Meilleure sélection de logiciels de cybersécurité

Voici ma liste restreinte des meilleurs logiciels de cybersécurité :

Le meilleur logiciel de cybersécurité vous aide à détecter les menaces rapidement, à bloquer les accès non autorisés et à protéger les données sensibles sur les postes, les réseaux et dans le cloud.

Si vous avez déjà eu affaire à des agents qui ralentissent les performances du système, à des alertes qui saturent votre boîte de réception sans contexte utile ou à des outils mal intégrés, vous savez à quel point il peut être frustrant de maintenir une posture de sécurité fiable. Beaucoup d’équipes rencontrent aussi des problèmes de visibilité, surtout lorsqu’elles doivent gérer des environnements hybrides ou distants, ou essayer de superposer des protections sur des infrastructures héritées.

J’ai testé et mis en œuvre des dizaines d’outils de cybersécurité dans des environnements d’entreprise et SaaS, en travaillant étroitement avec des équipes pour sécuriser aussi bien les terminaux que les services basés sur le cloud. Ce guide détaille les plateformes qui offrent des intégrations efficaces, des alertes exploitables et la visibilité nécessaire pour réagir rapidement sans être noyé dans le bruit.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de cybersécurité

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection comportementale en temps réel | Essai gratuit de 30 jours + démonstration gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour les programmes TPRM axés sur la conformité | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour la détection continue des vulnérabilités | Démo gratuite disponible | À partir de 69 $/mois | Website | |

| 4 | Idéal pour une confidentialité VPN sécurisée | Essai gratuit de 30 jours | À partir de 119,99 $/an (facturé annuellement) | Website | |

| 5 | Idéal pour Google Workspace et Microsoft 365 | Démo gratuite disponible | À partir de 4 $/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour le blocage des menaces au niveau DNS | Essai gratuit de 14 jours + démonstration gratuite disponible | À partir de 7 $/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour la collaboration en équipe | Démo gratuite disponible | À partir de $20/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour des politiques de mot de passe à l'échelle de l'entreprise | Offre gratuite disponible | À partir de $1.79/utilisateur/mois | Website | |

| 9 | Idéal pour les alertes de menace en temps réel | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour la sécurité du code basée sur le contexte | Offre gratuite disponible | À partir de 200 $/mois | Website | |

| 11 | Idéal pour la sécurité du code au cloud | Forfait gratuit disponible + démonstration gratuite | À partir de $350/mois | Website | |

| 12 | Idéal pour la visibilité en temps réel des journaux | Démo gratuite disponible | À partir de $0,09/GB/mois | Website | |

| 13 | Idéal pour la gestion et la sécurisation de l’infrastructure informatique | Essai gratuit de 30 jours disponible | À partir de 795 $/50 terminaux/an | Website | |

| 14 | Idéal pour la détection des menaces internes | Essai gratuit + démo gratuite disponible | À partir de 14 $/utilisateur/mois (facturé annuellement) | Website | |

| 15 | Le meilleur pour la sécurité DNS et la protection contre les ransomwares | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 16 | Meilleur scanner de rootkits | Offre gratuite disponible | À partir de 3,75 $/appareil/mois | Website | |

| 17 | Idéal pour la détection proactive des menaces | Essai gratuit de 30 jours + démo gratuite disponible | À partir de $338.50/an | Website | |

| 18 | Idéal pour sécuriser les applications | Essai gratuit de 15 jours | À partir de $0.08/heure | Website | |

| 19 | Idéal pour les établissements d'enseignement | Offre gratuite disponible | À partir de 15 $/hôte/mois | Website | |

| 20 | Idéal pour la détection des menaces internes | Essai gratuit + démonstration gratuite disponible | À partir de $14/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de cybersécurité

Voici mes choix pour les meilleurs logiciels de cybersécurité, avec des résumés succincts mais détaillés pour vous aider à comparer leurs points forts, faiblesses et tarifs :

Radware aide les équipes de sécurité et les entreprises à protéger les applications web et les API contre les menaces automatisées, en offrant une gestion avancée des bots et une atténuation des attaques en temps réel pour les organisations confrontées à des risques de cybersécurité en constante évolution.

Pour qui Radware est-il le mieux adapté ?

Radware convient particulièrement aux moyennes et grandes entreprises exploitant des applications web à fort trafic qui nécessitent une protection dédiée contre les attaques sophistiquées de bots et les abus d’API.

Pourquoi j'ai choisi Radware

J'ai sélectionné Radware, car sa gestion de la détection comportementale en temps réel le distingue—un domaine où la plupart des outils de gestion des bots rencontrent encore des difficultés sans générer trop de faux positifs. J’apprécie l’utilisation d’algorithmes comportementaux propriétaires basés sur l’IA qui analysent le trafic et génèrent des signatures d’attaque en temps réel, évitant à mon équipe d’attendre des mises à jour manuelles de règles pour bloquer de nouvelles menaces. La fonction de corrélation automatique inter-modules est particulièrement précieuse : elle recoupe les signaux entre modules de sécurité pour bloquer de manière préventive les sources malveillantes avant même qu’elles n’atteignent la couche applicative. Le défi crypto sans CAPTCHA garantit quant à lui que les utilisateurs légitimes ne sont pas impactés lors de la neutralisation en cours d'une attaque par bots.

Fonctionnalités-clés de Radware

- Modules avancés de détection : Identifie les bots sophistiqués qui manipulent les IP et les identités, détecte les attaques de bots distribuées et repère les services de fermes à CAPTCHA.

- Visibilité et gestion des crawlers IA : Classe le trafic des crawlers IA selon leur intention et offre des contrôles granulaires pour gérer l’accès des crawlers à votre contenu.

- Protection native des applications mobiles : Utilise l’authentification intégrée des appareils sur iOS et Android pour vérifier les appareils et valider les requêtes avant que les attaques de bots ne se matérialisent.

- Rapports et analyses transparents : Fournit une classification granulaire des bots avec des tableaux de bord clairs et des rapports détaillés afin que vous sachiez précisément quel trafic cible vos applications.

Intégrations Radware

Les intégrations incluent Amazon CloudFront, Akamai, Fastly, Cloudflare, F5, Citrix, Imperva, Microsoft Azure, AWS et Google Cloud Platform.

Pros and Cons

Pros:

- Détection précise des bots par IA

- Rapports analytiques complets sur le trafic

- Forte intégration avec les outils SIEM

Cons:

- Transparence limitée sur les tarifs

- L’interface pourrait être plus intuitive

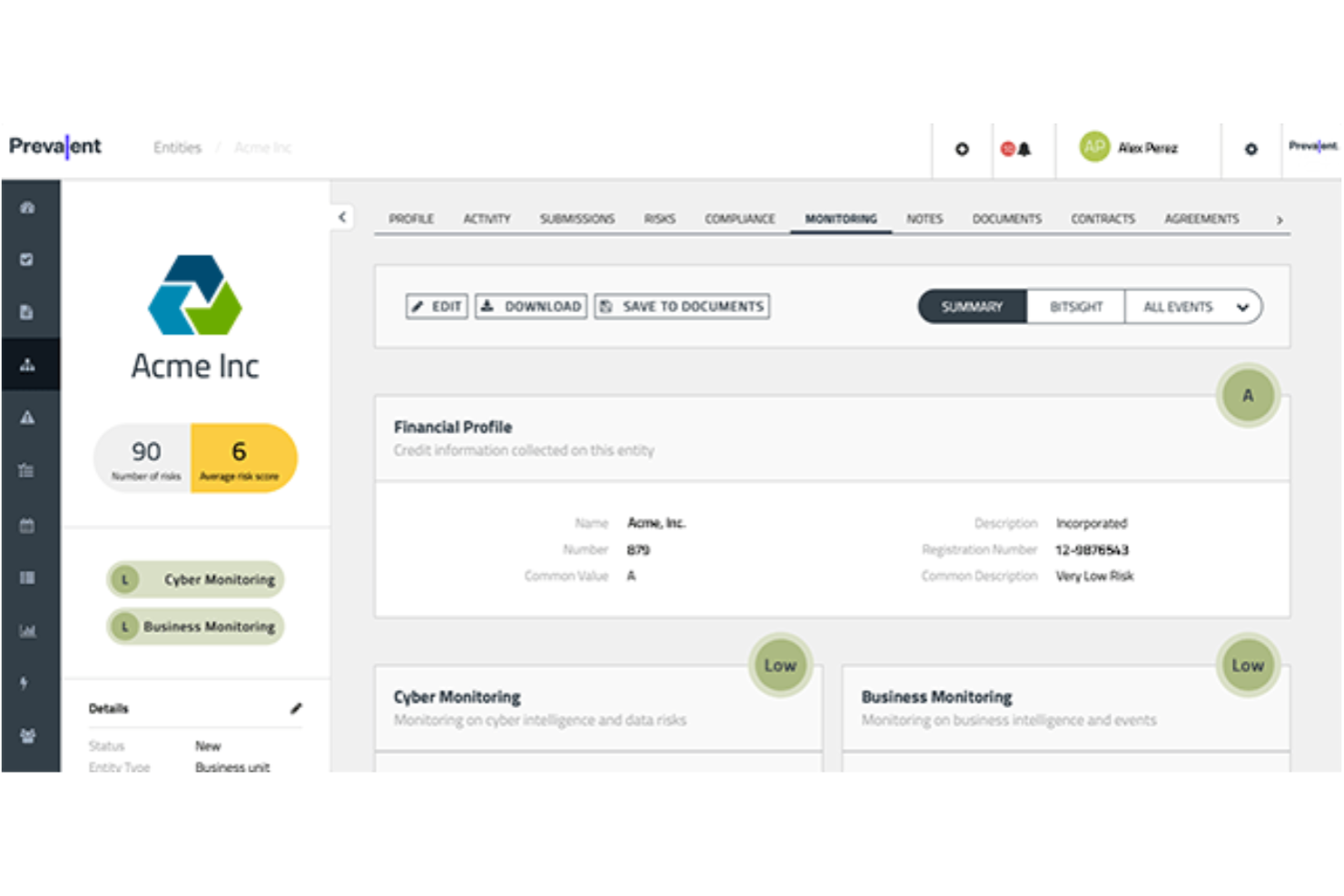

Prevalent aide les équipes IT, risques et conformité des secteurs réglementés à automatiser la gestion des risques liés aux tiers et les évaluations de la sécurité des fournisseurs afin de répondre aux exigences croissantes en matière de cybersécurité et de conformité.

Pour qui Prevalent est-il le mieux adapté ?

Prevalent est particulièrement adapté aux entreprises de taille moyenne à grande dans des secteurs réglementés comme la finance, la santé et le gouvernement ayant besoin d'une surveillance structurée des risques fournisseurs.

Pourquoi j'ai choisi Prevalent

J'ai sélectionné Prevalent parmi les meilleurs en raison de la qualité de sa gestion de la conformité au sein du TPRM—un aspect souvent négligé par d'autres outils de gestion des risques fournisseurs. Ce que je trouve le plus utile, c'est la bibliothèque de plus de 750 modèles d'évaluation pré-construits, alignés sur des normes telles que NIST CSF, ISO 27001, HIPAA et RGPD. Au lieu de créer des questionnaires depuis zéro, mon équipe peut lancer une évaluation conforme à la réglementation en quelques minutes. J'apprécie aussi les rapports prêts pour l'audit, qui rassemblent les réponses des fournisseurs, les notes de risque et l'état des remédiations dans un format vraiment attendu par les régulateurs et les auditeurs—sans compilation manuelle requise.

Fonctionnalités clés de Prevalent

- Notation du risque inhérent : Classe automatiquement les fournisseurs en calculant les scores de risque inhérent et résiduel selon la probabilité et l'impact d'incidents de sécurité, de conformité ou opérationnels.

- Surveillance continue : Suit en temps réel les cybermenaces, problèmes financiers, constats réglementaires et questions de réputation concernant les fournisseurs via plus de 5000 sources externes.

- Automatisation de la sortie des fournisseurs : Automatise les évaluations contractuelles et les démarches de sortie pour réduire l'exposition après la fin d'une relation contractuelle.

- Analyses et tableaux de bord de risques : Tableaux de bord et rapports personnalisables pour visualiser les tendances de risque et bâtir des rapports de synthèse pour la communication aux parties prenantes.

Intégrations de Prevalent

Les intégrations incluent ServiceNow, BitSight, SecZetta, Source Defense, RiskRecon, SecurityScorecard, Rapid7, Tenable, Qualys et Microsoft Azure.

Pros and Cons

Pros:

- Fonctionnalités étendues pour la gestion du risque fournisseur

- Les utilisateurs peuvent adapter les rapports à leurs besoins spécifiques

- Protocoles de sécurité solides pour protéger les données

Cons:

- La plateforme est complexe et présente une courbe d'apprentissage

- Les difficultés de migration des données peuvent compliquer la mise en place initiale

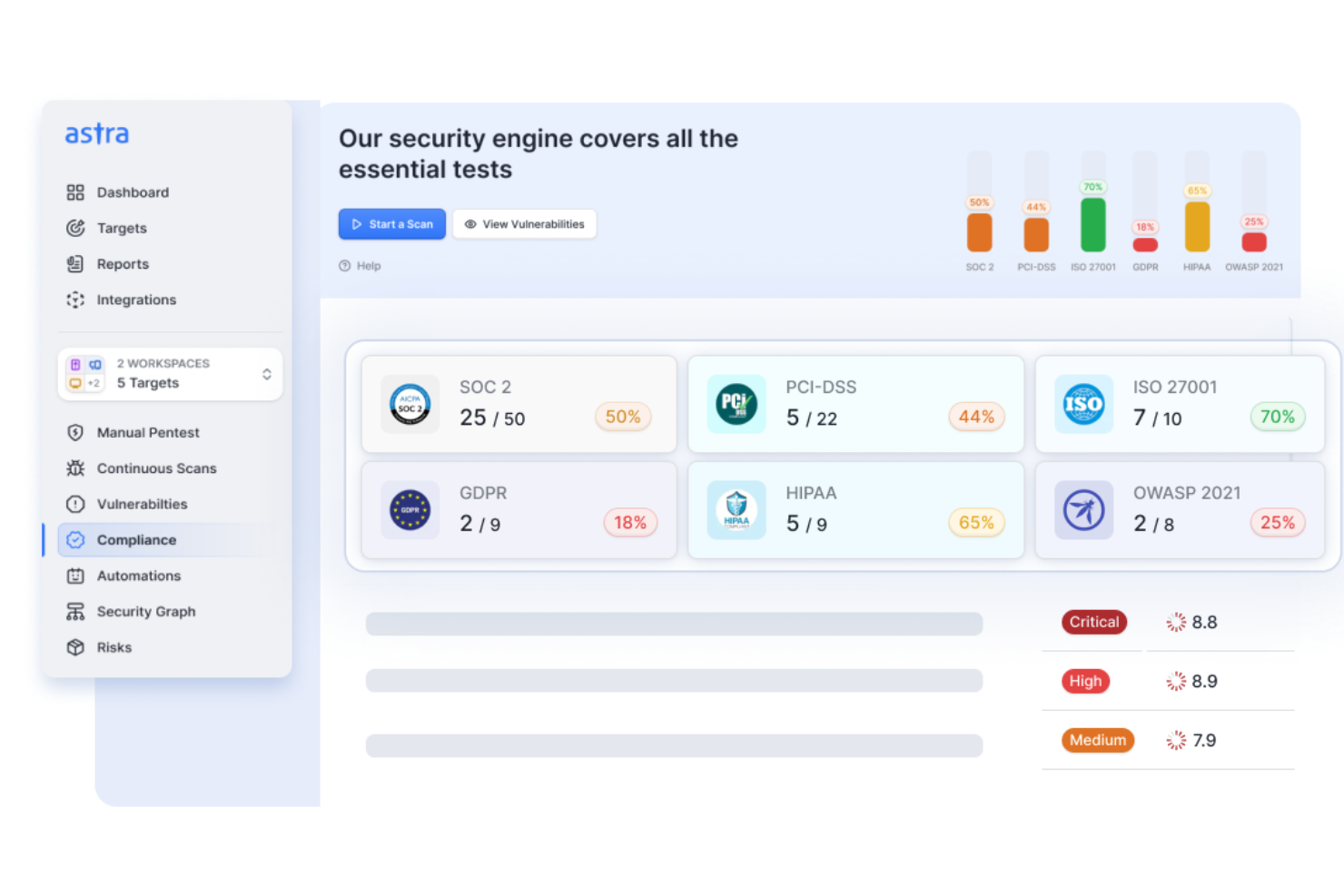

Astra Pentest aide les équipes informatiques et les professionnels de la sécurité dans les environnements SaaS, e-commerce et entreprises à identifier et corriger les vulnérabilités grâce à une analyse automatisée, des tests de pénétration manuels et des rapports conformes aux normes.

Pour qui Astra Pentest est-il le mieux adapté ?

Astra Pentest convient parfaitement aux équipes de sécurité et d'ingénierie des entreprises SaaS, fintech et santé qui doivent répondre à des exigences de conformité comme PCI DSS, SOC 2 ou ISO 27001.

Pourquoi j'ai choisi Astra Pentest

J'ai inclus Astra Pentest dans ma sélection car c'est l'une des rares plateformes qui combine une analyse automatisée continue avec des tests de pénétration manuels menés par des experts au sein d'un même tableau de bord. Ce que j'apprécie le plus, c'est le scan DAST illimité sur les forfaits payants : mon équipe peut déclencher des analyses directement liées aux déploiements du pipeline CI/CD, pour que chaque livraison de code soit vérifiée sur plus de 10 000 cas de test couvrant OWASP, SANS et CVEs. L'analyse assistée par IA pour la gestion des faux positifs est également un vrai plus : au lieu de naviguer dans des résultats de scan bruyants, les analyses vérifiées sont passées en revue par des experts avant de parvenir à l'utilisateur.

Fonctionnalités clés d'Astra Pentest

- Tableau de bord de gestion des vulnérabilités : Suivez, priorisez et affectez les vulnérabilités découvertes aux ingénieurs via une notation des risques basée sur CVSS et un estimateur potentiel de perte financière.

- Vue de rapports de conformité : Reliez directement les résultats d'analyse aux exigences SOC 2, ISO 27001, PCI-DSS et HIPAA pour identifier les écarts de conformité en un seul endroit.

- Certificat de test de pénétration publiquement vérifiable : Obtenez un certificat unique et partageable après correction vérifiée par des experts, à fournir à vos clients et partenaires.

- Analyse automatisée de la sécurité du cloud : Analysez les environnements AWS, GCP et Azure à la recherche de mauvaises configurations, de risques liés à la gestion des identités et des accès (IAM) et de vulnérabilités, selon un planning ou en continu.

Intégrations d'Astra Pentest

Les intégrations incluent Jira, Slack, AWS, GCP, Azure, Postman, Kong, Nginx, ainsi que des intégrations personnalisées via API.

Pros and Cons

Pros:

- Combine les tests automatisés et manuels

- Intégration facile avec les outils CI/CD

- Excellentes options de rapports de conformité

Cons:

- Faux positifs occasionnels signalés

- Tarifs disponibles sur demande

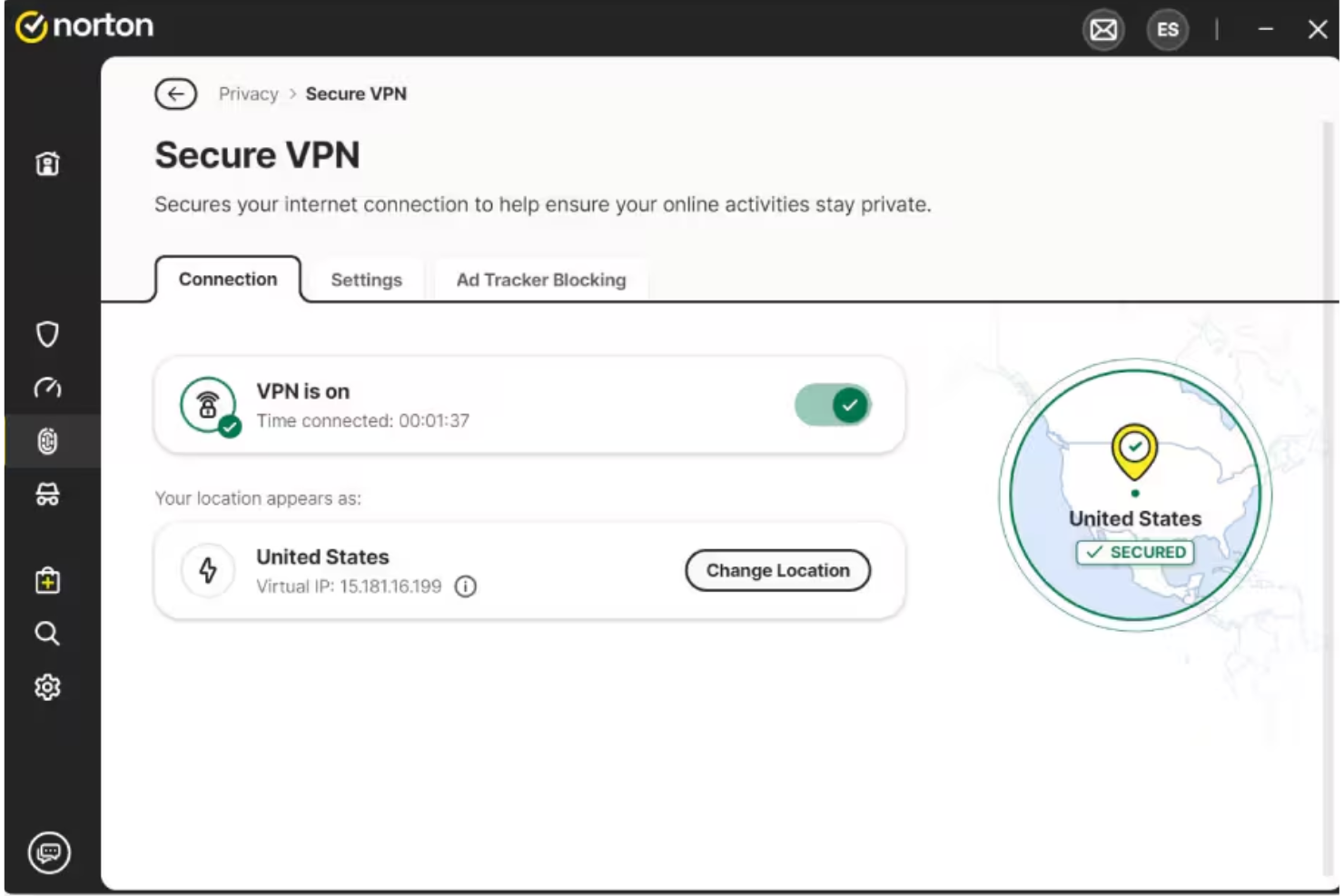

Norton offre aux petites entreprises un moyen de protéger leurs appareils, leurs données et leur activité en ligne grâce à des outils de cybersécurité multicouches qui répondent aux menaces telles que les logiciels malveillants, les rançongiciels et les intrusions réseau.

Pour qui Norton est-il le mieux adapté ?

Norton convient bien aux petites entreprises qui ont besoin d'une sécurité simple et multi-appareils sans personnel informatique dédié pour la gérer.

Pourquoi j'ai choisi Norton

J'ai sélectionné Norton parmi les meilleurs car son VPN sécurisé utilise un chiffrement de niveau bancaire pour protéger le trafic Internet sur tous les appareils des employés, que votre équipe travaille dans un café, un hôtel ou chez un client. J'apprécie que le VPN soit inclus directement dans l'offre Norton Small Business Premium plutôt que vendu en tant qu'option séparée. La politique de non-conservation des journaux signifie que Norton ne stocke pas d'historique de navigation, ce qui est important lorsque les employés manipulent des données sensibles de l'entreprise sur des réseaux publics. J'apprécie aussi la fonctionnalité de kill switch : elle coupe automatiquement l'accès Internet si la connexion VPN est interrompue, évitant ainsi toute exposition accidentelle.

Fonctionnalités clés de Norton

- Surveillance du dark web : Scanne le dark web à la recherche d'informations sensibles de votre entreprise—comme les numéros d'identification fiscale et les adresses email professionnelles—et vous alerte si quelque chose est détecté.

- Mise à jour des logiciels : Met automatiquement à jour et corrige les logiciels de votre entreprise afin de combler les vulnérabilités de sécurité connues sur les appareils des employés.

- Pare-feu intelligent : Surveille le trafic réseau entrant et sortant sur les appareils Windows et Mac pour bloquer les tentatives d'accès non autorisé.

- Sauvegarde cloud : Stocke jusqu'à 500 Go de données critiques de l'entreprise dans le cloud, vous offrant une option de récupération si les appareils sont victimes d'un rançongiciel ou d'un vol.

Intégrations Norton

Aucune intégration native n'est actuellement listée.

Pros and Cons

Pros:

- Excellente protection contre les logiciels malveillants et les rançongiciels

- Couvre plusieurs appareils sous un même abonnement

- Mises à jour fréquentes pour répondre aux nouvelles menaces en ligne

Cons:

- Certains utilisateurs signalent une augmentation des publicités dans le logiciel

- Les fonctionnalités du VPN peuvent être limitées sur les offres de base

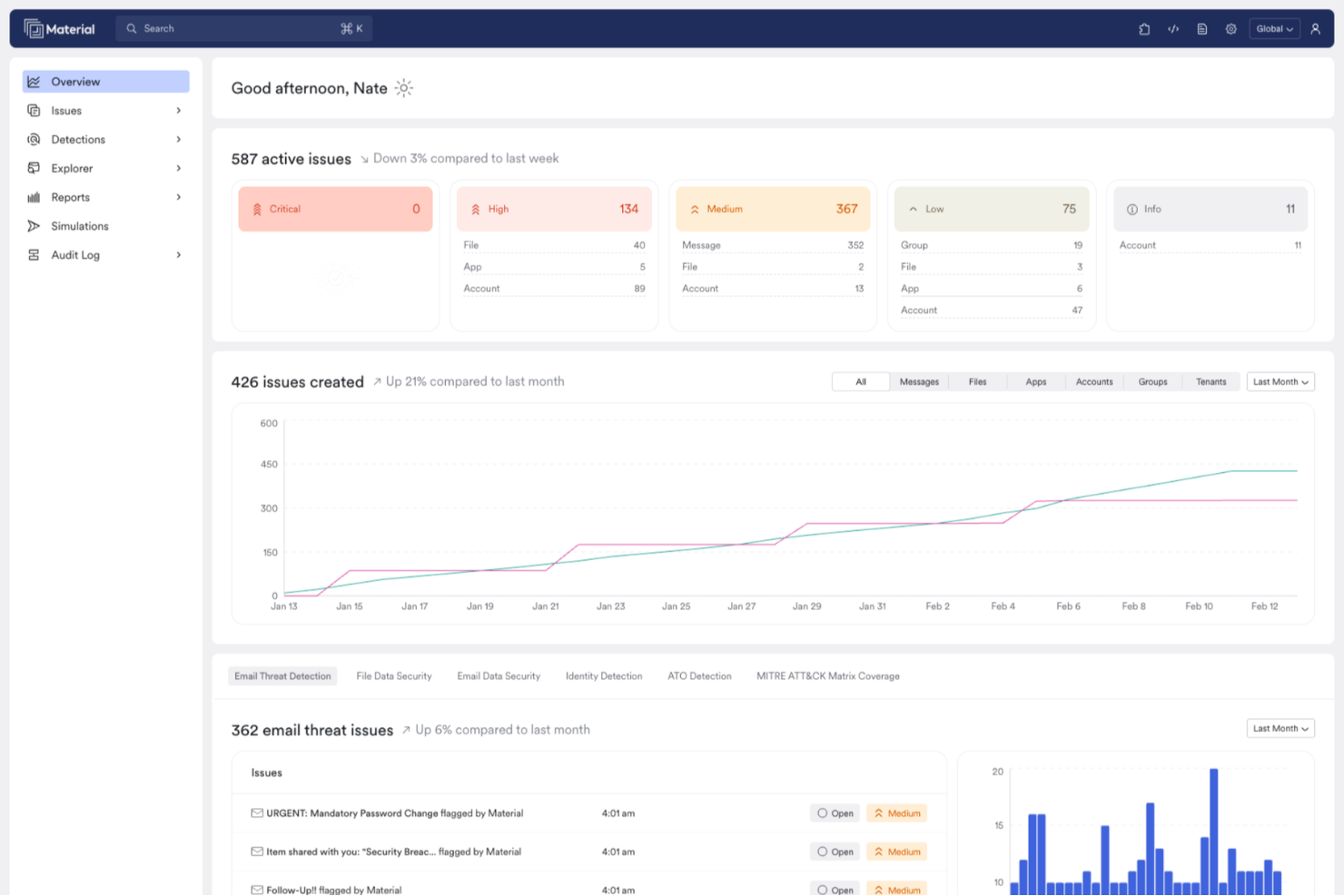

Material Security aide les équipes informatiques et de sécurité à protéger les plateformes de messagerie et de collaboration cloud contre le hameçonnage, la compromission de comptes et la perte de données, en offrant des contrôles avancés et des outils de réponse aux incidents conçus pour les organisations utilisant Google Workspace ou Microsoft 365.

Pour qui Material Security est-il le mieux adapté ?

Material Security convient particulièrement aux équipes de sécurité de taille moyenne à grande qui utilisent Google Workspace ou Microsoft 365 comme principal environnement de collaboration.

Pourquoi j'ai choisi Material Security

Material Security mérite sa place dans ma sélection en raison de la profondeur de son intégration avec Google Workspace et Microsoft 365 pour protéger les e-mails au niveau de la couche de données, et pas seulement à la périphérie. J'apprécie qu'il puisse remédier rétroactivement aux menaces déjà présentes dans les boîtes de réception—ce que la plupart des outils de sécurité de messagerie ne peuvent pas faire après la livraison. Mon équipe utilise également ses contrôles de protection des données pour restreindre l'accès aux messages sensibles via la vérification d'identité, ce qui ajoute une couche de défense significative contre la prise de contrôle de comptes. La fonctionnalité d''immunité collective' contre le hameçonnage est particulièrement utile : lorsqu'un utilisateur signale une menace, Material Security analyse et corrige ce message dans toutes les boîtes de réception de l'organisation.

Fonctionnalités clés de Material Security

- Détection BEC et VEC : Identifie les attaques de compromission de courriels professionnels (BEC) et de compromission de courriels fournisseurs (VEC) à l'aide d'analyses comportementales sur les courriels dans Google Workspace et Microsoft 365.

- Contrôles de sécurité et de partage de fichiers : Analyse les fichiers Google Drive et Microsoft 365 afin de nettoyer les autorisations excessives et de réduire la diffusion de données sensibles.

- Gestion de la posture de sécurité : Surveille en continu vos configurations Google Workspace et Microsoft 365 pour détecter et corriger les dérives avant qu'elles ne créent des failles exploitables.

- Contrôles Shadow AI et applications tierces : Offre une visibilité sur les connexions d'applications tierces non autorisées et les autorisations OAuth dans votre espace de travail cloud.

Intégrations Material Security

Les intégrations incluent Google Workspace et Microsoft 365.

Pros and Cons

Pros:

- Automatise la réponse au hameçonnage pour améliorer les délais de réaction.

- Prend en charge la protection avancée contre les menaces pour les comptes de messagerie.

- Permet le partage de fichiers sécurisé au sein des échanges de courriels.

Cons:

- La dépendance à l'infrastructure cloud peut entraîner des problèmes de latence.

- Intégrations natives limitées avec d'autres outils de sécurité.

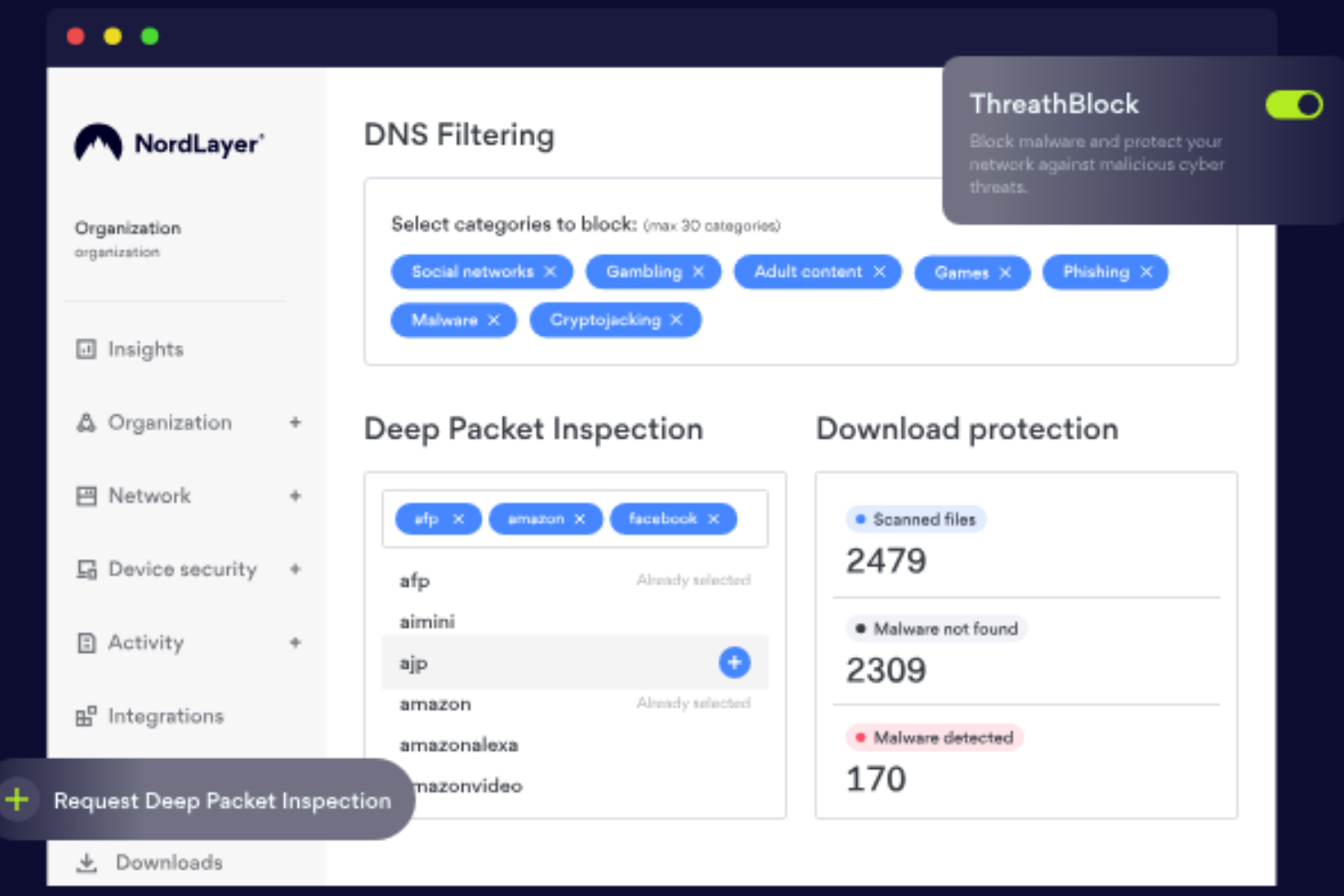

NordLayer est une plateforme de sécurité réseau conçue pour les entreprises qui ont besoin de sécuriser l'accès à distance, de protéger les données sensibles et de gérer les autorisations des utilisateurs au sein d’équipes distribuées.

Pour qui NordLayer est-il le mieux adapté ?

NordLayer convient bien aux équipes informatiques des entreprises de taille moyenne qui souhaitent un contrôle centralisé de l'accès réseau et de la sécurité pour des effectifs distants ou hybrides.

Pourquoi j'ai choisi NordLayer

J'ai sélectionné NordLayer parmi les meilleurs car son filtrage DNS va bien au-delà d'une simple liste de blocage. Il utilise une technologie brevetée, alimentée par l'IA, qui met continuellement à jour sa base de données de menaces grâce à l’apprentissage automatique—donc, lorsqu’un nouveau domaine malveillant apparaît, mon équipe n’a pas à attendre une mise à jour manuelle pour rester protégée. Concrètement, cela signifie que les liens de phishing dans les emails sont bloqués au niveau DNS, avant même le chargement d'une page. J'apprécie également le filtrage par catégorie, qui me permet de bloquer plus de 50 catégories de contenu—malwares, cryptojacking, phishing, et plus encore—depuis un seul panneau de contrôle pour l’ensemble de l’organisation.

Fonctionnalités clés de NordLayer

- Sécurité de l'état du dispositif : Évalue les appareils selon vos règles de sécurité définies et restreint automatiquement l'accès réseau pour les appareils non conformes.

- Pare-feu cloud : Applique une segmentation réseau fine à travers une infrastructure hybride, contrôlant le trafic entre utilisateurs, serveurs et ressources cloud.

- IP dédiée avec liste d’autorisation : Attribue une adresse IP fixe à votre organisation afin de restreindre l’accès aux ressources uniquement aux adresses vérifiées.

- Passerelles privées virtuelles : Crée des passerelles VPN spécifiques à l’organisation avec des politiques de sécurité renforcées pour contrôler l’accès aux ressources internes.

Intégrations de NordLayer

Parmi les intégrations figurent Okta, Google Workspace, JumpCloud, Entra ID, OneLogin, AWS, Google Cloud, IBM Cloud, Jamf Cloud et SentinelOne.

Pros and Cons

Pros:

- Exploite un cadre de confiance zéro

- Contrôle d’accès étendu et surveillance des sessions

- Mesures de sécurité comme le chiffrement AES-256 et l'authentification multifacteur

Cons:

- Le nombre d’emplacements de serveurs disponibles pourrait être accru

- La configuration des serveurs peut être complexe

Jiminny est une plateforme d'intelligence conversationnelle qui permet aux équipes de vente de bénéficier de formations personnalisées et d'analyses approfondies sur les interactions clients. Idéal pour les organisations qui privilégient le développement de leurs équipes commerciales.

Pourquoi j'ai choisi Jiminny :

Il m'a été difficile de sélectionner un logiciel d'intelligence conversationnelle pour l'encadrement et la formation des équipes commerciales, mais Jiminny s'est démarqué. Son accent mis sur le coaching et la formation des équipes de vente, associé à ses puissantes capacités d'apprentissage automatique, m'a impressionné. L'aptitude de Jiminny à comprendre les interactions clients et à fournir des retours pratiques pour la formation du personnel commercial en fait la meilleure option pour l'encadrement et la formation des équipes de vente.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : recommandations automatisées de coaching, guides pour des interactions clients réussies, et outils de prédiction des transactions.

Intégrations : Salesforce, Slack, et Google Workspace.

Pros and Cons

Pros:

- Accent mis sur le coaching et la formation des équipes de vente

- Guides pour des interactions clients efficaces

- Large éventail d'intégrations

Cons:

- Les fonctionnalités avancées peuvent nécessiter une courbe d'apprentissage importante

- Pas idéal pour les entreprises recherchant une solution CRM étendue

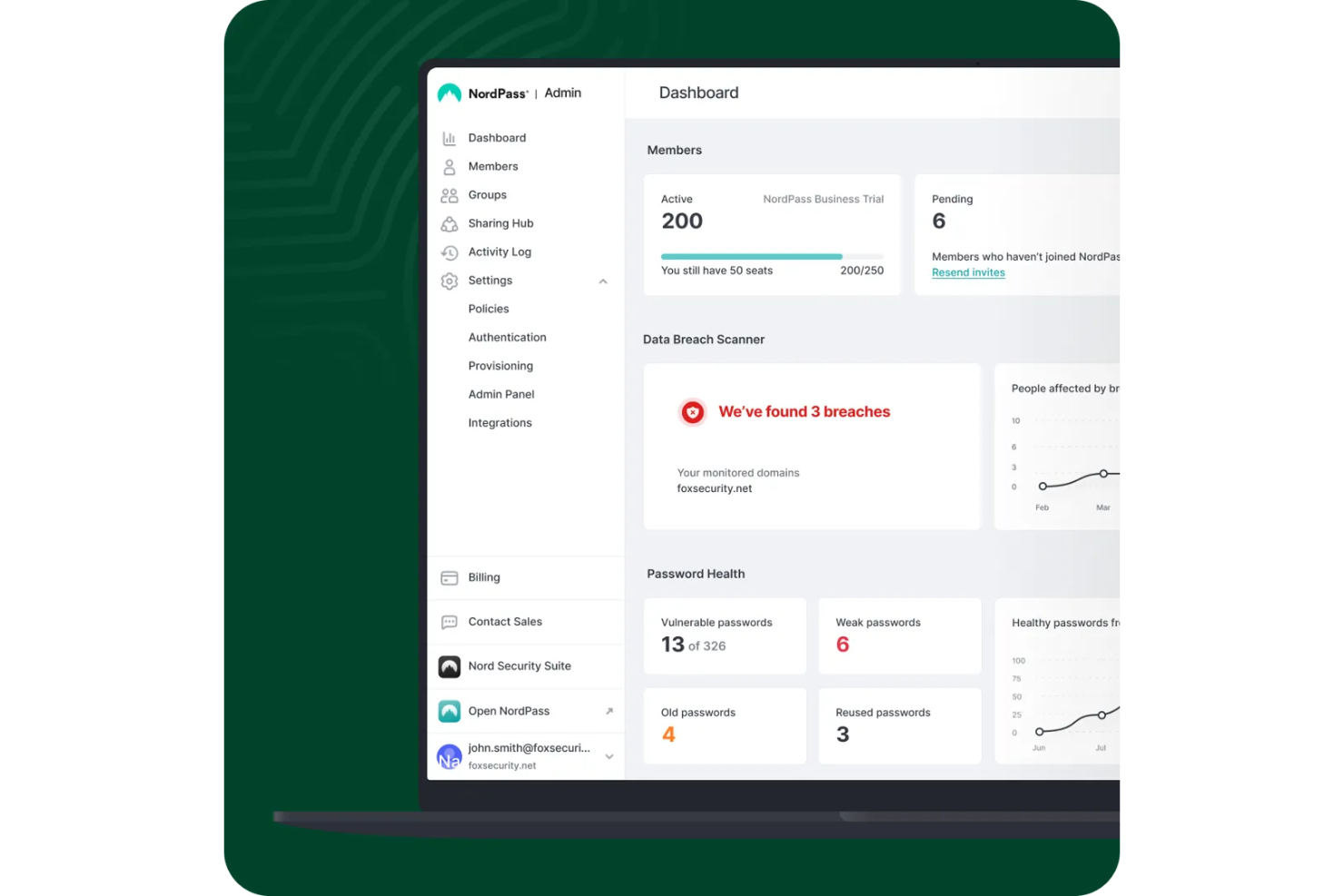

NordPass

Idéal pour des politiques de mot de passe à l'échelle de l'entreprise

NordPass est un gestionnaire de mots de passe d'entreprise conçu pour les équipes informatiques et les organisations qui ont besoin de sécuriser, gérer et contrôler l'accès aux identifiants de l'entreprise auprès de leur personnel.

À qui s'adresse NordPass ?

NordPass convient particulièrement aux administrateurs informatiques et aux équipes de sécurité dans les organisations de taille moyenne à grande qui ont besoin d'un contrôle centralisé sur les pratiques de gestion des mots de passe des employés.

Pourquoi j'ai choisi NordPass

NordPass mérite sa place dans ma sélection car il permet de faire appliquer les politiques de mots de passe à l'échelle de l'entreprise à partir d'un panneau d'administration unique. J'apprécie que les administrateurs puissent définir des règles de sécurité qui s'appliquent automatiquement à tous les utilisateurs ; ainsi, les administrateurs ne doivent pas compter sur chaque employé pour suivre les bonnes pratiques. Le tableau de bord de sécurité donne à mon équipe une vue en temps réel de la santé des mots de passe dans toute l'organisation, signalant les mots de passe faibles ou réutilisés au regard des politiques que nous avons définies. Le journal d'activité enregistre chaque accès aux identifiants, aidant à repérer un comportement inhabituel sans avoir à rechercher dans des outils d'audit séparés.

Fonctionnalités clés de NordPass

- Authentificateur intégré : Génère et stocke les codes TOTP à côté des mots de passe, permettant à votre équipe de gérer identifiants et MFA au même endroit.

- Dossiers partagés : Organisez identifiants, notes et informations de paiement dans des dossiers partagés avec des équipes ou groupes spécifiques.

- Détecteur de fuites de données : Surveille les identifiants stockés en les comparant à des bases de données de compromis connus et vous alerte lorsqu'un compte compromis est détecté.

- Saisie automatique et enregistrement automatique : Capture et renseigne automatiquement les identifiants de connexion dans les navigateurs et applications, réduisant la saisie manuelle sur les appareils.

Intégrations NordPass

Les intégrations incluent Entra ID, MS ADFS, Okta, Google Workspace, Vanta, Microsoft Sentinel et Splunk.

Pros and Cons

Pros:

- Chiffrement fort avec politique zéro connaissance

- Intégration facile avec les principaux fournisseurs d'identité

- Contrôle centralisé via le hub de partage

Cons:

- Fonctionnalité de saisie automatique parfois inconstante

- Problèmes d'accès hors ligne signalés fréquemment

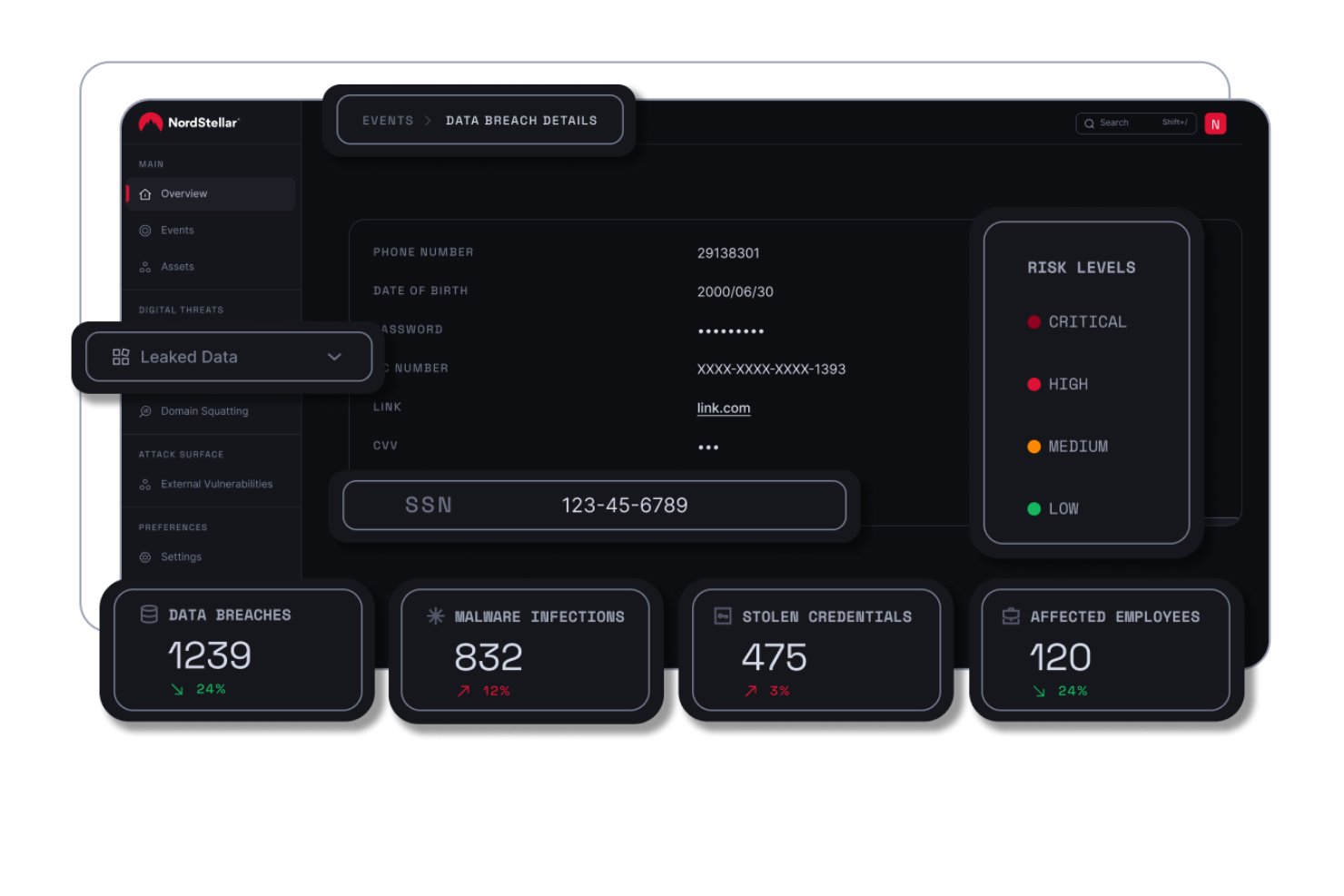

NordStellar offre aux équipes informatiques et de sécurité un moyen de surveiller, détecter et répondre aux cybermenaces à mesure qu'elles apparaissent, aidant ainsi les organisations à protéger les données sensibles et à maintenir la continuité des activités.

Pour qui NordStellar est-il le mieux adapté ?

NordStellar convient aux équipes axées sur la sécurité, dans les organisations de taille moyenne à grande entreprise, qui ont besoin d'une visibilité continue sur les menaces externes et les risques d'exposition des données.

Pourquoi j'ai choisi NordStellar

NordStellar a gagné sa place dans ma sélection grâce à sa gestion des alertes en temps réel dans certains des environnements les plus difficiles à surveiller. Sa surveillance du dark web analyse en continu les forums de hackers, les marchés illicites et les canaux Telegram, alertant mon équipe dès que notre marque ou nos identifiants apparaissent là où ils ne devraient pas. Sa détection du cybersquattage utilise des algorithmes d'IA basés sur la similitude de contenu et d'apparence pour signaler en temps réel les enregistrements de domaines suspects, une capacité que la plupart des plateformes n'offrent pas. Le suivi des violations de données exploite aussi les journaux de malwares voleurs d'informations et les bases d'identifiants divulgués, nous fournissant un contexte complet pour chaque incident plutôt qu'une simple alerte brute.

Fonctionnalités clés de NordStellar

- Prévention de la prise de contrôle de comptes : Analyse Telegram, le deep web et le dark web à la recherche d'identifiants exposés et envoie des alertes instantanées afin que votre équipe puisse réinitialiser les mots de passe ou suspendre les comptes avant que les attaquants ne puissent y accéder.

- Gestion de la surface d'attaque : Utilise l'énumération DNS, la force brute de sous-domaines et le DAST pour découvrir et vérifier en continu les vulnérabilités exploitables sur vos actifs exposés au public.

- Prévention du détournement de session : Surveille les cookies de session volés et les jetons de session actifs que les attaquants peuvent utiliser pour contourner la MFA et accéder sans autorisation aux comptes de l'entreprise.

- Surveillance des risques liés à la chaîne d'approvisionnement : Identifie les vulnérabilités de prise de contrôle de compte liées à des partenaires tiers, donnant à votre équipe des données sur l'exposition des identifiants de vos fournisseurs avant que ces risques n'atteignent votre environnement.

Intégrations NordStellar

Les intégrations incluent Splunk, QRadar, Datadog, Fortinet, Sentinel, Elastic et Cortex.

Pros and Cons

Pros:

- Alertes en temps réel pour les violations

- Système automatisé de découverte des actifs

- Plateforme centralisée de renseignement sur les menaces

Cons:

- Formule annuelle minimum pour cinq utilisateurs

- Transparence limitée sur la tarification

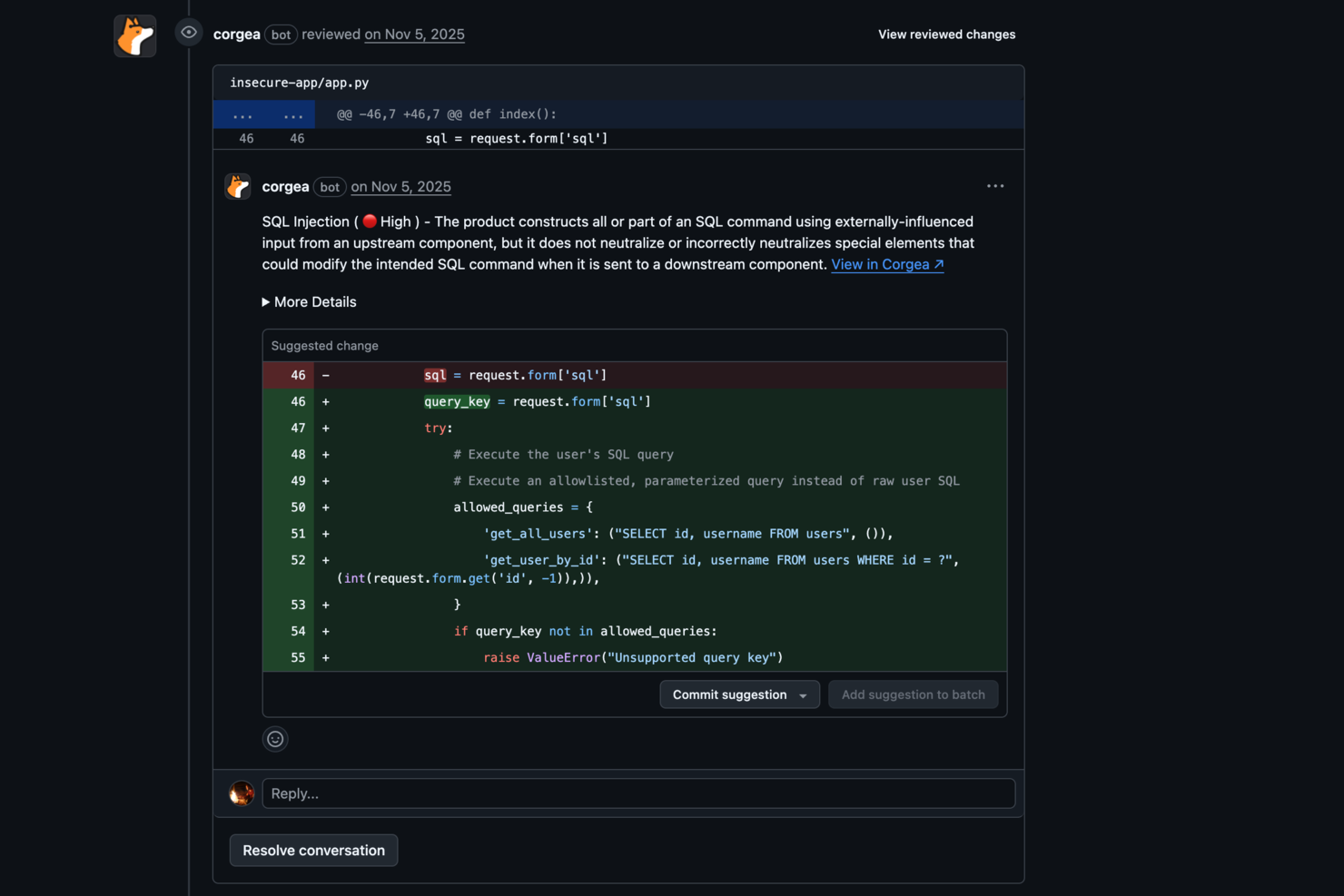

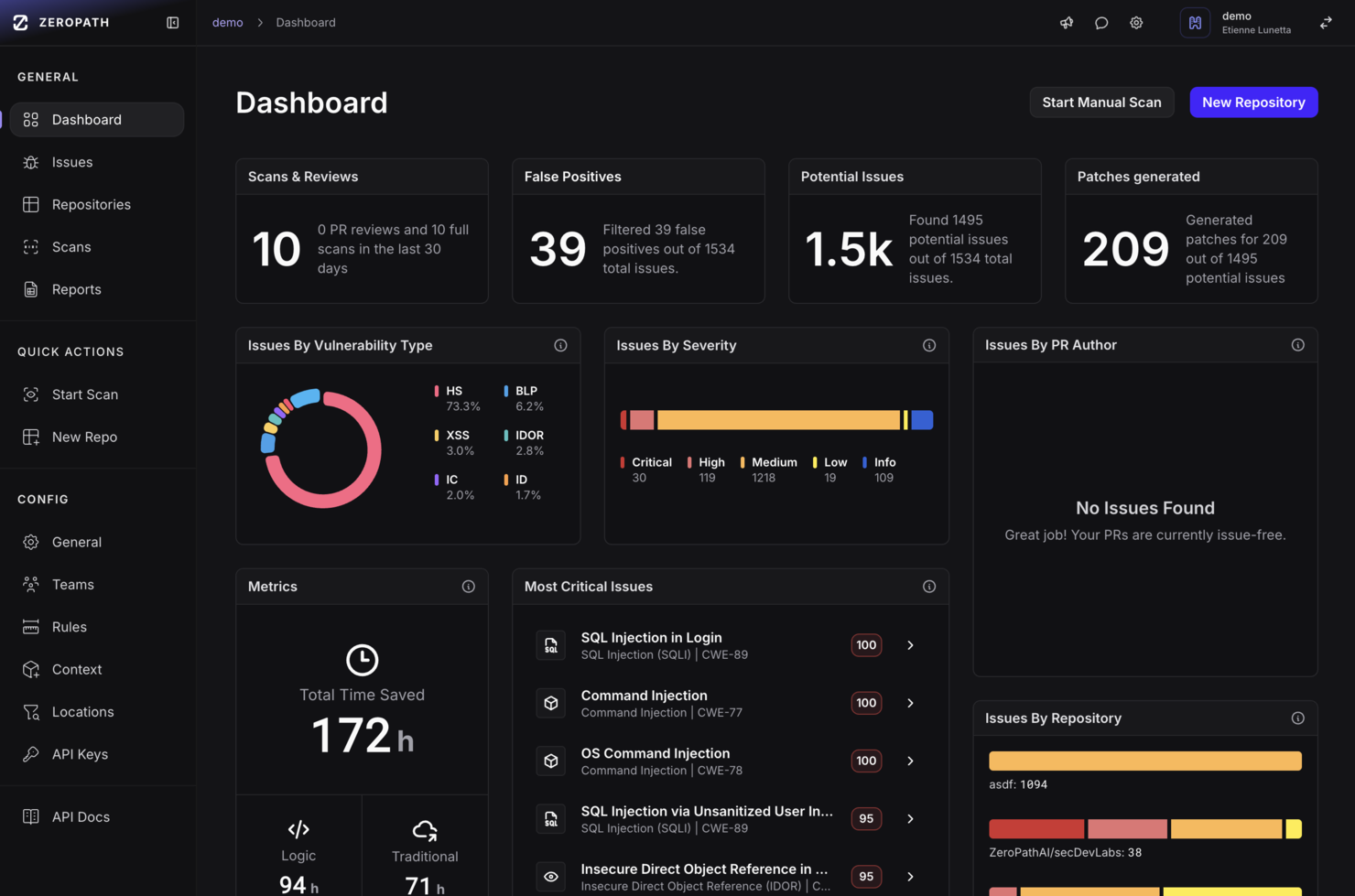

Zeropath aide les équipes de sécurité et les développeurs à identifier et corriger les vulnérabilités dans le code grâce à une analyse avancée adaptée aux organisations qui doivent sécuriser des environnements logiciels complexes.

Pour qui Zeropath est-il le mieux adapté ?

Zeropath convient particulièrement aux équipes de développement et de sécurité des entreprises logicielles qui ont besoin d'une détection de vulnérabilités au niveau du code intégrée à leurs processus d'ingénierie.

Pourquoi j'ai choisi Zeropath

Zeropath fait partie de mes favoris car j'apprécie la façon dont son SAST contextuel va au-delà de la simple correspondance de motifs pour comprendre les modèles d'authentification, les flux de données et la logique métier de votre base de code. La plupart des scanners que j'ai utilisés inondent mon équipe de centaines d'alertes qui s'avèrent être des faux positifs — le tri automatisé alimenté par l'IA de Zeropath réduit ce bruit de 92 % et nous permet de nous concentrer uniquement sur les problématiques réelles et exploitables. Je compte aussi sur sa fonction d'auto-correction, qui génère des correctifs prêts à être intégrés tout en respectant notre style de code existant, au lieu de proposer des patchs génériques qui risquent de casser la fonctionnalité. Pour les équipes qui sécurisent du code généré par IA ou des architectures complexes multi-services, ce niveau de compréhension contextuelle est difficile à retrouver avec les outils SAST traditionnels.

Fonctionnalités clés de Zeropath

- SCA avec analyse de chemin d'accès : Identifie les dépendances vulnérables et confirme si le chemin de code vulnérable est réellement accessible dans votre application.

- Analyse IaC : Détecte les mauvaises configurations dans vos fichiers d'infrastructure as code avant leur mise en production.

- Automatisation de la conformité : Associe les résultats des analyses aux exigences SOC 2, PCI-DSS 4.0, ISO 27001 et NIST 800-53, et génère des rapports de preuves utilisables par les auditeurs.

- Revue de sécurité des PR : Effectue des contrôles SAST, SCA, secrets et IaC sur les pull requests en moins de deux minutes, en ciblant les fichiers modifiés et leur contexte.

Intégrations Zeropath

Les intégrations incluent GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Linear, Slack, Snyk, Semgrep et Checkmarx.

Pros and Cons

Pros:

- Plateforme unifiée pour les analyses SAST, SCA, IaC et secrets.

- Fournit aux développeurs des corrections de vulnérabilités claires et contextuelles.

- Propose des correctifs en un clic qui correspondent au style de code de votre équipe.

Cons:

- Pas idéal si vous recherchez des fonctionnalités de cybersécurité plus larges en dehors de l'AppSec.

- Vous pourriez avoir besoin de temps pour adapter votre flux de travail à son automatisation.

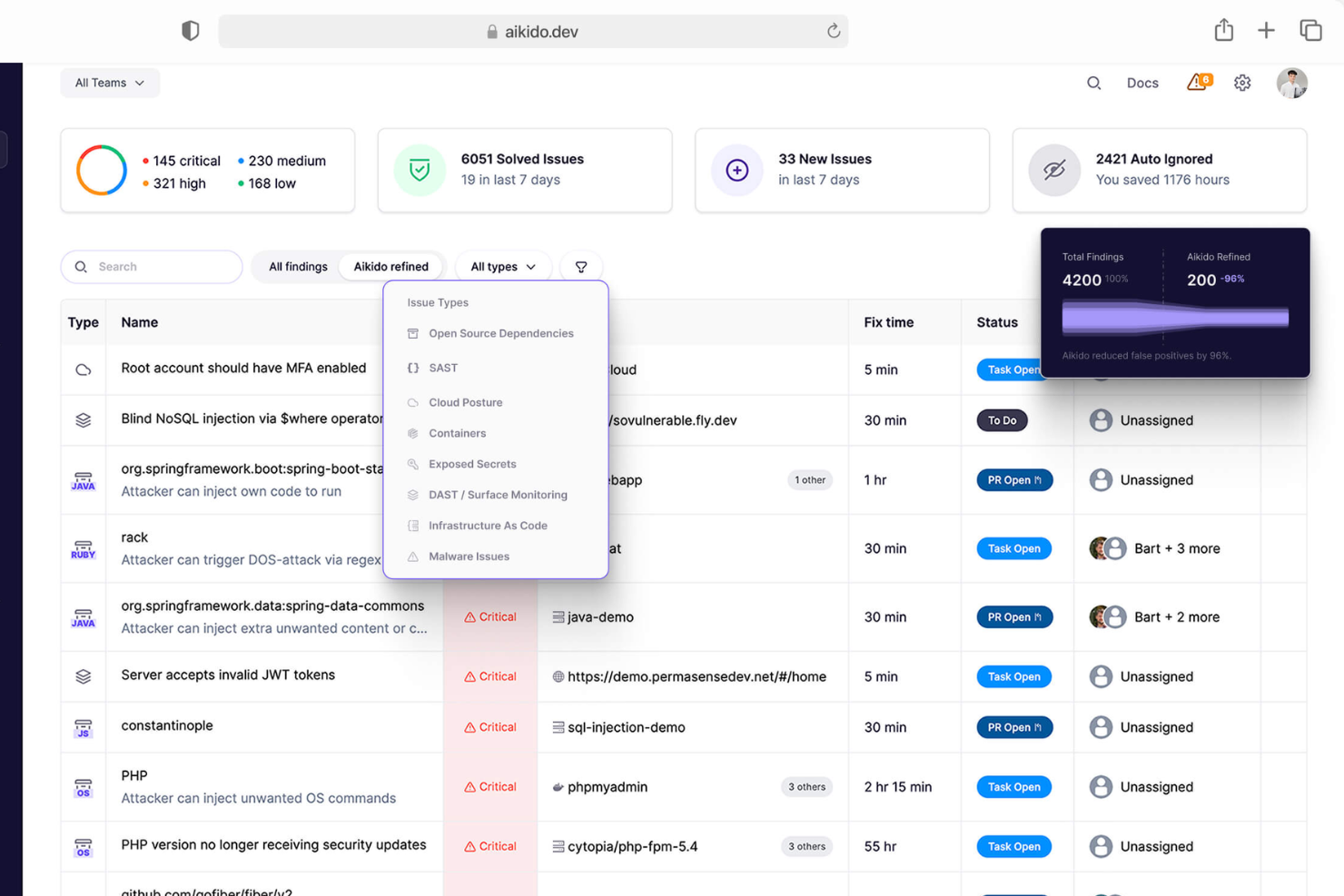

Aikido Security aide les équipes de développement et de sécurité à protéger leur code, leur infrastructure cloud et leur chaîne d'approvisionnement logicielle en automatisant la détection et la remédiation des vulnérabilités tout au long du cycle de développement.

Pour qui Aikido Security est-il le mieux adapté ?

Aikido Security convient aux équipes d'ingénierie et de sécurité des entreprises logicielles qui ont besoin d'une plateforme unique pour gérer la sécurité à travers leur base de code et leurs environnements cloud.

Pourquoi j'ai choisi Aikido Security

J'ai choisi Aikido Security comme l'un des meilleurs car il couvre l'ensemble de la surface d'attaque du code au cloud sur une seule plateforme, là où la plupart des outils ne couvrent qu'une partie. Je valorise particulièrement la fonctionnalité AutoTriage, qui évalue les alertes en fonction de votre véritable contexte de code et d'infrastructure pour filtrer les faux positifs. Ainsi, mon équipe n'a pas à parcourir des centaines de CVE non pertinentes ; nous examinons uniquement les vulnérabilités accessibles et exploitables dans notre environnement. J'utilise également la fonction AI AutoFix, qui génère des pull requests pour corriger les problèmes dans le code source, les dépendances open-source, les configurations IaC et les images de conteneurs, de sorte que la remédiation a lieu dans le workflow de développement.

Principales fonctionnalités d’Aikido Security

- Détection de secrets : Analyse vos dépôts à la recherche de clés d'API, de jetons et d'identifiants exposés avant leur arrivée en production.

- Gestion de la posture cloud et Kubernetes : Surveille votre environnement cloud pour détecter les mauvaises configurations et les expositions de sécurité à travers les comptes cloud et les clusters Kubernetes.

- DAST authentifié : Effectue des tests dynamiques de sécurité applicative sur les environnements en direct, y compris les parcours utilisateurs authentifiés, afin de révéler les vulnérabilités à l'exécution.

- Analyse des risques de licences open source : Identifie les dépendances open source avec des types de licences pouvant créer un risque juridique ou de conformité dans votre base de code.

Intégrations d'Aikido Security

Les intégrations incluent GitHub, GitLab, Bitbucket, Jira, Asana, AWS, Google Cloud, Microsoft Azure, Docker Hub et CircleCI.

Pros and Cons

Pros:

- Dispose d'un tableau de bord complet et de rapports personnalisables

- Offre des recommandations exploitables

- Évolutif pour les équipes en croissance

Cons:

- Ignore les vulnérabilités s'il n'existe pas de correctif

- Ne possède pas de capacités de sécurité des endpoints ou de détection d'intrusion

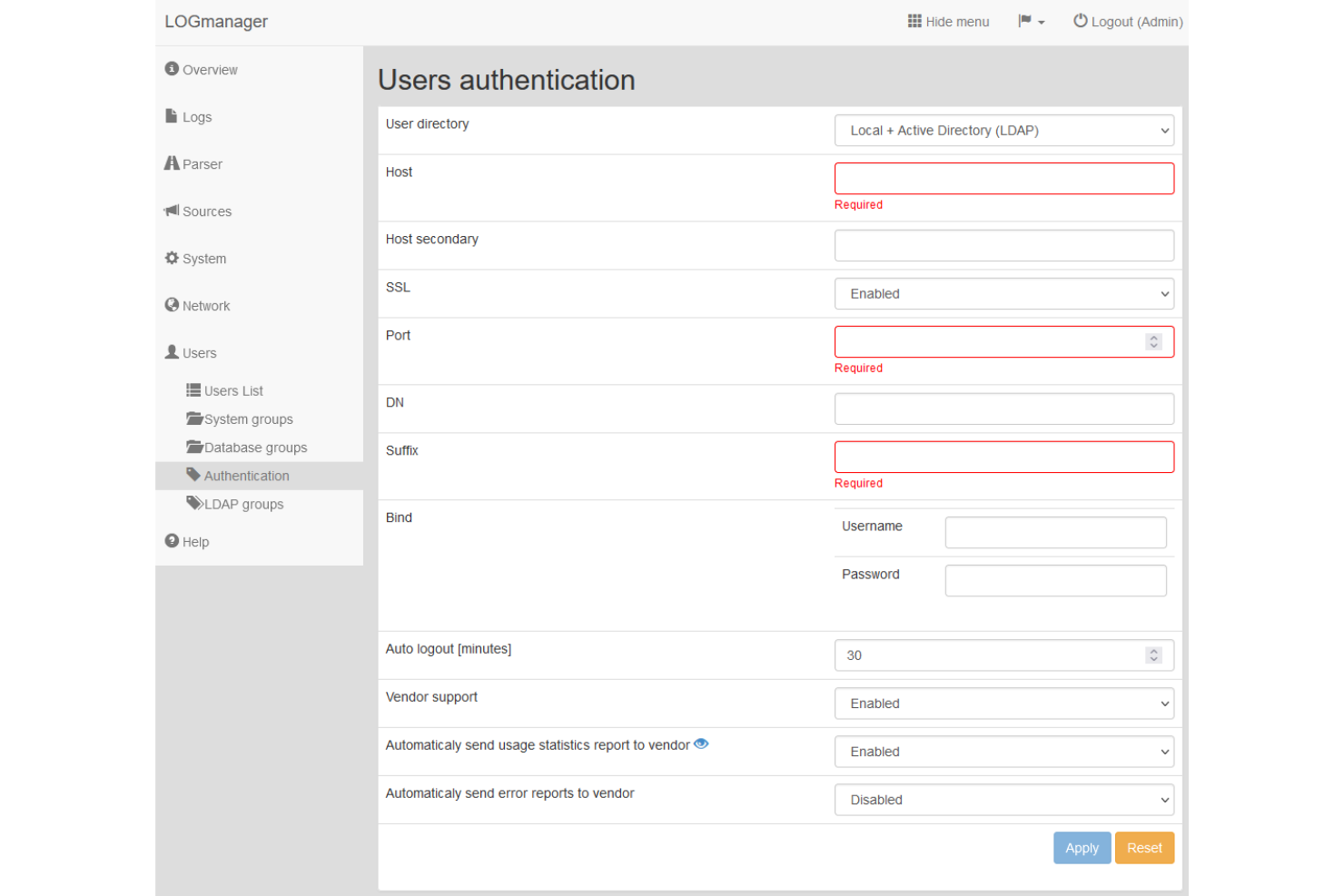

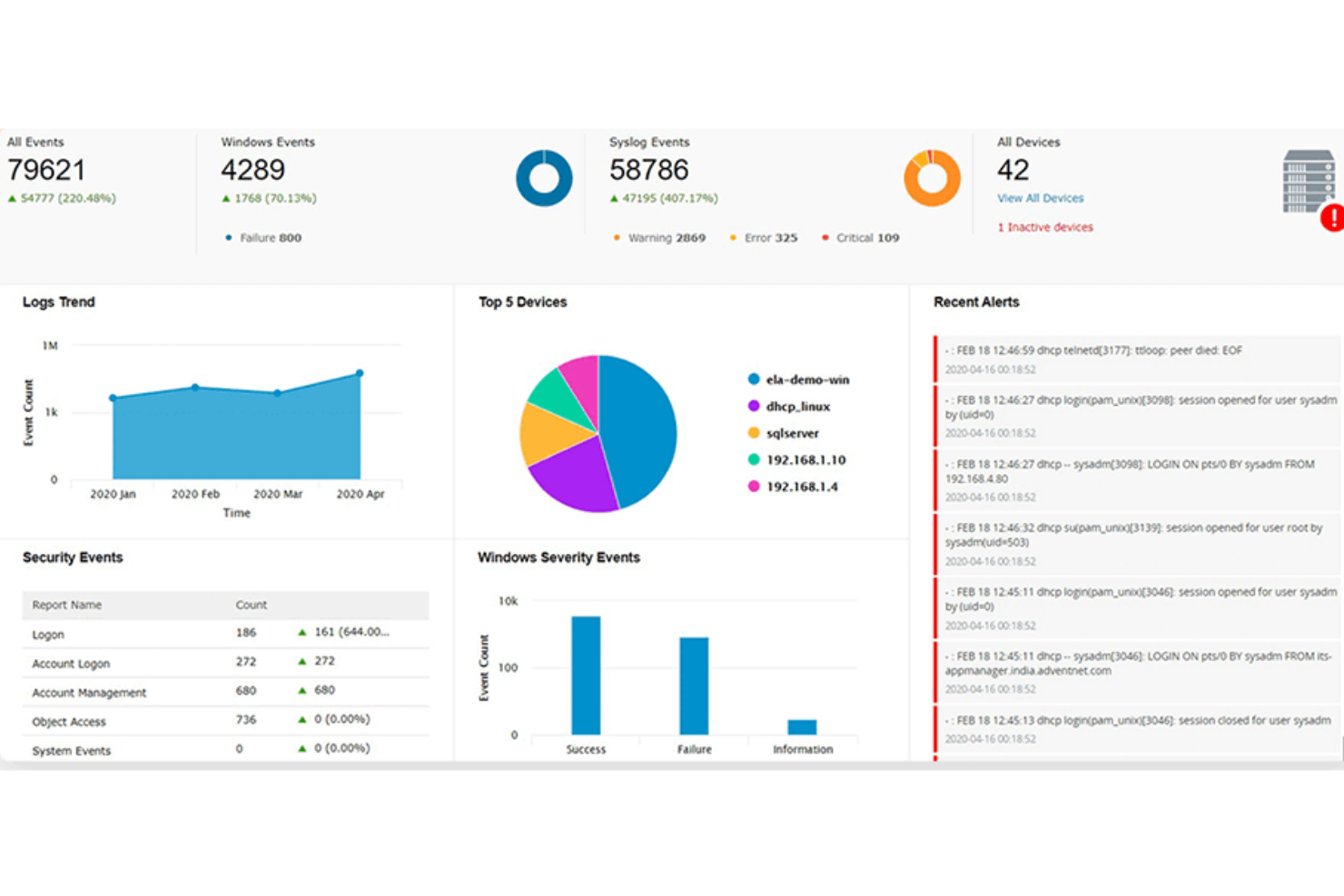

Logmanager offre aux équipes informatiques et de sécurité une plateforme centralisée pour collecter, surveiller et analyser les journaux à travers leur infrastructure, aidant ainsi les entreprises à détecter les menaces, enquêter sur les incidents et répondre aux exigences de conformité.

Pour qui Logmanager est-il le plus adapté ?

Logmanager convient particulièrement aux organisations de taille moyenne à grande entreprise qui ont besoin d'une gestion centralisée des journaux dans des environnements informatiques complexes et multisources.

Pourquoi j'ai choisi Logmanager

Logmanager mérite sa place parmi les meilleurs de ma présélection grâce à la façon dont il gère la visibilité en temps réel des journaux dans des environnements informatiques hétérogènes. J'apprécie qu'il agrège les journaux des postes de travail, serveurs, équipements réseau, charges de travail cloud et Microsoft 365 sur une interface unique, ce qui évite à mon équipe de jongler entre plusieurs outils pour reconstituer la situation. Les tableaux de bord prédéfinis mettent en avant les données de sécurité et opérationnelles immédiatement après le déploiement, ce qui signifie que nous n'avons pas à passer des heures à configurer les vues avant d'agir. La corrélation d'événements est un vrai plus pour la sécurité : mon équipe peut relier des activités de différentes sources pour repérer les anomalies et enquêter sur les menaces potentielles dans leur contexte plutôt qu'isolément.

Fonctionnalités clés de Logmanager

- Logique d'alerte automatisée : Définissez des règles d'alerte basées sur des seuils ou des déclencheurs qui s'activent automatiquement dès qu'un problème de sécurité ou opérationnel est détecté dans vos données de journal.

- Modèles de rapports de conformité : Générez des rapports prédéfinis ou personnalisés pour satisfaire aux exigences d'audit des normes telles que le RGPD, NIS2, DORA et ISO 27001.

- Balisage et enrichissement des journaux : Ajoutez des étiquettes contextuelles aux journaux — type d'appareil, localisation ou classification de sécurité — pour améliorer les recherches et l'investigation des incidents.

- Contrôle d'accès basé sur les rôles (RBAC) : Attribuez des permissions au niveau du système et des bases de données à vos collaborateurs pour contrôler qui peut consulter, gérer et exploiter les données de journaux.

Intégrations Logmanager

Les intégrations incluent Microsoft 365, Windows Server, Cisco, Fortinet, Palo Alto Networks, Check Point, VMware, AWS, Azure et Linux.

Pros and Cons

Pros:

- Déploiement et mise en route rapides

- Outils d'analyse des journaux complets

- Excellente gestion des rapports de conformité

Cons:

- L'interface pourrait être plus moderne

- Certaines fonctionnalités nécessitent une expertise

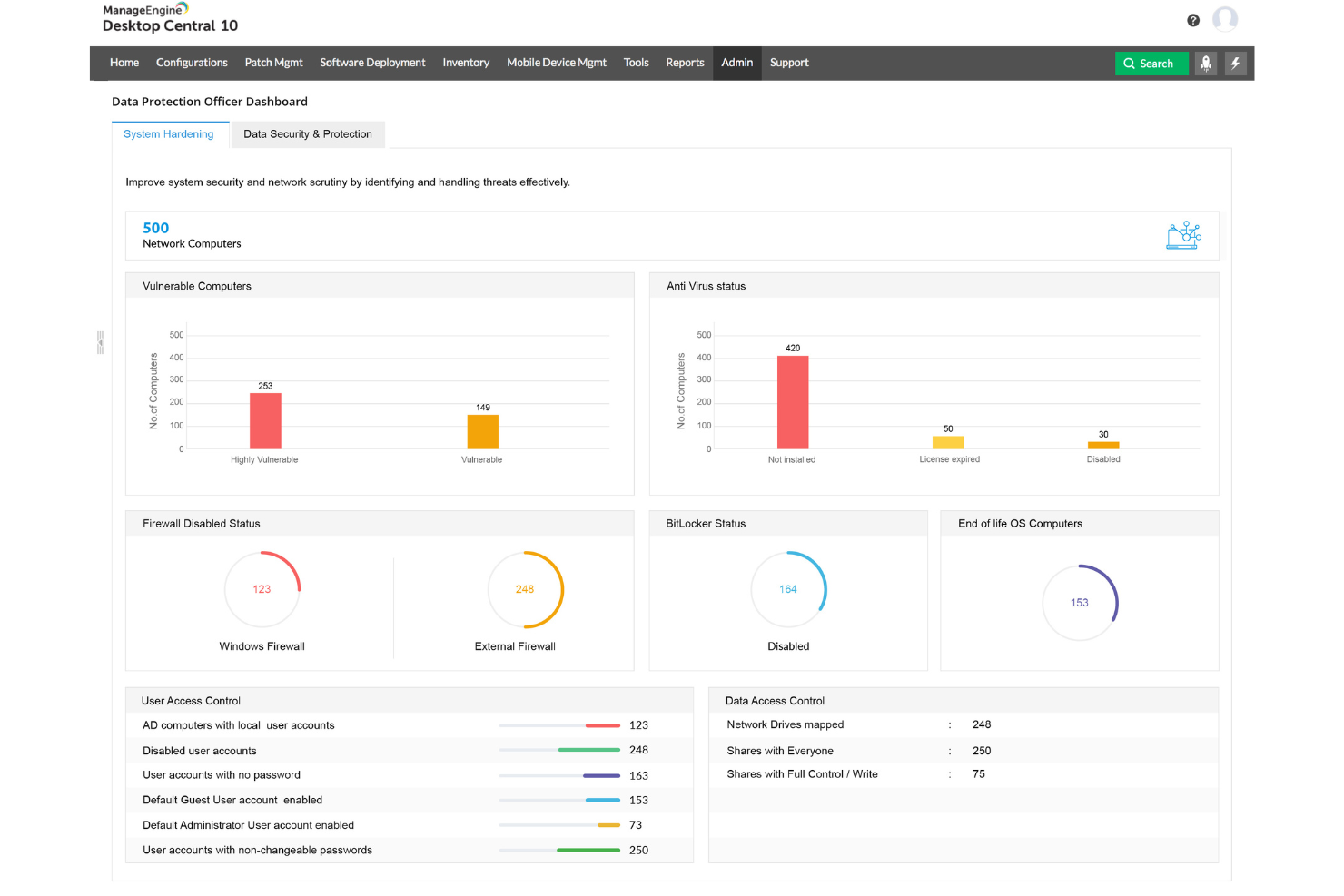

Idéal pour la gestion et la sécurisation de l’infrastructure informatique

ManageEngine Endpoint Central offre aux équipes informatiques une plateforme unifiée pour automatiser la gestion des correctifs, sécuriser les terminaux et gérer les appareils à travers des environnements métier complexes, aidant ainsi les organisations à réduire les vulnérabilités et à maintenir la conformité.

Pour qui ManageEngine Endpoint Central est-il le mieux adapté ?

ManageEngine Endpoint Central convient particulièrement aux équipes informatiques de taille moyenne à grande qui ont besoin d’un contrôle centralisé sur un environnement de dispositifs varié et réparti.

Pourquoi j’ai choisi ManageEngine Endpoint Central

J’ai choisi ManageEngine Endpoint Central car il couvre l’ensemble de la gestion et de la sécurisation de l’infrastructure informatique à partir d’une console unique. Ce que je trouve le plus utile, c’est la gestion automatisée des correctifs, qui prend en charge Windows, Mac, Linux et plus de 850 applications tierces sans nécessiter d’intervention manuelle sur chaque appareil. Je m’appuie également sur les outils d’évaluation des vulnérabilités et de remédiation, qui auditent les systèmes selon plus de 75 référentiels CIS et détectent les risques avant qu’ils ne deviennent des incidents. Le module de protection contre les ransomwares fournit une analyse de la cause profonde ainsi qu’une réponse aux incidents en temps réel, de sorte que vous n’êtes pas seulement en réaction : vous comblez activement les failles qui ont conduit à l’attaque.

Fonctionnalités clés de ManageEngine Endpoint Central

- Contrôle des appareils : Restreignez ou bloquez les clés USB, caméras et autres périphériques non autorisés pour éviter la fuite de données.

- Contrôle des applications : Créez des listes blanches et des listes noires pour gérer quelles applications peuvent être exécutées sur vos terminaux.

- Sécurité des navigateurs : Appliquez des configurations de navigateur, gérez les extensions et contrôlez les politiques d’accès web sur tous les appareils.

- Gestion des appareils mobiles : Inscrivez, configurez et effacez à distance les appareils iOS et Android depuis la même console centrale.

Intégrations de ManageEngine Endpoint Central

Les intégrations incluent ServiceDesk Plus, Jira, Active Directory, Microsoft 365, AssetExplorer, OpManager, Analytics Plus, Remote Access Plus, Patch Manager Plus et Mobile Device Manager Plus.

Pros and Cons

Pros:

- Contrôle à distance sécurisé et partage d’écran de bureau

- Gestion cohérente des correctifs

- Grande personnalisation et configurations

Cons:

- Courbe d’apprentissage abrupte

- Fonctionnalités de gestion des appareils mobiles limitées

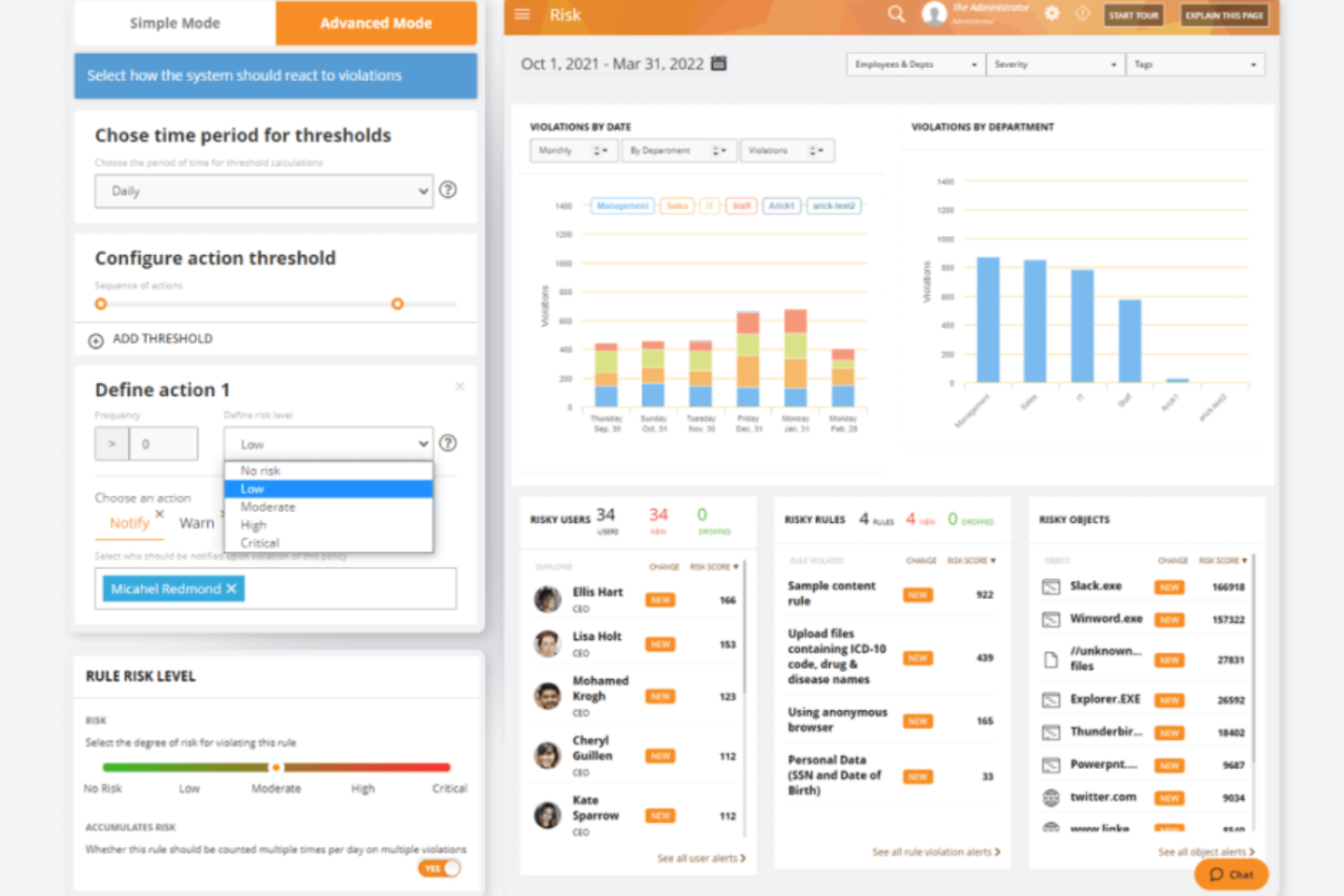

Teramind est une plateforme d'analyse du comportement des utilisateurs conçue pour renforcer la cybersécurité, la conformité et la productivité dans divers secteurs.

Pourquoi j'ai choisi Teramind : J'apprécie que Teramind offre la possibilité de surveiller les activités des utilisateurs sur de multiples canaux, notamment les applications, sites web, e-mails, messages instantanés, réseaux sociaux et transferts de fichiers. Cette surveillance étendue vous aide à détecter et prévenir d'éventuelles violations de sécurité en fournissant une vue détaillée des interactions des utilisateurs. De plus, l'analyse des risques basée sur des règles de Teramind permet de configurer des politiques spécifiques qui déclenchent des alertes ou des actions lorsqu'un certain comportement est détecté. Ces fonctionnalités contribuent à renforcer la détection et la prévention des menaces internes.

Fonctionnalités et intégrations marquantes de Teramind :

Fonctionnalités incluent l'enregistrement vidéo des sessions utilisateur, ce qui permet de revoir les activités dans le cadre d'audits de conformité et de sécurité. Le logiciel offre également un contrôle à distance des postes, vous permettant d’assister ou d’intervenir si nécessaire. En outre, Teramind fournit des capacités de cybercriminalistique informatique, vous aidant à enquêter en profondeur sur les incidents et à recueillir les preuves nécessaires.

Intégrations comprennent Google Cloud BigQuery, Splunk Cloud Platform, Jira, Zendesk, Redmine, Microsoft Power BI, IBM Security QRadar, LogRhythm, ArcSight, McAfee Business Protection, Microsoft Entra ID et ServiceNow.

Pros and Cons

Pros:

- Surveillance complète sur diverses plateformes

- Alertes en temps réel pour une réponse immédiate aux menaces

- Règles et politiques personnalisables

Cons:

- Prise en charge limitée pour la surveillance des appareils mobiles

- Minimum de 5 licences

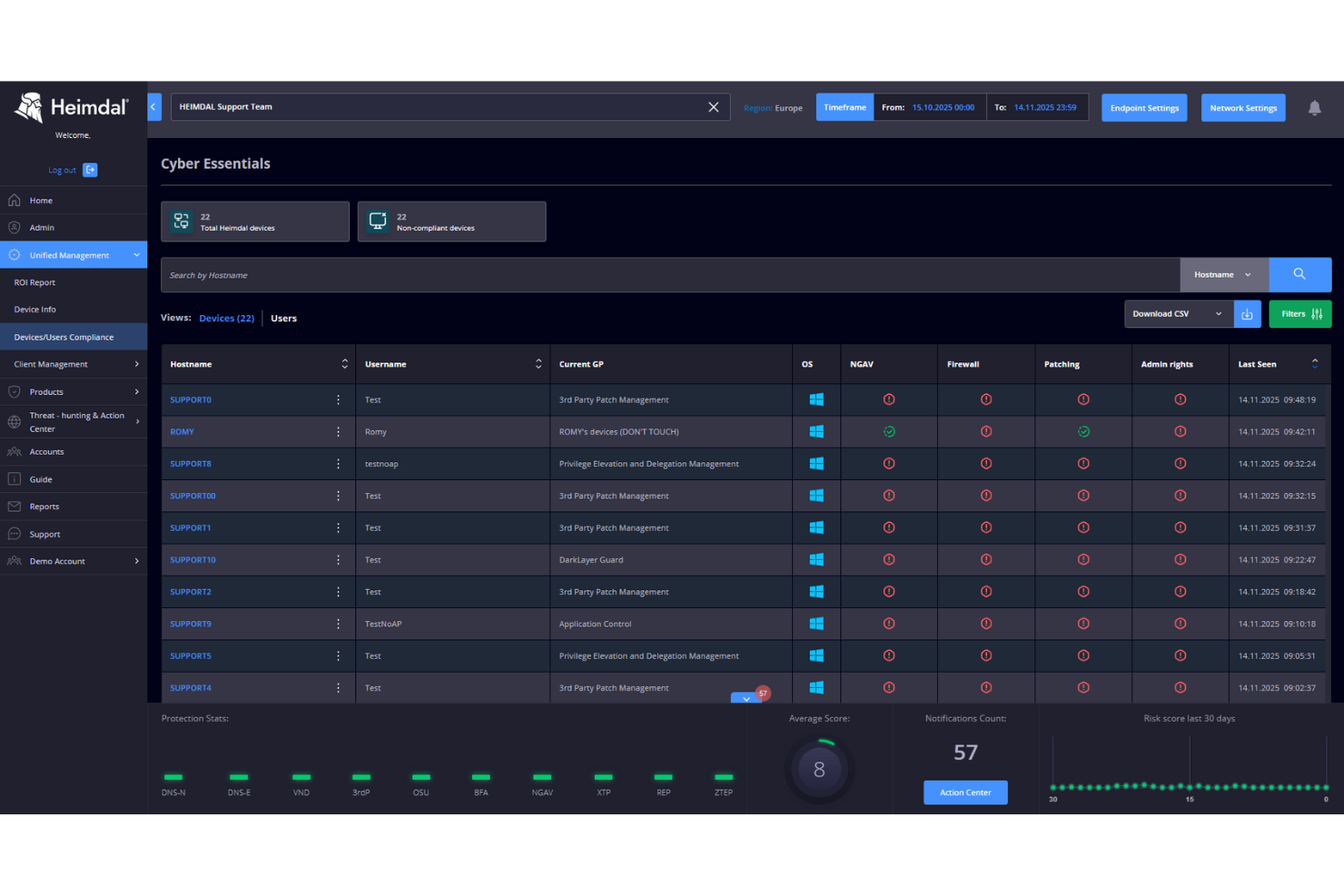

Heimdal est une plateforme de cybersécurité conçue pour les équipes informatiques et les entreprises qui ont besoin d'une protection multicouche contre les menaces avancées, combinant la sécurité des postes de travail, la prévention des menaces et la gestion automatisée des correctifs afin de réduire les risques au sein d'environnements complexes.

Pour qui Heimdal est-il le mieux adapté ?

Heimdal convient parfaitement aux équipes informatiques et de sécurité de taille moyenne à grande qui recherchent une plateforme unifiée pour gérer la protection des postes de travail, la prévention des menaces et la conformité dans l'ensemble de leur organisation.

Pourquoi j'ai choisi Heimdal

Heimdal mérite sa place sur ma liste grâce à la façon dont il prend en charge la sécurité DNS et la protection contre les ransomwares dans une seule et même plateforme unifiée. J'apprécie que son filtrage DNS bloque activement les domaines malveillants avant même qu'une connexion ne soit établie — arrêtant ainsi les menaces au niveau du réseau plutôt que de réagir après coup. Pour ce qui est des ransomwares, la protection contre le chiffrement de Heimdal détecte et bloque en temps réel tout chiffrement de fichiers non autorisé, ce qui me paraît particulièrement utile pour les équipes qui gèrent des postes de travail dans des environnements dispersés. La combinaison de ces deux niveaux permet à mon équipe de répondre à deux des vecteurs d'attaque les plus répandus sans avoir à jongler avec de multiples outils distincts.

Fonctionnalités clés de Heimdal

- Gestion des correctifs et des actifs : Déploie automatiquement les correctifs du système d'exploitation et des applications tierces sur les postes de travail afin de corriger les vulnérabilités avant qu'elles ne soient exploitées.

- Gestion des accès privilégiés : Contrôle et surveille les sessions des utilisateurs privilégiés pour empêcher tout accès non autorisé aux systèmes et données sensibles.

- Antivirus de nouvelle génération : Détecte et bloque les logiciels malveillants et les menaces avancées sur les postes de travail grâce à l'analyse comportementale, en complément de la détection traditionnelle par signature.

- Prévention de la fraude par email : Identifie et bloque les tentatives de compromission de la messagerie professionnelle (BEC) et de fraude au président avant qu'elles n'atteignent les utilisateurs finaux.

Intégrations de Heimdal

Les intégrations comprennent ConnectWise, Autotask, HaloPSA, Cisco Meraki, Microsoft Business, Microsoft 365, Blackpoint Cyber, Patch My PC, et une API disponible pour des intégrations personnalisées.

Pros and Cons

Pros:

- Automatise le déploiement des correctifs sur les postes de travail

- Détection forte des vulnérabilités et menaces

- Visibilité détaillée sur les actifs et les licences

Cons:

- Aucune intégration native disponible

- L'interface requiert un temps d'apprentissage

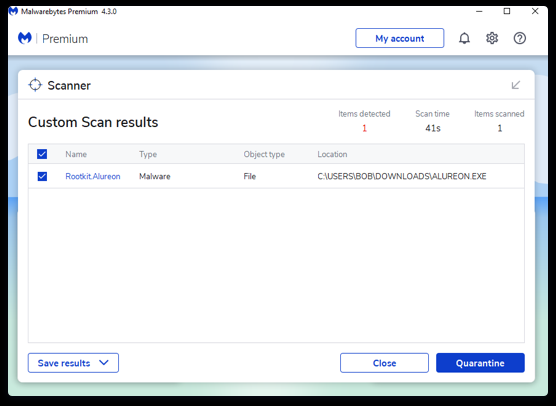

Malwarebytes propose des services anti-malware et de cybersécurité pour les appareils utilisés aussi bien par les particuliers que les entreprises.

Pourquoi j'ai choisi Malwarebytes : J’ai choisi Malwarebytes car il offre un scanner de rootkits gratuit qui facilite la détection de ces formes de malwares particulièrement difficiles à repérer. Il utilise la même approche heuristique et de détection d’anomalies que celle employée pour contrer les attaques zero-day, afin de pouvoir traiter les rootkits le plus rapidement possible. J’ai également apprécié leurs produits antivirus et VPN.

Fonctionnalités et intégrations remarquables de Malwarebytes :

Fonctionnalités que j’ai relevées lors de l’évaluation du scanner de rootkits de Malwarebytes : réparations automatiques de tout fichier ou service système pouvant avoir été endommagé par une infection. Il réalise d’abord une analyse puis vous propose une liste des rootkits détectés pour que vous puissiez les examiner avant d’agir. Ainsi, vous avez l’assurance que cela n’interfère pas avec vos éventuelles opérations de test d'intrusion éthique en cours.

Intégrations : des intégrations préconfigurées sont disponibles pour ServiceNow, Slack, Datto RMM, Azure Sentinel, IBM QRadar, Splunk, Rapid7, Addigy, Atera et ConnectWise.

Pros and Cons

Pros:

- Conception intuitive et facile pour les débutants

- Antivirus et scanner de rootkits gratuits

- Les formules Premium sont relativement abordables, surtout pour les entreprises

Cons:

- L’offre gratuite constitue déjà une solution de sécurité suffisamment complète

- Certaines fonctionnalités sont disponibles uniquement sous Windows

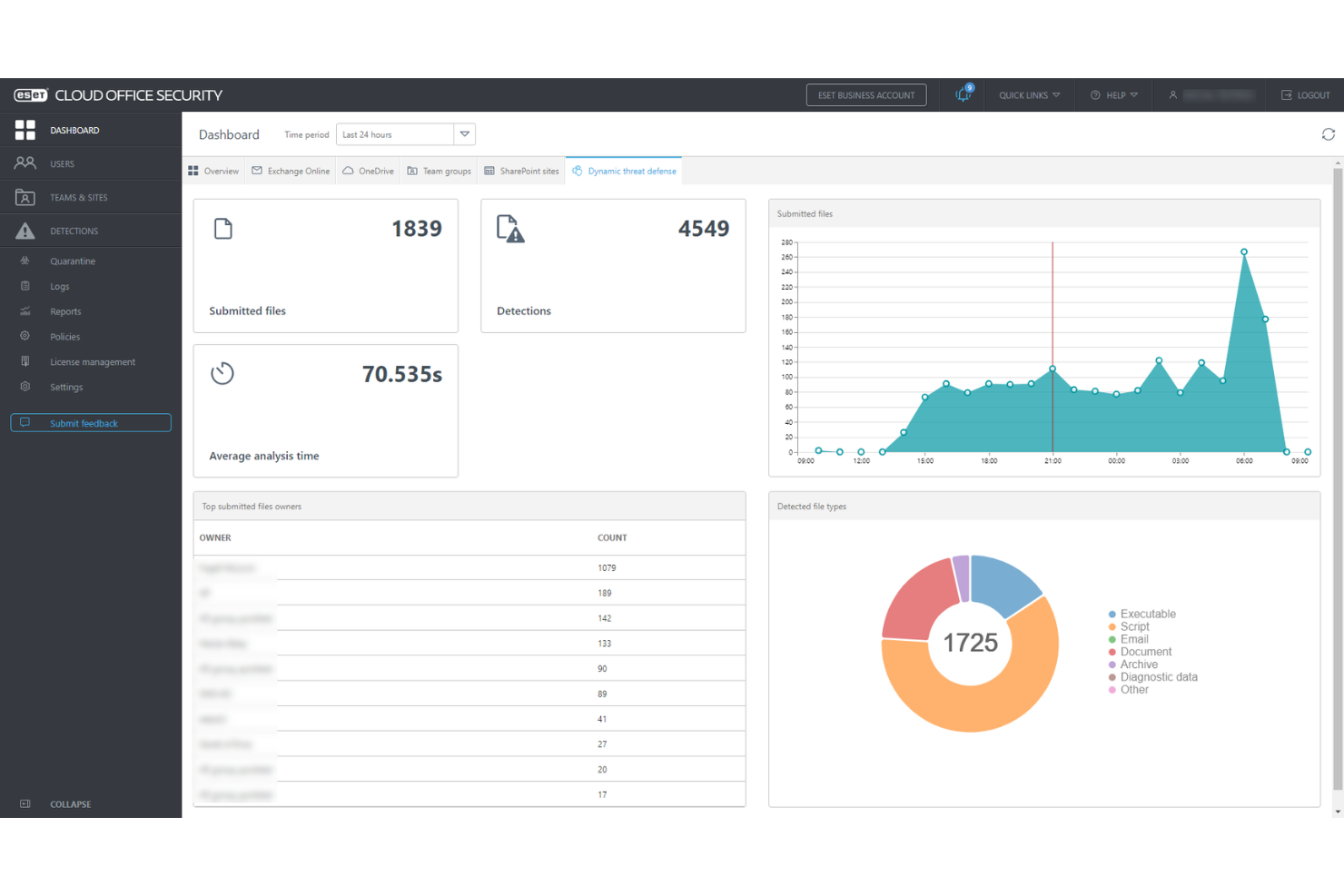

ESET PROTECT Complete est un logiciel de cybersécurité complet axé sur la prévention, la détection et la réponse.

Pourquoi j'ai choisi ESET PROTECT Complete : Ce logiciel adopte une approche proactive face à la gestion des menaces informatiques. Exploitant des technologies telles que l'IA, la plateforme aide à prévenir les violations de sécurité et à enquêter sur les incidents, tout en offrant une interface facile à comprendre qui regroupe toutes les informations essentielles dans un seul tableau de bord. Vous bénéficierez également de rapports détaillés avec des mesures concrètes pour garder votre infrastructure informatique sécurisée.

Fonctionnalités et intégrations remarquables d'ESET PROTECT Complete :

La plateforme propose une gamme complète de fonctionnalités de protection, dont sa console de gestion, la protection des endpoints, la sécurité des serveurs de fichiers, le chiffrement complet des disques, la défense avancée contre les menaces, la sécurité des e-mails, et la protection des applications cloud. Cela vous permet de surveiller la sécurité de l'ensemble de votre environnement professionnel et de recevoir des analyses en temps réel pour minimiser les interruptions opérationnelles.

Les intégrations incluent ConnectWise Automate, Datto RMM, NinjaOne, Kaseya VSA, ATERA, et bien d'autres.

Pros and Cons

Pros:

- Grande variété de rapports détaillés

- Permet la gestion à distance

- Protection pour tous vos appareils et applications

Cons:

- Peut être coûteux pour certains utilisateurs

- Peut ralentir les appareils lors des analyses et mises à jour

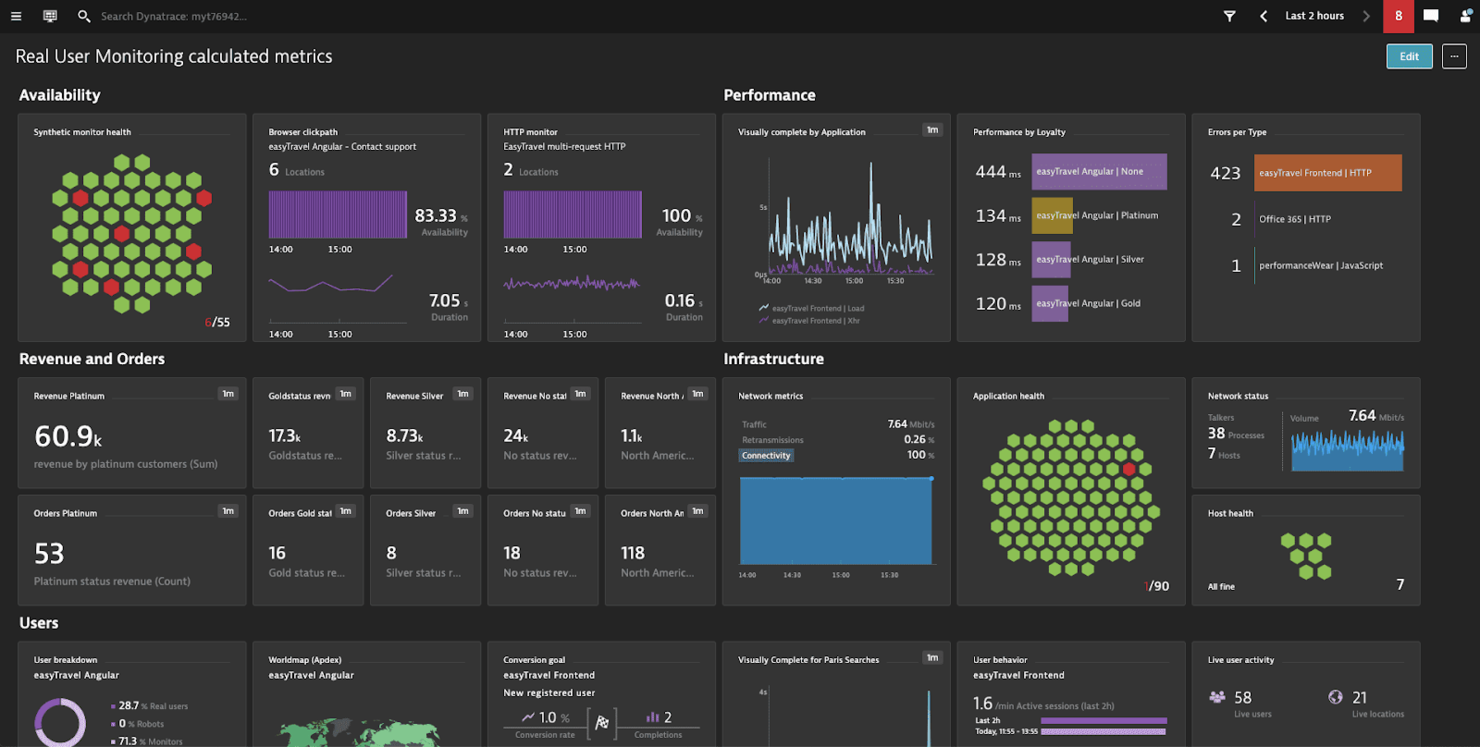

Dynatrace est une solution basée sur le cloud pour la surveillance, l'observabilité, l'automatisation et l'analyse des systèmes tels que l'infrastructure et les applications.

Pourquoi j'ai choisi Dynatrace : L'une des principales offres de Dynatrace est sa solution de surveillance des performances applicatives (APM), dont j'ai testé les fonctionnalités de sécurité. Dès qu'un problème était détecté, je recevais une seule notification claire et concise avec des informations exploitables qui identifiaient la cause racine jusqu'à la ligne de code exacte.

Fonctionnalités et intégrations remarquables de Dynatrace :

Les fonctionnalités que j'ai appréciées dans les outils APM de Dynatrace incluent la détection automatique de toutes les dépendances applicatives et l'extension de sa portée, ce que je considère comme utile pour les grands systèmes complexes ou ceux qui reposent sur des microservices. Elle fournit également des métriques d'utilisation issues à la fois d'utilisateurs synthétiques et réels afin d'élargir le panel d'informations disponible pour prendre des décisions ayant un impact sur les performances et la sécurité.

Les intégrations sont préconfigurées pour GitLab, Google Cloud, AWS, Azure, Jenkins, Docker, Kubernetes, JFrog, PagerDuty et LaunchDarkly.

Pros and Cons

Pros:

- Fonctionnalités robustes de surveillance des applications

- Facilite le débogage

- Facile à déployer

Cons:

- Le support client est parfois peu réactif

- Réellement pratique uniquement pour les applications d'entreprise

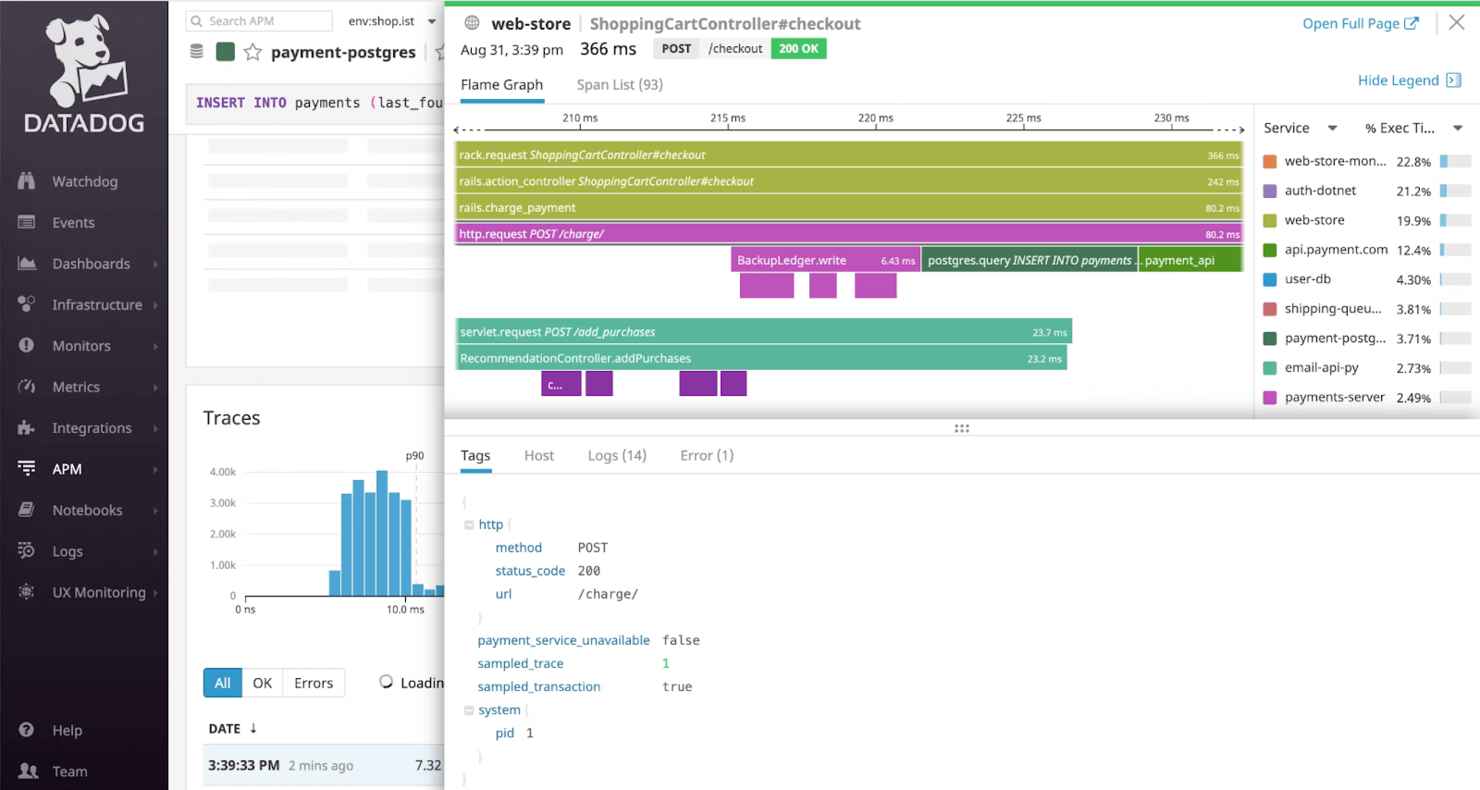

Datadog est une plateforme de surveillance cloud qui offre une observabilité sur des systèmes tels que l'infrastructure, les applications et les expériences numériques.

Pourquoi j'ai choisi Datadog : J'ai choisi Datadog car sa plateforme de surveillance de l'infrastructure facilite le respect des normes de sécurité, y compris celles imposées aux établissements d'enseignement, ainsi qu'aux secteurs de la santé et de la finance. En plus de la certification SOC 2 Type II de la plateforme, vous pouvez également mettre en œuvre TLS et HTTP Strict Transport Security (HSTS).

Fonctionnalités et intégrations remarquables de Datadog :

Fonctionnalités que j'ai découvertes lors de mes tests de Datadog incluent le scanner de données sensibles qui parcourt les logs pour identifier, classer et protéger les informations sensibles. Cela peut être idéal pour toute organisation devant protéger des données personnelles sensibles, comme les établissements scolaires responsables des dossiers étudiants. Datadog peut également surveiller les portails et plateformes d'apprentissage en ligne, avec des informations en temps réel exploitables pour prévenir les menaces émergentes.

Intégrations préconfigurées pour Adobe Experience Manager, AWS CloudTrail, Auth0, Google Workspace, OneLogin, Meraki, Sophos, Okta, Slack, Microsoft 365 et JFrog.

Pros and Cons

Pros:

- Grande bibliothèque d'intégrations

- Interface et tableaux de bord accessibles aux débutants

- Fournit une solution de supervision unifiée

Cons:

- Peut devenir coûteux si l'utilisation n'est pas suivie

- Configuration complexe sur matériel privé

Teramind est une plateforme d'analyse du comportement des utilisateurs conçue pour renforcer la cybersécurité, la conformité et la productivité dans divers secteurs.

Pourquoi j'ai choisi Teramind : J'apprécie que Teramind offre la possibilité de surveiller les activités des utilisateurs sur plusieurs canaux, notamment les applications, sites web, courriels, messages instantanés, réseaux sociaux et transferts de fichiers. Cette surveillance étendue vous aide à détecter et prévenir les potentielles violations de sécurité en fournissant une vue détaillée des interactions des utilisateurs. De plus, l'analyse des risques basée sur des règles de Teramind vous permet de mettre en place des politiques spécifiques qui déclenchent des alertes ou des actions lors de la détection de certains comportements. Ces fonctionnalités améliorent la détection et la prévention des menaces internes.

Fonctionnalités et intégrations phares de Teramind :

Fonctionnalités incluent l'enregistrement vidéo des sessions utilisateur, ce qui permet de revoir les activités pour les audits de conformité et de sécurité. Le logiciel propose également le contrôle à distance du bureau, vous permettant d'assister ou d'intervenir si nécessaire. En outre, Teramind fournit des capacités de criminalistique informatique, vous aidant à enquêter minutieusement sur les incidents et à recueillir les preuves nécessaires.

Intégrations incluent Google Cloud BigQuery, Splunk Cloud Platform, Jira, Zendesk, Redmine, Microsoft Power BI, IBM Security QRadar, LogRhythm, ArcSight, McAfee Business Protection, Microsoft Entra ID et ServiceNow.

Pros and Cons

Pros:

- Surveillance complète sur diverses plateformes

- Alertes en temps réel pour une réponse immédiate aux menaces

- Règles et politiques personnalisables

Cons:

- Prise en charge limitée de la surveillance des appareils mobiles

- Minimum de 5 licences

Autres logiciels de cybersécurité

Au cours de mes évaluations, j’ai trouvé ces outils qui n’ont pas été sélectionnés pour la liste principale, mais qui peuvent néanmoins convenir à d’autres besoins :

- CrowdStrike Falcon

Idéal pour les équipes ITOps

- New Relic

Idéal pour une observabilité full-stack

- NETSCOUT

Meilleures fonctionnalités de protection contre les attaques DDoS

- Zygon

Idéal pour la gestion de la posture de sécurité SaaS

- Guardio

Idéal pour une sécurité web proactive et en temps réel

- Sprinto

Idéal pour les entreprises des secteurs fortement réglementés

- Sophos

Idéal pour les petites entreprises

- Amazon CloudWatch

Idéal pour AWS

- Azure Sphere

Idéal pour les appareils IoT

- Microsoft Intune

Idéal pour la sécurité des points de terminaison

Autres avis sur des logiciels et outils associés

Si vous n’avez pas encore trouvé ce que vous cherchez ici, consultez ces autres types d’outils que nous avons testés et évalués.

- Logiciels de surveillance de réseau

- Logiciels de surveillance de serveurs

- Solutions SD-WAN

- Outils de surveillance d'infrastructure

- Analyseur de paquets

- Outils de surveillance d'applications

Critères de sélection pour les logiciels de cybersécurité

Au fil de mes recherches sur divers outils de cybersécurité, j’ai élaboré un cadre de critères complet pour garantir que mon processus de sélection reste équitable et cohérent. Voici comment j'ai évalué chaque outil figurant dans ma liste :

Fonctionnalités principales des logiciels de cybersécurité : 25 % de la note globale.

Pour être pris en compte dans ma sélection des meilleures solutions de cybersécurité, l’outil devait couvrir les cas d’usage courants, parmi lesquels :

- Protection contre les menaces externes

- Sécurisation des données sensibles contre les accès non autorisés

- Conformité aux réglementations sur la protection des données

- Visibilité sur la sécurité du réseau et des appareils

- Faciliter la réponse et la reprise d’incident rapide

Fonctionnalités supplémentaires remarquables : 25 % de la note globale.

- Capacités avancées d'analytique prédictive pour anticiper les menaces potentielles avant qu'elles ne deviennent imminentes.

- Analyses innovantes du comportement des utilisateurs pour détecter les menaces internes ou les comptes compromis.

- Fonctionnalités d'intelligence artificielle et d'apprentissage automatique pour améliorer la détection des menaces et les temps de réponse.

- Couverture de sécurité complète à la fois sur site et dans le cloud, offrant une posture de sécurité unifiée.

Facilité d'utilisation : 10 % de la note totale. Les éléments importants à considérer incluent :

- Une interface utilisateur intuitive qui simplifie les opérations de sécurité complexes.

- Des tableaux de bord offrant des aperçus instantanés de la posture de sécurité et des alertes.

- Un équilibre entre des fonctionnalités puissantes et une simplicité d’utilisation pour convenir aux utilisateurs ayant des niveaux de compétence technique variés.

Intégration des nouveaux utilisateurs : 10 % de la note totale. L'efficacité de l'onboarding est évaluée selon :

- Des supports de formation complets, comme des vidéos et des tutoriels interactifs.

- Des processus d'installation rapides avec des visites guidées du produit pour aider les nouveaux utilisateurs à naviguer sur la plateforme.

- Des services d'assistance tels que des chatbots et des webinaires pour aider à la configuration initiale et au déploiement.

Support client : 10 % de la note totale. Les aspects clés comprennent :

- Des équipes de support réactives et compétentes, joignables par plusieurs canaux (ex. : chat en direct, e-mail, téléphone).

- Une base de connaissances riche ou des forums communautaires pour un soutien en libre-service.

- Des responsables de compte dédiés pour les clients entreprises.

Rapport qualité-prix : 10 % de la note totale. Cela comprend :

- L'évaluation de la structure tarifaire par rapport à l’étendue et à la profondeur des fonctionnalités proposées.

- La prise en compte de l'évolutivité de la solution pour soutenir la croissance de l’entreprise sans augmentation disproportionnée des coûts.

- L'évaluation de tout coût caché, comme ceux relatifs à des modules supplémentaires ou des services d’accompagnement.

Avis clients : 10 % de la note totale. L'évaluation se concentre sur :

- La cohérence des retours positifs dans des domaines clés comme la facilité d'utilisation, le support client et l'efficacité de la solution.

- Des témoignages concrets mettant en avant des situations spécifiques dans lesquelles l’outil a apporté une réelle valeur ajoutée.

- Des avis détaillant la manière dont la solution traite et atténue des problématiques de sécurité précises.

Grâce à ce cadre de critères, je m'assure que les outils de cybersécurité ne se contentent pas de répondre aux attentes générales, mais se distinguent également par leur capacité à répondre aux besoins et défis uniques auxquels sont confrontées les différentes organisations.

Comment choisir un logiciel de cybersécurité

Lorsque vous sélectionnez, testez et choisissez un logiciel de cybersécurité, tenez compte des éléments suivants :

- Quel problème cherchez-vous à résoudre - Commencez par identifier le manque fonctionnel que vous souhaitez combler afin de clarifier les fonctionnalités nécessaires à votre outil de cybersécurité.

- Qui devra l’utiliser - Pour évaluer les coûts et les besoins, réfléchissez aux utilisateurs concernés et au nombre de licences nécessaires. Est-ce que seuls les membres de l’équipe IT l’utiliseront, ou bien toute l’organisation aura-t-elle besoin d’y accéder ? Lorsque cela est clarifié, il vaut la peine de réfléchir à ce que vous privilégiez : la simplicité d’utilisation pour tous ou la rapidité pour les utilisateurs techniques avancés.

- Avec quels autres outils il doit fonctionner - Déterminez les outils que vous souhaitez remplacer, ceux que vous conservez et les intégrations nécessaires. Cela peut inclure votre infrastructure cloud, vos logiciels DMARC, vos réseaux et vos sources de données ainsi que votre stack technologique globale. Vous devrez aussi décider si vos outils devront s'intégrer entre eux ou si vous pouvez remplacer plusieurs solutions par un logiciel de cybersécurité consolidé.

- Quels résultats sont importants - Réfléchissez aux objectifs à atteindre pour que l’outil soit réussi. Déterminez les fonctionnalités que vous cherchez à obtenir, ou ce que vous souhaitez améliorer, et comment vous mesurerez la réussite. Vous pouvez comparer les logiciels de cybersécurité indéfiniment, mais si vous ne réfléchissez pas aux résultats que vous voulez obtenir, vous pourriez perdre beaucoup de temps précieux.

- Comment cela s’intégrera dans votre organisation - Examinez les solutions en tenant compte de vos flux de travail et de votre méthodologie de livraison. Évaluez ce qui fonctionne bien et ce qui doit être amélioré. Rappelez-vous que chaque entreprise est différente — ce n’est pas parce qu’un outil est populaire qu’il conviendra nécessairement à votre organisation.

Tendances 2025 des logiciels de cybersécurité

En 2025, la complexité croissante et la sophistication des menaces informatiques rendent les mises à jour des fonctionnalités et capacités des logiciels de cybersécurité d’autant plus cruciales, particulièrement pour la cybersécurité des services financiers. L’examen des mises à jour produits, communiqués de presse et journaux de versions des outils de cybersécurité les plus populaires et les plus évolutifs révèle les grandes tendances des logiciels et technologies conçus pour protéger et sécuriser les appareils et infrastructures des entreprises. Voici quelques tendances que j’ai observées :

Fonctionnalités en évolution

- Sécurité renforcée des terminaux : Avec la généralisation du travail à distance, on observe une nette mise en avant des solutions de protection avancée des points d’accès. Celles-ci offrent une défense plus complète contre les attaques visant les appareils distants, y compris des modèles de sécurité Zero Trust.

- Améliorations de la sécurité cloud : Alors que les entreprises migrent toujours davantage vers les plateformes cloud, la demande pour des fonctions de sécurité spécifiques au cloud a augmenté. Les outils évoluent pour offrir une meilleure visibilité, un meilleur contrôle et une meilleure protection dans les environnements cloud, y compris dans les configurations multi-cloud et cloud hybride.

Fonctionnalités nouvelles et inédites

- Analyse comportementale pour détecter les menaces internes : Certains outils de cybersécurité intègrent des analyses sophistiquées du comportement des utilisateurs afin d’identifier et de réduire les menaces venant de l’intérieur. Cette fonctionnalité inédite repose sur la surveillance des activités des utilisateurs pour détecter des anomalies pouvant signaler un risque de sécurité.

- Opérations de sécurité décentralisées : Une approche innovante testée actuellement consiste à décentraliser les opérations de cybersécurité en s’appuyant sur la technologie blockchain afin de renforcer la sécurité et l’intégrité des données sur les réseaux.

En perte d’importance

- Antivirus traditionnel basé sur les signatures : La dépendance aux antivirus conventionnels reposant sur les signatures diminue, car ils sont moins efficaces contre les attaques zero-day et les menaces persistantes avancées (APT). Le marché se tourne vers des solutions offrant des méthodes de détection plus dynamiques et basées sur le comportement.

À mesure que les menaces évoluent, les outils conçus pour les contrer évoluent aussi. Suivre ces tendances permet aux entreprises de faire des choix plus avisés concernant les logiciels et solutions qu’elles adoptent, garantissant qu’ils répondent non seulement aux besoins actuels, mais aussi à ceux de demain.

Qu’est-ce qu’un logiciel de cybersécurité ?

Un logiciel de cybersécurité sert à protéger les systèmes, réseaux et données contre des menaces telles que les logiciels malveillants, le phishing et les accès non autorisés. Il est généralement utilisé par des équipes informatiques, des professionnels de la sécurité et des prestataires de services gérés qui doivent surveiller les vulnérabilités, gérer les incidents et maintenir la sécurité des opérations de l’entreprise.

Les services de sécurité DNS, la détection des menaces, le contrôle d’accès et les fonctions de journalisation des activités contribuent à l’identification des risques, à l’arrêt des intrusions et au suivi des événements. Ces outils aident à réduire les temps d’arrêt, favorisent la conformité et facilitent la protection des systèmes internes aussi bien que ceux en contact avec la clientèle.

Fonctionnalités

Voici les fonctionnalités clés que j’ai recherchées lors de mon étude sur les logiciels de cybersécurité :

- Détection des menaces en temps réel : Cette fonctionnalité permet d’identifier immédiatement les menaces dès leur apparition. Elle est vitale pour réduire la fenêtre d’opportunité dont disposent les attaquants pour exploiter des vulnérabilités, garantissant ainsi la sécurité de vos appareils et de vos réseaux.

- Réponse automatisée aux incidents : Les logiciels (tels que les logiciels de gestion unifiée des menaces) dotés de cette capacité peuvent automatiquement appliquer des actions prédéfinies contre les menaces détectées. Cela réduit le temps et les ressources nécessaires à une intervention manuelle, rationalisant ainsi le processus d’atténuation des cybermenaces de façon efficace.

- Sécurité des terminaux : Cette fonctionnalité assure la protection des appareils individuels (terminaux) connectés à votre réseau. Avec la généralisation du travail à distance, sécuriser chaque terminal est essentiel pour se prémunir contre les menaces visant les appareils hors des défenses réseau traditionnelles.

- Protection avancée par pare-feu : Un logiciel de pare-feu robuste fait office de barrière entre votre réseau et les réseaux externes non fiables. Il filtre le trafic entrant et sortant selon un ensemble de règles de sécurité établies, ce qui est crucial pour empêcher l’accès non autorisé à vos ressources réseau.

- Authentification multifacteur (MFA) : La MFA exige que les utilisateurs fournissent plusieurs méthodes de vérification avant d’obtenir l’accès. Cette fonctionnalité ajoute une couche de sécurité supplémentaire, réduisant considérablement le risque d’accès non autorisé par le biais d’identifiants compromis.

- Sécurité du cloud : Spécialement conçue pour protéger les infrastructures et données dans le cloud, cette fonctionnalité veille à ce que vos actifs hébergés dans le cloud soient aussi sûrs que ceux présents sur des appareils physiques ou sur des réseaux locaux. Elle est essentielle pour les entreprises utilisant l’informatique en nuage.

- Outils de chiffrement : Le chiffrement protège les données sensibles en les convertissant en un code illisible pour les utilisateurs non autorisés. Cette fonctionnalité est indispensable pour assurer l’intégrité et la confidentialité des données, notamment pour les informations stockées dans le cloud ou transmises sur des réseaux. Pour la gestion des clés chiffrées, des logiciels PKI permettent de garantir le niveau de contrôle le plus élevé.

- Gestion des informations et des événements de sécurité (SIEM) : Le SIEM offre une vue d’ensemble de l’état de la sécurité à travers votre organisation en collectant et en analysant des données provenant de différentes sources. Cette fonctionnalité est clé pour détecter les schémas et incidents de sécurité potentiels avant qu’ils ne prennent de l’ampleur.

- Analyse des vulnérabilités : Un balayage régulier permet d’identifier et de corriger les failles de sécurité présentes dans les logiciels et systèmes. Cette mesure proactive est indispensable pour empêcher les attaquants d’exploiter des vulnérabilités connues.

- Prévention de la perte de données (DLP) : Les technologies DLP empêchent la perte, l’utilisation abusive ou l’accès non autorisé aux données sensibles. Cette fonctionnalité est essentielle pour maintenir la confidentialité et l’intégrité des données critiques de l’entreprise, ainsi que pour garantir la conformité aux législations sur la protection des données.

Fonctionnalités courantes d’IA dans les logiciels de cybersécurité

Au-delà des caractéristiques habituelles des logiciels de cybersécurité présentées ci-dessus, nombre de ces solutions intègrent l’IA avec des fonctionnalités telles que :

- Renseignement sur les menaces basé sur l’IA : Cette fonctionnalité utilise l’intelligence artificielle pour analyser d’immenses volumes de données et identifier rapidement de nouvelles menaces ou des menaces en évolution. Vous bénéficiez ainsi d’alertes précoces et d’une défense proactive contre les attaques émergentes.

- Détection des anomalies : L’IA repère automatiquement les comportements ou schémas inhabituels pouvant signaler une cyberattaque. Cela permet de détecter des menaces discrètes que des méthodes traditionnelles pourraient manquer.

- Réponse automatisée aux incidents : Lorsqu’une menace est détectée, les systèmes IA peuvent automatiquement mettre en quarantaine des appareils ou bloquer des actions suspectes, accélérant ainsi les temps de réponse et réduisant l’impact des attaques.

- Évaluation prédictive des risques : L’IA évalue vos systèmes et prévoit les endroits susceptibles de présenter des vulnérabilités à l’avenir. Vous pouvez ainsi corriger les points faibles avant qu’ils ne deviennent des problèmes majeurs.

- Détection du phishing : L’IA analyse les e-mails et communications afin d’identifier les tentatives de phishing en étudiant le langage, le comportement de l’expéditeur et l’intention. Ceci permet d’arrêter les arnaques avant qu’un utilisateur ne clique sur un lien dangereux.

Sélectionner un logiciel de cybersécurité qui inclut ces fonctionnalités peut considérablement renforcer la capacité de votre organisation à se défendre et à réagir face aux cybermenaces. En décidant quelles fonctionnalités privilégier, vous pouvez bâtir un environnement numérique résilient qui soutient les objectifs, opérations et la croissance de votre entreprise.

Avantages

Les logiciels de cybersécurité jouent un rôle essentiel dans la protection des organisations contre la multitude de menaces en ligne. Voici cinq avantages clés spécifiques que les logiciels de cybersécurité offrent aux utilisateurs et aux organisations :

- Détection et réponse améliorées aux menaces : Les logiciels de cybersécurité offrent des mécanismes sophistiqués pour détecter et répondre aux menaces en temps réel. Un logiciel de détection d'intrusion permet aux entreprises d’identifier rapidement les violations potentielles de la sécurité et de les atténuer avant qu’elles ne causent des dommages importants.

- Amélioration de la conformité aux réglementations : De nombreuses solutions de cybersécurité sont équipées de fonctionnalités conçues pour aider les organisations à se conformer aux lois sur la protection des données et aux réglementations sectorielles. Cela permet non seulement d’éviter des sanctions légales, mais également de renforcer la confiance des clients et des partenaires en démontrant un engagement envers la sécurité des données.

- Protection contre les violations de données : En mettant en place un chiffrement robuste, un logiciel d’audit de pare-feu et des systèmes de détection des intrusions, les logiciels de cybersécurité réduisent considérablement le risque de violations de données. Cette protection est essentielle pour sécuriser les informations sensibles et préserver l’intégrité ainsi que la confidentialité des données de l’entreprise.

- Productivité accrue : Les menaces de cybersécurité peuvent perturber les opérations de l’entreprise et entraîner des interruptions coûteuses. En prévenant les attaques et en minimisant leur impact, les logiciels de cybersécurité permettent aux employés de maintenir leur productivité sans subir d’interruptions causées par des activités malveillantes.

- Réputation de la marque et confiance : Des mesures de cybersécurité efficaces protègent non seulement les données et les systèmes, mais aussi la réputation de l’organisation. Les clients sont plus susceptibles de faire confiance et de collaborer avec des entreprises prouvant leur engagement envers la sécurité de leurs informations.

Les avantages d’investir dans un logiciel de cybersécurité vont bien au-delà de la simple réduction des risques. Pour les organisations cherchant à naviguer dans la complexité de l’univers numérique, ces outils offrent une ligne de défense essentielle, renforçant la résilience globale et favorisant un environnement sécurisé pour la croissance et l’innovation. Pour les entreprises basées aux États-Unis, collaborer avec une entreprise de cybersécurité à Chicago ou dans une autre grande ville apporte une couche cruciale de protection et des conseils adaptés à chaque projet.

Coûts et tarification

Les solutions de cybersécurité existent sous différents plans et formules tarifaires, chacun étant conçu pour répondre à des besoins variés, depuis les petites entreprises recherchant une protection de base jusqu’aux grandes organisations nécessitant des mesures de sécurité avancées. Bien comprendre ces options vous aidera à prendre une décision éclairée qui correspond aux besoins de sécurité spécifiques et aux contraintes budgétaires de votre organisation.

Tableau comparatif des formules pour les logiciels de cybersécurité

Voici un aperçu des principales formules disponibles pour les logiciels de cybersécurité :

| Type de formule | Prix moyen | Fonctionnalités courantes | Idéal pour |

|---|---|---|---|

| Gratuit | $0 | Protection de base, fonctionnalités limitées, recommandé pour un usage personnel ou les très petites entreprises | Usage personnel, très petites entreprises avec une présence en ligne minimale |

| Basique | $10 - $30/mois | Antivirus, pare-feu, sécurité des emails, filtrage web | Petites entreprises avec des besoins de sécurité de base, bureaux à domicile |

| Standard | $30 - $70/mois | Fonctionnalités de base plus protection des terminaux, sécurité mobile, VPN | Entreprises en croissance, start-ups, organisations manipulant certaines données sensibles |

| Premium | $70 - $150/mois | Fonctionnalités standard plus protection avancée contre les menaces, gestion d’identité, analyses de sécurité | Entreprises de taille moyenne avec des besoins de sécurité croissants, organisations gérant des données clients |

| Entreprise | Tarification personnalisée | Fonctionnalités premium plus options de montée en charge, support dédié, logiciel BAS, solution complète | Grandes entreprises, organisations au système informatique complexe, entreprises manipulant des données très sensibles |

Lorsque vous choisissez une formule de logiciel de cybersécurité, tenez compte de vos besoins de sécurité immédiats et futurs ainsi que de votre budget. La formule idéale doit offrir une protection complète sans dépasser vos ressources financières.

FAQ sur les logiciels de cybersécurité

Voici quelques réponses aux questions courantes concernant les logiciels de cybersécurité :

Comment évaluer un logiciel de cybersécurité pour l'intégrer à mon environnement technologique existant ?

Quelles sont les principales normes de conformité à prendre en compte lors du choix d’un logiciel de cybersécurité ?

Comment mesurer le retour sur investissement (ROI) d’une solution de cybersécurité pour mon organisation ?

Les outils de cybersécurité permettent-ils d'automatiser la détection et la réponse aux menaces ?

Quels sont les défis courants lors du déploiement de logiciels de cybersécurité à grande échelle ?

Quelles sont les meilleures pratiques en matière de cybersécurité ?

Windows Defender suffit-il ou ai-je aussi besoin d’un antivirus ?

Et maintenant ?

Si vous êtes en train de rechercher des outils de surveillance de base de données, contactez un conseiller SoftwareSelect pour obtenir gratuitement des recommandations personnalisées.

Vous remplissez un formulaire puis échangez rapidement afin qu’ils cernent précisément vos besoins. Vous recevrez ensuite une présélection de logiciels à examiner. Ils vous accompagneront également tout au long de votre processus d’achat, y compris lors des négociations tarifaires.