Beste Verschlüsselungssoftware Zusammenfassung

Die beste Verschlüsselungssoftware hilft Teams, sensible Daten zu schützen, unbefugten Zugriff zu verhindern, das Risiko von Datenlecks zu verringern und Informationen auf Geräten, in Anwendungen und in Cloud-Umgebungen abzusichern. Diese Tools bieten Unternehmen verlässliche Möglichkeiten, Daten im Ruhezustand und bei der Übertragung zu schützen, ohne den Arbeitsalltag zu verlangsamen.

Teams suchen häufig nach Verschlüsselungslösungen, wenn eine manuelle Schlüsselverwaltung zu Fehlern führt, Fehlkonfigurationen Daten ungeschützt lassen oder Sicherheitslücken in Speichersystemen und Endgeräten unbemerkt bleiben. Solche Probleme verursachen Verstöße gegen Compliance-Vorgaben, steigern den Aufwand bei der Reaktion auf Vorfälle und mindern das Vertrauen in den Datenfluss innerhalb des Unternehmens.

Mit über 20 Jahren Branchenerfahrung als Chief Technology Officer habe ich Dutzende Verschlüsselungssoftware-Tools in realen Umgebungen getestet und bewertet, um ihre Leistungsfähigkeit, Integrationen und Auswirkungen auf den operativen Betrieb zu prüfen. Dieser Leitfaden stellt die besten Verschlüsselungsprogramme vor, die das Risiko im Unternehmen reduzieren. Jede Bewertung enthält Informationen zu Funktionen, Vor- und Nachteilen sowie den besten Anwendungsfällen, damit Sie das passende Tool auswählen können.

Warum Sie unseren Software-Bewertungen vertrauen können

Seit 2023 testen und bewerten wir SaaS-Entwicklungssoftware. Als Technikexperten wissen wir, wie schwierig und entscheidend es ist, die richtige Software zu wählen. Wir investieren viel in gründliche Recherchen, um unserem Publikum zu besseren Software-Kaufentscheidungen zu verhelfen.

Wir haben über 2.000 Tools für verschiedene SaaS-Entwicklungsszenarien getestet und mehr als 1.000 ausführliche Software-Bewertungen verfasst. Erfahren Sie wie wir Transparenz gewährleisten und sehen Sie sich unsere Methodik für Software-Bewertungen an.

Table of Contents

Beste Verschlüsselungssoftware Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Verschlüsselungssoftware zusammen, damit Sie die beste Option für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für sicheren Zugriff und Compliance-Management | Kostenlose Version verfügbar | Ab $1,79/Nutzer/Monat | Website | |

| 2 | Am besten geeignet für das Team-Passwortmanagement | 14-tägige kostenlose Testphase | Ab $2.39/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten für sichere Dateispeicherung | Kostenlose Testversion + Demo verfügbar | Die Preise von Keeper Security starten bei $2.91/Nutzer/Monat, jährliche Abrechnung. | Website | |

| 4 | Am besten geeignet für Business Endpunkt-Sicherheit | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $338.50/Jahr | Website | |

| 5 | Am besten geeignet für persönliche Dateiverschlüsselung | Kostenloser Tarif verfügbar | Die NordLocker-Preise beginnen bei $3,99/Nutzer/Monat, jährlich abgerechnet. | Website | |

| 6 | Am besten geeignet für die Verschlüsselung von Cloud-Speichern | Kostenloser Tarif verfügbar | Die Preise für Boxcryptor beginnen bei $3/Nutzer/Monat, jährlich abgerechnet. Eine kostenlose Version mit eingeschränktem Funktionsumfang ist für die private Nutzung verfügbar. | Website | |

| 7 | Am besten geeignet für quelloffene Dateikomprimierung | Not available | 7-Zip ist Open-Source-Software und für Anwender kostenlos. | Website | |

| 8 | Am besten für den Schutz von Unternehmensdaten | 30-tägige kostenlose Testversion | Preisinformationen zu Sophos SafeGuard Encryption sind auf der Website nicht direkt verfügbar. Für detaillierte Preisinformationen wird empfohlen, direkt Kontakt zu Sophos aufzunehmen. | Website | |

| 9 | Am besten für E-Mail-Verschlüsselung geeignet | Not available | GnuPG ist komplett kostenlos und entspricht damit seinen Open-Source-Grundsätzen. | Website | |

| 10 | Am besten für Ordner- und Laufwerksperrung | Kostenloser Plan verfügbar | Vielseitiger Datenschutz mit Verbergen-, Sperren- und Verschlüsselungsfunktionen. Sichere Backup-Optionen für verschlüsselte Dateien. Einmalige Zahlung ohne laufende Kosten. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste Verschlüsselungssoftware Bewertungen

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Verschlüsselungssoftware aus meiner Auswahlliste. Meine Bewertungen bieten einen umfassenden Einblick in die zentralen Funktionen, Vor- & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie die beste Lösung für sich finden.

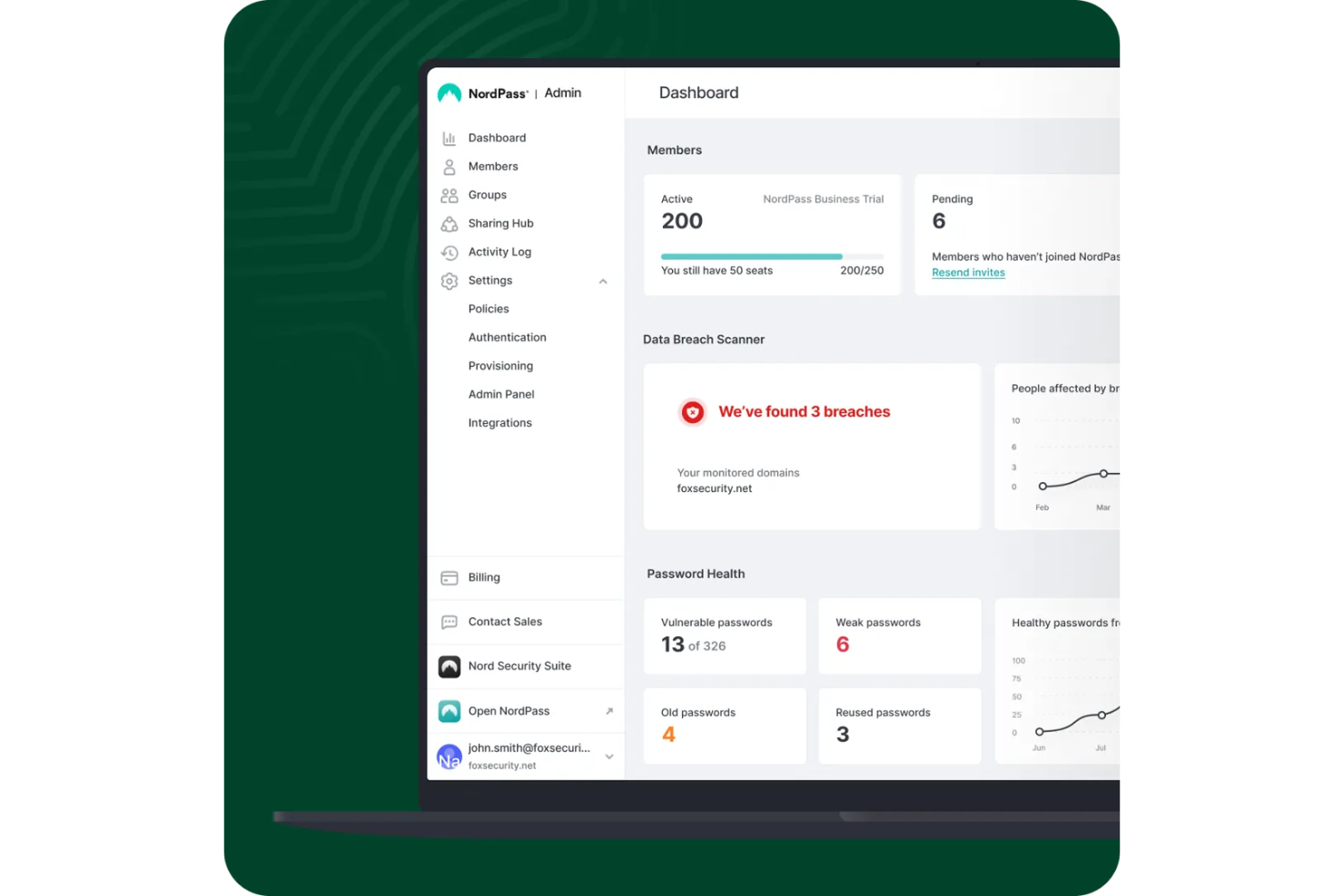

NordPass ist ein Passwort-Manager für Unternehmen, der entwickelt wurde, um die digitale Sicherheit zu erhöhen und das Zugriffsmanagement in Organisationen zu vereinfachen. Unternehmen können damit Passwörter sicher generieren, speichern und teilen, wodurch Probleme im Zusammenhang mit schwachen oder mehrfach verwendeten Passwörtern minimiert werden.

Warum ich NordPass ausgewählt habe: Ich habe NordPass gewählt, weil es Passwörter sicher verschlüsselt und speichert, wodurch sensible Firmendaten geschützt und zugleich starke, unternehmensweite Passwort-Richtlinien durchgesetzt werden. Die leistungsstarken Zugriffsverwaltungsfunktionen ermöglichen es, Berechtigungen zu steuern, Aktivitäten zu überwachen und geteilte Anmeldedaten effizient zu verwalten, ohne dabei die Sicherheit zu beeinträchtigen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Onboarding- und Offboarding-Prozesse, die den Zugang für neue Mitarbeitende vereinfachen und einen sicheren Übergang beim Ausscheiden von Angestellten gewährleisten. NordPass unterstützt zudem die Einhaltung von IT-Sicherheitsvorschriften wie ISO 27001 und SOC 2 und hilft Ihrer Organisation, Branchenstandards zu erfüllen. Darüber hinaus bietet es ein Sicherheits-Dashboard zur Überwachung der Passwort-Sicherheit und potenzieller Datenpannen, sodass Sie stets informiert und handlungsbereit sind.

Integrationen umfassen Entra ID, MS ADFS, Okta, Google Workspace, Vanta, Authopia, NordLayer, Splunk® und Microsoft Sentinel.

Pros and Cons

Pros:

- Setzt starke End-to-End-Verschlüsselung ein

- Unterstützt Integration zur Synchronisierung mehrerer Geräte

- Bietet ein Echtzeit-Sicherheits-Dashboard zur Überwachung

Cons:

- Funktionalität in der kostenlosen Version eingeschränkt

- Gelegentlich langsame Autofill-Leistung

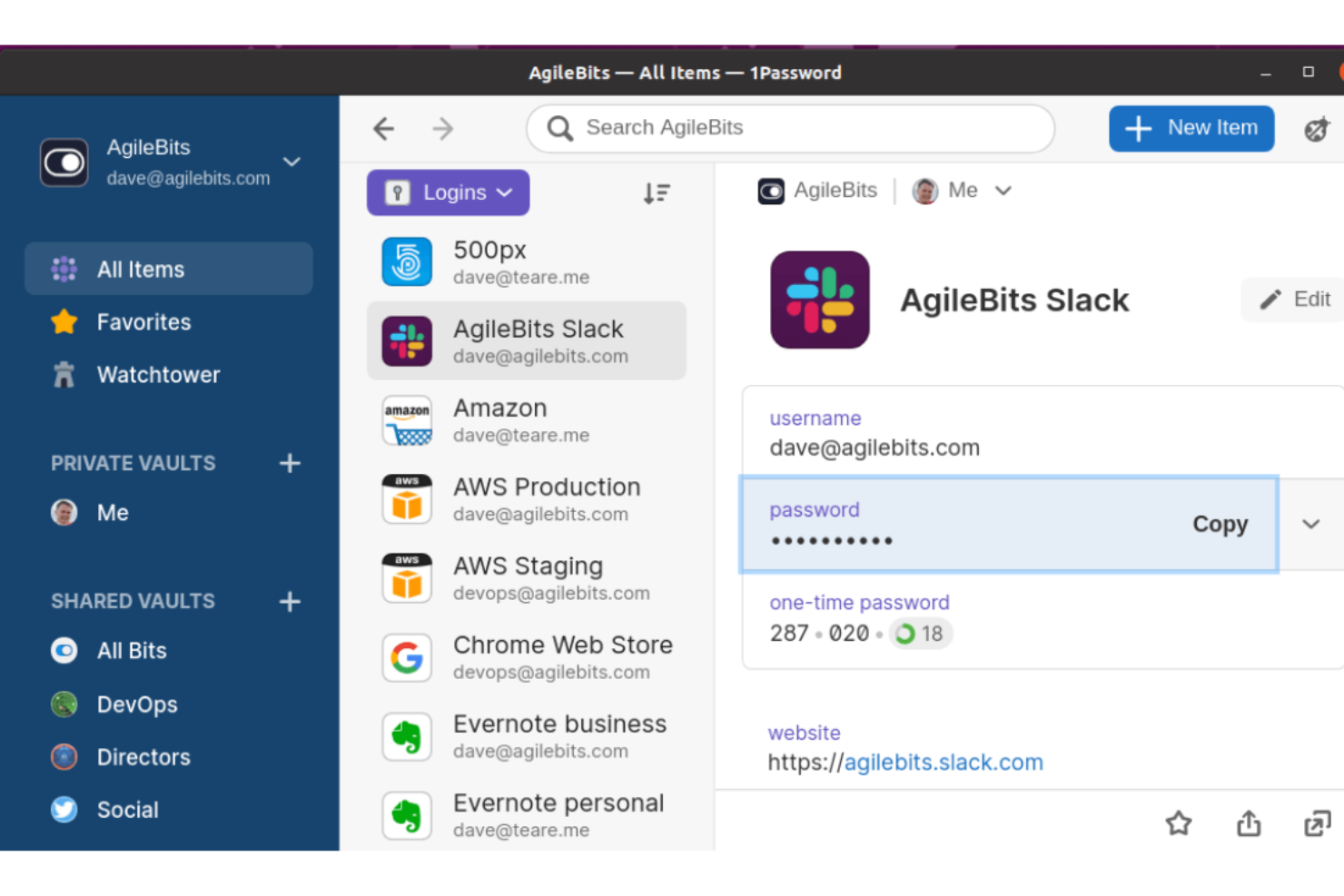

1Password ist ein Passwortmanager und eine Verschlüsselungssoftware, die hauptsächlich von Unternehmen genutzt wird, um den Zugang zu Anwendungen und Geräten zu sichern. Es unterstützt verschiedene Branchen, indem es den Fokus auf sicheres Zugriffsmanagement legt, und ist somit ein wichtiger Akteur beim Schutz sensibler Informationen.

Warum ich 1Password ausgewählt habe: Das Tool sticht durch sein Extended Access Management (XAM) hervor, das alle Anwendungen von jedem Gerät aus absichert und so die Sicherheit in hybriden Arbeitsumgebungen erhöht. Diese Funktion erweitert die Single-Sign-On-Möglichkeiten und minimiert Schwachstellen. Vertraut von über 165.000 Organisationen, darunter IBM und Salesforce, bietet 1Password zuverlässigen Support und eine hohe Kapitalrendite. Die exklusive Rolle als Cybersecurity-Partner von Oracle Red Bull Racing unterstreicht das Bekenntnis zum Datenschutz.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen einen sicheren Passwort-Tresor zur Speicherung sensibler Daten, Zwei-Faktor-Authentifizierung für zusätzliche Sicherheit sowie das Teilen von Passwörtern zur Teamzusammenarbeit. Administratoren können Berechtigungen und Zugriffe verwalten, sodass nur autorisierte Nutzer Zugang zu kritischen Daten haben.

Integrationen umfassen Slack, Jira, GitHub, AWS, Dropbox, Google Workspace, Microsoft 365, Okta, Azure AD und Zoom.

Pros and Cons

Pros:

- Erweitertes Zugriffsmanagement

- Vertrauenswürdig bei großen Unternehmen

- Hohe Kapitalrendite

Cons:

- Eingeschränkte Optionen beim Gratis-Tarif

- Komplexe Einrichtung für Anfänger

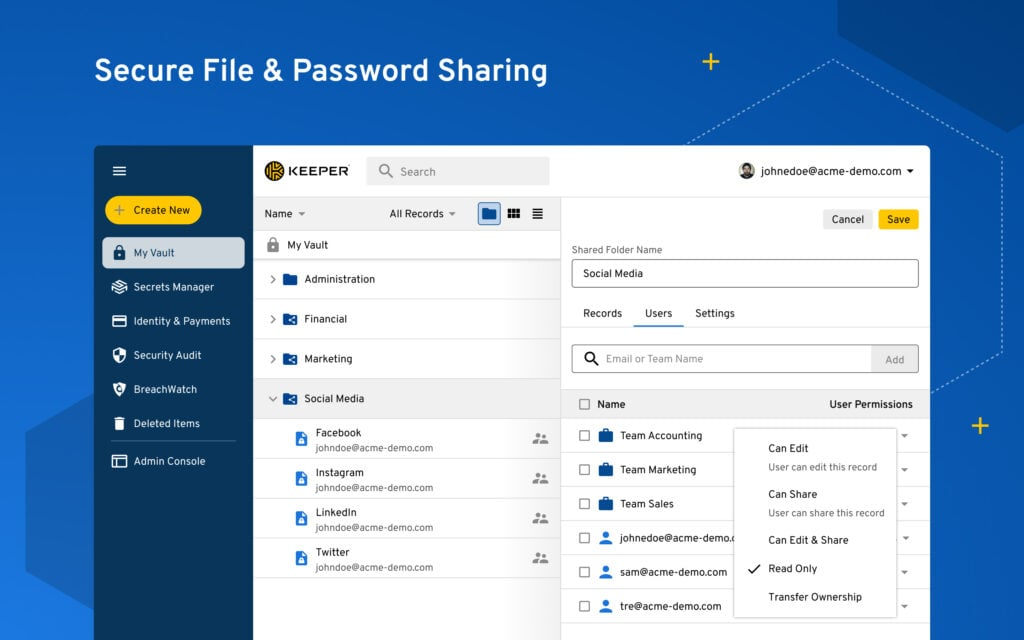

Keeper Security ist ein Passwortmanager und eine Verschlüsselungssoftware, die für Unternehmen und Einzelpersonen entwickelt wurde, um Passwörter und sensible Dateien sicher zu speichern und zu verwalten. Zu den Hauptnutzern zählen IT-Teams und Organisationen, die den Schwerpunkt auf den Ausbau ihres Datenschutzes und des Zugriffsmanagements legen.

Warum ich Keeper Security gewählt habe: Es überzeugt durch die sichere Dateispeicherung und bietet einen digitalen Tresor, der Dateien und Passwörter verschlüsselt, sodass nur autorisierte Zugriffe möglich sind. Dateien lassen sich einfach innerhalb des Teams organisieren und teilen, ohne die strikten Sicherheitsprotokolle zu gefährden. Zudem bietet Keeper Security fortschrittliche Berichts- und Prüfungsfunktionen, mit denen Sie Zugriffe und Änderungen in Echtzeit überwachen können. Die Zero-Knowledge-Architektur sorgt zudem dafür, dass nur Sie Zugriff auf Ihre verschlüsselten Daten haben, was die Gesamtsicherheit erhöht.

Herausragende Funktionen & Integrationen:

Funktionen sind unter anderem eine benutzerfreundliche Oberfläche für eine einfache Passwortverwaltung, sicheres automatisches Ausfüllen für schnellere Anmeldevorgänge und ein integrierter Passwortgenerator zur Stärkung der Passwortsicherheit. Darüber hinaus profitieren Sie von einem Notfallzugriff, der vertrauenswürdigen Nutzern im Ernstfall den Zugriff auf Ihren Tresor ermöglicht.

Integrationen umfassen Microsoft 365, Google Workspace, Active Directory, Azure AD, Okta, Duo Security, Slack, Jira, Salesforce und AWS.

Pros and Cons

Pros:

- Zero-Knowledge-Architektur

- Erweiterte Berichterstattungsfunktionen

- Echtzeit-Überwachung

Cons:

- Regelmäßige Updates erforderlich

- Einige Funktionen müssen separat erworben werden

Am besten geeignet für Business Endpunkt-Sicherheit

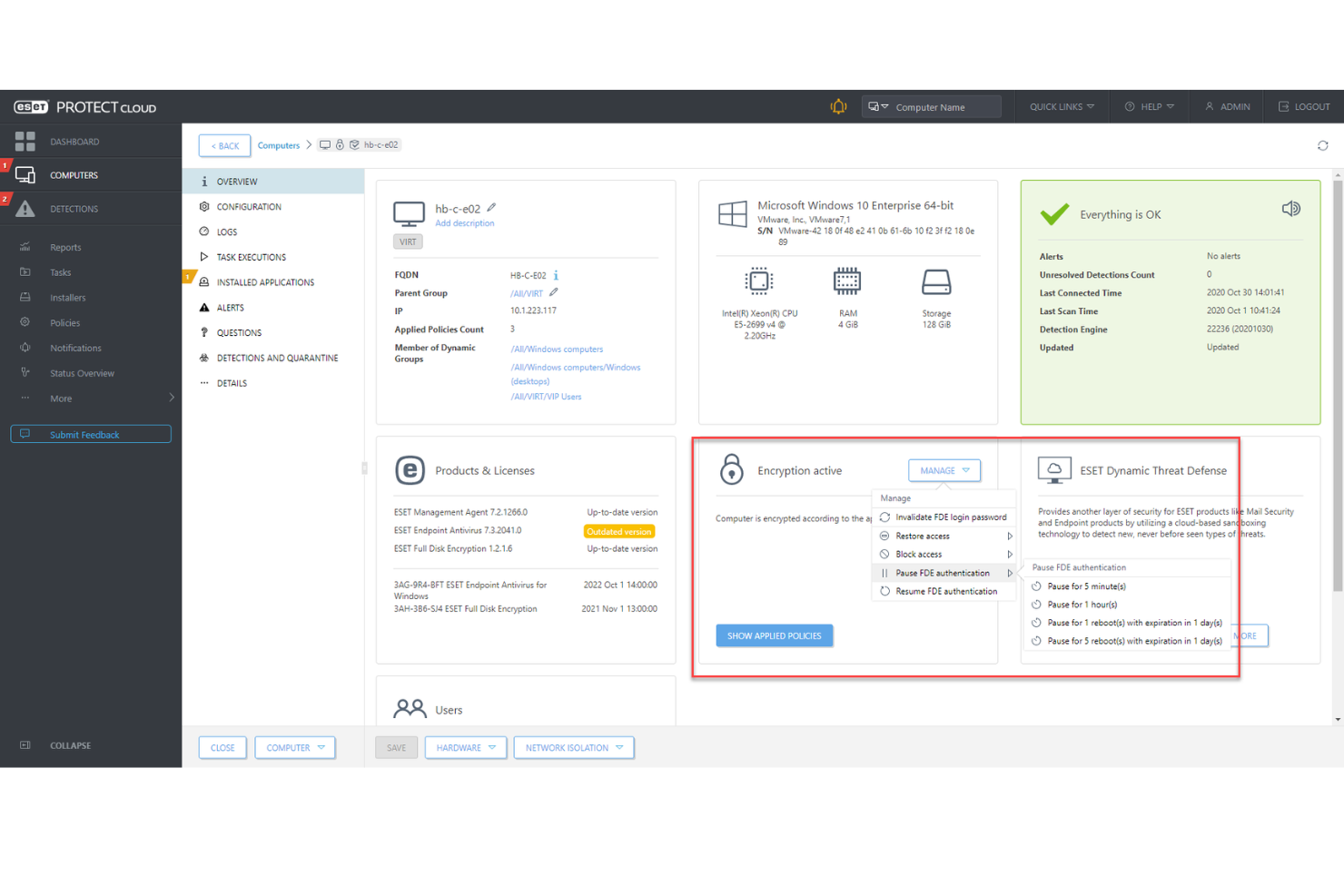

ESET PROTECT Complete ist eine Endpoint-Sicherheitssoftware, die für Unternehmen entwickelt wurde, um ihr Netzwerk und ihre Geräte zu schützen. Sie richtet sich in erster Linie an IT-Abteilungen, die Endpunkte in ihrem Unternehmen effizient verwalten und sichern möchten.

Warum ich ESET PROTECT Complete gewählt habe: Die Lösung konzentriert sich auf die Sicherheit von Business-Endpunkten und bietet umfassenden Schutz vor Malware und anderen Bedrohungen. Sie profitieren von fortschrittlicher Bedrohungserkennung, die dafür sorgt, dass Ihr Netzwerk sicher bleibt. Die zentrale Verwaltung ermöglicht es Ihnen, alle Endpunkte über eine einzige Konsole zu überwachen und zu steuern. Darüber hinaus bietet die Cloud-Sandboxing-Funktion eine zusätzliche Sicherheitsebene, indem verdächtige Dateien in einer geschützten Umgebung analysiert werden.

Hervorstechende Funktionen & Integrationen:

Funktionen sind unter anderem die Echtzeit-Überprüfung von Dateien und E-Mails, um potenzielle Bedrohungen zu erkennen, bevor sie Schaden anrichten. Die Software bietet zudem detaillierte Protokollierung und Berichterstattung, sodass Sie Einblicke in Sicherheitsereignisse und -trends erhalten. Mit der Geräte-Kontrollfunktion können Sie die Nutzung externer Geräte verwalten und einschränken, um das Risiko von Datenlecks zu minimieren.

Integrationen umfassen Microsoft Azure, VMware, Amazon AWS, Google Cloud, Microsoft Outlook, Microsoft Exchange, IBM Domino, Citrix, Splunk und ServiceNow.

Pros and Cons

Pros:

- Fortschrittliche Bedrohungserkennung

- Zentrale Verwaltungskonsole

- Cloud-Sandboxing-Funktion

Cons:

- Kann ressourcenintensiv sein

- Komplex für neue Administratoren

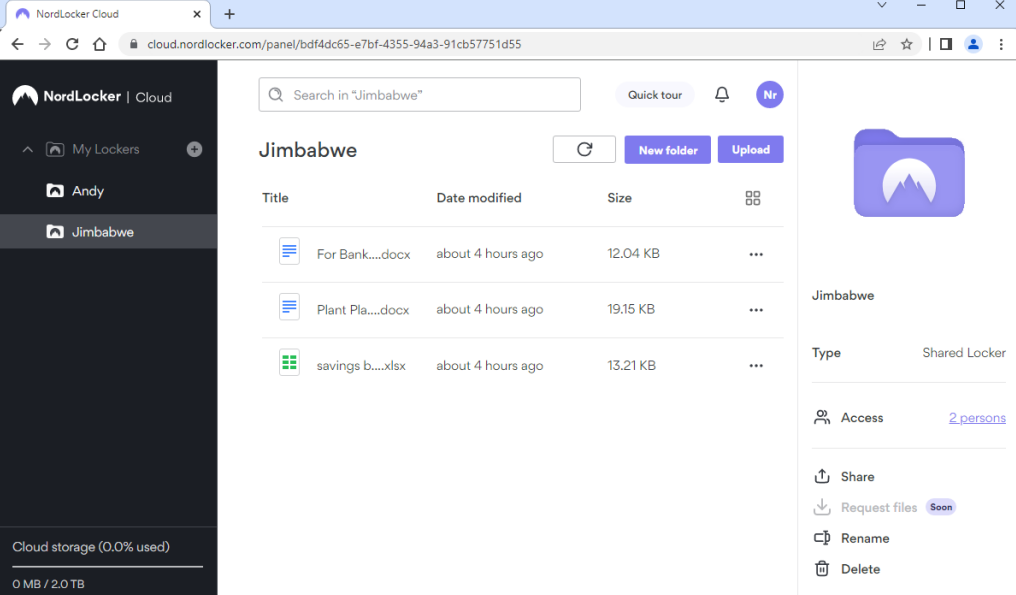

NordLocker ist ein Datei-Verschlüsselungstool, das für Einzelpersonen und kleine Teams entwickelt wurde, um ihre persönlichen und geschäftlichen Dateien zu sichern. Es konzentriert sich auf die Verschlüsselung von lokal oder in der Cloud gespeicherten Daten und bietet eine sichere Umgebung für sensible Informationen.

Warum ich NordLocker gewählt habe: Es überzeugt durch persönliche Dateiverschlüsselung und bietet ein benutzerfreundliches Erlebnis mit seiner Drag-and-Drop-Oberfläche. Sie können Dateien auf Ihrem Computer und in der Cloud verschlüsseln und so die Privatsphäre auf verschiedenen Plattformen gewährleisten. NordLocker verwendet Ende-zu-Ende-Verschlüsselung, sodass Sie sicher sein können, dass Ihre Daten privat bleiben. Dank der Zero-Knowledge-Richtlinie haben ausschließlich Sie Zugriff auf Ihre Verschlüsselungsschlüssel und behalten die volle Kontrolle über Ihre Informationen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen eine intuitive Drag-and-Drop-Oberfläche, die den Verschlüsselungsprozess vereinfacht. Die Software bietet automatische Backups in die Cloud, damit Ihre Dateien stets geschützt sind. NordLocker unterstützt außerdem verschiedene Plattformen, sodass Sie auf verschlüsselte Dateien auf unterschiedlichen Geräten zugreifen können.

Integrationen umfassen Dropbox, Google Drive, OneDrive, iCloud und NordVPN.

Pros and Cons

Pros:

- Automatisches Cloud-Backup

- Einfache Drag-and-Drop-Oberfläche

- Ende-zu-Ende-Verschlüsselung

Cons:

- Begrenzte erweiterte Funktionen

- Kann für kleine Teams teuer sein

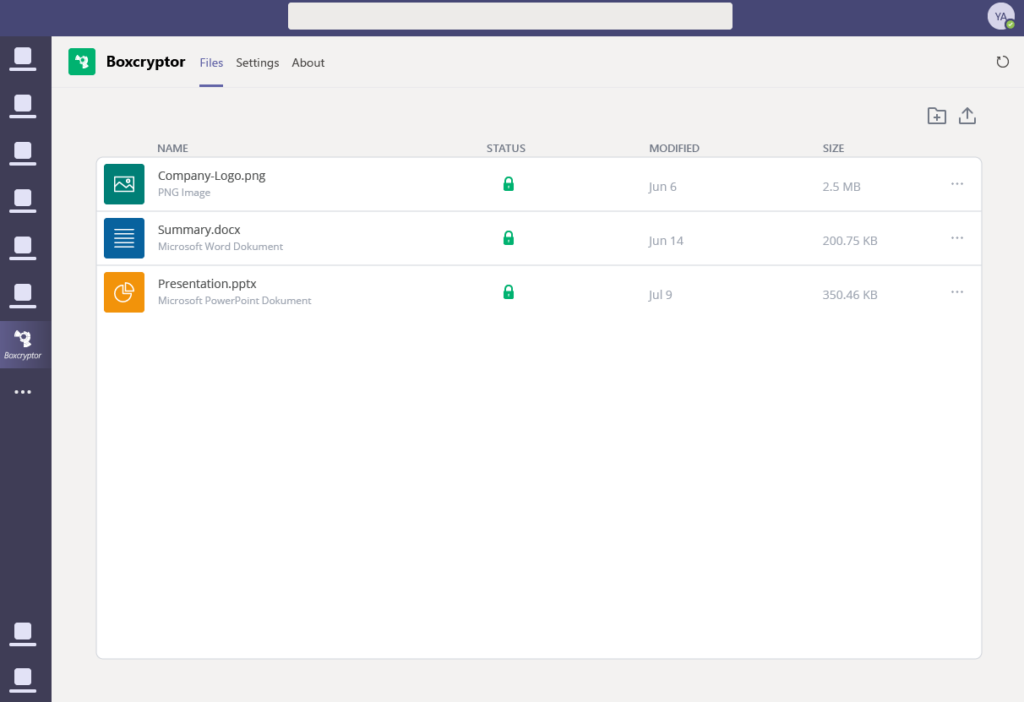

Am besten geeignet für die Verschlüsselung von Cloud-Speichern

Boxcryptor ist eine Verschlüsselungssoftware, die für Privatpersonen und Unternehmen entwickelt wurde, um Dateien zu schützen, die in Cloud-Diensten gespeichert sind. Sie richtet sich in erster Linie an Nutzer, die ihre Daten über mehrere Cloud-Plattformen hinweg sichern müssen, mit Schwerpunkt auf Verschlüsselung und sicherem Dateiaustausch.

Warum ich Boxcryptor gewählt habe: Die Software ist auf die Verschlüsselung von Cloud-Speichern spezialisiert und bietet Ende-zu-Ende-Verschlüsselung für über 30 Cloud-Dienste. Sie können Dateien lokal verschlüsseln, bevor Sie diese in die Cloud hochladen, um die Datenprivatsphäre sicherzustellen. Boxcryptor unterstützt die Zusammenarbeit, indem Sie verschlüsselte Dateien sicher mit Teammitgliedern teilen können. Der Zero-Knowledge-Standard sorgt dafür, dass nur Sie Zugriff auf Ihre Verschlüsselungsschlüssel haben und somit die volle Kontrolle über Ihre Daten behalten.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten die Unterstützung von Zwei-Faktor-Authentifizierung, um eine zusätzliche Sicherheitsebene zu bieten. Die Software ermöglicht das Teilen verschlüsselter Dateien, sodass Sie zusammenarbeiten können, ohne die Datenintegrität zu gefährden. Darüber hinaus bietet Boxcryptor plattformübergreifende Unterstützung, sodass Sie von unterschiedlichen Geräten auf Ihre verschlüsselten Dateien zugreifen können.

Integrationen umfassen Dropbox, Google Drive, Microsoft OneDrive, Box, SharePoint, Amazon S3, WebDAV, iCloud, Egnyte und SugarSync.

Pros and Cons

Pros:

- Ende-zu-Ende-Verschlüsselung

- Lokale Dateiverschlüsselung

- Unterstützt mehrere Cloud-Dienste

Cons:

- Benötigt Kompatibilität mit Cloud-Diensten

- Möglicherweise zusätzliche Einrichtung notwendig

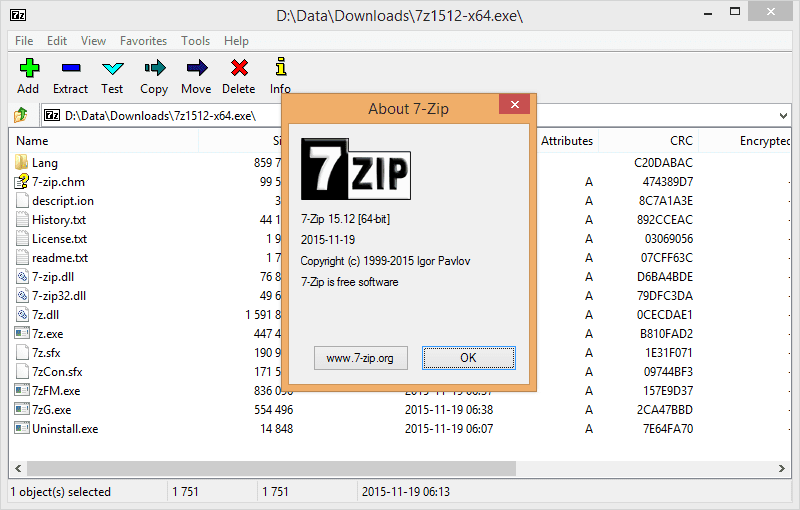

7-Zip ist ein weit verbreitetes Tool zur Dateikomprimierung und -verschlüsselung, das sowohl von Privatpersonen als auch von Unternehmen zur Verwaltung von Dateiarchiven genutzt wird. Es bietet Anwendern eine effiziente Möglichkeit, Dateien zu komprimieren und Daten zu verschlüsseln, wodurch es ein wertvolles Werkzeug für Speicherplatzersparnis und Sicherheit ist.

Warum ich 7-Zip ausgewählt habe: Es bietet quelloffene Dateikomprimierung mit einem hohen Komprimierungsverhältnis im eigenen 7z-Format. Sie können Dateien komprimieren, um Speicherplatz zu sparen, und sie mit starker AES-256-Verschlüsselung für zusätzliche Sicherheit schützen. Die Open-Source-Natur ermöglicht gemeinschaftliche Weiterentwicklung, was die Zuverlässigkeit des Tools sicherstellt. Es unterstützt verschiedene Dateiformate, wodurch Sie flexibel unterschiedlichste Datentypen verwalten können.

Herausragende Funktionen & Integrationen:

Funktionen umfassen ein hohes Komprimierungsverhältnis im 7z-Format, das die Dateigröße deutlich reduzieren hilft. Die Software unterstützt starke AES-256-Verschlüsselung und sorgt so für die Sicherheit Ihrer Daten. Zudem gibt es einen Dateimanager, mit dem Sie komprimierte Dateien einfach durchsuchen und verwalten können.

Integrationen umfassen die Windows-Shell, wodurch der Zugriff bequem über das Kontextmenü per Rechtsklick möglich ist.

Pros and Cons

Pros:

- Unterstützt mehrere Dateiformate

- Hohes Komprimierungsverhältnis

- Community-getriebene Open-Source-Updates

Cons:

- Einfache Benutzeroberfläche

- Manuelle Updates erforderlich

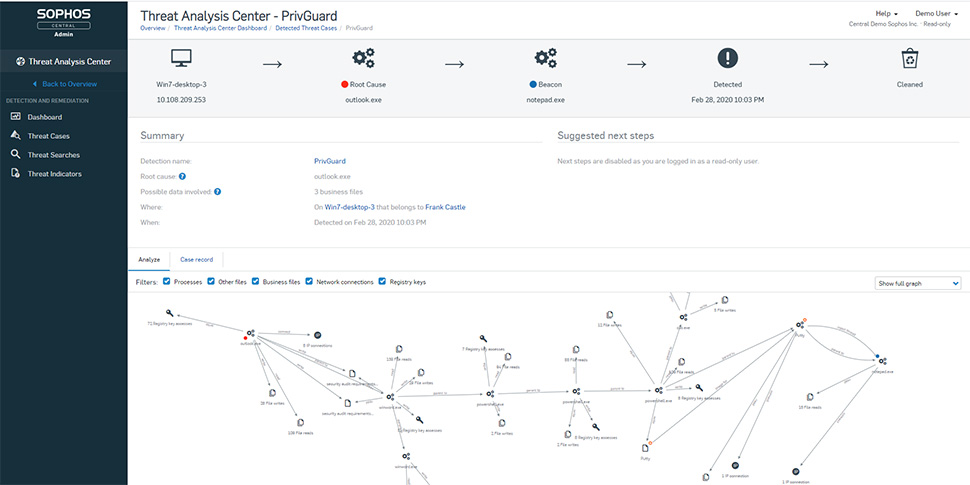

Sophos SafeGuard Encryption ist eine Datenschutzlösung, die speziell für Unternehmen entwickelt wurde, um sensible Informationen geräte- und plattformübergreifend zu schützen. Sie richtet sich an IT-Fachleute und Unternehmen, die die Vertraulichkeit von Daten wahren und regulatorische Standards einhalten möchten.

Warum ich Sophos SafeGuard Encryption gewählt habe: Der Fokus liegt auf dem Schutz von Unternehmensdaten und bietet eine zentrale Verwaltung und Kontrolle über verschlüsselte Daten. Sie können Dateien und Ordner automatisch verschlüsseln, sodass sensible Informationen stets geschützt sind. Das Tool bietet eine vollständige Festplattenverschlüsselung und schützt so Daten auf Laptops und Desktops. Sophos SafeGuard lässt sich zudem in bestehende IT-Umgebungen integrieren, was eine nahtlose Bereitstellung und Verwaltung ermöglicht.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten Data Loss Prevention zum Schutz vor unbeabsichtigter Weitergabe sensibler Informationen. Die Software bietet eine richtlinienbasierte Verschlüsselung, mit der Sie Regeln festlegen können, um Daten automatisch nach bestimmten Kriterien zu verschlüsseln. Zusätzlich gibt es detaillierte Berichte und Prüfprotokolle, die Ihnen helfen, Verschlüsselungsaktivitäten nachzuverfolgen und zu managen.

Integrationen umfassen Microsoft Active Directory, Sophos Central, Windows BitLocker, Mac FileVault, SafeGuard Enterprise, SafeGuard LAN Crypt, SafeGuard Cloud Storage, SafeGuard Data Exchange und SafeGuard Enterprise Encryption.

Pros and Cons

Pros:

- Zentrale Verwaltung und Kontrolle

- Automatische Verschlüsselung von Dateien und Ordnern

- Vollständige Festplattenverschlüsselung

Cons:

- Technisches Fachwissen für die Einrichtung erforderlich

- Begrenzte Anpassungsmöglichkeiten

GnuPG (GNU Privacy Guard) ist ein Open-Source-Verschlüsselungstool, das hauptsächlich von Einzelpersonen und Organisationen verwendet wird, um Kommunikation und Daten abzusichern. Es bietet starke Verschlüsselung für E-Mails und Dateien und ist damit ein unverzichtbares Werkzeug zur Wahrung von Privatsphäre und Vertraulichkeit.

Warum ich GnuPG gewählt habe: Es ist eine der bevorzugten Lösungen für die E-Mail-Verschlüsselung und bietet starke kryptografische Unterstützung für sichere Kommunikation. Sie können Ihre E-Mails verschlüsseln und signieren, sodass nur die vorgesehenen Empfänger diese lesen können. GnuPG unterstützt eine breite Palette von Verschlüsselungsalgorithmen, wodurch Sie Flexibilität bei der Sicherung Ihrer Daten haben. Aufgrund seiner Open-Source-Natur bietet es Transparenz und von der Community getriebene Verbesserungen, was für Zuverlässigkeit und Vertrauen sorgt.

Hervorstechende Funktionen & Integrationen:

Funktionen beinhalten die Unterstützung mehrerer Verschlüsselungsalgorithmen, sodass Sie die beste Lösung für Ihre Sicherheitsanforderungen wählen können. Die Software bietet eine Kommandozeilenschnittstelle für fortgeschrittene Nutzer, die Automatisierung und Skripting ermöglicht. GnuPG unterstützt außerdem das Schlüsselmanagement, mit dem Sie Verschlüsselungsschlüssel sicher generieren, speichern und verwalten können.

Integrationen umfassen Thunderbird, Enigmail, Outlook, Kleopatra, Gpg4win, Mailvelope, Evolution, KMail, Sequoia und Mutt.

Pros and Cons

Pros:

- Starke kryptografische Unterstützung

- Open-Source und transparent

- Unterstützt mehrere Algorithmen

Cons:

- Begrenzte grafische Benutzeroberfläche

- Manuelles Schlüsselmanagement

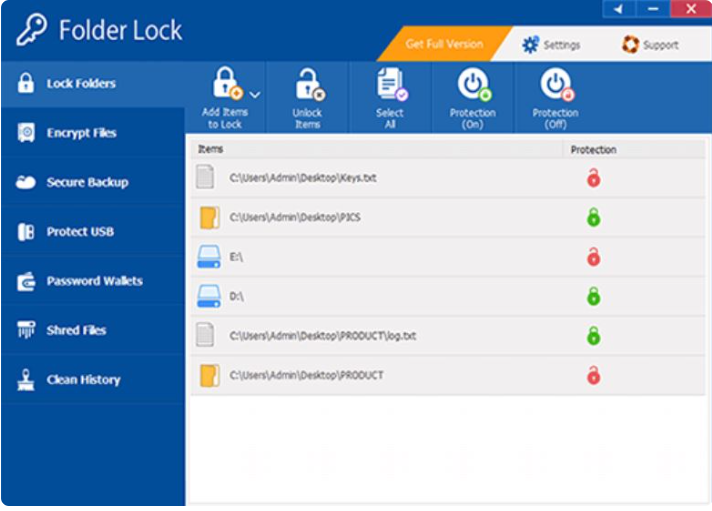

Folder Lock ist eine Sicherheitssoftware, die entwickelt wurde, um Dateien, Ordner und Laufwerke für Privatpersonen und kleine Unternehmen zu schützen. Sie bietet Benutzern Werkzeuge zur Verschlüsselung und Sicherung sensibler Daten, um Privatsphäre und Schutz vor unbefugtem Zugriff zu gewährleisten.

Warum ich Folder Lock ausgewählt habe: Die Software überzeugt beim Sperren von Ordnern und Laufwerken und bietet eine Vielzahl von Sicherheitsoptionen wie Dateiverschlüsselung und Passwortschutz. Sie können Dateien und Ordner sperren, um sie vor Unbefugten zu verbergen. Außerdem ermöglicht das Tool die Verschlüsselung ganzer Laufwerke für umfassende Datensicherheit. Der Stealth-Modus erhöht die Privatsphäre zusätzlich, indem Sie die Software selbst vor neugierigen Blicken verbergen können.

Hervorstechende Funktionen & Integrationen:

Funktionen beinhalten eine sichere Backup-Option, mit der Sie verschlüsselte Dateien in der Cloud speichern können. Die Software bietet Schredder-Funktionen zur dauerhaften Löschung sensibler Dateien. Zusätzlich stellt Folder Lock ein Wallet-Feature zur Verfügung, um persönliche Informationen sicher zu verwahren.

Integrationen umfassen Windows Explorer, was eine einfache Verwaltung von Dateien und Ordnern ermöglicht.

Pros and Cons

Pros:

- Umfassende Laufwerksverschlüsselung

- Stealth-Modus-Funktion

- Sichere Backup-Optionen

Cons:

- Nur für Windows-Plattform verfügbar

- Einfache Benutzeroberfläche

Weitere Verschlüsselungssoftware

Hier sind einige weitere Verschlüsselungsprogramme, die es nicht auf meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind:

- CryptoForge

Am besten geeignet für sichere Dateiverschlüsselung

- DiskCryptor

Am besten für quelloffene vollständige Festplattenverschlüsselung

- Rohos Disk Encryption

Am besten geeignet zum Erstellen versteckter Volumes

- Secure IT

Am besten für einfache Dateiverschlüsselung

- Kruptos 2 Professional

Am besten geeignet für Dateiverschlüsselung unter Windows

Wie ich Verschlüsselungssoftware bewerte

Egal ob Sie PHI auf einem Healthcare-Endgerät absichern, geistiges Eigentum in einem freigegebenen Cloud-Ordner schützen oder Verschlüsselungsrichtlinien in einem verteilten Team durchsetzen möchten: Das gewählte Werkzeug muss sowohl zu Ihrem Bedrohungsmodell als auch zum tatsächlichen Arbeitsablauf Ihres Teams passen. Ich unterteile meine Bewertung in zwei Ebenen: Was jedes Tool unbedingt können muss, um überhaupt auf die Liste zu gelangen, und was die empfehlenswerten Kandidaten von jenen unterscheidet, die nur die Mindestanforderungen erfüllen.

Kernfunktionen (Mindestanforderungen für diese Liste)

Für Verschlüsselungssoftware bewerte und teste ich folgende Kernfunktionalitäten:

- Verschlüsselungsstandards: Ich prüfe, ob jedes Tool mindestens AES-256 unterstützt, und kontrolliere, ob zusätzliche Algorithmen wie Twofish oder Serpent angeboten werden, damit Nutzende eine gestaffelte Absicherung wählen können. Setzt ein Produkt nur auf schwächere Chiffren, scheidet es aus.

- Schlüsselmanagement: Ich prüfe, wie das Tool Schlüsselgenerierung, -speicherung, -rotation und -wiederherstellung handhabt. Ein IT-Administrator, der 200 verschlüsselte Endgeräte verwaltet, benötigt zentrale Optionen zur Schlüsselwiederherstellung, keine Sackgasse à la „Passwort vergessen?“.

- Abdeckung der Verschlüsselung: Ich werte aus, ob das Tool Datei-, Festplatten-, E-Mail- oder Cloud-Verschlüsselung abdeckt und wie zuverlässig es das innerhalb des festgelegten Rahmens umsetzt. Ein Produkt, das alles können will, aber Cloud-Dateien je nach Anbieter inkonsistent verschlüsselt, gehört nicht zu meinen Empfehlungen.

- Sicheres Teilen: Ich teste, wie verschlüsselte Daten mit berechtigten Empfängern geteilt werden, sei es per PKI, passwortgeschützten Links oder selbstentschlüsselnden Archiven. Wenn die Kollegin das empfangene Dokument erst nach 15 Minuten Setup öffnen kann, scheitert die Akzeptanz.

- Bereinigung von Klartextdaten: Ich überprüfe, ob das Tool unverschlüsselte Originale nach einer Verschlüsselung sicher löscht oder eine Verschlüsselung an Ort und Stelle durchführt. Bleiben Klartextkopien nach der Verschlüsselung auf dem Datenträger bestehen, ist der eigentliche Zweck verfehlt.

- Authentifizierungskontrollen: Ich achte auf MFA-Unterstützung und bei Enterprise-Lösungen auf die Integration mit Identitätsdiensten wie Active Directory oder Okta. Ein einziges Passwort als Schutz für den Schlüssel stellt eine zu große Schwachstelle dar, die ich nicht ignoriere.

- Zero-Knowledge-Architektur: Ich prüfe, ob der Anbieter auf Ihre Verschlüsselungsschlüssel zugreifen oder Ihre Daten entschlüsseln kann. Produkte mit Anbieterzugriff oder Hintertüren scheitern am wichtigsten Versprechen von Verschlüsselungssoftware.

- Plattformübergreifende Unterstützung: Ich teste, welche Betriebssysteme und Gerätetypen das Tool abdeckt, da eine gemischte Flotte aus Windows-, macOS- und Linux-Geräten heute der Regelfall ist. Software, die ohne triftigen Grund auf ein Betriebssystem beschränkt ist, wird markiert.

Scheitert ein Tool an diesen Anforderungen, kommt es – unabhängig von weiteren Extras – nicht in Frage.

Herausragende Funktionen (Was die Empfehlungen auszeichnet)

Über die Grundfunktionen hinaus achte ich auf ausgereifte Compliance-Berichte, detaillierte Prüfprotokolle, Cloud- und DLP-Integrationen, Post-Quanten-Sicherheit und einen wirklich nahtlosen Workflow für Nutzer und Administratoren. Ich prüfe auch Zusatzausstattungen wie sicheres Remote-Löschen, rollenbasierte Zugriffssteuerung und Unterstützung fortgeschrittener Anwendungsfälle, etwa glaubhafte Abstreitbarkeit der Verschlüsselung oder die Integration von Hardware-Sicherheitsmodulen.

Was ich zusätzlich zu den Funktionen berücksichtige

Ich beurteile, wie jedes Tool zu konkreten Käuferanforderungen passt. Eine HIPAA-regulierte Klinik benötigt FIPS 140-2-validierte Module und Audit-Trails, während ein Startup mit zehn Beschäftigten einfach zu bedienende Dateiverschlüsselung sucht. Ich berücksichtige Flexibilität beim Deployment, Preistransparenz, die Vertrauenswürdigkeit des Anbieters und Kompatibilität zur bestehenden Infrastruktur, etwa AWS KMS, Azure AD oder Microsoft 365. Auch die aktive Weiterentwicklung und der Support spielen eine Rolle – besonders, wenn eine Wiederherstellung des Schlüssels nachts um 2 Uhr notwendig ist.

So wählen Sie Verschlüsselungssoftware aus

Lange Funktionslisten und komplexe Preisstrukturen können überwältigend sein. Damit Sie während Ihres individuellen Auswahlprozesses den Überblick behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren, auf die Sie achten sollten:

| Faktor | Worauf zu achten ist |

| Skalierbarkeit | Stellen Sie sicher, dass die Software mit Ihren Anforderungen mitwachsen kann. Berücksichtigen Sie Benutzergrenzen und Speicherkapazität für zukünftige Erweiterungen. |

| Integrationen | Achten Sie auf die Kompatibilität mit Ihren bestehenden Tools wie Cloud-Speicher, E-Mail-Clients und PKI-Software. |

| Anpassbarkeit | Prüfen Sie, ob Sie Verschlüsselungseinstellungen individuell an Ihre spezifischen Sicherheitsrichtlinien und Protokolle anpassen können. |

| Benutzerfreundlichkeit | Bewerten Sie die Benutzeroberfläche und die Lernkurve. Ein einfaches Design kann Zeit sparen und Fehler reduzieren. |

| Budget | Stimmen Sie die Preisgestaltung auf Ihren Finanzplan ab. Berücksichtigen Sie langfristige Kosten wie Updates und Zusatzfunktionen. |

| Sicherheitsmaßnahmen | Überprüfen Sie die Stärke der Verschlüsselung und die Einhaltung von Datenschutzbestimmungen. Setzen Sie Priorität auf robuste Sicherheitsprotokolle, wie E-Mail-Verschlüsselungsdienste. |

| Support | Bewerten Sie die Verfügbarkeit des Kundensupports. Entscheiden Sie sich für Anbieter, die 24/7-Unterstützung und mehrere Kontaktmöglichkeiten anbieten. |

| Nutzerfeedback | Recherchieren Sie Bewertungen und Erfahrungsberichte, um reale Performance und Nutzerzufriedenheit einzuschätzen. |

Trends bei Verschlüsselungssoftware

Für meine Recherche habe ich zahlreiche Produktupdates, Pressemitteilungen und Release-Logs verschiedener Anbieter von Verschlüsselungssoftware und E-Mail-Sicherheitssoftware ausgewertet. Hier sind einige der aktuellen Trends, die ich im Blick behalte:

- Quantenresistente Verschlüsselung: Mit den Fortschritten im Bereich Quantencomputing entwickeln Anbieter von Verschlüsselungssoftware Algorithmen, die gegen Quantenangriffe beständig sind. Dieser Trend ist entscheidend, um die Datensicherheit zukunftssicher zu machen. Einige Anbieter testen diese Algorithmen bereits, um die Sicherheit ihrer Software zu gewährleisten.

- Zero-Knowledge-Verschlüsselung: Immer mehr Tools bieten Zero-Knowledge-Verschlüsselung an, bei der nur die Nutzer selbst Zugriff auf ihre Daten haben. Dieser Trend garantiert maximale Privatsphäre und Sicherheit, da selbst der Dienstanbieter keinen Zugriff auf die verschlüsselten Informationen hat. Für datenschutzorientierte Nutzer wird das zum wichtigen Verkaufsargument.

- Benutzerzentriertes Design: Verschlüsselungstools werden zunehmend mit intuitiveren Benutzeroberflächen ausgestattet, die komplexe Sicherheitstätigkeiten vereinfachen. Dadurch wird Verschlüsselung auch für weniger technikaffine Nutzer zugänglich und die Verbreitung gefördert. Anbieter arbeiten daran, die Lernkurve zu minimieren, ohne Kompromisse bei der Sicherheit einzugehen.

- Plattformübergreifende Kompatibilität: Die Nachfrage nach Verschlüsselungslösungen, die auf verschiedenen Betriebssystemen und Geräten funktionieren, steigt. Dadurch können Nutzer ihre Daten überall sicher halten. Anbieter verbessern gezielt die Kompatibilität, um diesen Bedarf zu decken.

- Integration mit Blockchain: Einige Anbieter setzen auf Blockchain-Technologie zur Verbesserung der Datenintegrität und Sicherheit. Der Trend nutzt die dezentrale Natur der Blockchain, um verschlüsselte Daten manipulationssicher zu machen und den Vertrauensfaktor für Nutzer zu erhöhen, die sich um Datenpannen sorgen.

Was ist Verschlüsselungssoftware?

Verschlüsselungssoftware schützt Daten, indem sie diese in einen unlesbaren Code umwandelt, der nur mit dem richtigen Entschlüsselungsschlüssel wiederhergestellt werden kann. IT-Fachleute, Sicherheitsexperten und Unternehmen nutzen diese Tools, um sensible Informationen zu schützen und die Privatsphäre zu gewährleisten.

Merkmale wie leistungsstarke Verschlüsselungsalgorithmen, plattformübergreifende Kompatibilität und Zero-Knowledge-Verschlüsselung helfen, Datensicherheit, Privatsphäre der Nutzer und Zugänglichkeit zu gewährleisten. Für E-Mail-Kommunikation bieten spezialisierte E-Mail-Verschlüsselungsprogramme zusätzliche Schutzebenen. Insgesamt bieten diese Tools einen unerlässlichen Schutz vor unbefugtem Zugriff und Datenpannen.

Funktionen von Verschlüsselungssoftware

Achten Sie bei der Auswahl von Verschlüsselungssoftware auf folgende Schlüsselfunktionen:

- Starke Verschlüsselungsalgorithmen: Schützt Daten, indem sie in sicheren Code umgewandelt werden, sodass nur autorisierter Zugriff möglich ist.

- Zero-Knowledge-Verschlüsselung: Stellt sicher, dass ausschließlich Sie Zugriff auf Ihre Daten haben und wahrt so maximale Privatsphäre.

- Plattformübergreifende Kompatibilität: Ermöglicht die Nutzung der Software auf verschiedenen Geräten und Betriebssystemen und verbessert die Zugänglichkeit.

- Datei- und Ordner-Verschlüsselung: Sichert einzelne Dateien und Ordner und verhindert unautorisierten Zugriff auf vertrauliche Informationen.

- Vollständige Festplattenverschlüsselung: Schützt komplette Laufwerke und stellt sicher, dass alle gespeicherten Daten sicher bleiben.

- Benutzerfreundliche Oberfläche: Vereinfacht komplexe Sicherheitsaufgaben und macht sie für Benutzer aller technischen Kenntnisstände zugänglich.

- Verschlüsselungsschlüsselverwaltung: Bietet Werkzeuge zur sicheren Erstellung, Aufbewahrung und Verwaltung von Verschlüsselungsschlüsseln – unerlässlich zur Wahrung der Datenintegrität.

- Cloud-Integration: Ermöglicht die sichere Verschlüsselung von in der Cloud gespeicherten Daten und schützt Informationen in Online-Umgebungen.

- Datenschreddern: Löscht sensible Dateien dauerhaft, sodass sie nicht wiederhergestellt oder eingesehen werden können.

- Anpassbare Verschlüsselungseinstellungen: Ermöglicht es, Sicherheitsprotokolle individuell auf Ihre Bedürfnisse abzustimmen und erhöht so den Datenschutz.

Vorteile von Verschlüsselungssoftware

Die Implementierung von Verschlüsselungssoftware bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf diese Vorzüge können Sie sich freuen:

- Datenschutz: Schützt sensible Informationen mit starken Verschlüsselungsalgorithmen vor unbefugtem Zugriff.

- Einhaltung gesetzlicher Vorschriften: Hilft, Branchenstandards und Vorschriften einzuhalten, indem die Datensicherheit und Privatsphäre gewährleistet werden.

- Sorgenfreiheit: Gibt die Gewissheit, dass Ihre Daten sicher sind, und verringert Bedenken hinsichtlich möglicher Verstöße.

- Verbesserte Privatsphäre: Zero-Knowledge-Verschlüsselung stellt sicher, dass nur Sie auf Ihre Daten zugreifen können und wahrt Vertraulichkeit.

- Flexibilität: Plattformübergreifende Kompatibilität ermöglicht den Schutz von Daten auf verschiedenen Geräten und Betriebssystemen.

- Kosteneffizienz: Verhindert teure Datenpannen durch die Absicherung von Informationen und hilft, Kosten für Schadensbegrenzung zu vermeiden.

- Gestärktes Vertrauen: Stärkt das Vertrauen von Kunden und Partnern, indem Engagement für Datenschutz und Datensicherheit demonstriert wird.

Kosten und Preise von Verschlüsselungssoftware

Die Auswahl der passenden Verschlüsselungssoftware setzt ein Verständnis der verschiedenen verfügbaren Preisstrukturen und -modelle voraus. Die Kosten variieren abhängig von Funktionsumfang, Teamgröße, Erweiterungen und mehr. Die nachstehende Tabelle fasst gängige Pläne, deren Durchschnittspreise und typische Funktionen, die Verschlüsselungssoftware-Lösungen bieten, zusammen:

Vergleichstabelle für Verschlüsselungssoftware-Pläne

| Plan-Typ | Durchschnittlicher Preis | Gängige Funktionen |

| Gratis-Tarif | $0 | Basis-Verschlüsselung, begrenzter Speicherplatz und Community-Support. |

| Persönlicher Tarif | $5-$25/user/month | Datei- und Ordner-Verschlüsselung, Browser-VPN-Software, Multi-Geräte-Unterstützung und grundlegende Schlüsselverwaltung. |

| Business-Tarif | $25-$50/user/month | Vollständige Festplattenverschlüsselung, erweiterte Schlüsselverwaltung und zentrale Administratorsteuerung. |

| Enterprise-Tarif | $50-$100/user/month | Anpassbare Verschlüsselungsrichtlinien, Compliance-Tools und dedizierter Support. |

Verschlüsselungssoftware – Häufig gestellte Fragen

Hier finden Sie Antworten auf häufig gestellte Fragen zur Verschlüsselungssoftware:

Was ist die am schwierigsten zu knackende Verschlüsselung?

AES 256-Bit-Verschlüsselung gilt heute als der stärkste und sicherste Verschlüsselungsstandard. Sie wird in vielen Bereichen eingesetzt, etwa im Bankwesen und bei militärischer Kommunikation. Achten Sie bei der Auswahl Ihrer Verschlüsselungssoftware darauf, dass sie AES 256-Bit unterstützt, um Ihre Daten wirksam zu schützen.

Welche drei verschiedenen Verschlüsselungsmethoden gibt es?

Die drei gängigsten Verschlüsselungsmethoden sind symmetrische Verschlüsselung, asymmetrische Verschlüsselung und Hashing. Bei der symmetrischen Verschlüsselung wird derselbe Schlüssel für Ver- und Entschlüsselung verwendet, während asymmetrisch ein Schlüsselpaar nutzt. Hashing wandelt Daten in eine Zeichenkette fester Länge um und wird häufig zur Datenverifizierung genutzt.

Kann Verschlüsselungssoftware die Systemleistung beeinträchtigen?

Ja, Verschlüsselungssoftware kann die Systemleistung beeinflussen, insbesondere bei der Ver- und Entschlüsselung von Daten. Die meisten modernen Tools sind jedoch so optimiert, dass diese Auswirkung minimiert wird. Es ist wichtig, eine Software zu wählen, die Sicherheit und Leistung ausgewogen berücksichtigt, um Ihre Arbeit nicht auszubremsen.

Wie wähle ich die richtige Verschlüsselungssoftware für meine Anforderungen aus?

Berücksichtigen Sie bei der Auswahl Faktoren wie Skalierbarkeit, Integrationsfähigkeit und Benutzerfreundlichkeit. Prüfen Sie Ihre spezifischen Sicherheitsanforderungen und Ihr Budget. Suchen Sie nach Datenbanksicherheitssoftware, die starke Verschlüsselungsstandards und Funktionen bietet, die zu Ihren Unternehmensanforderungen passen.

Ist es notwendig, alle Daten zu verschlüsseln?

Nicht alle Daten müssen verschlüsselt werden, aber sensible Informationen wie Finanzdaten, persönliche Angaben oder geschäftskritische Daten sollten verschlüsselt werden. Priorisieren Sie die Verschlüsselung solcher Daten, bei deren Verlust erheblicher Schaden oder Compliance-Probleme drohen könnten.

Was soll ich tun, wenn ich meinen Verschlüsselungsschlüssel vergesse?

Wenn Sie Ihren Verschlüsselungsschlüssel vergessen, kann der Zugriff auf Ihre verschlüsselten Daten verloren gehen. Einige Programme bieten Schlüsselsicherungs- oder Wiederherstellungsoptionen an. Bewahren Sie Ihre Schlüssel immer sicher auf und nutzen Sie gegebenenfalls Passwortmanager-Software, um den Überblick zu behalten.

Wie geht es weiter?

Steigern Sie Ihr SaaS-Wachstum und Ihre Führungsqualitäten.

Abonnieren Sie unseren Newsletter und erhalten Sie die neuesten Einblicke von CTOs und angehenden Tech-Führungskräften.

Wir unterstützen Sie dabei, klüger zu skalieren und stärker zu führen – mit Ratgebern, Ressourcen und Strategien von Top-Expert:innen!