Beste DAST-Tools Kurzübersicht

Die besten DAST-Tools helfen Sicherheits- und Entwicklungsteams, ausnutzbare Schwachstellen in laufenden Anwendungen zu identifizieren, Korrekturen anhand realer Angriffsmuster zu validieren und eine kontinuierliche Sichtbarkeit des Laufzeitriskos zu gewährleisten. Durch das Testen von Software von außen nach innen decken sie Schwachstellen auf, die statische Scans nicht erfassen können, wie zum Beispiel Umgehungen der Authentifizierung, falsch konfigurierte Header und Injection-Punkte, die nur unter bestimmten Laufzeitbedingungen sichtbar werden.

Viele Teams setzen DAST ein, nachdem sie auf betriebliche Hürden wie das Nachjagen von Fehlalarmen aus statischen Scans gestoßen sind, Schwierigkeiten hatten, Probleme in der Staging-Umgebung zu reproduzieren, oder Stunden mit der Überprüfung ungeordneter Ergebnisse verschwendet haben. Ohne laufzeitorientierte Tests können diese blinden Flecken unbemerkt in die Produktion gelangen.

Ich habe DAST-Plattformen direkt in aktiven CI/CD-Pipelines bewertet, ihre Integration mit gängigen Deployment-Frameworks geprüft und mit Teams zusammengearbeitet, die veraltete Scanner ersetzt haben, die Releases verzögerten. Diese Praxistests zeigten, welche Tools sich nahtlos in reale Build-Zyklen einfügen und umsetzbare, priorisierte Ergebnisse liefern.

In diesem Leitfaden zeige ich, welche DAST-Tools den klarsten Schwachstellenkontext bieten, sich sauber in moderne Workflows integrieren und tatsächlich helfen, den Lärm zu reduzieren, sodass Ihr Team sich auf die wirklich wichtigen Probleme konzentrieren kann.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten DAST-Tools

Diese Vergleichstabelle fasst die Preisinformationen für meine Top-Auswahl an DAST-Tools zusammen, damit Sie das passende Tool für Ihr Budget und Ihre Geschäftsanforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für KI-basierte Schwachstellenerkennung | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet für Compliance-Anforderungen | Kostenlose Demo verfügbar | Ab $69/Monat | Website | |

| 3 | Am besten für kleine Unternehmen | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $149/Monat | Website | |

| 4 | Am besten für authentifizierte DAST-Tests | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 5 | Am besten geeignet für kontinuierliches DAST in Entwicklungszyklen | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 6 | Beste Lösung für automatisierte Scans | Kostenlose Demo verfügbar | $58/user/month | Website | |

| 7 | Am besten für detaillierte Berichte | Kostenlose Demo verfügbar | $5,995 per year | Website | |

| 8 | Am besten für Cloud-Integration | Kostenlose Testversion verfügbar | $99/user/month | Website | |

| 9 | Am besten für Echtzeitanalyse geeignet | Kostenlose Demo verfügbar | Auf Anfrage | Website | |

| 10 | Am besten für Unternehmenslösungen geeignet | Kostenlose Demo verfügbar | $59/user/month | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

DAST-Tool-Testberichte

Im Folgenden finden Sie meine detaillierten Zusammenfassungen der besten DAST-Tools, die es auf meine Kurzübersicht geschafft haben. Meine Testberichte geben einen genauen Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und die idealen Anwendungsfälle jedes Tools, damit Sie das beste für sich finden können.

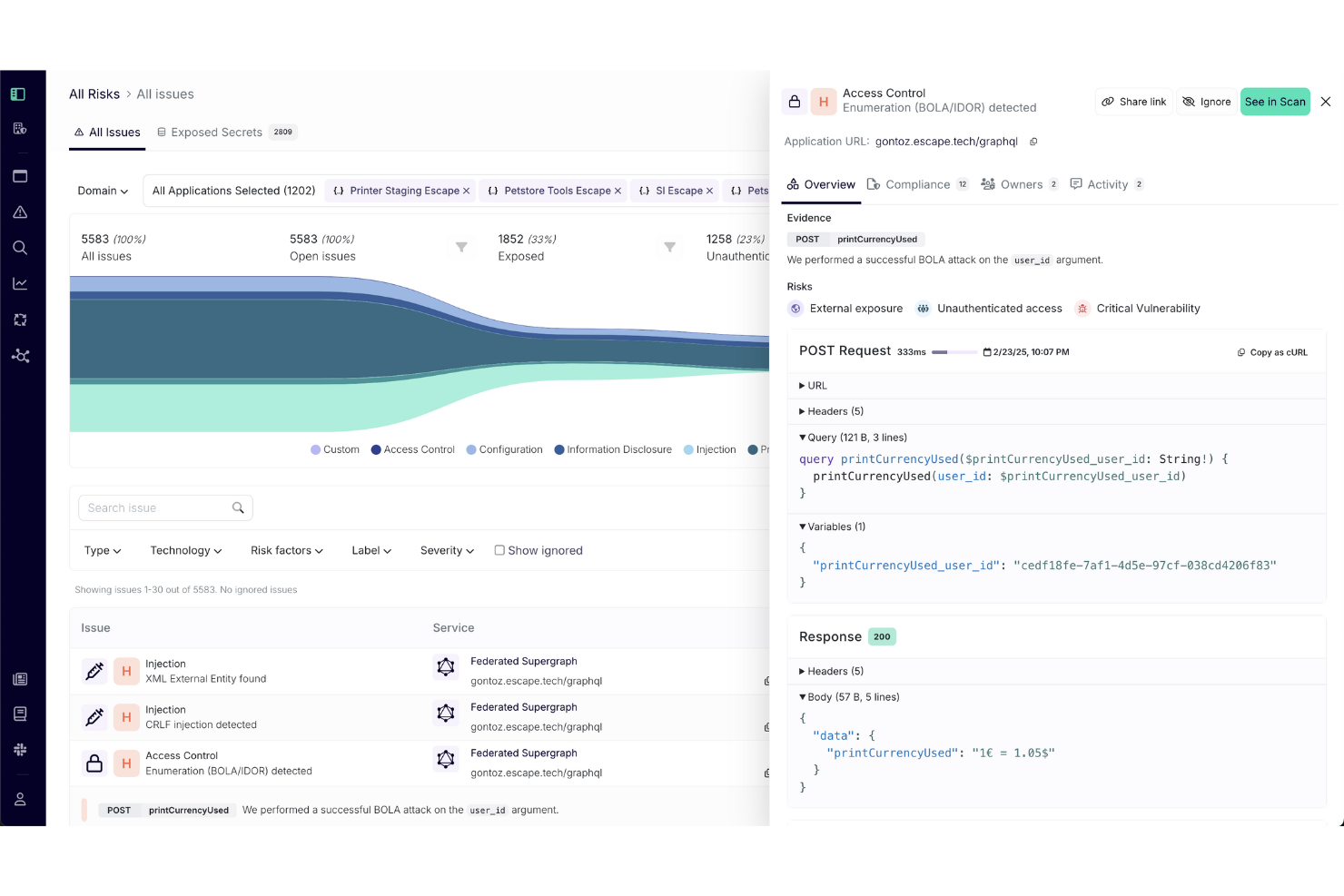

Für Teams, die sich mit Herausforderungen der Anwendungssicherheit auseinandersetzen, bietet Escape eine DAST-Lösung mit Fokus auf KI-basierte Schwachstellenerkennung. Sie hilft dabei, Sicherheitsprobleme zu identifizieren und berücksichtigt dabei die Anwendungslogik, was besonders nützlich beim Testen von APIs und Webanwendungen ist. Escape sorgt für eine umfassendere Sicherheitsprüfung und hilft Teams, ihre Software besser vor neuen Risiken zu schützen.

Warum ich Escape gewählt habe

Ich habe mich für Escape entschieden, weil es dank KI-basierter Schwachstellenerkennung Sicherheitsprobleme aufspürt, die einfache Scanner übersehen – insbesondere in Anwendungen mit komplexer Logik. Außerdem lässt sich Escape in CI/CD-Pipelines integrieren, sodass Teams Sicherheitstests im Rahmen der normalen Entwicklungsarbeit durchführen können. So lassen sich regelmäßige Sicherheitsprüfungen leichter aufrechterhalten, ohne Release-Termine zu verzögern.

Hauptfunktionen von Escape

Neben dem herausragenden KI-gestützten Testen bietet Escape folgende Funktionen:

- API-Discovery & -Sicherheit: Escape bietet eine Plattform zur Entdeckung, Dokumentation und Absicherung Ihrer APIs, damit sie über ihren gesamten Lebenszyklus geschützt sind.

- GraphQL-Sicherheitstests: Mit nativer GraphQL-Unterstützung trägt das Tool zur Absicherung dieses immer beliebteren API-Formats bei.

- Individuelle Sicherheitsprüfungen: Sie können maßgeschneiderte Tests erstellen, um spezifische Sicherheitsanforderungen abzubilden, was Flexibilität und Präzision in Ihrer Sicherheitsstrategie ermöglicht.

- Compliance-Management: Vereinfacht die Erstellung von Berichten und die Einhaltung von Branchenstandards.

Escape-Integrationen

Integrationen sind u. a. möglich mit GitHub, GitLab, Jenkins, AWS, Azure DevOps, Jira, Bitbucket, Slack, Trello und Confluence.

Pros and Cons

Pros:

- Starke API-Schwachstellenerkennung, einschließlich Abdeckung für REST- und GraphQL-Endpunkte

- Nahtlose Integrationen, die sich in bestehende Entwicklungs- und Sicherheitsabläufe einfügen

- Kontinuierliches Scannen und Überprüfen unterstützt die laufende Sicherheitsüberwachung

Cons:

- Der Einrichtungsprozess kann komplex sein und erfordert möglicherweise Konfigurationsanpassungen

- Plattform-Upgrades können Zeit in Anspruch nehmen und erfordern manchmal Anpassungen

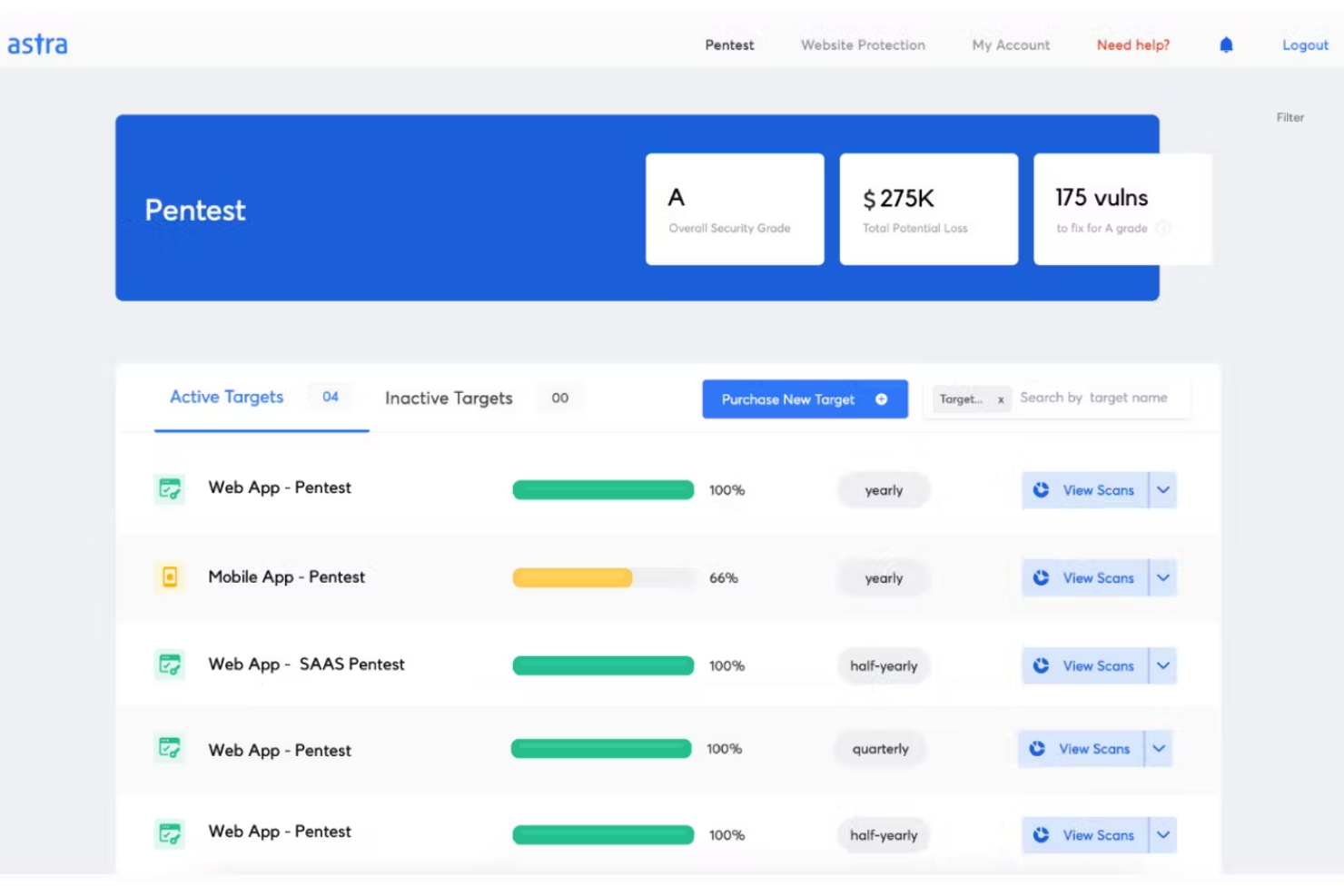

Astra Pentest ist ein Dynamic Application Security Testing (DAST) Tool für Entwicklerteams. Es zeichnet sich durch die Integration in CI/CD-Pipelines und umfassende Sicherheitstests aus, einschließlich der OWASP Top 10 und bekannter Schwachstellen.

Warum ich Astra Pentest gewählt habe: Der Fokus auf Compliance-Anforderungen macht es ideal für Unternehmen, die Standards wie ISO 27001 und DSGVO einhalten müssen. Die KI-gestützte Intelligenz des Tools sorgt für maßgeschneiderte Tests, während authentifizierte Scans eine umfassende Abdeckung bieten. Durch kontinuierliche Sicherheitsüberwachung wird die Einhaltung gewährleistet, und die Fähigkeit, hinter Login-Seiten zu scannen, erweitert die Testmöglichkeiten erheblich.

Herausragende Funktionen & Integrationen:

Funktionen umfassen KI-gestützte Intelligenz für spezifische Testanforderungen, authentifizierte Scans für gründliche Bewertungen und kontinuierliches Monitoring, um Ihre Anwendungen sicher zu halten. Außerdem vereinfacht es die Compliance mit wichtigen Standards.

Integrationen umfassen Slack, Jira, GitHub, GitLab, Bitbucket, AWS, Azure und Trello.

Pros and Cons

Pros:

- KI-gesteuerte Schwachstellenerkennung

- Kontinuierliches Lernen aus echten Pentests

- Fähigkeit zur Compliance-Berichterstattung

Cons:

- Eingeschränkter Offline-Support

- Nicht geeignet für sehr große Unternehmen

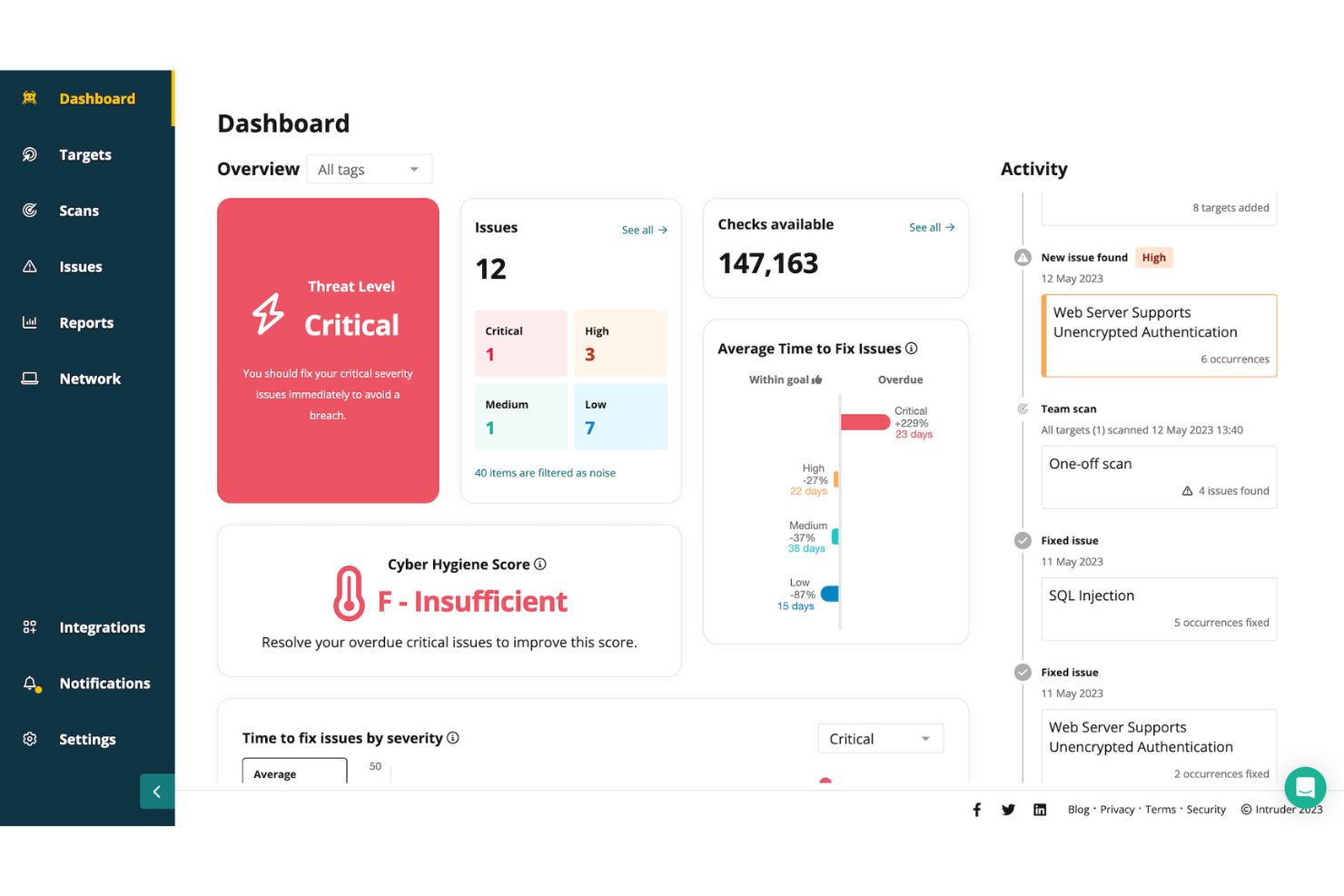

Intruder ist eine Cloud-Sicherheitsplattform für kleine Unternehmen, die ein kontinuierliches Schwachstellenmanagement anstreben. Sie bietet externe, interne, Cloud-, Webanwendungs- und API-Schwachstellenscans, um Organisationen bei der Identifizierung von Sicherheitslücken zu unterstützen. Nutzer profitieren von detaillierten Berichten und Compliance-Funktionen.

Warum ich Intruder gewählt habe: Es ist perfekt für kleine Unternehmen, da der Fokus auf umfassenden Schwachstellenscans liegt, einschließlich externer und interner Prüfungen. Die detaillierten Berichte von Intruder helfen Ihnen, Sicherheitsprobleme effektiv zu verstehen und zu beheben. Die Compliance-Funktionen der Plattform sind ideal, um regulatorische Anforderungen zu erfüllen. Der private Bug-Bounty-Service bietet eine zusätzliche Sicherheitsebene, da er Schwachstellen aufdeckt, die herkömmliche Scanner möglicherweise übersehen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen private Bug-Bounty-Services zur Entdeckung versteckter Schwachstellen, detaillierte Compliance-Berichte zur Erfüllung regulatorischer Anforderungen sowie eine proaktive Änderungserkennung, um die Sicherheit während des Wachstums Ihrer Organisation zu gewährleisten.

Integrationen umfassen Slack, Jira, AWS, Azure, Google Cloud, Zapier, Microsoft Teams, Splunk, ServiceNow und PagerDuty.

Pros and Cons

Pros:

- Effektive Schwachstellenprüfung

- Einfache Einrichtung

- Reaktionsschneller Kundensupport

Cons:

- Kann technisches Wissen erfordern

- Begrenzte Anpassungsmöglichkeiten

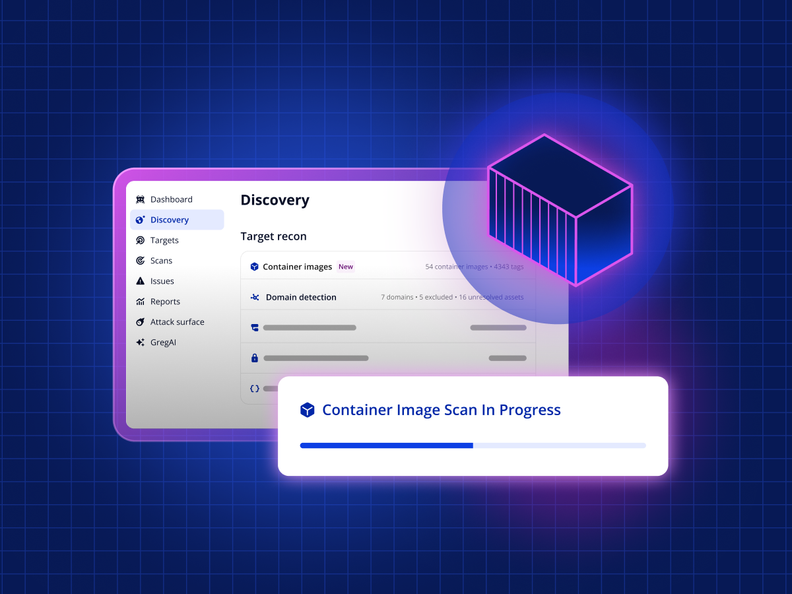

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

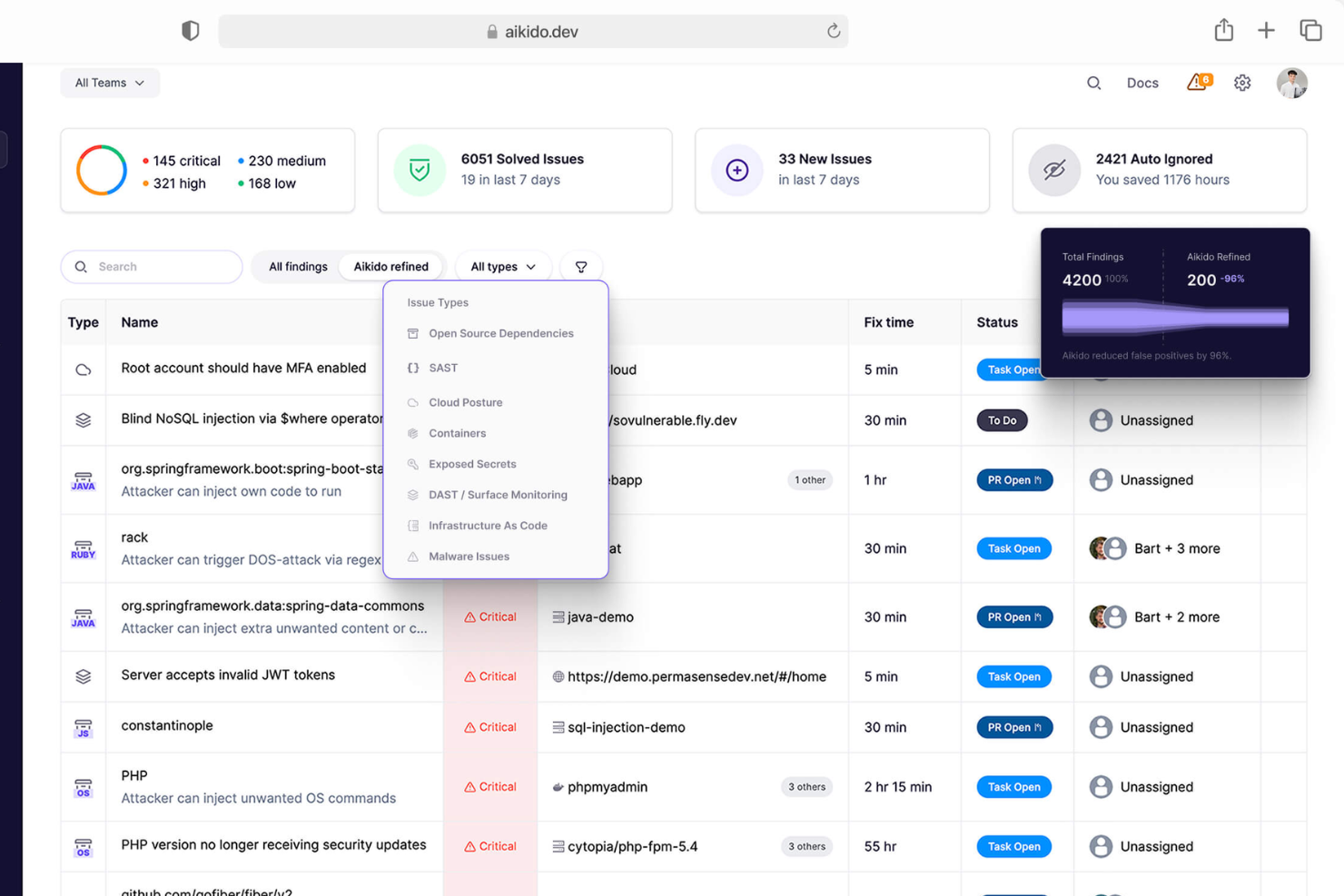

Aikido Security ist ein DAST-Tool, das sich auf die Überwachung von Angriffsflächen konzentriert und Sicherheitsteams sowie IT-Abteilungen unterstützt. Es hilft dabei, Schwachstellen in Webanwendungen und APIs zu identifizieren und zu verwalten.

Warum ich Aikido Security gewählt habe: Es ist speziell für die Überwachung von Angriffsflächen konzipiert und bietet Funktionen wie kontinuierliches Scannen und Echtzeit-Benachrichtigungen. Die Fähigkeit des Tools, Ihre digitalen Assets zu erfassen und zu bewerten, verschafft einen klaren Überblick über Ihre Sicherheitslage. Die benutzerfreundliche Oberfläche erleichtert Überwachungsaufgaben und macht das Tool auch für Teams mit unterschiedlichem Fachwissen zugänglich. Die detaillierte Analytik von Aikido verbessert zusätzlich die Monitoring-Fähigkeiten.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen kontinuierliches Scannen zur Absicherung Ihrer Systeme, Echtzeit-Benachrichtigungen, die Ihr Team über Bedrohungen informieren, sowie eine benutzerfreundliche Oberfläche, die das Monitoring vereinfacht. Detaillierte Analysen liefern Einblicke in Ihre Sicherheitslage.

Integrationen umfassen Slack, Jira, GitHub, GitLab, Bitbucket, AWS, Azure und Microsoft Teams.

Pros and Cons

Pros:

- Benutzerfreundliche Oberfläche

- Echtzeit-Bedrohungsbenachrichtigungen

- Effektive Überwachung der Angriffsfläche

Cons:

- Eingeschränkte Offline-Funktionalität

- Kann technisches Fachwissen erfordern

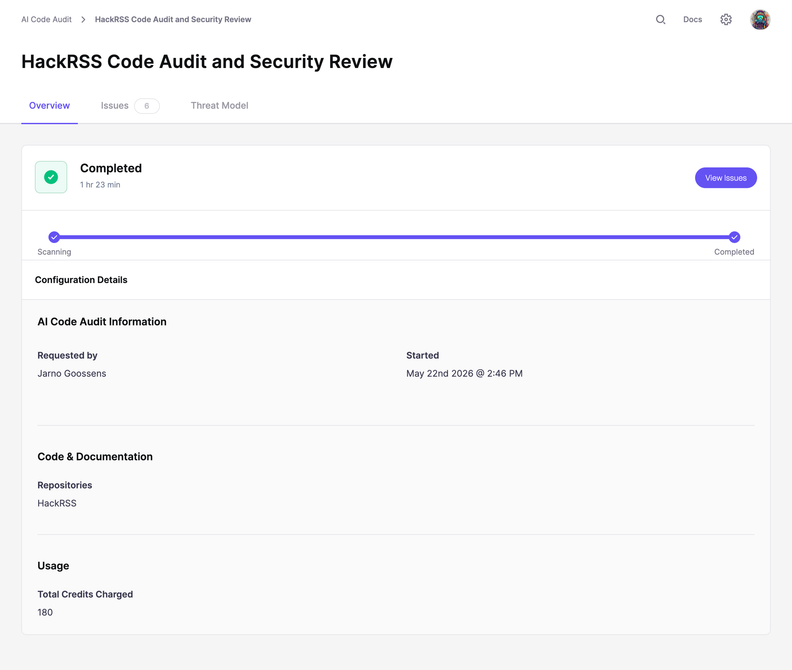

New Product Updates from Aikido Security

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

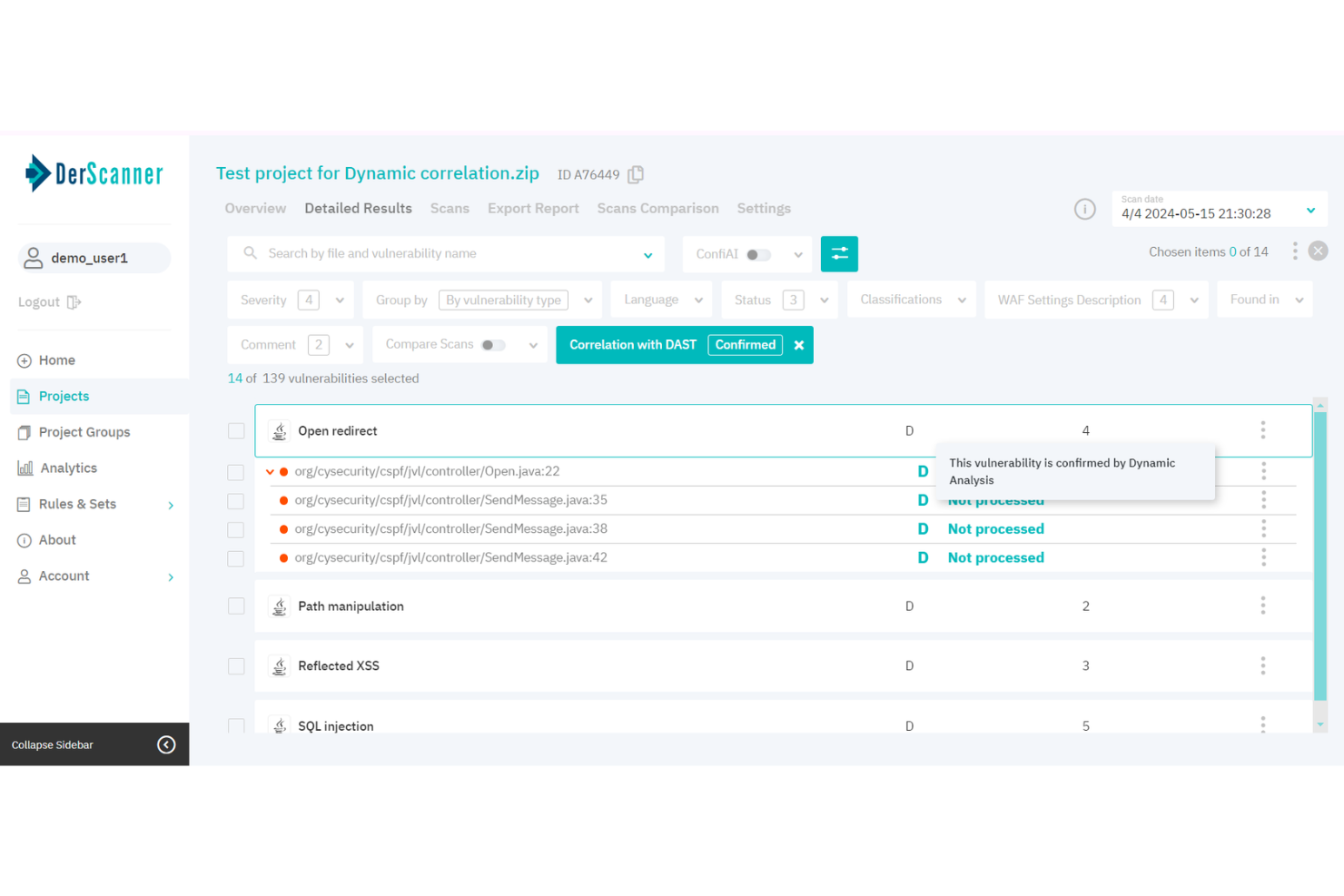

Am besten geeignet für kontinuierliches DAST in Entwicklungszyklen

Sie möchten eine DAST-Lösung, die Ihnen hilft, echte Schwachstellen in Ihren laufenden Webanwendungen aufzudecken, ohne auf den nächsten Pentesting-Zyklus warten zu müssen, und DerScanner kommt genau diesem Bedarf entgegen. Es bietet Ihrem Team die Möglichkeit, laufende Anwendungen auf dieselbe Weise zu testen wie ein Angreifer, sodass Sie Probleme früher erkennen und teure Nachbesserungen, die oft in späten Pentests entdeckt werden, reduzieren können.

Warum ich DerScanner gewählt habe

Ich habe mich für DerScanner entschieden, weil DAST hier nicht als gelegentliche Sicherheitsmaßnahme, sondern als wiederholbaren Prozess betrachtet wird, den Sie direkt in Ihre Entwicklungszyklen integrieren können. Das Echtzeit-Scanning laufender Anwendungen ermöglicht es, Probleme wie SQL-Injektionen, XSS und Konfigurationsfehler aufzudecken, ohne Zugriff auf den Quellcode zu benötigen, was es sowohl für Teams, die Erst- als auch Drittanbieter-Anwendungen sichern, attraktiv macht. Zudem gefällt mir die Kombination aus DAST und interaktiver Analyse: Dynamische Erkenntnisse werden mit statischen korreliert, sodass Sie sich auf Schwachstellen konzentrieren können, die sowohl im Code sichtbar als auch in der Praxis ausnutzbar sind.

Wichtige Funktionen von DerScanner

Neben seinen einzigartigen DAST-Fähigkeiten bietet DerScanner mehrere weitere Funktionen, die seinen Nutzen als Sicherheitstool erhöhen:

- Traditionelle und Passive Scanner: Diese Tools helfen, Schwachstellen in Echtzeit zu erkennen, ohne Zugang zum Quellcode zu benötigen.

- AJAX-Webscanner: Speziell entwickelte Scanner zur Identifizierung von Schwachstellen in Webanwendungen, die AJAX-Technologien nutzen.

- Automatische Scanner: Automatisierte Scans in regelmäßigen Abständen, um fortlaufend nach neuen Schwachstellen zu suchen, ohne dass manuelles Eingreifen nötig ist.

- Fuzzer: Tools, die die Robustheit von Anwendungen testen, indem sie unerwartete oder zufällige Daten eingeben, um potenzielle Schwachstellen aufzudecken.

DerScanner Integrationen

Zu den Integrationen gehören GitHub, GitLab, Bitbucket für VCS-Hosting, GitLab CI, Azure DevOps Server, TeamCity, Jenkins, IntelliJ IDEA, Eclipse, Visual Studio, SonarQube und Jira.

Pros and Cons

Pros:

- Erkennt Laufzeitschwachstellen mit dynamischen Angriffssimulationen.

- Zeigt Korrelationen zwischen statischen und dynamischen Erkenntnissen.

- Unterstützt die Bereitstellung vor Ort zur Kontrolle der Code-Privatsphäre.

Cons:

- Kann für kleine Teams mit begrenzter Sicherheitsexpertise komplex einzurichten sein.

- Einige Integrationen erfordern Skripting oder manuelle Konfiguration.

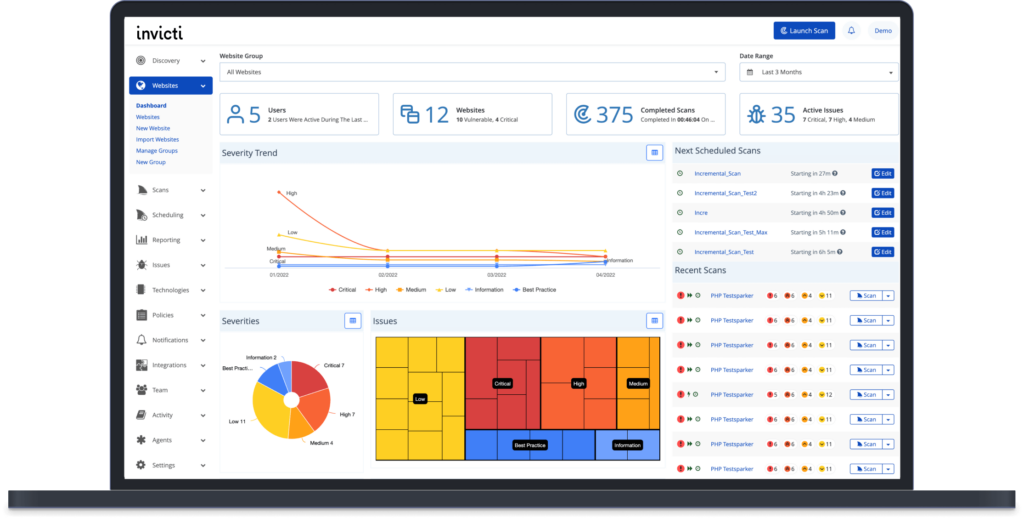

Invicti ist ein DAST-Tool, das für Entwicklungs- und Sicherheitsteams entwickelt wurde und sich auf automatisierte Scans und Schwachstellenmanagement konzentriert. Es hilft dabei, Schwachstellen in Webanwendungen und -diensten effizient zu identifizieren und zu beheben.

Warum ich Invicti ausgewählt habe: Das Tool überzeugt durch automatisierte Scans und bietet Funktionen wie nachweisbasiertes Scannen zur Verifizierung von Schwachstellen. Es erstellt detaillierte Berichte, die Ihrem Team helfen, die Behebung von Schwachstellen zu priorisieren. Die Skalierbarkeit von Invicti sorgt dafür, dass es sich an die Anforderungen Ihres Unternehmens anpasst und sowohl für kleine als auch große Teams geeignet ist. Die einfache Integration in Entwicklungs-Workflows macht es besonders attraktiv für kontinuierliche Sicherheitstests.

Besondere Funktionen & Integrationen:

Funktionen umfassen nachweisbasiertes Scannen zur Bestätigung von Schwachstellen, detaillierte Berichte als Leitfaden für die Behebung und Skalierbarkeit, damit Ihr Unternehmen wachsen kann. Das Tool lässt sich zudem leicht in Entwicklungs-Workflows integrieren, um kontinuierliche Tests zu ermöglichen.

Integrationen umfassen Jira, Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, ServiceNow, Slack, Trello und Microsoft Teams.

Pros and Cons

Pros:

- Einfache Integration in Workflows

- Skalierbar für wachsende Unternehmen

- Nachweisbasierte Bestätigung von Schwachstellen

Cons:

- Hohe Einstiegskosten

- Komplexität bei der Ersteinrichtung

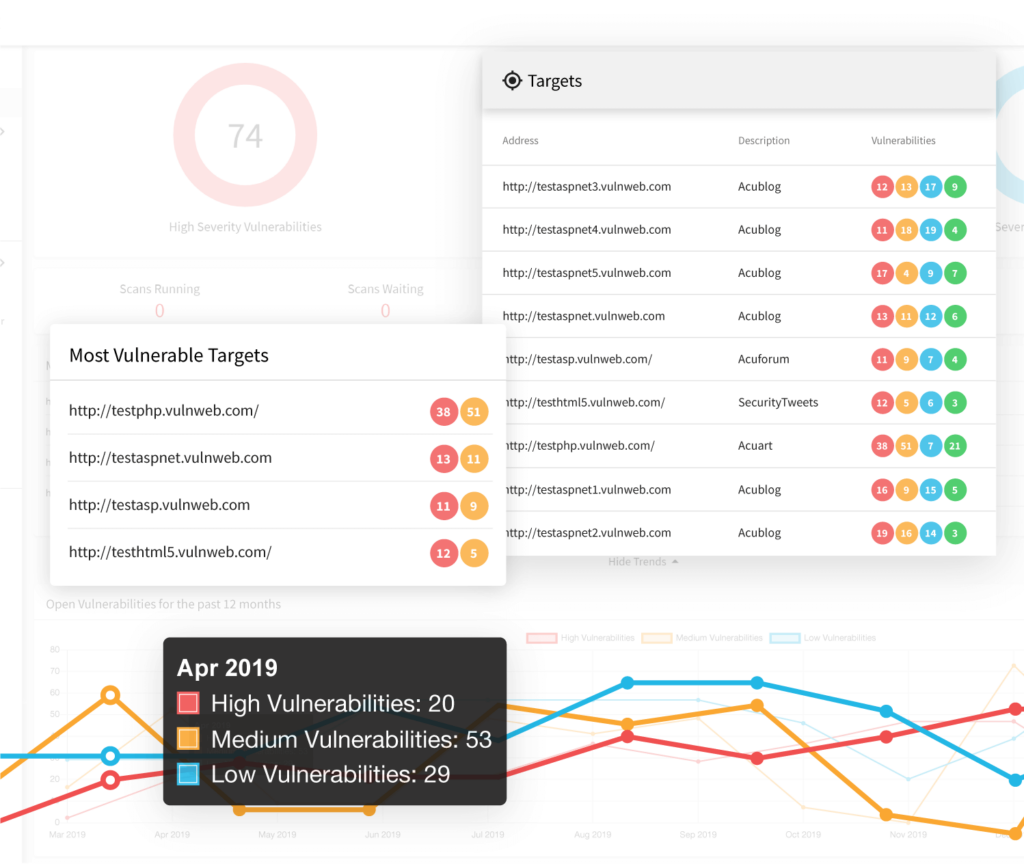

Acunetix ist ein DAST-Tool, das speziell für Sicherheitsteams und Entwickler entwickelt wurde, die sich auf Webanwendungssicherheit konzentrieren. Es scannt effizient und identifiziert Schwachstellen und bietet detaillierte Einblicke für die Behebung.

Warum ich Acunetix gewählt habe: Das Tool überzeugt durch die Erstellung detaillierter Berichte, die Ihrem Team helfen, Sicherheitsprobleme umfassend anzugehen. Seine fortschrittliche Scan-Engine erkennt eine Vielzahl von Schwachstellen, einschließlich SQL-Injection und XSS. Der Mehrwert von Acunetix liegt auch in der Fähigkeit, sowohl Webanwendungen als auch APIs zu scannen. Die benutzerfreundliche Oberfläche sorgt dafür, dass auch Nutzer mit begrenztem Sicherheitswissen von den Funktionen profitieren können.

Herausragende Funktionen & Integrationen:

Funktionen umfassen fortschrittliche Scanmöglichkeiten zur Erkennung von Schwachstellen, eine benutzerfreundliche Oberfläche für einfache Bedienung sowie Unterstützung für das Scannen von Webanwendungen und APIs. Das Tool bietet zudem detaillierte Schwachstellenberichte, die Sie bei der Behebung unterstützen.

Integrationen umfassen Jira, Jenkins, GitHub, GitLab, Bitbucket, Microsoft Teams, ServiceNow, Slack, Azure DevOps und Bamboo.

Pros and Cons

Pros:

- Fortschrittliche Scanfunktionen

- Detaillierte Schwachstellenberichte

- Unterstützt Web- und API-Scans

Cons:

- Gelegentliche Fehlalarme

- Nicht ideal für sehr große Unternehmen

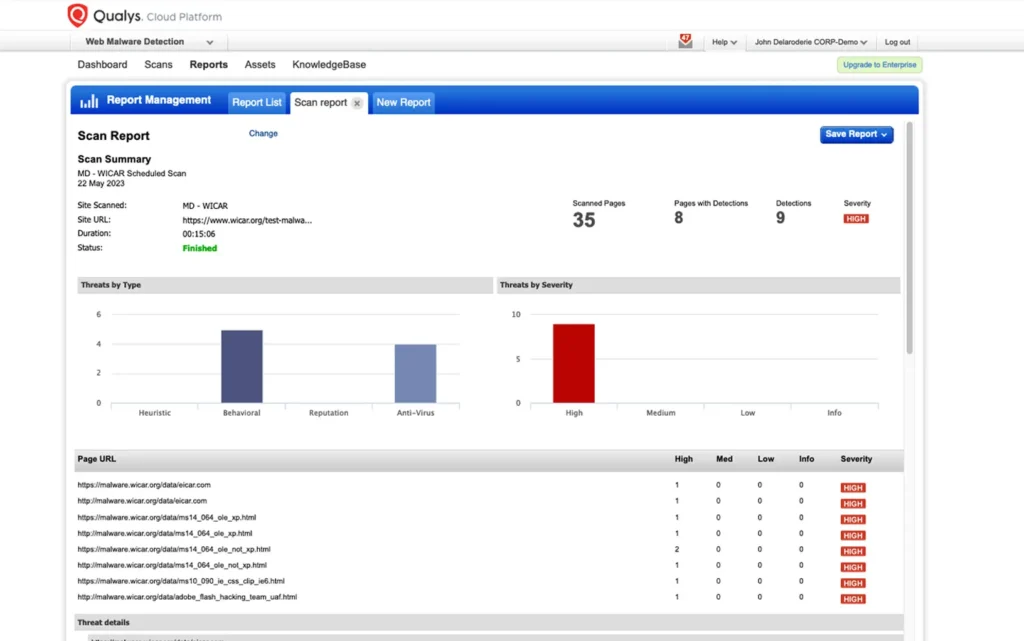

Qualys Web Application Scanning ist ein DAST-Tool, das für Sicherheits- und IT-Teams entwickelt wurde und sich auf die Identifizierung von Schwachstellen in Webanwendungen konzentriert. Es bietet umfassende Scan-Funktionen, um Ihre Webanwendungen sicher zu halten.

Warum ich Qualys Web Application Scanning gewählt habe: Es ist ideal für die Cloud-Integration und bietet eine nahtlose Anbindung an Ihre Cloud-Dienste. Die umfassenden Scan-Funktionen des Tools sorgen dafür, dass Ihre Anwendungen auch in dynamischen Umgebungen sicher bleiben. Mit der Fähigkeit, sowohl bekannte als auch unbekannte Schwachstellen zu erkennen, bietet es einen robusten Schutz. Die cloudbasierte Architektur ermöglicht eine einfache Skalierung mit dem Wachstum Ihres Unternehmens.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen umfassende Scan-Möglichkeiten zur Erkennung von bekannten und unbekannten Schwachstellen, eine cloudbasierte Architektur für einfache Skalierbarkeit und robusten Schutz für dynamische Umgebungen. Zudem werden detaillierte Berichte zur Unterstützung von Behebungsmaßnahmen angeboten.

Integrationen umfassen ServiceNow, Splunk, AWS, Azure, Google Cloud, Jira, IBM QRadar, McAfee ePolicy Orchestrator, Tenable und Microsoft Teams.

Pros and Cons

Pros:

- Skalierbar für wachsende Unternehmen

- Einfache Cloud-Integration

- Umfassende Schwachstellenüberprüfung

Cons:

- Komplexität bei der Ersteinrichtung

- Begrenzte Offline-Funktionalität

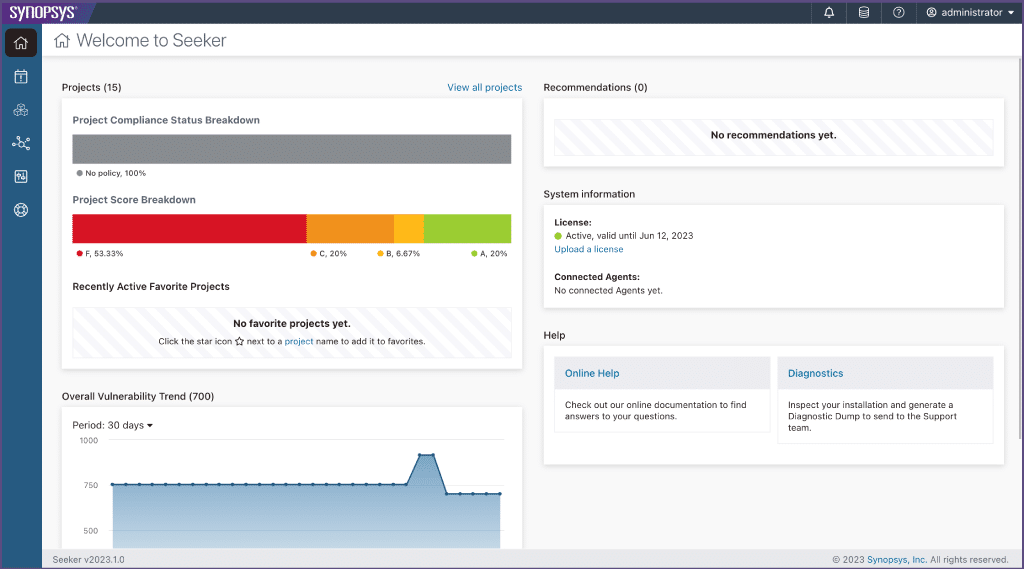

Synopsys Seeker ist ein Interactive Application Security Testing (IAST) Tool, das für Entwickler und Sicherheitsexperten entwickelt wurde. Es bietet eine Echtzeitanalyse und Rückmeldung zu Sicherheitslücken in Webanwendungen während der Laufzeit.

Warum ich Synopsys Seeker ausgewählt habe: Das Tool überzeugt durch seine Echtzeitanalyse und bietet Einblicke während des gesamten Entwicklungszyklus. So kann Ihr Team Schwachstellen direkt beheben und die Zeit bis zur Behebung reduzieren. Die Möglichkeit von Seeker, detaillierte Einblicke in Datenflüsse und Sicherheitsprobleme zu liefern, erhöht den Nutzen. Die Integration in CI/CD-Pipelines macht es zu einer praktischen Wahl für kontinuierliche Testumgebungen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen die Erkennung von Schwachstellen zur Laufzeit, um Probleme frühzeitig zu entdecken, detaillierte Einsichten in Datenflüsse für ein besseres Verständnis sowie die Integration mit CI/CD-Pipelines für kontinuierliche Tests. Außerdem erhalten Entwickler umsetzbares Feedback zur schnellen Behebung von Schwachstellen.

Integrationen umfassen Jenkins, Jira, GitHub, GitLab, Azure DevOps, Bamboo, Bitbucket, TeamCity, Rally und Slack.

Pros and Cons

Pros:

- Unterstützt kontinuierliche Testumgebungen

- Detaillierte Datenfluss-Einblicke

- Echtzeit-Schwachstellenanalyse

Cons:

- Nicht ideal für kleine Teams

- Hohe Lernkurve

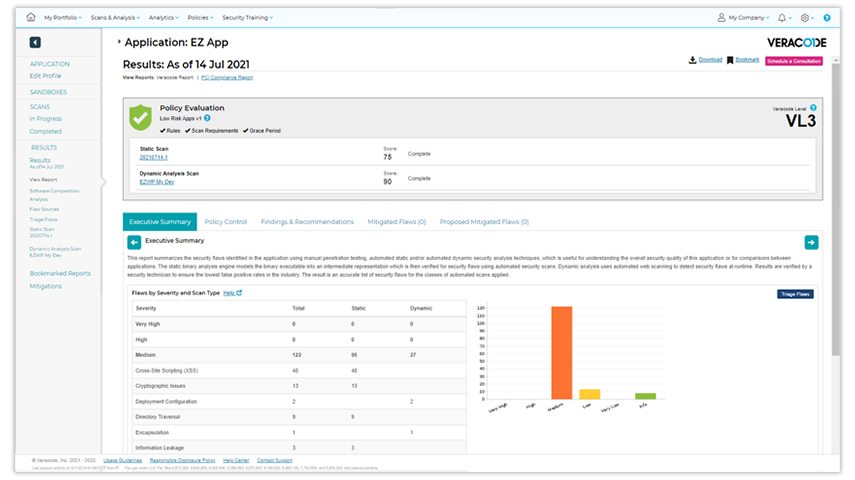

Veracode ist eine Anwendungssicherheitsplattform für Sicherheitsteams auf Unternehmensebene und konzentriert sich auf umfassende Code-Analysen. Sie hilft Organisationen dabei, ihre Anwendungen zu sichern, indem sie Schwachstellen sowohl im statischen als auch im dynamischen Code identifiziert.

Warum ich Veracode gewählt habe: Es ist speziell auf Unternehmenslösungen zugeschnitten und bietet umfassende Sicherheit für komplexe Umgebungen. Veracode stellt sowohl statische als auch dynamische Analysen zur Verfügung und gewährleistet dadurch eine vollständige Abdeckung Ihres Codebestandes. Die detaillierte Berichterstattung hilft Ihrem Team, Schwachstellen effektiv zu priorisieren. Die Skalierbarkeit der Plattform macht sie geeignet für große Organisationen mit umfangreichen Sicherheitsanforderungen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen umfassende statische und dynamische Code-Analysen, detaillierte Berichte zu Schwachstellen zur Priorisierung von Problemen und die Skalierbarkeit zur Unterstützung großer Unternehmen. Die Plattform bietet außerdem umfassende Sicherheit für komplexe Umgebungen.

Integrationen umfassen Jira, Jenkins, GitHub, GitLab, Azure DevOps, Bitbucket, ServiceNow, Bamboo, Slack und Visual Studio.

Pros and Cons

Pros:

- Skalierbar für Unternehmensanforderungen

- Geeignet für große Unternehmen

- Umfassende Code-Analyse

Cons:

- Nicht ideal für kleine Teams

- Komplexität bei der erstmaligen Einrichtung

Weitere DAST-Tools

Hier sind weitere DAST-Tool-Optionen, die es nicht in meine Kurzübersicht geschafft haben, aber dennoch einen Blick wert sind:

Auswahlkriterien für DAST-Tools

Bei der Auswahl der besten DAST-Tools für diese Liste habe ich häufige Käuferbedürfnisse und Schmerzpunkte wie die Genauigkeit der Schwachstellenerkennung und die Integration in Entwicklungs-Workflows berücksichtigt. Außerdem habe ich das folgende Framework genutzt, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionalität (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese üblichen Anwendungsfälle abdecken:

- Aufspüren von Schwachstellen in Webanwendungen

- Bereitstellung detaillierter Sicherheitsberichte

- Integration in CI/CD-Pipelines

- Unterstützung verschiedener Webtechnologien

- Anbieten automatisierter Scan-Möglichkeiten

Weitere herausragende Funktionen (25 % der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach besonderen Funktionen gesucht, wie zum Beispiel:

- Echtzeit-Updates zu Bedrohungsinformationen

- Möglichkeit, hinter Login-Seiten zu scannen

- Anpassbare Sicherheitsrichtlinien

- Erweiterte Datenflussanalyse

- Integration mit Cloud-Umgebungen

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um ein Gefühl für die Benutzerfreundlichkeit jedes Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Intuitives Design der Benutzeroberfläche

- Einfache Navigation durch die Funktionen

- Ausgewogenheit zwischen Komplexität und Leistungsfähigkeit

- Verfügbarkeit von Benutzerhandbüchern und Dokumentation

- Anpassbare Dashboards und Berichte

Einarbeitung (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos und Tutorials

- Interaktive Produktführungen für neue Nutzer

- Vorlagen zur Beschleunigung der Einrichtung

- Zugang zu Webinaren und Workshops

- Unterstützung durch Chatbots oder Live-Agenten

Kundensupport (10 % der Gesamtbewertung)

Um die Supportdienste jedes Softwareanbieters einzuschätzen, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von 24/7-Supportkanälen

- Reaktionszeit auf Kundenanfragen

- Zugang zu einer Wissensdatenbank oder einem Help Center

- Personalisierte Supportoptionen

- Community-Foren für Unterstützung durch andere Nutzer

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes betrachtet:

- Konkurrenzfähige Preise im Vergleich zu den gebotenen Funktionen

- Verfügbarkeit flexibler Preismodelle

- Kosteneffizienz für kleine im Vergleich zu großen Teams

- Transparenz bei der Preisgestaltung

- Rabatte bei langfristigen Verträgen

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Gesamteindruck der Kundenzufriedenheit zu erhalten, habe ich beim Lesen von Bewertungen auf Folgendes geachtet:

- Konsistenz bei positivem Feedback

- Häufig genannte Stärken und Schwächen

- Häufigkeit von Updates und Verbesserungen

- Allgemeine Zufriedenheitsbewertungen

- Nutzerfeedback zu Support und Servicequalität

So wählen Sie DAST-Tools aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preismodellen zu verlieren. Damit Sie den Überblick behalten und Ihre individuellen Auswahlkriterien fokussieren können, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Worauf achten? |

| Skalierbarkeit | Stellen Sie sicher, dass das Tool mit Ihrem Unternehmen wachsen kann. Achten Sie darauf, dass die Lösung steigende Arbeitslasten und mehr Nutzer bei Teamausbau unterstützt. |

| Integrationen | Prüfen Sie die Kompatibilität mit Ihren bestehenden Systemen, z.B. CI/CD-Pipelines, Issue-Tracker und Cloud-Plattformen, um Ihren Workflow zu optimieren. |

| Anpassungsfähigkeit | Suchen Sie nach Tools, die sich flexibel an Ihre Sicherheitsrichtlinien und Reporting-Bedürfnisse anpassen lassen, damit sie mit den Abläufen Ihres Teams harmonieren. |

| Benutzerfreundlichkeit | Berücksichtigen Sie die Lernkurve und wie schnell Ihr Team produktiv arbeiten kann. Intuitive Oberflächen und umfassende Dokumentation sind entscheidend. |

| Budget | Bewerten Sie die Gesamtkosten, einschließlich möglicher Zusatzgebühren für Integrationen oder Support. Überzeugen Sie sich, dass sie zu Ihrem finanziellen Rahmen passen. |

| Sicherheitsschutz | Überprüfen Sie, wie das Tool mit sensiblen Daten umgeht und ob es gängige Standards wie die DSGVO erfüllt, damit Ihre Sicherheitsmaßnahmen aktuell sind. |

| Support | Bewerten Sie das Niveau des Kundensupports, etwa durch 24/7-Hotlines oder feste Ansprechpartner, damit Probleme schnell gelöst werden. |

| Performance | Testen Sie Schnelligkeit und Genauigkeit des Tools bei der Erkennung von Schwachstellen, damit Ihre Anforderungen an zuverlässige und zeitnahe Sicherheitsanalysen erfüllt werden. |

Was sind DAST-Tools?

DAST-Tools sind Software-Lösungen, die Webanwendungen auf Sicherheitslücken scannen. In der Regel verwenden Sicherheitsexperten und Entwickler diese Tools, um die Sicherheitslage ihrer Anwendungen zu verbessern.

Automatisierte Scans, Echtzeitwarnungen und detaillierte Berichtsfunktionen helfen dabei, Schwachstellen effizient zu erkennen und zu beheben. Diese Lösungen bieten zusammen mit Enterprise-Penetrationstest-Tools einen enormen Mehrwert, da sie dafür sorgen, dass Anwendungen vor potenziellen Bedrohungen geschützt sind.

Funktionen von DAST-Tools

Wenn Sie DAST-Tools auswählen, sollten Sie besonders auf folgende Schlüsselfunktionen achten:

- Automatisiertes Scannen: Diese Funktion scannt Webanwendungen automatisch auf Schwachstellen, spart Zeit und sorgt für eine umfassende Abdeckung.

- Echtzeit-Benachrichtigungen: Bietet sofortige Mitteilungen über erkannte Schwachstellen, sodass Ihr Team schnell auf potenzielle Bedrohungen reagieren kann.

- Detaillierte Berichterstattung: Bietet umfassende Berichte, die helfen, die Priorisierung von Behebungsmaßnahmen zu unterstützen und Sicherheitsverbesserungen im Zeitverlauf nachzuverfolgen.

- Integrationsmöglichkeiten: Verbindet sich mit bestehenden Systemen wie CI/CD-Pipelines und Ticket-Trackern, um Arbeitsabläufe zu optimieren und die Produktivität zu steigern.

- Anpassungsfähigkeit: Ermöglicht es den Nutzern, das Tool an spezifische Sicherheitsrichtlinien und Berichtsanforderungen anzupassen, damit es sich in die organisatorischen Abläufe einfügt.

- Skalierbarkeit: Unterstützt wachsende Teams und Arbeitslasten und ist somit für Organisationen jeder Größe geeignet.

- Unterstützung bei der Einhaltung von Vorschriften: Stellt sicher, dass Sicherheitsmaßnahmen Branchenstandards wie die DSGVO erfüllen und Ihr Unternehmen gesetzeskonform bleibt.

- Benutzerfreundliche Oberfläche: Bietet ein intuitives Design, das die Einarbeitungszeit verkürzt und Teams hilft, schnell mit der Nutzung zu beginnen.

- Genauigkeit bei der Schwachstellenerkennung: Gewährleistet eine präzise Identifizierung von Sicherheitsproblemen, minimiert Fehlalarme und konzentriert sich auf reale Bedrohungen.

- Cloud-Kompatibilität: Funktioniert effektiv mit Cloud-Umgebungen und bietet Flexibilität für Unternehmen, die in der Cloud arbeiten.

Vorteile von DAST-Tools

Die Implementierung von DAST-Tools bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf diese können Sie sich freuen:

- Verbesserte Sicherheit: Durch das frühzeitige Erkennen von Schwachstellen helfen diese Tools, Sicherheitsverletzungen zu verhindern und sensible Daten zu schützen.

- Zeitersparnis: Automatisiertes Scannen spart Ihrem Team Zeit, indem Anwendungen kontinuierlich überwacht werden – ganz ohne manuelles Eingreifen.

- Prüfungsbereitschaft: Stellt sicher, dass Ihre Sicherheitspraktiken den Branchenstandards entsprechen, sodass Audits reibungsloser und stressfreier verlaufen.

- Kosteneinsparungen: Die frühzeitige Entdeckung und Behebung von Schwachstellen reduziert die potenziellen Kosten im Zusammenhang mit Sicherheitsverletzungen und Datenverlust.

- Produktivitätssteigerung: Die Integration mit bestehenden Systemen optimiert Arbeitsabläufe, sodass Ihr Team sich auf andere wichtige Aufgaben konzentrieren kann.

- Skalierbarkeit: Unterstützt wachsende Unternehmen, da sich das Tool erhöhten Arbeitslasten und größeren Teams anpasst, ohne an Leistung einzubüßen.

- Praktische Einblicke: Detaillierte Berichte liefern klare Hinweise zur Behebung von Schwachstellen und helfen Ihrem Team, Maßnahmen zur Behebung effektiv zu priorisieren.

Kosten und Preise von DAST-Tools

Die Auswahl von DAST-Tools erfordert ein Verständnis der unterschiedlichen Preismodelle und Tarifoptionen. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Add-ons und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische enthaltene Funktionen zusammen, die in DAST-Tool-Lösungen angeboten werden:

Tarifvergleichstabelle für DAST-Tools

| Tarifart | Durchschnittlicher Preis | Typische Funktionen |

| Kostenloser Plan | $0 | Grundlegendes Schwachstellenscanning, eingeschränkte Berichte und Community-Support. |

| Persönlicher Plan | $10-$30 /Nutzer /Monat | Automatisiertes Scannen, grundlegende Integrationen und E-Mail-Support. |

| Business-Plan | $50-$100 /Nutzer /Monat | Erweiterte Scanfunktionen, umfassende Berichterstattung, API-Zugang und priorisierter Support. |

| Enterprise-Plan | $150-$300/Nutzer /Monat | Anpassbare Sicherheitsrichtlinien, dedizierter Account Manager, umfangreiche Integrationen und 24/7-Support. |

DAST-Tools FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu DAST-Tools:

Stimmt es, dass DAST-Tools den Quellcode überprüfen?

Nein, DAST-Tools überprüfen nicht den Quellcode Ihrer Anwendung. Stattdessen analysieren sie laufende Anwendungen von außen und identifizieren Sicherheitslücken, indem sie reale Angriffe simulieren. Um Ihren Quellcode zu prüfen, verwenden Sie SAST-Tools, die den Code selbst betrachten.

Worin unterscheiden sich DAST-Tools von SAST-Tools?

DAST-Tools testen Ihre Anwendung im laufenden Zustand und finden Sicherheitsrisiken, die von außen sichtbar sind. SAST-Tools analysieren Ihren Quellcode vor dem Deployment, um Schwachstellen frühzeitig zu erkennen. Die Kombination beider Typen verschafft Ihnen einen umfassenderen Überblick über die Sicherheit Ihrer Anwendung.

Können DAST-Tools in CI/CD-Pipelines integriert werden?

Ja, die meisten modernen DAST-Tools lassen sich problemlos in CI/CD-Pipelines integrieren. Dadurch können Sie die Überprüfung auf Schwachstellen bei jedem Code-Push oder Deployment automatisieren und Probleme erkennen, bevor sie in die Produktion gelangen.

Mit welchen Herausforderungen muss ich bei der Einführung von DAST-Tools rechnen?

Sie könnten auf Herausforderungen wie Fehlalarme (False Positives), hohen Konfigurationsaufwand und eine eingeschränkte Erkennbarkeit von Schwachstellen in der Geschäftslogik stoßen. Es ist wichtig, die Scan-Parameter sorgfältig abzustimmen und Ihr Team zu schulen, um aus Ihrer DAST-Investition echten Nutzen zu ziehen.

Wie kann ich Fehlalarme bei DAST-Tools reduzieren?

Sie können Fehlalarme reduzieren, indem Sie die Scaneinstellungen optimieren, Angriffssignaturen aktualisieren und Ergebnisse manuell oder mit SAST validieren. Durch regelmäßige Überprüfung und Anpassung von Ausschlüssen konzentrieren Sie sich auf tatsächliche, umsetzbare Risiken.

Sind DAST-Tools für das Testen von APIs und Microservices geeignet?

Ja, viele DAST-Tools unterstützen heute APIs und Microservices. Die besten Ergebnisse erzielen Sie jedoch mit Tools, die speziell für moderne Anwendungsarchitekturen entwickelt wurden. Achten Sie auf OpenAPI/Swagger-Integration und die Abdeckung mehrerer Endpunkte.

Welche Arten von Schwachstellen erkennen DAST-Tools am besten?

DAST-Tools sind besonders effektiv bei der Erkennung von Laufzeitschwächen wie SQL-Injection, Cross-Site-Scripting, unsicherer Authentifizierung und Fehlkonfigurationen. Allerdings können Schwachstellen wie Logikfehler in Geschäftsprozessen oder solche, die sich in nicht erreichbaren Code-Pfaden verstecken, übersehen werden.

Wie geht es weiter?

Wenn Sie gerade DAST-Tools recherchieren, lassen Sie sich kostenlos von einem SoftwareSelect-Berater Empfehlungen geben.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen geklärt werden. Anschließend erhalten Sie eine Shortlist passender Software. Die Berater unterstützen Sie außerdem während des gesamten Kaufprozesses – auch bei Preisverhandlungen.