10 Beste Lösungen für Identity and Access Management – Shortlist

Die Verwaltung von Benutzerzugriffen sollte sich nicht wie ein ständiges Sicherheitsrisiko anfühlen – für viele IT-Teams ist es das aber. Schwache Passwörter, verwaiste Konten und verstreute Authentifizierungssysteme erschweren das Gleichgewicht zwischen Sicherheit und Effizienz.

Die besten IAM-Tools lösen dieses Problem, indem sie Zugriffe automatisieren, die Authentifizierung vereinfachen und Ihnen einen klaren Überblick darüber verschaffen, wer worauf Zugriff hat. In diesem Leitfaden habe ich die besten Lösungen zusammengestellt, damit Sie sicher, compliant und stets die Kontrolle behalten.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste Lösungen für Identity and Access Management – Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Identity and Access Management-Lösungen zusammen, damit Sie die beste für Ihr Budget und Ihre Geschäftsanforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Identitätsmanagement in globalen Organisationen | Kostenlose Demo verfügbar | ab $5/Person/Monat | Website | |

| 2 | Am besten für das Management von Identitäten, Zugriffsrechten und Endpunkten | 14-tägige kostenlose Testversion | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für die Massenerstellung von Benutzerkonten | 30-tägige kostenlose Testversion | Ab $7/Benutzer/Monat (mindestens 5 Lizenzen) | Website | |

| 4 | Am besten geeignet für plattformübergreifende Benutzerverwaltung | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $10/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten für Multi-Faktor-Authentifizierung | Kostenlose Demo verfügbar | Ab $5/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten zur Automatisierung von Zugriffsprozessen geeignet | 30-tägige kostenlose Testphase | Ab $3/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten geeignet für entwicklerfreundliche Anpassungen | Kostenlose Testversion verfügbar | Ab $23/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten geeignet für Kompatibilität mit der Microsoft-Suite | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten für arbeitsplatzspezifische Lösungen | Not available | Ab $5/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten geeignet für KI-gestützte Einblicke | Not available | Preisauskunft auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste Identity and Access Management Lösungen im Test

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Identity and Access Management Lösungen, die es auf meine Shortlist geschafft haben. Meine Bewertungen geben einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle für jedes Tool, damit Sie die passende Lösung für sich finden.

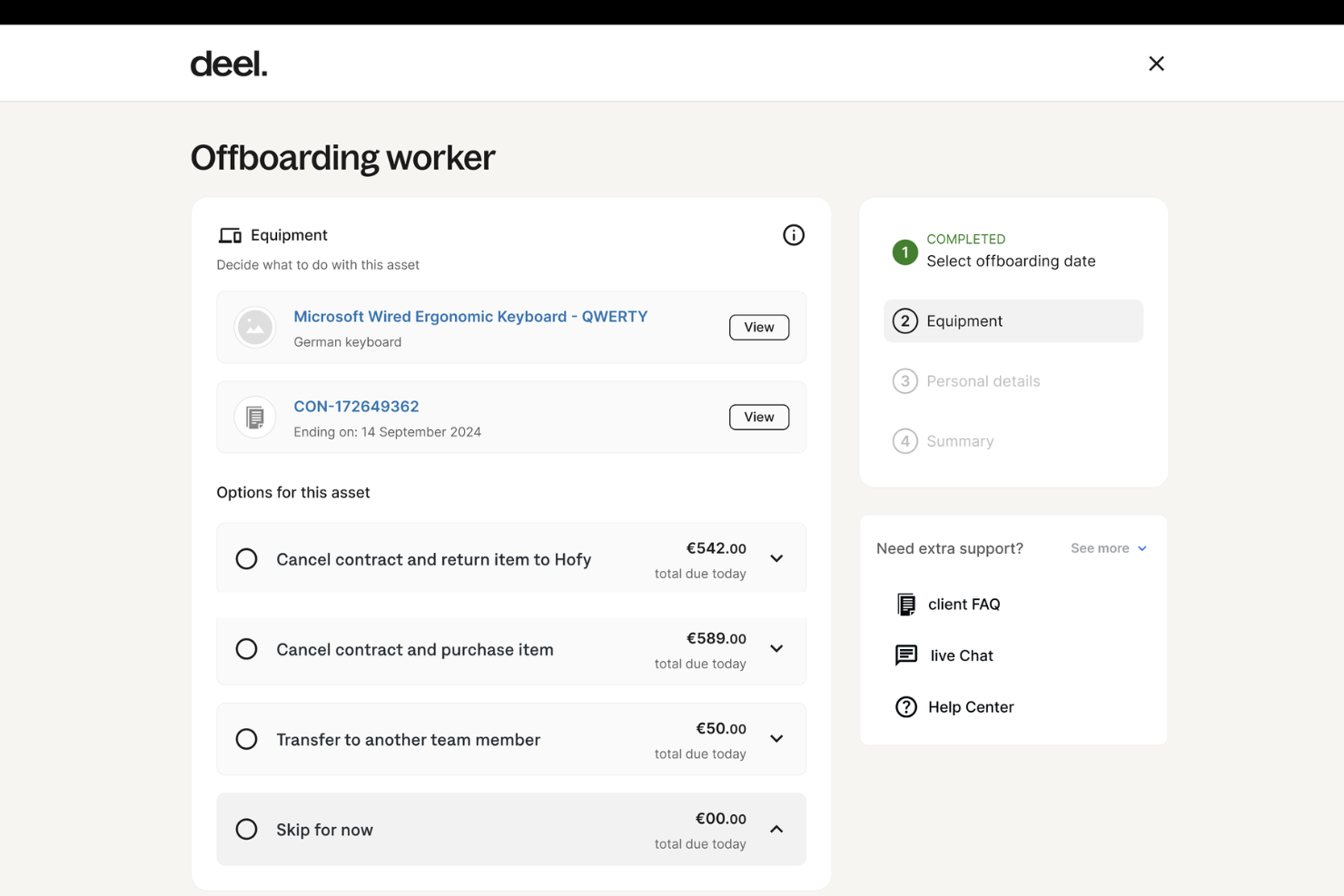

Deel IT

Am besten geeignet für Identitätsmanagement in globalen Organisationen

Deel IT ist eine Plattform, die entwickelt wurde, um Ihnen das Management und die Automatisierung Ihrer globalen IT-Operationen in mehr als 130 Ländern zu erleichtern. Sie optimiert Abläufe wie das Onboarding und Offboarding und stellt sicher, dass Ihre Teammitglieder von Tag eins an über die notwendige Ausstattung und Software verfügen.

Warum ich Deel IT ausgewählt habe: Deel bietet ein robustes Multi-Faktor-Authentifizierungssystem (MFA). Durch die Durchsetzung von MFA fügt Deel IT eine zusätzliche Sicherheitsebene hinzu und sorgt dafür, dass nur autorisierte Benutzer Zugriff auf die Ressourcen Ihres Unternehmens erhalten. Diese Funktion ist entscheidend, um sensible Daten zu schützen und die Einhaltung verschiedener Vorschriften sicherzustellen. Zudem verfügt die Plattform über rollenbasierte Berechtigungen, mit denen Sie Nutzern spezifische Zugriffsebenen entsprechend ihrer Rolle zuweisen können. Durch die Implementierung rollenbasierter Berechtigungen verhindern Sie unbefugten Zugriff auf kritische Systeme und Daten.

Herausragende Funktionen & Integrationen:

Weitere Funktionen umfassen zertifizierte Datenlöschung, die sicherstellt, dass alle sensiblen Informationen bei Offboarding oder Ausmusterung sicher von Geräten entfernt werden. Dieser Prozess unterstützt die Wahrung des Datenschutzes und die Einhaltung globaler Vorschriften. Darüber hinaus bietet Deel IT Echtzeit-Geräteverfolgung, sodass Sie den Standort und Status Ihrer IT-Assets weltweit überwachen können. Unter den Integrationen finden sich Hubstaff, QuickBooks, Google Workspace, Slack, JIRA, Microsoft 365, NetSuite, Salesforce, HubSpot, Microsoft Dynamics CRM, Microsoft Teams und Zendesk.

Pros and Cons

Pros:

- Effiziente globale Beschaffung und Bereitstellung von Ausstattung

- Umfassendes Management des gesamten Gerätelebenszyklus

- Starke Sicherheitsfunktionen, einschließlich MFA und rollenbasierter Berechtigungen

Cons:

- Bietet keine erweiterten IT-Funktionen an

- Einige Funktionen erfordern eventuell zusätzliche Anpassungen

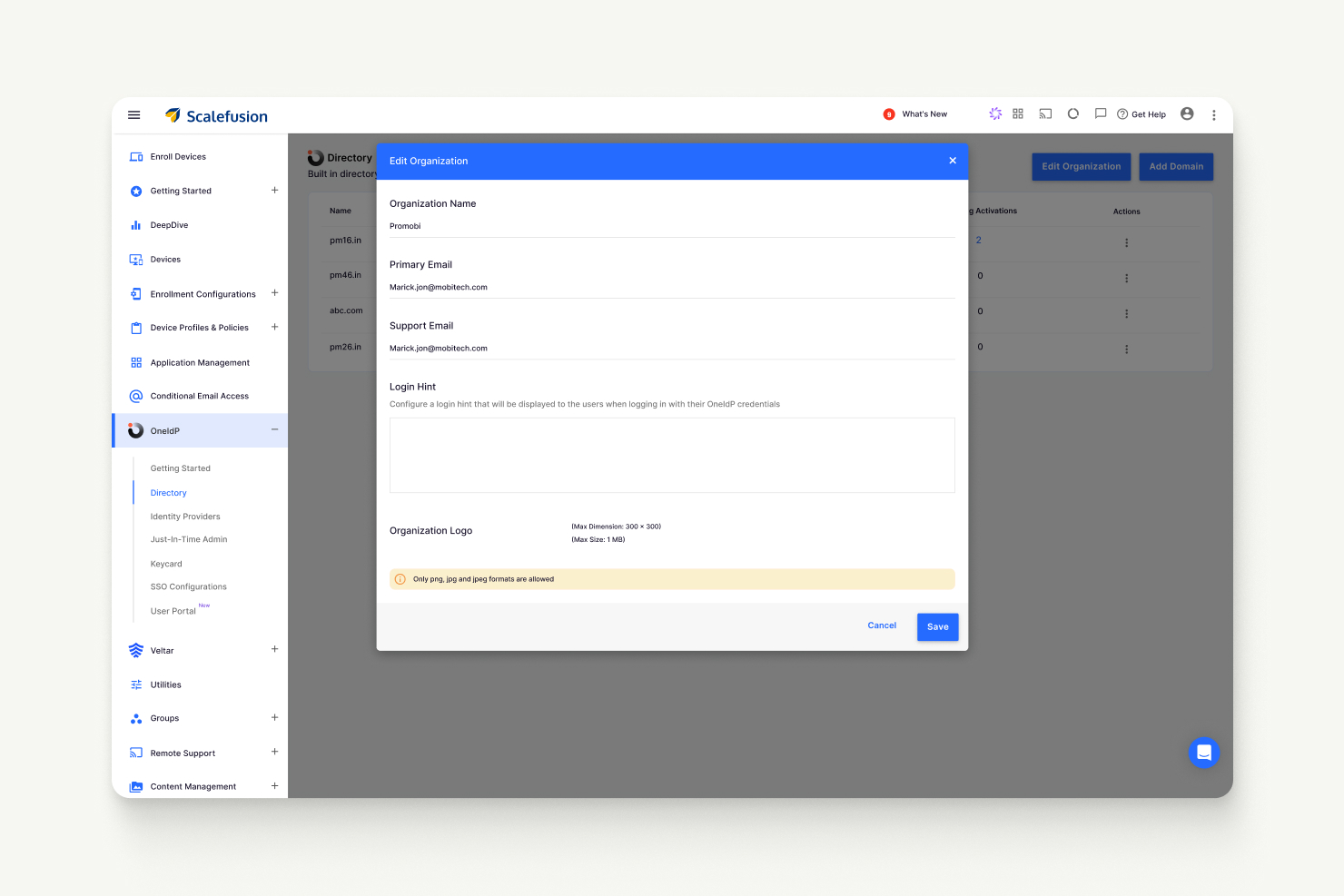

Am besten für das Management von Identitäten, Zugriffsrechten und Endpunkten

Scalefusion OneIdP ist eine Plattform für bedingten Zugriff und Identitätsmanagement, die sich mit Unified Endpoint Management (UEM) integriert, um die Authentifizierung von Nutzern und Geräten in Ihrem Unternehmen zu sichern.

Warum ich Scalefusion OneIdP ausgewählt habe: Ich habe Scalefusion OneIdP wegen seines starken Fokus auf das Management von bedingtem Zugriff ausgewählt. Es ist besonders nützlich, um Sicherheitsrichtlinien durchzusetzen, die sowohl die Identität der Nutzer als auch die Geräte-Compliance vor dem Zugang validieren. Ich schätze außerdem die Möglichkeit, Identitätsmanagement und Gerätesicherheit auf einer Plattform zu bündeln, was die Verwaltung mehrerer Tools vereinfacht. Ein weiteres Highlight ist der Just-in-Time-Admin-Zugang, durch den man erhöhte Rechte zeitlich begrenzt ohne langfristige Sicherheitsrisiken vergeben kann.

Herausragende Funktionen & Integrationen:

Zu den Funktionen gehören Multi-Faktor-Authentifizierung (MFA), bedingtes Single Sign-On (SSO), das den Gerätestatus in Echtzeit prüft, und einheitliche Dashboards für Geräte- und Identitätsmanagement. Scalefusion OneIdP unterstützt außerdem eine kontinuierliche Zugriffsbewertung, um die Sicherheits-Compliance fortlaufend sicherzustellen. Zu den Integrationen zählen Google Workspace, Microsoft Entra, Amazon Web Services (AWS), Cisco Duo, Okta, Salesforce, Bamboo HR, Slack, Notion, HubSpot, Figma, Zoom und Asana.

Pros and Cons

Pros:

- Breite Unterstützung von Integrationen mit Drittanbietern

- Unterstützt Multi-Faktor-Authentifizierung (MFA)

- Strenge durchsetzbare Gerätesicherheit

Cons:

- Begrenzte fortgeschrittene Anpassungsoptionen

- Höhere Preise für einige Nutzer

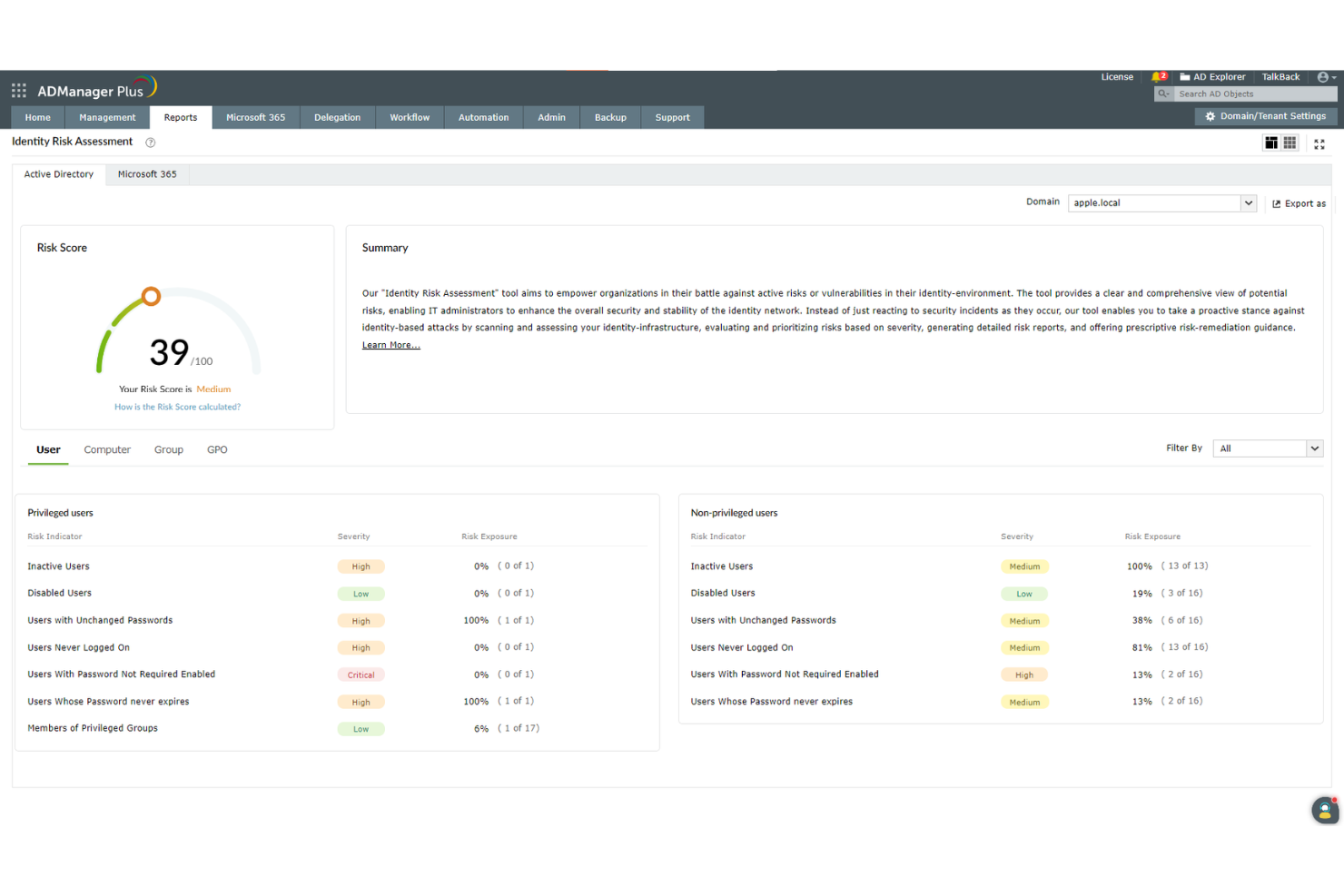

Am besten geeignet für die Massenerstellung von Benutzerkonten

ManageEngine ADManager Plus ist eine umfassende Software zur Verwaltung von Active Directory (AD)-Umgebungen und bietet eine Vielzahl von Funktionen, die die Benutzer- und Gruppenverwaltung sowie das Reporting vereinfachen.

Warum ich ManageEngine ADManager Plus ausgewählt habe: Einer der bemerkenswertesten Aspekte von ADManager Plus ist die Fähigkeit, Aufgaben im Zusammenhang mit der Verwaltung von Active Directory (AD) zu vereinfachen. Dies umfasst die Benutzerbereitstellung, die Deaktivierung sowie die Administration und ist unverzichtbar für den Erhalt einer organisierten und sicheren IT-Umgebung. Das Tool unterstützt außerdem die Massenanlage von Benutzern, wodurch Administratoren in wenigen Minuten mehrere Benutzerkonten erstellen können.

Hervorstechende Funktionen & Integrationen:

ManageEngine ADManager Plus überzeugt mit weiteren Funktionen wie Workflow-Automatisierung, die wiederkehrende Aufgaben und Genehmigungsprozesse automatisiert. Ein weiteres herausragendes Merkmal ist die rollenbasierte Zugriffskontrolle, die die Sicherheit durch feingranulare Zugriffsrechte auf Basis von Benutzerrollen verbessert. Zu den Integrationen zählen ServiceDesk Plus, ServiceNow, Zendesk, Freshservice, Jira, Zoho People, BambooHR, Ultipro und Workday.

Pros and Cons

Pros:

- Leistungsstarke Delegationsfunktionen

- Massenhafte Erstellung, Änderung, Löschung und Wiederherstellung von Active Directory-Objekten

- Automatisiert wiederkehrende Aufgaben

Cons:

- Das Tool bietet für fortgeschrittene Anwender nur begrenzte Anpassungsmöglichkeiten

- Mögliche Integrationsprobleme mit bestimmten Drittherstelleranwendungen

Am besten geeignet für plattformübergreifende Benutzerverwaltung

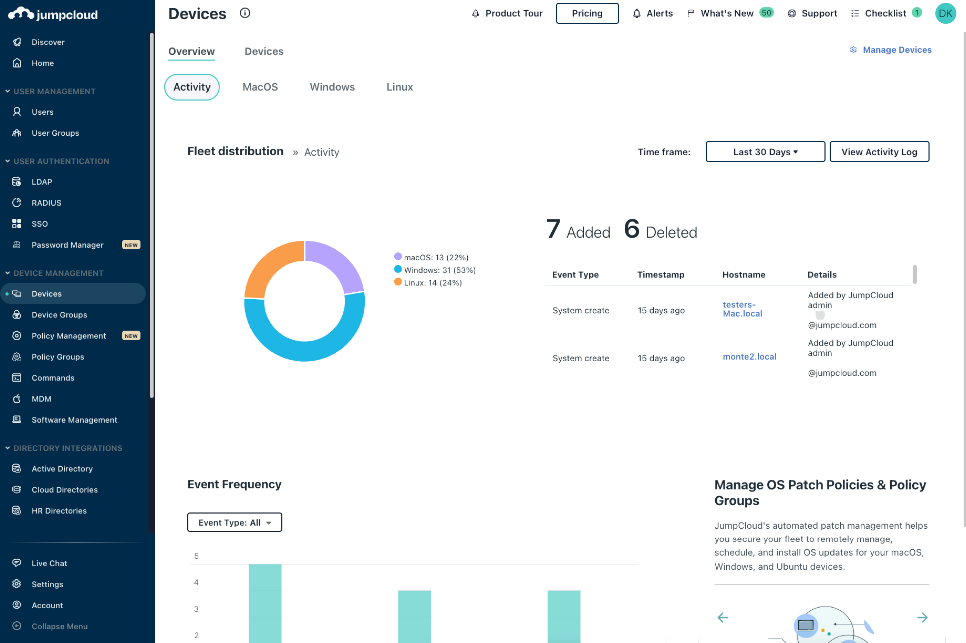

JumpCloud ist eine effiziente Directory-as-a-Service-Plattform, die Benutzer über verschiedene Systeme, Anwendungen und Netzwerke hinweg verwaltet. Der Fokus auf plattformübergreifende Kompatibilität sorgt dafür, dass Unternehmen den Benutzerzugriff über mehrere Systeme hinweg unabhängig vom Betriebssystem effizient steuern können.

Warum ich JumpCloud gewählt habe: Bei der Auswahl der passenden Identitätsmanagement-Tools stach JumpCloud vor allem durch seine umfassende plattformübergreifende Funktionalität hervor. Ich habe es ausgewählt, weil es eine unvergleichliche Vielseitigkeit bei der Verwaltung von Benutzern über verschiedene Betriebssysteme und Geräte hinweg bietet und sich damit von der Konkurrenz abhebt. Für Unternehmen, die auf verschiedenen Plattformen arbeiten und eine einheitliche Benutzerverwaltung benötigen, ist JumpCloud die beste Wahl.

Herausragende Funktionen & Integrationen:

JumpCloud bietet zentrale Verzeichnisdienste, Multi-Faktor-Authentifizierung und Gerätemanagement und ermöglicht so einen ganzheitlichen Ansatz für die Verwaltung von Benutzern. Darüber hinaus integriert es sich mühelos mit zahlreichen Anwendungen und Plattformen – von Windows und macOS über Linux sowie mit SaaS-Anwendungen und IaaS-Anbietern.

Pros and Cons

Pros:

- Umfassende plattformübergreifende Unterstützung

- Robuste Multi-Faktor-Authentifizierung erhöht die Sicherheit

- Zentrale Verzeichnisdienste vereinfachen die Benutzerverwaltung

Cons:

- Die anfängliche Einrichtung kann eine gewisse Einarbeitungszeit erfordern

- Eigene Integrationen können bei spezieller Software herausfordernd sein

- Einige erweiterte Funktionen sind nur in Premium-Tarifen verfügbar

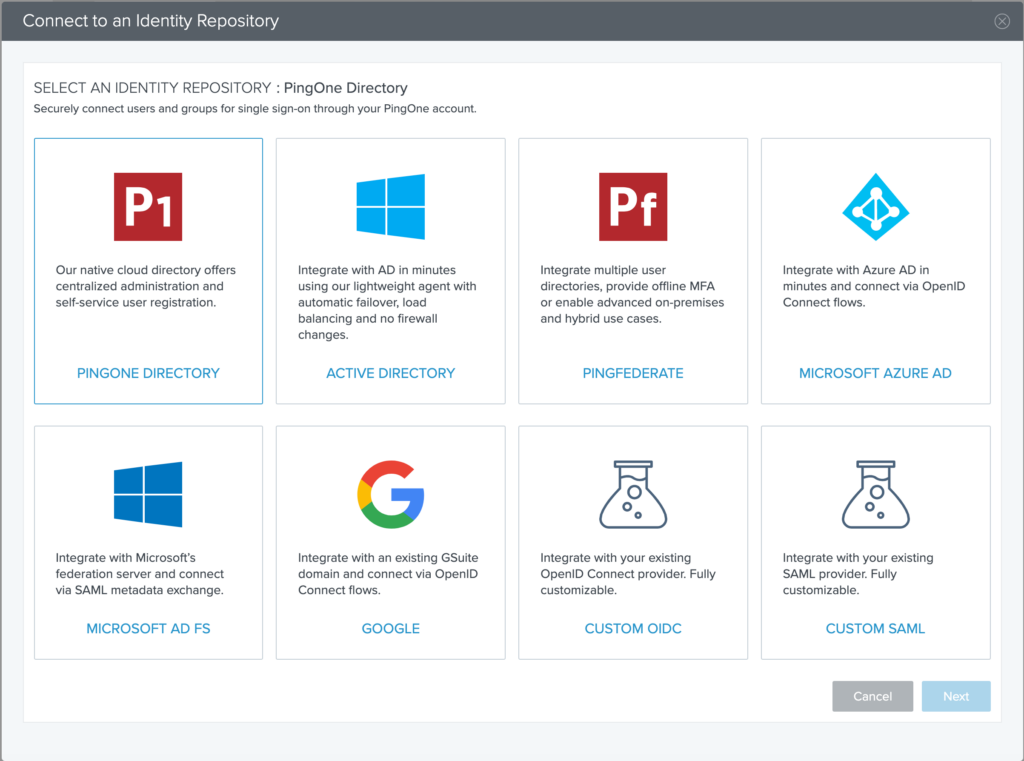

Ping Identity bietet eine leistungsstarke Identitätsplattform, die sichere und benutzerfreundliche Erfahrungen gewährleistet. Besonders hervorsticht dabei die Multi-Faktor-Authentifizierung (MFA), wodurch Ping Identity die optimale Wahl für alle ist, die ihre Sicherheitsstufen stärken möchten – entsprechend der Auszeichnung als 'Am besten für Multi-Faktor-Authentifizierung'.

Warum ich Ping Identity ausgewählt habe: Bei der Bewertung verschiedener Tools fiel mir besonders die außergewöhnliche Stärke der MFA-Fähigkeiten von Ping Identity auf. Ich halte es für eine der zuverlässigsten Plattformen in diesem Sicherheitsbereich. Die breite Palette an MFA-Optionen – von biometrischen Verfahren bis hin zu Einmalpasswörtern – hebt das Unternehmen in einem überfüllten Markt hervor. Da Sicherheitsverletzungen immer raffinierter werden, ist es offensichtlich, warum Ping Identity die beste Wahl für Multi-Faktor-Authentifizierung ist.

Herausragende Funktionen & Integrationen:

Neben der bekannten MFA bietet Ping Identity adaptive Authentifizierung, Single Sign-On und intelligente API-Sicherheit. Die Lösung ist darauf ausgelegt, sich mit wechselnden Sicherheitsanforderungen weiterzuentwickeln – also zukunftssicher. In puncto Integration lässt sich Ping Identity unkompliziert mit zahlreichen Unternehmensanwendungen, Cloud-Plattformen und Infrastrukturlösungen verbinden und sorgt so für eine einheitliche Sicherheitsumgebung.

Pros and Cons

Pros:

- Umfassende MFA-Optionen einschließlich biometrischer Verfahren

- Starke adaptive Authentifizierungsfunktionen

- Umfangreiche Integration mit Unternehmensanwendungen

Cons:

- Für Einsteiger ggf. steilere Lernkurve

- Einige erweiterte Funktionen erfordern höhere Preisklassen

- Implementierung kann bei großen Unternehmen komplex sein

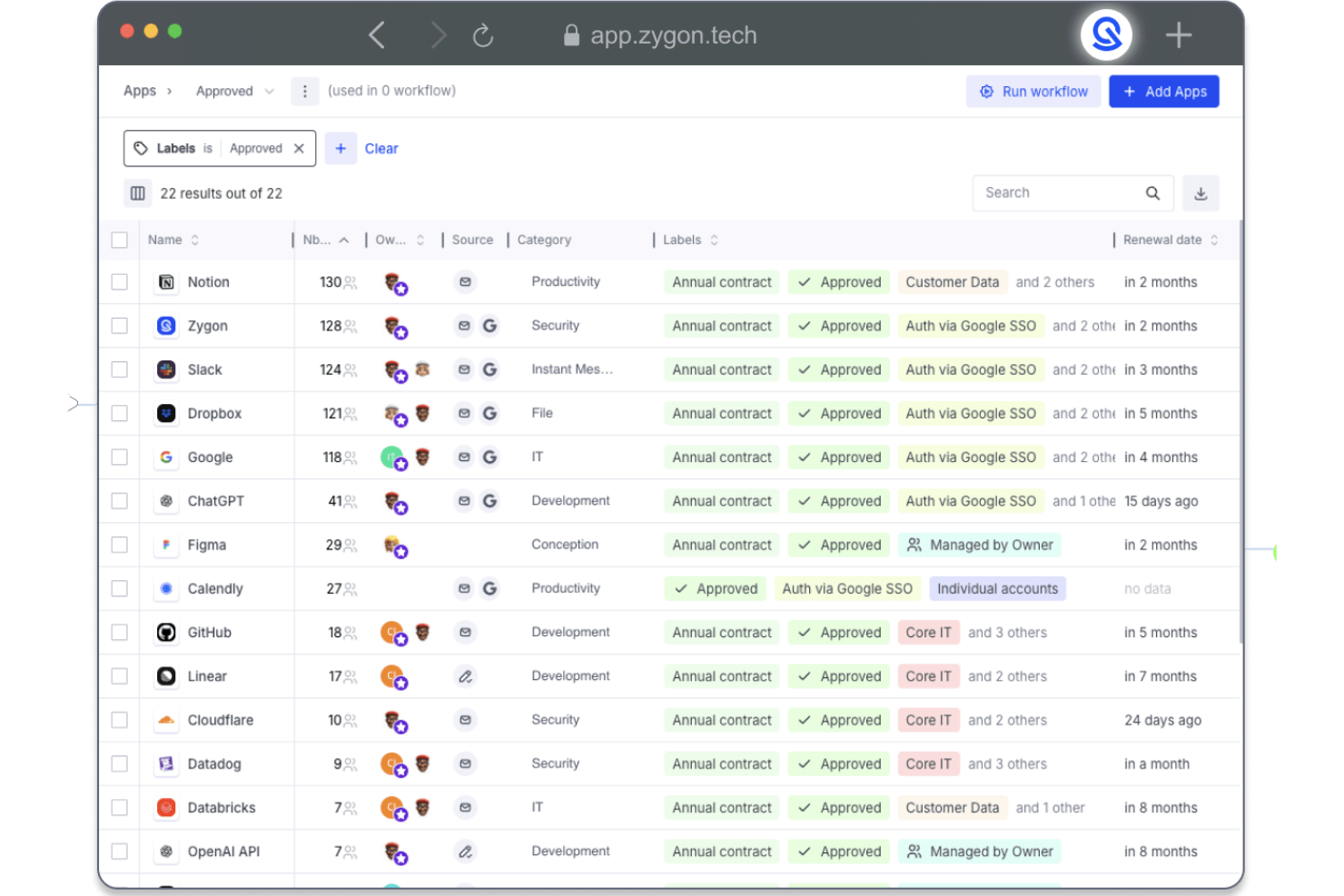

Zygon ist eine moderne Identity-Governance-Plattform, die IT- und Sicherheitsteams hilft, Benutzerzugriffe über alle Anwendungen hinweg zu verwalten.

Warum ich Zygon gewählt habe: Ein Grund, warum ich Zygon ausgewählt habe, ist seine Fähigkeit, Shadow IT zu erkennen und zu verwalten. Die Plattform identifiziert nicht verwaltete Identitäten und Anwendungen, einschließlich solcher, die ohne Wissen der IT erstellt wurden. Dadurch erhalten Sie die Kontrolle über alle Zugriffspunkte und reduzieren Sicherheitsrisiken. Auch die Automatisierungsfunktionen gefallen mir, da Sie damit Workflows erstellen können, die die Bereitstellung und Löschung von Konten über alle Ihre Apps hinweg automatisieren. So wird sichergestellt, dass Nutzer zur richtigen Zeit die richtigen Zugriffsrechte erhalten und dass Zugriffe entzogen werden, wenn es notwendig ist.

Herausragende Funktionen & Integrationen:

Weitere Funktionen umfassen das dynamische Filtern und Taggen von Identitäten, sodass Sie bestimmte Nutzergruppen organisieren und verwalten können. Zygon bietet außerdem Echtzeit-Benachrichtigungen, wenn Unstimmigkeiten festgestellt werden, damit Sie Probleme schnell beheben können. Zu den Integrationen gehören n8n, Make, MS Teams, Google Workspace, Entra ID, Slack, Microsoft 365 und Okta.

Pros and Cons

Pros:

- Stellt eine konsolidierte Ansicht aller Identitäten und Zugriffspunkte bereit

- Automatisiert Lebenszyklusprozesse von Identitäten

- Bietet sofortige Benachrichtigungen bei Unstimmigkeiten

Cons:

- Könnte mehr native Integrationen bieten

- Eingeschränkte Sicht auf historische Änderungen

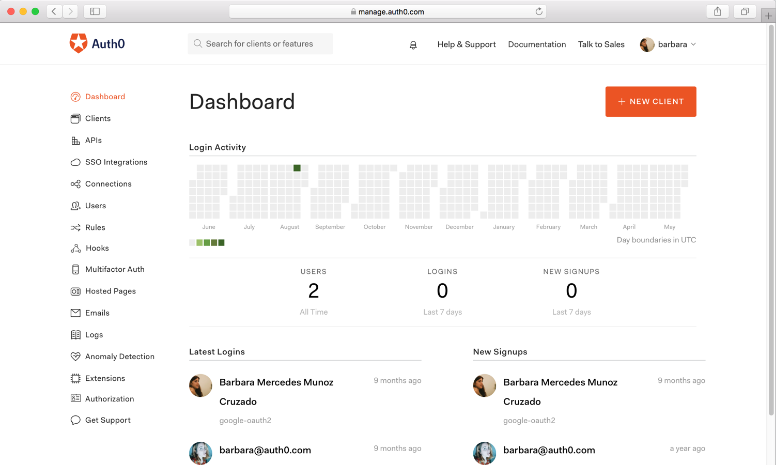

Auth0 ist eine Plattform für Authentifizierung und Autorisierung, die Entwicklern Ressourcen und Werkzeuge zur Verfügung stellt, um individuell angepasste Authentifizierungserlebnisse zu schaffen. Sie ist bekannt für ihre Entwicklerfreundlichkeit und hohe Anpassungsfähigkeit.

Warum ich Auth0 gewählt habe: Bei der Auswahl von Identitätsmanagement-Tools stach Auth0 sofort hervor, da es besonders auf die Bedürfnisse von Entwicklern zugeschnitten ist. Die meisten Plattformen bieten fertige Lösungen an, doch die Stärke von Auth0 liegt in seiner Anpassungsfähigkeit. Ich habe es ausgewählt, weil Entwickler ihren Authentifizierungsprozess entsprechend den Anforderungen ihrer Anwendung gestalten können. Angesichts der starken Anpassungsmöglichkeiten ist es kein Wunder, dass Auth0 für Entwicklerfreundlichkeit und Individualisierbarkeit meine erste Wahl ist.

Hervorstechende Funktionen & Integrationen:

Auth0 überzeugt mit anpassbaren Authentifizierungsabläufen, vielseitigen SDKs sowie einer Anmeldebox (Lock). Darüber hinaus unterstützt die Plattform Multi-Faktor-Authentifizierung und liefert durch Protokollierung und Berichterstattung verwertbare Einblicke. Auth0 lässt sich reibungslos mit einer Vielzahl von Drittanbieter-Apps und SaaS-Plattformen integrieren und ist für verschiedenste Entwicklungsumgebungen geeignet, was seine Vielseitigkeit unterstreicht.

Pros and Cons

Pros:

- Anpassbare Authentifizierungsabläufe für vielfältige Anwendungen

- Umfangreiche SDKs für verschiedene Technologie-Stacks

- Reibungslose Integrationen mit Drittanbietern

Cons:

- Könnte für Nicht-Entwickler überwältigend sein

- Einige erweiterte Funktionen erfordern höhere Preiskategorien

- Die Ersteinrichtung kann bei komplexen Anwendungsfällen zeitaufwändig sein

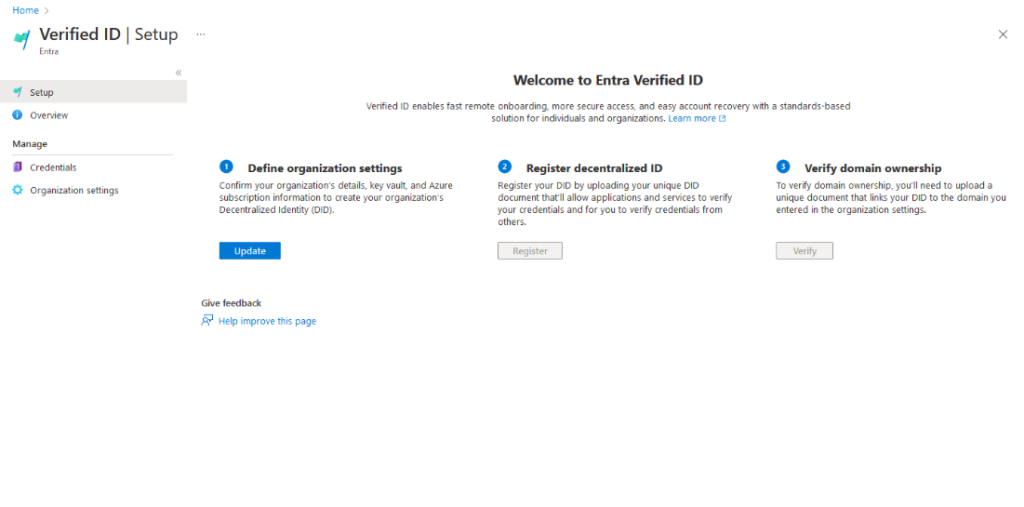

Am besten geeignet für Kompatibilität mit der Microsoft-Suite

Microsoft Entra Verified ID ist eine Identitätsüberprüfungslösung, die sich problemlos in die umfangreiche Microsoft-Suite integrieren lässt. Speziell für eine einwandfreie Kompatibilität entwickelt, ist sie die optimale Wahl für Unternehmen, die in ihrem täglichen Geschäft auf Microsoft-Anwendungen angewiesen sind.

Warum ich Microsoft Entra Verified ID ausgewählt habe: Microsoft Entra Verified ID fiel mir im Bewertungsprozess aufgrund seiner umfassenden Integrationsmöglichkeiten mit Microsoft-Produkten besonders auf. Das spezifische Design zur Kompatibilität mit Microsoft-Tools hebt es von anderen Identitätsprüfungslösungen ab. Durch diesen ausgeprägten Kompatibilitätsfokus ist es die erste Wahl für Unternehmen, die tief im Microsoft-Ökosystem verankert sind.

Hervorstechende Funktionen & Integrationen:

Microsoft Entra Verified ID bietet Multi-Faktor-Authentifizierung, sicheres Single Sign-On und adaptive Zugriffsrichtlinien. Zudem konzentrieren sich die Integrationen in erster Linie auf Microsoft-Produkte, sodass Werkzeuge wie Microsoft 365, Azure und Dynamics 365 reibungslos zusammenarbeiten.

Pros and Cons

Pros:

- Für außergewöhnliche Kompatibilität mit Microsoft-Produkten entwickelt

- Sicheres Single Sign-On gewährleistet einfachen Zugriff auf alle Tools

- Multi-Faktor-Authentifizierung bietet eine zusätzliche Sicherheitsebene

Cons:

- Für Unternehmen ohne Microsoft-Fokus möglicherweise nicht die erste Wahl

- Einige Unternehmen empfinden die Funktionen als zu Microsoft-spezifisch

- Für optimalen Nutzen wird ein Microsoft-Ökosystem benötigt

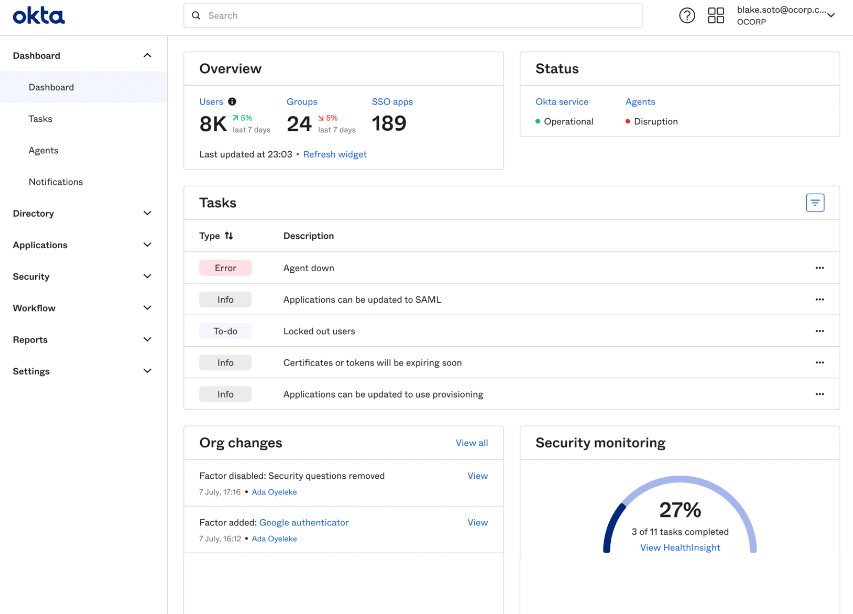

Okta Workforce Identity Cloud geht auf die besonderen Anforderungen von Unternehmen und deren Mitarbeitenden im Bereich Identitäts- und Zugriffsmanagement ein. Mit einem Schwerpunkt auf Arbeitsplatzlösungen vereinfacht es die Prozesse der Identitätsüberprüfung, Zugriffskontrolle und Sicherheit für alle Mitglieder der Belegschaft.

Warum ich Okta Workforce Identity Cloud gewählt habe: Beim Vergleich verschiedener Tools für Identitätsmanagement fiel mir Okta Workforce Identity Cloud durch den arbeitsplatzorientierten Ansatz besonders auf. Ich habe es ausgewählt, weil es gezielt auf die Herausforderungen zugeschnitten ist, die Unternehmen im Umgang mit den digitalen Identitäten ihrer Mitarbeitenden haben. Okta überzeugt bei diesem spezialisierten Bedarf.

Herausragende Funktionen & Integrationen:

Okta bietet adaptive Multi-Faktor-Authentifizierung, zentrales Zugriffsmanagement und ein benutzerfreundliches Self-Service-Portal. Diese Tools steigern die Produktivität der Belegschaft, ohne die Sicherheit zu gefährden. Was Integrationen betrifft, so verbindet sich Okta reibungslos mit verschiedensten Unternehmensanwendungen, einschließlich HR-Systemen, VPNs und anderen wichtigen Geschäftstools.

Pros and Cons

Pros:

- Maßgeschneiderte Lösungen für das Identitätsmanagement in Unternehmen

- Zentrales Zugriffsmanagement vereinfacht die Verwaltung

- Umfangreiches Integrations-Ökosystem mit wichtigen Geschäftstools

Cons:

- Einige erweiterte Funktionen sind möglicherweise nur in höherwertigen Tarifen verfügbar

- Die Einrichtung kann technisches Fachwissen in komplexen Umgebungen verlangen

- Regelmäßige Änderungen und Updates können wiederkehrende Schulungen für Administratoren erfordern

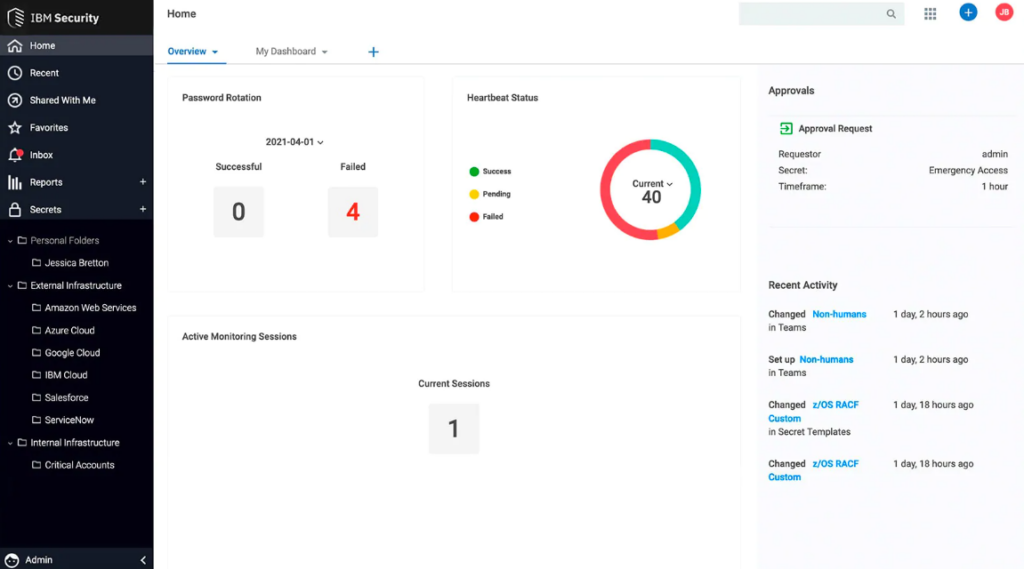

IBM Security Verify ist eine umfassende Lösung für Identitäts- und Zugriffsmanagement, die Unternehmen intelligente Einblicke bietet. Durch den Einsatz von künstlicher Intelligenz ermöglicht sie differenzierte Erkenntnisse über Benutzerverhalten und Risiken und ist damit ideal für Organisationen, die fortschrittliche, datenbasierte Erkenntnisse für ihre Sicherheitsanforderungen suchen.

Warum ich IBM Security Verify gewählt habe: Während meines Auswahlprozesses für passende Tools hat sich IBM Security Verify als führend im Bereich KI-gestützte Erkenntnisse herausgestellt. Unter den vielen verfügbaren Lösungen hebt es sich durch die tiefgehende Integration künstlicher Intelligenz hervor, wodurch Benutzerverhalten und potenzielle Bedrohungen besonders gut erkannt werden. Ich bin überzeugt, dass dieses Tool die beste Wahl für Unternehmen ist, die KI-basierte Einblicke bei ihrem Identitätsmanagement priorisieren.

Herausragende Funktionen & Integrationen:

IBM Security Verify überzeugt mit Funktionen wie risikobasierter Authentifizierung, adaptiven Zugriffsrichtlinien und Betrugserkennung, die alle durch KI verbessert werden. Die Plattform bietet zudem Integrationen mit diversen Unternehmenslösungen – von Cloud-Services bis hin zu lokalen Anwendungen – und sorgt damit für eine nahtlose Einbindung in verschiedene Unternehmensinfrastrukturen.

Pros and Cons

Pros:

- Starke, KI-gestützte Risikobewertungen und Einblicke

- Vielseitige Integrationen sowohl mit Cloud- als auch mit lokalen Lösungen

- Funktionen wie Betrugserkennung sorgen für zusätzliche Sicherheitsschichten

Cons:

- Für Nutzer ohne IBM-Erfahrung ist eventuell eine Einarbeitung erforderlich

- Preisstruktur kann für manche Organisationen undurchsichtig sein

- Einige Funktionen könnten für kleinere Unternehmen zu komplex sein

Weitere bemerkenswerte Identity and Access Management Lösungen

Hier sind einige zusätzliche Lösungen für Identity and Access Management, die es nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- Akamai Identity Cloud

Am besten für die Integration globaler Content Delivery

- AWS Identity and Access Management (IAM)

Am besten für die Integration ins Amazon-Ökosystem

- NetIQ Identity Manager

E Skalierbarkeit für große Unternehmen

- Thales SafeNet Trusted Access

Am besten für die Integration von Sicherheits-Hardware

- WSO2 Identity Server

Am besten geeignet für Open-Source-Flexibilität

- ForgeRock

Am besten für Identitäts-Lifecycle-Management geeignet

- Cakewalk

Am besten geeignet, um Schatten-IT aufzudecken

- Scalefusion

Am besten geeignet für das Management von bedingtem Zugriff

Weitere Bewertungen von Access Management Lösungen

- Lösungen für privilegierten Zugriff (Privileged Access Management)

- Netzwerkzugriffskontrolle-Software

- CIAM-Lösungen

Auswahlkriterien für Identity and Access Management-Lösungen

Bei der Auswahl der besten Identity and Access Management-Lösungen für diese Liste habe ich typische Käuferbedürfnisse und -schwierigkeiten wie die Sicherstellung von Datenschutz und die effiziente Verwaltung von Zugriffen berücksichtigt. Zudem habe ich das folgende Bewertungsschema angewendet, um die Evaluierung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese Anwendungsfälle erfüllen:

- Verwaltung von Benutzeridentitäten

- Sicherer Zugriff

- Single Sign-on ermöglichen

- Unterstützung von Multi-Faktor-Authentifizierung

- Detaillierte Zugriffsprotokolle bieten

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Zur weiteren Differenzierung habe ich auch nach besonderen Merkmalen gesucht, etwa:

- Adaptive Authentifizierung

- Analyse des Nutzerverhaltens

- Integration in Altsysteme

- Anpassbare Benutzeroberflächen

- Tools für Compliance-Berichte

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um das Nutzungserlebnis jeder Lösung besser einschätzen zu können, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Klare Anleitungen

- Geringe Einarbeitungszeit

- Anpassbare Dashboards

Onboarding (10 % der Gesamtpunktzahl)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Reaktionsschnelle Chatbots

- Regelmäßige Webinare

Kundensupport (10 % der Gesamtpunktzahl)

Um die Kundendienstleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Erreichbarkeit

- Mehrere Kontaktkanäle

- Schnelle Reaktionszeiten

- Kompetentes Personal

- Umfassendes Hilfecenter

Preis-Leistungs-Verhältnis (10 % der Gesamtpunktzahl)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Funktionsumfang im Verhältnis zu den Kosten

- Flexible Preismodelle

- Rabatte für Großkunden

- Verfügbarkeit einer kostenlosen Testversion

Kundenbewertungen (10 % der Gesamtpunktzahl)

Um einen Überblick über die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenrezensionen Folgendes beachtet:

- Feedback zur Benutzerfreundlichkeit

- Erfahrungen mit dem Kundensupport

- Zufriedenheit mit den Funktionen

- Allgemeine Zuverlässigkeit

- Meinungen zum Preis-Leistungs-Verhältnis

Wie wählt man eine Identity and Access Management-Lösung aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie sich während Ihres individuellen Auswahlprozesses auf das Wesentliche konzentrieren können, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Worauf ist zu achten |

|---|---|

| Skalierbarkeit | Kann die Lösung mit Ihrem Unternehmen wachsen? Prüfen Sie, ob mehr Benutzer und neue Funktionen unterstützt werden, wenn Ihre Anforderungen steigen. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Systemen? Achten Sie auf Kompatibilität mit Tools wie HR-Software, CRM und Cloud-Diensten. |

| Individualisierbarkeit | Können Sie sie an Ihre Arbeitsabläufe anpassen? Suchen Sie nach Flexibilität bei Einstellungen, Benutzerrollen und Dashboards für den Abgleich mit den Abläufen Ihres Teams. |

| Benutzerfreundlichkeit | Ist sie für alle anwenderfreundlich? Berücksichtigen Sie die Lernkurve und, ob Ihr Team das System ohne umfangreiche Schulungen einfach nutzen kann. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie den Zeit- und Ressourcenaufwand für die Einrichtung, einschließlich möglicher Unterstützung durch den Anbieter oder Dritte. |

| Kosten | Liegt sie in Ihrem Budget? Vergleichen Sie Preismodelle, versteckte Gebühren und den gebotenen Mehrwert, um die richtige Balance zu finden. |

| Sicherheitsvorkehrungen | Erfüllt sie Ihre Sicherheitsvorgaben? Achten Sie auf starke Verschlüsselung, regelmäßige Updates und Konformität mit Branchenstandards zum Schutz Ihrer Daten. |

| Compliance-Anforderungen | Entspricht sie Ihren branchenspezifischen Vorschriften? Prüfen Sie, ob notwendige Compliance-Maßnahmen wie DSGVO, HIPAA oder andere relevante Standards unterstützt werden. |

Was sind Identity and Access Management-Lösungen?

Identity and Access Management-Lösungen sind Werkzeuge, die Unternehmen dabei helfen, den Benutzerzugriff auf Informationen und Systeme zu steuern. Typischerweise werden sie von IT-Experten und Sicherheitsteams eingesetzt und sorgen dafür, dass nur autorisierte Nutzer auf bestimmte Ressourcen zugreifen können.

Funktionen wie Single Sign-on, Multi-Faktor-Authentifizierung und Zugriffsprotokolle unterstützen das Identitätsmanagement, sorgen für mehr Sicherheit und helfen, Compliance-Anforderungen zu erfüllen. Insgesamt vereinfachen diese Werkzeuge das Zugriffsmanagement und verbessern die Sicherheit für Unternehmen.

Funktionen

Beim Auswahlprozess von Identity and Access Management-Lösungen sollten Sie auf folgende Hauptfunktionen achten:

- Single Sign-on (Einmalanmeldung): Ermöglicht Nutzern den Zugriff auf mehrere Anwendungen mit einem Login, vereinfacht den Zugang und steigert die Benutzerfreundlichkeit.

- Mehrstufige Authentifizierung: Fügt eine zusätzliche Sicherheitsebene hinzu, indem weitere Verifizierungsschritte über das Passwort hinaus erforderlich sind.

- Zugriffsprotokolle: Erfasst Nutzeraktivitäten und Zugriffsverhalten, um Unternehmen bei der Überwachung von Sicherheit und Compliance zu unterstützen.

- Analyse des Nutzerverhaltens: Analysiert Benutzeraktionen, um ungewöhnliche Aktivitäten und potenzielle Sicherheitsrisiken zu erkennen.

- Adaptive Authentifizierung: Passt Authentifizierungsanforderungen kontext- und risikobasiert an und erhöht so die Sicherheit.

- Integrationsfähigkeit: Funktioniert nahtlos mit bestehenden Systemen wie HR-Software und Cloud-Diensten für reibungslosere Abläufe.

- Anpassbare Dashboards: Bieten Flexibilität bei der Informationsanzeige und ermöglichen Teams die Ansichten nach ihren Bedürfnissen zu gestalten.

- Compliance-Berichtswerkzeuge: Stellt Berichte und Einblicke bereit, um Unternehmen bei der Einhaltung branchenspezifischer Vorgaben zu unterstützen.

- Zero-Trust-Sicherheit: Setzt ein Sicherheitsmodell um, das bei jeder Anfrage eine Überprüfung verlangt – unabhängig vom Standort des Nutzers.

- Rollenbasierte Zugriffskontrolle: Weist Berechtigungen anhand der Benutzerrolle zu und stellt sicher, dass Nutzer nur Zugriff auf notwendige Informationen haben.

Vorteile

Die Implementierung von Lösungen für Identitäts- und Zugriffsmanagement bringt zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Mehrstufige Authentifizierung und rollenbasierte Zugriffskontrolle schützen sensible Daten vor unbefugtem Zugriff.

- Erhöhte Compliance: Compliance-Berichtswerkzeuge erleichtern Ihrem Unternehmen die Einhaltung von Branchenstandards und -vorschriften.

- Vereinfachter Nutzerzugang: Single Sign-on reduziert die Anzahl an Passwörtern, die sich Nutzer merken müssen, und verbessert so die Nutzererfahrung.

- Effizientes Monitoring: Zugriffsprotokolle und Analyse des Nutzerverhaltens liefern Einblicke in Nutzeraktivitäten und helfen, potenzielle Bedrohungen aufzudecken.

- Kosteneinsparungen: Durch die Automatisierung von Aufgaben im Zugriffsmanagement kann sich Ihr Team auf strategischere Tätigkeiten konzentrieren und Zeit sowie Ressourcen sparen.

- Skalierbarkeit: Dank Integrationsfähigkeit wachsen diese Lösungen mit Ihrem Unternehmen und unterstützen mehr Nutzer und Anwendungen.

- Individuell anpassbares Nutzungserlebnis: Anpassbare Dashboards ermöglichen Teams, die Oberfläche auf ihre spezifischen Anforderungen zuzuschneiden und so die Benutzerfreundlichkeit zu erhöhen.

Kosten & Preise

Die Auswahl von Identitäts- und Zugriffsmanagementlösungen erfordert ein Verständnis der unterschiedlichen Preismodelle und angebotenen Pakete. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzmodulen und mehr. Die nachfolgende Tabelle fasst gängige Pakete, ihre Durchschnittspreise sowie typische enthaltene Merkmale von Identitäts- und Zugriffsmanagementlösungen zusammen:

Vergleichstabelle der Pakete für Identitäts- und Zugriffsmanagementlösungen

| Pakettyp | Durchschnittlicher Preis | Gängige Funktionen |

|---|---|---|

| Kostenloses Paket | $0 | Basis-Benutzerverwaltung, begrenzte Integrationen und Community-Support. |

| Persönliches Paket | $5-$25/user/month | Single Sign-on, Mehrstufige Authentifizierung und Basisberichte. |

| Business-Paket | $30-$60/user/month | Erweiterte Berichte, rollenbasierte Zugriffskontrolle und verbesserten Support. |

| Enterprise-Paket | $70-$120/user/month | Individuelle Integrationen, Compliance-Tools, dedizierter Support und Skalierbarkeitsoptionen. |

FAQs zu Lösungen für Identitäts- und Zugriffsmanagement

Hier finden Sie Antworten auf häufig gestellte Fragen zu Lösungen für Identitäts- und Zugriffsmanagement:

Für welche Branchen sind Lösungen für Identitäts- und Zugriffsmanagement besonders vorteilhaft?

Ja, insbesondere Branchen, die mit sensiblen Daten arbeiten, wie zum Beispiel Finanzwesen, Gesundheitswesen und Behörden, profitieren stark von Lösungen für Identitäts- und Zugriffsmanagement. Diese Werkzeuge schützen vertrauliche Informationen, indem sie sicherstellen, dass nur autorisierte Nutzer Zugriff erhalten. So kann beispielsweise ein Gesundheitsdienstleister mit solchen Lösungen Patientendaten absichern, während ein Finanzunternehmen damit Kundentransaktionen schützt. Wenn Ihre Branche strenge Datenschutz- und Zugriffskontrollen erfordert, sind diese Lösungen eine Überlegung wert.

Können sich Lösungen für Identitäts- und Zugriffsmanagement in bestehende Systeme integrieren lassen?

Ja, die meisten Lösungen für Identitäts- und Zugriffsmanagement bieten Integrationsmöglichkeiten mit bestehenden Systemen. Dadurch können Sie sich mit Anwendungen wie CRM, HR-Software und Cloud-Diensten verbinden. Prüfen Sie vor der Auswahl einer Lösung deren Kompatibilität mit Ihrem aktuellen Software-Stack. Einige Lösungen bieten APIs für individuelle Integrationen, sodass ein reibungsloser Übergang gewährleistet ist.

Wie lange dauert die Einführung von Lösungen für Identitäts- und Zugriffsmanagement?

Die Implementierungsdauer variiert je nach Komplexität Ihrer Systeme und den Funktionen der Lösung. Sie kann von wenigen Tagen bis zu mehreren Wochen reichen. Um den Prozess zu beschleunigen, sollten Sie einen klaren Plan haben, Ressourcen zuweisen und Ihr Team auf Schulungen vorbereiten. Einige Anbieter unterstützen Sie beim Onboarding, damit Sie schnell starten können.

Sind Lösungen für Identitäts- und Zugriffsmanagement auch für kleine Unternehmen geeignet?

IAM-Lösungen authentifizieren Benutzer, indem sie Zugangsdaten mit einer sicheren Datenbank abgleichen. Nach der Überprüfung weisen diese Lösungen Zugriffsrechte entsprechend der Benutzerrollen zu, sodass Nutzer nur die erforderlichen Berechtigungen, wie „Bearbeiten“ oder „Anzeigen“, erhalten.

Können IAM-Lösungen bei der Einhaltung von Vorschriften unterstützen?

Ja, IAM-Lösungen unterstützen die Einhaltung von Vorschriften, indem sie Werkzeuge für Zugriffskontrolle, Prüfpfade und Berichterstellung bieten. Sie stellen sicher, dass nur autorisierte Nutzer auf sensible Daten zugreifen, was die Erfüllung branchenspezifischer Auflagen wie DSGVO und HIPAA erleichtert.

Wie lange dauert die Einführung von Lösungen für Identitäts- und Zugriffsmanagement?

Die Implementierungsdauer variiert je nach Komplexität Ihrer Systeme und den Funktionen der Lösung. Sie kann von wenigen Tagen bis zu mehreren Wochen reichen. Um den Prozess zu beschleunigen, sollten Sie einen klaren Plan haben, Ressourcen zuweisen und Ihr Team auf Schulungen vorbereiten. Einige Anbieter unterstützen Sie beim Onboarding, damit Sie schnell starten können.

Wie geht es weiter?

Wenn Sie sich gerade mit der Recherche zu Lösungen für Identitäts- und Zugriffsmanagement beschäftigen, verbinden Sie sich mit einem SoftwareSelect-Berater, um kostenlose Empfehlungen zu erhalten.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahl passender Software zur Überprüfung. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, inklusive Preisverhandlungen.