10 Beste Sicherheitsrisikobewertungs-Tools im Überblick

In der heutigen vernetzten Welt ist es wichtiger denn je, Ihre Informationen zu schützen. Unternehmen stehen vor vielen Arten von Online-Risiken, wie gestohlenen Daten oder unsicheren Systemen, und es ist nicht immer einfach, alle zu erkennen. Deshalb gibt es Tools zur Sicherheitsrisikobewertung — sie helfen Ihnen, Schwachstellen frühzeitig zu erkennen und Ihr Unternehmen zu schützen.

Diese Tools machen es einfach, potenzielle Probleme zu identifizieren, den Überblick zu behalten und Sicherheitsvorschriften einzuhalten. Sie geben Ihrem Team einen klaren Überblick darüber, was besondere Aufmerksamkeit benötigt, sodass Sie handeln können, bevor Probleme größer werden.

In diesem Leitfaden entdecken Sie die besten Tools zur Sicherheitsrisikobewertung, mit denen Sie Ihre Informationen schützen und Ihr Unternehmen reibungslos betreiben können. Egal, ob Sie ein kleines Team oder ein großes Unternehmen leiten – diese Tools erleichtern Ihnen die Online-Sicherheit.

Table of Contents

- Beste Software-Shortlist

- Warum Sie uns vertrauen können

- Spezifikationen vergleichen

- Bewertungen

- Weitere empfehlenswerte Tools zur Sicherheitsrisikobewertung

- Ähnliche Reviews

- Auswahlkriterien

- So treffen Sie die Auswahl

- Was sind Tools zur Sicherheitsrisikobewertung?

- Funktionen

- Vorteile

- Kosten & Preise

- FAQs

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Sicherheitsrisikobewertungs-Tools

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Risikobewertungen von Drittanbietern | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet für Echtzeit-Risikoanalysen | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 3 | Am besten geeignet für KI-generierte Lösungsansätze | Kostenlose Demo verfügbar | Ab $69/Monat | Website | |

| 4 | Am besten für Echtzeit-Bedrohungswarnungen | Not available | Preis auf Anfrage | Website | |

| 5 | Am besten geeignet für umfassende Sicherheits-Scans von Code bis Cloud | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 6 | Meilleur pour la création de contenu panoramique | Tarifs sur demande. | Website | ||

| 7 | Am besten geeignet für Sicherheitsmanagement und maßgeschneiderte Bewertungen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für CyberGRC-Governance und Analytik | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für IT-Sicherheit und integriertes Risikomanagement | Kostenlose Demo verfügbar. | Preise auf Anfrage | Website | |

| 10 | Am besten geeignet für prozessorientierte Analyse von Cybersecurity-Risiken | Not available | Preis auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Reviews der besten Sicherheitsrisikobewertungs-Tools

Prevalent ist eine Plattform für das Risikomanagement von Drittanbietern, die Organisationen dabei unterstützt, Risiken im Zusammenhang mit Lieferanten und Dienstleistern während ihres gesamten Lebenszyklus zu verwalten. Sie richtet sich an verschiedene Teams wie Risikomanagement, Beschaffung, Sicherheit und Compliance in Branchen wie Finanzen, Gesundheitswesen und Einzelhandel.

Warum ich Prevalent ausgewählt habe: Prevalent konzentriert sich auf die Überwachung einer Vielzahl von Cyber-Bedrohungen und Schwachstellen, die Ihre Beziehungen zu Anbietern beeinträchtigen können. Mit der Vendor Cyber Intelligence-Funktion liefert Prevalent Einblicke in Cybervorfälle von Drittanbietern, indem Daten von über 1.500 kriminellen Foren, Dark-Websites, Code-Repositorien und Schwachstellendatenbanken analysiert werden. So kann Ihr Team feststellen, ob einer Ihrer Anbieter von offengelegten Zugangsdaten oder möglichen Sicherheitsverletzungen betroffen ist. Prevalent überwacht zudem operative und finanzielle Risiken, überprüft den Netzwerkzustand der Anbieter und identifiziert Schwachstellen, die die Datensicherheit gefährden könnten.

Herausragende Funktionen & Integrationen:

Über die Cyber-Überwachung hinaus bietet Prevalent weitere Tools, die Ihnen helfen, Ihr Anbieterrisiko unter Kontrolle zu halten. Die Funktion zur Benachrichtigung über Vorfälle bei Datenverstößen informiert Sie, wenn ein Drittanbieter einen Datenvorfall erlebt, sodass Ihr Team proaktiv reagieren kann. Die Plattform bietet außerdem Echtzeit-Einblicke in den Ruf und ein zentrales Risikoregister, das sämtliche Bewertungs- und Überwachungsdaten zusammenführt. Zu den Integrationen gehören Active Directory, BitSight, ServiceNow, SecZetta und Source Defense.

Pros and Cons

Pros:

- Starke Sicherheitsprotokolle zum Schutz der Daten

- Nutzer können Berichte speziell an ihre Anforderungen anpassen

- Umfangreiche Funktionen für das Anbieterrisikomanagement

Cons:

- Herausforderungen bei der Datenmigration können die Ersteinrichtung erschweren

- Die Plattform ist komplex und hat eine Lernkurve

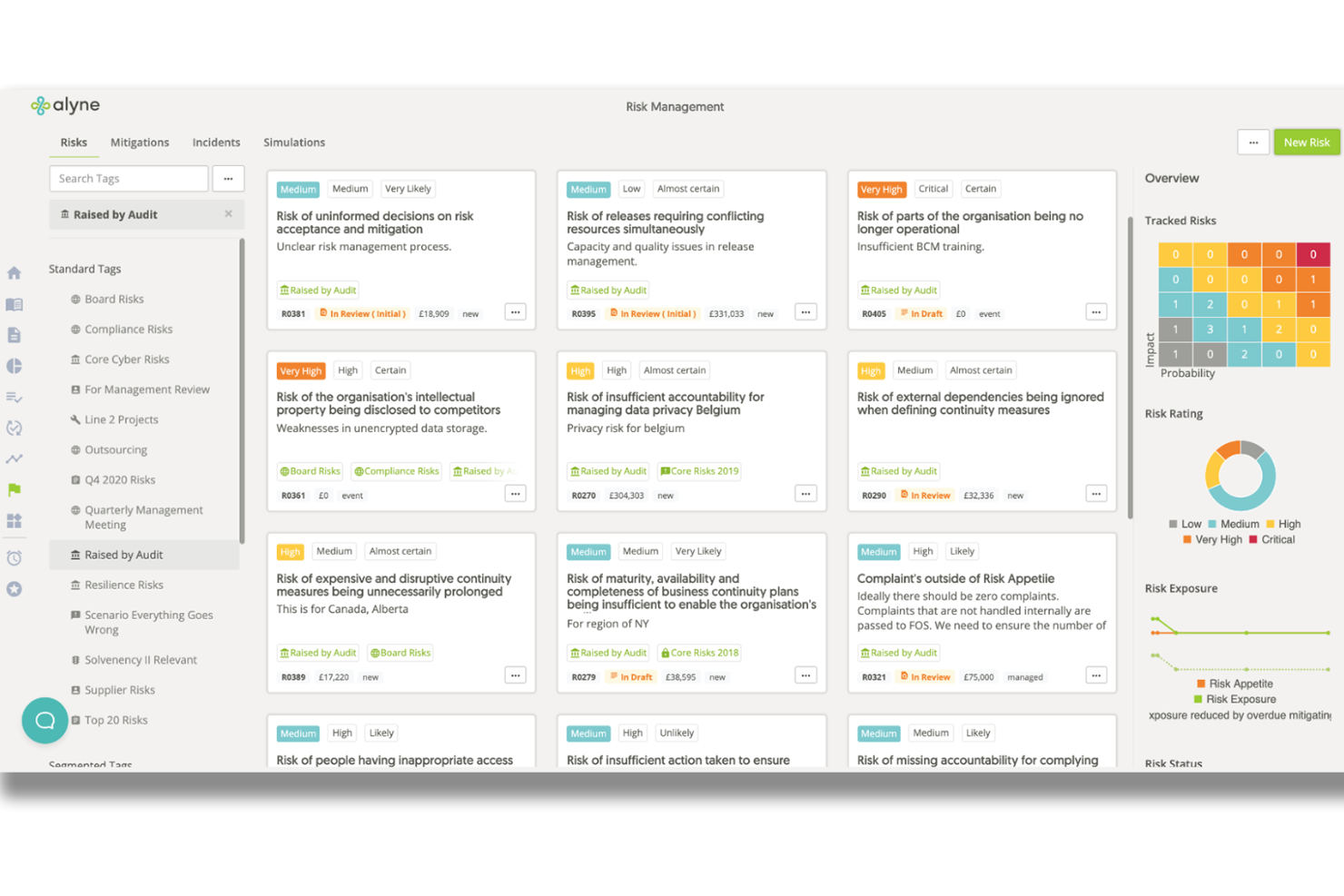

Mitratechs Alyne ist eine umfassende Plattform für Governance, Risikomanagement und Compliance (GRC), die Unternehmen dabei unterstützt, Risiken in verschiedenen Bereichen wie Cybersecurity, Datenschutz und regulatorischer Compliance zu identifizieren, zu bewerten und zu überwachen.

Warum ich Mitratech gewählt habe: Die Echtzeit-Risikoanalysen und automatisierten Bewertungen erleichtern die Identifikation potenzieller Sicherheitslücken. Mit integrierten Kontrollbibliotheken und Rahmenwerken, die sich an internationalen Standards wie ISO 27001 und NIST orientieren, stellt Alyne sicher, dass Unternehmen einen strukturierten Ansatz zur effektiven Steuerung von Sicherheitsrisiken verfolgen.

Herausragende Funktionen & Integrationen:

Die Plattform bietet Echtzeit-Integrationen mit Drittanbietern wie Black Kite und SecurityScorecard, was umfassende Risikobewertungen ermöglicht. Zudem erlaubt das cloudbasierte, KI-gestützte Design von Alyne eine kontinuierliche Überwachung und Steuerung von Risiken. Zu den Integrationen gehören Black Kite, SecurityScorecard, LeanIX, Snowflake, Tableau, Microsoft Azure, AWS und weitere Datenanbieter.

Pros and Cons

Pros:

- KI-gestützte Plattform

- Anpassbare Bewertungen

- Umsetzbare Erkenntnisse

Cons:

- Keine kostenlose Testversion verfügbar

- Potenzielle Herausforderungen bei der Integration mit einigen Drittanbietertools

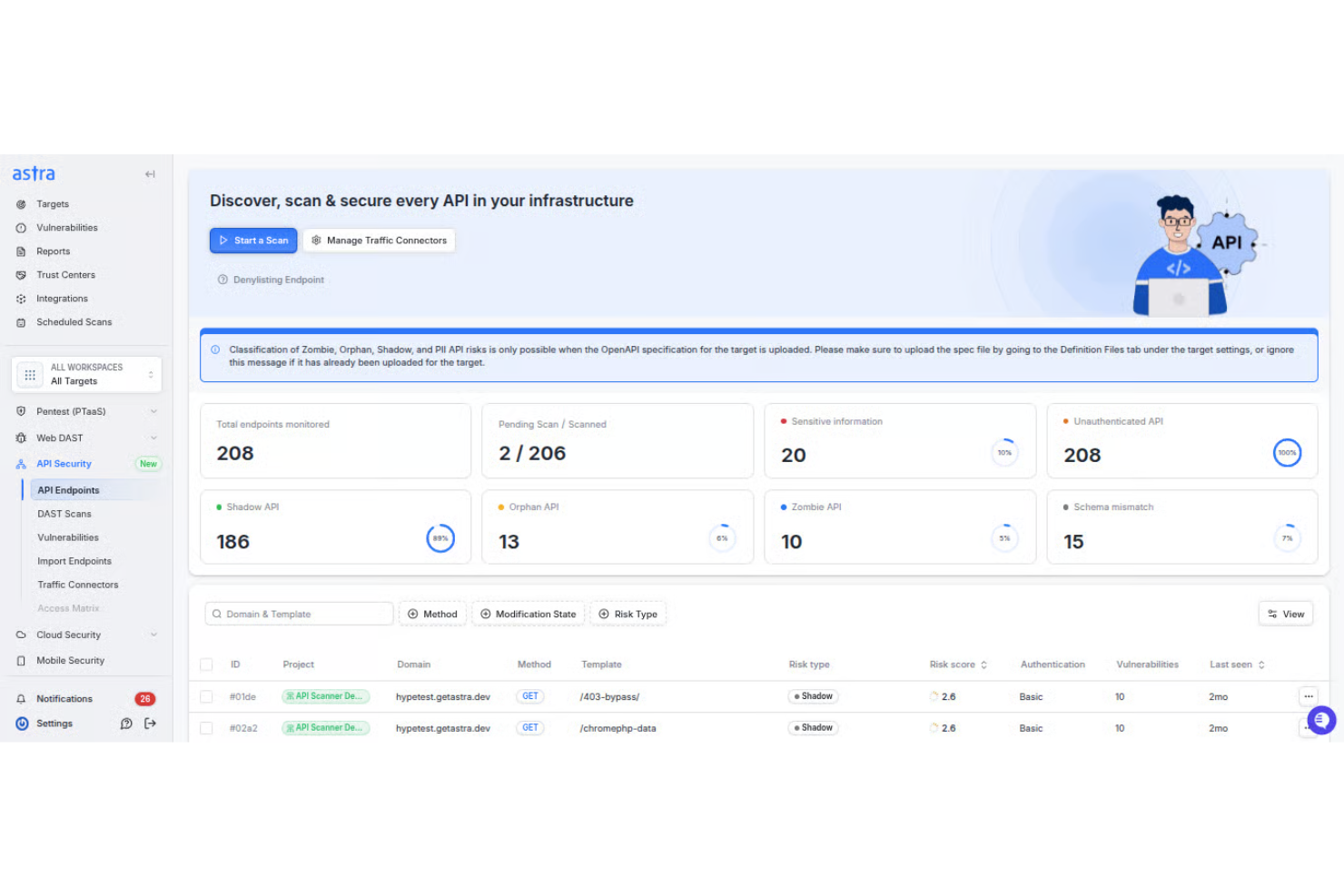

Astra Pentest ist ein Tool zur Bewertung von Sicherheitsrisiken, das Ihnen hilft, Schwachstellen in Ihren Systemen zu identifizieren und zu beheben. Es kombiniert automatisierte und manuelle Tests, um eine umfassende Bewertung Ihrer Sicherheitslage bereitzustellen.

Warum ich Astra Pentest ausgewählt habe: Ich habe Astra Pentest ausgewählt, weil es mehr als 8.000 automatisierte Tests durchführt, darunter Prüfungen auf OWASP Top 10-Schwachstellen und Compliance-Standards wie DSGVO und ISO 27001. Das integrierte Dashboard für Schwachstellenmanagement ermöglicht es Ihnen, Probleme effizient zu klassifizieren, zu priorisieren und zu beheben, wobei KI-gestützte Schritte zur Behebung Ihr Team bei jeder Lösung begleiten.

Herausragende Funktionen & Integrationen:

Funktionen umfassen die Integration in CI/CD-Pipelines, was kontinuierliche Sicherheitstests während Ihres gesamten Entwicklungsprozesses erlaubt. Sie können zudem in Echtzeit mit Sicherheitsexperten zusammenarbeiten, sodass Sie bei komplexen Schwachstellen direkten Austausch mit Fachleuten haben. Es werden detaillierte Berichte erstellt, die Schwachstellen hervorheben und umsetzbare Empfehlungen zur Behebung liefern.

Integrationen umfassen Slack, Salesforce, Jira, Atlassian, GitHub, GitLab und die Astra API Security Platform.

Pros and Cons

Pros:

- Kombination aus automatisierten und manuellen Tests

- Über 8.000 Schwachstellenprüfungen

- Unterstützung für wichtige Compliance-Standards

Cons:

- Erfordert Einrichtung durch Sicherheitsexperten

- Bearbeitungszeiten für manuelle Tests variieren

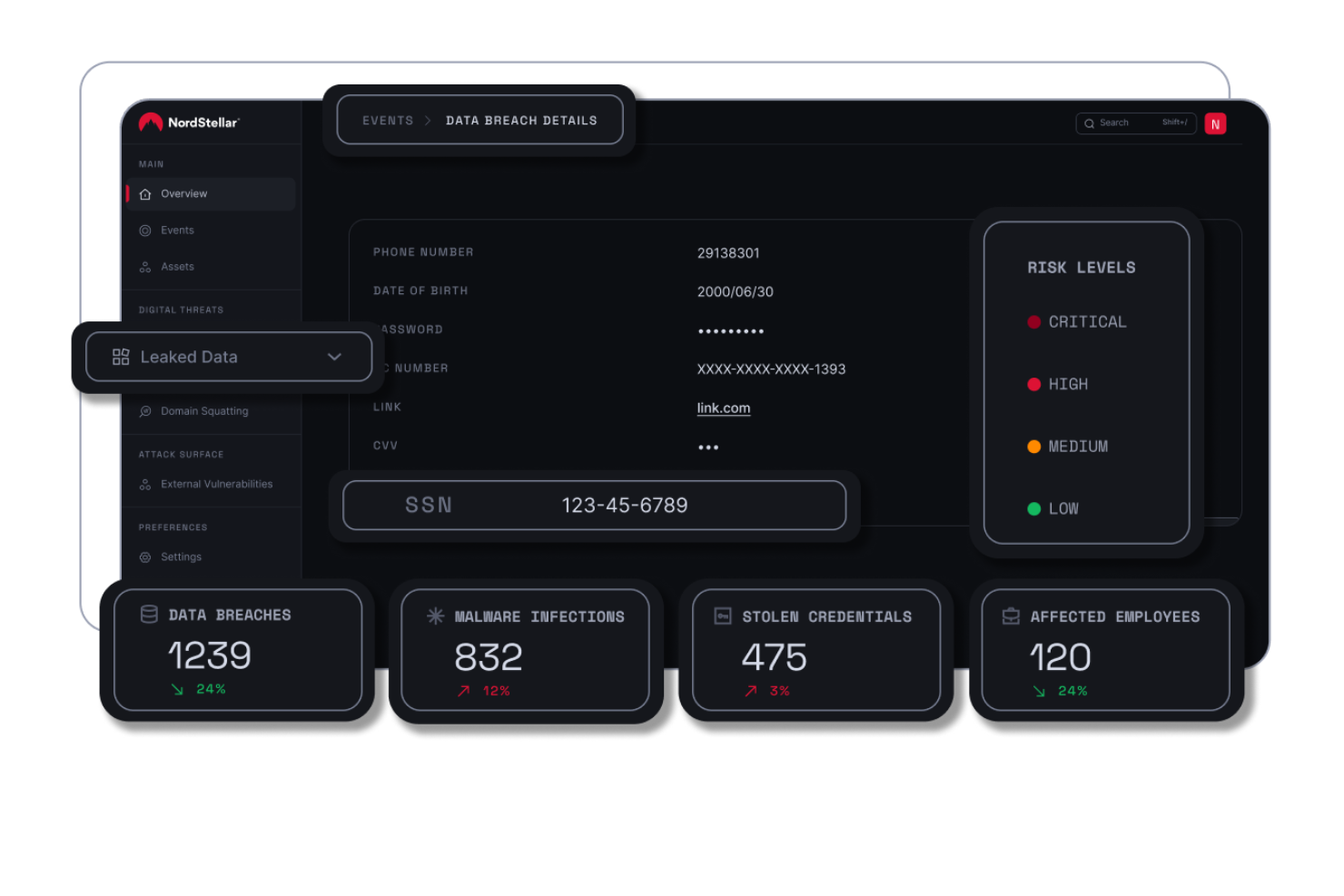

NordStellar ist ein Cybersicherheits-Tool, das Unternehmen dabei unterstützt, ihre Sicherheitsrisiken zu verwalten. Es zentralisiert Bedrohungsinformationen aus verschiedenen Quellen und bietet Echtzeitwarnungen sowie einen umfassenden Überblick über Schwachstellen.

Warum ich NordStellar gewählt habe: Ich habe NordStellar ausgewählt, weil es ein Monitoring von Datenlecks bietet, mit dem Sie kompromittierte Daten identifizieren und schnell darauf reagieren können, um Schäden zu minimieren. Diese Funktion ist entscheidend, um Ihre sensiblen Informationen zu schützen und das Vertrauen Ihrer Kunden zu wahren. Zudem informiert Sie das Darknet-Monitoring über potenzielle Bedrohungen aus dem Darknet, sodass Sie proaktiv Maßnahmen ergreifen können. Ein weiterer Grund für meine Wahl von NordStellar ist das Management der Angriffsoberfläche. Diese Funktion identifiziert und sichert verwundbare Eintrittspunkte und reduziert so das Risiko von Cyberangriffen. Durch die Priorisierung von Risiken kann sich Ihr Team auf die dringendsten Bedrohungen konzentrieren und Ihre Cybersicherheitsmaßnahmen gezielt und effizient durchführen.

Herausragende Funktionen & Integrationen:

Zu den Funktionen gehören der Markenschutz, der Sie bei der Überwachung und dem Schutz des Online-Rufs Ihres Unternehmens unterstützt. Die Plattform liefert zudem zentralisierte Informationen zu Datenlecks, was Ihnen das Management und die Priorisierung von Risiken erleichtert. Dank Echtzeitwarnungen werden Sie stets über potenzielle Gefahren informiert und können schnell reagieren, um schlimmere Schäden zu verhindern. Integrationen umfassen Splunk, QRadar und Datadog.

Pros and Cons

Pros:

- Echtzeitwarnungen ermöglichen schnelle Reaktionen

- Darknet-Monitoring erkennt Datenlecks

- Management der Angriffsoberfläche identifiziert Schwachstellen

Cons:

- Preisdetails erst nach Demo-Anfrage verfügbar

- Komplexe Benutzeroberfläche erschwert den Einstieg

Am besten geeignet für umfassende Sicherheits-Scans von Code bis Cloud

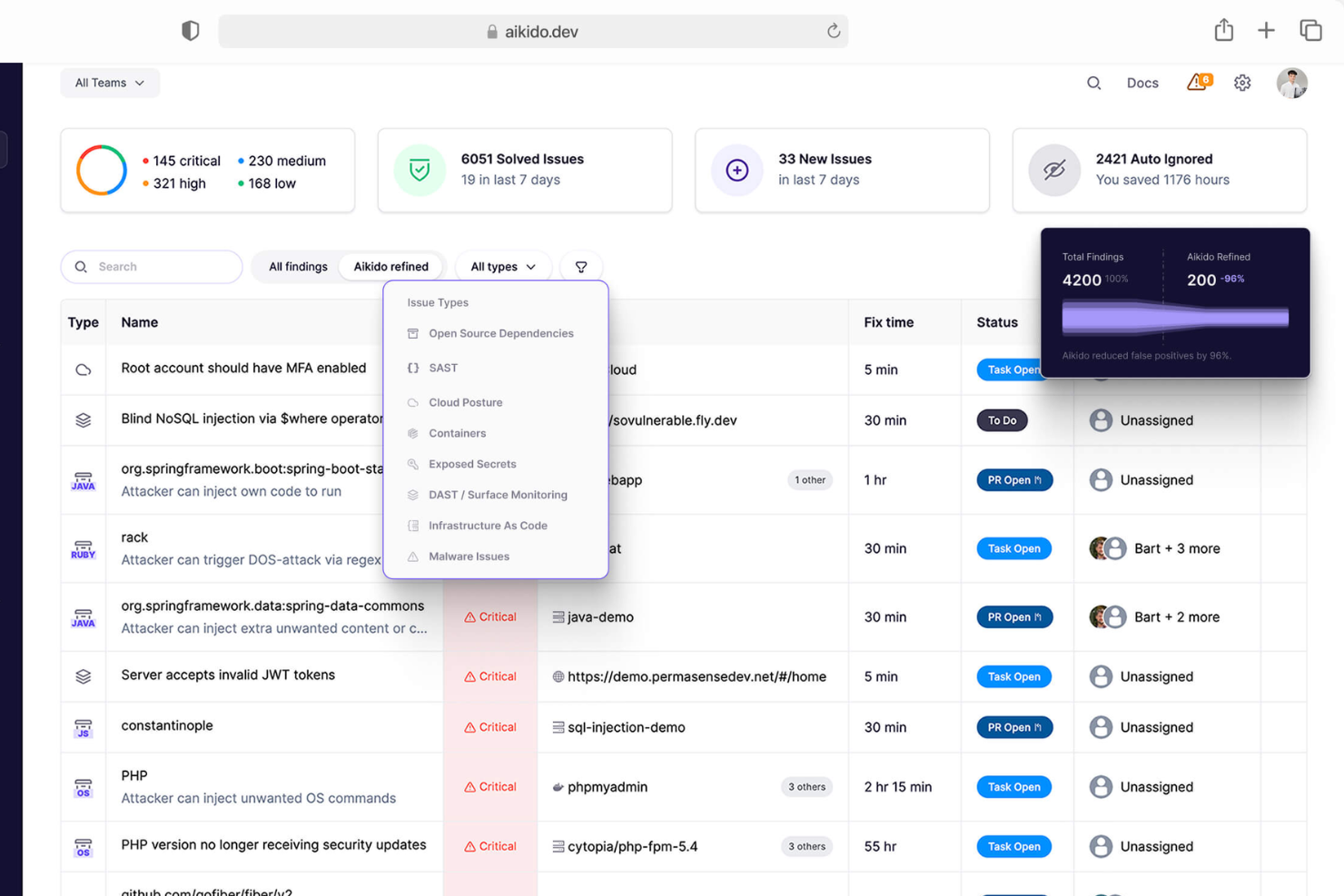

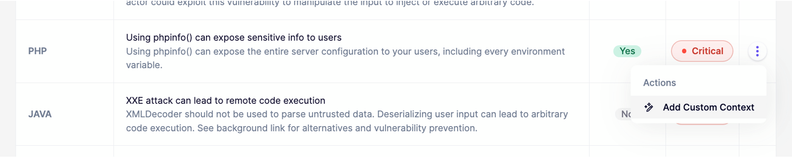

Aikido Security ist eine umfassende DevSecOps-Plattform, die entwickelt wurde, um Code- und Cloud-Umgebungen abzusichern. Sie bietet Funktionen wie Schwachstellenmanagement, die Erstellung von SBOMs und Schutz von Anwendungen zur Laufzeit.

Warum ich Aikido Security ausgewählt habe: Mir gefällt, dass Aikido Security eine All-in-One-Plattform bietet, die verschiedene wichtige Sicherheits-Scan-Funktionen integriert, darunter statische Anwendungssicherheitstests (SAST), dynamische Anwendungssicherheitstests (DAST), Infrastruktur-als-Code (IaC)-Scans, Softwarezusammensetzungsanalyse (SCA) und Cloud-Sicherheits-Posture-Management (CSPM). Diese Integration ermöglicht es Unternehmen, ihre gesamte Sicherheitslandschaft vom Code bis zur Cloud abzudecken, sodass alle potenziellen Schwachstellen erkannt und behoben werden können.

Hervorstechende Funktionen & Integrationen:

Zu den Funktionen gehören das Erkennen von Geheimnissen, das den Code auf geleakte und veröffentlichte API-Schlüssel, Passwörter, Zertifikate, Verschlüsselungsschlüssel und andere sensible Informationen scannt, um unbefugten Zugriff zu verhindern. Außerdem bietet es Malware-Erkennung, Oberflächenüberwachung und Container-Image-Scanning. Integrationen umfassen Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana und GitHub.

Pros and Cons

Pros:

- Bietet ein umfassendes Dashboard und anpassbare Berichte

- Bietet umsetzbare Erkenntnisse

- Benutzerfreundliche Oberfläche

Cons:

- Verfügt nicht über Endpunktsicherheit oder Eindringungserkennung

- Ignoriert Schwachstellen, wenn keine Behebung verfügbar ist

New Product Updates from Aikido Security

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

Le média 360° est un outil dynamique conçu pour la création et la visualisation de contenus panoramiques, permettant aux utilisateurs de plonger dans des expériences visuelles immersives. Grâce à sa maîtrise dans la réalisation de visuels panoramiques, il s'impose naturellement comme la meilleure option pour ceux qui souhaitent créer du contenu vaste et englobant.

Pourquoi j'ai choisi le média 360° : Au fil de mes recherches et comparaisons, le média 360° n'a cessé d'attirer mon attention en raison de ses capacités impressionnantes. Je l'ai sélectionné pour son interface intuitive et sa capacité à capturer chaque angle en une seule prise. Sa spécialité en création de contenu panoramique est évidente, ce qui lui vaut le titre de « Meilleur pour la création de contenu panoramique ».

Fonctionnalités remarquables & intégrations :

Le média 360° est reconnu pour ses capacités de capture haute résolution, ce qui en fait un favori parmi les créateurs de visites virtuelles et les architectes d'intérieur. Son logiciel peut facilement s'intégrer aux casques VR tels qu'Oculus Rift et HTC Vive, offrant une expérience de réalité virtuelle immersive. De plus, la compatibilité avec des plateformes comme Windows et Mac permet aux développeurs de l'utiliser sur plusieurs systèmes.

Pros and Cons

Pros:

- Capture panoramique de haute qualité, offrant une vision complète des environnements.

- Compatible avec les principaux casques VR, améliorant l'expérience immersive.

- Intégration avec Windows et Mac, offrant une grande polyvalence d'utilisation.

Cons:

- Peut demander un certain temps d'apprentissage pour que les débutants exploitent pleinement ses fonctionnalités.

- Selon la qualité de la capture, les fichiers peuvent être volumineux et nécessiter un espace de stockage important.

- La nature spécialisée peut le rendre moins adapté aux tâches non panoramiques.

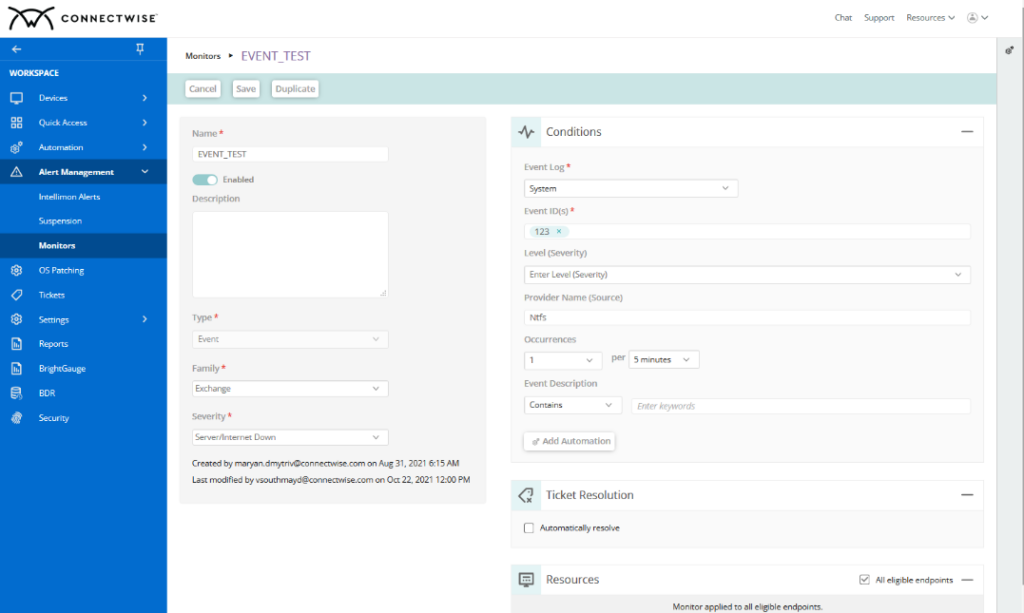

Am besten geeignet für Sicherheitsmanagement und maßgeschneiderte Bewertungen

Connectwise bietet maßgeschneiderte Sicherheitsbewertungen und optimierte Managementlösungen, die auf die spezifischen Anforderungen Ihres Unternehmens zugeschnitten sind. Erreichen Sie das bestmögliche Sicherheitsmanagement mit Leichtigkeit.

Warum ich Connectwise gewählt habe: Connectwise überzeugt durch individuell anpassbares Sicherheitsmanagement und Bewertungen, was es zur idealen Wahl für Unternehmen mit besonderen Bedürfnissen macht. Der hybride Ansatz und die maßgeschneiderten Lösungen heben es von anderen Tools ab, die Standardlösungen anbieten.

Herausragende Funktionen & Integrationen:

Connectwise punktet mit automatischer Erkennung und Reaktion, wodurch schnelle Maßnahmen gegen potenzielle Sicherheitsbedrohungen ermöglicht werden. Die individuell zugeschnittenen Risikoanalysen wurden mit Blick auf Anpassungsfähigkeit entwickelt und passen für Organisationen jeder Größe und aus jeder Branche. Hinsichtlich der Integrationen arbeitet Connectwise problemlos mit diversen Drittanbieter-Anwendungen zusammen und steigert so die Vielseitigkeit in unterschiedlichen IT-Umgebungen.

Pros and Cons

Pros:

- Automatisierte Erkennung und Reaktion ermöglichen zeitnahe Sicherheitsmaßnahmen.

- Individuell zugeschnittene Risikoanalysen passen sich den speziellen Anforderungen jeder Organisation an.

- Vielseitige Integrationen mit Anwendungen von Drittanbietern erweitern den Nutzen in verschiedenen IT-Umgebungen.

Cons:

- Fehlende Preistransparenz kann für einige potenzielle Nutzer ein Hindernis darstellen.

- Möglicherweise eine steilere Lernkurve für Anwender ohne Erfahrung mit maßgeschneiderten Bewertungen.

- Die Vielfalt an Funktionen kann für kleinere Unternehmen, die nur ein grundlegendes Sicherheitsmanagement benötigen, überwältigend sein.

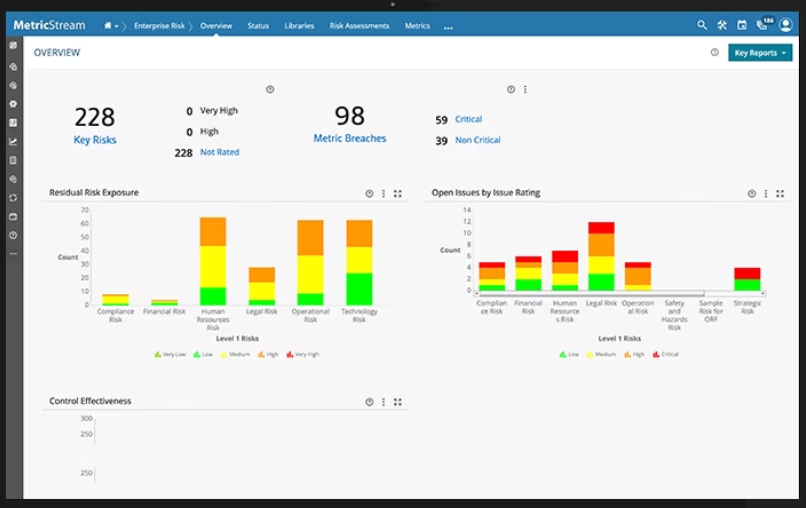

MetricStream vereinfacht CyberGRC-Initiativen mit Fokus auf Governance und Analytik und macht das Management von Cybersicherheit und Compliance überschaubarer.

Warum ich MetricStream gewählt habe: Ich habe MetricStream wegen seines Schwerpunkts auf CyberGRC-Governance gewählt, ein Bereich, der bei anderen Tools oft zu kurz kommt. Seine analytischen Fähigkeiten und sein Governance-zentrierter Ansatz heben es von anderen Anbietern am Markt ab. Angesichts der zunehmenden Anzahl von Cyberbedrohungen halte ich MetricStreams Fachwissen im Bereich CyberGRC-Governance und Analytik für unerlässlich für Unternehmen, die ihre Verteidigungsmechanismen stärken wollen.

Herausragende Funktionen & Integrationen:

MetricStream ist bekannt für seine leistungsstarken Berichterstattungsfunktionen, die Einblicke in die Cybersicherheitslage einer Organisation liefern. Die Workflow-Automatisierung trägt zur Optimierung von Compliance-Prozessen bei, sodass nichts übersehen wird. Was die Integration betrifft, so ist MetricStream mit zahlreichen IT-Security-Tools, Threat-Intelligence-Feeds und Regulierungsdatenbanken kompatibel, womit gewährleistet wird, dass die Organisation immer auf dem neuesten Stand und konform bleibt.

Pros and Cons

Pros:

- Leistungsstarke Berichterstattung für tiefgreifende Einblicke

- Workflow-Automatisierung für optimierte Compliance-Prozesse

- Umfangreiche Integration mit IT-Sicherheitstools und Regulierungsdatenbanken

Cons:

- Die anfängliche Einrichtung kann für einige Unternehmen komplex sein

- Erfordert spezielle Schulungen, um das volle Potenzial auszuschöpfen

- Preisinformationen sind nicht sofort verfügbar, was potenzielle Kunden abschrecken könnte

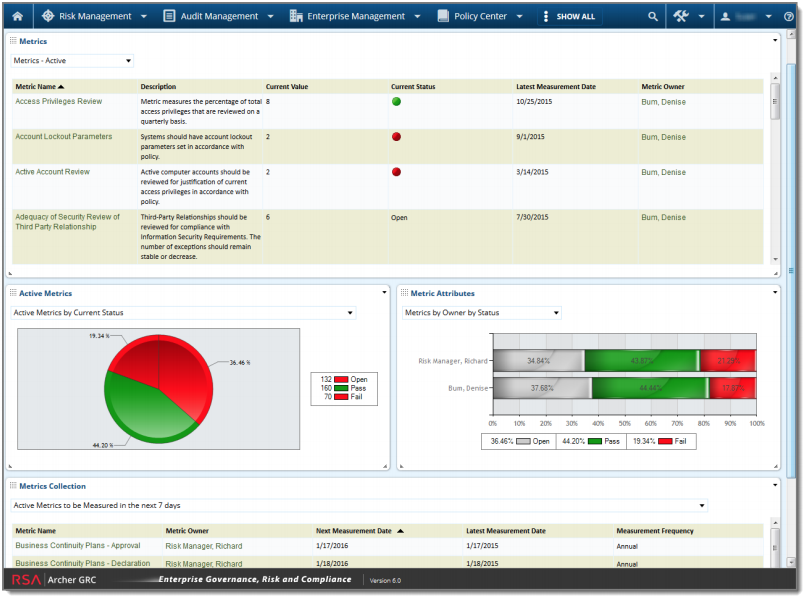

Archer

Am besten geeignet für IT-Sicherheit und integriertes Risikomanagement

Archer ist ein umfassendes Tool zur Verwaltung von IT-Sicherheitsrisiken und bietet zugleich integrierte Risikomanagementfähigkeiten. Mit einem starken Fokus auf die Bewältigung von IT-Sicherheitsherausforderungen und der Konsolidierung von Risikodaten im gesamten Unternehmen wurde es entwickelt, um einen ganzheitlichen Überblick über die Risikolandschaft einer Organisation zu verschaffen.

Warum ich Archer gewählt habe: Archer fiel mir nach sorgfältiger Prüfung verschiedener Risikomanagement-Tools auf. Der doppelte Fokus auf IT-Sicherheit sowie ganzheitliches, integriertes Risikomanagement unterscheidet es von anderen Anbietern. Aufgrund seiner Fähigkeit, IT-Sicherheitsrisiken in das umfassendere integrierte Risikomanagement einzubinden, ist Archer ideal für Unternehmen, die diese beiden zentralen Funktionen zusammenführen möchten.

Herausragende Funktionen & Integrationen:

Archer bietet ein dynamisches Dashboard, das die Visualisierung komplexer Risikodaten vereinfacht und Entscheidungsfindungen unterstützt. Dank fortschrittlicher Analysen können Unternehmen tief in die Risikodaten eintauchen und verborgene Erkenntnisse gewinnen. Bei den Integrationen punktet Archer mit Kompatibilität zu einer Vielzahl von IT-Security-Tools und Unternehmensplattformen, was einen nahtlosen Datenfluss und ein verbessertes Risikomanagement ermöglicht.

Pros and Cons

Pros:

- Dynamisches Dashboard für einfache Risiko-Visualisierung

- Fortschrittliche Analysen für detaillierte Risikobewertung

- Große Auswahl an Integrationen mit IT-Security-Tools

Cons:

- Oberfläche kann für Einsteiger herausfordernd sein

- Implementierung kann bei großen Unternehmen zeitaufwändig sein

- Keine transparente Preisstruktur

ProcessUnity

Am besten geeignet für prozessorientierte Analyse von Cybersecurity-Risiken

ProcessUnity bietet Organisationen eine strukturierte Methode zur Handhabung von Cybersecurity-Risiken, indem der Fokus auf etablierte Prozesse gelegt wird. Die Betonung einer prozessorientierten Risikoanalyse stellt sicher, dass Schwachstellen systematisch identifiziert und angegangen werden, was der Auszeichnung als beste Lösung für diesen Ansatz entspricht.

Warum ich ProcessUnity ausgewählt habe: Unter den zahlreichen Tools, die ich bewertet habe, hat sich ProcessUnity durch seinen systematischen und prozessorientierten Ansatz für Cybersecurity-Risiken hervorgehoben. Ich habe es aufgrund seines durchgängigen Fokus auf Workflows gewählt, die das komplexe Risikomanagement vereinfachen. Aufgrund des Schwerpunkts auf eine systematische Risikoanalyse finde ich, dass ProcessUnity die beste Wahl für Organisationen ist, die eine prozessorientierte Methode zur Bewältigung von Cybersecurity-Bedrohungen suchen.

Herausragende Funktionen & Integrationen:

ProcessUnity besitzt dynamische Risikoregister und automatisierte Bewertungen, was eine kontinuierliche Risikoprüfung ermöglicht. Das Dashboard bietet eine intuitive Oberfläche, die es den Nutzern erlaubt, Risikometriken zu überblicken und problemlos umsetzbare Erkenntnisse abzuleiten. Bei den Integrationen synchronisiert sich ProcessUnity mit einer Reihe von Anbietern für externe Risiko-Intelligenz, wodurch die eigenen Daten um externe Bedrohungslandschaften angereichert werden.

Pros and Cons

Pros:

- Dynamische Risikoregister für kontinuierliche Bewertung

- Intuitives Dashboard für eine klare Risikovisualisierung

- Effiziente Integration mit externen Quellen für Risiko-Intelligenz

Cons:

- Preisinformationen sind nicht ohne Weiteres verfügbar

- Für die optimale Nutzung kann eine Schulung erforderlich sein

- Begrenzte interne Bedrohungsdaten im Vergleich zu einigen Wettbewerbern

Weitere erwähnenswerte Tools zur Sicherheitsrisikobewertung

Nachfolgend finden Sie eine Liste zusätzlicher Sicherheitsrisikobewertungs-Tools, die ich in meine Shortlist aufgenommen, aber nicht in die Top 10 geschafft habe. Sie sind auf jeden Fall einen Blick wert.

- IBM Security Guardium Data Risk Manager

Am besten für datenzentriertes Risikomanagement

- IBM OpenPages

Am besten für operatives Risiko- und Compliance-Management geeignet

- Tenable Vulnerability Management

Am besten geeignet für Schwachstellenerkennung und Reaktion

- Qualys VMDR

Am besten für dynamisches Schwachstellenmanagement

- Cybereason

Am besten geeignet für fokussierte Bewertungen der Cyber-Resilienz

- FAIR Risk Management

Am besten geeignet für quantitative Risikoanalysen

- Riskonnect

Am besten geeignet für die umfassende Integration des Risikomanagements

- NowSecure

Am besten geeignet für das Management von Risiken mobiler Apps

Weitere Reviews zu Tools für Sicherheitsrisikobewertung

- Risikomanagement-Software

- Schwachstellen-Management-Tools

- DAST-Tools

- Systeme zur Erkennung und Verhinderung von Eindringversuchen

Auswahlkriterien für Tools zur Sicherheitsrisikobewertung

Bei der Auswahl der besten Sicherheitsrisikobewertungs-Tools für diese Liste habe ich die typischen Bedürfnisse und Schmerzpunkte von Anwendern betrachtet, etwa das Erkennen von Schwachstellen und die Einhaltung von Industriestandards. Für eine strukturierte und faire Bewertung habe ich außerdem folgenden Rahmen genutzt:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese Anwendungsfälle erfüllen:

- Schwachstellen identifizieren und bewerten

- Sicherheitsbedrohungen überwachen

- Compliance-Berichte erstellen

- Strategien zur Risikominderung bereitstellen

- Unterstützung bei der Reaktion auf Sicherheitsvorfälle

Weitere herausragende Funktionen (25 % der Gesamtbewertung)

Um die Auswahl weiter zu verfeinern, habe ich auch nach besonderen Merkmalen gesucht, wie:

- Echtzeit-Bedrohungsinformationen

- Automatisierte Workflows zur Behebung von Sicherheitslücken

- Anpassbare Risikodashboards

- Integration mit Drittanbieter-Tools

- Erweiterte Datenanalysen

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um ein Gefühl für die Bedienbarkeit der Systeme zu bekommen, habe ich diese Aspekte beachtet:

- Intuitive Benutzeroberfläche

- Einfaches Navigieren

- Anpassbare Einstellungen

- Geringe Einarbeitungszeit

- Responsives Design

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis der einzelnen Plattformen zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Vorlagen

- Unterstützende Chatbots

- Umfassende Webinare

Kundensupport (10 % der Gesamtwertung)

Um die Kundensupport-Dienste der einzelnen Softwareanbieter zu bewerten, habe ich folgende Aspekte berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Mehrere Support-Kanäle

- Schnelle Reaktionszeiten

- Zugang zu einer Wissensdatenbank

- Personalisierte Unterstützung

Preis-Leistungs-Verhältnis (10 % der Gesamtwertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich folgende Punkte berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Flexible Abonnementpläne

- Rabatte bei jährlicher Abrechnung

- Transparente Preisstruktur

- Kosten-Nutzen-Verhältnis

Kundenbewertungen (10 % der Gesamtwertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu gewinnen, habe ich bei der Auswertung von Kundenbewertungen auf Folgendes geachtet:

- Allgemeine Zufriedenheitsbewertungen

- Rückmeldungen zur Zuverlässigkeit

- Kommentare zur Benutzerfreundlichkeit

- Erfahrungen mit dem Kundensupport

- Meinungen zum Preis-Leistungs-Verhältnis

Wie wählt man Security Risk Assessment Tools aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie im Verlauf Ihres individuellen Auswahlprozesses für Software den Fokus behalten, finden Sie hier eine Checkliste wichtiger Auswahlkriterien:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Unternehmen wachsen? Achten Sie darauf, wie es mit steigendem Datenvolumen und Nutzerzahlen umgeht, wenn Ihr Unternehmen wächst. Suchen Sie nach flexiblen Tarifen, die Wachstum ermöglichen. |

| Integrationen | Funktioniert es mit Ihren aktuellen Systemen? Prüfen Sie die Kompatibilität mit Ihrer bestehenden Softwarelandschaft, um Betriebsunterbrechungen zu vermeiden. |

| Anpassungsfähigkeit | Können Sie das Tool auf Ihre Bedürfnisse zuschneiden? Stellen Sie sicher, dass es Anpassungsmöglichkeiten bietet, die zu Ihren Arbeitsabläufen und Geschäftsprozessen passen. |

| Benutzerfreundlichkeit | Ist die Bedienoberfläche intuitiv? Testen Sie die Nutzerfreundlichkeit, damit Ihr Team das Tool ohne umfangreiche Schulung schnell einsetzen kann. |

| Implementierung und Einführung | Wie lange dauert die Einrichtung? Bewerten Sie den Onboarding-Prozess, einschließlich Trainingsressourcen und Support, um Ausfallzeiten bei der Einführung zu minimieren. |

| Kosten | Passt die Preisgestaltung zu Ihrem Budget? Vergleichen Sie Preismodelle und berücksichtigen Sie Zusatzkosten wie Einrichtungsgebühren oder Premium-Support. |

| Sicherheitsfunktionen | Sind Datenschutzmaßnahmen ausreichend? Prüfen Sie die Sicherheitsfunktionen des Tools, wie Verschlüsselung und Zugriffskontrollen, um sensible Informationen zu schützen. |

| Compliance-Anforderungen | Erfüllt es regulatorische Standards? Stellen Sie sicher, dass es branchenspezifischen Vorschriften entspricht, um Compliance-Probleme zu vermeiden. |

Was sind Security Risk Assessment Tools?

Security Risk Assessment Tools sind Softwarelösungen, die dazu entwickelt wurden, Sicherheitsrisiken in einer Organisation zu identifizieren, zu bewerten und zu managen. IT-Sicherheitsfachleute, Risikomanager und Compliance-Beauftragte nutzen diese Tools in der Regel, um sensible Daten zu schützen und regulatorische Anforderungen einzuhalten.

Funktionen wie Echtzeitüberwachung, automatisierte Berichte und Schwachstellenanalysen helfen dabei, Bedrohungen zu erkennen, Risiken zu steuern und die Einhaltung von Vorschriften sicherzustellen. Insgesamt bieten diese Tools wesentliche Einblicke und Unterstützung, um die digitalen Werte einer Organisation zu schützen.

Funktionen

Achten Sie bei der Auswahl von Security Risk Assessment Tools auf folgende Schlüsselfunktionen:

- Echtzeitüberwachung: Überwacht Ihre Systeme kontinuierlich, um potenzielle Sicherheitsbedrohungen zu erkennen und Sie bei deren Auftreten zu benachrichtigen.

- Automatisierte Berichterstellung: Erstellt detaillierte Berichte über den Sicherheitsstatus und die Compliance, spart Zeit und gewährleistet eine genaue Dokumentation.

- Schwachstellenbewertung: Identifiziert Schwachstellen in Ihren Systemen und hilft, die Behebung nach Dringlichkeit zu priorisieren, um das Risiko zu minimieren.

- Risikobewertung: Misst die potenziellen Auswirkungen identifizierter Risiken und ermöglicht Ihnen fundierte Entscheidungen im Risikomanagement.

- Anpassbare Dashboards: Bietet individuell gestaltbare Ansichten Ihrer Sicherheitsdaten, sodass Sie sich auf die für Sie wichtigsten Informationen konzentrieren können.

- Compliance-Überwachung: Stellt sicher, dass Ihr Unternehmen Branchenstandards und regulatorische Vorgaben erfüllt, und reduziert damit das Risiko von Strafen.

- Automatisierung von Arbeitsabläufen: Vereinfacht Sicherheitsprozesse und Reaktionen, erhöht die Effizienz und reduziert die manuelle Intervention.

- Datenentdeckung und -klassifizierung: Findet und kategorisiert sensible Daten, was den Schutz und die Einhaltung von Datenschutzbestimmungen unterstützt.

- Bedrohungsinformationen: Bietet Einblicke in neue Bedrohungen, damit Sie sich proaktiv gegen mögliche Angriffe schützen können.

- Integrationsfähigkeit: Vernetzt sich mit bestehenden Systemen und Tools für einen reibungslosen Datenaustausch und verbesserte Sicherheitsprozesse.

Vorteile

Die Implementierung von Security Risk Assessment Tools bringt zahlreiche Vorteile für Ihr Team und Ihr Unternehmen mit sich. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Bedrohungserkennung: Echtzeitüberwachung hilft, potenzielle Sicherheitsbedrohungen schnell zu identifizieren und ermöglicht eine zügige Reaktion und Minderung.

- Erhöhte Compliance: Automatisierte Berichterstellung und Compliance-Überwachung stellen sicher, dass Ihr Unternehmen regulatorische Anforderungen erfüllt und das Risiko von Strafen verringert wird.

- Effizientes Risikomanagement: Schwachstellenanalysen und Risikobewertung helfen, Risiken zu priorisieren und ermöglichen fundierte Entscheidungen sowie eine gezielte Ressourcenzuteilung.

- Zeitersparnis: Durch Automatisierung von Arbeitsabläufen werden Prozesse optimiert, manuelle Aufgaben reduziert und Ihr Team kann sich auf strategische Initiativen konzentrieren.

- Datenschutz: Datenentdeckung und -klassifizierung schützen sensible Informationen und helfen, Datenschutzanforderungen einzuhalten.

- Proaktive Verteidigung: Bedrohungsinformationen bieten Einblicke in neue Bedrohungen, sodass Sie sich vorbereiten und gegen potenzielle Angriffe verteidigen können.

- Anpassbare Einblicke: Individuell anpassbare Dashboards bieten maßgeschneiderte Ansichten Ihrer Sicherheitsdaten, damit Sie sich auf relevante Informationen konzentrieren können.

Kosten & Preise

Die Auswahl von Security Risk Assessment Tools erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische Funktionen in Security Risk Assessment Tools zusammen:

Vergleichstabelle für Security Risk Assessment Tools

| Tarif | Durchschnittlicher Preis | Typische Funktionen |

|---|---|---|

| Free Plan | $0/user/month | Basis-Schwachstellenscans, eingeschränkte Berichte und Community-Support. |

| Personal Plan | $10-$30/user/month | Echtzeitüberwachung, automatisierte Berichte und grundlegende Compliance-Überwachung. |

| Business Plan | $40-$80/user/month | Erweiterte Risikobewertungen, Automatisierung von Arbeitsabläufen und anpassbare Dashboards. |

| Enterprise Plan | $100-$200/user/month | Volle Integrationsfähigkeit, umfassender Datenschutz und dedizierter Kundensupport. |

FAQs zu Security Risk Assessment Tools

Wer verwendet Security Risk Assessment Tools?

u003cp data-start=u0022528u0022 data-end=u0022673u0022u003eSie werden hauptsächlich von IT-Teams, Geschäftsinhabern und Compliance-Verantwortlichen eingesetzt, die potenzielle Risiken in ihren Abläufen verstehen und steuern möchten.u003c/pu003e

Wie oft sollte eine Sicherheitsrisikobewertung durchgeführt werden?

u003cp data-start=u0022734u0022 data-end=u0022864u0022u003eIdealerweise sollte sie regelmäßig, mindestens mehrmals pro Jahr, oder immer dann erfolgen, wenn wesentliche Änderungen an Ihren Systemen oder Ihrer Software vorgenommen werden.u003c/pu003e

Können kleine Unternehmen diese Tools nutzen?

u003cp data-start=u0022910u0022 data-end=u00221043u0022u003eJa. Viele Optionen sind einfach genug, damit auch kleinere Teams sie einsetzen können. Sie helfen Unternehmen jeder Größe, Risiken frühzeitig zu erkennen und den Überblick zu behalten.u003c/pu003e

Funktionieren diese Tools mit anderer Software?

u003cp data-start=u00221092u0022 data-end=u00221229u0022u003eDie meisten ja. Sie lassen sich mit weit verbreiteten Arbeitssystemen verbinden, sodass alles an einem Ort bleibt und doppelte Aufgaben vermieden werden.u003c/pu003e

Wie lange dauert die Einrichtung in der Regel?

u003cp data-start=u00221271u0022 data-end=u00221417u0022u003eDie Einrichtungsdauer hängt davon ab, wie komplex Ihr System ist. Einige Tools sind in wenigen Stunden einsatzbereit, bei anderen kann die vollständige Konfiguration ein paar Tage in Anspruch nehmen.u003c/pu003e

Welche Herausforderungen haben Teams bei der Nutzung dieser Tools?

u003cp data-start=u00221479u0022 data-end=u00221636u0022u003eDie größten Herausforderungen sind, das Arbeiten mit der Software zu erlernen, große Mengen an Informationen zu verarbeiten und sicherzustellen, dass die Ergebnisse verstanden und umgesetzt werden.u003c/pu003e

Was ist der Unterschied zwischen einem Sicherheits-Scan und einer vollständigen Risikobewertung?

u003cp data-start=u00221718u0022 data-end=u00221925u0022u003eEin Sicherheits-Scan prüft technische Aspekte wie unsichere Dateien oder schwache Passwörter. Eine vollständige Risikobewertung betrachtet das Gesamtbild, einschließlich Menschen, Prozesse und das gesamte Management Ihrer Systeme.u003c/pu003e

Wie unterstützen diese Tools die langfristige Sicherheitsplanung?

u003cp data-start=u00221989u0022 data-end=u00222110u0022u003eSie erfassen und überwachen Risiken über die Zeit, sodass Teams Muster erkennen und bessere Pläne zur Vorbeugung zukünftiger Probleme machen können.u003c/pu003e

Wie geht es weiter?

Wenn Sie gerade dabei sind, sich über Security Risk Assessment Tools zu informieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem gezielt auf Ihre Bedürfnisse eingegangen wird. Anschließend erhalten Sie eine Auswahl an Software, die Sie überprüfen können. Während des gesamten Kaufprozesses, einschließlich Preisverhandlungen, stehen sie Ihnen unterstützend zur Seite.