10 Beste Firewall-Software Kurzliste

Im heutigen digitalen Zeitalter ist der Schutz Ihres Netzwerks nicht nur klug — er ist unverzichtbar. Sie sind ständig Bedrohungen durch Cyberangriffe ausgesetzt, und hier kommt Firewall-Software ins Spiel. Sie wirkt als Barriere, schützt Ihre Daten und sorgt für ein ruhiges Gewissen.

Ich habe verschiedene Firewall-Lösungen getestet und überprüft und kenne die Herausforderungen, mit denen Sie und Ihr Team bei der Sicherung Ihrer Systeme konfrontiert sind. In diesem Artikel teile ich meine Top-Empfehlungen und gebe Ihnen einen objektiven Überblick über die besten verfügbaren Optionen.

Sie finden Einblicke in Funktionen, Benutzerfreundlichkeit und erfahren, wodurch sich jede Software auszeichnet, damit Sie eine fundierte Entscheidung treffen können. Tauchen wir gemeinsam in die Welt der Firewall-Software ein und finden Sie die passende Lösung für Ihre Anforderungen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Firewall-Software

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet, um kritische Injection-Angriffe zu blockieren | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 2 | Ideal zur Visualisierung von Netzwerkaktivitäten | Not available | Ab $3.33/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten geeignet für mehrschichtigen Schutz | Not available | Ab $45/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 4 | Am besten für skalierende Sicherheitsinfrastrukturen | Not available | Ab $30/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten geeignet für integrierten Schutz von Cloud-Netzwerken | 14-tägige kostenlose Testversion + kostenlose Demo | Ab $25/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten geeignet für fortschrittliche Bedrohungsprävention | Not available | Ab $40/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten geeignet zur Optimierung von Firewall-Regeln | Kostenlose Demo verfügbar | Ab $33/Nutzer/Monat | Website | |

| 8 | Am besten für Open-Source-Netzwerksicherheit | Not available | Ab $5/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 9 | Am besten geeignet für adaptive Skalierung der Netzwerksicherheit | Nicht verfügbar | Preise auf Anfrage. | Website | |

| 10 | Am besten für Linux-Systemadministratoren geeignet | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Firewall-Software

Am besten geeignet, um kritische Injection-Angriffe zu blockieren

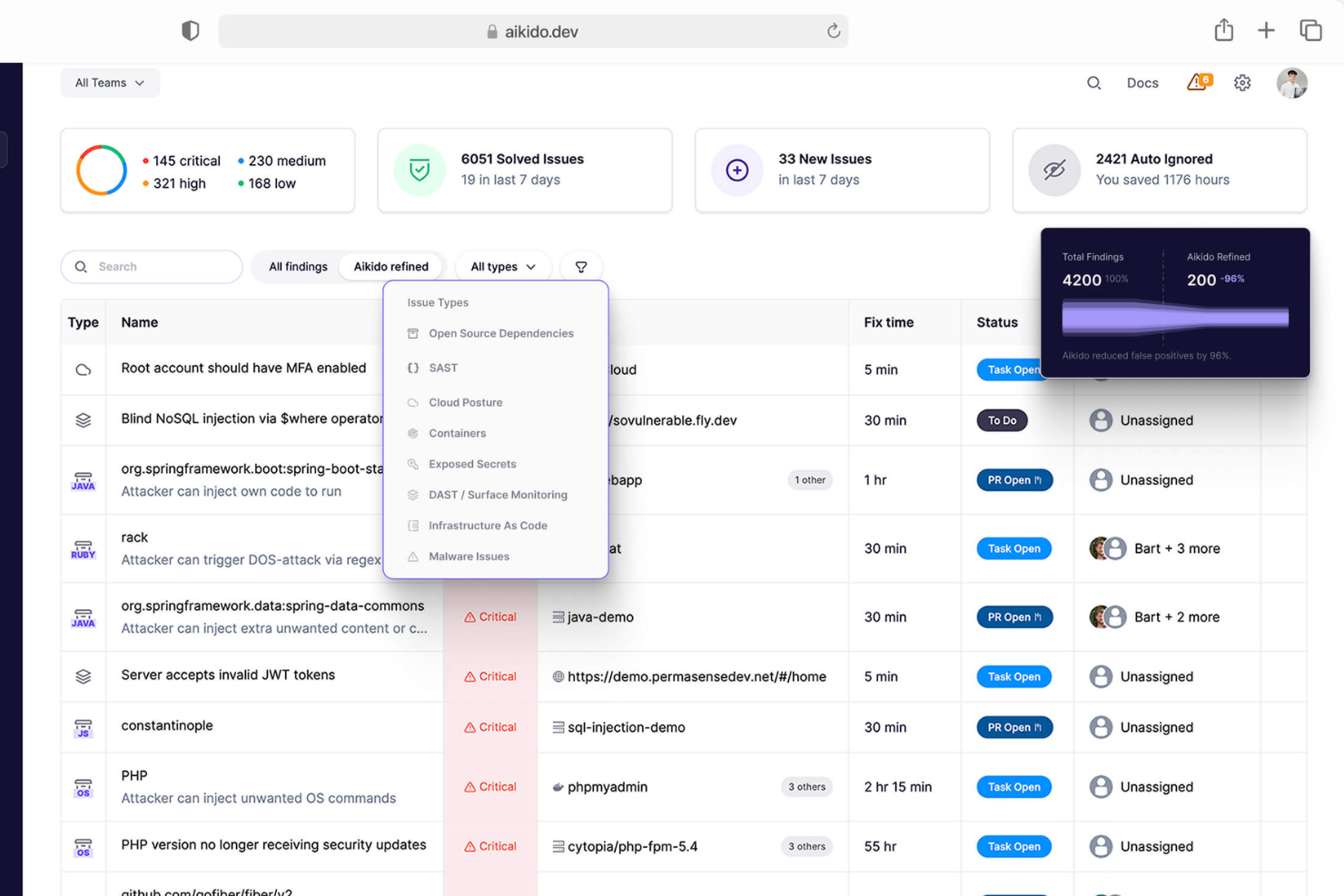

Aikido Security ist eine umfassende DevSecOps-Plattform, die vollständigen Schutz vom Code bis zur Cloud bietet und eine breite Palette an Sicherheitsscans sowie Funktionen zur Laufzeitabsicherung von Anwendungen bereitstellt. Sie schützt Code durch Schwachstellenmanagement, SBOM-Generierung und den Schutz vor Malware, veralteter Software und Lizenzrisiken.

Warum ich Aikido Security gewählt habe:

Die Firewall-Software von Aikido Security überzeugt durch ihr umfassendes und robustes Funktionsangebot, das speziell entwickelt wurde, um Node.js-Anwendungen zur Laufzeit zu schützen. Besonders hervorzuheben ist die Fähigkeit, kritische Injection-Angriffe wie SQL- und NoSQL-Injections, Kommando-Injections und Path-Traversal-Angriffe automatisch zu blockieren. Dies ist entscheidend, um unbefugten Zugriff und Datenlecks zu verhindern. Die Firewall führt zudem eine Ratenbegrenzung für APIs ein, wodurch das Risiko von Denial-of-Service-Angriffen reduziert wird, indem die Anzahl der von Nutzern zulässigen Serveranfragen gesteuert wird.

Hervorstechende Funktionen und Integrationen:

Zu den Funktionen gehören das Cloud Posture Management, das Risiken in der Cloud-Infrastruktur erkennt. Die Plattform besticht außerdem durch Open-Source-Abhängigkeitsscanning, überwacht kontinuierlich Code auf bekannte Schwachstellen und erstellt SBOMs für ein besseres Abhängigkeitsmanagement. Eine Integration ist unter anderem möglich mit Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana und GitHub.

Pros and Cons

Pros:

- Bietet umsetzbare Einblicke und Empfehlungen

- Hilft bei der Nachverfolgung und Berichterstattung zur Compliance

- Benutzerfreundliche Oberfläche

Cons:

- Kann für einige Nutzer teuer sein

- Komplexität bei der Einrichtung von Cloud-Sicherheit

New Product Updates from Aikido Security

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

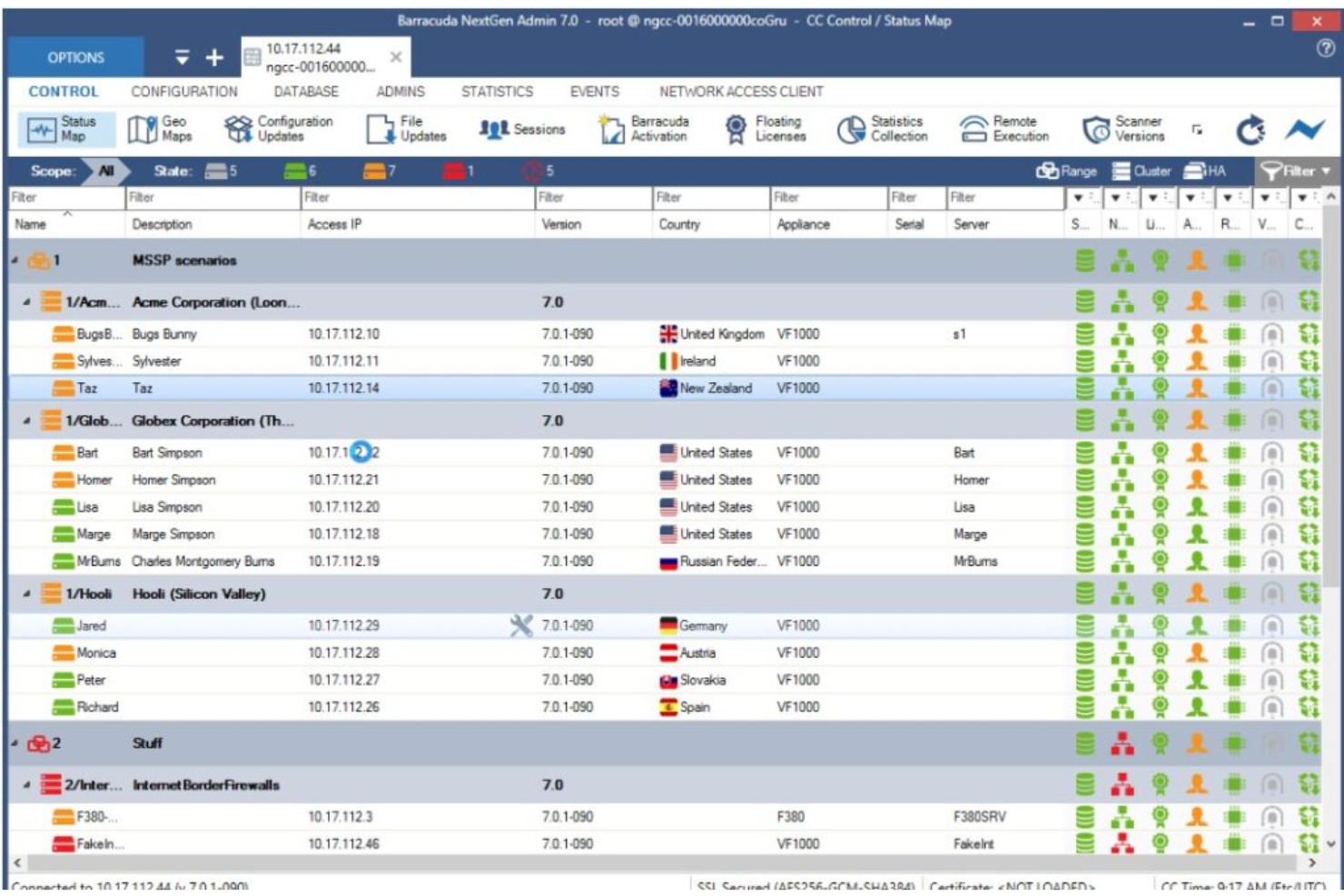

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

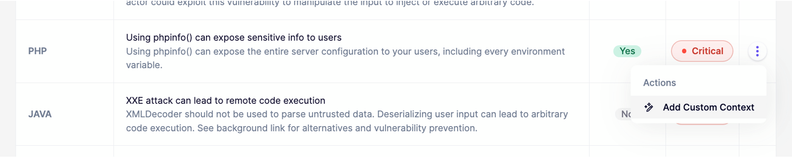

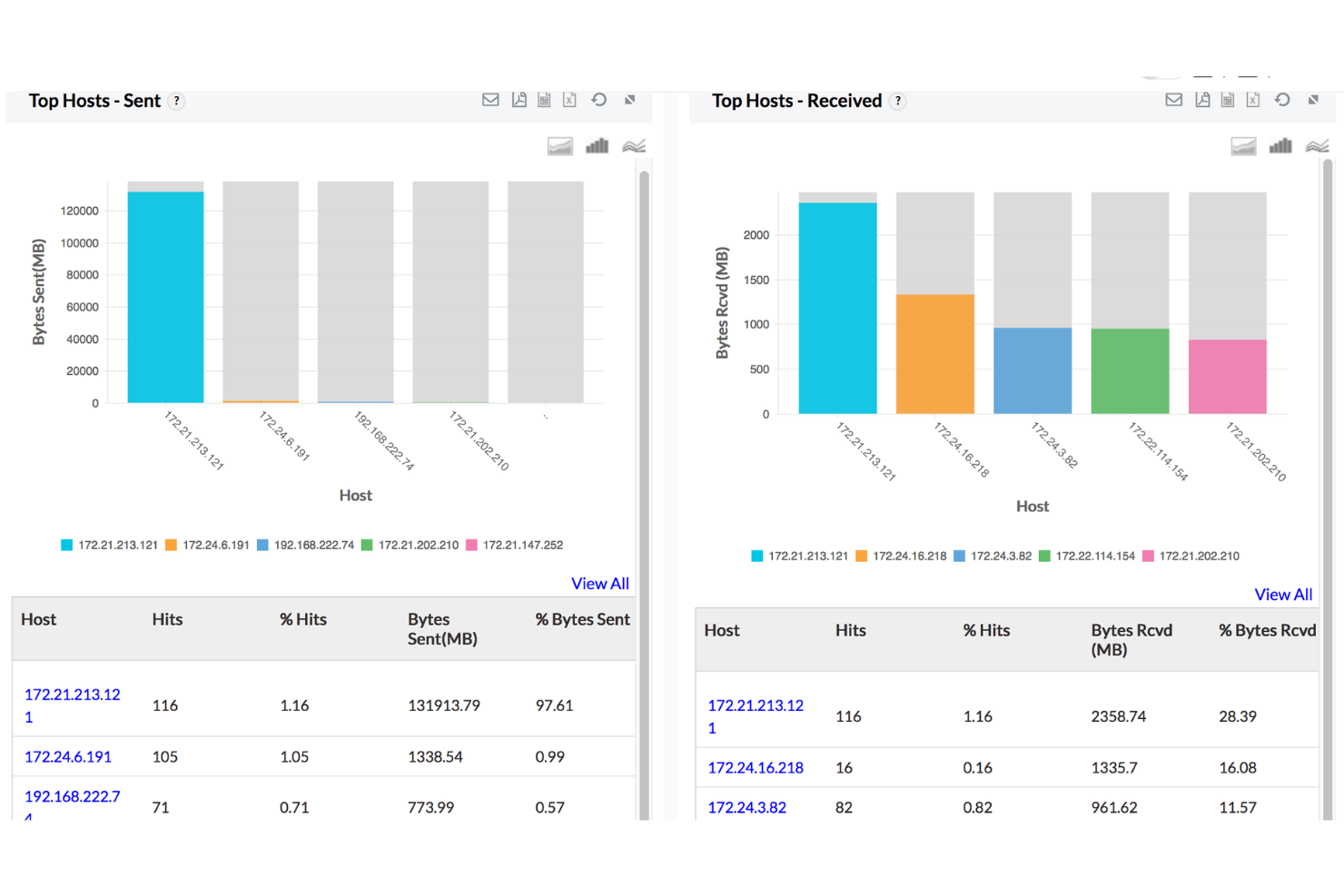

GlassWire ist nicht nur ein weiteres Firewall-Schutzprogramm; es ist ein Wächter, der einen klaren Einblick in den Pulsschlag Ihres Netzwerks gibt. Die Visualisierung der Netzwerkaktivität ist entscheidend, nicht nur um zu verstehen, was passiert, sondern auch um Anomalien zu erkennen – und genau hier brilliert GlassWire.

Warum ich GlassWire ausgewählt habe:

Bei der Auswahl der Tools für diese Liste ist mir GlassWire sofort aufgefallen. Es ist nicht alltäglich, dass ich ein Tool finde, bei dem Ästhetik und Funktionalität so effektiv zusammentreffen. Durch einen intensiven Vergleich und die Bewertung der Präsentation von Netzwerkdaten kam ich zu dem Schluss, dass GlassWire aus der Masse heraussticht. Ich bin fest davon überzeugt, dass Visualisierung das Verständnis fördert – deshalb halte ich GlassWire für die beste Wahl für all jene, die Wert auf einen visuellen Überblick ihrer Netzwerkaktivitäten legen.

Herausragende Funktionen und Integrationen:

GlassWire überzeugt mit seinem detaillierten Netzwerkaktivitätsdiagramm, das es Nutzern ermöglicht, Spitzen oder ungewöhnliche Muster mühelos zu erkennen. Die integrierte Firewall erlaubt es, Aktivitäten von Anwendungen präzise zu steuern. Darüber hinaus sorgt der 'Inkognito-Modus' für Privatsphäre, wann immer nötig. Bei den Integrationen warnt GlassWire, wenn unbekannte Geräte eine Verbindung mit dem eigenen WLAN herstellen, und erhöht so die Sicherheit. Die enge Verzahnung mit Windows-Systemen nimmt einem außerdem Kompatibilitätssorgen ab.

Pros and Cons

Pros:

- Umfassende Netzwerkaktivitätsdiagramme

- Präzise Anwendungskontrolle dank integrierter Firewall

- Sicherheitswarnungen bei unbekannten Geräten

Cons:

- Hauptsächlich für Windows-Nutzer konzipiert

- Begrenzte Anzahl an nativen Integrationen

- Einige Premium-Funktionen nur in höheren Preispaketen verfügbar

Am besten geeignet für mehrschichtigen Schutz

Die Next Generation Firewalls von Check Point sind darauf ausgelegt, einen umfassenden, mehrschichtigen Sicherheits-Schutzschild zu bieten. Von Anwendungen bis hin zu Daten wird sorgfältig gescannt, um optimalen Schutz zu gewährleisten, was sie zu einer ganzheitlichen Wahl für alle macht, die verschiedene Schutzebenen benötigen.

Warum ich mich für Check Point Next Generation Firewalls (NGFWs) entschieden habe:

Meine Entscheidung für Check Point basierte auf dem facettenreichen Sicherheitsansatz. Nach Bewertung der Funktionen und ausführlichen Vergleichen bin ich zu der Ansicht gelangt, dass der mehrschichtige Schutz unerreicht ist. Daher halte ich Check Point für die beste Wahl, wenn vielfältige Verteidigungsschichten gefragt sind.

Hervorstechende Funktionen und Integrationen:

Die Firewall ist mit Funktionen wie Identity Awareness zur Benutzererkennung, Application Control und URL-Filterung ausgestattet. Zudem sind die Integrationsmöglichkeiten umfassend und passen sich an bedeutende Cloud-Plattformen sowie Bedrohungsdatenquellen an.

Pros and Cons

Pros:

- Umfassende mehrschichtige Sicherheit

- Identity Awareness für präzise Benutzererkennung

- Vielseitige Integration mit Cloud-Plattformen

Cons:

- Könnte für die Implementierung fortgeschrittenes Verständnis erfordern

- Lizenzstruktur kann komplex sein

- Ressourcenintensiv in großen Umgebungen

Am besten für skalierende Sicherheitsinfrastrukturen

Fortinet NGFW ist eine leistungsstarke Firewall-Plattform, die einen umfassenden Schutz bietet. Angesichts des wachsenden Bedarfs an skalierbaren Lösungen in größeren Unternehmen ermöglicht die Firewall von Fortinet die notwendige Flexibilität, um sich mit einer expandierenden Infrastruktur weiterzuentwickeln.

Warum ich mich für die Fortinet Next Generation Firewall (NGFW) entschieden habe:

Ich habe mich für die Lösung von Fortinet aufgrund ihrer beeindruckenden Erfolgsbilanz in Sachen Skalierbarkeit und ihres Engagements für die Stärkung der Sicherheitsinfrastruktur entschieden. Beim Vergleich verschiedener Firewalls hat Fortinet durch seinen gezielten Ansatz für wachsende Unternehmen überzeugt. Meiner Meinung nach eignet sie sich am besten für wachsende Sicherheitsinfrastrukturen.

Hervorstechende Funktionen und Integrationen:

Die Fortinet NGFW bietet Funktionen wie leistungsstarke VPN-Kapazitäten, tiefe Inspektion für verschlüsselten Datenverkehr und fortschrittliche Bedrohungsanalysen. In puncto Integration arbeitet sie nahtlos mit den Security-Fabric-Komponenten von Fortinet zusammen und ermöglicht so eine einheitliche Sicherheitsstrategie.

Pros and Cons

Pros:

- Starker Fokus auf Skalierbarkeit

- Fortschrittliche Bedrohungsanalyse-Funktionen

- Umfassende Integration innerhalb des Fortinet-Ökosystems

Cons:

- Einige Konfigurationen erfordern Expertenwissen

- Mögliche versteckte Kosten bei Premiumfunktionen

- Optimale Leistung erfordert Hardware

Am besten geeignet für integrierten Schutz von Cloud-Netzwerken

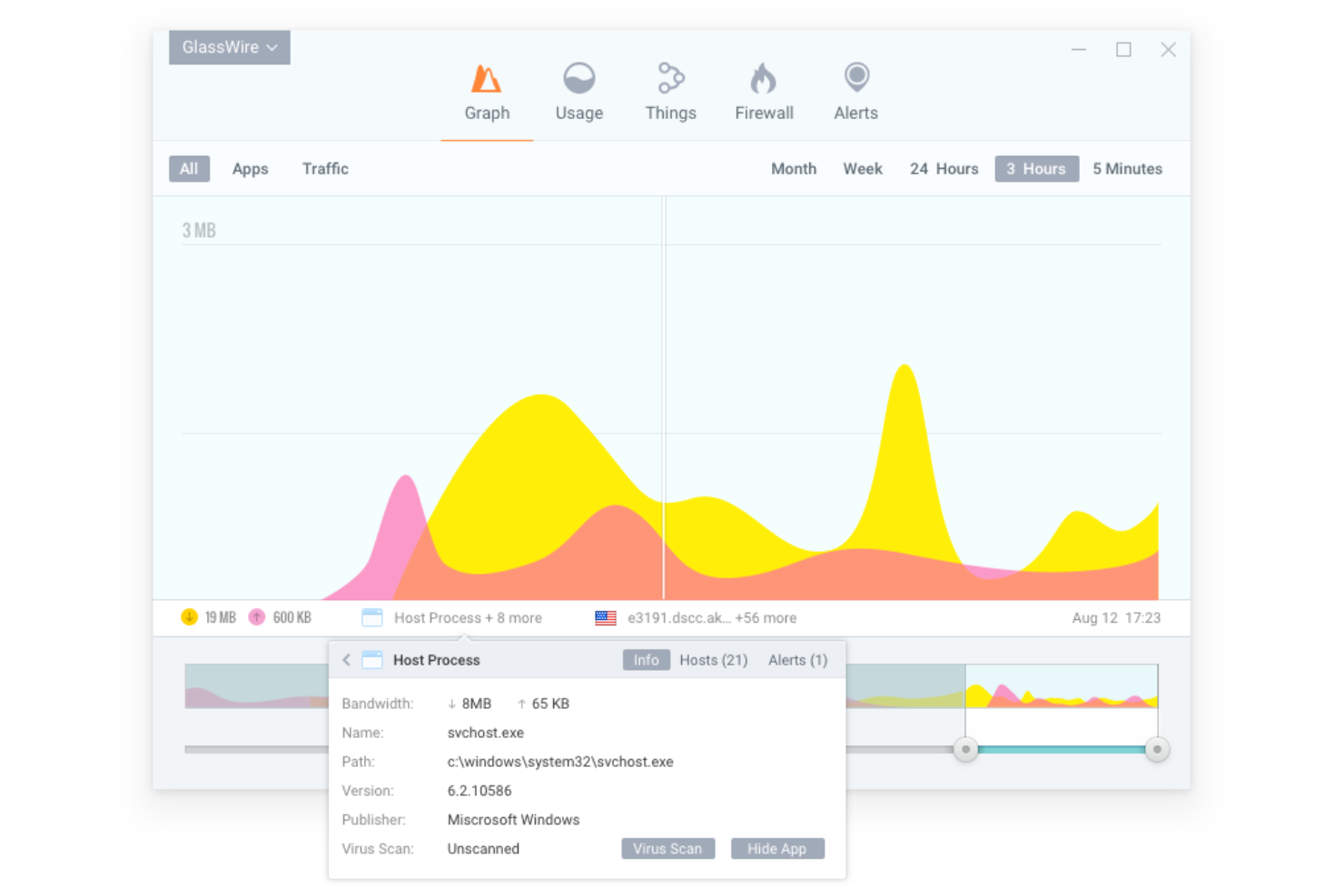

Die Barracuda CloudGen Firewall zeichnet sich als leistungsstarke Firewall-Lösung aus, die sich in verschiedene Cloud-Plattformen integrieren lässt. Für Unternehmen, die in die Cloud migrieren oder dort arbeiten, bietet dieses Tool eine Kombination aus traditionellen und cloud-spezifischen Schutzmechanismen.

Warum ich die Barracuda CloudGen Firewall ausgewählt habe:

Meine Wahl fiel auf Barracuda wegen ihres umfassenden Ansatzes zum Schutz von Cloud-Netzwerken. Im Vergleich zu mehreren Lösungen stachen das cloud-native Design und die Fähigkeit hervor, sowohl traditionelle als auch Cloud-Infrastrukturen abzusichern. Aufgrund dieser Vorzüge bin ich überzeugt, dass die Barracuda CloudGen Firewall die beste Wahl für integrierten Schutz von Cloud-Netzwerken ist.

Hervorstechende Funktionen und Integrationen:

Barracuda CloudGen bietet fortschrittlichen Schutz vor Bedrohungen sowie Anwendungssteuerung und -optimierung. Die Funktion Traffic Intelligence garantiert die optimale Wegwahl für den Datenverkehr. In puncto Integration überzeugt sie mit Kompatibilität zu führenden Cloud-Anbietern wie AWS, Azure und Google Cloud.

Pros and Cons

Pros:

- Integration mit führenden Cloud-Plattformen

- Fortschrittlicher Schutz vor Bedrohungen

- Traffic Intelligence für effiziente Wegwahl

Cons:

- Könnte für kleinere Unternehmen zu umfangreich sein

- Die Ersteinrichtung kann aufwendig sein

- Das Lizenzmodell kann für manche Nutzer komplex sein

Am besten geeignet für fortschrittliche Bedrohungsprävention

Die Next-Generation Firewall von Palo Alto Networks wurde entwickelt, um beispiellose Funktionen zur Bedrohungsprävention zu bieten. Sie geht über bloße Zugriffskontrolle hinaus, indem sie Inhalte überprüft, um Bedrohungen zu verhindern und eine sichere Datenübertragung zu gewährleisten.

Warum ich die Next-Generation Firewall von Palo Alto Networks ausgewählt habe:

Ich habe mich nach einer sorgfältigen Prüfung der Mechanismen zur Bedrohungsprävention für genau diese Firewall entschieden. Die Fähigkeit dieses Tools, nicht nur den Zugriff, sondern auch die Inhalte eingehend zu prüfen, hat mich beeindruckt. Aufgrund ihrer umfangreichen Funktionen halte ich sie für besonders geeignet zur fortschrittlichen Bedrohungsprävention.

Hervorstechende Funktionen und Integrationen:

Diese Firewall bietet Technologien wie App-ID, User-ID und Content-ID zur präzisen Identifizierung des Netzwerkverkehrs. Die cloudbasierte Malware-Analyseumgebung WildFire ist bemerkenswert. Was die Integrationen betrifft, so fügt sie sich nahtlos in die Sicherheitslösungen von Palo Alto sowie in gängige SIEM-Lösungen ein.

Pros and Cons

Pros:

- Tiefgehende Technologien zur Bedrohungserkennung

- Cloudbasierte Malware-Analyse

- Enge Integration mit anderen Palo Alto Tools

Cons:

- Für kleinere Unternehmen unter Umständen kostspielig

- Konfiguration kann für Einsteiger komplex sein

- Regelmäßige Updates für optimale Leistung erforderlich

Am besten geeignet zur Optimierung von Firewall-Regeln

ManageEngine Firewall Analyzer ist ein Firewall-Management-Tool, das Ihnen hilft, Regeln zu analysieren, Änderungen nachzuverfolgen und die Einhaltung von Vorschriften zu gewährleisten, während Sie gleichzeitig die Netzwerk-Sicherheitsereignisse im Blick behalten. Durch die Zentralisierung von Firewall-Protokollen und -Richtlinien erhalten Sie einen klareren Überblick darüber, wie sich Ihr Netzwerk verhält und wo Risiken entstehen könnten.

Warum ich mich für ManageEngine Firewall Analyzer entschieden habe:

Ich habe dieses Tool ausgewählt, weil es Firewall-Regeln und -Richtlinien besonders gut verwaltet. Viele Lösungen konzentrieren sich ausschließlich darauf, Bedrohungen zu blockieren, aber dieses Tool geht tiefer, indem es Ihre Firewall-Regeln sowohl aus Sicherheits- als auch aus Effizienzsicht analysiert und optimiert. Zusätzlich stellt die Change-Management-Funktion sicher, dass Sie wissen, wann Konfigurationen geändert werden–so können Sie unautorisierte Änderungen oder Fehler verhindern, die Ihre Abwehr schwächen könnten.

Herausragende Funktionen und Integrationen:

Diese Plattform bietet Sicherheits-Audits und Compliance-Berichte für Standards wie PCI DSS und ISO 27001, was für IT- und Compliance-Teams eine enorme Zeitersparnis bedeuten kann. Das zentrale Log-Management erleichtert die Analyse von Sicherheitsereignissen und das Erkennen von Auffälligkeiten über mehrere Firewalls hinweg. Das Tool lässt sich nahtlos mit anderen ManageEngine-Produkten wie ADManager Plus, Log360, Endpoint Central und Site24x7 integrieren und erhöht so den Nutzen für IT- und Sicherheitsoperationen.

Pros and Cons

Pros:

- Optimiert Firewall-Regeln für bessere Sicherheit und Leistung

- Verfolgt und verwaltet Konfigurationsänderungen, um unautorisierte Bearbeitungen zu verhindern

- Unterstützt herstellerunabhängige Firewalls mit breiter Kompatibilität

Cons:

- Visualisierungs- und Berichtsmöglichkeiten könnten noch fortschrittlicher sein

- Für optimale Leistung bei sehr großen Protokollmengen ist ggf. eine Feinabstimmung erforderlich

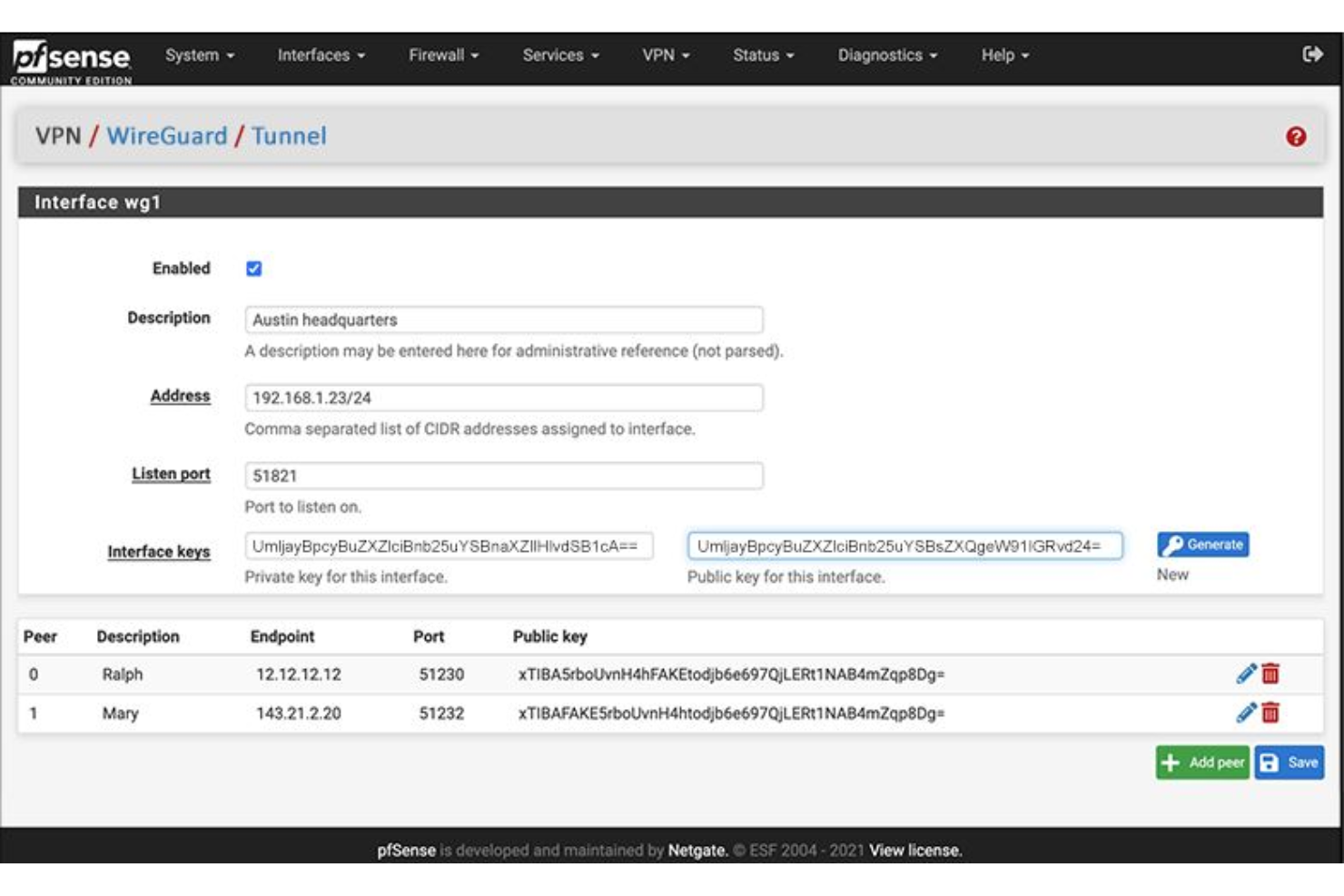

pfSense präsentiert sich als äußerst zuverlässige Open-Source-Plattform für Firewalls und Router. Sie bietet nicht nur Netzwerksicherheitslösungen, sondern sorgt dank ihres Open-Source-Charakters auch für Transparenz und Anpassungsfähigkeit. Für alle, die eine kostengünstige und dennoch leistungsstarke Option suchen, ist pfSense daher die perfekte Wahl.

Warum ich pfSense gewählt habe:

Unter der Vielzahl an Netzwerksicherheitstools hat mich pfSense mit seinem Open-Source-Status überzeugt. Ich habe es ausgewählt, weil es anpassungsfähig ist und weil die Transparenz Vertrauen schafft. Im Vergleich zu anderen Lösungen halte ich pfSense für die beste Wahl im Bereich Open-Source-Netzwerksicherheit.

Herausragende Funktionen und Integrationen:

pfSense bietet ein umfassendes Spektrum an Funktionen wie VPN, Lastverteilung und Multi-WAN. Das Paket-System ermöglicht die Erweiterung ohne unnötigen Ballast für die Basisdistribution. Hinsichtlich Integrationen ist es kompatibel mit gängigen VPN-Standards und anderen Open-Source-Projekten.

Pros and Cons

Pros:

- Kostengünstige Open-Source-Lösung

- Umfangreiche Funktionen durch das Paket-System

- Vertrauenswürdigkeit und Transparenz

Cons:

- Für die Konfigurationen sind technische Kenntnisse erforderlich

- Begrenzter offizieller Support; auf die Community angewiesen

- Hardware-Kompatibilität muss geprüft werden

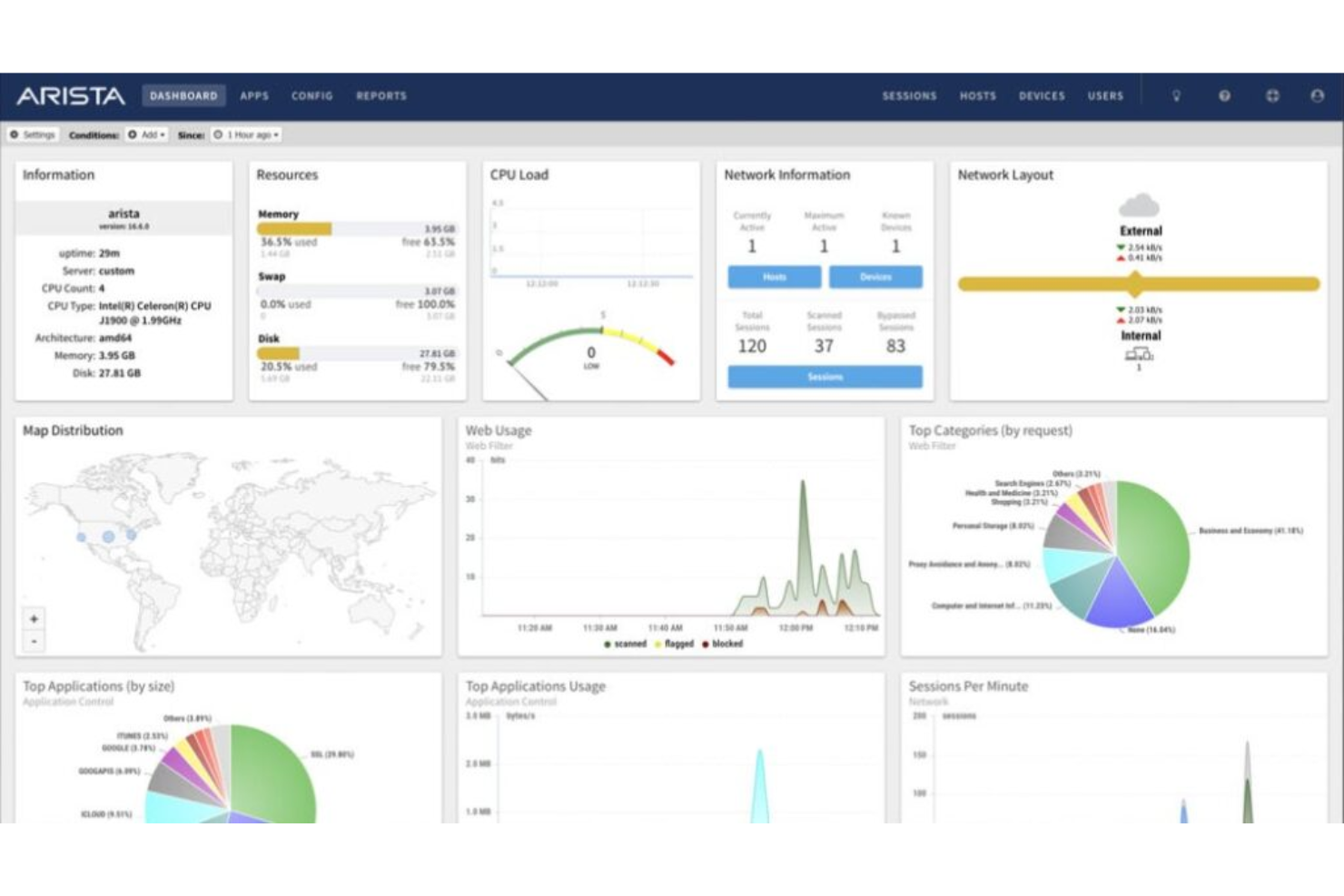

Arista bietet eine umfassende Lösung, die darauf ausgerichtet ist, Ihr Netzwerk gegen sich entwickelnde Bedrohungen abzusichern. Die Spezialisierung des Tools auf adaptive Skalierung der Netzwerksicherheit bedeutet, dass wachsende Sicherheitsanforderungen erfüllt werden können, ohne dass die Effizienz beeinträchtigt wird.

Warum ich Arista gewählt habe:

Ich habe Arista nach der Bewertung verschiedener Firewall-Lösungen ausgewählt. Besonders beeindruckt hat mich die Skalierbarkeit und Anpassungsfähigkeit an sich verändernde Sicherheitsbedürfnisse im Netzwerk. Während viele Tools Firewall-Schutz bieten, hebt sich Arista durch den Fokus auf Anpassungsfähigkeit ab. Deshalb halte ich es für besonders geeignet für Anwender, die eine adaptive Skalierung der Netzwerksicherheit suchen.

Hervorstechende Funktionen und Integrationen:

Arista überzeugt durch eine umfangreiche Funktionspalette, darunter Deep Packet Inspection, fortschrittliche Bedrohungsanalyse und automatisierte Reaktionsmechanismen. Das Tool lässt sich gut mit mehreren beliebten Drittanbieterplattformen integrieren, womit ein nahtloser Informationsfluss und zusätzliche Schutzmöglichkeiten gewährleistet werden.

Pros and Cons

Pros:

- Adaptive Skalierung gewährleistet Sicherheit auch bei wachsenden Netzwerk-Anforderungen

- Deep Packet Inspection bietet detaillierte Einblicke in den Netzwerkverkehr

- Integration mit beliebten Drittanbieter-Plattformen für erweiterte Funktionalität

Cons:

- Möglicherweise höhere Lernkurve für Einsteiger

- Die Integrationsmöglichkeiten könnten fortgeschrittene IT-Kenntnisse für eine vollständige Einrichtung erfordern

- Die Preistransparenz könnte verbessert werden, da konkrete Kosten auf der Website nicht leicht auffindbar sind

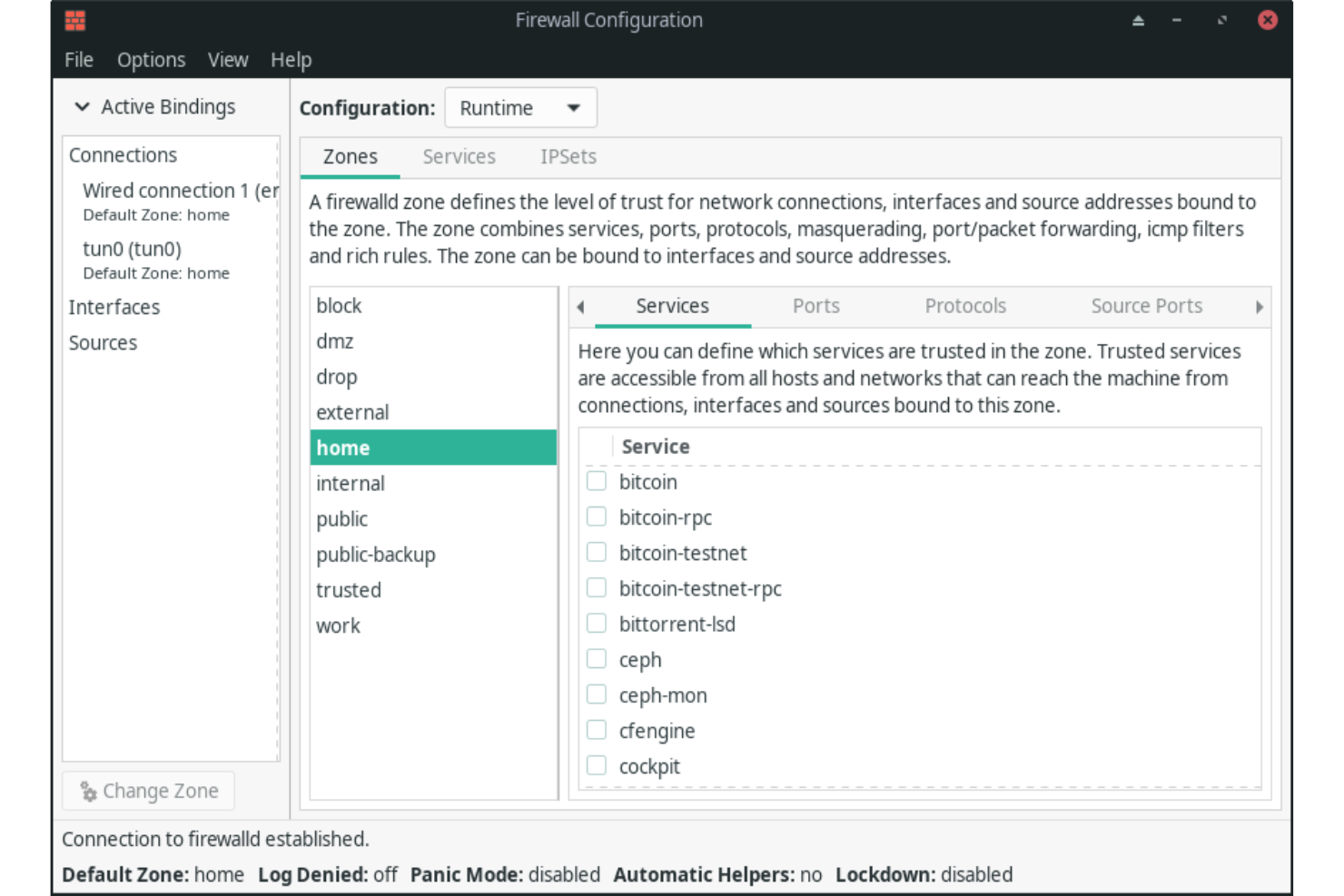

Firewalld bietet eine dynamische Firewall-Verwaltung, ermöglicht Regeländerungen ohne Neustart und wurde speziell für Linux entwickelt. Für Linux-Systemadministratoren sorgt dieses Tool für konsistente und flexible Firewall-Konfigurationen ohne den üblichen Aufwand.

Warum ich Firewalld gewählt habe:

Unter den vielen Firewall-Lösungen hat Firewalld meine Aufmerksamkeit durch sein Linux-zentriertes Design auf sich gezogen. Die Möglichkeit, Regeln im laufenden Betrieb zu ändern, ohne einen Neustart zu benötigen, war ein herausragendes Merkmal bei meiner Auswahl. Aufgrund seiner Eigenschaften und nach zahlreichen Vergleichen habe ich festgestellt, dass Firewalld am besten für Linux-Systemadministratoren geeignet ist.

Hervorstechende Funktionen und Integrationen:

Mit Firewalld profitieren Benutzer von einem zonenbasierten Firewall-Design, das angepasste Regeln pro Verbindung ermöglicht. Die Unterstützung sowohl von IPv4 als auch IPv6 gewährleistet moderne Kompatibilität. Das Tool integriert sich zudem gut in die meisten Linux-Distributionen und bietet native Verwaltungsmöglichkeiten.

Pros and Cons

Pros:

- Dynamische Regeländerungen der Firewall ohne Neustart

- Zonenbasiertes Firewall-Design

- Native Unterstützung für alle wichtigen Linux-Distributionen

Cons:

- Steilere Lernkurve für Administratoren ohne Linux-Erfahrung

- Begrenzte GUI-Optionen

- Erfordert manuelles Eingreifen bei einigen fortgeschrittenen Konfigurationen

Weitere Firewall-Software

Unten finden Sie eine Liste zusätzlicher Firewall-Software, die ich in die engere Wahl aufgenommen habe, die es aber nicht in die Top 10 geschafft haben. Schauen Sie sie sich auf jeden Fall an.

- Stormshield Network Security (SNS)

Am besten geeignet für europäische Cybersicherheitsstandards

- VyOS

Am besten geeignet für Flexibilität bei Netzwerk-Routern

- IPFire

E Wahl für Modularität bei Firewall-Lösungen

- Sophos Firewall

Am besten für eine synchronisierte Sicherheitsreaktion

Kriterien für die Auswahl von Firewall-Software

Bei der Auswahl der besten Firewall-Software für diese Liste habe ich gängige Bedürfnisse und Schmerzpunkte von Käufern wie Netzwerksicherheit und einfache Integration berücksichtigt. Außerdem habe ich den folgenden Bewertungsrahmen genutzt, um die Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsfälle abdecken:

- Schutz vor unbefugtem Zugriff

- Überwachung des Netzwerkverkehrs

- Blockieren von bösartigem Datenverkehr

- Erstellen sicherer VPN-Verbindungen

- Bereitstellung von Angriffserkennung (Intrusion Detection)

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter zu verfeinern, habe ich zudem auf besondere Merkmale geachtet, wie zum Beispiel:

- Fortschrittliche Bedrohungsanalyse (Threat Intelligence)

- Integration mit Cloud-Diensten

- Automatisiertes Richtlinien-Management

- Echtzeit-Analysen

- Anpassbare Dashboards

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jeder Lösung einzuschätzen, habe ich Folgendes betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Einarbeitungszeit

- Anpassungsmöglichkeiten

- Reaktionsschnelles Design

Einrichtung und Onboarding (10% der Gesamtbewertung)

Zur Bewertung der Einrichtungserfahrung jeder Plattform habe ich auf Folgendes geachtet:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkt-Touren

- Zugang zu Vorlagen

- Webinare und Tutorials

- Hilfreiche Chatbots

Kundensupport (10% der Gesamtbewertung)

Zur Einschätzung des Kundensupports jedes Softwareanbieters habe ich folgende Kriterien verwendet:

- 24/7 Erreichbarkeit

- Mehrere Support-Kanäle

- Kompetente Mitarbeiter

- Schnelle Reaktionszeiten

- Umfassender FAQ-Bereich

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise

- Flexible Abonnement-Pläne

- Transparente Preisstruktur

- Rabatte für Volumenabnahmen

- Verfügbarkeit einer kostenlosen Testversion

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu gewinnen, habe ich beim Lesen von Kundenbewertungen Folgendes beachtet:

- Positives Feedback zur Zuverlässigkeit

- Zufriedenheit mit dem Kundenservice

- Bewertungen zur Benutzerfreundlichkeit

- Kommentare zur Wirksamkeit der Funktionen

- Wahrnehmung des Gesamtwerts

Wie wähle ich eine Firewall-Software aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses den Fokus behalten, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen wachsen? Prüfen Sie, ob sie die Ausweitung bei Nutzern und Daten unterstützt, ohne die Leistung zu beeinträchtigen. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Systemen? Stellen Sie die Kompatibilität mit anderen Tools sicher, die Ihr Team verwendet, um Arbeitsabläufe nicht zu stören. |

| Anpassbarkeit | Können Sie die Software individuell gestalten? Suchen Sie nach Möglichkeiten zur Anpassung von Einstellungen und Richtlinien an Ihre Geschäftsprozesse. |

| Benutzerfreundlichkeit | Ist die Software anwenderfreundlich? Achten Sie auf eine intuitive Benutzeroberfläche und darauf, dass Ihr Team keine umfangreiche Schulung benötigt. |

| Implementierung und Einarbeitung | Wie schnell können Sie loslegen? Bewerten Sie den Zeit- und Ressourcenaufwand für Einrichtung und Training. Achten Sie auf Schnellstart-Anleitungen oder Support-Angebote. |

| Kosten | Liegt die Software innerhalb Ihres Budgets? Vergleichen Sie Preisstrukturen und achten Sie auf versteckte Kosten. Bewerten Sie die langfristigen Kosten gegenüber dem Mehrwert für Ihr Team. |

| Sicherheitsmaßnahmen | Entspricht sie Ihren Sicherheitsanforderungen? Prüfen Sie aktuelle Sicherheitsstandards und Zertifikate, um den Schutz Ihrer Daten zu gewährleisten. |

| Compliance-Anforderungen | Hält sie rechtliche Standards ein? Achten Sie darauf, dass die Software branchenspezifische Vorschriften wie DSGVO oder HIPAA erfüllt, um rechtliche Probleme zu vermeiden. |

Was ist Firewall-Software?

Firewall-Software ist ein digitaler Schutzwall, der den ein- und ausgehenden Netzwerkverkehr anhand vordefinierter Sicherheitsrichtlinien überwacht und kontrolliert. Sie fungiert als Barriere zwischen einem vertrauenswürdigen internen Netzwerk und potenziell unsicheren externen Netzwerken, wie dem Internet, und ist sowohl für Unternehmen als auch Privatpersonen ein wesentliches Sicherheitsinstrument.

Unternehmen setzen Firewalls ein, um vertrauliche Daten zu schützen, unbefugten Zugriff zu verhindern und gesetzliche Vorschriften einzuhalten. Privatpersonen nutzen sie, um Online-Bedrohungen abzuwehren, persönliche Informationen zu schützen und ihre Privatsphäre im Internet zu wahren. Die Bedeutung eines solchen Tools? Es ist wie ein unermüdlicher Wachposten, der Bedrohungen fernhält, Bandbreite optimiert und dafür sorgt, dass Ihre Antivirensoftware ohne störende Unterbrechungen funktionieren kann. Regelmäßige Überprüfungen mithilfe von Firewall-Audit-Software gewährleisten eine optimale Leistung.

Funktionen

Achten Sie beim Auswählen einer Firewall-Software auf die folgenden Schlüsselfunktionen:

- Verkehrsüberwachung: Analysiert kontinuierlich den Netzwerkverkehr, erkennt verdächtige Aktivitäten und warnt Sie umgehend.

- Eindringungserkennung: Spürt potenzielle Gefahren und unbefugte Zugriffsversuche auf und bietet somit eine zusätzliche Sicherheitsebene.

- Sichere VPN-Verbindungen: Ermöglicht verschlüsselte Remote-Zugriffe und schützt die Vertraulichkeit Ihrer Daten.

- Erweiterte Bedrohungsintelligenz: Nutzt Echtzeitdaten, um neue Bedrohungen schnell zu erkennen und darauf zu reagieren.

- Automatisiertes Richtlinienmanagement: Erleichtert das Festlegen und Anpassen von Sicherheitsrichtlinien im gesamten Netzwerk.

- Anpassbare Dashboards: Individuelle Gestaltung der Oberfläche, um für Sie relevante Informationen und Kennzahlen anzuzeigen.

- Integration mit Cloud-Diensten: Sichert die Kompatibilität mit cloudbasierten Anwendungen und gewährleistet die Sicherheit über verschiedene Umgebungen hinweg.

- Echtzeit-Analysen: Liefert sofortige Einblicke in die Netzwerkaktivitäten und unterstützt fundierte Sicherheitsentscheidungen.

- Compliance-Unterstützung: Hilft bei der Einhaltung rechtlicher Vorschriften und Branchenstandards.

- Benutzerfreundliche Oberfläche: Bietet ein intuitives Design, das eine effiziente Bedienung durch Ihre Mitarbeitenden ermöglicht.

Vorteile

Die Implementierung von Firewall-Software oder verwalteten Firewall-Diensten bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf diese können Sie sich freuen:

- Verbesserte Sicherheit: Schützt Ihr Netzwerk vor unbefugtem Zugriff und Cyber-Bedrohungen mit Funktionen wie Einbruchserkennung und sicheren VPN-Verbindungen.

- Datenschutz: Stellt sicher, dass vertrauliche Informationen durch Datenverschlüsselung geschützt bleiben und überwacht den Datenverkehr auf verdächtige Aktivitäten.

- Einhaltung gesetzlicher Vorschriften: Hilft Ihnen dabei, Branchenstandards und gesetzliche Anforderungen zu erfüllen und so das Risiko von Strafen durch Compliance-Unterstützung zu reduzieren.

- Verbesserte Netzwerkleistung: Verwaltet und priorisiert den Netzwerkverkehr effizient, verhindert Überlastungen und ermöglicht einen reibungslosen Betrieb.

- Reaktionsfähigkeit in Echtzeit: Bietet eine schnelle Erkennung und Abwehr potenzieller Bedrohungen durch fortschrittliche Bedrohungsinformationen und Echtzeit-Analysen.

- Anpassbare Steuerung: Ermöglicht Ihnen die individuelle Anpassung von Sicherheitsrichtlinien und Benutzeroberflächen an Ihre spezifischen Geschäftsanforderungen und erhöht so die Benutzerfreundlichkeit.

- Kosteneinsparungen: Senkt potenzielle Kosten im Zusammenhang mit Datenschutzverletzungen und Netzwerkausfällen durch proaktives Management von Sicherheitsrisiken.

Kosten und Preise

Die Auswahl einer Firewall-Software erfordert ein Verständnis der verschiedenen Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Erweiterungen und weiteren Faktoren. Die folgende Tabelle stellt übliche Tarife, deren Durchschnittspreise und typische Ausstattungsmerkmale von Firewall-Softwarelösungen zusammen:

Vergleichstabelle für Firewall-Software-Tarife

| Tariftyp | Durchschnittlicher Preis | Häufige Merkmale |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Verkehrsüberwachung, eingeschränkte Einbruchserkennung und Community-Support. |

| Personal-Tarif | $5-$25/user/month | Erweiterte Verkehrsüberwachung, sichere VPN-Verbindungen und E-Mail-Support. |

| Business-Tarif | $30-$100/user/month | Echtzeit-Analysen, automatisiertes Richtlinienmanagement und Telefonsupport. |

| Enterprise-Tarif | $100+/user/month | Anpassbare Dashboards, Compliance-Unterstützung und persönlicher Kundenbetreuer. |

Firewall Software FAQs

Hier finden Sie Antworten auf häufige Fragen zu Firewall-Software:

Was sind die 4 Firewall-Regeln?

Die vier Grundtypen von Firewall-Regeln sind: alles erlauben, alles verweigern, spezifisch erlauben und spezifisch verweigern. Sie sollten diese Regeln verstehen, um Ihre Firewall effektiv zu konfigurieren. Jede Regelart dient unterschiedlichen Zwecken, und ihre richtige Anwendung hilft bei der Verwaltung des Netzwerkverkehrs und der Sicherheit.

Was ist das größte Problem einer Firewall?

Ein großes Problem von Firewalls ist, dass sie Bedrohungen von innen kaum erkennen können. Firewalls sind ideal, um externe Risiken abzuwehren, haben aber Schwierigkeiten mit Bedrohungen aus dem eigenen Unternehmen. Um Risiken wie Insider-Bedrohungen und verschlüsselten Datenverkehr zu minimieren, sollten Sie zusätzliche Sicherheitsmaßnahmen in Erwägung ziehen.

Wie funktioniert eine Software-Firewall?

Eine Software-Firewall ist ein Programm, das die ein- und ausgehenden Daten eines Geräts überprüft. Sie filtert die Daten und prüft, ob sie dem Profil von Schadcode entsprechen. Sie können die Firewall individuell anpassen und so eine flexible Sicherheitslösung für Ihre Systeme schaffen.

Wie konfiguriere ich eine Firewall?

Um eine Firewall zu konfigurieren, legen Sie zunächst Ihre Sicherheitsrichtlinien und -regeln fest. Bestimmen Sie, welche Arten von Datenverkehr für Ihr Netzwerk erlaubt oder verboten werden sollen. Aktualisieren und überprüfen Sie Ihre Einstellungen regelmäßig, um auf neue Bedrohungen zu reagieren und den Schutz aufrechtzuerhalten.

Was ist eine zustandsorientierte Prüfung?

Die zustandsorientierte Prüfung (Stateful Inspection) ist eine Firewall-Funktion, die den Status aktiver Verbindungen überwacht. Sie analysiert Datenpakete im Kontext des Datenflusses und stellt sicher, dass nur legitime Daten durchgelassen werden. Dies ist ein dynamischerer und sichererer Ansatz als das statische Filtern.

Wann sollte ich eine Software-Firewall einsetzen?

Eine Software-Firewall ist sinnvoll, wenn Sie flexible Sicherheitslösungen für einzelne Geräte oder kleine Netzwerke benötigen. Besonders praktisch ist sie für Remote-Mitarbeitende oder kleine Unternehmen, die individuell anpassbaren Schutz wünschen, ohne in Hardware zu investieren. Prüfen Sie Ihre Anforderungen, um die geeignetste Lösung für sich zu finden.

Wie geht es weiter?

Wenn Sie gerade dabei sind, sich über Firewall-Software zu informieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen geklärt werden. Anschließend erhalten Sie eine Auswahlliste an Software, die Sie überprüfen können. Sie werden sogar während des gesamten Kaufprozesses unterstützt, einschließlich Preisverhandlungen.