10 Beste Intrusion Detection und Prevention Systeme Shortlist

In der schnelllebigen IT-Welt steht die Sicherheit Ihres Netzwerks an oberster Stelle. Intrusion Detection und Prevention Systeme (IDPS) sind Ihre erste Verteidigungslinie gegen unbefugten Zugriff und Cyber-Bedrohungen. Sie helfen dabei, Schwachstellen zu erkennen und schnell zu handeln.

Ich habe eine Reihe von IDPS-Lösungen getestet und bewertet, um Ihnen dabei zu helfen, die beste Lösung für Ihr Team zu finden. Dank meiner Erfahrung in der SaaS-Entwicklung biete ich Ihnen unparteiische und gut recherchierte Erkenntnisse.

In diesem Artikel entdecken Sie die Top-Auswahl an Intrusion Detection und Prevention Systemen. Jeder Kandidat bringt einzigartige Funktionen mit, um Ihre spezifischen Anforderungen zu erfüllen. Lassen Sie uns eintauchen, wie diese Tools Ihre Netzwerksicherheit verbessern und Ihnen ein gutes Gefühl geben können.

Table of Contents

- Beste Software-Auswahl

- Warum Sie uns vertrauen können

- Spezifikationen vergleichen

- Bewertungen

- Weitere Systeme zur Erkennung und Verhinderung von Eindringversuchen

- Verwandte Bewertungen

- Auswahlkriterien

- So wählen Sie aus

- Was ist ein System zur Erkennung und Verhinderung von Eindringversuchen?

- Funktionen

- Vorteile

- Kosten & Preise

- FAQs

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Intrusion Detection und Prevention Systeme

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Echtzeitüberwachung und Auditierung | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten für fortschrittliche Bedrohungserkennung | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für granulare Kontrolle über Sicherheitsrichtlinien | Not available | $10/user/month (min 5 seats) | Website | |

| 4 | Am besten geeignet für die Integration mit bestehenden Cisco-Infrastrukturen | Not available | $38/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten für den Schutz vor fortgeschrittenen Bedrohungen geeignet | Not available | Preis auf Anfrage | Website | |

| 6 | Am besten geeignet für die Integration von Threat-Intelligence-Feeds | Not available | $14/user/month (min 10 seats) | Website | |

| 7 | Am besten geeignet für eine proaktive Sicherheitsstrategie | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten für anpassbare Einbruchserkennungsregeln | Nein | Kostenlos; Snort Subscriber Rule Set ab $29.99/Jahr | Website | |

| 9 | Am besten für kontinuierliche Sicherheitsüberwachung | Not available | $2500/month | Website | |

| 10 | Am besten für Open-Source-basierte Erkennung von Netzwerkbedrohungen | Nein | Kostenlos; Professioneller Support ab $100/Nutzer/Monat | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Testberichte: Beste Intrusion Detection und Prevention Systeme

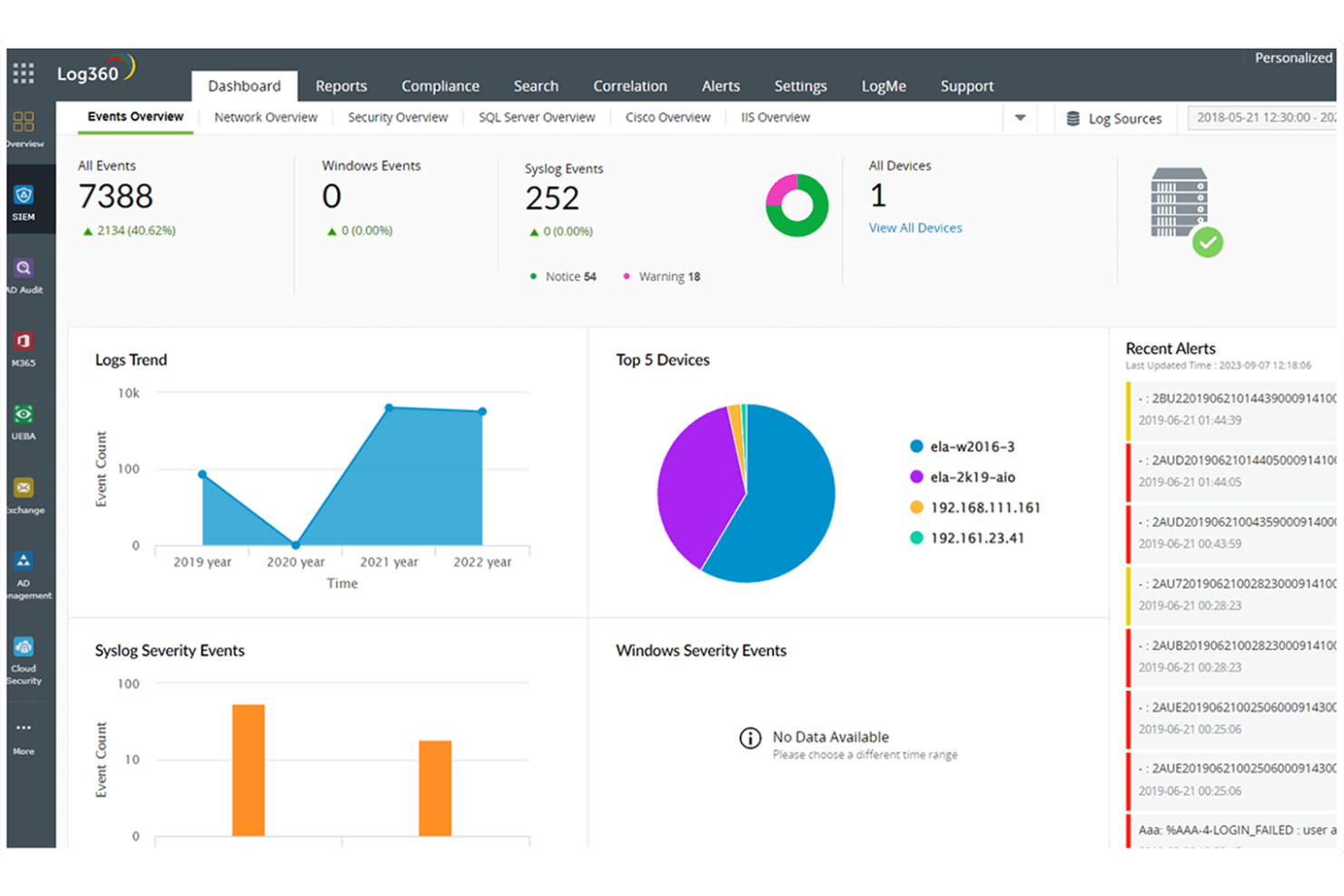

ManageEngine Log360 ist eine umfassende Lösung für Security Information and Event Management (SIEM), die darauf ausgelegt ist, eine umfassende Transparenz und Kontrolle über die IT-Infrastruktur eines Unternehmens zu bieten. Sie integriert Protokollmanagement- und Prüfungsfunktionen über verschiedene Plattformen hinweg, einschließlich Windows-Server, AWS und Azure-Cloud-Dienste.

Warum ich ManageEngine Log360 ausgewählt habe:

Ich schätze die Echtzeitüberwachung und Auditierungsfunktionen für Active Directory, Dateisysteme und Windows-Server. Dies stellt sicher, dass jeder unautorisierte Zugriff oder verdächtige Aktivitäten sofort erkannt und behoben werden. Die Plattform integriert außerdem Funktionen zur Datenverlustprävention (DLP) und Cloud Access Security Broker (CASB), die entscheidend sind, um den Datenzugriff zu überwachen und die Cloud-Sicherheit zu verwalten.

Ein weiterer bedeutender Vorteil von Log360 ist der Einsatz fortschrittlicher Technologien wie maschinelles Lernen und Benutzer- sowie Entitätenverhaltensanalysen (UEBA). Diese Technologien ermöglichen eine verhaltensbasierte Erkennung, die besonders wichtig ist, um Insider-Bedrohungen zu identifizieren.

Hervorstechende Funktionen und Integrationen:

Die Integration der Plattform mit dem MITRE ATT&CK Framework hilft dabei, Bedrohungen je nach Position in der Angriffskette zu priorisieren und so die Bedrohungsreaktionsstrategien zu verbessern. Zusätzlich bietet die Vigil IQ Engine erweiterte Fähigkeiten zur Bedrohungserkennung, -untersuchung und -reaktion, indem sie durch Korrelation, adaptive Warnmeldungen und intuitive Analysen in Echtzeit Sichtbarkeit bei Sicherheitsbedrohungen verschafft.

Zu den Integrationen zählen Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure und Active Directory.

Pros and Cons

Pros:

- Umfassende Transparenz über Systeme hinweg

- Anpassbare Berichtfunktionen

- Benutzerfreundliche Oberfläche

Cons:

- Die anfängliche Einrichtung und Konfiguration kann komplex sein

- Mögliche Leistungsprobleme bei der Verarbeitung großer Datenmengen

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

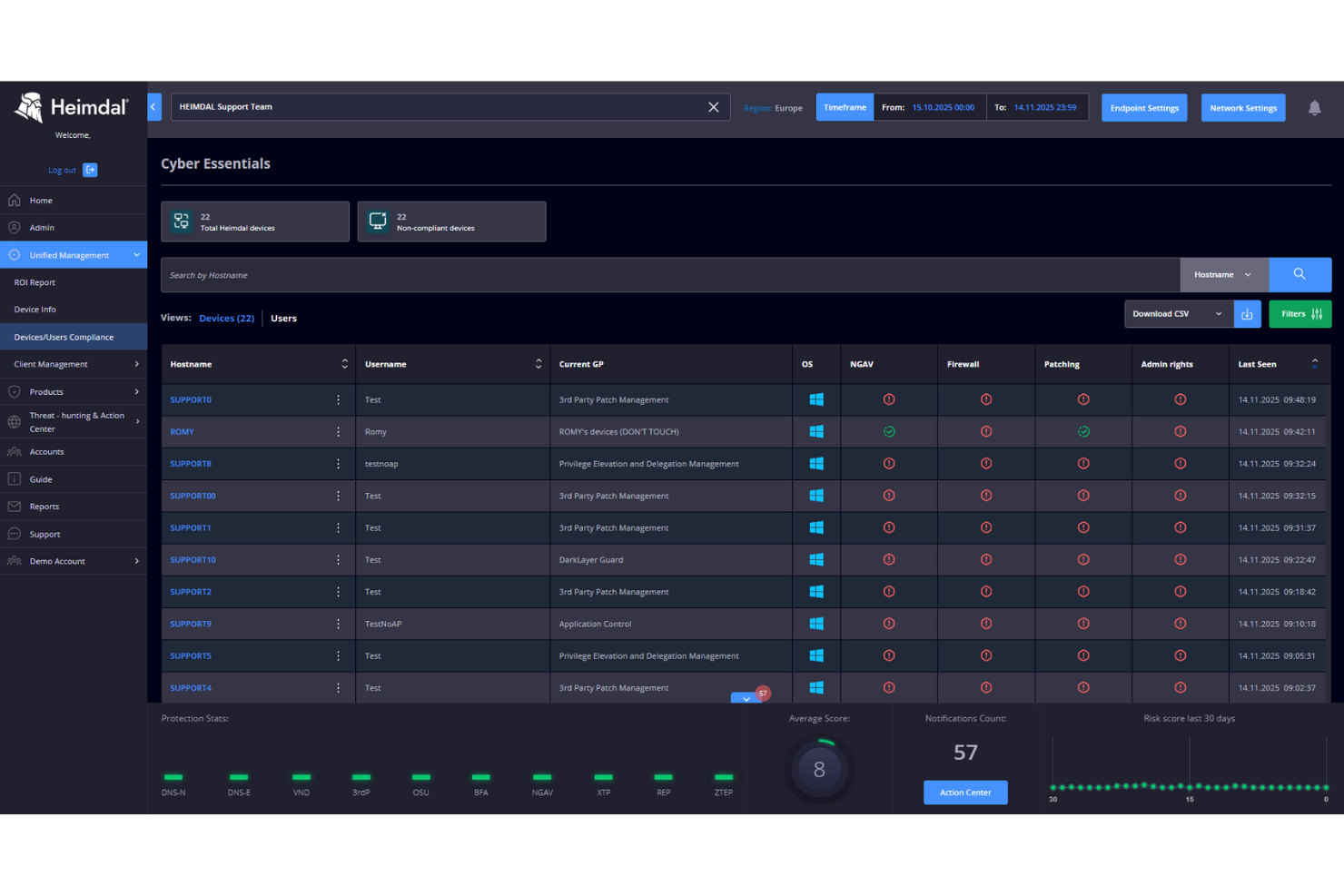

Heimdal ist eine Cybersicherheitsplattform, die für Unternehmen entwickelt wurde, die ihre Sicherheitslage gegenüber Cyberbedrohungen stärken möchten. Sie richtet sich an Branchen wie Gesundheitswesen, Bildungseinrichtungen und kleine bis mittlere Unternehmen und bietet Lösungen für Compliance- und Datenschutzanforderungen. Durch die Integration von Angriffserkennungs- und -präventionssystemen unterstützt Heimdal Unternehmen dabei, die Erkennung von Bedrohungen, das Schwachstellenmanagement und allgemeine Cybersicherheitsmaßnahmen für Organisationen mit komplexen Sicherheitsanforderungen zu optimieren.

Warum ich Heimdal gewählt habe

Ich habe Heimdal gewählt, weil der Fokus auf fortschrittlicher Bedrohungserkennung und Reaktionsfähigkeit liegt. Die Endpoint Detection and Response (EDR)- und Extended Detection and Response (XDR)-Funktionen der Plattform bieten eine umfassende Überwachung und Schutz vor Cyberbedrohungen. Heimdals Fähigkeit, Managed Services zu integrieren und Sicherheitsprozesse zu automatisieren, adressiert das häufige Problem der Alarmmüdigkeit und macht es zu einer zuverlässigen Wahl für Unternehmen, die ihr Cybersicherheitskonzept verbessern möchten.

Wichtige Funktionen von Heimdal

Neben den leistungsstarken Erkennungs- und Reaktionsfähigkeiten bietet Heimdal eine Reihe weiterer Funktionen:

- DNS-Sicherheit: Schützt vor DNS-Hijacking und sorgt für sicheres Surfen im Web, indem bösartige Websites blockiert werden.

- Automatisiertes Patch-Management: Vereinfacht das Patchen von Software-Sicherheitslücken und verringert so das Risiko einer Ausnutzung.

- Ransomware-Schutz: Bietet mehrschichtige Abwehrmechanismen gegen Ransomware-Angriffe und schützt so kritische Daten und Systeme.

- Verwaltung privilegierter Konten und Sitzungen: Stellt eine sichere Zugangskontrolle und Überwachung privilegierter Konten sicher, um unbefugten Zugriff zu verhindern.

Heimdal-Integrationen

Native Integrationen werden von Heimdal derzeit nicht aufgeführt; die Plattform unterstützt jedoch benutzerdefinierte Integrationen über API.

Pros and Cons

Pros:

- Automatisiert Patch-Management auf allen Endgeräten

- Starke Erkennung von Schwachstellen und Bedrohungen

- Ausführliche Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Benutzeroberfläche erfordert Einarbeitungszeit

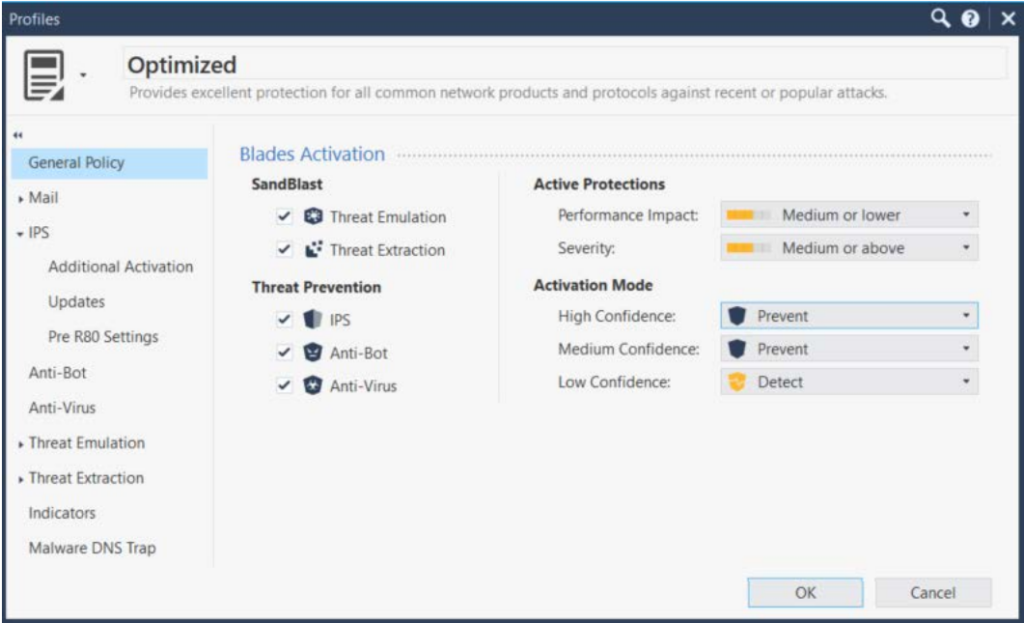

Am besten geeignet für granulare Kontrolle über Sicherheitsrichtlinien

Check Point IPS agiert als wachsamer Wächter und bietet robuste Sicherheitslösungen zum Schutz Ihrer digitalen Umgebung. Die Fähigkeit des Tools, eine granulare Kontrolle über Sicherheitsrichtlinien bereitzustellen, ist eine entscheidende Stärke, die es von der Konkurrenz abhebt.

Warum ich Check Point IPS gewählt habe:

Auf meiner Suche nach erstklassigen Systemen zur Erkennung und Verhinderung von Eindringversuchen fiel mir Check Point IPS aufgrund seiner beeindruckenden Richtlinienkontrollfunktionen auf. Es überzeugt durch die Möglichkeit, präzise und granulare Steuerung von Sicherheitsrichtlinien zu bieten und so potenzielle Schwachstellen wirksam zu beseitigen.

Diese granulare Kontrolle ermöglicht es Unternehmen, ihre Sicherheitsstrategie fein abzustimmen, was es zur besten Wahl für Organisationen macht, die eine anpassbare Sicherheitsrichtlinie benötigen.

Herausragende Funktionen und Integrationen:

Check Point IPS ist mit einer Reihe leistungsstarker Funktionen ausgestattet, darunter umfassende Bedrohungsinformationen, integrierter Virenschutz, Anti-Bot und Sandboxing. Es verfügt zudem über eine intuitive Verwaltungskonsole und einen automatischen Richtlinien-Tuner. Die Bedrohungsinformationsfunktion liefert detaillierte Informationen über potenzielle Gefahren, während der automatische Richtlinien-Tuner das Management der Richtlinien vereinfacht und so für einen effizienten Betrieb sorgt.

Check Point IPS integriert sich zudem nahtlos mit mehreren führenden Plattformen. Besonders hervorzuheben ist die Verbindung mit bestehenden Check Point Sicherheitslösungen, wodurch ein einheitliches Bedrohungsmanagement und optimierte Abläufe ermöglicht werden.

Pros and Cons

Pros:

- Detaillierte Bedrohungsinformationen

- Granulare Kontrolle über Sicherheitsrichtlinien

- Effiziente Integration mit anderen Check Point Sicherheitslösungen

Cons:

- Hoher Einstiegspreis

- Mindestens 5 Plätze erforderlich

- Könnte für kleinere Unternehmen oder solche, die neu in der Cybersicherheit sind, komplex sein

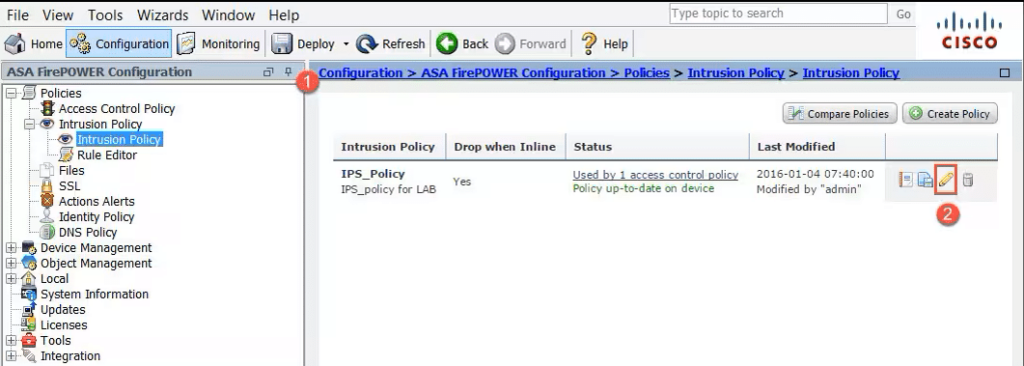

Am besten geeignet für die Integration mit bestehenden Cisco-Infrastrukturen

Cisco Secure Firewall bietet einen robusten Bedrohungsschutz und hohe Transparenz, wodurch Netzwerkinfrastrukturen effektiv vor potenziellen Sicherheitsverletzungen geschützt werden. Durch seine tiefgreifenden Integrationsmöglichkeiten mit bestehenden Cisco-Infrastrukturen stellt es eine wertvolle Ergänzung für das Cybersicherheits-Toolkit von Unternehmen dar, die bereits auf das umfangreiche Produktspektrum von Cisco setzen.

Warum ich Cisco Secure Firewall ausgewählt habe:

Im Auswahlprozess der richtigen Tools waren die Integrationsmöglichkeiten des Cisco Secure Firewall mit bestehenden Cisco-Infrastrukturen besonders herausragend. Es bietet einen überzeugenden Vorteil für Unternehmen, die stark auf das Cisco-Ökosystem setzen.

Deshalb habe ich es als das 'Beste für die Integration mit bestehenden Cisco-Infrastrukturen' bestimmt – auf Grundlage seiner Kompatibilität und der betrieblichen Leichtigkeit, die es in eine bereits vertraute Umgebung bringt.

Herausragende Funktionen und Integrationen:

Cisco Secure Firewall verfügt über Funktionen wie ein Next-Generation Intrusion Prevention System (NGIPS), fortschrittlichen Malware-Schutz und URL-Filterung zum Schutz des Netzwerks. Das herausragendste Merkmal ist die Bedrohungsintelligenz, unterstützt von Cisco Talos, einem der weltweit größten kommerziellen Threat-Intelligence-Teams.

Cisco Secure Firewall lässt sich nahtlos mit weiteren Cisco-Sicherheitsprodukten integrieren, darunter die SecureX-Plattform, Cisco Secure Endpoint, SolarWinds Security Event Manager und Cisco Secure Email Gateways, und bietet somit eine umfassende Sicherheitslösung.

Pros and Cons

Pros:

- Exzellente Integration in bestehende Cisco-Infrastrukturen

- Zugriff auf leistungsstarke Bedrohungsinformationen von Cisco Talos

- Umfassende Sicherheitsfunktionen wie Intrusion Prevention und Malware-Schutz

Cons:

- Die Preisgestaltung kann insbesondere für kleine Unternehmen hoch sein

- Komplexität erfordert unter Umständen IT-Fachkenntnisse für eine effektive Verwaltung

- Begrenzte Integration mit Nicht-Cisco-Produkten

Am besten für den Schutz vor fortgeschrittenen Bedrohungen geeignet

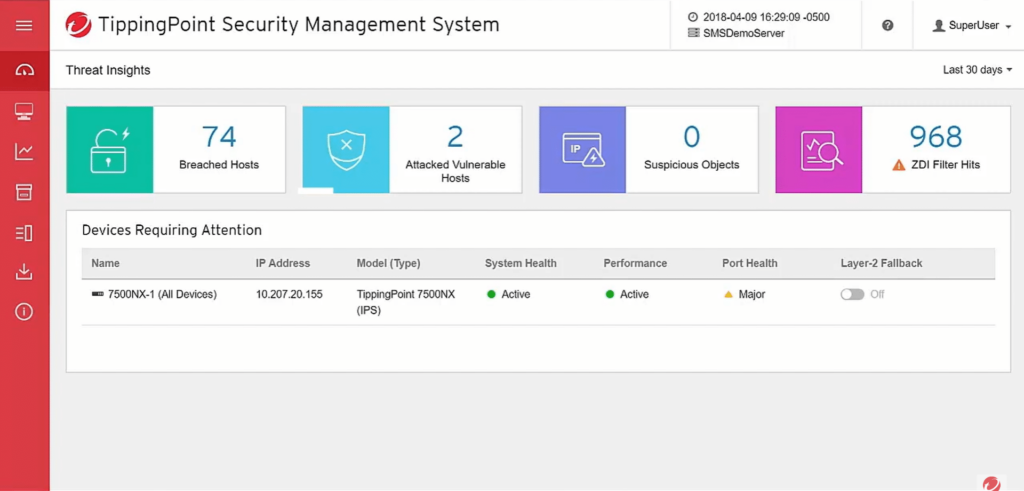

Trend Micro TippingPoint ist eine Netzwerksicherheitslösung, die robusten Schutz vor fortschrittlichen Bedrohungen bietet. Sie sorgt für Echtzeit-Netzwerksschutz und einfache Bedienung in Ihrer vielfältigen Netzwerkumgebung und ist besonders geschickt beim Schutz vor fortgeschrittenen Bedrohungen.

Warum ich Trend Micro TippingPoint ausgewählt habe:

TippingPoint hat einen Platz auf dieser Liste verdient, weil es über spezialisierte Fähigkeiten zum Schutz von Netzwerken vor fortschrittlichen Bedrohungen verfügt. Die Kombination aus Bedrohungsdaten und Netzwerkschutz hebt es von anderen Cybersicherheits-Tools ab.

Betrachtet man den besten Anwendungsfall des Tools, so sticht der Schutz vor fortgeschrittenen Bedrohungen durch seinen umfassenden Ansatz zur Verwaltung sowohl bekannter als auch unbekannter Schwachstellen hervor.

Herausragende Funktionen und Integrationen:

TippingPoint bietet mehrere bemerkenswerte Funktionen, darunter Hochleistungs-Inspektion, ThreatLinQ Security Intelligence und anpassbare Dashboards für Netzwerktransparenz. Darüber hinaus sorgt das Advanced Threat Protection Framework für eine proaktive Sicherheitsstrategie.

Was die Integration betrifft, fügt sich TippingPoint nahtlos in das Sicherheitsökosystem von Trend Micro ein. Es integriert sich mit anderen Lösungen von Trend Micro und bietet einen einheitlichen Sicherheitsansatz. Zusätzlich unterstützt es Integrationen mit Drittanbietern wie SIEM-Systemen für zentrales Sicherheitsmanagement.

Pros and Cons

Pros:

- Umfassendes Rahmenwerk zum Schutz vor fortgeschrittenen Bedrohungen

- Hochleistungs-Netzwerkinspektion

- Nahtlose Integration mit anderen Trend Micro Lösungen

Cons:

- Preisinformationen sind nicht frei verfügbar

- Kann technische Expertise für eine effektive Verwaltung erfordern

- Könnte für kleinere Organisationen mit weniger komplexen Netzwerkinfrastrukturen überdimensioniert sein

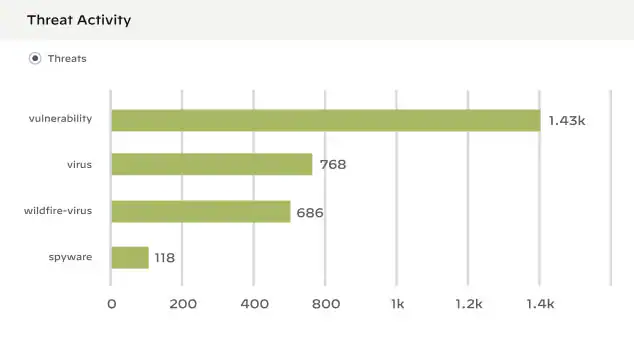

Am besten geeignet für die Integration von Threat-Intelligence-Feeds

Palo Alto Networks Next-Generation Firewall (NGFW) setzt den Maßstab für die Absicherung Ihres digitalen Domain Name Systems (DNS) und bietet leistungsstarke Funktionen zur Erkennung und Verhinderung von Eindringversuchen. Sein herausragendes Merkmal ist die nahtlose Integration von Threat-Intelligence-Feeds, eine einzigartige Fähigkeit, die es zu einem starken Anwärter im Bereich der Cybersicherheit macht.

Warum ich mich für Palo Alto Networks NGFW entschieden habe:

Als ich Palo Alto Networks NGFW zum ersten Mal bewertete, überzeugte mich vor allem die unübertroffene Fähigkeit zur Integration von Threat-Intelligence-Feeds. Meiner Meinung nach hebt es sich dadurch von der Konkurrenz ab und bietet einen klaren Vorteil für Organisationen, die stark auf Threat Intelligence für einen proaktiven Schutz angewiesen sind.

Angesichts der zunehmenden Bedrohungslage im Bereich Cybersicherheit ist die Fähigkeit zur Integration von Threat-Intelligence-Feeds von unschätzbarem Wert. Deshalb ist Palo Alto Networks NGFW die beste Wahl für diesen Zweck.

Herausragende Funktionen und Integrationen:

Palo Alto Networks NGFW überzeugt mit einer Reihe beeindruckender Funktionen, darunter Anwendungsidentifikation, benutzerbasierte Richtlinienkontrolle und Multi-Faktor-Authentifizierung. Die Funktion zur Anwendungsidentifikation liefert einen detaillierten Einblick in den Netzwerkverkehr, während die Multi-Faktor-Authentifizierung eine zusätzliche Sicherheitsebene bietet.

Was die Integrationen angeht, lässt sich Palo Alto Networks NGFW nahtlos in eine Vielzahl von Plattformen integrieren, darunter auch beliebte Cloud-Service-Anbieter. Diese Integrationen ermöglichen es Organisationen, ihre Sicherheitsmaßnahmen über die traditionelle Netzwerkgrenze hinaus bis in die Cloud zu erweitern.

Pros and Cons

Pros:

- Lässt sich gut mit Threat-Intelligence-Feeds integrieren

- Kommt mit einer Reihe beeindruckender Funktionen

- Bietet exzellente Cloud-Integrationen

Cons:

- Hoher Einstiegspreis

- Mindestens 10 Nutzer erforderlich

- Die Benutzeroberfläche kann für Einsteiger im Bereich Cybersicherheit komplex sein

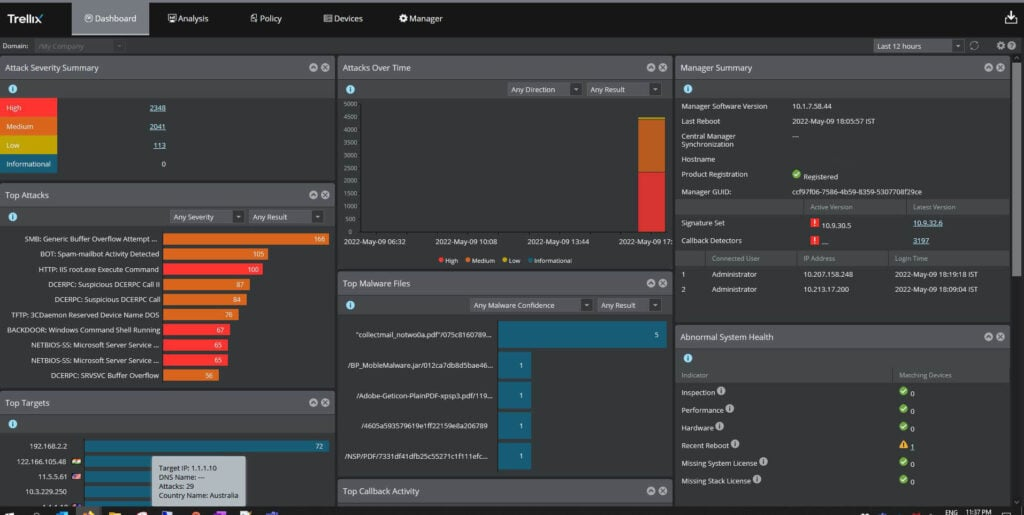

Am besten geeignet für eine proaktive Sicherheitsstrategie

Das Trellix Intrusion Prevention System (IPS) ist ein Cybersicherheits-Tool, das darauf abzielt, Unternehmensnetzwerke vor verschiedenen Bedrohungen zu schützen. Durch Erkennung und Verhinderung von Eindringversuchen unterstützt es Unternehmen dabei, eine proaktive Sicherheitsstrategie aufrechtzuerhalten.

Warum ich Trellix Intrusion Prevention System ausgewählt habe:

Ich habe Trellix IPS für diese Liste ausgewählt, weil es besonders auf proaktiven Schutz setzt. Sein einzigartiger Ansatz zur Bedrohungserkennung und -vermeidung hebt es von vielen anderen Cybersicherheitslösungen ab.

Mit der Fähigkeit, eine proaktive Sicherheitsstrategie umzusetzen, eignet es sich am besten für Unternehmen, die Cyberbedrohungen frühzeitig entgegenwirken wollen, bevor diese Schaden anrichten.

Herausragende Funktionen und Integrationen:

Trellix IPS bietet mehrere Schlüsselfunktionen, um eine proaktive Sicherheitsposition zu schaffen. Die detaillierte Verkehrsanalyse, fortschrittliche Algorithmen zur Bedrohungserkennung sowie Echtzeit-Reaktionsmöglichkeiten sorgen für umfassenden Schutz.

Bei den Integrationen funktioniert die Trellix IPS-Lösung nahtlos mit der umfassenden Trellix-Plattform, sodass Unternehmen eine einheitliche, vielschichtige Sicherheitsstrategie nutzen können. Sie kann auch mit Drittanbieter-Tools wie McAfee ePO integriert werden, um eine erweiterte, individuell angepasste Sicherheitsumgebung zu ermöglichen.

Pros and Cons

Pros:

- Proaktive Sicherheitsstrategie

- Echtzeit-Reaktionsmöglichkeiten

- Einfache Integration mit der Trellix-Plattform und Drittanbieter-Tools

Cons:

- Keine transparente Preisgestaltung

- Die Einarbeitung kann für Nutzer ohne Erfahrung mit Intrusion Prevention Systems anspruchsvoll sein

- Abhängigkeit von anderen Trellix-Produkten für volle Funktionalität

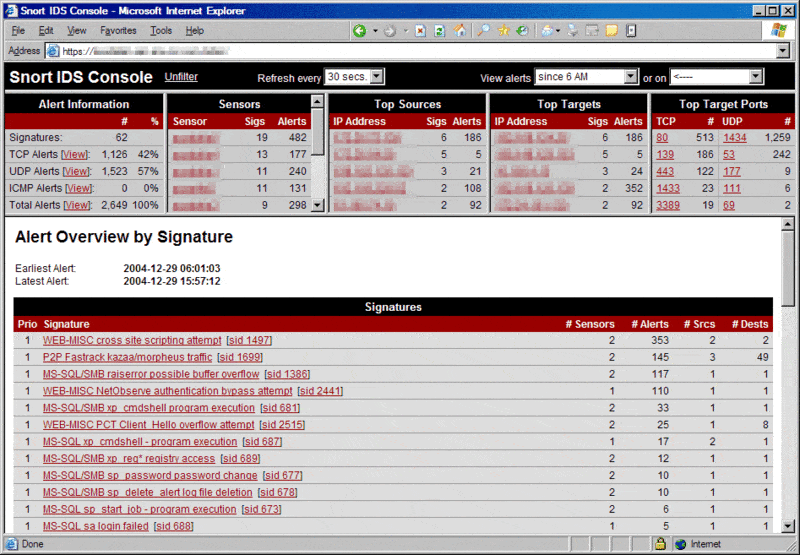

Snort ist ein Open-Source-Netzwerk-Einbruchserkennungssystem (IDS), das entwickelt wurde, um Netzwerkeinbrüche zu erkennen und zu verhindern. Es ermöglicht Benutzern, Regeln zur Erkennung verdächtiger Aktivitäten zu erstellen und anzupassen, was es besonders geeignet für Organisationen macht, die anpassungsfähige und maßgeschneiderte Einbruchserkennungslösungen benötigen.

Warum ich Snort ausgewählt habe:

Ich habe mich für Snort entschieden, weil es ein hohes Maß an Anpassbarkeit bietet. Die Möglichkeit, spezifische Erkennungsregeln festzulegen, unterscheidet Snort von vielen anderen Einbruchserkennungstools und ermöglicht es Unternehmen, ihre Netzwerksicherheit entsprechend den individuellen Anforderungen zu verfeinern.

Daher hebt es sich als das beste Tool für anpassbare Einbruchserkennungsregeln hervor.

Herausragende Funktionen und Integrationen:

Das Hauptmerkmal von Snort ist das regelbasierte Erkennungssystem, mit dem Nutzer eigene Regeln zur Erkennung verdächtiger Netzwerkaktivitäten definieren können. Darüber hinaus tragen die Echtzeit-Verkehrsanalyse und die Paketprotokollierungsfunktion zu einer umfassenden Einbruchserkennungslösung bei.

Was die Integration betrifft, wurde Snort entwickelt, um nahtlos mit anderen Sicherheits- und Netzwerklösungen zusammenzuarbeiten. Es wird häufig in Kombination mit anderen Netzwerküberwachungstools eingesetzt, um eine integrierte Sicherheitslösung zu bieten.

Pros and Cons

Pros:

- Hochgradig anpassbare Einbruchserkennungsregeln

- Echtzeit-Verkehrsanalyse

- Kann mit anderen Netzwerküberwachungstools integriert werden

Cons:

- Benötigt möglicherweise fortgeschrittenes technisches Wissen für die vollständige Nutzung

- Kostenlose Version ohne kommerziellen Support

- Kann aufgrund des Funktionsumfangs für kleine Netzwerke überwältigend sein

Am besten für kontinuierliche Sicherheitsüberwachung

Alert Logic MDR bietet eine integrierte Lösung, die fortschrittliche Technologie mit menschlicher Expertise kombiniert, um eine kontinuierliche Sicherheitsüberwachung zu gewährleisten. Es liefert Echtzeit-Bedrohungserkennung und Vorfallreaktionsdienste und verschafft Unternehmen damit Sicherheit in ihren Cybersicherheitsoperationen.

Warum ich Alert Logic MDR gewählt habe:

Alert Logic MDR hat meine Aufmerksamkeit durch sein einzigartiges Zusammenspiel von Technologie und menschlichem Fachwissen gewonnen. Meiner Ansicht nach ergänzt der Wert menschlicher Beteiligung bei der Erkennung komplexer Bedrohungen die Geschwindigkeit und Präzision automatisierter Systeme, was Alert Logic MDR besonders macht.

Aufgrund seiner Stärke in der Bereitstellung einer kontinuierlichen, rund um die Uhr verfügbaren Sicherheitsüberwachung habe ich es als das 'Beste für kontinuierliche Sicherheitsüberwachung' eingestuft.

Hervorstechende Funktionen und Integrationen:

Alert Logic MDR umfasst Funktionen wie Asset-Erkennung, Schwachstellenbewertung, Eindringungserkennung, Protokollmanagement und Vorfallmanagement. Besonders beeindruckend ist die Bedrohungsintelligenz, die von einem globalen Team aus Sicherheitsexperten unterstützt wird, die Bedrohungen aktiv überwachen und darauf reagieren.

Integrationen spielen eine Schlüsselrolle in der Funktionalität von Alert Logic MDR. Es arbeitet gut mit beliebten Cloud-Plattformen wie AWS, Azure und Google Cloud zusammen und gewährleistet so reibungslose Abläufe und hohe Sicherheit in diesen Umgebungen.

Pros and Cons

Pros:

- Ermöglicht kontinuierliche, rund um die Uhr verfügbare Sicherheitsüberwachung

- Bietet eine Kombination aus Technologie und menschlicher Expertise

- Integriert sich gut mit beliebten Cloud-Plattformen

Cons:

- Hoher Einstiegspreis könnte für kleine Unternehmen ein Hindernis sein

- Bietet keine kostenlose Testversion oder kostenlosen Tarif

- Erfordert eine Mindestvertragslaufzeit

Suricata nimmt eine starke Position im Bereich der Intrusion-Detection- und -Prevention-Systeme durch seine Open-Source-Fähigkeiten ein. Das System ist speziell darauf ausgelegt, erstklassige Erkennung von Netzwerkbedrohungen zu bieten und Sicherheitsteams die nötigen Einblicke zu verschaffen.

Warum ich Suricata ausgewählt habe:

Zu den Gründen, warum Suricata es auf meine Liste geschafft hat, zählt in erster Linie seine Open-Source-Natur. Das bedeutet, dass eine Plattform für kontinuierliche Aktualisierungen und Verbesserungen geschaffen wird, angetrieben durch eine aktive Community von Sicherheitsexperten.

Ich habe Suricata als 'am besten für Open-Source-basierte Netzwerk-Bedrohungserkennung' identifiziert, weil es Erschwinglichkeit mit einem sich ständig weiterentwickelnden Funktionsumfang verbindet, um Sicherheitsbedrohungen voraus zu sein.

Herausragende Funktionen und Integrationen:

Suricata bietet zentrale Funktionen wie Echtzeit-Intrusion-Detection, Netzwerk-Sicherheitsüberwachung und Offline-PCAP-Verarbeitung. Seine Inline-Eindringungsverhinderung kann bösartige Aktivitäten auf Netzwerkebene stoppen, bevor sie die Systeme beeinträchtigen.

Suricata bietet eine hohe Kompatibilität mit verschiedenen Log-Management- und SIEM-Systemen wie ELK Stack, OSSEC HIDS und Splunk, was die Datenintegration für Sicherheitsteams erleichtert.

Pros and Cons

Pros:

- Open-Source mit einer aktiven Community für kontinuierliche Updates

- Echtzeit-Erkennung von Eindringversuchen

- Kompatibel mit mehreren SIEM-Systemen

Cons:

- Professioneller Support ist kostenpflichtig

- Kann technisches Know-how bei Einrichtung und Konfiguration erfordern

- Da es Open-Source ist, sind Community-Beiträge für neue Funktionen erforderlich, was Zeit in Anspruch nehmen kann

Weitere Intrusion Detection und Prevention Systeme

Im Folgenden finden Sie eine Liste weiterer Intrusion Detection und Prevention Systeme, die ich in meine Vorauswahl aufgenommen habe, die es aber nicht in die Top 10 geschafft haben. Sie sind definitiv einen Blick wert.

- Zeek

Am besten geeignet für umfassende Netzwerksichtbarkeit und -diagnostik

- Apiiro

Am besten geeignet für einen risikobasierten Ansatz zur Sicherheit

- Nanitor

Am besten geeignet für Netzwerkschwachstellen-Scanning

- Quantum Armor

Am besten geeignet für vorausschauende Angriffserkennung

Ähnliche Testberichte

Auswahlkriterien für Intrusion Detection und Prevention Systeme

Bei der Auswahl der besten Intrusion Detection und Prevention Systeme für diese Liste habe ich gängige Käuferbedürfnisse und Schmerzpunkte wie Echtzeit-Bedrohungserkennung oder die einfache Integration in bestehende Infrastruktur berücksichtigt. Außerdem habe ich folgendes Bewertungsraster genutzt, um strukturiert und fair vorzugehen:

Kernfunktionalitäten (25 % der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese grundlegenden Anwendungsfälle abdecken:

- Erkennung unbefugter Zugriffe

- Überwachung des Netzwerkverkehrs

- Warnung bei verdächtigen Aktivitäten

- Protokollierung von Sicherheitsereignissen

- Verhinderung bekannter Bedrohungen

Zusätzliche herausragende Funktionen (25 % der Gesamtwertung)

Um die Konkurrenz weiter einzugrenzen, habe ich nach folgenden besonderen Merkmalen gesucht:

- Integration mit anderen Sicherheitstools

- Funktionen mit maschinellem Lernen

- Cloud-basierte Bereitstellungsoptionen

- Anpassbare Benachrichtigungseinstellungen

- Tools für Compliance-Berichte

Benutzerfreundlichkeit (10 % der Gesamtwertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu erhalten, habe ich Folgendes betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Dashboards

- Geringe Einarbeitungszeit

- Responsives Design

Onboarding (10 % der Gesamtwertung)

Zur Bewertung des Onboardings für jede Plattform habe ich auf Folgendes geachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Webinare für neue Nutzer

- Chatbot-Unterstützung

Kundenservice (10 % der Gesamtbewertung)

Um die Kundenserviceleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Mehrere Support-Kanäle

- Ressourcen in der Wissensdatenbank

- Reaktionszeit auf Anfragen

- Verfügbarkeit von dedizierten Account Managern

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um den Gegenwert für das Geld jeder Plattform einzuschätzen, habe ich Folgendes betrachtet:

- Wettbewerbsfähige Preisgestaltung

- Flexibilität bei den Lizenzen

- Verhältnis von Funktionen zu Preis

- Verfügbarkeit von kostenlosen Testversionen

- Rabatte für langfristige Verträge

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen der Bewertungen Folgendes berücksichtigt:

- Feedback zur Einrichtung

- Zufriedenheit mit der Leistung

- Erfahrungen mit dem Kundenservice

- Feedback von Langzeitnutzern

- Vergleiche mit Mitbewerbern

Wie wählt man ein System zur Erkennung und Verhinderung von Eindringversuchen aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess den Überblick behalten, finden Sie hier eine Checkliste mit Faktoren, die Sie im Auge behalten sollten:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Kann das System mit Ihrem Unternehmen mitwachsen? Berücksichtigen Sie zukünftige Erweiterungen und Benutzerbegrenzungen. |

| Integrationen | Funktioniert es mit Ihren jetzigen Tools? Prüfen Sie die Kompatibilität für nahtlose Abläufe. |

| Anpassbarkeit | Können Sie das System auf Ihre Bedürfnisse zuschneiden? Achten Sie auf flexible Einstellungen und Optionen. |

| Benutzerfreundlichkeit | Ist das System für Ihr Team intuitiv zu bedienen? Beachten Sie die Lernkurve und die Benutzeroberfläche. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie die Einrichtungszeit und verfügbare Unterstützung. |

| Kosten | Passt es zu Ihrem Budget? Vergleichen Sie Preismodelle und versteckte Gebühren. |

| Sicherheitsvorkehrungen | Gibt es starke Sicherheitsmaßnahmen? Stellen Sie die Einhaltung von Branchenstandards sicher. |

Was ist ein System zur Erkennung und Verhinderung von Eindringversuchen?

Systeme zur Erkennung und Verhinderung von Eindringversuchen sind Werkzeuge zur Überwachung des Netzwerkverkehrs auf verdächtige Aktivitäten und unbefugten Zugriff. IT-Fachkräfte und Sicherheitsteams nutzen diese Tools, um die Netzwerksicherheit zu verbessern und sensible Daten zu schützen.

Echtzeit-Erkennung von Bedrohungen, Integration in bestehende Sicherheitslösungen und anpassbare Warnmeldungen helfen dabei, Gefahren zu identifizieren und schnell zu reagieren. Insgesamt bieten diese Tools einen unerlässlichen Schutz, um einen sicheren und zuverlässigen Netzwerkbetrieb aufrechtzuerhalten.

Funktionen

Achten Sie bei der Auswahl von Systemen zur Erkennung und Verhinderung von Eindringversuchen auf die folgenden Schlüsselfunktionen:

- Echtzeit-Bedrohungserkennung: Überwacht den Netzwerkverkehr kontinuierlich, um verdächtige Aktivitäten sofort zu identifizieren und zu melden.

- Integrationsmöglichkeiten: Funktioniert nahtlos mit bestehenden Sicherheitstools zusammen, um eine einheitliche Sicherheitsstrategie zu gewährleisten.

- Anpassbare Benachrichtigungen: Ermöglicht Nutzern das Festlegen spezifischer Auslöser und Benachrichtigungen für unterschiedliche Bedrohungstypen.

- Skalierbarkeit: Unterstützt das Unternehmenswachstum, indem eine größere Netzwerkinfrastruktur und steigende Nutzeranforderungen ohne Leistungsverlust bewältigt werden.

- Benutzerfreundliche Oberfläche: Bietet eine intuitive Gestaltung, die die Navigation erleichtert und die Einarbeitungszeit für neue Nutzer reduziert.

- Compliance-Berichte: Erstellt Berichte zur Unterstützung der Einhaltung von Branchenstandards und gesetzlichen Anforderungen.

- Funktionen für maschinelles Lernen: Setzt fortschrittliche Algorithmen ein, um die Bedrohungserkennung im Laufe der Zeit anzupassen und zu verbessern.

- Cloud-basierte Bereitstellung: Ermöglicht flexiblen Zugriff und Verwaltung von Sicherheitsfunktionen von überall aus.

- 24/7 Kundensupport: Sorgt dafür, dass Unterstützung jederzeit verfügbar ist, wenn Probleme oder Fragen auftreten.

- Schulungsmaterialien: Bietet Tutorials, Webinare und weiteres Lernmaterial, damit Nutzer das volle Potenzial des Tools ausschöpfen können.

Vorteile

Die Implementierung von Systemen zur Erkennung und Verhinderung von Eindringversuchen bringt zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Durch die Echtzeiterkennung von Bedrohungen helfen diese Systeme, unbefugten Zugriff und Datenlecks zu verhindern.

- Betriebliche Effizienz: Integrationsmöglichkeiten ermöglichen es Ihrem Team, Sicherheitsmaßnahmen in bestehende Arbeitsabläufe einzubetten und so Zeit und Aufwand zu sparen.

- Einhaltung von Vorschriften: Funktionen für Compliance-Berichte unterstützen bei der Erfüllung von Branchenvorschriften und Standards.

- Skalierbarkeit: Mit dem Wachstum Ihres Unternehmens können diese Systeme mitwachsen, ohne Abstriche bei der Leistung machen zu müssen.

- Kosteneinsparungen: Durch das Verhindern von Sicherheitsverletzungen und das Minimieren von Ausfallzeiten helfen diese Tools, mögliche finanzielle Verluste zu reduzieren.

- Fundierte Entscheidungsfindung: Anpassbare Benachrichtigungen und detaillierte Berichte liefern wertvolle Einblicke zur Steuerung Ihrer Sicherheitsstrategie.

- Nutzerfreundlichkeit: Schulungsressourcen und benutzerfreundliche Oberflächen erleichtern es Ihrem Team, das System effektiv zu nutzen.

Kosten & Preise

Die Auswahl von Systemen zur Erkennung und Verhinderung von Eindringversuchen erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst die gängigen Pläne, deren Durchschnittspreise sowie typische enthaltene Funktionen von Lösungen zur Erkennung und Verhinderung von Eindringversuchen zusammen:

Vergleichstabelle – Systeme zur Erkennung und Verhinderung von Eindringversuchen

| Tarifart | Durchschnittlicher Preis | Übliche Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Bedrohungserkennung, begrenzte Benachrichtigungen und Community-Support. |

| Persönlicher Tarif | $5-$25/user/month | Echtzeitüberwachung, anpassbare Benachrichtigungen und Basisberichte. |

| Business Tarif | $30-$60/user/month | Erweiterte Analysen, Integrationsmöglichkeiten und Compliance-Berichte. |

| Enterprise Tarif | $70-$150/user/month | Volle Anpassung, dedizierter Account Support und Funktionen für maschinelles Lernen. |

Häufig gestellte Fragen zu Intrusion Detection und Prevention Systemen

Wie gehen Intrusion Detection Systeme mit verschlüsseltem Datenverkehr um?

Verschlüsselter Datenverkehr ist für IDS häufig eine Herausforderung, da die Inhalte der Datenpakete durch die Verschlüsselung verborgen bleiben. Manche Systeme entschlüsseln den Datenverkehr zur Überprüfung, was jedoch die Performance beeinträchtigen kann. Suchen Sie nach Lösungen, die Sicherheit und Geschwindigkeit für verschlüsselte Daten ausgewogen vereinen.

Können Intrusion Detection Systeme Angriffe verhindern?

Ein IDS verhindert Angriffe nicht selbstständig; es benachrichtigt über potenzielle Bedrohungen. Um Angriffe abzuwehren, kombinieren Sie das IDS mit einem Intrusion Prevention System (IPS), das anhand der IDS-Warnungen aktiv Maßnahmen ergreift, um Bedrohungen zu stoppen.

Welche Erkennungsmethoden verwenden die meisten IDPS-Plattformen?

Die meisten IDPS-Plattformen verwenden signaturbasierte, anomalysebasierte oder hybride Erkennungsmethoden. Die signaturbasierte Erkennung gleicht bekannte Angriffsmuster ab, während anomalysebasierte Modelle Verhaltensweisen außerhalb der normalen Schwellenwerte melden. Die Kombination beider Ansätze bestimmt häufig, wie effektiv und flexibel das System im realen Netzwerkbetrieb ist.

Werden diese Systeme inline oder außerhalb der Datenverbindung eingesetzt?

Einige Plattformen bieten eine Inline-Bereitstellung, bei der sie den Datenverkehr aktiv blockieren können, während andere außerbandig (out-of-band) eingesetzt werden und sich lediglich auf die Erkennung konzentrieren. Viele unterstützen beide Modi, jedoch können sich Leistung und Komplexität unterscheiden. Inline-Systeme erfordern häufig eine sorgfältigere Konfiguration, um Latenzen oder Störungen zu vermeiden.

Wie protokollieren und speichern diese Plattformen Daten?

IDPS-Tools protokollieren typischerweise alle erkannten Ereignisse, darunter Quell-IP-Adressen, Zeitstempel, Nutzdaten und Angriffstypen. Die Speicheroptionen variieren – manche Tools speichern die Protokolle lokal, während andere sich mit zentralen SIEMs integrieren. Aufbewahrungsrichtlinien und Protokollformate beeinflussen, wie einfach Daten analysiert oder geprüft werden können.

Wie geht es weiter?

Wenn Sie sich gerade mit der Recherche zu Intrusion Detection und Prevention Systemen beschäftigen, nehmen Sie Kontakt zu einem SoftwareSelect-Berater auf und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen besprochen werden. Anschließend erhalten Sie eine kuratierte Liste von Softwarelösungen. Die Berater begleiten Sie sogar durch den gesamten Kaufprozess – inklusive Preisverhandlungen.