10 Meilleurs outils de test de sécurité des applications statiques – Sélection

En naviguant dans le monde du test de sécurité des applications statiques, j’ai constaté à quel point il est indispensable pour automatiser l’identification des vulnérabilités au sein même des lignes de code. Ces outils vont au-delà des vérifications basiques et explorent des aspects complexes de la cybersécurité, aidant à lutter contre les mauvaises configurations et offrant une gestion complète des vulnérabilités.

En tant qu’expert en sécurité, j’ai vu des solutions sur site et des plugins qui complètent les tests dynamiques pour renforcer la défense. Ne baissez jamais votre garde : choisissez l’outil qui renforcera la forteresse de votre logiciel.

Qu’est-ce qu’un outil de test de sécurité des applications statiques ?

Les outils de test de sécurité des applications statiques, souvent abrégés SAST, sont des logiciels spécialisés conçus pour analyser le code source, le bytecode ou le code binaire des applications sans les exécuter. Les développeurs, professionnels de la sécurité et organisations intègrent SAST dans leur cycle de développement logiciel afin d’anticiper et de corriger les failles, garantissant ainsi une posture défensive solide contre les cybermenaces.

C’est bien plus qu’un simple outil : il s’agit d’un allié crucial qui aide les équipes de développement à assurer la sécurité du code et à traiter les vulnérabilités dès la revue de code, bien avant qu’elles ne deviennent critiques. En intégrant ces outils dans votre cycle de développement, vous pouvez adopter une approche « shift left », approfondie grâce au test boîte blanche, pour détecter et corriger des vulnérabilités allant des débordements de mémoire à l’injection de code malveillant, même dans les applications mobiles.

Résumé des meilleurs outils de test de sécurité des applications statiques

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la priorisation des risques sans bruit | Essai gratuit de 7 jours disponible | À partir de $399/mois | Website | |

| 2 | Idéal pour réduire les faux positifs | Offre gratuite disponible | À partir de $200/mois | Website | |

| 3 | Idéal pour le triage des vulnérabilités assisté par l’IA | Plan gratuit disponible + démo gratuite | À partir de 350 $/mois | Website | |

| 4 | Idéal pour l’analyse avancée des flux de données | Offre gratuite disponible | À partir de $32/mois | Website | |

| 5 | Idéal pour la détection des menaces en temps réel | Démo gratuite + essai gratuit de 15 jours disponible | Tarification sur demande | Website | |

| 6 | Idéal pour l'analyse de code open source | Offre gratuite disponible | Tarifs sur demande | Website | |

| 7 | Idéal pour une sécurité DevOps intégrée | Essai gratuit de 30 jours + démo gratuite | À partir de $4/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour une sécurité applicative holistique | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour les solutions d'entreprise évolutives | Démo gratuite disponible | Tarification sur demande | Website | |

| 10 | Idéal pour détecter les fuites de données sensibles | Not available | Prix sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de test de sécurité des applications statiques

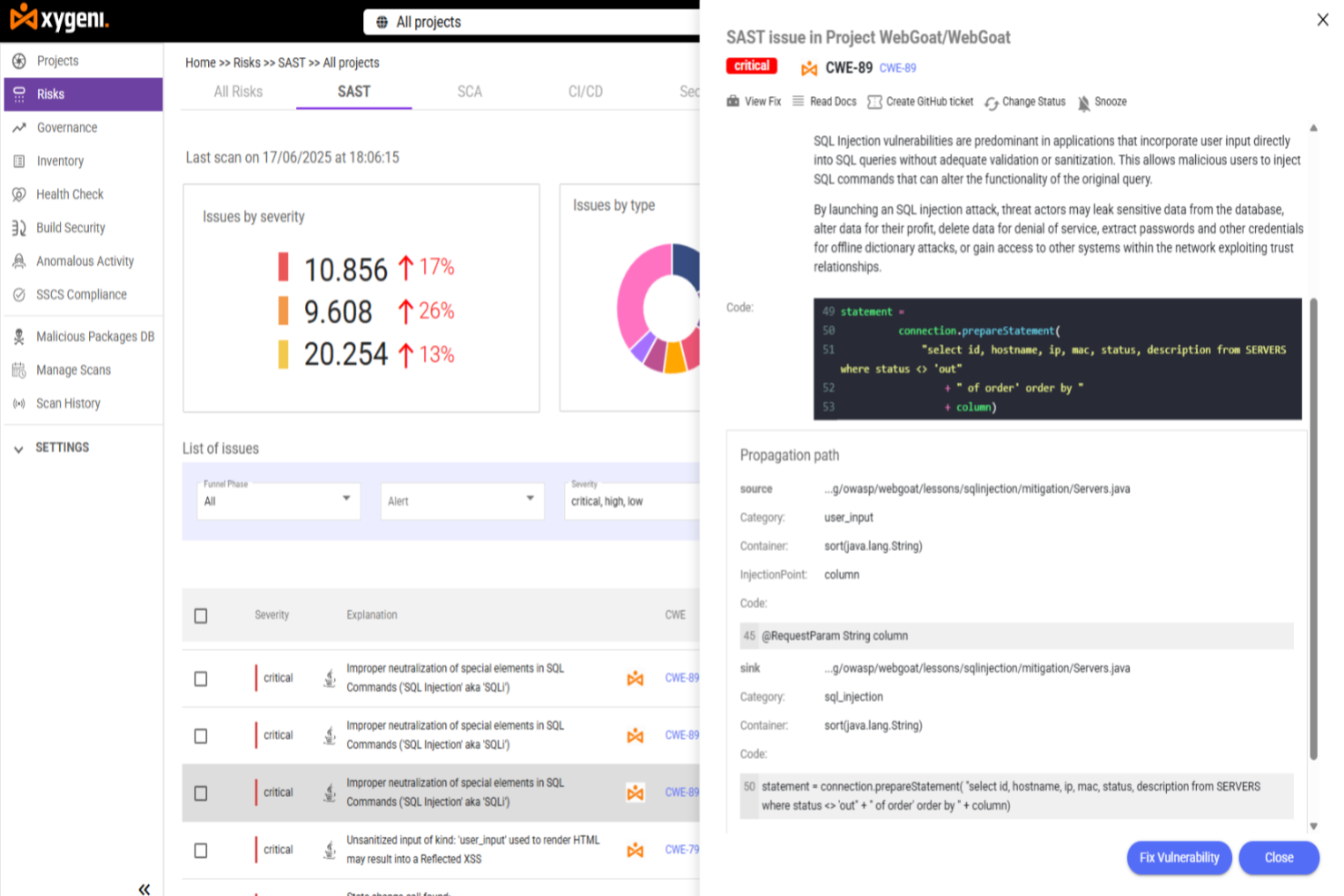

Pour les développeurs et les équipes de sécurité à la recherche d'une solution fiable pour l'analyse statique de la sécurité des applications, Xygeni propose une analyse contextuelle des risques et une remédiation assistée par l'IA à travers le code applicatif et la chaîne d'approvisionnement logicielle. Conçu pour vous aider à détecter les vulnérabilités tôt, à les prioriser selon leur impact réel et à les corriger directement au sein de vos flux de développement, la plateforme vise à réduire les faux positifs tout en améliorant la précision du triage des alertes de sécurité.

Pourquoi j’ai choisi Xygeni

J’ai choisi Xygeni pour sa priorisation des risques sans bruit permise par un triage piloté par l’IA et une analyse contextuelle. La plateforme évalue les vulnérabilités en fonction de leur accessibilité, exploitabilité, impact métier et contexte de dépendances, aidant ainsi votre équipe à se concentrer sur les vrais risques plutôt que sur des constats superficiels. Ses capacités de remédiation assistée par l’IA permettent aussi de résoudre automatiquement certains problèmes, réduisant les efforts manuels et accélérant les cycles de développement sécurisé.

Fonctionnalités clés de Xygeni

En plus de ses fonctionnalités phares, Xygeni offre d’autres capacités adaptées à vos besoins en sécurité :

- Triage IA & tunnel de risques personnalisable : Triage automatique des résultats et adaptation des critères de priorisation selon votre environnement et votre tolérance au risque.

- Priorisation basée sur le contexte : Utilise l’accessibilité, l’exploitabilité, l’impact métier et l’analyse des dépendances pour classer les vulnérabilités selon l’exposition réelle.

- Détection de logiciels malveillants en temps réel dans le code applicatif : Analyse continue du code pour détecter des schémas malveillants incrustés dans la logique de l’application, pas seulement dans les dépendances tierces.

- Inventaire automatisé des actifs : Maintient un inventaire à jour des composants logiciels et dépendances à travers les projets.

Intégrations Xygeni

Les intégrations incluent GitHub, GitLab, Jenkins, Azure DevOps, Bitbucket, Slack, Jira et GitHub Ticketing.

Pros and Cons

Pros:

- Analyse respectueuse de la confidentialité garantissant la sécurité des données

- Analyse au niveau fonctionnel qui priorise les vulnérabilités

- Détection en temps réel réduisant le risque de sécurité

Cons:

- Le prix peut être élevé pour certaines équipes

- Intégrations limitées par rapport aux concurrents

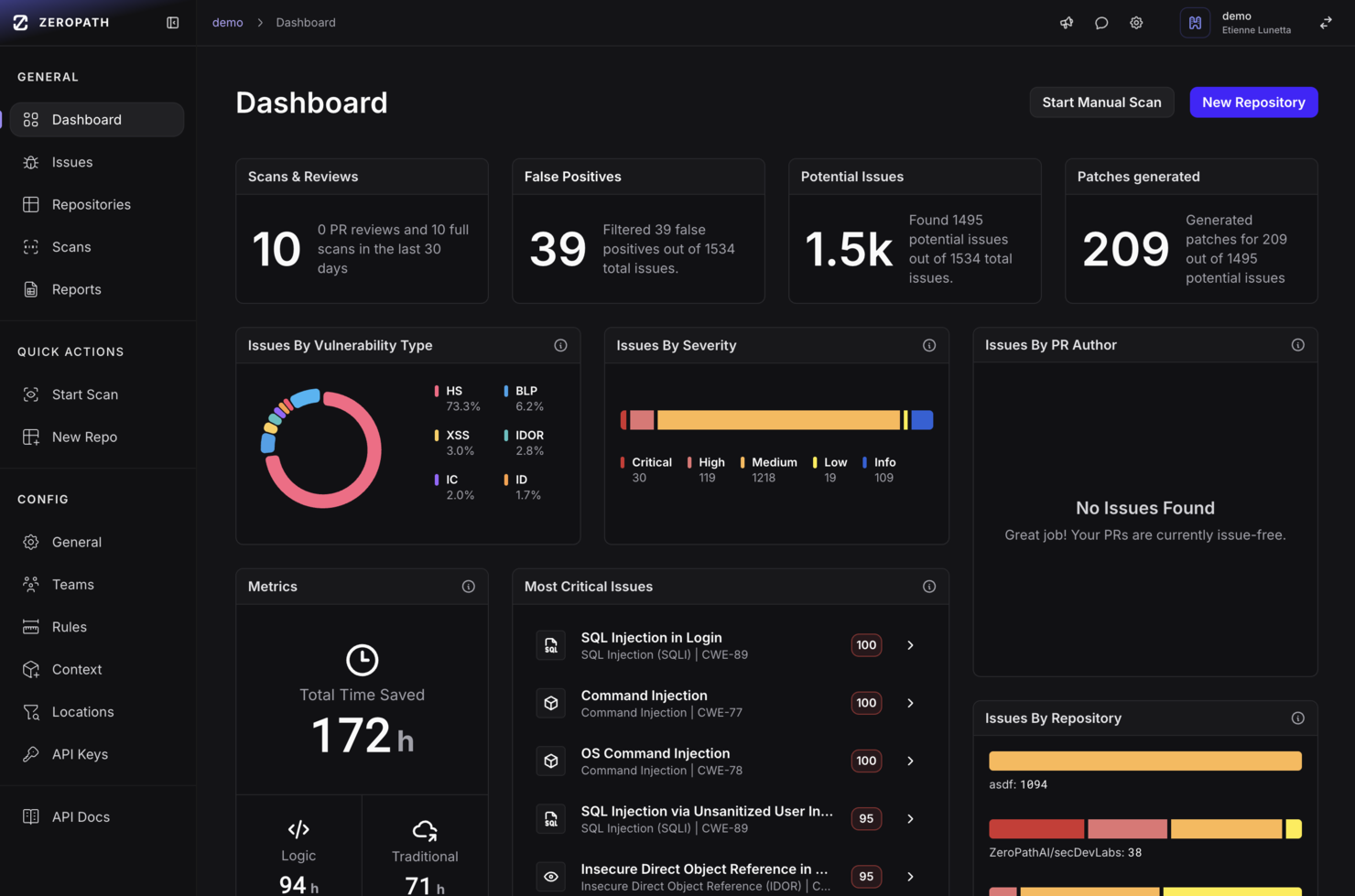

Pour les organisations cherchant à renforcer la sécurité de leurs applications, Zeropath propose une solution sophistiquée de test de sécurité des applications statique (SAST) basée sur l'IA. Idéale pour les entreprises innovantes, cette plateforme excelle dans l'identification et la correction automatique des vulnérabilités de code, des violations de conformité et des problèmes de sécurité, tout en offrant une intégration fluide dans votre flux de développement existant.

Pourquoi j'ai choisi Zeropath

J'ai choisi Zeropath pour son approche de test de sécurité des applications statique alimentée par l'IA, qui se démarque par sa capacité à réduire drastiquement les faux positifs. Cette fonctionnalité est cruciale pour les équipes de développement recherchant précision et efficacité dans la détection des vulnérabilités. De plus, son intégration fluide avec des outils de développement tels que GitHub et GitLab offre un retour instantané et des corrections générées par IA, rationalisant ainsi le processus de revue de sécurité. La capacité de Zeropath à offrir un tri contextuel garantit en outre que votre équipe peut rapidement hiérarchiser et traiter les vulnérabilités les plus critiques.

Fonctionnalités clés de Zeropath

En plus de ses capacités d'IA remarquables, Zeropath offre plusieurs autres fonctionnalités précieuses :

- Détection approfondie des vulnérabilités : La plateforme analyse complètement le code afin d'identifier des vulnérabilités de sécurité complexes qui pourraient être manquées par d'autres outils.

- Capacités de gestion des risques : Elle fournit une vue d'ensemble des risques potentiels, permettant à votre équipe de les gérer et de les atténuer efficacement.

- Rapports de conformité : Zeropath inclut des outils de reporting de conformité robustes pour aider votre organisation à rester alignée avec les normes et réglementations du secteur.

- Tableaux de bord exécutifs : Ces tableaux de bord offrent une vue d'ensemble de votre posture de sécurité, facilitant ainsi la prise de décision pour les parties prenantes.

Intégrations Zeropath

Les intégrations incluent GitHub, GitLab, Bitbucket, Jira, Slack, Linear et Azure DevOps.

Pros and Cons

Pros:

- Fournit des corrections claires qui accélèrent vos revues de sécurité.

- Réduit le bruit des signalements afin que votre équipe puisse se concentrer sur les vrais problèmes.

- Il détecte les failles logiques et les risques cachés que vous pourriez manquer lors de scans classiques.

Cons:

- Vous pourriez avoir besoin de temps pour adapter votre flux de travail à son automatisation.

- Des vulnérabilités peuvent potentiellement être manquées si l'IA n'est pas correctement configurée.

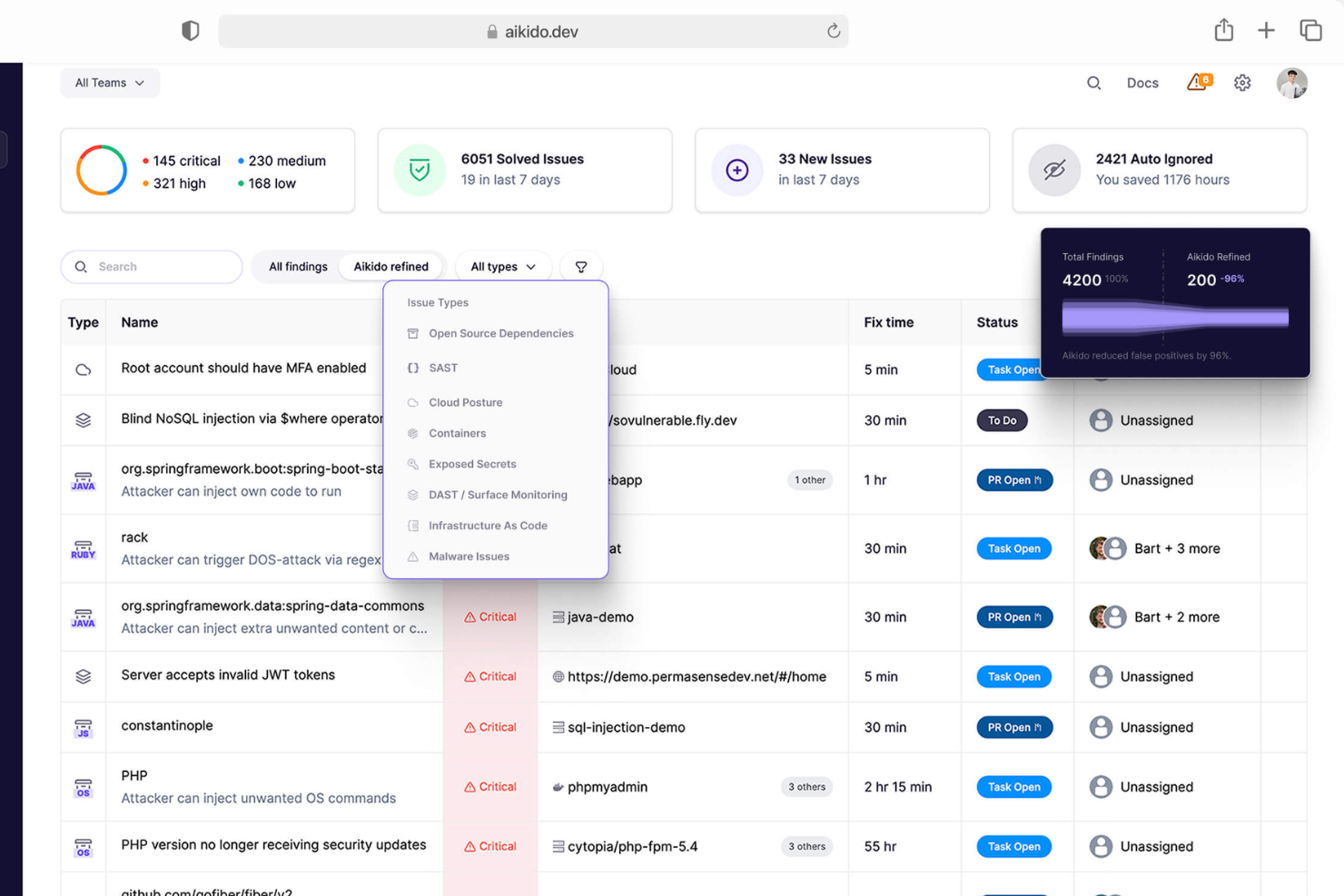

Idéal pour le triage des vulnérabilités assisté par l’IA

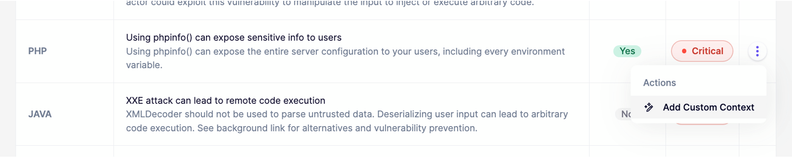

Aikido Security est une plateforme qui analyse votre code source pour identifier les vulnérabilités de sécurité avant qu'elles ne deviennent problématiques. En analysant votre base de code, elle détecte les faiblesses telles que l'injection SQL, le cross-site scripting (XSS) et les débordements de mémoire tampon, tout en fournissant des conseils clairs pour les corriger.

Pourquoi j'ai choisi Aikido Security : Le moteur SAST d'Aikido se concentre exclusivement sur la sécurité, filtrant les problèmes qui ne sont pas liés à la sécurité comme la lisibilité du code ou le style. Cela signifie que vous ne recevrez que des alertes pertinentes, ce qui réduit les distractions et permet à votre équipe de se concentrer sur les vraies vulnérabilités. De plus, Aikido prend en charge tous les principaux langages de programmation, garantissant une couverture complète des bases de code diverses.

Fonctionnalités remarquables & intégrations :

Les autres fonctionnalités incluent un système de triage automatique alimenté par l’IA qui hiérarchise les vulnérabilités, rejette les faux positifs et fournit des recommandations concrètes. La solution propose également l’analyse des dépendances, le support intégré à l’EDI, la protection à l’exécution, la gestion de la posture cloud, la détection de secrets et l’analyse d’infrastructure sous forme de code, ainsi que l’analyse des dépendances open source.

Les intégrations comprennent Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana et GitHub.

Pros and Cons

Pros:

- Évolutif pour des équipes en croissance

- Fournit des recommandations concrètes

- Dispose d'un tableau de bord complet et de rapports personnalisables

Cons:

- Disponible uniquement en anglais

- Ignore les vulnérabilités si aucune correction n'est disponible

New Product Updates from Aikido Security

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

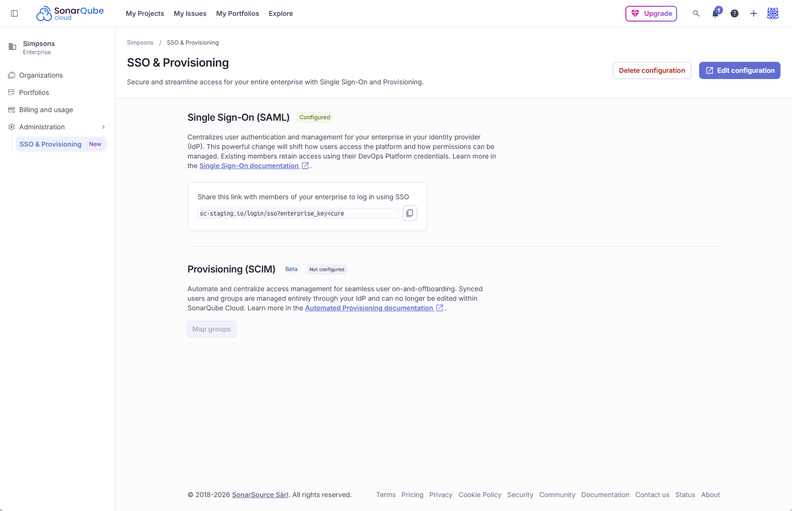

SonarQube est une plateforme d'analyse de la sécurité des applications statique (SAST) qui propose une analyse automatisée du code, la détection des vulnérabilités et l'application de règles personnalisables sur une grande variété de langages de programmation. Elle s'intègre aux flux de travail du développement pour aider les équipes à identifier et corriger les problèmes de sécurité avant le déploiement.

Pour qui SonarQube est-il le mieux adapté ?

Pour les équipes de développement et DevOps dans les organisations de taille moyenne à grande qui ont besoin de contrôles automatisés de qualité et de sécurité du code intégrés aux pipelines CI/CD.

Pourquoi j'ai choisi SonarQube

J'ai choisi SonarQube pour ses fonctionnalités avancées d'analyse de flux de données (taint analysis), qui permettent de détecter les vulnérabilités liées au flux de données dans les applications. La solution identifie comment les entrées non fiables traversent le code et met en évidence les risques potentiels d'injection ou de modèles dangereux. Associée à des seuils de qualité personnalisables, elle permet aux équipes d'appliquer des normes de sécurité avant la fusion du code.

Fonctionnalités clés de SonarQube

- Prise en charge multilingue : Analysez le code dans plus de 30 langages de programmation depuis une plateforme unique.

- Seuils de qualité : Appliquez des critères de réussite/échec pour la sécurité et la maintenabilité avant la fusion.

- Analyse des pull requests : Analysez les pull requests et affichez les problèmes directement dans les processus de contrôle de version.

- Création de règles personnalisées : Concevez et appliquez des règles d’analyse statique propres à votre organisation.

Intégrations SonarQube

SonarQube s’intègre à GitHub, GitLab, Bitbucket, Azure DevOps, Jenkins et Bamboo. Il prend en charge les flux de travail CI/CD et propose une API pour les intégrations personnalisées.

Pros and Cons

Pros:

- Détecte les vulnérabilités de sécurité dans plusieurs langages

- Propose des seuils de qualité et des règles personnalisables

- S’intègre avec les principales plateformes CI/CD

Cons:

- Les fonctionnalités avancées nécessitent des éditions payantes

- La configuration peut être complexe pour les grands projets

New Product Updates from SonarQube

SonarQube Cloud Adds Azure DevOps Analysis and SCIM Automation

SonarQube Cloud introduces Automatic Analysis for Azure DevOps and SCIM User Lifecycle Management (Beta). These updates automate code analysis and user management, reducing manual setup and improving efficiency. For more information, visit SonarQube Cloud’s official site.

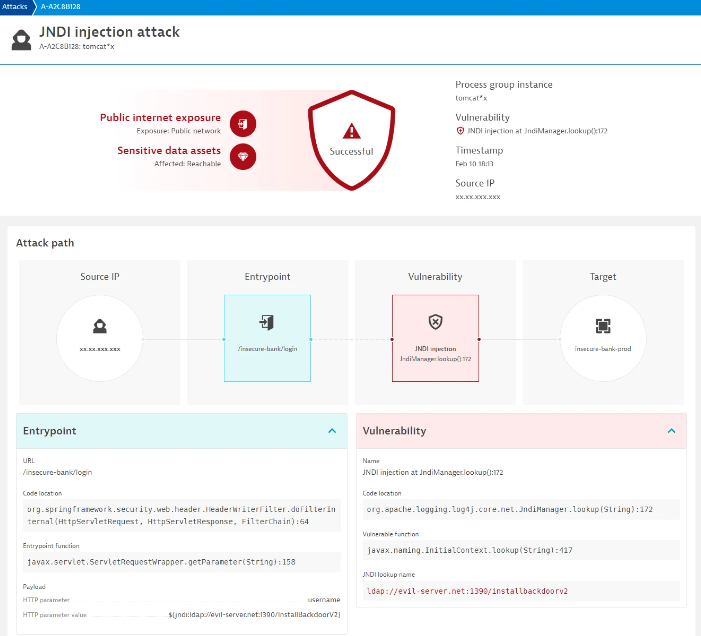

Dynatrace propose une solution avancée de surveillance et gestion des performances applicatives, conçue non seulement pour mesurer les performances, mais aussi pour identifier et traiter les menaces de sécurité en temps réel. L’engagement de la plateforme en faveur d’une détection instantanée des menaces en fait un atout essentiel pour les entreprises souhaitant maintenir un environnement numérique sécurisé sans perdre en agilité.

Pourquoi j’ai choisi Dynatrace : Lors de la sélection des outils à inclure dans cette liste, la réactivité de Dynatrace m’a particulièrement marqué. En comparant plusieurs plateformes, j’ai constaté que sa capacité à détecter les menaces en temps réel est à la fois unique et précieuse.

Compte tenu de l’évolution constante des menaces informatiques et de la nécessité pour les entreprises de réagir rapidement, j’en suis venu à la conclusion que Dynatrace s’impose comme 'le meilleur pour la détection des menaces en temps réel'.

Fonctionnalités et intégrations remarquables :

Dynatrace se distingue par des fonctionnalités telles que la surveillance de la pile complète, l’analyse des causes profondes et la résolution des problèmes assistée par l’IA, qui permettent non seulement de détecter, mais aussi d’aider à atténuer rapidement les menaces.

Côté intégrations, Dynatrace est compatible avec de nombreuses plateformes cloud, outils CI/CD et systèmes d’orchestration de conteneurs, garantissant une supervision de la sécurité dans des environnements variés.

Pros and Cons

Pros:

- L’assistance IA permet une atténuation rapide des menaces

- Supervision complète de la pile pour une vue détaillée

- Excellentes capacités d’intégration avec les outils cloud et DevOps populaires

Cons:

- Peut être excessif pour des opérations de plus petite envergure

- Le grand nombre de fonctionnalités peut représenter un défi d’apprentissage initial

- La tarification peut ne pas convenir aux budgets plus restreints

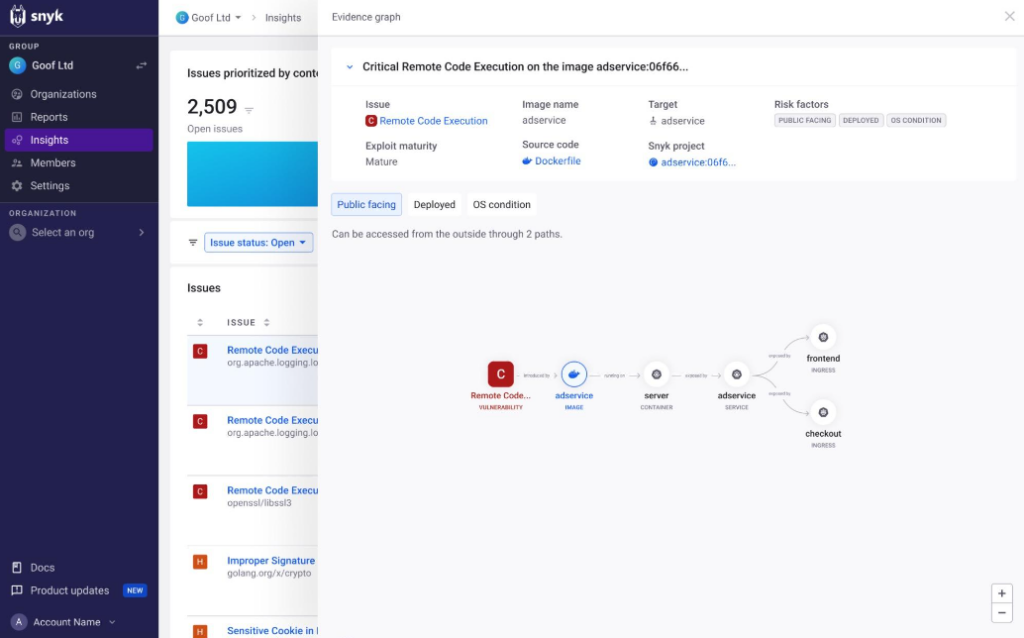

Snyk est une plateforme de sécurité de premier plan conçue pour détecter et résoudre les vulnérabilités dans les bibliothèques open source et les conteneurs. En se concentrant sur les spécificités des bases de code open source, Snyk offre aux équipes des informations précieuses, garantissant un développement d'applications et un déploiement plus sûrs.

Pourquoi j'ai choisi Snyk : J'ai choisi Snyk après avoir comparé de près plusieurs outils axés sur la sécurité open source. Snyk s'est clairement démarqué grâce à sa base de données de vulnérabilités très complète et à la clarté de ses analyses de code. Ces caractéristiques uniques font de Snyk un outil qui est indéniablement « le meilleur pour l'analyse de code open source ».

Fonctionnalités et intégrations remarquables :

Au cœur de l'offre de Snyk se trouve sa vaste base de données de vulnérabilités, régulièrement mise à jour, permettant une détection précise et rapide des menaces. De plus, Snyk propose des vérifications de conformité des licences et des conseils de remédiation, particulièrement précieux pour les projets open source.

Côté intégration, Snyk prend en charge un large éventail de plateformes, de GitHub et Bitbucket aux pipelines CI/CD populaires, garantissant l'intégration aisée des contrôles de sécurité dans les flux de travail de développement.

Pros and Cons

Pros:

- Base de données de vulnérabilités complète adaptée aux projets open source

- Les fonctions de conformité des licences assurent une protection juridique

- Étendues possibilités d'intégration pour fluidifier le développement

Cons:

- Principalement destiné aux projets open source, ce qui n'est pas forcément adapté à toutes les applications

- La profondeur des analyses peut submerger les nouveaux venus

- Sans détails précis sur les prix, l'établissement d'un budget peut être difficile

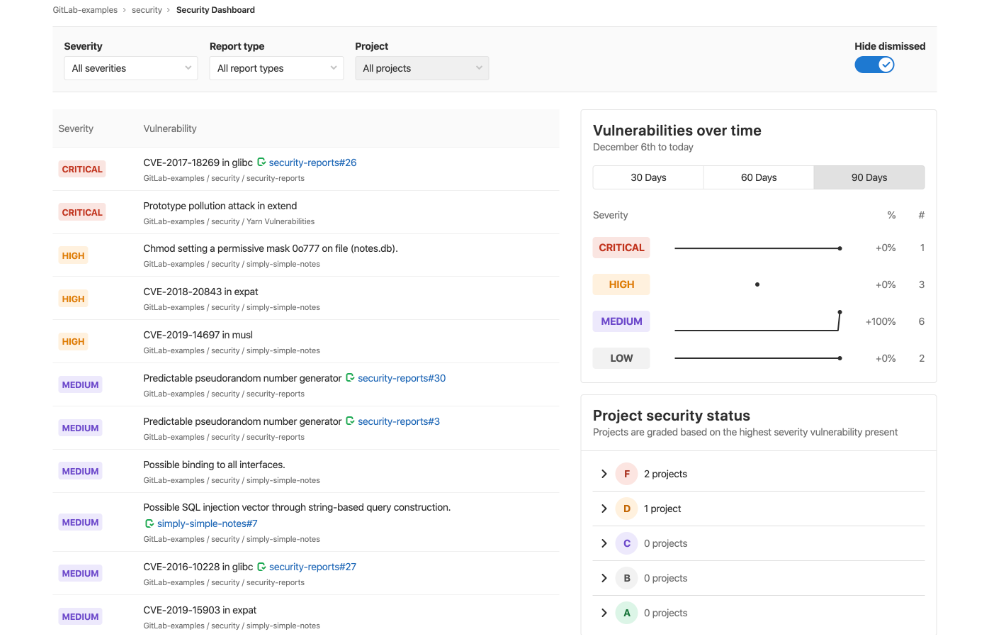

GitLab est une plateforme DevOps complète qui regroupe la gestion du code source, l'intégration continue et la livraison continue (CI/CD) au sein d'une seule interface. L'intégration de fonctionnalités de sécurité natives garantit que le processus de développement logiciel reste protégé à chaque étape, ce qui en fait une solution idéale pour les équipes souhaitant une sécurité intégrée.

Pourquoi j'ai choisi GitLab : Dans ma recherche d'un outil DevOps tout-en-un mettant fortement l'accent sur la sécurité, GitLab s'est imposé comme un leader. Son approche unifiée du cycle de vie du développement logiciel et ses composants de sécurité intégrés le distinguent de nombreux outils autonomes. La manière dont GitLab fusionne efficacement le développement et la sécurité est la principale raison pour laquelle je pense qu'il est « idéal pour la sécurité DevOps intégrée ».

Fonctionnalités clés et intégrations :

GitLab propose des analyses de sécurité automatisées dans ses pipelines CI/CD, garantissant que le code est évalué pour détecter les vulnérabilités avant le déploiement. Par ailleurs, ses fonctions de sécurité des conteneurs protègent les conteneurs Docker et les clusters Kubernetes.

En termes d'intégrations, GitLab prend en charge un large éventail d'outils tels que Jenkins, JIRA et Kubernetes, permettant aux équipes de conserver leur pile technologique actuelle tout en profitant des fonctionnalités de GitLab.

Pros and Cons

Pros:

- DevOps et sécurité rassemblés sur une seule plateforme

- Fonctionnalités de sécurité des conteneurs solides pour le déploiement d'applications modernes

- Possibilités d'intégration étendues avec des outils de développement populaires

Cons:

- Courbe d'apprentissage plus abrupte en raison de l'étendue des fonctionnalités

- Les performances peuvent varier en fonction de la taille des projets

- Certaines fonctionnalités de sécurité avancées sont réservées aux forfaits supérieurs

Synopsys propose une plateforme complète de sécurité applicative qui couvre divers aspects de l'assurance logicielle, de l'analyse du code à la veille sur les menaces. La nature holistique de ses offres garantit aux entreprises une vision d'ensemble approfondie et leur permet de traiter les vulnérabilités à chaque étape du cycle de vie logiciel.

Pourquoi j'ai choisi Synopsys : Lors de la sélection des outils pour cette compilation, Synopsys s'est démarqué par son approche globale de la sécurité applicative. Au fil de mes recherches et comparaisons, j'ai identifié sa capacité à fournir une solution de bout en bout comme un facteur différenciateur majeur.

Avec le besoin croissant pour les entreprises d'assurer une sécurité robuste tout au long du cycle de vie de leurs applications, je pense que Synopsys répond véritablement aux attentes en tant que « meilleure solution pour une sécurité applicative holistique ».

Fonctionnalités et intégrations remarquables :

Au cœur de Synopsys, on retrouve des fonctionnalités telles que l'analyse statique du code, l'analyse de la composition des logiciels et les tests d'intrusion. Celles-ci facilitent une détection précoce et continue des vulnérabilités. En termes d'intégration, Synopsys s'articule aisément avec une large gamme d'outils de développement et d'exploitation, faisant de la sécurité un élément intrinsèque du processus de livraison logicielle.

Pros and Cons

Pros:

- Fournit une suite complète d'outils de sécurité applicative

- Permet la détection précoce des vulnérabilités grâce à son analyse statique du code

- S’intègre bien aux outils DevOps populaires

Cons:

- Peut présenter une courbe d'apprentissage plus prononcée pour les débutants

- Les fonctionnalités complètes peuvent être difficiles à appréhender pour des petites équipes

- La diversité des outils peut entraîner des redondances pour certains cas d'usage

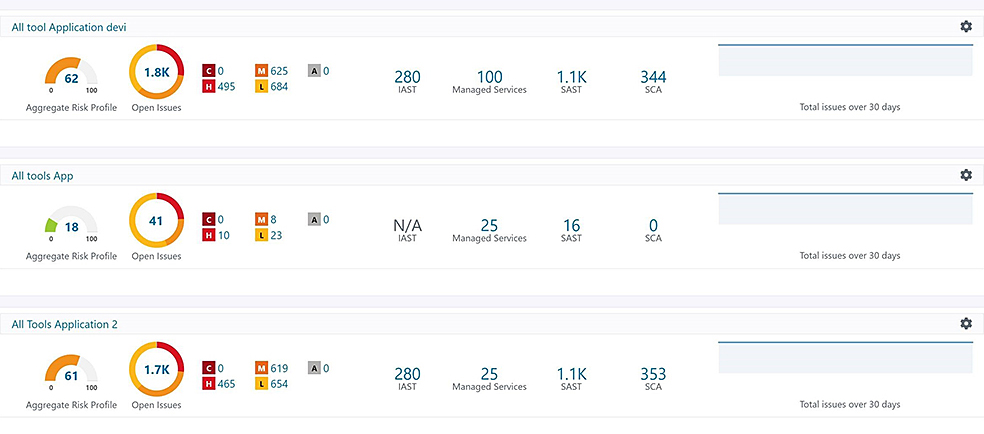

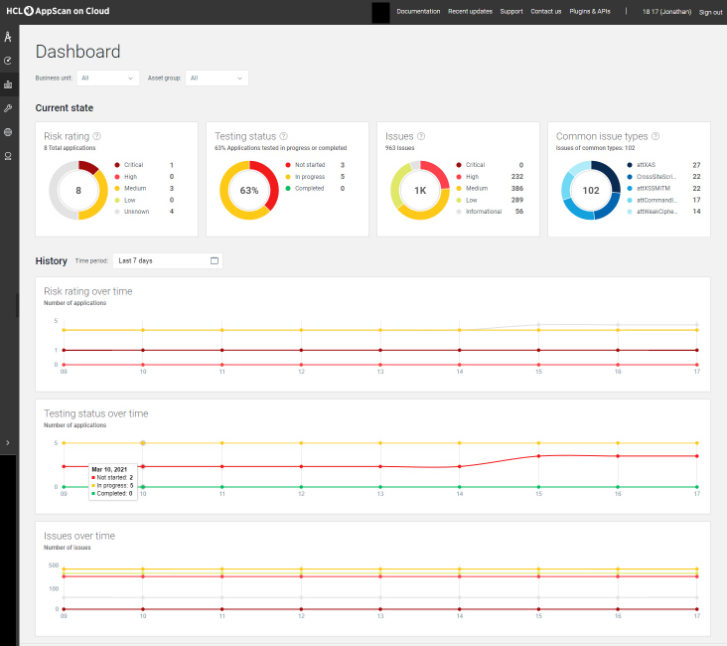

HCL AppScan est une solution complète de sécurité logicielle qui aide les entreprises à identifier, corriger et prévenir les vulnérabilités dans leurs applications. À mesure que les organisations se développent, leur besoin de solutions de sécurité évolutives augmente, faisant d'AppScan un outil essentiel pour les entreprises de grande envergure.

Pourquoi j'ai choisi HCL AppScan : En comparant divers outils de sécurité, j'ai constaté que HCL AppScan offre des fonctionnalités robustes adaptées aux grandes entreprises. Son argument de vente unique réside dans sa capacité à évoluer avec la croissance de l'organisation, garantissant la sécurité sans freiner le développement. Je suis convaincu qu'il est « le meilleur pour les solutions d'entreprise évolutives », compte tenu de son historique et de sa capacité à gérer des besoins de sécurité étendus.

Caractéristiques et intégrations remarquables :

HCL AppScan propose des tests de sécurité applicative dynamiques et statiques, garantissant la sécurité des applications au niveau du code ainsi qu'à l'exécution. De plus, son test interactif de sécurité des applications (IAST) comble le fossé entre les tests statiques et dynamiques.

Concernant les intégrations, AppScan assure une connexion avec les pipelines CI/CD, favorisant ainsi des pratiques DevOps sécurisées.

Pros and Cons

Pros:

- Prend en charge les tests de sécurité applicative dynamiques et statiques

- Intégration efficace avec les outils CI/CD

- Conçu pour l'évolutivité, ce qui le rend adapté aux grandes organisations

Cons:

- Peut être surdimensionné pour les petites entreprises ou startups

- Nécessite du personnel qualifié pour une utilisation optimale

- L'ensemble de fonctionnalités vaste peut intimider les nouveaux utilisateurs

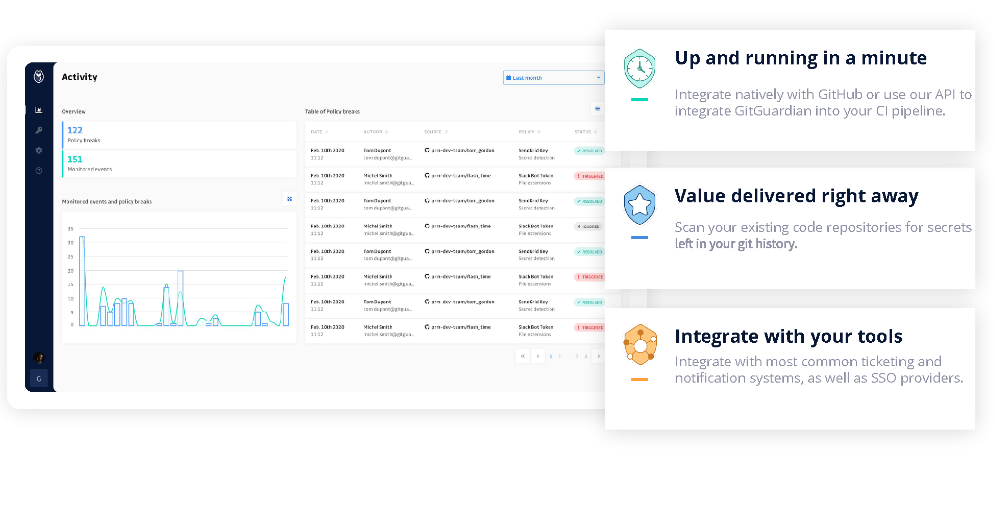

GitGuardian se spécialise dans la surveillance des bases de code et la détection des fuites accidentelles d'informations sensibles, telles que les clés API ou les identifiants. Avec un nombre croissant de violations issues de secrets exposés dans des dépôts publics, GitGuardian constitue une ligne de défense essentielle pour les organisations.

Pourquoi j'ai choisi GitGuardian : J'ai sélectionné GitGuardian après un examen minutieux de plusieurs outils visant à sécuriser les dépôts de code. L'approche ciblée de GitGuardian pour identifier les secrets exposés et ses algorithmes de détection robustes en font une solution qui se démarque. Sa précision à localiser les potentielles fuites de données est la raison pour laquelle je pense qu'il est « le meilleur pour détecter les fuites de données sensibles ».

Fonctionnalités et intégrations remarquables :

L'une des fonctionnalités les plus cruciales de GitGuardian est sa capacité à analyser en continu les dépôts publics et privés à la recherche de plus de 200 types de secrets. De plus, sa plateforme de réponse aux incidents permet aux équipes d'agir rapidement face aux vulnérabilités détectées.

En termes d'intégrations, GitGuardian s'intègre parfaitement avec des plateformes comme GitHub, GitLab et Bitbucket, garantissant une couverture complète sur divers environnements de développement.

Pros and Cons

Pros:

- Concentration dédiée sur la détection des fuites de données sensibles

- Analyse aussi bien les dépôts publics que privés

- La plateforme de réponse rapide aux incidents permet d'agir rapidement sur les vulnérabilités

Cons:

- La spécificité de l'outil ne répond pas nécessairement à des besoins de sécurité plus larges

- Sans tarification transparente, il peut être difficile pour les équipes de bien budgéter

- La dépendance aux intégrations tierces peut affecter l'efficacité de la détection sur les plateformes non prises en charge

Autres outils de test de sécurité des applications statiques à connaître

Vous trouverez ci-dessous une liste d’autres outils de test de sécurité des applications statiques que j’ai présélectionnés mais qui n’ont pas intégré le top 12. Ils valent vraiment le coup d’œil.

- Parasoft JTest

Idéal pour les tests d'applications Java

- CodePeer

Idéal pour l'analyse approfondie du langage Ada

- Legit Security

Idéal pour un contrôle de la sécurité unifié

- GuardRails

Idéal pour un retour continu sur la sécurité

- Embold

Idéal pour l'identification des anti-patterns

- Mend.io

Idéal pour la sécurité des applications web modernes

Critères de sélection pour choisir les meilleurs outils de test de sécurité des applications statiques

Dans ma recherche des meilleurs outils de test de sécurité des applications statiques, je ne me suis pas contenté d’une évaluation superficielle. J’ai creusé en profondeur, testé et étudié de nombreux outils pour dénicher les pépites de ce domaine. Cette évaluation approfondie m’a permis d’identifier des critères essentiels, avec des fonctionnalités précises au cœur de ma démarche.

Voici une analyse détaillée de ce qui me paraît le plus important :

Fonctionnalité principale

- Détection des vulnérabilités : L’objectif principal de tout outil SAST. Il doit localiser de manière efficiente et précise les potentielles failles de sécurité dans le code source.

- Compatibilité avec la base de code : Capacité à analyser plusieurs langages de programmation et frameworks pour garantir qu’aucune partie de votre application ne soit oubliée. Ainsi, que vous recherchiez des outils d’analyse statique de code pour Java ou pour Python, le logiciel reste compatible.

- Intégration continue : Possibilité de s’intégrer facilement au pipeline CI/CD, permettant des contrôles de code réguliers et automatisés au fil du développement.

- Priorisation des risques : Au-delà de la détection, l’outil doit aussi classer les vulnérabilités selon leur degré de gravité, pour traiter d’abord les plus critiques.

Fonctionnalités clés

- Création de règles personnalisées : Permet aux utilisateurs de définir leur propre ensemble de règles adaptées aux besoins spécifiques de leur application.

- Analyse du code binaire : Certains outils offrent la possibilité d'évaluer des applications compilées, en les analysant sans le code source original.

- Retour en temps réel : Retour immédiat lors de la rédaction ou de la validation du code par les développeurs, encourageant une approche proactive de la sécurité.

- Analyses basées sur le cloud : Offre flexibilité et évolutivité, particulièrement important pour les grandes entreprises ou celles disposant d'équipes réparties.

Utilisabilité

- Tableau de bord intuitif : Pour un outil SAST, une représentation visuelle des vulnérabilités, accompagnée des chemins de fichiers et de graphiques de sévérité, est essentielle. Cela aide à rapidement saisir le niveau de sécurité de l’application.

- Points d'intégration aisés : Les outils SAST doivent proposer des intégrations prêtes à l'emploi avec les IDE et systèmes de contrôle de version populaires, ce qui réduit les conflits dans le processus de développement.

- Accès basé sur les rôles : Garantit que l'accès aux résultats des analyses et aux configurations est limité au personnel autorisé, renforçant ainsi la sécurité au sein même de l’outil.

- Documentation complète : Étant donné la nature technique de ces outils, une base de connaissances complète, avec des cas d'utilisation courants et des conseils de dépannage, est essentielle pour l'intégration des utilisateurs et le support continu.

Questions les plus courantes concernant les outils d’analyse statique de la sécurité des applications (FAQ)

Quels sont les avantages de l’utilisation d’un outil SAST ?

L’utilisation d’un outil SAST offre plusieurs avantages :rnu003cul class=u0022wp-block-listu0022u003ern tu003cliu003eu003cstrongu003eDétection précoce :u003c/strongu003e Identifier les vulnérabilités dès le début du cycle de développement, avant même l’exécution du code.u003c/liu003ern tu003cliu003eu003cstrongu003eRentabilité :u003c/strongu003e Traiter les problèmes plus tôt est généralement moins coûteux que de les corriger après le déploiement.u003c/liu003ern tu003cliu003eu003cstrongu003eAmélioration de la posture de sécurité :u003c/strongu003e Obtenez une vue d’ensemble de la sécurité de l’application, permettant une meilleure u003ca href=u0022https://thectoclub.com/tools/best-risk-management-software/u0022u003egestion des risquesu003c/au003e.u003c/liu003ern tu003cliu003eu003cstrongu003eFormation des développeurs :u003c/strongu003e Les retours en temps réel éduquent les développeurs sur les bonnes pratiques de sécurité, ce qui élève le niveau des standards de codage.u003c/liu003ern tu003cliu003eu003cstrongu003eConformité réglementaire :u003c/strongu003e Plusieurs outils aident à répondre aux exigences de conformité en matière de sécurité selon les secteurs.u003c/liu003ernu003c/ulu003e

Combien coûtent généralement ces outils ?

Le coût des outils SAST peut varier considérablement en fonction de leurs fonctionnalités, de leur évolutivité et du marché cible (entreprise vs développeurs individuels). Les prix peuvent aller de quelques dollars par mois pour des outils de base à plusieurs milliers de dollars par an pour des solutions d’entreprise.

Quels sont les modèles de tarification courants pour les outils SAST ?

Il existe plusieurs modèles de tarification adoptés par les fournisseurs SAST :rnu003cul class=u0022wp-block-listu0022u003ern tu003cliu003eu003cstrongu003ePar utilisateur/développeur :u003c/strongu003e La tarification est basée sur le nombre d’utilisateurs ou de développeurs ayant accès à l’outil.u003c/liu003ern tu003cliu003eu003cstrongu003ePar analyse :u003c/strongu003e La facturation dépend du nombre d’analyses effectuées.u003c/liu003ern tu003cliu003eu003cstrongu003ePar abonnement :u003c/strongu003e Abonnements mensuels ou annuels offrant des analyses illimitées pendant la période souscrite.u003c/liu003ern tu003cliu003eu003cstrongu003eTarification par paliers :u003c/strongu003e Différents niveaux de tarification selon les fonctionnalités, le nombre d’analyses ou la taille du code analysé.u003c/liu003ernu003c/ulu003e

Quelle est la fourchette de prix typique pour ces outils ?

La fourchette de prix est très large. Pour les développeurs individuels ou petits projets, les prix peuvent commencer aussi bas que 10$-50$ par mois. Pour les grandes entreprises ou des outils plus complets, cela peut aller de 1 000$ à 5 000$ par an, voire davantage.

Quelles sont certaines des solutions logicielles les moins chères et les plus chères ?

Parmi les solutions les plus abordables figurent des outils comme Semgrep ou DeepSource, qui proposent des tarifs compétitifs pour les développeurs individuels ou les petites équipes. À l’inverse, les solutions de niveau entreprise telles que Checkmarx ou Veracode Static Analysis sont généralement dans la fourchette supérieure en raison de leurs fonctionnalités étendues et de leur capacité à s’adapter à grande échelle.

Existe-t-il des solutions SAST gratuites ?

Oui, il existe des outils SAST gratuits, souvent proposés en open source. Par exemple, Semgrep propose un niveau gratuit, et il existe d’autres options open source telles que FlawFinder ou Brakeman pour les applications Ruby on Rails. Toutefois, les versions gratuites peuvent être limitées en termes de fonctionnalités ou de nombre d’analyses.

La tarification de ces outils est-elle sous forme de paiement unique ou récurrent ?

La plupart des outils SAST adoptent un modèle de tarification récurrent, que ce soit mensuel, trimestriel ou annuel. Certains peuvent proposer des options d’achat unique, mais cela reste rare dans ce secteur.

Ces outils offrent-ils généralement des périodes d’essai ou des démonstrations ?

Oui, de nombreux outils SAST proposent des périodes d’essai, permettant aux utilisateurs de tester leurs fonctionnalités et leur efficacité avant de prendre une décision d’achat. Cette période d’essai peut durer d’une semaine à un mois selon l’outil.

Autres critiques de logiciels de test de sécurité

Résumé

Choisir le meilleur outil d’analyse statique de la sécurité des applications (SAST) est une étape essentielle pour garantir la sécurité du code source d’une application. À travers ce guide, j’ai exploré en profondeur les fonctionnalités clés, les caractéristiques principales, l’aspect praticité et les critères décisifs pour sélectionner la solution SAST la plus adaptée.

Au-delà de la simple identification des vulnérabilités, le bon outil peut offrir des analyses précieuses, favoriser de meilleures habitudes de codage chez les développeurs, et garantir la conformité aux normes réglementaires.

Points Clés

- La détection précoce compte : Le principal avantage des outils SAST réside dans leur capacité à détecter les vulnérabilités tôt dans le cycle de développement, ce qui permet de réduire les coûts et de renforcer la sécurité globale.

- Utilisabilité et expérience utilisateur : Au-delà des fonctionnalités, prenez en compte la conception de l’outil, la facilité de prise en main, l’interface, ainsi que le support client. Un bon outil SAST doit s’intégrer facilement dans le flux de travail du développeur.

- Prix vs valeur : Bien que le prix soit un critère important, il est essentiel de le comparer à la valeur apportée. Certains outils peuvent sembler onéreux, mais leurs fonctionnalités complètes, leur évolutivité et leur précision peuvent offrir un meilleur retour sur investissement.

Quel est votre avis ?

Bien que j’aie mené des recherches approfondies et des tests pour établir cette liste, le domaine de l’analyse statique de la sécurité des applications est vaste et en constante évolution. Si vous connaissez d’autres outils d’analyse statique ou d’analyse de la composition logicielle que vous jugez pertinents et que je n’ai pas mentionnés, je serais ravi de les découvrir. Merci de partager vos suggestions ou retours d’expérience dans les commentaires, afin de rendre cette ressource encore plus complète pour tous. Vos contributions pourraient aider d’autres personnes à trouver l’outil SAST idéal.