Meilleure liste de logiciels de sécurité des terminaux

Voici ma sélection des meilleurs logiciels de sécurité des terminaux :

Le meilleur logiciel de sécurité des terminaux aide les équipes à détecter les menaces tôt, à prévenir les accès non autorisés, à réduire les incidents de logiciels malveillants et à maintenir une protection constante sur les ordinateurs portables, serveurs et appareils mobiles. Ces outils offrent aux équipes de sécurité la visibilité et le contrôle nécessaires pour réagir rapidement sans interrompre le travail quotidien.

Les organisations recherchent souvent des solutions de sécurité des terminaux lorsque des appareils non gérés introduisent des vulnérabilités, que des erreurs de configuration permettent aux attaquants de contourner les défenses ou que les investigations manuelles ralentissent les temps de réponse. Ces problèmes augmentent le risque de violations, créent des goulets d'étranglement opérationnels et compliquent la collaboration efficace entre les équipes de sécurité et d'informatique.

Fort de plus de 20 ans d'expérience dans le secteur en tant que directeur technique, j'ai testé et évalué des dizaines de plateformes logicielles de sécurité des terminaux dans des environnements réels afin de juger leur précision de détection, leur niveau d’intégration et leur facilité d'utilisation. Ce guide met en avant les meilleurs logiciels de sécurité des terminaux qui améliorent la visibilité, soutiennent des réactions plus rapides et renforcent la protection dans des environnements distribués. Chaque revue détaille les fonctionnalités, les avantages et inconvénients ainsi que les cas d'usage idéaux pour vous aider à choisir l'outil le plus adapté.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi faire confiance à nos avis sur les logiciels ?

- Comparer les caractéristiques

- Avis

- Autres logiciels de sécurité des points de terminaison

- Autres tests de logiciels associés

- Critères de sélection des logiciels de sécurité des points de terminaison

- Comment choisir un logiciel de sécurité des points de terminaison

- Tendances des logiciels de sécurité des points de terminaison

- Qu’est-ce que la sécurité des points de terminaison ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de sécurité des terminaux

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for endpoint security for distributed teams | Free demo available | from $5/person/month | Website | |

| 2 | Best for continuous monitoring | 30-day free trial + free demo available | From $149/technician/month (billed annually) | Website | |

| 3 | Best for multi-OS endpoint management | 14-day free trial | From $2/device/month | Website | |

| 4 | Best for automated incident response | 14-day free trial | From $89/user/month (billed annually) | Website | |

| 5 | Best for ransomware encryption protection | Free trial + free demo available | Pricing upon request | Website | |

| 6 | Best for real-time visibility and remediation | Free trial available | Pricing upon request | Website | |

| 7 | Best for protecting business data for small-to-medium-sized companies | 30-day free trial available | From $118.99/5 devices/year | Website | |

| 8 | Best for endpoint scanning and response | 30-day free trial + free demo available | From $39.95/device (billed annually) | Website | |

| 9 | Best for malware and attack prevention for small businesses | Not available | From $16.90/endpoint/year | Website | |

| 10 | Best for preventing cyber attacks for medium-sized businesses | 30-day free trial available | From $539/10 nodes/year | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Les 10 meilleurs avis sur les logiciels de sécurité des terminaux

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de sécurité des terminaux ayant figuré sur ma shortlist. Mes critiques offrent un aperçu détaillé des principales fonctionnalités, avantages et inconvénients, intégrations et usages idéaux de chaque outil afin de vous aider à choisir celui qui vous conviendra le mieux.

Deel IT is a global-first IT solution that helps you manage and automate your company's IT operations across more than 130 countries. It streamlines equipment and software management, making tasks like onboarding and offboarding straightforward, no matter where your distributed team members are located.

Why I picked Deel IT: I chose Deel IT because of its integrated mobile device management (MDM) and endpoint protection features. These tools allow you to automatically secure devices by configuring them with necessary security measures and business-critical applications before they're delivered to your employees. This approach reduces risks associated with manual setups and ensures that devices are ready for immediate use upon arrival.

Deel IT Standout Features & Integrations:

Features include the ability to grant and revoke application access remotely. This means you can control who has access to specific software and data, enhancing your organization's security posture. It also offers device lifecycle management, which covers everything from purchasing and provisioning to monitoring and recovering assets remotely.

Integrations include Hubstaff, QuickBooks, Google Workspace, Slack, JIRA, Brex, Dropbox, Microsoft 365, SAP S/4HANA, Airtable, Google Sheets, and HubSpot.

Pros and Cons

Pros:

- Simplifies global equipment procurement and deployment

- Provides comprehensive asset tracking and visibility

- Includes robust security features like MDM and endpoint protection

Cons:

- Mobile app is limited compared to desktop version

- Not ideal for businesses with complex asset management and IT needs

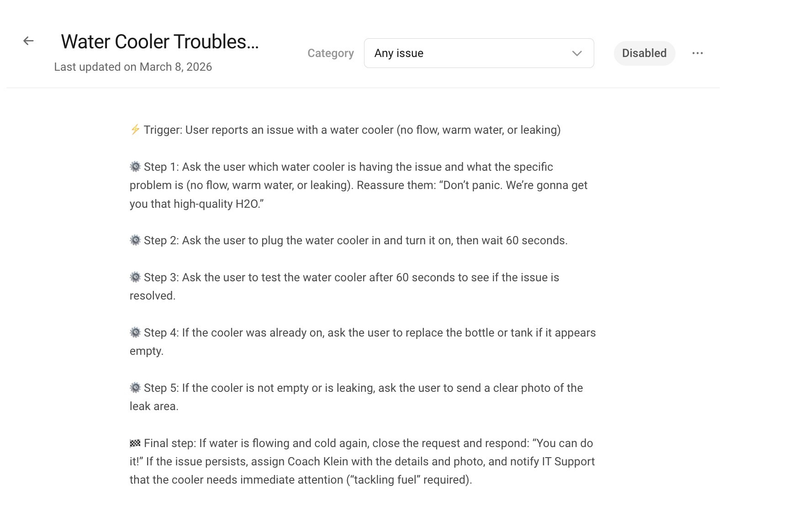

Atera is an all-in-one IT management platform that helps you monitor, manage, and secure your IT environment. It offers a unified solution combining remote monitoring and management (RMM), professional services automation (PSA), and endpoint protection tools, making it a good fit for small businesses and managed service providers (MSPs).

Why I picked Atera: I chose Atera for its continuous monitoring capabilities, which allow you to proactively manage endpoints across your IT environment. Its automated patch management feature helps reduce security vulnerabilities by keeping devices up to date without manual effort. I also like that Atera integrates easily with leading antivirus tools, adding another layer of protection through partnerships with providers like Bitdefender.

Atera Standout Features & Integrations:

Standout features include network discovery for identifying and monitoring all devices on your network and role-based access control to manage who can access sensitive areas of your IT infrastructure. Atera also supports compliance with key standards like ISO/IEC and GDPR, giving you additional confidence in its security posture.

Integrations include Xero, Control D, Cynet All-in-One Cybersecurity Platform, Domotz, TeamViewer, QuickBooks Online, AnyDesk, Zapier, Acronis, Splashtop, Webroot, and Bitdefender.

Pros and Cons

Pros:

- Consolidates various IT management functions like RMM, helpdesk, and ticketing

- Integrated well with third-party tools

- Centralized dashboard for key metrics

Cons:

- Not comprehensive for larger MSPs

- Learning curve for new users due to breadth of features

New Product Updates from Atera

Atera Enhances IT Autopilot With Automation and File Support

Atera’s IT Autopilot gets three major boosts: you can now attach common files for deeper analysis, automate IT tasks with clear workflows, and choose how the system follows up when users go silent. These updates help streamline IT operations and improve resolution efficiency. For more information, visit Atera’s official site.

Scalefusion is a unified mobile device and endpoint management solution that offers a wide range of features for managing devices and users, including location tracking, application management, geofencing, and more. The platform has a user-friendly interface and versatile deployment options for businesses of all sizes.

Why I picked Scalefusion: I chose Scalefusion for its multi-OS endpoint management capabilities. The platform enables businesses to manage and secure a wide range of devices, including smartphones, tablets, laptops, and desktops across various operating systems such as iOS, Android, Windows, and macOS. It allows IT administrators to manage this diverse range of devices from a single dashboard.

Scalefusion Standout Features & Integrations:

Features that are compelling about Scalefusion are its content management capabilities that allow users to manage and distribute content on enrolled devices, pitstops for insights into distance traveled by devices, and role-based access control. It also offers real-time location tracking, geofencing, and reports on compliance.

Integrations include Google Workspace, Google Maps, Google Drive, Okta, Azure AD, Office 365 AD, Samsung Knox, Lenovo, Kyocera, Jira, Freshservice, Janam, and more.

Pros and Cons

Pros:

- API available for customizations

- Simple deployment and configuration

- Detailed granular control over device lockdown

Cons:

- Messaging is unavailable when offline

- Occasional lag for remote locking and unlocking

New Product Updates from Scalefusion

Scalefusion Introduces Apple TV Management

Scalefusion now supports Apple TV management, enabling IT teams to configure and monitor devices. For more information, visit Scalefusion's official site.

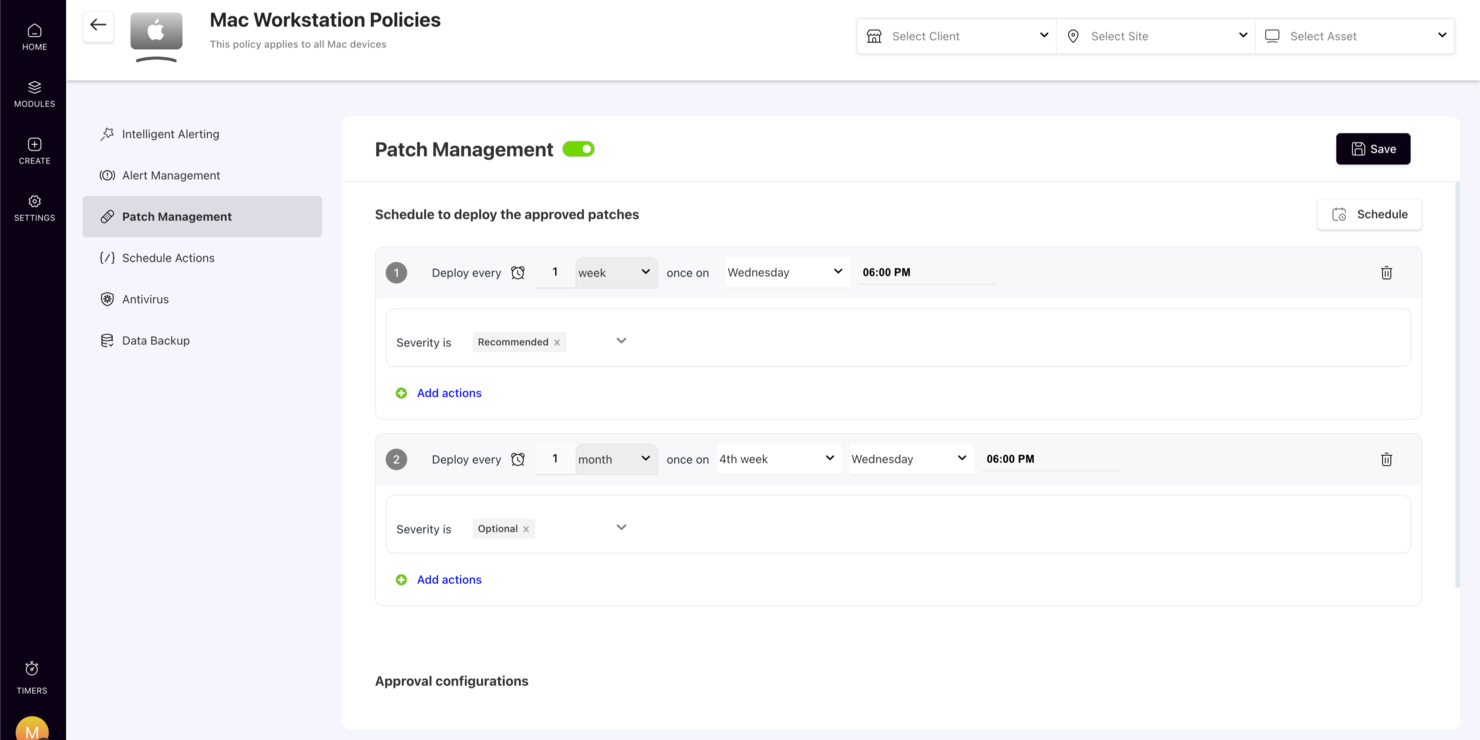

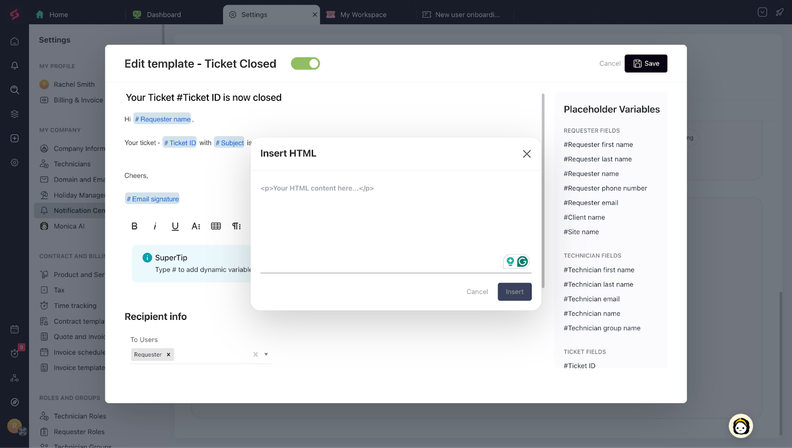

SuperOps offers a tailored IT management platform for those seeking endpoint protection, especially appealing to Managed Service Providers (MSPs) and IT teams. It addresses the need for enhanced security and operational efficiency across various devices. By consolidating multiple tools into one solution, SuperOps helps automate workflows and ensure compliance, making it a valuable asset for IT professionals and service providers.

Why I Picked SuperOps

I picked SuperOps for its emphasis on unified endpoint management, which is crucial for maintaining security across diverse devices. With its cross-platform mobile device management, you can ensure seamless oversight and protection regardless of the operating system. Additionally, the platform's automated ticketing system aids in quick incident response, a feature that can significantly reduce downtime and enhance security measures.

SuperOps Key Features

In addition to its standout features, SuperOps offers several other functionalities:

- Software Governance: Manages application discovery, approval, and removal, ensuring compliance and reducing security risks.

- Patch Management: Provides proactive patch management for Windows devices to address vulnerabilities promptly.

- Service Desk Management: Streamlines IT support with automated ticketing and service workflows, improving response times.

- Asset Management: Offers comprehensive visibility and control over IT assets to maintain security and compliance.

SuperOps Integrations

Integrations include Microsoft 365, Google Workspace, Slack, QuickBooks, Xero, FreshBooks, Stripe, PayPal, Zapier, and an API for custom integrations.

Pros and Cons

Pros:

- Strong MSP focused workflow tools

- Cross platform device support

- Unified endpoint and asset management

Cons:

- Patch management focused on Windows

- Not a dedicated antivirus solution

New Product Updates from SuperOps

SuperOps Adds HTML Support for Ticket Closure Emails

SuperOps introduces HTML embedding for ticket closure emails. This update allows teams to include custom content such as CSAT survey links and branded elements in resolution emails. For more information, visit SuperOps’ official site.

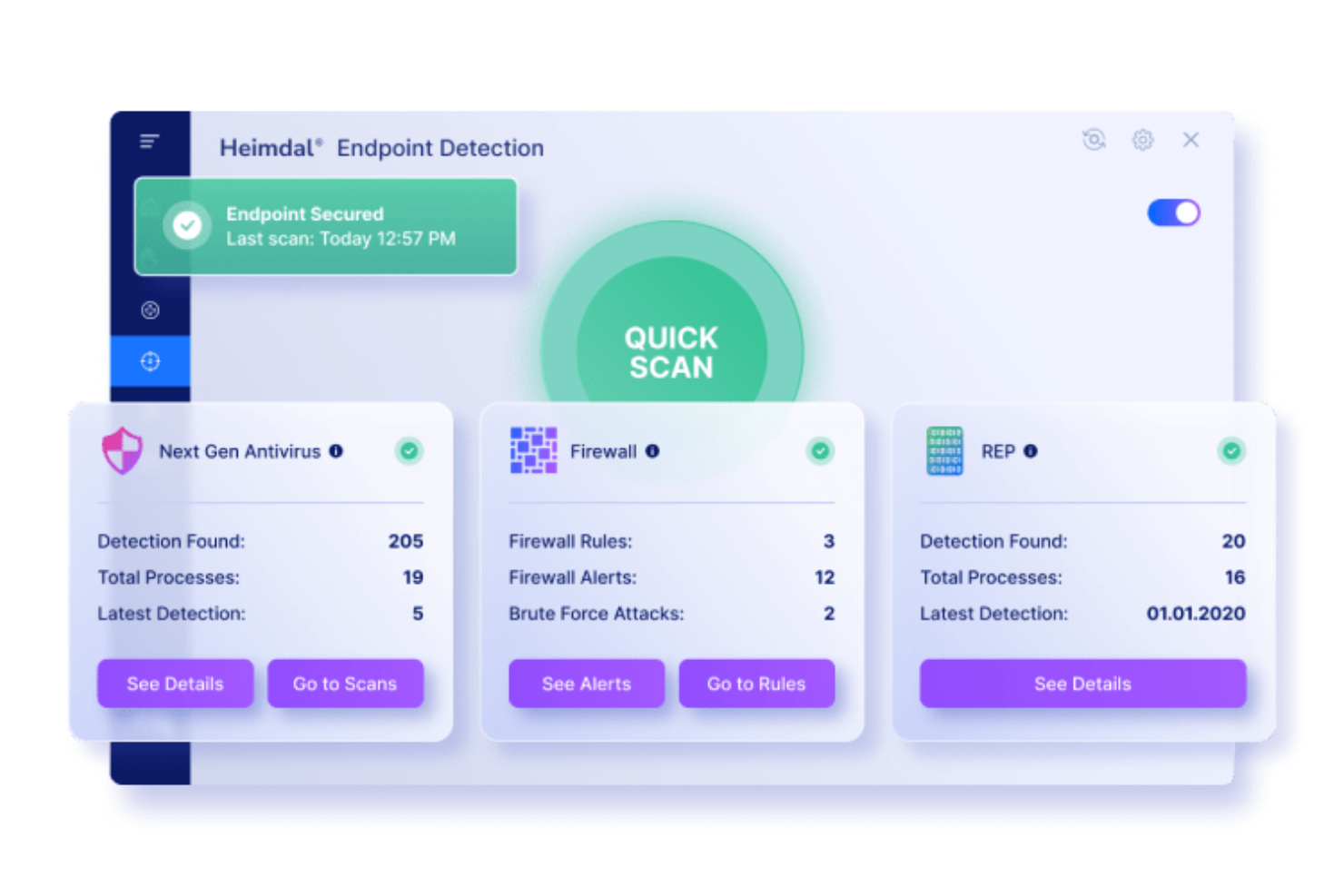

For those seeking a robust endpoint protection solution, Heimdal presents a compelling option tailored to meet the cybersecurity needs of various industries. Designed for businesses in sectors like healthcare, education, and government, Heimdal offers advanced features to protect critical infrastructures and sensitive data. By leveraging machine learning and behavioural analysis, Heimdal addresses the complexities of modern cyber threats, ensuring organizations can operate securely and confidently.

Why I Picked Heimdal

I picked Heimdal as a standout choice for endpoint protection due to its integration of next-gen antivirus and firewall capabilities, which offer real-time threat detection and blocking. The inclusion of ransomware encryption protection ensures data remains uncompromised during attacks, a crucial feature in today's threat landscape. Additionally, Heimdal's Endpoint Detection and Response (EDR) system provides continuous monitoring and quick response to potential threats, making it a reliable ally in maintaining cybersecurity.

Heimdal Key Features

In addition to its robust antivirus and EDR solutions, Heimdal offers several other features that can enhance your endpoint protection strategy:

- Threat Intelligence: This feature provides real-time monitoring and automated threat remediation, crucial for staying ahead of evolving threats.

- Patch and Vulnerability Management: Ensures your systems are always up-to-date, reducing the risk of exploitation from known vulnerabilities.

- Privileged Access Management: Controls and secures access to sensitive systems, mitigating the risk of insider threats.

- Data Loss Prevention (DLP): Protects against unauthorized access and data breaches, safeguarding sensitive information.

Heimdal Integrations

Native integrations are not currently listed by Heimdal; however, the platform supports API-based custom integrations.

Pros and Cons

Pros:

- Detailed asset and license visibility

- Strong vulnerability and threat detection

- Automates patching across endpoints

Cons:

- Interface requires onboarding time

- No native integrations available

Within endpoint protection and management, HCL BigFix provides a solution focused on security, compliance, and control. Tailored for IT professionals and security teams across various industries, it addresses the critical challenges of maintaining compliance and securing endpoints against vulnerabilities. By offering a unified platform that integrates asset discovery, automated patching, and real-time compliance monitoring, HCL BigFix aims to simplify endpoint management while ensuring your systems remain secure and operational.

Why I Picked HCL BigFix

I picked HCL BigFix for its unique real-time visibility and automated remediation, which are crucial to any endpoint protection strategy. This platform excels with automated patch management, keeping your systems up to date and protected against known vulnerabilities. Additionally, its compliance monitoring tools help you adhere to industry standards without manual oversight. These functionalities make it an appealing choice for organizations that prioritize security and efficiency in managing their IT environments.

HCL BigFix Key Features

In addition to real-time visibility and remediation, HCL BigFix offers:

- AI-Driven Automation: This feature leverages artificial intelligence to automate routine tasks, reducing manual intervention and optimizing IT operations.

- Risk-Based Prioritization: It helps your team focus on the most critical vulnerabilities by assessing and prioritizing risks based on impact and likelihood.

- Unified Workspace Management: This feature provides an integrated view of all endpoints, simplifying management across diverse IT environments.

- Intelligent Runbook Automation: It offers automated workflows for common IT tasks, improving response times and reducing errors.

HCL BigFix Integrations

Integrations include ServiceNow, Forescout, Resilient, Qradar, VMware ESXi, Google Cloud, AWS, Azure, and partnerships with other cloud services.

Pros and Cons

Pros:

- Automates patch management across diverse operating systems

- Effective in risk-based prioritization of vulnerabilities

- Comprehensive asset discovery and inventory capabilities

Cons:

- Can be resource-intensive on older systems

- Some users report challenges with deployment and updates

Best for protecting business data for small-to-medium-sized companies

Bitdefender GravityZone is a cloud-based cybersecurity application for workplace devices. It defends against viruses, malware, and other threats.

Why I picked Bitdefender GravityZone: I picked Bitdefender GravityZone for its strong security and user-friendly management. I felt it was a great choice of cybersecurity tool for small-to-medium-sized businesses due to its ease of use, allowing businesses to focus on core activities without the need for dedicated specialists.

Bitdefender GravityZone Standout Features & Integrations:

Features I believe that stood out include a single, user-friendly platform that supports various devices such as desktops, laptops, and physical devices. It employs machine learning and behavioral analysis for advanced threat detection, and can be used through cloud or on-prem management consoles.

Integrations rely on API keys from Bitdefender GravityZone to operate and include pre-built plug-ins such as Amazon AWS, Microsoft Active Directory, and ConnectWise Automate to give control over agent and agentless devices.

Pros and Cons

Pros:

- Granular control of security settings

- Ability to assign policies for automated deployments with customized settings

- Runs efficiently on low-end computers

Cons:

- Network printers are blocked by default, causing initial difficulties and frustrations.

- Locating quarantined emails can sometimes be challenging

Apex One is an endpoint security solution that proactively protects against vulnerabilities by virtually patching them. It scans for vulnerabilities based on criteria such as severity and Common Vulnerabilities and Exposures (CVE) listing, providing comprehensive protection for platforms and devices.

Why I picked Apex One: I chose Apex One because it utilizes deep scanning to detect malware, viruses, and other threats on all endpoints. It also collects data from millions of application events to identify and track potential risks, ensuring your product and systems are kept up-to-date with the latest cyber threats.

Apex One Standout Features & Integrations:

Features I found beneficial for endpoint protection and scanning include advanced threat techniques like machine learning, as well as noise-canceling methods such as census and safelisting. This combination minimizes false positives and enhances overall security.

Integrations consist of native plug-ins that enhance security visibility and functionality. Some of the popular plug-ins are IBM QRadar, Fortinet, and Splunk.

Pros and Cons

Pros:

- Behavior monitoring module terminates suspicious processes

- External machines receive direct updates from Apex One servers for protection

- After installing Apex One agents, users can perform full scans and review machine logs

Cons:

- Inability to rename endpoint agent names after they're assigned to a system

- The basic reporting feature is okay but could use improvements

Best for malware and attack prevention for small businesses

Symantec Endpoint Protection is an endpoint security solution designed to protect servers and computers from malware, hackers, and other threats. It applies robust technology, including firewall protection, to ensure the safety and integrity of your systems.

Why I picked Symantec Endpoint Protection: I picked Symantec Endpoint Protection because of its comprehensive features and security measures. The price point, features, and ease of use make it a great starting point for small business owners looking to protect their tech stack. The added firewall feature provides an extra layer of protection.

Symantec Endpoint Protection Standout Features & Integrations:

Features that I found helpful in this software are firewall protection, antivirus solutions, and integration with EDR Consoles. These features team up to keep businesses secure by blocking unauthorized access, defending against harmful software, and providing advanced detection and response capabilities.

Integrations that Symantec uses are primarily native and include Unified Endpoint Management (UEM), REST APIs, and Unified Endpoint Management (UEM).

Pros and Cons

Pros:

- Utilizes advanced threat detection mechanisms

- Offers AI guidance for creating and deploying policies

- Provides robust protection against cybersecurity threats

Cons:

- Resource-intensive and may cause slowdowns on older systems

- Merger with Broadcom may cause support challenges for existing customers.

Kaspersky Business is a security software solution that protects organizations with threat detection and preventing, and configurations to reduce attack surfaces. It offers features like File, Mail, and Web Protection, machine learning analysis, and control over device, web, and application usage.

Why I picked Kaspersky Business: I picked Kaspersky Business for its adaptive protection. Its robust suite of tools struck me as a good fit for medium-sized and scaling business. With automated vulnerability and encryption management, you can proactively detect and mitigate threats.

Kaspersky Business Standout Features & Integrations:

Features I liked the most include a multi-layered protection approach based on AI algorithms and threat analysis. Kaspersky's AI automates manual tasks, freeing up your security teams to focus on critical tasks.

Integrations include native plug-ins such as ConnectWise Manage, Autotask, Tigerpaw, and SolarWinds N-central.

Pros and Cons

Pros:

- Background system scans and adjustments enable uninterrupted user focus

- Kaspersky reduces interruptions with fewer pop-ups and security alerts

- The licensing cost of the product is reasonable

Cons:

- Typically detects and organizes new systems but may miss some additions

- May have performance issues with resource-intensive applications

Autres logiciels de sécurité des terminaux

Voici quelques autres options de logiciels de sécurité des terminaux qui n’ont pas fait partie de ma sélection principale mais qui méritent tout de même d’être envisagées :

- ESET Endpoint Protection

For preventing ransomware attacks

- Avast Small Business Solutions

For protecting small businesses endpoints

- SentinelOne Endpoint Protection

For protecting your customers' endpoints

- CrowdStrike Falcon Endpoint Protection Enterprise

For defending SaaS Cloud endpoints

- Malwarebytes Endpoint Protection

Low-cost option

- Trellix Endpoint Protection Platform

For centralizing your cybersecurity defense in the cloud

- Heimdal Threat Protection Endpoint

For integrated endpoint protection

- Cynet 360

All-in-one endpoint solution

- Scalefusion OneIdP

For zero trust device access

- Cisco Secure Endpoints

For work-from-home endpoints

- Cortex XDR

For extended endpoint monitoring

- ThreatLocker

For granular control over your endpoints

Autres analyses logicielles

Si vous n'avez toujours pas trouvé ce que vous cherchez, consultez ces outils alternatifs que nous avons testés et évalués.

- Logiciel de supervision réseau

- Logiciel de supervision de serveurs

- Solutions SD-Wan

- Outils de supervision d'infrastructure

- Analyseur de paquets

- Outils de supervision d'applications

Critères de sélection des logiciels de sécurité des terminaux

Pour sélectionner les meilleurs logiciels de sécurité des terminaux à inclure dans cette liste, j'ai pris en compte les attentes courantes des acheteurs et leurs problématiques, comme la protection des appareils distants contre les logiciels malveillants et la réduction des temps d'arrêt dus aux violations de sécurité. J'ai également utilisé le cadre suivant pour structurer et clarifier mon évaluation :

Fonctionnalités de base (25% de la note totale)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d'usage fréquents :

- Détecter et bloquer les logiciels malveillants

- Prévenir les accès non autorisés

- Surveiller l’activité des terminaux

- Répondre aux incidents de sécurité

- Gérer les appareils à distance

Fonctionnalités supplémentaires remarquables (25% de la note totale)

Pour affiner la sélection, j’ai aussi recherché des fonctionnalités uniques, telles que :

- Détection des menaces pilotée par l’IA

- Réponse et remédiation automatisées

- Cadre de sécurité à confiance zéro

- Surveillance du dark web

- Logiciels de cybersécurité

- Analyse comportementale de l’activité des endpoints

Utilisabilité (10 % du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Facilité d’installation et de configuration

- Interface utilisateur intuitive

- Faible impact sur les performances du système

- Alertes claires et exploitables

- Gestion des accès basée sur les rôles

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration à chaque plateforme, j’ai pris en compte les critères suivants :

- Disponibilité de vidéos de formation et de visites guidées du produit

- Configuration guidée ou assistance à l’intégration

- Accès à des webinaires ou ateliers en direct

- Qualité de la documentation et de la base de connaissances

- Disponibilité d’un accompagnement à la migration

Support client (10 % du score total)

Pour évaluer le service client de chaque éditeur de logiciel, j’ai retenu les critères suivants :

- Assistance disponible 24h/24 et 7j/7

- Délai de réponse en cas d’incident urgent

- Options de chat en direct, téléphone et email

- Gestionnaire de compte dédié

- Notifications proactives en cas de menace

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque solution, j’ai pris en compte les éléments suivants :

- Structure tarifaire transparente

- Coût par rapport à des solutions similaires

- Disponibilité d’une version d’essai ou démo gratuite

- Flexibilité contractuelle

- Remises de volume pour les grandes équipes

Avis clients (10 % du score total)

Pour avoir une vue d’ensemble de la satisfaction client, j’ai étudié les avis selon les points suivants :

- Retours sur la performance et la stabilité du système

- Satisfaction concernant la détection et la réponse aux menaces

- Commentaires sur la facilité d’utilisation

- Réclamations concernant les faux positifs

- Éloges sur la qualité du support client

Comment choisir un logiciel de sécurité des endpoints

Il est facile de se laisser submerger par de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré pendant votre sélection logicielle, voici une liste de critères importants à garder à l’esprit :

| Critère | À considérer |

|---|---|

| Scalabilité | Assurez-vous que le logiciel peut évoluer avec votre entreprise. Il doit pouvoir gérer plus d’appareils et d’utilisateurs au fur et à mesure de la croissance de votre société sans perte de performance. |

| Intégrations | Veillez à ce que le logiciel s’intègre à vos systèmes existants (comme SIEM, veille sur les menaces et solutions de gestion d’identité) pour éviter les problèmes de compatibilité. |

| Personnalisation | Privilégiez les logiciels qui permettent d’ajuster les politiques de sécurité, les alertes et les actions de réponse selon les besoins spécifiques de votre entreprise. |

| Facilité d’utilisation | L’interface doit être intuitive et facile à prendre en main pour votre équipe. Des configurations complexes ou des réglages difficiles à trouver ralentissent la réponse aux menaces. |

| Budget | Pensez au coût global : droits de licence, coût par utilisateur et frais supplémentaires pour le support ou les fonctionnalités avancées. |

| Mesures de sécurité | Vérifiez la présence de fonctions comme le chiffrement, l’authentification multi-facteur et la surveillance des menaces en temps réel pour protéger les données sensibles. |

| Détection et réponse aux menaces | Le logiciel doit être capable de détecter et de répondre rapidement aux menaces. Les alertes en temps réel et la réponse automatisée sont idéales. |

| Support et formation | Vérifiez si le fournisseur propose des ressources de formation, une assistance en direct et une aide à la prise en main pour accélérer l’intégration de votre équipe. |

Tendances des logiciels de sécurité des endpoints

Lors de mes recherches, j’ai consulté de nombreuses actualités, communiqués de presse et notes de versions de divers éditeurs de logiciels de sécurité des endpoints. Voici quelques tendances émergentes que je surveille de près :

- Détection des menaces basée sur l’IA : De plus en plus de fournisseurs utilisent l’apprentissage automatique et l’intelligence artificielle pour identifier et répondre en temps réel aux menaces, améliorant la précision et réduisant les faux positifs.

- Architecture zéro confiance : Les fournisseurs évoluent vers des modèles de type « zéro confiance », où chaque demande d’accès est vérifiée avant d’être accordée, même au sein des réseaux internes.

- Détection et réponse étendues (XDR) : Les logiciels XDR intègrent les données provenant de multiples couches de sécurité (points de terminaison, réseaux, cloud) pour offrir une vue unifiée des menaces.

- Traque des menaces : Certaines solutions proposent désormais la recherche proactive de menaces, où les équipes de sécurité cherchent des menaces cachées au lieu d’attendre les alertes.

- Analyse comportementale : De nouveaux outils se concentrent sur l’analyse des comportements des utilisateurs et des appareils afin de détecter toute activité inhabituelle et de prévenir les menaces internes ou les identifiants compromis.

Qu’est-ce que la sécurité des terminaux ?

Un logiciel de sécurité des terminaux protège les appareils tels que les ordinateurs portables, serveurs et téléphones mobiles contre des menaces comme les malwares, les accès non autorisés et la perte de données. Ces outils sont utilisés par les équipes informatiques, les analystes en sécurité et les administrateurs système qui doivent sécuriser les appareils et réduire les risques dans toute l’organisation.

Des fonctionnalités telles que la détection des menaces, la surveillance des appareils et l’application des politiques permettent d’identifier rapidement les problèmes, de maintenir les appareils conformes et de limiter la propagation d’attaques. Dans l’ensemble, ce logiciel aide les équipes à garantir la sécurité des appareils et à maintenir un environnement protégé.

Fonctionnalités des logiciels de sécurité des terminaux

Lors du choix d’un logiciel de sécurité des terminaux, veillez à surveiller les fonctionnalités clés suivantes :

- Détection des menaces : Surveille les terminaux en temps réel pour détecter toute activité suspecte et potentielle violation de sécurité.

- Réponse aux incidents : Isole et traite automatiquement les menaces afin d’éviter des dommages supplémentaires.

- Contrôle des appareils : Permet de contrôler quels appareils peuvent accéder à votre réseau pour prévenir l’accès non autorisé.

- Gestion des correctifs : Identifie et corrige les vulnérabilités en installant automatiquement les correctifs de sécurité.

- Chiffrement : Les solutions telles que les logiciels VPN protègent les données sensibles sur les terminaux en les chiffrant au repos et lors des transferts.

- Contrôle des applications : Limite les applications autorisées à fonctionner sur vos appareils afin de réduire le risque d’infection par des malwares.

- Analyse comportementale : Suit l’activité des utilisateurs et des appareils pour repérer des comportements inhabituels pouvant signaler une menace pour la sécurité.

- Gestion depuis le cloud : Vous permet de surveiller et de contrôler la sécurité des terminaux à partir d’un tableau de bord centralisé.

- Renseignement sur les menaces : Utilise des bases de données mondiales sur les menaces pour identifier et se protéger contre les menaces émergentes.

- Authentification multifacteur : Ajoute une couche de sécurité supplémentaire en exigeant une vérification additionnelle au-delà du simple mot de passe.

Avantages des logiciels de sécurité des terminaux

L’implémentation d’un logiciel de sécurité des terminaux présente de nombreux avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Détection améliorée des menaces : Identifie et répond aux malwares, ransomwares et autres attaques en temps réel, réduisant les risques de violation de données.

- Meilleur contrôle : Permet de gérer et surveiller l’ensemble des terminaux via une plateforme unique, simplifiant ainsi l’administration de la sécurité.

- Réduction des interruptions : Une réponse rapide aux menaces minimise les perturbations systèmes, assurant la productivité de vos équipes.

- Soutien à la conformité : Vous aide à satisfaire les normes sectorielles de sécurité en assurant la bonne sécurisation et la surveillance de tous les terminaux.

- Moins de risques de perte de données : Le chiffrement et la sauvegarde protègent les données sensibles même en cas de compromission d’un appareil.

- Protection accrue des appareils : Contrôle quelles machines peuvent accéder à votre réseau et bloque les connexions non autorisées ou potentiellement risquées.

- Scalabilité : S’adapte facilement à la croissance de votre entreprise : vous pouvez ajouter de nouveaux terminaux sans compromis sur la sécurité.

Coûts et tarification des logiciels de sécurité des terminaux

Choisir un logiciel de sécurité des terminaux implique de comprendre les divers modèles de tarification et formules proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options additionnelles, et plus encore. Le tableau ci-dessous résume les formules les plus courantes, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de sécurité des terminaux :

Tableau comparatif des formules pour les logiciels de sécurité des terminaux

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Détection de menaces basique, couverture d'appareils limitée et rapports minimaux. |

| Forfait personnel | $5-$25/utilisateur/mois | Surveillance des menaces en temps réel, protection contre les logiciels malveillants et logiciel de sécurité des e-mails. |

| Forfait professionnel | $25-$75/utilisateur/mois | Outils de détection et de réponse sur les terminaux (outils EDR), intelligence avancée sur les menaces, application des politiques et rapports. |

| Forfait entreprise | $75-$150/utilisateur/mois | Détection des menaces basée sur l'IA, support 24/7, analyse comportementale, rapports personnalisés et intégration réseau. |

FAQ sur les logiciels de sécurité des terminaux

Voici des réponses aux questions courantes concernant les logiciels de sécurité des terminaux :

En quoi les logiciels de sécurité des terminaux diffèrent-ils des programmes antivirus traditionnels ?

Les logiciels de sécurité des terminaux peuvent-ils protéger contre les attaques zero-day ?

Comment les logiciels de sécurité des terminaux s'intègrent-ils à l'infrastructure informatique existante ?

Quels éléments dois-je prendre en compte lors du choix d'une solution de sécurité des terminaux ?

Comment les logiciels de sécurité des terminaux traitent-ils les préoccupations liées à la confidentialité des données ?

Les logiciels de sécurité des terminaux conviennent-ils aux petites entreprises ?

Et ensuite ?

Si vous recherchez actuellement un logiciel de sécurité des terminaux, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire puis échangez rapidement afin d’affiner vos besoins. Ensuite, vous recevez une sélection de logiciels à étudier. Ils vous accompagnent même tout au long du processus d'achat, y compris dans la négociation des prix.