La cybersécurité désigne les pratiques et techniques utilisées pour protéger les systèmes, réseaux et programmes contre les attaques numériques, les accès non autorisés ou les dommages. Elle englobe un large éventail de mesures visant à garantir l'intégrité, la confidentialité et la disponibilité des données sur diverses plateformes numériques.

L'objectif de la cybersécurité est de protéger les informations sensibles contre les menaces comme le piratage, le phishing, les logiciels malveillants et les ransomwares, afin d'assurer la sécurité et la confidentialité des données dans un monde de plus en plus connecté.

Dans ce guide, nous explorerons les aspects clés de la cybersécurité et comment les responsables technologiques peuvent aider leurs équipes à surmonter les défis de sécurité courants.

Une introduction à la cybersécurité

La cybersécurité consiste à mettre en place des mesures défensives comme les pare-feu, les logiciels antivirus et les systèmes de détection d'intrusion, ainsi qu'à appliquer des stratégies de gestion des risques, de récupération des données et de formation des utilisateurs.

C'est déjà un secteur d’activité important, et il croît rapidement. Selon une enquête menée par KPMG, 18 % des PDG interrogés estiment que la cybercriminalité sera la plus grande menace pour la croissance de leur organisation en 2025.

Bien que la mise en œuvre des meilleures mesures de sécurité n’offre aucune garantie contre ces incidents, adopter certaines précautions peut considérablement réduire leur probabilité. Choisir le meilleur prestataire de cybersécurité pour protéger votre entreprise est aussi primordial.

Menaces courantes en matière de cybersécurité

Les menaces cybernétiques prennent de nombreuses formes. Les risques incluent la possibilité que des logiciels malveillants détruisent totalement votre système, qu'un intrus accède à vos fichiers et les modifie, que votre ordinateur soit utilisé comme outil pour lancer des attaques contre d'autres, ou que quelqu'un vole vos coordonnées bancaires afin d'effectuer des transactions frauduleuses. Les solutions techniques telles que les logiciels de cybersécurité, les pare-feu et les systèmes de contrôle d’accès jouent encore un rôle. Mais il est également essentiel de prendre en compte le facteur humain. Une approche pragmatique de la cybersécurité couvre à la fois les aspects techniques et humains.

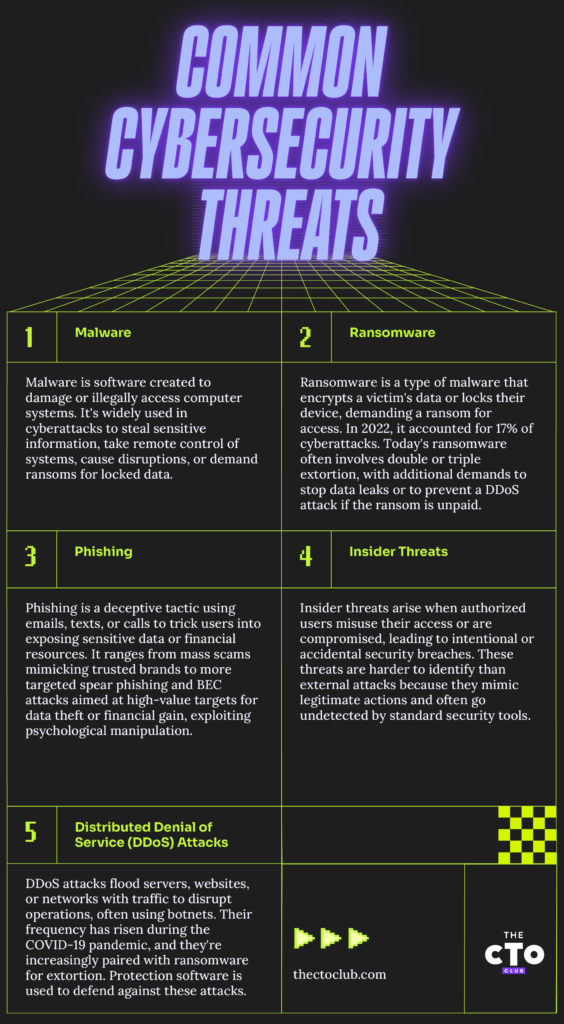

- Malware, contraction de « logiciel malveillant », désigne tout logiciel ou programme informatique conçu intentionnellement pour nuire à un système informatique ou à ses utilisateurs. Il s'agit d'un composant courant de la plupart des cyberattaques actuelles. Les malwares sont développés et déployés par des pirates et des cybercriminels afin d’accéder illicitement à des systèmes et informations sensibles, de contrôler à distance des ordinateurs, de les perturber, de les endommager, ou encore de retenir des données et systèmes contre une rançon…

- Ransomware (rançongiciel) est un logiciel malveillant qui verrouille les données ou l’appareil d’une victime, menaçant de les garder inaccessibles—ou pire encore—à moins qu’une rançon ne soit payée. L’IBM Security X-Force Threat Intelligence Index 2023 rapporte que les attaques par ransomware représentaient 17 % de toutes les cyberattaques en 2022. Les ransomwares modernes sont plus sévères que les premières versions. Initialement, ces attaques réclamaient une seule rançon pour obtenir la clé de déchiffrement. Désormais, elles mettent souvent en œuvre la double extorsion : une rançon supplémentaire est exigée pour empêcher la publication ou la divulgation des données de la victime. Certaines vont même jusqu’à la triple extorsion, menaçant de lancer une attaque par déni de service distribué (DDoS, expliqué ci-dessous) si la rançon n’est pas payée.

- Phishing (hameçonnage) implique des courriels, messages ou appels trompeurs incitant les utilisateurs à télécharger des logiciels malveillants, divulguer des informations sensibles ou transférer de l’argent à tort. On rencontre souvent des tentatives d’hameçonnage de masse—des messages frauduleux envoyés à grande échelle au nom de marques reconnues, invitant les destinataires à mettre à jour mots de passe ou informations bancaires. Les attaques de phishing plus avancées, comme le spear phishing ou la compromission de messagerie professionnelle (BEC), ciblent des individus ou groupes spécifiques pour obtenir des données de valeur ou des gains financiers importants. Le phishing est une forme d’ingénierie sociale, où la manipulation psychologique est utilisée pour pousser des personnes à prendre des décisions préjudiciables.

- Menaces internes résultent d’utilisateurs autorisés (employés, sous-traitants, partenaires) qui exploitent leur accès intentionnellement ou par inadvertance, ou dont les comptes sont compromis par des cybercriminels. Les menaces internes sont plus difficiles à détecter que les menaces externes parce qu’elles ressemblent à des activités légitimes et restent invisibles aux mesures de sécurité traditionnelles comme les logiciels antivirus et les pare-feu.

- Attaques par déni de service distribué (DDoS) ont pour objectif de mettre hors service des serveurs, sites web ou réseaux en les saturant de trafic, généralement via un botnet—groupe de systèmes infectés contrôlés à distance par des cybercriminels. La fréquence des attaques DDoS a augmenté durant la pandémie de COVID-19. Les attaquants combinent de plus en plus le DDoS à des attaques par ransomware, ou menacent d’une attaque DDoS pour extorquer des rançons. Les logiciels de protection DDoS contribuent à renforcer l’immunité numérique.

Pourquoi la cybersécurité est essentielle pour les solutions SaaS

Ces dernières années, les cyberattaques sont devenues plus fréquentes et plus coûteuses. Selon IBM, le coût moyen d'une violation de données en 2025 était de 4,45 millions de dollars, soit une augmentation d'environ 15 % au cours des trois dernières années. Les attaques par ransomware sont encore plus onéreuses, avec des coûts moyens dépassant les 5 millions de dollars, hors éventuelle rançon versée par la victime.

En tant que responsable technologique, il est essentiel de prendre en compte votre infrastructure SaaS lors de la mise en place de politiques de cybersécurité. Les cybercriminels ciblent souvent les plateformes SaaS en raison du potentiel de gains importants. Par exemple, Team TNT a utilisé un logiciel malveillant pour accéder à certains clusters Kubernetes mal configurés et a compromis 50 000 adresses IP.

Pour vos clients, l'attrait du SaaS est qu'il les libère des préoccupations liées à la maintenance et aux mises à jour. Une approche consciencieuse de la cybersécurité est essentielle pour honorer cette promesse.

Composants essentiels de la cybersécurité

Un bon cadre de cybersécurité doit couvrir cinq domaines clés. Familiarisez-vous avec ces composants et assurez-vous de tous les prendre en compte dans le cadre d’une approche globale de la sécurité.

Sécurité réseau

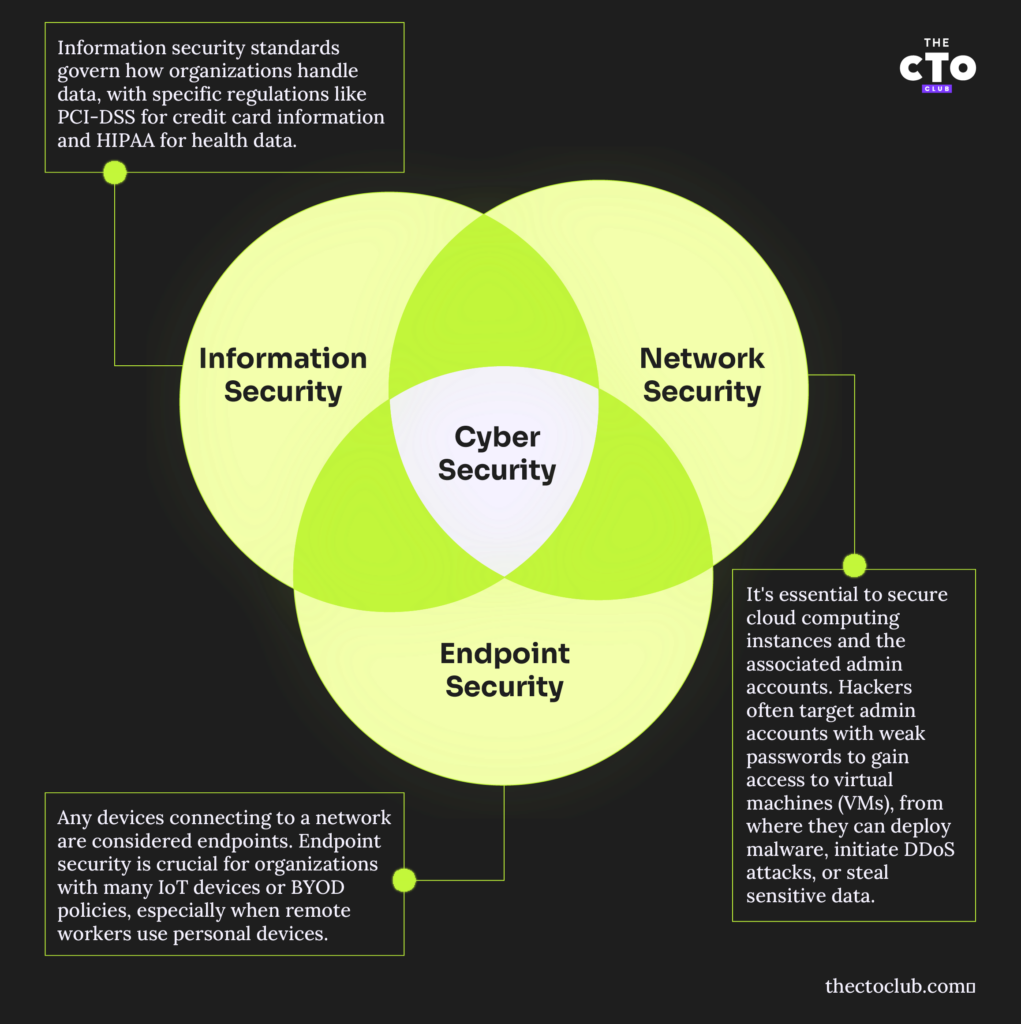

La sécurité du réseau concerne votre réseau physique et tous les appareils qui s’y connectent. Cela inclut les appareils mobiles, l’Internet des objets, les serveurs et les ordinateurs portables. Sécuriser les réseaux sans fil, utiliser des VPN ou d'autres formes de communication chiffrée, et configurer les pare-feu font tous partie intégrante d'une politique de sécurité réseau.

Sécurité de l'information

La manière dont votre organisation collecte, stocke et transmet les données est régie par des normes de sécurité de l'information, telles que PCI-DSS pour les informations de carte bancaire ou HIPAA pour les données de santé. Il est probable que votre organisation ait déjà réfléchi sérieusement aux normes pertinentes. Un audit de cybersécurité peut toutefois mettre en lumière des insuffisances dans la façon dont les données sont stockées et transférées.

Sécurité des terminaux

Tous les appareils connectés à un réseau sont considérés comme des terminaux. Pour les organisations disposant de nombreux objets connectés ou ayant une politique BYOD, la sécurité des terminaux est particulièrement importante. Prenons l’exemple d’une organisation qui autorise le travail à distance avec des ordinateurs portables et smartphones personnels. Si l’ordinateur portable d’un employé est infecté par un ransomware, ce logiciel malveillant peut se propager aux lecteurs réseau auxquels l’employé a accès, causant de graves perturbations.

Sécurité du cloud

Sécuriser vos instances de cloud computing et les comptes administrateurs associés à la plateforme cloud est crucial. Certains hackers recherchent des comptes administrateurs utilisant des mots de passe faibles, puis les exploitent pour obtenir un accès aux machines virtuelles afin d’y déployer des logiciels malveillants, lancer des attaques DDOS ou rechercher des données sensibles à voler.

Sécurité Zero Trust

La sécurité Zero Trust est un cadre de cybersécurité qui élimine la confiance implicite et exige une vérification continue de tous les utilisateurs, appareils et applications. Elle impose une authentification stricte des identités, le principe du moindre privilège et une surveillance en temps réel pour minimiser les risques de sécurité et empêcher les mouvements latéraux en cas d’intrusion.

Ses principes clés comprennent l’authentification multifactorielle (MFA), la micro-segmentation et des évaluations automatisées des risques pour détecter et atténuer les menaces. À mesure que les organisations migrent vers des environnements cloud et hybrides, Zero Trust renforce la sécurité des données, la conformité réglementaire et la visibilité globale de l’informatique.

Sécurité des applications

Les logiciels de sécurité applicative couvrent les vulnérabilités zero-day, les applications mal configurées ou les systèmes d’exploitation non mis à jour. Parmi les problèmes courants :

- Gestion inadéquate des accès (par exemple, accorder plus de privilèges aux utilisateurs que nécessaire)

- Omission d’exploiter l’authentification multifactorielle

- Absence d’imposer des mots de passe robustes ou de politiques de blocage de compte après plusieurs tentatives infructueuses/d'accès non autorisé

- Délai trop long pour modifier/révoquer les privilèges des employés quittant l’entreprise

Si vous intégrez de nouvelles applications ou des services cloud tiers à vos processus, relisez vos politiques afin de vous assurer de bien couvrir chaque composant.

Technologies clés de la cybersécurité

- Pare-feu : Servent de barrière entre des réseaux internes de confiance et des réseaux externes non fiables, comme Internet.

- Logiciels antivirus et anti-malware : Détectent, préviennent et éliminent les logiciels malveillants tels que les virus, les vers et les rançongiciels.

- Systèmes de détection et de prévention d’intrusions (IDPS) : Surveillent le trafic réseau à la recherche d’activités suspectes et de menaces connues, en alertant le personnel de sécurité en cas de brèches potentielles.

- Chiffrement : Protège les données en les convertissant en un code illisible lors de la transmission ou du stockage, garantissant que seules les parties autorisées y accèdent.

- Réseaux privés virtuels (VPN) : Créent une connexion sécurisée sur Internet, renforçant la confidentialité et la sécurité, notamment pour le travail à distance.

- Authentification multifacteur (MFA) : Exige plusieurs formes de vérification avant de donner accès, réduisant considérablement le risque d'accès non autorisé.

- Gestion des informations et des événements de sécurité (SIEM) : Fournit une analyse en temps réel des alertes de sécurité générées par les applications et le matériel réseau.

- Prévention des pertes de données (DLP) : Technologies empêchant la sortie de données sensibles du réseau sans autorisation.

- Outils de sécurité cloud : Protègent les données et applications hébergées dans le cloud, y compris les contrôles d’accès et l’intelligence sur les menaces.

- Protection des terminaux : Sécurise les points d’accès ou les équipements des utilisateurs finaux comme les ordinateurs de bureau, portables et appareils mobiles contre l’exploitation par des acteurs malveillants.

Le rôle d’un leader technologique en cybersécurité

Dans votre carrière en tant que leader en cybersécurité, il est de votre responsabilité de veiller à ce que vos équipes comprennent l’importance de la cybersécurité, pourquoi vos politiques existent sous cette forme et que ces politiques soient alignées sur les objectifs métiers.

Aligner la cybersécurité aux objectifs de l’entreprise

Les parties prenantes considèrent souvent la cybersécurité comme une contrainte ou une formalité. Il est plus facile d’obtenir l’adhésion des managers lorsque l’on met l’accent sur les résultats de votre politique. Par exemple, la prévention des attaques améliore la disponibilité des services et augmente la productivité.

Gestion efficace des ressources pour la sécurité

Des examens réguliers des comptes et des ressources sur un réseau permettent d’accélérer la détection des brèches. Supprimer les applications inutilisées ou fermer les systèmes qui ne sont plus utilisés réduit le nombre de vecteurs d’attaque accessibles aux acteurs malveillants.

Communiquer les protocoles et risques de sécurité

La sensibilisation par la formation est un outil précieux pour éduquer tous les employés sur votre stratégie de cybersécurité. Le personnel informé sur les outils d’évaluation des risques de sécurité et formé aux menaces telles que le phishing, les chevaux de Troie, les virus et les ransomwares comprend mieux comment se protéger et a moins de risques d’être victime de cybercriminels.

Nouvelles tendances en cybersécurité

La cybersécurité évolue en permanence. Pour que votre plateforme SaaS reste résiliente face aux menaces émergentes, gardez un œil sur ces tendances.

Intelligence artificielle et sécurité

L’IA a le potentiel de simplifier de nombreux aspects de la cybersécurité. Une automatisation complète n’est probablement pas souhaitable, notamment vu à quel point les modèles d’apprentissage automatique actuels peuvent être « sûrs d’eux mais incorrects ». Cependant, pour la surveillance des journaux et des alertes ainsi que pour assister votre équipe existante de professionnels de la cybersécurité, l’IA peut se révéler précieuse.

Le rôle de la blockchain dans la cybersécurité

Enregistrer des données sur un registre décentralisé et en écriture seule peut être très utile si vous avez besoin qu’elles soient immuables. Toutefois, de nombreux défis sont associés aux blockchains distribuées. Par exemple, utiliser un registre immuable et distribué sur une blockchain publique pour des données sensibles n’est pas toujours souhaitable. De plus, une seule erreur avec les clés privées peut entraîner des risques majeurs pour la continuité de l’entreprise ou la sécurité. Les blockchains privées et permises peuvent répondre à certains de ces enjeux et représenter un compromis potentiel.

L’essor de l’informatique quantique

L’informatique quantique pourrait rendre obsolètes du jour au lendemain de nombreux algorithmes de chiffrement populaires. C’est sans doute la menace la plus importante à laquelle l’ensemble du secteur informatique est confronté. Le NIST a annoncé quatre algorithmes cryptographiques résistants aux ordinateurs quantiques en 2022, et d’autres sont en cours de développement. Commencez dès aujourd’hui à préparer vos plateformes pour l’avenir afin d’éviter une crise qui pourrait bien être plus proche que vous ne le pensez.

Détection et réponse étendues (XDR)

La détection et réponse étendues (XDR) gagne en popularité à mesure que les menaces informatiques deviennent plus sophistiquées. Les outils de sécurité traditionnels comme SIEM et EDR peinent souvent face à la fragmentation des données et au volume élevé d’alertes, rendant plus difficile la détection et la réponse aux attaques. XDR rationalise la sécurité en intégrant plusieurs couches, en automatisant la corrélation des menaces et en consolidant les données sur l’ensemble des terminaux, réseaux et environnements cloud.

Cette approche améliore la visibilité, réduit les angles morts et fournit un contexte approfondi sur les menaces potentielles. En hiérarchisant les risques et en améliorant la réponse aux incidents, XDR aide les équipes de cybersécurité à détecter, atténuer et prévenir plus efficacement les incidents de sécurité.

Conseils d’experts pour surmonter les défis courants en cybersécurité

Promouvoir des solutions de sécurité robustes n’est pas toujours simple, mais relever directement ces défis facilitera la collaboration interdépartementale nécessaire pour garantir le succès de vos politiques.

Prévenir les pannes systèmes et les situations d’urgence

Adopter une approche proactive pour prévenir les menaces de cybersécurité est plus efficace que de gérer les urgences après coup. Par exemple, investir dans un CDN pour éviter les attaques par déni de service est plus simple que de se remettre des dommages causés à la réputation par une interruption de service.

Désiloter les protocoles de sécurité

Les réseaux complexes créent souvent des silos et des zones d’ombre dans l’information. Visez toujours à éliminer ces silos, en rassemblant un maximum d’informations pour obtenir une vision d’ensemble sur les menaces potentielles.

Aligner les parties prenantes sur les priorités de sécurité

Vos parties prenantes savent probablement que vous gérez des informations sensibles via vos systèmes informatiques. Mettez en avant les bénéfices ainsi que les raisons pour lesquelles vous appliquez diverses politiques afin de susciter leur adhésion à vos mesures de sécurité. Rendez-les aussi simples et fluides que possible à suivre.

Bonnes pratiques

Vous souhaitez améliorer considérablement la posture de cybersécurité de votre organisation et réduire le risque de cyberattaques et de fuites de données ? Mettez en place les actions suivantes :

- Mises à jour logicielles régulières : Maintenez à jour tous les logiciels, y compris les systèmes d’exploitation et les applications, afin de corriger les failles de sécurité.

- Politiques de mots de passe robustes : Implementez des mots de passe complexes ou utilisez un logiciel de gestion des mots de passe et changez-les régulièrement pour éviter tout accès non autorisé.

- Formation et sensibilisation des employés : Informez le personnel sur les menaces courantes telles que le phishing et les attaques d’ingénierie sociale.

- Sauvegardes régulières : Sauvegardez régulièrement vos données et vérifiez la possibilité de restauration pour éviter toute perte en cas de cyberattaque.

- Plan de réponse aux incidents : Élaborez un plan pour répondre efficacement en cas de violation de la sécurité.

- Segmentation du réseau : Divisez le réseau en plusieurs segments pour limiter la propagation des attaques et gérer les droits d’accès plus efficacement.

- Accès au strict nécessaire : Accordez aux utilisateurs seulement les droits nécessaires à l’exercice de leurs fonctions.

- Surveillance continue : Surveillez le trafic réseau et les journaux pour détecter et réagir aux menaces rapidement.

- Configuration sécurisée : Configurez tous les systèmes et applications de façon sécurisée afin de réduire les vulnérabilités.

- Audits de sécurité réguliers : Réalisez des audits réguliers pour identifier et corriger les failles ou faiblesses de sécurité.

Sécurisez votre marque

En tant que leader technologique SaaS, vous êtes responsable de la sécurité des données de votre entreprise et, indirectement, de celles des organisations qui dépendent de vos services. Le monde de la cybersécurité évolue constamment et les menaces d’aujourd’hui dépassent de loin le simple phishing ou les logiciels espions. Quel conseil donneriez-vous à une personne souhaitant renforcer son plan de cybersécurité ?

Vous souhaitez en savoir plus sur la cybersécurité ? Abonnez-vous à notre newsletter pour recevoir les dernières actualités en cybersécurité et au-delà.