10 Liste des meilleurs outils de test de sécurité

Les vulnérabilités de sécurité ne sont pas simplement un risque, elles représentent un défi permanent. Votre équipe doit détecter les faiblesses avant les attaquants, mais les tests manuels sont chronophages, les analyses automatisées peuvent engendrer trop de faux positifs, et il est difficile de suivre le rythme de l’évolution des menaces. Que vous sécurisiez des applications cloud, testiez des API ou assuriez la conformité, choisir le bon outil de test de sécurité est essentiel.

C’est pourquoi j’ai pris le temps de tester et d’évaluer des outils de sécurité qui aident réellement les équipes à identifier les failles, à automatiser les tests et à se concentrer sur les vraies menaces sans ralentir le développement. Dans ce guide, vous trouverez des analyses détaillées des meilleurs outils de test de sécurité disponibles aujourd’hui, ainsi que leurs principales fonctionnalités, les types d’utilisateurs idéaux, et comment ils peuvent contribuer à protéger vos systèmes.

Table of Contents

- Meilleur résumé des logiciels

- Pourquoi nous faire confiance

- Comparer les caractéristiques

- Avis

- Autres outils de test de sécurité

- Avis connexes

- Critères de sélection

- Comment choisir

- Tendances des outils de test de sécurité

- Qu’est-ce qu’un outil de test de sécurité ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de test de sécurité

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de test de sécurité sélectionnés dans ma liste. Mes avis offrent un éclairage approfondi sur les principales fonctionnalités, les avantages et inconvénients, les intégrations, et les cas d’utilisation idéaux pour chacun afin de vous aider à trouver celui qui vous convient.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l’analyse de la qualité du code | Plan gratuit disponible (jusqu’à 5 utilisateurs) | À partir de 65$/mois | Website | |

| 2 | Idéal pour les fonctions d’auto-triage | Offre gratuite disponible | À partir de $34/développeur/mois | Website | |

| 3 | Idéal pour la détection proactive des vulnérabilités | Offre gratuite disponible + démo gratuite | À partir de 350$/mois | Website | |

| 4 | Idéal pour une analyse approfondie des vulnérabilités | Démo gratuite disponible | À partir de $69/mois | Website | |

| 5 | Idéal pour l'analyse de code contextuelle | Offre gratuite disponible | À partir de 200 $/mois | Website | |

| 6 | Idéal pour la collaboration en équipe | Démo gratuite disponible | Prix sur demande | Website | |

| 7 | Idéal pour la surveillance en temps réel | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Meilleur pour la gestion de l’open source | Démo gratuite disponible | À partir de 18,67$/utilisateur/mois (facturé annuellement) | Website | |

| 9 | Idéal pour le scan des vulnérabilités web | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour les tests d’intrusion | Not available | Gratuit à utiliser | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de test de sécurité

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de test de sécurité sélectionnés dans ma liste. Mes avis offrent un éclairage approfondi sur les principales fonctionnalités, les avantages et inconvénients, les intégrations, et les cas d’utilisation idéaux pour chacun afin de vous aider à trouver celui qui vous convient.

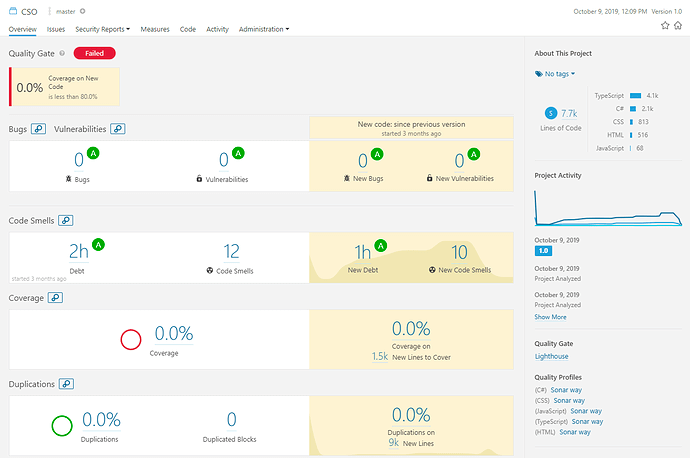

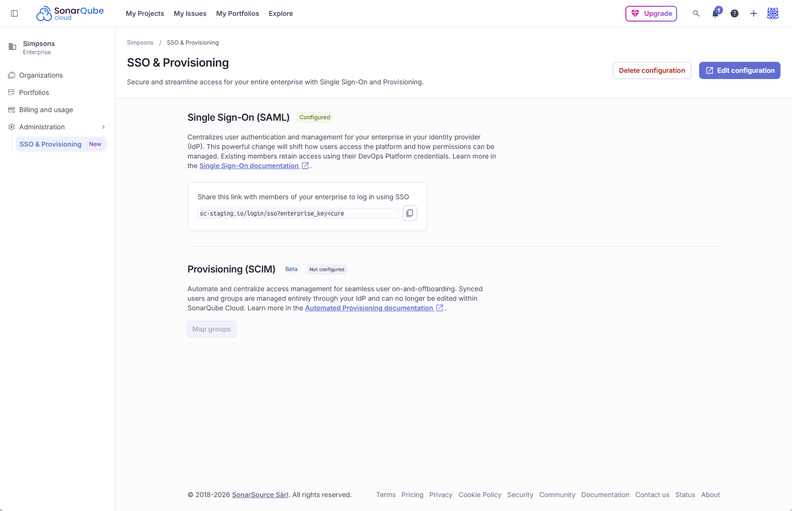

SonarQube est une solution complète et intégrée de sécurité du code (SAST, SCA) et de qualité du code, disponible en mode auto-hébergé ou cloud. Il analyse le code propriétaire, généré par IA et open source pour détecter les vulnérabilités, les bogues et les problèmes de maintenabilité dès les premières étapes du développement. La plateforme fournit également des suggestions de correction alimentées par l'IA afin de réduire le débogage manuel, et comprend une détection intégrée des secrets couvrant plus de 400 modèles.

Pourquoi j'ai choisi SonarQube : J'ai sélectionné SonarQube pour son équilibre entre la qualité du code et la sécurité à travers de nombreux langages de programmation. Il offre une visibilité claire sur la fiabilité et la maintenabilité, tout en s'intégrant naturellement dans les pipelines CI/CD. La combinaison de seuils de qualité personnalisables et d'analyses de sécurité permet aux équipes de maintenir des standards de codage cohérents et sécurisés.

Fonctionnalités clés & intégrations :

Fonctionnalités : prise en charge de 35 langages de programmation, seuils de qualité personnalisables, analyse statique détaillée et détection des secrets sur plus de 400 modèles.

Intégrations : Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, Bamboo, Travis CI, CircleCI, TeamCity et Visual Studio. Une extension gratuite SonarQube pour IDE est disponible pour VS Code, les IDE JetBrains, Cursor, Windsurf et d'autres.

Pros and Cons

Pros:

- S’intègre aux pipelines CI/CD

- Améliore les standards de codage

- Large prise en charge linguistique

Cons:

- Peut être gourmand en ressources

- Nécessite une installation et configuration

New Product Updates from SonarQube

SonarQube Cloud Adds Azure DevOps Analysis and SCIM Automation

SonarQube Cloud introduces Automatic Analysis for Azure DevOps and SCIM User Lifecycle Management (Beta). These updates automate code analysis and user management, reducing manual setup and improving efficiency. For more information, visit SonarQube Cloud’s official site.

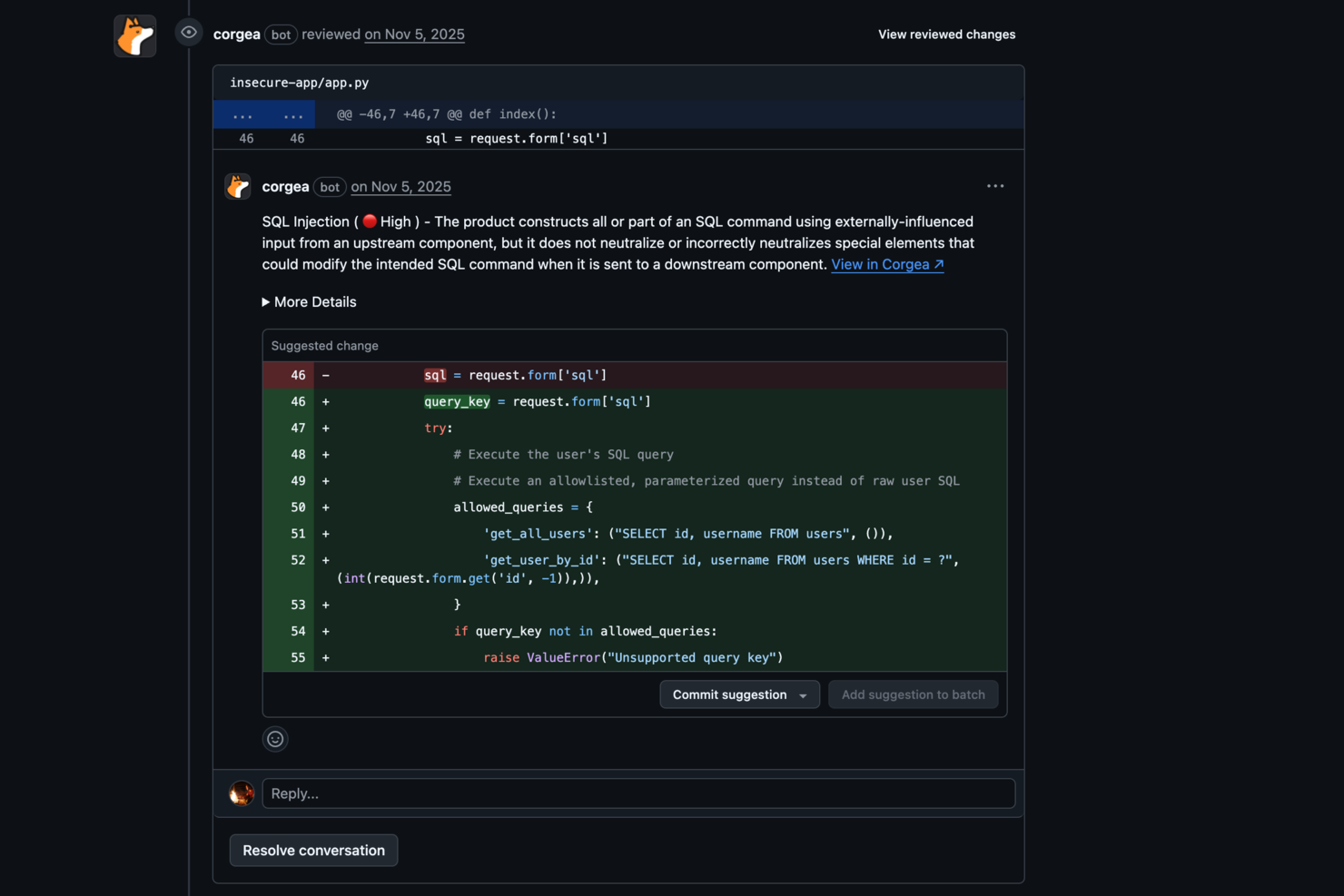

Corgea améliore les capacités de sécurité de votre équipe en identifiant et en corrigeant le code non sécurisé, ce qui en fait une solution idéale pour les CTO souhaitant protéger leurs actifs numériques. Sa technologie basée sur l’IA séduit les secteurs requérant des mesures de sécurité strictes, comme la finance et la santé, en traitant les vulnérabilités pouvant compromettre les données sensibles. En s’intégrant à vos processus existants, Corgea aide votre équipe à gérer efficacement les risques en matière de sécurité, vous offrant sérénité d’esprit et la possibilité de vous concentrer sur l’innovation.

Pourquoi j’ai choisi Corgea

J’ai choisi Corgea pour son analyse statique de sécurité des applications (SAST) basée sur l’IA, particulièrement performante pour détecter des vulnérabilités complexes que les méthodes traditionnelles pourraient manquer. La fonction de triage automatique réduit considérablement les faux positifs, permettant à votre équipe de gagner du temps et de se consacrer aux menaces réelles. De plus, les politiques de détection personnalisables de Corgea vous permettent d’adapter l’outil à vos besoins en matière de sécurité, garantissant une protection complète contre les menaces émergentes.

Fonctionnalités clés de Corgea

En plus de ses atouts principaux, Corgea propose plusieurs autres fonctionnalités renforçant son utilité :

- Analyse des dépendances : Cette fonctionnalité vérifie les vulnérabilités des dépendances de votre projet dans de nombreux langages de programmation.

- Correction automatique SAST : Génère automatiquement des correctifs de sécurité, réduisant les interventions manuelles nécessaires pour sécuriser votre code.

- Détection de fuite de données confidentielles : Identifie les informations sensibles telles que les clés AWS et identifiants d’authentification afin d’éviter les violations de la vie privée.

- Compatibilité multilingue : Prend en charge un large éventail de langages de programmation, dont Java, Python et Ruby, assurant la compatibilité avec vos projets.

Intégrations Corgea

Les intégrations incluent GitHub Actions, GitLab CI, Jenkins, Azure DevOps, JIRA, Slack, Zapier et les webhooks.

Pros and Cons

Pros:

- L’IA détecte les vulnérabilités complexes

- Correctifs de code sécurisés automatisés

- Nombreuses intégrations CI/CD

Cons:

- Configuration requise pour l’intégration CI

- Principalement axé sur la sécurité du code

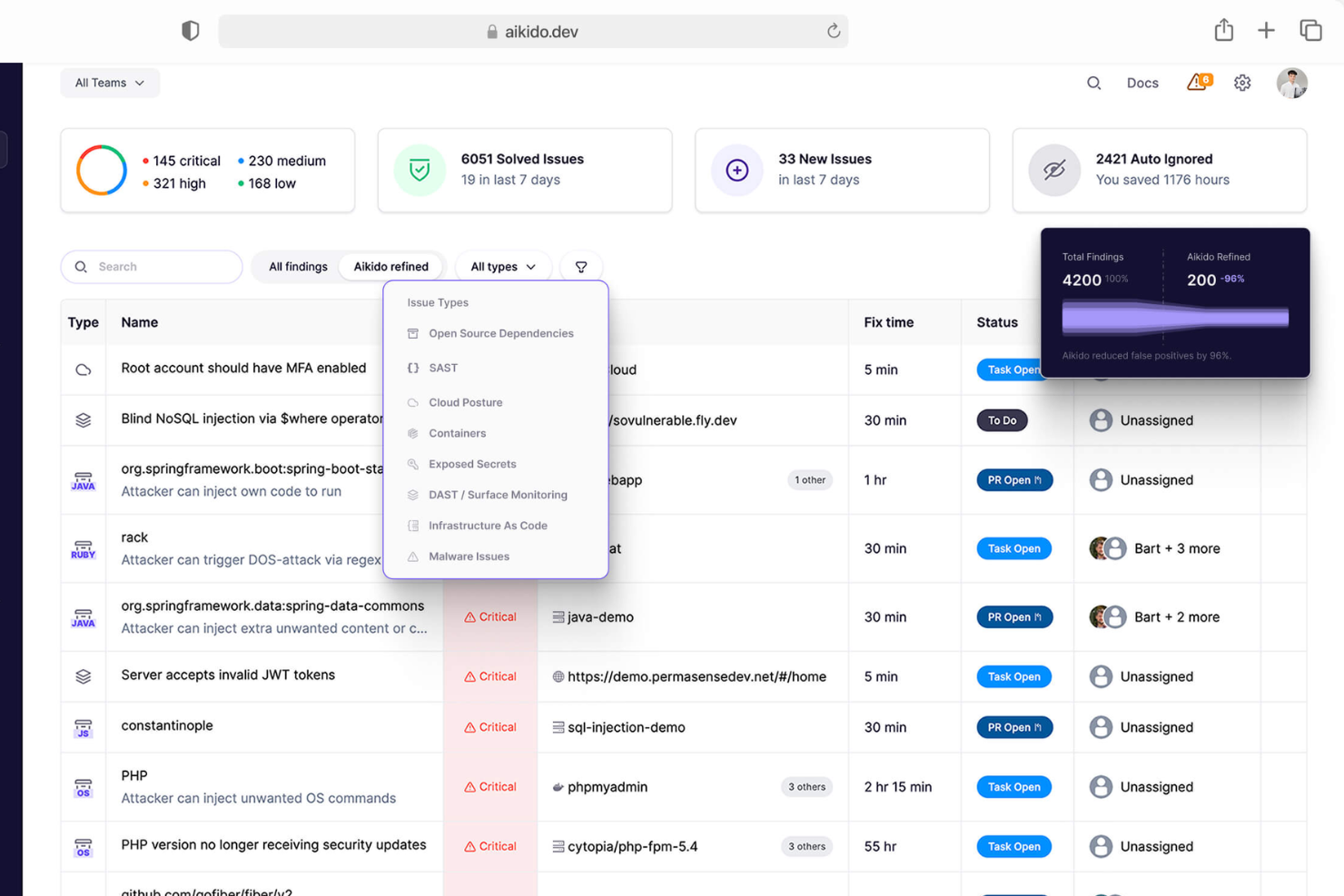

Aikido Security est une plateforme complète conçue pour sécuriser l'ensemble de votre pile, du code au cloud. Elle regroupe divers analyseurs de sécurité en un système centralisé, vous permettant de surveiller et de protéger vos applications.

Pourquoi j'ai choisi Aikido Security : J’apprécie le fait qu’il propose des tests de sécurité des applications statiques (SAST). Aikido analyse votre code source à la recherche de risques de sécurité avant que les problèmes ne soient fusionnés, vous aidant à détecter les vulnérabilités tôt dans le processus de développement. Cette approche proactive garantit que les menaces potentielles sont traitées rapidement, réduisant ainsi la probabilité de failles de sécurité. Une autre fonctionnalité remarquable est la gestion de la posture de sécurité cloud (CSPM) d’Aikido. Elle détecte les risques liés à l’infrastructure cloud, tels que les mauvaises configurations et les vulnérabilités dans les machines virtuelles et les images de conteneurs, sur les principaux fournisseurs de cloud.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : incluent l’analyse des dépendances open source (SCA), qui surveille en continu votre code à la recherche de vulnérabilités connues et génère des SBOMs (factures de matériaux logiciels). De plus, la surveillance de la surface (DAST) d’Aikido teste dynamiquement le front-end et les API de votre application web afin d’identifier les vulnérabilités via des attaques simulées.

Intégrations : comprennent GitHub, GitLab, BitBucket, Azure Pipelines, Drata, Vanta, Asana, ClickUp, Monday.com, Microsoft Teams et Jira.

Pros and Cons

Pros:

- Scalable pour les équipes en croissance

- Fournit des analyses exploitables

- Dispose d’un tableau de bord complet et de rapports personnalisables

Cons:

- Ne propose pas de sécurité des terminaux ni de capacités de détection d’intrusion

- Ignore les vulnérabilités s’il n’existe pas de correctif disponible

New Product Updates from Aikido Security

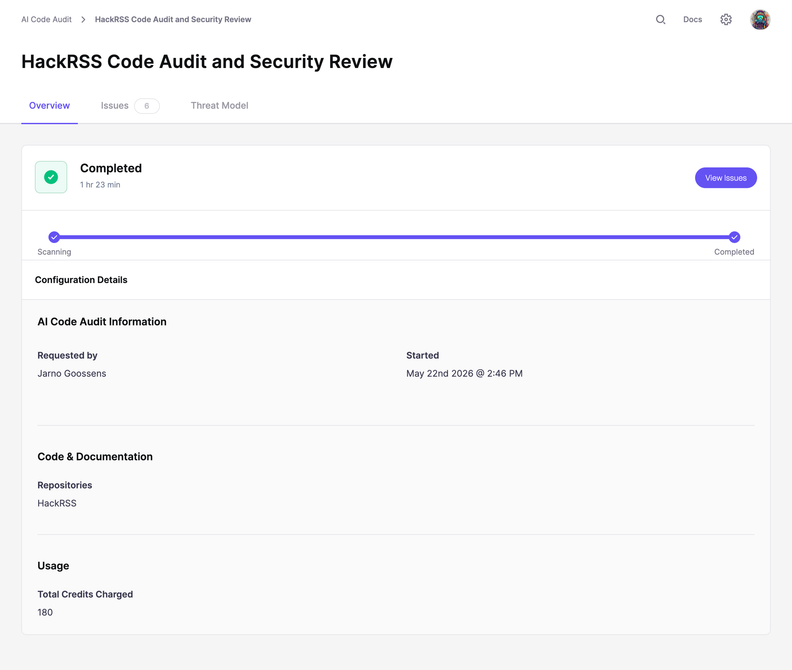

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

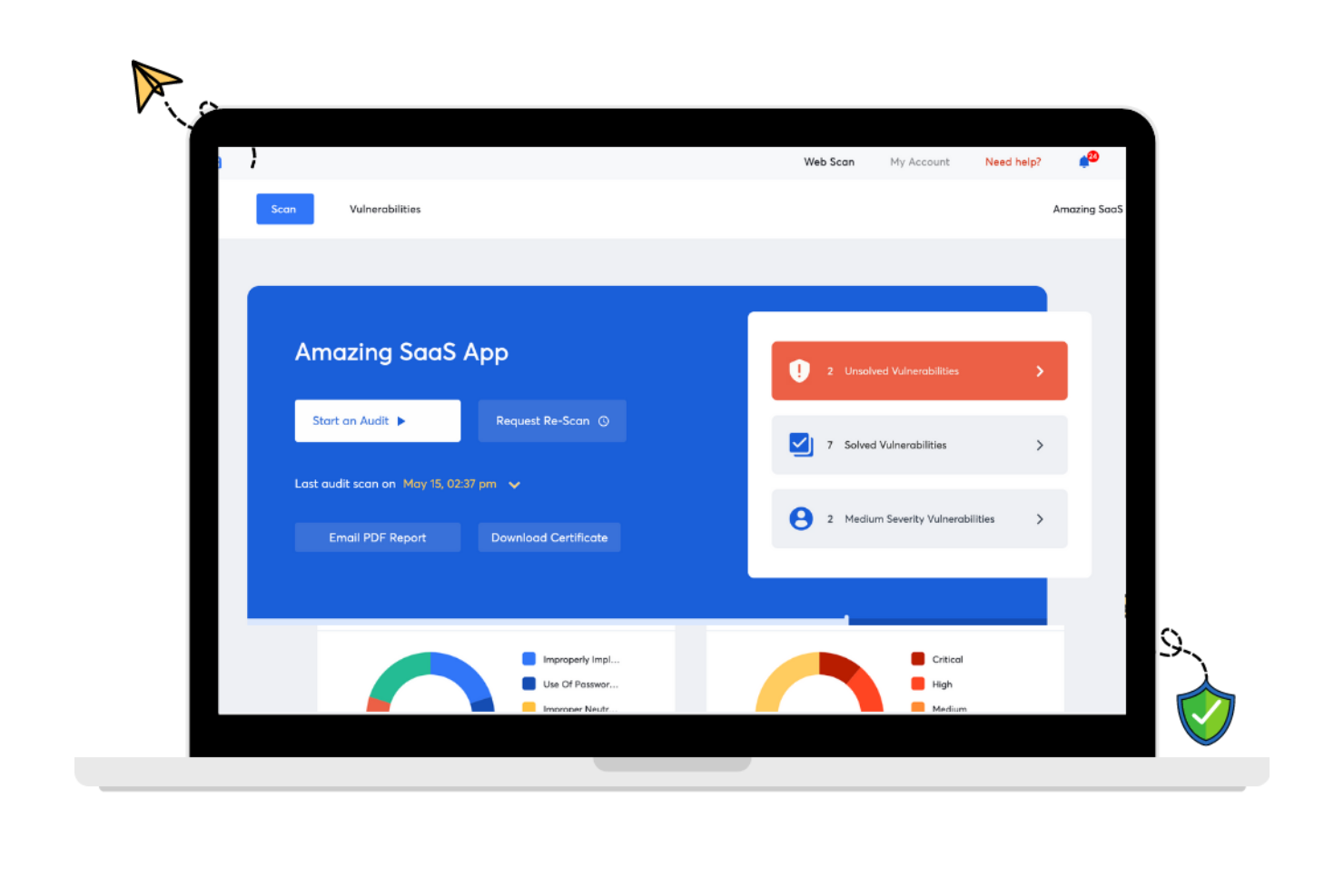

Astra Pentest est un outil de test de sécurité conçu pour protéger vos actifs numériques. Il fournit une analyse approfondie de vos applications web, réseaux et autres, afin de garantir l’identification et la correction des vulnérabilités.

Pourquoi j’ai choisi Astra Pentest : J’ai choisi Astra Pentest parce qu’il propose à la fois des tests automatisés et manuels, permettant une évaluation complète de la sécurité de votre système. Cette fonctionnalité assure une analyse exhaustive des vulnérabilités, ce qui est crucial pour maintenir des normes de sécurité élevées. De plus, Astra Pentest offre un tableau de bord de gestion des vulnérabilités détaillé, vous aidant à suivre et à gérer efficacement les problèmes détectés. Une autre raison pour laquelle j’ai choisi Astra Pentest est son accent sur les tests de conformité. Il vous aide à garantir que vos systèmes respectent les normes de sécurité internationales telles que SOC2 et HIPAA. Cette fonction de conformité est particulièrement bénéfique pour les organisations devant se conformer à des exigences réglementaires strictes. En outre, Astra Pentest propose des analyses continues et des réévaluations, offrant ainsi l’assurance que vos systèmes restent sécurisés dans le temps.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprenant un certificat de pentest publiquement vérifiable, ajoutant une couche supplémentaire de confiance et de garantie pour vos parties prenantes. L’intégration de l’outil avec les pipelines CI/CD permet des vérifications de sécurité automatisées tout au long du processus de développement, minimisant les vulnérabilités avant leur passage en production. De plus, Astra Pentest offre un support de remédiation en temps réel, permettant à votre équipe de résoudre rapidement les problèmes identifiés.

Intégrations comprenant Slack, JIRA, GitHub, GitLab, Circle CI, Jenkins, ainsi que d’autres non explicitement listées dans les données recueillies.

Pros and Cons

Pros:

- Combine des tests automatisés et manuels

- S'intègre avec les principaux outils CI/CD

- Fournit des analyses de sécurité spécifiques à la conformité

Cons:

- Des problèmes de performance pendant les analyses intensives

- Le temps de réponse du support client varie

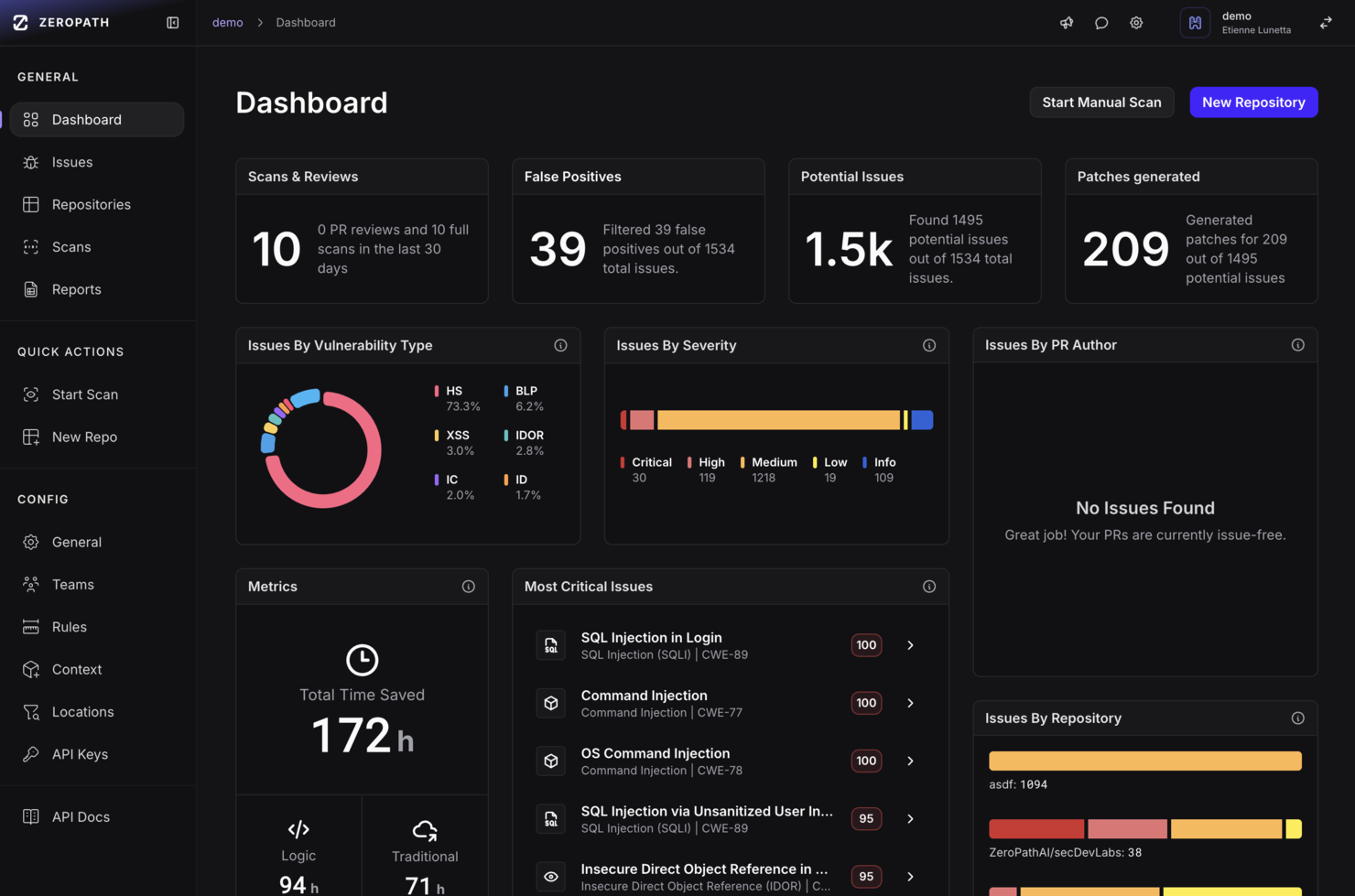

ZeroPath est conçu pour les équipes de développement et les professionnels de la sécurité qui souhaitent intégrer une détection approfondie des vulnérabilités directement dans leur base de code, sans avoir à filtrer d'innombrables fausses alertes. Vous évoluez probablement dans un environnement d’ingénierie dynamique où les développeurs ont besoin de retours exploitables, et votre équipe de sécurité attend des résultats pertinents plutôt que du bruit inutile. ZeroPath s’adresse aux organisations développant des applications complexes (par exemple, fintech, santé ou SaaS) où la logique métier, les flux d’autorisation et les menaces modernes sont essentiels.

Pourquoi j'ai choisi Zeropath

J'ai choisi ZeroPath parce qu’il place l’analyse contextuelle du code au cœur de la sécurité applicative. Son moteur SAST basé sur l’IA comprend la logique de votre application et peut détecter les contournements d’autorisation, les risques de dépendances et les failles complexes, au lieu de signaler seulement des problèmes génériques. Il propose également des capacités de correction automatique—une fois une vulnérabilité détectée, il peut suggérer ou même générer des correctifs sous forme de pull request à examiner. Ces fonctionnalités sont idéales si vous souhaitez accélérer le développement tout en maîtrisant les risques.

Fonctionnalités clés de Zeropath

En plus de ces atouts, voici d’autres fonctionnalités qui seront utiles à votre équipe :

- Intégration au système de gestion de versions : Prise en charge native de GitHub, GitLab, Bitbucket et Azure DevOps pour une configuration rapide et une intégration transparente dans votre flux de travail.

- Détection des erreurs de configuration IaC : Les problèmes liés à l’Infrastructure-as-Code (par exemple Terraform, CloudFormation, configurations Kubernetes) sont analysés à la recherche de failles de sécurité.

- Analyse des secrets : Il détecte les secrets divulgués ou les identifiants codés en dur dans vos dépôts et vous en avertit.

- Rapports de conformité automatisés : Générez des rapports de conformité selon des standards tels que SOC 2 et ISO 27001, garantissant que votre organisation répond aux exigences réglementaires.

Intégrations Zeropath

Les intégrations incluent GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Linear, Slack, ainsi que des outils de sécurité existants comme Snyk, Semgrep et Checkmarx.

Pros and Cons

Pros:

- Fournit des solutions claires qui accélèrent vos revues de sécurité.

- Réduit les signalements superflus pour que votre équipe se concentre sur les problèmes réels.

- Il détecte les failles de logique et les risques cachés que vous pourriez manquer avec des analyses classiques.

Cons:

- Vous pourriez avoir besoin d’un temps d’adaptation pour ajuster votre flux de travail à son automatisation.

- Les options d’intégration peuvent ne pas suffire aux environnements d’entreprise très complexes.

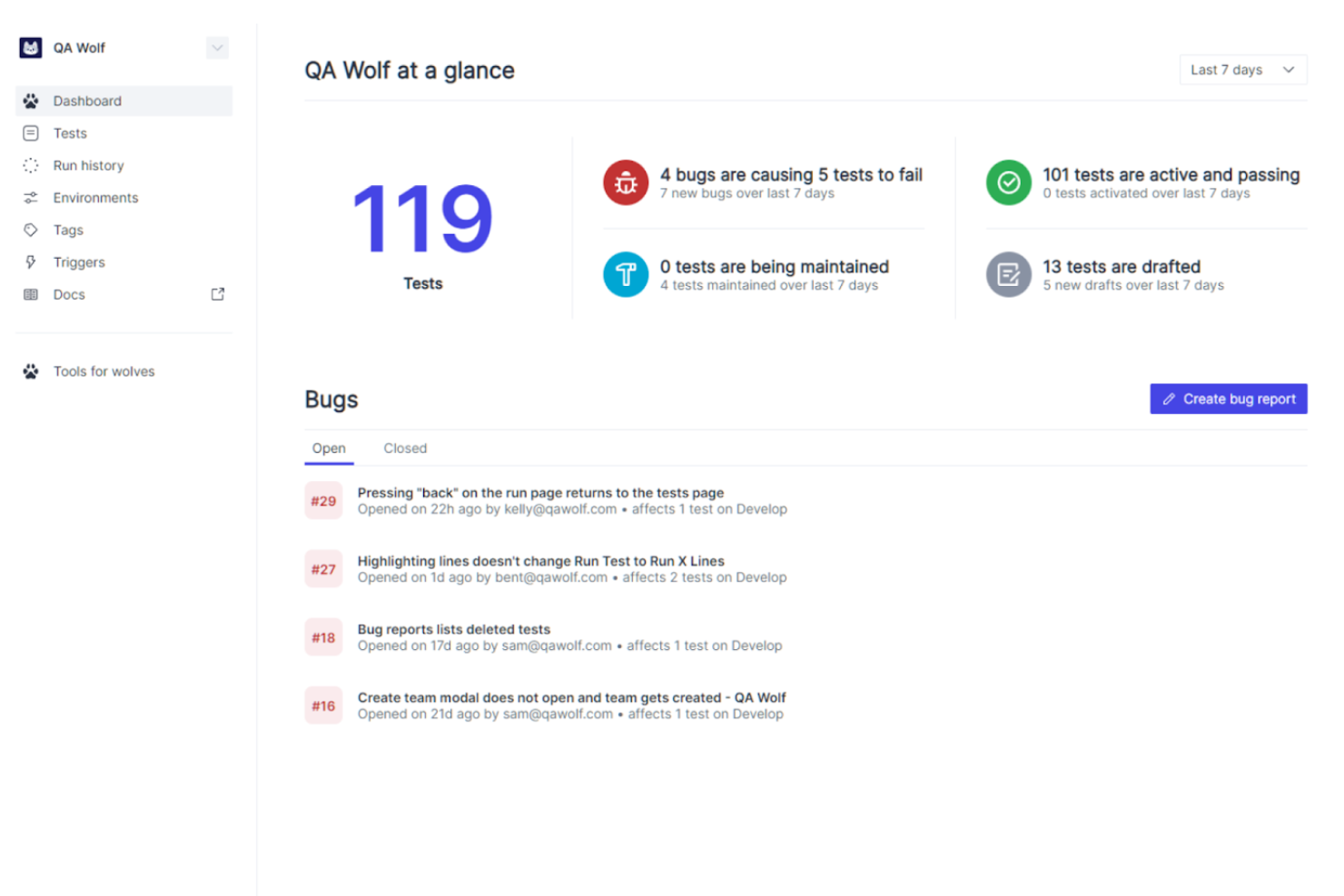

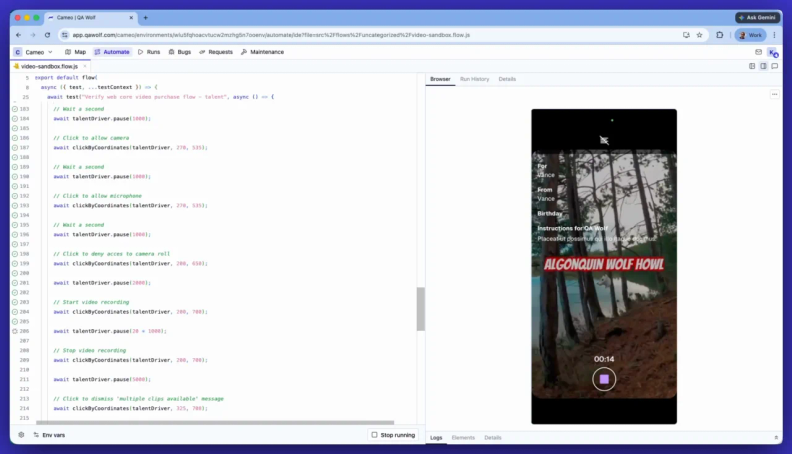

QA Wolf est un outil de test de sécurité conçu pour les équipes cherchant une collaboration efficace en assurance qualité. Cet outil est idéal pour les équipes souhaitant renforcer leurs capacités de test et réduire les délais de déploiement.

Pourquoi j'ai choisi QA Wolf : QA Wolf propose des fonctionnalités uniques qui facilitent la collaboration en équipe. Sa capacité à automatiser 80% de la couverture de test en quatre mois est remarquable. La plateforme prend en charge des exécutions de tests parallèles illimitées, réduisant ainsi considérablement les cycles de QA. De plus, l'intégration d'une IA pour analyser les échecs de tests apporte une valeur ajoutée à son approche collaborative, garantissant rapidité et précision. Elle associe l'efficacité de l'IA à la supervision humaine, ce qui en fait un choix fiable pour la collaboration en équipe.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : tests automatisés utilisant Playwright pour le web et Appium pour le mobile, ce qui permet d'automatiser rapidement les tests. L'outil prend en charge des exécutions de tests parallèles illimitées, réduisant considérablement les cycles d'assurance qualité. Il utilise également l'IA pour analyser les tests échoués, garantissant une identification et une résolution rapides des problèmes.

Intégrations : Jenkins, CircleCI, GitHub Actions, Azure DevOps, Travis CI, GitLab CI, Bamboo, TeamCity et Bitbucket Pipelines.

Pros and Cons

Pros:

- Rapports de bogues efficaces

- Gain de temps significatif

- Automatisation rapide des tests

Cons:

- Courbe d'apprentissage possible pour les nouveaux utilisateurs

- Transparence limitée des tarifs

New Product Updates from QA Wolf

QA Wolf Adds Real Media Testing for iOS Apps

QA Wolf introduces real media testing for iOS apps using camera and microphone inputs. This update improves test reliability for real-world use cases. For more information, visit QA Wolf’s official site.

New Relic est une plateforme d'observabilité complète conçue pour les entreprises ayant besoin d'une surveillance en temps réel et d'une amélioration des performances applicatives.

Pourquoi j'ai choisi New Relic : La plateforme excelle dans la surveillance en temps réel grâce à son Application Performance Monitoring (APM) et son Interactive Application Security Testing (IAST). Elle prend en charge plus de 780 intégrations, ce qui la rend très adaptable à divers environnements technologiques. Son modèle de tarification basé sur l'utilisation offre de la flexibilité, s'adaptant aux besoins variés des organisations. La gestion proactive des menaces et les alertes sur les vulnérabilités zero-day sont des fonctionnalités clés qui s'alignent avec son argument clé de surveillance en temps réel.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent l'observabilité de bout en bout, permettant une surveillance exhaustive des applications. La plateforme propose une gestion des menaces en temps réel pour traiter les vulnérabilités dès qu'elles se présentent. Les utilisateurs bénéficient également d'alertes sur les vulnérabilités zero-day, renforçant ainsi les mesures de sécurité.

Intégrations comprennent AWS, Azure, Google Cloud Platform, Kubernetes, Docker, Jenkins, GitHub, Slack, PagerDuty et Microsoft Teams.

Pros and Cons

Pros:

- Favorise la collaboration en équipe

- Alertes de menace en temps réel

- Grand choix d'intégrations

Cons:

- Support limité pour les petites équipes

- Peut submerger par la quantité de données

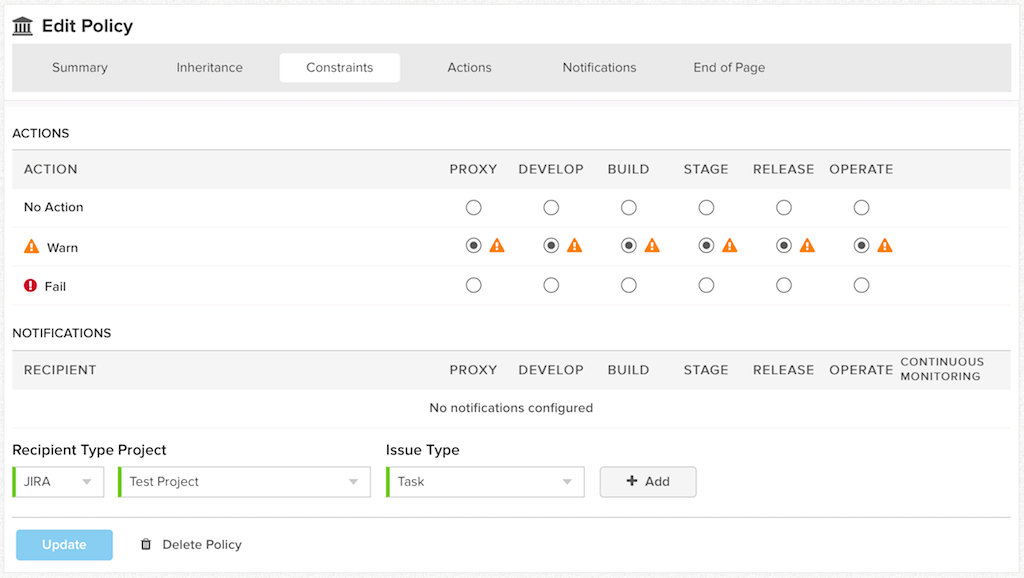

Sonatype est un outil d’analyse de sécurité axé sur la gestion de l’open source et la sécurité de la chaîne d’approvisionnement logicielle. Il s’adresse aux équipes de développement et aux entreprises en assurant la sécurité et la conformité des composants open source.

Pourquoi j’ai choisi Sonatype : Sonatype excelle dans la gestion de l’open source grâce à sa plateforme Nexus, qui automatise les vérifications de sécurité et la conformité. Il propose une surveillance en temps réel des composants open source pour permettre à votre équipe de traiter rapidement les vulnérabilités. L’outil offre aussi une analyse détaillée de la santé des composants, vous aidant à prendre des décisions éclairées. Sa capacité à s’intégrer à divers environnements de développement renforce son utilité pour la gestion de la sécurité open source.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluses : application automatisée des politiques pour maintenir la conformité sur l’ensemble de vos projets. Il offre une intelligence des composants, fournissant des informations sur la qualité et la sécurité des composants open source. La plateforme fournit également des alertes en temps réel sur les vulnérabilités, vous permettant de réagir rapidement.

Intégrations : Jenkins, GitHub, GitLab, Bitbucket, Bamboo, Azure DevOps, Jira, Eclipse, IntelliJ IDEA et Visual Studio.

Pros and Cons

Pros:

- Analyses détaillées des composants

- Alertes de vulnérabilité en temps réel

- Accent fort sur la sécurité de l’open source

Cons:

- Courbe d’apprentissage élevée pour les débutants

- Peut être complexe à configurer

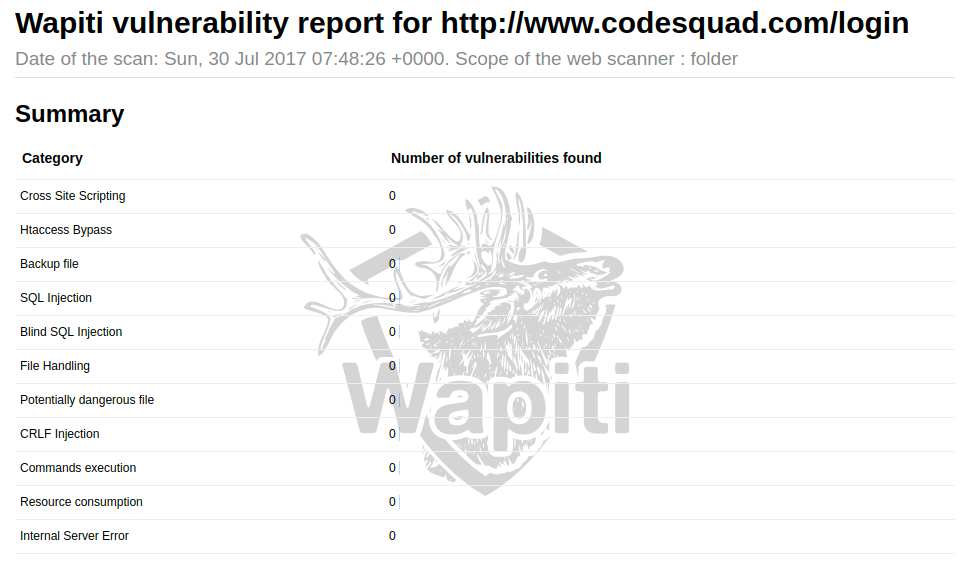

Wapiti est un scanner de vulnérabilités d'applications web open-source conçu pour les professionnels de la sécurité et les développeurs. Il identifie les vulnérabilités dans les applications web en réalisant des tests de type boîte noire, qui simulent des attaques sur vos applications pour mettre en évidence les faiblesses.

Pourquoi j'ai choisi Wapiti : Wapiti propose une approche simple de la détection de vulnérabilités web avec sa méthodologie de test boîte noire. Il peut détecter une variété de failles telles que l'injection SQL et le cross-site scripting (XSS), garantissant une couverture complète pour vos applications web. La possibilité de réaliser des attaques sur les méthodes HTTP GET et POST accroît son efficacité. Son interface en ligne de commande permet des options d'analyse flexibles et personnalisables, en faisant un outil précieux pour l'analyse des vulnérabilités web.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent la capacité à détecter un large éventail de vulnérabilités, offrant ainsi des évaluations de sécurité approfondies. L'outil prend en charge les méthodes d'attaque HTTP GET et POST, assurant des tests complets. L'interface en ligne de commande de Wapiti permet des options d'analyse flexibles et personnalisables afin de s'adapter à vos besoins spécifiques.

Intégrations incluent la compatibilité avec différentes technologies et plateformes web, telles que HTML5, XML, JSON, SOAP et AJAX.

Pros and Cons

Pros:

- Interface en ligne de commande simple

- Options d'analyse personnalisables

- Prend en charge plusieurs méthodes d'attaque

Cons:

- Peut être gourmand en ressources

- Interface utilisateur limitée

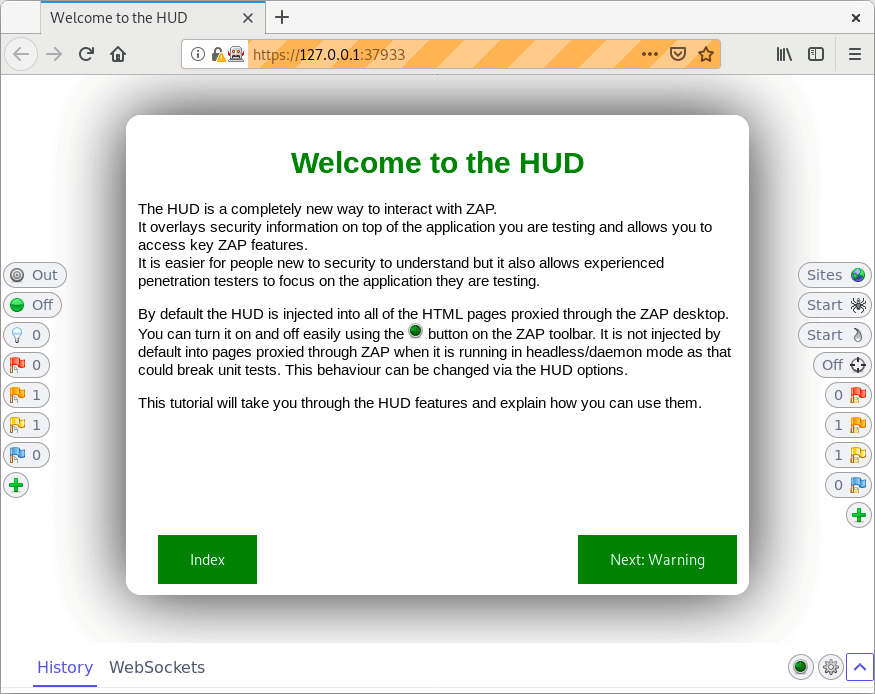

Zed Attack Proxy (ZAP) est un scanner de sécurité pour applications web open source, conçu pour les professionnels de la sécurité et les développeurs. Il effectue des tests d'intrusion pour identifier les vulnérabilités des applications web, vous aidant ainsi à sécuriser vos actifs en ligne.

Pourquoi j'ai choisi Zed Attack Proxy (ZAP) : ZAP propose une interface intuitive adaptée aussi bien aux débutants qu'aux testeurs expérimentés. Il offre des scanners automatisés ainsi qu'un ensemble d'outils qui permettent d’identifier les vulnérabilités de sécurité manuellement. Sa capacité à fonctionner en tant que serveur proxy vous permet d’intercepter et de modifier le trafic, augmentant ainsi son utilité pour les tests d’intrusion. La nature communautaire de ZAP assure des mises à jour et des améliorations continues, ce qui en fait un choix fiable pour des tests complets.

Fonctionnalités & intégrations marquantes :

Fonctionnalités incluent des scanners automatisés qui identifient rapidement les vulnérabilités de sécurité dans les applications web. L’outil vous permet d’intercepter et de modifier le trafic web, fournissant une analyse approfondie des problèmes potentiels. ZAP propose également une gamme d’outils de test manuel, vous offrant une flexibilité dans la conduite de vos évaluations de sécurité.

Intégrations incluent la compatibilité avec Jenkins, Docker, GitHub Actions, GitLab, Azure DevOps, Bamboo, TeamCity, Travis CI et CircleCI.

Pros and Cons

Pros:

- Propose des capacités d’interception du trafic

- Interface intuitive pour tous les utilisateurs

- Prend en charge les tests manuels et automatisés

Cons:

- Des mises à jour fréquentes peuvent perturber l'utilisation

- Documentation limitée pour les débutants

Autres outils de test de sécurité

Voici quelques autres options d’outils de test de sécurité qui n’ont pas été retenues dans ma sélection, mais qui méritent tout de même d’être examinées :

- SQLMap

Idéal pour les tests d'injection SQL

- ImmuniWeb

Idéal pour la sécurité pilotée par l'IA

- BeEF (Browser Exploitation Framework)

Idéal pour les tests de sécurité des navigateurs

- Vega

Idéal pour la sécurité des applications web

- Mend.io

Idéal pour l'analyse des vulnérabilités

- NowSecure

Idéal pour les tests automatisés de sécurité des applications mobiles

Critères de sélection des outils de test de sécurité

Pour sélectionner les meilleurs outils de test de sécurité à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs points sensibles tels que la détection des vulnérabilités et l'intégration avec les systèmes existants. J’ai également utilisé le cadre suivant pour structurer et fiabiliser mon évaluation :

Fonctionnalités de base (25% du score total)

Pour être inclus dans cette liste, chaque solution devait répondre à ces cas d’utilisation courants :

- Détection des vulnérabilités

- Effectuer des tests de pénétration

- Effectuer l’analyse de sécurité des applications web

- Fournir des rapports de sécurité

- Soutenir les exigences de conformité

Fonctionnalités complémentaires (25% du score total)

Pour affiner encore la sélection, j’ai également recherché des fonctionnalités uniques, telles que :

- Alertes de menace en temps réel

- Intégration avec les chaînes CI/CD

- Tableaux de bord personnalisables

- Analyses pilotées par l’IA

- Suggestions de remédiation automatisées

Facilité d’utilisation (10% du score total)

Pour me faire une idée de la prise en main de chaque système, j’ai considéré les aspects suivants :

- Design d’interface intuitif

- Facilité de navigation

- Courbe d’apprentissage minimale

- Paramètres utilisateur personnalisables

- Accessibilité sur tous les appareils

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles et des guides

- Présence de chatbots pour l’assistance

- Webinaires réguliers pour les utilisateurs

Service client (10 % du score total)

Pour évaluer les services de support client de chaque éditeur de logiciel, j’ai pris en compte les éléments suivants :

- Support disponible 24h/24 et 7j/7

- Options de chat en direct

- Base de connaissances complète

- Assistance email réactive

- Gestionnaires de compte dédiés

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Formules d’abonnement flexibles

- Structure tarifaire transparente

- Fonctionnalités incluses dans le prix de base

- Réductions pour paiement annuel

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Note de satisfaction globale

- Commentaires sur l’efficacité des fonctionnalités

- Retours sur la facilité d’utilisation

- Avis sur le service client

- Informations sur la fiabilité et la disponibilité

Comment choisir des outils de tests de sécurité

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à garder l’essentiel en tête lors de votre processus de sélection de logiciels, voici une liste de critères à garder en mémoire :

| Critère | À prendre en compte |

| Scalabilité | Assurez-vous que l’outil peut évoluer avec votre équipe. Vérifiez sa capacité à gérer une augmentation de la charge de travail et des utilisateurs. |

| Intégrations | Vérifiez la compatibilité avec vos outils existants comme les pipelines CI/CD et les systèmes de gestion de versions. |

| Personnalisation | Vérifiez si l’outil permet d’adapter les paramètres à vos besoins spécifiques en matière de tests et de flux de travail. |

| Facilité d’utilisation | Choisissez un outil à l’interface intuitive, qui réduira la courbe d’apprentissage pour votre équipe. |

| Budget | Faites en sorte que le coût de l’outil reste en phase avec vos contraintes financières. Vérifiez s’il propose un bon rapport qualité/prix. |

| Mesures de sécurité | Vérifiez les capacités de l’outil à protéger les données sensibles et à respecter les normes de conformité. |

| Support | Évaluez la disponibilité du support client ainsi que des ressources comme des tutoriels et des guides. |

| Performance | Analysez la rapidité et la précision de l’outil dans la détection des vulnérabilités, sans impacter les performances du système. |

Tendances des outils de tests de sécurité

Dans le cadre de mes recherches, j’ai examiné de nombreuses mises à jour produits, communiqués de presse et journaux de versions émanant de divers éditeurs d’outils de tests de sécurité. Voici quelques tendances émergentes que je surveille :

- IA et apprentissage automatique : Ces technologies sont utilisées pour améliorer la détection des vulnérabilités et l’analyse. Elles peuvent identifier des schémas et prédire des menaces potentielles plus rapidement que les méthodes traditionnelles. Des fournisseurs comme ImmuniWeb intègrent l’IA pour fournir des évaluations des menaces plus intelligentes.

- Accent sur la sécurité du cloud : Avec de plus en plus d’entreprises adoptant le cloud, les outils mettent désormais l’accent sur les tests de sécurité spécifiques à ces environnements. Cela garantit que les infrastructures cloud sont aussi bien sécurisées que celles sur site. Des solutions comme Snyk adaptent leurs offres pour traiter les vulnérabilités propres au cloud.

- Renseignement sur les menaces en temps réel : Les utilisateurs souhaitent avoir des informations actualisées sur les menaces potentielles. Les outils intègrent des flux de menaces en temps réel afin de fournir des alertes et recommandations immédiates. Cette tendance est cruciale pour que les entreprises puissent réagir rapidement aux incidents de sécurité.

- Intégration d’outils DevSecOps : Les tests de sécurité deviennent une partie intégrante du cycle de vie DevOps. Les outils sont maintenant conçus pour s’intégrer parfaitement aux pipelines CI/CD, encourageant une approche de sécurité précoce (« shift-left »). Cette intégration permet d’identifier les problèmes plus tôt dans le processus de développement.

- Analyse du comportement des utilisateurs : L’analyse du comportement des utilisateurs devient une fonctionnalité clé afin de détecter des anomalies susceptibles de signaler des violations de sécurité. Cette tendance aide à identifier les menaces internes et les accès inhabituels. Elle devient une composante essentielle des stratégies de sécurité globales.

Que sont les outils de tests de sécurité ?

Les outils de tests de sécurité sont des solutions logicielles conçues pour identifier les vulnérabilités et faiblesses dans les systèmes, applications et réseaux. Ces outils sont couramment utilisés par les professionnels de la sécurité, les développeurs et les équipes informatiques pour renforcer la posture de sécurité de leurs organisations. Des fonctionnalités comme la détection de vulnérabilités, le renseignement sur les menaces en temps réel, et l’accent sur la sécurité du cloud contribuent à protéger les données sensibles et à garantir la conformité. Dans l’ensemble, ces outils offrent un soutien essentiel pour maintenir des environnements informatiques sûrs et résilients.

Fonctionnalités des outils de tests de sécurité

Lors du choix de vos outils de tests de sécurité, soyez attentif aux fonctionnalités clés suivantes :

- Détection des vulnérabilités : Identifie les faiblesses et brèches de sécurité dans les applications, aidant à prévenir les potentielles attaques.

- Renseignement sur les menaces en temps réel : Offre des alertes actualisées sur les nouvelles menaces, permettant une réaction et une atténuation immédiates.

- Focus sur la sécurité du cloud : Garantit la protection des environnements cloud, en répondant aux défis spécifiques des systèmes basés dans le cloud.

- Intégration DevSecOps : S’intègre aux pipelines CI/CD, permettant des contrôles de sécurité tout au long du développement pour détecter les problèmes en amont.

- Analyse du comportement utilisateur : Surveille et analyse l’activité des utilisateurs afin de détecter des schémas inhabituels pouvant signaler des menaces de sécurité.

- Analyse automatisée : Procède à des évaluations de sécurité régulières et automatisées, réduisant l’intervention manuelle et faisant gagner du temps.

- Tableaux de bord personnalisables : Offre des vues et rapports adaptés, permettant aux équipes de se concentrer sur les indicateurs et informations de sécurité les plus pertinents.

- Fonctionnalités d’IA et d’apprentissage automatique : Améliorent la détection et l’analyse des menaces, offrant des évaluations de sécurité plus intelligentes et plus rapides.

- Soutien à la conformité : Aide à garantir que les systèmes respectent les normes et réglementations sectorielles, réduisant le risque d’infractions.

- Outils de tests manuels : Propose des options d’évaluation manuelle approfondie pour les professionnels qui exigent des analyses détaillées.

Avantages des outils de tests de sécurité

L’implémentation d’outils de tests de sécurité offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Renforcement de la posture de sécurité : En identifiant et corrigeant les faiblesses, ces outils aident à protéger vos systèmes contre les menaces potentielles.

- Gain de temps : Les analyses automatisées réduisent le besoin de contrôles manuels, permettant à votre équipe de se concentrer sur d’autres tâches.

- Amélioration de la conformité : Les outils prenant en charge la conformité garantissent le respect des normes du secteur et réduisent le risque de pénalités.

- Détection précoce des problèmes : L’intégration à d’autres outils de sécurité DevOps permet des contrôles tout au long du développement, identifiant les problèmes avant qu’ils ne s’aggravent.

- Prise de décision éclairée : Des tableaux de bord personnalisables et des rapports détaillés délivrent des informations pour guider vos stratégies de sécurité.

- Gestion proactive des menaces : Le renseignement en temps réel vous informe des menaces émergentes, permettant des réactions rapides.

- Scalabilité : À mesure que votre entreprise se développe, ces outils peuvent s’adapter à une demande croissante, assurant une couverture de sécurité continue.

Coûts et tarification des outils de tests de sécurité

La sélection d'outils de tests de sécurité nécessite de comprendre les différents modèles de tarification et plans disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les caractéristiques typiques incluses dans les solutions d’outils de tests de sécurité :

Tableau comparatif des plans pour les outils de tests de sécurité

| Type de plan | Prix moyen | Fonctionnalités courantes |

| Plan gratuit | $0 | Analyse de vulnérabilités de base, support limité et accès à la communauté. |

| Plan personnel | $10-$30 /utilisateur /mois | Capacités d'analyse avancées, rapports de base et support par e-mail. |

| Plan entreprise | $50-$100 /utilisateur /mois | Analyse complète, alertes en temps réel, contrôles de conformité et support téléphonique. |

| Plan pour grandes entreprises | $150-$300/utilisateur /mois | Ensemble de fonctionnalités complet, gestionnaire de compte dédié, intégrations personnalisées et support 24h/24 et 7j/7. |

FAQ sur les outils de tests de sécurité

Voici quelques réponses aux questions courantes sur les outils de tests de sécurité :

Quel outil est utilisé pour les tests de sécurité ?

Les tests de sécurité utilisent des outils comme Burp Suite et OWASP ZAP pour les applications web, et Nmap et Wireshark pour l’analyse réseau. Ces outils détectent et atténuent les problèmes de sécurité dans différents domaines. Ils offrent des fonctionnalités avancées essentielles pour effectuer des tests de sécurité approfondis.

Quels sont les trois types de tests de sécurité ?

Les trois types principaux de tests de sécurité sont l’analyse de vulnérabilités, u003ca href=u0022https://thectoclub.com/tools/best-enterprise-penetration-testing-tools/u0022u003eles tests d’intrusionu003c/au003e et l’analyse statique. L’analyse de vulnérabilités utilise des outils automatisés pour identifier les faiblesses. u003ca href=u0022https://thectoclub.com/tools/best-web-application-penetration-testing-tools/u0022u003eLes tests d’intrusionu003c/au003e simulent des attaques pour trouver des failles de sécurité. L’analyse statique examine le code source pour détecter des vulnérabilités potentielles.

Les tests de sécurité sont-ils fonctionnels ou non fonctionnels ?

Les tests de sécurité sont considérés comme une forme de tests non fonctionnels. Ils se concentrent sur le comportement du système dans des conditions inattendues plutôt que sur des fonctionnalités spécifiques. Les tests non fonctionnels, y compris les tests de sécurité, évaluent la résilience du système et sa capacité à faire face aux menaces.

Quels sont les six principes de base des tests de sécurité ?

Les six principes de base sont la confidentialité, l’intégrité, la disponibilité, l’authentification, l’autorisation et la non-répudiation. Ces principes garantissent que les données sont protégées contre tout accès non autorisé, restent exactes et accessibles, et que les actions sont traçables. Ils constituent le socle des tests de sécurité efficaces.

À quelle fréquence doit-on réaliser des tests de sécurité ?

La réalisation régulière de tests de sécurité est essentielle pour maintenir un environnement sécurisé. Idéalement, effectuez des tests au moins tous les trimestres et après chaque modification majeure du système. Cela permet d’identifier de nouvelles vulnérabilités et d’assurer une protection continue contre les menaces émergentes.

Les outils de tests de sécurité peuvent-ils s'intégrer aux pipelines CI/CD ?

Oui, de nombreux outils de tests de sécurité proposent une intégration avec les pipelines CI/CD. Cette intégration permet d’effectuer des contrôles de sécurité en continu pendant le processus de développement. Elle aide à détecter les vulnérabilités tôt et garantit que la sécurité fait partie du cycle de vie du développement logiciel.

Et maintenant ?

Si vous êtes en train de rechercher des outils de tests de sécurité, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire puis échangez brièvement afin de préciser votre besoin. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Les conseillers vous accompagneront même durant tout le processus d’achat, y compris la négociation tarifaire.