Liste des meilleurs outils de tests de pénétration des applications web

Les meilleurs outils de tests de pénétration pour applications web aident les équipes à détecter les vulnérabilités en amont, valider les contrôles de sécurité et protéger les données sensibles au sein d’applications complexes. Lorsque des erreurs de configuration passent à travers les revues, que les scanners automatisés négligent des failles majeures ou que des écarts apparaissent entre les tests manuels et les pipelines CI/CD, des faiblesses de sécurité peuvent rester inaperçues et coûter cher à corriger ultérieurement.

Une plateforme de test de pénétration adaptée fournit aux équipes sécurité des résultats précis, des rapports clairs, et des flux de travail qui s’intègrent naturellement aux processus de développement existants. En tant que directeur technique avec plus de 20 ans d’expérience dans le test et l’implémentation d’outils de sécurité en environnement web actif, j’ai évalué les meilleures solutions sur la base de leur précision, la qualité de leur intégration et leur facilité d’utilisation. Chaque avis présente ses fonctionnalités, avantages et inconvénients, ainsi que ses cas d’usage idéaux pour vous aider à choisir l’outil de test de pénétration des applications web le plus adapté pour une sécurité applicative renforcée et fiable.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de tests de pénétration des applications web

Ce tableau comparatif résume les détails tarifaires de mes principaux choix d’outils WAPT afin de vous aider à trouver celui adapté à votre budget et à vos besoins métiers.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les tests de pénétration proactifs et automatisés | Essai gratuit de 14 jours + démo gratuite disponible | À partir de 149 $/mois | Website | |

| 2 | Idéal pour l'analyse et le pentest continus de vulnérabilités pour plus de 9300 cas de test | Démo gratuite disponible | À partir de 69 $/mois | Website | |

| 3 | Idéal pour le pentesting hybride IA + humain | Offre gratuite disponible | À partir de 200 $/mois | Website | |

| 4 | Idéal pour la détection des vulnérabilités de la logique métier | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour les pentests IA | Offre gratuite disponible + démo gratuite | À partir de $350/mois | Website | |

| 6 | Idéal pour la configuration de profils d'analyse | Démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Analyseur de protocoles réseau entièrement open source, permettant de surveiller votre réseau et votre trafic à des fins de cybersécurité | Gratuit à utiliser | Website | ||

| 8 | Meilleure solution entièrement gérée de pare-feu applicatif web (WAF) | Essai gratuit de 14 jours + démonstration gratuite | À partir de 99 $/mois | Website | |

| 9 | Idéal pour une surveillance des performances en temps réel | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 10 | Idéal pour la technologie DeepScan dans les applications web complexes | Démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de tests de pénétration des applications web

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de tests de pénétration pour applications web qui composent ma sélection. Mes analyses présentent en détail les fonctionnalités clés, avantages et inconvénients, intégrations, ainsi que les cas d’usage idéaux de chaque solution pour vous aider à choisir celle qui vous conviendra le mieux.

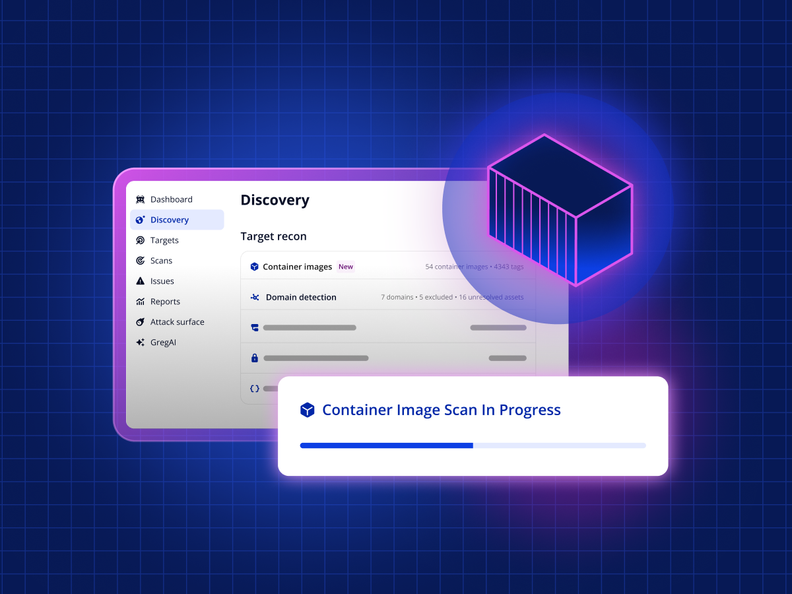

Intruder est un outil de gestion des vulnérabilités conçu pour aider les entreprises à identifier et à corriger les faiblesses de sécurité au sein de leur infrastructure numérique. Il offre une surveillance réseau continue, des analyses automatisées de vulnérabilités et une réponse proactive face aux menaces, contribuant ainsi à un environnement informatique plus sécurisé pour les entreprises qui souhaitent réduire leur surface d'attaque.

J'ai choisi cette plateforme pour ma liste en raison de ses capacités d'automatisation. Elle utilise des analyseurs de vulnérabilités sous-jacents afin d'adopter une approche proactive de la gestion des vulnérabilités. Cette fonctionnalité de scan automatisé permet de réaliser des évaluations régulières et systématiques des actifs numériques avec un minimum d'efforts manuels. Pendant ce temps, la surveillance continue et le suivi des menaces en temps réel du logiciel garantissent que les statuts de sécurité sont toujours à jour, en s'adaptant aux nouvelles menaces et aux changements d'environnement.

Le logiciel s'intègre nativement à Slack, Microsoft Teams, Jira, Github et Gitlab. D'autres intégrations sont accessibles via Zapier et l'API.

Les abonnements payants commencent à partir de 196 $ par mois, par application. Un essai gratuit de 14 jours est également disponible.

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

Idéal pour l'analyse et le pentest continus de vulnérabilités pour plus de 9300 cas de test

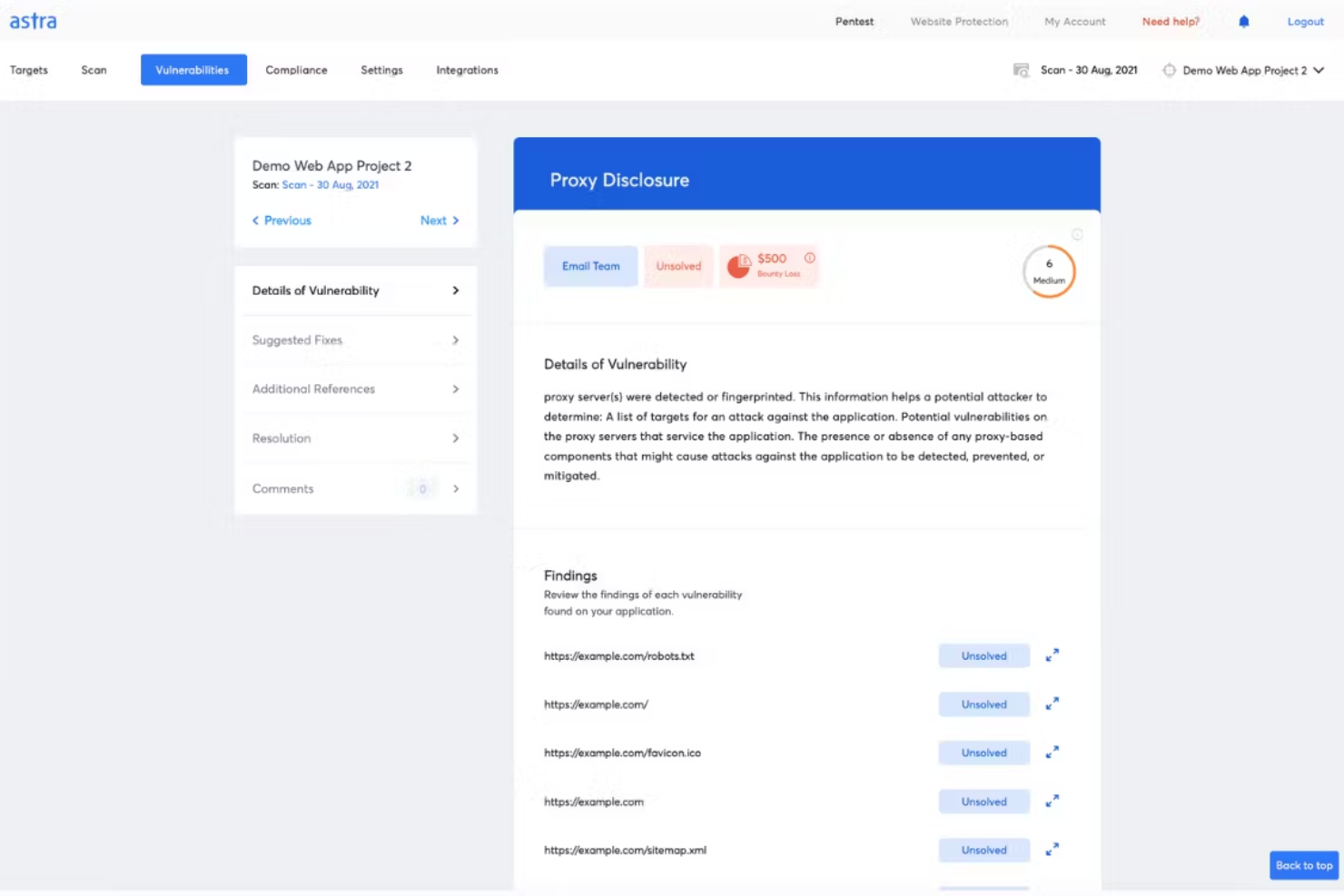

Astra Pentest est une plateforme de pentest conviviale pour les développeurs qui propose un scanner de vulnérabilités automatisé ainsi que des tests d'intrusion manuels effectués par des experts en sécurité afin de garantir zéro faux positif. Le scanner de vulnérabilités de la plateforme exécute plus de 9300 cas de test couvrant les standards OWASP, SANS, ISO, SOC, et autres. Cette fonctionnalité de cas de test de logique métier, propulsée par l'IA, assure une couverture approfondie des tests de sécurité. De plus, le chatbot conversationnel basé sur l'IA fournit aux ingénieurs des informations contextuelles pour corriger les vulnérabilités.

La plateforme de pentest d'Astra offre un tableau de bord collaboratif permettant aux membres de l'équipe et aux experts en sécurité de travailler ensemble efficacement, et elle propose un certificat de sécurité publiquement vérifiable pour renforcer la confiance des clients et partenaires. La plateforme offre également une assistance en temps réel par des experts en sécurité et met l'accent sur les analyses continues, permettant ainsi une surveillance et une détection permanentes des problèmes de sécurité.

En outre, comme le scanner de vulnérabilités, l'outil de test d'intrusion couvre un large éventail de normes de sécurité et propose des tests de conformité pour des réglementations telles qu'ISO 27001, HIPAA, SOC2 et RGPD. Le logiciel peut également analyser les applications web progressives, les applications monopage et les pages derrière connexion. Les intégrations incluent GitHub, GitLab, Slack, Jira, et plus encore.

Les formules payantes débutent à partir de 199 $/mois pour le forfait Scanner et une démo gratuite est disponible.

Zeropath est une plateforme de sécurité des applications native à l'IA conçue pour répondre aux besoins des entreprises soucieuses de la sécurité qui souhaitent renforcer la sécurité de leurs applications web. Grâce à des outils avancés tels que le test de sécurité des applications statiques (SAST) et la remédiation automatisée des vulnérabilités, Zeropath permet à votre équipe de détecter et corriger efficacement les failles de sécurité.

Pourquoi j'ai choisi Zeropath

J'ai choisi Zeropath car il allie des tests continus pilotés par l'IA à une analyse humaine des attaques, ce qui est idéal si vous recherchez un outil de test de pénétration d'applications web qui va au-delà des contrôles superficiels. Vous bénéficiez d'une reconnaissance automatisée et d'une découverte de vulnérabilités qui fonctionnent 24h/24 et 7j/7, offrant à votre équipe une visibilité immédiate sur les failles de sécurité dès qu'elles apparaissent. Des pentesteurs experts valident ensuite les découvertes et analysent des chaînes d'attaque complexes, afin que vous sachiez exactement quelles vulnérabilités sont réelles ou exploitables. Cette combinaison permet à votre équipe de hiérarchiser les failles pertinentes et d'agir dessus en toute confiance.

Principales fonctionnalités de Zeropath

En plus de son approche combinée IA + expert humain, votre équipe peut aussi profiter de :

- Remédiation automatisée des vulnérabilités : Cette fonctionnalité propose des corrections automatisées pour les vulnérabilités identifiées, ce qui simplifie la résolution pour votre équipe de développement.

- Retour d'information en temps réel : Zeropath fournit des informations immédiates sur les problèmes de sécurité dès leur apparition, permettant à votre équipe d'y répondre rapidement.

- Retests automatiques des correctifs : Une fois qu'un correctif est appliqué, Zeropath valide la résolution du problème pour s'assurer qu'il est bien corrigé.

- Comparaison SARIF : Cette fonctionnalité permet une analyse détaillée et une comparaison des rapports de sécurité, améliorant la capacité de suivi et de gestion des vulnérabilités de votre équipe.

- Détection de vulnérabilités en temps réel : La plateforme vous alerte dès que de nouvelles faiblesses apparaissent dans l'environnement applicatif en constante évolution.

Intégrations Zeropath

Les intégrations incluent GitHub, GitLab, Azure DevOps et Bitbucket.

Pros and Cons

Pros:

- La surveillance continue détecte de nouvelles vulnérabilités en permanence

- La reconnaissance par IA élargit la couverture des surfaces d'attaque cachées

- Les exploits en preuve de concept clarifient les risques réels pour les équipes

Cons:

- Ce n'est pas l'idéal pour les équipes qui souhaitent uniquement des tests ponctuels traditionnels

- Un temps d'adaptation peut être nécessaire pour ajuster vos processus à l'automatisation proposée

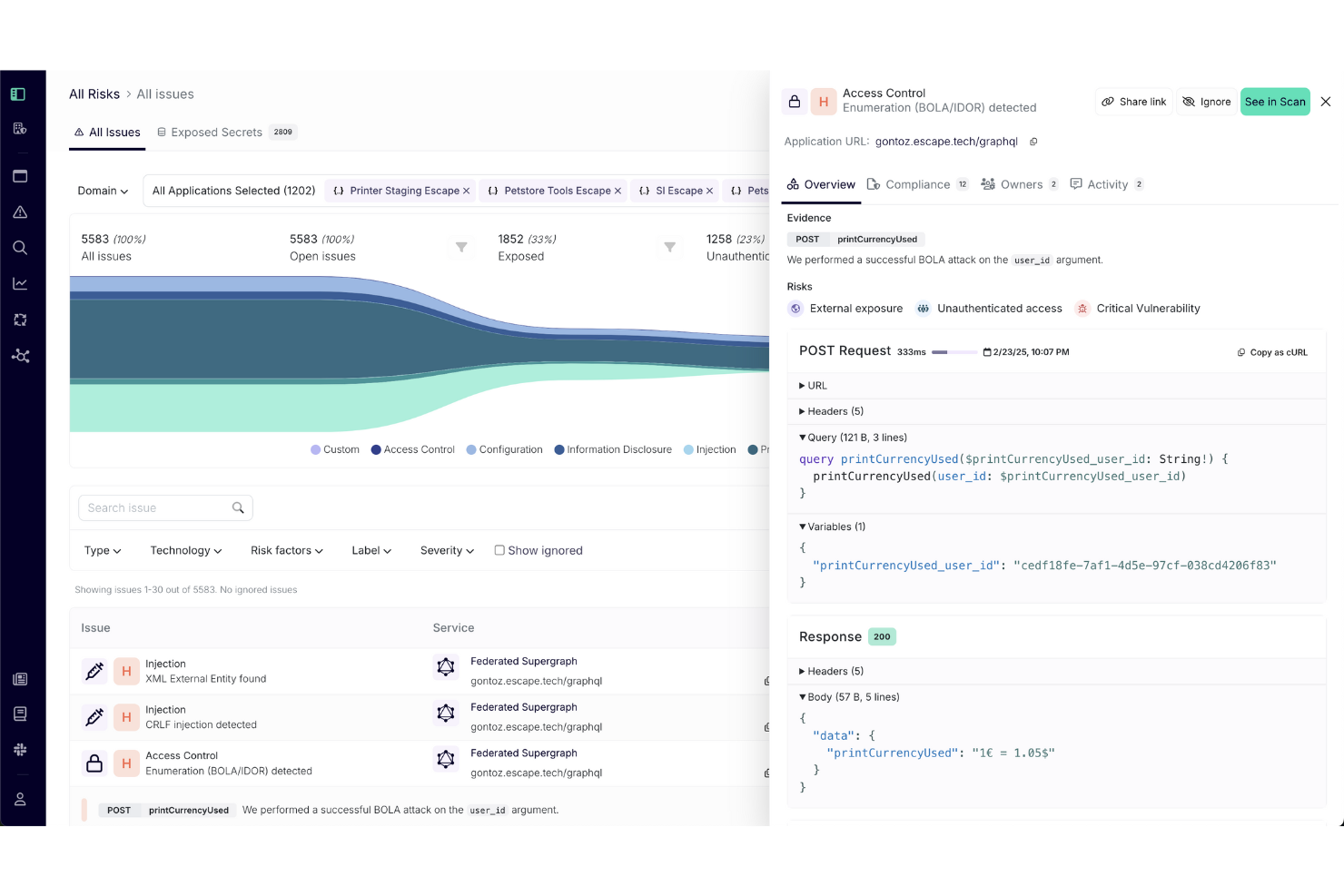

Escape est un outil de test de pénétration des applications web conçu pour les organisations ayant besoin de relever les défis de sécurité numérique modernes. Il se spécialise dans la détection des vulnérabilités liées à la logique métier que les scanners traditionnels ignorent souvent, ce qui le rend particulièrement adapté aux secteurs comme la finance, la santé et la technologie. En s'intégrant aux piles technologiques existantes, Escape contribue à garantir une validation continue de la sécurité, en adéquation avec les cycles de déploiement rapides des applications contemporaines.

Pourquoi j'ai choisi Escape

J'ai choisi Escape car il excelle dans l'identification des vulnérabilités complexes de la logique métier grâce à des tests de sécurité des applications dynamiques (DAST) alimentés par l'IA, ce qui le distingue des outils traditionnels. Cet accent mis sur la sécurité de la logique métier est crucial pour les organisations confrontées à des cybermenaces sophistiquées. De plus, l'intégration d'Escape aux pipelines CI/CD permet aux tests de sécurité de suivre le rythme des cycles de développement rapides, en fournissant des informations en temps réel et des conseils correctifs exploitables. Ces fonctionnalités font d'Escape un choix convaincant pour les équipes cherchant à renforcer leur posture de sécurité sans ralentir l'innovation.

Fonctionnalités clés d'Escape

En plus des capacités de test de la logique métier, Escape propose :

- Découverte d’API : identifie et documente automatiquement les API au sein de votre application, assurant une couverture de sécurité complète.

- Tests de sécurité GraphQL : propose des tests spécialisés pour les API GraphQL, traitant les vulnérabilités spécifiques à cette technologie.

- Rapports de conformité : génère des rapports détaillés pour aider à répondre aux normes de conformité du secteur, simplifiant le processus d’audit.

- Détection de fuite de données sensibles : identifie les fuites potentielles de données dans vos applications afin de protéger les informations sensibles.

Intégrations Escape

Escape s’intègre aux piles technologiques modernes, y compris aux plateformes CI/CD, pour assurer une validation de la sécurité fluide. Les intégrations natives incluent GitHub, GitLab, Jenkins, JIRA, Slack, Bitbucket, Azure DevOps, AWS, Docker et Kubernetes.

Pros and Cons

Pros:

- Analyse continue et vérification, permettant un suivi permanent de la sécurité

- Technologie d'analyse avancée qui identifie un large éventail de problèmes de sécurité

- Détection puissante des vulnérabilités API, y compris la couverture des points d'extrémité REST et GraphQL

Cons:

- Les mises à jour de la plateforme peuvent demander du temps pour être appliquées et adaptées

- Nécessite une bonne maîtrise technique pour utiliser efficacement les fonctions avancées

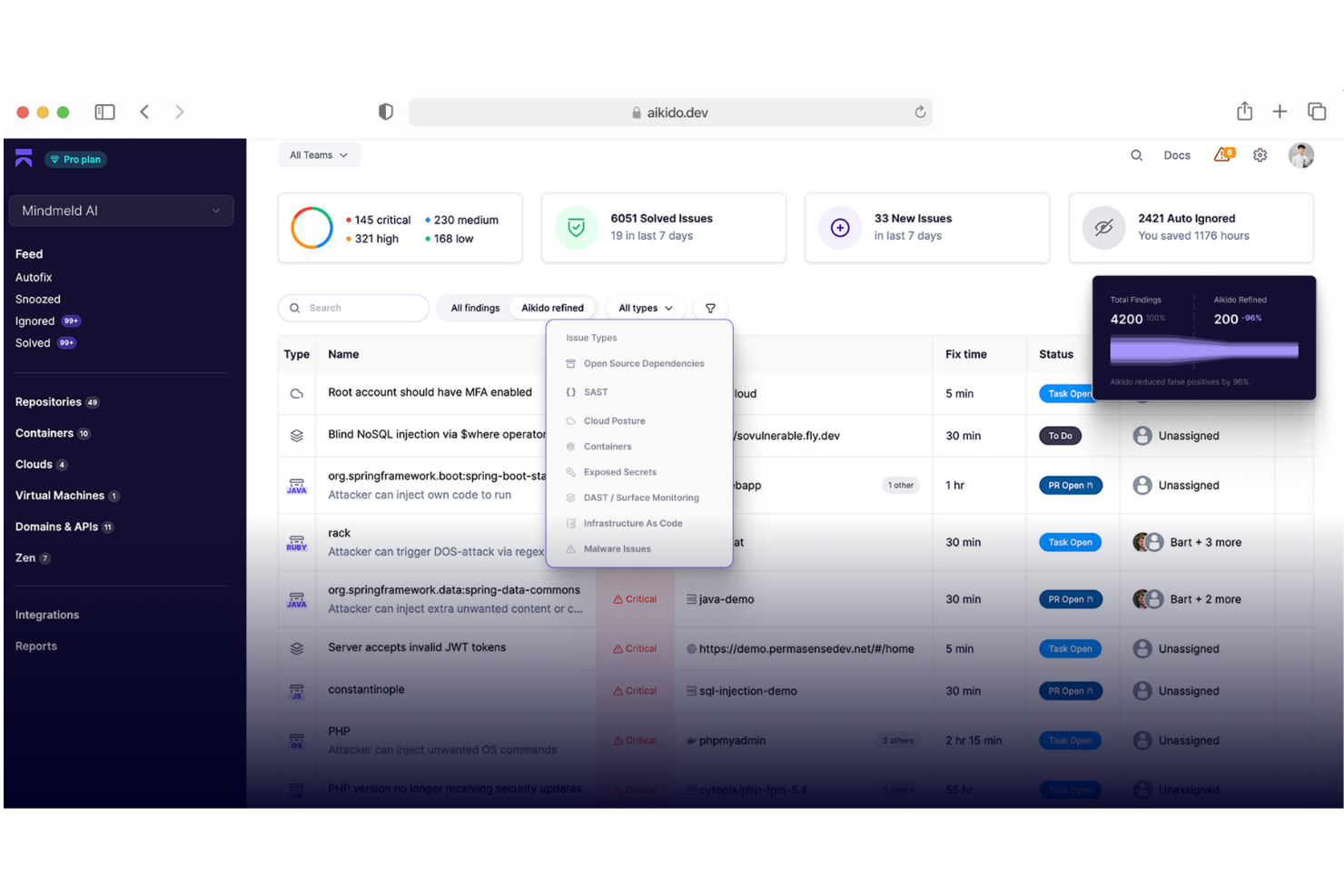

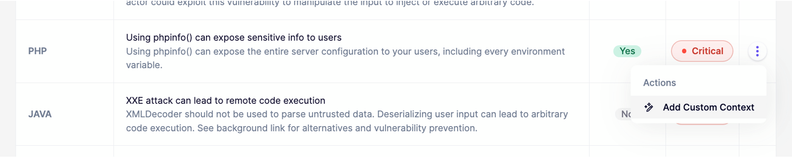

Le module Attack d'Aikido Security propose des tests de pénétration automatisés par IA qui reproduisent le comportement réel des attaquants, fournissant des résultats validés en quelques heures au lieu de plusieurs semaines. Il peut être utilisé comme outil de pentest autonome ou intégré à la plateforme Aikido plus large, qui comprend également des modules pour la protection du code, du cloud et du runtime. Ensemble, ces outils offrent aux équipes une visibilité continue sur les vulnérabilités de l'ensemble de leur environnement.

Aikido Security comprend également de puissantes fonctionnalités de DAST pour les tests en boîte noire. Il examine vos applications web et API depuis l'extérieur, sans nécessiter d'accès au code source, ce qui vous aide à simuler des attaques réelles et à découvrir des faiblesses potentielles. Cette approche offre à votre équipe une meilleure vision des risques externes et de ce qu'il faut corriger pour renforcer vos défenses.

Une autre fonctionnalité utile est l'analyse DAST authentifiée. En se connectant en tant qu'utilisateur avant les tests, Aikido peut évaluer une plus grande partie de l'application et identifier des vulnérabilités que les analyses non authentifiées pourraient manquer. La plateforme propose également des tests de sécurité des applications statiques (SAST) pour détecter des problèmes tels que l'injection SQL et le cross-site scripting directement dans le code.

New Product Updates from Aikido Security

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

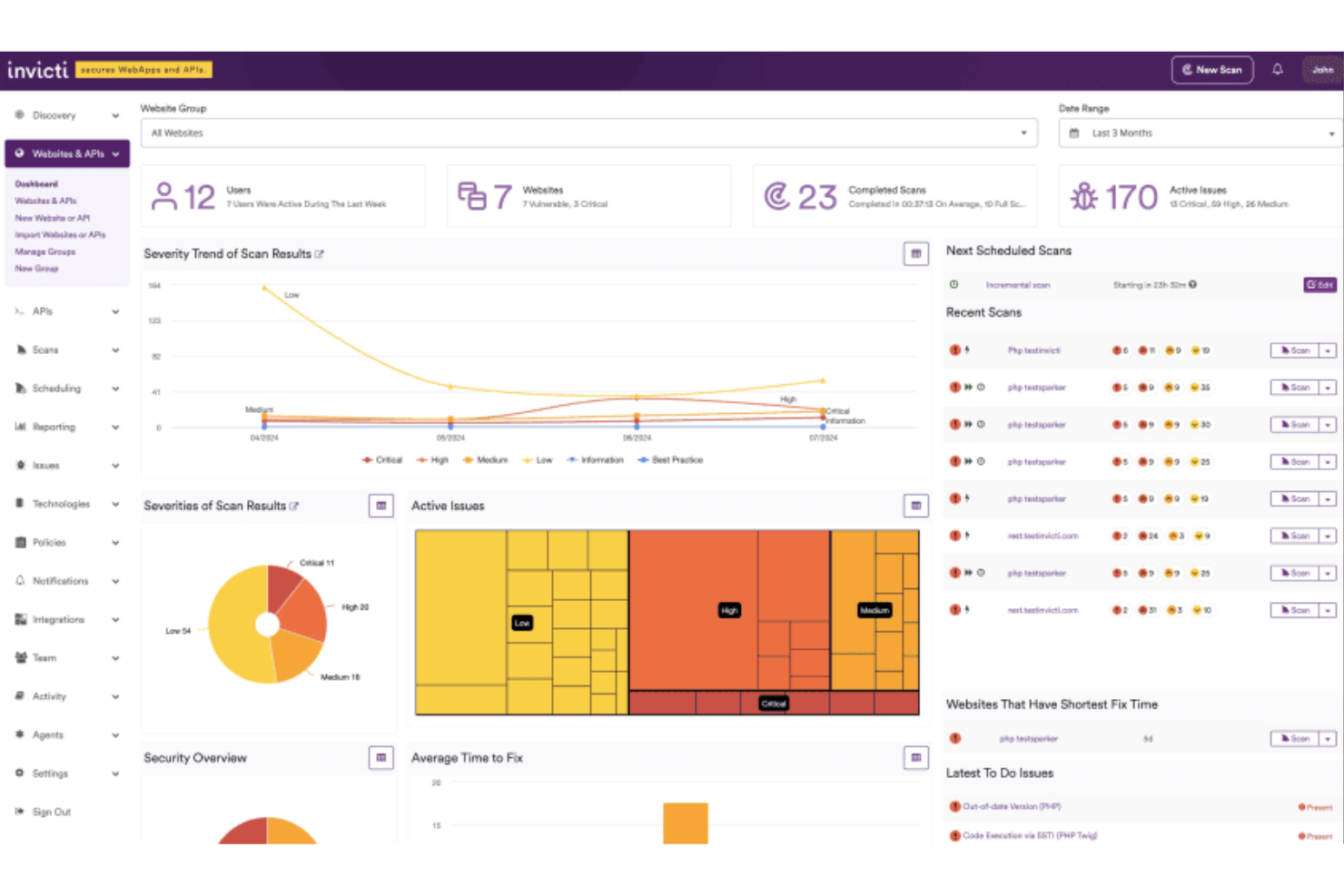

Invicti propose une plateforme de sécurité qui non seulement identifie les vulnérabilités, mais les valide et les hiérarchise également, garantissant ainsi la protection de vos actifs numériques. Conçue pour les entreprises allant des services informatiques et financiers aux secteurs de la santé et du gouvernement, elle répond au défi de sécuriser les applications web et les API contre d'éventuelles exploitations. Grâce à une intégration transparente dans votre pipeline de développement, Invicti permet de maintenir une posture de sécurité robuste sans perturber votre flux de travail.

Pourquoi j'ai choisi Invicti

J'ai choisi Invicti pour sa capacité exceptionnelle à configurer des profils d'analyse prédéfinis, une caractéristique qui se distingue dans le domaine des outils de test de pénétration des applications web. Cette fonctionnalité vous permet de personnaliser et d'automatiser les processus d'analyse, garantissant ainsi des contrôles de sécurité à la fois complets et cohérents. La plateforme inclut également des tests de sécurité dynamique des applications (DAST) avec un taux de précision élevé, ce qui est crucial pour identifier efficacement les vulnérabilités. De plus, son intégration transparente avec les pipelines CI/CD vous permet de maintenir la sécurité sans ralentir votre cycle de développement.

Fonctionnalités clés d'Invicti

En plus de ses profils d'analyse prédéfinis, Invicti offre plusieurs fonctionnalités clés qui renforcent la gestion de votre sécurité :

- Moteur DAST : Offre un taux de précision de 99,98 % grâce aux innovations de l'IA pour identifier rapidement les vulnérabilités.

- Analyse de la composition logicielle (SCA) : Détecte les vulnérabilités dans les composants open source, vous permettant de traiter les risques dans votre chaîne d'approvisionnement logicielle.

- Sécurité des conteneurs : Propose une analyse des images de conteneurs pour détecter les vulnérabilités avant le déploiement.

- Contrôle d'accès basé sur les rôles : Garantit que seules les personnes autorisées ont accès aux fonctions de sécurité cruciales, renforçant ainsi la protection des données.

Intégrations d'Invicti

Les intégrations incluent Bitbucket, Azure API Management, Mend.io, Amazon API Gateway, Kubernetes, Apigee API Hub, MuleSoft Anypoint Exchange, Azure Boards, FogBugz et Bugzilla.

Analyseur de protocoles réseau entièrement open source, permettant de surveiller votre réseau et votre trafic à des fins de cybersécurité

Wireshark est un puissant analyseur de paquets réseau open source, capable d’inspecter en profondeur des centaines de protocoles différents, avec de nouveaux ajoutés en permanence. Wireshark fonctionne sur de nombreuses plateformes, y compris Windows, macOS, Linux, Solaris, NetBSD, FreeBSD et bien d’autres. Wireshark peut lire des données en direct depuis Ethernet, IEEE 802.11, PPP/HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI et autres dans une large gamme de formats de fichiers. Les données peuvent facilement être exportées, compressées et décompressées pour une analyse hors ligne, et la plateforme propose également un environnement intégré et convivial de débogage des protocoles réseau. Wireshark s’intègre à un large éventail d’outils, notamment des émulateurs logiciels réseau tels que GNS3. Wireshark est open source et gratuit d’utilisation.

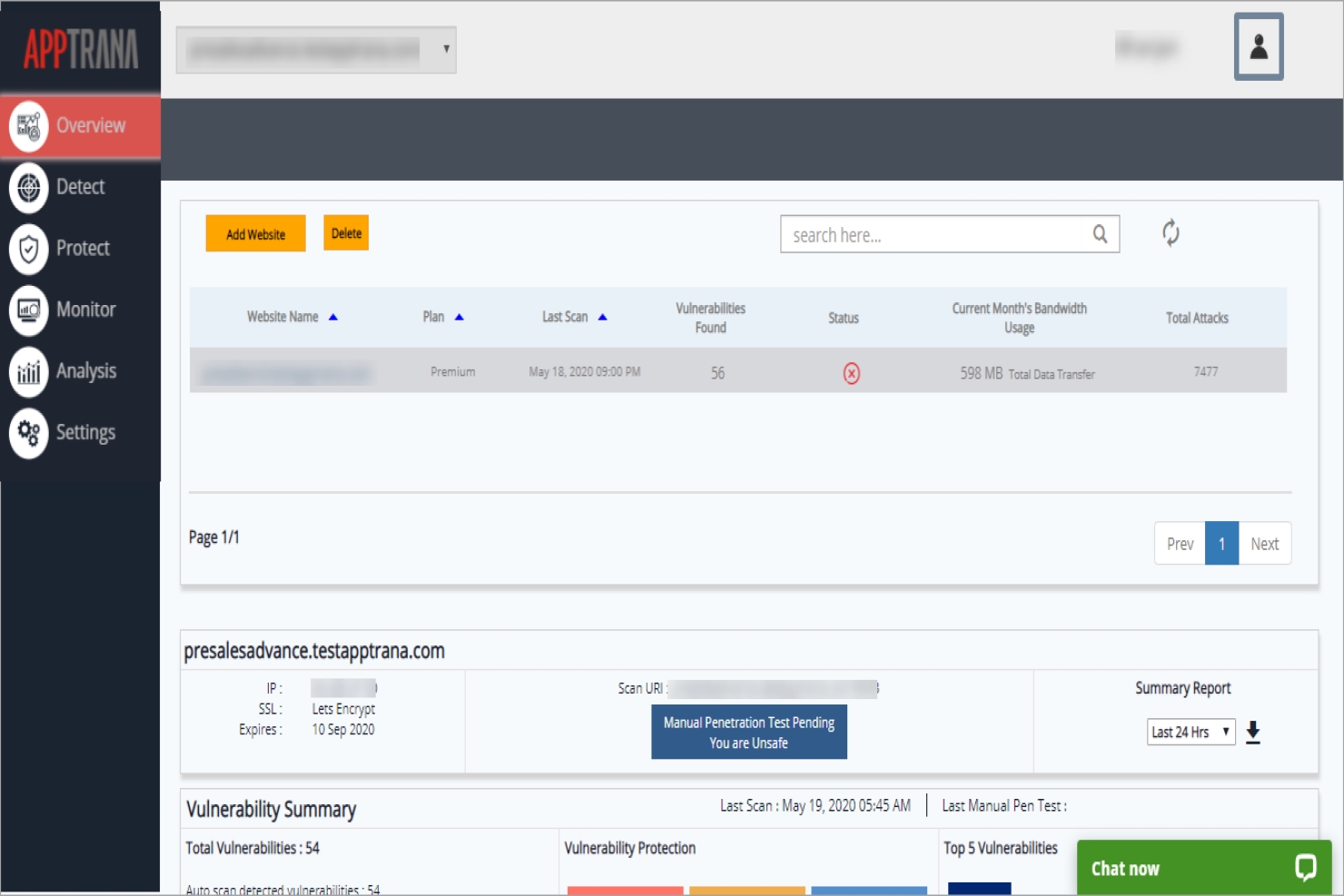

AppTrana

Meilleure solution entièrement gérée de pare-feu applicatif web (WAF)

AppTrana est un pare-feu d'application web (WAF) utilisé pour les tests de pénétration, la protection DDoS basée sur le comportement, l'atténuation des attaques de bots et la défense contre les 10 principales vulnérabilités OWASP. AppTrana est employé par des entreprises soucieuses de la sécurité dans de nombreux secteurs, tels qu'Axis Bank, Jet Aviation, Niva Health Insurance et TRL Transport.

AppTrana est une solution de sécurité entièrement gérée, ce qui signifie que leur équipe d'experts en sécurité web prend en charge l'analyse et la mise à jour des politiques de sécurité pour que vous n'ayez pas à le faire. Les comptes de niveau supérieur bénéficient d'un gestionnaire de compte dédié pour les assister ; le niveau d'abonnement le plus élevé inclut des revues de service trimestrielles (vivement recommandées !).

Les principales fonctionnalités incluent l'analyse illimitée de la sécurité des applications, les tests de pénétration manuels des applications, le CDN géré, la surveillance des faux positifs, les certificats SSL personnalisés et la protection API basée sur les risques. Leur site web regorge d'explications détaillées sur les fonctionnalités ainsi que d'un blog, d'un centre d'apprentissage, de livres blancs, d'infographies et de fiches techniques : je vous recommande vivement d'y jeter un œil par vous-même.

AppTrana coûte à partir de 99 $/mois/app et propose un essai gratuit de 14 jours.

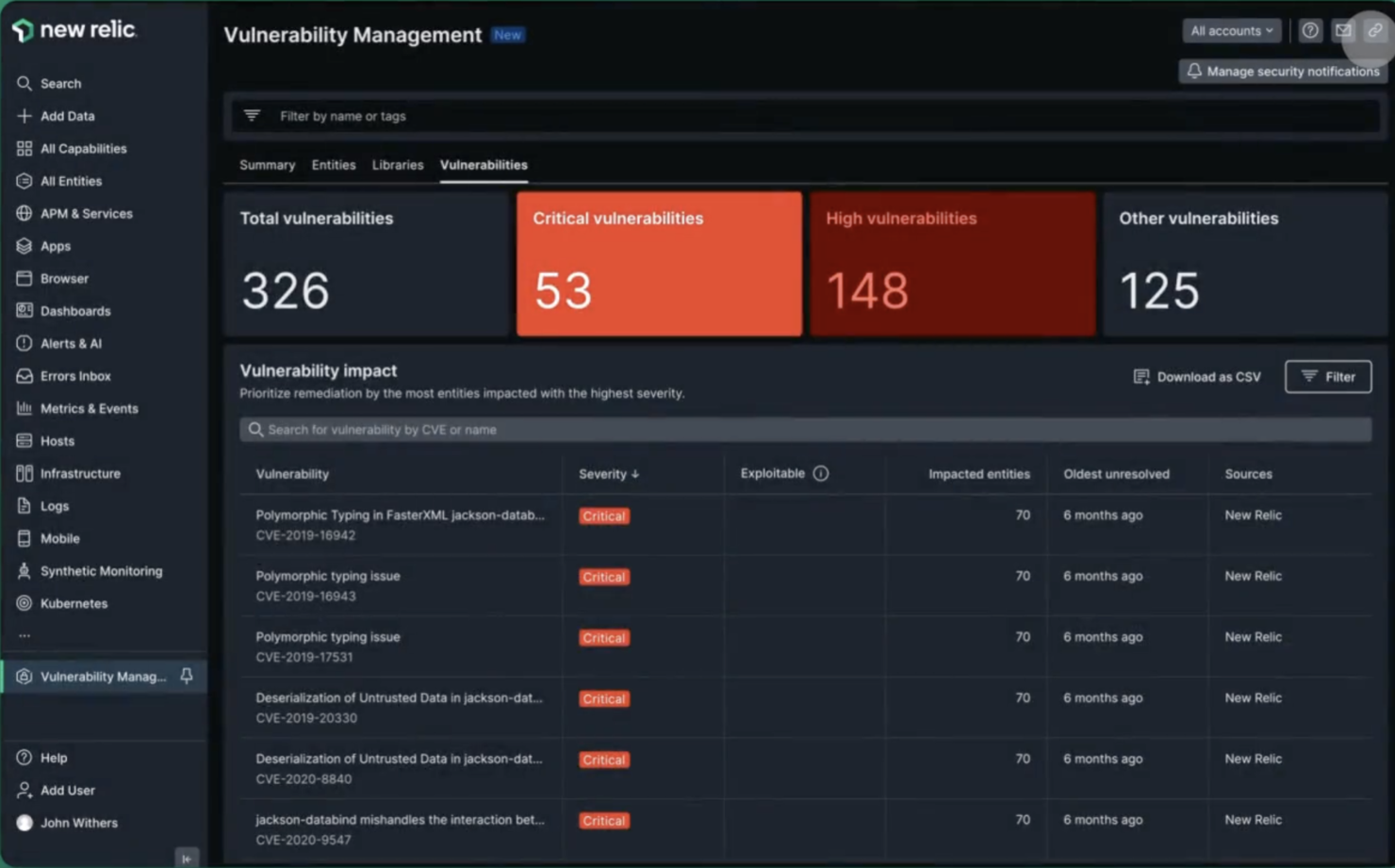

New Relic est un outil de surveillance en temps réel conçu pour vous aider à suivre les performances des applications, identifier les goulets d'étranglement et résoudre les problèmes avant qu'ils ne surviennent. Steve Morris, fondateur et PDG de NEWMEDIA.COM, explique : « À l’échelle pétaoctet, les coûts d’ingestion peuvent surgir et vous mordre au c**. En utilisant des règles de filtrage et l’API NerdGraph, nous avons éliminé les charges de journaux en double et le bruit inutile provenant de certaines de nos métriques les plus farfelues. »

La plateforme offre une surveillance des performances en temps réel, ce qui vous permet de voir exactement comment une application fonctionne à chaque instant pour que vous puissiez repérer les problèmes au fur et à mesure qu'ils surviennent et les corriger immédiatement. Elle comprend également des analyses détaillées, qui vous permettent d'explorer en profondeur les données de performance d'une application afin de comprendre précisément ce qui se passe. Et tout cela est présenté de manière très facile à comprendre.

Les principales fonctionnalités incluent la surveillance du backend, de Kubernetes, des appareils mobiles, des modèles de performance, de l'infrastructure, la gestion des journaux, le suivi des erreurs, la surveillance du réseau, la gestion des vulnérabilités et la surveillance du navigateur.

Les intégrations comprennent plus de 500 applications, comme AWS, Google Cloud et Microsoft Azure ; des outils CI/CD comme Jenkins, CircleCI et Travis CI ; des outils de communication comme Slack et PagerDuty ; ainsi que d'autres outils de surveillance et d'analyse comme Grafana, Datadog et Splunk. Il dispose également d'une API permettant de créer des intégrations personnalisées.

New Relic est proposé à partir de 49 $/utilisateur/mois et offre un plan gratuit pour 1 utilisateur et 100 Go/mois de données ingérées.

Acunetix

Idéal pour la technologie DeepScan dans les applications web complexes

Acunetix est un scanner complet de la sécurité des applications web et des API, conçu pour aider les organisations à automatiser leurs tests de sécurité applicative. Il propose une suite de fonctionnalités robustes, dont la découverte et la sécurité des API, permettant aux utilisateurs de trouver et de tester des API sans perturber les flux de travail de développement.

Acunetix utilise la technologie DeepScan, qui permet à l’outil d’automatiser entièrement l’analyse de sites web HTML5 complexes et d’applications web, y compris les applications mono-page côté client (SPA). Cette technologie permet à Acunetix d’interagir avec des applications web riches en JavaScript comme le ferait un véritable utilisateur, garantissant ainsi que même les parties les plus complexes d’une application web sont minutieusement testées.

Une autre fonctionnalité importante est le Login Sequence Recorder (LSR), qui simplifie le processus de test des applications web nécessitant une authentification. Cet outil permet aux utilisateurs d’enregistrer une série d’actions et/ou de restrictions et de les rejouer pour authentifier une page, facilitant ainsi les tests des applications nécessitant des identifiants de connexion.

Les intégrations comprennent Azure Boards, BitBucket, Bugzilla, DefectDojo, FogBugz, Freshservice, GitHub, GitLab Issues, Invicti Standard, Jazz Team Server, Jira et Kafka.

Les tarifs sont disponibles sur demande.

Autres outils de tests de pénétration des applications web

Voici d’autres options d’outils de tests de pénétration pour applications web qui n’ont pas été retenues dans ma sélection, mais qui méritent tout de même votre attention :

- Medusa

Idéal pour les tests parallèles basés sur les threads

- Burp Suite

Propose une fonctionnalité d'analyse passive

- Amass

Idéal pour la découverte d’actifs externes

- Gobuster

Idéal pour les développeurs

- Nessus

Analyses faciles avec ou sans identifiants

- NMap

Solution légère pour les tests de pénétration des applications web

- John the Ripper

Outil de test de pénétration et de craquage de mots de passe permettant de tester la robustesse de vos mots de passe

- Metasploit

Automatisez les tests manuels et simplifiez votre processus

- Zed Attack Proxy (ZAP)

Se concentre sur le rôle de “proxy intermédiaire” entre le navigateur et l'application

- Core Impact

Idéal pour reproduire des attaques multi-étapes

- SQLMap

Idéal pour les techniques d'injection SQL

- Pcloudy

Idéal pour les tests d’expérience fonctionnelle

- Wfuzz

Idéal pour détecter des vulnérabilités cachées

Critères de sélection des outils de tests de pénétration des applications web

Pour sélectionner les meilleurs outils de tests de pénétration des applications web à inclure dans cette liste, j’ai pris en compte les besoins courants et les points de douleur des acheteurs, comme l’identification des vulnérabilités ou la protection des données. J’ai aussi utilisé le cadre suivant pour structurer et rendre mon évaluation équitable :

Fonctionnalité de base (25 % du score total)

Pour être retenue dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Identifier les failles de sécurité

- Proposer une analyse automatisée

- Générer des rapports détaillés

- Prendre en charge plusieurs technologies web

- Envoyer des alertes en temps réel

Fonctionnalités complémentaires remarquables (25 % du score total)

Pour départager davantage les concurrents, j’ai également recherché des fonctionnalités uniques, telles que :

- Intégration de l’apprentissage automatique

- Tableaux de bord personnalisables

- Prise en charge multilingue

- Déploiement dans le cloud

- Renseignement avancé sur les menaces

Facilité d’utilisation (10 % du score total)

Pour apprécier la simplicité d’utilisation de chaque outil, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation facile

- Paramètres utilisateur personnalisables

- Courbe d'apprentissage minimale

- Design réactif

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l'expérience d'intégration proposée par chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Accès aux webinaires

- Utilisation de modèles pour la configuration

- Assistance via chatbot

Support client (10 % du score total)

Pour évaluer les services d’assistance de chaque fournisseur de logiciel, j’ai pris en compte les critères suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux de support

- Délai de réponse

- Accès à une base de connaissances

- Disponibilité de gestionnaires de compte dédiés

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Disponibilité d'essais gratuits

- Transparence des prix

- Formules d'abonnement flexibles

- Réductions pour achats en volume

Avis clients (10 % du score total)

Pour me faire une idée de la satisfaction globale des clients, j’ai étudié les avis en tenant compte de :

- Note de satisfaction globale

- Retours sur la facilité d'utilisation

- Commentaires sur l'efficacité des fonctionnalités

- Retours sur le support client

- Satisfaction concernant les tarifs

Comment choisir un outil de test de pénétration pour applications web

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures de prix complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de points à garder à l'esprit :

| Facteur | Ce qu'il faut considérer |

|---|---|

| Scalabilité | L’outil pourra-t-il évoluer avec vos besoins croissants ? Prenez en compte le nombre d'utilisateurs et d'applications qu'il peut gérer sans perte de performance. |

| Intégrations | S’intègre-t-il à vos systèmes existants ? Vérifiez la compatibilité avec d'autres outils de sécurité et plateformes de développement que vous utilisez déjà. |

| Personnalisation | Pouvez-vous adapter l’outil à vos processus spécifiques ? Vérifiez s’il permet de personnaliser les tableaux de bord et les rapports. |

| Facilité d'utilisation | L'outil est-il convivial pour votre équipe ? Évaluez la courbe d'apprentissage et les besoins éventuels en formation ou en expertise technique. |

| Mise en œuvre et intégration | Combien de temps faut-il pour le déployer ? Tenez compte de la complexité de mise en place et de la disponibilité de ressources telles que tutoriels et support pendant l’implémentation. |

| Coût | La tarification correspond-elle à votre budget ? Comparez les coûts par rapport aux fonctionnalités offertes et recherchez les éventuels frais cachés ou engagements à long terme. |

| Mesures de sécurité | Des mesures de sécurité robustes sont-elles en place ? Assurez-vous que l’outil respecte vos normes de sécurité et propose des fonctionnalités de protection des données. |

| Exigences de conformité | Est-ce conforme aux standards réglementaires de votre secteur ? Vérifiez si l’outil prend en charge les réglementations nécessaires comme le RGPD ou PCI-DSS. |

Qu’est-ce qu’un outil de test de pénétration pour applications web ?

Les outils de test de pénétration pour applications web permettent d’identifier les vulnérabilités de sécurité au sein des applications web. Ces outils sont généralement utilisés par des professionnels de la sécurité ou des développeurs afin de protéger les données sensibles et de garantir la sécurité des applications.

L’analyse automatisée, les alertes en temps réel et des rapports détaillés aident à repérer les menaces et maintenir un niveau de sécurité élevé. Ces outils sont donc essentiels pour sécuriser les applications web contre les attaques potentielles.

Fonctionnalités

Lorsque vous choisissez un outil de test de pénétration pour applications web, veillez à ce qu’il propose les fonctionnalités clés suivantes :

- Analyse complète des vulnérabilités : Cette fonctionnalité scanne automatiquement vos applications web pour détecter un large éventail de failles de sécurité telles que l’injection SQL, le cross-site scripting et les mauvaises configurations de sécurité. Elle vous aide à repérer les menaces cachées dès le départ, afin que vous n’ayez pas à jouer constamment au chat et à la souris avec la sécurité.

- Tests d’authentification : Cela vérifie si les mécanismes de connexion et de gestion des sessions de votre application sont sécurisés. En simulant différents types d’attaques, vous découvrez si les identifiants, les sessions et les permissions sont infaillibles ou doivent être améliorés.

- Rapports et analyses : Des rapports clairs et détaillés résument les résultats des scans de manière exploitable. Ces outils classent les vulnérabilités par gravité, proposent des étapes de remédiation et permettent souvent d’exporter les résultats pour les partager avec votre équipe (ou faire un peu d’étalage).

- Scénarios de test personnalisables : Vous pouvez ajuster ou créer vos propres scénarios de test pour couvrir des risques spécifiques à votre environnement. Cela vous donne la main, pour que vos tests ne soient pas enfermés dans un modèle unique.

- Capacités d’intégration : Ces outils se connectent à vos autres plateformes de sécurité ou de développement, telles que les chaînes CI/CD, les systèmes de ticketing ou les tableaux de bord de sécurité. Cela garde votre flux de travail fluide, sans avoir à basculer sans cesse entre les onglets.

- Exploration et découverte : Cette fonctionnalité analyse toute votre application web, cartographiant les contenus publics et cachés. Vous ne manquerez aucune section nécessitant une sécurisation car l’outil les met toutes en lumière.

- Réduction des faux positifs : Personne ne veut perdre du temps sur de fausses menaces. Les outils efficaces dans la réduction des faux positifs vous permettent de vous concentrer sur les vrais problèmes de sécurité au lieu de courir après des chimères.

- Contrôles de conformité : De nombreux outils vérifient la conformité de vos applications web avec des normes telles que l’OWASP Top 10 ou le PCI DSS. Cela vous aide à répondre aux exigences du secteur, satisfaisant à la fois les auditeurs et les clients.

Fonctionnalités d’IA courantes dans les outils de test de pénétration des applications web

Au-delà des fonctionnalités classiques des outils de test de pénétration web listées ci-dessus, bon nombre de ces solutions intègrent l’IA avec des fonctions telles que :

- Détection automatisée des menaces : Ici, l’IA apprend à partir des scans passés et de nouvelles données de menaces pour repérer des problèmes de sécurité qui pourraient échapper aux analyses classiques. Le système s’améliore en permanence, vous évitant d’avoir à détecter chaque vulnérabilité subtile vous-même.

- Hiérarchisation intelligente : L’IA analyse les données des scans, prédit l’impact réel des vulnérabilités et les classe par niveau de risque. Vous obtenez ainsi des recommandations concrètes sur ce qu’il faut traiter en priorité, plutôt qu’une simple liste interminable de problèmes.

- Exploration adaptative : Les crawlers alimentés par l’IA assimilent la structure même des sites complexes ou dynamiques, découvrant plus efficacement que les outils classiques des chemins ou contenus cachés. Cela signifie moins de zones manquées durant votre audit de sécurité.

- Simulation contextuelle d’attaques : Grâce à l’IA, ces outils adaptent les attaques simulées en fonction des caractéristiques et des comportements propres à votre application, offrant ainsi une estimation plus précise de votre exposition réelle.

- Détection d’anomalies : L’IA surveille votre application web à la recherche de comportements anormaux — comme des schémas de connexion inhabituels ou des requêtes de données imprévues — et les signale pour analyse. Vous bénéficiez ainsi d’une alerte avancée en cas de menace atypique avant qu’elle ne prenne de l’ampleur.

Avantages

La mise en place d’outils de test de pénétration pour les applications web offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques-uns des bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : En identifiant les vulnérabilités grâce à des analyses automatisées, votre équipe peut traiter les menaces avant qu’elles ne deviennent de sérieux problèmes.

- Efficacité temporelle : Les alertes en temps réel et les processus automatisés font gagner du temps à votre équipe, lui permettant de se concentrer sur d’autres tâches importantes.

- Conformité améliorée : L’assistance à la conformité garantit que votre entreprise respecte la réglementation du secteur, réduisant ainsi les risques juridiques.

- Prise de décision éclairée : Des rapports détaillés fournissent des analyses qui aident à prioriser les mesures de sécurité et à allouer efficacement les ressources.

- Expérience personnalisable : Des tableaux de bord configurables permettent aux utilisateurs de se concentrer sur les données pertinentes, ce qui améliore l’efficacité du travail et la satisfaction des utilisateurs.

- Simplicité d’utilisation : Une interface conviviale réduit la courbe d’apprentissage, rendant l’adoption et l’utilisation des outils plus aisées pour votre équipe.

Coûts & Tarification

Choisir des outils de test de pénétration des applications web exige de bien comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités habituellement incluses dans les solutions d’outils de test de pénétration des applications web :

Tableau comparatif des offres pour les outils de test de pénétration des applications web

| Type de Plan | Prix Moyen | Fonctionnalités Courantes |

|---|---|---|

| Plan Gratuit | $0 | Fonctionnalités de scan de base, rapports limités et support communautaire. |

| Plan Personnel | $10-$30/utilisateur/mois | Scan automatisé, alertes en temps réel, tableaux de bord personnalisables et support par e-mail. |

| Plan Professionnel | $50-$100/utilisateur/mois | Rapports détaillés, capacités d'intégration, support conformité et assistance téléphonique. |

| Plan Entreprise | $150-$300/utilisateur/mois | Renseignement avancé sur les menaces, gestionnaire de compte dédié, personnalisation complète et support 24/7. |

FAQ sur les outils de tests d'intrusion des applications web

Voici quelques réponses aux questions fréquentes sur les outils WAPT :

À quelle fréquence faut-il réaliser des tests d'intrusion sur une application web ?

Il est recommandé de réaliser des tests d’intrusion au moins une fois par an, ou après chaque modification majeure de l’application. Des tests réguliers permettent d’identifier de nouvelles vulnérabilités pouvant résulter des mises à jour ou des changements dans l’environnement de l’application.

Les outils de tests d’intrusion peuvent-ils remplacer les tests manuels ?

Non, les outils de tests d’intrusion sont complémentaires mais ne remplacent pas les tests manuels. Les outils automatisés peuvent identifier rapidement les vulnérabilités connues, mais les tests manuels sont essentiels pour détecter des failles logiques complexes et des problèmes de sécurité contextuels qui nécessitent une expertise et une analyse humaine.

Comment s’assurer que les résultats des tests d’intrusion sont bien pris en compte ?

Après les tests, il convient de traiter les vulnérabilités en fonction de leur niveau de risque. Élaborez un plan de remédiation avec des délais et des responsabilités clairement définis. Actualisez régulièrement vos pratiques de sécurité et réalisez des tests de suivi pour vérifier que les problèmes ont bien été résolus.

Et ensuite :

Si vous êtes en train de comparer des outils de tests d'intrusion pour applications web, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire puis échangez rapidement afin de préciser vos besoins. Ensuite, vous recevrez une présélection de logiciels à examiner. Ils vous accompagnent également tout au long du processus d’achat, y compris lors de la négociation des prix.