10 Meilleures solutions de sécurité des conteneurs - Shortlist

La gestion de la sécurité des conteneurs peut sembler difficile. Vous devez jongler avec la conformité, la protection des données et la menace constante de failles de sécurité. Ce n'est pas simple, et je le comprends. C’est pourquoi j’ai testé et évalué pour vous les meilleures solutions de sécurité pour conteneurs.

D'après mon expérience, le bon outil peut vraiment faire la différence. Ces solutions contribuent à protéger votre infrastructure et vous apportent une tranquillité d’esprit. Je vais vous présenter mes choix favoris, en mettant l’accent sur leurs avantages uniques et comment elles peuvent répondre aux besoins de votre équipe.

Attendez-vous à une analyse détaillée et impartiale, qui va droit à l'essentiel. Trouvons l’outil qui répond le mieux à vos défis et accompagne vos objectifs de développement.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleures solutions de sécurité des conteneurs

Ce tableau comparatif résume les informations tarifaires de mes meilleures solutions de sécurité des conteneurs pour vous aider à trouver celle qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la correction automatique des vulnérabilités des conteneurs | Forfait gratuit disponible + démo gratuite | À partir de 350 $/mois | Website | |

| 2 | Meilleur pour la sécurité des conteneurs centrée sur l’application | Démo gratuite + essai gratuit de 15 jours disponible | Tarification sur demande | Website | |

| 3 | Meilleur pour la gestion des vulnérabilités des conteneurs | Plan gratuit disponible | Tarification sur demande | Website | |

| 4 | Idéal pour un registre de conteneurs sécurisé | Not available | Tarif sur demande | Website | |

| 5 | Idéal pour l’évaluation des risques de conteneurs sur l’ensemble de la stack | Démo gratuite disponible | Prix sur demande | Website | |

| 6 | Idéal pour une protection cloud native complète | Démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour une protection complète du cycle de vie des conteneurs | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour l'analyse de vulnérabilités et de conformité | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour la protection en temps réel de votre environnement de conteneurs | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour la visibilité et la forensique des conteneurs | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures solutions de sécurité des conteneurs

Vous trouverez ci-dessous mes résumés détaillés des meilleures solutions de sécurité des conteneurs qui figurent dans ma sélection. Mes analyses mettent en avant les fonctionnalités clés, les avantages et inconvénients, les intégrations possibles, ainsi que les cas d’utilisation idéaux pour chaque outil afin de vous aider à faire le meilleur choix.

Idéal pour la correction automatique des vulnérabilités des conteneurs

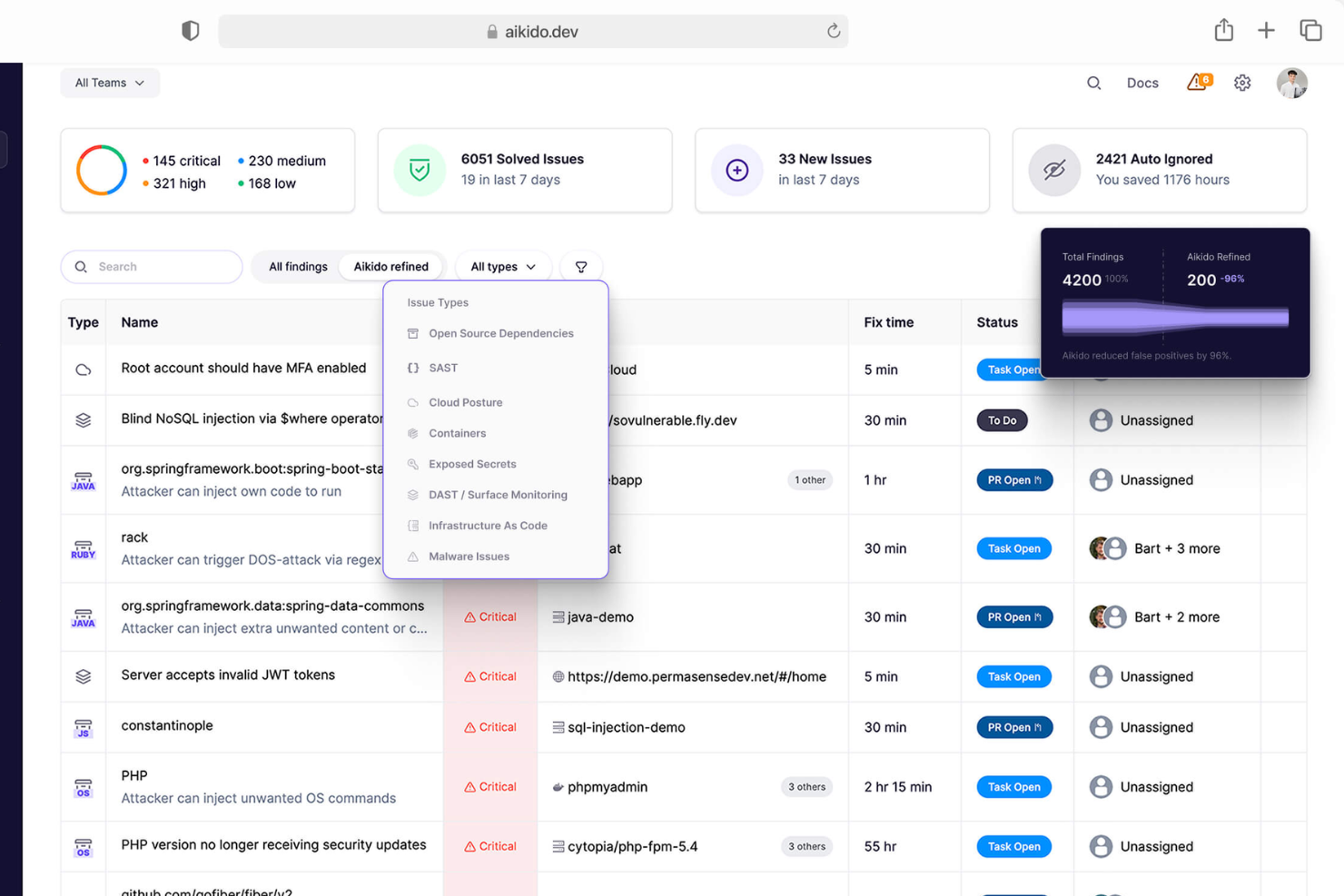

Aikido Security est une plateforme complète de sécurité applicative couvrant l'ensemble du spectre, du code au cloud, avec des outils pour la gestion des vulnérabilités, la détection de secrets et la surveillance de la conformité.

Pourquoi j'ai choisi Aikido Security : La capacité d'analyse des images de conteneurs de la plateforme identifie les vulnérabilités, les paquets obsolètes et les risques liés aux licences. Elle analyse les vulnérabilités open source et priorise intelligemment les résultats en fonction de la sensibilité des données gérées par le conteneur. Cette priorisation permet de se concentrer d'abord sur les menaces les plus critiques, garantissant ainsi une allocation efficace des ressources pour atténuer les risques.

La plateforme utilise également une déduplication instantanée pour consolider les vulnérabilités signalées et applique des règles d'auto-ignorance pour un triage rapide, vous permettant de personnaliser les scores de gravité selon des contextes spécifiques.

Fonctionnalités et intégrations remarquables :

Parmi les autres fonctionnalités notables figurent sa capacité de détection de secrets, essentielle pour protéger les informations sensibles en identifiant les clés API et mots de passe exposés, évitant ainsi tout accès non autorisé. Elle propose également la gestion de posture cloud (CSPM), les tests dynamiques de sécurité applicative (DAST), l'analyse des dépendances open source, l'analyse statique du code, la surveillance de la surface d'attaque et des capacités de pare-feu.

Les intégrations incluent Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana et GitHub.

Pros and Cons

Pros:

- Évolutif pour les équipes en croissance

- Possède un tableau de bord complet et des rapports personnalisables

- Sécurité du code au cloud

Cons:

- Aucune fonction de sécurité de point de terminaison ni de détection d'intrusion

- Ignore les vulnérabilités si aucune correction n'est disponible

New Product Updates from Aikido Security

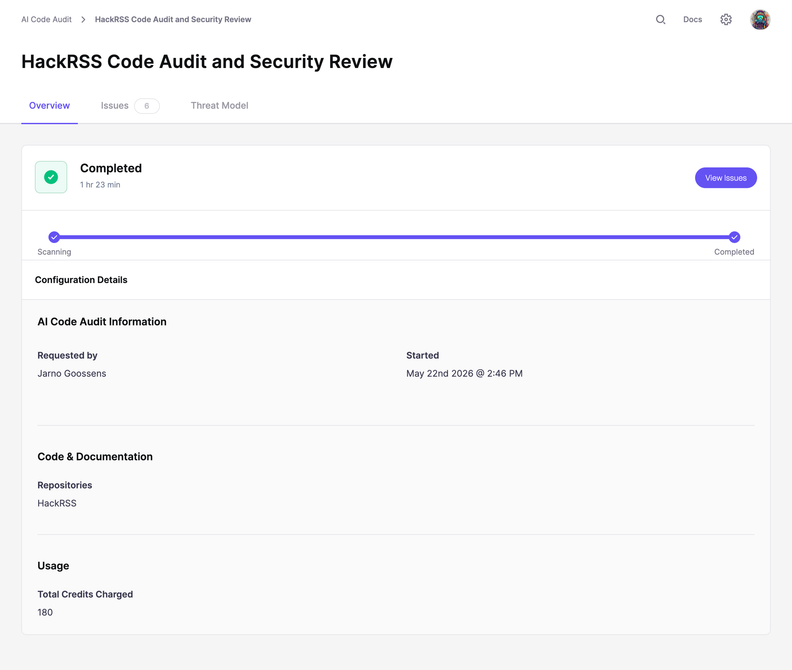

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

Meilleur pour la sécurité des conteneurs centrée sur l’application

Dynatrace propose des solutions de surveillance puissantes qui fournissent des informations sur tous les aspects du cycle de vie des applications. Avec l’essor des déploiements d’applications conteneurisées, l’accent mis par Dynatrace sur la sécurité centrée sur l’application devient d’autant plus crucial, garantissant que les applications contenues dans les conteneurs restent exemptes de vulnérabilités et de menaces.

Pourquoi j’ai choisi Dynatrace : Après avoir comparé plusieurs outils, Dynatrace s’est imposé comme un choix majeur grâce à son approche unique de la sécurité des conteneurs centrée sur l’application. Alors que de nombreux outils offrent une sécurité des conteneurs, Dynatrace va plus loin en s’assurant que les applications à l’intérieur de ces conteneurs sont sécurisées.

Cette différence a été déterminante dans mon évaluation, et c’est la raison pour laquelle j’ai déterminé que Dynatrace est le « meilleur pour la sécurité des conteneurs centrée sur les applications ».

Fonctionnalités et intégrations principales :

L’une des fonctionnalités phares de Dynatrace est sa surveillance full-stack, qui couvre les applications, les conteneurs, l’infrastructure et le cloud. L’établissement de références automatique et dynamique, alimenté par l’IA, permet une détection proactive des anomalies. De plus, Dynatrace propose une surveillance du comportement réel des utilisateurs afin de suivre et d’améliorer leur expérience.

En ce qui concerne les intégrations, Dynatrace est compatible avec de nombreuses plateformes, des fournisseurs de cloud aux outils CI/CD. Ses intégrations avec AWS, Azure, Kubernetes et Jenkins, entre autres, permettent une surveillance et une sécurisation dans divers scénarios de déploiement.

Pros and Cons

Pros:

- Surveillance complète full-stack de l’infrastructure aux applications

- Détection d’anomalies par IA pour identifier rapidement les menaces

- Large gamme d’intégrations pour différents environnements de déploiement

Cons:

- La richesse fonctionnelle peut submerger certains utilisateurs

- La personnalisation peut nécessiter une expertise avancée

- Bien que le nombre d’intégrations soit important, il peut y avoir des lacunes pour certaines technologies ou plateformes de niche

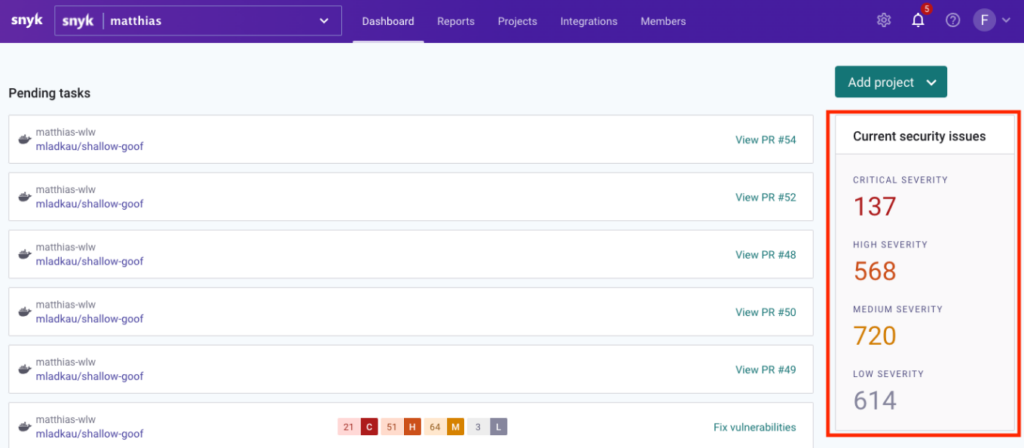

Snyk est un outil de sécurité puissant qui permet aux développeurs de détecter et de corriger les vulnérabilités dans les conteneurs, les applications et les bibliothèques open source. Son expertise dans l'analyse et la correction des vulnérabilités des conteneurs lui vaut le titre 'Meilleur pour la gestion des vulnérabilités des conteneurs.'

Pourquoi j'ai choisi Snyk : Au moment de sélectionner les outils les plus adaptés pour cette liste, il était difficile d'ignorer Snyk en raison de ses capacités d'analyse approfondie des vulnérabilités, spécifiquement conçues pour les conteneurs. La clarté et la précision de ses alertes ciblées sur les vulnérabilités des conteneurs l'ont distingué des autres.

Compte tenu de la montée en puissance des applications conteneurisées, je pense que Snyk répond parfaitement au besoin de 'meilleur pour la gestion des vulnérabilités des conteneurs.'

Fonctionnalités et intégrations remarquables :

Snyk ne se contente pas d'identifier les vulnérabilités, il automatise également leur correction, permettant ainsi une résolution plus rapide. Il fournit des analyses détaillées sur l'origine de la vulnérabilité, aidant les développeurs à remonter jusqu'à la source du problème.

Côté intégrations, Snyk se connecte facilement à diverses plateformes CI/CD, systèmes de contrôle de version et outils d'orchestration de conteneurs. Sa large gamme d'intégrations garantit aux développeurs une intégration dans leurs workflows existants avec un minimum de perturbation.

Pros and Cons

Pros:

- Analyse et correction automatique complètes des vulnérabilités des conteneurs

- Analyses détaillées sur l'origine des vulnérabilités

- Large gamme d'intégrations avec des outils et plateformes de développement populaires

Cons:

- Peut sembler complexe pour les petites équipes ou projets

- Manque de transparence sur les informations tarifaires

- La dépendance aux intégrations peut entraîner des problèmes potentiels de compatibilité

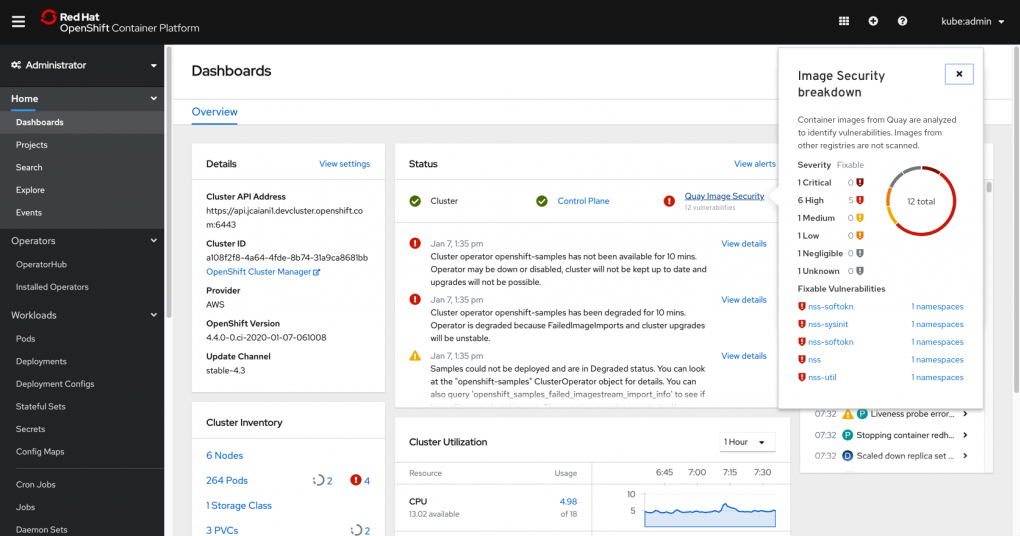

Red Hat Quay est une solution de confiance reconnue pour ses capacités de registre de conteneurs sécurisé. À mesure que les entreprises dépendent de plus en plus des applications conteneurisées, disposer d'un registre fiable axé sur la sécurité devient primordial, c'est là que Quay se distingue.

Pourquoi j'ai choisi Red Hat Quay : La sélection des bons outils pour cette liste a nécessité une comparaison rigoureuse et un jugement attentif. Red Hat Quay s'est démarqué par son engagement envers la sécurité, en particulier en ce qui concerne le registre de conteneurs. Ses fonctionnalités de sécurité intégrées témoignent de son engagement à garantir l'intégrité des conteneurs.

Je pense que lorsqu'il s'agit d'un registre de conteneurs sécurisé, Red Hat Quay répond clairement à la description, ce qui en fait le « meilleur pour un registre de conteneurs sécurisé ».

Fonctionnalités marquantes & intégrations :

Red Hat Quay propose une multitude de fonctionnalités de sécurité avancées, notamment l'analyse automatisée des vulnérabilités et des comptes robots pour les processus automatisés. Sa fonction de géo-réplication garantit que les conteneurs sont disponibles et déployables dans différentes régions.

En termes d'intégrations, Red Hat Quay prend en charge divers environnements d'exécution de conteneurs et plates-formes d'orchestration. Sa compatibilité avec Kubernetes et OpenShift, entre autres, en fait un choix polyvalent pour des infrastructures variées.

Pros and Cons

Pros:

- L'analyse automatisée des vulnérabilités apporte une couche de sécurité supplémentaire

- La géo-réplication contribue à assurer la disponibilité mondiale des conteneurs

- Capacités d'intégration étendues avec les principaux outils d'orchestration de conteneurs

Cons:

- L'absence de tarification transparente pourrait dissuader des utilisateurs potentiels

- Certaines fonctionnalités peuvent nécessiter un apprentissage plus approfondi pour les nouveaux utilisateurs

- La dépendance envers l'infrastructure Red Hat pourrait susciter des inquiétudes concernant l'enfermement fournisseur

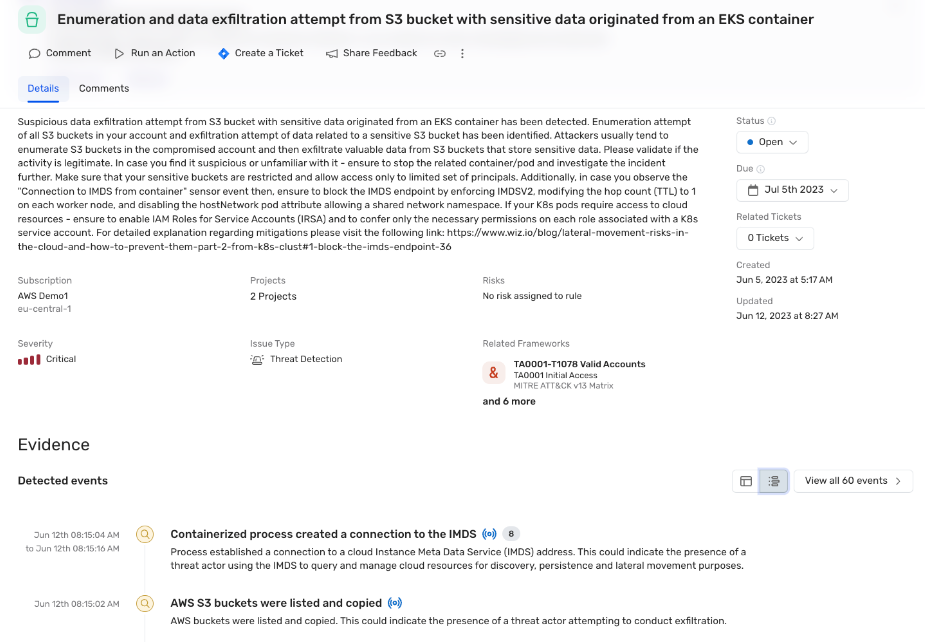

Wiz est une solution de sécurité qui propose une évaluation complète des risques liés aux conteneurs à travers l'ensemble d'une infrastructure technologique. Grâce à son analyse avancée, elle offre aux organisations une compréhension approfondie de leurs vulnérabilités de conteneurs et des menaces potentielles, justifiant ainsi sa distinction en tant que ‘meilleure solution pour l’évaluation des risques de conteneurs sur l’ensemble de la stack’.

Pourquoi j'ai choisi Wiz : Lors de la sélection des outils pour cette liste, Wiz s’est démarqué grâce à son approche robuste de la sécurité des conteneurs sur toute la stack. Ce qui le distingue, c’est sa capacité à analyser en profondeur les vulnérabilités à tous les niveaux de la stack technologique, de l’application jusqu’à l’infrastructure. Après avoir comparé et évalué divers outils, j’ai déterminé que Wiz s’impose effectivement comme la « meilleure solution pour l’évaluation des risques de conteneurs sur toute la stack ».

Caractéristiques et intégrations remarquables :

Wiz est reconnu pour son évaluation approfondie des risques couvrant l’ensemble de la stack technologique d’une organisation, garantissant qu’aucun aspect n’est négligé. L’outil fournit des informations exploitables qui sont priorisées en fonction de la gravité des risques, permettant ainsi aux équipes de traiter en priorité les vulnérabilités les plus importantes.

En matière d’intégration, Wiz prend en charge un large éventail de plateformes cloud, notamment AWS, Azure, GCP, et d’autres encore. Il s’intègre également avec divers outils CI/CD, assurant que les contrôles de sécurité soient pleinement intégrés au processus de développement.

Pros and Cons

Pros:

- Analyse complète sur l’ensemble de la stack couvrant tous les aspects des vulnérabilités des conteneurs

- Les résultats des risques sont priorisés pour que les équipes traitent d’abord les menaces les plus critiques

- Prise en charge des intégrations étendues avec les principales plateformes cloud et outils CI/CD

Cons:

- L’étendue de l’outil peut être intimidante pour les petites équipes ou les configurations plus simples

- Nécessite une configuration stratégique et une bonne compréhension de la stack technologique pour exploiter pleinement son potentiel

- Comme il est spécialisé dans l’évaluation des risques sur toute la stack, il peut être excessif pour les équipes recherchant des vérifications de sécurité plus basiques

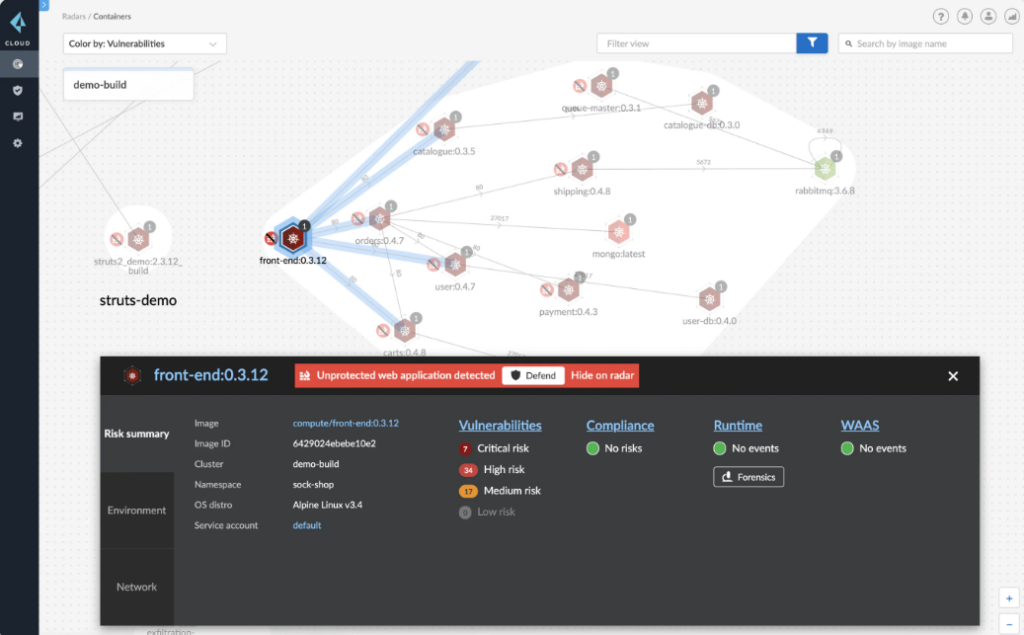

Prisma Cloud de Palo Alto Networks offre une approche holistique pour sécuriser les applications et infrastructures cloud natives. Il propose une suite complète de fonctionnalités de sécurité couvrant les différentes étapes du cycle de vie des applications, de leur développement à leur exécution. La nature exhaustive de l’outil le rend particulièrement adapté aux entreprises recherchant une sécurité cloud de bout en bout.

Pourquoi j'ai choisi Prisma Cloud : Après avoir évalué divers outils, j’ai constaté que Prisma Cloud répondait de manière unique à une large gamme de défis liés à la sécurité cloud native. Beaucoup de solutions sur le marché se concentrent sur des aspects particuliers, mais Prisma Cloud se distingue par sa capacité à offrir un ensemble complet de fonctionnalités de sécurité.

Selon moi, c’est véritablement le meilleur choix pour ceux qui recherchent une sécurité cloud native approfondie, c’est pourquoi je pense qu’il est « Idéal pour une protection cloud native complète ».

Fonctionnalités et intégrations remarquables :

Parmi ses nombreuses fonctionnalités, Prisma Cloud propose une solide veille sur les menaces, l'assurance conformité et la gestion des vulnérabilités. De plus, son moteur de politiques dynamique permet aux utilisateurs de créer des protocoles de sécurité personnalisés, pour adapter la protection aux besoins spécifiques de l’organisation.

En ce qui concerne les intégrations, Prisma Cloud prend en charge un vaste choix de plateformes et services, notamment AWS, Azure, GCP, Kubernetes, et d'autres. Ces intégrations permettent aux entreprises de déployer et gérer Prisma Cloud facilement dans des environnements cloud variés.

Pros and Cons

Pros:

- Fournit une solution complète de sécurité cloud native de bout en bout

- Possibilité d’adapter les protocoles de sécurité grâce à un moteur de politique dynamique

- Intégrations étendues avec des plateformes et services variés

Cons:

- Le manque de transparence tarifaire peut représenter un frein pour certains

- En raison de son ampleur, l’outil peut présenter une courbe d’apprentissage plus importante pour certains utilisateurs

- Certaines fonctionnalités peuvent se chevaucher et ne pas être utilisées par toutes les entreprises, ce qui peut mener à un surachat potentiel

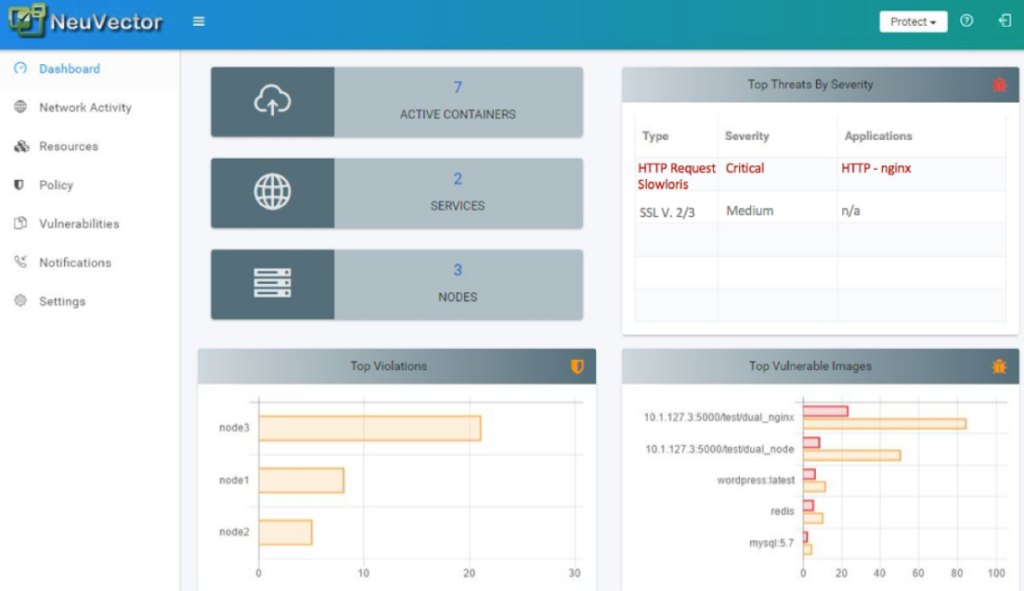

NeuVector propose une solution de sécurité tout-en-un spécialement conçue pour les applications conteneurisées. Conçu pour protéger les conteneurs depuis leur création jusqu'à leur exécution, NeuVector veille à ce que chaque phase du cycle de vie d'un conteneur soit protégée contre les menaces potentielles.

Pourquoi j'ai choisi NeuVector : J'ai sélectionné NeuVector en raison de son approche holistique de la sécurité des conteneurs. Alors que de nombreux outils se concentrent uniquement sur un aspect de la protection des conteneurs, NeuVector se distingue par la robustesse de ses défenses tout au long du cycle de vie complet des conteneurs. Cette stratégie globale explique pourquoi je considère que NeuVector est le meilleur choix pour ceux qui recherchent une protection complète de leurs déploiements de conteneurs.

Fonctionnalités et intégrations remarquables :

NeuVector offre un ensemble de fonctionnalités permettant une sécurité automatique des conteneurs, une inspection approfondie des paquets et une analyse des vulnérabilités, garantissant une protection des conteneurs à chaque étape. L'outil fournit également une visibilité à l'exécution, permettant aux utilisateurs de surveiller et de détecter activement tout comportement malveillant ou vulnérabilité.

En ce qui concerne les intégrations, NeuVector fonctionne avec les outils d'orchestration populaires comme Kubernetes. Il s'intègre également parfaitement aux pipelines CI/CD, garantissant que la sécurité est appliquée dès la première étape du processus de développement. De plus, sa compatibilité avec les principales plateformes cloud facilite un déploiement de conteneurs fluide et sécurisé dans divers environnements.

Pros and Cons

Pros:

- Protection complète sur l'ensemble du cycle de vie du conteneur

- Visibilité active à l'exécution et inspection approfondie des paquets

- Intégration efficace aux pipelines CI/CD et plateformes cloud

Cons:

- Les détails de tarification ne sont pas transparents

- Peut nécessiter un processus de configuration détaillé pour une configuration optimale

- Certaines fonctionnalités peuvent demander un temps d'apprentissage pour les débutants

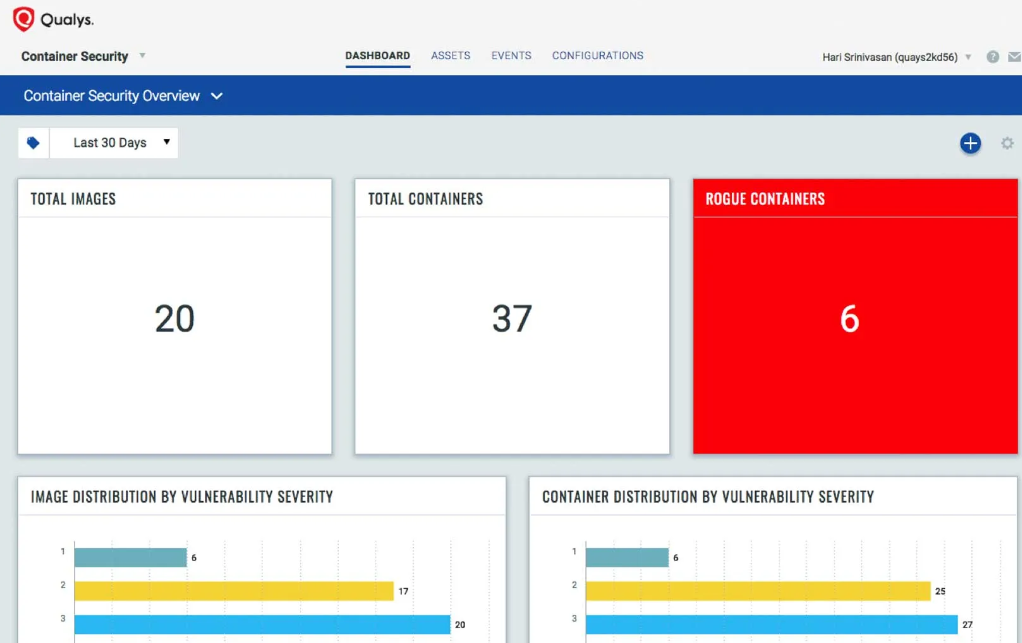

Idéal pour l'analyse de vulnérabilités et de conformité

Qualys Container Security (CS) se spécialise dans la fourniture d'évaluations approfondies des vulnérabilités et de contrôles de conformité pour les applications conteneurisées. En offrant ces services, Qualys garantit que les développeurs et les organisations sont toujours informés des menaces potentielles et restent conformes aux standards industriels.

Pourquoi j'ai choisi Qualys Container Security (CS) : Au moment de déterminer quels outils inclure dans cette liste, Qualys Container Security (CS) s'est démarqué grâce à son accent à la fois sur la détection des vulnérabilités et sur la conformité. Il ne s'agit pas seulement d'identifier les menaces : il s'agit aussi d'assurer que vos applications conteneurisées respectent les normes de conformité nécessaires.

Selon moi, cette double attention à deux aspects cruciaux est ce qui fait sa singularité, positionnant Qualys CS comme la meilleure option pour ceux cherchant une détection robuste des vulnérabilités associée à des vérifications de conformité complètes.

Fonctionnalités et intégrations remarquables :

Qualys Container Security propose une gestion des vulnérabilités en temps réel, qui non seulement identifie les menaces mais fournit également des analyses détaillées pour les résoudre. De plus, son analyse de conformité garantit que vos conteneurs respectent les réglementations spécifiques à votre secteur, réduisant ainsi le risque de failles et de sanctions.

En ce qui concerne l'intégration, Qualys CS prend en charge un large éventail d'outils CI/CD, permettant aux développeurs d'intégrer les contrôles de sécurité directement dans leurs processus de développement. Par ailleurs, sa compatibilité avec les plateformes de conteneurs populaires telles que Docker et Kubernetes assure une expérience de scan de sécurité simple et efficace.

Pros and Cons

Pros:

- Gestion des vulnérabilités en temps réel avec des analyses détaillées

- Contrôles de conformité exhaustifs pour répondre aux standards de l'industrie

- Intégration efficace avec les outils CI/CD et les principales plateformes de conteneurs

Cons:

- Absence de détails transparents sur la tarification

- Peut présenter une courbe d'apprentissage pour les débutants

- Certaines fonctionnalités avancées peuvent nécessiter une configuration supplémentaire

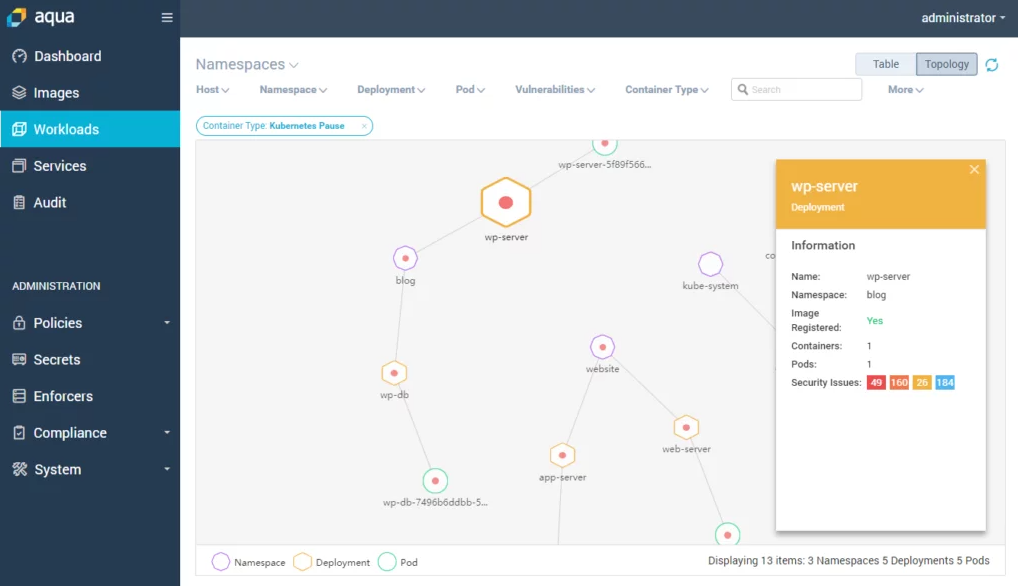

Idéal pour la protection en temps réel de votre environnement de conteneurs

Aqua Security se concentre sur la sécurité de vos applications conteneurisées afin qu'elles fonctionnent en toute sécurité dans leur environnement désigné. Cette plateforme met l'accent sur la protection des conteneurs pendant leur exécution, les protégeant contre les menaces potentielles pendant leur fonctionnement et répondant directement au besoin d'une protection robuste en temps réel.

Pourquoi j'ai choisi Aqua Security : En explorant la multitude de solutions de sécurité pour les conteneurs, Aqua Security a retenu mon attention grâce à son attention particulière à la protection pendant l'exécution. La plupart des outils privilégient l'installation initiale, mais une fois les conteneurs actifs, ils sont au plus vulnérables.

C'est ici qu'Aqua intervient. Je pense que c'est la meilleure solution pour ceux ayant besoin d'un outil assurant une sécurité rigoureuse pendant l'exécution des conteneurs, grâce à son accent sur la défense en temps réel.

Fonctionnalités et intégrations remarquables :

Aqua Security propose des mécanismes avancés de protection pendant l'exécution, surveillant l'activité des conteneurs et pouvant détecter et répondre aux anomalies en temps réel. L'outil propose également une analyse des vulnérabilités, garantissant que les conteneurs sont exempts de risques de sécurité potentiels avant leur mise en service.

En termes d'intégration, Aqua Security est compatible avec une variété d'outils d'orchestration de conteneurs comme Kubernetes, Docker et OpenShift. De plus, il prend en charge de nombreux outils CI/CD, intégrant la sécurité dans le processus de développement pour une stratégie de défense cohérente.

Pros and Cons

Pros:

- Protection en temps réel adaptée à vos besoins

- Propose une analyse proactive des vulnérabilités des conteneurs

- Intégration facile avec les principaux orchestrateurs et outils CI/CD

Cons:

- Le manque de transparence sur les tarifs peut être un obstacle pour certains utilisateurs

- La configuration initiale peut demander un temps d'adaptation

- Certaines fonctionnalités avancées peuvent ne pas être évidentes pour les débutants

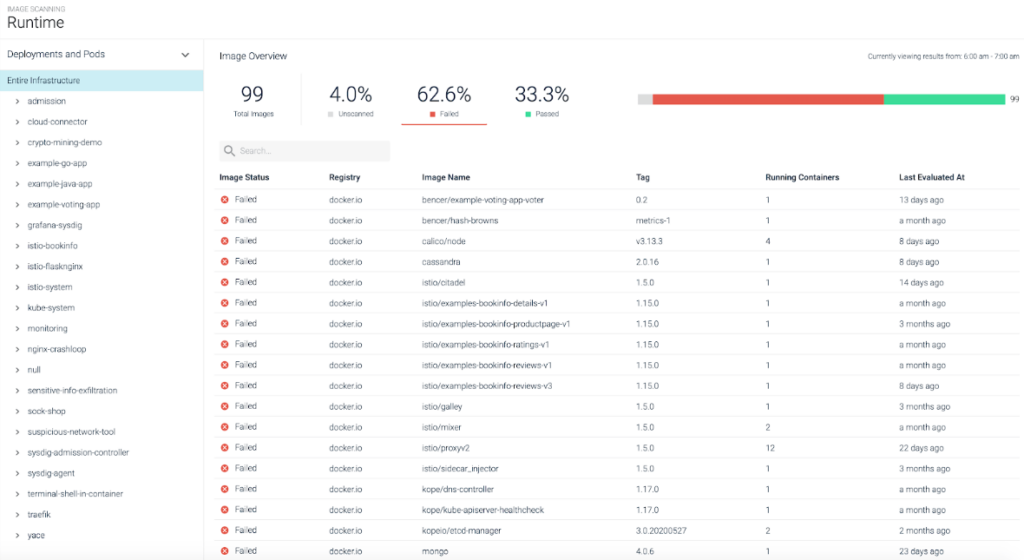

Sysdig se spécialise dans l'offre d'une visibilité granulaire sur les environnements conteneurisés. Ses outils ne se contentent pas de superviser, ils vont également en profondeur dans les conteneurs pour fournir des aperçus forensiques, ce qui en fait un atout inestimable lorsqu'il s'agit d'enquêter sur des incidents ou d'assurer la conformité.

Pourquoi j'ai choisi Sysdig : Lors de l'évaluation des différents outils sur le marché, Sysdig a retenu mon attention grâce à ses capacités forensiques inégalées. De nombreux outils offrent de la visibilité, mais rares sont ceux qui fournissent la profondeur et l'étendue d'informations de Sysdig.

Je l'ai jugé comme le candidat idéal pour ceux qui privilégient un examen minutieux de leurs environnements de conteneurs, précisément en raison de sa visibilité supérieure et de ses atouts en matière d'enquête post-incident.

Fonctionnalités et intégrations remarquables :

Les points forts de Sysdig incluent une surveillance détaillée des conteneurs, des données de sécurité en temps réel et de puissantes capacités forensiques, permettant aux utilisateurs d'explorer en profondeur les activités passées et présentes des conteneurs. De plus, ses alertes adaptatives peuvent notifier les utilisateurs de tout comportement inhabituel ou menace potentielle au sein de leur environnement.

Concernant les intégrations, Sysdig s'interface facilement avec des plateformes populaires telles que Kubernetes, AWS et Docker. Son adaptabilité garantit aux utilisateurs de pouvoir extraire des informations depuis diverses sources, renforçant ainsi leur sécurité et leurs opérations.

Pros and Cons

Pros:

- Capacités forensiques et d'analyse approfondie inégalées

- Propose des alertes adaptatives pour une gestion proactive des menaces

- Options d'intégration robustes avec les principales plateformes

Cons:

- Manque de transparence sur les tarifs pouvant freiner certains utilisateurs

- Peut sembler complexe aux débutants en raison de sa richesse fonctionnelle

- Certains utilisateurs peuvent rencontrer une courbe d'apprentissage avec les fonctionnalités avancées

Autres solutions de sécurité des conteneurs

Voici quelques autres options de solutions de sécurité pour conteneurs qui ne figurent pas dans ma liste principale, mais qui méritent tout de même d’être examinées :

- Cilium

Idéal pour le réseau et la sécurité alimentés par eBPF

- Orca Security

Idéal pour la technologie de side-scanning de conteneurs

- PingSafe

Idéal pour la défense adaptative contre les menaces

Critères de sélection des solutions de sécurité des conteneurs

Pour sélectionner les meilleures solutions de sécurité des conteneurs dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs points de douleur tels que la gestion des vulnérabilités et les exigences de conformité. J'ai également utilisé le cadre suivant pour évaluer chaque solution de façon structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d'utilisation essentiels :

- Analyse des vulnérabilités

- Vérifications de conformité

- Protection en temps réel

- Intégration avec les pipelines CI/CD

- Analyse des images

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour affiner encore la sélection, j’ai également recherché des fonctionnalités uniques, telles que :

- Détection des menaces basée sur l’apprentissage automatique

- Remédiation automatisée

- Application avancée des politiques

- Alerte en temps réel

- Contrôle d’accès basé sur les rôles

Utilisabilité (10 % du score total)

Pour estimer la facilité d’utilisation de chaque système, j’ai considéré les éléments suivants :

- Interface intuitive

- Tableaux de bord personnalisables

- Navigation aisée

- Design convivial

- Courbe d'apprentissage minimale

Onboarding (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les critères suivants :

- Disponibilité de vidéos de formation

- Tours interactifs des produits

- Accès à des modèles

- Chatbots d’assistance

- Webinaires informatifs

Service client (10 % du score total)

Pour évaluer les services d'assistance client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité 24/7

- Support multicanal

- Délais de réponse rapides

- Personnel compétent

- FAQ complètes

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Tarification compétitive

- Formules flexibles

- Pas de frais cachés

- Coût par rapport aux fonctionnalités proposées

- Disponibilité d'une période d'essai gratuite

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction générale de la clientèle, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Retours positifs sur les fonctionnalités

- Commentaires sur la facilité d'utilisation

- Satisfaction concernant l'assistance

- Commentaires sur les performances

- Taux de recommandation global

Comment choisir une solution de sécurité pour conteneurs

Il est facile de se perdre entre des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre sélection logicielle, voici une liste de points à garder en tête :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | L’outil peut-il grandir avec votre entreprise ? Vérifiez s’il gère l’augmentation des charges de travail et des utilisateurs sans devoir le mettre à jour constamment. |

| Intégrations | Fonctionne-t-il avec vos outils existants ? Vérifiez sa compatibilité avec les pipelines CI/CD, les fournisseurs de cloud et d’autres logiciels essentiels. |

| Personnalisation | Pouvez-vous l’adapter à vos besoins ? Cherchez des options pour ajuster les paramètres, tableaux de bord et alertes à votre mode de fonctionnement. |

| Facilité d’utilisation | Est-il convivial ? Assurez-vous que l’interface est intuitive et nécessite peu de formation pour que votre équipe puisse commencer rapidement. |

| Mise en œuvre et intégration | À quelle vitesse pouvez-vous commencer ? Évaluez le temps de mise en place, la disponibilité de ressources de formation et l’accompagnement au démarrage. |

| Coût | Est-ce adapté à votre budget ? Comparez les formules tarifaires, surveillez les coûts cachés et considérez la valeur apportée pour le prix. |

| Mesures de sécurité | Existe-t-il de solides protections ? Vérifiez la présence du chiffrement, de contrôles d’accès et la conformité aux normes du secteur pour assurer la sécurité des données. |

| Exigences en matière de conformité | Est-ce conforme aux réglementations ? Vérifiez si la solution est alignée avec les standards légaux de votre industrie, comme le RGPD ou la HIPAA. |

Qu’est-ce qu’une solution de sécurité pour conteneurs ?

Les solutions de sécurité pour conteneurs sont des outils conçus pour protéger les applications conteneurisées contre les vulnérabilités et menaces. Les professionnels IT, développeurs et équipes de sécurité utilisent généralement ces outils pour garantir que les applications s’exécutent de manière sécurisée dans divers environnements, qu’ils utilisent des alternatives à Docker ou d'autres plateformes de conteneurs. Le scan de vulnérabilités, la vérification de conformité et la protection en temps réel permettent d’identifier les risques, de respecter la réglementation et de sécuriser les opérations. Ces outils assurent une sécurité essentielle pour que vos applications conteneurisées restent sûres et conformes.

Fonctionnalités

Lors du choix de solutions de sécurité pour conteneurs, surveillez les fonctionnalités clés suivantes :

- Analyse des vulnérabilités : Identifie et vous alerte sur les risques potentiels de sécurité présents dans vos images de conteneurs et applications en cours d’exécution.

- Contrôles de conformité : S’assure que vos conteneurs respectent les normes et réglementations du secteur telles que le RGPD et HIPAA.

- Protection à l’exécution : Surveille et défend contre les menaces pendant l’exécution des applications conteneurisées.

- Capacités d’intégration : Fonctionne de manière transparente avec vos chaînes CI/CD existantes et vos fournisseurs cloud pour maintenir la sécurité à chaque étape du développement.

- Contrôle d’accès basé sur les rôles : Permet de définir les permissions et de gérer l’accès des utilisateurs aux informations et actions sensibles.

- Remédiation automatisée : Fournit des correctifs automatiques pour les vulnérabilités détectées, réduisant le besoin d’interventions manuelles.

- Alerte en temps réel : Avertit immédiatement votre équipe en cas d’incident de sécurité afin de permettre une réponse rapide.

- Tableaux de bord personnalisables : Offre une vue adaptée des indicateurs et alertes de sécurité pour un suivi facilité des éléments importants pour vous.

- Chiffrement : Garantit que les données dans les conteneurs sont protégées contre les accès non autorisés.

- Détection de menaces basée sur l’apprentissage automatique : Utilise des algorithmes avancés pour identifier et prédire les menaces potentielles, renforçant les mesures de sécurité globales.

Bénéfices

La mise en place de solutions de sécurité pour conteneurs apporte plusieurs avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : En utilisant l’analyse des vulnérabilités et la protection à l’exécution, vous réduisez les risques de violations et protégez les données sensibles.

- Conformité réglementaire : Les contrôles de conformité garantissent à vos opérations de répondre aux exigences légales et évitent amendes et litiges.

- Gain de temps : La remédiation automatisée et les alertes en temps réel permettent à votre équipe de réagir rapidement aux menaces sans effort manuel.

- Efficacité accrue : L’intégration avec les outils existants facilite les processus et maintient la sécurité tout au long du développement.

- Contrôle d’accès : Le contrôle basé sur les rôles permet de gérer qui accède à quoi, réduisant ainsi les risques d’actions non autorisées.

- Aide à la prise de décision : Les tableaux de bord personnalisables offrent une vision claire des indicateurs de sécurité, aidant à prendre des décisions éclairées.

- Protection des données : Le chiffrement garantit la sécurité des données contre les accès non autorisés, maintenant leur confidentialité et intégrité.

Coûts & Tarification

Le choix d’une solution de sécurité pour conteneurs nécessite de comprendre les différents modèles de tarification et formules proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les formules courantes, leurs prix moyens, ainsi que les fonctionnalités généralement incluses dans les solutions de sécurité pour conteneurs :

Tableau comparatif des plans pour les solutions de sécurité de conteneurs

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan Gratuit | $0 | Analyse de vulnérabilités basique, contrôles de conformité limités et support communautaire. |

| Plan Personnel | $5-$25/user/month | Analyse avancée, protection basique à l’exécution et support par email. |

| Plan Business | $30-$75/user/month | Contrôles de conformité complets, capacités d’intégration et contrôle d’accès par rôle. |

| Plan Entreprise | $100+/user/month | Tableaux de bord personnalisables, détection de menaces par apprentissage automatique et support dédié. |

FAQ sur les solutions de sécurité des conteneurs

Quels compromis devez-vous attendre entre les outils de sécurité de conteneurs open source et commerciaux ?

Avec les outils open source, vous gagnez souvent en flexibilité, en personnalisation et en absence de frais de licence — mais vous devez généralement assumer une plus grande charge d’intégration, d’ajustement et de support. Les solutions commerciales proposent en général plus de fonctionnalités prêtes à l’emploi (tableaux de bord, alertes, moteurs de politiques), mais vous risquez d’être contraint par le fournisseur ou de voir les coûts grimper à mesure que vous élargissez l’utilisation. Il vous faudra évaluer la maturité de votre équipe, la complexité de vos environnements et votre volonté de créer l’articulation entre vos outils.

Quels défis se présentent lors de la sécurisation des conteneurs à travers des infrastructures multicloud ou hybrides ?

En environnement multicloud, vous êtes confronté à des API incohérentes, des modèles d’identité différents et des politiques réseaux divergentes. Une solution qui fonctionne sur AWS pourrait ne pas s’adapter facilement à Azure ou à un environnement sur site. Vous aurez besoin d’outils qui s’abstraient de ces différences (ou d’un plan de contrôle centralisé) et permettent d’uniformiser la posture de sécurité sur l’ensemble des clouds.

Comment résoudre les problèmes de conteneurs qui quittent de façon inattendue sous AWS Fargate ?

Les arrêts inopinés de conteneurs sous AWS Fargate peuvent être dus à des limitations de ressources ou à des erreurs de configuration. Vérifiez le fichier de définition de la tâche pour vous assurer que les ressources allouées sont correctes et examinez les journaux à la recherche de messages d’erreur. Ajuster les paramètres de mémoire ou de CPU peut résoudre le problème.

Comment gérer les faux positifs lors des scans de vulnérabilités des images de conteneurs ?

Les faux positifs sont fréquents lorsque les scanners signalent des vulnérabilités à faible impact ou des dépendances que votre application n’utilise pas réellement. Pour limiter ce bruit, ajustez les seuils de votre scanner, supprimez les alertes concernant les découvertes à faible risque et recoupez les résultats sur la durée pour repérer les problèmes persistants. Vous pouvez aussi valider les résultats avec plusieurs outils ou utiliser un méta-cadre (par exemple, LUCID) pour réduire les incohérences entre différents scanners.

Prochaines étapes :

Si vous êtes en train de rechercher des solutions de sécurité pour conteneurs, contactez gratuitement un conseiller SoftwareSelect pour des recommandations adaptées.

Vous remplissez un formulaire puis vous échangez brièvement afin qu’ils puissent préciser vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris lors des négociations tarifaires.