10 Meilleurs outils d'évaluation des risques de sécurité — sélection

Dans le monde connecté d’aujourd’hui, la protection de vos informations est plus importante que jamais. Les entreprises sont confrontées à de nombreux types de risques en ligne, des vols de données aux systèmes vulnérables, et il peut être difficile de tous les repérer. C’est pourquoi les outils d’évaluation des risques de sécurité existent — ils vous aident à détecter les failles en amont et à protéger votre activité.

Ces outils facilitent l’identification des lieux à risque, permettent de rester organisé et d’être en conformité avec les normes de sécurité. Ils offrent à vos équipes une vision claire des points à surveiller afin d’agir avant que les problèmes ne s’aggravent.

Dans ce guide, vous découvrirez les meilleurs outils d’évaluation des risques de sécurité qui permettent de garder vos informations en sécurité et de faire tourner votre entreprise sans accroc. Que vous gériez une petite équipe ou une grande entreprise, ces solutions facilitent la sécurité en ligne.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres outils d'évaluation des risques de sécurité à connaître

- Avis connexes

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un outil d'évaluation des risques de sécurité ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils d'évaluation des risques de sécurité

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l'évaluation des risques liés aux fournisseurs tiers | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour les analyses de risques en temps réel | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour la remédiation générée par IA | Démo gratuite disponible | À partir de $69/mois | Website | |

| 4 | Idéal pour les alertes de menace en temps réel | Not available | Tarification sur demande | Website | |

| 5 | Idéale pour des analyses de sécurité complètes, du code jusqu’au cloud | Offre gratuite disponible + démonstration gratuite | À partir de 350$/mois | Website | |

| 6 | Idéal pour la gestion des risques propres à l’informatique | Démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour la gestion de la sécurité et les évaluations sur mesure | Démo gratuite disponible | Tarifs sur demande | Website | |

| 8 | Idéal pour la gouvernance et l'analytique CyberGRC | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour la sécurité informatique et la gestion intégrée des risques | Démo gratuite disponible. | Tarification sur demande | Website | |

| 10 | Idéal pour une analyse des risques cybersécuritaires basée sur les processus | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils d’évaluation des risques de sécurité

Idéal pour l'évaluation des risques liés aux fournisseurs tiers

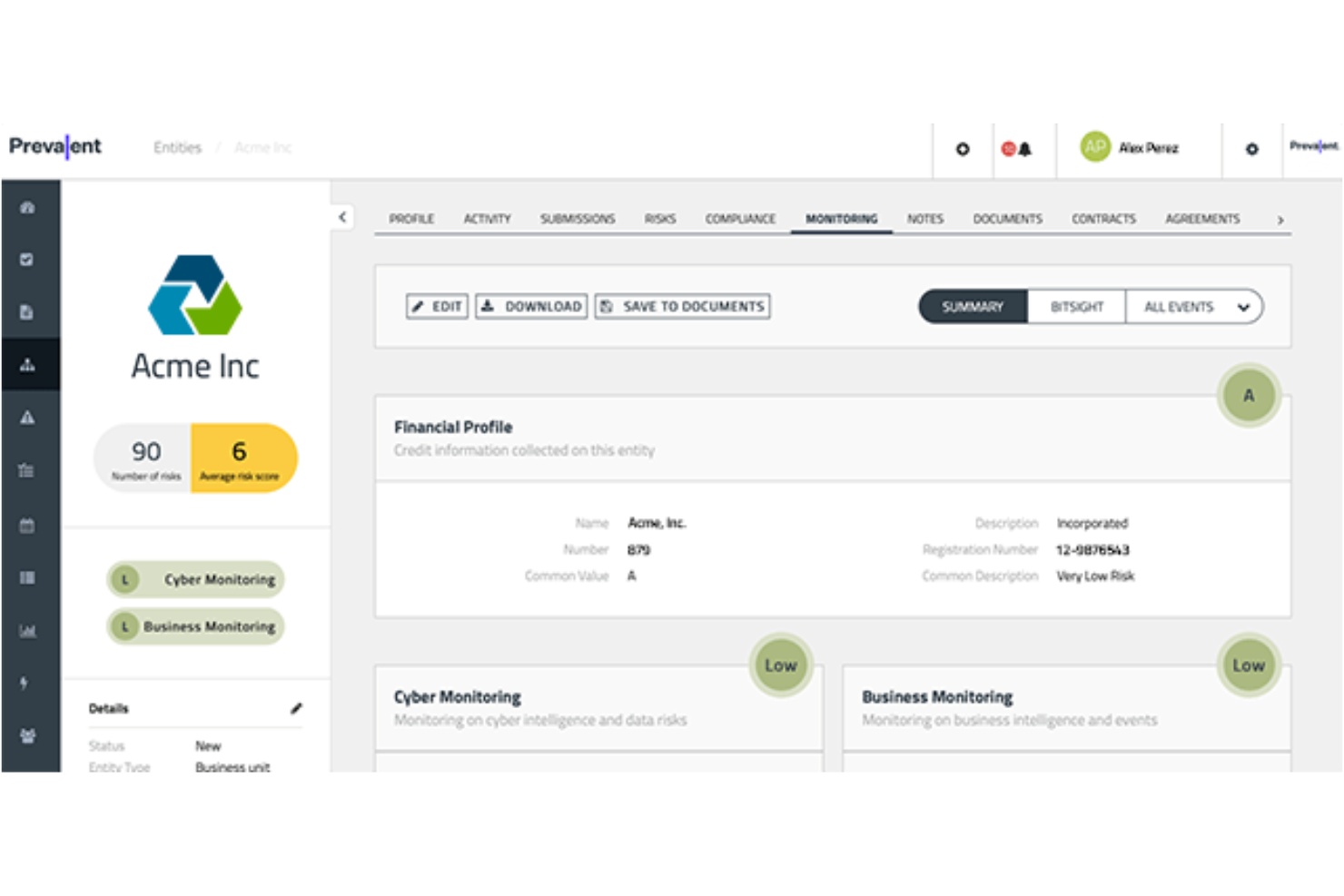

Prevalent est une plateforme de gestion des risques liés aux tiers conçue pour aider les organisations à gérer les risques liés aux fournisseurs et aux prestataires tout au long de leur cycle de vie. Elle s'adresse à différentes équipes telles que la gestion des risques, les achats, la sécurité et la conformité dans des secteurs comme la finance, la santé et la distribution.

Pourquoi j'ai choisi Prevalent : Prevalent met l'accent sur la surveillance d'un large éventail de menaces et vulnérabilités cybernétiques pouvant impacter vos relations avec les fournisseurs. Grâce à sa fonctionnalité de veille cyber sur les fournisseurs, Prevalent fournit des informations sur les incidents cyber touchant des tiers en analysant des données issues de plus de 1 500 forums criminels, sites web sombres, dépôts de code et bases de données de vulnérabilités. Cela permet à votre équipe de vérifier si certains de vos fournisseurs sont affectés par des identifiants compromis ou des violations potentielles de sécurité. Prevalent suit également les risques opérationnels et financiers, surveillant la santé du réseau des fournisseurs et identifiant les vulnérabilités susceptibles de compromettre la sécurité des données.

Fonctionnalités et intégrations remarquables :

Au-delà de la surveillance cyber, Prevalent propose d'autres outils pour vous aider à maîtriser vos risques fournisseurs. Sa fonctionnalité de notification d'incident vous alerte lorsqu'un fournisseur tiers subit une fuite de données, permettant à votre équipe de réagir de manière proactive. La plateforme offre aussi des informations de réputation en temps réel et un registre des risques qui centralise toutes les données d'évaluation et de surveillance. Les intégrations incluent Active Directory, BitSight, ServiceNow, SecZetta et Source Defense.

Pros and Cons

Pros:

- Protocoles de sécurité renforcés pour la protection des données

- Les utilisateurs peuvent personnaliser les rapports selon leurs besoins

- Fonctionnalités étendues pour la gestion des risques fournisseurs

Cons:

- La migration des données peut compliquer la configuration initiale

- La plateforme est complexe et nécessite un temps d'apprentissage

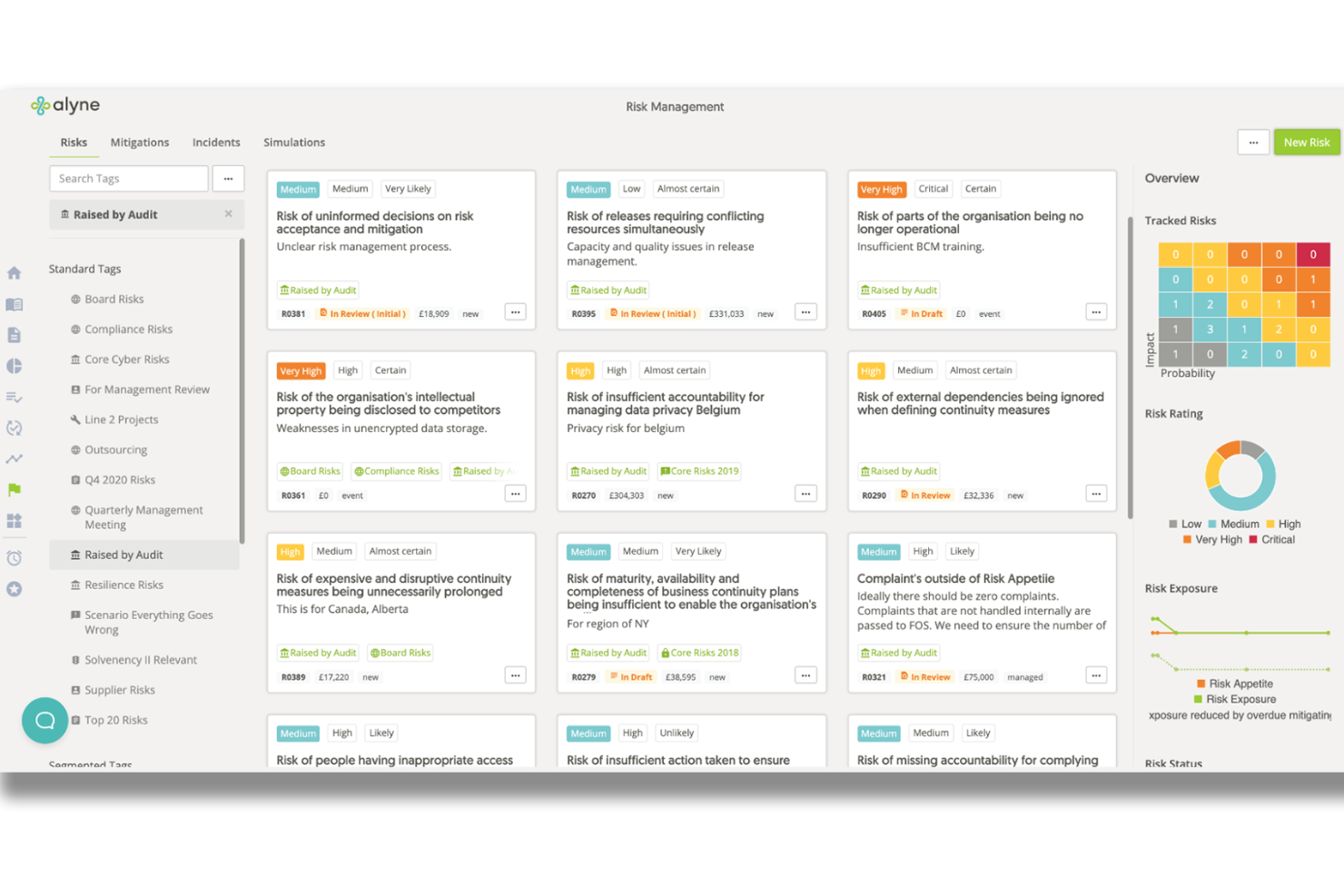

Alyne de Mitratech est une plateforme complète de gouvernance, gestion des risques et conformité (GRC) conçue pour aider les organisations à identifier, évaluer et surveiller les risques dans divers domaines, notamment la cybersécurité, la confidentialité et la conformité réglementaire.

Pourquoi j'ai choisi Mitratech : Ses analyses de risques en temps réel et ses évaluations automatisées facilitent l'identification des vulnérabilités potentielles en matière de sécurité. Grâce à ses bibliothèques intégrées de contrôles et de cadres alignés sur les normes mondiales, telles que l'ISO 27001 et le NIST, Alyne garantit que les entreprises disposent d'une approche structurée pour gérer efficacement les risques liés à la sécurité.

Fonctionnalités et intégrations remarquables :

La plateforme inclut des intégrations en temps réel avec des fournisseurs de données tiers tels que Black Kite et SecurityScorecard, ce qui améliore sa capacité à fournir des évaluations de risques complètes. De plus, la conception cloud et pilotée par l'IA d'Alyne permet une surveillance et une gestion continues des risques. Les intégrations incluent Black Kite, SecurityScorecard, LeanIX, Snowflake, Tableau, Microsoft Azure, AWS et d'autres fournisseurs de données.

Pros and Cons

Pros:

- Plateforme optimisée par l'IA

- Évaluations personnalisables

- Analyses exploitables

Cons:

- Pas d'essai gratuit disponible

- Intégration potentiellement difficile avec certains outils tiers

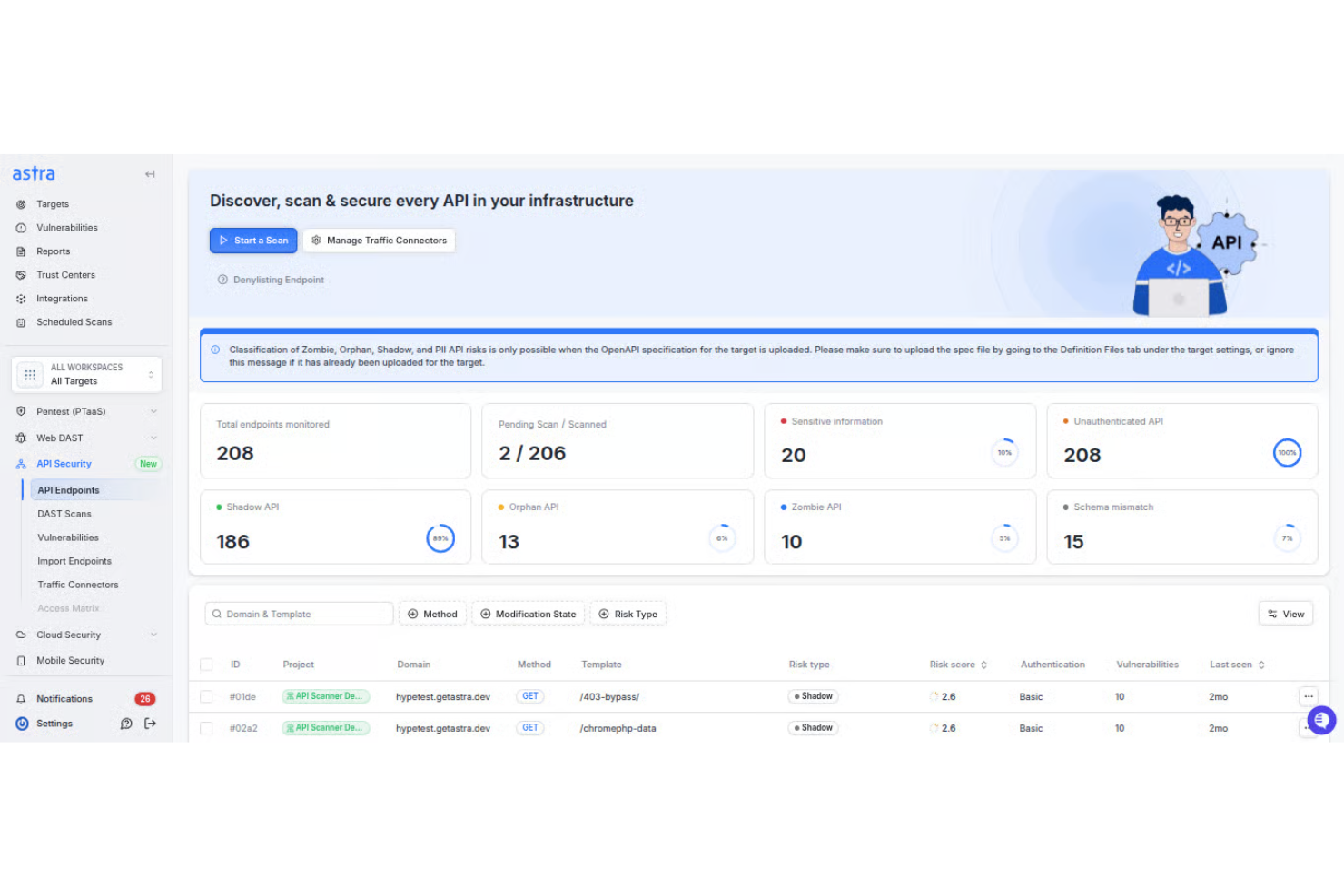

Astra Pentest est un outil d'évaluation des risques de sécurité qui vous aide à identifier et corriger les vulnérabilités dans vos systèmes. Il combine des tests automatisés et manuels afin de fournir une évaluation approfondie de votre posture de sécurité.

Pourquoi j'ai choisi Astra Pentest : J'ai choisi Astra Pentest car il effectue plus de 8 000 tests automatisés, couvrant les vulnérabilités du Top 10 OWASP ainsi que les normes de conformité comme le RGPD et l'ISO 27001. Son tableau de bord intégré de gestion des vulnérabilités vous permet de classer, prioriser et corriger les problèmes de façon efficace, avec des étapes de remédiation générées par l'IA pour guider votre équipe à chaque correction.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : intégration avec les pipelines CI/CD, permettant ainsi des tests de sécurité continus tout au long de votre processus de développement. Vous avez également la possibilité de collaborer en temps réel avec des experts en sécurité : si vous rencontrez des vulnérabilités complexes, vous pouvez consulter directement des professionnels. Des rapports détaillés sont fournis, mettant en évidence les vulnérabilités et proposant des recommandations concrètes pour la remédiation.

Intégrations : Slack, Salesforce, Jira, Atlassian, GitHub, GitLab et Astra API Security Platform.

Pros and Cons

Pros:

- Tests hybrides automatisés et manuels

- Plus de 8 000 contrôles de vulnérabilités

- Support de conformité pour les principales normes

Cons:

- Nécessite une configuration par des experts en sécurité

- Délais variables pour les tests manuels

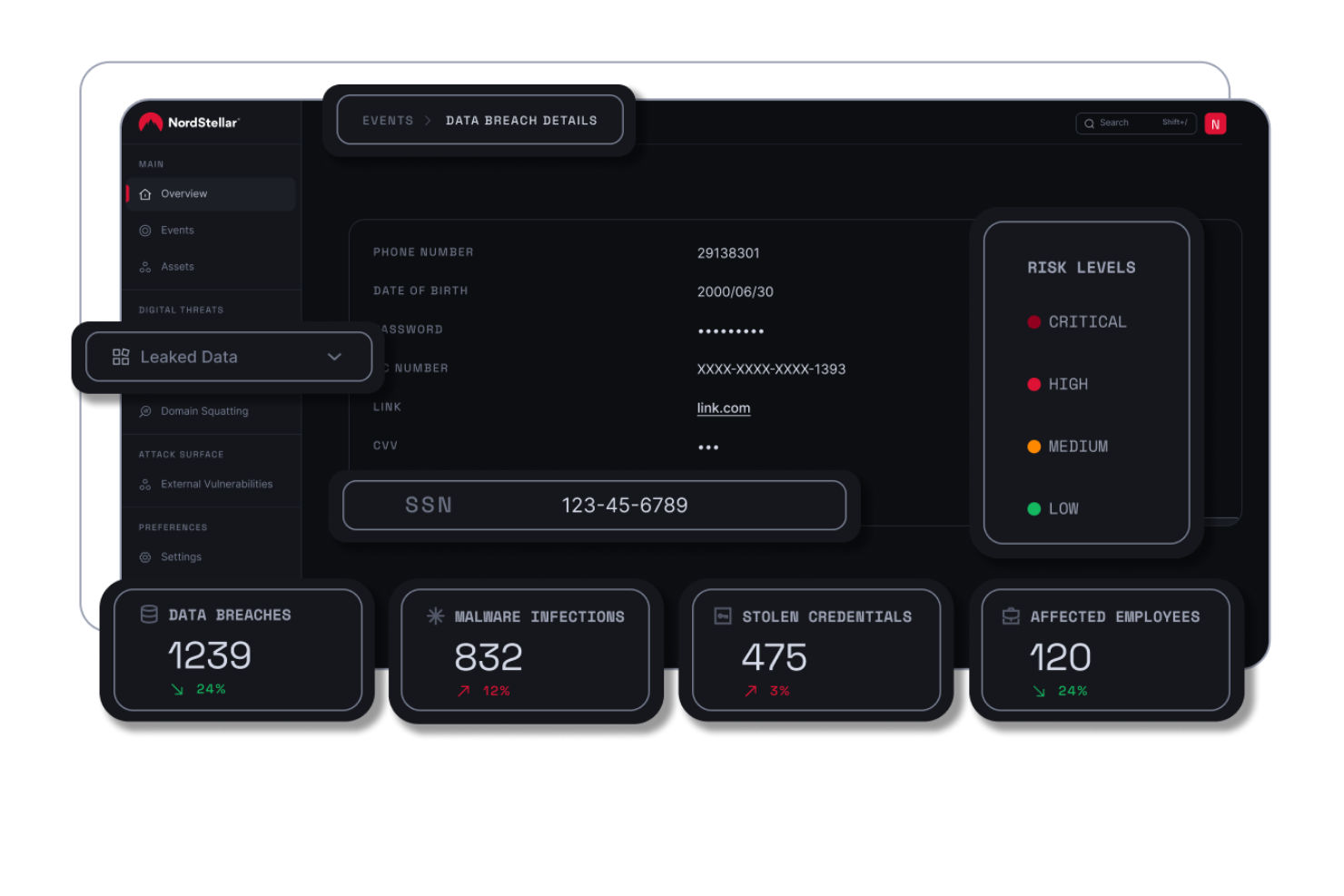

NordStellar est un outil de cybersécurité conçu pour aider les entreprises à gérer leurs risques de sécurité. Il centralise les renseignements sur les menaces provenant de multiples sources, offrant des alertes en temps réel et une vue d'ensemble des vulnérabilités.

Pourquoi j'ai choisi NordStellar : J'ai choisi NordStellar car il propose une surveillance des violations de données, ce qui vous aide à identifier les données compromises et à réagir rapidement pour minimiser les dégâts. Cette fonctionnalité est cruciale pour protéger vos informations sensibles et maintenir la confiance de vos clients. De plus, la surveillance du dark web vous avertit des menaces potentielles émergeant du dark web, vous permettant de prendre des mesures proactives. Une autre raison pour laquelle j'ai choisi NordStellar est sa gestion de la surface d'attaque. Cette fonctionnalité identifie et aide à sécuriser les points d'entrée vulnérables, réduisant ainsi le risque de cyberattaques. En priorisant les risques, votre équipe peut se concentrer sur les menaces les plus urgentes, garantissant ainsi que vos efforts en cybersécurité sont ciblés et efficaces.

Fonctionnalités et intégrations principales :

Les fonctionnalités incluent la protection de la marque, qui vous aide à surveiller et à protéger la réputation de votre entreprise en ligne. La plateforme fournit également des informations centralisées sur les violations, facilitant la gestion et la priorisation des risques. Avec les alertes en temps réel, vous êtes toujours informé des menaces potentielles, ce qui vous permet de réagir rapidement et de minimiser les dommages éventuels. Les intégrations incluent Splunk, QRadar et Datadog.

Pros and Cons

Pros:

- Alertes en temps réel permettant une réaction rapide

- La surveillance du dark web détecte les violations

- La gestion de la surface d'attaque identifie les vulnérabilités

Cons:

- Les détails de la tarification nécessitent une demande de démonstration

- La complexité de l'interface augmente la courbe d'apprentissage

Idéale pour des analyses de sécurité complètes, du code jusqu’au cloud

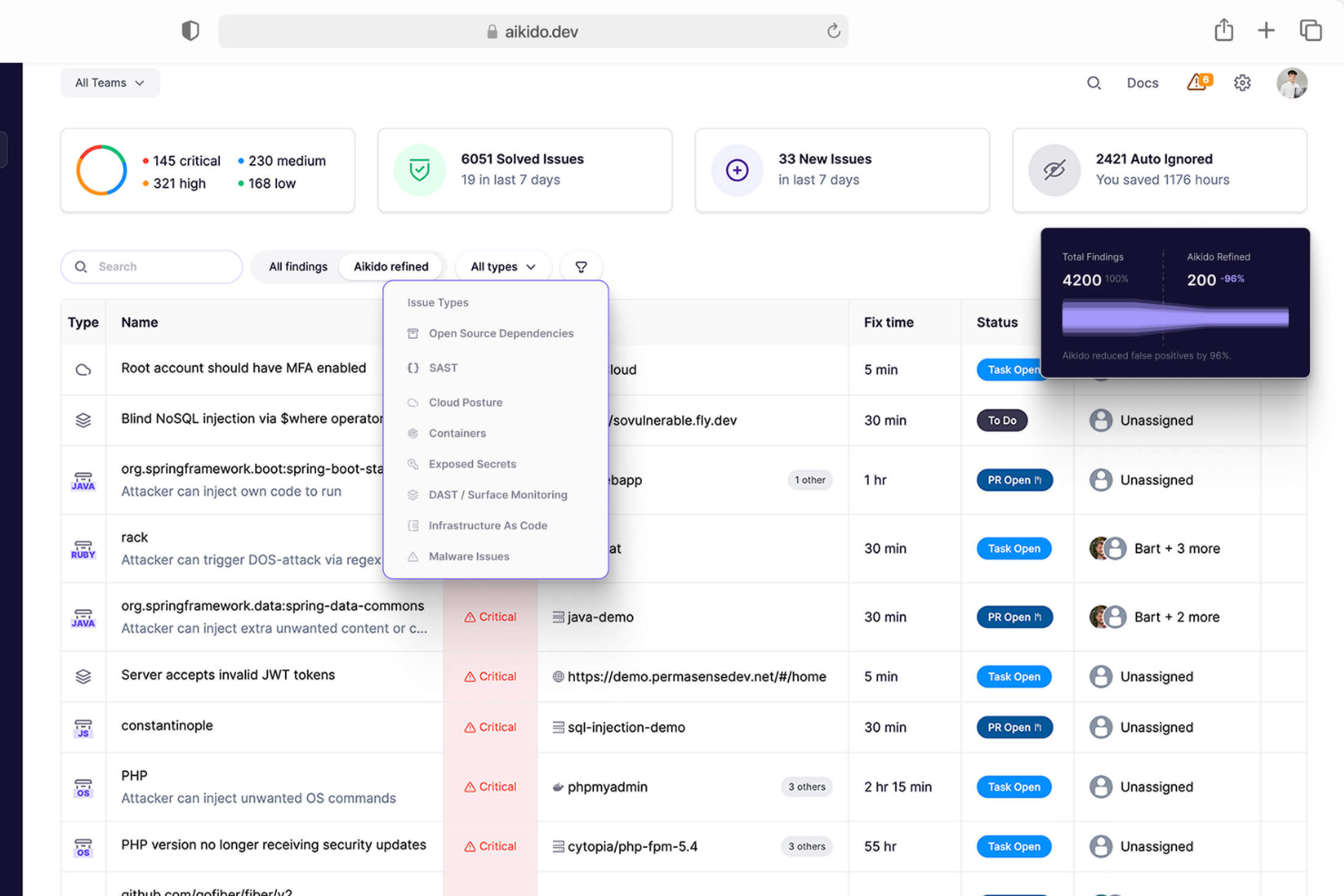

Aikido Security est une plateforme DevSecOps complète conçue pour sécuriser le code et les environnements cloud. Elle propose des fonctionnalités telles que la gestion des vulnérabilités, la génération de SBOM et la protection des applications en temps réel.

Pourquoi j'ai choisi Aikido Security : J’apprécie qu’Aikido Security propose une plateforme tout-en-un qui intègre diverses fonctionnalités essentielles d’analyse de sécurité, notamment les tests de sécurité des applications statiques (SAST), les tests de sécurité des applications dynamiques (DAST), l’analyse de l’infrastructure en tant que code (IaC), l’analyse de composition logicielle (SCA) et la gestion de la posture de sécurité cloud (CSPM). Cette intégration permet aux organisations de couvrir l’ensemble de leur périmètre de sécurité, du code au cloud, en garantissant que toutes les vulnérabilités potentielles soient détectées et traitées.

Fonctionnalités clés & intégrations :

Les fonctionnalités incluent la détection de secrets, qui analyse le code à la recherche de clés API, mots de passe, certificats, clés de chiffrement et autres informations sensibles exposées afin d’empêcher tout accès non autorisé. Elle propose aussi la détection de logiciels malveillants, la surveillance de la surface d’attaque et l’analyse des images de conteneurs. Les intégrations comprennent Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana et GitHub.

Pros and Cons

Pros:

- Propose un tableau de bord complet et des rapports personnalisables

- Fournit des informations exploitables

- Interface conviviale

Cons:

- Ne propose pas de sécurité des terminaux ni de capacités de détection d’intrusion

- Ignore les vulnérabilités lorsqu’aucune correction n’est disponible

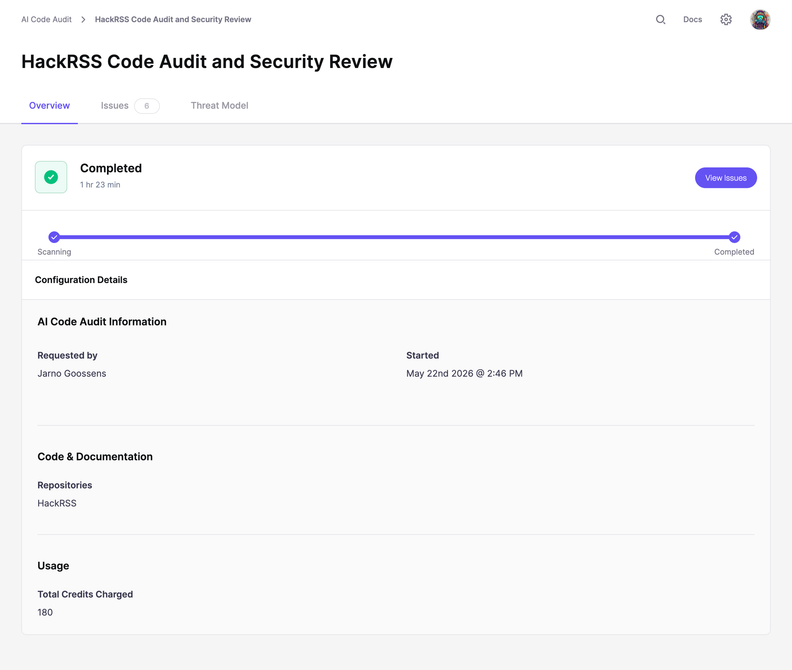

New Product Updates from Aikido Security

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

LogicGate propose une plateforme conçue pour rationaliser les activités de gestion des risques liés à l’informatique. Son approche spécialisée fournit aux organisations les outils nécessaires pour identifier, évaluer et hiérarchiser efficacement les risques informatiques.

Pourquoi j'ai choisi LogicGate : J'ai sélectionné LogicGate après une comparaison minutieuse avec d'autres outils en raison de son approche adaptée à la gestion des risques informatiques. Dans un paysage de solutions plus généralistes, LogicGate se distingue par des fonctionnalités affinées pour relever les défis uniques auxquels sont confrontés les départements informatiques. Sa capacité à gérer des vulnérabilités, menaces et contrôles de conformité spécifiques à l’informatique m’a convaincu de son statut de choix idéal pour une gestion des risques focalisée sur l’IT.

Fonctionnalités et intégrations remarquables :

LogicGate offre une automatisation des workflows pour l’atténuation des risques et des cadres de conformité IT intégrés, fournissant une vue d’ensemble des risques informatiques. Il s’intègre avec les solutions ITSM populaires, enrichissant ses capacités en ingérant des données pour une évaluation plus approfondie des risques.

Pros and Cons

Pros:

- Conçu sur mesure pour la gestion des risques informatiques

- Automatisation des workflows pour l’atténuation des risques

- Intégration de cadres de conformité IT

Cons:

- Peut ne pas convenir aux évaluations de risques non informatiques

- Courbe d’apprentissage pour les nouveaux utilisateurs

- Les informations tarifaires ne sont pas facilement accessibles

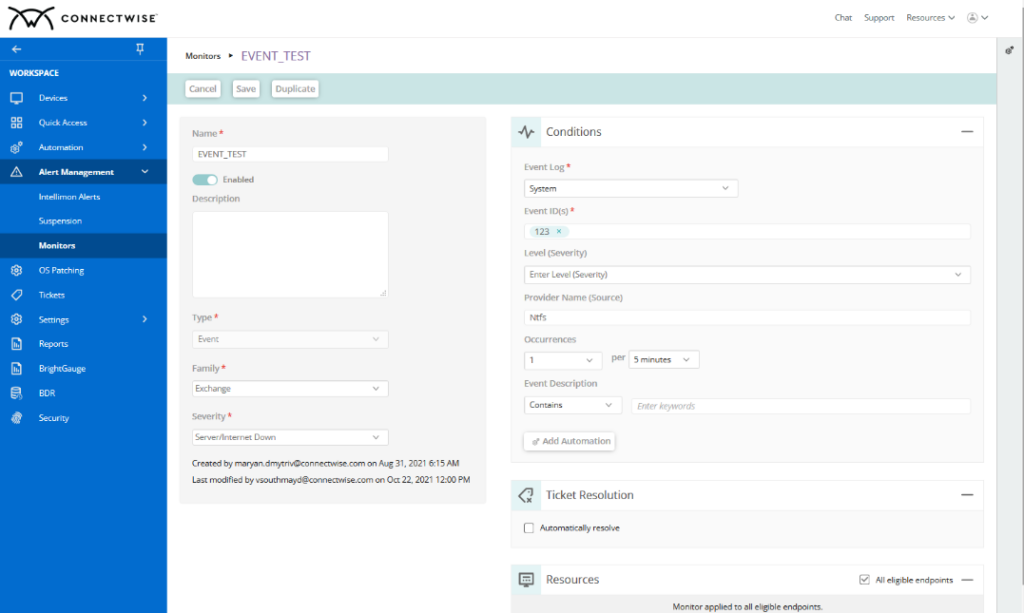

Idéal pour la gestion de la sécurité et les évaluations sur mesure

Connectwise propose des évaluations de sécurité personnalisées et des solutions de gestion simplifiées adaptées aux besoins spécifiques de votre organisation. Atteignez une gestion de la sécurité optimale en toute simplicité.

Pourquoi j'ai choisi Connectwise : La gestion de la sécurité sur mesure et les évaluations personnalisées de Connectwise en font une option idéale pour les entreprises ayant des besoins particuliers. Son approche hybride et ses solutions adaptées la distinguent des autres outils qui proposent des solutions standardisées.

Fonctionnalités et intégrations remarquables :

Connectwise se démarque grâce à ses capacités automatisées de détection et de réponse, assurant une réaction rapide face aux menaces potentielles de sécurité. Ses évaluations des risques sur mesure sont conçues pour être adaptables et conviennent à toutes les tailles d'entreprises et à tous les secteurs d'activité. Côté intégrations, Connectwise s'intègre facilement à de nombreuses applications tierces, renforçant ainsi sa polyvalence dans des environnements informatiques variés.

Pros and Cons

Pros:

- La détection et la réponse automatisées assurent des interventions de sécurité rapides.

- Des évaluations des risques personnalisées répondent aux besoins uniques de chaque organisation.

- Des intégrations polyvalentes avec des applications tierces élargissent son utilité dans différents environnements informatiques.

Cons:

- Le manque de transparence sur les tarifs peut constituer un frein pour certains utilisateurs potentiels

- L'apprentissage peut être plus complexe pour les utilisateurs non familiers avec les évaluations personnalisées

- La grande variété de fonctionnalités peut sembler écrasante pour les petites entreprises qui n'ont besoin que d'une gestion de la sécurité basique

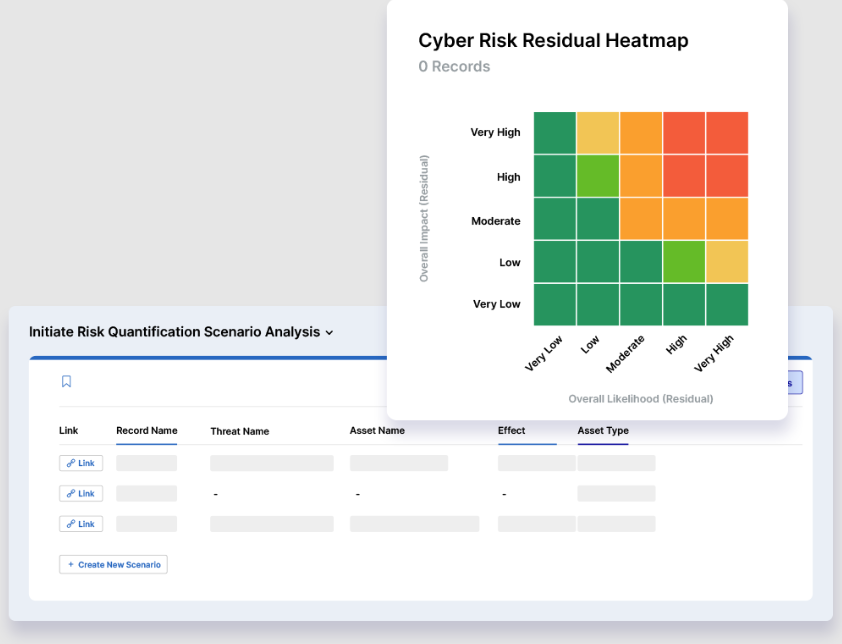

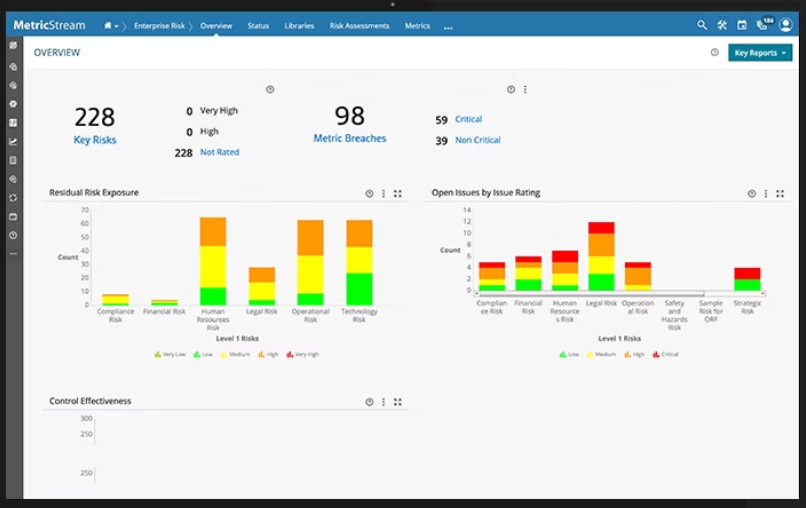

MetricStream simplifie les initiatives CyberGRC en mettant l'accent sur la gouvernance et l'analytique, facilitant ainsi la gestion de la cybersécurité et de la conformité.

Pourquoi j'ai choisi MetricStream : J'ai choisi MetricStream pour son accent particulier sur la gouvernance CyberGRC, qui est souvent négligée par d'autres outils. Ses capacités analytiques et son approche centrée sur la gouvernance le distinguent des autres solutions du marché. Compte tenu du nombre croissant de menaces cybernétiques auxquelles les organisations sont confrontées, je pense que l'expertise de MetricStream en matière de gouvernance et d'analytique CyberGRC est essentielle pour les entreprises souhaitant renforcer leurs dispositifs de défense.

Fonctionnalités et intégrations remarquables :

MetricStream est reconnu pour ses solides capacités de reporting qui offrent une vision approfondie du niveau de cybersécurité d'une organisation. Son automatisation des workflows aide à rationaliser les processus de conformité, garantissant qu'aucun aspect ne soit négligé. Du côté des intégrations, MetricStream est compatible avec de nombreux outils de sécurité IT, flux de veille sur les menaces et bases de données réglementaires, assurant ainsi à l'organisation de rester constamment à jour et conforme.

Pros and Cons

Pros:

- Capacités de reporting robustes pour une analyse approfondie

- Automatisation des workflows pour des processus de conformité rationalisés

- Intégration étendue avec des outils de sécurité IT et des bases de données réglementaires

Cons:

- La configuration initiale peut être complexe pour certaines organisations

- Nécessite une formation spécialisée pour exploiter pleinement ses fonctionnalités

- Les informations tarifaires ne sont pas facilement accessibles, ce qui peut décourager certains clients potentiels

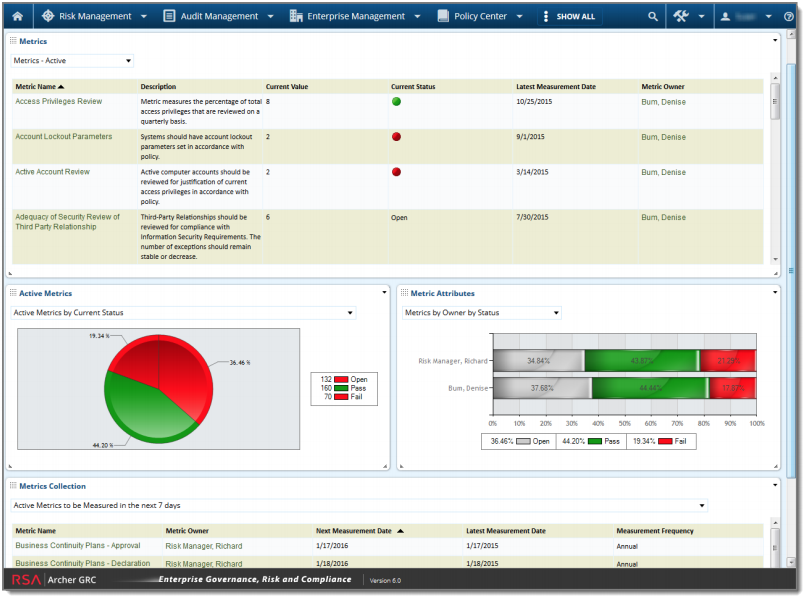

Archer

Idéal pour la sécurité informatique et la gestion intégrée des risques

Archer est un outil complet conçu pour gérer les risques liés à la sécurité informatique tout en offrant des capacités de gestion intégrée des risques. Mettant fortement l'accent sur la résolution des défis en matière de sécurité informatique et la consolidation des données de risque à l'échelle de l'entreprise, il est conçu pour fournir une vue globale du paysage des risques d'une organisation.

Pourquoi j'ai choisi Archer : Archer a retenu mon attention après un examen minutieux de divers outils de gestion des risques. Son double accent sur la sécurité informatique et la gestion intégrée et globale des risques le distingue de ses concurrents. Étant donné sa capacité à intégrer les risques liés à la sécurité informatique dans un cadre plus large de gestion intégrée des risques, Archer convient parfaitement aux organisations souhaitant combiner ces deux fonctions essentielles.

Fonctionnalités et intégrations remarquables :

Archer propose un tableau de bord dynamique qui simplifie la visualisation de données de risque complexes pour faciliter la prise de décision. Ses analyses avancées permettent d'explorer en profondeur les données de risque afin de déceler des informations cachées. Côté intégration, Archer s'avère compatible avec une large gamme d'outils de sécurité informatique et de plateformes d'entreprise, ce qui permet la circulation des données et améliore la gestion des réponses aux risques.

Pros and Cons

Pros:

- Tableau de bord dynamique pour une visualisation facile des risques

- Analyses avancées pour des évaluations détaillées des risques

- Large éventail d'intégrations avec les outils de sécurité informatique

Cons:

- L'interface peut être difficile à appréhender pour les débutants

- Le déploiement peut prendre du temps pour les grandes entreprises

- Manque de transparence de la grille tarifaire

ProcessUnity

Idéal pour une analyse des risques cybersécuritaires basée sur les processus

ProcessUnity offre aux organisations une manière structurée de gérer les risques liés à la cybersécurité en mettant l'accent sur des processus établis. L'accent mis sur l'analyse des risques axée sur les processus garantit que les vulnérabilités sont identifiées et traitées de manière systématique, ce qui justifie sa désignation comme la meilleure solution dans cette approche.

Pourquoi j'ai choisi ProcessUnity : Parmi les nombreux outils que j'ai évalués, ProcessUnity s'est distingué par son approche méthodique et axée sur les processus concernant les risques liés à la cybersécurité. Je l'ai choisi pour sa cohérence dans la gestion des flux de travail, qui simplifie la gestion complexe des risques. Compte tenu de son orientation vers une analyse systématique des risques, j'ai déterminé que ProcessUnity représente la meilleure option pour les organisations recherchant une méthode centrée sur les processus pour traiter les menaces cybersécuritaires.

Fonctionnalités et intégrations remarquables :

ProcessUnity propose des registres de risques dynamiques et des évaluations automatisées, assurant une boucle d'évaluation des risques continue. Son tableau de bord propose une interface intuitive qui permet aux utilisateurs de naviguer facilement parmi les indicateurs de risque et d’en tirer des informations exploitables. En ce qui concerne les intégrations, ProcessUnity se synchronise avec une gamme de fournisseurs tiers d’intelligence sur les risques, enrichissant ainsi ses propres données par une visibilité sur les menaces externes.

Pros and Cons

Pros:

- Registres de risques dynamiques pour une évaluation continue

- Tableau de bord intuitif pour une visualisation claire des risques

- S'intègre efficacement aux sources tierces d'intelligence sur les risques

Cons:

- Informations sur les prix non disponibles immédiatement

- Peut nécessiter une formation pour une utilisation optimale

- Données d'intelligence sur les menaces intégrées limitées par rapport à certains concurrents

Autres outils d’évaluation des risques de sécurité à considérer

Vous trouverez ci-dessous une liste supplémentaire d’outils d’évaluation des risques de sécurité que j’ai présélectionnés mais qui n’ont pas intégré le top 10. Ils valent tout de même le détour.

- IBM Security Guardium Data Risk Manager

Idéal pour la gestion des risques axée sur les données

- IBM OpenPages

Idéal pour la gestion des risques opérationnels et de la conformité

- Tenable Vulnerability Management

Idéal pour la détection et la réponse aux vulnérabilités

- Qualys VMDR

Idéal pour la gestion dynamique des vulnérabilités

- Cybereason

Idéal pour les évaluations ciblées de la posture cyber

- FAIR Risk Management

Idéal pour les méthodes d'analyse quantitative des risques

- Riskonnect

Idéal pour une intégration complète de la gestion des risques

- NowSecure

Idéal pour la gestion des risques liés aux applications mobiles

Autres avis sur des outils d’évaluation des risques de sécurité

- Logiciels de gestion des risques

- Outils de gestion des vulnérabilités

- Outils DAST

- Systèmes de détection et prévention des intrusions

Critères de sélection des outils d’évaluation des risques de sécurité

Pour sélectionner les meilleurs outils d’évaluation des risques de sécurité à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs ainsi que leurs difficultés principales, comme l’identification des vulnérabilités ou le respect des normes du secteur. J’ai également suivi la méthode suivante pour garantir une évaluation structurée et équitable :

Fonctionnalités principales (25% de la note finale)

Pour être retenue dans cette sélection, chaque solution devait répondre à ces cas d’usage courants :

- Identifier et évaluer les vulnérabilités

- Surveiller les menaces de sécurité

- Générer des rapports de conformité

- Proposer des stratégies de réduction des risques

- Accompagner la réponse aux incidents

Fonctionnalités différenciantes (25% de la note finale)

Pour départager les différentes offres, j’ai également recherché des fonctionnalités uniques, telles que :

- Renseignement sur les menaces en temps réel

- Processus d’automatisation des corrections

- Tableaux de bord personnalisables pour le suivi des risques

- Intégration avec des outils tiers

- Analytique avancée des données

Facilité d’utilisation (10% de la note finale)

Pour juger la facilité d’utilisation de chaque solution, j’ai étudié les éléments suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Paramétrages personnalisables

- Courbe d’apprentissage réduite

- Design réactif

Onboarding (10% de la note finale)

Pour évaluer l’expérience d’intégration à chaque plateforme, j’ai pris en compte les points suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles

- Chatbots d'assistance

- Webinaires complets

Service client (10 % du score total)

Pour évaluer les services d’assistance clientèle de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité du support 24h/24 et 7j/7

- Multiples canaux d’assistance

- Délais de réponse rapides

- Accès à une base de connaissances

- Assistance personnalisée

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai considéré les critères suivants :

- Tarification compétitive

- Abonnements flexibles

- Réductions pour facturation annuelle

- Structure de prix transparente

- Rapport coût/bénéfice

Avis clients (10 % du score total)

Pour mieux comprendre la satisfaction générale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Notes de satisfaction globale

- Retours sur la fiabilité

- Commentaires sur la facilité d’utilisation

- Expériences avec le service client

- Opinions sur le rapport qualité/prix

Comment choisir des outils d’évaluation des risques de sécurité

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus unique de sélection logicielle, voici une liste de points à garder à l’esprit :

| Facteur | À considérer |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre organisation ? Considérez comment il gère l’augmentation des données et des utilisateurs à mesure que votre entreprise grandit. Privilégiez les plans flexibles pouvant s’adapter à la croissance. |

| Intégrations | Fonctionne-t-il avec vos systèmes existants ? Vérifiez la compatibilité avec vos logiciels actuels pour éviter toute perturbation opérationnelle. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins ? Assurez-vous qu’il propose des options de personnalisation adaptées à vos flux de travail et à vos processus métier. |

| Facilité d’utilisation | L’interface est-elle intuitive ? Testez la convivialité de l’outil pour garantir une adoption rapide par votre équipe sans formation longue. |

| Mise en œuvre et intégration | Combien de temps prend l’installation ? Évaluez le processus d’intégration, y compris les ressources de formation et le support, afin de minimiser les interruptions lors du déploiement. |

| Coût | La tarification correspond-elle à votre budget ? Comparez les modèles tarifaires et prenez en compte les coûts additionnels tels que les frais d’installation ou l’assistance premium. |

| Mesures de sécurité | Les protections des données sont-elles robustes ? Vérifiez les fonctionnalités de sécurité comme le chiffrement et les contrôles d’accès pour protéger les informations sensibles. |

| Exigences de conformité | Est-ce conforme aux normes réglementaires ? Vérifiez que l’outil est aligné avec les réglementations de votre secteur pour éviter les problèmes de conformité. |

Qu’est-ce qu’un outil d’évaluation des risques de sécurité ?

Les outils d’évaluation des risques de sécurité sont des solutions logicielles conçues pour identifier, évaluer et gérer les risques de sécurité au sein d’une organisation. Les professionnels de la sécurité informatique, les gestionnaires des risques et les responsables de la conformité utilisent généralement ces outils pour protéger les données sensibles et garantir la conformité réglementaire.

Des fonctionnalités comme la surveillance en temps réel, les rapports automatisés et les évaluations de vulnérabilité aident à identifier les menaces, gérer les risques et maintenir la conformité. En somme, ces outils apportent des informations essentielles et un soutien pour la protection des actifs numériques de l’organisation.

Fonctionnalités

Lorsque vous choisissez des outils d’évaluation des risques de sécurité, portez attention aux fonctionnalités clés suivantes :

- Surveillance en temps réel : Surveille en continu vos systèmes afin de détecter et de vous alerter en cas de menaces potentielles dès qu'elles surviennent.

- Rapports automatisés : Génère des rapports détaillés sur l’état de la sécurité et la conformité, ce qui permet de gagner du temps et d’assurer une documentation précise.

- Évaluations de vulnérabilité : Identifie les failles dans vos systèmes et aide à hiérarchiser les efforts de correction afin de réduire l’exposition au risque.

- Quantification des risques : Mesure l’impact potentiel des risques identifiés, vous permettant de prendre des décisions éclairées en matière de gestion des risques.

- Tableaux de bord personnalisables : Propose des vues adaptées de vos données de sécurité pour vous permettre de vous concentrer sur les informations les plus pertinentes selon vos besoins.

- Suivi de la conformité : Garantit que votre organisation respecte les normes industrielles et les exigences réglementaires, réduisant ainsi le risque de sanctions.

- Automatisation des flux de travail : Rationalise les processus et réponses liés à la sécurité, augmentant l’efficacité et réduisant l’intervention manuelle.

- Découverte et classification des données : Repère et catégorise les données sensibles, facilitant leur protection et la conformité avec les réglementations sur les données.

- Renseignement sur les menaces : Fournit des informations sur les menaces émergentes pour vous aider à défendre de manière proactive contre les attaques potentielles.

- Capacités d'intégration : Se connecte avec les systèmes et outils existants pour un échange de données sans faille et une amélioration des opérations de sécurité.

Avantages

La mise en place d’outils d’évaluation des risques de sécurité apporte plusieurs avantages à votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Détection accrue des menaces : La surveillance en temps réel permet d’identifier rapidement les menaces potentielles, pour une réponse et une atténuation plus rapides.

- Conformité renforcée : Les rapports automatisés et le suivi de la conformité assurent que votre organisation respecte les standards réglementaires et diminue le risque de sanctions.

- Gestion efficace des risques : Les évaluations de vulnérabilité et la quantification des risques permettent de hiérarchiser les risques, favorisant la prise de décisions éclairées et l’allocation optimale des ressources.

- Gain de temps : L’automatisation des flux de travail simplifie les processus, réduit les tâches manuelles et libère votre équipe pour se concentrer sur des initiatives stratégiques.

- Protection des données : La découverte et la classification des données protègent les informations sensibles, contribuant au respect de la vie privée et de la conformité aux réglementations sur les données.

- Défense proactive : Le renseignement sur les menaces fournit des informations sur les menaces émergentes, vous permettant d’anticiper et de vous préparer contre d’éventuelles attaques.

- Analyses personnalisées : Les tableaux de bord personnalisables présentent des vues adaptées des données de sécurité pour vous aider à cibler l’information la plus pertinente selon vos besoins.

Coûts & Tarification

Choisir des outils d’évaluation des risques de sécurité nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions d’outils d’évaluation des risques de sécurité :

Tableau comparatif des plans pour les outils d’évaluation des risques de sécurité

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0/user/month | Analyse de vulnérabilité basique, rapports limités et support communautaire. |

| Plan personnel | $10-$30/user/month | Surveillance en temps réel, rapports automatisés et suivi de conformité de base. |

| Plan entreprise | $40-$80/user/month | Évaluations avancées des risques, automatisation des workflows et tableaux de bord personnalisables. |

| Plan entreprise étendue | $100-$200/user/month | Pleine capacité d’intégration, protection des données complète et support client dédié. |

FAQ sur les outils d'évaluation des risques de sécurité

Qui utilise les outils d'évaluation des risques de sécurité ?

Ils sont principalement utilisés par les équipes informatiques, les chefs d’entreprise et les responsables conformité qui souhaitent comprendre et gérer les risques potentiels liés à leurs activités.

À quelle fréquence une évaluation des risques de sécurité doit-elle être réalisée ?

Il est conseillé d’en effectuer régulièrement, au moins plusieurs fois par an ou chaque fois que vous apportez des changements majeurs à vos systèmes ou logiciels.

Les petites entreprises peuvent-elles utiliser ces outils ?

Oui. De nombreuses options sont suffisamment simples pour être utilisées par de petites équipes. Elles permettent aux entreprises de toute taille de détecter rapidement les risques et de rester organisées.

Ces outils fonctionnent-ils avec d'autres logiciels ?

La plupart, oui. Ils peuvent se connecter avec les systèmes de travail courants, ce qui facilite la gestion centralisée et évite la répétition des tâches.

Combien de temps l'installation prend-elle en général ?

Le temps nécessaire dépend de la complexité de votre système. Certains outils peuvent être prêts en quelques heures, tandis que d’autres nécessitent quelques jours pour une configuration complète.

Quels défis les équipes rencontrent-elles lors de l'utilisation de ces outils ?

Les principaux défis comprennent l’apprentissage du logiciel, la gestion de grandes quantités d’informations et le fait de garantir la compréhension et la prise en compte des résultats.

Quelle est la différence entre un scan de sécurité et une évaluation complète des risques ?

Un scan de sécurité vérifie les problèmes techniques, comme les fichiers non sécurisés ou les mots de passe faibles. Une évaluation des risques complète analyse l’ensemble, y compris les personnes, les processus et la gestion globale des systèmes.

Comment ces outils aident-ils à la planification de la sécurité sur le long terme ?

Ils enregistrent et suivent les risques au fil du temps, aidant les équipes à observer des tendances et à mieux planifier la prévention des problèmes futurs.

Et ensuite :

Si vous recherchez actuellement des outils d'évaluation des risques de sécurité, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et échangez brièvement afin qu'ils comprennent précisément vos besoins. Vous recevrez ensuite une liste restreinte de solutions à examiner. Ils vous accompagneront également tout au long du processus d'achat, y compris lors des négociations de prix.