10 Meilleurs systèmes de détection et de prévention des intrusions - Liste courte

Dans le monde de l’informatique en constante évolution, sécuriser votre réseau est une priorité absolue. Les systèmes de détection et de prévention des intrusions (IDPS) représentent votre première ligne de défense contre les accès non autorisés et les menaces informatiques. Ils vous aident à repérer les vulnérabilités et à agir rapidement.

J’ai testé et évalué plusieurs solutions IDPS pour vous aider à trouver celle qui conviendra le mieux à votre équipe. Mon expérience dans le secteur du développement SaaS vous garantit des analyses objectives et bien documentées.

Dans cet article, vous découvrirez les meilleures solutions de détection et de prévention des intrusions, chacune proposant des fonctionnalités uniques pour répondre à vos besoins spécifiques. Voyons comment ces outils peuvent renforcer la sécurité de votre réseau et vous offrir une tranquillité d’esprit.

Table of Contents

- Meilleure Sélection de Logiciels

- Pourquoi Nous Faire Confiance

- Comparer les Spécifications

- Avis

- Autres Systèmes de Détection et de Prévention des Intrusions

- Avis Connexes

- Critères de Sélection

- Comment Choisir

- Qu’est-ce qu’un Système de Détection et de Prévention des Intrusions ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs systèmes de détection et de prévention des intrusions

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la surveillance et l'audit en temps réel | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la détection avancée des menaces | Essai gratuit + démo gratuite disponibles | Tarification sur demande | Website | |

| 3 | Idéal pour un contrôle granulaire des politiques de sécurité | Not available | $10/utilisateur/mois (minimum 5 sièges) | Website | |

| 4 | Idéal pour l'intégration avec les infrastructures Cisco existantes | Not available | $38/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Idéal pour la protection avancée contre les menaces | Not available | Tarification sur demande | Website | |

| 6 | Am besten für fortschrittliche Bedrohungserkennung | Not available | Preis auf Anfrage | Website | |

| 7 | Idéal pour offrir une posture de sécurité proactive | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour des règles de détection d'intrusion personnalisables | Non | Gratuit ; le Snort Subscriber Rule Set commence à 29,99 $/an | Website | |

| 9 | Idéal pour la surveillance de sécurité continue | Not available | $2500/mois | Website | |

| 10 | Idéal pour la détection de menaces réseau open source | Non | Gratuit ; Support professionnel à partir de $100/utilisateur/mois | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs systèmes de détection et de prévention des intrusions

Idéal pour la surveillance et l'audit en temps réel

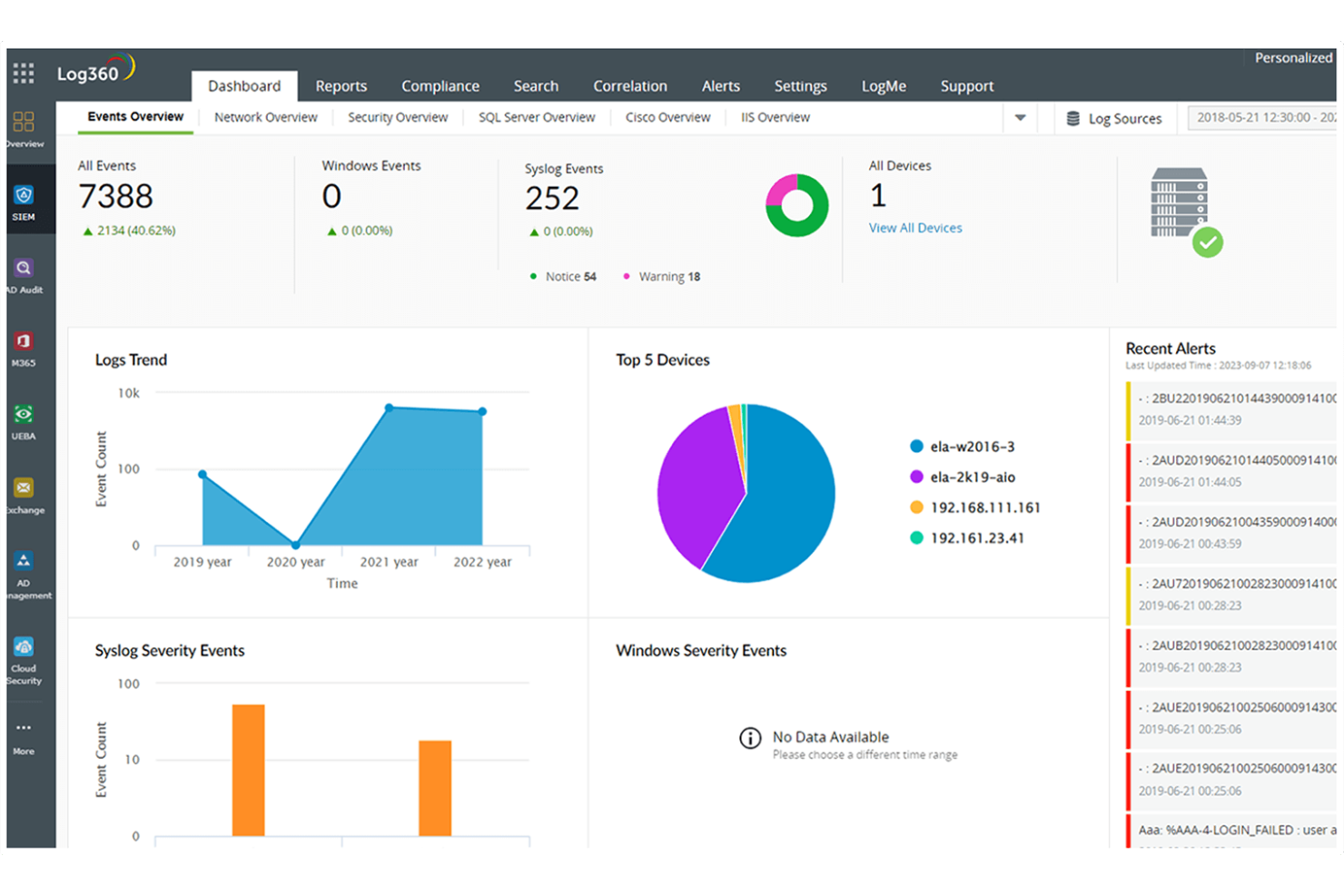

ManageEngine Log360 est une solution complète de gestion des informations et des événements de sécurité (SIEM) conçue pour offrir une visibilité et un contrôle étendus sur l'infrastructure informatique d'une organisation. Elle intègre la gestion et l'audit des journaux sur diverses plateformes, notamment les serveurs Windows, ainsi que les services cloud AWS et Azure.

Pourquoi j'ai choisi ManageEngine Log360 :

J'apprécie ses capacités de surveillance et d'audit en temps réel pour Active Directory, les systèmes de fichiers et les serveurs Windows. Cela garantit que tout accès non autorisé ou activité suspecte est détecté et traité rapidement. La plateforme intègre également des fonctionnalités de prévention de la perte de données (DLP) et de courtier de sécurité d'accès au cloud (CASB), essentielles pour surveiller l'accès aux données et gérer la sécurité cloud.

Un autre avantage notable de Log360 est l'utilisation de technologies avancées telles que l'apprentissage automatique et l'analyse du comportement des utilisateurs et des entités (UEBA). Ces technologies permettent une détection basée sur le comportement, essentielle pour identifier les menaces internes.

Fonctionnalités phares et intégrations :

L'intégration de la plateforme avec le cadre MITRE ATT&CK aide à prioriser les menaces en fonction de leur position dans la chaîne d'attaque, améliorant ainsi les stratégies de réponse aux incidents. De plus, le moteur Vigil IQ offre des fonctionnalités avancées de détection, d'investigation et de réponse aux menaces, fournissant une visibilité en temps réel sur les menaces grâce à la corrélation, des alertes adaptatives et des analyses intuitives.

Les intégrations incluent Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure et Active Directory.

Pros and Cons

Pros:

- Visibilité complète sur l'ensemble des systèmes

- Options de rapports personnalisables

- Interface conviviale

Cons:

- La configuration et le paramétrage initiaux peuvent être complexes

- Des problèmes de performance peuvent survenir lors du traitement de gros volumes de données

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

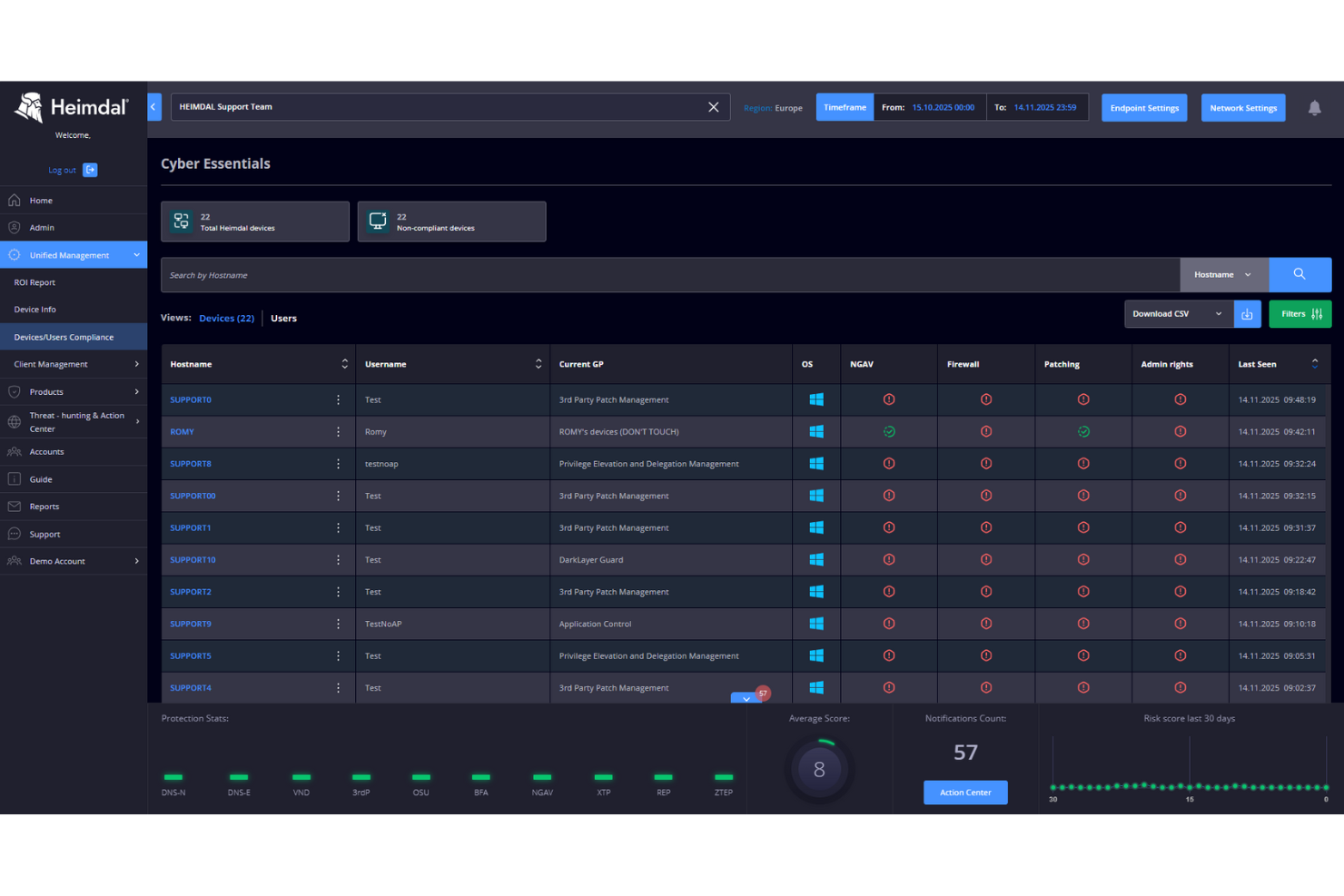

Heimdal est une plateforme de cybersécurité conçue pour les entreprises souhaitant renforcer leur posture de sécurité contre les menaces informatiques. Elle s’adresse à des secteurs comme la santé, l’éducation et les PME, en proposant des solutions adaptées aux défis de la conformité et de la gouvernance des données. En intégrant des systèmes de détection et de prévention des intrusions, Heimdal facilite la détection des menaces, la gestion des vulnérabilités et les mesures globales de cybersécurité pour les organisations ayant des exigences de sécurité complexes.

Pourquoi j’ai choisi Heimdal

J’ai choisi Heimdal pour son accent sur la détection avancée des menaces et ses capacités de réponse. Les fonctionnalités de Détection et Réponse sur les Endpoints (EDR) et de Détection et Réponse Étendue (XDR) de la plateforme offrent une surveillance et une protection complètes contre les cybermenaces. La capacité de Heimdal à intégrer des services managés et à automatiser les processus de sécurité répond au défi récurrent de la surcharge d’alertes, ce qui en fait un choix fiable pour les entreprises souhaitant renforcer leur cadre de cybersécurité.

Fonctionnalités clés de Heimdal

En plus de ses robustes capacités de détection et de réponse, Heimdal propose une suite de fonctionnalités supplémentaires :

- Sécurité DNS : Protège contre le détournement DNS et assure une navigation web sécurisée en bloquant les sites malveillants.

- Gestion automatisée des correctifs : Optimise le processus de correction des vulnérabilités logicielles, réduisant ainsi le risque d’exploitation.

- Protection contre les ransomwares : Offre une défense multicouche contre les attaques de ransomwares, protégeant les données et systèmes critiques.

- Gestion des comptes et sessions à privilèges : Garantit le contrôle d’accès et la surveillance sécurisés des comptes privilégiés afin de prévenir les accès non autorisés.

Intégrations de Heimdal

Les intégrations natives ne sont pas actuellement listées par Heimdal ; toutefois, la plateforme prend en charge les intégrations personnalisées basées sur API.

Pros and Cons

Pros:

- Automatise la correction sur l’ensemble des postes

- Détection des vulnérabilités et menaces renforcée

- Visibilité détaillée sur les actifs et licences

Cons:

- Aucune intégration native disponible

- L’interface nécessite une période de prise en main

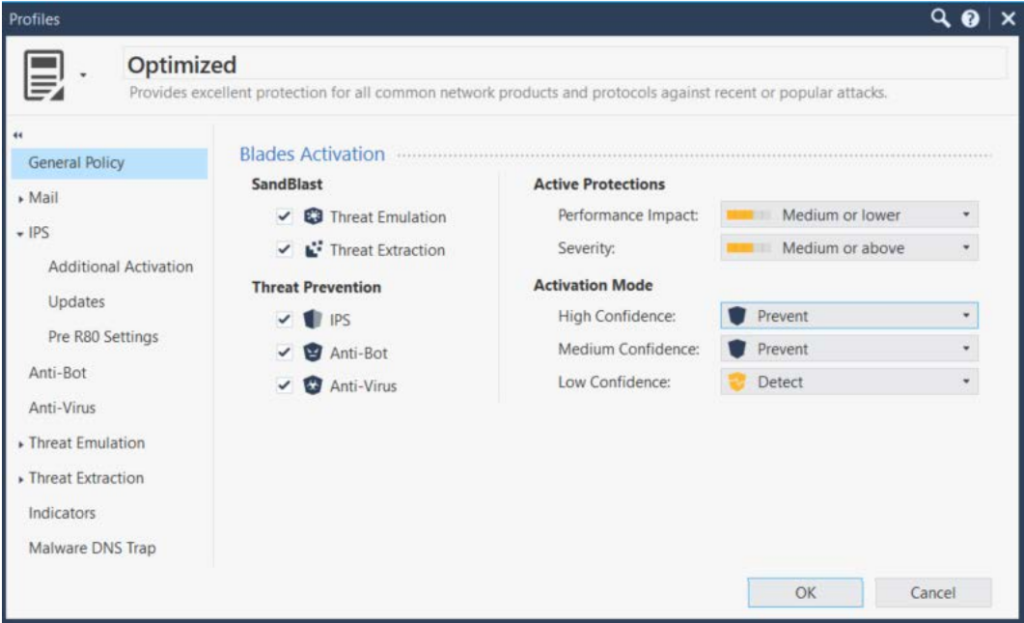

Check Point IPS agit comme un sentinelle vigilant, offrant des solutions de sécurité robustes pour protéger votre environnement numérique. La capacité de l’outil à offrir un contrôle granulaire sur les politiques de sécurité est une force cruciale qui le distingue de la concurrence.

Pourquoi j'ai choisi Check Point IPS :

Dans ma recherche des meilleurs systèmes de détection et de prévention des intrusions, Check Point IPS a retenu mon attention grâce à ses fonctionnalités impressionnantes de gestion des politiques. Il se distingue par sa capacité à offrir un contrôle précis et granulaire des politiques de sécurité, atténuant efficacement les vulnérabilités potentielles.

Ce contrôle granulaire permet aux entreprises d’ajuster finement leur posture de sécurité, ce qui en fait le meilleur choix pour les organisations nécessitant une politique de sécurité personnalisable.

Fonctionnalités et intégrations remarquables :

Check Point IPS est riche de nombreuses fonctionnalités puissantes, dont une veille sur les menaces complète, un antivirus intégré, une protection anti-bot et du sandboxing. Il propose aussi une console de gestion intuitive ainsi qu’un ajusteur automatisé des politiques. La fonction de threat intelligence fournit des informations approfondies sur les menaces potentielles, tandis que l’ajusteur automatisé simplifie la gestion des politiques, assurant ainsi une exploitation efficace.

Check Point IPS s’intègre aussi facilement à plusieurs plateformes de renom. Notamment, il se connecte aux solutions de sécurité Check Point existantes, permettant une gestion unifiée des menaces et des opérations rationalisées.

Pros and Cons

Pros:

- Veille détaillée sur les menaces

- Contrôle granulaire des politiques de sécurité

- Intégrations efficaces avec d’autres solutions de sécurité Check Point

Cons:

- Prix de départ élevé

- Nécessite un minimum de 5 sièges

- Peut être complexe pour les petites organisations ou les débutants en cybersécurité

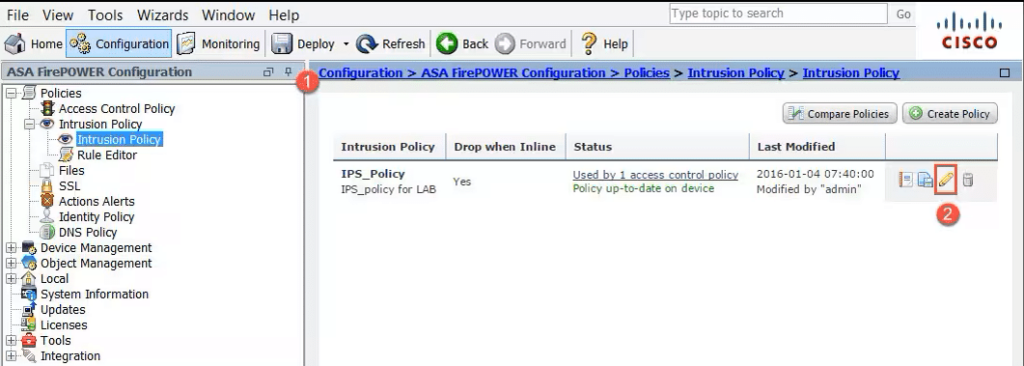

Idéal pour l'intégration avec les infrastructures Cisco existantes

Cisco Secure Firewall offre une défense robuste contre les menaces et une grande visibilité, protégeant efficacement les infrastructures réseau contre d'éventuelles violations de sécurité. Grâce à ses capacités d'intégration poussées avec les infrastructures Cisco existantes, il constitue un ajout inestimable à la boîte à outils de cybersécurité pour les entreprises exploitant déjà la large gamme de produits Cisco.

Pourquoi j'ai choisi Cisco Secure Firewall :

Dans le processus de sélection des bons outils, les capacités d'intégration de Cisco Secure Firewall avec les infrastructures Cisco existantes se sont démarquées. Cela représente un avantage déterminant pour les entreprises qui reposent fortement sur l'écosystème Cisco.

C'est pourquoi je l'ai défini comme étant le « meilleur pour l'intégration avec les infrastructures Cisco existantes », en raison de sa compatibilité et de la facilité opérationnelle qu'il apporte dans un environnement déjà familier.

Fonctionnalités et intégrations remarquables :

Cisco Secure Firewall intègre des fonctionnalités telles qu'un système de prévention d'intrusions de nouvelle génération (NGIPS), une protection avancée contre les logiciels malveillants et un filtrage des URL pour protéger le réseau. La fonctionnalité la plus remarquable est son intelligence des menaces, soutenue par Cisco Talos, l'une des plus grandes équipes mondiales de renseignement sur les menaces commerciales.

Cisco Secure Firewall s'intègre parfaitement avec d'autres produits de sécurité Cisco, notamment la plateforme SecureX, Cisco Secure Endpoint, SolarWinds Security Event Manager et les passerelles de messagerie sécurisée Cisco Secure Email, offrant ainsi une solution de sécurité complète.

Pros and Cons

Pros:

- Excellente intégration avec les infrastructures Cisco existantes

- Accès à une veille sur les menaces robuste avec Cisco Talos

- Fonctionnalités de sécurité complètes telles que la prévention des intrusions et la protection contre les malwares

Cons:

- Le prix peut être élevé, surtout pour les petites entreprises

- La complexité peut nécessiter une expertise informatique pour une gestion efficace

- Intégration limitée avec les produits non-Cisco

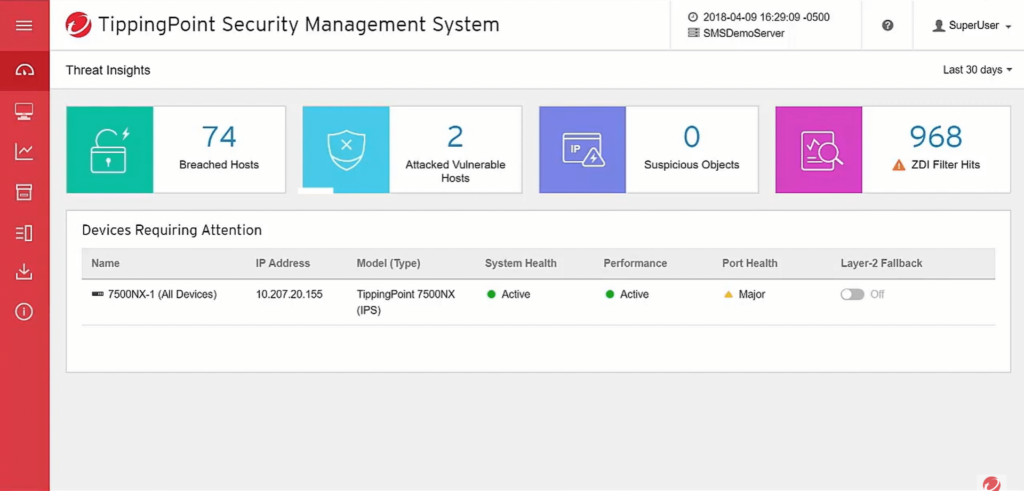

Trend Micro TippingPoint est une solution de sécurité réseau offrant une protection robuste contre les menaces avancées. Elle fournit une protection du réseau en temps réel ainsi qu'une simplicité opérationnelle à vos environnements réseau diversifiés, ce qui la rend particulièrement efficace pour la protection avancée contre les menaces.

Pourquoi j'ai choisi Trend Micro TippingPoint :

TippingPoint figure sur cette liste en raison de ses capacités spécialisées à protéger les réseaux contre les menaces avancées. La combinaison des renseignements sur les menaces et de la protection au niveau réseau la distingue des autres outils de cybersécurité.

En ce qui concerne le meilleur cas d'utilisation de cet outil, la protection avancée contre les menaces s'impose comme un atout majeur grâce à son approche globale de la gestion des vulnérabilités connues et inconnues.

Fonctionnalités phares et intégrations :

TippingPoint propose plusieurs fonctionnalités remarquables telles qu'une inspection à haute performance, ThreatLinQ Security Intelligence et des tableaux de bord personnalisables offrant une visibilité totale sur le réseau. De plus, son Advanced Threat Protection Framework assure une posture de sécurité proactive.

En termes d'intégrations, TippingPoint s'intègre parfaitement à l'écosystème de sécurité de Trend Micro. Il s'interconnecte avec d'autres solutions Trend Micro pour proposer une approche unifiée de la sécurité. De plus, il prend en charge les intégrations avec des fournisseurs tiers tels que les systèmes SIEM pour une gestion centralisée de la sécurité.

Pros and Cons

Pros:

- Cadre de protection avancée contre les menaces complet

- Inspection réseau haute performance

- Intégration transparente avec les autres solutions Trend Micro

Cons:

- Les informations tarifaires ne sont pas facilement accessibles

- Peut nécessiter une expertise technique pour une gestion efficace

- Peut être surdimensionné pour les petites organisations ayant une infrastructure réseau moins complexe

Am besten für fortschrittliche Bedrohungserkennung

Heimdal ist eine Cybersicherheitsplattform, die für Unternehmen entwickelt wurde, welche ihre Sicherheitslage gegen Cyberbedrohungen stärken möchten. Sie richtet sich an Branchen wie Gesundheitswesen, Bildung und KMU und bietet Lösungen, die Compliance- und Datenschutzanforderungen adressieren. Durch die Integration von Systemen zur Erkennung und Verhinderung von Eindringversuchen hilft Heimdal, die Erkennung von Bedrohungen, das Schwachstellenmanagement und die allgemeinen Cybersicherheitsmaßnahmen für Organisationen mit komplexen Sicherheitsanforderungen zu optimieren.

Warum ich Heimdal ausgewählt habe

Ich habe Heimdal aufgrund seines Fokus auf fortschrittliche Bedrohungserkennung und Reaktionsfähigkeiten ausgewählt. Die Funktionen für Endpoint Detection and Response (EDR) und Extended Detection and Response (XDR) der Plattform bieten umfassende Überwachung und Schutz vor Cyberbedrohungen. Die Fähigkeit von Heimdal, Managed Services zu integrieren und Sicherheitsprozesse zu automatisieren, begegnet der häufigen Herausforderung der Alarmmüdigkeit und macht es zu einer zuverlässigen Wahl für Unternehmen, die ihr Cybersicherheitskonzept stärken möchten.

Hauptmerkmale von Heimdal

Neben den robusten Erkennungs- und Reaktionsfähigkeiten bietet Heimdal eine Reihe weiterer Funktionen:

- DNS-Sicherheit: Schützt vor DNS-Hijacking und gewährleistet sicheres Surfen im Internet, indem bösartige Websites blockiert werden.

- Automatisiertes Patch-Management: Optimiert den Patch-Prozess für Software-Schwachstellen und reduziert das Risiko von Ausnutzung.

- Ransomware-Schutz: Bietet mehrschichtigen Schutz vor Ransomware-Angriffen und sichert kritische Daten und Systeme.

- Verwaltung privilegierter Konten und Sitzungen: Gewährleistet eine sichere Zugriffssteuerung und Überwachung privilegierter Konten, um unbefugten Zugriff zu verhindern.

Heimdal-Integrationen

Native Integrationen werden von Heimdal derzeit nicht angeboten; die Plattform unterstützt jedoch API-basierte, benutzerdefinierte Integrationen.

Pros and Cons

Pros:

- Automatisiert das Patch-Management über Endgeräte

- Starke Schwachstellen- und Bedrohungserkennung

- Detaillierte Asset- und Lizenzübersicht

Cons:

- Keine nativen Integrationen verfügbar

- Die Benutzeroberfläche erfordert Einarbeitungszeit

Idéal pour offrir une posture de sécurité proactive

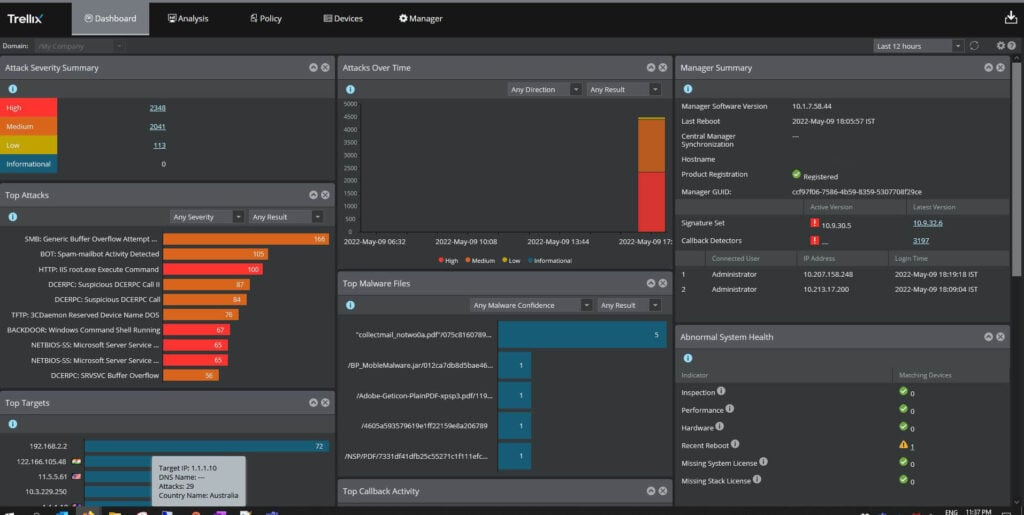

Le système de prévention des intrusions (IPS) Trellix est un outil de cybersécurité conçu pour protéger les réseaux d'entreprise contre diverses menaces. En détectant et en empêchant les intrusions, il aide les organisations à maintenir une posture de sécurité proactive.

Pourquoi j'ai choisi le Trellix Intrusion Prevention System :

J'ai sélectionné Trellix IPS pour cette liste en raison de sa forte emphase sur la protection proactive. Son approche unique de la détection et de la prévention des menaces le distingue de nombreux autres outils de cybersécurité.

Grâce à sa capacité à maintenir une posture de sécurité proactive, il est particulièrement adapté aux organisations cherchant à adopter une approche préventive en cybersécurité, contrant ainsi les menaces potentielles avant qu'elles ne causent des dommages.

Caractéristiques et intégrations remarquables :

Trellix IPS est doté de plusieurs fonctionnalités clés permettant d'établir une posture de sécurité proactive. Son analyse approfondie du trafic, ses algorithmes avancés de détection des menaces et ses capacités de réponse en temps réel assurent une protection complète.

Concernant les intégrations, la solution Trellix IPS fonctionne parfaitement avec la plateforme Trellix au sens large, permettant aux organisations de bénéficier d'une stratégie de sécurité unifiée et multicouche. Elle peut également s'intégrer à des outils tiers tels que McAfee ePO pour un environnement de sécurité élargi et personnalisé.

Pros and Cons

Pros:

- Approche de sécurité proactive

- Capacités de réponse en temps réel

- Intégration aisée avec la plateforme Trellix et les outils tiers

Cons:

- Manque de transparence sur les informations tarifaires

- La courbe d'apprentissage peut être abrupte pour ceux qui ne sont pas familiers avec les systèmes de prévention des intrusions

- Dépendance à d'autres produits Trellix pour une fonctionnalité complète

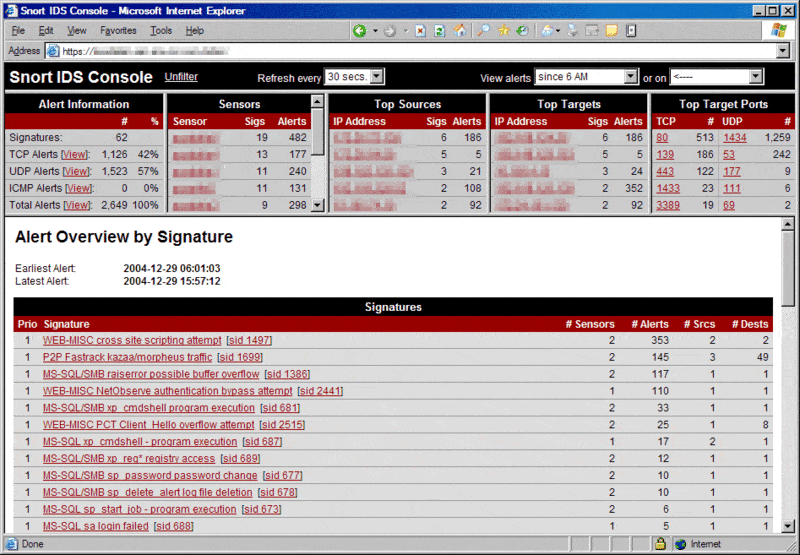

Snort est un système de détection d'intrusion réseau (IDS) open-source conçu pour identifier et prévenir les intrusions sur le réseau. Il permet aux utilisateurs de créer et de personnaliser des règles pour détecter des activités suspectes, ce qui en fait un excellent choix pour les organisations ayant besoin de solutions de détection d'intrusion adaptables et sur mesure.

Pourquoi j'ai choisi Snort :

J'ai choisi Snort en raison de son haut degré de personnalisation. La possibilité de définir des règles de détection spécifiques distingue Snort de nombreux outils de détection d'intrusion, permettant aux organisations d'adapter la sécurité de leur réseau selon leurs besoins uniques.

Par conséquent, il se démarque comme le meilleur outil pour les règles de détection d'intrusion personnalisables.

Fonctionnalités remarquables et intégrations :

La fonctionnalité principale de Snort est son système de détection basé sur les règles, qui permet aux utilisateurs de définir des règles uniques pour détecter une activité réseau suspecte. De plus, son analyse du trafic en temps réel et sa fonctionnalité de journalisation des paquets contribuent à une solution de détection d'intrusion complète.

Côté intégration, Snort a été conçu pour fonctionner en toute fluidité avec d'autres outils de sécurité et de réseau. Il est souvent utilisé en combinaison avec d'autres outils de surveillance réseau afin de fournir une solution de sécurité intégrée.

Pros and Cons

Pros:

- Règles de détection d'intrusion hautement personnalisables

- Analyse du trafic en temps réel

- Peut s'intégrer avec d'autres outils de surveillance réseau

Cons:

- Peut nécessiter des connaissances techniques avancées pour une utilisation complète

- La version gratuite ne dispose pas de support commercial

- Peut être complexe pour les petits réseaux en raison des nombreuses fonctionnalités

Idéal pour la surveillance de sécurité continue

Alert Logic MDR propose une solution intégrée qui associe une technologie avancée à une expertise humaine pour fournir une surveillance continue de la sécurité. Elle offre des services de détection des menaces en temps réel et de réponse aux incidents, apportant ainsi aux entreprises une tranquillité d'esprit dans leurs opérations de cybersécurité.

Pourquoi j'ai choisi Alert Logic MDR :

Alert Logic MDR a attiré mon attention grâce à son mélange unique de technologie et de savoir-faire humain. Je pense que la valeur de l'implication humaine dans l'identification des menaces complexes complète la rapidité et la précision des systèmes automatisés, ce qui permet à Alert Logic MDR de se démarquer.

Compte tenu de sa capacité à fournir une surveillance de sécurité continue, 24h/24 et 7j/7, je l'ai jugé comme étant le « meilleur pour la surveillance de sécurité continue ».

Fonctionnalités et intégrations remarquables :

Alert Logic MDR comprend des fonctionnalités telles que la découverte d'actifs, l'évaluation des vulnérabilités, la détection d'intrusions, la gestion des journaux et la gestion des incidents. L'aspect le plus impressionnant reste son renseignement sur les menaces soutenu par une équipe mondiale d'experts en sécurité qui surveille et répond activement aux menaces.

Les intégrations jouent un rôle clé dans la fonctionnalité d'Alert Logic MDR. Il s'intègre bien avec les plateformes cloud populaires telles qu'AWS, Azure et Google Cloud, assurant ainsi un fonctionnement fluide et une sécurité élevée dans ces environnements.

Pros and Cons

Pros:

- Fournit une surveillance de sécurité continue, 24h/24 et 7j/7

- Offre une combinaison de technologie et d'expertise humaine

- S'intègre bien avec les principales plateformes cloud

Cons:

- Le prix de départ élevé peut être un obstacle pour les petites entreprises

- N'offre pas d'essai gratuit ni de formule gratuite

- Nécessite une période d'engagement minimale pour les contrats

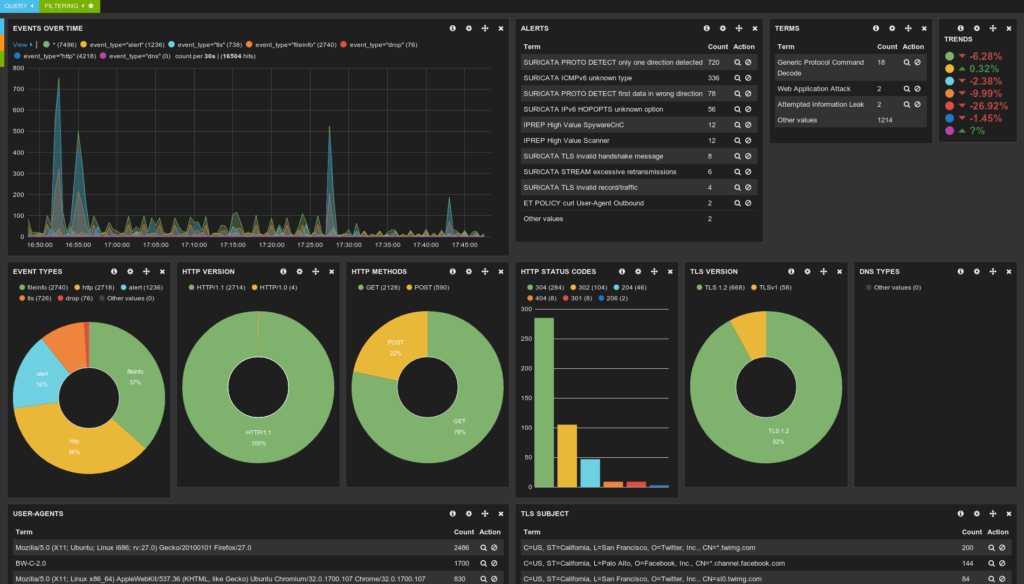

Suricata adopte une position solide dans le domaine des systèmes de détection et de prévention d'intrusions grâce à ses capacités open source. Il est spécialement conçu pour offrir une détection des menaces réseau de pointe, garantissant aux équipes de sécurité les informations dont elles ont besoin.

Pourquoi j'ai choisi Suricata :

Parmi les raisons pour lesquelles Suricata figure sur ma liste, la première qui se démarque est sa nature open source. Cela signifie qu'il offre une plateforme pour des mises à jour et améliorations continues, animées par une communauté active d'experts en sécurité.

J'ai identifié Suricata comme « le meilleur pour la détection de menaces réseau open source » car il associe accessibilité financière et un ensemble de fonctionnalités en constante évolution pour garder une longueur d'avance sur les menaces.

Fonctionnalités remarquables et intégrations :

Suricata propose des fonctionnalités clés telles que la détection d'intrusions en temps réel, la surveillance de la sécurité réseau et le traitement hors ligne de fichiers PCAP. Sa capacité de prévention d'intrusions en ligne peut stopper les activités malveillantes au niveau réseau avant qu'elles n'atteignent les systèmes.

Suricata affiche un haut degré de compatibilité avec différents systèmes de gestion des journaux et SIEM tels que ELK Stack, OSSEC HIDS et Splunk, permettant une assimilation plus aisée des données pour les équipes de sécurité.

Pros and Cons

Pros:

- Open source avec une communauté active pour des mises à jour continues

- Détection d'intrusions en temps réel

- Compatible avec plusieurs systèmes SIEM

Cons:

- Le support professionnel engendre un coût supplémentaire

- Peut exiger certaines compétences techniques pour l'installation et la configuration

- Étant open source, il nécessite l'implication de la communauté pour de nouvelles fonctionnalités, ce qui peut prendre du temps

Autres systèmes de détection et de prévention des intrusions

Voici une liste d’autres systèmes de détection et de prévention des intrusions que j’ai présélectionnés, mais qui n’ont pas figuré dans le top 10. Ils valent tout de même le coup d’œil.

- Zeek

Idéal pour une visibilité et un diagnostic réseau étendus

- Apiiro

Idéal pour offrir une approche de sécurité basée sur le risque

- Nanitor

Idéal pour l'analyse des vulnérabilités réseau

- Quantum Armor

Idéal pour les capacités de détection prédictive des violations

Autres avis

Critères de sélection d’un système de détection et de prévention des intrusions

Pour sélectionner les meilleurs systèmes de détection et de prévention des intrusions à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs difficultés, comme la détection des menaces en temps réel et la facilité d’intégration avec l’infrastructure existante. J’ai également utilisé la grille d’évaluation suivante pour structurer et rendre mon analyse objective :

Fonctionnalités de base (25 % du score total)

Pour être retenue dans cette liste, chaque solution devait répondre aux cas d’utilisation suivants :

- Détecter les accès non autorisés

- Surveiller le trafic réseau

- Alerter sur les activités suspectes

- Enregistrer les événements de sécurité

- Prévenir les menaces connues

Fonctionnalités supplémentaires remarquables (25 % du score total)

Pour affiner la sélection, j’ai également recherché des options incluant des fonctionnalités uniques, telles que :

- Intégration avec d’autres outils de sécurité

- Capacités d’apprentissage automatique

- Options de déploiement dans le cloud

- Réglages d’alertes personnalisables

- Outils de reporting pour la conformité

Facilité d’utilisation (10 % du score total)

Pour estimer la convivialité de chaque système, j’ai pris en compte les aspects suivants :

- Interface utilisateur intuitive

- Facilité de navigation

- Tableaux de bord personnalisables

- Courbe d’apprentissage minimale

- Design réactif

Déploiement et prise en main (10 % du score total)

Pour évaluer l’expérience de prise en main de chaque plateforme, j’ai pris en compte les points suivants :

- Disponibilité de vidéos de formation

- Visites interactives des produits

- Accès aux modèles

- Webinaires pour les nouveaux utilisateurs

- Assistance via chatbot

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité de l'assistance 24h/24 et 7j/7

- Multiplicité des canaux de support

- Ressources de base de connaissances

- Délai de réponse aux demandes

- Disponibilité de gestionnaires de compte dédiés

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les critères suivants :

- Tarifs compétitifs

- Flexibilité des licences

- Rapport fonctionnalités/prix

- Disponibilité d’essais gratuits

- Réductions pour les contrats longue durée

Avis clients (10 % du score total)

Pour mesurer la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Retours sur la facilité de mise en place

- Satisfaction concernant les performances

- Expérience avec le service client

- Avis des utilisateurs sur le long terme

- Comparaisons avec la concurrence

Comment choisir un système de détection et de prévention des intrusions

Il est facile de se laisser submerger par des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus de sélection, voici une liste de critères à garder en tête :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | Le système peut-il évoluer avec votre entreprise ? Pensez à l’expansion future et aux limites d’utilisateurs. |

| Intégrations | Fonctionne-t-il avec vos outils actuels ? Vérifiez la compatibilité pour des opérations fluides. |

| Personnalisation | Pouvez-vous adapter le système à vos besoins ? Cherchez des paramètres et des options flexibles. |

| Facilité d’utilisation | Le système est-il intuitif pour votre équipe ? Considérez la courbe d’apprentissage et l’interface. |

| Mise en œuvre et onboarding | Combien de temps pour démarrer ? Évaluez le temps de mise en place et l’accompagnement disponible. |

| Coût | Respecte-t-il votre budget ? Comparez les modèles tarifaires et les frais cachés. |

| Garantie de sécurité | Y a-t-il des mesures de sécurité robustes ? Assurez-vous de la conformité aux normes du secteur. |

Qu’est-ce qu’un système de détection et de prévention des intrusions ?

Les systèmes de détection et de prévention des intrusions sont des outils conçus pour surveiller le trafic réseau afin de détecter les activités suspectes et les accès non autorisés. Les professionnels de l’informatique et les équipes de sécurité utilisent ces outils pour renforcer la sécurité du réseau et protéger les données sensibles.

La détection des menaces en temps réel, l’intégration avec les outils de sécurité existants et la personnalisation des alertes contribuent à identifier les menaces et à réagir rapidement. Globalement, ces solutions constituent une protection indispensable pour maintenir des opérations réseau fiables et sécurisées.

Fonctionnalités

Lors du choix d’un système de détection et de prévention des intrusions, soyez attentif aux fonctionnalités clés suivantes :

- Détection des menaces en temps réel : Surveille en continu le trafic réseau pour identifier et signaler immédiatement les activités suspectes.

- Capacités d'intégration : Fonctionne sans accroc avec les outils de sécurité existants pour offrir une stratégie de sécurité unifiée.

- Alertes personnalisables : Permet aux utilisateurs de définir des déclencheurs et des notifications spécifiques pour différents types de menaces.

- Scalabilité : Soutient la croissance de l'entreprise en s'adaptant à l'augmentation de la taille du réseau et à la demande des utilisateurs sans perte de performance.

- Interface conviviale : Propose une disposition intuitive qui simplifie la navigation et réduit la courbe d'apprentissage pour les nouveaux utilisateurs.

- Rapports de conformité : Génère des rapports pour faciliter le respect des normes sectorielles et des exigences réglementaires.

- Capacités d'apprentissage automatique : Utilise des algorithmes avancés pour s'adapter et améliorer la détection des menaces au fil du temps.

- Déploiement dans le cloud : Offre un accès et une gestion flexibles des fonctionnalités de sécurité depuis n'importe où.

- Support client 24/7 : Assure une assistance disponible à tout moment en cas de problème ou de question.

- Ressources de formation : Propose des tutoriels, des webinaires et d'autres supports pédagogiques pour aider les utilisateurs à exploiter tout le potentiel de l'outil.

Avantages

La mise en place de systèmes de détection et de prévention des intrusions offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques-uns dont vous pourrez bénéficier :

- Sécurité renforcée : En détectant les menaces en temps réel, ces systèmes aident à prévenir les accès non autorisés et les violations de données.

- Efficacité opérationnelle : Les capacités d'intégration permettent à votre équipe de gérer la sécurité dans les flux de travail existants, économisant temps et efforts.

- Conformité réglementaire : Les fonctionnalités de génération de rapports facilitent le respect des réglementations et normes sectorielles.

- Scalabilité : À mesure que votre entreprise se développe, ces systèmes peuvent évoluer pour répondre aux demandes croissantes sans compromettre les performances.

- Économies de coûts : En prévenant les violations et en minimisant les interruptions, ces outils contribuent à réduire les pertes financières potentielles.

- Prise de décision éclairée : Les alertes personnalisables et les rapports détaillés offrent de précieuses informations pour orienter votre stratégie de sécurité.

- Autonomisation des utilisateurs : Les ressources de formation et les interfaces conviviales facilitent l'utilisation efficace du système par votre équipe.

Coûts et tarification

Choisir des systèmes de détection et de prévention des intrusions suppose de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires, etc. Le tableau ci-dessous résume les plans les plus courants, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de systèmes de détection et de prévention des intrusions :

Tableau comparatif des plans pour les systèmes de détection et de prévention des intrusions

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Détection des menaces de base, alertes limitées et assistance communautaire. |

| Plan personnel | $5-$25/user/month | Surveillance en temps réel, alertes personnalisables et rapports de base. |

| Plan entreprise | $30-$60/user/month | Analyses avancées, capacités d'intégration et rapports de conformité. |

| Plan grand compte | $70-$150/user/month | Personnalisation complète, support de compte dédié et capacités d'apprentissage automatique. |

FAQ sur les systèmes de détection et de prévention des intrusions

Comment les systèmes de détection d'intrusion gèrent-ils le trafic chiffré ?

Le trafic chiffré peut être difficile à analyser pour un IDS, car le chiffrement masque le contenu des paquets de données. Certains systèmes peuvent déchiffrer le trafic pour l’inspection, mais cela peut impacter les performances. Privilégiez des solutions qui équilibrent sécurité et rapidité pour les données chiffrées.

Les systèmes de détection d'intrusion peuvent-ils empêcher les attaques ?

L’IDS en lui-même n’empêche pas les attaques ; il vous alerte sur les menaces potentielles. Pour bloquer les attaques, intégrez l’IDS à un système de prévention des intrusions (IPS), qui prend activement des mesures pour stopper les menaces sur la base des alertes IDS.

Quelles méthodes de détection la plupart des plateformes IDPS utilisent-elles ?

La plupart des plateformes IDPS utilisent la détection par signature, par anomalie ou une approche hybride. La détection par signature correspond à la reconnaissance de schémas d’attaque connus, tandis que les modèles basés sur les anomalies signalent les comportements déviant des valeurs de référence normales. La combinaison des deux détermine souvent le niveau d’efficacité et de flexibilité du système sur un réseau réel.

Ces systèmes sont-ils déployés en ligne ou hors bande ?

Certaines plateformes offrent un déploiement en ligne, ce qui leur permet de bloquer activement le trafic, tandis que d’autres sont hors bande et se concentrent uniquement sur la détection. Beaucoup prennent en charge les deux modes, mais les performances et la complexité peuvent varier. Les systèmes en ligne nécessitent souvent une configuration plus rigoureuse pour éviter la latence ou les interruptions.

Comment ces plateformes journalisent-elles et stockent-elles les données ?

Les outils IDPS consignent généralement tous les événements détectés, y compris les adresses IP sources, les horodatages, les charges utiles et les types d’attaque. Les options de stockage varient : certains outils enregistrent les journaux localement, d’autres s’intègrent à des SIEM centralisés. Les politiques de conservation et les formats de journaux influent sur la facilité d’analyse ou d’audit des données.

Et après :

Si vous êtes en train de rechercher des systèmes de détection et de prévention des intrusions, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et échangez brièvement avec eux afin qu’ils comprennent précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.