Meilleure sélection d’outils DAST

Les meilleurs outils DAST aident les équipes de sécurité et d’ingénierie à identifier les vulnérabilités exploitables dans les applications en production, à valider les correctifs face à des schémas d’attaque réels et à maintenir une visibilité continue du risque en temps d’exécution. En testant les logiciels de l’extérieur vers l’intérieur, ils révèlent des failles que les analyses statiques ne peuvent pas détecter, comme des contournements d’authentification, des en-têtes mal configurés ou des points d’injection qui n’apparaissent que dans des conditions d’exécution particulières.

Beaucoup d’équipes adoptent DAST après avoir rencontré des blocages opérationnels, comme la chasse aux faux positifs issus des scans statiques, les difficultés à reproduire les problèmes en préproduction ou le temps perdu à examiner des résultats non priorisés. Sans tests orientés runtime, ces angles morts peuvent passer en production sans être détectés.

J’ai évalué directement des plateformes DAST dans des pipelines CI/CD actifs, analysé leur intégration avec des frameworks de déploiement courants et travaillé avec des équipes remplaçant des scanners anciens ralentissant les livraisons. Ces tests pratiques ont permis d’identifier les solutions qui s’intègrent naturellement dans le cycle de build et produisent des résultats exploitables et priorisés.

Dans ce guide, vous découvrirez quels outils DAST offrent le contexte de vulnérabilité le plus clair, s’intègrent parfaitement aux workflows modernes et permettent réellement de réduire le bruit pour que votre équipe puisse se concentrer sur la résolution des véritables problèmes.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils DAST

Ce tableau comparatif résume les détails tarifaires de mes meilleurs choix d’outils DAST pour vous aider à identifier celui qui répond à votre budget et à vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la découverte de vulnérabilités basée sur l'IA | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour les besoins de conformité | Démo gratuite disponible | À partir de $69/mois | Website | |

| 3 | Idéal pour les petites entreprises | Essai gratuit de 14 jours + démo gratuite disponible | À partir de $149/mois | Website | |

| 4 | Idéal pour le DAST authentifié | Formule gratuite disponible + démo gratuite | À partir de $350/mois | Website | |

| 5 | Idéal pour un DAST continu intégré aux cycles de développement | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour l'analyse automatisée | Démo gratuite disponible | $58/utilisateur/mois | Website | |

| 7 | Idéal pour les rapports détaillés | Démo gratuite disponible | $5,995 par an | Website | |

| 8 | Idéal pour l'intégration au cloud | Essai gratuit disponible | $99/user/month | Website | |

| 9 | Idéal pour l'analyse en temps réel | Démo gratuite disponible | Sur demande | Website | |

| 10 | Idéal pour les solutions d'entreprise | Démo gratuite disponible | $59/user/month | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils DAST

Vous trouverez ci-dessous mes analyses détaillées des meilleurs outils DAST ayant intégré ma sélection. Mes avis mettent en lumière les fonctionnalités clés, avantages et inconvénients, intégrations et cas d’usage idéaux pour chaque outil afin de vous aider à choisir celui qui vous convient.

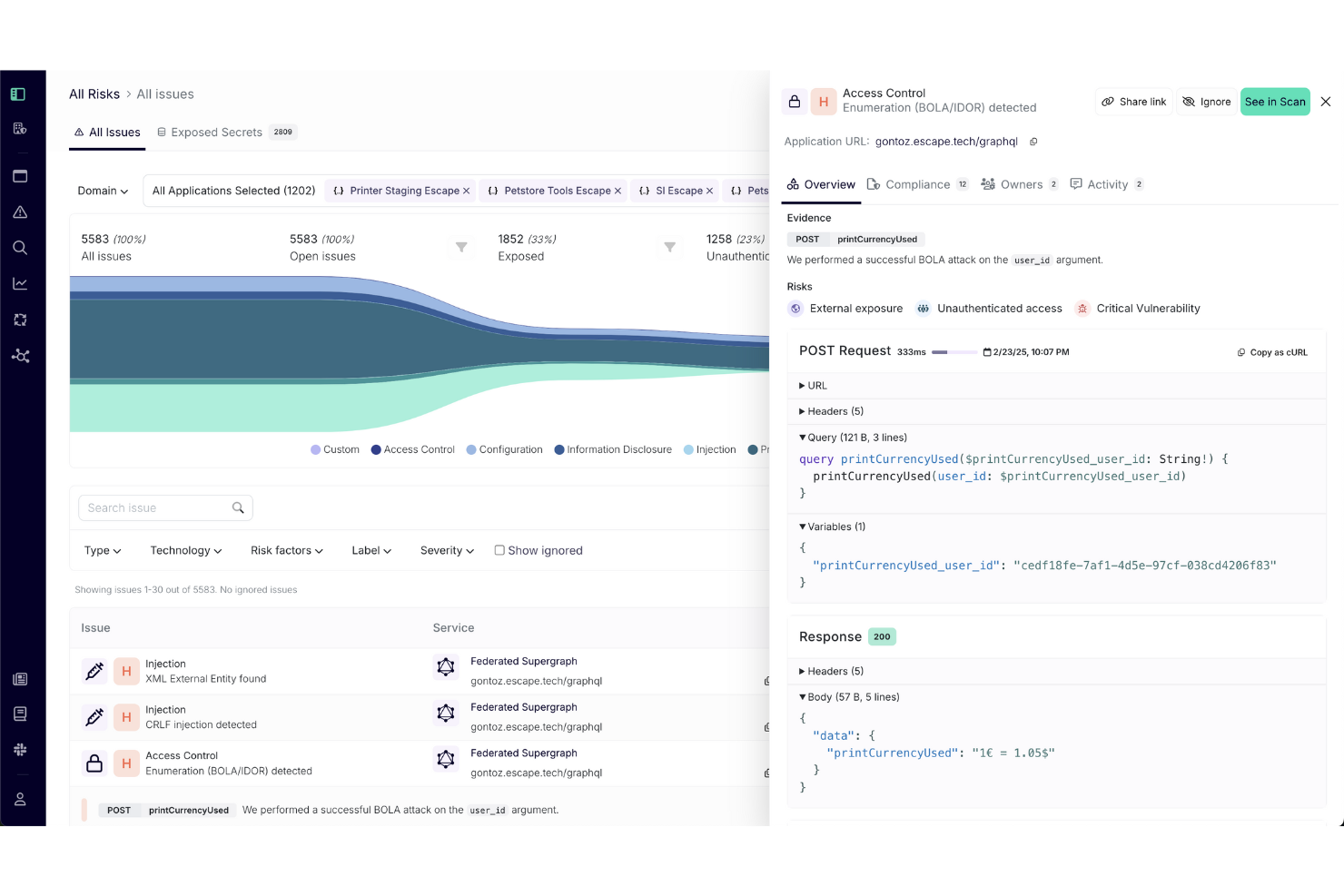

Pour les équipes confrontées à des défis de sécurité applicative, Escape propose une solution DAST axée sur la découverte de vulnérabilités basée sur l'IA. Elle aide à identifier les failles de sécurité tout en prenant en compte la logique de l'application, ce qui est particulièrement utile pour tester les API et les applications web. Escape offre une couverture de tests de sécurité plus large, permettant ainsi aux équipes de mieux protéger leurs logiciels contre les risques émergents.

Pourquoi j'ai choisi Escape

J'ai choisi Escape pour sa capacité à découvrir des vulnérabilités grâce à l'IA, ce qui permet de détecter les failles que les scanners basiques peuvent ignorer, notamment dans les applications disposant d'une logique complexe. Il s'intègre aussi aux pipelines CI/CD, permettant ainsi aux équipes d'exécuter des tests de sécurité dans le cadre du développement courant. Cela facilite le maintien de contrôles de sécurité réguliers sans ralentir les mises en production.

Fonctionnalités clés d’Escape

En plus de ses tests pilotés par l'IA, Escape propose :

- Découverte et sécurité des API : Escape offre une plateforme pour découvrir, documenter et sécuriser vos API, assurant leur protection tout au long de leur cycle de vie.

- Test de sécurité GraphQL : Avec une prise en charge native de GraphQL, l'outil permet de sécuriser ce format d'API de plus en plus populaire.

- Contrôles de sécurité personnalisés : Vous pouvez créer des tests sur mesure adaptés à des exigences de sécurité spécifiques, apportant flexibilité et précision à votre stratégie de sécurité.

- Gestion de la conformité : Simplifie la génération de rapports et la conformité aux normes du secteur.

Intégrations Escape

Les intégrations incluent GitHub, GitLab, Jenkins, AWS, Azure DevOps, Jira, Bitbucket, Slack, Trello et Confluence.

Pros and Cons

Pros:

- Détection avancée de vulnérabilités sur les API, avec couverture des points de terminaison REST et GraphQL

- Intégrations transparentes qui s'intègrent aux processus de développement et de sécurité existants

- Analyse continue et vérification permettant un suivi permanent de la sécurité

Cons:

- Le processus de configuration peut être complexe et nécessiter des ajustements

- Les mises à niveau de la plateforme peuvent être longues à appliquer et à adapter

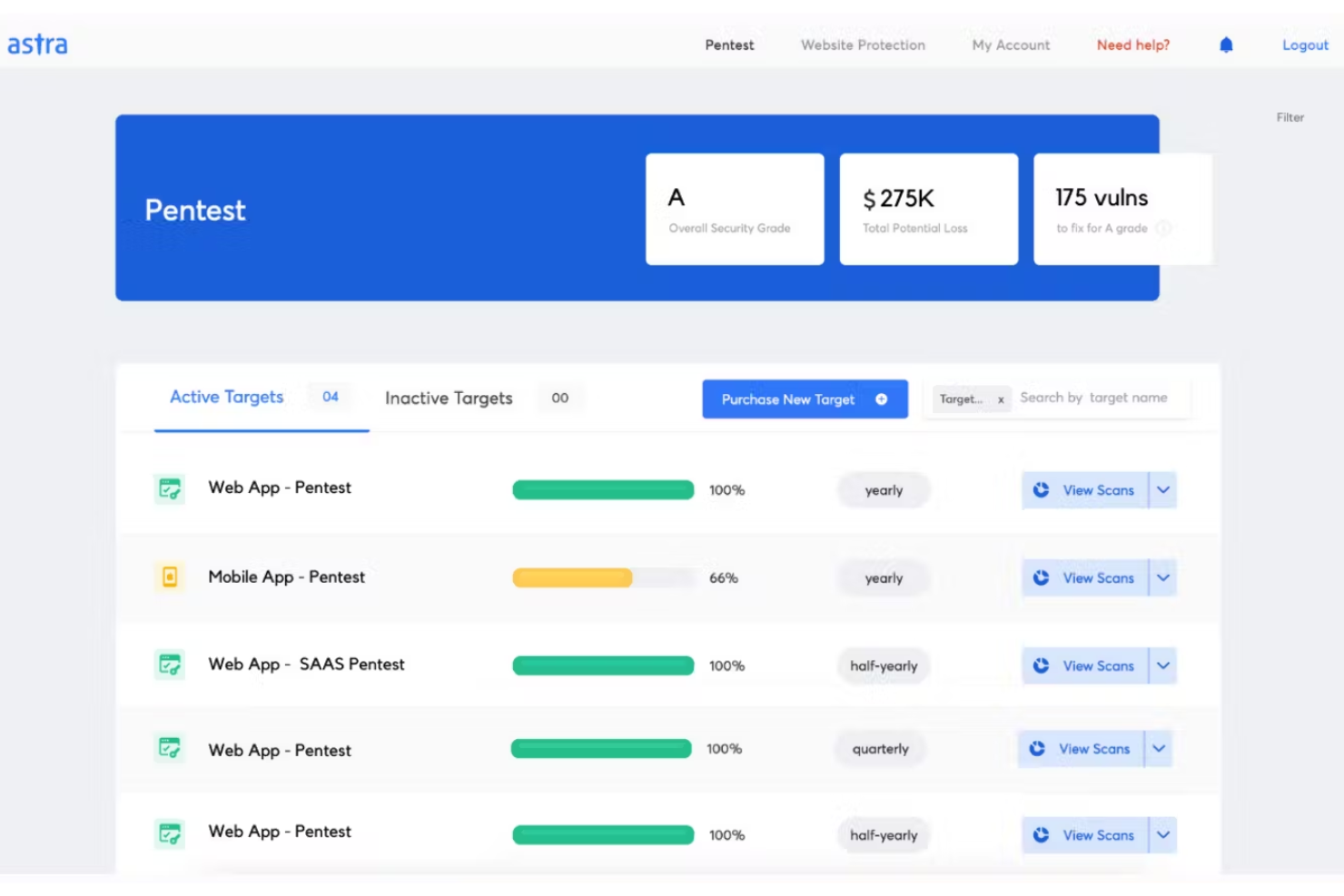

Astra Pentest est un outil de test de sécurité dynamique des applications (DAST) destiné aux équipes d'ingénierie. Il excelle dans l'intégration aux pipelines CI/CD et la réalisation de tests de sécurité approfondis, notamment le Top 10 de l'OWASP et les vulnérabilités connues.

Pourquoi j'ai choisi Astra Pentest : Son accent sur les besoins de conformité le rend idéal pour les entreprises respectant des normes comme l'ISO 27001 et le RGPD. L'intelligence pilotée par l'IA du logiciel assure des tests adaptés, tandis que l'analyse authentifiée offre une couverture complète. La surveillance continue de la sécurité aide à maintenir la conformité, et sa capacité à analyser derrière les pages de connexion accroît la profondeur de ses tests.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : Intelligence basée sur l'IA pour des besoins de test spécifiques, analyse authentifiée pour des évaluations approfondies, et surveillance continue pour maintenir la sécurité de vos applications. Il facilite également la conformité avec les principales normes.

Intégrations : Slack, Jira, GitHub, GitLab, Bitbucket, AWS, Azure et Trello.

Pros and Cons

Pros:

- Détection de vulnérabilités pilotée par l'IA

- Apprentissage continu à partir de vrais pentests

- Capacités de reporting pour la conformité

Cons:

- Support hors-ligne limité

- Pas adapté aux très grandes entreprises

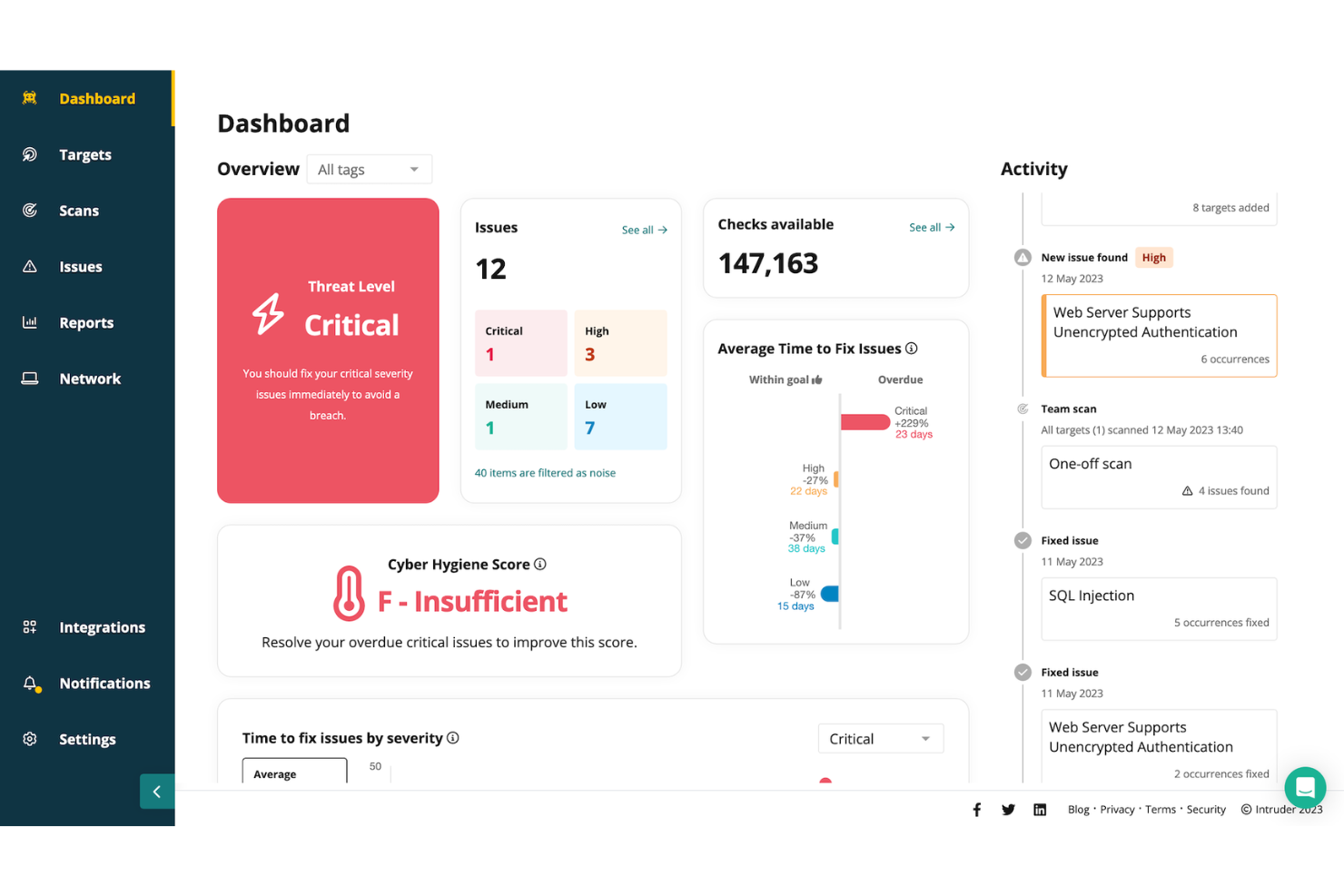

Intruder est une plateforme de sécurité cloud destinée aux petites entreprises qui souhaitent une gestion continue des vulnérabilités. Elle propose des analyses de vulnérabilités externes, internes, cloud, applications web et API pour aider les organisations à identifier les faiblesses de sécurité. Les utilisateurs bénéficient de rapports détaillés et de fonctionnalités de conformité.

Pourquoi j'ai choisi Intruder : Elle est idéale pour les petites entreprises grâce à son approche complète des analyses de vulnérabilités, qui incluent des évaluations internes et externes. Les rapports détaillés d'Intruder vous aident à comprendre et à résoudre efficacement les problèmes de sécurité. Les fonctionnalités de conformité de la plateforme sont parfaites pour répondre aux exigences réglementaires. Son service privé de bug bounty ajoute une couche de sécurité supplémentaire en identifiant les vulnérabilités que les scanners traditionnels pourraient manquer.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent des services privés de bug bounty pour découvrir des vulnérabilités cachées, des rapports détaillés de conformité pour répondre aux besoins réglementaires, et une détection proactive des changements pour maintenir la sécurité à mesure que votre organisation évolue.

Intégrations incluent Slack, Jira, AWS, Azure, Google Cloud, Zapier, Microsoft Teams, Splunk, ServiceNow et PagerDuty.

Pros and Cons

Pros:

- Tests de vulnérabilité efficaces

- Processus de configuration simple

- Support client réactif

Cons:

- Peut nécessiter des connaissances techniques

- Options de personnalisation limitées

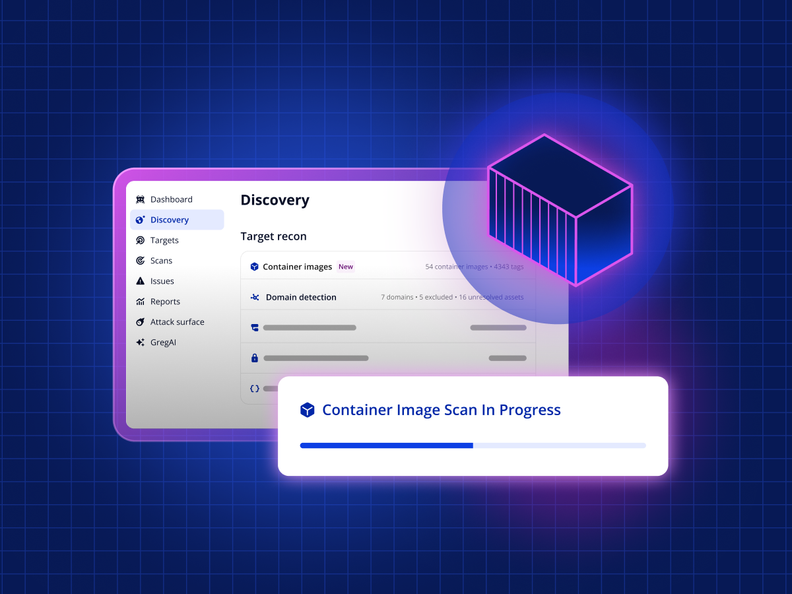

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

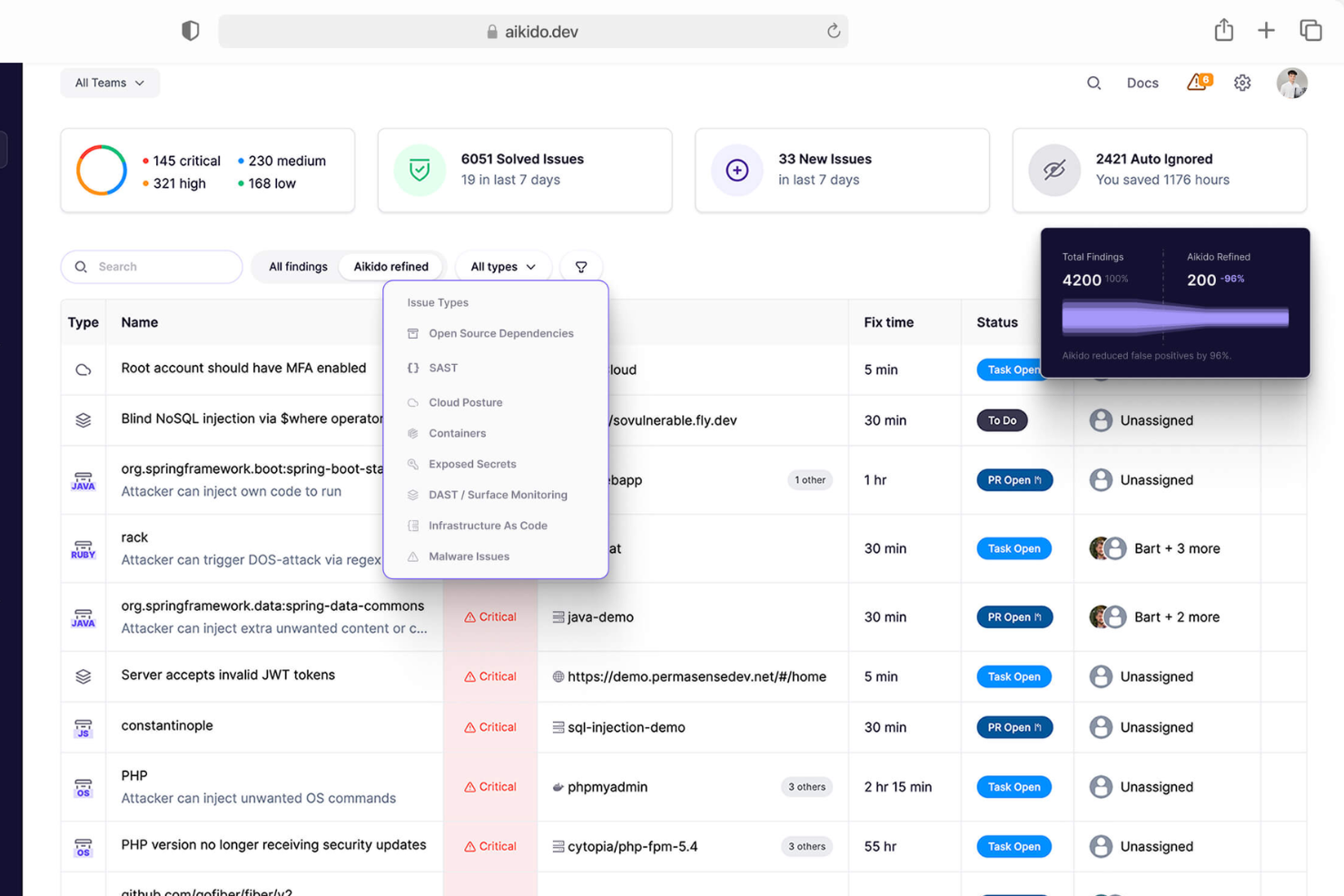

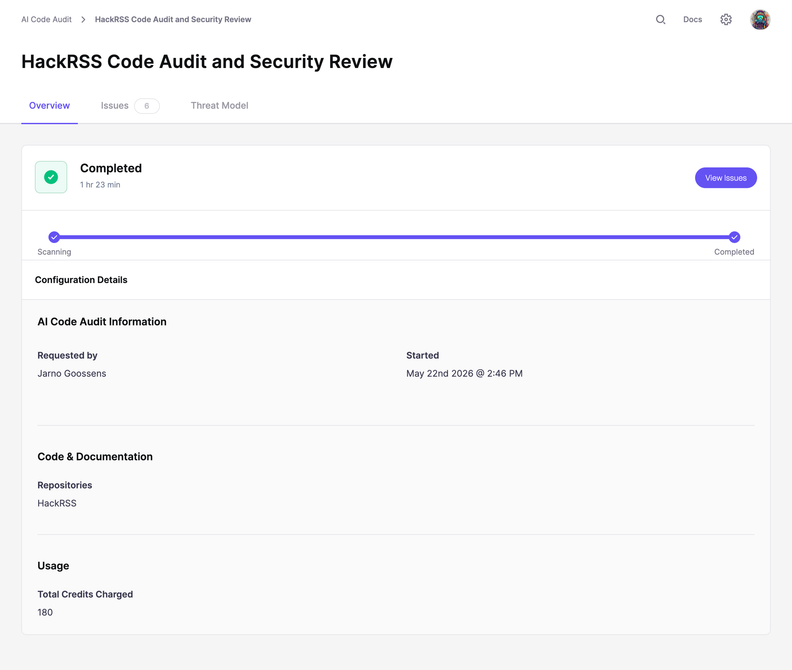

Aikido Security est un outil DAST axé sur la surveillance de surface, destiné aux équipes de sécurité et aux départements informatiques. Il aide à identifier et à gérer les vulnérabilités dans les applications web et les API.

Pourquoi j'ai choisi Aikido Security : Il est conçu pour la surveillance de surface en proposant des fonctionnalités telles que l’analyse continue et les alertes en temps réel. La capacité de l’outil à cartographier et évaluer vos actifs numériques permet d’avoir une vision claire de votre posture de sécurité. Son interface conviviale simplifie les tâches de surveillance, la rendant accessible aux équipes ayant des niveaux d’expertise variés. Les analyses détaillées d’Aikido renforcent encore ses capacités de surveillance.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprenant une analyse continue pour assurer la sécurité de vos systèmes, les alertes en temps réel pour notifier rapidement votre équipe en cas de menace, et une interface utilisateur conviviale facilitant la surveillance. Des analyses détaillées donnent un aperçu approfondi de votre posture de sécurité.

Intégrations comprennent Slack, Jira, GitHub, GitLab, Bitbucket, AWS, Azure et Microsoft Teams.

Pros and Cons

Pros:

- Interface conviviale

- Alertes de menace en temps réel

- Surveillance de surface efficace

Cons:

- Fonctionnalité limitée hors ligne

- Peut nécessiter une expertise technique

New Product Updates from Aikido Security

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

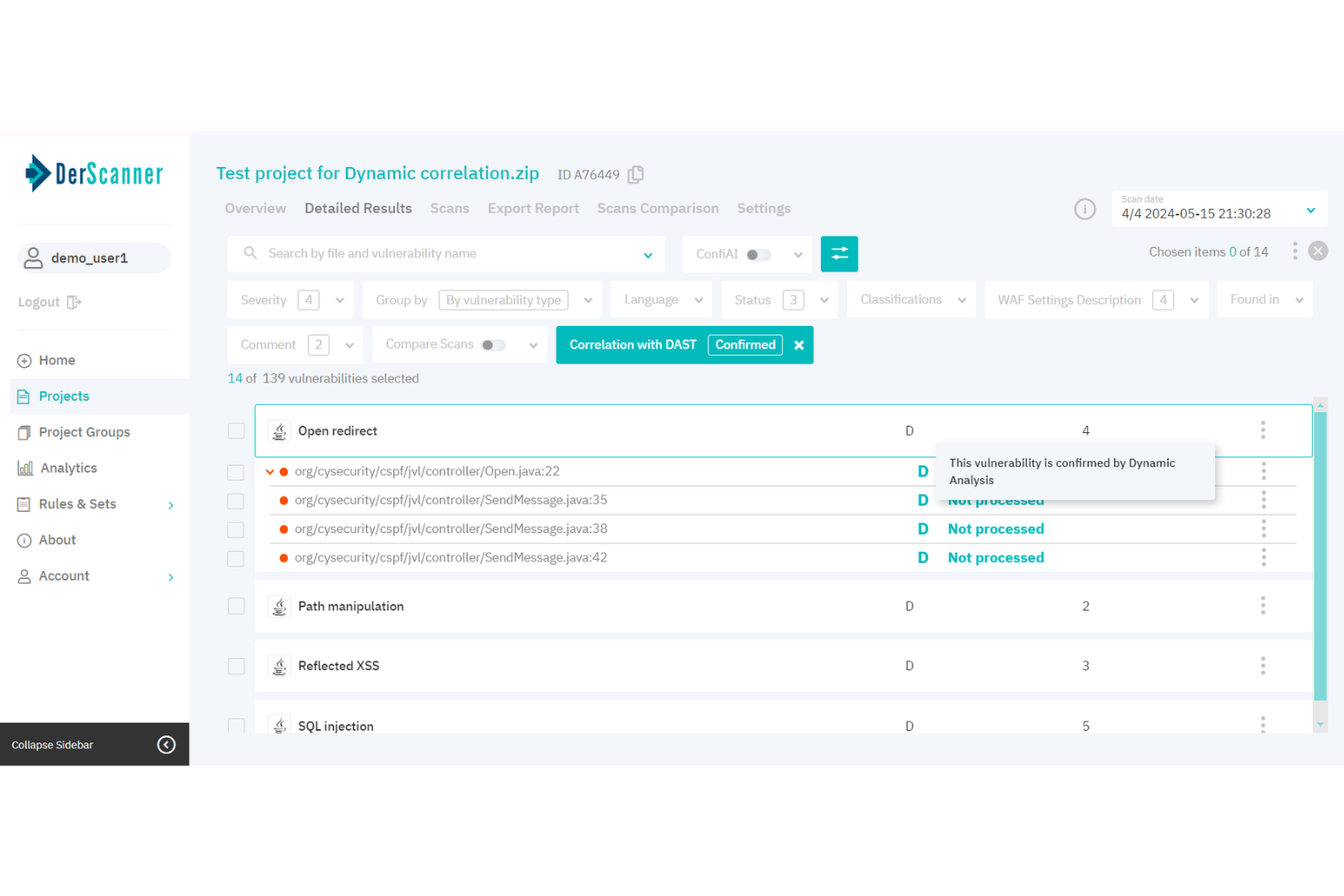

Idéal pour un DAST continu intégré aux cycles de développement

Vous recherchez une solution DAST qui vous aide à découvrir de véritables vulnérabilités dans vos applications web en production sans attendre le prochain cycle de pentest, et DerScanner répond parfaitement à ce besoin. Il permet à votre équipe de tester des applications en cours d'exécution de la même manière qu'un attaquant, ce qui vous aide à détecter les problèmes plus tôt et à réduire les coûteuses reprises souvent constatées lors des tests en fin de projet.

Pourquoi j'ai choisi DerScanner

J'ai choisi DerScanner parce qu'il considère le DAST non comme un exercice de sécurité occasionnel mais comme un processus répétable que vous pouvez intégrer directement dans vos cycles de développement. Son analyse en temps réel sur des applications actives vous permet de détecter des problèmes comme l'injection SQL, le XSS ou les défauts de configuration sans nécessiter l'accès au code source, en faisant une solution idéale pour les équipes sécurisant des applications internes ou tierces. J'apprécie aussi l'association du DAST avec l'analyse interactive, qui permet de corréler les résultats dynamiques avec les analyses statiques pour vous concentrer sur les vulnérabilités à la fois présentes dans le code et exploitables en pratique.

Fonctionnalités clés de DerScanner

En plus de ses capacités DAST uniques, DerScanner propose plusieurs autres fonctionnalités qui renforcent son intérêt en tant qu'outil de sécurité :

- Scanners traditionnels et passifs : Ces outils permettent de détecter les vulnérabilités en temps réel sans accès au code source.

- Scanners web AJAX : Des scanners spécialisés pour détecter les failles dans les applications web reposant sur AJAX.

- Scanners automatiques : Analyse automatisée à intervalles réguliers pour vérifier en continu l'apparition de nouvelles vulnérabilités, sans intervention manuelle.

- Fuzzers : Outils testant la robustesse des applications en injectant des données inattendues ou aléatoires afin d'identifier d'éventuelles failles.

Intégrations DerScanner

Les intégrations comprennent GitHub, GitLab, Bitbucket pour l'hébergement VCS, GitLab CI, Azure DevOps Server, TeamCity, Jenkins, IntelliJ IDEA, Eclipse, Visual Studio, SonarQube et Jira.

Pros and Cons

Pros:

- Détecte les vulnérabilités d'exécution grâce à des simulations d'attaques dynamiques.

- Affiche les corrélations entre les analyses statiques et dynamiques.

- Prend en charge le déploiement sur site pour un contrôle de la confidentialité du code.

Cons:

- Peut être complexe à mettre en place pour de petites équipes avec une expertise sécurité limitée.

- Certaines intégrations nécessitent des scripts ou une configuration manuelle.

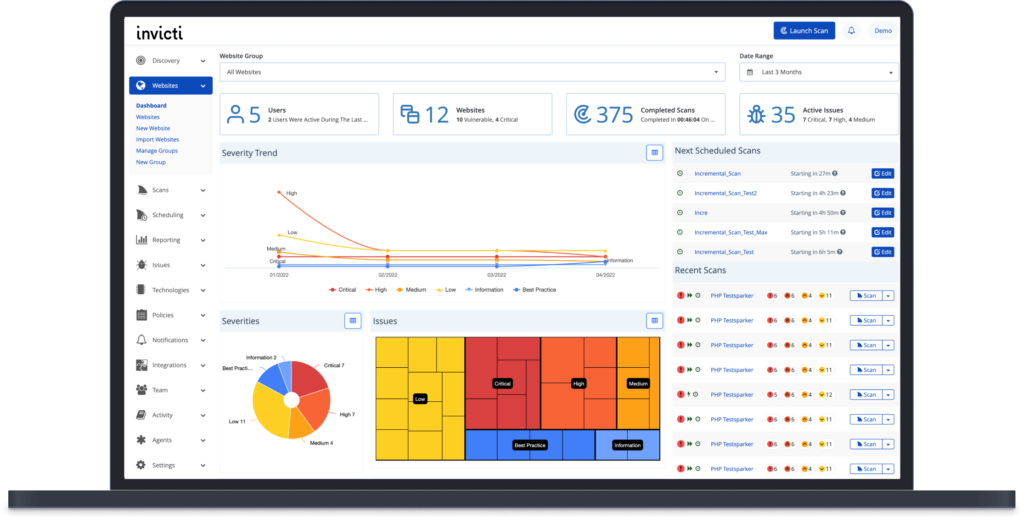

Invicti est un outil DAST conçu pour les équipes de développement et de sécurité, axé sur l'automatisation de l'analyse et la gestion des vulnérabilités. Il permet d'identifier et de corriger efficacement les vulnérabilités dans les applications et services web.

Pourquoi j'ai choisi Invicti : Cet outil se distingue par ses analyses automatisées, offrant des fonctionnalités telles que l'analyse basée sur des preuves pour vérifier les vulnérabilités. Il génère des rapports détaillés qui aident votre équipe à prioriser les efforts de remédiation. L'évolutivité d'Invicti permet de l'adapter aux besoins de votre organisation, ce qui le rend adapté aux équipes de toutes tailles. Sa facilité d'intégration dans les processus de développement renforce son intérêt pour des tests de sécurité continus.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprenant l'analyse basée sur des preuves pour confirmer les vulnérabilités, des rapports détaillés pour guider la remédiation et une évolutivité pour accompagner la croissance de votre organisation. L'outil s'intègre également facilement aux processus de développement pour des tests continus.

Intégrations comprenant Jira, Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, ServiceNow, Slack, Trello et Microsoft Teams.

Pros and Cons

Pros:

- Intégration facile aux workflows

- Évolutif pour les organisations en croissance

- Confirmation par analyse basée sur des preuves

Cons:

- Coût de départ élevé

- Complexité de la configuration initiale

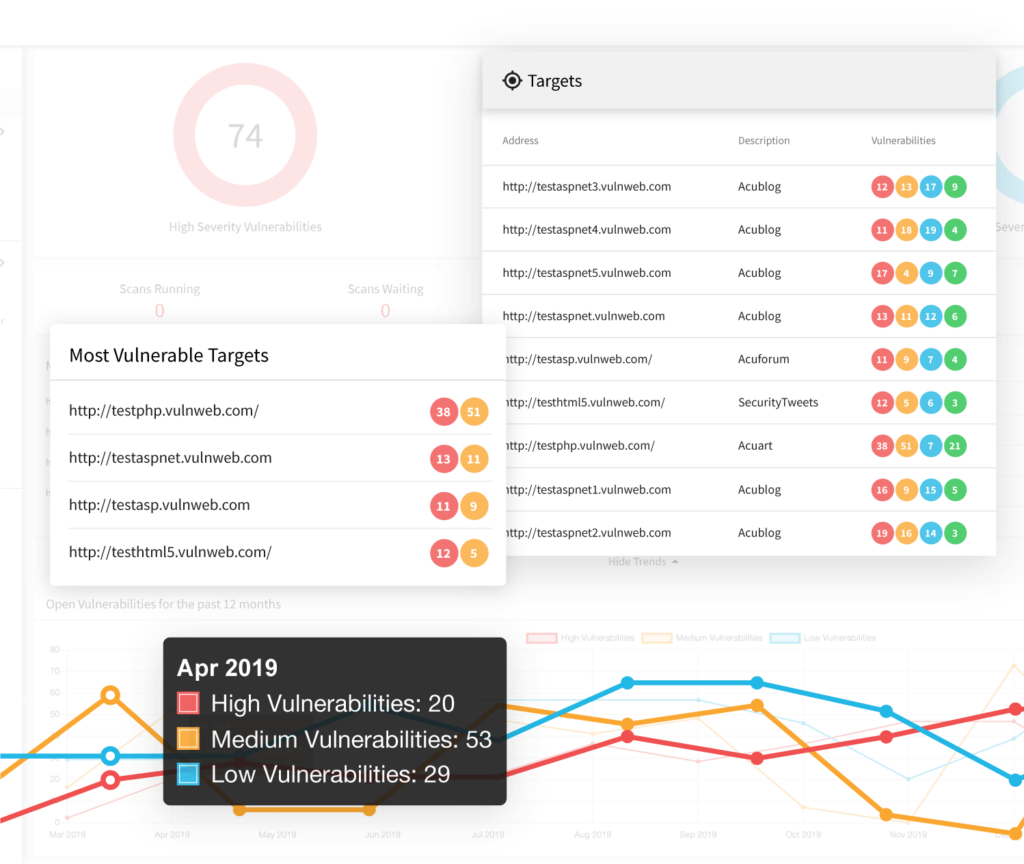

Acunetix est un outil DAST conçu pour les équipes de sécurité et les développeurs se concentrant sur la sécurité des applications web. Il analyse efficacement et identifie les vulnérabilités, fournissant des informations détaillées pour la remédiation.

Pourquoi j'ai choisi Acunetix : L'outil se distingue par la génération de rapports détaillés qui aident votre équipe à traiter les problèmes de sécurité de manière exhaustive. Son moteur d'analyse avancé détecte un large éventail de vulnérabilités, dont les injections SQL et les failles XSS. La capacité d'Acunetix à analyser à la fois des applications web et des API apporte une réelle valeur ajoutée à votre stratégie de sécurité. L'interface conviviale de l'outil permet même aux personnes ayant une expertise limitée en sécurité de profiter de ses fonctionnalités.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprennent des capacités d’analyse avancées pour détecter les vulnérabilités, une interface intuitive pour faciliter l’utilisation et la prise en charge de l’analyse des applications web ainsi que des API. L’outil propose également des rapports détaillés sur les vulnérabilités pour guider vos efforts de remédiation.

Intégrations incluent Jira, Jenkins, GitHub, GitLab, Bitbucket, Microsoft Teams, ServiceNow, Slack, Azure DevOps et Bamboo.

Pros and Cons

Pros:

- Capacités d’analyse avancées

- Rapports détaillés sur les vulnérabilités

- Prend en charge l’analyse web et API

Cons:

- Quelques faux positifs occasionnels

- Peu adapté aux très grandes entreprises

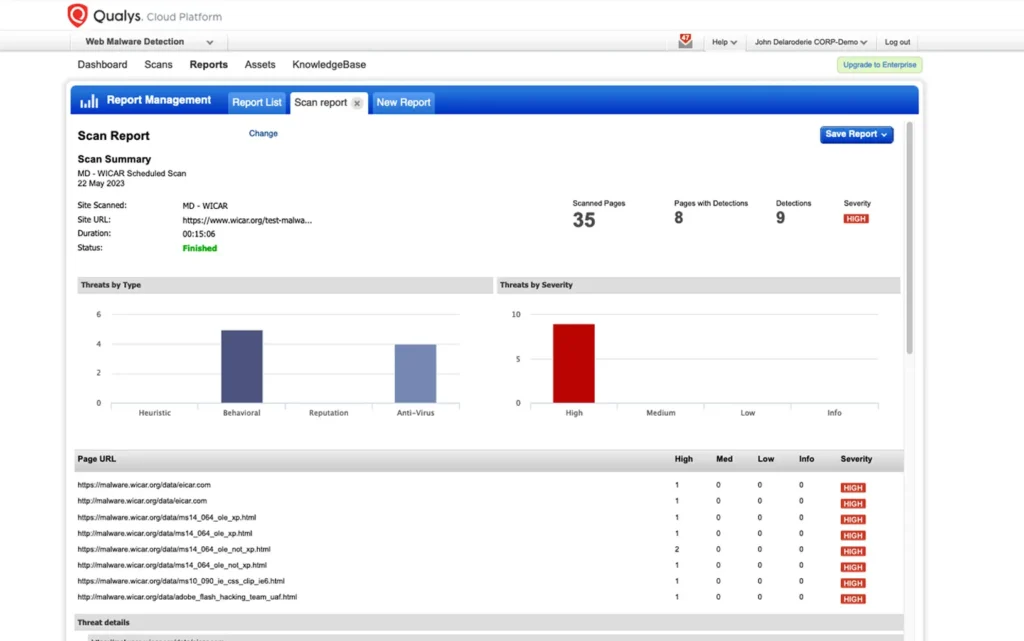

Qualys Web Application Scanning est un outil DAST conçu pour les équipes de sécurité et informatiques, axé sur l'identification des vulnérabilités dans les applications web. Il offre des capacités d'analyse complètes pour assurer la sécurité de vos applications web.

Pourquoi j'ai choisi Qualys Web Application Scanning : Il est idéal pour l'intégration au cloud, offrant une connectivité sans faille à vos services cloud. Les capacités d'analyse complètes de l'outil garantissent la sécurité de vos applications même dans des environnements dynamiques. Grâce à sa capacité à détecter les vulnérabilités connues et inconnues, il assure une protection robuste. Son architecture basée sur le cloud permet une montée en charge facile à mesure que votre organisation se développe.

Fonctionnalités et intégrations marquantes :

Fonctionnalités incluant des capacités d'analyse exhaustives permettant de détecter les vulnérabilités connues et inconnues, une architecture cloud pour une montée en charge aisée, et une protection efficace pour les environnements dynamiques. Il offre également des rapports détaillés pour guider les efforts de remédiation.

Intégrations incluent ServiceNow, Splunk, AWS, Azure, Google Cloud, Jira, IBM QRadar, McAfee ePolicy Orchestrator, Tenable et Microsoft Teams.

Pros and Cons

Pros:

- Scalable pour les entreprises en croissance

- Intégration cloud facilitée

- Analyse de vulnérabilités complète

Cons:

- Complexité de la configuration initiale

- Fonctionnalité hors ligne limitée

Synopsys Seeker est un outil de test de sécurité des applications interactives (IAST) conçu pour les développeurs et les professionnels de la sécurité. Il fournit une analyse et un retour d'information en temps réel sur les vulnérabilités de sécurité dans les applications web lors de leur exécution.

Pourquoi j'ai choisi Synopsys Seeker : Il excelle dans l'analyse en temps réel, offrant des informations précieuses tout au long du cycle de développement. Cela aide votre équipe à traiter les vulnérabilités dès qu'elles apparaissent, réduisant ainsi le temps de remédiation. La capacité de Seeker à fournir des informations détaillées sur les flux de données et les problèmes de sécurité renforce sa valeur. Son intégration avec les pipelines CI/CD en fait un choix pratique pour les environnements de tests continus.

Fonctionnalités phares et intégrations :

Fonctionnalités inclut la détection des vulnérabilités pendant l'exécution afin d'identifier les problèmes dès le début, des informations détaillées sur les flux de données pour une meilleure compréhension, et l'intégration avec les pipelines CI/CD pour des tests continus. Il fournit également des recommandations concrètes pour aider les développeurs à corriger les failles de sécurité.

Intégrations comprennent Jenkins, Jira, GitHub, GitLab, Azure DevOps, Bamboo, Bitbucket, TeamCity, Rally et Slack.

Pros and Cons

Pros:

- Compatible avec les environnements de test en continu

- Informations détaillées sur les flux de données

- Analyse des vulnérabilités en temps réel

Cons:

- Moins adapté aux petites équipes

- Courbe d'apprentissage élevée

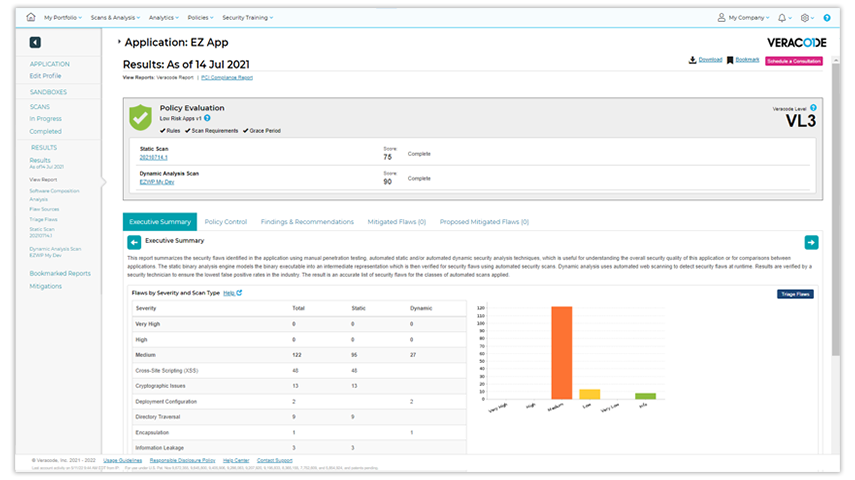

Veracode est une plateforme de sécurité applicative destinée aux équipes de sécurité de niveau entreprise, axée sur une analyse complète du code. Elle aide les organisations à sécuriser leurs applications en identifiant les vulnérabilités dans le code statique et dynamique.

Pourquoi j'ai choisi Veracode : Elle est conçue pour les solutions d'entreprise, offrant une sécurité complète pour des environnements complexes. Veracode propose à la fois une analyse statique et dynamique, garantissant une couverture approfondie de votre base de code. Ses rapports détaillés aident votre équipe à prioriser efficacement les vulnérabilités. L'évolutivité de la plateforme la rend adaptée aux grandes organisations ayant d'importants besoins en sécurité.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : analyse complète du code statique et dynamique, rapport détaillé des vulnérabilités pour aider à prioriser les problèmes et évolutivité pour prendre en charge les grandes organisations. La plateforme offre également une sécurité exhaustive pour les environnements complexes.

Intégrations : Jira, Jenkins, GitHub, GitLab, Azure DevOps, Bitbucket, ServiceNow, Bamboo, Slack et Visual Studio.

Pros and Cons

Pros:

- Scalable pour les besoins des entreprises

- Adapté aux grandes organisations

- Analyse complète du code

Cons:

- Pas idéal pour les petites équipes

- Complexité de la configuration initiale

Autres outils DAST

Voici d’autres options d’outils DAST qui n’ont pas intégré ma sélection finale mais qui valent la peine d’être examinées :

Critères de sélection des outils DAST

Pour sélectionner les meilleurs outils DAST à inclure dans cette liste, j’ai pris en compte les besoins et difficultés courants des acheteurs, tels que la précision de détection des vulnérabilités et l’intégration aux workflows de développement. J’ai également utilisé le cadre suivant pour garantir une évaluation structurée et impartiale :

Fonctions essentielles (25 % du score total)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Détection des vulnérabilités dans les applications web

- Fourniture de rapports de sécurité détaillés

- Intégration dans des pipelines CI/CD

- Prise en charge de multiples technologies web

- Fonctions de scan automatisé

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour affiner mon choix, j’ai également recherché des fonctionnalités uniques, telles que :

- Mises à jour en temps réel des renseignements sur les menaces

- Capacité de scan derrière les pages de connexion

- Politiques de sécurité personnalisables

- Analyse avancée des flux de données

- Intégration avec les environnements cloud

Facilité d'utilisation (10 % du score total)

Pour évaluer la facilité d'utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Conception intuitive de l’interface utilisateur

- Facilité de navigation entre les fonctionnalités

- Équilibre entre complexité et puissance

- Disponibilité de guides utilisateur et de documentation

- Tableaux de bord et rapports personnalisables

Intégration et formation (10 % du score total)

Pour évaluer l’expérience d'intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation et de tutoriels

- Visites interactives du produit pour les nouveaux utilisateurs

- Modèles pour accélérer la mise en place

- Accès à des webinaires et ateliers

- Assistance via chatbots ou agents en direct

Service client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité de canaux d’assistance 24h/24 et 7j/7

- Réactivité aux demandes des clients

- Accès à une base de connaissances ou à un centre d’aide

- Options de support personnalisé

- Forums communautaires pour l’entraide entre pairs

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive en fonction des fonctionnalités

- Disponibilité de plans tarifaires flexibles

- Rentabilité pour les petites comme les grandes équipes

- Transparence de la structure tarifaire

- Réductions pour les engagements à long terme

Avis clients (10 % du score total)

Pour avoir un aperçu général de la satisfaction client, j’ai pris en compte les éléments suivants en lisant les avis :

- Cohérence des retours positifs

- Forces et faiblesses couramment mentionnées

- Fréquence des mises à jour et améliorations

- Notes globales de satisfaction

- Commentaires des utilisateurs sur le support et la qualité du service

Comment choisir des outils DAST

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de points à garder en tête :

| Facteur | À considérer |

| Scalabilité | Assurez-vous que l’outil peut évoluer avec votre organisation. Privilégiez les solutions capables de gérer une charge de travail croissante et plus d’utilisateurs à mesure que votre équipe s’agrandit. |

| Intégrations | Vérifiez la compatibilité avec vos systèmes existants, tels que les pipelines CI/CD, les gestionnaires de tickets et les plateformes cloud, pour optimiser vos flux de travail. |

| Personnalisation | Recherchez des outils qui permettent de s’adapter à vos politiques de sécurité spécifiques et à vos besoins en reporting, afin qu’ils correspondent aux méthodes de votre équipe. |

| Simplicité d’utilisation | Pesez la courbe d’apprentissage et la rapidité avec laquelle votre équipe peut se mettre à niveau. Des interfaces intuitives et une documentation complète sont essentielles. |

| Budget | Évaluez le coût total de possession, y compris les frais éventuels pour les intégrations ou le support. Assurez-vous qu’il correspond aux contraintes financières de votre équipe. |

| Mesures de sécurité | Vérifiez la capacité de l’outil à gérer les données sensibles et sa conformité aux normes du secteur comme le RGPD, pour garantir la mise à jour de vos dispositifs de sécurité. |

| Support | Analysez le niveau de support client disponible, comme une assistance 24h/24 ou des gestionnaires de comptes dédiés, afin de résoudre rapidement les problèmes. |

| Performance | Testez la rapidité et la précision de l’outil dans la détection des vulnérabilités, pour qu’il réponde à vos exigences en matière d’évaluation de sécurité fiable et rapide. |

Qu’est-ce que les outils DAST ?

Les outils DAST sont des solutions logicielles qui analysent les applications web afin de détecter des vulnérabilités de sécurité. Ces outils sont généralement utilisés par des professionnels de la cybersécurité et des développeurs pour renforcer la sécurité de leurs applications.

L’analyse automatisée, les alertes en temps réel et les rapports détaillés aident à identifier et corriger efficacement les failles. Ces solutions, associées à des outils d’intrusion pour entreprises, offrent une valeur immense en garantissant que les applications sont protégées contre les menaces potentielles.

Fonctionnalités des outils DAST

Lors de la sélection d’outils DAST, soyez attentif aux caractéristiques clés suivantes :

- Analyse automatisée : Cette fonctionnalité analyse automatiquement les applications web pour détecter des vulnérabilités, ce qui fait gagner du temps et garantit une couverture approfondie.

- Alertes en temps réel : Fournit des notifications instantanées sur les vulnérabilités détectées, permettant à votre équipe de réagir rapidement face aux menaces potentielles.

- Rapports détaillés : Propose des rapports complets qui aident à prioriser les efforts de correction et à suivre l'amélioration de la sécurité sur la durée.

- Capacités d'intégration : S'intègre aux systèmes existants comme les pipelines CI/CD et les outils de suivi des incidents pour rationaliser les processus et améliorer la productivité.

- Personnalisation : Permet aux utilisateurs d’adapter l’outil à leurs politiques de sécurité et besoins en reporting spécifiques, assurant son adéquation avec les flux de travail de l’organisation.

- Évolutivité : Prend en charge l’augmentation des équipes et des charges de travail, le rendant adapté aux organisations de toutes tailles.

- Soutien à la conformité : Garantit que les mesures de sécurité sont conformes aux normes du secteur comme le RGPD, assurant la conformité de votre organisation.

- Interface conviviale : Propose une conception intuitive qui réduit la courbe d'apprentissage et aide les équipes à se familiariser rapidement.

- Précision de la détection des vulnérabilités : Garantit l’identification précise des problèmes de sécurité, minimise les faux positifs et se concentre sur les vraies menaces.

- Compatibilité cloud : Fonctionne efficacement avec les environnements cloud, offrant de la flexibilité aux entreprises opérant dans le cloud.

Avantages des outils DAST

L’implémentation d’outils DAST offre plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Sécurité renforcée : En détectant les vulnérabilités tôt, ces outils aident à prévenir les failles de sécurité et à protéger les données sensibles.

- Efficacité temporelle : L'analyse automatisée fait gagner du temps à votre équipe en assurant une surveillance continue des applications sans intervention manuelle.

- Préparation à la conformité : Garantit que vos pratiques de sécurité répondent aux normes du secteur, rendant les audits de conformité plus fluides et moins stressants.

- Réduction des coûts : Identifier et corriger les vulnérabilités dès le début réduit les coûts potentiels liés aux failles de sécurité et à la perte de données.

- Productivité accrue : L'intégration avec les systèmes existants fluidifie les processus, permettant à votre équipe de se concentrer sur d'autres tâches critiques.

- Évolutivité : Prend en charge le développement des entreprises en s’adaptant à des charges de travail en hausse et à des équipes plus importantes sans perte de performance.

- Analyses exploitables : Des rapports détaillés offrent des orientations claires pour traiter les vulnérabilités, aidant votre équipe à prioriser efficacement les actions correctives.

Coûts et tarification des outils DAST

La sélection d’outils DAST nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens, ainsi que les principales fonctionnalités incluses dans les solutions DAST :

Tableau comparatif des plans pour les outils DAST

| Type de plan | Prix moyen | Fonctionnalités courantes |

| Plan gratuit | $0 | Analyse de vulnérabilités basique, rapports limités et support communautaire. |

| Plan personnel | $10-$30 /utilisateur /mois | Analyse automatisée, intégrations basiques et support par email. |

| Plan professionnel | $50-$100 /utilisateur /mois | Fonctionnalités avancées d’analyse, rapports complets, accès API et support prioritaire. |

| Plan entreprise | $150-$300/utilisateur /mois | Politiques de sécurité personnalisables, responsable de compte dédié, intégrations étendues et assistance 24h/24 et 7j/7. |

FAQ sur les outils DAST

Voici des réponses à des questions courantes sur les outils DAST :

Est-il vrai que les outils DAST analysent le code source ?

Non, les outils DAST n’analysent pas le code source de votre application. Ils examinent plutôt les applications en cours d’exécution de l’extérieur, identifiant les failles de sécurité en simulant de véritables attaques. Pour analyser votre code source, vous utiliseriez des outils SAST, qui examinent directement le code.

En quoi les outils DAST diffèrent-ils des outils SAST ?

Les outils DAST testent votre application dans son état de fonctionnement, détectant des problèmes de sécurité visibles de l’extérieur. Les outils SAST analysent votre code source avant le déploiement afin d’identifier les failles en amont. Utiliser les deux types d’outils ensemble vous donne une vision plus complète de la sécurité de votre application.

Les outils DAST peuvent-ils s'intégrer aux pipelines CI/CD ?

Oui, la plupart des outils DAST modernes s’intègrent facilement aux pipelines CI/CD. Cela permet d’automatiser l’analyse des vulnérabilités lors de chaque push ou déploiement de code, ce qui aide à détecter les problèmes avant qu’ils n’atteignent la production.

Quels défis puis-je rencontrer lors de la mise en œuvre d'outils DAST ?

Vous pouvez être confronté à des défis comme des faux positifs, une charge de configuration, et une visibilité limitée sur les failles de logique métier. Il est important d’affiner les paramètres d’analyse et de former votre équipe afin de tirer un réel bénéfice de votre investissement DAST.

Comment réduire les faux positifs avec les outils DAST ?

Vous pouvez réduire les faux positifs en affinant les paramètres de scan, en mettant à jour les signatures d’attaque, et en validant les résultats manuellement ou avec SAST. L’analyse et l’ajustement réguliers des exclusions recentrent vos résultats sur les risques réels et actionnables.

Les outils DAST sont-ils adaptés pour tester les API et microservices ?

Oui, de nombreux outils DAST supportent aujourd’hui les API et microservices, mais vous obtiendrez les meilleurs résultats en choisissant un outil conçu pour les architectures applicatives modernes. Vérifiez la compatibilité avec OpenAPI/Swagger et la couverture multi-endpoints.

Quels types de vulnérabilités les outils DAST détectent-ils le plus efficacement ?

Les outils DAST sont particulièrement efficaces pour détecter les problèmes à l’exécution comme l’injection SQL, le cross-site scripting, l’authentification non sécurisée, et les mauvaises configurations. En revanche, ils peuvent passer à côté de failles liées à la logique métier ou cachées dans des chemins de code inaccessibles.

Et ensuite ?

Si vous êtes en train de rechercher des outils DAST, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et échangez rapidement afin qu'ils comprennent précisément vos besoins. Vous recevrez ensuite une liste de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.