10 Beste Security Testing Tools: Kurzliste

Sicherheitslücken sind nicht nur ein Risiko – sie sind eine ständige Herausforderung. Ihr Team muss Schwachstellen finden, bevor es Angreifer tun. Die manuelle Überprüfung kostet jedoch viel Zeit, automatisierte Scans erzeugen oft zahlreiche Fehlalarme, und es ist nicht einfach, mit den sich ständig weiterentwickelnden Bedrohungen Schritt zu halten. Egal, ob Sie Cloud-Anwendungen absichern, APIs testen oder Compliance sicherstellen: Die Auswahl des richtigen Security Testing Tools ist entscheidend.

Deshalb habe ich Zeit damit verbracht, Security Tools zu testen und zu bewerten, die Teams tatsächlich dabei unterstützen, Schwachstellen zu erkennen, Testprozesse zu automatisieren und sich auf reale Bedrohungen zu konzentrieren, ohne die Entwicklung zu verlangsamen. In diesem Leitfaden erhalten Sie detaillierte Einblicke in die besten verfügbaren Security Testing Tools – einschließlich ihrer Hauptfunktionen, idealen Nutzer, und wie sie dabei helfen können, Ihre Systeme zu schützen.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Beste Security Testing Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Security Testing Tools, die es auf meine Kurzliste geschafft haben. Meine Bewertungen geben Ihnen einen detaillierten Einblick in die wichtigsten Funktionen, Vorteile u0026 Nachteile, Integrationen sowie die idealen Anwendungsfälle jedes Tools, damit Sie das passende für sich finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Code-Qualitätsanalysen | Kostenloser Tarif verfügbar (bis zu 5 Nutzer) | Ab $65/Monat | Website | |

| 2 | Am besten für Auto-Triage-Funktionen geeignet | Kostenloser Plan verfügbar | Ab $34/Entwickler/Monat | Website | |

| 3 | Am besten geeignet für proaktive Erkennung von Schwachstellen | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 4 | Am besten geeignet für umfassende Schwachstellenanalysen | Kostenlose Demo verfügbar | Ab $69/Monat | Website | |

| 5 | Am besten geeignet für kontextbezogene Code-Analyse | Kostenloser Plan verfügbar | Ab $200/Monat | Website | |

| 6 | Am besten für Teamzusammenarbeit | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 7 | Am besten geeignet für Echtzeitüberwachung | Kostenlose Testphase + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten für Open-Source-Management geeignet | Kostenlose Demo verfügbar | Ab $18.67/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 9 | Am besten geeignet für das Scannen von Webanwendungen auf Schwachstellen | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten für Penetrationstests geeignet | Not available | Kostenlos nutzbar | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Testberichte: Beste Security Testing Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Security Testing Tools, die es auf meine Kurzliste geschafft haben. Meine Bewertungen geben Ihnen einen detaillierten Einblick in die wichtigsten Funktionen, Vorteile u0026 Nachteile, Integrationen sowie die idealen Anwendungsfälle jedes Tools, damit Sie das passende für sich finden.

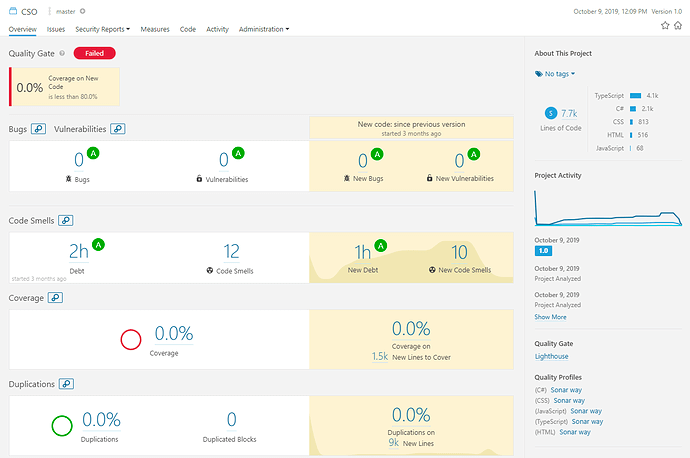

SonarQube ist eine umfassende integrierte Lösung für Code-Sicherheit (SAST, SCA) und Code-Qualität, die sowohl für selbstverwaltete als auch für Cloud-Bereitstellungen verfügbar ist. Es analysiert firmeneigenen, KI-generierten und Open-Source-Code, um Schwachstellen, Fehler und Wartbarkeitsprobleme früh im Entwicklungszyklus zu erkennen. Die Plattform bietet außerdem KI-gestützte Verbesserungsvorschläge, um manuellen Debugging-Aufwand zu reduzieren, und beinhaltet eine eingebaute Erkennung von Geheimnissen mit Unterstützung für über 400 Muster.

Warum ich SonarQube gewählt habe: Ich habe SonarQube wegen seines ausgewogenen Fokus auf Code-Qualität und Sicherheit über mehrere Programmiersprachen hinweg ausgewählt. Es liefert klare Einblicke in die Zuverlässigkeit und Wartbarkeit und lässt sich nahtlos in CI/CD-Pipelines integrieren. Die Kombination aus anpassbaren Qualitätsprüfungen und Sicherheitsanalysen hilft Teams, konsistente und sichere Codierungsstandards einzuhalten.

Herausragende Funktionen & Integrationen:

Funktionen umfassen die Unterstützung für 35 Programmiersprachen, anpassbare Qualitätsprüfungen, detaillierte statische Analysen sowie die Erkennung von Geheimnissen in mehr als 400 Mustern.

Integrationen umfassen Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, Bamboo, Travis CI, CircleCI, TeamCity und Visual Studio. Eine kostenlose SonarQube-IDE-Erweiterung steht für VS Code, JetBrains IDEs, Cursor, Windsurf und weitere zur Verfügung.

Pros and Cons

Pros:

- Integriert sich in CI/CD-Pipelines

- Verbessert Codierungsstandards

- Umfangreiche Sprachunterstützung

Cons:

- Kann ressourcenintensiv sein

- Erfordert Einrichtung und Konfiguration

New Product Updates from SonarQube

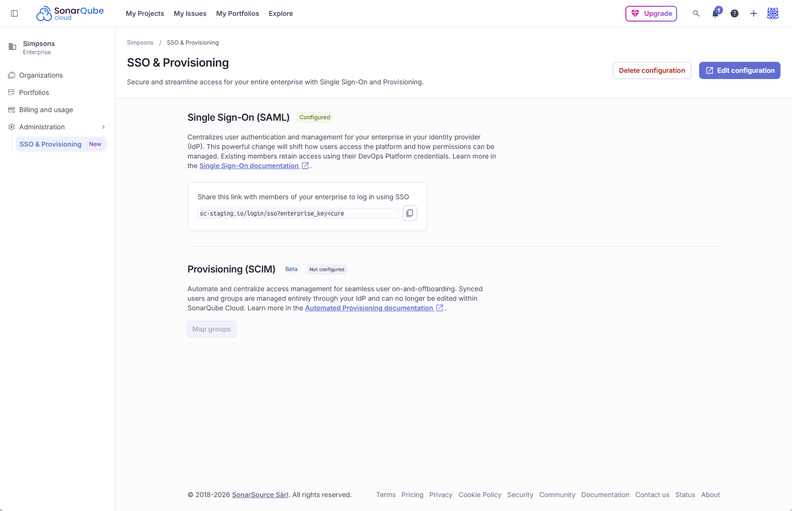

SonarQube Cloud Adds Azure DevOps Analysis and SCIM Automation

SonarQube Cloud introduces Automatic Analysis for Azure DevOps and SCIM User Lifecycle Management (Beta). These updates automate code analysis and user management, reducing manual setup and improving efficiency. For more information, visit SonarQube Cloud’s official site.

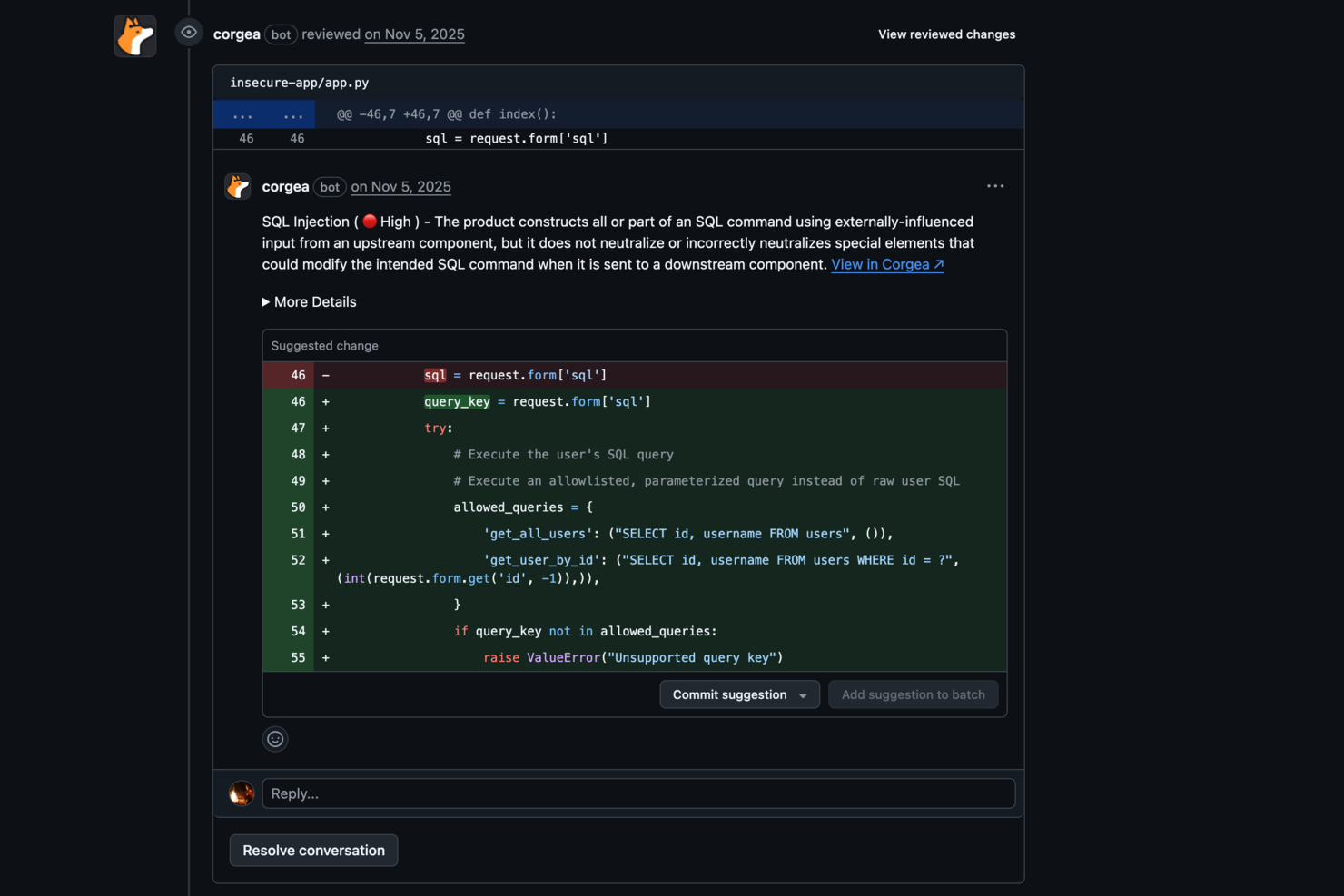

Corgea verbessert die Sicherheitsfähigkeiten Ihres Teams, indem es unsicheren Code erkennt und behebt. Es ist die ideale Lösung für CTOs, die ihre digitalen Werte schützen möchten. Dank KI-basierter Technologie spricht Corgea Branchen mit hohen Sicherheitsanforderungen wie Finanzwesen und Gesundheitswesen an, indem es Schwachstellen adressiert, die sensible Daten gefährden könnten. Durch die Integration in bestehende Arbeitsabläufe hilft Corgea Ihrem Team, Sicherheitsrisiken effizient zu verwalten, sorgt für ein beruhigendes Gefühl und lässt Sie sich auf Innovationen konzentrieren.

Warum ich Corgea ausgewählt habe

Ich habe Corgea aufgrund seines KI-gesteuerten Static Application Security Testing (SAST) ausgewählt, das bei der Identifizierung komplexer Schwachstellen überzeugt, die herkömmliche Methoden übersehen könnten. Die Auto-Triage-Funktion reduziert die Anzahl an Fehlalarmen erheblich, spart Ihrem Team so Zeit und ermöglicht die Konzentration auf tatsächliche Bedrohungen. Darüber hinaus erlauben die anpassbaren Erkennungsregeln von Corgea die individuelle Anpassung an Ihre spezifischen Sicherheitsanforderungen und bieten somit einen umfassenden Schutz vor neuen Bedrohungen.

Wichtige Funktionen von Corgea

Neben seinen Kernkompetenzen bietet Corgea weitere Funktionen, die den Nutzen erhöhen:

- Abhängigkeits-Scan: Prüft auf Schwachstellen in den Abhängigkeiten Ihres Projekts über verschiedene Programmiersprachen hinweg.

- SAST Auto-Fix: Generiert automatisch Sicherheitspatches und reduziert damit den manuellen Aufwand zur Absicherung Ihres Codebestands.

- Erkennung von Datenschutzverstößen: Erkennt sensible Informationen wie AWS-Schlüssel und Authentifizierungsdaten, um Datenschutzverletzungen zu verhindern.

- Multi-Sprach-Unterstützung: Unterstützt zahlreiche Programmiersprachen wie Java, Python und Ruby und gewährleistet so die Kompatibilität mit Ihren Projekten.

Corgea Integrationen

Zu den Integrationen zählen GitHub Actions, GitLab CI, Jenkins, Azure DevOps, JIRA, Slack, Zapier sowie Webhooks.

Pros and Cons

Pros:

- KI erkennt komplexe Schwachstellen

- Automatisierte Behebung von Sicherheitslücken im Code

- Umfassende CI/CD-Integrationen

Cons:

- Einrichtung für CI-Integrationen erforderlich

- Fokus vor allem auf Codesicherheit

Am besten geeignet für proaktive Erkennung von Schwachstellen

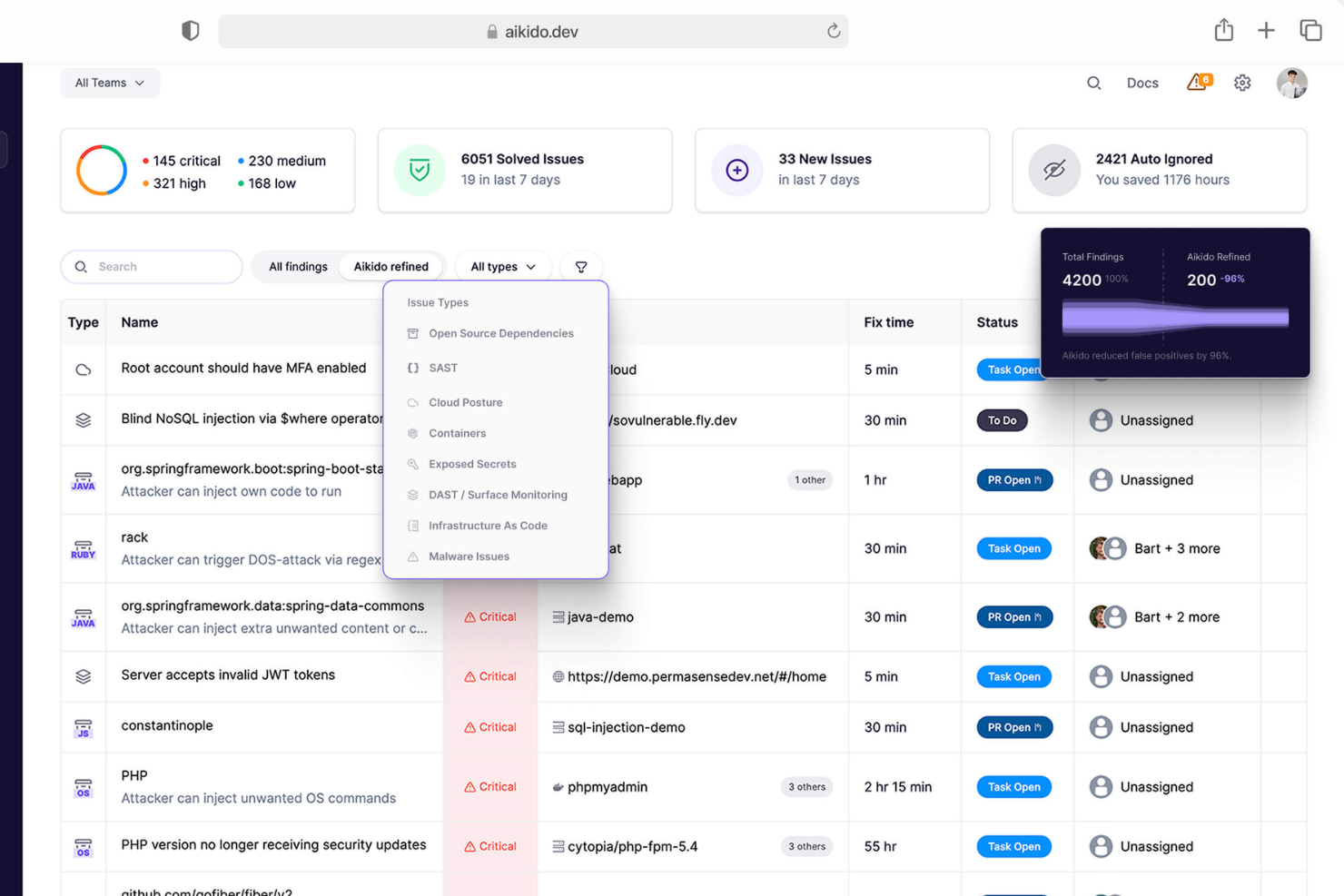

Aikido Security ist eine umfassende Plattform, die darauf ausgelegt ist, Ihren gesamten Stack vom Code bis zur Cloud abzusichern. Sie konsolidiert verschiedene Sicherheits-Scanner in einem zentralen System, sodass Sie Ihre Anwendungen überwachen und schützen können.

Warum ich Aikido Security gewählt habe: Mir gefällt, dass es statische Anwendungssicherheitstests (SAST) bietet. Aikido scannt Ihren Quellcode auf Sicherheitsrisiken, bevor Probleme zusammengeführt werden können, und hilft Ihnen, Schwachstellen frühzeitig im Entwicklungsprozess zu erkennen. Dieser proaktive Ansatz sorgt dafür, dass potenzielle Bedrohungen umgehend behoben werden, wodurch das Risiko von Sicherheitslücken verringert wird. Ein weiteres bemerkenswertes Feature ist das Cloud Posture Management (CSPM) von Aikido. Es erkennt Risiken in der Cloud-Infrastruktur wie Fehlkonfigurationen und Schwachstellen in virtuellen Maschinen sowie Container-Images bei führenden Cloud-Anbietern.

Herausragende Funktionen & Integrationen:

Funktionen umfassen das Scannen von Open-Source-Abhängigkeiten (SCA), das Ihren Code kontinuierlich auf bekannte Schwachstellen überprüft und Software-Stücklisten (SBOMs) erstellt. Zusätzlich testet das Surface Monitoring (DAST) von Aikido dynamisch das Frontend Ihrer Webanwendung und APIs, um Schwachstellen durch simulierte Angriffe zu identifizieren.

Integrationen umfassen GitHub, GitLab, BitBucket, Azure Pipelines, Drata, Vanta, Asana, ClickUp, Monday.com, Microsoft Teams und Jira.

Pros and Cons

Pros:

- Skalierbar für wachsende Teams

- Bietet umsetzbare Erkenntnisse

- Verfügt über ein umfassendes Dashboard und anpassbare Berichte

Cons:

- Verfügt nicht über Endpunktschutz oder Funktionen zur Intrusion Detection

- Ignoriert Schwachstellen, wenn keine Lösung verfügbar ist

New Product Updates from Aikido Security

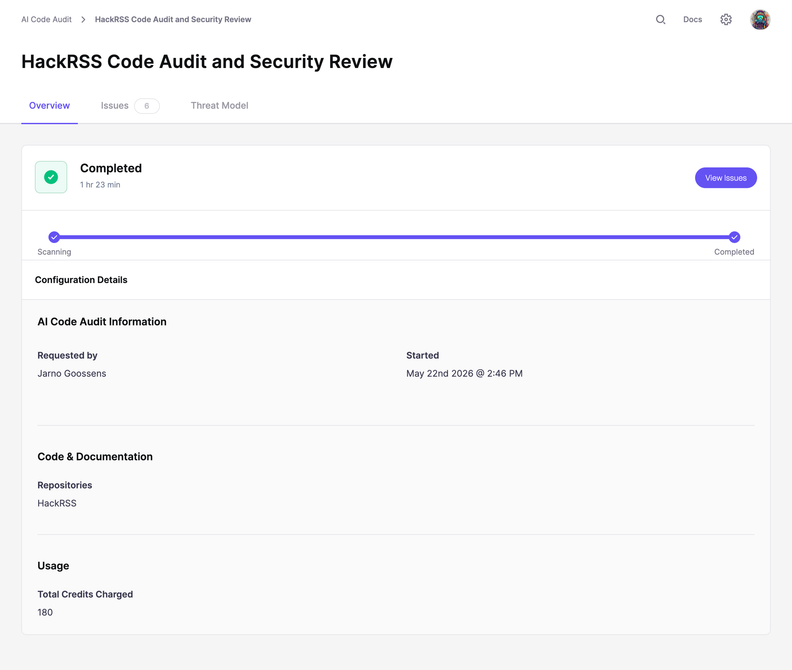

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

Am besten geeignet für umfassende Schwachstellenanalysen

Astra Pentest ist ein Sicherheitstest-Tool, das entwickelt wurde, um Ihre digitalen Werte zu schützen. Es bietet eine gründliche Analyse Ihrer Webanwendungen, Netzwerke und mehr, um sicherzustellen, dass Schwachstellen erkannt und behoben werden.

Warum ich Astra Pentest gewählt habe: Ich habe Astra Pentest ausgewählt, weil es sowohl automatisierte als auch manuelle Tests bietet und so eine umfassende Bewertung der Systemsicherheit ermöglicht. Diese Funktion stellt sicher, dass Sie eine vollständige Analyse von Schwachstellen erhalten, was für die Aufrechterhaltung hoher Sicherheitsstandards entscheidend ist. Darüber hinaus stellt Astra Pentest ein detailliertes Dashboard für das Schwachstellenmanagement bereit, mit dem Sie entdeckte Probleme effizient verfolgen und verwalten können. Ein weiterer Grund, weshalb ich Astra Pentest gewählt habe, ist der Fokus auf Compliance-Tests. Es hilft Ihnen sicherzustellen, dass Ihre Systeme internationale Sicherheitsstandards wie SOC2 und HIPAA erfüllen. Diese Compliance-Funktion ist besonders vorteilhaft für Unternehmen, die strenge regulatorische Anforderungen einhalten müssen. Außerdem bietet Astra Pentest kontinuierliches Scannen und erneute Tests, sodass Sie die Gewissheit haben, dass Ihre Systeme dauerhaft sicher bleiben.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten ein öffentlich verifizierbares Pentest-Zertifikat, das eine zusätzliche Ebene an Vertrauen und Sicherheit für Ihre Stakeholder schafft. Die Integration des Tools in CI/CD-Pipelines ermöglicht automatisierte Sicherheitsprüfungen während des Entwicklungsprozesses und minimiert Schwachstellen, bevor sie in die Produktion gelangen. Darüber hinaus bietet Astra Pentest Echtzeit-Unterstützung bei der Behebung von Problemen, sodass Ihr Team erkannte Schwachstellen schnell beheben kann.

Integrationen umfassen Slack, JIRA, GitHub, GitLab, Circle CI, Jenkins und weitere, die in den abgerufenen Daten nicht explizit aufgeführt sind.

Pros and Cons

Pros:

- Kombiniert automatisierte und manuelle Tests

- Integriert sich mit wichtigen CI/CD-Tools

- Stellt Compliance-spezifische Sicherheitsscans bereit

Cons:

- Leistungsprobleme bei intensiven Scans

- Reaktionszeit des Kundensupports variiert

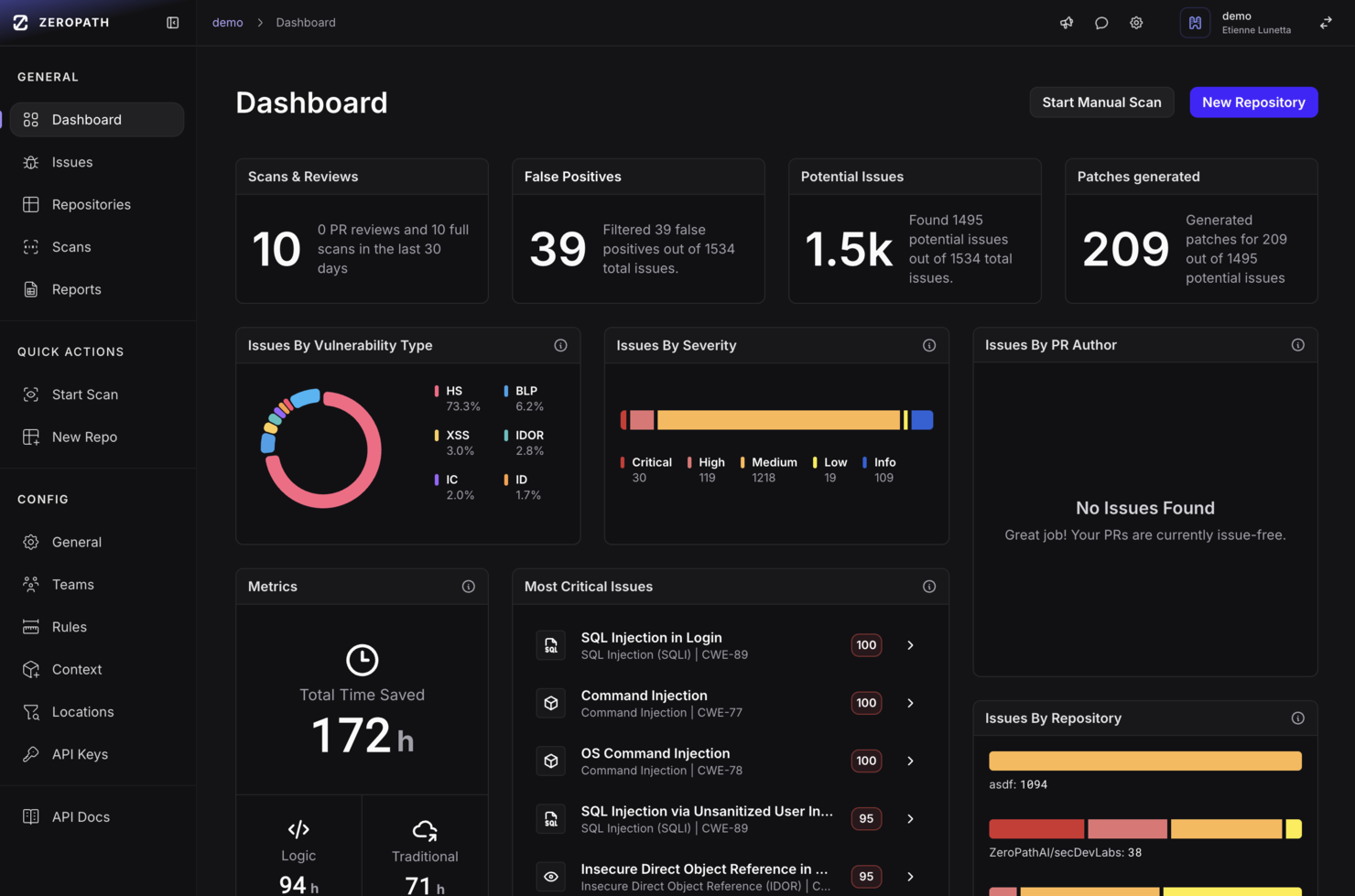

ZeroPath ist für Entwicklungsteams und Sicherheitsexperten konzipiert, die eine tiefgreifende Schwachstellenerkennung in ihren Code integrieren möchten, ohne sich durch zahllose Fehlalarme kämpfen zu müssen. Wahrscheinlich befinden Sie sich in einer schnelllebigen Entwicklungsumgebung, in der Entwickler umsetzbares Feedback benötigen und Ihr Sicherheitsteam sinnvolle Ergebnisse statt Lärm möchte. ZeroPath spricht Organisationen an, die komplexe Anwendungen entwickeln (z. B. im Bereich FinTech, Gesundheitswesen oder SaaS), bei denen Geschäftslogik, Autorisierungsabläufe und moderne Bedrohungsklassen relevant sind.

Warum ich ZeroPath gewählt habe

Ich habe ZeroPath gewählt, weil es die kontextbezogene Code-Analyse in den Mittelpunkt der Anwendungssicherheit stellt. Es nutzt eine KI-basierte SAST-Engine, die die Logik Ihrer Anwendung versteht und aufdeckt, wo Autorisierungsumgehungen, Abhängigkeitsrisiken und komplexe Schwachstellen vorliegen, statt generischer Probleme. Außerdem bietet es Auto-Fix-Funktionen – sobald eine Schwachstelle gefunden wird, kann ZeroPath Korrekturvorschläge machen oder sogar Pull-Request-Patches generieren, die Sie überprüfen können. Diese Funktionen passen, wenn Sie schneller vorankommen möchten, ohne das Risiko aus den Augen zu verlieren.

ZeroPath Hauptfunktionen

Neben diesen zentralen Stärken sind folgende Funktionen für Ihr Team hilfreich:

- Versionskontroll-Integration: Native Unterstützung für GitHub, GitLab, Bitbucket und Azure DevOps ermöglicht eine schnelle Einrichtung und nahtlose Integration in Ihren Workflow.

- Erkennung von Fehlkonfigurationen bei IaC: Infrastruktur-als-Code-Fehler (z. B. Terraform, CloudFormation, Kubernetes-Konfigurationen) werden auf Sicherheitsmängel überprüft.

- Secrets-Scanning: Erkennt offengelegte Geheimnisse oder fest codierte Zugangsdaten in Ihren Repositories und informiert Sie darüber.

- Automatisierte Compliance-Berichte: Erstellen Sie Compliance-Berichte für Standards wie SOC 2 und ISO 27001, damit Ihr Unternehmen die rechtlichen Vorgaben erfüllt.

ZeroPath-Integrationen

Zu den Integrationen zählen GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Linear, Slack und bestehende Sicherheitstools wie Snyk, Semgrep und Checkmarx.

Pros and Cons

Pros:

- Bietet klare Lösungsvorschläge, die Ihre Security-Reviews beschleunigen.

- Reduziert störende Funde, damit Ihr Team sich auf echte Probleme konzentrieren kann.

- Er erkennt Logikfehler und versteckte Risiken, die bei normalen Scans übersehen werden könnten.

Cons:

- Es kann Zeit kosten, den Arbeitsablauf an die Automatisierung anzupassen.

- Integrationsmöglichkeiten sind für komplexe Enterprise-Umgebungen eventuell nicht umfangreich genug.

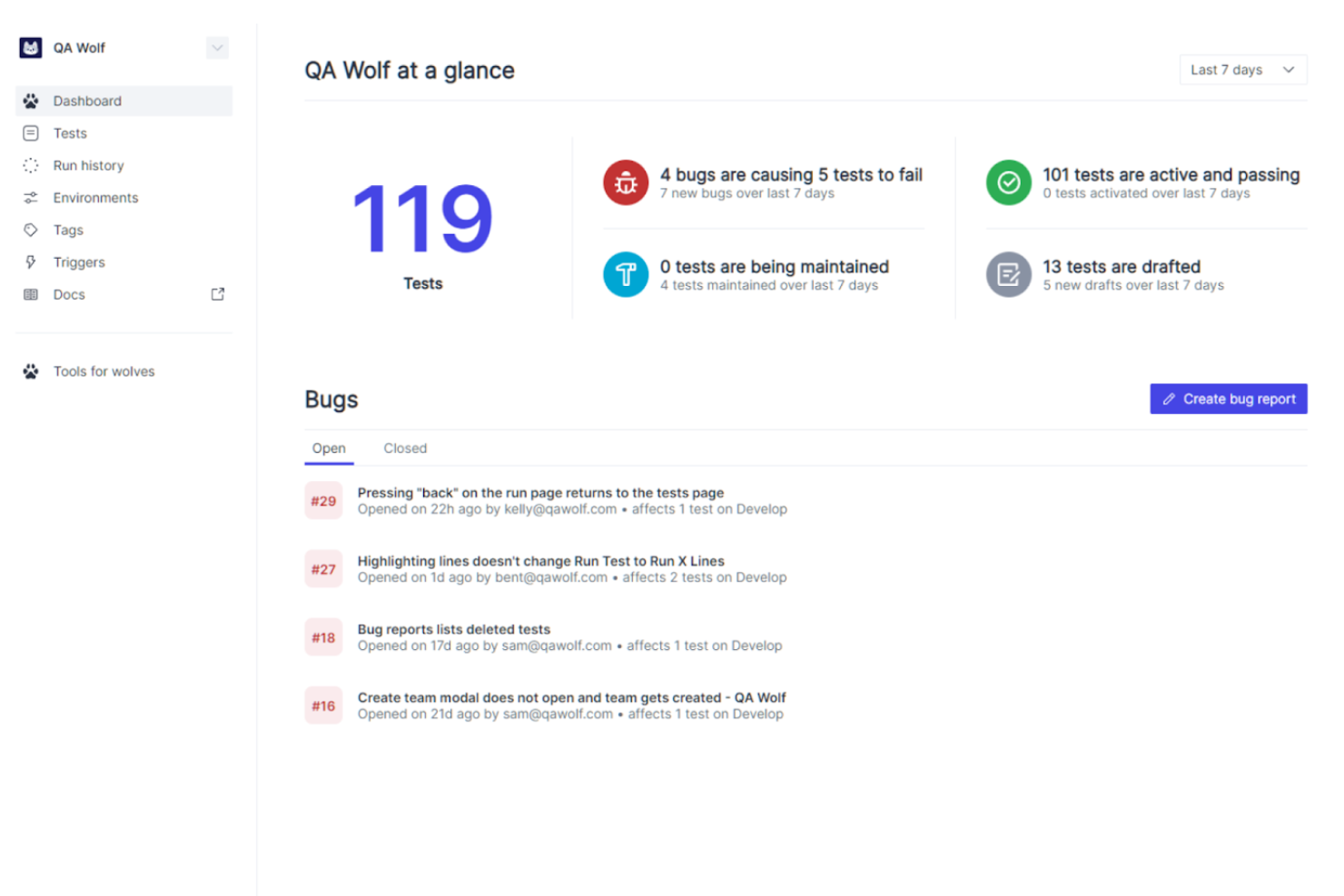

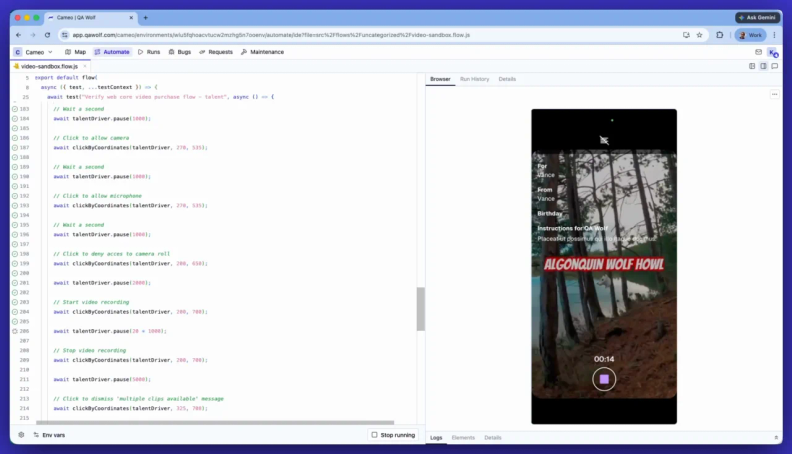

QA Wolf ist ein Sicherheitstest-Tool, das für Teams entwickelt wurde, die eine effiziente Zusammenarbeit im Qualitätsmanagement suchen. Dieses Tool ist ideal für Teams, die ihre Testfähigkeiten ausbauen und die Zeit bis zur Bereitstellung verkürzen möchten.

Warum ich mich für QA Wolf entschieden habe: QA Wolf bietet einzigartige Funktionen, die die Teamarbeit fördern. Besonders hervorzuheben ist die Möglichkeit, innerhalb von vier Monaten 80 % der Testabdeckung zu automatisieren. Die Plattform unterstützt unbegrenzte parallele Testdurchläufe, wodurch sich die QA-Zykluszeiten erheblich verkürzen. Darüber hinaus nutzt sie KI, um fehlgeschlagene Tests zu untersuchen, was den kollaborativen Ansatz durch Schnelligkeit und Genauigkeit ergänzt. Sie vereint die Effizienz von KI mit menschlicher Aufsicht und ist somit eine zuverlässige Wahl für die Teamzusammenarbeit.

Herausragende Funktionen & Integrationen:

Funktionen sind die automatisierte Testdurchführung mit Playwright für Web und Appium für Mobilgeräte, die das schnelle Automatisieren von Tests ermöglichen. Das Tool erlaubt unbegrenzte parallele Testdurchläufe und verkürzt dadurch die Qualitätsmanagement-Zyklen deutlich. Außerdem nutzt es KI, um fehlgeschlagene Tests zu untersuchen und so eine schnelle Identifikation und Behebung von Problemen zu gewährleisten.

Integrationen umfassen Jenkins, CircleCI, GitHub Actions, Azure DevOps, Travis CI, GitLab CI, Bamboo, TeamCity und Bitbucket Pipelines.

Pros and Cons

Pros:

- Effiziente Fehlerberichterstattung

- Erhebliche Zeitersparnis

- Schnelle Testautomatisierung

Cons:

- Mögliche Lernkurve für neue Benutzer

- Begrenzte Preistransparenz

New Product Updates from QA Wolf

QA Wolf Adds Real Media Testing for iOS Apps

QA Wolf introduces real media testing for iOS apps using camera and microphone inputs. This update improves test reliability for real-world use cases. For more information, visit QA Wolf’s official site.

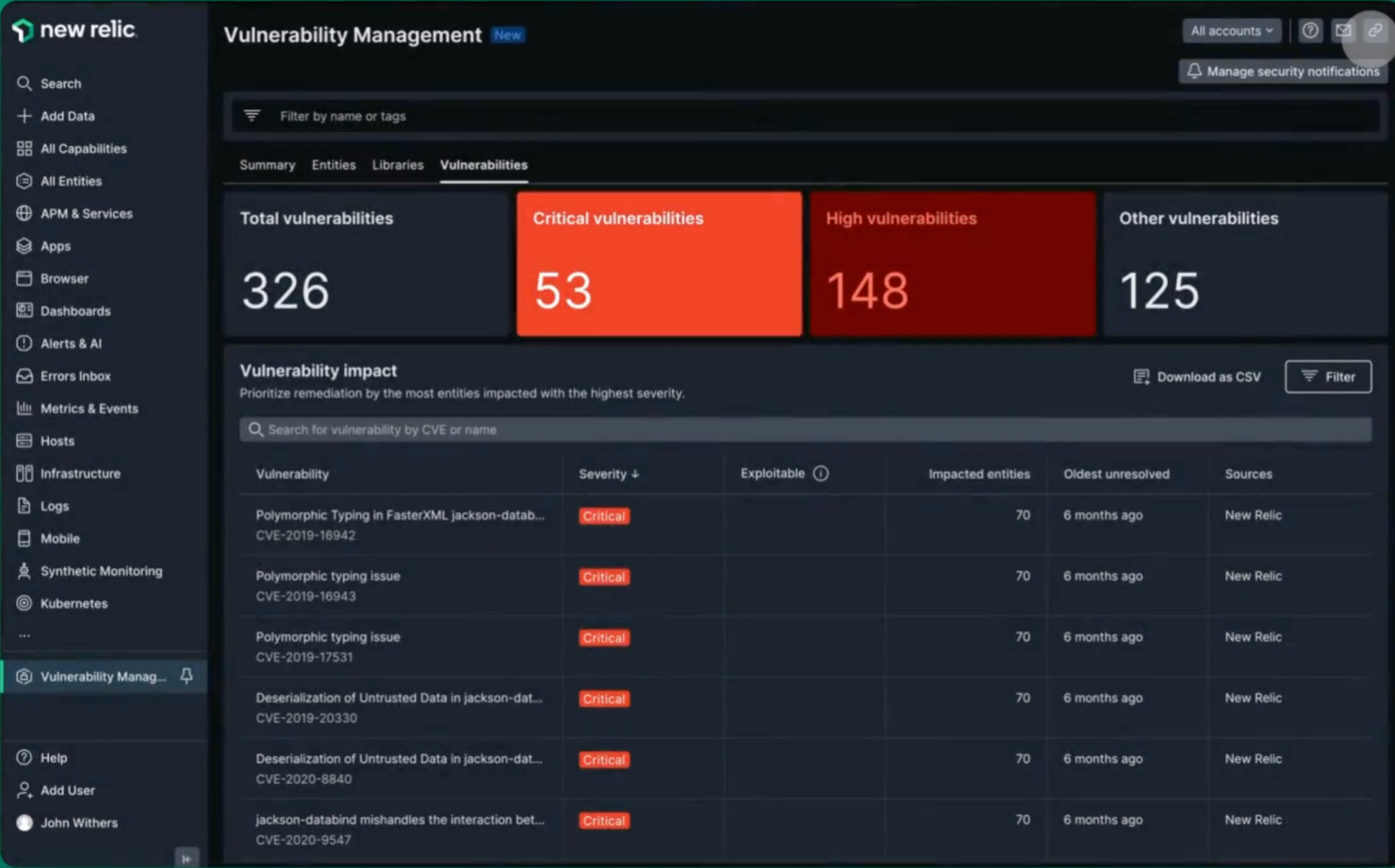

New Relic ist eine umfassende Observability-Plattform, die für Unternehmen entwickelt wurde, die eine Überwachung in Echtzeit und eine Verbesserung der Anwendungsleistung benötigen.

Warum ich mich für New Relic entschieden habe: Die Plattform überzeugt durch Echtzeitüberwachung mit ihrem Application Performance Monitoring (APM) und Interactive Application Security Testing (IAST). Sie unterstützt über 780 Integrationen und ist dadurch höchst anpassungsfähig für verschiedene Technologiestacks. Das nutzungsbasierte Preismodell bietet Flexibilität und passt sich unterschiedlichen Anforderungen von Unternehmen an. Proaktives Bedrohungsmanagement und Zero-Day-Sicherheitswarnungen sind zentrale Funktionen, die ihr Alleinstellungsmerkmal der Echtzeitüberwachung unterstreichen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen vollständige End-to-End-Observability, was eine umfassende Überwachung von Anwendungen ermöglicht. Die Plattform bietet ein Bedrohungsmanagement in Echtzeit, um Schwachstellen sofort zu beheben. Nutzer profitieren außerdem von Zero-Day-Warnungen, die die Sicherheitsmaßnahmen zusätzlich stärken.

Integrationen umfassen AWS, Azure, Google Cloud Platform, Kubernetes, Docker, Jenkins, GitHub, Slack, PagerDuty und Microsoft Teams.

Pros and Cons

Pros:

- Erhöht die Teamzusammenarbeit

- Bedrohungswarnungen in Echtzeit

- Umfangreiche Integrationsmöglichkeiten

Cons:

- Begrenzte Unterstützung für kleinere Teams

- Kann mit Daten überfordern

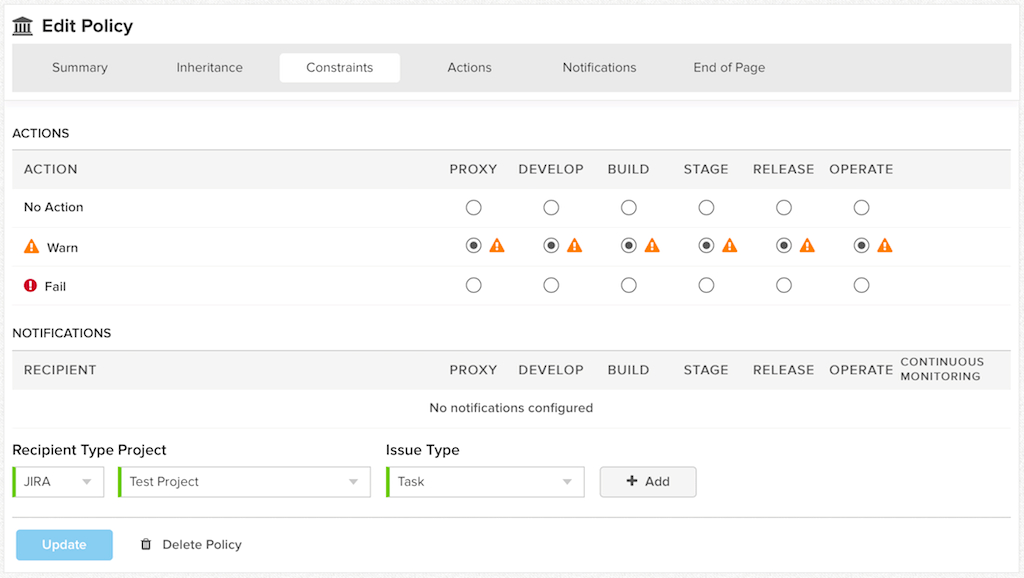

Sonatype ist ein Sicherheitstest-Tool mit Fokus auf Open-Source-Management und die Sicherheit der Software-Lieferkette. Es unterstützt Entwicklungsteams und Unternehmen dabei, die Sicherheit und Compliance von Open-Source-Komponenten zu gewährleisten.

Warum ich Sonatype gewählt habe: Sonatype überzeugt im Open-Source-Management mit seiner Nexus-Plattform, die Sicherheitsprüfungen und Compliance automatisiert. Sie bietet eine Überwachung von Open-Source-Komponenten in Echtzeit, sodass Ihr Team Schwachstellen schnell beheben kann. Das Tool liefert zudem detaillierte Einblicke in den Zustand der Komponenten, damit Sie fundierte Entscheidungen treffen können. Dank der umfassenden Integrationsmöglichkeiten in verschiedene Entwicklungsumgebungen eignet es sich besonders für die Verwaltung der Open-Source-Sicherheit.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen automatisierte Richtliniendurchsetzung, die hilft, die Compliance in Ihren Projekten zu gewährleisten. Es bietet Komponenteninformations-Intelligenz und gibt Einblicke in Qualität und Sicherheit von Open-Source-Komponenten. Die Plattform liefert außerdem Echtzeitwarnungen bei Schwachstellen, sodass Sie schnell reagieren können.

Integrationen umfassen Jenkins, GitHub, GitLab, Bitbucket, Bamboo, Azure DevOps, Jira, Eclipse, IntelliJ IDEA und Visual Studio.

Pros and Cons

Pros:

- Detaillierte Komponenteneinblicke

- Echtzeitwarnungen bei Schwachstellen

- Starker Fokus auf Open-Source-Sicherheit

Cons:

- Hohe Lernkurve für Einsteiger

- Kann komplex in der Konfiguration sein

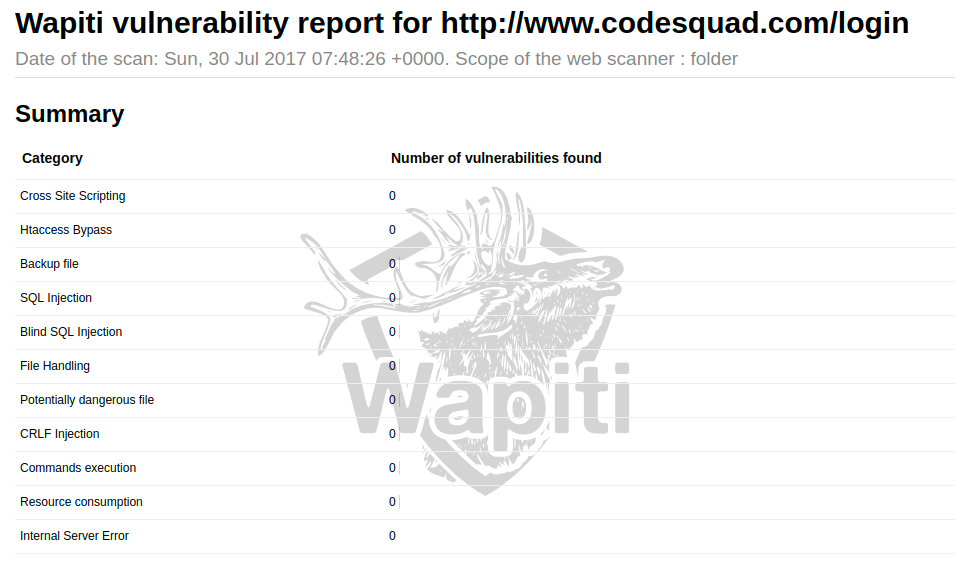

Wapiti ist ein Open-Source-Webanwendungsscanner für Sicherheitslücken und wurde für IT-Sicherheitsfachleute und Entwickler entwickelt. Das Tool identifiziert Schwachstellen in Webanwendungen durch Black-Box-Tests, wobei Angriffe auf Ihre Webanwendungen simuliert werden, um Schwachstellen aufzudecken.

Warum ich Wapiti ausgewählt habe: Wapiti bietet einen unkomplizierten Ansatz für das Scannen von Webanwendungen auf Schwachstellen mithilfe der Black-Box-Testmethode. Es kann eine Vielzahl von Schwachstellen erkennen, wie z. B. SQL-Injection und Cross-Site-Scripting, und sorgt so für eine umfassende Abdeckung Ihrer Webanwendungen. Die Möglichkeit, sowohl GET- als auch POST-HTTP-Angriffsmethoden durchzuführen, erhöht die Effektivität des Tools. Die Kommandozeilenschnittstelle erlaubt flexible und anpassbare Scan-Optionen und macht Wapiti zu einem wertvollen Werkzeug für das Scannen auf Web-Sicherheitslücken.

Herausragende Funktionen & Integrationen:

Funktionen umfassen die Fähigkeit, eine große Bandbreite an Schwachstellen zu erkennen und dadurch umfassende Sicherheitsbewertungen zu ermöglichen. Das Tool unterstützt sowohl GET- als auch POST-HTTP-Angriffsmethoden und gewährleistet so eine vollständige Überprüfung. Die Kommandozeilenschnittstelle von Wapiti ermöglicht flexible und anpassbare Scan-Optionen, die auf Ihre spezifischen Anforderungen zugeschnitten werden können.

Integrationen bieten Kompatibilität mit verschiedenen Webtechnologien und -plattformen wie HTML5, XML, JSON, SOAP und AJAX.

Pros and Cons

Pros:

- Einfache Kommandozeilenschnittstelle

- Anpassbare Scan-Optionen

- Unterstützt verschiedene Angriffsmethoden

Cons:

- Kann ressourcenintensiv sein

- Eingeschränkte Benutzeroberfläche

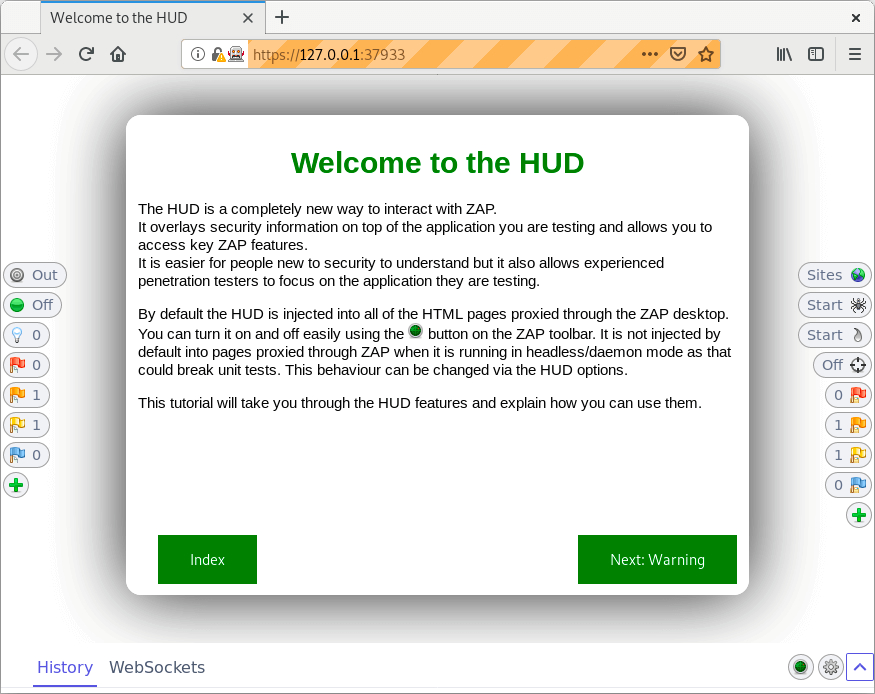

Zed Attack Proxy (ZAP) ist ein Open-Source-Sicherheitsscanner für Webanwendungen, der für Sicherheitsexperten und Entwickler entwickelt wurde. Er führt Penetrationstests durch, um Schwachstellen in Webanwendungen zu identifizieren und hilft Ihnen, Ihre Online-Ressourcen abzusichern.

Warum ich Zed Attack Proxy (ZAP) ausgewählt habe: ZAP bietet eine intuitive Benutzeroberfläche, die sowohl für Einsteiger als auch erfahrene Tester geeignet ist. Es umfasst automatisierte Scanner und ein Set von Tools, mit denen Sie Sicherheitslücken auch manuell aufdecken können. Durch seine Fähigkeit, als Proxy-Server zu fungieren, können Sie den Datenverkehr abfangen und verändern, was seinen Nutzen für Penetrationstests erhöht. Der Community-basierte Ansatz von ZAP sorgt für kontinuierliche Aktualisierungen und Verbesserungen und macht es zu einer zuverlässigen Wahl für umfassende Tests.

Herausragende Funktionen & Integrationen:

Funktionen umfassen automatisierte Scanner, die schnell Sicherheitslücken in Webanwendungen identifizieren. Das Tool ermöglicht es Ihnen, Webverkehr abzufangen und zu verändern, was eine tiefere Analyse potenzieller Probleme erlaubt. ZAP bietet außerdem eine Reihe von Tools für manuelle Tests und gibt Ihnen so Flexibilität bei der Durchführung Ihrer Sicherheitsbewertungen.

Integrationen umfassen die Kompatibilität mit Jenkins, Docker, GitHub Actions, GitLab, Azure DevOps, Bamboo, TeamCity, Travis CI und CircleCI.

Pros and Cons

Pros:

- Bietet Möglichkeiten zum Abfangen des Datenverkehrs

- Intuitive Benutzeroberfläche für alle Anwender

- Unterstützt manuelle und automatisierte Tests

Cons:

- Häufige Updates können den Einsatz stören

- Begrenzte Dokumentation für Einsteiger

Weitere Security Testing Tools

Hier sind einige weitere Optionen für Security Testing Tools, die es nicht auf meine Kurzliste geschafft haben, aber dennoch einen Blick wert sind:

- SQLMap

Am besten für SQL-Injection-Tests geeignet

- ImmuniWeb

Am besten für KI-gestützte Sicherheit

- BeEF (Browser Exploitation Framework)

Am besten geeignet für Browsertests im Bereich Sicherheit

- Vega

Am besten geeignet für Webanwendungssicherheit

- Mend.io

Am besten für Schwachstellenscans geeignet

- NowSecure

Am besten geeignet für automatisierte Sicherheitstests von mobilen Apps

Auswahlkriterien für Security Testing Tools

Bei der Auswahl der besten Security Testing Tools für diese Liste habe ich gängige Bedürfnisse und Probleme der Käufer berücksichtigt, wie z.B. die Entdeckung von Schwachstellen und die Integrationsfähigkeit in bestehende Systeme. Zudem habe ich das folgende Framework genutzt, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsfälle abdecken:

- Erkennung von Schwachstellen

- Durchführung von Penetrationstests

- Webanwendungsscans durchführen

- Sicherheitsberichte bereitstellen

- Unterstützung von Compliance-Anforderungen

Zusätzliche besondere Funktionen (25 % der Gesamtbewertung)

Zur weiteren Eingrenzung habe ich nach speziellen Eigenschaften gesucht, wie zum Beispiel:

- Echtzeit-Bedrohungswarnungen

- Integration mit CI/CD-Pipelines

- Individuell anpassbare Dashboards

- KI-gestützte Analysen

- Automatische Vorschläge zur Behebung von Schwachstellen

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um die Benutzerfreundlichkeit der Systeme zu beurteilen, habe ich Folgendes berücksichtigt:

- Intuitives Oberflächendesign

- Einfache Navigation

- Minimale Lernkurve

- Anpassbare Benutzereinstellungen

- Zugänglichkeit über verschiedene Geräte

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung für jede Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen und Anleitungen

- Vorhandensein von Chatbots für Support

- Regelmäßige Webinare für Nutzer

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Optionen für Live-Chat

- Umfassende Wissensdatenbank

- Schneller E-Mail-Support

- Dedizierte Kundenbetreuer

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Flexible Abonnement-Modelle

- Transparente Preisstruktur

- Leistungsmerkmale im Basispreis enthalten

- Rabatte bei jährlicher Abrechnung

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich folgende Aspekte bei der Durchsicht von Kundenbewertungen berücksichtigt:

- Allgemeine Zufriedenheitsbewertung

- Feedback zur Wirksamkeit von Funktionen

- Kommentare zur Benutzerfreundlichkeit

- Meinungen zum Kundensupport

- Einblicke zu Zuverlässigkeit und Verfügbarkeit

Wie man Security Testing Tools auswählt

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie sich auf Ihren individuellen Auswahlprozess konzentrieren können, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Worauf achten |

| Skalierbarkeit | Stellen Sie sicher, dass das Tool mit Ihrem Team wächst. Prüfen Sie, ob es steigende Arbeitslasten und Benutzeranforderungen bewältigen kann. |

| Integrationen | Suchen Sie nach Kompatibilität mit Ihren bestehenden Tools wie CI/CD-Pipelines und Versionskontrollsystemen. |

| Anpassbarkeit | Prüfen Sie, ob sich Einstellungen für Ihre spezifischen Testanforderungen und Workflows anpassen lassen. |

| Benutzerfreundlichkeit | Wählen Sie ein Tool mit intuitiver Oberfläche. Es sollte die Einarbeitungszeit für Ihr Team minimieren. |

| Budget | Stimmen Sie die Kosten des Tools mit Ihren finanziellen Vorgaben ab. Prüfen Sie, ob es ein gutes Preis-Leistungs-Verhältnis bietet. |

| Sicherheitsvorkehrungen | Überprüfen Sie die Fähigkeiten des Tools zum Schutz sensibler Daten und zur Einhaltung von Compliance-Richtlinien. |

| Support | Beachten Sie die Verfügbarkeit von Kundensupport und Ressourcen wie Tutorials und Anleitungen. |

| Leistung | Bewerten Sie die Geschwindigkeit und Genauigkeit des Tools bei der Erkennung von Schwachstellen, ohne die Systemleistung zu beeinträchtigen. |

Trends bei Security Testing Tools

In meinen Recherchen habe ich unzählige Produktneuheiten, Pressemitteilungen und Release-Notes verschiedener Anbieter von Security Testing Tools ausgewertet. Hier sind einige der aufkommenden Trends, die ich derzeit beobachte:

- KI und maschinelles Lernen: Diese Technologien werden eingesetzt, um Schwachstellenerkennung und -analyse zu verbessern. Sie können Muster erkennen und potenzielle Bedrohungen schneller vorhersagen als traditionelle Methoden. Anbieter wie ImmuniWeb integrieren KI, um intelligentere Bedrohungsbewertungen zu ermöglichen.

- Fokus auf Cloud-Sicherheit: Da immer mehr Unternehmen in die Cloud wechseln, legen Tools nun verstärkt Wert auf cloud-spezifische Sicherheitstests. So wird sichergestellt, dass Cloud-Umgebungen genauso sicher sind wie lokale Systeme. Lösungen wie Snyk passen ihr Angebot an, um Cloud-Schwachstellen gezielt anzugehen.

- Bedrohungsinformationen in Echtzeit: Nutzer wünschen sich aktuelle Einblicke in potenzielle Gefahren. Tools integrieren Echtzeit-Bedrohungsfeeds, um sofortige Warnungen und Empfehlungen zu geben. Dieser Trend ist entscheidend, damit Unternehmen rasch auf Sicherheitsvorfälle reagieren können.

- DevSecOps-Tools-Integration: Sicherheitstests werden zu einem festen Bestandteil des DevOps-Lebenszyklus. Die Tools sind darauf ausgelegt, sich nahtlos in CI/CD-Pipelines einzufügen, und fördern einen „Shift-left“-Ansatz für Sicherheit. Diese Integration hilft, Schwachstellen frühzeitig im Entwicklungsprozess zu erkennen.

- Nutzerverhaltensanalyse: Das Analysieren von Nutzerverhalten wird immer wichtiger, um Anomalien zu identifizieren, die auf Sicherheitsverletzungen hindeuten könnten. Dieser Trend hilft, interne Bedrohungen und ungewöhnliche Zugriffsmuster zu erkennen. Er wird zu einem zentralen Bestandteil umfassender Sicherheitsstrategien.

Was sind Security Testing Tools?

Sicherheits-Testtools sind Softwarelösungen, die dazu entwickelt wurden, Schwachstellen und Sicherheitslücken in Systemen, Anwendungen und Netzwerken zu identifizieren. Diese Tools werden häufig von Sicherheitsexperten, Entwicklern und IT-Teams eingesetzt, um die Sicherheitslage ihres Unternehmens zu verbessern. Funktionen wie Schwachstellenerkennung, Echtzeit-Bedrohungsinformationen und Fokus auf Cloud-Sicherheit helfen dabei, sensible Daten zu schützen und die Einhaltung von Vorgaben sicherzustellen. Insgesamt bieten diese Tools essenzielle Unterstützung, um sichere und widerstandsfähige IT-Umgebungen aufrechtzuerhalten.

Funktionen von Security Testing Tools

Achten Sie bei der Auswahl von Security Testing Tools auf die folgenden Schlüsselfunktionen:

- Schwachstellenerkennung: Findet Schwachstellen und Sicherheitslücken in Anwendungen, um potenzielle Angriffe zu vermeiden.

- Echtzeit-Bedrohungsinformationen: Liefert aktuelle Warnmeldungen über neue Bedrohungen und ermöglicht sofortige Reaktionen und Gegenmaßnahmen.

- Fokus auf Cloud-Sicherheit: Sorgt dafür, dass Cloud-Umgebungen geschützt sind und geht auf die besonderen Herausforderungen cloud-basierter Systeme ein.

- DevSecOps-Integration: Lässt sich in CI/CD-Pipelines einbinden, sodass während des gesamten Entwicklungsprozesses Sicherheitsüberprüfungen durchgeführt werden und Probleme früh erkannt werden können.

- Nutzerverhaltensanalyse: Überwacht und analysiert Benutzeraktivitäten, um ungewöhnliche Muster zu erkennen, die auf Sicherheitsgefahren hindeuten könnten.

- Automatisierte Scans: Führt regelmäßige, automatisierte Sicherheitsüberprüfungen durch, verringert manuellen Aufwand und spart Zeit.

- Anpassbare Dashboards: Bietet individuelle Übersichten und Berichte, damit Teams sich auf die relevantesten Sicherheitskennzahlen und Erkenntnisse konzentrieren können.

- Fähigkeiten für KI und maschinelles Lernen: Verbessern die Erkennung und Analyse von Bedrohungen, um intelligentere und schnellere Sicherheitsbewertungen bereitzustellen.

- Compliance-Unterstützung: Hilft sicherzustellen, dass Systeme branchenspezifische Vorgaben und Normen erfüllen und reduziert so das Risiko von Compliance-Verstößen.

- Manuelle Testtools: Bietet Möglichkeiten für detaillierte, manuelle Prüfungen für Sicherheitsexperten, die eine umfassende Analyse benötigen.

Vorteile von Security Testing Tools

Die Implementierung von Security Testing Tools bringt für Ihr Team und Ihr Unternehmen zahlreiche Vorteile. Auf diese können Sie sich freuen:

- Verbesserte Sicherheitslage: Durch das Aufdecken und Beheben von Schwachstellen helfen diese Tools, Ihre Systeme vor potenziellen Bedrohungen zu schützen.

- Zeitersparnis: Automatisierte Scans verringern den manuellen Prüfaufwand, sodass sich Ihr Team auf andere Aufgaben konzentrieren kann.

- Bessere Compliance: Tools mit Compliance-Unterstützung sorgen dafür, dass Sie Branchenstandards einhalten und so das Risiko von Sanktionen verringern.

- Früherkennung von Problemen: Die Integration mit anderen DevOps-Security-Tools ermöglicht Sicherheitsüberprüfungen während der Entwicklung, sodass Probleme erkannt werden, bevor sie eskalieren.

- Fundierte Entscheidungen: Anpassbare Dashboards und detaillierte Berichte liefern Erkenntnisse, die Ihre Sicherheitsstrategien steuern.

- Proaktives Bedrohungsmanagement: Bedrohungsinformationen in Echtzeit halten Sie über neue Gefahren auf dem Laufenden, sodass Sie schnell reagieren können.

- Skalierbarkeit: Wenn Ihr Unternehmen wächst, passen sich diese Tools an den erhöhten Bedarf an und sorgen weiterhin für umfassenden Schutz.

Kosten und Preise von Security Testing Tools

Die Auswahl von Sicherheitstest-Tools erfordert ein Verständnis der verschiedenen Preisgestaltungsmodelle und verfügbaren Pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Pläne, deren durchschnittliche Preise und typische enthaltene Funktionen von Sicherheitstest-Tools zusammen:

Vergleichstabelle für Sicherheitstest-Tools

| Plan-Typ | Durchschnittlicher Preis | Gängige Funktionen |

| Kostenloser Plan | $0 | Grundlegendes Schwachstellen-Scanning, eingeschränkter Support und Community-Zugang. |

| Persönlicher Plan | $10-$30 /Benutzer /Monat | Erweiterte Scan-Möglichkeiten, Basisberichte und E-Mail-Support. |

| Business-Plan | $50-$100 /Benutzer /Monat | Umfassendes Scanning, Echtzeit-Benachrichtigungen, Compliance-Prüfungen und telefonischer Support. |

| Enterprise-Plan | $150-$300/Benutzer /Monat | Vollständige Feature-Suite, dedizierte Account-Manager, individuelle Integrationen und 24/7-Support. |

Sicherheitstest-Tools FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu Sicherheitstest-Tools:

Welches Tool wird für Sicherheitstests verwendet?

Für Sicherheitstests werden Tools wie Burp Suite und OWASP ZAP für Webanwendungen sowie Nmap und Wireshark für die Netzanalyse eingesetzt. Diese Tools erkennen und beseitigen Sicherheitsprobleme in verschiedenen Bereichen. Sie bieten fortschrittliche Funktionen, die für umfassende Sicherheitstests unerlässlich sind.

Was sind die drei Arten von Sicherheitstests?

Die drei Hauptarten von Sicherheitstests sind Schwachstellenscans, u003ca href=u0022https://thectoclub.com/tools/best-enterprise-penetration-testing-tools/u0022u003ePenetrationstestsu003c/au003e und statische Analysen. Schwachstellenscans verwenden automatisierte Tools, um Schwachstellen zu erkennen. u003ca href=u0022https://thectoclub.com/tools/best-web-application-penetration-testing-tools/u0022u003ePenetrationstestsu003c/au003e simulieren Angriffe, um Sicherheitslücken aufzudecken. Statische Analysen untersuchen Quellcode auf potenzielle Schwachstellen.

Sind Sicherheitstests funktional oder nicht-funktional?

Sicherheitstests gelten als eine Form des nicht-funktionalen Testens. Sie konzentrieren sich darauf, wie sich ein System unter unerwarteten Bedingungen verhält, anstatt auf spezifische Funktionalitäten. Nicht-funktionale Tests, einschließlich Sicherheitstests, bewerten die Widerstandsfähigkeit eines Systems und seine Fähigkeit, Bedrohungen zu begegnen.

Was sind die sechs Grundprinzipien von Sicherheitstests?

Die sechs Grundprinzipien sind Vertraulichkeit, Integrität, Verfügbarkeit, Authentifizierung, Autorisierung und Nichtabstreitbarkeit. Diese Prinzipien stellen sicher, dass Daten vor unbefugtem Zugriff geschützt, korrekt und verfügbar bleiben sowie Handlungen nachvollziehbar sind. Sie bilden die Grundlage für effektive Sicherheitstests.

Wie oft sollten Sicherheitstests durchgeführt werden?

Regelmäßige Sicherheitstests sind entscheidend für die Aufrechterhaltung einer sicheren Umgebung. Idealerweise sollten Tests mindestens vierteljährlich und nach wesentlichen Systemänderungen erfolgen. So werden neue Schwachstellen entdeckt und ein kontinuierlicher Schutz gegen sich entwickelnde Bedrohungen gewährleistet.

Können Sicherheitstest-Tools in CI/CD-Pipelines integriert werden?

Ja, viele Sicherheitstest-Tools lassen sich in CI/CD-Pipelines integrieren. Diese Integration ermöglicht kontinuierliche Sicherheitsprüfungen während des Entwicklungsprozesses. So werden Schwachstellen frühzeitig erkannt und sichergestellt, dass Sicherheit Teil des gesamten Softwareentwicklungszyklus ist.

Wie geht es weiter?

Wenn Sie gerade dabei sind, Sicherheitstest-Tools zu recherchieren, kontaktieren Sie einen SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen im Detail besprochen werden. Anschließend erhalten Sie eine Shortlist mit passenden Softwarelösungen. Sie werden während des gesamten Kaufprozesses unterstützt, einschließlich Preisverhandlungen.