Kurzliste der besten Tools für Web Application Penetration Testing

Die besten Tools für Web Application Penetration Testing helfen Teams, Schwachstellen frühzeitig zu erkennen, Sicherheitskontrollen zu validieren und sensible Daten in komplexen Anwendungen zu schützen. Wenn Fehlkonfigurationen durch Überprüfungen rutschen, automatisierte Scanner risikoreiche Probleme übersehen oder Lücken zwischen manuellen Tests und CI/CD-Pipelines entstehen, können Sicherheitsmängel unbemerkt bleiben und später kostspielig werden.

Die richtige Plattform für Penetrationstests bietet Sicherheitsteams präzise Ergebnisse, übersichtliche Berichte und Workflows, die sich nahtlos in bestehende Entwicklungsprozesse integrieren. Als CTO mit über 20 Jahren Erfahrung in der Prüfung und Implementierung von Sicherheitstools in aktiven Webumgebungen habe ich die führenden Lösungen nach Genauigkeit, Integrationsqualität und Benutzerfreundlichkeit bewertet. Jede Rezension behandelt Funktionen, Vor- und Nachteile sowie ideale Anwendungsfälle, damit Ihr Team das beste Tool für zuverlässigere Anwendungssicherheit auswählen kann.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Tools für Web Application Penetration Testing

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-WAPT-Tool-Auswahl zusammen und hilft Ihnen, das passende für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für proaktives, automatisiertes Penetrationstesten geeignet | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $149/Monat | Website | |

| 2 | Ideal für kontinuierliches Schwachstellen-Scanning und Pentesting mit über 9.300 Testfällen | Kostenlose Demo verfügbar | Ab $69/Monat | Website | |

| 3 | Am besten für hybrides KI- + menschliches Pentesting | Kostenloser Plan verfügbar | Ab $200/Monat | Website | |

| 4 | Am besten für die Erkennung von Geschäftslogik-Schwachstellen geeignet | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 5 | Am besten für KI-Penetrationstests | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 6 | Am besten geeignet für die Konfiguration von Scan-Profilen | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 7 | Netzwerkprotokoll-Analysator, der komplett Open Source ist und Ihr Netzwerk sowie den Datenverkehr für die Cybersicherheit überwacht | Kostenlos nutzbar | Website | ||

| 8 | Beste vollständig verwaltete Web Application Firewall (WAF) Lösung | 14-tägige kostenlose Testphase + kostenlose Demo | Ab $99/Monat | Website | |

| 9 | Am besten für die Echtzeit-Leistungsüberwachung geeignet | Kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet für DeepScan-Technologie in komplexen Webanwendungen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Tools für Web Application Penetration Testing

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Tools für Web Application Penetration Testing, die es auf meine Kurzliste geschafft haben. Meine Rezensionen bieten einen ausführlichen Überblick über die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, damit Sie das passende für sich finden.

Intruder

Am besten für proaktives, automatisiertes Penetrationstesten geeignet

Intruder ist ein Schwachstellenmanagement-Tool, das Unternehmen dabei unterstützt, Sicherheitslücken in ihrer digitalen Infrastruktur zu erkennen und zu beheben. Es bietet eine kontinuierliche Netzwerküberwachung, automatisiertes Schwachstellen-Scanning und eine proaktive Bedrohungsabwehr, was insgesamt zu einer sichereren IT-Umgebung für Unternehmen beiträgt, die ihre Angriffsfläche minimieren möchten.

Ich habe diese Plattform wegen ihrer Automatisierungsfunktionen in meine Liste aufgenommen. Sie nutzt zugrundeliegende Schwachstellenscanner, um einen proaktiven Ansatz im Schwachstellenmanagement zu verfolgen. Diese automatisierte Scan-Funktion ermöglicht regelmäßige und systematische Schwachstellenbewertungen digitaler Assets mit minimalem manuellem Aufwand. Gleichzeitig sorgen die kontinuierliche Überwachung und die Echtzeit-Bedrohungserkennung des Tools dafür, dass der Sicherheitsstatus stets aktuell bleibt und sich neuen Bedrohungen und Veränderungen der Umgebung anpasst.

Die Software integriert sich nativ mit Slack, Microsoft Teams, Jira, Github und Gitlab. Weitere Integrationen sind über Zapier und API verfügbar.

Bezahlte Tarife beginnen bei $196 pro Monat und Anwendung. Eine 14-tägige kostenlose Testphase ist ebenfalls verfügbar.

New Product Updates from Intruder

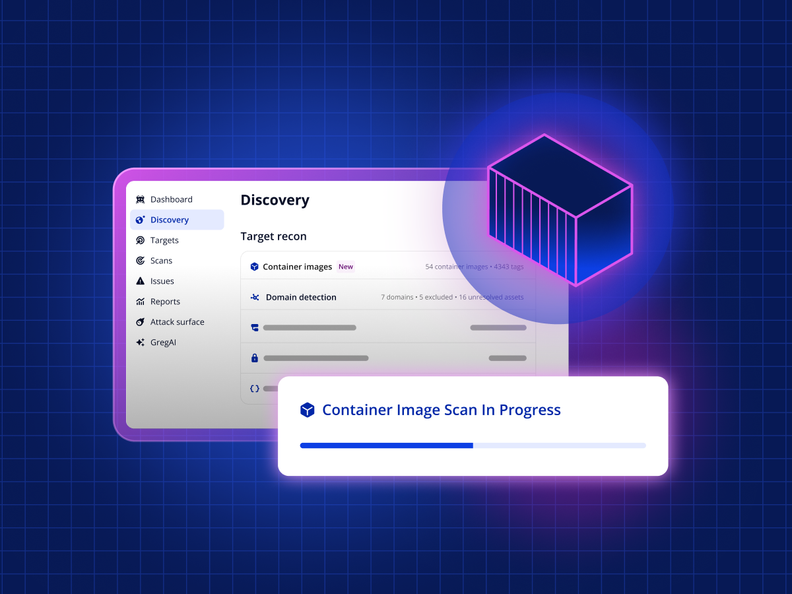

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

Ideal für kontinuierliches Schwachstellen-Scanning und Pentesting mit über 9.300 Testfällen

Astra Pentest ist eine entwicklerfreundliche Pentest-Plattform mit einem automatisierten Schwachstellenscanner und manuellen Penetrationstests durch Sicherheitsexperten, um Fehlalarme auszuschließen. Der Schwachstellenscanner der Plattform führt über 9.300 Testfälle durch und deckt OWASP, SANS, ISO, SOC und andere Standards ab. Das KI-gestützte Feature für Testfälle der Geschäftslogik gewährleistet eine umfassende Abdeckung bei der Sicherheitstestung. Zusätzlich liefert der KI-gestützte, konversationelle Chatbot Ingenieuren kontextbezogene Einblicke zur Behebung von Schwachstellen.

Die Pentest-Plattform von Astra bietet ein kollaboratives Dashboard, auf dem Teammitglieder und Sicherheitsexperten effizient zusammenarbeiten können. Sie stellt zudem ein öffentlich verifizierbares Sicherheitszertifikat bereit, das Vertrauen bei Kunden und Partnern schafft. Die Plattform bietet außerdem Echtzeit-Support durch Sicherheitsexperten und legt Wert auf kontinuierliches Scannen, sodass eine fortlaufende Überwachung und Erkennung von Sicherheitsproblemen möglich ist.

Wie der Schwachstellenscanner deckt auch das Penetrationstest-Tool zahlreiche Sicherheitsstandards ab und bietet Compliance-Tests für Vorschriften wie ISO 27001, HIPAA, SOC2 und DSGVO. Die Software kann auch Progressive Web Apps, Single-Page-Apps sowie geschützte Bereiche nach dem Login scannen. Zu den Integrationen gehören GitHub, GitLab, Slack, Jira und weitere.

Kostenpflichtige Pakete beginnen ab $199/Monat für das Scanner-Paket; eine kostenlose Demo ist verfügbar.

Zeropath ist eine KI-native Anwendungssicherheitsplattform, die speziell für die Anforderungen von sicherheitsbewussten Unternehmen entwickelt wurde, die ihre Prozesse zur Webanwendungssicherheit verbessern möchten. Durch fortschrittliche Werkzeuge wie Static Application Security Testing (SAST) und automatisierte Behebung von Schwachstellen ermöglicht Zeropath Ihrem Team, Schwachstellen effizient zu erkennen und zu beheben.

Warum ich Zeropath ausgewählt habe

Ich habe Zeropath ausgewählt, weil es kontinuierliche, KI-gestützte Tests mit menschlicher Angriffsanalyse kombiniert – ideal, wenn Sie ein Webanwendung-Penetrationstest-Tool suchen, das über oberflächliche Prüfungen hinausgeht. Sie erhalten automatisierte Aufklärung und Schwachstellenerkennung rund um die Uhr, wodurch Ihr Team Sicherheitslücken sofort erkennt, wenn sie auftreten. Erfahrene Pentester validieren die Funde und analysieren komplexe Angriffsketten, sodass Sie nicht im Unklaren darüber sind, welche Probleme tatsächlich real oder ausnutzbar sind. Diese Kombination ermöglicht es Ihrem Team, bedeutsame Schwachstellen zu priorisieren und mit Zuversicht zu handeln.

Zeropath Hauptfunktionen

Neben dem kontinuierlichen KI- und Mensch-basierten Testansatz kann Ihr Team auch von folgenden Funktionen profitieren:

- Automatisierte Behebung von Schwachstellen: Diese Funktion bietet automatisierte Lösungen für identifizierte Schwachstellen und beschleunigt den Behebungsprozess für Ihr Entwicklerteam.

- Echtzeit-Feedback: Zeropath liefert sofortige Einblicke zu Sicherheitsproblemen, sobald diese auftreten, sodass Ihr Team sie umgehend angehen kann.

- Automatisches Nachtesten von Fixes: Nachdem Ihr Team einen Patch angewendet hat, überprüft Zeropath die Lösung, um sicherzustellen, dass das Problem behoben ist.

- SARIF-Vergleich: Diese Funktion erlaubt eine detaillierte Analyse und den Vergleich von Sicherheitsberichten und verbessert so die Fähigkeit Ihres Teams, Schwachstellen zu verfolgen und zu verwalten.

- Echtzeit-Erkennung von Schwachstellen: Die Plattform benachrichtigt Sie sofort, sobald in sich verändernden Anwendungsumgebungen neue Schwachstellen auftreten.

Zeropath Integrationen

Integrationen umfassen GitHub, GitLab, Azure DevOps und Bitbucket.

Pros and Cons

Pros:

- Kontinuierliche Überwachung erkennt neue Schwachstellen rund um die Uhr

- KI-Aufklärung deckt verborgene Angriffsflächen umfassend ab

- Proof-of-Concept-Exploits verdeutlichen für Teams das reale Risiko

Cons:

- Nicht ideal für Teams, die ausschließlich klassische Einmal-Tests wünschen

- Sie benötigen gegebenenfalls Zeit, um Ihren Arbeitsablauf auf die Automatisierung anzupassen

Escape ist ein Webanwendung-Penetrationstest-Tool, das für Unternehmen entwickelt wurde, die moderne digitale Sicherheitsherausforderungen bewältigen müssen. Es spezialisiert sich auf die Erkennung von Geschäftslogik-Schwachstellen, die von herkömmlichen Scannern oft übersehen werden, und ist daher besonders geeignet für Branchen wie Finanzen, Gesundheitswesen und Technologie. Durch die Integration in bestehende Technologie-Stacks stellt Escape eine kontinuierliche Sicherheitsvalidierung sicher und passt sich so den schnellen Bereitstellungszyklen zeitgemäßer Anwendungen an.

Warum ich Escape ausgewählt habe

Ich habe Escape ausgewählt, weil es herausragend komplexe Geschäftslogik-Schwachstellen durch KI-gestützte Dynamic Application Security Testing (DAST) identifiziert und sich damit von traditionellen Werkzeugen abhebt. Dieser Fokus auf Geschäftslogik-Sicherheit ist besonders wichtig für Organisationen, die mit ausgefeilten Cyberbedrohungen konfrontiert sind. Außerdem sorgt die Integration von Escape in CI/CD-Pipelines dafür, dass Sicherheitstests mit schnellen Entwicklungszyklen Schritt halten und in Echtzeit Einblicke sowie umsetzbare Empfehlungen für die Behebung bieten. Diese Eigenschaften machen Escape zu einer überzeugenden Wahl für Teams, die ihre Sicherheitslage verbessern möchten, ohne die Innovationsgeschwindigkeit zu bremsen.

Hauptfunktionen von Escape

Neben den Fähigkeiten zur Geschäftslogik-Prüfung bietet Escape:

- API-Erkennung: Erkennt und dokumentiert APIs innerhalb Ihrer Anwendung automatisch und gewährleistet so umfassende Sicherheitsabdeckung.

- GraphQL-Sicherheitstests: Bietet spezialisierte Tests für GraphQL-APIs und adressiert somit spezifische Schwachstellen dieser Technologie.

- Compliance-Berichte: Erstellt detaillierte Berichte zur Unterstützung bei der Erfüllung von Branchenstandards und vereinfacht den Auditprozess.

- Erkennung von Lecks sensibler Daten: Identifiziert potenzielle Datenlecks innerhalb Ihrer Anwendungen und trägt damit zum Schutz sensibler Informationen bei.

Escape-Integrationen

Escape integriert sich in moderne Technik-Stacks, einschließlich CI/CD-Plattformen, um eine nahtlose Sicherheitsvalidierung zu ermöglichen. Zu den nativen Integrationen gehören GitHub, GitLab, Jenkins, JIRA, Slack, Bitbucket, Azure DevOps, AWS, Docker und Kubernetes.

Pros and Cons

Pros:

- Kontinuierliches Scannen und Überprüfen unterstützen eine laufende Sicherheitsüberwachung

- Fortschrittliche Scan-Technologie, die ein breites Spektrum an Sicherheitsproblemen aufdeckt

- Starke Erkennung von API-Schwachstellen, einschließlich REST- und GraphQL-Endpunkten

Cons:

- Plattform-Upgrades können Zeit in Anspruch nehmen, um angewendet und angepasst zu werden

- Für die effektive Nutzung der erweiterten Funktionen ist technisches Know-how erforderlich

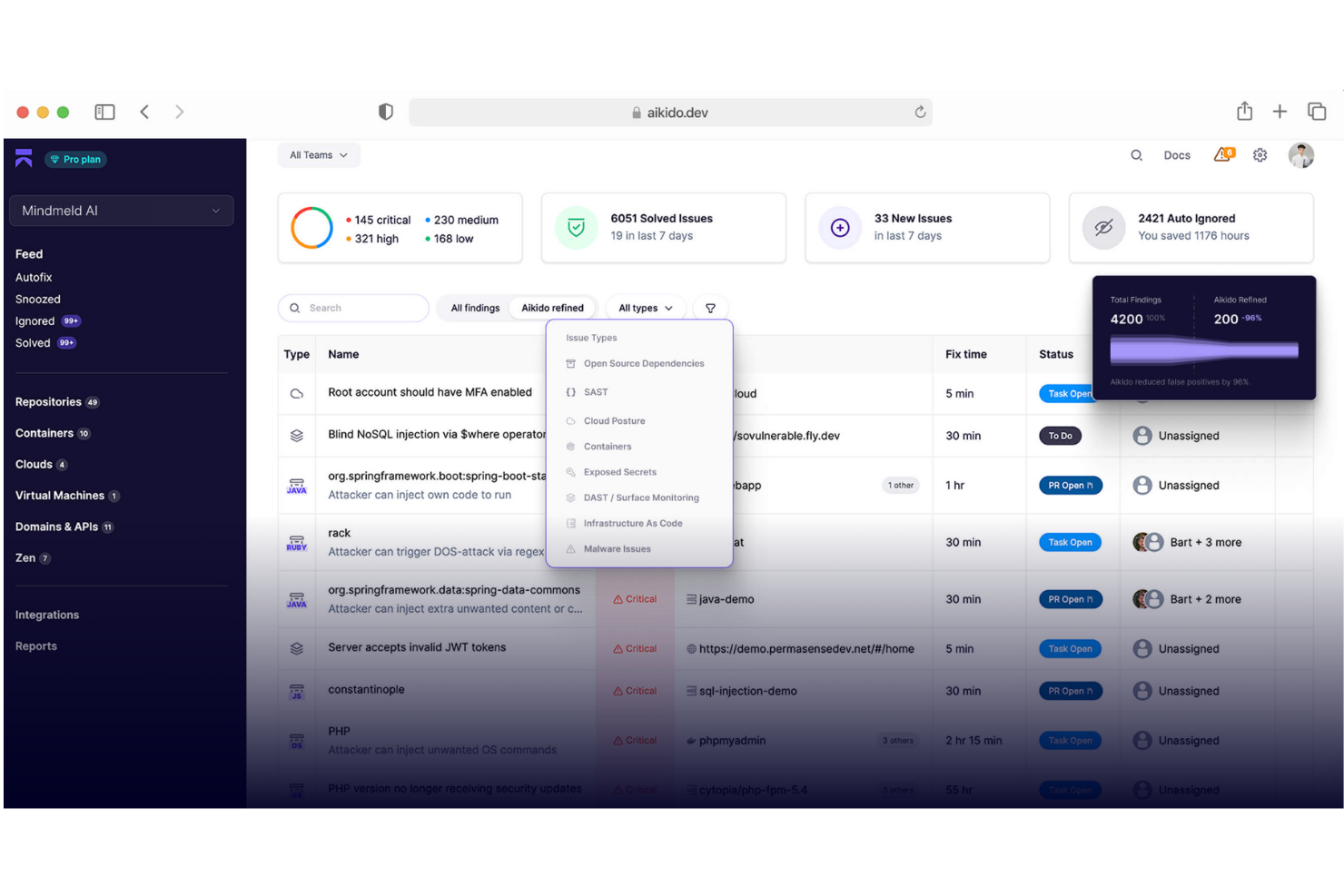

Das Attack-Modul von Aikido Security bietet autonome KI-Penetrationstests, die das Verhalten echter Angreifer nachahmen und validierte Ergebnisse in Stunden statt Wochen liefern. Es kann als eigenständiges Pentesting-Tool oder als Teil der umfassenderen Aikido-Plattform genutzt werden, die auch Module für Code-, Cloud- und Laufzeitschutz umfasst. Zusammengenommen bieten diese Tools Teams eine kontinuierliche Übersicht über Schwachstellen in ihrer gesamten Umgebung.

Aikido Security beinhaltet zudem leistungsstarke DAST-Funktionen für Black-Box-Tests. Es untersucht Ihre Webanwendungen und APIs von außen, ohne Zugriff auf den Quellcode zu benötigen, und hilft Ihnen, reale Angriffe zu simulieren und potenzielle Schwachstellen aufzudecken. Dieser Ansatz verschafft Ihrem Team einen klareren Überblick über externe Risiken und notwendige Maßnahmen zur Stärkung Ihrer Abwehr.

Eine weitere nützliche Funktion ist das authentifizierte DAST-Scanning. Durch das Einloggen als Benutzer vor dem Testen kann Aikido einen größeren Teil der Anwendung prüfen und so Schwachstellen identifizieren, die bei nicht authentifizierten Scans möglicherweise übersehen werden. Die Plattform bietet außerdem statische Anwendungssicherheitstests (SAST), um Probleme wie SQL-Injektion und Cross-Site-Scripting direkt in Ihrem Code zu erkennen.

New Product Updates from Aikido Security

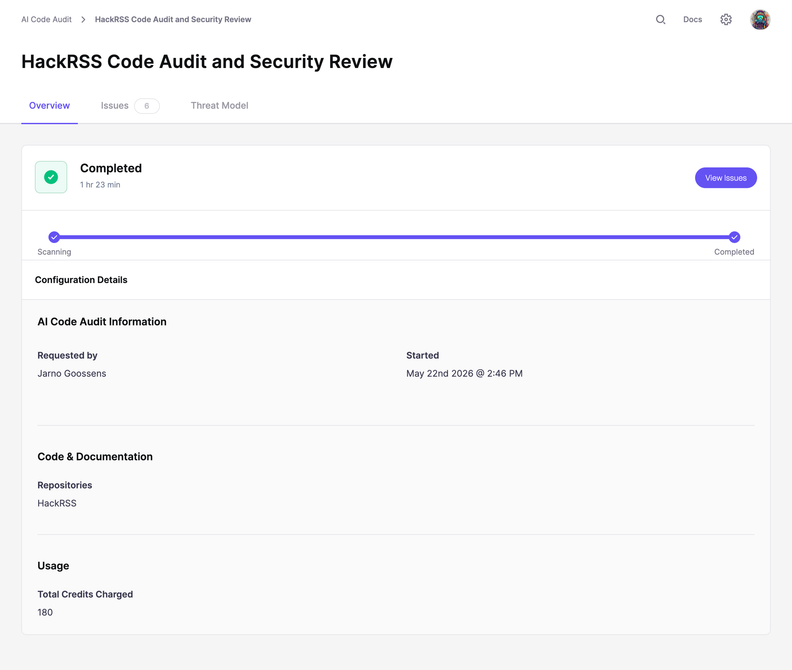

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

Invicti bietet eine Sicherheitsplattform, die nicht nur Schwachstellen identifiziert, sondern diese auch validiert und priorisiert, sodass Ihre digitalen Assets geschützt bleiben. Entwickelt für Unternehmen aus den Bereichen IT, Finanzdienstleistungen, Gesundheitswesen und öffentliche Verwaltung, begegnet die Lösung der Herausforderung, Webanwendungen und APIs vor potenziellen Angriffen zu schützen. Durch die nahtlose Integration in Ihre Entwicklungspipeline hilft Invicti, eine starke Sicherheitslage aufrechtzuerhalten, ohne Ihren Arbeitsablauf zu stören.

Warum ich Invicti gewählt habe

Ich habe mich für Invicti aufgrund seiner außergewöhnlichen Fähigkeit zur Konfiguration von vordefinierten Scan-Profilen entschieden – ein hervorstechendes Merkmal unter den Tools für Penetrationstests von Webanwendungen. Diese Funktion ermöglicht es, Scan-Prozesse individuell anzupassen und zu automatisieren, sodass Sicherheitsüberprüfungen sowohl umfassend als auch konsistent durchgeführt werden. Die Plattform umfasst außerdem dynamische Anwendungssicherheitstests (DAST) mit einer sehr hohen Genauigkeitsrate, was entscheidend ist, um Schwachstellen wirksam aufzudecken. Darüber hinaus sorgt die reibungslose Integration in CI/CD-Pipelines dafür, dass Sicherheit sichergestellt bleibt, ohne den Entwicklungszyklus zu verlangsamen.

Wichtige Funktionen von Invicti

Neben den vordefinierten Scan-Profilen bietet Invicti zahlreiche weitere Schlüsselfunktionen, die Ihr Sicherheitsmanagement verbessern:

- DAST-Engine: Bietet eine Genauigkeitsrate von 99,98 % durch den Einsatz innovativer KI zur schnellen Erkennung von Schwachstellen.

- Software Composition Analysis (SCA): Identifiziert Schwachstellen in Open-Source-Komponenten, sodass Sie Risiken in Ihrer Software-Lieferkette begegnen können.

- Containersicherheit: Ermöglicht das Scannen von Container-Images, um Schwachstellen vor der Bereitstellung zu erkennen.

- Rollenbasierte Zugriffskontrolle: Stellt sicher, dass nur autorisiertes Personal Zugang zu kritischen Sicherheitsfunktionen erhält und stärkt damit den Datenschutz.

Invicti-Integrationen

Integrationen umfassen Bitbucket, Azure API Management, Mend.io, Amazon API Gateway, Kubernetes, Apigee API Hub, MuleSoft Anypoint Exchange, Azure Boards, FogBugz und Bugzilla.

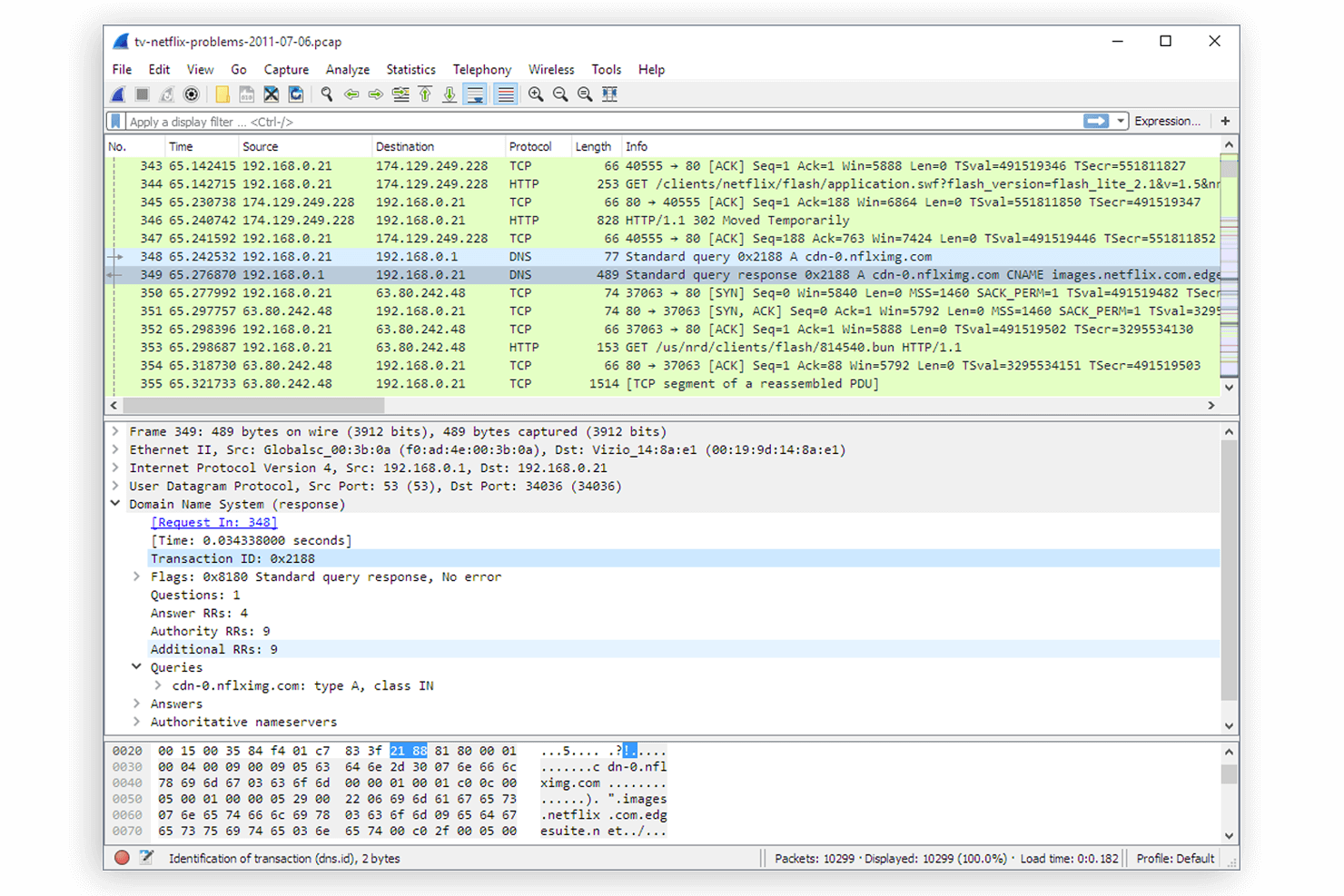

Netzwerkprotokoll-Analysator, der komplett Open Source ist und Ihr Netzwerk sowie den Datenverkehr für die Cybersicherheit überwacht

Wireshark ist ein leistungsstarker Open-Source-Netzwerk-Paketsniffer, der für die tiefgehende Analyse von Hunderten verschiedener Protokolle ausgestattet ist, wobei ständig weitere hinzukommen. Wireshark läuft auf mehreren Plattformen, darunter Windows, macOS, Linux, Solaris, NetBSD, FreeBSD und viele andere. Wireshark kann Live-Daten von Ethernet, IEEE 802.11, PPP/HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI und anderen in einer Vielzahl von Dateiformaten lesen. Daten können einfach exportiert, komprimiert und dekomprimiert werden, um sie offline zu analysieren, und die Plattform bietet zudem eine benutzerfreundliche, integrierte Netzwerkprotokoll-Debugging-Umgebung. Wireshark lässt sich mit einer Vielzahl von Tools integrieren, darunter Netzwerksoftware-Emulatoren wie GNS3. Wireshark ist Open Source und kostenlos nutzbar.

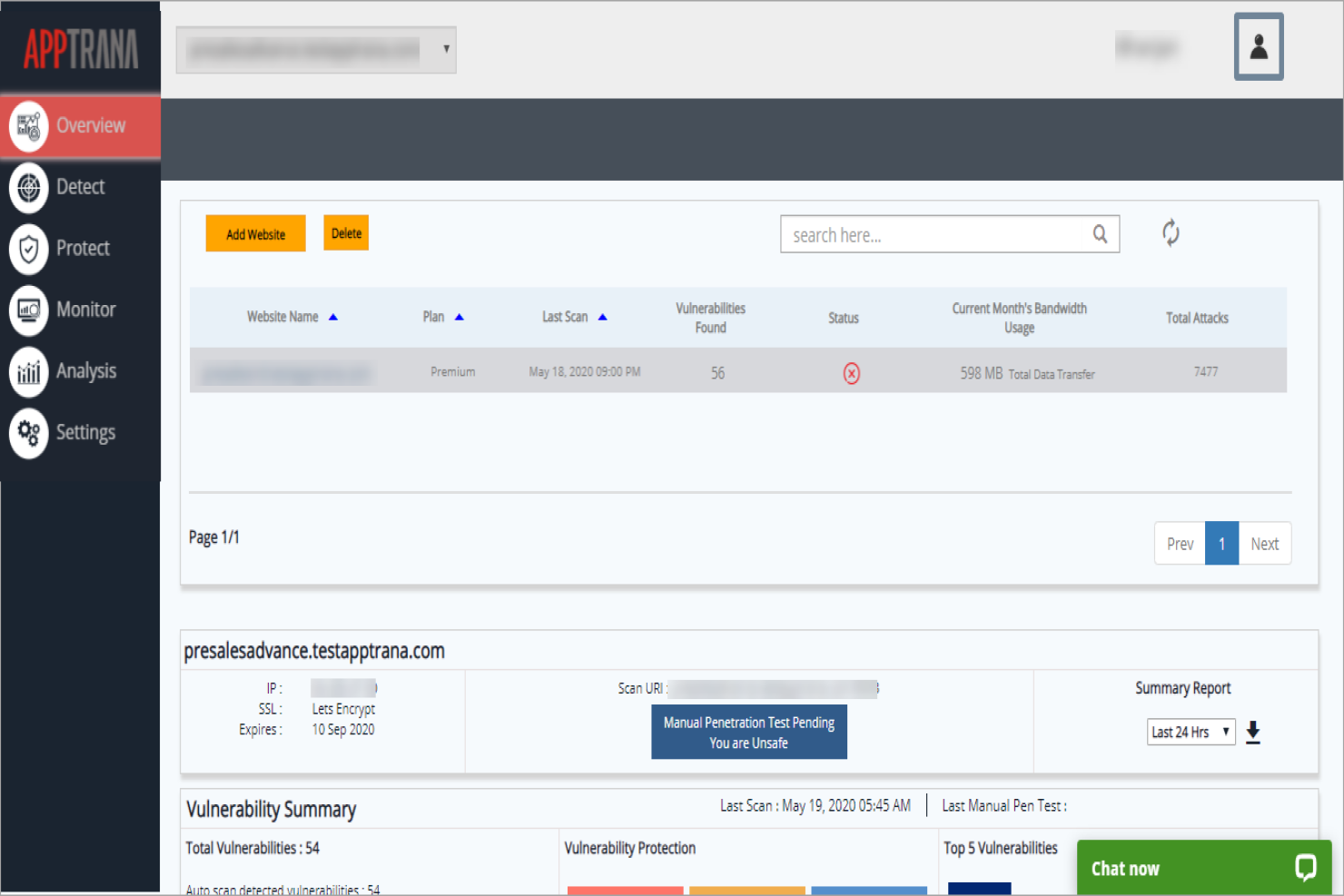

AppTrana

Beste vollständig verwaltete Web Application Firewall (WAF) Lösung

AppTrana ist eine Web Application Firewall (WAF), die für Penetrationstests, verhaltensbasierte DDoS-Abwehr, die Abwehr von Bot-Angriffen und den Schutz vor den OWASP Top 10 Schwachstellen eingesetzt wird. AppTrana wird von sicherheitsbewussten Unternehmen aus verschiedensten Branchen genutzt, wie Axis Bank, Jet Aviation, Niva Health Insurance und TRL Transport.

AppTrana ist eine vollständig verwaltete Sicherheitslösung, was bedeutet, dass das Expertenteam für Websicherheit die Analyse und Aktualisierung der Sicherheitsrichtlinien übernimmt, sodass Sie sich darum nicht kümmern müssen. Höherwertige Konten erhalten einen persönlichen Account Manager zur Unterstützung; die höchste Abonnementstufe beinhaltet vierteljährliche Servicebewertungen (sehr zu empfehlen!).

Zu den wichtigsten Funktionen gehören unbegrenztes Application Security Scanning, manuelles Pen-Testing von Anwendungen, verwaltetes CDN, Überwachung von Fehlalarmen, individuelle SSL-Zertifikate und risikobasierter API-Schutz. Die Website ist vollgepackt mit detaillierten Funktionsbeschreibungen sowie einem Blog, Lernzentrum, Whitepapers, Infografiken und Datenblättern – ein Blick lohnt sich auf jeden Fall.

AppTrana kostet ab $99/Monat/App und bietet eine kostenlose 14-tägige Testphase.

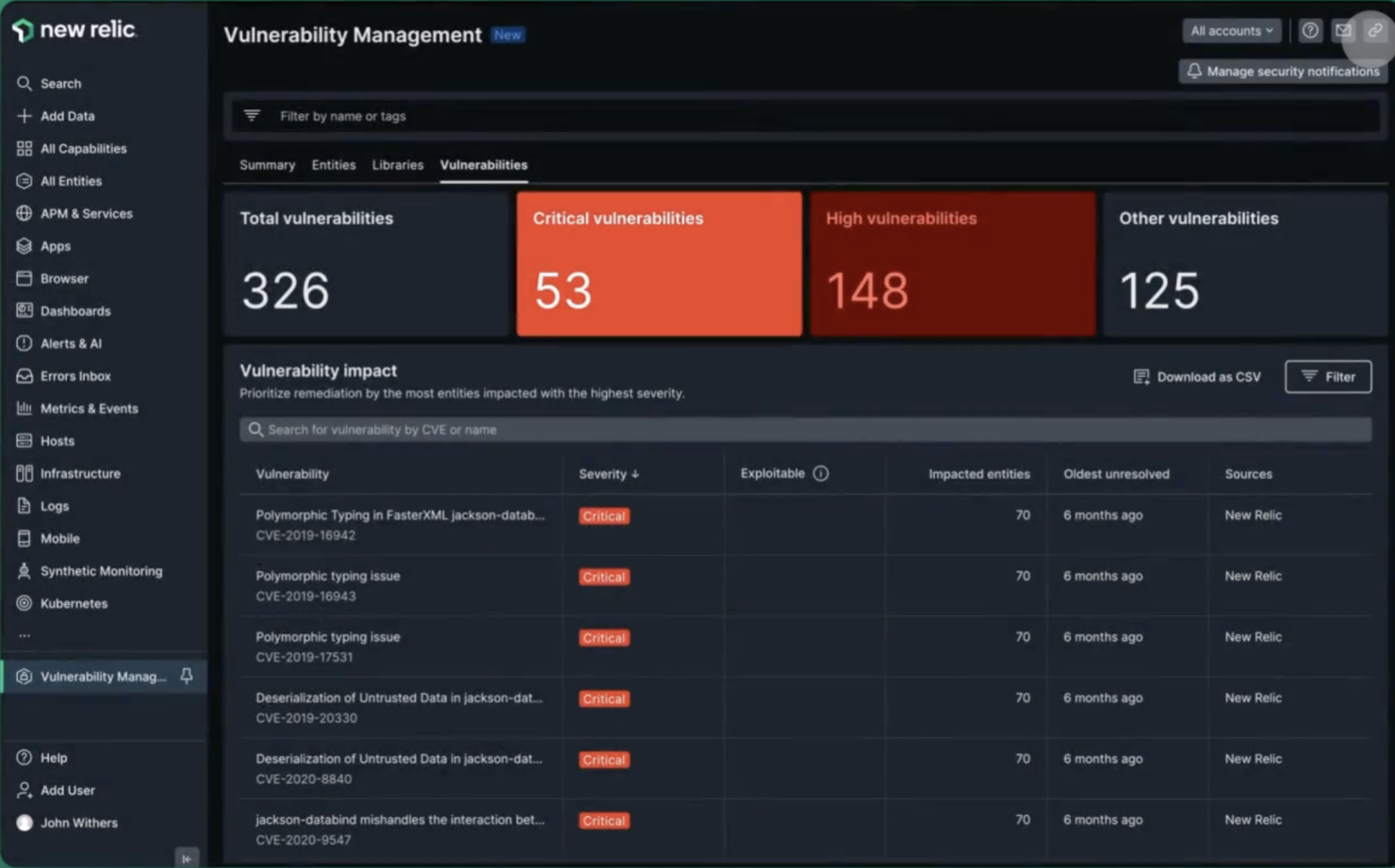

New Relic ist ein Echtzeit-Überwachungstool, das entwickelt wurde, um die Anwendungsleistung zu verfolgen, Engpässe zu identifizieren und Probleme zu beheben, bevor sie ernst werden. Steve Morris, Gründer und CEO von NEWMEDIA.COM, erklärte: „Im Petascale-Bereich können sich die Aufnahme-Kosten heimlich anschleichen und Sie in den A** beißen. Durch die Verwendung von Drop-Filter-Regeln und der NerdGraph API haben wir doppelte Log-Payloads sowie überflüssiges Rauschen von einigen unserer verrückteren Metriken entfernt.“

Die Plattform bietet eine Echtzeit-Leistungsüberwachung, mit der Sie genau sehen können, wie eine App in Echtzeit funktioniert, sodass Sie Probleme sofort erkennen und umgehend beheben können. Sie beinhaltet außerdem detaillierte Analysen, mit denen Sie in die Leistungsdaten einer App eintauchen können, um genau herauszufinden, was passiert. Und das alles wird auf eine sehr leicht verständliche Weise präsentiert.

Zu den wichtigsten Funktionen gehören Backend-Überwachung, Kubernetes-Überwachung, Mobile Monitoring, Modellleistungsüberwachung, Infrastrukturüberwachung, Protokollmanagement, Fehlerverfolgung, Netzwerküberwachung, Schwachstellenmanagement und Browserüberwachung.

Integrationen gibt es zu über 500 Apps, darunter AWS, Google Cloud und Microsoft Azure; CI/CD-Tools wie Jenkins, CircleCI und Travis CI; Kommunikationstools wie Slack und PagerDuty; sowie weitere Überwachungs- und Analysetools wie Grafana, Datadog und Splunk. Es gibt außerdem eine API, mit der Sie eigene Integrationen bauen können.

New Relic kostet ab $49/Benutzer/Monat und bietet einen kostenlosen Tarif für 1 Benutzer und 100 GB/Monat an Datenaufnahme.

Acunetix

Am besten geeignet für DeepScan-Technologie in komplexen Webanwendungen

Acunetix ist ein umfassender Sicherheits-Scanner für Webanwendungen und APIs, der Unternehmen dabei unterstützt, ihre Anwendungssicherheitstests zu automatisieren. Das Tool bietet eine leistungsstarke Suite an Funktionen, einschließlich API-Erkennung und -Sicherheit, mit der Benutzer APIs finden und testen können, ohne die Entwicklungs-Workflows zu unterbrechen.

Acunetix verwendet die DeepScan-Technologie, die es dem Tool ermöglicht, das Crawlen komplexer, benutzerdefinierter HTML5-Websites und Webanwendungen, einschließlich clientseitiger Single-Page-Anwendungen (SPAs), vollständig zu automatisieren. Diese Technologie befähigt Acunetix, mit JavaScript-intensiven Webanwendungen genauso zu interagieren wie ein echter Benutzer, sodass auch die komplexesten Bereiche einer Webanwendung gründlich getestet werden.

Ein weiteres wichtiges Feature ist der Login Sequence Recorder (LSR), der den Prozess des authentifizierten Testens von Webanwendungen vereinfacht. Dieses Tool ermöglicht es Nutzern, eine Abfolge von Aktionen und/oder Einschränkungen aufzuzeichnen und sie für die Authentifizierung einer Seite wiederzugeben, sodass das Testen von Webanwendungen mit erforderlichen Zugangsdaten erleichtert wird.

Zu den Integrationen zählen Azure Boards, BitBucket, Bugzilla, DefectDojo, FogBugz, Freshservice, GitHub, GitLab Issues, Invicti Standard, Jazz Team Server, Jira und Kafka.

Preise sind auf Anfrage erhältlich.

Weitere Tools für Web Application Penetration Testing

Hier sind einige zusätzliche Tools für Web Application Penetration Testing, die es zwar nicht auf meine Kurzliste geschafft haben, aber dennoch einen Blick wert sind:

- Medusa

Am besten für threadbasiertes paralleles Testen

- Burp Suite

Bietet eine passive Scan-Funktion

- Amass

Am besten geeignet für die Entdeckung externer Assets

- Gobuster

Am besten für Entwickler geeignet

- Nessus

Einfache Durchführung von Scans mit und ohne Zugangsdaten

- NMap

Leichtgewichtige Lösung für Penetrationstests von Webanwendungen

- John the Ripper

Am besten geeignet für Tests auf Unternehmensebene

- Metasploit

Automatisieren Sie manuelle Tests und optimieren Sie Ihren Prozess

- Zed Attack Proxy (ZAP)

Konzentriert sich auf das Agieren als "Man-in-the-Middle"-Proxy zwischen Browser und Anwendung

- Core Impact

Am besten geeignet zur Nachbildung mehrstufiger Angriffe

- SQLMap

Am besten geeignet für SQL-Injektionstechniken

- Pcloudy

Am besten für Funktionserlebnis-Tests

- Wfuzz

Am besten geeignet, um verborgene Schwachstellen aufzudecken

Auswahlkriterien für Tools zum Web Application Penetration Testing

Bei der Auswahl der besten Tools für Web Application Penetration Testing für diese Liste habe ich gängige Bedürfnisse und Herausforderungen von Käufern berücksichtigt, wie das Erkennen von Schwachstellen und die Sicherstellung des Datenschutzes. Zusätzlich habe ich dieses Rahmenwerk verwendet, um meine Bewertung strukturiert und objektiv zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Für die Aufnahme in diese Liste musste jede Lösung diese Anwendungsfälle abdecken:

- Sicherheitslücken identifizieren

- Automatisierte Scans bereitstellen

- Detaillierte Berichte generieren

- Unterstützung für mehrere Web-Technologien

- Echtzeit-Benachrichtigungen anbieten

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch auf folgende besondere Merkmale geachtet:

- Integration von maschinellem Lernen

- Anpassbare Dashboards

- Mehrsprachige Unterstützung

- Cloud-basierte Bereitstellung

- Erweiterte Bedrohungsinformationen

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu gewinnen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Benutzereinstellungen

- Minimale Einarbeitungszeit

- Responsives Design

Onboarding (10 % der Gesamtbewertung)

Zur Bewertung des Onboarding-Erlebnisses jeder Plattform habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Nutzung von Vorlagen für die Einrichtung

- Chatbot-Unterstützung

Kundensupport (10 % der Gesamtbewertung)

Um die Supportleistungen der jeweiligen Softwareanbieter zu bewerten, habe ich Folgendes einbezogen:

- 24/7-Erreichbarkeit

- Mehrere Supportkanäle

- Reaktionszeit

- Zugriff auf eine Wissensdatenbank

- Verfügbarkeit dedizierter Account Manager

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes einbezogen:

- Wettbewerbsfähige Preise

- Verfügbarkeit von kostenlosen Testphasen

- Preistransparenz

- Flexible Abonnement-Modelle

- Rabatte für Großbestellungen

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu gewinnen, habe ich bei der Auswertung der Kundenbewertungen auf Folgendes geachtet:

- Gesamtzufriedenheitsbewertung

- Feedback zur Benutzerfreundlichkeit

- Kommentare zur Wirksamkeit der Funktionen

- Rückmeldungen zum Support-Service

- Zufriedenheit mit den Preisen

So wählen Sie ein Werkzeug für Penetrationstests von Webanwendungen aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses den Überblick behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren, die Sie berücksichtigen sollten:

| Faktor | Worauf ist zu achten |

|---|---|

| Skalierbarkeit | Wächst das Werkzeug mit Ihren Anforderungen? Berücksichtigen Sie, wie viele Benutzer und Anwendungen es ohne Leistungseinbußen unterstützt. |

| Integration | Lässt es sich in Ihre bestehenden Systeme integrieren? Achten Sie auf die Kompatibilität mit anderen Sicherheitslösungen und Entwicklungsplattformen, die Sie bereits nutzen. |

| Anpassbarkeit | Können Sie das Tool an Ihre spezifischen Arbeitsabläufe anpassen? Prüfen Sie, ob Dashboards und Berichte individuell konfigurierbar sind. |

| Benutzerfreundlichkeit | Ist das Tool für Ihr Team leicht zu bedienen? Bewerten Sie die Lernkurve und den Umfang der nötigen Schulungen bzw. des Fachwissens. |

| Implementierung und Onboarding | Wie lange dauert es, bis das Tool einsatzbereit ist? Berücksichtigen Sie die Komplexität der Einrichtung und ob Ressourcen wie Anleitungen und Support während der Implementierung zur Verfügung stehen. |

| Kosten | Passt das Preismodell zu Ihrem Budget? Vergleichen Sie die Kosten mit dem Funktionsumfang und achten Sie auf versteckte Gebühren oder langfristige Verträge. |

| Sicherheitsvorkehrungen | Gibt es starke Schutzmechanismen? Stellen Sie sicher, dass das Tool Ihr Sicherheitsniveau erfüllt und Datenschutzfunktionen bietet. |

| Compliance-Anforderungen | Erfüllt es Ihre branchenspezifischen Compliance-Anforderungen? Prüfen Sie, ob das Tool relevante Vorschriften wie GDPR oder PCI-DSS für Ihren Sektor unterstützt. |

Was sind Penetrationstest-Tools für Webanwendungen?

Penetrationstest-Tools für Webanwendungen identifizieren Sicherheitslücken in Webanwendungen. Sicherheitsexperten und Entwickler nutzen diese Tools in der Regel, um sensible Daten zu schützen und die Anwendungssicherheit zu gewährleisten.

Automatisiertes Scannen, Warnmeldungen in Echtzeit und ausführliche Berichtfunktionen helfen dabei, Bedrohungen zu erkennen und Sicherheitsstandards einzuhalten. Insgesamt sind diese Tools unerlässlich, um Webanwendungen vor potenziellen Angriffen zu schützen.

Funktionen

Achten Sie bei der Auswahl von Penetrationstest-Tools für Webanwendungen auf die folgenden Hauptfunktionen:

- Umfassende Schwachstellenerkennung: Diese Funktion scannt Ihre Webanwendungen automatisch auf eine Vielzahl von Sicherheitslücken wie SQL-Injection, Cross-Site-Scripting und falsch konfigurierte Sicherheitseinstellungen. So erkennen Sie versteckte Bedrohungen frühzeitig und müssen nicht im Nachhinein ständig auf einzelne Probleme reagieren.

- Authentifizierungstests: Hier wird überprüft, ob die Anmelde- und Sitzungsverwaltungsmechanismen Ihrer Anwendung sicher sind. Durch das Simulieren verschiedener Angriffsszenarien erfahren Sie, ob Zugangsdaten, Sitzungen und Berechtigungen zuverlässig geschützt sind oder Verbesserungsbedarf besteht.

- Berichterstellung und Analysen: Klare, detaillierte Berichte fassen die Ergebnisse der Scans so zusammen, dass Sie daraus konkrete Maßnahmen ableiten können. Die Tools ordnen Schwachstellen nach Schweregrad, bieten Vorschläge zur Behebung und ermöglichen oftmals das Exportieren der Resultate zum Teilen mit Ihrem Team (oder auch, um Erfolge zu präsentieren).

- Anpassbare Testfälle: Sie können Ihre eigenen Test-Szenarien anpassen oder erstellen, um individuelle Risiken in Ihrer Umgebung gezielt zu adressieren. Damit behalten Sie die Kontrolle und geraten nicht in eine „One-size-fits-all“-Routine.

- Integrationsmöglichkeiten: Diese Tools lassen sich mit anderen Sicherheits- oder Entwicklungsplattformen verbinden, etwa CI/CD-Pipelines, Ticketing-Systemen oder Sicherheits-Dashboards. Dadurch bleibt Ihr Arbeitsablauf reibungslos, ohne dass Sie ständig zwischen verschiedenen Anwendungen wechseln müssen.

- Crawling und Erkennung: Der gesamte Aufbau Ihrer Webanwendung wird erforscht, sowohl offen zugängliche als auch versteckte Inhalte werden erfasst. So werden keine Bereiche Ihrer App übersehen, die ebenfalls abgesichert werden müssen.

- Reduzierung von Fehlalarmen: Niemand möchte Zeit mit der Untersuchung falscher Bedrohungen verschwenden. Tools mit effektiver Fehlalarm-Reduzierung helfen Ihnen, sich auf echte Sicherheitsprobleme zu konzentrieren, anstatt Phantomfällen nachzujagen.

- Compliance-Prüfungen: Viele Tools überprüfen Ihre Webanwendungen hinsichtlich der Einhaltung von Standards wie OWASP Top 10 oder PCI DSS. So stellen Sie sicher, dass Sie Branchenanforderungen erfüllen, was sowohl Prüfer als auch Kunden zufriedenstellt.

Häufige KI-Funktionen von Web Application Penetration Testing Tools

Über die oben aufgeführten Standardfunktionen von Web Application Penetration Testing Tools hinaus integrieren viele dieser Lösungen künstliche Intelligenz mit folgenden Funktionen:

- Automatisierte Bedrohungserkennung: Hierbei lernt die KI aus vorherigen Scans und neuen Bedrohungsdaten, um Sicherheitsprobleme zu erkennen, die herkömmlichen Scans entgehen könnten. Das System wird intelligenter, sodass Sie selbst nicht jede raffinierte Schwachstelle finden müssen.

- Intelligente Priorisierung: Die KI analysiert Scan-Ergebnisse, prognostiziert die Auswirkungen von Schwachstellen in der Praxis und stuft diese nach Risiko ein. So erhalten Sie umsetzbare Handlungsempfehlungen, was zuerst behoben werden sollte – und nicht nur eine lange Aufzählung von Problemen.

- Adaptives Crawling: KI-gestützte Crawler verstehen den Aufbau selbst komplexer oder dynamischer Websites und entdecken versteckte Pfade oder Inhalte effektiver als herkömmliche Tools. Dadurch werden beim Sicherheitscheck weniger Bereiche übersehen.

- Kontextabhängige Angriffssimulation: Mithilfe von KI passen diese Tools simulierte Angriffe an die individuellen Merkmale und das Nutzerverhalten Ihrer Anwendung an. So erhalten Sie ein genaueres Bild Ihrer tatsächlichen Gefährdungslage.

- Anomalie-Erkennung: Die KI überwacht Ihre Webanwendung auf ungewöhnliche Verhaltensweisen – beispielsweise auffällige Anmeldemuster oder unerwartete Datenanfragen – und markiert diese zur Prüfung. So werden Sie frühzeitig vor ungewöhnlichen Bedrohungen gewarnt, bevor diese eskalieren.

Vorteile

Die Implementierung von Web Application Penetration Testing Tools bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf diese können Sie sich freuen:

- Verbesserte Sicherheit: Durch das automatisierte Erkennen von Schwachstellen kann Ihr Team Bedrohungen beheben, bevor sie zu ernsten Problemen werden.

- Zeiteffizienz: Echtzeit-Benachrichtigungen und automatisierte Abläufe sparen Ihrem Team Zeit, sodass sie sich auf andere wichtige Aufgaben konzentrieren können.

- Erhöhte Compliance: Unterstützung bei der Einhaltung von Standards sorgt dafür, dass Ihr Unternehmen branchenspezifische Vorgaben erfüllt und rechtliche Risiken minimiert werden.

- Fundierte Entscheidungsfindung: Detaillierte Berichte liefern Einblicke und helfen, Schutzmaßnahmen zu priorisieren und Ressourcen effizient einzusetzen.

- Anpassbares Nutzungserlebnis: Individuell gestaltbare Dashboards ermöglichen es Nutzern, sich auf relevante Daten zu konzentrieren und steigern Workflow-Effizienz sowie Nutzerzufriedenheit.

- Benutzerfreundlichkeit: Eine bedienerfreundliche Oberfläche reduziert die Einarbeitungszeit und erleichtert die effektive Einführung und Nutzung durch Ihr Team.

Kosten & Preise

Für die Auswahl von Web Application Penetration Testing Tools ist es wichtig, die verschiedenen verfügbaren Preismodelle und -pläne zu verstehen. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und weiteren Faktoren. Die folgende Tabelle gibt einen Überblick über gängige Pläne, deren Durchschnittspreise und typische Leistungsmerkmale von Web Application Penetration Testing Tools:

Vergleichstabelle der Pläne für Web Application Penetration Testing Tools

| Plan-Typ | Durchschnittlicher Preis | Übliche Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Scan-Funktionen, eingeschränkte Berichterstellung und Community-Support. |

| Persönlicher Tarif | $10-$30/Benutzer/Monat | Automatisiertes Scannen, Echtzeit-Benachrichtigungen, anpassbare Dashboards und E-Mail-Support. |

| Business-Tarif | $50-$100/Benutzer/Monat | Detaillierte Berichte, Integrationsmöglichkeiten, Unterstützung bei Compliance und telefonischer Support. |

| Enterprise-Tarif | $150-$300/Benutzer/Monat | Erweiterte Bedrohungsanalyse, dedizierter Account Manager, vollständige Anpassbarkeit und 24/7-Support. |

FAQ zu Penetrationstest-Tools für Webanwendungen

Hier finden Sie Antworten auf häufig gestellte Fragen zu WAPT-Tools:

Wie häufig sollte man Penetrationstests für Webanwendungen durchführen?

Es wird empfohlen, mindestens einmal jährlich oder bei signifikanten Veränderungen an der Anwendung einen Penetrationstest durchzuführen. Regelmäßige Tests helfen, neue Schwachstellen aufzudecken, die durch Updates oder Änderungen in der Anwendungsumgebung entstehen können.

Können Tools für Penetrationstests manuelle Tests ersetzen?

Nein, Penetrationstest-Tools ergänzen, aber ersetzen manuelle Tests nicht. Automatisierte Tools können bekannte Schwachstellen schnell identifizieren, aber manuelle Tests sind unerlässlich, um komplexe Logikfehler und kontextabhängige Sicherheitsprobleme aufzudecken, die menschliche Erfahrung und Einschätzung erfordern.

Wie stellen Sie sicher, dass die Ergebnisse aus Penetrationstests behoben werden?

Priorisieren Sie nach dem Testen die Behebung der Schwachstellen je nach Risikostufe. Erstellen Sie einen Maßnahmenplan mit klaren Fristen und Verantwortlichkeiten. Aktualisieren Sie regelmäßig Ihre Sicherheitsvorkehrungen und führen Sie Nachtests durch, um zu prüfen, ob die Probleme behoben wurden.

Wie geht es weiter:

Wenn Sie sich gerade über Tools für Penetrationstests von Webanwendungen informieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre Bedürfnisse genau erfasst werden. Anschließend erhalten Sie eine Auswahlliste passender Software. Die Berater begleiten Sie sogar während des gesamten Kaufprozesses – bis hin zu Preisverhandlungen.