Beste Endpoint-Sicherheitssoftware (Kurzliste)

Die beste Endpoint-Sicherheitssoftware hilft Teams dabei, Bedrohungen frühzeitig zu erkennen, unbefugten Zugriff zu verhindern, Malware-Vorfälle zu reduzieren und einen konsistenten Schutz auf Laptops, Servern und Mobilgeräten aufrechtzuerhalten. Diese Tools verschaffen Sicherheitsteams die nötige Sichtbarkeit und Kontrolle, um schnell reagieren zu können, ohne die tägliche Arbeit zu unterbrechen.

Organisationen suchen häufig nach Endpoint-Sicherheitslösungen, wenn nicht verwaltete Geräte Schwachstellen einführen, Fehlkonfigurationen es Angreifern ermöglichen, Schutzmaßnahmen zu umgehen, oder manuelle Untersuchungsprozesse die Reaktionszeiten verzögern. Diese Probleme erhöhen das Risiko von Sicherheitsverletzungen, schaffen operative Engpässe und erschweren eine effektive Zusammenarbeit zwischen IT- und Sicherheitsteams.

Mit über 20 Jahren Branchenerfahrung als Chief Technology Officer habe ich Dutzende Plattformen für Endpoint-Sicherheitssoftware in realen Umgebungen getestet und bewertet – unter anderem in Bezug auf Erkennungsgenauigkeit, Integrationsmöglichkeiten und Benutzerfreundlichkeit. Dieser Leitfaden stellt die beste Endpoint-Sicherheitssoftware vor, die für mehr Transparenz, eine schnellere Reaktion und verbesserten Schutz in verteilten Umgebungen sorgt. Jede Bewertung deckt Funktionen, Vor- und Nachteile sowie passende Anwendungsfälle ab, um Ihnen die Wahl des passenden Tools zu erleichtern.

Table of Contents

- Bestenliste der Software

- Warum Sie unseren Softwarebewertungen vertrauen können

- Spezifikationen vergleichen

- Bewertungen

- Weitere Endpoint-Sicherheitssoftware

- Verwandte Software-Bewertungen

- Kriterien für die Auswahl von Endpoint-Sicherheitssoftware

- Wie wählt man Endpoint-Sicherheitssoftware aus?

- Trends in Endpoint-Sicherheitssoftware

- Was ist Endpoint-Sicherheit?

- Funktionen

- Vorteile

- Kosten und Preise

- FAQs

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste Endpoint-Sicherheitssoftware: Zusammenfassung

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Endpunktsicherheit in verteilten Teams geeignet | Kostenlose Demo verfügbar | ab $5/Person/Monat | Website | |

| 2 | Am besten für kontinuierliches Monitoring geeignet | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $149/Techniker/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten für Multi-OS-Endpoint-Management geeignet | 14-tägige kostenlose Testphase | Ab $2/Gerät/Monat | Website | |

| 4 | Am besten für automatisierte Vorfallreaktion | 14-tägige kostenlose Testversion | Ab $89/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten geeignet für Ransomware-Verschlüsselungsschutz | Kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 6 | Am besten für Echtzeit-Transparenz und Fehlerbehebung | Kostenlose Testversion verfügbar | Preis auf Anfrage | Website | |

| 7 | Am besten geeignet, um Geschäftsdaten von kleinen bis mittelgroßen Unternehmen zu schützen | 30-tägige kostenlose Testversion verfügbar | Ab $118.99/5 Geräte/Jahr | Website | |

| 8 | Am besten für Endpoint-Scanning und -Reaktion geeignet | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $39.95/Gerät (jährliche Abrechnung) | Website | |

| 9 | Am besten geeignet für den Schutz kleiner Unternehmen vor Malware und Angriffen | Not available | Ab $16.90/Endpoint/Jahr | Website | |

| 10 | Am besten zur Verhinderung von Cyberangriffen für mittelständische Unternehmen geeignet | 30-tägige kostenlose Testversion verfügbar | Ab $539/10 Knoten/Jahr | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Die 10 besten Endpoint-Sicherheitssoftware im Test

Unten finden Sie meine ausführlichen Zusammenfassungen der besten Endpoint-Sicherheitssoftware aus meiner Auswahl. Meine Bewertungen bieten einen detaillierten Blick auf Schlüsselfunktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, damit Sie die passende Lösung für Ihren Bedarf finden.

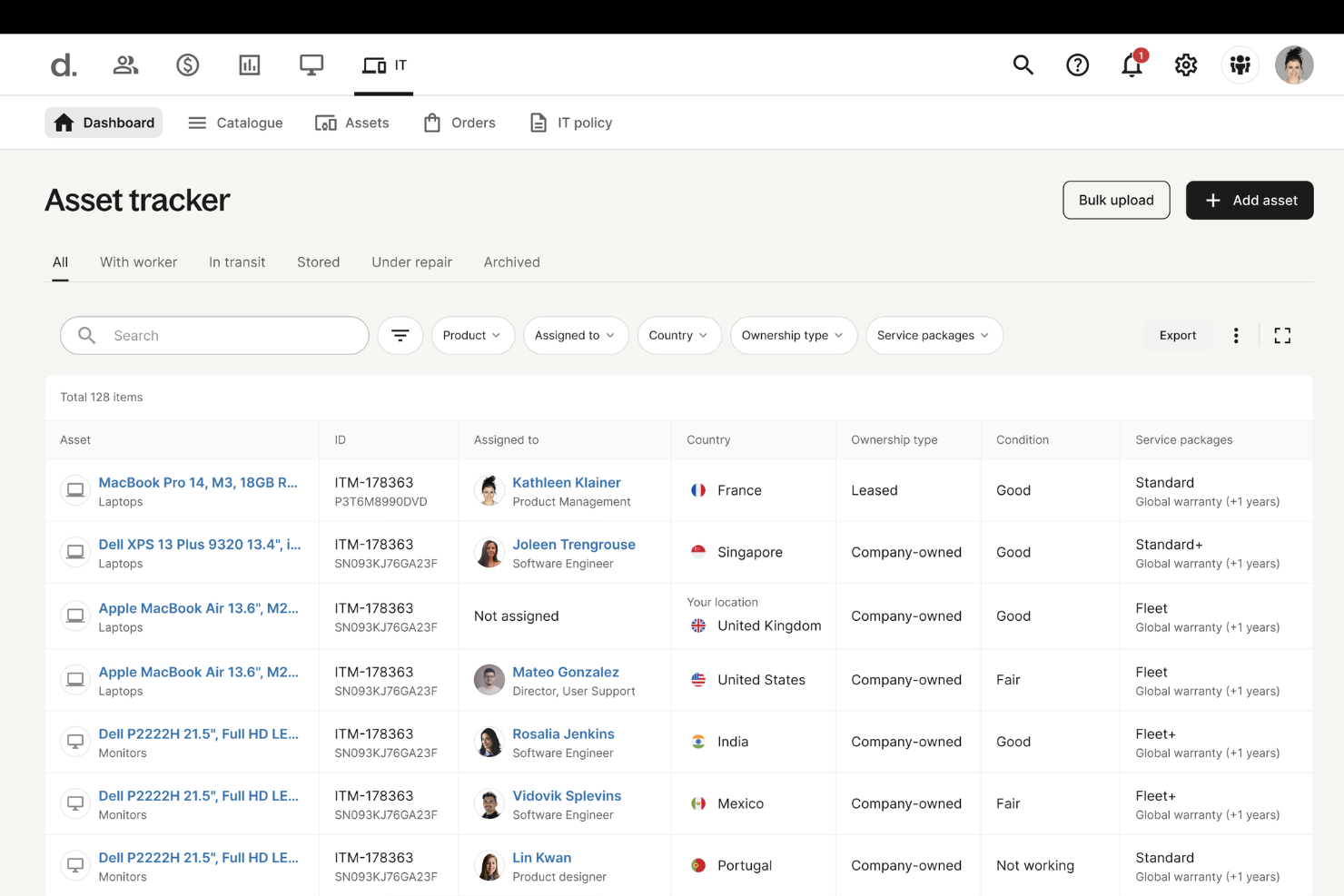

Deel IT ist eine globale IT-Lösung, die Ihnen hilft, die IT-Operationen Ihres Unternehmens in über 130 Ländern zu verwalten und zu automatisieren. Sie rationalisiert die Verwaltung von Equipment und Software, sodass Aufgaben wie Onboarding und Offboarding unkompliziert sind – unabhängig davon, wo sich Ihre verteilten Teammitglieder befinden.

Warum ich Deel IT gewählt habe: Ich habe mich für Deel IT entschieden, weil es integriertes Mobile Device Management (MDM) und Endpunktschutz bietet. Mit diesen Tools können Sie Geräte automatisch absichern, indem diese vor der Auslieferung an Ihre Mitarbeiter mit den erforderlichen Sicherheitsmaßnahmen und geschäftskritischen Anwendungen ausgestattet werden. Dieser Ansatz minimiert Risiken, die mit manuellen Einrichtungen verbunden sind, und stellt sicher, dass die Geräte sofort einsatzbereit sind.

Hervorstechende Funktionen & Integrationen von Deel IT:

Funktionen beinhalten die Möglichkeit, Anwendungszugriffe aus der Ferne zu gewähren oder zu entziehen. Das bedeutet, Sie können kontrollieren, wer auf bestimmte Software und Daten zugreifen darf, was die Sicherheitslage Ihres Unternehmens verbessert. Darüber hinaus bietet es Gerätelebenszyklus-Management, das den gesamten Prozess von der Beschaffung und Bereitstellung bis hin zur Überwachung und Fernwiederherstellung von Geräten abdeckt.

Integrationen umfassen Hubstaff, QuickBooks, Google Workspace, Slack, JIRA, Brex, Dropbox, Microsoft 365, SAP S/4HANA, Airtable, Google Sheets und HubSpot.

Pros and Cons

Pros:

- Enthält starke Sicherheitsfunktionen wie MDM und Endpunktschutz

- Bietet umfassende Nachverfolgung und Übersicht über Vermögenswerte

- Vereinfacht die globale Beschaffung und Bereitstellung von Equipment

Cons:

- Nicht ideal für Unternehmen mit komplexem Asset-Management und IT-Anforderungen

- Die mobile App ist im Vergleich zur Desktop-Version eingeschränkt

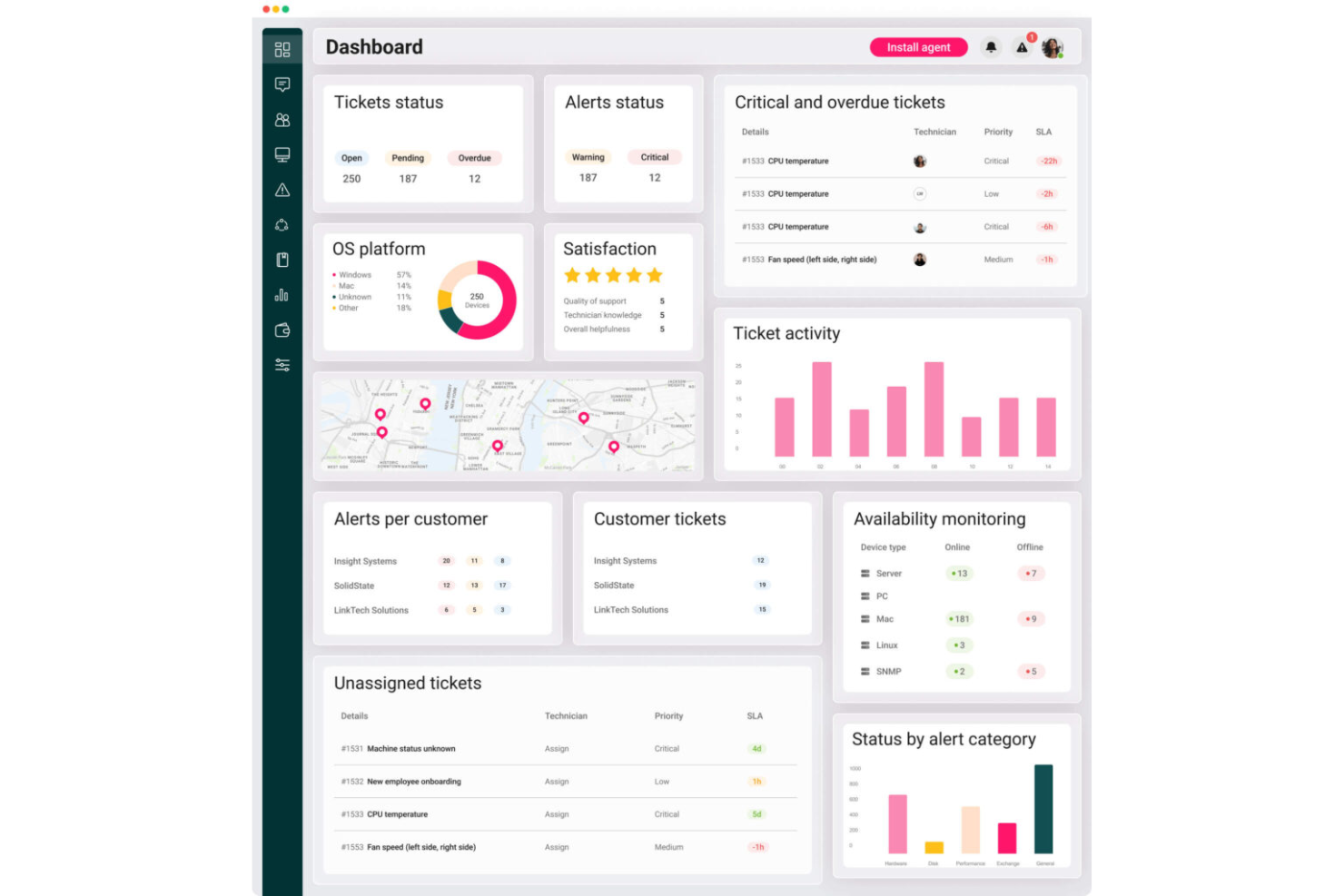

Atera ist eine All-in-One-IT-Management-Plattform, mit der Sie Ihre IT-Umgebung überwachen, verwalten und absichern können. Sie bietet eine einheitliche Lösung, die Fernüberwachung und -verwaltung (RMM), professionelle Serviceautomatisierung (PSA) und Tools zum Endpunktschutz kombiniert – ideal für kleine Unternehmen und Managed Service Provider (MSPs).

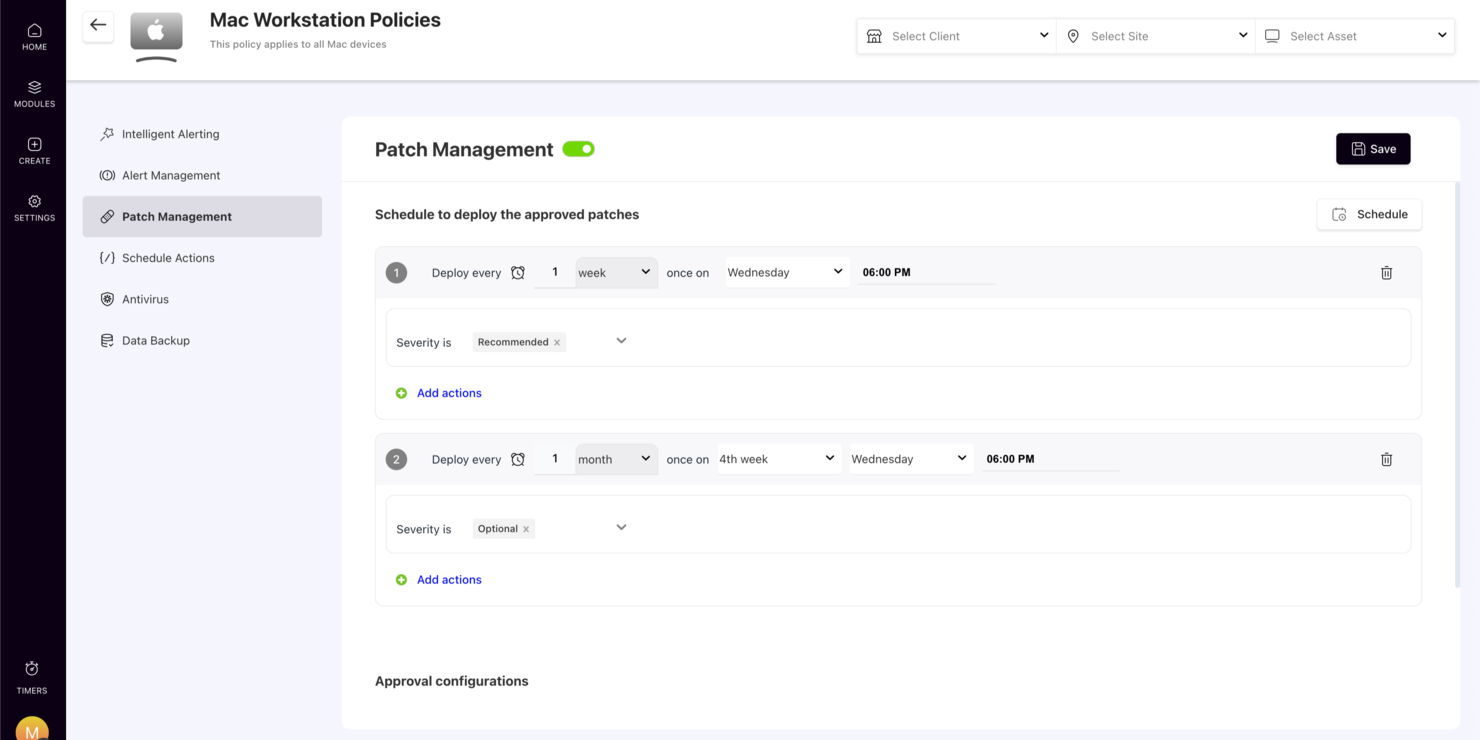

Warum ich Atera ausgewählt habe: Ich habe Atera wegen seiner kontinuierlichen Überwachungsfunktionen gewählt, die Ihnen ermöglichen, Endpunkte Ihres IT-Umfelds proaktiv zu verwalten. Die automatisierte Patch-Verwaltung hilft, Sicherheitslücken zu schließen, indem Geräte ohne manuellen Aufwand auf dem neuesten Stand gehalten werden. Außerdem gefällt mir, dass sich Atera einfach in führende Antivirus-Tools integrieren lässt, was eine zusätzliche Schutzebene durch Partnerschaften mit Anbietern wie Bitdefender bietet.

Hervorstechende Funktionen & Integrationen von Atera:

Hervorstechende Funktionen sind unter anderem die Netzwerkerkennung zum Identifizieren und Überwachen aller Geräte im Netzwerk sowie rollenbasierte Zugriffskontrolle, um zu steuern, wer auf sensible Bereiche Ihrer IT-Infrastruktur zugreifen darf. Atera unterstützt außerdem die Einhaltung wichtiger Standards wie ISO/IEC und DSGVO, was zusätzliche Sicherheit bietet.

Integrationen umfassen Xero, Control D, Cynet All-in-One Cybersecurity Platform, Domotz, TeamViewer, QuickBooks Online, AnyDesk, Zapier, Acronis, Splashtop, Webroot und Bitdefender.

Pros and Cons

Pros:

- Zentrales Dashboard für wichtige Kennzahlen

- Gute Integration mit Drittanbieter-Tools

- Vereint verschiedene IT-Management-Funktionen wie RMM, Helpdesk und Ticketing

Cons:

- Einarbeitungszeit für neue Benutzer aufgrund der Vielzahl an Funktionen

- Nicht umfassend genug für größere MSPs

New Product Updates from Atera

Atera Enhances IT Autopilot With Automation and File Support

Atera’s IT Autopilot gets three major boosts: you can now attach common files for deeper analysis, automate IT tasks with clear workflows, and choose how the system follows up when users go silent. These updates help streamline IT operations and improve resolution efficiency. For more information, visit Atera’s official site.

Scalefusion ist eine einheitliche Lösung für das Management von mobilen Geräten und Endgeräten, die eine breite Palette von Funktionen für die Verwaltung von Geräten und Benutzern bietet, darunter Standortverfolgung, Anwendungsmanagement, Geofencing und mehr. Die Plattform verfügt über eine benutzerfreundliche Oberfläche und vielseitige Bereitstellungsoptionen für Unternehmen jeder Größe.

Warum ich Scalefusion ausgewählt habe: Ich habe mich für Scalefusion wegen seiner Multi-OS-Endpoint-Management-Fähigkeiten entschieden. Die Plattform ermöglicht es Unternehmen, eine Vielzahl von Geräten zu verwalten und abzusichern, einschließlich Smartphones, Tablets, Laptops und Desktops mit verschiedenen Betriebssystemen wie iOS, Android, Windows und macOS. IT-Administratoren können diesen vielfältigen Gerätebestand über ein einziges Dashboard verwalten.

Herausragende Funktionen & Integrationen von Scalefusion:

Funktionen, die Scalefusion besonders attraktiv machen, sind seine Content-Management-Fähigkeiten, die es ermöglichen, Inhalte auf angemeldeten Geräten zu verwalten und zu verteilen, 'Pitstops' für Einblicke in die zurückgelegte Distanz von Geräten sowie rollenbasierte Zugriffskontrolle. Zudem bietet die Plattform Echtzeit-Standortverfolgung, Geofencing und Compliance-Berichte.

Integrationen umfassen Google Workspace, Google Maps, Google Drive, Okta, Azure AD, Office 365 AD, Samsung Knox, Lenovo, Kyocera, Jira, Freshservice, Janam und weitere.

Pros and Cons

Pros:

- Detaillierte granulare Kontrolle über Gerätesperren

- Einfache Bereitstellung und Konfiguration

- API verfügbar für Anpassungen

Cons:

- Gelegentliche Verzögerungen beim Remote-Sperren und -Entsperren

- Nachrichtenübermittlung ist offline nicht verfügbar

New Product Updates from Scalefusion

Scalefusion Introduces Apple TV Management

Scalefusion now supports Apple TV management, enabling IT teams to configure and monitor devices. For more information, visit Scalefusion's official site.

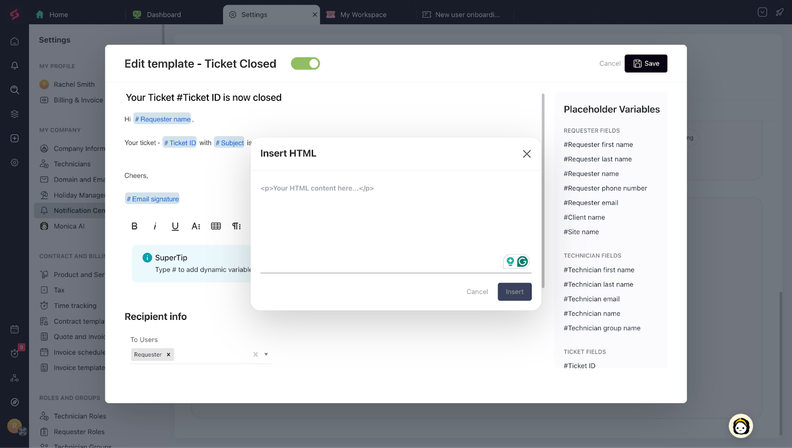

SuperOps bietet eine maßgeschneiderte IT-Management-Plattform für alle, die nach Endpunktschutz suchen – besonders attraktiv für Managed Service Provider (MSPs) und IT-Teams. Sie erfüllt die Anforderung nach erhöhter Sicherheit und operativer Effizienz auf verschiedenen Geräten. Durch die Zusammenführung mehrerer Tools in einer Lösung unterstützt SuperOps die Automatisierung von Arbeitsabläufen und gewährleistet die Einhaltung von Vorschriften, was es zu einer wertvollen Ressource für IT-Fachkräfte und Dienstleister macht.

Warum ich SuperOps gewählt habe

Ich habe SuperOps aufgrund seines Fokus auf einheitliches Endpunktmanagement ausgewählt, das für die Aufrechterhaltung der Sicherheit auf unterschiedlichen Geräten entscheidend ist. Mit dem plattformübergreifenden Management mobiler Geräte lässt sich unabhängig vom Betriebssystem eine nahtlose Überwachung und Absicherung gewährleisten. Zudem unterstützt das automatisierte Ticketsystem der Plattform eine schnelle Reaktion auf Vorfälle – ein Merkmal, das Ausfallzeiten erheblich reduzieren und die Sicherheitsmaßnahmen verbessern kann.

SuperOps Hauptfunktionen

Neben den herausragenden Funktionen bietet SuperOps weitere Funktionen:

- Software-Governance: Verwaltet Applikationserkennung, Freigaben und Entfernung von Anwendungen, um Compliance sicherzustellen und Sicherheitsrisiken zu minimieren.

- Patch-Management: Bietet proaktives Patch-Management für Windows-Geräte, um Schwachstellen zeitnah zu beheben.

- Service-Desk-Management: Optimiert IT-Support mit automatisierter Ticket-Erstellung und Service-Workflows, was die Reaktionszeiten verbessert.

- Asset-Management: Ermöglicht umfassende Transparenz und Kontrolle über IT-Assets zur Aufrechterhaltung von Sicherheit und Compliance.

SuperOps-Integrationen

Integrationen umfassen Microsoft 365, Google Workspace, Slack, QuickBooks, Xero, FreshBooks, Stripe, PayPal, Zapier sowie eine API für kundenspezifische Integrationen.

Pros and Cons

Pros:

- Einheitliches Endpunkt- und Asset-Management

- Geräteunterstützung plattformübergreifend

- Starke, auf MSPs ausgerichtete Workflow-Tools

Cons:

- Keine spezialisierte Antivirus-Lösung

- Patch-Management auf Windows fokussiert

New Product Updates from SuperOps

SuperOps Adds HTML Support for Ticket Closure Emails

SuperOps introduces HTML embedding for ticket closure emails. This update allows teams to include custom content such as CSAT survey links and branded elements in resolution emails. For more information, visit SuperOps’ official site.

Für alle, die nach einer leistungsstarken Endpoint-Schutzlösung suchen, bietet Heimdal eine überzeugende Option, die speziell auf die Cybersicherheitsanforderungen verschiedenster Branchen zugeschnitten ist. Heimdal richtet sich an Unternehmen in Sektoren wie Gesundheitswesen, Bildung und öffentlicher Verwaltung und stellt fortschrittliche Funktionen bereit, um kritische Infrastrukturen und sensible Daten zu schützen. Durch den Einsatz von maschinellem Lernen und Verhaltensanalysen begegnet Heimdal den Herausforderungen moderner Cyber-Bedrohungen und ermöglicht es Organisationen, sicher und mit Vertrauen zu agieren.

Warum ich Heimdal ausgewählt habe

Ich habe Heimdal als herausragende Wahl für den Endpoint-Schutz ausgewählt, weil es Antivirus- und Firewall-Funktionen der nächsten Generation integriert, die eine Echtzeit-Erkennung und -Abwehr von Bedrohungen bieten. Der Schutz vor Ransomware-Verschlüsselung stellt sicher, dass Daten während eines Angriffs unversehrt bleiben – ein entscheidendes Merkmal in der heutigen Bedrohungslage. Außerdem ermöglicht das Endpoint Detection and Response (EDR)-System von Heimdal eine kontinuierliche Überwachung und schnelle Reaktion auf potenzielle Bedrohungen, was es zu einem verlässlichen Partner in der Cybersicherheit macht.

Heimdal Hauptfunktionen

Neben seinen leistungsstarken Antivirus- und EDR-Lösungen bietet Heimdal eine Reihe weiterer Funktionen, die Ihre Endpoint-Schutzstrategie stärken können:

- Bedrohungsintelligenz: Bietet Echtzeit-Überwachung und automatisierte Bedrohungsbeseitigung, was entscheidend ist, um neuartige Angriffe frühzeitig zu erkennen.

- Patching- und Schwachstellenmanagement: Stellt sicher, dass Ihre Systeme stets auf dem neuesten Stand sind und verringert das Risiko, das von bekannten Schwachstellen ausgeht.

- Privilegiertes Zugriffsmanagement: Kontrolliert und schützt Zugriffe auf sensible Systeme und mindert so das Risiko interner Bedrohungen.

- Verhinderung von Datenverlust (DLP): Schützt vor unbefugtem Zugriff und Datendiebstahl und sichert vertrauliche Informationen.

Heimdal Integrationen

Heimdal listet derzeit keine nativen Integrationen auf; jedoch unterstützt die Plattform API-basierte individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiertes Patchen auf allen Endpunkten

- Starke Erkennung von Schwachstellen und Bedrohungen

- Detaillierte Transparenz zu Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Benutzeroberfläche erfordert Einarbeitungszeit

Im Bereich Endpunktschutz und -verwaltung bietet HCL BigFix eine Lösung, die auf Sicherheit, Compliance und Kontrolle ausgerichtet ist. Entwickelt für IT-Fachleute und Sicherheitsteams in verschiedenen Branchen, adressiert sie die entscheidenden Herausforderungen bei der Einhaltung von Compliance-Vorgaben und dem Schutz von Endpunkten vor Schwachstellen. Durch die Bereitstellung einer einheitlichen Plattform, die Asset-Discovery, automatisiertes Patchen und Echtzeit-Compliance-Überwachung integriert, zielt HCL BigFix darauf ab, das Endpoint-Management zu vereinfachen und gleichzeitig die Sicherheit und Betriebsbereitschaft Ihrer Systeme zu gewährleisten.

Warum ich HCL BigFix ausgewählt habe

Ich habe HCL BigFix aufgrund seiner einzigartigen Echtzeit-Transparenz und automatisierten Fehlerbehebung gewählt, die für jede Endpunktschutzstrategie entscheidend sind. Diese Plattform überzeugt mit automatisiertem Patch-Management, das Ihre Systeme stets aktuell hält und vor bekannten Schwachstellen schützt. Darüber hinaus unterstützen Tools zur Compliance-Überwachung die Einhaltung von Branchenstandards – ganz ohne manuelle Kontrolle. Diese Funktionen machen es zu einer attraktiven Wahl für Unternehmen, die Sicherheit und Effizienz bei der Verwaltung ihrer IT-Umgebungen in den Vordergrund stellen.

HCL BigFix Hauptfunktionen

Neben Echtzeit-Transparenz und automatisierter Fehlerbehebung bietet HCL BigFix:

- KI-gesteuerte Automatisierung: Diese Funktion nutzt künstliche Intelligenz, um Routinetätigkeiten zu automatisieren, den manuellen Aufwand zu verringern und IT-Prozesse zu optimieren.

- Risikobasierte Priorisierung: Sie unterstützt Ihr Team dabei, sich auf die kritischsten Schwachstellen zu konzentrieren, indem Risiken anhand von Auswirkungen und Eintrittswahrscheinlichkeit beurteilt und priorisiert werden.

- Vereinheitlichtes Workspace-Management: Diese Funktion bietet eine integrierte Übersicht über alle Endpunkte und erleichtert so die Verwaltung in heterogenen IT-Landschaften.

- Intelligente Runbook-Automatisierung: Sie stellt automatisierte Workflows für typische IT-Aufgaben bereit, verbessert Reaktionszeiten und reduziert Fehlerquoten.

HCL BigFix Integrationen

Zu den Integrationen gehören ServiceNow, Forescout, Resilient, Qradar, VMware ESXi, Google Cloud, AWS, Azure und Partnerschaften mit weiteren Cloud-Diensten.

Pros and Cons

Pros:

- Umfassende Asset-Discovery- und Inventarisierungsfunktionen

- Effektiv bei der risikobasierten Priorisierung von Schwachstellen

- Automatisiert Patch-Management über verschiedene Betriebssysteme hinweg

Cons:

- Einige Anwender berichten von Herausforderungen bei Bereitstellung und Updates

- Kann auf älteren Systemen ressourcenintensiv sein

Am besten geeignet, um Geschäftsdaten von kleinen bis mittelgroßen Unternehmen zu schützen

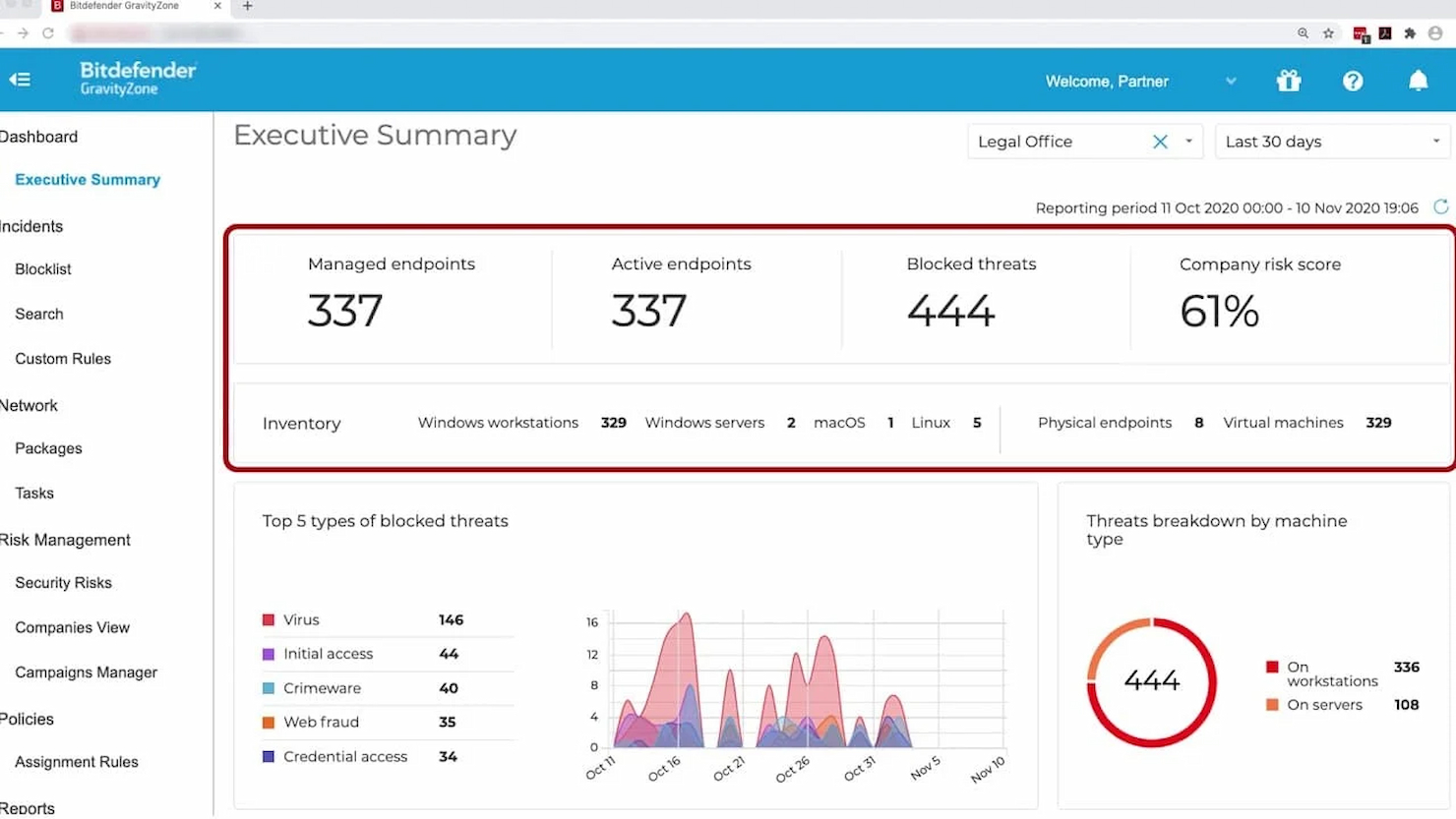

Bitdefender GravityZone ist eine cloudbasierte Cybersicherheitsanwendung für Arbeitsgeräte. Sie schützt vor Viren, Malware und anderen Bedrohungen.

Warum ich Bitdefender GravityZone ausgewählt habe: Ich habe Bitdefender GravityZone wegen seiner starken Sicherheit und benutzerfreundlichen Verwaltung gewählt. Ich empfand es als hervorragende Wahl für kleine bis mittelgroße Unternehmen, da es einfach zu bedienen ist und Firmen ermöglicht, sich auf ihre Kernaktivitäten zu konzentrieren, ohne dass spezielle IT-Fachkräfte erforderlich sind.

Herausragende Funktionen & Integrationen von Bitdefender GravityZone:

Funktionen die für mich herausstachen, sind eine einheitliche, benutzerfreundliche Plattform, die verschiedene Geräte wie Desktop-PCs, Laptops und physische Geräte unterstützt. Sie setzt maschinelles Lernen und Verhaltensanalysen für eine fortschrittliche Bedrohungserkennung ein und kann über Cloud- oder lokale Verwaltungs-Konsolen genutzt werden.

Integrationen basieren auf API-Keys von Bitdefender GravityZone und beinhalten vorgefertigte Plug-ins wie Amazon AWS, Microsoft Active Directory und ConnectWise Automate, um die Steuerung über Geräte mit und ohne Agent zu ermöglichen.

Pros and Cons

Pros:

- Läuft effizient auch auf leistungsschwachen Computern

- Fähigkeit, Richtlinien für automatisierte Bereitstellungen mit individuellen Einstellungen zuzuweisen

- Granulare Kontrolle der Sicherheitseinstellungen

Cons:

- Das Auffinden von in Quarantäne verschobenen E-Mails kann manchmal herausfordernd sein

- Netzwerkdrucker sind standardmäßig blockiert, was anfangs Schwierigkeiten und Frustration verursacht.

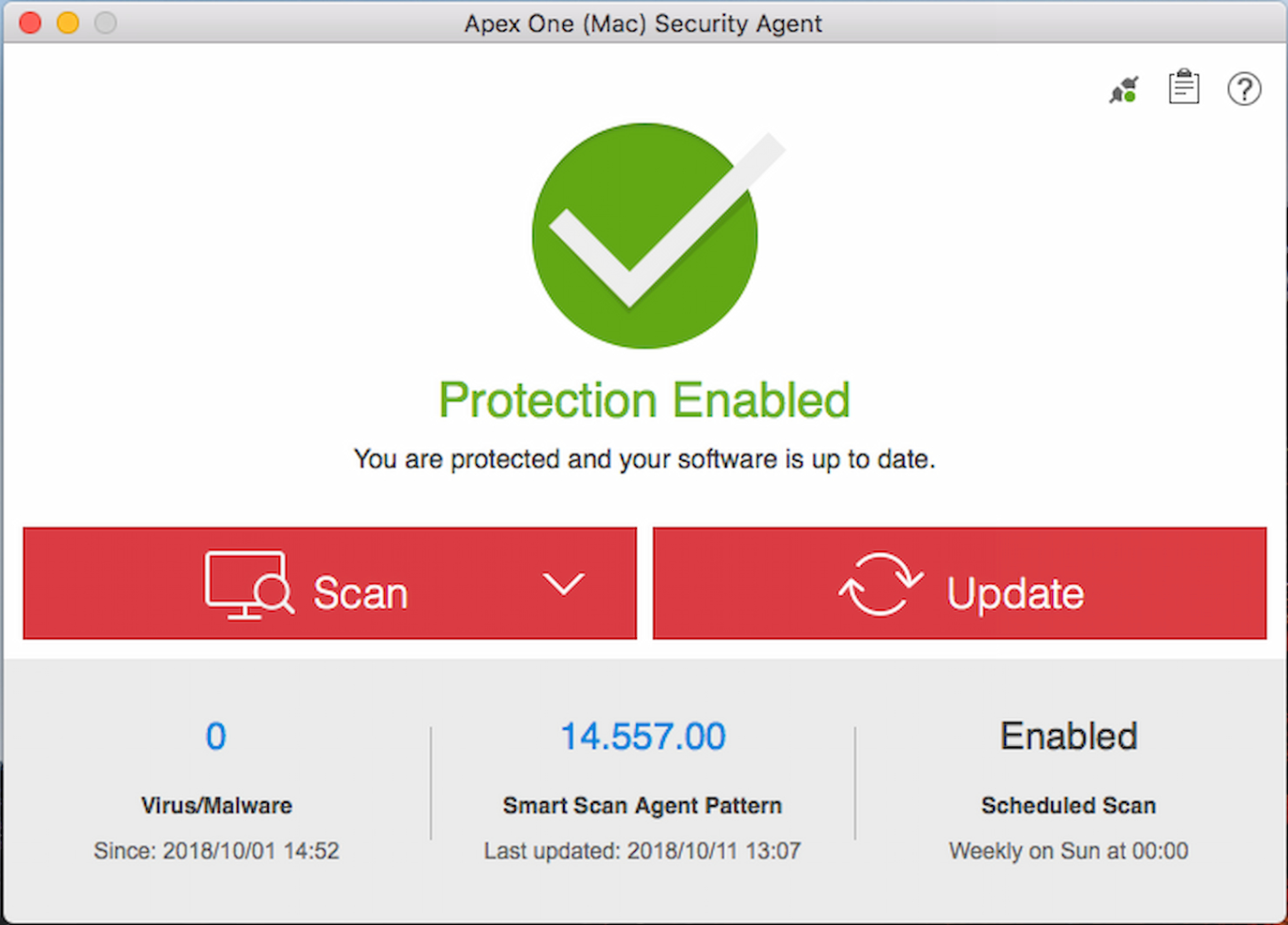

Apex One ist eine Endgerätesicherheitslösung, die proaktiv vor Schwachstellen schützt, indem sie diese virtuell patcht. Sie scannt nach Schwachstellen basierend auf Kriterien wie Schweregrad und der Common Vulnerabilities and Exposures (CVE) Auflistung und bietet so umfassenden Schutz für Plattformen und Geräte.

Warum ich Apex One ausgewählt habe: Ich habe mich für Apex One entschieden, weil es mit tiefgehenden Scans Malware, Viren und andere Bedrohungen auf allen Endpunkten erkennt. Zudem sammelt es Daten aus Millionen von Anwendungsereignissen, um potenzielle Risiken zu identifizieren und nachzuverfolgen, sodass Ihre Produkte und Systeme immer auf dem neuesten Stand in Bezug auf Cyberbedrohungen bleiben.

Herausragende Funktionen & Integrationen von Apex One:

Funktionen, die ich für den Endpunktschutz und -scan als vorteilhaft empfand, umfassen fortschrittliche Bedrohungserkennungstechniken wie maschinelles Lernen sowie Methoden zur Reduzierung von Fehlalarmen, wie Zensus- und Safe-Listing-Mechanismen. Diese Kombination minimiert Fehlalarme und erhöht die allgemeine Sicherheit.

Integrationen bestehen aus nativen Plug-ins, die die Sicherheitsübersicht und Funktionalität erweitern. Zu den beliebtesten Plug-ins zählen IBM QRadar, Fortinet und Splunk.

Pros and Cons

Pros:

- Nach der Installation der Apex One Agents können Nutzer vollständige Scans durchführen und Maschinenprotokolle einsehen

- Externe Maschinen erhalten direkte Updates vom Apex One Server für Schutz

- Das Verhaltensüberwachungsmodul beendet verdächtige Prozesse

Cons:

- Das Basis-Reporting ist okay, könnte aber verbessert werden

- Es ist nicht möglich, den Namen eines Endpunkt-Agents nach der Zuweisung zu einem System zu ändern

Am besten geeignet für den Schutz kleiner Unternehmen vor Malware und Angriffen

Symantec Endpoint Protection ist eine Endpoint-Sicherheitslösung, die dazu entwickelt wurde, Server und Computer vor Malware, Hackern und anderen Bedrohungen zu schützen. Sie nutzt leistungsstarke Technologien, einschließlich Firewall-Schutz, um die Sicherheit und Integrität Ihrer Systeme zu gewährleisten.

Warum ich Symantec Endpoint Protection gewählt habe: Ich habe Symantec Endpoint Protection aufgrund ihrer umfassenden Funktionen und Sicherheitsmaßnahmen ausgewählt. Der Preis, die Features und die Benutzerfreundlichkeit machen sie zu einem hervorragenden Einstieg für Kleinunternehmer, die ihren Technik-Stack schützen möchten. Die integrierte Firewall bietet eine zusätzliche Schutzschicht.

Hervorstechende Funktionen & Integrationen von Symantec Endpoint Protection:

Funktionen, die ich in dieser Software als hilfreich empfand, sind Firewall-Schutz, Antivirus-Lösungen und die Integration mit EDR-Konsolen. Diese Funktionen arbeiten zusammen, um Unternehmen abzusichern, indem sie unbefugten Zugriff blockieren, vor schädlicher Software schützen und fortschrittliche Erkennungs- sowie Reaktionsfähigkeiten bieten.

Integrationen, die Symantec nutzt, sind hauptsächlich nativ und umfassen Unified Endpoint Management (UEM), REST-APIs und Unified Endpoint Management (UEM).

Pros and Cons

Pros:

- Bietet starken Schutz vor Cybersecurity-Bedrohungen

- Bietet KI-gestützte Unterstützung bei Erstellung und Umsetzung von Richtlinien

- Verwendet fortschrittliche Mechanismen zur Bedrohungserkennung

Cons:

- Fusion mit Broadcom kann zu Support-Herausforderungen für bestehende Kunden führen.

- Ressourcenintensiv und kann auf älteren Systemen zu Verlangsamungen führen

Am besten zur Verhinderung von Cyberangriffen für mittelständische Unternehmen geeignet

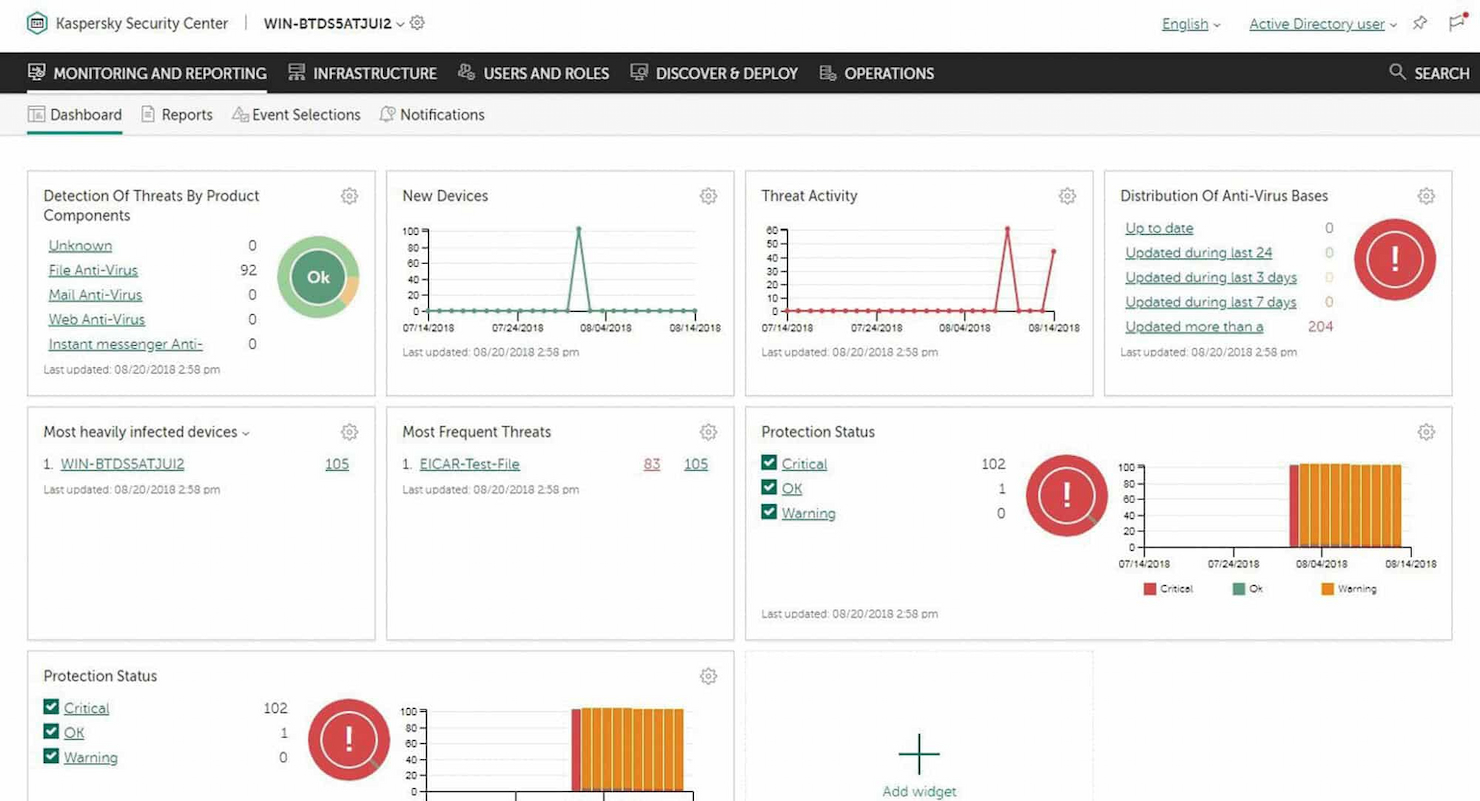

Kaspersky Business ist eine Sicherheitssoftwarelösung, die Organisationen durch Bedrohungserkennung und -verhinderung sowie Konfigurationen zur Reduzierung von Angriffsflächen schützt. Sie bietet Funktionen wie Datei-, E-Mail- und Web-Schutz, maschinelles Lernen zur Analyse sowie Kontrolle über die Nutzung von Geräten, Webseiten und Anwendungen.

Warum ich Kaspersky Business ausgewählt habe: Ich habe mich wegen des adaptiven Schutzes für Kaspersky Business entschieden. Das leistungsstarke Tool-Paket empfand ich als eine sehr gute Wahl für mittelständische und wachsende Unternehmen. Mit automatisiertem Schwachstellen- und Verschlüsselungsmanagement können Sie Bedrohungen proaktiv erkennen und abwehren.

Kaspersky Business: Herausragende Funktionen & Integrationen:

Am meisten haben mir die Funktionen gefallen, die einen mehrschichtigen Schutz mithilfe von KI-Algorithmen und Bedrohungsanalysen bieten. Die KI von Kaspersky automatisiert manuelle Aufgaben, sodass sich Ihr Sicherheitsteam auf kritische Aufgaben konzentrieren kann.

Integrationen umfassen native Plug-ins wie ConnectWise Manage, Autotask, Tigerpaw und SolarWinds N-central.

Pros and Cons

Pros:

- Die Lizenzkosten des Produkts sind angemessen

- Kaspersky reduziert Unterbrechungen durch weniger Pop-ups und Sicherheitsbenachrichtigungen

- Hintergrundsystemscans und -anpassungen ermöglichen ungestörte Konzentration für Nutzer

Cons:

- Kann Leistungsprobleme mit ressourcenintensiven Anwendungen haben

- Erkennt und organisiert in der Regel neue Systeme, kann aber einige Ergänzungen übersehen

Weitere Endpoint-Sicherheitssoftware

Hier sind einige weitere Endpoint-Sicherheitssoftware-Optionen, die es nicht auf meine Kurzliste geschafft haben, aber trotzdem einen Blick wert sind:

- ESET Endpoint Protection

Am besten geeignet zur Verhinderung von Ransomware-Angriffen

- Avast Small Business Solutions

Am besten geeignet zum Schutz von Endpunkten kleiner Unternehmen

- SentinelOne Endpoint Protection

Am besten geeignet für den Schutz der Endgeräte Ihrer Kunden

- CrowdStrike Falcon Endpoint Protection Enterprise

Am besten geeignet zur Verteidigung von SaaS Cloud-Endpunkten

- Malwarebytes Endpoint Protection

E günstige Option

- Trellix Endpoint Protection Platform

Am besten geeignet zur zentralen Verwaltung Ihrer Cybersicherheitsabwehr in der Cloud

- Heimdal Threat Protection Endpoint

Am besten für integrierten Endpunktschutz

- Cynet 360

E All-in-One-Endpoint-Lösung

- Scalefusion OneIdP

Am besten geeignet für Zero Trust Gerätezugriff

Weitere Software-Reviews

Falls Sie hier noch nicht das Passende gefunden haben, finden Sie hier weitere Alternativen, die wir getestet und bewertet haben.

- Netzwerküberwachungssoftware

- Serverüberwachungssoftware

- SD-Wan-Lösungen

- Infrastruktur-Monitoring-Tools

- Packet Sniffer

- Application Monitoring Tools

Auswahlkriterien für Endpoint-Sicherheitssoftware

Bei der Auswahl der besten Endpoint-Sicherheitssoftware für diese Liste habe ich typische Käuferbedürfnisse und Schmerzpunkte wie den Schutz entfernter Geräte vor Malware und die Minimierung von Ausfallzeiten durch Sicherheitsvorfälle berücksichtigt. Zur objektiven und fairen Bewertung habe ich außerdem folgendes Schema verwendet:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle abdecken:

- Erkennung und Blockierung von Malware

- Verhinderung unbefugten Zugriffs

- Überwachung der Endpunktaktivität

- Reaktion auf Sicherheitsvorfälle

- Verwaltung von Endgeräten aus der Ferne

Besondere Zusatzfunktionen (25 % der Gesamtbewertung)

Um die Auswahl weiter zu reduzieren, habe ich auch auf besondere Merkmale geachtet, wie zum Beispiel:

- KI-gestützte Bedrohungserkennung

- Automatisierte Reaktion und Behebung

- Zero-Trust-Sicherheitsrahmenwerk

- Überwachung des Darknets

- Cybersecurity-Software

- Verhaltensanalyse der Endpunktaktivität

Benutzerfreundlichkeit (10 % der Gesamtwertung)

Um ein Gefühl für die Benutzerfreundlichkeit jedes Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Einfachheit bei Einrichtung und Konfiguration

- Intuitive Benutzeroberfläche

- Geringe Auswirkungen auf die Systemleistung

- Klar erkennbare und umsetzbare Warnmeldungen

- Rollenbasierte Zugriffskontrolle

Onboarding (10 % der Gesamtwertung)

Um die Einführungserfahrung für jede Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos und Produkttouren

- Geführte Einrichtung oder Onboarding-Support

- Zugang zu Live-Webinaren oder Workshops

- Qualität der Dokumentation und Wissensdatenbank

- Verfügbarkeit von Migrationsunterstützung

Kundensupport (10 % der Gesamtwertung)

Um die Kundendienstleistungen jedes Softwareanbieters zu beurteilen, habe ich Folgendes berücksichtigt:

- Rund-um-die-Uhr-Support

- Reaktionszeit bei dringenden Problemen

- Live-Chat, Telefon- und E-Mail-Optionen

- Persönlicher Kundenbetreuer

- Proaktive Bedrohungsbenachrichtigungen

Preis-Leistungs-Verhältnis (10 % der Gesamtwertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Transparente Preisstruktur

- Kosten im Vergleich zu ähnlichen Lösungen

- Verfügbarkeit einer kostenlosen Testversion oder Demo

- Flexible Vertragsoptionen

- Rabatte bei großen Teams

Kundenbewertungen (10 % der Gesamtwertung)

Um ein Gesamtbild der Kundenzufriedenheit zu bekommen, habe ich auf folgende Aspekte bei der Auswertung der Kundenrezensionen geachtet:

- Berichte über Systemleistung und Stabilität

- Zufriedenheit mit Bedrohungserkennung und Reaktion

- Kommentare zur Benutzerfreundlichkeit

- Beschwerden über Fehlalarme

- Lob für die Qualität des Kundensupports

So wählen Sie eine Endpoint-Security-Software aus

Es ist einfach, sich in langen Funktionslisten und komplexen Preismodellen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess fokussiert bleiben, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Was zu beachten ist |

|---|---|

| Skalierbarkeit | Stellen Sie sicher, dass die Software mit Ihrem Unternehmen wachsen kann. Sie sollte bei der Expansion mehr Geräte und Nutzer unterstützen können, ohne an Leistung einzubüßen. |

| Integrationen | Stellen Sie sicher, dass die Software mit Ihren bestehenden Systemen (wie SIEM, Threat-Intelligence- und Identity-Management-Plattformen) zusammenarbeitet, um Kompatibilitätsprobleme zu vermeiden. |

| Anpassbarkeit | Achten Sie auf Software, die Anpassungen bei Sicherheitsrichtlinien, Warnmeldungen und Reaktionen auf die spezifischen Bedürfnisse Ihres Unternehmens erlaubt. |

| Benutzerfreundlichkeit | Die Oberfläche sollte intuitiv und leicht für Ihr Team zu bedienen sein. Komplizierte Setups oder schwer auffindbare Einstellungen können die Reaktionszeit auf Bedrohungen verlängern. |

| Budget | Berücksichtigen Sie die Gesamtkosten, einschließlich der Lizenzgebühren, Nutzerkosten und möglichen Zusatzgebühren für Support oder Extrafunktionen. |

| Sicherheitsmaßnahmen | Achten Sie auf Funktionen wie Verschlüsselung, Multi-Faktor-Authentifizierung und Echtzeit-Bedrohungsüberwachung zum Schutz sensibler Daten. |

| Bedrohungserkennung und -reaktion | Die Software sollte Bedrohungen schnell erkennen und darauf reagieren können. Ideal sind Echtzeitwarnungen und automatisierte Abwehrmechanismen. |

| Support und Schulung | Prüfen Sie, ob der Anbieter Schulungsmaterialien, Live-Support und Unterstützung beim Onboarding bietet, damit Ihr Team schnell arbeitsfähig ist. |

Trends bei Endpoint-Security-Software

In meiner Recherche habe ich zahlreiche Produkt-Updates, Pressemitteilungen und Release-Notes verschiedener Anbieter von Endpoint-Security-Software ausgewertet. Hier sind einige aufkommende Trends, die ich besonders im Blick habe:

- KI-gesteuerte Bedrohungserkennung: Immer mehr Anbieter setzen auf maschinelles Lernen und künstliche Intelligenz, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren. Dadurch wird die Erkennungsgenauigkeit erhöht und die Anzahl der Fehlalarme reduziert.

- Zero-Trust-Architektur: Anbieter bewegen sich zunehmend hin zu Zero-Trust-Modellen, bei denen jede Zugriffsanfrage verifiziert wird, bevor sie genehmigt wird – auch innerhalb des internen Netzwerks.

- Erweiterte Erkennung und Reaktion (XDR): XDR-Software integriert Daten aus mehreren Sicherheitsebenen (Endpunkte, Netzwerke, Cloud), um einen einheitlicheren Überblick über Bedrohungen zu ermöglichen.

- Proaktives Threat Hunting: Einige Lösungen bieten jetzt proaktives Threat Hunting an, bei dem Sicherheitsteams aktiv nach versteckten Bedrohungen suchen, statt nur auf Alarme zu reagieren.

- Verhaltensanalyse: Immer mehr Tools setzen auf die Analyse von Nutzer- und Geräteverhalten, um ungewöhnliche Aktivitäten zu erkennen und interne Bedrohungen oder kompromittierte Zugangsdaten zu verhindern.

Was ist Endpunktsicherheit?

Endpunktsicherheits-Software schützt Geräte wie Laptops, Server und Mobiltelefone vor Bedrohungen wie Schadsoftware, unbefugtem Zugriff und Datenverlust. Diese Tools werden von IT-Teams, Sicherheitsanalysten und Systemadministratoren eingesetzt, um Geräte zu schützen und Risiken innerhalb des Unternehmens zu reduzieren.

Funktionen zur Bedrohungserkennung, Geräteüberwachung und Richtliniendurchsetzung helfen dabei, Probleme frühzeitig zu erkennen, Geräte konform zu halten und die Chance zu verringern, dass sich Angriffe ausbreiten. Insgesamt sorgt diese Software dafür, dass Teams sicherere Geräte und ein geschützteres Umfeld aufrechterhalten können.

Funktionen von Endpunktsicherheits-Software

Achten Sie bei der Auswahl einer Endpunktsicherheits-Software auf die folgenden wichtigen Funktionen:

- Bedrohungserkennung: Überwacht Endpunkte in Echtzeit auf verdächtige Aktivitäten und potenzielle Sicherheitsverletzungen.

- Vorfallreaktion: Isoliert und adressiert Sicherheitsbedrohungen automatisch, um weiteren Schaden zu verhindern.

- Gerätesteuerung: Ermöglicht die Kontrolle darüber, welche Geräte Zugriff auf Ihr Netzwerk erhalten, um unbefugten Zugang zu verhindern.

- Patch-Management: Erkennt und behebt Schwachstellen, indem Sicherheits-Patches automatisch installiert werden.

- Verschlüsselung: Lösungen wie VPN-Software schützen sensible Daten auf Endpunkten, indem sie diese sowohl im Ruhezustand als auch bei der Übertragung verschlüsseln.

- Anwendungskontrolle: Begrenzung, welche Programme auf Ihren Geräten ausgeführt werden dürfen, um das Risiko von Malware-Infektionen zu verringern.

- Verhaltensanalyse: Verfolgt Nutzer- und Geräteaktivitäten, um ungewöhnliche Muster zu erkennen, die auf eine Sicherheitsbedrohung hindeuten könnten.

- Cloud-basierte Verwaltung: Ermöglicht die Überwachung und Steuerung der Endpunktsicherheit über ein zentrales Dashboard.

- Bedrohungsinformationen: Nutzt globale Bedrohungsdatenbanken, um neue Bedrohungen zu erkennen und sich davor zu schützen.

- Multi-Faktor-Authentifizierung: Fügt eine zusätzliche Sicherheitsebene hinzu, indem weitere Verifizierungsschritte neben dem Passwort verlangt werden.

Vorteile von Endpunktsicherheits-Software

Die Implementierung von Endpunktsicherheits-Software bietet Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Einige wichtige Vorteile sind:

- Verbesserte Bedrohungserkennung: Erkennt und reagiert in Echtzeit auf Malware, Ransomware und andere Bedrohungen und senkt so das Risiko von Datenschutzverletzungen.

- Bessere Kontrolle: Ermöglicht die Verwaltung und Überwachung aller Endpunkte über eine einzige Plattform, was das Sicherheitsmanagement erleichtert.

- Reduzierte Ausfallzeiten: Eine schnelle Reaktion auf Bedrohungen minimiert Systemunterbrechungen und unterstützt die Produktivität Ihres Teams.

- Unterstützung bei der Einhaltung von Vorschriften: Hilft, branchenspezifische Sicherheitsstandards einzuhalten, indem alle Endpunkte korrekt gesichert und überwacht werden.

- Weniger Risiko von Datenverlust: Verschlüsselungs- und Backup-Funktionen schützen sensible Daten selbst bei kompromittierten Geräten.

- Verbesserter Geräteschutz: Kontrolle darüber, welche Geräte auf Ihr Netzwerk zugreifen dürfen, und Blockieren von unbefugten oder potenziell riskanten Verbindungen.

- Skalierbarkeit: Lässt sich einfach erweitern, wenn Ihr Unternehmen wächst, sodass neue Endpunkte hinzugefügt werden können, ohne den Schutz zu reduzieren.

Kosten und Preisgestaltung von Endpunktsicherheits-Software

Die Auswahl einer Endpunktsicherheits-Software erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzmodulen und mehr. Die folgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische in Endpunktsicherheitslösungen enthaltene Funktionen zusammen:

Vergleichstabelle für Endpunktsicherheits-Software

| Tarifart | Durchschnittlicher Preis | Häufige Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Bedrohungserkennung, eingeschränkter Geräteschutz und minimale Berichterstattung. |

| Persönlicher Tarif | $5-$25/Nutzer/Monat | Echtzeit-Überwachung von Bedrohungen, Malwareschutz und E-Mail-Sicherheitssoftware. |

| Geschäftstarif | $25-$75/Nutzer/Monat | Endpoint Detection and Response-Tools (EDR-Tools), fortschrittliche Bedrohungsanalysen, Richtliniendurchsetzung und Berichterstattung. |

| Unternehmens-Tarif | $75-$150/Nutzer/Monat | KI-basierte Bedrohungserkennung, 24/7-Support, Verhaltensanalyse, individuelle Berichte und Netzwerkintegration. |

Häufig gestellte Fragen zu Endpoint-Sicherheitssoftware

Hier finden Sie Antworten auf häufig gestellte Fragen zur Endpoint-Sicherheitssoftware:

Worin unterscheidet sich Endpoint-Sicherheitssoftware von herkömmlichen Antivirenprogrammen?

Kann Endpoint-Sicherheitssoftware auch vor Zero-Day-Angriffen schützen?

Wie integriert sich Endpoint-Sicherheitssoftware in bestehende IT-Infrastrukturen?

Welche Faktoren sollte ich bei der Auswahl einer Endpoint-Sicherheitslösung beachten?

Wie geht Endpoint-Sicherheitssoftware mit Datenschutzbedenken um?

Ist Endpoint-Sicherheitssoftware auch für kleine Unternehmen geeignet?

Wie geht es weiter?

Wenn Sie gerade Endpoint-Sicherheitssoftware recherchieren, kontaktieren Sie einen SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahlliste passender Softwarelösungen. Die Berater begleiten Sie zudem durch den gesamten Kaufprozess – inklusive Preisverhandlungen.