10 Liste des meilleurs outils de test de sécurité

Voici ma sélection des meilleurs outils de test de sécurité :

Les vulnérabilités de sécurité ne sont pas simplement un risque, elles représentent un défi permanent. Votre équipe doit détecter les faiblesses avant les attaquants, mais les tests manuels sont chronophages, les analyses automatisées peuvent engendrer trop de faux positifs, et il est difficile de suivre le rythme de l’évolution des menaces. Que vous sécurisiez des applications cloud, testiez des API ou assuriez la conformité, choisir le bon outil de test de sécurité est essentiel.

C’est pourquoi j’ai pris le temps de tester et d’évaluer des outils de sécurité qui aident réellement les équipes à identifier les failles, à automatiser les tests et à se concentrer sur les vraies menaces sans ralentir le développement. Dans ce guide, vous trouverez des analyses détaillées des meilleurs outils de test de sécurité disponibles aujourd’hui, ainsi que leurs principales fonctionnalités, les types d’utilisateurs idéaux, et comment ils peuvent contribuer à protéger vos systèmes.

Table of Contents

- Meilleur résumé des logiciels

- Pourquoi nous faire confiance

- Comparer les caractéristiques

- Avis

- Autres outils de test de sécurité

- Avis connexes

- Critères de sélection

- Comment choisir

- Tendances des outils de test de sécurité

- Qu’est-ce qu’un outil de test de sécurité ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de test de sécurité

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de test de sécurité sélectionnés dans ma liste. Mes avis offrent un éclairage approfondi sur les principales fonctionnalités, les avantages et inconvénients, les intégrations, et les cas d’utilisation idéaux pour chacun afin de vous aider à trouver celui qui vous convient.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for code quality analysis | Free plan available (up to 5 users) | From $65/month | Website | |

| 2 | Best for auto-triage features | Free plan available | From $34/developer/month | Website | |

| 3 | Best for proactive vulnerability detection | Free plan available + free demo | From $350/month | Website | |

| 4 | Best for comprehensive vulnerability analysis | Free demo available | From $69/month | Website | |

| 5 | Best for context-aware code analysis | Free plan available | From $200/month | Website | |

| 6 | Best for team collaboration | Free demo available | Pricing upon request | Website | |

| 7 | Best for real-time monitoring | Free trial + free demo available | Pricing upon request | Website | |

| 8 | Best for open-source management | Free demo available | From $18.67/user/month (billed annually) | Website | |

| 9 | Best for web vulnerability scanning | Not available | Pricing upon request | Website | |

| 10 | Best for penetration testing | Not available | Free to use | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de test de sécurité

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de test de sécurité sélectionnés dans ma liste. Mes avis offrent un éclairage approfondi sur les principales fonctionnalités, les avantages et inconvénients, les intégrations, et les cas d’utilisation idéaux pour chacun afin de vous aider à trouver celui qui vous convient.

SonarQube is a fully featured integrated code security (SAST, SCA) and code quality solution for both self-managed and cloud deployments. It analyzes first-party, AI-generated, and open source code to detect vulnerabilities, bugs, and maintainability issues early in the development lifecycle. The platform also provides AI-powered fix suggestions to reduce manual debugging and includes built-in secrets detection covering over 400 patterns.

Why I picked SonarQube: I selected SonarQube for its balanced focus on code quality and security across multiple programming languages. It delivers clear insights into reliability and maintainability while fitting naturally into CI/CD pipelines. Its combination of customizable quality gates and security analysis helps teams uphold consistent and secure coding standards.

Standout features & integrations:

Features include support for 35 programming languages, customizable quality gates, detailed static analysis, and secrets detection for more than 400 patterns.

Integrations include Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, Bamboo, Travis CI, CircleCI, TeamCity, and Visual Studio. A free SonarQube IDE extension is available for VS Code, JetBrains IDEs, Cursor, Windsurf, and others..

Pros and Cons

Pros:

- Extensive language support

- Enhances coding standards

- Integrates with CI/CD pipelines

Cons:

- Requires setup and configuration

- Can be resource-intensive

New Product Updates from SonarQube

SonarQube Cloud Introduces Architecture Management

SonarQube Cloud now offers architecture management to automatically map your project's structure, ensuring design integrity and resolving deviations seamlessly. For more information, visit SonarQube's official site.

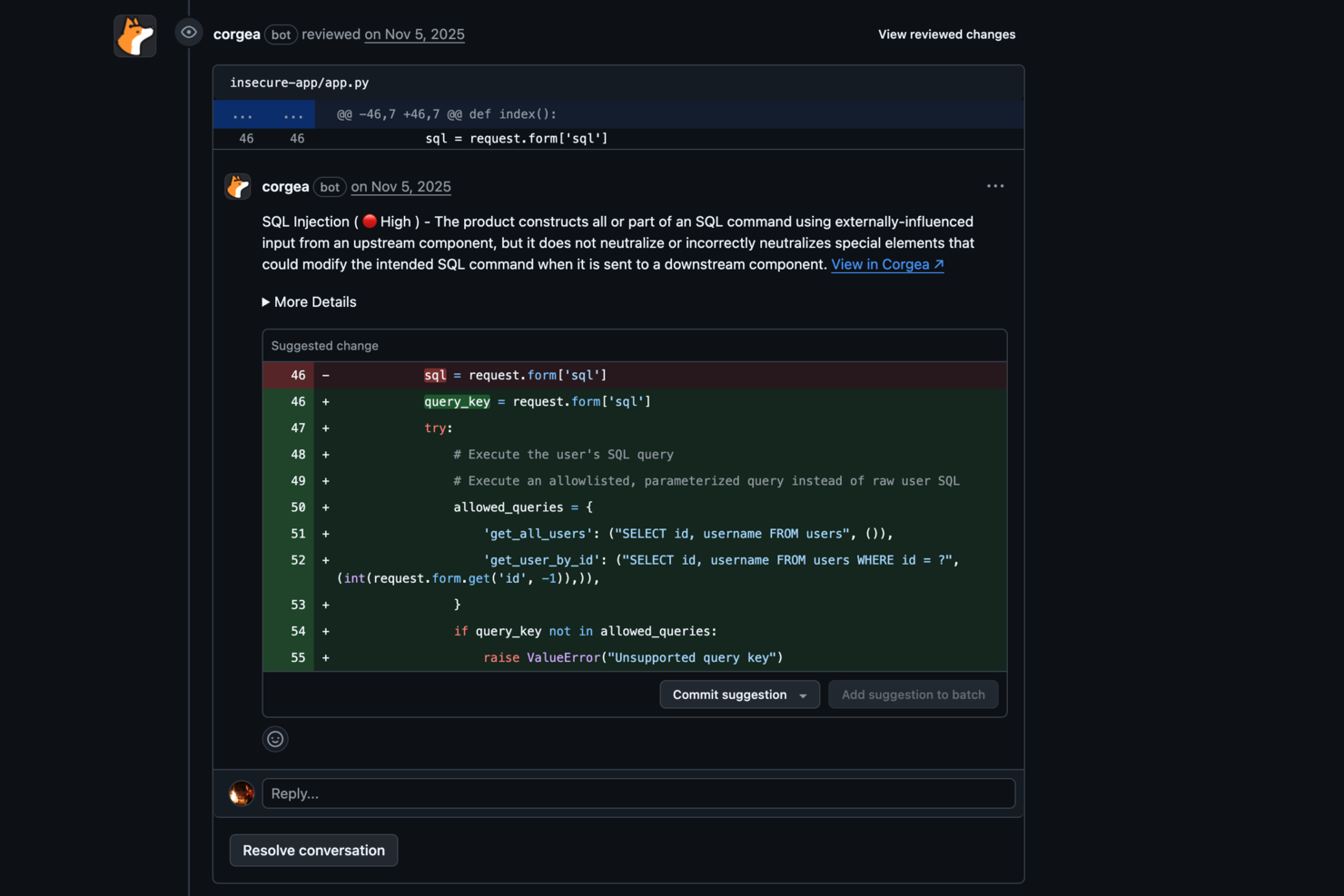

Corgea enhances your team's security capabilities by pinpointing and fixing insecure code, making it an ideal solution for CTOs seeking to safeguard their digital assets. Its AI-driven technology appeals to industries that require stringent security measures, such as finance and healthcare, by addressing vulnerabilities that could compromise sensitive data. By integrating into your existing workflows, Corgea helps your team efficiently manage security risks, ensuring peace of mind and allowing you to focus on innovation.

Why I Picked Corgea

I picked Corgea for its AI-driven Static Application Security Testing (SAST), which excels in identifying complex vulnerabilities that traditional methods might miss. The auto-triage feature significantly reduces false positives, saving your team time and allowing them to focus on actual threats. Additionally, Corgea's customizable detection policies let you tailor the tool to your specific security needs, ensuring comprehensive protection against emerging threats.

Corgea Key Features

In addition to its core strengths, Corgea offers several other features that enhance its utility:

- Dependency Scanning: This feature checks for vulnerabilities in your project's dependencies across multiple programming languages.

- SAST Auto-Fix: Automatically generates security patches, reducing the manual effort required to secure your codebase.

- Privacy Leak Detection: Identifies sensitive information such as AWS keys and authentication credentials to prevent privacy breaches.

- Multi-Language Support: Supports a wide range of programming languages, including Java, Python, and Ruby, ensuring compatibility with your projects.

Corgea Integrations

Integrations include GitHub Actions, GitLab CI, Jenkins, Azure DevOps, JIRA, Slack, Zapier, and webhooks.

Pros and Cons

Pros:

- Broad CI/CD integrations

- Automated secure code fixes

- AI detects complex vulnerabilities

Cons:

- Focused mainly on code security

- Setup required for CI integrations

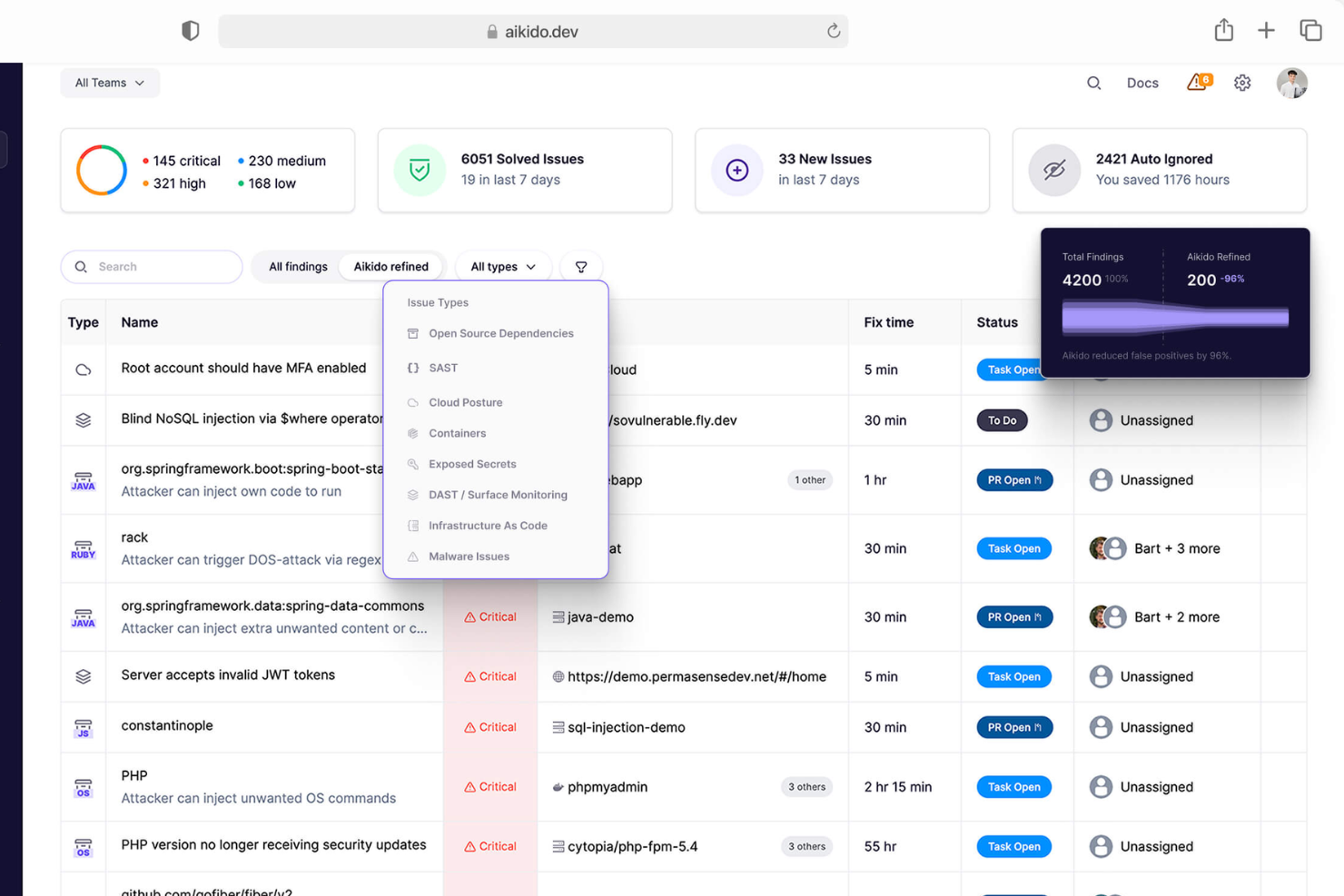

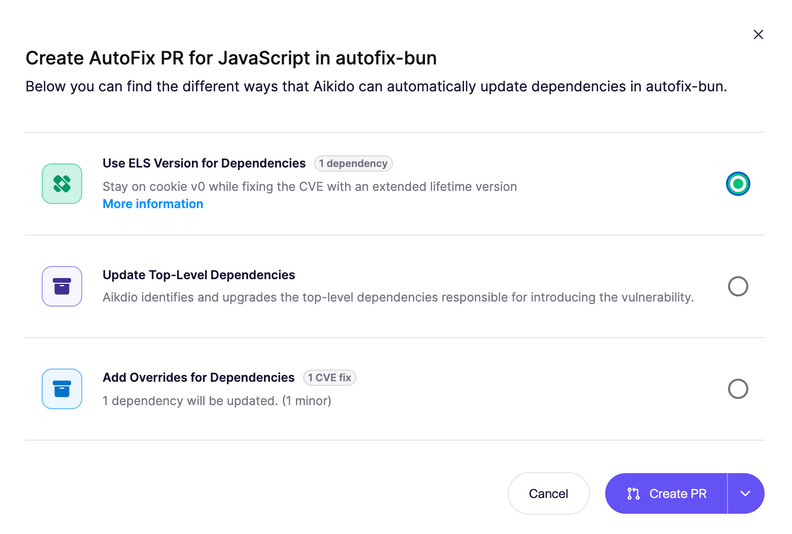

Aikido Security is a comprehensive platform designed to secure your entire stack, from code to cloud. It consolidates various security scanners into one centralized system, allowing you to monitor and protect your applications.

Why I picked Aikido Security: I like that it offers static application security testing (SAST). Aikido scans your source code for security risks before issues can be merged, helping you catch vulnerabilities early in the development process. This proactive approach ensures that potential threats are addressed promptly, reducing the likelihood of security breaches. Another notable feature is Aikido's cloud posture management (CSPM). It detects cloud infrastructure risks, such as misconfigurations and vulnerabilities in virtual machines and container images, across major cloud providers.

Standout features & integrations:

Features include open source dependency scanning (SCA), which continuously monitors your code for known vulnerabilities and generates software bills of materials (SBOMs). Additionally, Aikido's surface monitoring (DAST) dynamically tests your web application's front-end and APIs to identify vulnerabilities through simulated attacks.

Integrations include GitHub, GitLab, BitBucket, Azure Pipelines, Drata, Vanta, Asana, ClickUp, Monday.com, Microsoft Teams, and Jira.

Pros and Cons

Pros:

- Has a comprehensive dashboard and customizable reports

- Offers actionable insights

- Scalable for growing teams

Cons:

- Ignores vulnerabilities if no fix is available

- Does not have endpoint security or intrusion detection capabilities

New Product Updates from Aikido Security

Aikido Security Introduces AI Fix Prompts and Pentest Modeling

Aikido Security introduces new features including AI-powered fix prompts, real-time pentest threat modeling, and Alibaba Cloud support to strengthen application security workflows. For more information, visit Aikido Security’s official site.

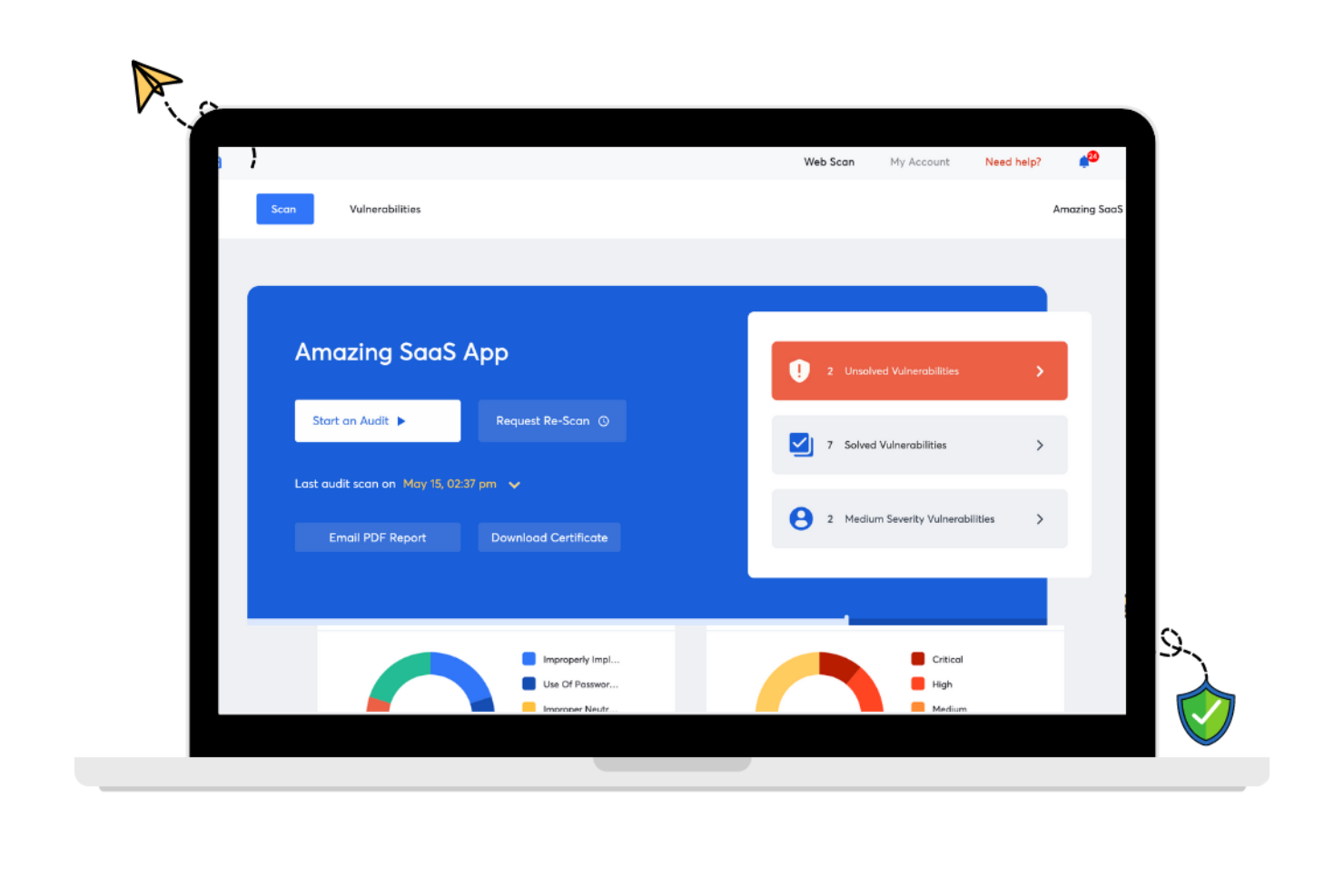

Astra Pentest is a security testing tool designed to safeguard your digital assets. It provides a thorough analysis of your web applications, networks, and more, ensuring vulnerabilities are identified and addressed.

Why I Picked Astra Pentest: I chose Astra Pentest because it offers both automated and manual testing, enabling a thorough evaluation of your system's security. This feature ensures that you get a comprehensive analysis of vulnerabilities, which is crucial for maintaining robust security standards. Additionally, Astra Pentest provides a detailed vulnerability management dashboard, helping you to efficiently track and manage any issues that are discovered. Another reason I picked Astra Pentest is its focus on compliance testing. It helps you ensure that your systems meet international security standards like SOC2 and HIPAA. This compliance feature is particularly beneficial for organizations that need to adhere to strict regulatory requirements. Moreover, Astra Pentest offers continuous scanning and re-testing, providing peace of mind that your systems remain secure over time.

Standout features & integrations:

Features include a publicly verifiable pentest certificate, which adds an extra layer of trust and assurance for your stakeholders. The tool’s integration with CI/CD pipelines allows for automated security checks during the development process, minimizing vulnerabilities before they reach production. Furthermore, Astra Pentest offers real-time remediation support, enabling your team to quickly resolve any identified issues.

Integrations include Slack, JIRA, GitHub, GitLab, Circle CI, Jenkins, and others that are not explicitly listed in the retrieved data.

Pros and Cons

Pros:

- Provides compliance-specific security scans

- Integrates with major CI/CD tools

- Combines automated and manual testing

Cons:

- Customer support response time varies

- Performance issues during heavy scans

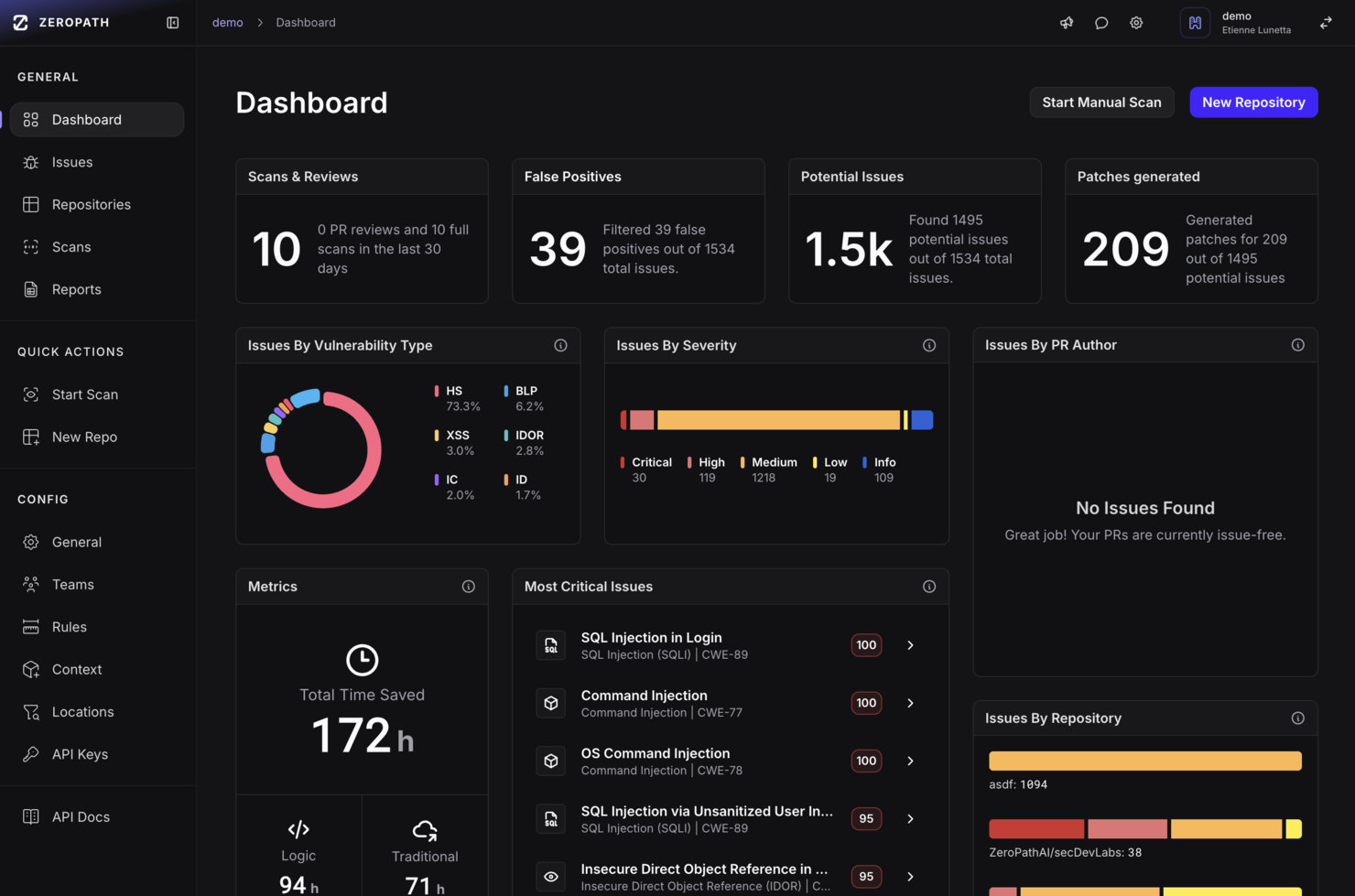

ZeroPath is designed for development teams and security professionals who want to embed deeper vulnerability detection into their codebase without sifting through countless false alarms. You’re likely in a fast-moving engineering environment where developers need actionable feedback and your security team wants meaningful results instead of noise. ZeroPath appeals to organizations building complex applications (for example, fintech, healthcare, or SaaS) where business logic, authorization flows, and modern threat classes matter.

Why I Picked Zeropath

I picked ZeroPath because it puts context-aware code analysis at the heart of application security. It uses an AI SAST engine that understands your application’s logic and can surface authorization bypasses, dependency risks and complex flaws rather than generic issues. It also offers autofix capabilities—once it finds a vulnerability, it can suggest or even generate pull-request patches you can review. These features align if your goal is to move faster while keeping risk in check.

Zeropath Key Features

In addition to those core strengths, you’ll find these features useful for your team:

- Version Control Integration: Native support for GitHub, GitLab, Bitbucket, and Azure DevOps allows for quick setup and seamless integration into your workflow.

- IaC misconfiguration detection: Infrastructure-as-Code issues (e.g., Terraform, CloudFormation, Kubernetes configs) are scanned for security flaws.

- Secrets scanning: It detects leaked secrets or hard-coded credentials across your repositories and alerts you to them.

- Automated Compliance Reporting: Generate compliance reports for standards like SOC 2 and ISO 27001, ensuring your organization meets regulatory requirements.

Zeropath Integrations

Integrations include GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Linear, Slack, and existing security tools like Snyk, Semgrep, and Checkmarx.

Pros and Cons

Pros:

- It catches logic flaws and hidden risks you might miss in normal scans.

- Cuts down noisy findings so your team can focus on real issues.

- Gives you clear fixes that speed up your security reviews.

Cons:

- Integration options may not be extensive enough for complex enterprise environments.

- You may need time to adjust your workflow around its automation.

QA Wolf is a security testing tool designed for teams seeking efficient collaboration in quality assurance. This tool is ideal for teams aiming to enhance their testing capabilities and reduce deployment times.

Why I picked QA Wolf: QA Wolf offers unique features that facilitate team collaboration. Its ability to automate 80% of test coverage within four months stands out. The platform supports unlimited parallel test runs, reducing QA cycle times significantly. Additionally, its integration of AI to investigate failed tests adds value to its collaborative approach, ensuring speed and accuracy. It combines AI efficiency with human oversight, making it a reliable choice for team collaboration.

Standout features & integrations:

Features include automated testing using Playwright for web and Appium for mobile, which allows for quick automation of tests. The tool supports unlimited parallel test runs, significantly cutting down QA cycle times. It also employs AI to investigate failed tests, ensuring quick identification and resolution of issues.

Integrations include Jenkins, CircleCI, GitHub Actions, Azure DevOps, Travis CI, GitLab CI, Bamboo, TeamCity, and Bitbucket Pipelines.

Pros and Cons

Pros:

- Rapid test automation

- Significant time savings

- Efficient bug reporting

Cons:

- Limited pricing transparency

- Potential learning curve for new users

New Relic is a comprehensive observability platform designed for businesses requiring real-time monitoring and application performance enhancement.

Why I picked New Relic: The platform excels in real-time monitoring with its Application Performance Monitoring (APM) and Interactive Application Security Testing (IAST). It supports over 780 integrations, making it highly adaptable for various tech stacks. Its usage-based pricing model offers flexibility, catering to different organizational needs. The proactive threat management and zero-day vulnerability alerts are key features that align with its USP of real-time monitoring.

Standout features & integrations:

Features include end-to-end observability, which allows for comprehensive monitoring of applications. The platform offers real-time threat management to address vulnerabilities as they arise. Users also benefit from zero-day vulnerability alerts, enhancing security measures.

Integrations include AWS, Azure, Google Cloud Platform, Kubernetes, Docker, Jenkins, GitHub, Slack, PagerDuty, and Microsoft Teams.

Pros and Cons

Pros:

- Extensive integration options

- Real-time threat alerts

- Enhances team collaboration

Cons:

- May overwhelm with data

- Limited support for smaller teams

Sonatype is a security testing tool focusing on open-source management and software supply chain security. It serves development teams and enterprises by ensuring the safety and compliance of open-source components.

Why I picked Sonatype: Sonatype excels in open-source management with its Nexus platform, which automates security checks and compliance. It provides real-time monitoring of open-source components, helping your team address vulnerabilities quickly. The tool also offers detailed insights into component health, ensuring you make informed decisions. Its ability to integrate with various development environments enhances its utility for managing open-source security.

Standout features & integrations:

Features include automated policy enforcement, which helps maintain compliance across your projects. It offers component intelligence, giving you insights into the quality and security of open-source components. The platform also provides real-time alerts on vulnerabilities, allowing you to act swiftly.

Integrations include Jenkins, GitHub, GitLab, Bitbucket, Bamboo, Azure DevOps, Jira, Eclipse, IntelliJ IDEA, and Visual Studio.

Pros and Cons

Pros:

- Strong focus on open-source security

- Real-time vulnerability alerts

- Detailed component insights

Cons:

- Can be complex to configure

- High learning curve for beginners

Wapiti is an open-source web application vulnerability scanner designed for security professionals and developers. It identifies vulnerabilities in web applications by performing black-box testing, which simulates attacks on your web applications to expose weaknesses.

Why I picked Wapiti: Wapiti offers a straightforward approach to web vulnerability scanning with its black-box testing methodology. It can detect a variety of vulnerabilities, such as SQL injection and cross-site scripting, ensuring comprehensive coverage for your web applications. The tool's ability to perform both GET and POST HTTP attack methods enhances its effectiveness. Its command-line interface allows for flexible and customizable scanning options, making it a valuable tool for web vulnerability scanning.

Standout features & integrations:

Features include the ability to detect a wide range of vulnerabilities, providing thorough security assessments. The tool supports both GET and POST HTTP attack methods, ensuring comprehensive testing. Wapiti's command-line interface allows for flexible and customizable scanning options, catering to your specific needs.

Integrations include compatibility with various web technologies and platforms, such as HTML5, XML, JSON, SOAP, and AJAX.

Pros and Cons

Pros:

- Supports multiple attack methods

- Customizable scanning options

- Simple command-line interface

Cons:

- Limited user interface

- Can be resource-intensive

Zed Attack Proxy (ZAP) is an open-source web application security scanner designed for security professionals and developers. It performs penetration testing to identify vulnerabilities in web applications, helping you secure your online assets.

Why I picked Zed Attack Proxy (ZAP): ZAP provides an intuitive interface suitable for both beginners and experienced testers. It offers automated scanners and a set of tools that allow you to discover security vulnerabilities manually. Its ability to function as a proxy server enables you to intercept and modify traffic, enhancing its utility for penetration testing. The community-driven nature of ZAP ensures continuous updates and improvements, making it a reliable choice for comprehensive testing.

Standout features & integrations:

Features include automated scanners that quickly identify security vulnerabilities in web applications. The tool allows you to intercept and modify web traffic, providing a deeper analysis of potential issues. ZAP also offers a range of manual testing tools, giving you flexibility in how you conduct your security assessments.

Integrations include compatibility with Jenkins, Docker, GitHub Actions, GitLab, Azure DevOps, Bamboo, TeamCity, Travis CI, and CircleCI.

Pros and Cons

Pros:

- Supports manual and automated testing

- Intuitive interface for all users

- Offers traffic interception capabilities

Cons:

- Limited documentation for beginners

- Frequent updates may disrupt use

Autres outils de test de sécurité

Voici quelques autres options d’outils de test de sécurité qui n’ont pas été retenues dans ma sélection, mais qui méritent tout de même d’être examinées :

- SQLMap

For SQL injection testing

- ImmuniWeb

For AI-driven security

- BeEF (Browser Exploitation Framework)

For browser security testing

- Vega

For web app security

- Mend.io

For vulnerability scanning

- NowSecure

For automated mobile app security testing

- Snyk

For developer-first security

- Astra Pentest

For continuous pentesting

- Invicti

For automated web app testing

- Intruder

For continuous vulnerability scanning

- Probely

For scalable security assessments

- Tenable

For continuous vulnerability assessment

- Burp Suite

For manual security testing

- UnderDefense

For managed detection and response

- Cyberpion

For external attack surface management

- Wfuzz

For web application fuzzing

- Google Nogotofail

For network traffic testing

Critères de sélection des outils de test de sécurité

Pour sélectionner les meilleurs outils de test de sécurité à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs points sensibles tels que la détection des vulnérabilités et l'intégration avec les systèmes existants. J’ai également utilisé le cadre suivant pour structurer et fiabiliser mon évaluation :

Fonctionnalités de base (25% du score total)

Pour être inclus dans cette liste, chaque solution devait répondre à ces cas d’utilisation courants :

- Détection des vulnérabilités

- Effectuer des tests de pénétration

- Effectuer l’analyse de sécurité des applications web

- Fournir des rapports de sécurité

- Soutenir les exigences de conformité

Fonctionnalités complémentaires (25% du score total)

Pour affiner encore la sélection, j’ai également recherché des fonctionnalités uniques, telles que :

- Alertes de menace en temps réel

- Intégration avec les chaînes CI/CD

- Tableaux de bord personnalisables

- Analyses pilotées par l’IA

- Suggestions de remédiation automatisées

Facilité d’utilisation (10% du score total)

Pour me faire une idée de la prise en main de chaque système, j’ai considéré les aspects suivants :

- Design d’interface intuitif

- Facilité de navigation

- Courbe d’apprentissage minimale

- Paramètres utilisateur personnalisables

- Accessibilité sur tous les appareils

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles et des guides

- Présence de chatbots pour l’assistance

- Webinaires réguliers pour les utilisateurs

Service client (10 % du score total)

Pour évaluer les services de support client de chaque éditeur de logiciel, j’ai pris en compte les éléments suivants :

- Support disponible 24h/24 et 7j/7

- Options de chat en direct

- Base de connaissances complète

- Assistance email réactive

- Gestionnaires de compte dédiés

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Formules d’abonnement flexibles

- Structure tarifaire transparente

- Fonctionnalités incluses dans le prix de base

- Réductions pour paiement annuel

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Note de satisfaction globale

- Commentaires sur l’efficacité des fonctionnalités

- Retours sur la facilité d’utilisation

- Avis sur le service client

- Informations sur la fiabilité et la disponibilité

Comment choisir des outils de tests de sécurité

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à garder l’essentiel en tête lors de votre processus de sélection de logiciels, voici une liste de critères à garder en mémoire :

| Critère | À prendre en compte |

| Scalabilité | Assurez-vous que l’outil peut évoluer avec votre équipe. Vérifiez sa capacité à gérer une augmentation de la charge de travail et des utilisateurs. |

| Intégrations | Vérifiez la compatibilité avec vos outils existants comme les pipelines CI/CD et les systèmes de gestion de versions. |

| Personnalisation | Vérifiez si l’outil permet d’adapter les paramètres à vos besoins spécifiques en matière de tests et de flux de travail. |

| Facilité d’utilisation | Choisissez un outil à l’interface intuitive, qui réduira la courbe d’apprentissage pour votre équipe. |

| Budget | Faites en sorte que le coût de l’outil reste en phase avec vos contraintes financières. Vérifiez s’il propose un bon rapport qualité/prix. |

| Mesures de sécurité | Vérifiez les capacités de l’outil à protéger les données sensibles et à respecter les normes de conformité. |

| Support | Évaluez la disponibilité du support client ainsi que des ressources comme des tutoriels et des guides. |

| Performance | Analysez la rapidité et la précision de l’outil dans la détection des vulnérabilités, sans impacter les performances du système. |

Tendances des outils de tests de sécurité

Dans le cadre de mes recherches, j’ai examiné de nombreuses mises à jour produits, communiqués de presse et journaux de versions émanant de divers éditeurs d’outils de tests de sécurité. Voici quelques tendances émergentes que je surveille :

- IA et apprentissage automatique : Ces technologies sont utilisées pour améliorer la détection des vulnérabilités et l’analyse. Elles peuvent identifier des schémas et prédire des menaces potentielles plus rapidement que les méthodes traditionnelles. Des fournisseurs comme ImmuniWeb intègrent l’IA pour fournir des évaluations des menaces plus intelligentes.

- Accent sur la sécurité du cloud : Avec de plus en plus d’entreprises adoptant le cloud, les outils mettent désormais l’accent sur les tests de sécurité spécifiques à ces environnements. Cela garantit que les infrastructures cloud sont aussi bien sécurisées que celles sur site. Des solutions comme Snyk adaptent leurs offres pour traiter les vulnérabilités propres au cloud.

- Renseignement sur les menaces en temps réel : Les utilisateurs souhaitent avoir des informations actualisées sur les menaces potentielles. Les outils intègrent des flux de menaces en temps réel afin de fournir des alertes et recommandations immédiates. Cette tendance est cruciale pour que les entreprises puissent réagir rapidement aux incidents de sécurité.

- Intégration d’outils DevSecOps : Les tests de sécurité deviennent une partie intégrante du cycle de vie DevOps. Les outils sont maintenant conçus pour s’intégrer parfaitement aux pipelines CI/CD, encourageant une approche de sécurité précoce (« shift-left »). Cette intégration permet d’identifier les problèmes plus tôt dans le processus de développement.

- Analyse du comportement des utilisateurs : L’analyse du comportement des utilisateurs devient une fonctionnalité clé afin de détecter des anomalies susceptibles de signaler des violations de sécurité. Cette tendance aide à identifier les menaces internes et les accès inhabituels. Elle devient une composante essentielle des stratégies de sécurité globales.

Que sont les outils de tests de sécurité ?

Les outils de tests de sécurité sont des solutions logicielles conçues pour identifier les vulnérabilités et faiblesses dans les systèmes, applications et réseaux. Ces outils sont couramment utilisés par les professionnels de la sécurité, les développeurs et les équipes informatiques pour renforcer la posture de sécurité de leurs organisations. Des fonctionnalités comme la détection de vulnérabilités, le renseignement sur les menaces en temps réel, et l’accent sur la sécurité du cloud contribuent à protéger les données sensibles et à garantir la conformité. Dans l’ensemble, ces outils offrent un soutien essentiel pour maintenir des environnements informatiques sûrs et résilients.

Fonctionnalités des outils de tests de sécurité

Lors du choix de vos outils de tests de sécurité, soyez attentif aux fonctionnalités clés suivantes :

- Détection des vulnérabilités : Identifie les faiblesses et brèches de sécurité dans les applications, aidant à prévenir les potentielles attaques.

- Renseignement sur les menaces en temps réel : Offre des alertes actualisées sur les nouvelles menaces, permettant une réaction et une atténuation immédiates.

- Focus sur la sécurité du cloud : Garantit la protection des environnements cloud, en répondant aux défis spécifiques des systèmes basés dans le cloud.

- Intégration DevSecOps : S’intègre aux pipelines CI/CD, permettant des contrôles de sécurité tout au long du développement pour détecter les problèmes en amont.

- Analyse du comportement utilisateur : Surveille et analyse l’activité des utilisateurs afin de détecter des schémas inhabituels pouvant signaler des menaces de sécurité.

- Analyse automatisée : Procède à des évaluations de sécurité régulières et automatisées, réduisant l’intervention manuelle et faisant gagner du temps.

- Tableaux de bord personnalisables : Offre des vues et rapports adaptés, permettant aux équipes de se concentrer sur les indicateurs et informations de sécurité les plus pertinents.

- Fonctionnalités d’IA et d’apprentissage automatique : Améliorent la détection et l’analyse des menaces, offrant des évaluations de sécurité plus intelligentes et plus rapides.

- Soutien à la conformité : Aide à garantir que les systèmes respectent les normes et réglementations sectorielles, réduisant le risque d’infractions.

- Outils de tests manuels : Propose des options d’évaluation manuelle approfondie pour les professionnels qui exigent des analyses détaillées.

Avantages des outils de tests de sécurité

L’implémentation d’outils de tests de sécurité offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Renforcement de la posture de sécurité : En identifiant et corrigeant les faiblesses, ces outils aident à protéger vos systèmes contre les menaces potentielles.

- Gain de temps : Les analyses automatisées réduisent le besoin de contrôles manuels, permettant à votre équipe de se concentrer sur d’autres tâches.

- Amélioration de la conformité : Les outils prenant en charge la conformité garantissent le respect des normes du secteur et réduisent le risque de pénalités.

- Détection précoce des problèmes : L’intégration à d’autres outils de sécurité DevOps permet des contrôles tout au long du développement, identifiant les problèmes avant qu’ils ne s’aggravent.

- Prise de décision éclairée : Des tableaux de bord personnalisables et des rapports détaillés délivrent des informations pour guider vos stratégies de sécurité.

- Gestion proactive des menaces : Le renseignement en temps réel vous informe des menaces émergentes, permettant des réactions rapides.

- Scalabilité : À mesure que votre entreprise se développe, ces outils peuvent s’adapter à une demande croissante, assurant une couverture de sécurité continue.

Coûts et tarification des outils de tests de sécurité

La sélection d'outils de tests de sécurité nécessite de comprendre les différents modèles de tarification et plans disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les caractéristiques typiques incluses dans les solutions d’outils de tests de sécurité :

Tableau comparatif des plans pour les outils de tests de sécurité

| Type de plan | Prix moyen | Fonctionnalités courantes |

| Plan gratuit | $0 | Analyse de vulnérabilités de base, support limité et accès à la communauté. |

| Plan personnel | $10-$30 /utilisateur /mois | Capacités d'analyse avancées, rapports de base et support par e-mail. |

| Plan entreprise | $50-$100 /utilisateur /mois | Analyse complète, alertes en temps réel, contrôles de conformité et support téléphonique. |

| Plan pour grandes entreprises | $150-$300/utilisateur /mois | Ensemble de fonctionnalités complet, gestionnaire de compte dédié, intégrations personnalisées et support 24h/24 et 7j/7. |

FAQ sur les outils de tests de sécurité

Voici quelques réponses aux questions courantes sur les outils de tests de sécurité :

Quel outil est utilisé pour les tests de sécurité ?

Les tests de sécurité utilisent des outils comme Burp Suite et OWASP ZAP pour les applications web, et Nmap et Wireshark pour l’analyse réseau. Ces outils détectent et atténuent les problèmes de sécurité dans différents domaines. Ils offrent des fonctionnalités avancées essentielles pour effectuer des tests de sécurité approfondis.

Quels sont les trois types de tests de sécurité ?

Les trois types principaux de tests de sécurité sont l’analyse de vulnérabilités, les tests d’intrusion et l’analyse statique. L’analyse de vulnérabilités utilise des outils automatisés pour identifier les faiblesses. Les tests d’intrusion simulent des attaques pour trouver des failles de sécurité. L’analyse statique examine le code source pour détecter des vulnérabilités potentielles.

Les tests de sécurité sont-ils fonctionnels ou non fonctionnels ?

Les tests de sécurité sont considérés comme une forme de tests non fonctionnels. Ils se concentrent sur le comportement du système dans des conditions inattendues plutôt que sur des fonctionnalités spécifiques. Les tests non fonctionnels, y compris les tests de sécurité, évaluent la résilience du système et sa capacité à faire face aux menaces.

Quels sont les six principes de base des tests de sécurité ?

Les six principes de base sont la confidentialité, l’intégrité, la disponibilité, l’authentification, l’autorisation et la non-répudiation. Ces principes garantissent que les données sont protégées contre tout accès non autorisé, restent exactes et accessibles, et que les actions sont traçables. Ils constituent le socle des tests de sécurité efficaces.

À quelle fréquence doit-on réaliser des tests de sécurité ?

La réalisation régulière de tests de sécurité est essentielle pour maintenir un environnement sécurisé. Idéalement, effectuez des tests au moins tous les trimestres et après chaque modification majeure du système. Cela permet d’identifier de nouvelles vulnérabilités et d’assurer une protection continue contre les menaces émergentes.

Les outils de tests de sécurité peuvent-ils s'intégrer aux pipelines CI/CD ?

Oui, de nombreux outils de tests de sécurité proposent une intégration avec les pipelines CI/CD. Cette intégration permet d’effectuer des contrôles de sécurité en continu pendant le processus de développement. Elle aide à détecter les vulnérabilités tôt et garantit que la sécurité fait partie du cycle de vie du développement logiciel.

Et maintenant ?

Si vous êtes en train de rechercher des outils de tests de sécurité, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire puis échangez brièvement afin de préciser votre besoin. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Les conseillers vous accompagneront même durant tout le processus d’achat, y compris la négociation tarifaire.