Meilleure sélection d'outils de cybersécurité pour les entreprises

Protéger les données de votre organisation est plus crucial que jamais, les cybermenaces évoluant constamment et nécessitant des outils capables de suivre le rythme. C’est là que les outils de cybersécurité d’entreprise interviennent : ils vous aident à protéger vos données et à sécuriser votre réseau.

Après des années passées à tester et évaluer des logiciels, je sais ce qui fonctionne et ce qui ne fonctionne pas. Dans cet article, je vous présente mes meilleures recommandations d’outils de cybersécurité pour les entreprises. Ces solutions sont conçues pour répondre aux besoins de différents secteurs d’activité et tailles d’équipes.

Vous trouverez ci-dessous une évaluation impartiale et approfondie de chaque outil, mettant en avant leurs points forts et leurs points faibles. Que vous cherchiez à sécuriser des informations sensibles ou à améliorer la détection des menaces, vous trouverez ici une solution adaptée à votre équipe.

Table of Contents

- Liste Résumée des Meilleurs Logiciels

- Pourquoi Nous Faire Confiance

- Comparer les Caractéristiques

- Avis

- Autres Outils de Cybersécurité Entreprise

- Avis Connexes

- Critères de Sélection

- Comment Choisir

- Qu’est-ce que les Outils de Cybersécurité Entreprise ?

- Fonctionnalités

- Avantages

- Coûts et Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de cybersécurité pour les entreprises

Ce tableau comparatif résume les informations tarifaires de mes principales sélections d’outils de cybersécurité entreprise afin de vous aider à trouver la solution la mieux adaptée à votre budget et à vos besoins métiers.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la gestion des mots de passe | Essai gratuit + démo disponible | À partir de 3,33$/mois (facturé annuellement) | Website | |

| 2 | Idéal pour l'intelligence sur les menaces | Essai gratuit de 15 jours + démo gratuite disponible | À partir de 59,99 $/appareil/an (facturé annuellement) | Website | |

| 3 | Idéal pour le contrôle des applications | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour la gestion des données | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour la protection antivirus | Essai gratuit de 30 jours | À partir de $4.99/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour les services de sécurité gérés | Consultation gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour les réseaux d'entreprise | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Idéal pour la gestion unifiée des menaces | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour la sécurité réseau | Démo gratuite + essai gratuit disponible | Tarification sur demande | Website | |

| 10 | Idéal pour la protection des terminaux | Essai gratuit disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils de cybersécurité pour les entreprises

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de cybersécurité entreprise sélectionnés dans ma liste. Mes avis vous offrent une analyse approfondie des principales fonctionnalités, avantages et inconvénients, intégrations, ainsi que des cas d’utilisation idéaux pour chaque solution afin de vous aider à faire le meilleur choix.

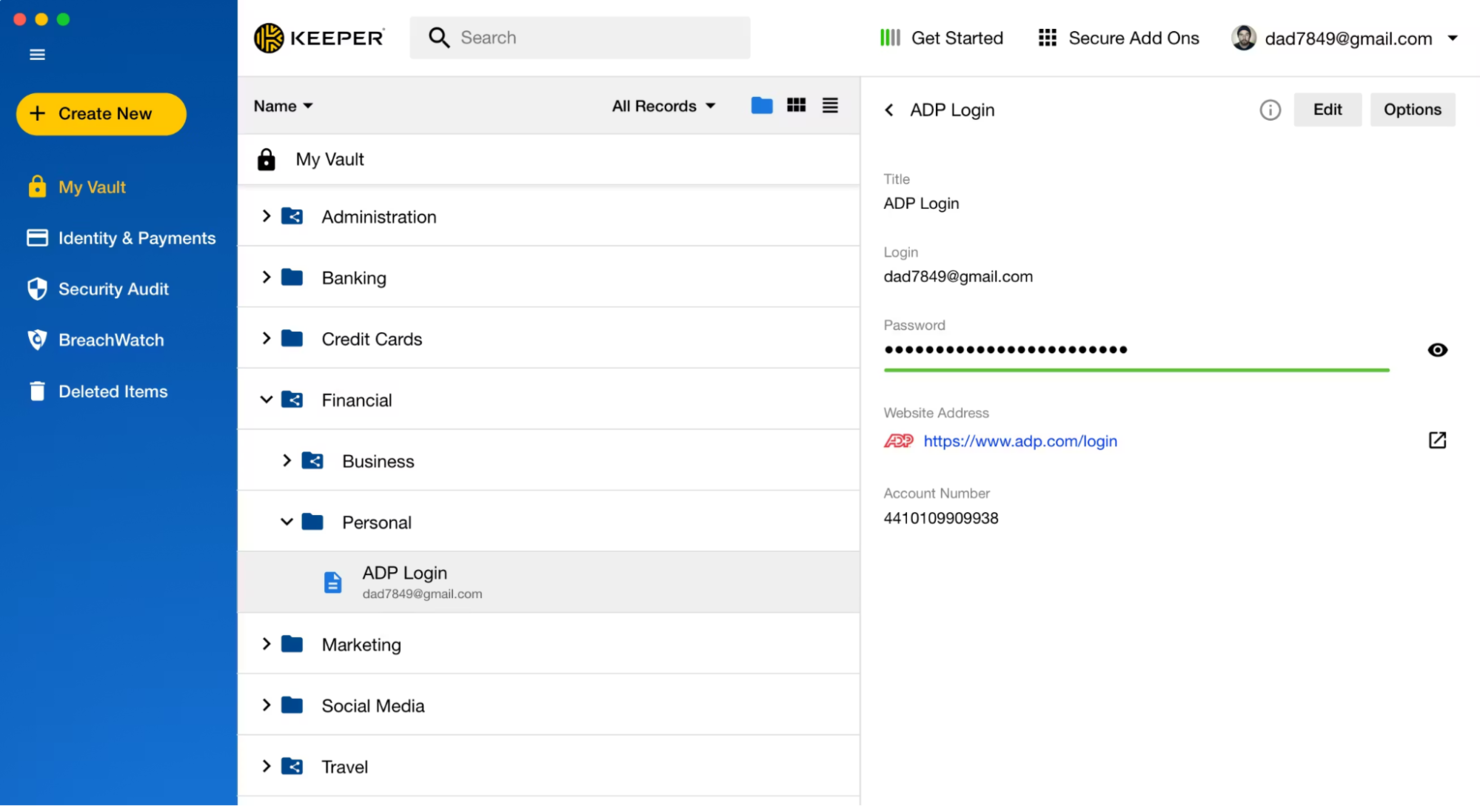

Keeper Security est une solution leader de gestion des mots de passe et de gestion des accès privilégiés. Elle est conçue pour les entreprises de toutes tailles, avec un accent sur le stockage sécurisé des mots de passe et le contrôle d'accès.

Pourquoi j'ai choisi Keeper Security : Keeper Security est reconnue pour sa forte conformité aux normes de sécurité, y compris l'autorisation FedRAMP. Sa plateforme KeeperPAM fournit une sécurité zéro confiance, un chiffrement de bout en bout et une authentification avancée pour protéger les données sensibles. Conçue pour un accès à distance sécurisé, la gestion des mots de passe et la protection des ordinateurs portables et appareils mobiles, elle aide les organisations à réduire leur surface d'attaque. L'isolation du navigateur à distance ajoute une navigation sécurisée, tandis que les contrôles de sécurité basés sur le cloud et l'analyse des menaces aident à corriger les vulnérabilités et à se défendre contre les cyberattaques.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : sécurité zéro confiance, chiffrement de bout en bout et accès à distance sécurisé. Keeper Security propose également l'isolation du navigateur à distance pour garantir une navigation sûre à votre équipe. Ses produits, comme Endpoint Privilege Manager, offrent un contrôle d'accès étendu.

Intégrations : Microsoft Azure, AWS, Google Workspace, Okta, OneLogin et Duo SSL.

Pros and Cons

Pros:

- Forte conformité aux normes de sécurité

- Contrôle d'accès étendu

- Architecture zéro confiance

Cons:

- Configuration initiale complexe

- La déconnexion automatique interrompt le flux de travail

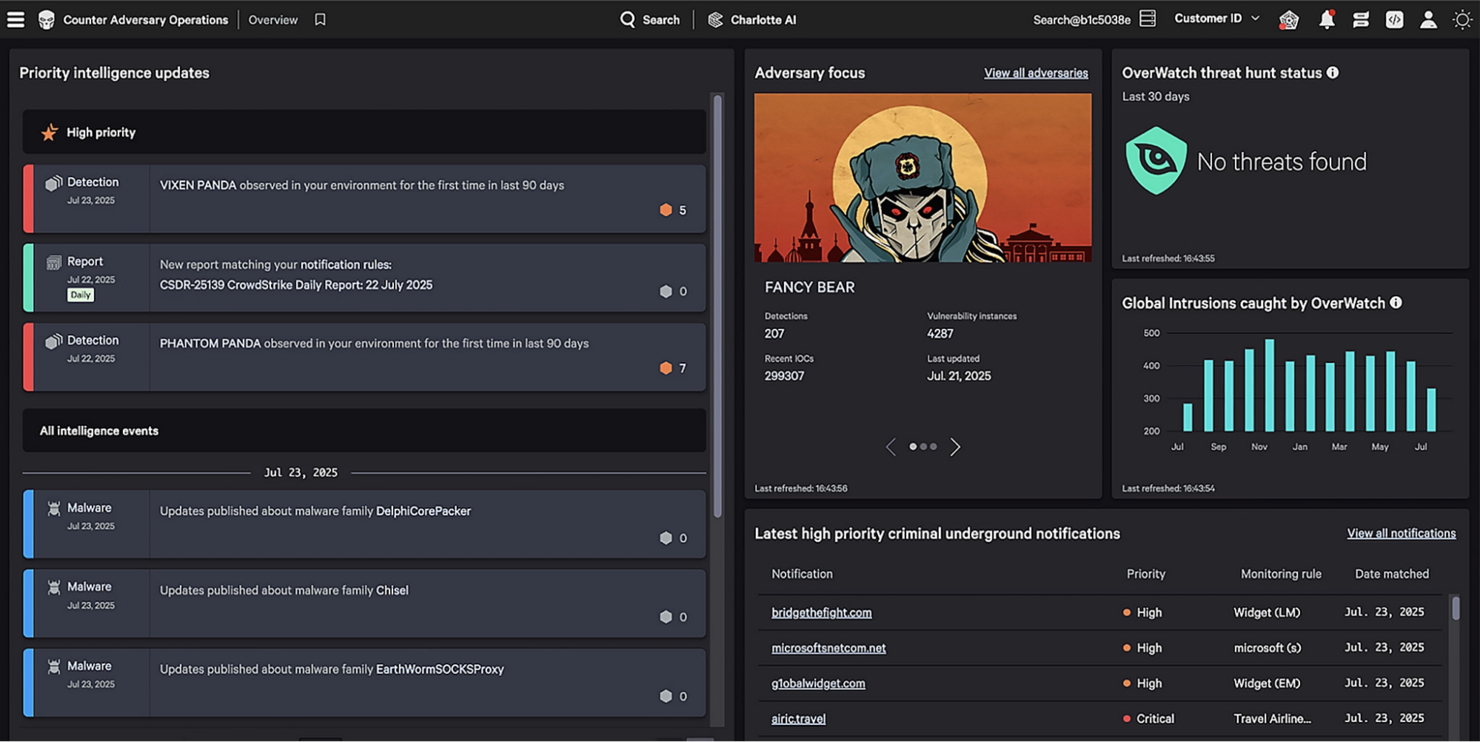

CrowdStrike est une solution de protection des endpoints conçue pour les organisations qui accordent la priorité à une intelligence avancée sur les menaces. Elle s'adresse aux entreprises souhaitant détecter et répondre rapidement et efficacement aux cybermenaces.

Pourquoi j'ai choisi CrowdStrike : La plateforme Falcon Intelligence offre une intelligence sur les menaces en temps réel, fournissant à votre équipe des informations exploitables sur les menaces potentielles. Son architecture cloud-native permet un déploiement rapide et une montée en charge facile. La capacité de l'outil à automatiser l'analyse et la réponse aux menaces le distingue d'autres solutions. De plus, les rapports détaillés sur les menaces et le suivi des adversaires vous donnent une vue approfondie du paysage des menaces.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluant la détection des menaces en temps réel, permettant aux équipes d'identifier et de réagir rapidement face aux menaces émergentes. Son analyse automatisée des menaces accélère la remédiation, réduisant le temps nécessaire au traitement des incidents de sécurité.

Les rapports détaillés sur les menaces offrent des informations sur les tactiques des pirates, les vulnérabilités potentielles et les attaques zero-day, aidant les organisations à renforcer leur posture de sécurité informatique. Conçue pour surveiller le trafic réseau et protéger les endpoints sur les ordinateurs portables, appareils mobiles et environnements cloud, la plateforme soutient les opérations de sécurité étendues et les initiatives de chasse aux menaces.

Intégrations comprennent ServiceNow, AWS, Microsoft Azure, Google Cloud Platform, Palo Alto Networks, Zscaler, Okta et SailPoint.

Pros and Cons

Pros:

- Intelligence sur les menaces en temps réel

- Architecture cloud-native

- Suivi détaillé des adversaires

Cons:

- Volume élevé de faux positifs

- Couverture limitée de la protection hors ligne

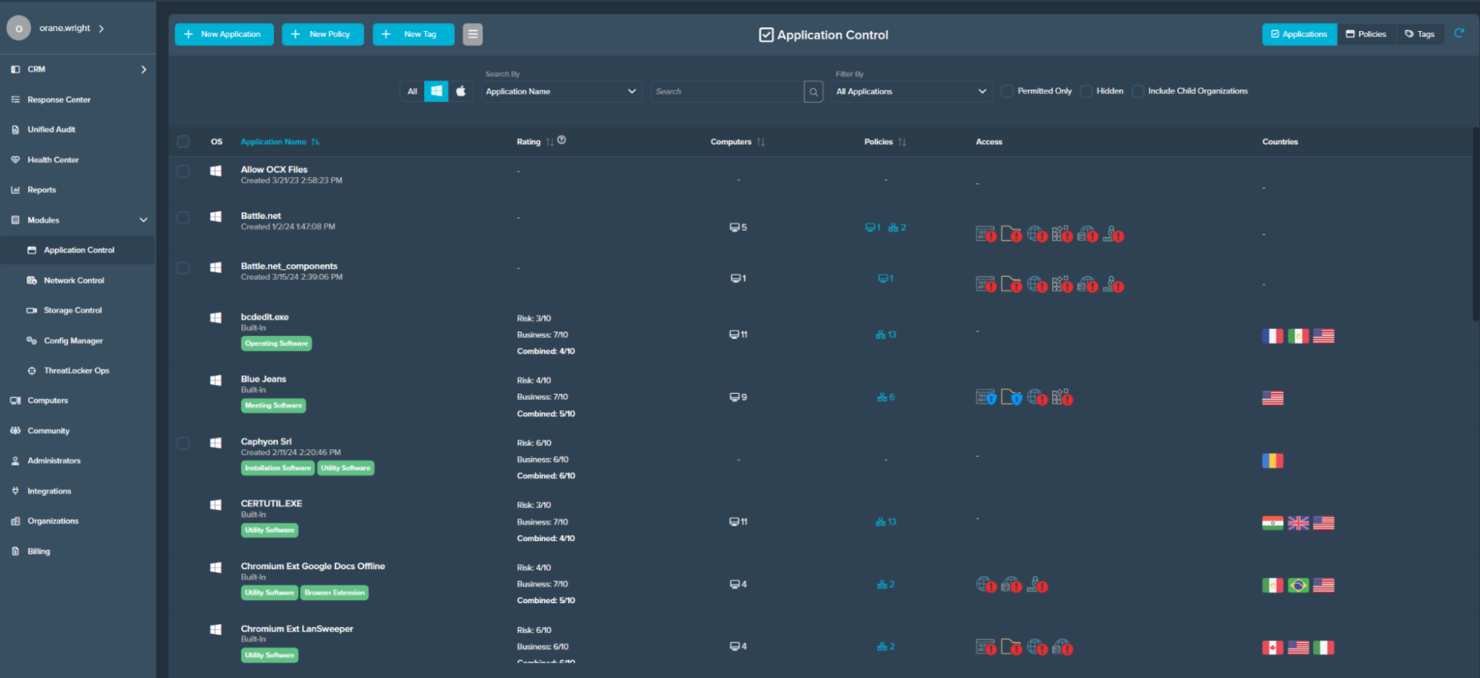

ThreatLocker est une solution avancée de contrôle des applications et de sécurité des terminaux, conçue pour les entreprises souhaitant renforcer leur posture en cybersécurité. Elle se concentre sur l'autorisation d'exécution uniquement des applications de confiance, offrant ainsi une couche de défense essentielle contre les logiciels malveillants et les applications non autorisées.

Pourquoi j'ai choisi ThreatLocker : Les capacités de contrôle applicatif de ThreatLocker incluent le confinement applicatif (ringfencing) afin de gérer la manière dont les applications interagissent, et d'empêcher les mouvements latéraux et l'exfiltration de données. Sa capacité à bloquer les applications inconnues et à maintenir une liste blanche de programmes approuvés renforce la protection contre les pirates, les attaques zero-day et autres violations de sécurité. La plateforme propose également des outils d'audit et de rapport pour surveiller l'utilisation des applications, identifier les vulnérabilités potentielles et soutenir les efforts de remédiation.

Principales fonctionnalités & intégrations :

Fonctionnalités incluent le confinement applicatif (ringfencing), qui limite les interactions entre les applications pour prévenir les menaces. Les capacités d'audit et de rapport offrent une vision détaillée du comportement des applications. La fonction de liste blanche du logiciel garantit que seules les applications approuvées sont utilisées sur vos systèmes.

Intégrations non disponibles publiquement.

Pros and Cons

Pros:

- Capacités efficaces de liste blanche

- Audit et rapports détaillés

- Politiques de sécurité personnalisables

Cons:

- Risque potentiel de perturbations applicatives

- Peut occasionnellement bloquer des applications légitimes

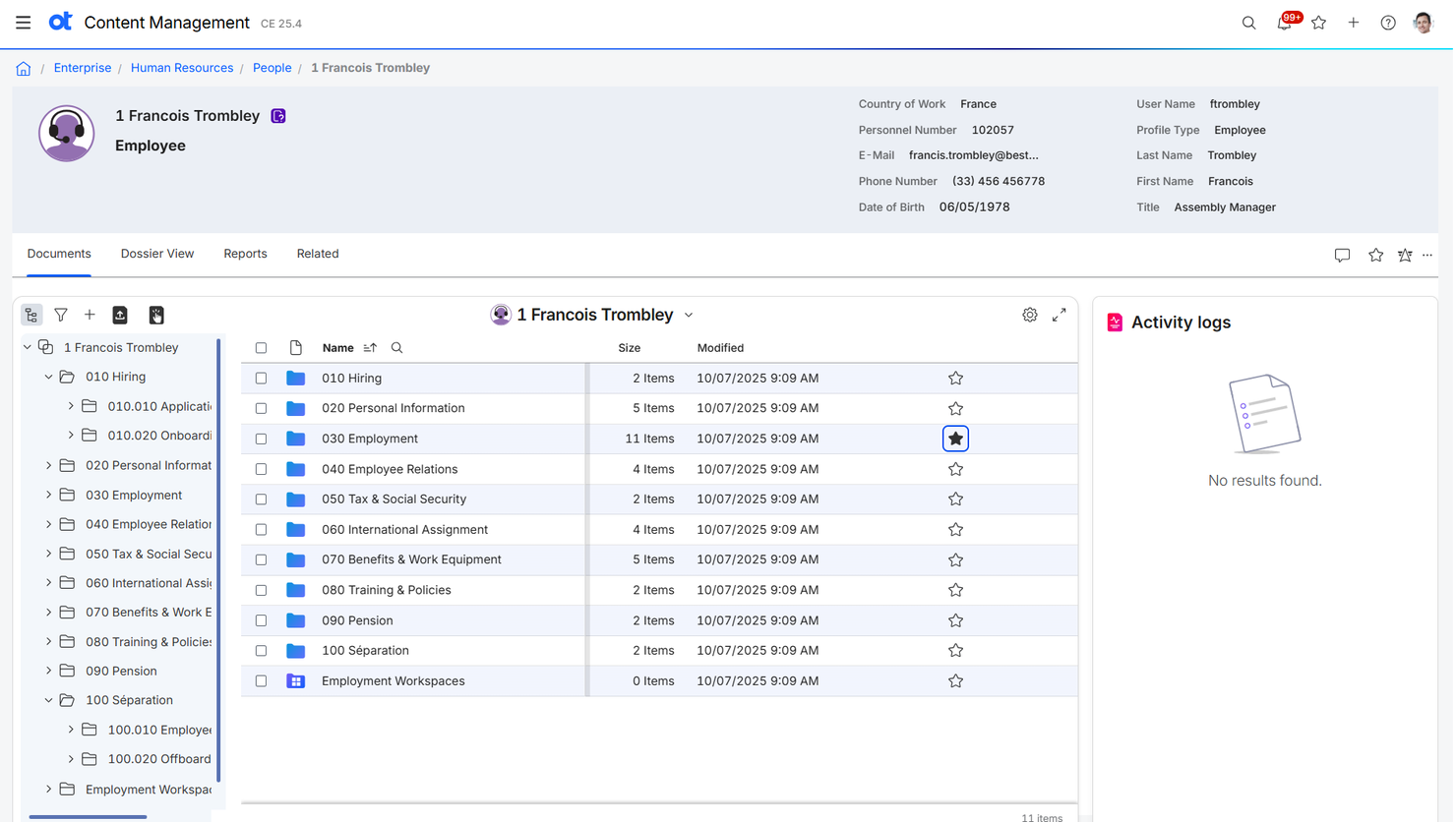

OpenText est une plateforme de gestion des données et de gestion de l'information d'entreprise conçue pour les organisations qui ont besoin de stocker, gérer et analyser en toute sécurité de grands volumes de données. La plateforme prend en charge les meilleures pratiques en matière de sécurité de l'information, aidant à protéger les données sensibles dans les environnements de cloud et les systèmes sur site. Avec des fonctionnalités telles que l'analyse des vulnérabilités, la surveillance des menaces et les contrôles d'accès sécurisés, OpenText aide à maintenir l'intégrité des données et à réduire les risques.

Pourquoi j'ai choisi OpenText : OpenText combine la gestion des données avec la gestion de contenu d'entreprise, offrant des solutions pour la gestion documentaire, l'archivage et l'e-discovery. La plateforme soutient la sécurité de l'information et la conformité, aidant les entreprises des secteurs réglementés à protéger les données sensibles et à respecter les normes de gouvernance. Elle propose également des outils d'analyse et de reporting pour obtenir des informations exploitables à partir de vos données. En s'intégrant avec des plateformes et des fournisseurs de services de sécurité, OpenText aide les organisations à surveiller et à protéger leur contenu dans les environnements cloud et les systèmes sur site.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : gestion documentaire, qui aide votre équipe à organiser et à retrouver facilement les documents. Les capacités d'archivage de la plateforme assurent une conservation des données à long terme et la conformité. Les outils d'e-discovery assistent dans les processus juridiques en identifiant et en collectant les informations pertinentes.

Intégrations : intégration avec SAP, Microsoft 365 et Salesforce.

Pros and Cons

Pros:

- Conformité et gouvernance renforcées

- Gestion documentaire efficace

- Convient aux secteurs réglementés

Cons:

- Processus de mise en œuvre complexe

- Les performances du système peuvent être lentes

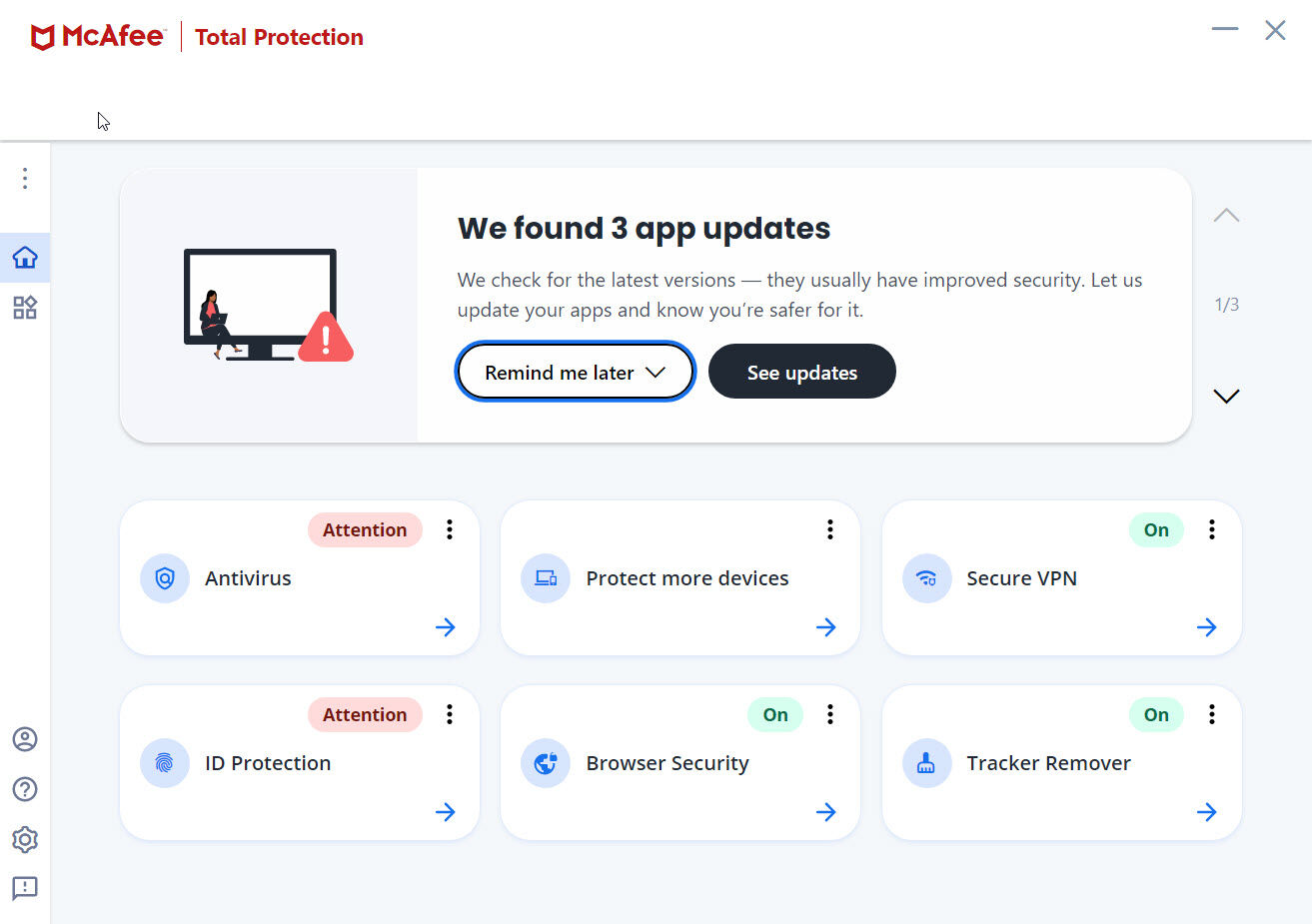

McAfee est une solution de cybersécurité reconnue pour ses capacités d’antivirus et de prévention des menaces. Elle est largement utilisée par des entreprises de toutes tailles pour se protéger contre les logiciels malveillants et autres menaces informatiques.

Pourquoi j’ai choisi McAfee : Sa protection antivirus est très appréciée, offrant une analyse en temps réel et des mises à jour automatiques pour garder vos systèmes en sécurité. Le logiciel inclut un pare-feu pour bloquer le trafic indésirable et empêcher les accès non autorisés. Il propose également une protection web pour se prémunir contre le phishing et les sites web malveillants. L’accent mis par McAfee sur la protection antivirus en fait une solution idéale pour les entreprises recherchant une prévention approfondie des menaces.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : analyse en temps réel, qui aide votre équipe à rester protégée contre les menaces les plus récentes. Le pare-feu du logiciel ajoute une couche de sécurité supplémentaire en bloquant les trafics suspects. La protection web garantit une navigation sécurisée en identifiant et bloquant les sites nuisibles.

Intégrations : non disponibles publiquement.

Pros and Cons

Pros:

- Détection des menaces en temps réel

- Excellentes capacités de pare-feu

- Compatibilité multiplateforme

Cons:

- Les analyses complètes sont lentes

- Fonctionnalités limitées sur macOS

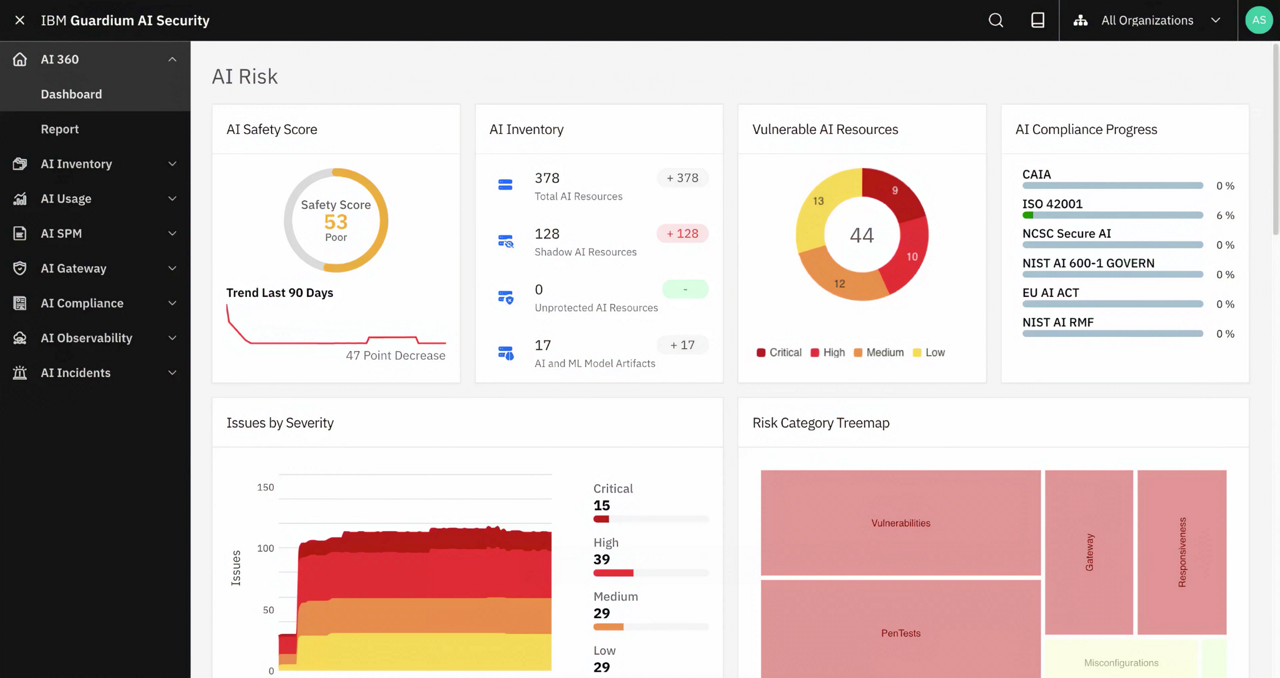

IBM propose des services de sécurité managés conçus pour les entreprises à la recherche d’une bonne gestion de leur sécurité. Il offre des solutions de surveillance, de détection et de réponse aux menaces afin d’aider à protéger les actifs numériques de votre organisation.

Pourquoi j’ai choisi IBM : Les services de sécurité managés assurent une surveillance et une réponse aux incidents 24h/24 et 7j/7, garantissant à votre équipe une protection permanente. Ses capacités en renseignement sur les menaces permettent d’identifier les risques potentiels avant qu’ils n’affectent votre réseau. Les solutions de sécurité personnalisables d’IBM répondent à des besoins métiers spécifiques, ce qui en fait un bon choix pour les entreprises.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : comprennent une surveillance des menaces 24h/24 et 7j/7, assurant une protection continue de votre organisation. Les capacités de réponse aux incidents garantissent une action rapide contre les brèches de sécurité. Le renseignement sur les menaces d’IBM fournit des informations sur les menaces émergentes, vous aidant à anticiper les risques potentiels.

Intégrations : comprennent AWS, Microsoft, Adobe, Oracle, Salesforce, Palo Alto Networks et SAP.

Pros and Cons

Pros:

- Surveillance continue des menaces

- Excellentes capacités de réponse aux incidents

- Intégration avec les systèmes existants

Cons:

- Configuration personnalisée des politiques limitée

- Le support des anciens systèmes semble basique

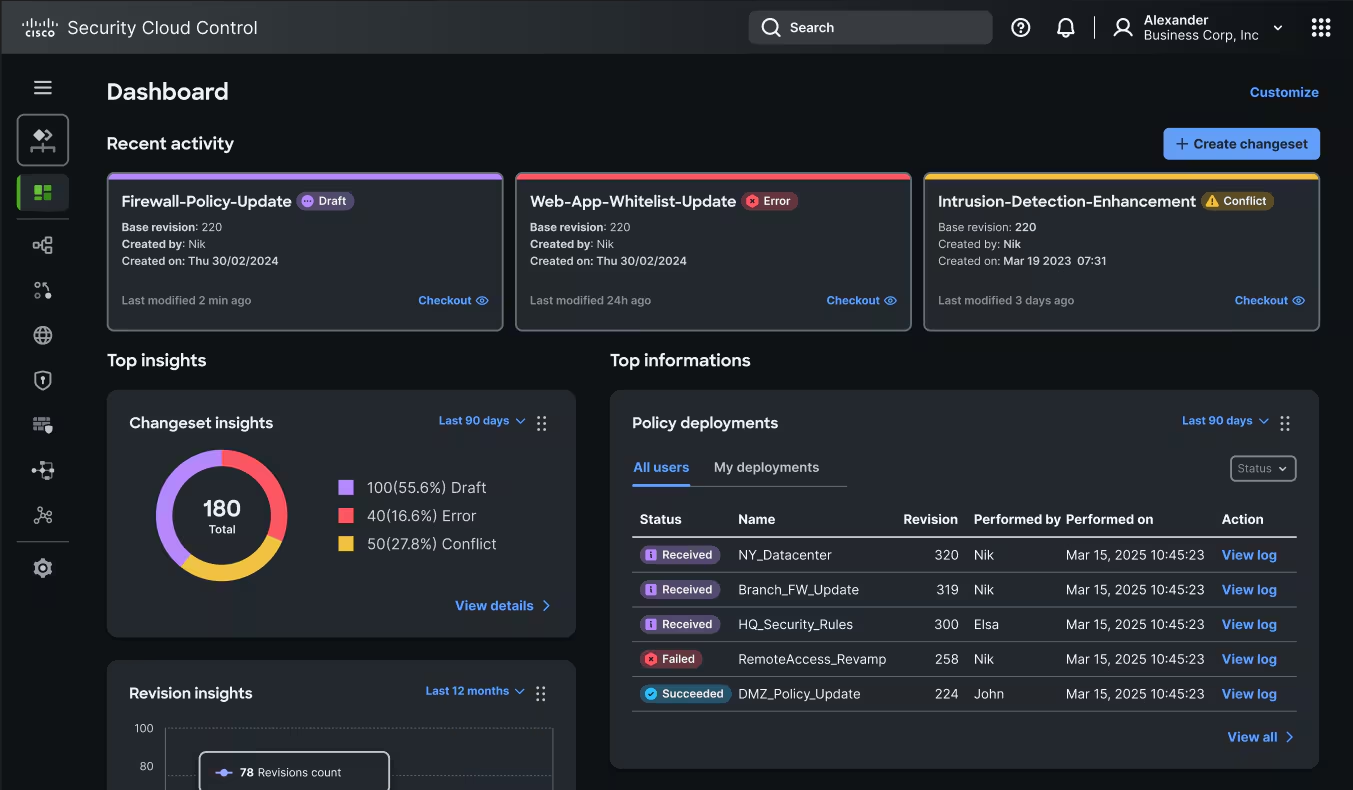

Cisco propose une gamme de solutions de cybersécurité conçues pour les grandes entreprises, en mettant l'accent sur la sécurité des réseaux. Elle aide les organisations à protéger leur infrastructure en offrant des capacités de détection, de prévention et de réponse aux menaces.

Pourquoi j'ai choisi Cisco : Sa suite complète d'outils de sécurité est conçue pour les réseaux d'entreprise, offrant une protection de bout en bout. Les fonctionnalités avancées de détection et de réponse aux menaces de Cisco permettent d'identifier et de neutraliser rapidement les risques. Les solutions de sécurité réseau de la plateforme sont conçues pour évoluer avec votre organisation, garantissant une protection constante à mesure que votre réseau se développe. De plus, l'intégration de la sécurité au sein de l'ensemble de la gamme de produits Cisco améliore la posture globale de sécurité de votre entreprise.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : détection avancée des menaces, permettant à votre équipe d'identifier les risques en temps réel. Les capacités de réponse de la plateforme assurent une atténuation rapide des menaces identifiées. Les solutions de sécurité réseau de Cisco sont évolutives, garantissant leur adaptation à la croissance de votre organisation.

Intégrations : Amazon, Microsoft, Google Cloud, Splunk et Okta.

Pros and Cons

Pros:

- Solutions de sécurité réseau évolutives

- Capacités de réponse rapide

- Sécurité intégrée à travers les produits

Cons:

- Consommation élevée de ressources

- Les rapports manquent de détails en temps réel

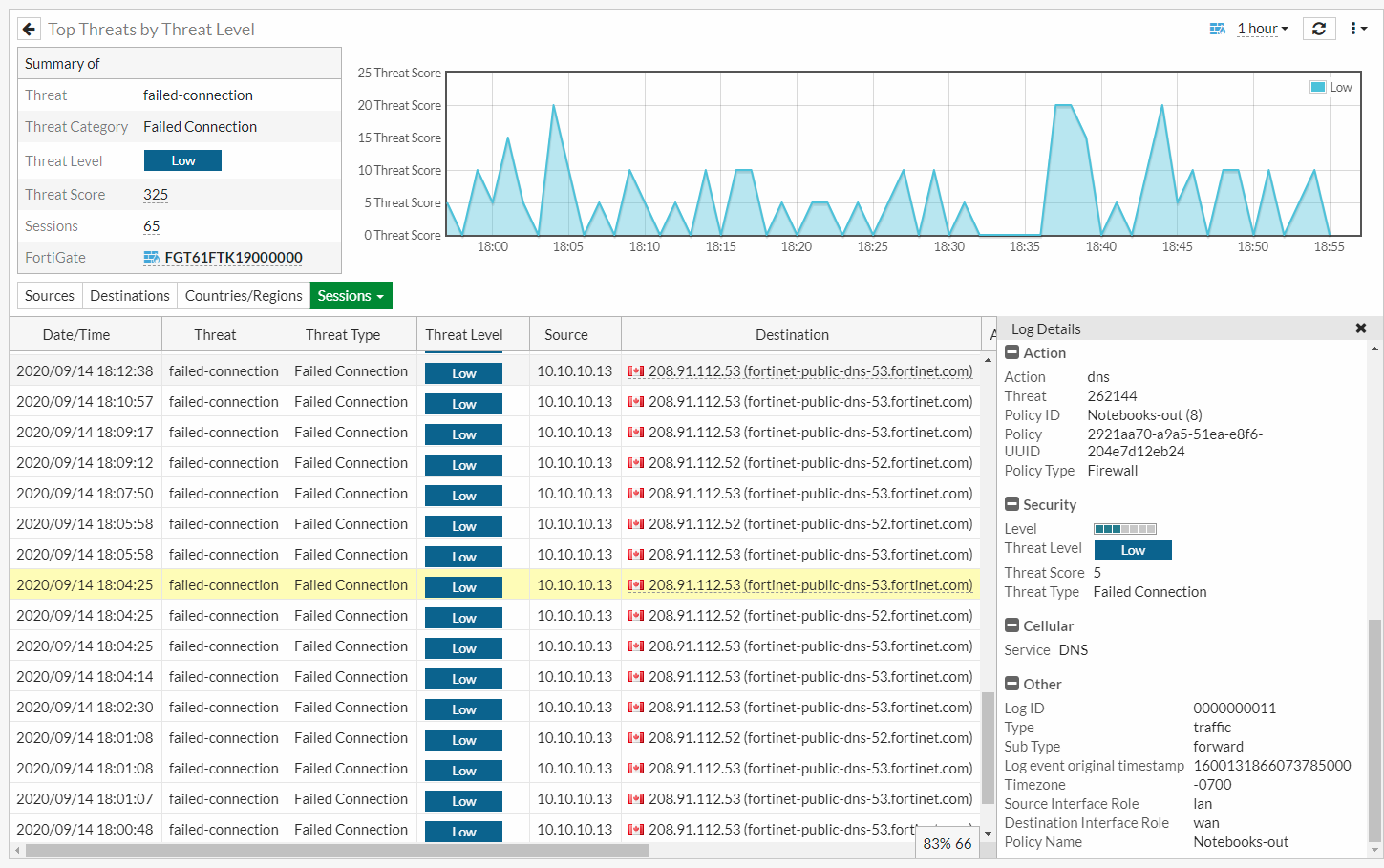

Fortinet est une solution de cybersécurité axée sur la gestion unifiée des menaces pour les organisations de toutes tailles. Elle propose des fonctionnalités de sécurité intégrées qui aident à protéger votre réseau, vos applications et vos données contre diverses menaces cybernétiques.

Pourquoi j'ai choisi Fortinet : La plateforme offre une gestion unifiée des menaces grâce à ses pare-feu FortiGate, qui combinent de multiples fonctions de sécurité dans un seul appareil. Les fonctionnalités telles que la prévention des intrusions, le filtrage web et le contrôle des applications renforcent la sécurité de votre réseau. L'architecture Security Fabric connecte différentes solutions de sécurité, offrant une vue d'ensemble complète de votre posture de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent des systèmes avancés de prévention des intrusions qui aident à bloquer les activités malveillantes. Les capacités de filtrage web assurent une navigation sécurisée en contrôlant l'accès aux sites web dangereux. Le contrôle des applications permet à votre équipe de gérer les applications et de prévenir toute utilisation non autorisée.

Intégrations incluent AWS, Microsoft, Google Cloud, VMware, Cisco, Splunk, IBM, ServiceNow et Okta.

Pros and Cons

Pros:

- Fonctions de sécurité intégrées

- Gestion avancée des menaces

- Architecture Security Fabric évolutive

Cons:

- Modules avancés lents

- L'inspection SSL réduit la vitesse

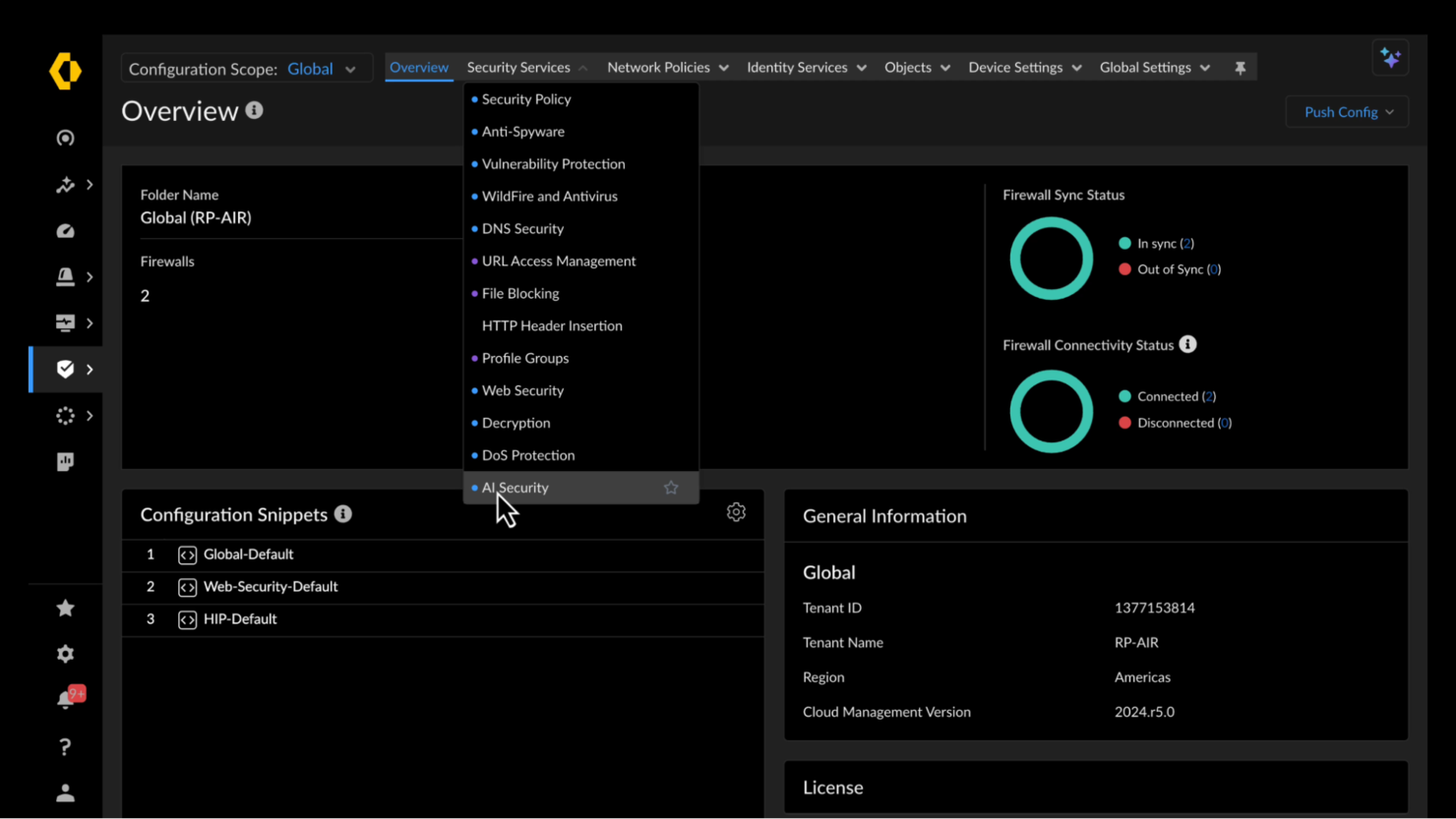

Palo Alto Networks est une plateforme de cybersécurité alimentée par l'IA qui se concentre sur la sécurité réseau pour les entreprises de toutes tailles. Elle offre une prévention avancée des menaces et un accès sécurisé pour garantir que votre réseau est protégé contre les cybermenaces.

Pourquoi j'ai choisi Palo Alto Networks : Palo Alto Networks propose des fonctions de pare-feu nouvelle génération avec une inspection approfondie des paquets et une protection avancée contre les menaces. Ses fonctionnalités de détection d'intrusions et de filtrage d'URL aident les équipes à surveiller et à sécuriser le trafic réseau aussi bien sur site que dans le cloud. La plateforme inclut également des services de sécurité cloud, la prise en charge VPN et l'intégration avec les opérations SOC, permettant ainsi aux organisations de protéger les systèmes critiques, de détecter les menaces émergentes et de maintenir une posture de cybersécurité solide.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprennent des capacités de pare-feu nouvelle génération qui offrent une inspection approfondie des paquets pour identifier les menaces. Le système de prévention des intrusions aide votre équipe à bloquer efficacement les menaces connues et inconnues. Le filtrage d'URL apporte une couche supplémentaire de sécurité en bloquant l'accès aux sites malveillants.

Intégrations comprennent AWS, Microsoft, Google Cloud, VMware, Splunk, Cisco, IBM, ServiceNow, Okta et SailPoint.

Pros and Cons

Pros:

- Prévention avancée des menaces

- Système de gestion centralisé

- Inspection approfondie des paquets

Cons:

- Processus de configuration complexe

- Nécessite une gestion continue

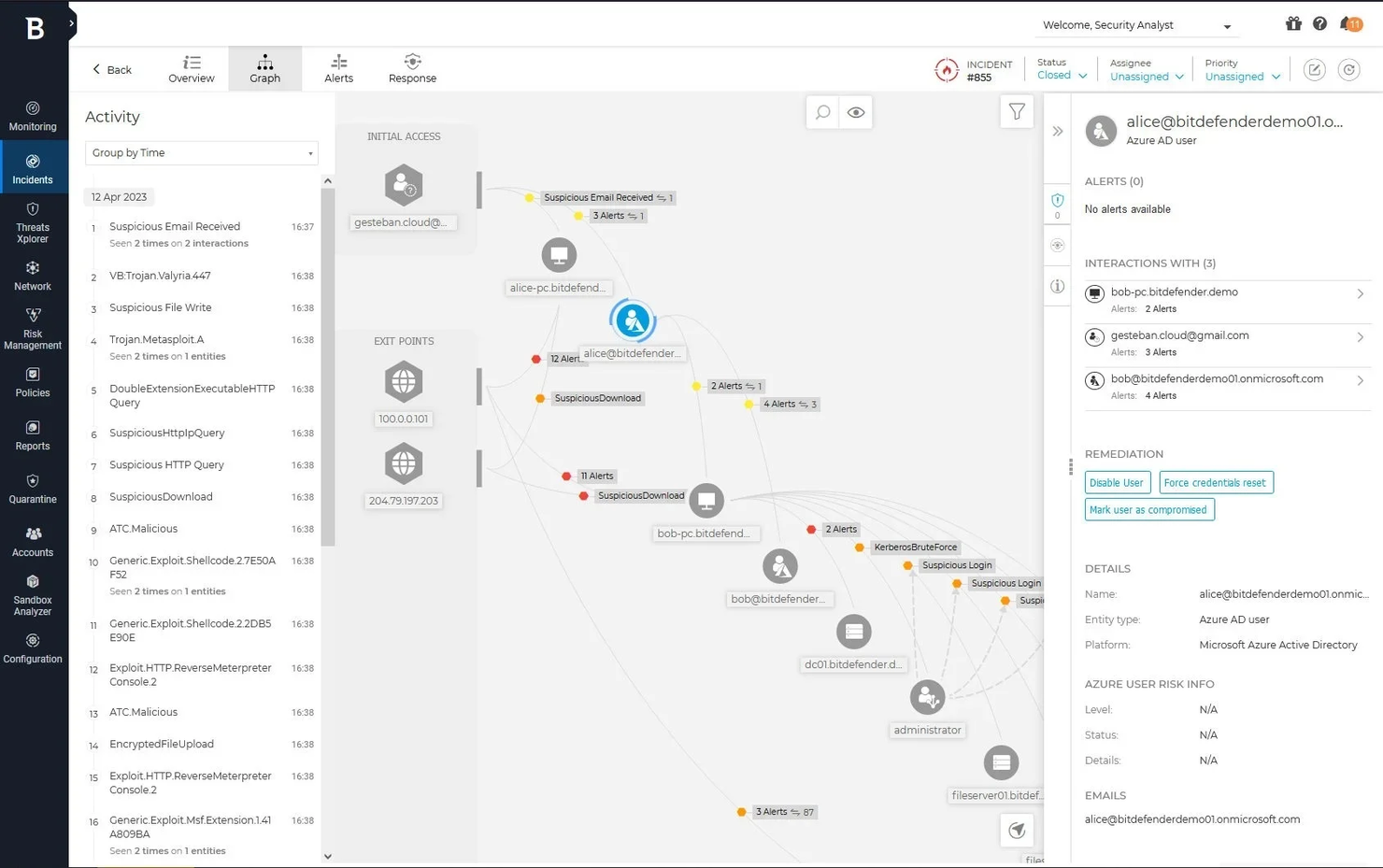

Bitdefender est un logiciel antivirus conçu pour la protection des terminaux des entreprises de toutes tailles. Il se concentre sur la sécurisation des appareils contre les logiciels malveillants, les ransomwares et autres menaces informatiques, assurant ainsi la sécurité de vos systèmes.

Pourquoi j'ai choisi Bitdefender : Ses capacités de protection des terminaux sont très appréciées, offrant des fonctionnalités telles que la détection et la prévention comportementales. La plateforme utilise une intelligence avancée des menaces pour identifier et bloquer les menaces avant qu'elles n'affectent votre réseau. GravityZone de Bitdefender offre une gestion centralisée de vos opérations de sécurité. La possibilité d'automatiser les réponses aux menaces en fait un choix idéal pour les entreprises souhaitant renforcer leurs mesures de cybersécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent la détection comportementale permettant aux équipes d'identifier et de bloquer toute activité suspecte sur les terminaux. Sa console de gestion centralisée permet l'application cohérente des politiques de sécurité sur tous les appareils. La plateforme utilise une intelligence avancée des menaces pour fournir des informations sur les menaces potentielles, ce qui contribue à la protection de la sécurité des emails, du trafic DNS et de l'ensemble des systèmes.

Intégrations comprennent AWS, Microsoft, Splunk et Okta.

Pros and Cons

Pros:

- Intelligence avancée contre les menaces

- Automatisation des réponses aux menaces

- Adapté aux entreprises de toutes tailles

Cons:

- Options de personnalisation limitées

- Fonctionnalités limitées sur MAC/mobile

Autres outils de cybersécurité pour les entreprises

Voici d’autres outils de cybersécurité entreprise qui ne figurent pas dans ma sélection principale, mais qui méritent également d’être considérés :

- Tenable

Idéal pour la gestion des vulnérabilités

- IPKeys

Idéal pour la sécurité dans le secteur des services publics

- Symantec (Broadcom)

Idéal pour la prévention de la perte de données

Critères de sélection des outils de cybersécurité pour les entreprises

Pour sélectionner les meilleurs outils de cybersécurité entreprise à inclure dans cette liste, j’ai pris en compte les besoins fréquents des acheteurs et leurs points de douleur, tel que la protection des données et la détection des menaces. J’ai également utilisé le cadre ci-dessous pour structurer et équilibrer mon évaluation :

Fonctionnalité principale (25% de la note globale)

Pour être retenu dans cette sélection, chaque solution devait répondre à ces cas d’usage courants :

- Détection et prévention des menaces

- Chiffrement des données

- Gestion du contrôle d’accès

- Réponse aux incidents

- Rapports de conformité

Fonctionnalités distinctives supplémentaires (25% de la note globale)

Pour départager les différentes solutions, j’ai recherché également certains atouts spécifiques, notamment :

- Renseignement avancé sur les menaces

- Réponse automatisée aux incidents

- Surveillance en temps réel

- Politiques de sécurité personnalisables

- Intégration avec des objets connectés (IoT)

Facilité d’utilisation (10% de la note globale)

Pour évaluer le niveau d’ergonomie de chaque outil, j’ai pris en compte les critères suivants :

- Design de l’interface intuitif

- Facilité de navigation

- Options de personnalisation

- Courbe d'apprentissage

- Mécanismes de retour utilisateur

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Webinaires d’intégration

- Assistance à la migration

- Accès à des chatbots

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité d’une assistance 24/7

- Délai de réponse aux demandes

- Accès à une base de connaissances

- Options de support personnalisé

- Disponibilité du support multicanal

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Transparence des prix

- Tarification concurrentielle

- Rapport fonctionnalités/prix

- Plans tarifaires flexibles

- Réductions pour les contrats longue durée

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des utilisateurs, j’ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Notes de satisfaction globale

- Retours sur la fiabilité

- Commentaires sur l’efficacité des fonctionnalités

- Avis sur la facilité d’utilisation

- Retours sur la qualité du service client

Comment choisir des outils de cybersécurité pour entreprise

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré pendant votre processus de sélection, voici une liste de points à garder en tête :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre entreprise ? Évaluez s’il peut gérer une augmentation des données et des utilisateurs sans perte de performance. Privilégiez des solutions offrant des options d’évolution flexibles. |

| Intégrations | S’intègre-t-il à vos systèmes existants ? Vérifiez la compatibilité avec votre environnement logiciel actuel pour éviter des adaptations coûteuses. |

| Personnalisation | Jusqu’à quel point pouvez-vous adapter l’outil à vos besoins ? Assurez-vous de pouvoir ajuster les paramètres et fonctionnalités selon vos processus. |

| Facilité d’utilisation | L’outil est-il ergonomique ? Vérifiez que votre équipe pourra l’utiliser sans formation approfondie. Privilégiez des interfaces intuitives. |

| Mise en œuvre et intégration | Combien de temps pour être opérationnel ? Évaluez les ressources et la durée nécessaires pour le déploiement et la formation. |

| Coût | Le tarif correspond-il à votre budget ? Comparez le prix et la valeur ajoutée. Attention aux coûts cachés et aux engagements à long terme. |

| Mécanismes de sécurité | Des mesures de sécurité solides sont-elles en place ? Vérifiez la présence du chiffrement, de contrôles d’accès et de mises à jour régulières. |

| Conformité réglementaire | L’outil répond-il aux normes du secteur ? Assurez-vous qu’il soit conforme à des réglementations comme le RGPD ou HIPAA si nécessaire pour votre secteur d’activité. |

Que sont les outils de cybersécurité pour entreprise ?

Les outils de cybersécurité pour entreprise sont des solutions conçues pour protéger les actifs numériques d’une organisation contre les menaces informatiques. En général, ces outils sont utilisés par les professionnels IT, analystes en sécurité ou administrateurs réseau pour protéger les données et garantir la sécurité des opérations.

Détection des menaces, chiffrement des données et contrôle des accès aident à identifier les failles, à protéger les informations sensibles et à gérer les accès utilisateurs. Au final, ces outils assurent une protection essentielle pour l’environnement numérique de l’entreprise, garantissant la continuité d’activité.

Fonctionnalités

Lors du choix de vos outils de cybersécurité d’entreprise, assurez-vous de repérer les caractéristiques clés suivantes :

- Détection des menaces : Identifie les menaces potentielles en temps réel pour prévenir les violations de données et l’accès non autorisé.

- Chiffrement des données : Protège les informations sensibles en les convertissant en un format sécurisé lisible seulement par les utilisateurs autorisés.

- Contrôle d’accès : Gère qui peut accéder à des données et systèmes spécifiques, garantissant que seul le personnel autorisé y accède.

- Réponse aux incidents : Fournit des outils et protocoles pour une action rapide et une résolution efficace lors d’un événement de sécurité.

- Rapports de conformité : Génère des rapports pour démontrer le respect des réglementations et normes du secteur, réduisant ainsi les risques juridiques.

- Évolutivité : Permet à l’outil de grandir avec votre organisation, en s’adaptant à l’augmentation du volume de données et des utilisateurs sans perte de performance.

- Capacités d’intégration : Assure la compatibilité avec les systèmes et logiciels existants, facilitant une stratégie de sécurité cohérente.

- Personnalisation : Vous permet d’adapter les paramètres et fonctionnalités à vos besoins et processus métier spécifiques.

- Interface conviviale : Propose une conception intuitive qui simplifie la navigation et l’utilisation, réduisant le besoin d’une formation approfondie.

- Garanties de sécurité : Inclut des mesures telles que le chiffrement et des mises à jour régulières pour se prémunir contre les dernières menaces et vulnérabilités.

Bénéfices

La mise en place d’outils de cybersécurité d’entreprise procure de nombreux avantages à votre équipe et à votre société. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : Protège vos actifs numériques contre les menaces et les violations grâce à des fonctions telles que la détection des menaces et le chiffrement des données.

- Conformité réglementaire : Vous aide à répondre aux normes du secteur et aux obligations légales via des rapports de conformité et des audits.

- Efficacité opérationnelle : Rationalise les processus de sécurité et réduit les tâches manuelles grâce à la réponse automatisée aux incidents et au contrôle d’accès.

- Évolutivité : Accompagne la croissance de l’entreprise en s’adaptant à l’augmentation des données et du nombre d’utilisateurs sans compromettre la sécurité.

- Prise de décision éclairée : Offre des analyses de sécurité pour vous aider à prendre des décisions stratégiques et basées sur les données concernant votre politique de sécurité.

- Gestion améliorée des accès utilisateurs : Garantit que seuls les membres autorisés accèdent aux informations sensibles, réduisant le risque de menaces internes.

Coûts et Tarification

Le choix d’outils de cybersécurité d’entreprise nécessite de comprendre les différents modèles de tarification et formules disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires, etc. Le tableau ci-dessous récapitule les formules courantes, leurs tarifs moyens ainsi que les fonctionnalités typiquement incluses dans les solutions de cybersécurité d’entreprise :

Tableau comparatif des formules pour les outils de cybersécurité d’entreprise

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Détection des menaces de base, chiffrement des données limité, et contrôle d’accès basique. |

| Formule personnelle | $5-$25/user/ mois | Chiffrement avancé des données, rapports de conformité de base et protection des appareils personnels. |

| Formule professionnelle | $30-$500/user/ mois | Détection avancée des menaces, rapports de conformité complets et gestion centralisée. |

| Formule entreprise | $80-$500+/user/ mois | Personnalisation complète, support prioritaire et intégration avec l’infrastructure informatique existante. |

FAQ sur les outils de cybersécurité d'entreprise

Voici quelques réponses aux questions fréquentes concernant les outils de cybersécurité d’entreprise :

Les outils de cybersécurité d'entreprise peuvent-ils s'intégrer aux systèmes existants ?

La plupart des outils de cybersécurité d’entreprise s’intègrent bien aux systèmes existants, ce qui est essentiel pour maintenir une stratégie de sécurité unifiée. Lors de l’évaluation des options, vérifiez que chaque outil prend en charge votre infrastructure actuelle, y compris les services cloud, les systèmes sur site et les applications tierces. Interrogez les fournisseurs sur les API ou connecteurs disponibles afin de garantir une intégration fluide. Privilégiez les outils qui offrent une forte compatibilité avec les plateformes que vous utilisez déjà.

À quelle fréquence faut-il mettre à jour les outils de cybersécurité ?

Les outils de cybersécurité doivent être mis à jour régulièrement afin de se protéger contre les nouvelles menaces, et les fournisseurs publient généralement des correctifs pour corriger les vulnérabilités et améliorer la performance. Activez les mises à jour automatiques lorsque cela est possible ou planifiez des vérifications régulières pour rester à jour. Encouragez votre équipe à rester informée de tout changement concernant le logiciel et ses fonctionnalités. Suivre les recommandations des fournisseurs en matière de mises à jour permet de maintenir un environnement informatique sécurisé et résilient.

Ai-je besoin d'une équipe dédiée pour gérer les outils de cybersécurité ?

Avoir une équipe dédiée à la sécurité n’est pas obligatoire, mais cela peut considérablement renforcer votre posture de sécurité. Les petites organisations peuvent s’appuyer sur le personnel informatique existant, tandis que les plus grandes bénéficient souvent de spécialistes chargés de la surveillance et de la réponse aux menaces. Si les ressources sont limitées, envisagez des services de sécurité managés ou une formation supplémentaire pour votre équipe. En fin de compte, la bonne approche dépend de la taille, de la complexité et du profil de risque de votre organisation.

Et après :

Si vous êtes en train de rechercher des outils de cybersécurité d'entreprise, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire puis échangez rapidement pour préciser vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à étudier. Ils vous accompagneront même lors de tout le processus d'achat, y compris lors des négociations tarifaires.