Beste SIEM-Tools Übersicht

Die richtigen Security Information and Event Management (SIEM)-Tools zu finden, kann darüber entscheiden, ob Bedrohungen in Minuten erkannt oder komplett übersehen werden.

Mit fast einem Jahrzehnt Erfahrung in der Cybersicherheit und Infrastrukturüberwachung habe ich Dutzende SIEM-Plattformen für Enterprise-, SaaS- und Hybridumgebungen getestet. Die besten Plattformen zentralisieren nicht nur Protokolle – sie korrelieren Ereignisse, automatisieren die Vorfallserkennung und unterstützen IT-Sicherheits-Teams dabei, unter Druck schneller zu reagieren.

In diesem Leitfaden stelle ich SIEM-Tools vor, die sich in der Praxis als zuverlässig, skalierbar und integrationsbereit erwiesen haben. Jede Empfehlung basiert auf eigenen Erfahrungen im Einsatz dieser Plattformen, um Transparenz, Compliance und Reaktionszeiten in wachsenden Engineering-Teams zu verbessern.

Warum Sie unseren Software-Bewertungen vertrauen können

Wir testen und bewerten Software seit 2023. Als IT- und Datenspezialist:innen wissen wir, wie kritisch und schwierig es ist, die richtige Entscheidung bei der Auswahl von Software zu treffen.

Wir investieren viel Zeit in gründliche Recherchen, damit unsere Leser:innen bessere Entscheidungen beim Softwarekauf treffen können. Wir haben über 2.000 Tools für verschiedene IT-Anwendungsfälle getestet und über 1.000 umfassende Software-Bewertungen verfasst. Erfahren Sie wie wir transparent bleiben & unsere Bewertungsmethodik.

Beste SIEM-Tools Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-SIEM-Tool-Auswahl zusammen, damit Sie die passende Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Threat Intelligence | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten geeignet für kleine und mittlere Unternehmen | Kostenlose Demo verfügbar | Ab $0.09/GB/Monat | Website | |

| 3 | Am besten geeignet für kontinuierliche Überwachung und schnelle Reaktion | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 4 | Am besten für den Unternehmenseinsatz geeignetes SIEM | 30-tägige kostenlose Testversion | Ab $2.877/Jahr | Website | |

| 5 | Am besten geeignet für IT-Lösungsanbieter | Kostenlose Testversion auf Anfrage | Preis auf Anfrage | Website | |

| 6 | Am besten geeignet für fortschrittliche Bedrohungserkennung | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 7 | Am besten für Unternehmen mit mehreren Cloud-Anbietern geeignet | 31-tägige kostenlose Testversion | Ab $2,46/GB (Bezahlung nach Nutzung) | Website | |

| 8 | Am besten geeignet für eine Vielzahl von Integrationen | 14-tägige kostenlose Testversion | Ab $95/Monat | Website | |

| 9 | Am besten für SIEM-Visualisierungen | 14-tägige kostenlose Testversion | Ab $15/Host/Monat | Website | |

| 10 | Am besten geeignet für die Bedrohungserkennung in Echtzeit | Kostenlose Demo verfügbar. | Die Preisgestaltung variiert je nach Lizenzierungsmodell, Bereitstellungstyp und Funktionsumfang. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Die besten SIEM-Software-Bewertungen

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten SIEM-Software, die es auf meine Auswahlliste geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie das für Sie beste finden können.

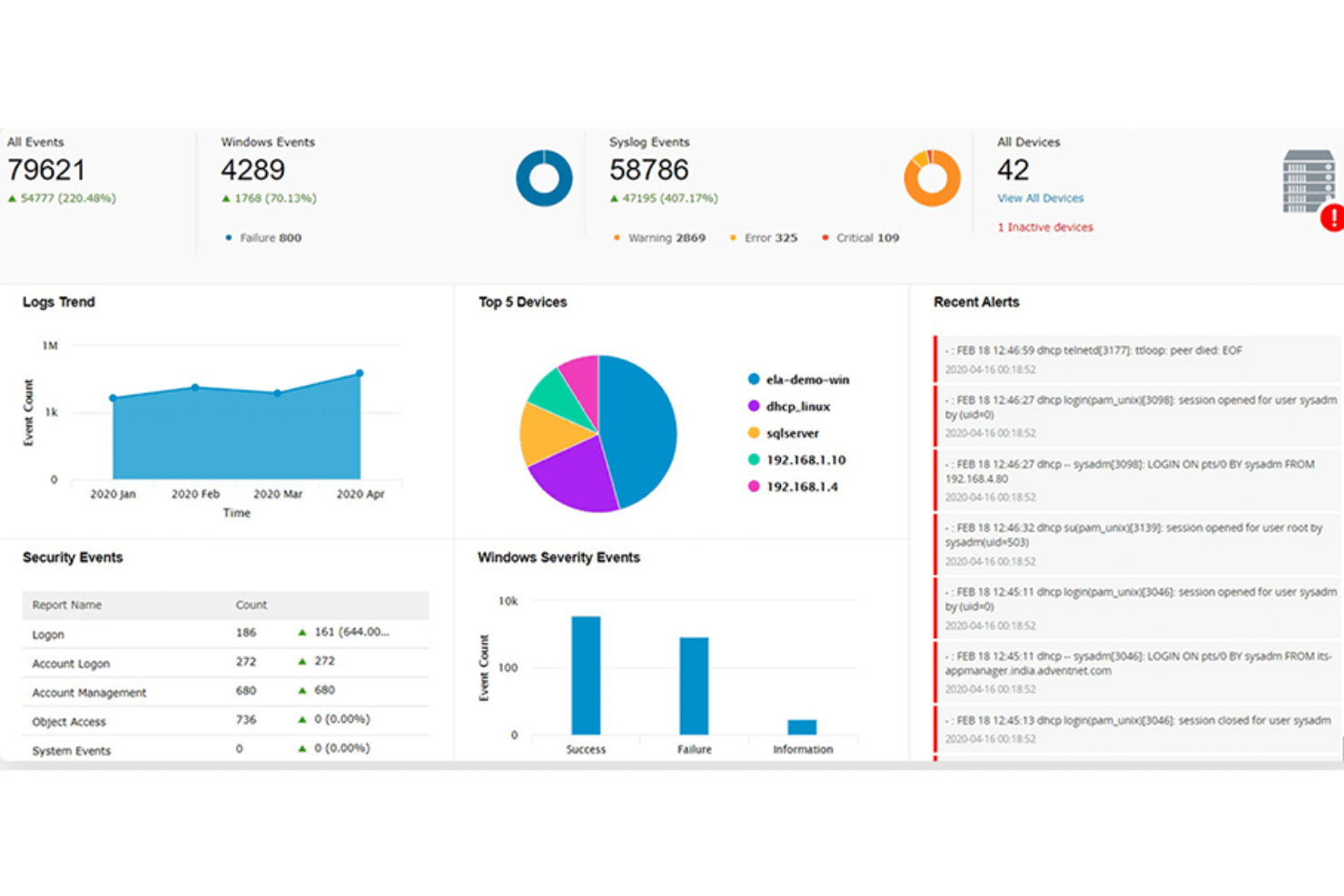

ManageEngine Log360 ist eine Lösung für Security Information and Event Management (SIEM), die Organisationen dabei unterstützt, ihre IT-Infrastruktur zu überwachen und zu verwalten.

Warum ich ManageEngine Log360 ausgewählt habe: Ich habe ManageEngine Log360 aufgrund seines umfassenden Ansatzes im Sicherheitsmanagement ausgewählt. Es integriert verschiedene Funktionen wie Threat Intelligence, auf maschinellem Lernen basierende Anomalieerkennung und regelbasierte Angriffserkennung, um ein robustes Sicherheitsframework bereitzustellen. Die Fähigkeit der Software, Echtzeit-Einblicke und Analysen über On-Premises-, Cloud- und Hybridumgebungen hinweg zu bieten, gewährleistet einen gründlichen und dynamischen Ansatz zur Bedrohungserkennung und -reaktion.

ManageEngine Log360 – Herausragende Funktionen und Integrationen:

Funktionen umfassen User and Entity Behavior Analytics (UEBA). Diese Funktion verwendet fortschrittliche Algorithmen des maschinellen Lernens, um Basisprofile normalen Verhaltens zu erstellen und anschließend Abweichungen zu erkennen, die auf potenzielle Bedrohungen hindeuten können. Eine weitere bemerkenswerte Funktion ist die automatisierte Bedrohungsreaktion, mit der sich die Zeit zwischen Bedrohungserkennung und Abwehr durch Automatisierung des Reaktionsprozesses verkürzen lässt.

Integrationen umfassen Microsoft Active Directory, Office 365, Google Workspace, AWS, Azure, Salesforce, Box, ServiceNow, Jira, Slack, IBM QRadar, Splunk, SolarWinds, Palo Alto Networks, Fortinet, Cisco und Sophos.

Pros and Cons

Pros:

- Zentralisiertes Management von Protokollen und Sicherheitsereignissen

- Echtzeitwarnungen

- Funktionen zur Threat Intelligence

Cons:

- Die Bereitstellung kann komplex sein

- Erfordert regelmäßige Wartung und Updates

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

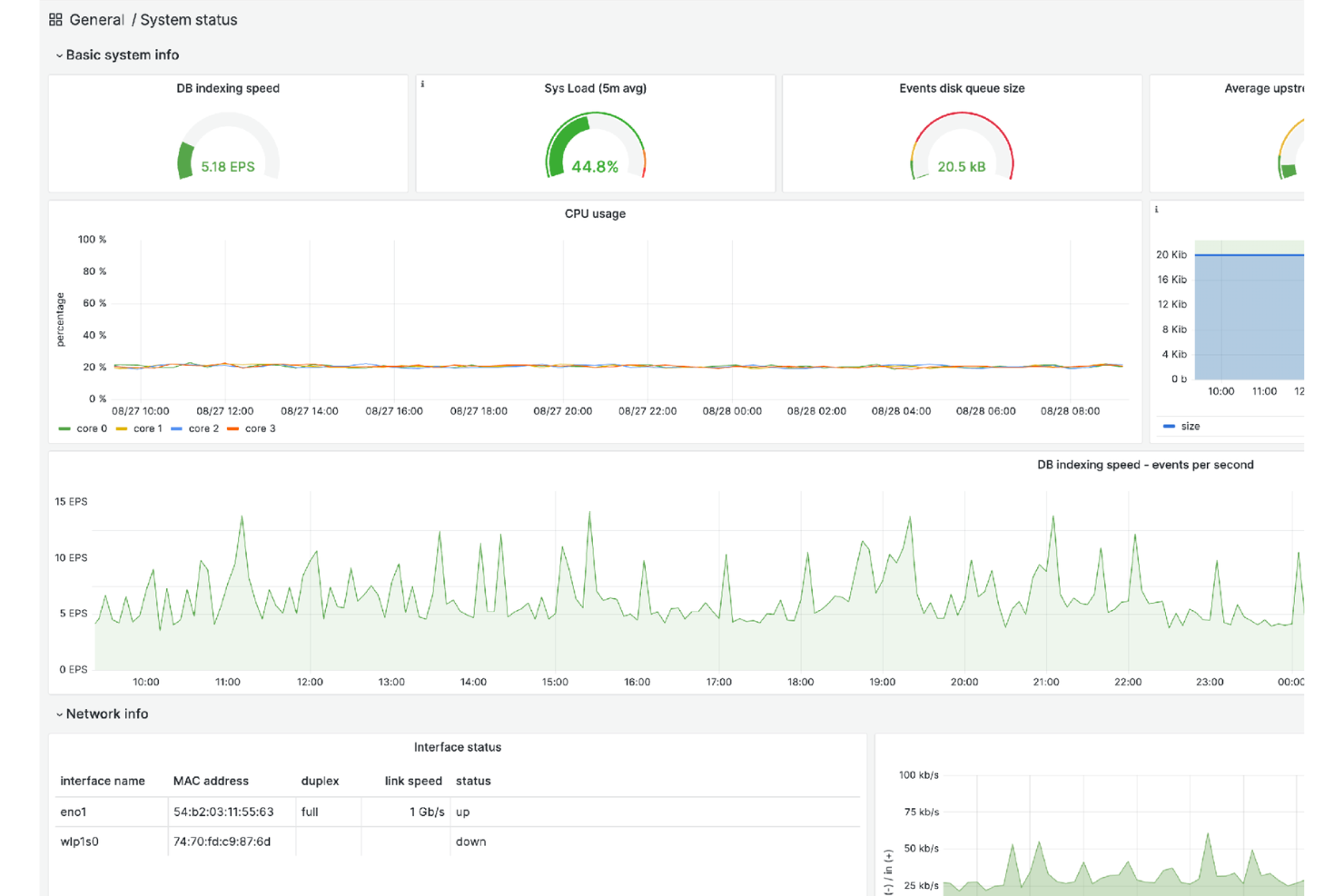

Logmanager bietet kleinen und mittleren Unternehmen ein SIEM, das sich leicht bereitstellen und warten lässt, ohne dass ein spezieller Security Engineer eingestellt werden muss. Es hilft Ihrem Team, Bedrohungen schneller zu erkennen, indem es Protokolle aus Ihrer gesamten Umgebung zusammenführt und einen klaren Kontext für die Untersuchung von Vorfällen bereitstellt.

Warum ich Logmanager ausgewählt habe

Ich habe mich für Logmanager entschieden, weil Sie SIEM-Funktionen verwalten können, ohne komplexe Einrichtungsschritte zu bewältigen, dank einsatzbereiter Parser, Warnungen und Dashboards. Sie erhalten Transparenz über Ihre gesamte Infrastruktur, indem Sie Protokolle aus über 140 unterstützten Quellen zentralisieren und so verdächtige Ereignisse mit zuverlässigem Kontext erkennen können. Seine No-Code-Automatisierungswerkzeuge ermöglichen Ihrem Team, Regeln, Benachrichtigungen und Workflows ohne Skripting anzupassen. Besonders gefällt mir auch, dass es Compliance-Initiativen unterstützt, indem schneller Zugriff auf historische Protokolle und prüfbereite Berichte bereitgestellt wird.

Logmanager Hauptfunktionen

Diese Funktionen unterstreichen den Wert von Logmanager für Teams, die skalierbare Protokollanalyse ohne Enterprise-Overhead benötigen:

- Vordefinierte Dashboards: Zeigen Systemleistung, Sicherheitsereignisse und Compliance-Status auf einen Blick an.

- Compliance-Berichte: Erstellt prüfbereite Erkenntnisse gemäß Standards wie DSGVO, ISO 27001 und NIS2.

- Schnellsuche: Ermöglicht schnelle Filterung und Protokollabruf bei Untersuchungen.

- Individuelle Alarme: Teams können Bedingungen definieren, die bei risikoreichen Aktivitäten Benachrichtigungen auslösen.

Logmanager Integrationen

Zu den Integrationen gehören Apache Tomcat, Aruba Networks, CheckPoint Firewall, Cisco-Geräte, Dell iDRAC, ESET Remote Administrator, Fortinet-Produkte, IBM AIX Syslog, Microsoft-Produkte und MySQL.

Pros and Cons

Pros:

- Anpassbare Dashboards bieten vollständige Transparenz der Infrastruktur

- Schnelle Suche verbessert die Zeit zur Vorfalluntersuchung

- Skaliert mit wachsendem Protokollvolumen in hybriden Umgebungen

Cons:

- Für einige Anpassungen ist tiefere SIEM-Erfahrung erforderlich

- Preisgestaltung kann für sehr kleine Teams hoch sein

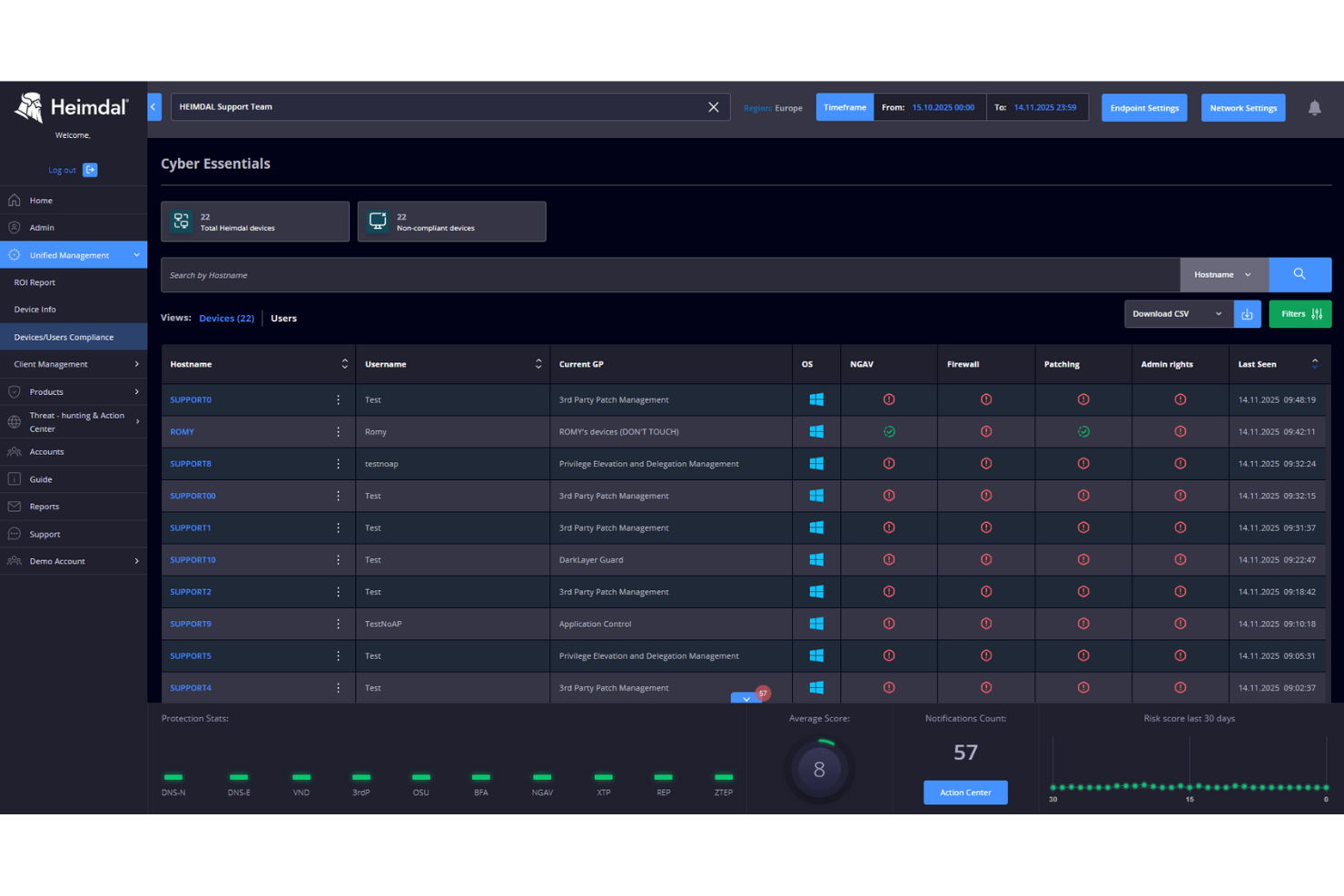

In einer Welt, in der sich Cyber-Bedrohungen täglich weiterentwickeln, hebt sich Heimdal als vielseitige Lösung für diejenigen hervor, die ein Security Information and Event Management (SIEM)-Tool suchen. Speziell für Branchen wie Gesundheitswesen, Regierung und kritische Infrastrukturen konzipiert, adressiert es Herausforderungen bei Compliance und Daten-Governance. Mit Funktionen wie Threat Hunting und Endpoint-Sicherheit hilft Heimdal Ihrer Organisation, potenziellen Sicherheitsverletzungen stets einen Schritt voraus zu sein, wodurch IT-Fachkräfte und Unternehmensleitungen beruhigt sein können.

Warum ich Heimdal gewählt habe

Ich habe Heimdal wegen seiner einzigartigen Kombination aus Managed Extended Detection and Response (MXDR) und rund um die Uhr verfügbarem Security Operations Center (SOC) Support ausgewählt. Diese Funktionen sind für Unternehmen, die kontinuierliche Überwachung und schnelle Reaktion auf Vorfälle benötigen, entscheidend. Heimdals Fähigkeit, sich mit Drittanbieter-Anwendungen zu integrieren, erhöht die Flexibilität, und der Fokus auf Compliance mit Standards wie ISO 27001 und HIPAA stellt sicher, dass Ihr Unternehmen Branchenvorschriften erfüllt. Die umfangreichen Bedrohungserkennungsfunktionen der Plattform beantworten den kritischen Bedarf an proaktiven Sicherheitsmaßnahmen und machen sie zu einer soliden Wahl für jedes Unternehmen.

Heimdal Schlüsselfunktionen

Neben den leistungsstarken MXDR- und SOC-Funktionen bietet Heimdal auch eine Reihe weiterer wertvoller Funktionen:

- Threat Hunting: Diese Funktion ermöglicht es Ihnen, aktiv nach potenziellen Bedrohungen im Netzwerk zu suchen und bietet so eine zusätzliche Sicherheitsebene.

- Vulnerability Management: Heimdal hilft, Schwachstellen in Ihren Systemen zu identifizieren und zu beheben, um potenzielle Angriffe zu verhindern.

- Endpoint-Sicherheit: Bietet fortschrittlichen Schutz für Endgeräte und stellt sicher, dass alle Zugriffspunkte abgesichert sind.

- E-Mail-Sicherheit: Schützt vor E-Mail-basierten Bedrohungen wie Phishing und Betrugsversuchen und sichert die Kommunikationskanäle Ihres Unternehmens.

Heimdal Integrationen

Heimdal listet derzeit keine nativen Integrationen auf; jedoch unterstützt die Plattform API-basierte benutzerdefinierte Integrationen.

Pros and Cons

Pros:

- Automatisiertes Patchen über alle Endpunkte

- Starke Schwachstellen- und Bedrohungserkennung

- Ausführliche Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Benutzeroberfläche erfordert Einarbeitungszeit

Am besten für den Unternehmenseinsatz geeignetes SIEM

SolarWinds Security Event Manager ist eine SIEM-Plattform, die Protokolldaten an einem Ort zusammenführt, analysiert und berichtet. Fortschrittliche Bedrohungserkennung hilft Unternehmen, Sicherheitsvorfälle in Echtzeit zu erkennen und darauf zu reagieren.

Warum ich SolarWinds Security Event Manager ausgewählt habe: Ich habe mich für den SolarWinds Security Event Manager entschieden, weil er eine umfangreiche Liste an vorgefertigten Konnektoren bietet. Das verschafft Unternehmen eine umfassendere Übersicht über ihre Umgebung. Intuitive Visualisierungen wie Diagramme und Grafiken erleichtern es, Sicherheitsprobleme zu erkennen und darauf zu reagieren.

Herausragende Funktionen und Integrationen des SolarWinds Security Event Manager:

Funktionen, die mir am SolarWinds Security Event Manager besonders imponiert haben, sind das Active Response-Tool, mit dem Sie Aktionen zur Reaktion auf bestimmte Aktivitäten automatisieren können. So lässt sich beispielsweise eine Regel erstellen, die Benutzer automatisch abmeldet, wenn sie versuchen, sensible Daten in öffentliche Clouds zu übertragen. Die Plattform bietet zudem sofortige Unterstützung für Sicherheitsvorschriften wie DSGVO, HIPAA und PCI DSS.

Integrationen umfassen Hunderte von vorgefertigten Konnektoren für Antivirensoftware, Firewalls, physische Infrastrukturgeräte, Netzwerkdienste und mehr. Zu den wichtigsten Konnektoren zählen Microsoft Security Essentials, Cisco Firesight, Sentinel IPS und Dell Server Administrator.

Pros and Cons

Pros:

- Unterstützt mehrere Netzwerkprotokolle

- Die Liste der vorgefertigten Konnektoren wird kontinuierlich aktualisiert

- Bietet Compliance-Management und Berichterstattung

Cons:

- Die Tarife können je nach benötigter Lizenzanzahl teuer werden

- Die Implementierung kann spezielles Fachwissen erfordern

ConnectWise SIEM, früher bekannt als Perch, ist eine SIEM-Plattform, die IT-Lösungsanbietern ermöglicht, ihre Kunden beim Schutz ihrer Netzwerke vor Cyberangriffen zu unterstützen.

Warum ich ConnectWise SIEM gewählt habe: Meiner Meinung nach gehört ConnectWise SIEM auf diese Liste, weil es speziell für IT-Dienstleister entwickelt wurde. Es bietet flexible On-Premise- und Cloud-Bereitstellungen sowie umfassende Risikoanalysen, die Ihnen helfen, den Zustand der IT-Infrastruktur Ihrer Kunden zu verstehen. Positiv ist, dass ConnectWise SIEM automatisierte Netzwerkscans durchführt und potenzielle Bedrohungen nach ihrer Auswirkung priorisiert.

Herausragende Funktionen und Integrationen von ConnectWise SIEM:

Funktionen die ConnectWise SIEM zu einer guten Wahl für IT-Lösungsanbieter machen, sind die Service Level Objectives (SLOs), die Sie für Ihre Kunden festlegen können. Ich finde, SLOs sind eine ausgezeichnete Möglichkeit, klare Erwartungen zu setzen und Kunden den Nutzen einer SIEM-Plattform nachvollziehbar zu machen. ConnectWise SIEM hilft zudem Unternehmen dabei, Compliance- und regulatorische Anforderungen zu erfüllen.

Integrationen sind nativ über den ConnectWise Marketplace verfügbar. Zu den namhaften Partnern zählen Fortinet, Perimeter 81, Orbitera, SonicWall und Trend Micro.

Pros and Cons

Pros:

- Bietet flexible Bereitstellungen vor Ort und in der Cloud

- Integriert sich mit anderen ConnectWise-Produkten

- Ermöglicht das Erstellen von kundenorientierten Berichten

Cons:

- Einige Nutzer berichten über Skalierbarkeitsprobleme

- Bestimmte Integrationen sind eventuell nicht verfügbar

Am besten geeignet für fortschrittliche Bedrohungserkennung

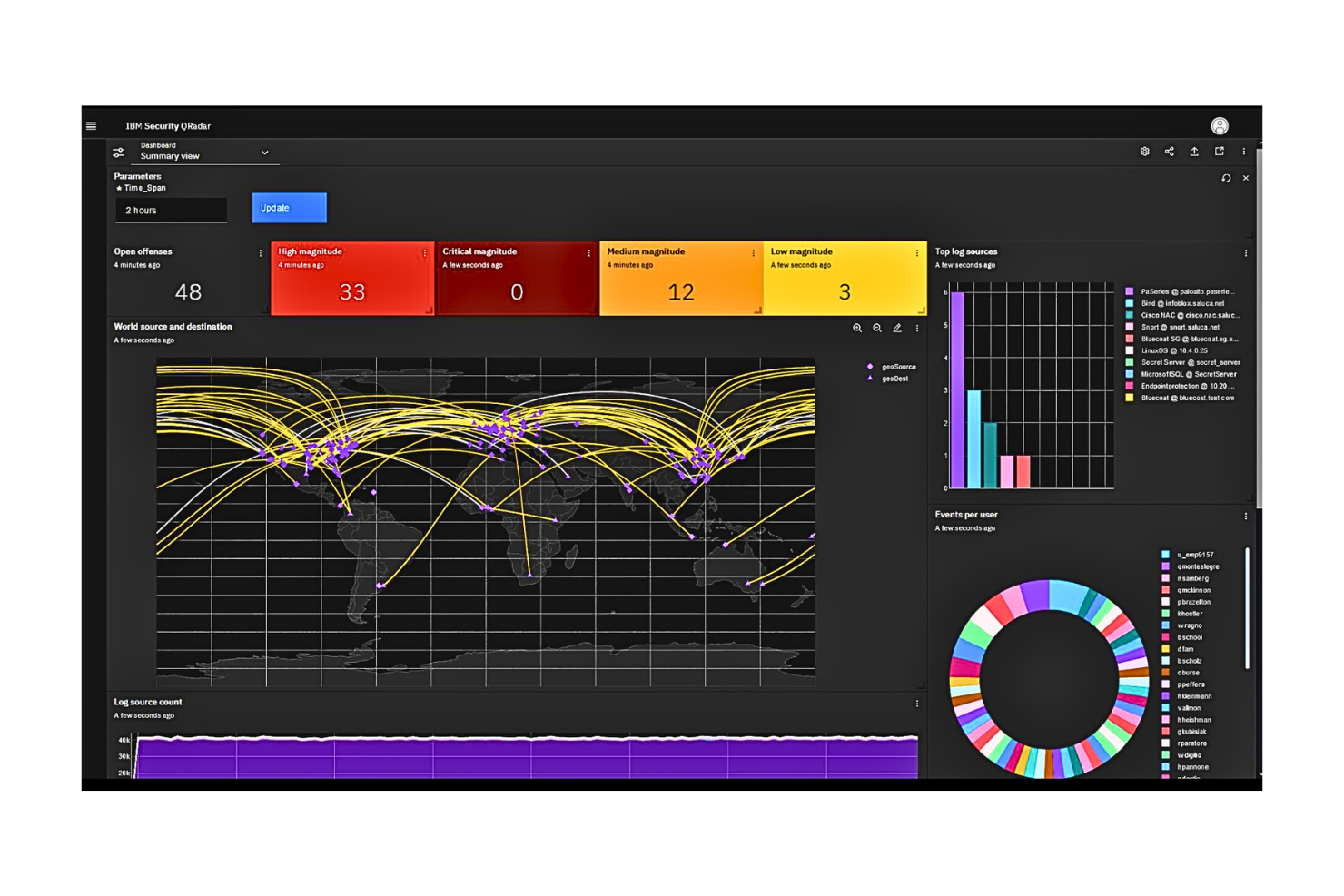

IBM Security QRadar SIEM ist eine skalierbare SIEM-Plattform, die sicherheitsrelevante Daten von Endgeräten und Anwendungen im gesamten Netzwerk sammelt. Sie ermöglicht Sicherheitsteams, ihre IT-Infrastruktur von einem zentralen Standort aus zu überwachen.

Warum ich IBM Security QRadar gewählt habe: Ich habe mich für IBM Security QRadar SIEM wegen seiner fortschrittlichen Bedrohungserkennung entschieden. Es nutzt KI mit Netzwerk- und Benutzerverhaltensanalysen, um Sicherheitsbedrohungen nahezu in Echtzeit zu erkennen. Besonders gut gefällt mir, dass die Plattform jedem Vorfall einen Magnitudenwert auf Grundlage der Schwere zuweist, was es mir erleichtert hat, die kritischsten Probleme zu priorisieren.

Herausragende Funktionen und Integrationen von IBM Security QRadar SIEM:

Funktionen, die IBM Security QRadar SIEM meiner Meinung nach unterscheiden, sind die nativen Integrationen mit über 700 Sicherheitsprodukten, was eine umfassende Netzwerktransparenz bietet. Eine weitere Funktion, die mir aufgefallen ist, ist die Security Operations Center (SOC) Plattform. Ich konnte problemlos in jede Bedrohung eintauchen und mehr Details zu jedem Vorfall erhalten.

Integrationen sind nativ mit über 370 Anwendungen und 450 Geräte-Support-Modulen (DSM) verfügbar, wie etwa Amazon AWS Network Firewall, Cisco ACE Firewall und Google Cloud Audit Logs. Außerdem können Sie mit der Universal Cloud REST API von IBM benutzerdefinierte Integrationen erstellen.

Pros and Cons

Pros:

- Unterstützt eine Vielzahl von Ereignisprotokoll-Quellen

- Entspricht Sicherheits- und Datenschutzstandards wie ISO 27001

- Bietet lokale und Cloud-Bereitstellung

Cons:

- Großflächige Implementierungen können schwer umzusetzen sein

- Die Performance kann sich bei der Arbeit mit großen Datenmengen verlangsamen

Am besten für Unternehmen mit mehreren Cloud-Anbietern geeignet

Microsoft Azure Sentinel ist eine cloudbasierte SIEM-Lösung, die Daten aus einer Vielzahl von Quellen aufnehmen und Bedrohungen erkennen kann, bevor sie eskalieren. Sie basiert auf der Azure-Plattform, die Flexibilität und Skalierbarkeit bietet.

Warum ich Microsoft Azure Sentinel gewählt habe: Was Microsoft Azure Sentinel für mich zu einem beeindruckenden SIEM-Tool macht, ist seine Fähigkeit, Daten im Cloud-Maßstab zu sammeln und zu analysieren – ein wichtiger Aspekt, besonders wenn Ihr Unternehmen mehrere Cloud-Anbieter nutzt. Mir gefällt außerdem die native Integration in die Azure-Cloud-Plattform, da sie sich so automatisch an sämtliche Sicherheitsanforderungen anpassen kann.

Herausragende Funktionen und Integrationen von Microsoft Azure Sentinel:

Funktionen, die Microsoft Azure Sentinel auszeichnen, sind aus meiner Sicht die fortschrittlichen Sicherheitsanalysen, die auf KI setzen, um Bedrohungen zu erkennen und die Anzahl von Fehlalarmen zu reduzieren. So lassen sich Vorfälle leichter nach Dringlichkeit priorisieren. Die Plattform bietet zudem ein Workflow-Management-System mit vordefinierten Regeln zur Automatisierung von Sicherheitsaufgaben im großen Maßstab.

Integrationen umfassen über 130 vorgefertigte Datenkonnektoren für Quellen wie AWS, Citrix, Elastic, Ivanti und Juniper. Über die REST-APIs der Plattform können Sie außerdem weitere Datenkonnektoren integrieren.

Pros and Cons

Pros:

- Integriert sich mit anderen Microsoft-Sicherheitsprodukten

- Bietet flexible Bezahlung nach Nutzung

- Kann sich automatisch an Ihre Sicherheitsanforderungen anpassen

Cons:

- Für kleinere Unternehmen nicht geeignet

- Erfordert eine beträchtliche Anfangsinvestition für die Implementierung der Lösung

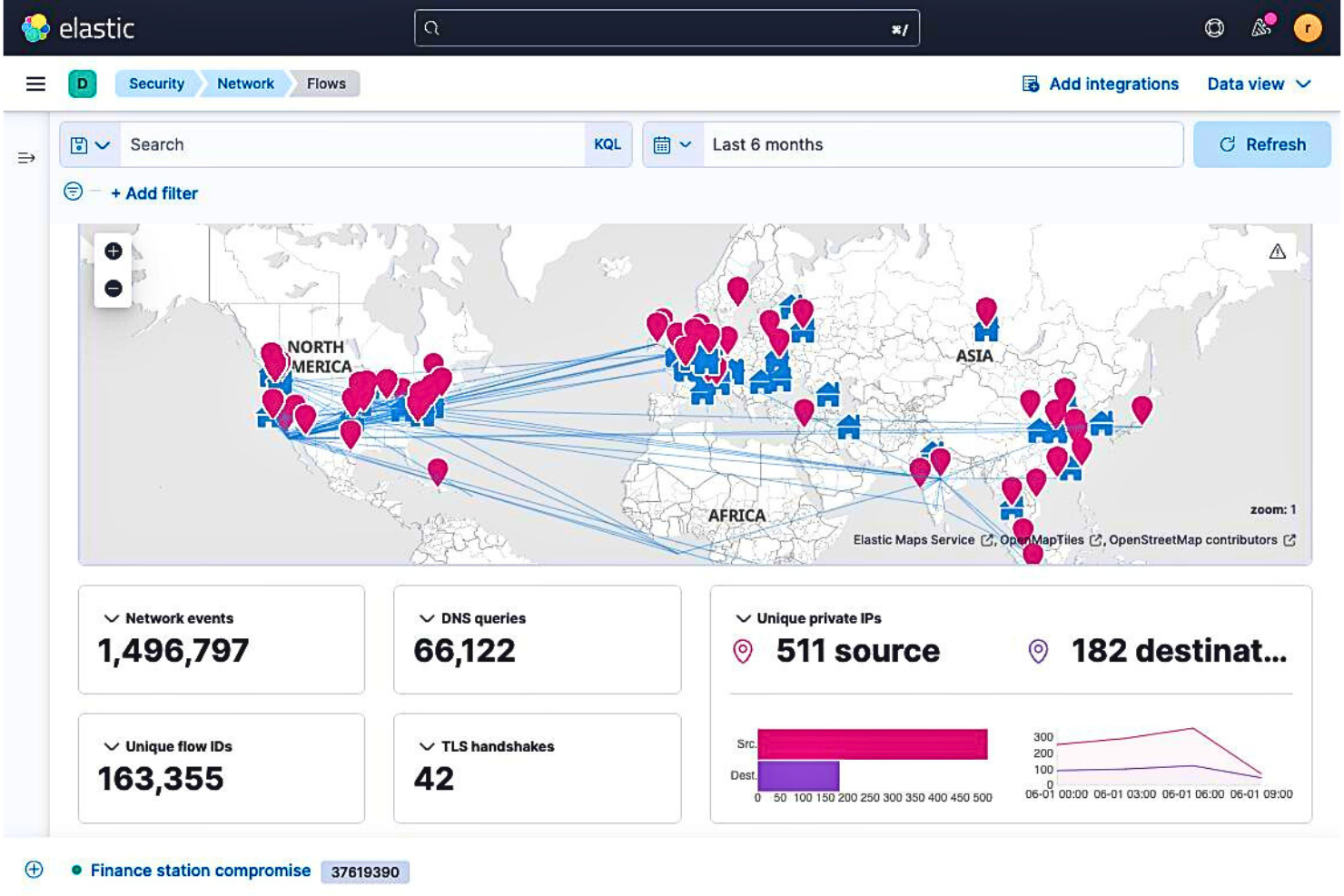

Elastic Security bietet Ihnen einen ganzheitlichen Überblick über Ihre Daten, unabhängig davon, wo sie sich befinden. Es ermöglicht zentrales Log-Management und schnelle Reaktionsmöglichkeiten, um die Netzwerksicherheit zu stärken.

Warum ich Elastic Security gewählt habe: Ich habe Elastic Security auf diese Liste gesetzt, weil es über ein beeindruckendes Spektrum an nativen Integrationen verfügt. Es kann Metriken, Logs und Ereignisse aus einer Vielzahl von Datenquellen aufnehmen, sodass Sie einen umfassenderen Überblick über Ihre Sicherheitslage erhalten. Mit Ein-Klick-Integrationen konnte ich ganz einfach neue Quellen hinzufügen und die SIEM-Transparenz erweitern.

Herausragende Funktionen und Integrationen von Elastic Security:

Funktionen, die meiner Meinung nach besonders erwähnenswert sind, umfassen die interaktiven Tools von Elastic Security, die Ihnen helfen, eine Ursachenanalyse eines Vorfalls durchzuführen und neue Regeln zu implementieren, um zukünftige Vorfälle zu verhindern. Zudem können Sie von Elastic-Bedrohungsforschern und Community-Mitgliedern erstellte Regeln nutzen, um die Bedrohungserkennung zu verbessern.

Integrationen sind nativ mit Anwendungen, Datenbanken, Netzwerkgeräten und Arbeitsplatz-Tools verfügbar. Zu den bemerkenswerten Integrationen zählen AWS, Apache Spark, Microsoft Azure, Cisco Umbrella und Jira. Sie können außerdem die REST-APIs der Plattform nutzen, um weitere Quellen anzubinden.

Pros and Cons

Pros:

- Fähigkeit zur Erfassung und Analyse von Daten im Cloud-Maßstab

- Ein-Klick-Integrationen erleichtern das Hinzufügen neuer Datenquellen

- Bietet flexible Preisoptionen

Cons:

- Nicht so leistungsstark wie andere SIEM-Lösungen auf dem Markt

- Möglicherweise nicht geeignet für Organisationen mit komplexeren Sicherheitsanforderungen

Datadog Cloud SIEM ist eine cloud-native SIEM-Lösung, die Betriebs- und Sicherheitsprotokolle über Ihren gesamten Technologie-Stack hinweg analysiert und Betriebsteams einen Überblick über die Sicherheitslage des Unternehmens verschafft.

Warum ich Datadog Cloud SIEM ausgewählt habe: Während meiner Tests haben mich die Visualisierungen der Plattform beeindruckt. Die Benutzeroberfläche ermöglichte es, Aktivitäten über Benutzer und Dienste hinweg einfach zu visualisieren. Dieses Maß an Transparenz hat die Zusammenarbeit erheblich verbessert, da mein Team und ich Vorfälle detailliert analysieren und die Ursachen von Sicherheitsbedrohungen aufdecken konnten.

Besondere Funktionen und Integrationen von Datadog Cloud SIEM:

Funktionen , die Datadog Cloud SIEM für mich besonders machen, sind die sofort einsetzbaren Bedrohungserkennungsregeln, mit denen Unternehmen ihre Netzwerksicherheit verbessern können, ohne viel Zeit in die Konfiguration investieren zu müssen. Für Unternehmen mit spezifischen Anforderungen bietet Datadog Cloud SIEM einen Code-freien Editor zum Erstellen eigener Regeln.

Integrationen sind standardmäßig mit über 600 Anwendungen, Identitätsanbietern und Endpunkten verfügbar. Zu den wichtigsten Integrationen gehören AWS, Azure DevOps, Redis und Jira.

Pros and Cons

Pros:

- Cloud-native Lösung für bessere Skalierbarkeit

- Bietet erweiterte Suchfilter zur gezielten Suche

- Schnelle und zuverlässige Datenaufnahme

Cons:

- Der kostenlose Plan bietet nur eingeschränkte Funktionalität

- Die Protokollanalyse könnte verbessert werden

Einführung

Fortinet FortiSIEM ist ein ausgeklügeltes Security Information and Event Management (SIEM)-Tool, das entwickelt wurde, um Ihre Sicherheitsoperationen zu optimieren. Es bietet eine umfassende Auswahl an Funktionen, mit denen Sie Bedrohungen in Echtzeit erkennen und Reaktionen auf Vorfälle automatisieren können, damit Ihr Netzwerk sicher und konform bleibt.

Warum ich dieses Produkt gewählt habe

Ich habe Fortinet FortiSIEM wegen seiner außergewöhnlichen Fähigkeiten zur Bedrohungserkennung in Echtzeit ausgewählt. Diese Funktion ermöglicht es Ihnen, potenzielle Sicherheitsbedrohungen zu identifizieren, sobald sie auftreten, sodass Sie umgehend reagieren und Risiken minimieren können. Zudem bieten die fortschrittlichen Analysen von FortiSIEM tiefgehende Sicherheitseinblicke, die Ihrem Team helfen, Schwachstellen besser zu verstehen und zu beheben.

Ein weiterer Grund, warum sich FortiSIEM hervorhebt, ist die automatisierte Reaktion auf Zwischenfälle. Diese Funktionalität rationalisiert die Bearbeitung von Sicherheitsvorfällen, reduziert die Belastung Ihres Teams und ermöglicht es ihm, sich auf strategisch wichtigere Aufgaben zu konzentrieren. Mit FortiSIEM können Sie Zwischenfälle schnell und effizient managen, Stillstandszeiten und potenzielle Schäden minimieren.

Herausragende Funktionen

Zu den Funktionen gehört eine Konfigurationsmanagementdatenbank (CMDB), die eine umfassende Überwachung von Assets bietet und Ihnen Sichtbarkeit über Ihr gesamtes Netzwerk verschafft. Das Tool unterstützt über 2800 Korrelationsregeln, die bei der Identifizierung von Mustern helfen, die auf potenzielle Bedrohungen hinweisen. Zusätzlich stellt FortiSIEM integrierte SOAR-Automatisierung zur Verfügung, welche Sicherheitsoperationen vereinfacht, indem Routineaufgaben automatisiert werden und sich Ihr Team auf kritischere Themen konzentrieren kann.

Integrationen

Integrationen umfassen AWS, Microsoft Azure, Google Cloud, Oracle Cloud, Cisco, ServiceNow, Salesforce, Jira, Bitdefender, Citrix, Claroty und Acronis.

Weitere SIEM-Software

Hier ist eine Auswahlliste weiterer SIEM-Tools, die es nicht in meine Top-Liste geschafft haben, aber dennoch einen Blick wert sind:

- AT&T USM Anywhere

Am besten für schnelle Bedrohungsreaktion

- ArcSight Enterprise Security Manager

Am besten für Workflow-Automatisierung geeignet

- Rapid7 InsightIDR

Er Endpunktschutz

- Splunk Enterprise Security

Am besten für risikobasierte Alarmierung

- ManageEngine EventLog Analyzer

Am besten für Überwachung der Dateiintegrität geeignet

- Exabeam SIEM

Am besten geeignet für skalierbare Protokollverwaltung

- Graylog

Am besten geeignet für das Echtzeit-Log-Management

- LogRhythm SIEM

Am besten für On-Premises-Implementierungen geeignet

- Securonix

Am besten für fortschrittliche Bedrohungserkennung

- Logpoint Converged SIEM

Am besten für zentrale Datenaufnahme

- RSA NetWitness

Am besten geeignet für Full-Packet-Capture-Monitoring

- Paessler PRTG

Am besten für kleine bis mittelgroße Organisationen geeignet

- Trellix Security Operations and Analytics

Am besten geeignet zur Vereinheitlichung von Sicherheitstools

Weitere Software-Bewertungen

Wenn Sie hier noch nicht das gefunden haben, was Sie suchen, sehen Sie sich diese alternativen Tools an, die wir getestet und bewertet haben.

- Netzwerküberwachungssoftware

- Serverüberwachungssoftware

- SD-WAN-Lösungen

- Infrastrukturüberwachungstools

- Paket-Sniffer

- Anwendungsüberwachungstools

Kriterien für die Auswahl von SIEM-Tools

Bei der Auswahl der besten SIEM-Tools für diese Liste habe ich gängige Bedarfe und Problemstellungen von Käufer:innen berücksichtigt – etwa die Vereinfachung der Bedrohungserkennung und die Verbesserung von Compliance-Reporting. Zudem habe ich das folgende Framework genutzt, um die Bewertung strukturiert und fair zu halten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese gängigen Anwendungsfälle abdecken:

- Echtzeit-Bedrohungserkennung

- Protokollverwaltung und -analyse

- Vorfallreaktions-Software

- Compliance-Reporting

- Alarmierung und Benachrichtigung

Weitere herausragende Funktionen (25 % der Gesamtbewertung)

Um die Konkurrenz weiter einzugrenzen, habe ich auch nach einzigartigen Funktionen gesucht, wie zum Beispiel:

- Erweiterte Verhaltensanalyse

- Integration von Bedrohungsinformationen

- Automatisierte Reaktionsmaßnahmen

- Analyse von Benutzer- und Entitätenverhalten (UEBA)

- Cloud-Sicherheitswerkzeuge

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um ein Gefühl für die Benutzerfreundlichkeit des jeweiligen Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Benutzerfreundliche Dashboards

- Leicht zu navigierende Benutzeroberfläche

- Einfache Berichtserstellung

- Klare Visualisierungen von Sicherheitsereignissen

- Wenig Schulungsaufwand erforderlich

Onboarding (10 % der Gesamtbewertung)

Um die Einführung jeder Plattform zu bewerten, habe ich auf Folgendes geachtet:

- Umfassende Schulungsmaterialien

- Schritt-für-Schritt-Einrichtungsanleitungen

- Verfügbarkeit von Onboarding-Webinaren

- Interaktive Tutorials und Demos

- Leichte Migration von früheren Lösungen

Kundensupport (10 % der Gesamtbewertung)

Um die Kundendienstleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- Schnelle Reaktionszeiten

- Mehrere Support-Kanäle (E-Mail, Chat, Telefon)

- 24/7-Support verfügbar

- Dedizierte Support-Mitarbeiter

- Hilfreiche Dokumentation und Wissensdatenbank

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Zur Bewertung des Preis-Leistungs-Verhältnisses der einzelnen Plattformen habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise

- Transparente Preisstrukturen

- Flexible Lizenzmodelle

- Verfügbarkeit skalierbarer Preise

- Transparente Kosten ohne versteckte Gebühren

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck der allgemeinen Kundenzufriedenheit zu erhalten, habe ich beim Lesen der Kundenbewertungen auf Folgendes geachtet:

- Allgemeine Empfehlungen von aktuellen Nutzern

- Positives Feedback zur Erkennungsgenauigkeit

- Zufriedenheit der Nutzer hinsichtlich der Bedienungsfreundlichkeit

- Zuverlässigkeit und Stabilität des Werkzeugs

- Erfahrungen mit dem Kundensupport

So wählen Sie SIEM-Tools aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preismodellen zu verlieren. Damit Sie sich während Ihres individuellen Auswahlprozesses auf das Wesentliche konzentrieren können, finden Sie hier eine Checkliste mit Faktoren, die Sie im Hinterkopf behalten sollten:

| Faktor | Was ist zu beachten? |

|---|---|

| Skalierbarkeit | Prüfen Sie, ob das Tool mit wachsendem Datenvolumen und zusätzlichen Geräten problemlos umgehen kann, während Ihr Unternehmen wächst. Achten Sie auf Cloud- oder Hybridbereitstellungen für einfachere Skalierung. |

| Integrationen | Stellen Sie sicher, dass sich das SIEM mit Ihren bestehenden Systemen verbinden lässt, einschließlich Endgeräten, Firewalls und Cloud-Diensten, um eine einheitliche Überwachung und eine schnellere Erkennung von Vorfällen zu ermöglichen. |

| Anpassbarkeit | Überprüfen Sie, ob sich die Software anpassen lässt – beispielsweise für Warnmeldungen, Dashboards und Berichte –, sodass sie ihren Sicherheitsanforderungen entspricht, unnötigen Lärm verhindert und die Effizienz erhöht. |

| Benutzerfreundlichkeit | Wählen Sie ein Werkzeug mit intuitiver Benutzeroberfläche, übersichtlichen Dashboards und einfachen Abläufen, damit Ihr Team ohne großen Schulungsaufwand schnell auf Sicherheitsvorfälle reagieren kann. |

| Budget | Vergleichen Sie die Preismodelle sorgfältig – ob pro Ereignis, pro Gerät oder als Pauschale – und wählen Sie das Modell, das am besten zu Ihrem Budget und erwarteten Datenwachstum passt. |

| Sicherheitsmaßnahmen | Vergewissern Sie sich, dass das Werkzeug robuste Sicherheitsmechanismen bietet, darunter Datenverschlüsselung, rollenbasierte Zugriffsrechte und Konformität mit regulatorischen Standards wie DSGVO oder HIPAA. |

| Bedrohungsanalyse | Suchen Sie nach integrierter Bedrohungsintelligenz oder entsprechenden Integrationsmöglichkeiten, damit Sie neue Bedrohungen proaktiv schneller erkennen und reagieren können. |

| Supportqualität | Stellen Sie sicher, dass zuverlässiger Kundensupport verfügbar ist – idealerweise rund um die Uhr –, um Ihrem Team bei Problemen oder Vorfällen schnell weiterzuhelfen. |

Was sind SIEM-Tools?

Ein SIEM-Tool ist eine Softwareplattform, die Sicherheitsdaten aus Ihrer gesamten IT-Landschaft sammelt, analysiert und korreliert, um potenzielle Bedrohungen und Compliance-Risiken zu identifizieren.

Durch das Aggregieren von Protokollen und Ereignissen von Servern, Anwendungen, Firewalls und Endpunkten bieten SIEM-Tools eine zentrale Sicht auf alle Sicherheitsaktivitäten. Sie ermöglichen die Überwachung in Echtzeit, die Erkennung von Vorfällen und automatisierte Reaktionen – so können Teams ihre Fähigkeiten zur Erkennung von Bedrohungen stärken und gleichzeitig die Erstellung von Compliance-Berichten und Audit-Vorbereitungen vereinfachen.

Funktionen wie Protokollverwaltungssoftware, Echtzeitüberwachung und Compliance-Berichterstattung helfen Unternehmen, ihre IT-Infrastruktur zu schützen und Cyberangriffe zu verhindern.

Funktionen von SIEM-Tools

Beim Auswählen von SIEM-Tools sollten Sie auf diese wichtigen Funktionen achten:

- Protokollverwaltung: Sammelt, speichert und organisiert Protokolldaten von unterschiedlichen Geräten und Anwendungen, sodass Sie Muster erkennen, Probleme schnell finden und regulatorische Anforderungen einhalten können.

- Echtzeitüberwachung: Überwacht ständig die Netzwerkaktivität und Systemereignisse, damit Sie unbefugte Zugriffe oder potenzielle Bedrohungen sofort erkennen können.

- Bedrohungserkennung: Nutzt Korrelationsregeln und Analysen, um verdächtiges Verhalten oder Anomalien automatisch zu kennzeichnen, sodass Sie Cyberangreifern immer einen Schritt voraus sind.

- Vorfallreaktion: Optimiert die Untersuchung von Warnmeldungen, die Zuweisung von Aufgaben und die Dokumentation Ihrer Maßnahmen, damit Sie bei Sicherheitsvorfällen schnell und effizient reagieren können.

- Alarmierung und Benachrichtigung: Informiert Sie sofort, wenn risikoreiche Aktivitäten oder Richtlinienverstöße auftreten, damit Sie bei dringenden Problemen niemals im Unklaren sind.

- Compliance-Berichterstattung: Erstellt fertige und anpassbare Berichte, um nachzuweisen, dass Ihr Unternehmen branchenübliche Standards und gesetzliche Anforderungen erfüllt.

- Datenvisualisierung: Wandelt technische Daten in leicht verständliche Diagramme und Dashboards um, damit Sie und Ihr Team Muster und Trends erkennen, ohne sich in Einzelheiten zu verlieren.

- Integrationsmöglichkeiten: Lässt sich einfach mit anderen Sicherheitslösungen und der IT-Infrastruktur verbinden, damit Sie ein Sicherheitssystem aufbauen können, das die individuellen Anforderungen Ihres Unternehmens unterstützt.

- Analyse des Nutzer- und Entitätenverhaltens: Überwacht Benutzeraktionen und Geräteeigenschaften, um ungewöhnliche Aktivitäten aufzudecken und so interne Bedrohungen oder kompromittierte Konten zu erkennen.

- Forensische Analyse: Ermöglicht es Ihnen, durch die Überprüfung historischer Daten Ereignisse aus der Vergangenheit tiefgehend zu analysieren und Ihre zukünftigen Verteidigungsmechanismen zu verbessern.

Typische KI-Funktionen von SIEM-Tools

Neben den oben aufgeführten Standardfunktionen integrieren viele dieser Lösungen inzwischen KI-gestützte Funktionen wie:

- Automatisierte Threat Intelligence: Nutzt KI zur Sammlung, Verarbeitung und Integration externer Bedrohungsdaten und liefert Ihnen einen Echtzeit-Überblick über aktuelle Cyberbedrohungen.

- Anomalieerkennung: Lernt die normalen Aktivitätsmuster Ihres Unternehmens mittels KI und markiert Abweichungen, die auf verdeckte Angriffe oder neue Schwachstellen hinweisen könnten.

- Prädiktive Analytik: Setzt KI-Modelle ein, um potenzielle Sicherheitsrisiken anhand von Trends in Ihrem Netzwerk vorherzusagen, sodass Sie sich proaktiv auf Vorfälle vorbereiten können.

- Automatisiertes Incident Triage: Verwendet KI, um Warnungen zu priorisieren, zu untersuchen und sogar bestimmte Meldungen selbstständig zu bearbeiten, sodass Sie Alarmüberflutung besser bewältigen und sich auf kritische Vorfälle konzentrieren können.

- Verarbeitung natürlicher Sprache (NLP): Ermöglicht es dem SIEM-Tool, Protokollmeldungen und Sicherheitsdaten, auch aus unstrukturierten Quellen, mit KI-basierten Sprachmodellen zu interpretieren und zu korrelieren.

Vorteile von SIEM-Tools

Die Implementierung von SIEM-Tools bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Schnellere Reaktion: Warnmeldungen in Echtzeit helfen Ihrem Team dabei, Sicherheitsvorfälle zügig zu beheben, bevor sie eskalieren.

- Einfachere Compliance: Integrierte Berichte erleichtern es, regulatorische Anforderungen wie GDPR oder HIPAA zu erfüllen.

- Bessere Transparenz: Zentrale Protokollverwaltung gibt Ihrem Sicherheitsteam einen klaren Überblick über sämtliche Netzwerkaktivitäten.

- Reduziertes Bedrohungsrisiko: Analyse des Nutzerverhaltens erkennt verdächtige Aktivitäten frühzeitig und senkt so das Risiko von Sicherheitsverletzungen.

- Höhere Produktivität: Die Automatisierung von Routinetätigkeiten verschafft Ihrem Sicherheitsteam Freiräume, sich um kritischere Themen zu kümmern.

- Bessere Entscheidungsfindung: Visuelle Dashboards zeigen Sicherheitstrends deutlich auf und ermöglichen fundierte Entscheidungen.

- Niedrigere Sicherheitskosten: Früherkennung und schnelle Reaktion vermindern die finanziellen Folgen von Sicherheitsvorfällen.

Kosten und Preise von SIEM-Tools

Die Auswahl von SIEM-Tools erfordert ein Verständnis der verschiedenen Preismodelle und verfügbaren Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Add-ons und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise sowie typische Funktionen von SIEM-Tools-Lösungen zusammen:

Tabellarischer Tarifvergleich für SIEM-Tools

| Tarifart | Durchschnittlicher Preis | Häufige Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basisprotokollsammlung, eingeschränktes Monitoring und einfache Warnmeldungen. |

| Persönlicher Tarif | $50-$100/Benutzer/Monat | Echtzeit-Bedrohungserkennung, einfache Compliance-Berichte und E-Mail-Benachrichtigungen. |

| Geschäftstarif | $100-$500/Benutzer/Monat | Erweiterte Analysen, Überwachung des Benutzerverhaltens, anpassbare Dashboards und detaillierte Compliance-Berichte. |

| Enterprise-Tarif | $500-$1500+/Benutzer/Monat | KI-gestützte Analysen, Vorfallautomatisierung, fortschrittliche Bedrohungsinformationen, dedizierter Support und umfassende Integrationen. |

SIEM Tool FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu SIEM-Tools:

Was sind die drei Hauptaufgaben eines SIEM-Tools?

Wie erkennen SIEM-Tools Bedrohungen?

Worauf sollte ich bei der Bewertung von SIEM-Integrationen mit bestehenden Technologiestacks achten?

Wie kann ein SIEM-System dazu beitragen, die Alarmmüdigkeit meines Sicherheitsteams zu reduzieren?

Welche typischen Fehler sollten bei der Einführung von SIEM vermieden werden?

Wie messe ich den ROI eines SIEM-Tools?

Können SIEM-Plattformen bei Compliance-Audits und Berichterstattung helfen?

Fazit

Cyberangriffe auf Firmennetzwerke stiegen 2022 im Vergleich zu 2021 um 38 % – ein Wert, der wahrscheinlich weiter zunimmt, da Hacker Schwachstellen für eigene Zwecke ausnutzen. SIEM-Tools sind leistungsstarke Lösungen, mit denen potenzielle Sicherheitsbedrohungen erkannt und sogar direkt gestoppt werden können. Hat Ihr Unternehmen noch keine SIEM-Lösung implementiert, nutzen Sie diese Liste als Ausgangspunkt für Ihre Recherche.

Abonnieren Sie den The CTO Club Newsletter für weitere Einblicke.