Beste Enterprise-Cybersicherheits-Tools Shortlist

Die Sicherheit der Daten Ihres Unternehmens ist wichtiger denn je, da sich Cyberbedrohungen ständig weiterentwickeln und Sie Werkzeuge benötigen, die damit Schritt halten können. Hier kommen Enterprise-Cybersicherheits-Tools ins Spiel – sie schützen Ihre Daten und sichern Ihr Netzwerk.

Ich habe jahrelang Software getestet und bewertet und weiß, was funktioniert und was nicht. In diesem Artikel teile ich meine Top-Auswahl an Enterprise-Cybersicherheits-Tools. Diese Lösungen sind so konzipiert, dass sie den Anforderungen verschiedener Branchen und Teamgrößen gerecht werden.

Sie können eine objektive, gut recherchierte Bewertung jedes Tools erwarten, in der Stärken und Schwächen hervorgehoben werden. Egal, ob Sie sensible Informationen schützen oder die Bedrohungserkennung verbessern möchten – hier finden Sie das passende Tool für Ihr Team.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Enterprise-Cybersicherheits-Tools

Diese Vergleichstabelle fasst die Preisinformationen meiner besten Enterprise-Cybersicherheits-Tools zusammen, damit Sie das passende Tool für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Passwortverwaltung geeignet | Kostenlose Testversion + Demo verfügbar | Ab $3,33/Monat (jährlich abgerechnet) | Website | |

| 2 | Am besten für Bedrohungsaufklärung geeignet | 15-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $59,99/Gerät/Jahr (jährliche Abrechnung) | Website | |

| 3 | Am besten geeignet für Anwendungskontrolle | 30 Tage kostenlos testen + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten für Datenmanagement | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 5 | Am besten für Virenschutz geeignet | 30-tägige kostenlose Testversion | Ab $4.99/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten geeignet für verwaltete Sicherheitsdienste | Kostenloses Beratungsgespräch verfügbar | Preis auf Anfrage | Website | |

| 7 | Am besten für Unternehmensnetzwerke | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 8 | Am besten für einheitliches Bedrohungsmanagement | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 9 | Am besten für Netzwerksicherheit | Kostenlose Demo + kostenlose Testversion verfügbar | Preise auf Anfrage | Website | |

| 10 | Am besten für Endpunktschutz geeignet | Kostenlose Testversion verfügbar | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Enterprise-Cybersicherheits-Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Enterprise-Cybersicherheits-Tools, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle, damit Sie das beste Tool für sich finden.

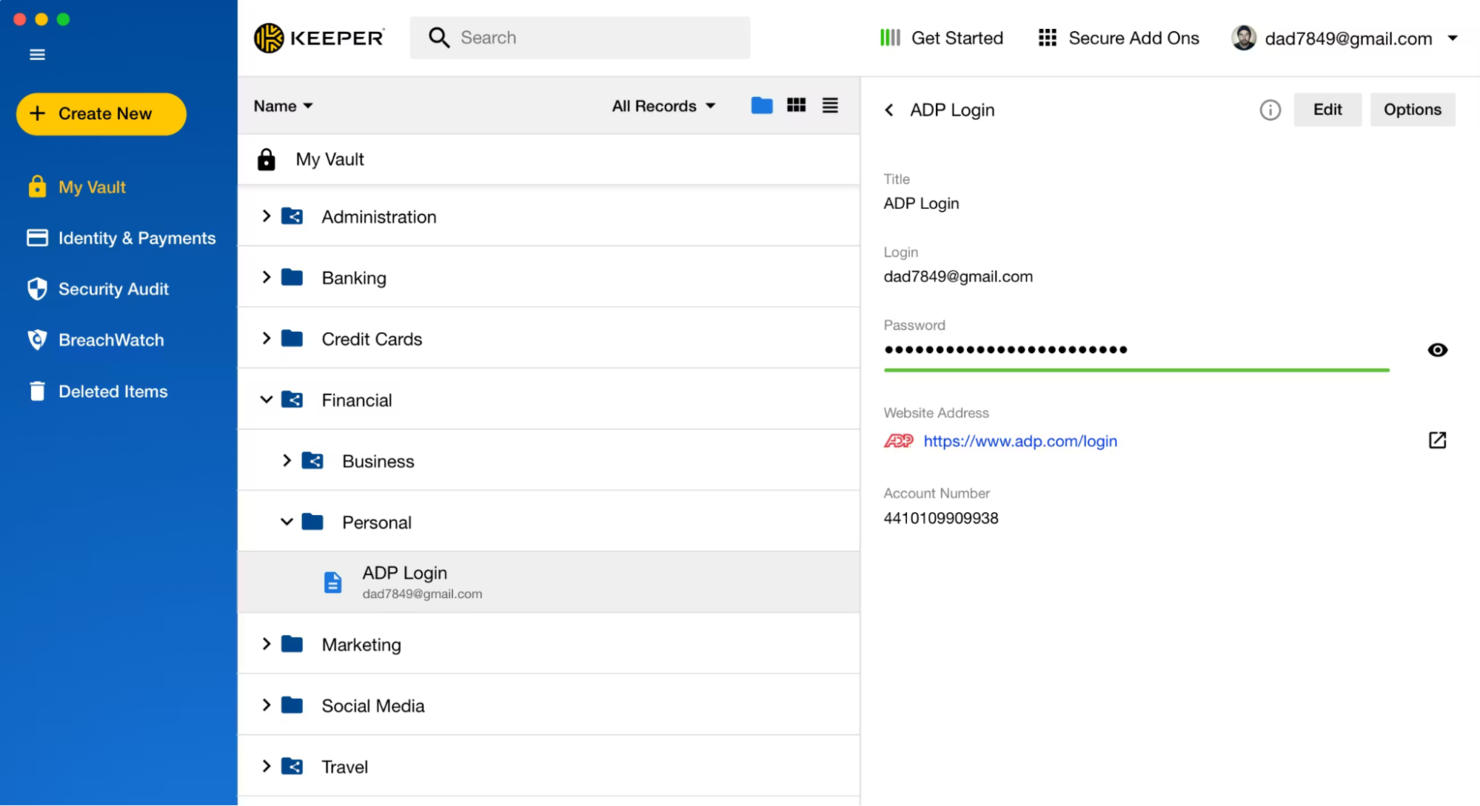

Keeper Security ist eine führende Lösung für Passwortverwaltung und privilegiertes Zugriffsmanagement. Sie ist für Unternehmen jeder Größe konzipiert und konzentriert sich auf die sichere Speicherung von Passwörtern und Zugriffskontrolle.

Warum ich Keeper Security gewählt habe: Keeper Security ist für seine starke Einhaltung von Sicherheitsstandards anerkannt, einschließlich der FedRAMP-Autorisierung. Die KeeperPAM-Plattform bietet Zero-Trust-Sicherheit, Ende-zu-Ende-Verschlüsselung und fortschrittliche Authentifizierung zum Schutz sensibler Daten. Entwickelt für sicheren Fernzugriff, Passwortverwaltung und den Schutz von Laptops und mobilen Geräten hilft sie Unternehmen, ihre Angriffsfläche zu reduzieren. Remote Browser Isolation ermöglicht sicheres Browsen, während cloudbasierte Sicherheitskontrollen und Threat-Hunting-Funktionen dabei unterstützen, Schwachstellen anzugehen und sich gegen Cyberangriffe zu verteidigen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen Zero-Trust-Sicherheit, Ende-zu-Ende-Verschlüsselung und sicheren Fernzugriff. Keeper Security bietet außerdem Remote Browser Isolation, um Ihrem Team sicheres Browsen zu ermöglichen. Produkte wie der Endpoint Privilege Manager sorgen für umfassende Zugriffskontrolle.

Integrationen umfassen Microsoft Azure, AWS, Google Workspace, Okta, OneLogin und Duo SSL.

Pros and Cons

Pros:

- Starke Sicherheitskonformität

- Umfassende Zugriffskontrolle

- Zero-Trust-Architektur

Cons:

- Komplexe Ersteinrichtung

- Automatisches Abmelden unterbricht Arbeitsabläufe

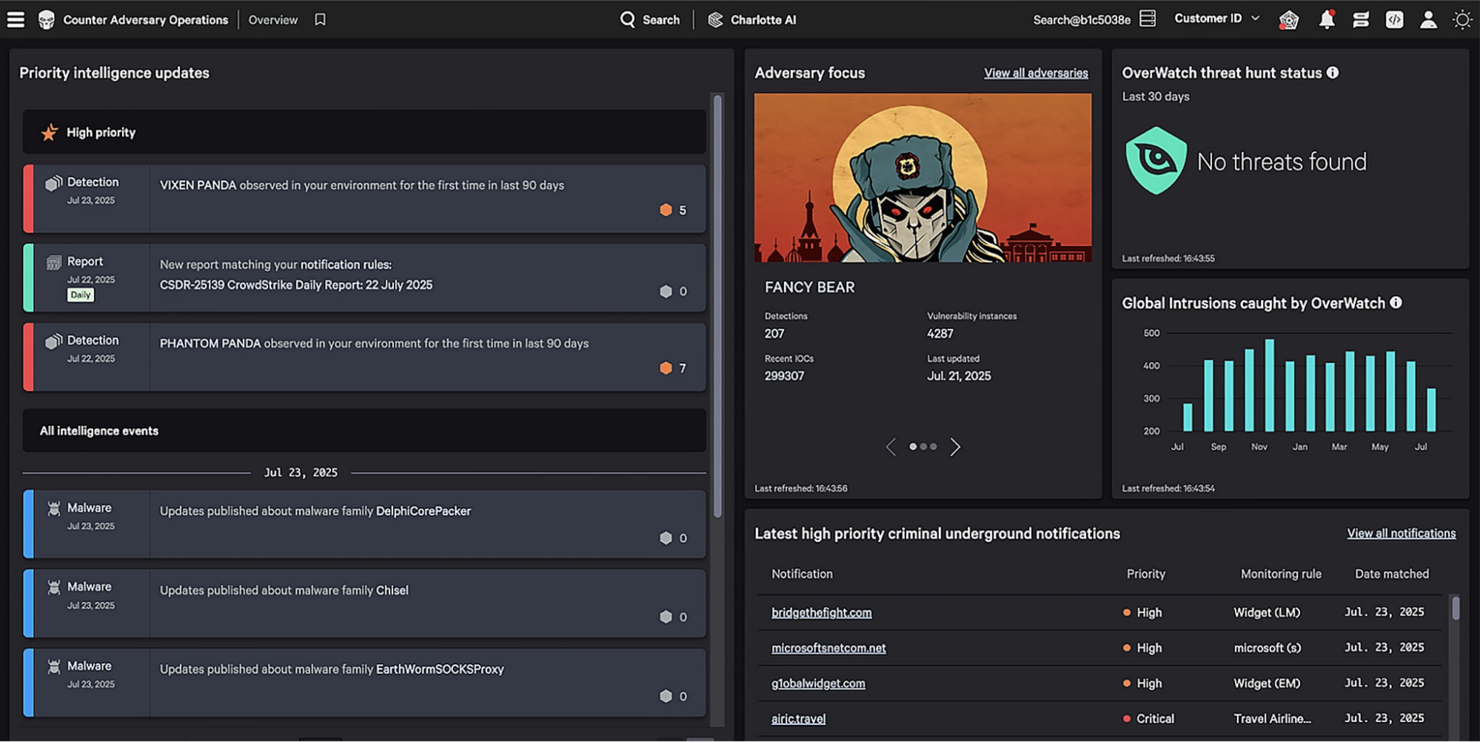

CrowdStrike ist eine Endpoint-Schutzlösung, die speziell für Organisationen entwickelt wurde, die Wert auf fortschrittliche Bedrohungsaufklärung legen. Sie richtet sich an Unternehmen, die Cyber-Bedrohungen schnell und effektiv erkennen und darauf reagieren möchten.

Warum ich CrowdStrike gewählt habe: Die Falcon Intelligence Plattform bietet Echtzeit-Bedrohungsinformationen und verschafft Ihrem Team umsetzbare Einblicke in potenzielle Gefahren. Die cloudnative Architektur ermöglicht eine schnelle Bereitstellung und Skalierbarkeit. Die Fähigkeit des Tools, Bedrohungsanalysen und Reaktionen zu automatisieren, hebt es von anderen Lösungen ab. Zudem liefern die detaillierten Bedrohungsberichte und die Verfolgung von Angreifern einen tiefen Einblick in die Bedrohungslandschaft.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten die Erkennung von Bedrohungen in Echtzeit, sodass Teams neue Gefahren schnell identifizieren und darauf reagieren können. Die automatisierte Bedrohungsanalyse beschleunigt die Behebung und verkürzt so die Reaktionszeiten auf Sicherheitsvorfälle.

Detaillierte Bedrohungsberichte liefern Einblicke in die Taktiken von Hackern, potenzielle Schwachstellen und Zero-Day-Angriffe und helfen Unternehmen, ihre Informationssicherheit zu stärken. Die Plattform ist darauf ausgelegt, den Netzwerkverkehr zu überwachen und Endpunkte auf Laptops, mobilen Geräten und in Cloud-Umgebungen zu schützen. Sie unterstützt umfassendere Sicherheitsoperationen und Threat Hunting-Initiativen.

Integrationen umfassen ServiceNow, AWS, Microsoft Azure, Google Cloud Platform, Palo Alto Networks, Zscaler, Okta und SailPoint.

Pros and Cons

Pros:

- Echtzeit-Bedrohungsaufklärung

- Cloud-native Architektur

- Detaillierte Angreiferverfolgung

Cons:

- Hohe Anzahl von Fehlalarmen

- Eingeschränkter Schutz bei Offline-Nutzung

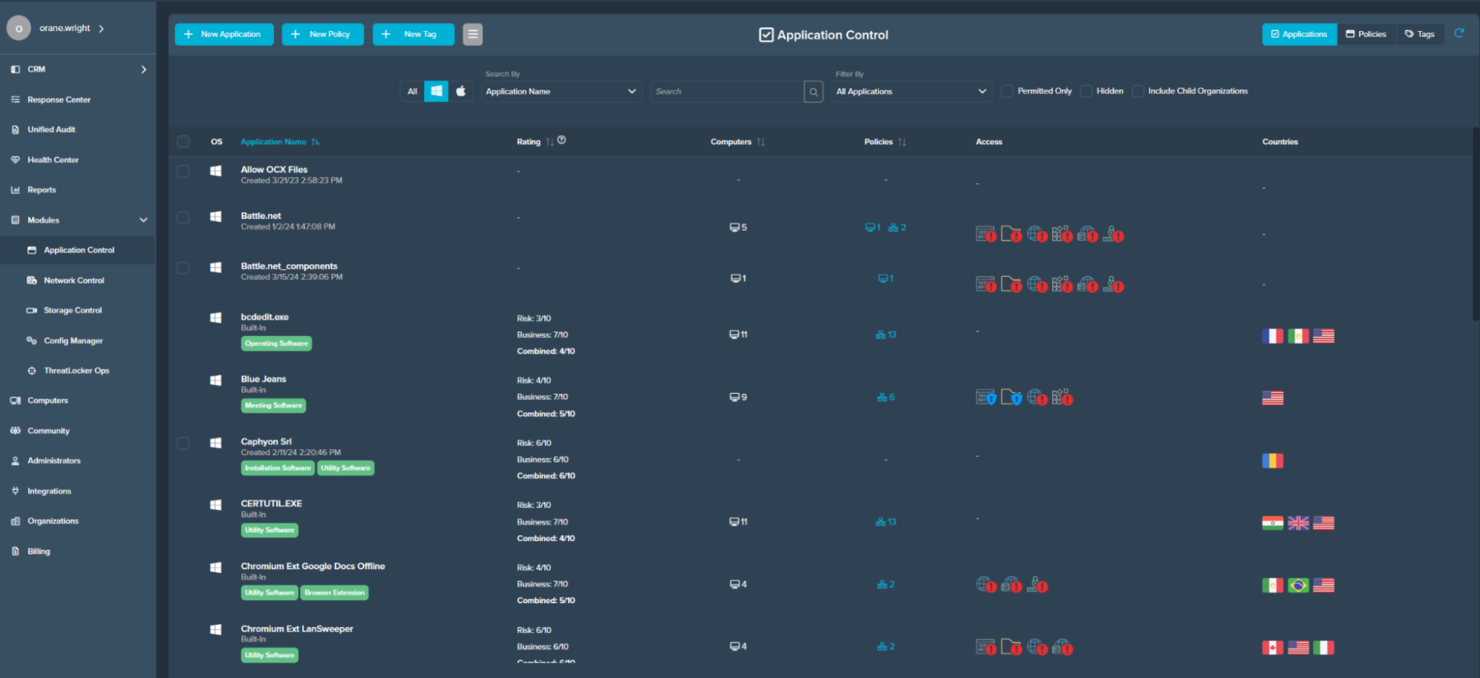

ThreatLocker ist eine fortschrittliche Anwendungskontroll- und Endpunktsicherheitslösung, die für Unternehmen entwickelt wurde, die ihre Cybersecurity stärken wollen. Der Schwerpunkt liegt darauf, nur vertrauenswürdige Anwendungen auszuführen, wodurch eine entscheidende Verteidigungsschicht gegen Malware und unautorisierte Software geschaffen wird.

Warum ich mich für ThreatLocker entschieden habe: Die Anwendungskontrollfunktionen von ThreatLocker umfassen Ringfencing, um zu steuern, wie Anwendungen miteinander interagieren, und um seitliche Bewegungen sowie Datenabflüsse zu verhindern. Die Fähigkeit, unbekannte Anwendungen zu blockieren und eine Whitelist genehmigter Programme zu pflegen, erhöht den Schutz vor Hackern, Zero-Day-Angriffen und anderen Sicherheitsverletzungen. Die Plattform bietet außerdem Prüf- und Berichtswerkzeuge, mit denen die Nutzung von Anwendungen überwacht, potenzielle Schwachstellen identifiziert und Abhilfemaßnahmen unterstützt werden.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Ringfencing, das die Interaktion zwischen Anwendungen einschränkt, um Bedrohungen zu verhindern. Die Audit- und Berichtsfunktionen bieten detaillierte Einblicke in das Verhalten von Anwendungen. Die Whitelisting-Funktion der Software sorgt dafür, dass nur genehmigte Anwendungen in Ihren Systemen ausgeführt werden.

Integrationen sind nicht öffentlich verfügbar.

Pros and Cons

Pros:

- Effektive Whitelisting-Funktionen

- Detaillierte Protokollierung und Berichterstattung

- Anpassbare Sicherheitsrichtlinien

Cons:

- Mögliches Risiko von Anwendungsunterbrechungen

- Blockiert gelegentlich legitime Anwendungen

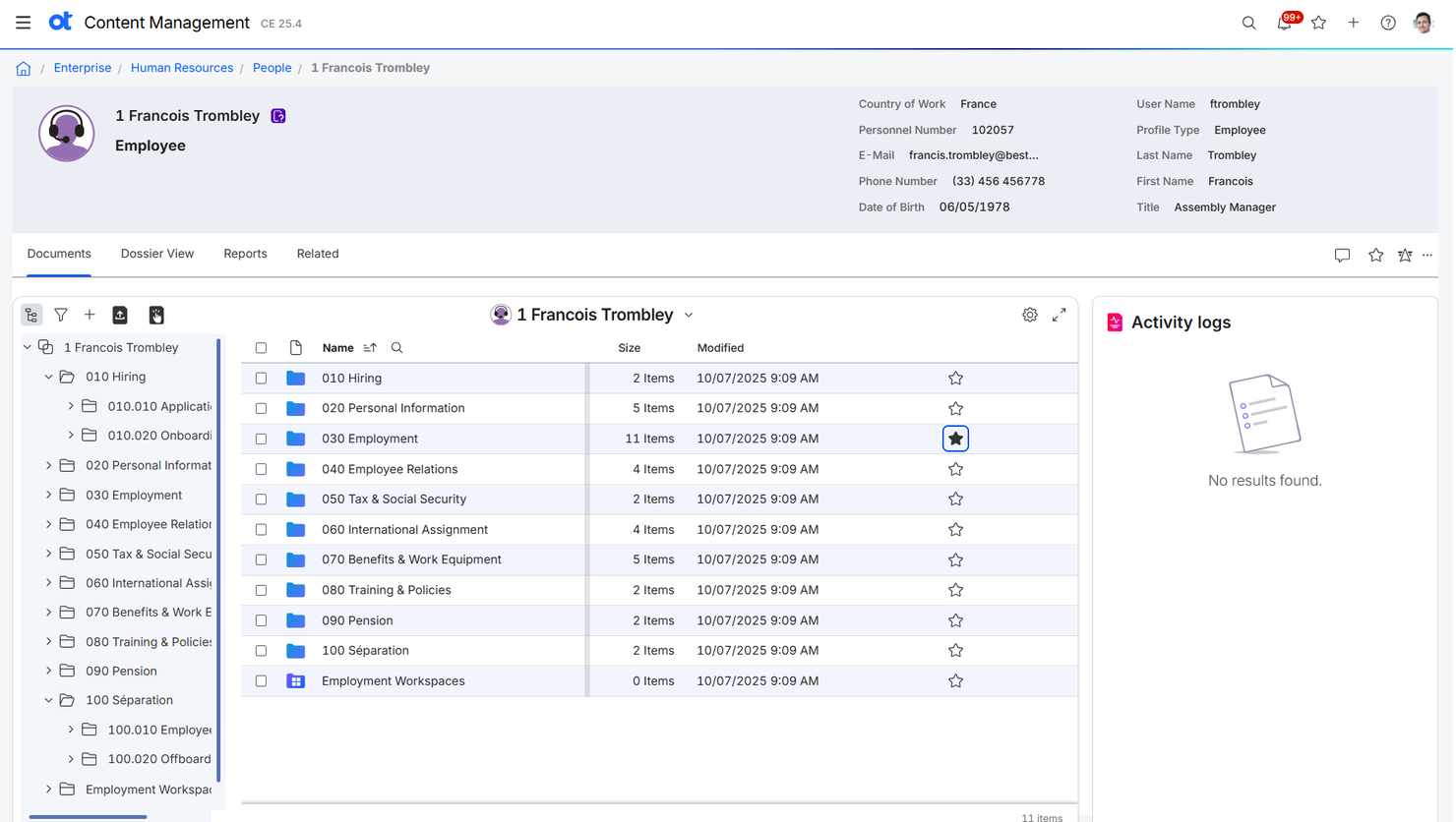

OpenText ist eine Daten- und Unternehmensinformationsmanagement-Plattform, die für Organisationen entwickelt wurde, die große Datenmengen sicher speichern, verwalten und analysieren müssen. Die Plattform unterstützt Best Practices für Informationssicherheit und hilft, sensible Daten in Cloud-Umgebungen und lokalen Systemen zu schützen. Mit Funktionen wie Schwachstellen-Scanning, Bedrohungsüberwachung und sicheren Zugriffskontrollen trägt OpenText dazu bei, die Datenintegrität zu wahren und Risiken zu minimieren.

Warum ich OpenText gewählt habe: OpenText vereint Datenmanagement mit Enterprise Content Management und bietet Lösungen für Dokumentenmanagement, Archivierung und E-Discovery. Die Plattform unterstützt Informationssicherheit und Compliance und hilft Unternehmen in regulierten Branchen, sensible Daten zu schützen und Governance-Standards einzuhalten. Zudem werden Analyse- und Reporting-Tools angeboten, um aus Daten umsetzbare Erkenntnisse zu gewinnen. Durch die Integration mit Sicherheitsplattformen und Serviceanbietern unterstützt OpenText Organisationen dabei, ihre Inhalte in der Cloud und in lokalen Systemen zu überwachen und zu schützen.

Hervorstechende Funktionen & Integrationen:

Funktionen: Dazu gehören Dokumentenmanagement, mit dem Ihr Team Dokumente einfach organisieren und wiederfinden kann. Die Archivierungsfunktionen der Plattform gewährleisten eine langfristige Datenspeicherung und Compliance. E-Discovery-Tools unterstützen bei rechtlichen Verfahren, indem sie relevante Informationen identifizieren und sammeln.

Integrationen: Dazu gehören SAP, Microsoft 365 und Salesforce.

Pros and Cons

Pros:

- Starke Compliance und Governance

- Effektives Dokumentenmanagement

- Unterstützt regulierte Branchen

Cons:

- Komplexer Implementierungsprozess

- Systemleistung kann beeinträchtigt sein

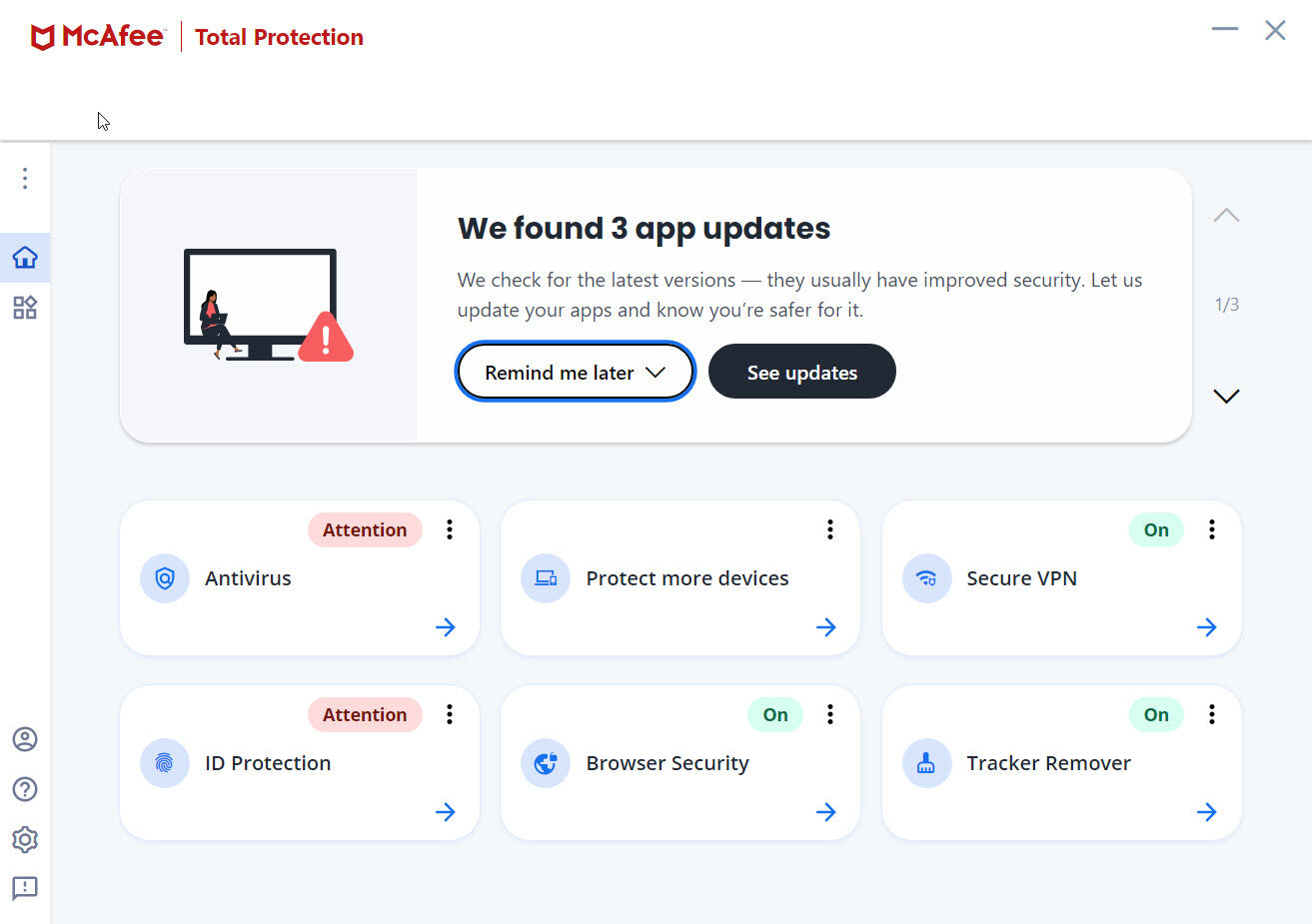

McAfee ist eine Cybersicherheitslösung, die für ihre Antiviren- und Bedrohungsabwehrfunktionen bekannt ist. Sie wird von Unternehmen jeder Größe häufig eingesetzt, um sich vor Malware und anderen Cyberbedrohungen zu schützen.

Warum ich McAfee gewählt habe: Der Virenschutz genießt einen hervorragenden Ruf und bietet Echtzeit-Scans sowie automatische Updates, um Ihre Systeme sicher zu halten. Die Software beinhaltet eine Firewall, um unerwünschten Datenverkehr zu blockieren und unbefugten Zugriff zu verhindern. Zudem schützt sie beim Surfen im Internet vor Phishing und schädlichen Webseiten. Der Antivirenfokus von McAfee macht die Lösung ideal für Unternehmen, die Wert auf umfassende Bedrohungsabwehr legen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Echtzeit-Scans, die Ihrem Team helfen, vor den neuesten Bedrohungen geschützt zu bleiben. Die Firewall der Software bietet eine zusätzliche Sicherheitsschicht, indem sie verdächtigen Datenverkehr blockiert. Der Webbrowserschutz gewährleistet sicheres Surfen, indem schädliche Webseiten erkannt und blockiert werden.

Integrationen sind nicht öffentlich verfügbar.

Pros and Cons

Pros:

- Echtzeit-Bedrohungserkennung

- Leistungsstarke Firewall-Funktionen

- Plattformübergreifende Kompatibilität

Cons:

- Vollständige Scans laufen langsam

- Eingeschränktes Funktionsangebot unter macOS

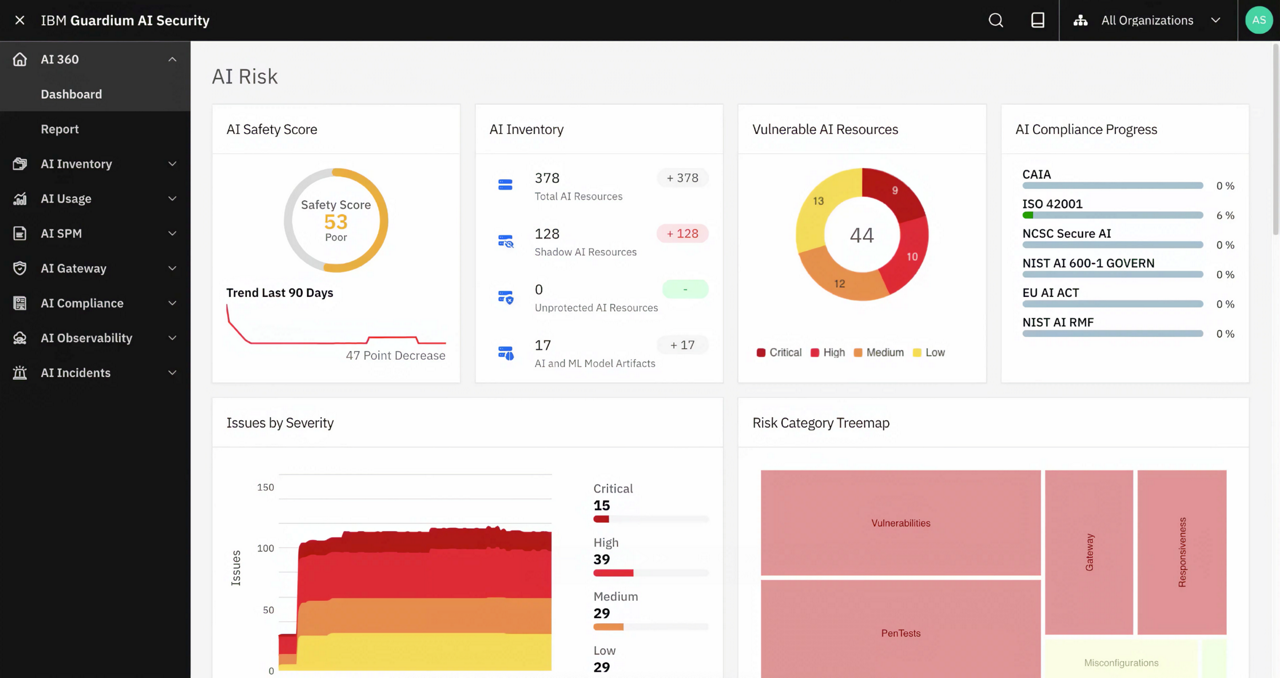

IBM bietet verwaltete Sicherheitsdienste für Unternehmen, die eine zuverlässige Verwaltung ihrer IT-Sicherheit anstreben. Die Lösungen umfassen Bedrohungsüberwachung, -erkennung und -reaktion, um die digitalen Werte Ihres Unternehmens zu schützen.

Warum ich IBM gewählt habe: Die verwalteten Sicherheitsdienste bieten eine Überwachung und Reaktion auf Vorfälle rund um die Uhr, wodurch Ihr Team stets geschützt ist. Mit den Fähigkeiten zur Bedrohungsanalyse lassen sich potenzielle Risiken identifizieren, bevor sie Ihr Netzwerk beeinträchtigen. Die anpassbaren Sicherheitslösungen von IBM gehen gezielt auf individuelle Geschäftsanforderungen ein und machen das Angebot so zu einer guten Wahl für Unternehmen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen eine 24/7-Bedrohungsüberwachung, die einen kontinuierlichen Schutz für Ihr Unternehmen gewährleistet. Die Fähigkeiten zur Vorfallreaktion sorgen für eine zeitnahe Reaktion auf Sicherheitsverletzungen. Die Bedrohungsinformationen von IBM geben Einblicke in neue Angriffsarten und helfen, potenziellen Risiken einen Schritt voraus zu sein.

Integrationen umfassen AWS, Microsoft, Adobe, Oracle, Salesforce, Palo Alto Networks und SAP.

Pros and Cons

Pros:

- Kontinuierliche Bedrohungsüberwachung

- Starke Fähigkeiten zur Reaktion auf Vorfälle

- Integration mit bestehenden Systemen

Cons:

- Begrenzte Möglichkeiten zur Anpassung von Richtlinien

- Unterstützung für Legacy-Systeme wirkt grundlegend

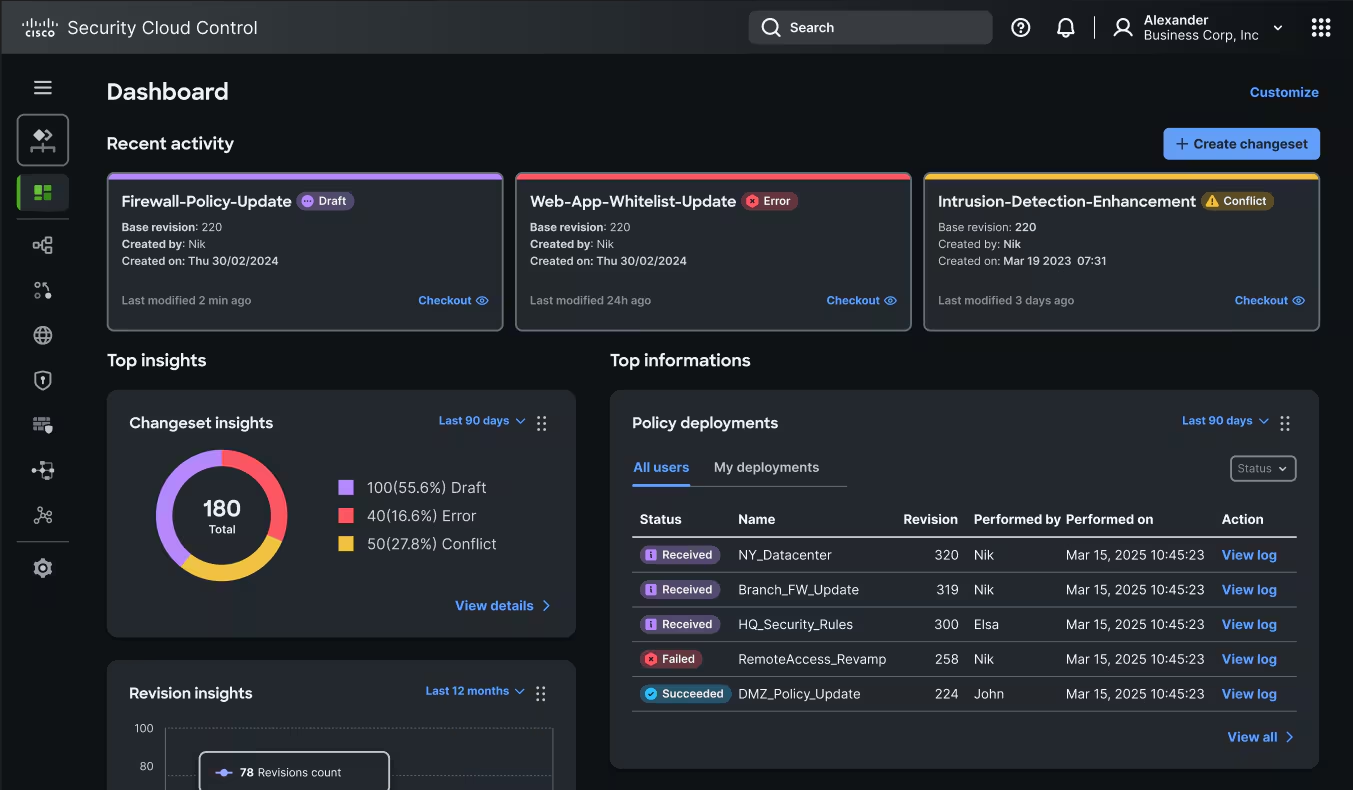

Cisco bietet eine Reihe von Cybersicherheitslösungen für große Unternehmen an, wobei der Schwerpunkt auf Netzwerksicherheit liegt. Es hilft Unternehmen, ihre Infrastruktur zu schützen, indem es Funktionen für Bedrohungserkennung, -prävention und -reaktion bereitstellt.

Warum ich Cisco ausgewählt habe: Die umfangreiche Suite von Sicherheitstools ist auf Unternehmensnetzwerke zugeschnitten und bietet End-to-End-Schutz. Ciscos fortschrittliche Funktionen zur Bedrohungserkennung und -reaktion ermöglichen es, Risiken schnell zu identifizieren und zu mindern. Die Netzwerksicherheitslösungen der Plattform sind skalierbar, sodass Ihr Unternehmen bei Wachstum durchgehend geschützt bleibt. Darüber hinaus stärkt die Integration von Sicherheitslösungen über die gesamte Produktlinie hinweg die Sicherheitslage Ihres Unternehmens insgesamt.

Herausragende Funktionen & Integrationen:

Funktionen umfassen eine fortschrittliche Bedrohungserkennung, die Ihrem Team hilft, Risiken in Echtzeit zu identifizieren. Die Reaktionsmöglichkeiten der Plattform ermöglichen eine schnelle Eindämmung erkannter Bedrohungen. Ciscos Netzwerksicherheitslösungen sind skalierbar und wachsen mit Ihrem Unternehmen mit.

Integrationen umfassen Amazon, Microsoft, Google Cloud, Splunk und Okta.

Pros and Cons

Pros:

- Skalierbare Netzwerksicherheitslösungen

- Schnelle Reaktionsmöglichkeiten

- Integrierte Sicherheit über alle Produkte hinweg

Cons:

- Hoher Ressourcenverbrauch

- Berichte liefern keine Echtzeitdetails

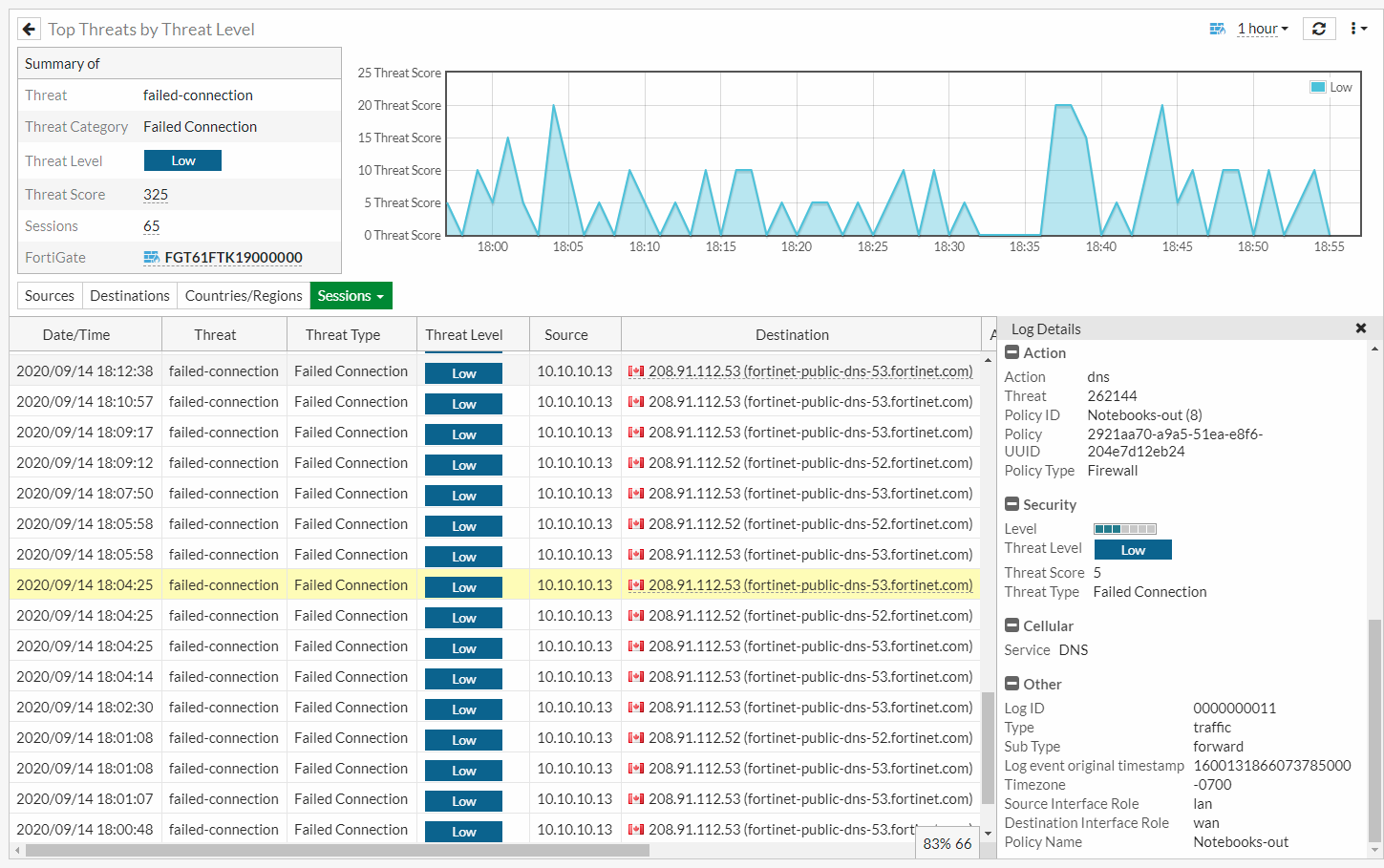

Fortinet ist eine Cybersicherheitslösung, die sich auf ein einheitliches Bedrohungsmanagement für Unternehmen jeder Größe konzentriert. Sie bietet integrierte Sicherheitsfunktionen, die Ihr Netzwerk, Ihre Anwendungen und Ihre Daten vor unterschiedlichen Cyber-Bedrohungen schützen.

Warum ich Fortinet ausgewählt habe: Die Plattform ermöglicht ein einheitliches Bedrohungsmanagement durch ihre FortiGate-Firewalls, die mehrere Sicherheitsfunktionen in einem einzigen Gerät vereinen. Funktionen wie Eindringungsschutz, Web-Filterung und Anwendungskontrolle verbessern die Netzwerksicherheit. Die Security Fabric-Architektur verbindet verschiedene Sicherheitslösungen und bietet einen umfassenden Überblick über Ihre Sicherheitslage.

Herausragende Funktionen & Integrationen:

Funktionen umfassen fortschrittliche Systeme zur Eindringungsprävention, die dabei helfen, böswillige Aktivitäten zu blockieren. Die Webfilter-Funktionen sorgen für sicheres Surfen, indem sie den Zugriff auf schädliche Webseiten kontrollieren. Über die Anwendungskontrolle kann Ihr Team Anwendungen verwalten und eine unbefugte Nutzung verhindern.

Integrationen umfassen AWS, Microsoft, Google Cloud, VMware, Cisco, Splunk, IBM, ServiceNow und Okta.

Pros and Cons

Pros:

- Integrierte Sicherheitsfunktionen

- Fortschrittliches Bedrohungsmanagement

- Skalierbare Security Fabric-Architektur

Cons:

- Langsame erweiterte Module

- SSL-Inspektion reduziert Geschwindigkeit

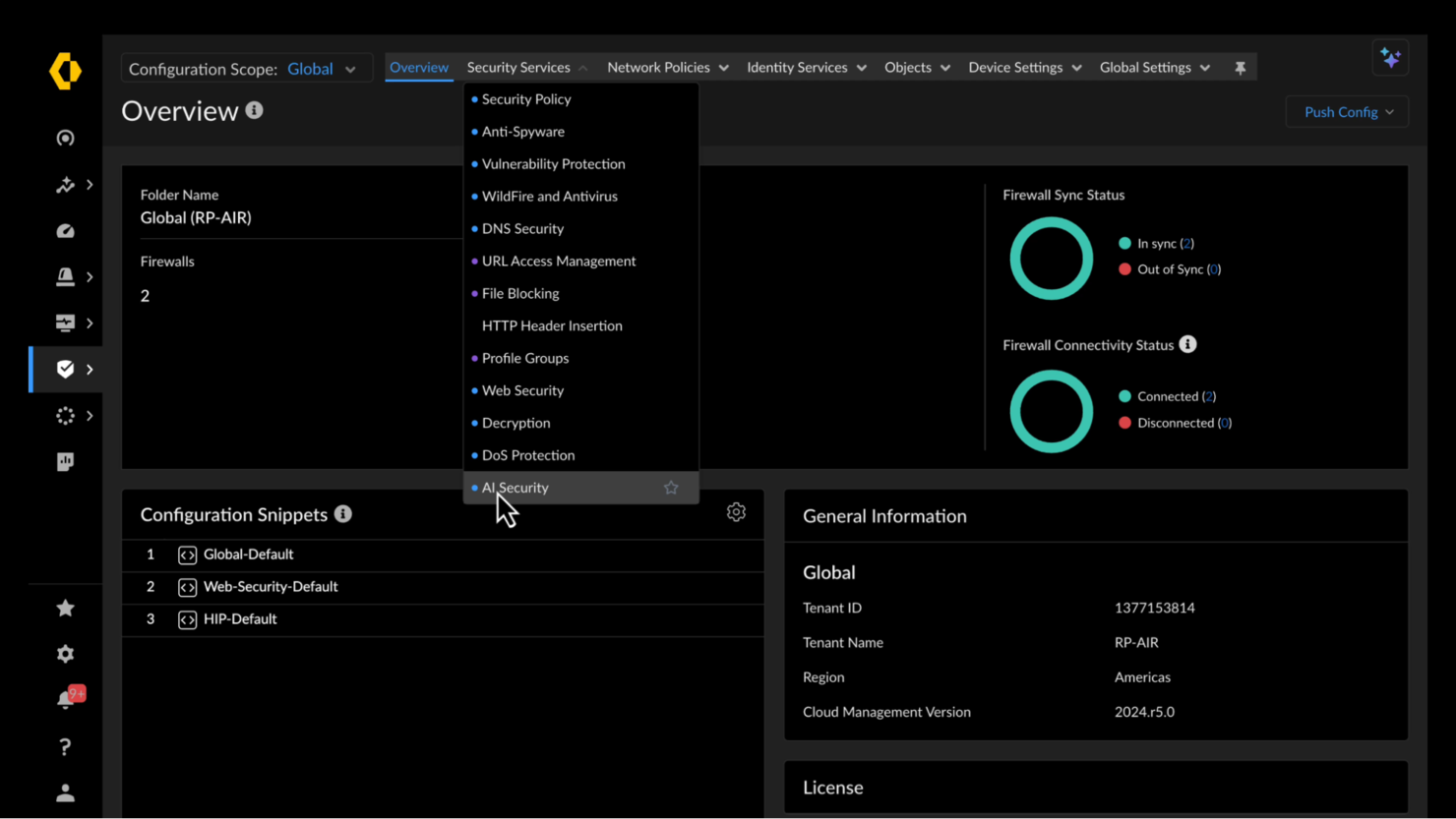

Palo Alto Networks ist eine KI-gestützte Cybersicherheitsplattform, die sich auf Netzwerksicherheit für Unternehmen jeder Größe konzentriert. Sie bietet fortschrittliche Bedrohungsabwehr und sicheren Zugriff, um Ihr Netzwerk vor Cyberbedrohungen zu schützen.

Warum ich Palo Alto Networks gewählt habe: Palo Alto Networks liefert moderne Firewall-Funktionen mit detaillierter Paketinspektion und fortschrittlichem Bedrohungsschutz. Seine Funktionen zur Eindringungserkennung und URL-Filterung helfen Teams, den Netzwerkverkehr sowohl in lokalen als auch in Cloud-Umgebungen zu überwachen und abzusichern. Die Plattform umfasst zudem cloudbasierte Sicherheitsdienste, VPN-Unterstützung und die Integration in SOC-Operationen, wodurch Organisationen kritische Systeme schützen, neue Bedrohungen erkennen und eine starke Cybersecurity-Aufstellung bewahren können.

Herausragende Funktionen & Integrationen:

Funktionen umfassen moderne Firewall-Funktionen mit detaillierter Paketinspektion zur Identifizierung von Bedrohungen. Das System zur Verhinderung von Eindringversuchen hilft Ihrem Team, bekannte und unbekannte Bedrohungen effektiv zu blockieren. Die URL-Filterung sorgt für eine zusätzliche Sicherheitsebene, indem der Zugriff auf bösartige Websites verhindert wird.

Integrationen umfassen AWS, Microsoft, Google Cloud, VMware, Splunk, Cisco, IBM, ServiceNow, Okta und SailPoint.

Pros and Cons

Pros:

- Fortschrittliche Bedrohungsabwehr

- Zentrales Verwaltungssystem

- Detaillierte Paketinspektion

Cons:

- Komplexer Konfigurationsprozess

- Erfordert stetige Verwaltung

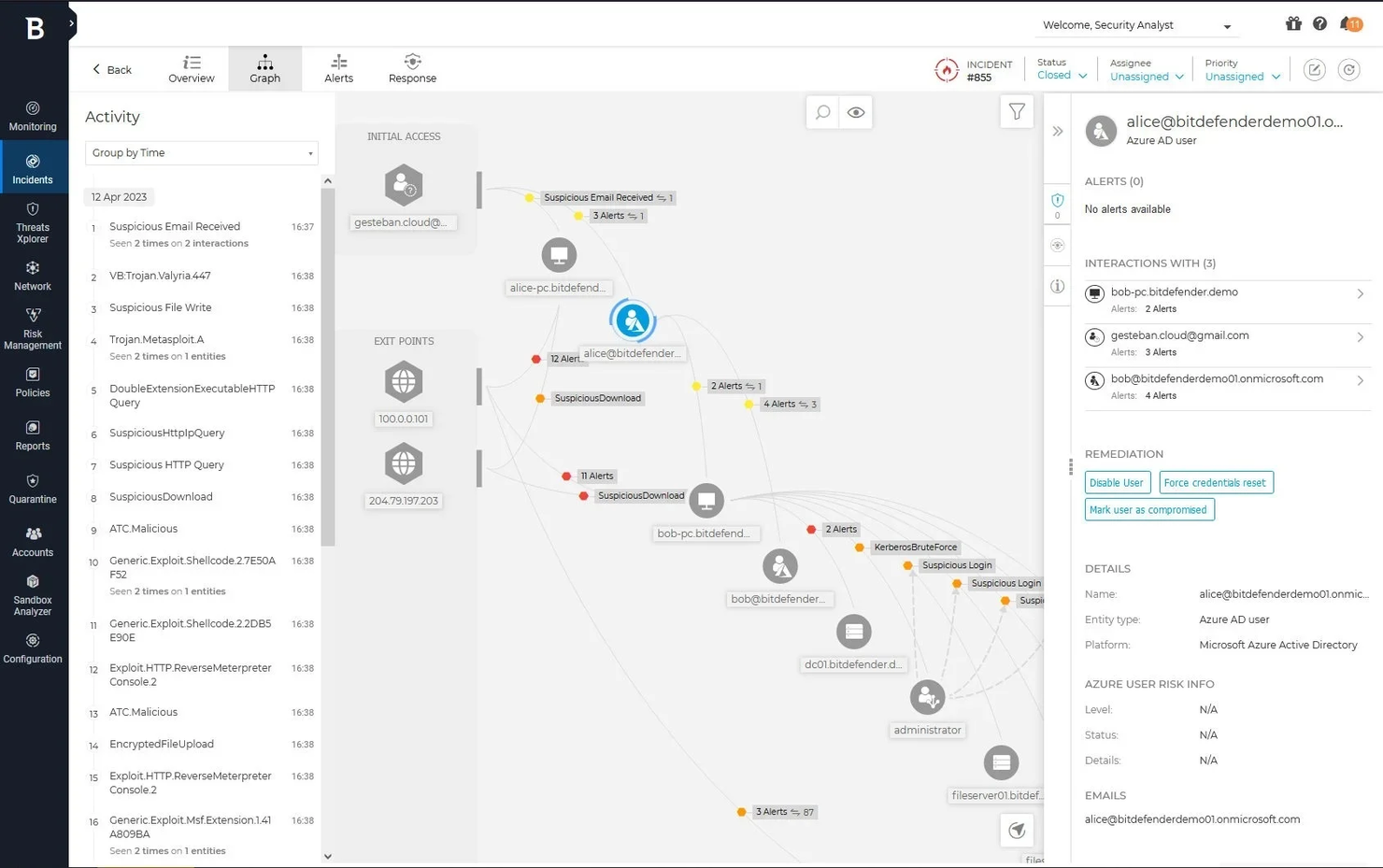

Bitdefender ist eine Antivirensoftware, die für den Endpunktschutz in Unternehmen jeder Größe entwickelt wurde. Sie konzentriert sich darauf, Geräte vor Malware, Ransomware und anderen Cyberbedrohungen zu schützen und sorgt dafür, dass Ihre Systeme sicher bleiben.

Warum ich Bitdefender ausgewählt habe: Die Endpunktschutz-Funktionen sind hoch angesehen und bieten Merkmale wie verhaltensbasierte Erkennung und Prävention. Die Plattform nutzt fortschrittliche Bedrohungsintelligenz, um Bedrohungen zu identifizieren und zu blockieren, bevor sie Ihr Netzwerk beeinträchtigen können. Bitdefender GravityZone ermöglicht eine zentrale Verwaltung Ihrer Sicherheitsprozesse. Die Möglichkeit, Reaktionen auf Bedrohungen zu automatisieren, macht Bitdefender zur idealen Wahl für Unternehmen, die ihre Cyberabwehr verstärken möchten.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen verhaltensorientierte Erkennung, die Teams hilft, verdächtige Aktivitäten auf Endgeräten zu erkennen und zu blockieren. Die zentrale Verwaltungsoberfläche ermöglicht eine konsistente Durchsetzung von Sicherheitsrichtlinien auf allen Geräten. Die Plattform nutzt fortschrittliche Bedrohungsintelligenz, um Einblicke in potenzielle Risiken zu geben und unterstützt so den Schutz von E-Mail-Sicherheit, DNS-Verkehr und gesamten Sicherheitssystemen.

Integrationen umfassen AWS, Microsoft, Splunk und Okta.

Pros and Cons

Pros:

- Erweiterte Bedrohungsintelligenz

- Automatisierte Bedrohungsreaktionen

- Skalierbar für unterschiedliche Unternehmensgrößen

Cons:

- Eingeschränkte Anpassungsmöglichkeiten

- Begrenzte MAC-/Mobilfunktionen

Weitere Enterprise-Cybersicherheits-Tools

Hier sind einige zusätzliche Enterprise-Cybersicherheits-Tools, die es zwar nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- Tenable

Am besten geeignet für Schwachstellenmanagement

- IPKeys

Am besten geeignet für Sicherheitsanforderungen im Versorgungssektor

- Symantec (Broadcom)

Am besten geeignet zur Verhinderung von Datenverlust

Auswahlkriterien für Enterprise-Cybersicherheits-Tools

Bei der Auswahl der besten Enterprise-Cybersicherheits-Tools für diese Liste habe ich gängige Käuferbedürfnisse und Schmerzpunkte wie Datenschutz und Bedrohungserkennung berücksichtigt. Außerdem habe ich das folgende Bewertungsschema genutzt, um die Auswahl strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese gängigen Anwendungsfälle abdecken:

- Bedrohungserkennung und -prävention

- Datenverschlüsselung

- Zugriffsmanagement

- Vorfallmanagement

- Compliance-Berichterstattung

Besondere Zusatzfunktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach einzigartigen Funktionen Ausschau gehalten, wie zum Beispiel:

- Erweiterte Bedrohungsinformationen

- Automatisierte Reaktion auf Vorfälle

- Echtzeitüberwachung

- Anpassbare Sicherheitsrichtlinien

- Integration mit IoT-Geräten

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jeder Lösung einschätzen zu können, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassungsmöglichkeiten

- Lernkurve

- Feedback-Möglichkeiten für Nutzer

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Onboarding-Webinare

- Unterstützung bei der Migration

- Zugang zu Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Angebote der einzelnen Softwareanbieter zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit eines 24/7-Supports

- Reaktionszeit auf Anfragen

- Zugang zu einer Wissensdatenbank

- Personalisierte Supportoptionen

- Verfügbarkeit von Multikanal-Support

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis der jeweiligen Plattform einzuschätzen, habe ich Folgendes berücksichtigt:

- Preistransparenz

- Konkurrenzfähige Preise

- Funktionsumfang im Verhältnis zu den Kosten

- Flexible Preismodelle

- Rabatte für langfristige Verträge

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich bei der Analyse der Kundenbewertungen auf Folgendes geachtet:

- Allgemeine Zufriedenheitsbewertungen

- Feedback zur Zuverlässigkeit

- Anmerkungen zur Wirksamkeit der Funktionen

- Erkenntnisse zur Benutzerfreundlichkeit

- Berichte über die Qualität des Kundenservice

So wählen Sie Unternehmens-Cybersicherheitstools aus

Man kann sich leicht in langen Funktionslisten und komplexen Preisstrukturen verlieren. Damit Sie während Ihres individuellen Auswahlprozesses den Überblick behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Unternehmen mitwachsen? Bewerten Sie, ob es auch bei zunehmenden Daten und Nutzern leistungsfähig bleibt. Achten Sie auf flexible Skalierungsmöglichkeiten. |

| Integrationen | Ist es mit Ihren bestehenden Systemen kompatibel? Prüfen Sie, ob es mit Ihrer aktuellen Software-Infrastruktur zusammenarbeitet, um kostspielige Umgehungslösungen zu vermeiden. |

| Anpassbarkeit | Wie weit lässt sich das Tool an Ihre Anforderungen anpassen? Überlegen Sie, ob Sie Einstellungen und Funktionen auf Ihre Arbeitsabläufe abstimmen können. |

| Benutzerfreundlichkeit | Ist das Tool einfach zu bedienen? Stellen Sie sicher, dass Ihr Team es ohne aufwändige Schulung bedienen kann. Achten Sie auf eine intuitive Benutzeroberfläche. |

| Implementierung und Onboarding | Wie lange dauert es, bis das Tool einsatzbereit ist? Bewerten Sie den Zeit- und Ressourcenaufwand für die Implementierung und Schulung Ihres Teams. |

| Kosten | Passen die Preise zu Ihrem Budget? Vergleichen Sie die Kosten mit dem Funktionsumfang. Achten Sie auf versteckte Gebühren oder langfristige Verpflichtungen. |

| Sicherheitsmaßnahmen | Gibt es starke Schutzmechanismen? Überprüfen Sie, ob das Tool Verschlüsselung, Zugriffskontrollen und regelmäßige Sicherheitsupdates bietet. |

| Compliance-Anforderungen | Erfüllt das Tool branchenspezifische Vorgaben? Achten Sie darauf, dass es beispielsweise DSGVO- oder HIPAA-konform ist, falls dies für Ihr Unternehmen relevant ist. |

Was sind Unternehmens-Cybersicherheitstools?

Unternehmens-Cybersicherheitstools sind Lösungen, die dazu dienen, die digitalen Ressourcen einer Organisation vor Cyber-Bedrohungen zu schützen. IT-Fachkräfte, Sicherheitsanalysten und Netzwerkadministratoren setzen diese Tools typischerweise ein, um Daten zu schützen und sichere Abläufe zu gewährleisten.

Funktionen wie Bedrohungserkennung, Datenverschlüsselung und Zugriffskontrolle helfen dabei, Schwachstellen zu identifizieren, sensible Informationen abzusichern und die Benutzerzugänge zu verwalten. Insgesamt bieten diese Tools einen entscheidenden Schutz für die digitale Umgebung eines Unternehmens und sichern den Geschäftsbetrieb.

Funktionen

Achten Sie bei der Auswahl von Unternehmens-Cybersicherheitstools auf folgende zentrale Funktionen:

- Bedrohungserkennung: Erkennt potenzielle Bedrohungen in Echtzeit, um Datenverstöße und unbefugten Zugriff zu verhindern.

- Datenverschlüsselung: Schützt vertrauliche Informationen, indem sie in ein sicheres Format umgewandelt werden, das nur von autorisierten Benutzern gelesen werden kann.

- Zugriffskontrolle: Verwalten Sie, wer auf bestimmte Daten und Systeme zugreifen darf, um sicherzustellen, dass nur befugtes Personal Zugang erhält.

- Vorfallreaktion: Bietet Tools und Protokolle für schnelle Maßnahmen und Lösungen, wenn ein Sicherheitsereignis auftritt.

- Compliance-Berichte: Erstellt Berichte, die die Einhaltung von Branchenvorschriften und Standards belegen, und senkt so rechtliche Risiken.

- Skalierbarkeit: Ermöglicht es dem Tool, mit Ihrem Unternehmen zu wachsen, indem es steigende Anforderungen an Daten und Nutzer ohne Leistungseinbußen bewältigt.

- Integrationsmöglichkeiten: Stellt die Kompatibilität mit bestehenden Systemen und Software sicher und unterstützt so eine ganzheitliche Sicherheitsstrategie.

- Anpassbarkeit: Ermöglicht Ihnen die Anpassung von Einstellungen und Funktionen an Ihre spezifischen geschäftlichen Anforderungen und Arbeitsabläufe.

- Benutzerfreundliche Oberfläche: Bietet ein intuitives Design, das Navigation und Bedienung vereinfacht und den Bedarf an intensiver Schulung reduziert.

- Sicherheitsmaßnahmen: Enthält Maßnahmen wie Verschlüsselung und regelmäßige Updates, um vor aktuellen Bedrohungen und Schwachstellen zu schützen.

Vorteile

Die Implementierung von Cybersicherheits-Tools für Unternehmen bietet Ihrem Team und Unternehmen zahlreiche Vorteile. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Schützt Ihre digitalen Vermögenswerte vor Bedrohungen und Sicherheitsverletzungen mit Funktionen wie Bedrohungserkennung und Datenverschlüsselung.

- Regulatorische Konformität: Unterstützt Sie, Branchenstandards und gesetzliche Anforderungen durch Compliance-Berichte und Audits einzuhalten.

- Betriebliche Effizienz: Optimiert Sicherheitsprozesse und reduziert manuelle Arbeit durch automatisierte Vorfallreaktion und Zugriffskontrolle.

- Skalierbarkeit: Unterstützt das Wachstum Ihres Unternehmens, indem steigende Daten- und Nutzeranforderungen ohne Sicherheitsverlust verarbeitet werden.

- Fundierte Entscheidungsfindung: Liefert Einblicke aus Sicherheitsanalysen, um datenbasierte Entscheidungen zu Ihrer Sicherheitsstrategie treffen zu können.

- Verbessertes Nutzerzugriffsmanagement: Stellt sicher, dass nur befugte Personen Zugriff auf vertrauliche Informationen haben, was das Risiko von internen Bedrohungen verringert.

Kosten und Preise

Für die Auswahl von Cybersicherheits-Tools für Unternehmen ist es wichtig, die verschiedenen verfügbaren Preismodelle und Tarife zu verstehen. Die Kosten variieren je nach Funktionen, Teamgröße, Erweiterungen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische enthaltene Funktionen von Cybersicherheitslösungen für Unternehmen zusammen:

Tarifvergleichstabelle für Cybersicherheits-Tools für Unternehmen

| Tariftyp | Durchschnittlicher Preis | Häufige Merkmale |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Bedrohungserkennung, begrenzte Datenverschlüsselung und einfache Zugriffskontrolle. |

| Persönlicher Tarif | $5-$25/Benutzer/ Monat | Erweiterte Datenverschlüsselung, grundlegende Compliance-Berichte und Schutz persönlicher Geräte. |

| Business-Tarif | $30-$500/Benutzer/ Monat | Fortgeschrittene Bedrohungserkennung, umfassende Compliance-Berichte und zentrales Management. |

| Unternehmens-Tarif | $80-$500+/Benutzer/ Monat | Vollständige Anpassung, Prioritäts-Support und Integration in bestehende IT-Infrastruktur. |

FAQs zu Enterprise-Cybersicherheitstools

Hier finden Sie Antworten auf häufig gestellte Fragen zu Cybersicherheitstools für Unternehmen:

Können Enterprise-Cybersicherheitstools mit bestehenden Systemen integriert werden?

Die meisten Cybersicherheitstools für Unternehmen lassen sich gut in bestehende Systeme integrieren, was für eine einheitliche Sicherheitsstrategie unerlässlich ist. Prüfen Sie bei der Auswahl, ob jedes Tool Ihre aktuelle Infrastruktur unterstützt – dazu gehören Cloud-Dienste, lokale Systeme und Drittanbieter-Apps. Fragen Sie die Anbieter nach verfügbaren APIs oder Konnektoren, um eine nahtlose Integration zu gewährleisten. Bevorzugen Sie Tools, die eine starke Kompatibilität mit Ihren bestehenden Plattformen bieten.

Wie häufig sollten Cybersicherheitstools aktualisiert werden?

Cybersicherheitstools sollten regelmäßig aktualisiert werden, um vor neuen Bedrohungen zu schützen. Anbieter veröffentlichen in der Regel Patches, um Schwachstellen zu beheben und die Leistung zu verbessern. Aktivieren Sie nach Möglichkeit automatische Updates oder planen Sie regelmäßige Überprüfungen ein, um auf dem neuesten Stand zu bleiben. Ermutigen Sie Ihr Team, sich über Änderungen an der Software und ihren Funktionen auf dem Laufenden zu halten. Das Befolgen der vom Anbieter empfohlenen Update-Praktiken trägt dazu bei, eine sichere und widerstandsfähige IT-Umgebung zu erhalten.

Brauche ich ein eigenes Team für die Verwaltung von Cybersicherheitstools?

Ein dediziertes Sicherheitsteam ist nicht zwingend notwendig, kann aber Ihre Sicherheitslage erheblich stärken. Kleinere Unternehmen verlassen sich oft auf bestehende IT-Mitarbeitende, während größere Firmen meist von speziellem Fachpersonal für Überwachung und Bedrohungsabwehr profitieren. Wenn Ressourcen begrenzt sind, ziehen Sie Managed Security Services oder zusätzliche Schulungen für Ihr aktuelles Team in Betracht. Die optimale Lösung hängt letztlich von Größe, Komplexität und Risikoprofil Ihrer Organisation ab.

Wie geht es weiter?

Wenn Sie gerade Cybersicherheitstools für Unternehmen recherchieren, verbinden Sie sich unverbindlich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen besprochen werden. Anschließend erhalten Sie eine engere Auswahl passender Software, die Sie überprüfen können. Die Berater unterstützen Sie sogar während des gesamten Beschaffungsprozesses, einschließlich Preisverhandlungen.