Cybersecurity bezieht sich auf die Praktiken und Techniken, die eingesetzt werden, um Systeme, Netzwerke und Programme vor digitalen Angriffen, unbefugtem Zugriff oder Schäden zu schützen. Dazu gehört eine Vielzahl von Maßnahmen, die darauf abzielen, die Integrität, Vertraulichkeit und Verfügbarkeit von Daten auf verschiedenen digitalen Plattformen zu bewahren.

Das Ziel der Cybersicherheit ist es, sensible Informationen vor Gefahren wie Hacking, Phishing, Malware und Ransomware zu schützen und so die Sicherheit und den Datenschutz von Daten in einer zunehmend vernetzten Welt zu gewährleisten.

In diesem Leitfaden beleuchten wir die wichtigsten Aspekte der Cybersicherheit und wie Technologie-Führungskräfte ihren Teams helfen können, häufige Sicherheitsherausforderungen zu meistern.

Eine Einführung in die Cybersicherheit

Cybersicherheit umfasst die Einführung von Schutzmaßnahmen wie Firewalls, Antivirensoftware und Systeme zur Angriffserkennung. Ebenso gehören Strategien zum Risikomanagement, zur Datenwiederherstellung und zur Schulung der Nutzer dazu.

Die Branche ist bereits ein großes Geschäftsfeld und wächst rasant weiter. Einer von KPMG durchgeführten Umfrage zufolge sind 18% der befragten CEOs der Meinung, dass Cyberkriminalität 2025 die größte Bedrohung für das Wachstum ihrer Unternehmen darstellen wird.

Auch wenn die besten Sicherheitsmaßnahmen keinen vollständigen Schutz bieten, kann das Ergreifen bestimmter Vorsichtsmaßnahmen das Risiko erheblich verringern. Die Wahl des besten Anbieters für Cybersicherheit ist zum Schutz des eigenen Unternehmens ebenfalls von entscheidender Bedeutung.

Häufige Cyberbedrohungen

Cyberbedrohungen können viele Formen annehmen. Zu den Risiken zählen etwa, dass Malware Ihr gesamtes System löscht, ein Eindringling auf Ihre Dateien zugreift und diese verändert, Ihr Computer zur Durchführung von Angriffen gegen andere missbraucht wird oder jemand Ihre Kreditkartendaten stiehlt, um unbefugte Transaktionen durchzuführen. Technische Lösungen wie Cybersicherheitssoftware, Firewalls und Zugangskontrollsysteme spielen weiterhin eine wichtige Rolle. Genauso wichtig ist es aber, den menschlichen Faktor zu berücksichtigen. Ein praxisnaher Ansatz zur Cybersicherheit adressiert sowohl technische als auch menschliche Aspekte.

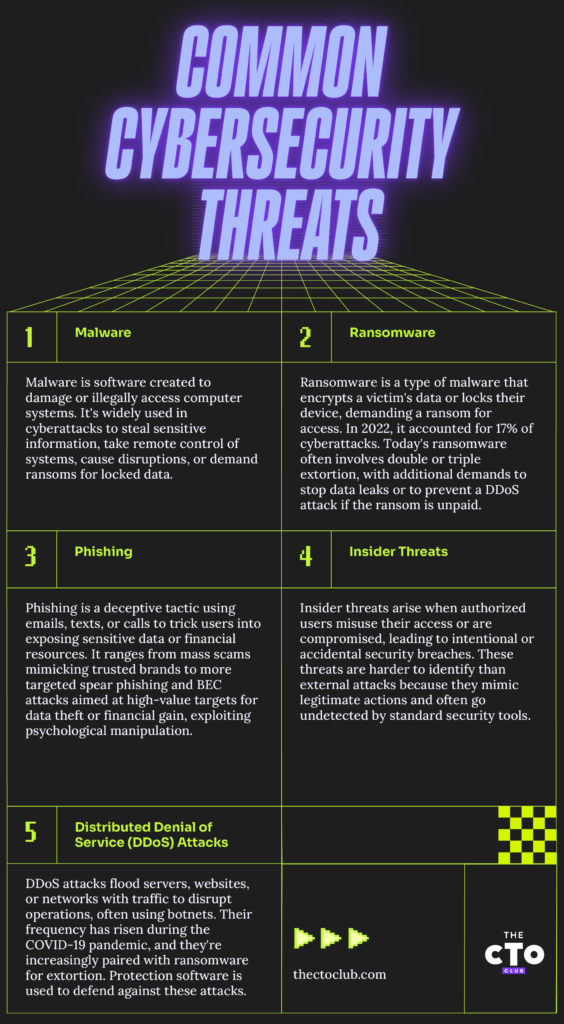

- Malware, eine Abkürzung für "Malicious Software", bezeichnet jegliche Software oder Computerprogramme, die gezielt entwickelt wurden, um einem Computersystem oder seinen Nutzern Schaden zuzufügen. Sie ist ein häufiges Element in den meisten modernen Cyberangriffen. Malware wird von Hackern und Cyberkriminellen entwickelt und eingesetzt, um sich unrechtmäßig Zugang zu Computersystemen und vertraulichen Informationen zu verschaffen, Computersysteme aus der Ferne zu kontrollieren, diese zu stören oder zu beschädigen oder Daten und Systeme zu erpressen...

- Ransomware ist eine Schadsoftware, die die Daten oder Geräte des Opfers sperrt und damit droht, sie unzugänglich zu halten—oder sogar Schlimmeres—es sei denn, ein Lösegeld wird bezahlt. Der IBM Security X-Force Threat Intelligence Index 2023 berichtet, dass Ransomware-Angriffe im Jahr 2022 17% aller Cyberangriffe ausmachten. Moderne Ransomware ist gravierender als frühe Versionen. Ursprünglich forderte Ransomware ein einmaliges Lösegeld für Entschlüsselungsschlüssel. Heutige Angriffe setzen jedoch häufig doppelte Erpressung ein und verlangen ein weiteres Lösegeld, um das Veröffentlichen von Opfereigenschaften oder -daten zu verhindern. Manche gehen sogar noch weiter und drohen mit dreifacher Erpressung, etwa durch Androhung eines Distributed-Denial-of-Service-Angriffs (DDoS, unten erklärt), falls das Lösegeld nicht gezahlt wird.

- Phishing umfasst betrügerische E-Mails, Textnachrichten oder Anrufe, mit denen Nutzer dazu verleitet werden, Malware herunterzuladen, vertrauliche Informationen preiszugeben oder fälschlicherweise Geld zu überweisen. Häufig sind breit angelegte Phishing-Angriffe – massenhaft verschickte betrügerische Nachrichten vermeintlich namhafter Marken, die dazu auffordern, Passwörter oder Kreditkartendaten zu aktualisieren. Fortschrittlichere Phishing-Varianten wie Spear-Phishing und Business Email Compromise (BEC) zielen auf bestimmte Personen oder Gruppen ab, um besonders wertvolle Daten oder hohe Geldbeträge zu erbeuten. Phishing ist eine Form des Social Engineerings, bei der durch psychologische Manipulation Menschen dazu gebracht werden, schädliche Entscheidungen zu treffen.

- Insider-Bedrohungen gehen von autorisierten Nutzern (Mitarbeitern, Auftragnehmern, Geschäftspartnern) aus, die ihren Zugriff absichtlich oder versehentlich missbrauchen oder deren Konten von Cyberkriminellen kompromittiert werden. Insider-Bedrohungen sind schwerer zu erkennen als externe, da sie wie legitime Aktivitäten erscheinen und für herkömmliche Sicherheitsmaßnahmen wie Antivirensoftware und Firewalls unsichtbar bleiben.

- DDoS-Angriffe (Distributed Denial of Service) zielen darauf ab, Server, Websites oder Netzwerke außer Gefecht zu setzen, indem sie mit massenhaftem Datenverkehr überflutet werden – meist von einem Botnetz, also einer Gruppe infizierter Systeme, die von Cyberkriminellen fernkontrolliert werden. Die Häufigkeit von DDoS-Angriffen hat während der COVID-19-Pandemie deutlich zugenommen. Angreifer kombinieren sie immer öfter mit Ransomware-Attacken oder nutzen die Drohung eines DDoS-Angriffs, um Lösegeld zu erpressen. DDoS-Schutzsoftware hilft, digitale Abwehrkräfte aufzubauen.

Warum Cybersicherheit für SaaS wichtig ist

In den letzten Jahren sind Cyberangriffe häufiger und kostspieliger geworden. Laut IBM betrugen die durchschnittlichen Kosten einer Datenpanne im Jahr 2025 4,45 Millionen US-Dollar, ein Anstieg von etwa 15 % in den letzten drei Jahren. Ransomware-Angriffe sind sogar noch teurer, mit durchschnittlichen Kosten von über 5 Millionen US-Dollar, wobei ein eventuell gezahltes Lösegeld noch nicht eingerechnet ist.

Als technische Führungskraft ist es entscheidend, die eigene SaaS-Infrastruktur bei der Umsetzung von Cybersicherheitsrichtlinien zu berücksichtigen. Cyberkriminelle nehmen SaaS-Plattformen häufig ins Visier, da diese hohe Erträge versprechen. So setzte zum Beispiel Team TNT Malware ein, um Zugriff auf fehlerhaft konfigurierte Kubernetes-Cluster zu erlangen und kompromittierte 50.000 IP-Adressen.

Für Ihre Kunden besteht der Reiz von SaaS darin, dass sie sich keine Gedanken über Wartung und Updates machen müssen. Ein gewissenhafter Umgang mit Cybersicherheit ist unerlässlich, um dieses Versprechen zu erfüllen.

Kernkomponenten der Cybersicherheit

Ein gutes Cybersicherheits-Framework muss fünf Kernbereiche abdecken. Machen Sie sich mit diesen Komponenten vertraut und streben Sie an, sie alle als Teil eines ganzheitlichen Sicherheitskonzepts zu berücksichtigen.

Netzwerksicherheit

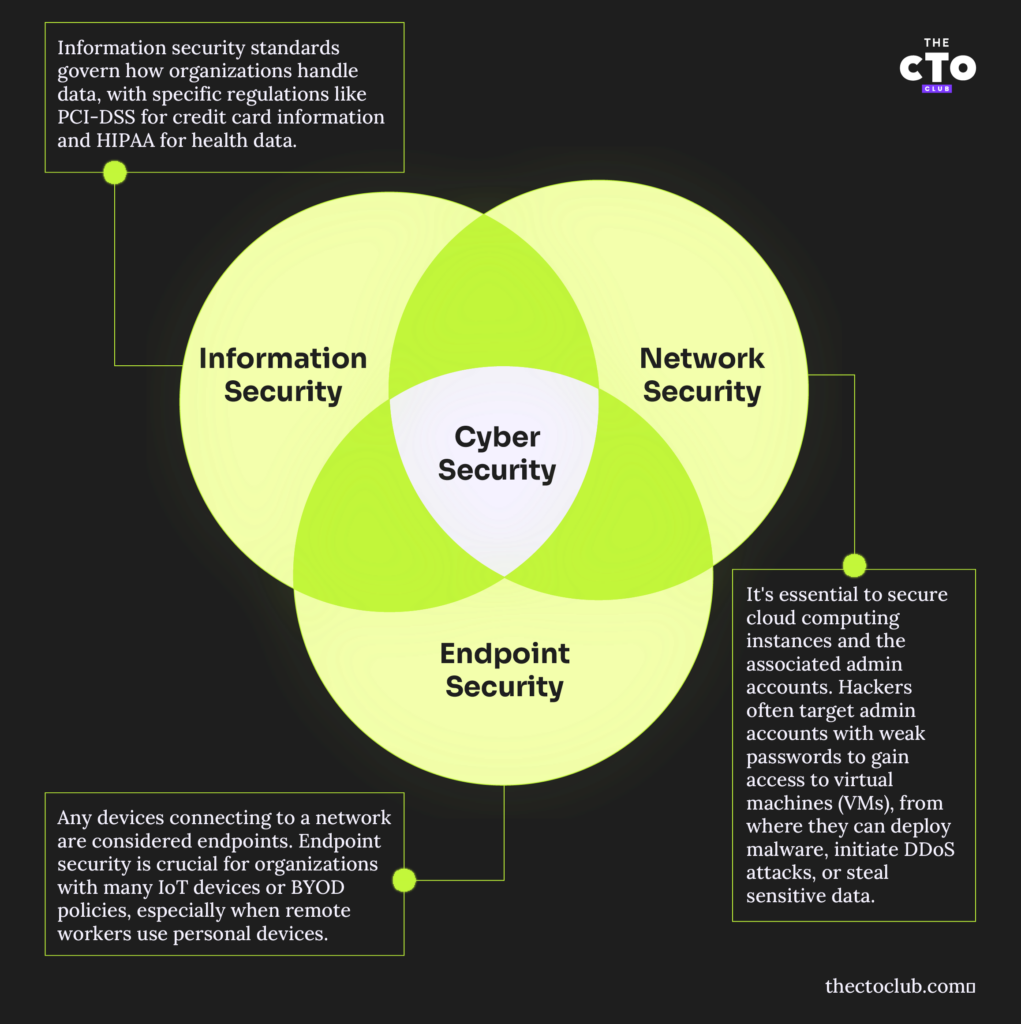

Netzwerksicherheit bezieht sich auf Ihr physisches Netzwerk und alle Geräte, die sich damit verbinden. Dazu gehören mobile Endgeräte, das Internet der Dinge, Server und Laptops. Das Absichern drahtloser Netzwerke, der Einsatz von VPNs oder anderer verschlüsselter Kommunikationsformen sowie die Konfiguration von Firewalls sind grundlegende Bestandteile einer Netzwerksicherheitsrichtlinie.

Informationssicherheit

Die Art und Weise, wie Ihre Organisation Daten sammelt, speichert und überträgt, wird durch Informationssicherheitsstandards geregelt, zum Beispiel PCI-DSS für Kreditkarteninformationen oder HIPAA für gesundheitsbezogene Daten. Vermutlich hat Ihr Unternehmen die relevanten Standards bereits umfassend berücksichtigt. Eine Überprüfung der Cybersicherheit kann etwaige Mängel bei der Speicherung und Übertragung von Daten aufdecken.

Endpunktsicherheit

Alle Geräte, die sich mit einem Netzwerk verbinden, gelten als Endpunkte. Für Organisationen mit vielen IoT-Geräten oder BYOD-Richtlinien stellt Endpunktsicherheit ein besonders dringendes Thema dar. Denken Sie an ein Unternehmen, das es Mitarbeitenden erlaubt, eigene Laptops und Smartphones für die Arbeit zu nutzen. Wird zum Beispiel ein Mitarbeiter-Laptop mit Ransomware infiziert, kann diese Ransomware auf Netzlaufwerke übergreifen, auf die er Zugriff hat, und dort erhebliche Störungen verursachen.

Cloud-Sicherheit

Die Absicherung Ihrer Cloud-Computing-Instanzen sowie der Administrationskonten für die Cloud-Plattform ist essenziell. Hacker sind dafür bekannt, nach Admin-Konten mit schwachen Passwörtern zu suchen und sich damit Zugang zu den darauf laufenden VMs zu verschaffen, um anschließend Schadsoftware zu installieren, DDOS-Angriffe durchzuführen oder nach sensiblen Daten zu suchen.

Zero Trust Security

Zero Trust Security ist ein Cybersicherheits-Framework, das implizites Vertrauen eliminiert und eine kontinuierliche Überprüfung aller Nutzer, Geräte und Anwendungen verlangt. Es erfordert eine strikte Identitätsauthentifizierung, das Prinzip der minimalen Rechtevergabe sowie eine Überwachung in Echtzeit, um Sicherheitsrisiken zu minimieren und seitliche Bewegungen im Fall eines Angriffs zu verhindern.

Schlüsselprinzipien sind unter anderem Multi-Faktor-Authentifizierung (MFA), Mikrosegmentierung sowie automatisierte Risikobewertungen zur Erkennung und Abwehr von Bedrohungen. Je mehr Organisationen auf Cloud- und hybride Umgebungen setzen, desto stärker verbessert das Zero-Trust-Modell Datensicherheit, regulatorische Compliance und die Gesamttransparenz in IT-Systemen.

Anwendungssicherheit

Anwendungssicherheitssoftware schützt vor Zero-Day-Schwachstellen, schlecht konfigurierten Anwendungen oder nicht gepatchten Betriebssystemen. Zu den häufigsten Problemen zählen:

- Unzureichendes Zugriffsmanagement (z. B. wenn Nutzern mehr Rechte eingeräumt werden als erforderlich)

- Keine Nutzung von Multi-Faktor-Authentifizierung

- Keine Durchsetzung starker Passwörter oder Richtlinien zum Sperren eines Kontos nach mehreren fehlgeschlagenen/unerlaubten Zugriffsversuchen

- Das zu späte Ändern/Entziehen von Berechtigungen für ausscheidende Mitarbeitende

Wenn Sie neue Anwendungen oder Cloud-Dienste von Drittanbietern in Ihre Arbeitsabläufe integrieren, überprüfen Sie Ihre Richtlinien, um sicherzustellen, dass alle Komponenten weiterhin abgedeckt werden.

Wichtige Cybersicherheitstechnologien

- Firewalls: Dienen als Barriere zwischen vertrauenswürdigen internen Netzwerken und nicht vertrauenswürdigen externen Netzwerken, wie dem Internet.

- Antiviren- und Antimalware-Software: Erkennt, verhindert und entfernt schädliche Software wie Viren, Würmer und Ransomware.

- Einbruchserkennungs- und Präventionssysteme (IDPS): Überwachen den Netzwerkverkehr auf verdächtige Aktivitäten und bekannte Bedrohungen und benachrichtigen das Sicherheitspersonal bei möglichen Angriffen.

- Verschlüsselung: Schützt Daten, indem sie während der Übertragung oder Speicherung in unlesbaren Code umgewandelt werden. So wird sichergestellt, dass nur autorisierte Personen Zugriff erhalten.

- Virtuelle Private Netzwerke (VPNs): Stellen eine sichere Verbindung über das Internet her, erhöhen Datenschutz und Sicherheit – insbesondere für das Arbeiten aus der Ferne.

- Multi-Faktor-Authentifizierung (MFA): Erfordert mehrere Verifizierungsformen, bevor Zugriff gewährt wird. Dadurch wird das Risiko eines unbefugten Zugriffs deutlich reduziert.

- Sicherheitsinformations- und Ereignismanagement (SIEM): Bietet Echtzeitanalysen von Sicherheitswarnungen, die von Anwendungen und Netzwerkhardware generiert werden.

- Data Loss Prevention (DLP): Technologien, die verhindern, dass sensible Daten das Netzwerk ohne Genehmigung verlassen.

- Cloud-Sicherheitswerkzeuge: Schützen Daten und Anwendungen, die in Cloud-Umgebungen gehostet werden, einschließlich Zugriffskontrollen und Bedrohungsanalysen.

- Endgeräteschutz: Sichert Endpunkte bzw. Zugriffspunkte von Benutzergeräten wie Desktops, Laptops und Mobilgeräten vor Ausnutzung durch böswillige Akteure.

Die Rolle einer technischen Führungskraft in der Cybersicherheit

In Ihrer Karriere als Führungskraft im Bereich Cybersicherheit liegt es in Ihrer Verantwortung, dafür zu sorgen, dass Ihre Teams die Bedeutung der Cybersicherheit verstehen, die Gründe für Ihre Richtlinien kennen und dass diese Richtlinien mit den Unternehmenszielen übereinstimmen.

Cybersicherheit mit Unternehmenszielen in Einklang bringen

Stakeholder betrachten Cybersicherheit oft als lästige Pflicht oder etwas, das nur oberflächlich behandelt wird. Es ist einfacher, diese Manager zu überzeugen, wenn Sie sich auf die Ergebnisse Ihrer Richtlinien konzentrieren. Zum Beispiel verbessert das Verhindern von Angriffen die Verfügbarkeit des Service und steigert die Produktivität.

Effizientes Ressourcenmanagement für die Sicherheit

Regelmäßige Überprüfungen von Konten und Ressourcen im Netzwerk können die Geschwindigkeit erhöhen, mit der Sicherheitsverletzungen erkannt werden. Das Entfernen nicht genutzter Anwendungen oder das Abschalten nicht mehr verwendeter Systeme verringert die Anzahl der potenziellen Angriffsvektoren für böswillige Akteure.

Kommunikation von Sicherheitsprotokollen und Risiken

Bewusstseinsschulungen sind ein unschätzbares Werkzeug, um Mitarbeitende aller Ebenen mit Ihrer Cybersicherheitsstrategie vertraut zu machen. Mitarbeitende, die sich mit Werkzeugen zur Sicherheitsrisikobewertung auskennen und Schulungen zu Phishing, Trojanern, Viren und Ransomware erhalten haben, verstehen besser, wie sie sich gegen solche Bedrohungen schützen können und werden seltener Opfer von Cyberkriminellen.

Aufkommende Trends in der Cybersicherheit

Cybersicherheit entwickelt sich ständig weiter. Damit Ihre SaaS-Plattform gegen neue Bedrohungen widerstandsfähig bleibt, sollten Sie sich mit diesen Trends auf dem Laufenden halten.

Künstliche Intelligenz & Sicherheit

KI hat das Potenzial, viele Bereiche der Cybersicherheit zu optimieren. Eine vollständige Automatisierung ist wahrscheinlich keine gute Idee, insbesondere angesichts dessen, wie „selbstbewusst falsch“ die aktuelle Generation von Machine-Learning-Modellen sein kann. Für das Überwachen von Protokollen und Warnmeldungen sowie zur Unterstützung Ihres bestehenden Teams von Cybersicherheitsfachleuten könnte KI jedoch äußerst wertvoll sein.

Die Rolle der Blockchain in der Cybersicherheit

Das Aufzeichnen von Daten in einem dezentralen, nur anhängbaren Hauptbuch kann von Vorteil sein, wenn die Unveränderlichkeit der Daten erforderlich ist. Es gibt jedoch viele Herausforderungen im Zusammenhang mit verteilten Blockchains. Beispielsweise ist die Nutzung eines öffentlichen, verteilten und unveränderlichen Hauptbuchs für sensible Daten möglicherweise nicht wünschenswert. Zudem kann ein Fehler im Umgang mit privaten Schlüsseln schwerwiegende Risiken für Geschäftskontinuität oder Sicherheit nach sich ziehen. Private, zugriffsbeschränkte Blockchains können einige dieser Herausforderungen lösen und stellen einen möglichen Kompromiss dar.

Der Aufstieg des Quantencomputings

Quanten-Computing könnte viele gängige Verschlüsselungsalgorithmen über Nacht obsolet machen. Es ist vielleicht die bedeutendste Bedrohung, der die gesamte IT-Branche ausgesetzt ist. NIST kündigte 2022 vier quantenresistente kryptographische Algorithmen an und an weiteren wird gearbeitet. Beginnen Sie schon heute damit, Ihre Plattformen zukunftssicher zu machen, um eine Krise zu vermeiden, die näher sein könnte, als Sie denken.

Erweiterte Erkennung und Reaktion (XDR)

Erweiterte Erkennung und Reaktion (XDR) gewinnt an Bedeutung, da Cyberbedrohungen immer ausgeklügelter werden. Traditionelle Sicherheitswerkzeuge wie SIEM und EDR haben oft Schwierigkeiten mit fragmentierten Daten und einer Flut von Warnmeldungen, was es erschwert, Angriffe zu erkennen und darauf zu reagieren. XDR vereinfacht die Sicherheit, indem mehrere Ebenen integriert, die Bedrohungskorrelation automatisiert und Daten über Endpunkte, Netzwerke und Cloud-Umgebungen hinweg zusammengeführt werden.

Dieser Ansatz erhöht die Sichtbarkeit, reduziert blinde Flecken und bietet einen tieferen Kontext zu potenziellen Bedrohungen. Durch die Priorisierung von Risiken und die Verbesserung der Reaktion auf Vorfälle hilft XDR Sicherheitsteams, Sicherheitsvorfälle effektiver zu erkennen, zu beheben und zu verhindern.

Experten-Tipps zur Bewältigung gängiger Cybersecurity-Herausforderungen

Es ist nicht immer einfach, solide Sicherheitslösungen zu fördern, aber wenn Sie diese Herausforderungen direkt angehen, wird es leichter, die notwendige bereichsübergreifende Zusammenarbeit zu erzielen und Ihre Richtlinien erfolgreich umzusetzen.

Systemausfälle & Brandbekämpfung verhindern

Ein proaktiver Ansatz zur Verhinderung von Cybersecurity-Bedrohungen ist effektiver als die reine Brandbekämpfung. Zum Beispiel ist es einfacher, in ein CDN zur Abwehr von Denial-of-Service-Angriffen zu investieren, als den Rufschaden nach einem Ausfall auszugleichen.

Sicherheitsprotokolle ent-siloiersieren

Komplexe Netzwerke führen häufig zu Silos und Informationsblindstellen. Versuchen Sie immer, diese Silos aufzubrechen und so viele Informationen wie möglich zusammenzuführen, um einen guten Überblick über potenzielle Bedrohungen zu erhalten.

Abstimmung der Stakeholder in Sachen Sicherheitsprioritäten

Ihre Stakeholder wissen vermutlich, dass Sie mit sensiblen Informationen auf Ihren Computersystemen arbeiten. Konzentrieren Sie sich auf die Vorteile und erklären Sie, warum Sie bestimmte Richtlinien einführen, um Akzeptanz für Ihre Sicherheitsmaßnahmen zu erreichen. Gestalten Sie diese so einfach und reibungslos wie möglich in der Anwendung.

Bewährte Methoden

Möchten Sie die Cybersicherheit Ihres Unternehmens deutlich verbessern und das Risiko von Cyberangriffen und Datenverlusten verringern? Führen Sie Folgendes durch:

- Regelmäßige Software-Updates: Halten Sie sämtliche Software aktuell, einschließlich Betriebssysteme und Anwendungen, um Sicherheitslücken zu schließen.

- Starke Passwortrichtlinien: Nutzen Sie komplexe Passwörter oder setzen Sie Passwortmanager-Software ein und ändern Sie Ihre Passwörter regelmäßig, um unbefugten Zugriff zu verhindern.

- Mitarbeiterschulung und Sensibilisierung: Schulen Sie Ihre Mitarbeiter in Bezug auf gängige Cyberbedrohungen wie Phishing und Social Engineering.

- Regelmäßige Backups: Sichern Sie Ihre Daten regelmäßig und stellen Sie sicher, dass sie im Notfall wiederhergestellt werden können, um Datenverluste bei Cyberangriffen zu vermeiden.

- Notfallplanung für Sicherheitsvorfälle: Erstellen Sie einen Plan für den effektiven Umgang mit Sicherheitsverletzungen.

- Netzwerksegmentierung: Unterteilen Sie das Netzwerk in kleinere Bereiche, um die Ausbreitung von Angriffen zu verhindern und den Zugriff gezielter zu steuern.

- Prinzip der minimalen Rechtevergabe: Geben Sie Benutzern nur die Zugriffsrechte, die sie für ihre Tätigkeit benötigen.

- Kontinuierliche Überwachung: Überwachen Sie Netzwerkverkehr und Protokolle, um Bedrohungen schnell zu erkennen und darauf reagieren zu können.

- Sichere Konfiguration: Stellen Sie sicher, dass alle Systeme und Anwendungen sicher konfiguriert sind, um Schwachstellen zu minimieren.

- Regelmäßige Sicherheitsaudits: Führen Sie regelmäßige Audits durch, um Sicherheitslücken zu identifizieren und zu beheben.

Schützen Sie Ihre Marke

Als SaaS-Technologieführer tragen Sie die Verantwortung für die Datensicherheit Ihres Unternehmens – und indirekt auch für die Organisationen, die von Ihren Diensten abhängen. Die Cybersicherheitslandschaft unterliegt ständigem Wandel und heute gibt es weit mehr Bedrohungen als einfache Phishing-Angriffe und Spyware. Welchen Rat würden Sie jemandem geben, der den Schutzplan im Bereich Cybersicherheit deutlich stärken möchte?

Möchten Sie mehr über Cybersicherheit erfahren? Abonnieren Sie unseren Newsletter für Updates zu den neuesten Entwicklungen im Bereich Cybersicherheit und mehr.