10 Meilleurs logiciels de gestion unifiée des menaces – Sélection

La gestion unifiée des menaces (UTM) est une solution de cybersécurité tout-en-un qui regroupe plusieurs fonctions de sécurité sur une seule plateforme ou appareil dans le but de simplifier la protection et l'administration du réseau.

En cybersécurité, on fait face à des menaces et à des défis constants. Protéger votre réseau peut sembler accablant, surtout lorsqu'on doit gérer plusieurs outils. C'est là que les logiciels de gestion unifiée des menaces interviennent. Ils simplifient la sécurité en réunissant les fonctionnalités clés dans une seule solution, rendant ainsi votre travail plus facile.

J'ai testé et passé en revue ces logiciels de façon indépendante et connais bien le paysage SaaS. Mon objectif est de vous proposer une analyse impartiale et bien documentée des meilleures options disponibles. Tout au long de cet article, vous trouverez des informations sur les meilleures solutions de gestion unifiée des menaces pour vous aider à prendre les meilleures décisions pour votre équipe.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres logiciels de gestion unifiée des menaces

- Avis connexes

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un logiciel de gestion unifiée des menaces ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de gestion unifiée des menaces

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection avancée des menaces | Essai gratuit de 14 jours + démo gratuite disponible | À partir de $7/utilisateur/mois (facturé annuellement) | Website | |

| 2 | Idéal pour un renseignement complet sur les menaces | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour une approche de défense en couches | Not available | À partir de $14/utilisateur/mois + $40 de frais de base par mois. | Website | |

| 4 | Idéal pour la gestion des correctifs et l'analyse des vulnérabilités | Démo gratuite disponible | À partir de 15 $/utilisateur/mois + 50 $ de frais de base par mois. | Website | |

| 5 | Idéal pour la sécurité système intégrée | Démo gratuite disponible | À partir de $9/utilisateur/mois (minimum 10 licences). | Website | |

| 6 | Idéal pour une architecture de sécurité modulaire | Not available | Tarif sur demande. | Website | |

| 7 | Idéal pour des capacités SD-WAN sécurisées | Essai gratuit de 14 jours + démonstration gratuite | À partir de 12 $/utilisateur/mois (facturé annuellement). | Website | |

| 8 | Idéal pour la détection des menaces chiffrées | Offre gratuite disponible | À partir de $10/utilisateur/mois (facturé annuellement). | Website | |

| 9 | Idéal pour la visibilité réseau sur plusieurs pare-feux | Not available | Tarification sur demande. | Website | |

| 10 | Idéal pour la protection de réseaux à grande échelle | Not available | Tarification sur demande. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de gestion unifiée des menaces

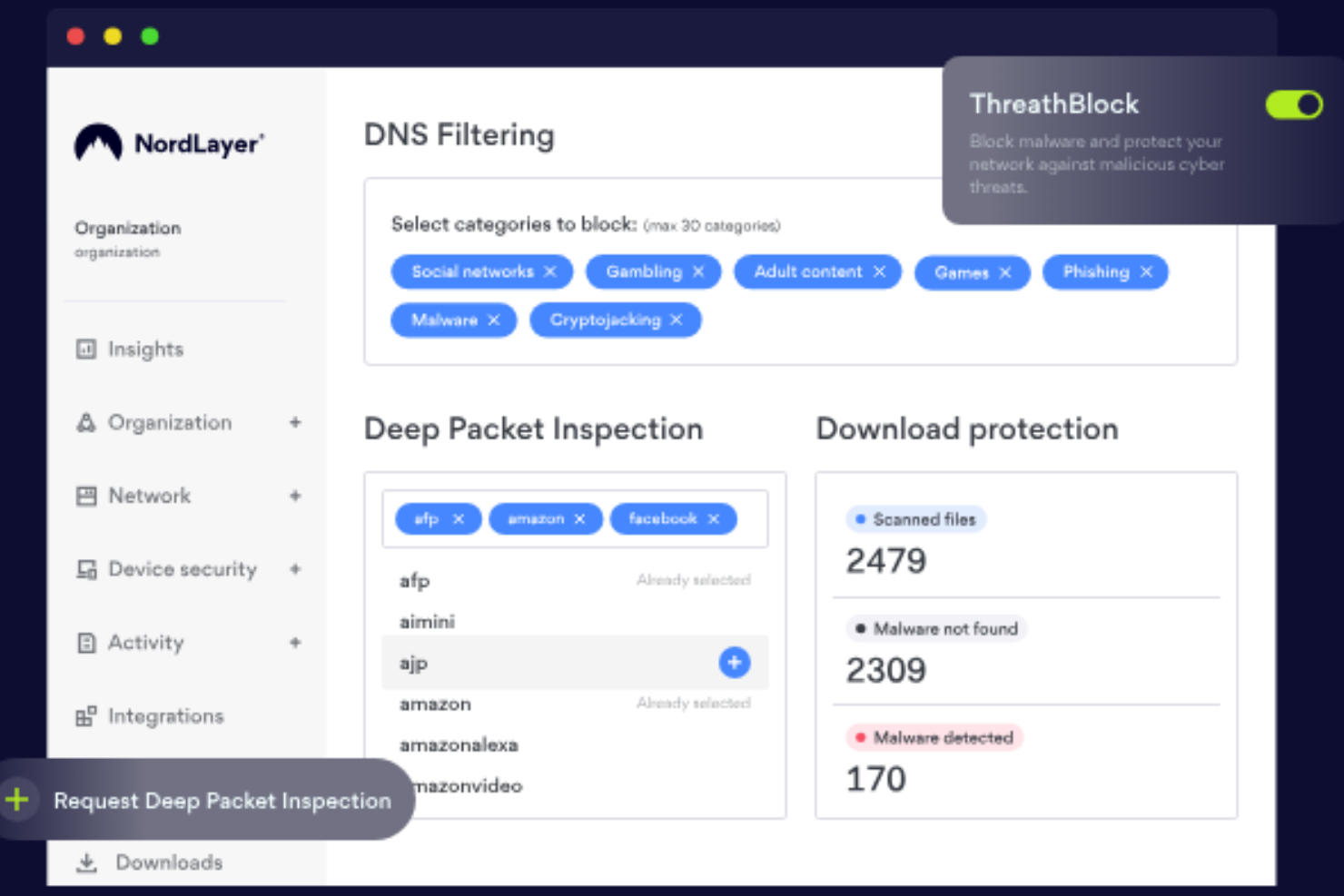

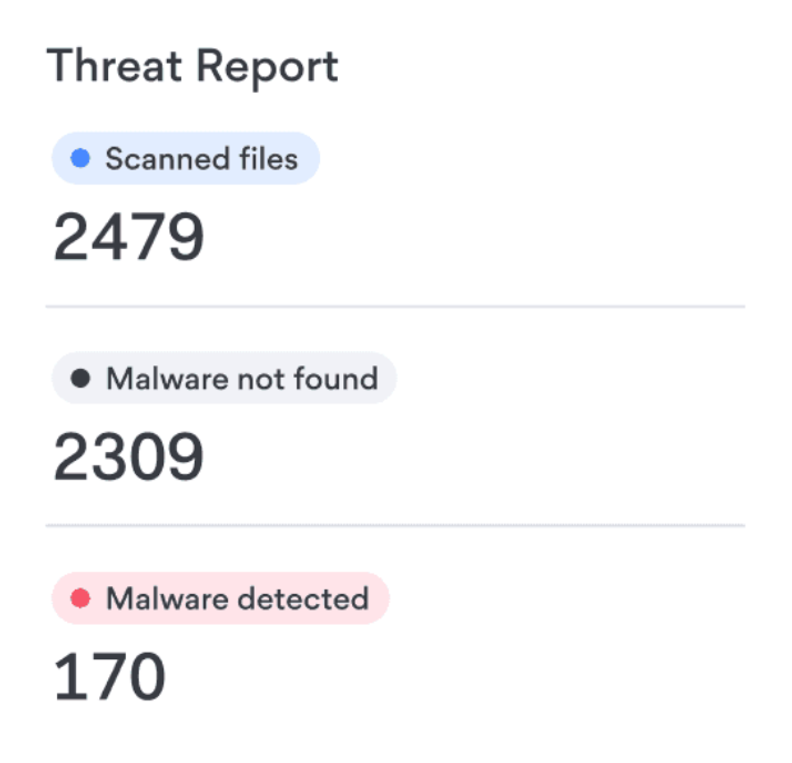

NordLayer est une solution de sécurité d'accès réseau conçue pour protéger les entreprises contre les menaces informatiques. Elle propose des outils pour surveiller, détecter et prévenir les risques potentiels, garantissant ainsi la sécurité des données de votre entreprise.

Pourquoi j'ai choisi NordLayer :NordLayer se distingue par ses capacités avancées de détection des menaces, comme la surveillance du dark web. Cette fonctionnalité suit activement les mentions de votre entreprise sur les forums du dark web et les places de marché illicites, vous aidant à repérer les fuites potentielles de données avant qu'elles ne se transforment en failles de sécurité importantes. Associée à la prévention du détournement de comptes, qui identifie en temps réel les informations d'identification compromises des employés, votre équipe de sécurité peut réagir de manière proactive pour empêcher tout accès non autorisé.

Fonctionnalités et intégrations remarquables :

Parmi les autres fonctionnalités clés, on retrouve l'inspection approfondie des paquets (DPI), qui analyse le trafic réseau afin de bloquer les applications non autorisées et les protocoles obsolètes. NordLayer inclut également un filtrage DNS qui bloque l'accès à des sites malveillants avant que vos employés puissent les consulter, évitant ainsi le phishing et les téléchargements malveillants. Certaines intégrations comprennent Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud et AWS.

Pros and Cons

Pros:

- Utilise un cadre de confiance zéro (zero-trust)

- Mesures de sécurité telles que le chiffrement AES-256 et l'authentification multi-facteurs

- NordLayer est compatible avec plusieurs systèmes d'exploitation

Cons:

- Le nombre d'emplacements de serveurs disponibles pourrait être augmenté

- La configuration du serveur peut être complexe

New Product Updates from NordLayer

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

Idéal pour un renseignement complet sur les menaces

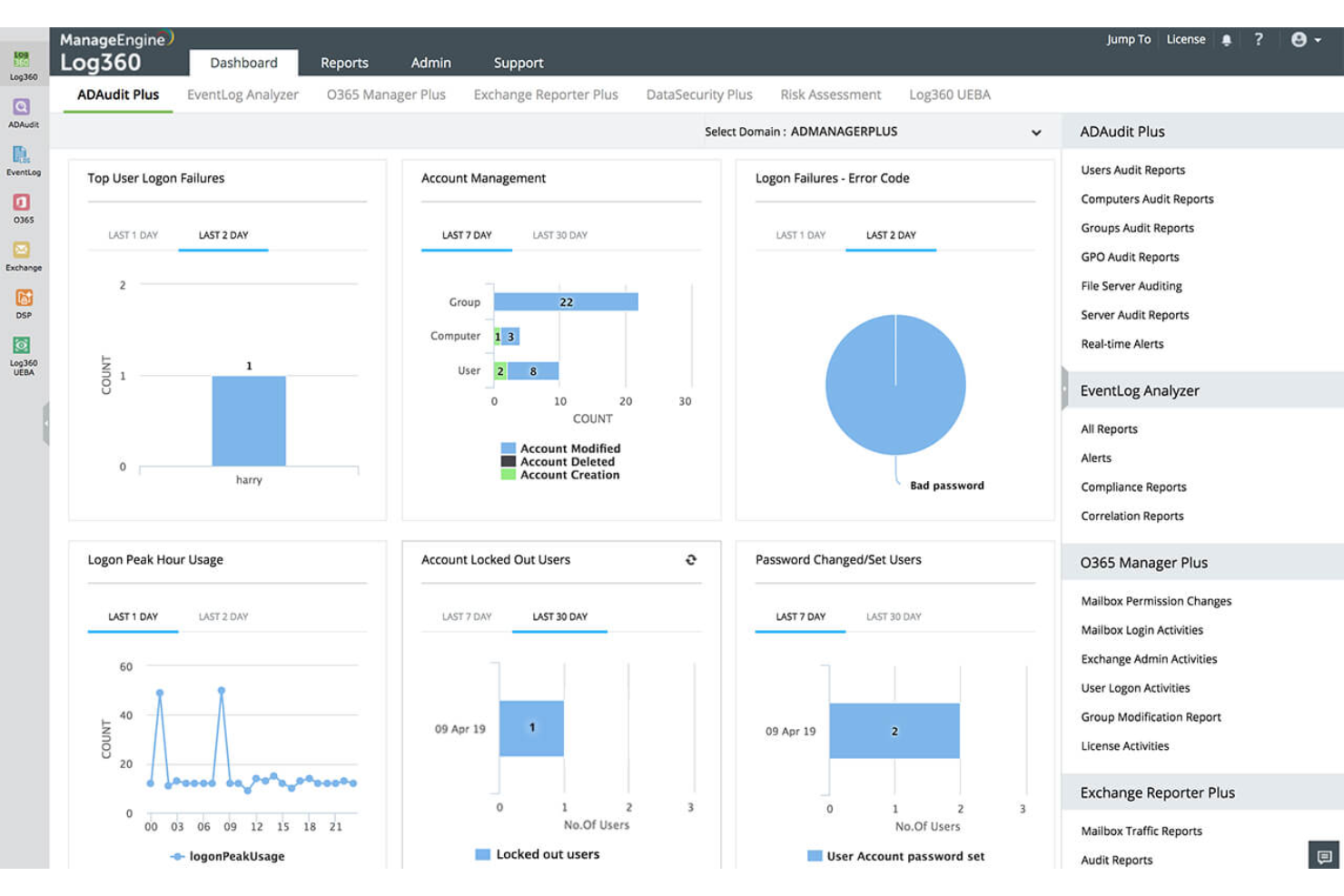

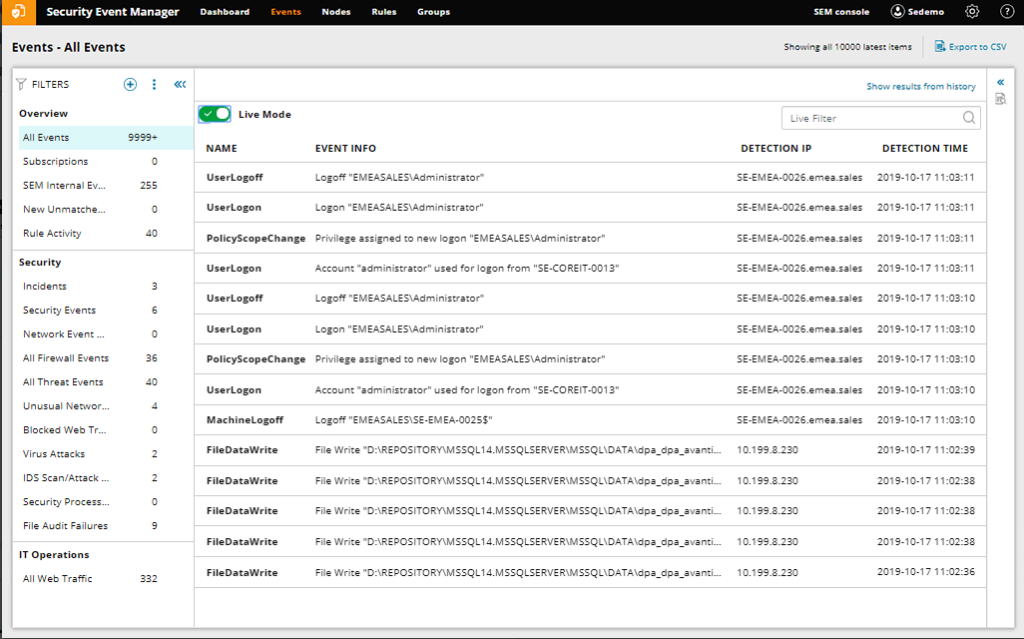

ManageEngine Log360 est une solution de gestion des informations et des événements de sécurité (SIEM) conçue pour vous aider à lutter contre les menaces dans les environnements sur site, cloud et hybrides. Elle propose une collecte, une analyse, une corrélation et un archivage des journaux en temps réel afin d’améliorer la posture de sécurité de votre réseau.

Pourquoi j’ai choisi ManageEngine Log360 : J’apprécie ses capacités complètes en matière de renseignement sur les menaces. Elle intègre une base de données mondiale intégrée sur les menaces IP et prend en charge le traitement des flux de menaces STIX/TAXII, ce qui vous permet d’identifier rapidement les menaces externes et d’y répondre. Cette approche proactive aide à atténuer les attaques potentielles avant qu’elles n’affectent votre réseau. Un autre aspect notable est son système de surveillance et d’alerte en temps réel. Log360 vous permet de suivre et d’analyser les événements au fur et à mesure qu’ils se produisent, en fournissant des profils d’alerte personnalisables pour vous avertir des activités suspectes.

Caractéristiques et intégrations remarquables :

Parmi les autres fonctionnalités clés figurent les rapports de conformité avec des modèles prédéfinis qui facilitent le respect des obligations telles que PCI DSS, RGPD et HIPAA. La solution propose également une visualisation des données à travers des tableaux de bord intuitifs et des rapports intégrés, ce qui facilite l’interprétation des données complexes. Certaines intégrations comprennent Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure et Active Directory.

Pros and Cons

Pros:

- Visibilité globale de la sécurité sur les réseaux sur site, cloud et hybrides

- Conformité avec les réglementations légales

- Console de gestion des incidents

Cons:

- Les journaux peuvent être difficiles à lire et à comprendre

- Complexe à installer et configurer

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

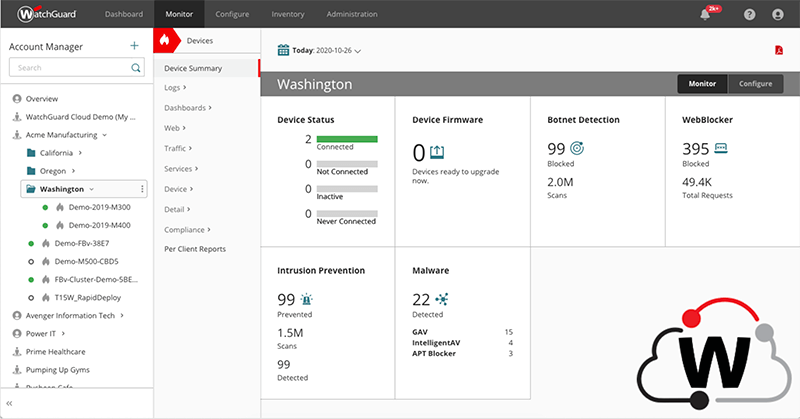

WatchGuard est reconnu pour sa stratégie de défense multicouche, garantissant que les menaces sont traitées sur plusieurs fronts. Son insistance sur une approche en couches assure une protection plus approfondie et complète contre un large éventail de menaces.

Pourquoi j'ai choisi WatchGuard : La sélection de WatchGuard résulte de mon évaluation de son mécanisme de défense qui opère à différents niveaux. L'approche unique par couches de cet outil garantit l'absence de point de défaillance unique, offrant ainsi une sécurité plus robuste. Sa méthodologie convient aux organisations qui visent une stratégie de défense en profondeur.

Fonctionnalités et intégrations remarquables :

WatchGuard propose des fonctionnalités telles que l'authentification multi-facteurs, la protection au niveau DNS et la détection avancée des malwares. Il s'intègre également aux principales solutions SIEM et plateformes de renseignement sur les menaces, renforçant ainsi sa posture de sécurité.

Pros and Cons

Pros:

- Système de défense multicouche

- Large gamme de fonctionnalités de sécurité

- Intégration fiable du renseignement sur les menaces

Cons:

- Frais de base en plus du tarif utilisateur

- La configuration initiale peut être complexe

- L'interface pourrait être plus intuitive

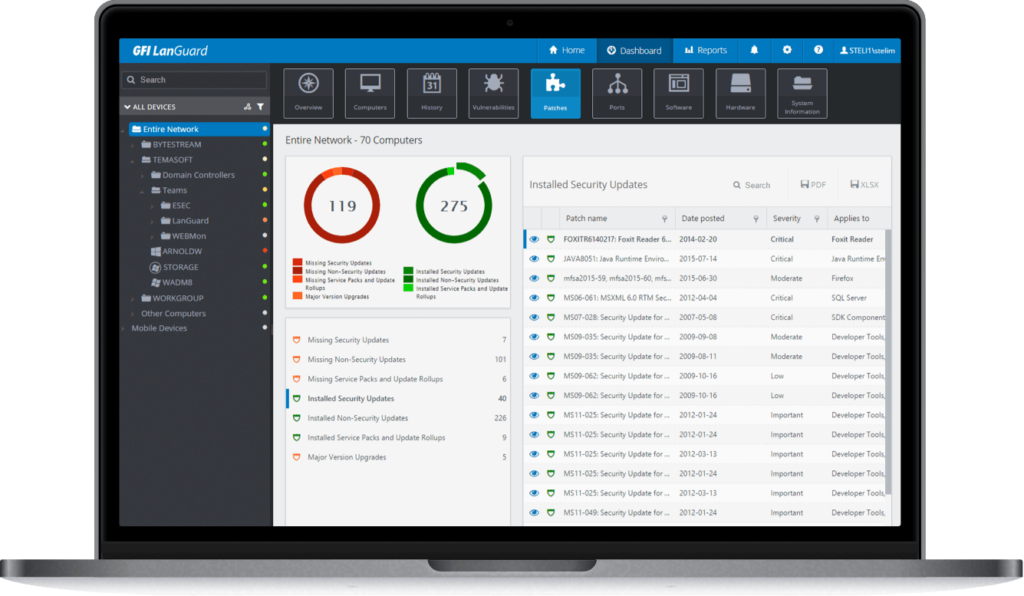

Idéal pour la gestion des correctifs et l'analyse des vulnérabilités

GFI LanGuard agit comme un outil complet de gestion des vulnérabilités, spécialisé dans l'analyse des réseaux et l'application des correctifs. Grâce à ses capacités robustes, il garantit non seulement la sécurité des réseaux mais aussi leur mise à jour, mettant en avant son expertise en gestion des correctifs et en analyse des vulnérabilités.

Pourquoi j'ai choisi GFI LanGuard : J'ai sélectionné GFI LanGuard après avoir évalué sa réputation pour sa gestion rigoureuse des correctifs et ses fonctions d'analyse. Il ne détecte pas seulement les vulnérabilités, mais automatise également le processus d'application des correctifs. Sa puissance dans la gestion des correctifs et sa précision dans l'analyse de vulnérabilités en font l'option idéale pour ces tâches spécifiques.

Fonctionnalités clés & intégrations :

GFI LanGuard offre un système de gestion des correctifs étendu, une prise en charge de multiples systèmes d'exploitation et une analyse des vulnérabilités sur mobile. Il s'intègre sans faille à divers systèmes d'exploitation et applications, garantissant une protection plus large.

Pros and Cons

Pros:

- Prise en charge large de multiples OS et applications

- Détection complète des vulnérabilités

- Déploiement efficace des correctifs

Cons:

- Frais de base additionnels en plus du tarif par utilisateur

- Configuration complexe pour les grands réseaux

- Peu adapté aux petits réseaux

Sophos propose une solution de sécurité globale, couvrant tout, de la protection des terminaux aux fonctionnalités de pare-feu. Son approche intégrée de la sécurité système signifie que tous les modules de sécurité fonctionnent en synergie, offrant une défense renforcée contre les menaces informatiques.

Pourquoi j'ai choisi Sophos : À mon avis, la nature intégrée des solutions de sécurité de Sophos en fait un choix pertinent. Plutôt que d'utiliser des modules de sécurité disparates, Sophos propose un système unifié où chaque composant complète les autres. Pour les entreprises à la recherche d'une approche intégrée de la sécurité, Sophos est un choix évident.

Fonctionnalités et intégrations remarquables :

Sophos se distingue par des fonctionnalités telles que la sécurité synchronisée, la détection de logiciels malveillants basée sur l'apprentissage profond et une protection des terminaux conçue pour le cloud. De plus, Sophos s'intègre avec des outils de gestion informatique populaires, garantissant des opérations fluides et une supervision accrue de la sécurité.

Pros and Cons

Pros:

- Approche unifiée de la sécurité

- Techniques avancées de détection des logiciels malveillants

- Large compatibilité d'intégration

Cons:

- Nombre minimum de licences requis pour certains forfaits

- Les fonctionnalités avancées peuvent nécessiter une formation supplémentaire

- Certains utilisateurs signalent des faux positifs occasionnels

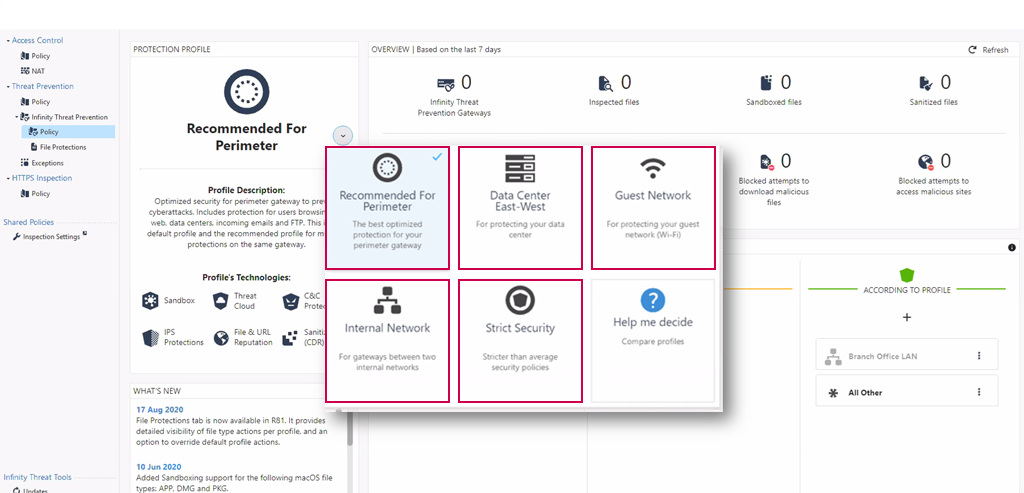

Idéal pour une architecture de sécurité modulaire

Les NGFW de Check Point offrent une solution de sécurité évolutive qui peut être adaptée aux besoins uniques de différentes organisations. Son architecture modulaire se distingue, permettant aux entreprises de personnaliser leur infrastructure de sécurité selon des exigences spécifiques.

Pourquoi j'ai choisi Check Point Next Generation Firewalls (NGFWs) : Lorsque j'ai évalué la grande variété de pare-feux disponibles, l'architecture de sécurité modulaire de Check Point a été un facteur déterminant dans ma décision. Son design permet aux organisations d'adapter et de faire évoluer leurs protocoles de sécurité au fil du temps. Cette modularité est la raison pour laquelle je pense que Check Point convient le mieux aux entreprises à la recherche d'une solution de pare-feu évolutive et personnalisable.

Fonctionnalités et intégrations remarquables :

Les NGFW de Check Point mettent en avant des fonctionnalités telles que la prévention avancée des menaces, la sensibilisation à l'identité et des services VPN sécurisés. Ils s'intègrent également avec une large gamme d'outils de gestion et de sécurité réseau, favorisant une approche de sécurité cohérente.

Pros and Cons

Pros:

- Architecture modulaire flexible

- Large gamme de fonctionnalités avancées

- Compatibilité avec divers outils réseau

Cons:

- La conception modulaire peut être complexe pour les petites entreprises

- Manque de transparence sur les tarifs

- Certains utilisateurs trouvent l'interface du tableau de bord encombrée

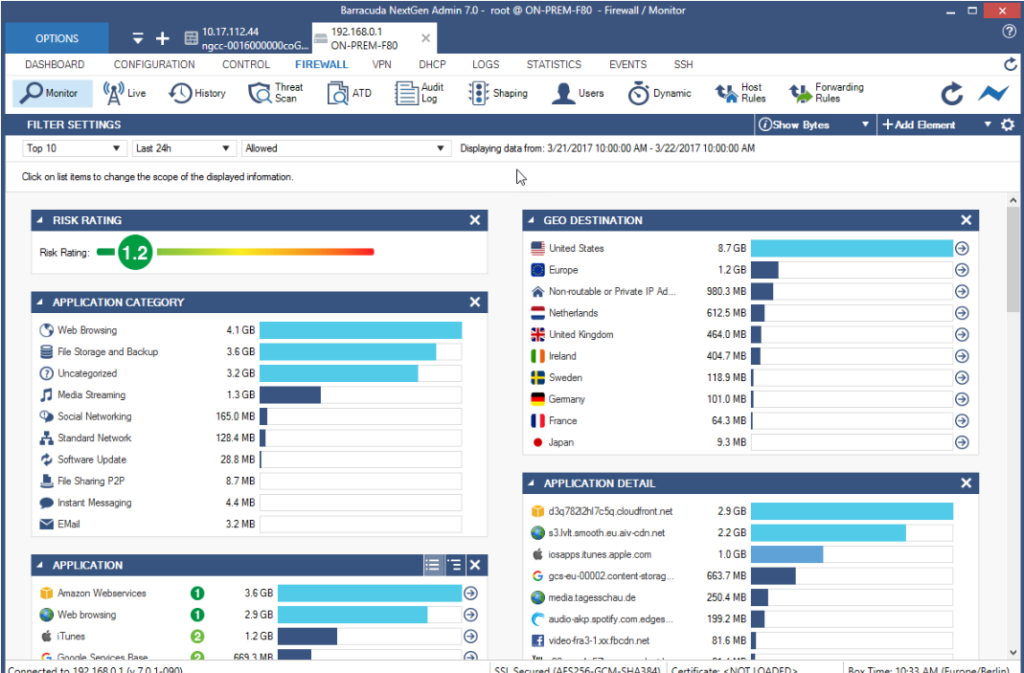

Barracuda CloudGen Firewall est une solution de pare-feu polyvalente qui excelle dans la fusion des fonctions de pare-feu traditionnelles avec des fonctionnalités SD-WAN modernes. Face à l'évolution rapide des environnements réseau, sa spécialité en matière de sécurité SD-WAN le rend indispensable pour les entreprises.

Pourquoi j'ai choisi Barracuda CloudGen Firewall : Après avoir évalué plusieurs pare-feu, j'ai estimé que Barracuda CloudGen Firewall illustre le meilleur choix grâce à l'intégration de ses fonctionnalités de pare-feu avancées et ses capacités SD-WAN. Son accent mis sur la sécurisation des connexions SD-WAN permet aux entreprises d'étendre leurs réseaux sans compromettre la sécurité, ce qui en fait le choix numéro un pour ces besoins spécifiques.

Fonctionnalités phares & intégrations :

Barracuda CloudGen Firewall propose des fonctions telles que le basculement automatique, l'intelligence des menaces et l'optimisation des applications. Il s'intègre aux différentes plateformes cloud comme AWS, Azure et Google Cloud, facilitant une posture de sécurité harmonisée sur les réseaux hybrides.

Pros and Cons

Pros:

- Intégration SD-WAN sécurisée

- Compatibilité avec les plateformes cloud

- Intelligence avancée des menaces

Cons:

- La facturation annuelle peut en dissuader certains

- Complexité lors de la mise en place initiale

- Nécessite des connaissances avancées pour la configuration

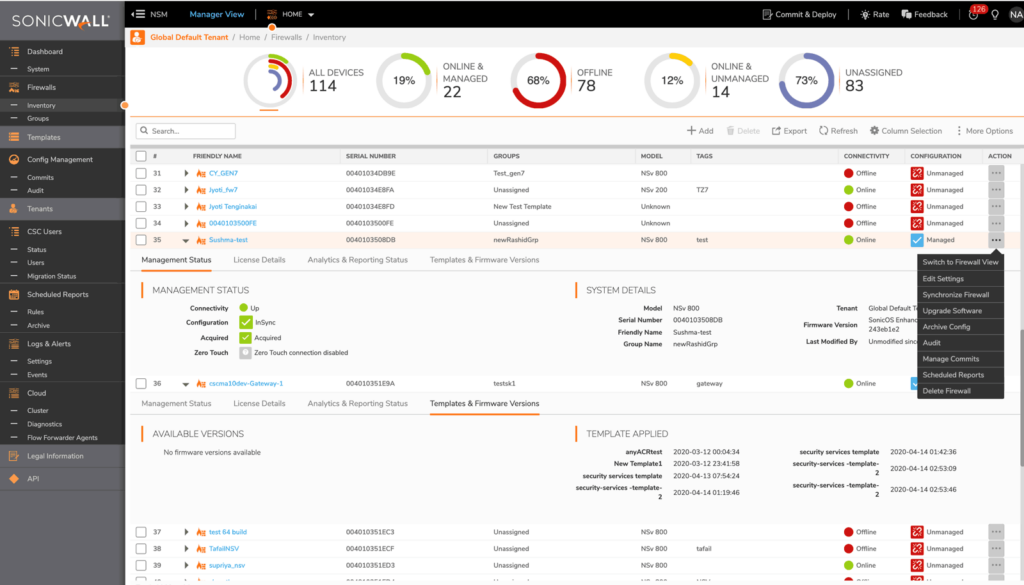

SonicWall propose une suite d'outils de cybersécurité qui protègent les entreprises contre un large éventail de menaces numériques. Un élément clé qui distingue SonicWall est sa capacité à détecter les menaces dissimulées dans le trafic chiffré, une préoccupation croissante dans le paysage cybernétique actuel.

Pourquoi j'ai choisi SonicWall : Dans mon processus de sélection, SonicWall s'est démarqué par sa maîtrise du traitement des menaces chiffrées. Tous les outils de sécurité du marché ne répondent pas aussi efficacement aux menaces cachées dans les données chiffrées, mais SonicWall le fait avec compétence. Pour les organisations soucieuses de détecter efficacement les menaces chiffrées, SonicWall reste un choix privilégié.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités clés de SonicWall incluent l'inspection approfondie des paquets du trafic SSL, la prévention des intrusions et l'antivirus de passerelle. SonicWall propose également des intégrations avec les principaux systèmes de gestion de réseau, assurant une sécurité réseau cohérente et une détection efficace des menaces.

Pros and Cons

Pros:

- Détection efficace des menaces chiffrées

- Suite complète d'outils de sécurité

- Large gamme de capacités d'intégration

Cons:

- Nécessite une formation spécialisée pour une utilisation optimale

- La facturation annuelle peut décourager certains utilisateurs

- Interface pas la plus intuitive

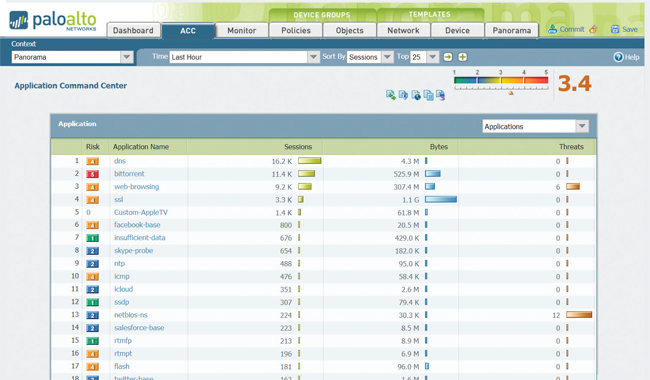

Palo Alto Networks Panorama excelle en tant que solution de gestion centralisée, permettant la supervision d'une multitude de pare-feux. Sa priorité de fournir une visibilité claire sur de vastes réseaux s'aligne parfaitement avec sa désignation de ‘meilleur choix’ pour la visibilité du réseau.

Pourquoi j'ai choisi Palo Alto Networks Panorama : J'ai sélectionné Palo Alto Networks Panorama pour sa capacité inégalée à superviser plusieurs pare-feux à partir d'une plateforme unifiée. La conception de cet outil favorise un environnement où la clarté rencontre l'efficacité, faisant de lui mon premier choix pour ceux qui souhaitent une visibilité réseau approfondie.

Fonctionnalités remarquables et intégrations :

Avec Panorama, les utilisateurs bénéficient d'un déploiement des politiques simplifié, d'une journalisation détaillée et de mises à jour de l'intelligence sur les menaces. De plus, il s'intègre parfaitement avec les autres solutions de sécurité Palo Alto, garantissant une stratégie de sécurité cohérente.

Pros and Cons

Pros:

- Gestion efficace de plusieurs pare-feux

- Capacités de journalisation détaillées

- Intégration avec la suite Palo Alto

Cons:

- Le manque de transparence sur les tarifs

- Peut être surdimensionné pour les petits réseaux

- Nécessite un matériel dédié pour des performances optimales

Le pare-feu Juniper est un acteur constant dans le domaine de la sécurité, particulièrement reconnu pour son efficacité à protéger de vastes réseaux. Sa conception répond à la complexité des opérations à grande échelle, renforçant ainsi sa réputation pour la protection étendue des réseaux.

Pourquoi j'ai choisi le pare-feu Juniper : Le choix de Juniper repose sur sa réputation de longue date et ses performances dans la gestion de grands environnements réseau. Cet outil apporte non seulement de la sophistication à la sécurité, mais il s’adapte aussi à la montée en charge des grandes entreprises. Étant donné son expertise dans ce domaine, il s’impose comme un choix évident pour la protection de réseaux étendus.

Fonctionnalités phares & intégrations :

Le pare-feu Juniper est doté d’une gestion dynamique des politiques, de systèmes de prévention des intrusions et de mécanismes avancés de prévention des menaces. De plus, il propose des intégrations avec la suite de gestion réseau Juniper, garantissant ainsi une stratégie de sécurité cohérente.

Pros and Cons

Pros:

- Expérience éprouvée avec les grands réseaux

- Détection et prévention des menaces avancées

- Intégration avec les outils réseau Juniper

Cons:

- Moins adapté aux petites entreprises

- Courbe d'apprentissage plus raide

- La transparence des prix pourrait être améliorée

Autres logiciels de gestion unifiée des menaces

Vous trouverez ci-dessous une liste de logiciels de gestion unifiée des menaces supplémentaires que j’ai présélectionnés, mais qui n’ont pas atteint le top 10. Ils méritent tout de même votre attention.

- Forcepoint NGFW

Idéal pour la gestion des incidents avec contrôle centralisé

- HPE Aruba Networking

Idéal pour la sécurité des appareils mobiles et IoT

- WatchGuard Unified Threat Management

Idéal pour des analyses de menaces en temps réel

- GFI KerioControl

Meilleur pour l’analyse complète du trafic

Avis associés

- Logiciels de gestion des risques

- Outils de gestion des vulnérabilités

- Solutions anti-maliciels

- Outils d'évaluation des risques de sécurité

Critères de sélection des logiciels de gestion unifiée des menaces

Pour choisir les meilleurs logiciels de gestion unifiée des menaces à inclure dans cette liste, j'ai pris en compte les besoins et difficultés courants des acheteurs comme la sécurité du réseau et la facilité de gestion. J'ai également utilisé la grille suivante pour assurer une évaluation structurée et équitable :

Fonctionnalités principales (25 % du score total)

- Protection contre les menaces réseau

- Gestion des politiques de pare-feu

- Surveillance du trafic réseau

- Fourniture de fonctionnalités VPN

- Garantie du chiffrement des données

Fonctionnalités supplémentaires remarquables (25 % du score total)

- Détection avancée des menaces

- Intégration avec les services cloud

- Tableau de bord analytique en temps réel

- Réponse automatisée aux menaces

- Politiques de sécurité personnalisables

Facilité d'utilisation (10 % du score total)

- Interface utilisateur intuitive

- Navigation simple

- Tableaux de bord personnalisables

- Fonctionnalités de reporting claires

- Courbe d'apprentissage minimale

Intégration (10 % du score total)

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des webinaires et tutoriels

- Guides d'utilisation complets

- Support dédié pour l’intégration

Support client (10% du score total)

- Disponibilité du support 24h/24, 7j/7

- Multiples canaux de support

- Équipe de support réactive

- Accès à une base de connaissances

- Options de support personnalisées

Rapport qualité/prix (10% du score total)

- Tarifs compétitifs

- Formules tarifaires flexibles

- Structure de coûts transparente

- Remises pour utilisation à long terme

- Fonctionnalités au regard du coût

Avis clients (10% du score total)

- Note de satisfaction générale

- Retours sur l’efficacité des fonctionnalités

- Commentaires sur la facilité d’utilisation

- Avis concernant le support client

- Témoignages sur la fiabilité et la performance

Comment choisir un logiciel de gestion unifiée des menaces

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré pendant votre processus de sélection de logiciel, voici une liste de points à garder en tête :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel peut-il évoluer avec votre entreprise ? Pensez à vos futurs projets d'expansion et assurez-vous que l’outil peut gérer l’augmentation du trafic et du nombre d’utilisateurs sans problème. |

| Intégrations | Vérifiez si l’outil s’intègre avec vos systèmes existants. Préférez une circulation fluide des données entre les plateformes pour éviter l’isolement des informations et la saisie manuelle des données. |

| Personnalisation | Déterminez si le logiciel permet d’adapter les réglages et fonctionnalités à vos besoins spécifiques. L’adaptabilité peut améliorer l’efficacité du flux de travail. |

| Facilité d’utilisation | Évaluez l’interface utilisateur et la conception générale. Votre équipe doit rapidement comprendre et utiliser efficacement l’outil sans formation excessive. |

| Mise en place et intégration | Évaluez le temps et les ressources nécessaires à l’installation. Cherchez un accompagnement lors du déploiement afin de garantir une transition en douceur et un minimum d’interruption. |

| Coût | Comparez les différentes offres tarifaires selon votre budget. Prenez en compte les frais cachés, les engagements à long terme et voyez si le coût est cohérent avec les fonctionnalités nécessaires. |

| Garantie de sécurité | Assurez-vous que le logiciel propose des mesures de protection robustes. Vérifiez la présence du cryptage, la régularité des mises à jour de sécurité et la conformité aux normes du secteur. |

Qu’est-ce qu’un logiciel de gestion unifiée des menaces ?

Le logiciel de gestion unifiée des menaces est une solution de sécurité qui intègre plusieurs fonctions de protection au sein d’une seule plateforme. Les professionnels de l’informatique et les administrateurs réseau utilisent généralement ces outils pour protéger et gérer efficacement la sécurité des réseaux. Les fonctionnalités de pare-feu, de détection d’intrusion et de VPN contribuent à la protection des données et à la gestion du trafic réseau. Globalement, ces outils simplifient la gestion de la sécurité et renforcent la protection contre diverses cybermenaces, surtout lorsqu’ils sont utilisés avec un logiciel d’audit de pare-feu complet.

Fonctionnalités

Lorsque vous choisissez un logiciel de gestion unifiée des menaces, faites attention aux fonctionnalités clés suivantes :

- Protection par pare-feu : Surveille et contrôle le trafic réseau entrant et sortant, constituant une barrière entre votre réseau interne et les menaces potentielles.

- Détection d'intrusion : Identifie les tentatives d'accès non autorisées à votre réseau, vous alertant en cas de brèche potentielle et permettant des réponses rapides.

- Fonctionnalités VPN : Permet un accès distant sécurisé à votre réseau, garantissant que la transmission des données est chiffrée et protégée contre toute interception.

- Chiffrement des données : Protège les informations sensibles en les convertissant en code, empêchant ainsi tout accès non autorisé et les fuites de données.

- Détection avancée des menaces : Identifie et atténue les menaces complexes grâce à l'analyse en temps réel et à des techniques d'apprentissage automatique.

- Gestion centralisée : Offre une interface unifiée pour gérer toutes les fonctions de sécurité, simplifiant la supervision et l'application des politiques.

- Politiques de sécurité personnalisables : Vous permet d'adapter les paramètres de sécurité selon les besoins spécifiques de votre organisation, renforçant la protection.

- Analyses en temps réel : Fournit des informations sur l'activité du réseau et les menaces potentielles, afin de vous aider à prendre des décisions de sécurité éclairées.

- Scalabilité : Garantit que la solution peut évoluer avec votre organisation, en tenant compte de l'augmentation du trafic et des demandes des utilisateurs.

- Support de conformité : Aide votre organisation à répondre aux réglementations et normes du secteur, réduisant le risque de pénalités en cas de non-conformité.

Avantages

La mise en œuvre d'un logiciel de gestion unifiée des menaces offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices dont vous pouvez profiter :

- Sécurité améliorée : En intégrant plusieurs fonctions de sécurité, il offre une protection complète contre divers types de cybermenaces.

- Gestion simplifiée : La gestion centralisée permet de superviser toutes les mesures de sécurité depuis une seule interface, réduisant la charge administrative.

- Efficacité des coûts : La combinaison de plusieurs outils de sécurité au sein d'une seule solution réduit le besoin de solutions autonomes variées, permettant ainsi de réaliser des économies.

- Conformité renforcée : Aide votre organisation à respecter les normes et réglementations du secteur en maintenant des protocoles de sécurité appropriés.

- Scalabilité : S'adapte à la croissance de votre organisation, gérant l'augmentation du trafic réseau et des besoins utilisateurs sans compromettre la sécurité.

- Productivité accrue : L'automatisation des processus de sécurité et des réponses aux menaces libère du temps pour que votre équipe puisse se concentrer sur d'autres priorités.

- Accès distant sécurisé : Les fonctionnalités VPN permettent un accès sécurisé au réseau pour les travailleurs à distance, protégeant les données tout en soutenant la flexibilité du travail.

Coûts & Tarification

Le choix d'un logiciel de gestion unifiée des menaces nécessite de comprendre les différents modèles et plans tarifaires existants. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires, etc. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions de gestion unifiée des menaces :

Tableau comparatif des formules pour les logiciels de gestion unifiée des menaces

| Type d'offre | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Offre gratuite | $0 | Protection par pare-feu de base, détection des menaces limitée, et rapports simples. |

| Offre personnelle | $5-$15/user/month | Protection par pare-feu, accès VPN, détection d'intrusion et analyses de base. |

| Offre professionnelle | $20-$50/user/month | Protection avancée contre les menaces, rapports avancés, politiques personnalisables et support. |

| Offre entreprise | $60-$100/user/month | Suite de sécurité complète, gestion centralisée, analyses en temps réel et support premium. |

FAQ sur les logiciels de gestion unifiée des menaces

La gestion unifiée des menaces peut-elle fonctionner avec des outils de sécurité existants ?

À quelle fréquence le logiciel de gestion unifiée des menaces doit-il être mis à jour ?

Quels indicateurs suivre dans un tableau de bord UTM ?

La gestion unifiée des menaces convient-elle aux équipes à distance ou hybrides ?

Comment la gestion unifiée des menaces réduit-elle la charge de travail informatique ?

Quelle est la meilleure façon de tester une solution UTM avant achat ?

L’utilisation d’une gestion unifiée des menaces a-t-elle un impact sur la vitesse d’Internet ?

Et ensuite ?

Si vous recherchez un logiciel de gestion unifiée des menaces, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et échangez brièvement afin qu'ils cernent précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagnent même tout au long du processus d'achat, y compris dans la négociation tarifaire.