Meilleurs logiciels d’analyse des vulnérabilités — Liste courte

Assurer la sécurité de vos systèmes est une priorité absolue. En tant qu’expert tech, vous connaissez les défis liés à la protection de vos données contre les menaces. Un logiciel d’analyse des vulnérabilités peut être un outil clé pour aider votre équipe à identifier et à traiter les risques potentiels avant qu’ils ne deviennent des problèmes.

Après des années passées à tester et à évaluer des logiciels, je comprends l’importance de trouver des solutions réellement efficaces. Dans cet article, je partage mes choix impartiaux des meilleurs outils d’analyse de vulnérabilités du marché.

Vous découvrirez comment ces outils peuvent contribuer à protéger vos systèmes et s’intégrer facilement à vos flux de travail existants. Trouvons ensemble la solution qui répond à vos besoins.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres logiciels d'analyse des vulnérabilités

- Avis associés

- Critères de sélection

- Comment choisir

- Tendances

- Qu'est-ce qu'un logiciel d’analyse des vulnérabilités ?

- Fonctionnalités

- Avantages

- Coûts & tarification

- FAQs

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels d’analyse des vulnérabilités

Ce tableau comparatif synthétise les détails tarifaires de mes principaux choix de logiciels de détection des vulnérabilités afin de vous aider à trouver celui qui correspond le mieux à votre budget et à vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection de vulnérabilités native à l’IA | Forfait gratuit disponible | À partir de $200/mois | Website | |

| 2 | Idéal pour la gestion des correctifs | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour la gestion des configurations | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour les testeurs d'intrusion | Offre gratuite disponible | À partir de $475/utilisateur/an | Website | |

| 5 | Idéal pour les petites entreprises | Essai gratuit de 7 jours + démo gratuite | À partir de $4,390/licence/an | Website | |

| 6 | Idéal pour la découverte réseau | Not available | Gratuit à utiliser | Website | |

| 7 | Idéal pour l'analyse réseau | Gratuit à utiliser | Website | ||

| 8 | Idéal pour la surveillance en temps réel | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour les passionnés de l'open source | Not available | Gratuit à utiliser | Website | |

| 10 | Idéal pour les environnements cloud | Démo gratuite disponible | Tarifs sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels d’analyse des vulnérabilités

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels d’analyse des vulnérabilités ayant intégré ma sélection. Mes avis vous offrent un aperçu approfondi des principales fonctionnalités, avantages et inconvénients, intégrations et cas d’utilisation idéals pour chacun, afin de vous aider à trouver celui qui vous conviendra le mieux.

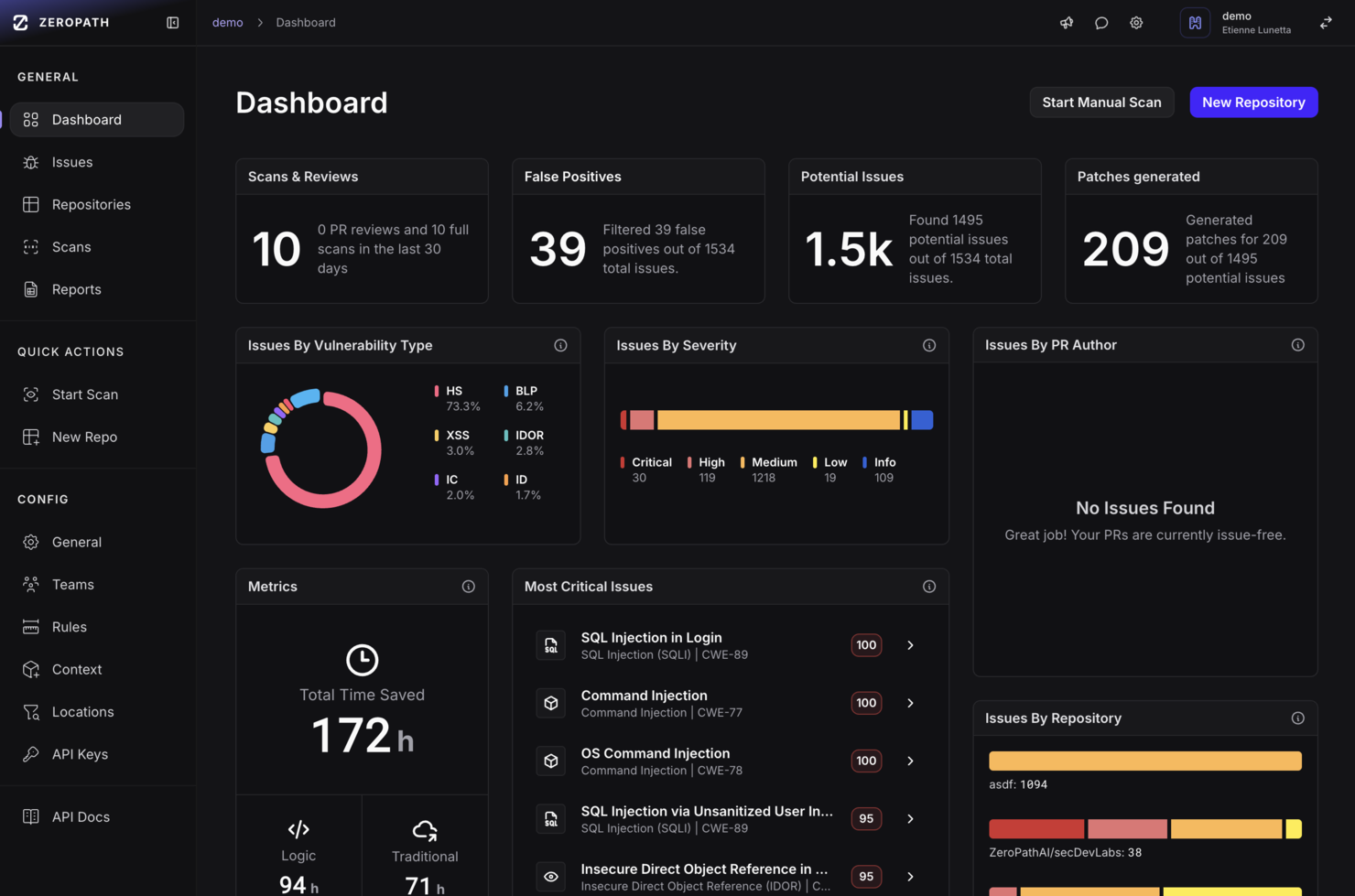

ZeroPath propose une solution d’analyse de vulnérabilité native à l’IA, conçue pour les équipes de développement et de sécurité qui souhaitent réduire les distractions et obtenir des informations plus claires. Si vous êtes responsable de la sécurité du code—ou que vous souhaitez que votre équipe DevOps/DevSecOps travaille plus vite et avec plus de précision—ZeroPath répond à vos besoins. Il cible les vulnérabilités profondes telles que les contournements d’authentification/autorisation, les failles de logique et les dépendances à risque que les outils SAST traditionnels omettent souvent.

Pourquoi j’ai choisi ZeroPath

J’ai choisi ZeroPath car il associe de manière unique une analyse contextuelle par IA et une remédiation en un clic pour traiter les vulnérabilités qui comptent vraiment lorsqu’on sélectionne une solution de scan de vulnérabilités. Son moteur SAST natif IA détecte les problèmes de logique métier et les contournements d’authentification—des vulnérabilités que beaucoup d’outils basés sur des motifs ne captent pas. Par ailleurs, ZeroPath peut générer des pull requests prêtes à fusionner contenant les correctifs, ce qui signifie que vos développeurs passent moins de temps à trier et à corriger, et plus de temps à coder.

Fonctionnalités clés de ZeroPath

En plus de sa détection intelligente des vulnérabilités, d’autres caractéristiques rendent ZeroPath précieux :

- Analyse des secrets : Détecte les clés, jetons ou identifiants exposés dans les dépôts et signale les secrets actifs.

- Analyse de l’Infrastructure as Code (IaC) : Signale les erreurs de configuration dans les fichiers IaC (ex. : Terraform, YAML) avant leur mise en production.

- Priorisation basée sur le risque : Aide votre équipe à se concentrer sur les vulnérabilités les plus critiques grâce à un système de hiérarchisation des risques.

- Moteur de politiques avec règles en langage naturel : Permet de définir des politiques de code/sécurité personnalisées en anglais clair et de les appliquer à l’ensemble des dépôts.

Intégrations ZeroPath

Les intégrations incluent GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Jenkins, Slack, Microsoft Teams et CircleCI.

Pros and Cons

Pros:

- Propose des correctifs clairs qui accélèrent vos revues de sécurité.

- Réduit les signalements inutiles afin que votre équipe se concentre sur les vrais problèmes.

- Il détecte les failles de logique et les risques cachés que vous pourriez manquer lors des analyses classiques.

Cons:

- Vous pourriez avoir besoin de temps pour adapter votre flux de travail autour de son automatisation.

- Les options d’intégration peuvent ne pas être assez étendues pour des environnements d’entreprise complexes.

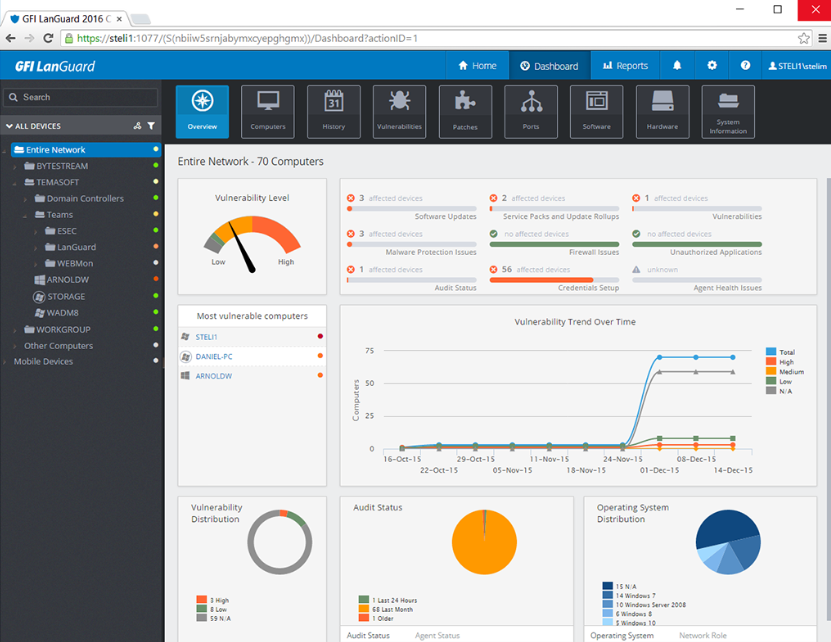

GFI LanGuard est un scanner de sécurité réseau conçu pour les administrateurs informatiques et les équipes de sécurité. Il aide à gérer le déploiement des correctifs, l'évaluation des vulnérabilités et l'audit réseau, garantissant que les systèmes sont à jour et sécurisés.

Pourquoi j'ai choisi GFI LanGuard : Il est particulièrement efficace pour la gestion des correctifs, offrant un déploiement automatisé des mises à jour sur divers systèmes d'exploitation. GFI LanGuard réalise des évaluations de vulnérabilités approfondies pour identifier les potentielles menaces. La fonction d'audit réseau fournit des informations sur les configurations et paramètres de sécurité du réseau. Il propose également des rapports détaillés pour aider votre équipe à comprendre et à traiter efficacement les problèmes de sécurité.

Fonctionnalités remarquables & intégrations :

Fonctionnalités incluent une gestion automatisée des correctifs, qui simplifie le processus de mise à jour de vos systèmes. Vous pouvez utiliser ses capacités d'audit réseau pour examiner les configurations et les paramètres de sécurité. L'outil fournit également des évaluations poussées des vulnérabilités afin d'identifier et de réduire les menaces potentielles.

Intégrations incluent Microsoft SCCM, Active Directory, VMware, Citrix, Oracle, SQL Server, Windows Server Update Services, Symantec, McAfee et Cisco.

Pros and Cons

Pros:

- Évaluations détaillées des vulnérabilités

- Audit réseau complet

- Déploiement automatisé des correctifs

Cons:

- Évolutivité limitée pour les grands réseaux

- Une forte consommation de ressources

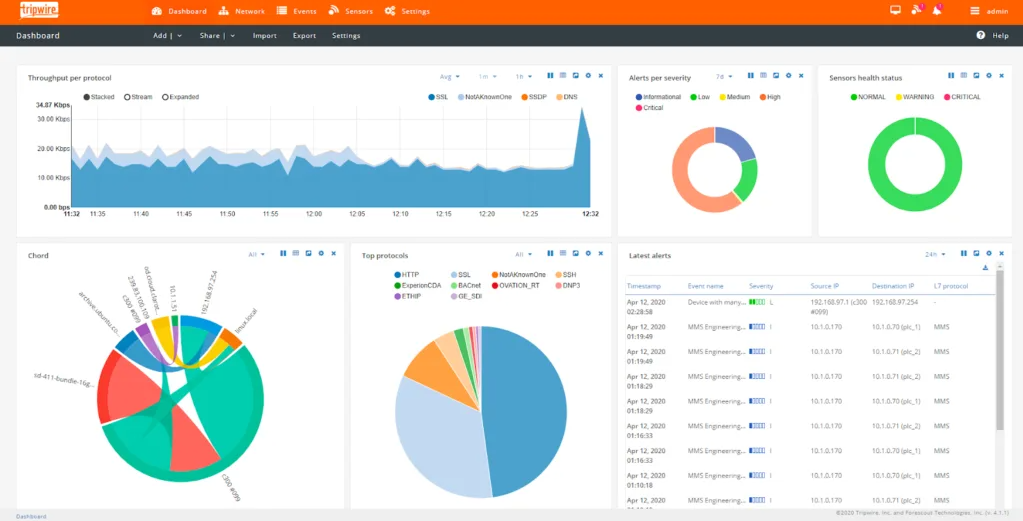

Tripwire est un outil de sécurité et de conformité conçu pour les équipes informatiques qui souhaitent maintenir l'intégrité des systèmes et la gestion des configurations. Il permet de surveiller et de détecter les modifications des configurations système, garantissant ainsi le respect des politiques de sécurité.

Pourquoi j'ai choisi Tripwire : Il est idéal pour la gestion des configurations grâce à ses capacités d'audit détaillé des changements. Tripwire surveille en continu vos systèmes pour détecter les modifications non autorisées qui pourraient représenter des risques de sécurité. L'outil fournit des rapports complets afin d'aider votre équipe à maintenir la conformité avec les normes du secteur. Sa capacité à s'intégrer à diverses plateformes en fait un outil polyvalent pour différents environnements informatiques.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : comprennent la détection des changements en temps réel, qui vous alerte en cas de modification non autorisée. Vous pouvez utiliser ses rapports détaillés pour garantir la conformité avec les politiques de sécurité. L'outil propose également une gestion des politiques personnalisable pour répondre aux besoins spécifiques de votre organisation.

Intégrations : Splunk, ServiceNow, IBM QRadar, AWS, Azure, Puppet, Chef, Ansible, McAfee ePolicy Orchestrator et Cisco.

Pros and Cons

Pros:

- Gestion des politiques personnalisable

- Rapports de conformité détaillés

- Surveillance des changements en temps réel

Cons:

- Fonctionnalités limitées hors ligne

- Nécessite une expertise technique

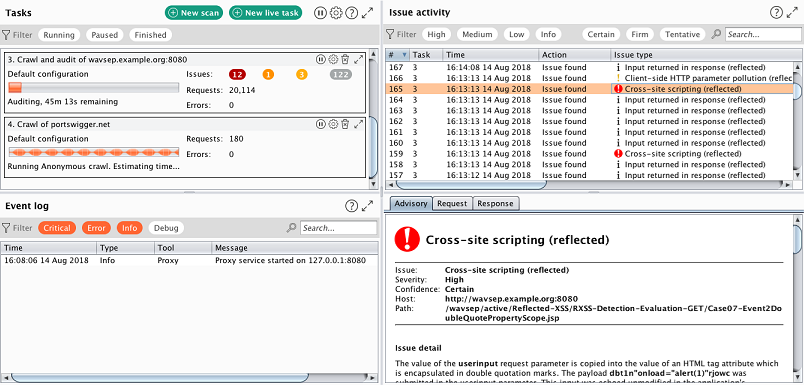

Burp Suite est un scanner de vulnérabilités web conçu pour les testeurs d'intrusion et les professionnels de la sécurité. Il aide à identifier les vulnérabilités de sécurité dans les applications web, ce qui en fait un outil précieux pour réaliser des audits de sécurité et garantir la sécurité des applications web.

Pourquoi j'ai choisi Burp Suite : Il est conçu pour les testeurs d'intrusion grâce à sa suite complète d'outils pour tester la sécurité des applications web. Burp Suite propose une variété de capacités de test, y compris des options de tests automatisés et manuels. Ses fonctionnalités d’analyse personnalisables vous permettent d’adapter les tests à vos besoins spécifiques. L'interface interactive de l'outil facilite une analyse approfondie et le dépannage des vulnérabilités potentielles.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent une analyse avancée des vulnérabilités web, qui vous aide à identifier une large gamme de problèmes de sécurité. Vous pouvez utiliser son interface interactive pour effectuer des tests manuels pour une analyse plus détaillée. L’outil offre aussi des profils d’analyse personnalisables, vous permettant de vous concentrer sur des domaines spécifiques à risque.

Intégrations incluent Jenkins, Jira, GitLab, GitHub, Azure DevOps, Bamboo, TeamCity, Slack, Splunk et Zapier.

Pros and Cons

Pros:

- Prend en charge les tests automatisés et manuels

- Adapté aux professionnels de la sécurité web

- Interface interactive pour les tests manuels

Cons:

- Configuration complexe

- Consommation importante de ressources

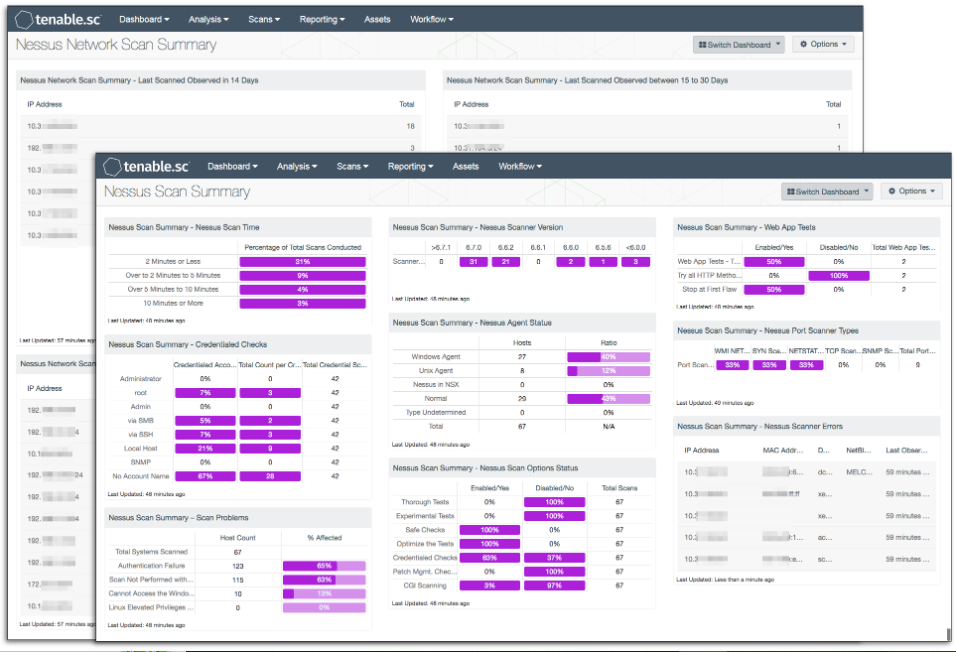

Nessus est un outil d'analyse de vulnérabilités conçu pour aider les petites entreprises à identifier et à gérer les menaces de sécurité. Il réalise des évaluations de la sécurité réseau et une gestion des vulnérabilités, ce qui en fait un outil essentiel pour les professionnels de la cybersécurité.

Pourquoi j'ai choisi Nessus : Son orientation vers les petites entreprises le distingue des autres solutions. Nessus propose des analyses de vulnérabilités illimitées et prend en charge divers systèmes de notation comme le CVSS v4. Il offre des audits de configuration et de conformité, indispensables aux petites entreprises souhaitant maintenir leurs standards de sécurité. Les rapports personnalisables de l'outil facilitent la compréhension et l'exploitation des résultats.

Fonctionnalités et intégrations marquantes :

Fonctionnalités : résultats en direct offrant des mises à jour en temps réel sur les vulnérabilités. Vous pouvez effectuer des audits de configuration et de conformité afin de garantir que vos systèmes respectent les normes sectorielles. L’outil propose aussi des rapports personnalisables, qui permettent d’adapter l’information à vos besoins.

Intégrations : Splunk, ServiceNow, AWS Security Hub, Azure Security Center, IBM QRadar, McAfee ePolicy Orchestrator, Cisco SecureX, Fortinet FortiSIEM, LogRhythm et Palo Alto Networks Cortex XSOAR.

Pros and Cons

Pros:

- Options de support avancées

- Rapports personnalisables

- Analyses illimitées

Cons:

- Coût supplémentaire pour le support

- Courbe d'apprentissage élevée

Nmap est un outil de découverte réseau et d’audit de sécurité utilisé par les professionnels de l’informatique et les administrateurs réseau. Il permet d’identifier les appareils présents sur un réseau et d’évaluer leur niveau de sécurité, ce qui en fait un outil indispensable pour la cartographie réseau et la détection de vulnérabilités.

Pourquoi j’ai choisi Nmap : Il est très apprécié pour ses capacités de découverte réseau. Nmap propose un vaste éventail d’options d’analyse, notamment l’empreinte TCP/IP permettant d’identifier les systèmes d’exploitation. Son moteur de script vous permet d’adapter les analyses à des vulnérabilités spécifiques. Son interface en ligne de commande offre flexibilité et contrôle aux utilisateurs avancés.

Fonctionnalités clés & intégrations :

Fonctionnalités incluent l’empreinte TCP/IP, qui aide à identifier les systèmes d’exploitation et les appareils sur votre réseau. Vous pouvez utiliser son moteur de scripts pour personnaliser les analyses selon des vulnérabilités réseau spécifiques. L’outil fournit également des cartes réseau détaillées, offrant une vue complète de l’architecture de votre réseau.

Intégrations incluent Metasploit, Nessus, OpenVAS, Wireshark, Splunk, Snort, Nagios, Zabbix, SolarWinds et AlienVault.

Pros and Cons

Pros:

- Flexibilité de la ligne de commande

- Cartes réseau détaillées

- Moteur de scripts personnalisable

Cons:

- Aucun rapport intégré

- Interface graphique limitée

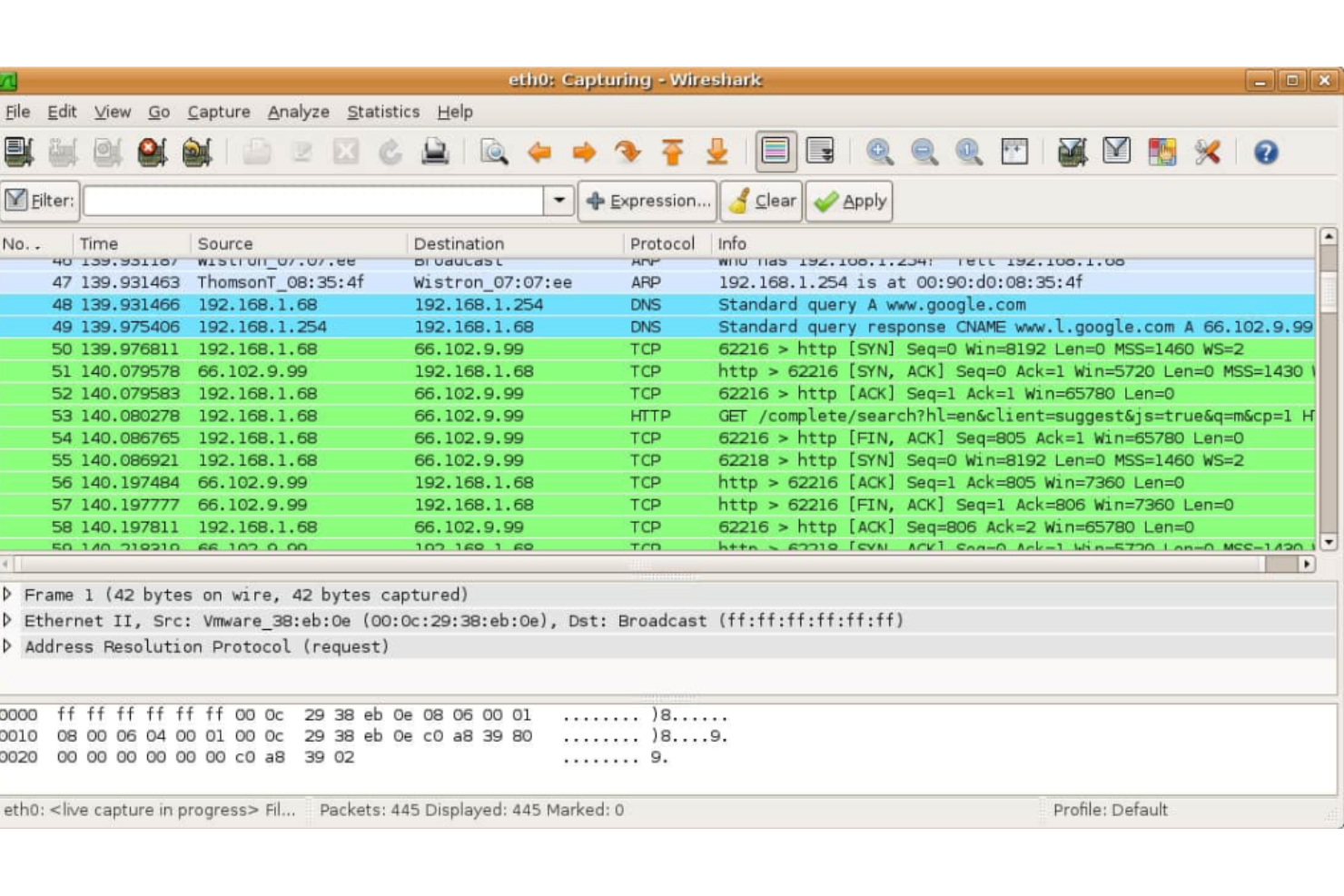

Wireshark est un analyseur de protocoles réseau conçu pour les professionnels de l'informatique et les administrateurs réseau. Il permet de capturer et d'analyser le trafic réseau, ce qui en fait un outil essentiel pour diagnostiquer les problèmes réseau et assurer la sécurité.

Pourquoi j'ai choisi Wireshark : Sa spécialisation dans l'analyse réseau le différencie des autres outils. Wireshark propose des informations détaillées sur les paquets et prend en charge un large éventail de protocoles. L'analyse de paquets en couleur permet d'identifier rapidement les problèmes. Ses capacités de capture en temps réel et d'analyse hors ligne en font un outil polyvalent pour différents besoins en réseau.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent une prise en charge étendue des protocoles, vous permettant d'analyser une grande variété de protocoles réseau. Vous pouvez utiliser la capture en temps réel pour surveiller le trafic réseau au fur et à mesure. L'outil propose également des options de filtrage avancées pour cibler des données spécifiques.

Intégrations incluent TShark, WinPcap, USBPcap, AirPcap, CloudShark, NetworkMiner, PcapNG, CapLoader, NetFlow et Packet Sender.

Pros and Cons

Pros:

- Options de filtrage avancées

- Capture de paquets en temps réel

- Prise en charge étendue des protocoles

Cons:

- Interface complexe

- Nécessite des connaissances réseau

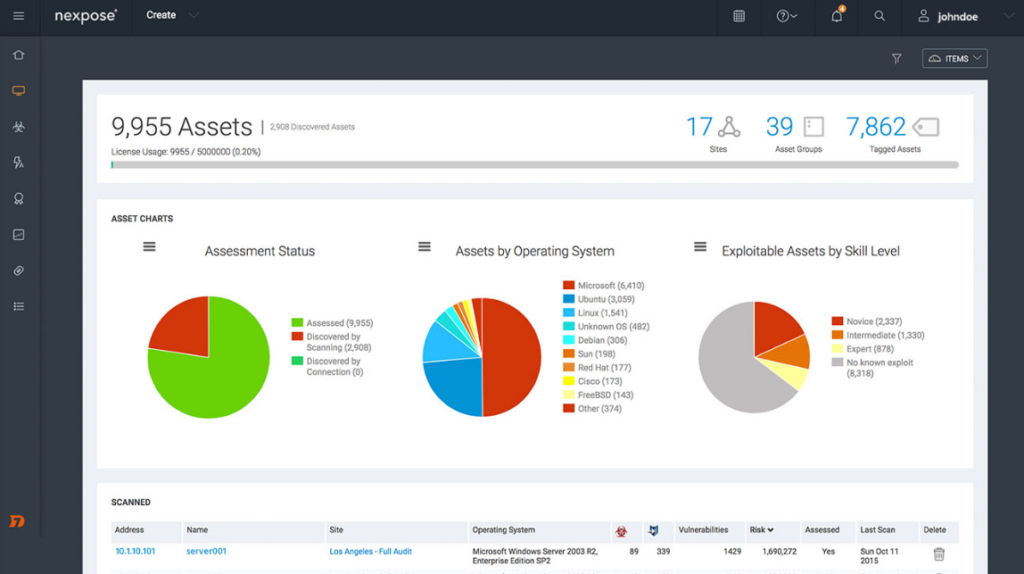

Nexpose est un outil de gestion des vulnérabilités conçu pour les équipes de sécurité informatique souhaitant surveiller leurs réseaux en temps réel. Il aide à identifier les vulnérabilités et fournit des recommandations exploitables pour renforcer la sécurité du réseau.

Pourquoi j'ai choisi Nexpose : Ses capacités de surveillance en temps réel en font un choix solide pour les environnements informatiques dynamiques. Nexpose propose des fonctionnalités de sécurité adaptative qui s’ajustent automatiquement aux modifications de votre réseau. L’outil attribue des scores de risque aux vulnérabilités, vous aidant ainsi à prioriser ce qui nécessite votre attention. Son intégration avec Metasploit permet d’approfondir les évaluations et tests de sécurité.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : sécurité adaptative, qui s'ajuste automatiquement aux évolutions du réseau. Vous pouvez utiliser son système de notation des risques pour prioriser les vulnérabilités et vous concentrer sur les problèmes les plus critiques. L’outil propose aussi des rapports détaillés qui vous aident à comprendre votre posture de sécurité.

Intégrations : ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, McAfee ePolicy Orchestrator, Cisco Firepower, Fortinet FortiGate, Palo Alto Networks et Symantec.

Pros and Cons

Pros:

- Notation détaillée des risques

- Fonctionnalités de sécurité adaptative

- Surveillance en temps réel

Cons:

- Courbe d'apprentissage abrupte

- Consommation de ressources élevée

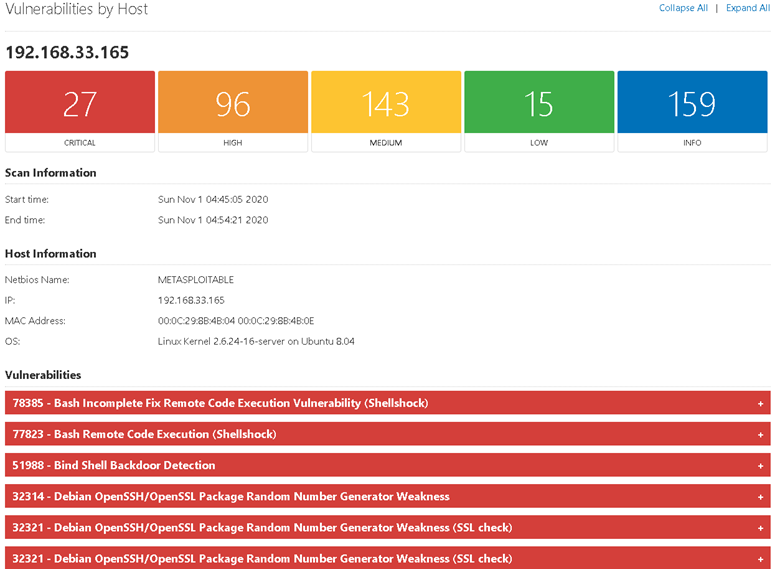

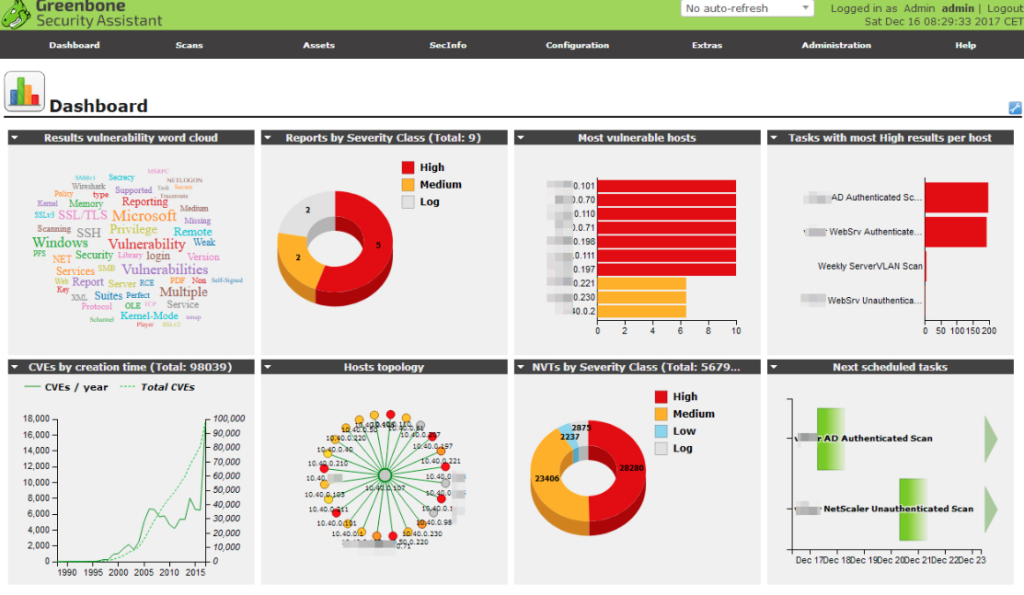

OpenVAS est un outil open source d'analyse de vulnérabilités destiné aux professionnels de la sécurité et aux passionnés. Il aide à identifier et à gérer les vulnérabilités sur divers systèmes, ce qui le rend précieux pour les organisations cherchant à renforcer leur posture de sécurité.

Pourquoi j'ai choisi OpenVAS : C'est un favori parmi les passionnés de l'open source en raison de sa flexibilité et de son développement axé sur la communauté. OpenVAS offre des capacités étendues de tests de vulnérabilités et prend en charge un large éventail de systèmes d'exploitation. Ses mises à jour régulières garantissent que vous disposez des derniers contrôles de vulnérabilités. La nature open source de l'outil permet une personnalisation selon vos besoins spécifiques.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : comprend une large gamme de tests de vulnérabilités, qui sont régulièrement mis à jour pour suivre les nouvelles menaces. Vous pouvez personnaliser les configurations d'analyse pour répondre à vos besoins spécifiques. L'outil prend également en charge divers systèmes d'exploitation, ce qui le rend polyvalent pour différents environnements.

Intégrations : inclut Nagios, OTRS, Splunk, Elasticsearch, Kibana, Logstash, Graylog, Grafana, Prometheus et Checkmk.

Pros and Cons

Pros:

- Prend en charge plusieurs systèmes d'exploitation

- Mises à jour régulières des vulnérabilités

- Souplesse de l'open source

Cons:

- Nécessite une expertise technique

- Documentation limitée

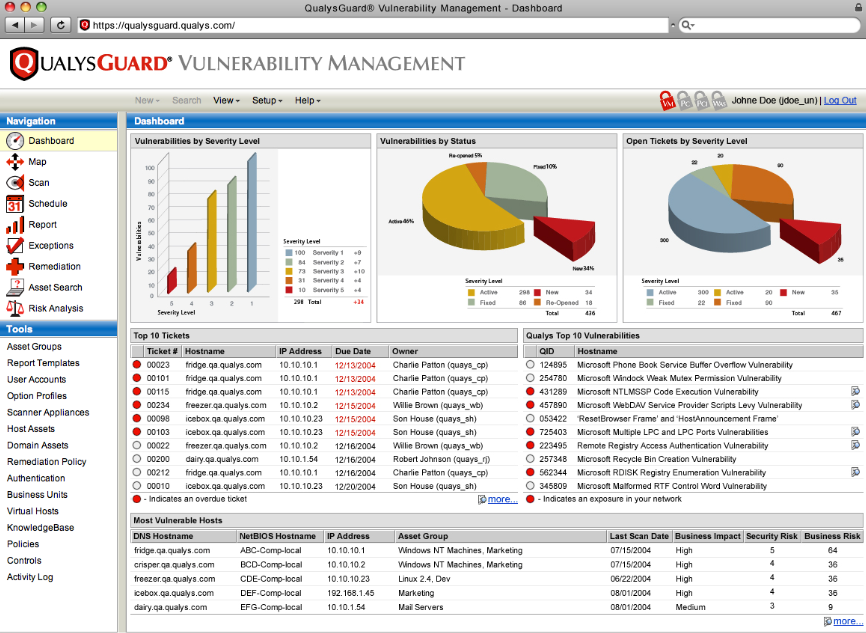

QualysGuard est un outil de gestion des vulnérabilités basé sur le cloud, conçu pour les entreprises souhaitant sécuriser leurs environnements informatiques. Il sert les équipes de sécurité informatique en assurant une surveillance continue et une évaluation des vulnérabilités du réseau.

Pourquoi j'ai choisi QualysGuard : Il excelle dans les environnements cloud grâce à son architecture cloud-native, permettant un déploiement et une montée en charge faciles. QualysGuard offre une visibilité en temps réel de vos actifs informatiques et de vos vulnérabilités. Ses analyses automatisées et ses rapports détaillés permettent à votre équipe d’identifier et de résoudre rapidement les problèmes de sécurité. Le tableau de bord centralisé de l’outil fournit une vue d’ensemble de votre posture de sécurité.

Fonctionnalités & intégrations remarquables :

Fonctionnalités comprennent la découverte d’actifs en temps réel, vous aidant à suivre tous vos actifs informatiques. Vous pouvez utiliser ses capacités d’analyse automatisée pour vérifier régulièrement la présence de vulnérabilités. L’outil fournit également des rapports détaillés sur la conformité afin d’aider à répondre aux normes du secteur.

Intégrations incluent ServiceNow, Splunk, IBM QRadar, AWS Security Hub, Microsoft Azure, Tenable, Palo Alto Networks, Fortinet, McAfee et Cisco.

Pros and Cons

Pros:

- Analyses de vulnérabilités automatisées

- Visibilité en temps réel

- Architecture cloud-native

Cons:

- Nécessite un accès Internet

- Configuration complexe

Autres logiciels d’analyse des vulnérabilités

Voici quelques options supplémentaires de logiciels d’analyse des vulnérabilités qui n’ont pas été retenues dans ma liste courte mais qui méritent tout de même votre attention :

- Nikto

Idéal pour l'analyse des serveurs web

- ZAP (Zed Attack Proxy)

Idéal pour les débutants en sécurité

- Acunetix

Idéal pour la sécurité des applications web

Critères de sélection des logiciels d’analyse des vulnérabilités

Pour établir cette liste des meilleurs logiciels d’analyse des vulnérabilités, j’ai pris en compte les besoins courants des acheteurs et leurs points de douleur comme la facilité d’intégration et la détection des menaces en temps réel. J’ai également utilisé le cadre d’évaluation suivant pour garantir une comparaison structurée et équitable :

Fonctionnalités de base (25 % de la note finale)

Pour être inclus dans cette liste, chaque solution devait répondre à ces cas d’utilisation communs :

- Détection des vulnérabilités dans les systèmes réseau

- Réalisation de scans de sécurité réguliers

- Fourniture de rapports détaillés sur les vulnérabilités

- Respect des normes de sécurité

- Alertes en temps réel sur les menaces

Fonctionnalités supplémentaires distinctives (25 % de la note finale)

Pour affiner la sélection, j’ai aussi recherché des fonctionnalités uniques telles que :

- Intégration avec plusieurs outils de sécurité

- Profils d’analyse personnalisables

- Outils de test de sécurité

- Capacités avancées de renseignement sur les menaces

- Gestion automatique des correctifs

- Support des environnements cloud

Utilisabilité (10 % de la note finale)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en compte les aspects suivants :

- Interface utilisateur intuitive

- Navigation facile entre les fonctionnalités

- Options de personnalisation des tableaux de bord

- Courbe d'apprentissage minimale

- Accessibilité sur divers appareils

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l'expérience d'intégration sur chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours produits interactifs

- Accès à des webinaires et tutoriels

- Équipe d'intégration disponible et réactive

- Documentation utilisateur complète

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les aspects suivants :

- Disponibilité d'un chat en direct

- Service client disponible 24h/24 et 7j/7

- Accès à une base de connaissances

- Support par e-mail réactif

- Gestionnaires de compte dédiés

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les critères suivants :

- Prix compétitifs par rapport à des outils similaires

- Options d'abonnement flexibles

- Réductions pour paiement annuel

- Ensemble de fonctionnalités complet pour le prix

- Disponibilité d'une version d'essai gratuite ou d'une démonstration

Avis clients (10 % du score total)

Pour avoir un aperçu global de la satisfaction client, j'ai examiné les éléments suivants dans les avis :

- Retours positifs sur la fiabilité

- Notes élevées concernant la facilité d'utilisation

- Recommandations sur la qualité du support client

- Rapidité de résolution des problèmes

- Recommandations de la part de professionnels du secteur

Comment choisir un logiciel de scan de vulnérabilités

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste des critères à garder à l’esprit :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | Assurez-vous que l’outil puisse évoluer avec votre entreprise. Vérifiez sa capacité à gérer une augmentation des volumes de données et du nombre d’utilisateurs lorsque votre réseau grandit. |

| Intégrations | Vérifiez la compatibilité avec les outils déjà utilisés par votre équipe. Assurez-vous qu’il s’intègre à des systèmes de gestion des événements et des informations de sécurité (SIEM), des solutions de gestion des correctifs, etc. |

| Personnalisation | Contrôlez si le logiciel permet d’adapter les profils de scan et les rapports selon vos besoins spécifiques et exigences réglementaires. |

| Facilité d’utilisation | Évaluez l’interface utilisateur et son intuitivité pour votre équipe. Un outil facile à prendre en main réduit le temps de formation et accroît la productivité. |

| Budget | Prenez en compte le coût total de possession, y compris les éventuels frais cachés. Assurez-vous que le prix reste en adéquation avec votre budget tout en couvrant les besoins de sécurité essentiels. |

| Garanties de sécurité | Vérifiez que l’outil protège bien les données sensibles pendant les scans et qu’il est conforme à des normes industrielles comme le RGPD ou l’HIPAA. |

| Support | Évaluez la qualité du support client. Recherchez une disponibilité 24h/24 et 7j/7, un chat en direct et des guides utilisateurs complets pour assister votre équipe à tout moment. |

| Performance | Vérifiez la rapidité et l’efficacité de l’outil lors des scans sans ralentir le système. Des analyses rapides signifient moins d’interruptions et de perturbations pour vos opérations. |

Tendances en matière de logiciels de scan de vulnérabilités

Au cours de mes recherches, j’ai consulté de nombreuses mises à jour produits, communiqués de presse et journaux de lancement provenant de divers éditeurs de logiciels de scan de vulnérabilités. Voici quelques-unes des tendances émergentes que j’observe avec attention :

- Solutions cloud-native : De plus en plus de fournisseurs proposent des outils d’analyse de vulnérabilités conçus pour le cloud natif, s'intégrant directement aux plateformes cloud. Cette tendance améliore la scalabilité et fournit des informations en temps réel. Des fournisseurs comme QualysGuard ont adopté cette approche en offrant une intégration cloud transparente.

- Analyse alimentée par l’IA : L’IA et le machine learning sont utilisés pour analyser les tendances et prédire les vulnérabilités. Cela permet d’identifier les menaces plus rapidement et de réduire les faux positifs. Des outils comme Intruder intègrent l’IA pour renforcer les capacités de détection des menaces.

- Accent sur la sécurité de l’IoT : À mesure que les objets connectés deviennent courants, les analyseurs de vulnérabilités se concentrent désormais sur la sécurisation de ces appareils. Cela inclut la détection des vulnérabilités courantes et la vérification des mises à jour du firmware. Des fournisseurs comme Outpost24 se positionnent en tête avec des fonctionnalités dédiées à l’analyse IoT.

- Interfaces conviviales : On observe une tendance à la simplification de l’expérience utilisateur. Les fournisseurs repensent leurs interfaces pour les rendre plus intuitives, facilitant la navigation et la gestion des vulnérabilités par les équipes. Burp Suite a amélioré son interface pour répondre aussi bien aux débutants qu’aux experts.

- Surveillance continue de la conformité : Les outils proposent désormais des fonctions de suivi continu de la conformité qui permettent de vérifier automatiquement l’alignement avec les normes industrielles. Cela garantit le respect continu des exigences sans intervention manuelle. ManageEngine Vulnerability Manager Plus inclut un suivi régulier de la conformité dans ses offres.

Qu’est-ce qu’un logiciel d’analyse de vulnérabilités ?

Un logiciel d’analyse de vulnérabilités est un outil qui identifie les faiblesses de sécurité dans les systèmes informatiques, réseaux et applications. Les professionnels de la sécurité informatique et les administrateurs réseaux utilisent généralement ces outils pour protéger les données et garantir la conformité aux normes de sécurité. Les analyses automatisées, alertes en temps réel et le contrôle de conformité aident à identifier les menaces, maintenir la sécurité et rester conforme. Globalement, ces outils apportent une protection indispensable et une tranquillité d’esprit aux entreprises gérant la sécurité de leur système d’information.

Fonctionnalités

Lorsque vous choisissez un logiciel d'analyse de vulnérabilités, veillez à vérifier les fonctionnalités clés suivantes :

- Analyse automatisée : Détecte automatiquement les vulnérabilités de vos systèmes et applications, vous faisant gagner du temps et réduisant les efforts manuels.

- Alertes en temps réel : Fournit des notifications instantanées en cas de menace potentielle, ce qui vous permet de réagir rapidement et de protéger votre réseau.

- Contrôle de conformité : Vérifie que vos systèmes respectent les normes industrielles et réglementaires, vous aidant à éviter les sanctions.

- Profils d’analyse personnalisables : Permet d’adapter les analyses pour se concentrer sur des zones précises, optimisant ainsi l'efficacité de vos évaluations de sécurité.

- Capacités d’intégration : Se connecte à d’autres outils et plateformes de sécurité, offrant une gestion centralisée et unifiée de la sécurité.

- Rapports détaillés : Propose des rapports complets identifiant les vulnérabilités et les actions recommandées, facilitant la prise de décisions éclairées.

- Interface conviviale : Simplifie la navigation et l’utilisation, réduisant la courbe d’apprentissage et augmentant la productivité de votre équipe.

- Analyse basée sur l’IA : Utilise l’intelligence artificielle pour prédire et identifier les vulnérabilités, améliorant la détection des menaces et réduisant les faux positifs.

- Cartographie du réseau : Visualise l’architecture de votre réseau, vous aidant à mieux comprendre et gérer votre posture de sécurité.

Avantages

La mise en place d’un logiciel d’analyse de vulnérabilités présente de nombreux avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : Identifie et corrige les vulnérabilités avant qu’elles ne soient exploitées, gardant vos systèmes en sécurité.

- Efficacité temporelle : Automatise les contrôles de sécurité de routine, libérant votre équipe pour qu’elle se concentre sur d'autres tâches essentielles.

- Conformité réglementaire : Vous aide à respecter les normes du secteur et les exigences légales, réduisant ainsi le risque de sanctions.

- Gestion proactive des menaces : Offre des alertes instantanées et des rapports détaillés, permettant une réaction rapide face aux menaces potentielles.

- Prise de décision améliorée : Fournit des données et analyses complètes pour aider votre équipe à prendre des décisions éclairées en matière de sécurité.

- Réduction des coûts : Évite les intrusions pouvant causer des dommages ou des arrêts coûteux, préservant ainsi vos résultats financiers.

Coûts & Tarification

Le choix d’un logiciel d’analyse de vulnérabilités suppose de bien comprendre les différents modèles et formules tarifaires proposés. À l’instar des outils de tests de pénétration d’entreprise, les prix varient selon les fonctionnalités, la taille de l’équipe, les modules additionnels, etc. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les options habituellement incluses dans les solutions d’analyse de vulnérabilités :

Tableau comparatif des forfaits pour les logiciels d’analyse des vulnérabilités

| Type de forfait | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Analyse de base, rapports limités et support communautaire. |

| Forfait personnel | $5-$25 /utilisateur /mois | Analyse automatisée, alertes de base, intégrations limitées et assistance par email. |

| Forfait professionnel | $30-$75 /utilisateur /mois | Options d’analyse avancée, rapports personnalisables, alertes en temps réel et assistance téléphonique. |

| Forfait entreprise | $100-$300/utilisateur /mois | Analyse complète, rapports de conformité détaillés, gestionnaire de compte dédié et assistance 24/7. |

FAQ sur les logiciels d’analyse des vulnérabilités

Voici des réponses aux questions fréquentes sur les logiciels d’analyse des vulnérabilités :

Quelles sont certaines limites de l’analyse des vulnérabilités ?

L’analyse des vulnérabilités présente des limites, telles que la production de faux positifs et l’absence de rapports contextuels. Elle peut ne pas fournir d’analyse approfondie ou détecter les vulnérabilités liées à la logique métier. Il est conseillé de compléter les analyses avec d’autres mesures de sécurité pour assurer une protection complète de vos systèmes.

Qu’est-ce qu’un scanner de vulnérabilités ne peut pas détecter ?

Les scanners de vulnérabilités peuvent avoir du mal à détecter les failles inconnues car ils s’appuient sur des bases de données de menaces connues. Ils sont également limités pour identifier des vulnérabilités complexes et des menaces hors bande. Il est important d’utiliser des outils de sécurité complémentaires et d’effectuer des tests manuels pour combler ces lacunes.

Quel est un inconvénient courant de l’exécution d’une analyse de vulnérabilités ?

L’exécution d’une analyse de vulnérabilités peut parfois générer des faux positifs, provoquant des inquiétudes inutiles. Les analyses peuvent également passer à côté de problèmes plus profonds et ne révéler qu’une partie des vulnérabilités. Il est donc conseillé d’intégrer les analyses dans une stratégie de sécurité globale pour pallier ces inconvénients.

À quelle fréquence faut-il effectuer des analyses de vulnérabilités ?

La fréquence des analyses de vulnérabilités dépend des besoins de votre organisation et des exigences réglementaires. Des analyses régulières, comme mensuelles ou trimestrielles, sont courantes. Toutefois, il est recommandé de réaliser des analyses après des changements majeurs du système ou après des incidents de sécurité pour garantir une protection continue.

Comment réduire les faux positifs lors de l’analyse des vulnérabilités ?

Pour réduire les faux positifs, assurez-vous que votre scanner de vulnérabilités est à jour avec les dernières définitions. Personnalisez les paramètres d’analyse selon votre environnement et validez les résultats avec des tests manuels. Cette méthode vous aide à vous concentrer sur les menaces réelles et à maintenir la sécurité du système.

Que faire si une analyse de vulnérabilités identifie une menace critique ?

Si une menace critique est identifiée, agissez immédiatement pour réduire le risque. Suivez le plan de réponse aux incidents de votre organisation, appliquez les correctifs ou mesures nécessaires et surveillez de près le système. La collaboration avec votre équipe informatique permet une réponse rapide et efficace.

Et ensuite ?

Accélérez la croissance de votre SaaS et développez vos compétences en leadership. Abonnez-vous à notre newsletter pour recevoir les dernières actualités des CTO et des leaders technologiques en devenir. Nous vous aidons à évoluer plus intelligemment et à diriger plus efficacement grâce à des guides, ressources et stratégies de grands experts !