Liste des meilleurs outils d'analyse statique de la sécurité des applications

Dans le secteur technologique actuel, où tout évolue rapidement, garantir la sécurité de votre code est plus crucial que jamais. Les outils d'analyse statique de la sécurité des applications peuvent réellement faire la différence pour vous et votre équipe, en identifiant les vulnérabilités avant qu'elles ne deviennent un problème. Vous connaissez les défis liés à l'évolution permanente des menaces de sécurité ; ces outils offrent une solution concrète pour y répondre.

J'ai testé et évalué ces outils de façon indépendante afin de vous donner un avis objectif sur l’offre disponible. Vous pouvez avoir confiance dans le fait que mes meilleures recommandations sont le fruit de recherches approfondies et répondent vraiment aux besoins du développement SaaS. Dans cet article, je vais vous présenter les meilleures options, en soulignant leurs particularités et la façon dont elles peuvent aider votre équipe à rester sécurisée.

Table of Contents

- Liste restreinte

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres outils de test de sécurité des applications statiques

- Critiques associées

- Critères de sélection

- Comment choisir

- Qu'est-ce que les outils de test de sécurité des applications statiques ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils d'analyse statique de la sécurité des applications

Ce tableau comparatif synthétise les informations de tarification pour mes principales sélections d’outils d’analyse statique de la sécurité des applications afin de vous aider à trouver celui qui correspond le mieux à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour une qualité de code continue | Formule gratuite disponible (jusqu'à 5 utilisateurs) | À partir de $65/mois | Website | |

| 2 | Idéal pour s'intégrer dans les pipelines CI/CD | Offre gratuite disponible | À partir de $34/développeur/mois | Website | |

| 3 | Idéal pour la détection des menaces sur la chaîne d'approvisionnement | Essai gratuit de 7 jours disponible | À partir de $399/mois | Website | |

| 4 | Idéal pour la génération automatique de correctifs | Forfait gratuit disponible | À partir de $200/mois | Website | |

| 5 | Idéal pour la détection des vulnérabilités | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour la détection de vulnérabilités à grande échelle | Offre gratuite disponible + démo gratuite | À partir de 350 $/mois | Website | |

| 7 | Idéal pour des exécutions de tests parallèles illimitées | Démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Idéal pour la collaboration open-source | Plan gratuit disponible | À partir de 4 $/utilisateur/mois | Website | |

| 9 | Idéal pour l'observabilité en temps réel | Essai gratuit de 15 jours | À partir de $7/mois | Website | |

| 10 | Idéal pour les workflows DevOps intégrés | Formule gratuite disponible | À partir de $29/utilisateur/mois | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils d'analyse statique de la sécurité des applications

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils d’analyse statique de la sécurité des applications ayant intégré ma sélection. Mes avis offrent un aperçu complet des principales fonctionnalités, avantages et inconvénients, intégrations et contextes d’utilisation privilégiés de chaque outil afin de vous aider à trouver celui qui vous conviendra le mieux.

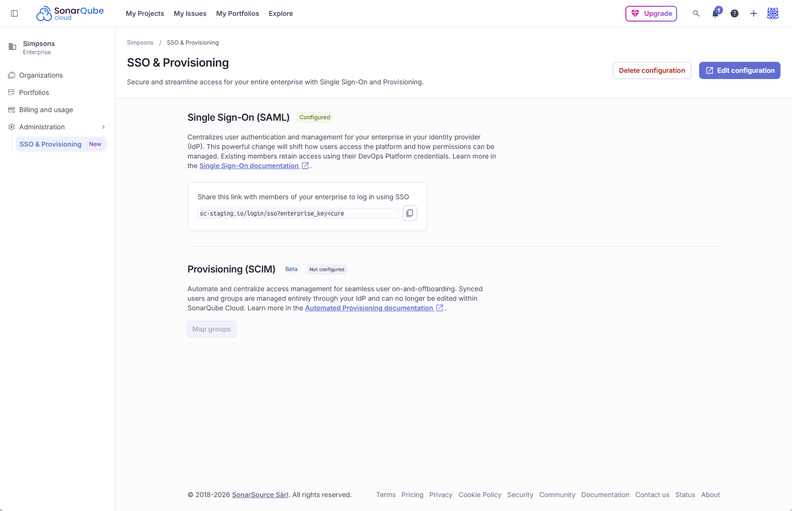

SonarQube est un outil d'analyse de sécurité des applications statique (SAST) qui regroupe la sécurité et la qualité du code sur une seule plateforme. Il effectue une analyse statique du code pour détecter les bugs, les vulnérabilités et les mauvaises pratiques, aussi bien dans du code écrit par des humains que généré par IA. La plateforme prend en charge le SAST, l'analyse de flux (taint analysis), la détection de secrets, l'analyse de la composition logicielle (SCA) et le scan de l'infrastructure en tant que code (IaC).

Pourquoi j'ai choisi SonarQube : J'ai inclus SonarQube parce qu'il associe analyse de sécurité et qualité de code, aidant les équipes à maintenir un code sécurisé et maintenable. Il s'intègre aux pipelines CI/CD pour des vérifications constantes à chaque étape du développement. L'outil prend en charge de nombreux langages de programmation et fournit des rapports clairs indiquant l'emplacement des problèmes. Il propose aussi en option des suggestions de correction alimentées par l'IA générative pour une remédiation plus rapide.

Fonctionnalités marquantes & intégrations :

Fonctionnalités : analyse statique pour les bugs et vulnérabilités, rapports détaillés et détection de secrets basée sur plus de 400 modèles.

Intégrations : Jenkins, Azure DevOps, GitHub, GitLab, Bitbucket, Bamboo, TeamCity, CircleCI, Travis CI et SonarCloud.

Pros and Cons

Pros:

- Vérifications continues de la qualité du code

- S'intègre aux pipelines CI/CD

- Prend en charge de nombreux langages de programmation

Cons:

- Nécessite des mises à jour régulières

- Certains faux positifs

New Product Updates from SonarQube

SonarQube Cloud Adds Azure DevOps Analysis and SCIM Automation

SonarQube Cloud introduces Automatic Analysis for Azure DevOps and SCIM User Lifecycle Management (Beta). These updates automate code analysis and user management, reducing manual setup and improving efficiency. For more information, visit SonarQube Cloud’s official site.

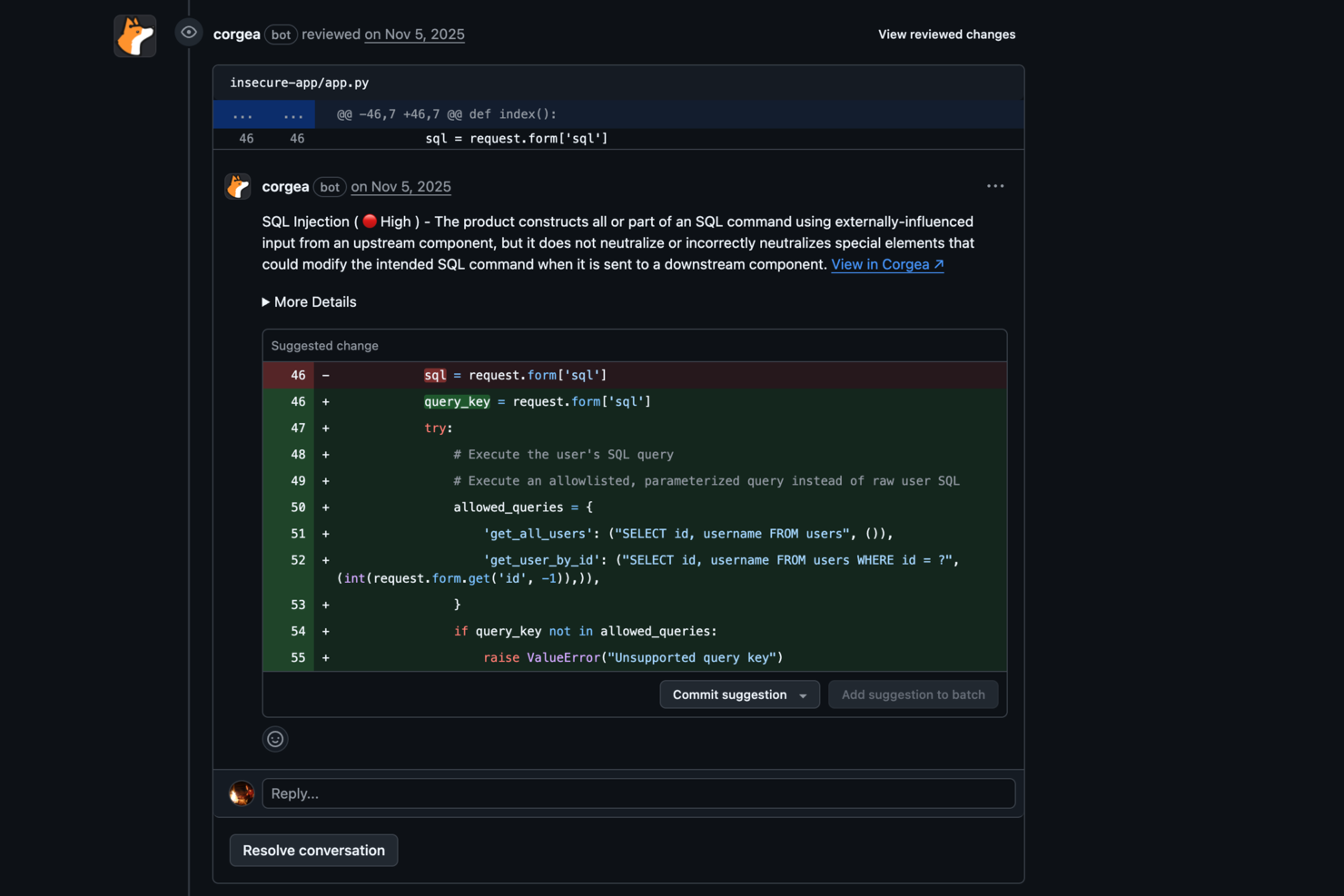

Corgea est conçu pour les développeurs et les équipes de sécurité souhaitant renforcer la sécurité des applications grâce à l'analyse statique. Il utilise l'IA pour mettre en évidence des vulnérabilités souvent ignorées par les outils traditionnels, notamment des failles dans la logique métier et des erreurs de configuration. Parce qu'il s'intègre directement dans les environnements de développement courants, les équipes peuvent améliorer la sécurité sans ralentir leur flux de travail.

Pourquoi j'ai choisi Corgea

J'ai choisi Corgea car son analyse basée sur l'IA réduit les faux positifs tout en améliorant la qualité de la détection. L'utilisation des grands modèles de langage (LLM) lui permet de raisonner sur le contexte du code et de détecter des problèmes comme les failles de logique métier, qui sont généralement difficiles à identifier avec des analyseurs basés sur des règles. Corgea s'intègre également parfaitement dans les pipelines CI/CD, offrant un retour en temps réel pour permettre aux équipes de corriger les problèmes rapidement et de conserver la sécurité intégrée au processus de développement.

Fonctionnalités clés de Corgea

En plus de son analyse basée sur l'IA, j'ai également trouvé les fonctionnalités suivantes remarquables :

- Prise en charge linguistique étendue : Analyse du code sur plus de 10 langages et frameworks, assurant une couverture large pour des stacks technologiques variées.

- Analyse des secrets : Identifie les secrets codés en dur et les données sensibles dans votre code afin de prévenir les fuites de données.

- Filtrage intelligent des fichiers : Optimise la performance de l'analyse en excluant les fichiers non pertinents, garantissant une analyse efficace et précise.

- Correction automatisée : Propose des correctifs contextuels pouvant être appliqués automatiquement ou après vérification, accélérant le processus de remédiation.

Intégrations de Corgea

Les intégrations comprennent les pipelines CI/CD, les revues de pull requests, la prise en charge des IDE, GitHub, GitLab, Bitbucket, Jenkins et Azure DevOps.

Pros and Cons

Pros:

- Détecte des failles complexes de logique métier

- Réduction des faux positifs grâce à l'IA

- Large couverture multi-langages du code

Cons:

- Les résultats peuvent varier selon les analyses

- Outil récent avec une histoire limitée

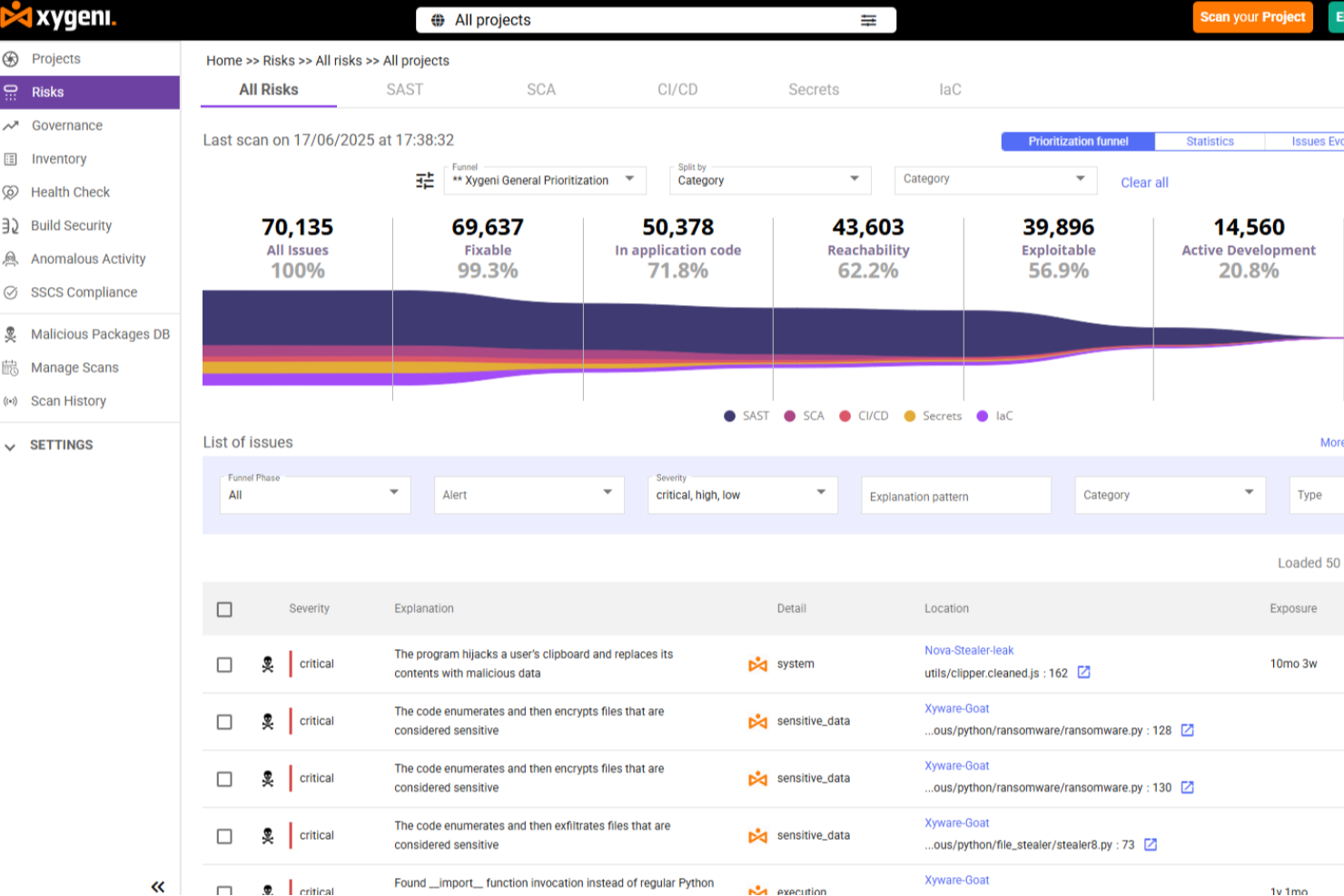

Xygeni est une plateforme de sécurité applicative basée sur l'IA qui combine l'analyse SAST, SCA, DAST, la détection de secrets, la sécurité CI/CD et la défense contre les malwares de la chaîne d'approvisionnement dans un système unique pour couvrir l'ensemble du SDLC de bout en bout.

À qui s'adresse Xygeni ?

Xygeni convient parfaitement aux équipes d'ingénierie orientées sécurité dans les entreprises de taille moyenne à grande qui ont besoin d'une visibilité unifiée sur le code, les dépendances, les pipelines et les composants tiers.

Pourquoi j'ai choisi Xygeni

J'ai inclus Xygeni dans mes meilleurs choix car sa détection des menaces dans la chaîne d'approvisionnement va bien au-delà de ce que proposent la plupart des outils SAST. Le module SCA analyse chaque jour des milliers de nouveaux packages open source et de mises à jour pour détecter et bloquer les malwares zero-day avant qu'ils n'atteignent votre base de code. De plus, le moteur de détection d'anomalies surveille en temps réel les signaux comportementaux provenant du code, des dépendances, des pipelines et des fichiers de configuration pour repérer toute modification non autorisée : un vecteur d'attaque que l'analyse statique pure ne peut tout simplement pas révéler.

Fonctionnalités clés de Xygeni

- Analyse SAST alimentée par l'IA : Analyse le code source pour détecter les vulnérabilités telles que l'injection SQL, le XSS, l'authentification non sécurisée, et les portes dérobées, avec un étalonnage sur la suite de tests OWASP.

- Correction automatique par IA via pull request : Génère des correctifs au niveau du code pour les vulnérabilités détectées et les soumet sous forme de pull requests pour révision par les développeurs.

- Détection de secrets : Analyse les dépôts, les commits et les configurations CI/CD pour identifier les identifiants exposés, clés API et tokens avant qu'ils ne soient envoyés en production.

- Analyse de la sécurité IaC : Analyse les fichiers Infrastructure as Code pour détecter les mauvaises configurations dans les environnements cloud et conteneur avant le déploiement.

Intégrations Xygeni

Xygeni propose des intégrations natives avec GitHub, GitLab, Bitbucket, Azure DevOps et Jenkins, ainsi que CircleCI pour l'analyse SCM et des pipelines CI/CD. Pour la gestion des tickets et des alertes, il s'intègre à Jira, GitHub Issues et Slack. Des plugins IDE sont disponibles pour VS Code, IntelliJ, Eclipse, Visual Studio, Windsurf et Cursor. Xygeni propose également une API REST pour des intégrations et automatisations personnalisées à travers les workflows CI/CD et de gouvernance.

Pros and Cons

Pros:

- L’analyse de la traçabilité réduit significativement les faux positifs

- Détecte les malwares dans les dépendances open source

- Unifie SAST, SCA et la détection de secrets

Cons:

- Le volume d’alertes peut être élevé au départ

- Communauté plus réduite que Snyk ou SonarQube

ZeroPath est conçu pour aider les équipes de développement et de sécurité à anticiper les vulnérabilités du code en utilisant l’IA, afin de détecter des problèmes tels que l’authentification défaillante, les bugs logiques, les dépendances exploitables et les pipelines mal configurés. Si votre équipe développe rapidement des logiciels et souhaite une solution SAST capable d’identifier de véritables menaces sans vous submerger d’alertes inutiles, alors ZeroPath mérite votre attention.

Pourquoi j’ai choisi Zeropath

J’ai choisi ZeroPath parce que son moteur SAST natif à l’IA va au-delà de la simple reconnaissance de motifs : il comprend le contexte du code et la logique métier — ainsi, vous et votre équipe pouvez avoir confiance dans la pertinence des résultats. La génération automatique de correctifs vous permet d’examiner ou de fusionner directement les suggestions dans vos pull requests, réduisant le temps passé à concevoir manuellement des solutions. Sa détection avancée des contournements d’authentification, IDOR, conditions de course et failles logiques permet d’identifier des vulnérabilités que de nombreux outils hérités ratent.

Fonctionnalités clés de Zeropath

En plus de ses capacités SAST principales, ZeroPath propose :

- Politiques personnalisées sur le code : Créez des politiques en langage naturel ou basées sur des règles pour signaler certains motifs ou anti-motifs dans votre code.

- Détection de secrets : Analysez les dépôts pour repérer des identifiants, clés, jetons ou secrets API exposés et appliquez des workflows de remédiation.

- Détection de mauvaise configuration d’Infrastructure as Code (IaC) : Analysez les modèles IaC (ex. : Terraform, CloudFormation) pour y détecter des configurations à risque avant le déploiement.

- Tableau de bord d’intelligence sécurité : Consultez des métriques en temps réel sur les tendances des vulnérabilités, le score d’exploitabilité (CVSS 4.0), la performance de l’équipe et le statut de conformité.

Intégrations Zeropath

Les intégrations incluent GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Jenkins, Slack, Microsoft Teams et CircleCI.

Pros and Cons

Pros:

- Détecte des failles logiques et des risques cachés souvent manqués lors des analyses classiques.

- Réduit le bruit pour que votre équipe puisse se concentrer sur les vrais problèmes.

- Fournit des correctifs clairs qui accélèrent vos revues de sécurité.

Cons:

- Les options d’intégration peuvent s’avérer insuffisantes pour les environnements d’entreprise complexes.

- Vous aurez peut-être besoin de temps pour adapter votre workflow à l’automatisation.

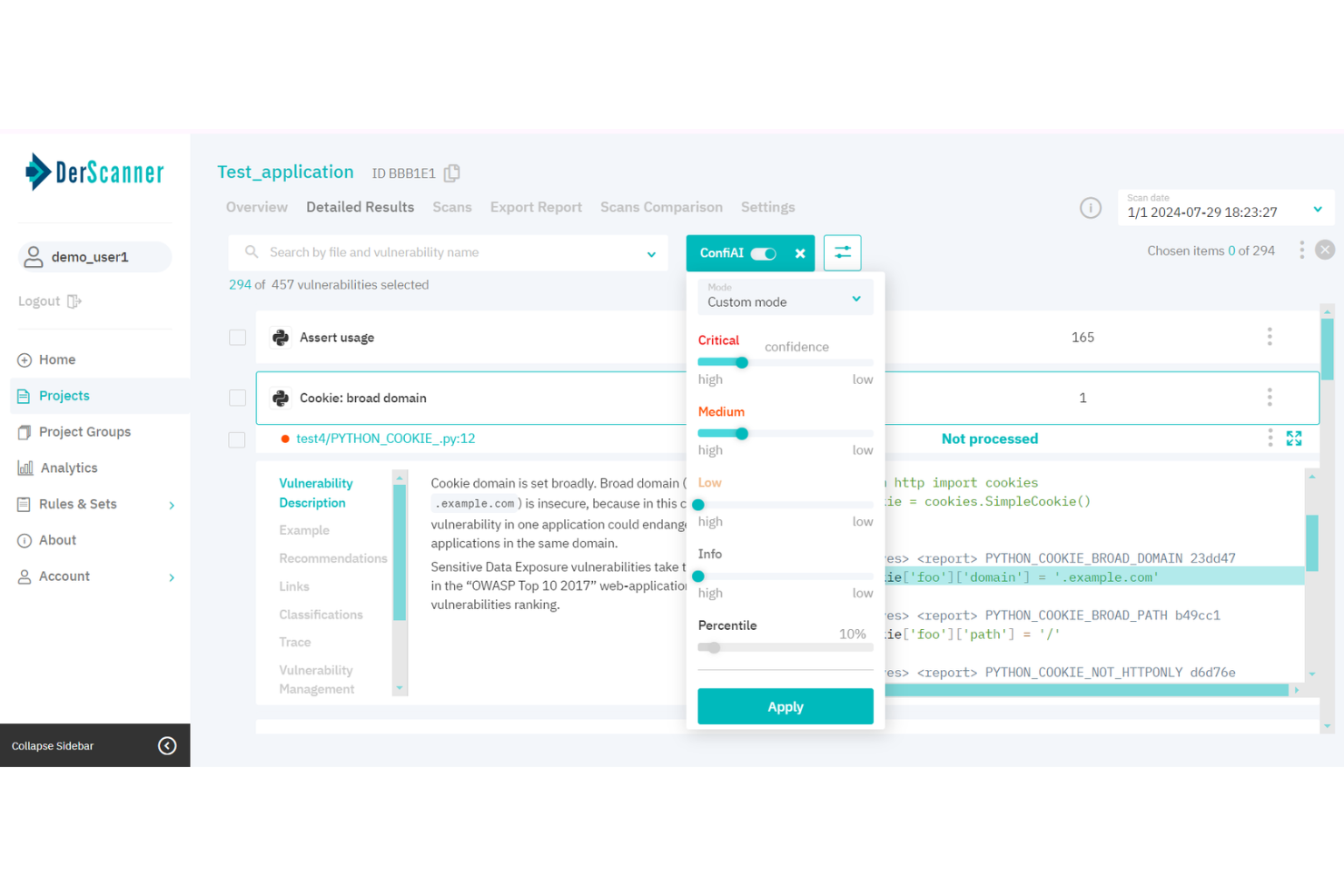

DerScanner est un outil d'analyse de la sécurité des applications statiques, idéal pour les responsables de la sécurité informatique et les gestionnaires IT. Il intègre les tests de sécurité dynamiques, statiques et mobiles des applications afin d'aider les organisations à sécuriser leur code tout en préservant la confidentialité.

Pourquoi j'ai choisi DerScanner : Il excelle dans la détection des vulnérabilités, offrant une plateforme unifiée pour les tests de sécurité statiques, dynamiques et mobiles. Sa conformité aux normes CWE garantit des contrôles de sécurité approfondis. La capacité de l'outil à analyser à la fois le code propriétaire et open source le rend polyvalent pour différents environnements. Une interface conviviale augmente son attrait, le rendant accessible à divers membres de l'équipe.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : analyse efficace du code propriétaire et open source, conformité avec les normes Common Weakness Enumeration, et une interface conviviale qui simplifie les processus de sécurité.

Intégrations : Jenkins, Jira, GitHub, GitLab, Bitbucket, Azure DevOps, Slack, Bamboo, CircleCI et Travis CI.

Pros and Cons

Pros:

- Tests de sécurité unifiés

- Conformité aux normes CWE

- Prend en charge le code open source et propriétaire

Cons:

- Peut nécessiter une expertise technique

- Prise en charge hors ligne limitée

Idéal pour la détection de vulnérabilités à grande échelle

Aikido Security propose une solution d'analyse de sécurité statique des applications (SAST) visant à sécuriser le code, le cloud et les environnements d'exécution. Elle s'adresse aux développeurs de secteurs comme la FinTech, la HealthTech et les startups, en mettant l'accent sur la détection des vulnérabilités et le support à la conformité.

Pourquoi j'ai choisi Aikido Security : Aikido Security est spécialisée dans la détection de vulnérabilités à grande échelle, garantissant que les problèmes de sécurité réels sont traités en priorité. Elle s'intègre parfaitement aux pipelines CI/CD et aux environnements de développement (IDEs) pour une détection en temps réel. Les utilisateurs peuvent personnaliser les règles selon leurs besoins spécifiques et les corrections en un clic propulsées par l'IA simplifient le processus de remédiation. Sa prise en charge des standards comme SOC 2 et ISO renforce encore son attractivité.

Fonctionnalités clés & intégrations :

Fonctionnalités : détection des vulnérabilités minimisant les fausses alertes, personnalisation pour la création de règles adaptées et support automatisé de la conformité pour des normes telles que SOC 2 et ISO.

Intégrations : Azure Pipelines, Jira, GitHub, Bitbucket, GitLab, Slack, Trello, Jenkins, CircleCI et Travis CI.

Pros and Cons

Pros:

- Évolutif pour les grandes équipes

- Excellent support de la conformité

- Détection en temps réel

Cons:

- Peut nécessiter une configuration technique

- Support hors-ligne limité

New Product Updates from Aikido Security

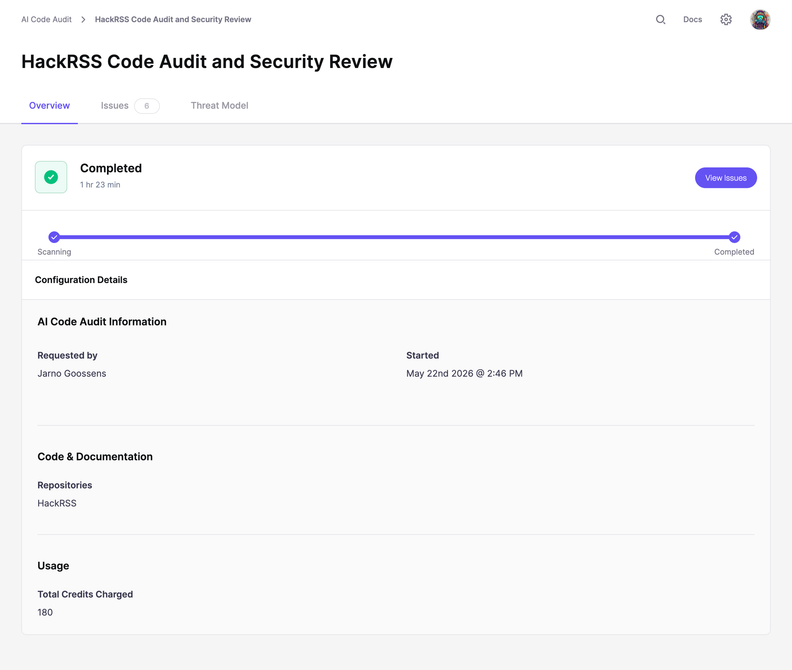

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

QA Wolf est une plateforme hybride combinant service et logiciel, destinée aux équipes de développement dans des secteurs tels que la fintech, la santé et le e-commerce. Elle offre une couverture de tests automatisés de bout en bout pour les applications web et mobiles, améliorant ainsi l'assurance qualité et réduisant les coûts liés à la QA.

Pourquoi j'ai choisi QA Wolf : QA Wolf se distingue par la possibilité d'exécuter un nombre illimité de tests en parallèle, ce qui change la donne pour les équipes souhaitant accélérer leurs processus de test. Les rapports de bugs vérifiés par des humains garantissent la précision. Son engagement 'zéro instabilité' réduit les risques de tests instables, rendant la plateforme fiable pour des tests réguliers. La création et la maintenance des tests alimentées par l'IA améliorent la productivité en minimisant le temps consacré aux tâches de QA.

Fonctionnalités et intégrations marquantes :

Fonctionnalités : des rapports de bugs vérifiés par des humains pour assurer la précision, une garantie zéro instabilité pour limiter les tests instables, et une création de tests alimentée par l'IA pour gagner en productivité.

Intégrations : GitHub, GitLab, Bitbucket, Slack, Jira, Trello, Asana, CircleCI, Jenkins, Travis CI et Azure DevOps.

Pros and Cons

Pros:

- Exécutions de tests parallèles illimitées

- Rapports de bugs vérifiés par des humains

- Création de tests alimentée par l'IA

Cons:

- Moins adapté aux petites équipes

- Peut nécessiter une expertise technique

New Product Updates from QA Wolf

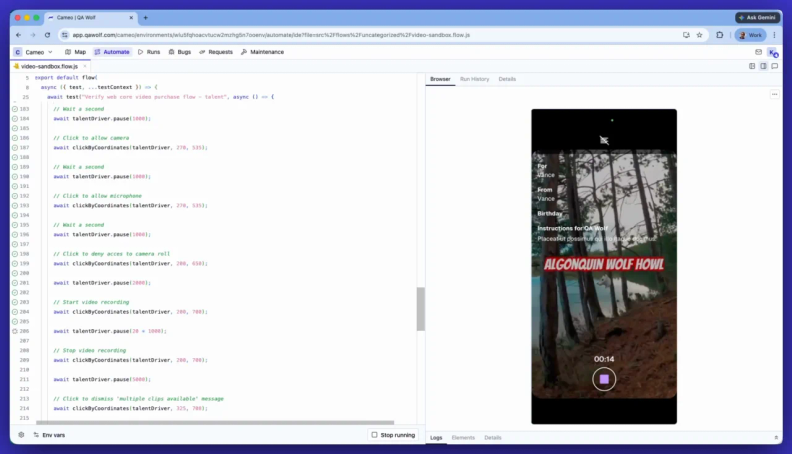

QA Wolf Adds Real Media Testing for iOS Apps

QA Wolf introduces real media testing for iOS apps using camera and microphone inputs. This update improves test reliability for real-world use cases. For more information, visit QA Wolf’s official site.

GitHub est une plateforme collaborative de développement logiciel largement utilisée par les développeurs dans divers secteurs, notamment la santé et la finance. Elle propose des outils de sécurité, d'automatisation et de gestion du code, ce qui la rend adaptée aux tâches telles que DevSecOps et CI/CD.

Pourquoi j'ai choisi GitHub : GitHub excelle dans la collaboration open-source, offrant une plateforme sur laquelle les développeurs peuvent travailler ensemble sur des projets depuis n'importe où. Ses outils de sécurité applicative intégrés utilisent l'IA pour identifier et corriger rapidement les vulnérabilités, ce qui représente son argument de vente unique. GitHub Actions automatise les flux de travail, améliorant ainsi l'efficacité de la gestion des modifications du code. Avec GitHub Advanced Security, vous bénéficiez d'options de sécurité de niveau entreprise pour protéger votre base de code.

Fonctionnalités remarquables & intégrations :

Les fonctionnalités incluent GitHub Copilot pour l'aide au codage assisté par IA, GitHub Actions pour l'automatisation des flux de travail, et Codespaces pour des environnements de développement instantanés. Ces fonctionnalités favorisent la collaboration et rationalisent les processus de développement.

Les intégrations comprennent Slack, Trello, Jira, Visual Studio, Azure DevOps, Google Cloud, AWS, Heroku, Docker et Kubernetes.

Pros and Cons

Pros:

- Large communauté open-source

- Outils de sécurité pilotés par IA

- GitHub Actions pour l'automatisation

Cons:

- Configurations potentiellement complexes

- Dépendance à la connaissance de Git

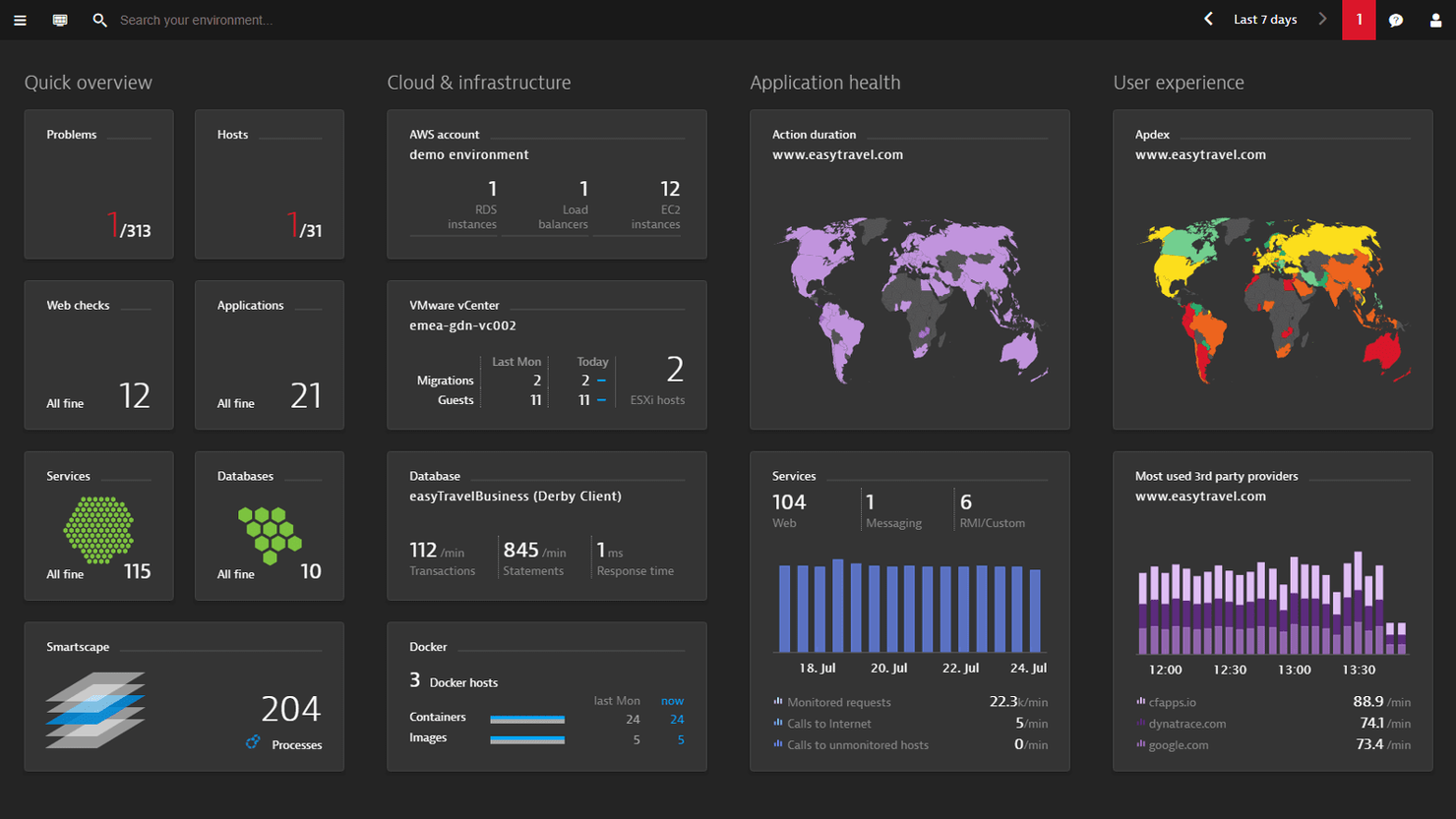

Dynatrace est une plateforme d'intelligence logicielle tout-en-un utilisée par les équipes IT et DevOps dans divers secteurs. Elle fournit la surveillance et l'analyse des applications, des infrastructures et de l'expérience utilisateur, aidant les équipes à optimiser les performances et à garantir la fiabilité.

Pourquoi j'ai choisi Dynatrace : Dynatrace offre une observabilité en temps réel, ce qui en fait un choix privilégié pour les équipes ayant besoin d'informations instantanées sur leurs systèmes. Son analyse des causes racines alimentée par l'IA permet d'identifier rapidement les problèmes, vous faisant gagner du temps. La supervision de bout en bout de la plateforme couvre tout, des applications à l'infrastructure. De plus, le déploiement et la montée en charge automatisés simplifient la gestion des environnements complexes.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent l'analyse des causes racines basée sur l'IA qui accélère le dépannage, la supervision de bout en bout pour couvrir applications et infrastructure, et le déploiement automatisé pour une gestion simplifiée des environnements complexes.

Intégrations incluent AWS, Azure, Google Cloud, Kubernetes, ServiceNow, Slack, Jira, Microsoft Teams, Ansible et Puppet.

Pros and Cons

Pros:

- Analyse des données en temps réel

- Analyse des causes racines par IA

- Supervision de bout en bout

Cons:

- Consommation de ressources élevée

- Configuration initiale complexe

GitLab permet aux utilisateurs de créer des applications modernes et d'accélérer la transformation numérique en adoptant des processus automatisés pour livrer du code plus rapidement.

En plus de fournir des fonctions de dépôt de code et de gestion de versions, GitLab inclut des workflows DevOps intégrés tels que les pipelines d'intégration continue et de livraison continue (CI/CD). GitLab améliore la productivité des développeurs et la collaboration entre eux tout en réduisant les coûts, le temps de cycle et le délai de mise sur le marché.

GitLab est gratuit pour les utilisateurs individuels. Son édition Premium s'adresse aux clients souhaitant améliorer la productivité et la coordination des équipes et est facturée $19/utilisateur/mois. Le niveau Ultimate de GitLab est proposé à $99/utilisateur/mois et est conçu pour la sécurité, la planification et la conformité à l'échelle de l'organisation.

Autres outils d'analyse statique de la sécurité des applications

Voici quelques autres options d’outils d’analyse statique de la sécurité des applications qui ne figurent pas dans ma sélection principale, mais qui méritent néanmoins d’être considérées :

- New Relic

Meilleur pour l'observabilité en temps réel

- DeepSource

Idéal pour l'analyse de la qualité du code

- IDA Pro

Idéal pour l'analyse avancée des binaires

- Nexus Lifecycle

Idéal pour la gestion de l'open source

- Mend SAST

Idéal pour la détection rapide des vulnérabilités

- StackHawk

Idéal pour les tests de sécurité automatisés

- Codiga

Idéal pour l’analyse de code en temps réel

- GuardRails

Idéal pour une sécurité orientée développeur

- Flawnter

Idéal pour l'inspection approfondie du code

- Mend.io

Idéal pour l’analyse SAST avec IA

Critères de sélection des outils d'analyse statique de la sécurité des applications

Pour choisir les meilleurs outils d'analyse statique de la sécurité des applications présents dans cette liste, j'ai pris en compte les besoins courants et les difficultés rencontrées par les acheteurs, comme l'intégration dans les flux de travail de développement existants et la simplicité d’utilisation pour les développeurs. J'ai également utilisé le cadre d'évaluation suivant pour garantir une analyse structurée et impartiale :

Fonctionnalités de base (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre à ces besoins communs :

- Détection des vulnérabilités de sécurité

- Analyse du code source

- Fourniture de recommandations de correction

- Intégration avec les pipelines CI/CD

- Prise en charge de plusieurs langages de programmation

Fonctionnalités remarquables supplémentaires (25 % de la note globale)

Pour affiner davantage la sélection, j’ai également recherché des caractéristiques particulières telles que :

- Détection de vulnérabilités en temps réel

- Analyse basée sur l’IA

- Règles de sécurité personnalisables

- Intégration avec les outils des développeurs

- Rapports de conformité

Facilité d'utilisation (10 % de la note globale)

Pour évaluer l’ergonomie de chaque solution, j’ai pris en compte les critères suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Documentation claire

- Courbe d’apprentissage minimale

- Design réactif

Intégration (10% du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Accès à des modèles

- Webinaires à la demande

- Assistance par chatbot

Support client (10% du score total)

Pour évaluer les services d'assistance client de chaque éditeur logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité 24/7

- Multiples canaux d'assistance

- Délai de réponse

- Expertise technique

- Disponibilité des FAQ

Rapport qualité/prix (10% du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Paliers de tarification

- Disponibilité d'une période d’essai gratuite

- Fonctionnalités incluses

- Coût par rapport aux concurrents

- Réductions pour les abonnements longue durée

Avis clients (10% du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Notes de satisfaction des utilisateurs

- Remarques sur les fonctionnalités

- Commentaires sur le support client

- Facilité de mise en œuvre

- Fiabilité globale de l’outil

Comment choisir un outil d’analyse statique de la sécurité des applications

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de points à garder à l'esprit :

| Critère | À prendre en compte |

|---|---|

| Évolutivité | L’outil peut-il évoluer avec votre entreprise ? Considérez les limites utilisateur, la capacité de traitement des données et la facilité d’intégration avec les technologies futures. |

| Intégrations | Est-il compatible avec vos outils et flux de travail existants ? Vérifiez la compatibilité avec les pipelines CI/CD et les environnements de développement pour des opérations fluides. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins spécifiques ? Cherchez des options pour ajuster les règles de détection et les rapports en fonction de vos politiques de sécurité. |

| Simplicité d’utilisation | L’outil est-il facile à utiliser pour tous les membres de l’équipe ? Évaluez l’interface et la navigation pour assurer une adoption rapide sans formation approfondie. |

| Mise en œuvre et onboarding | En combien de temps pouvez-vous utiliser l’outil efficacement ? Prenez en compte le temps et les ressources nécessaires à la configuration, à la formation initiale et à l’intégration aux systèmes existants. |

| Coût | Le prix correspond-il à votre budget ? Comparez les structures tarifaires, y compris les éventuels frais cachés et vérifiez s’il existe une période d’essai gratuite avant de vous engager. |

| Garantie de sécurité | L’outil respecte-t-il les meilleures pratiques de sécurité ? Vérifiez le chiffrement des données, les contrôles d’accès et la conformité avec les réglementations en vigueur. |

| Exigences de conformité | L’outil répond-il aux normes spécifiques de votre secteur ? Contrôlez les certifications ou le soutien aux réglementations telles que le RGPD ou HIPAA, si applicable à votre domaine. |

Qu’est-ce qu’un outil d’analyse statique de la sécurité des applications ?

Les outils d’analyse statique de la sécurité des applications sont des solutions logicielles qui analysent le code source afin d’identifier tôt les vulnérabilités de sécurité lors du processus de développement. Les développeurs, équipes de sécurité et professionnels de l’assurance qualité utilisent ces outils afin d’améliorer la sécurité du code et garantir la conformité vis-à-vis des normes industrielles. L’analyse du code, la détection des vulnérabilités et les fonctionnalités d’intégration permettent d’identifier les menaces potentielles et d’améliorer la qualité du code. Globalement, ces outils fournissent des informations précieuses pour aider les équipes à maintenir des applications logicielles fiables et sécurisées.

Fonctionnalités

Lors du choix d’un outil d’analyse statique de la sécurité des applications, portez une attention particulière aux fonctionnalités clés suivantes :

- Analyse du code : Scanne automatiquement le code source pour identifier les vulnérabilités de sécurité, aidant les développeurs à corriger les problèmes dès le début du processus de développement.

- Détection des vulnérabilités : Identifie les menaces potentielles et les faiblesses du code, en fournissant des rapports détaillés pour la remédiation.

- Capacités d'intégration : S'intègre parfaitement aux environnements de développement existants et aux pipelines CI/CD pour garantir des tests de sécurité continus.

- Règles personnalisables : Permet aux utilisateurs d'adapter les vérifications de sécurité aux politiques et exigences de conformité spécifiques de l'organisation.

- Retour en temps réel : Fournit des informations et des suggestions instantanées aux développeurs, réduisant le temps nécessaire pour les revues de code manuelles.

- Rapports de conformité : Génère des documents pour démontrer le respect des normes et réglementations du secteur comme le RGPD ou HIPAA.

- Prise en charge multi-langages : Analyse le code écrit dans divers langages de programmation, répondant aux besoins d'équipes de développement hétérogènes.

- Interface conviviale : Assure une utilisation aisée grâce à une navigation intuitive, réduisant ainsi la courbe d'apprentissage pour les nouveaux utilisateurs.

- Scalabilité : S'adapte à la croissance de votre entreprise, gérant efficacement l'augmentation des données et des utilisateurs.

- Mesures de sécurité : Inclut des fonctionnalités telles que le chiffrement des données et des contrôles d'accès pour protéger les informations sensibles pendant l'analyse.

Bénéfices

La mise en œuvre d'outils d'analyse statique de la sécurité applicative procure de nombreux avantages pour votre équipe et votre entreprise. Voici quelques-uns des bénéfices auxquels vous pouvez vous attendre :

- Détection précoce des vulnérabilités : Identifie les failles de sécurité dans le code avant leur mise en production, réduisant ainsi le risque d'exploitation.

- Amélioration de la qualité du code : Fournit des analyses détaillées et des retours, aidant les développeurs à écrire un code plus propre et plus sécurisé.

- Meilleure conformité : Génère des rapports démontrant le respect des normes et réglementations du secteur, simplifiant ainsi les audits.

- Gain de temps : Automatise le processus de revue de sécurité, permettant aux développeurs de se concentrer sur la création de fonctionnalités plutôt que sur la vérification manuelle du code.

- Efficacité des coûts : Détecte les vulnérabilités tôt dans le cycle de développement, permettant d'éviter les surcoûts liés à la correction après le déploiement.

- Collaboration accrue : S'intègre aux outils et processus existants, favorisant une meilleure communication entre les équipes de développement et de sécurité.

- Scalabilité : S'adapte aux besoins des équipes en croissance, assurant la cohérence des pratiques de sécurité à mesure que votre entreprise se développe.

Coûts & Tarification

Le choix d'outils d'analyse statique de la sécurité applicative nécessite la compréhension des différents modèles et plans tarifaires proposés. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires, et bien plus encore. Le tableau ci-dessous résume les plans les plus courants, leurs prix moyens ainsi que les fonctionnalités typiquement incluses dans les solutions d'analyse statique de la sécurité applicative :

Tableau comparatif des plans pour les outils d'analyse statique de la sécurité applicative

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Analyse de code basique, support linguistique limité et assistance communautaire. |

| Plan personnel | $10-$30/user/month | Analyse de code avancée, prise en charge multi-langages et capacités d'intégration de base. |

| Plan business | $45-$100/user/month | Analyse de code complète, règles personnalisées, intégration avec pipelines CI/CD et support par mail. |

| Plan entreprise | $150-$300/user/month | Analyse complète, détection des vulnérabilités en temps réel, rapports de conformité et support dédié. |

Outils d'analyse statique de la sécurité des applications (FAQs)

Voici quelques réponses aux questions courantes sur les outils d’analyse statique de la sécurité des applications:

Quand peut-on utiliser l'analyse statique de la sécurité des applications pour n'importe quel projet ?

Vous pouvez utiliser les outils d’analyse statique de la sécurité des applications dès le début du cycle de vie du développement logiciel. Ils ne nécessitent pas d’application en fonctionnement, ce qui les rend idéaux pour détecter les vulnérabilités durant la phase de développement, vous permettant ainsi d’aborder les questions de sécurité de manière proactive.

Parmi les problèmes suivants, lesquels ne seront pas détectés par les outils SAST ?

Les outils SAST ne peuvent pas détecter les problèmes en temps réel puisqu’ils analysent le code sans l’exécuter. Cela signifie qu’ils ne trouveront pas de problèmes tels que des échecs d’authentification ou des erreurs de configuration du serveur, qui nécessitent que l’application soit en fonctionnement pour être identifiés.

L'analyse statique de la sécurité des applications peut-elle aider à identifier des vulnérabilités potentielles ?

Oui, l’analyse statique de la sécurité des applications est efficace pour identifier les vulnérabilités potentielles dans le code source d’une application. Ces outils réalisent des tests en boîte blanche, ce qui aide à trouver les causes profondes des failles de sécurité et à fournir des recommandations pour leur correction.

Les outils d'analyse statique de la sécurité des applications sont-ils adaptés à tous les langages de programmation ?

Non, tous les outils d’analyse statique de la sécurité des applications ne prennent pas en charge chaque langage de programmation. La plupart des outils se spécialisent dans des langages populaires comme Java, C++ et Python, mais la prise en charge peut varier. Avant d’acheter, assurez-vous que l’outil choisi prend en charge les langages utilisés par votre équipe. Si vous travaillez avec des langages moins courants, il peut être nécessaire de rechercher des outils spécialisés ou de vérifier la compatibilité auprès du fournisseur.

Et après :

Si vous êtes en train de rechercher des outils d'analyse statique de la sécurité des applications, contactez gratuitement un conseiller SoftwareSelect pour recevoir des recommandations personnalisées.

Il vous suffit de remplir un formulaire et d’avoir un échange rapide pour définir précisément vos besoins. Ensuite, vous recevrez une présélection de logiciels adaptés à comparer. Ils vous accompagnent même tout au long du processus d’achat, y compris la négociation des prix.