La cybersécurité protège les systèmes informatiques, les réseaux et les données contre les attaques numériques, les accès non autorisés et les dommages. Les menaces spécifiques à la cybersécurité incluent diverses activités malveillantes visant à compromettre l'intégrité des données, la confidentialité et la fonctionnalité des systèmes numériques, comme le piratage, les virus et les attaques de phishing.

Pour relever ces défis, les CTO doivent exploiter des outils de cybersécurité pour détecter, prévenir et atténuer efficacement les menaces. Des logiciels de sécurité des endpoints aux plateformes avancées d’analyse de la menace, les bons outils sont essentiels pour protéger les systèmes, garantir la confidentialité des données et maintenir la confiance dans le paysage numérique d’aujourd’hui.

Les menaces de cybersécurité sont omniprésentes, et la croissance rapide des SaaS, des services cloud et des infrastructures critiques automatisées a transformé ce qui n’était autrefois qu’une nuisance en une menace majeure.

Les CTO doivent protéger leur technologie. Quel que soit le secteur d’activité ou votre niveau de vulnérabilité perçu, vous devez anticiper, intercepter et répondre à un environnement de cybercriminalité en constante évolution.

Qu'est-ce qu'une menace de cybersécurité ?

Une menace de cybersécurité est toute attaque intentionnelle visant un système informatique par des acteurs malveillants. Ces menaces prennent de nombreuses formes, allant de simples tentatives d’accès non autorisé par un individu isolé à des attaques massives multinationales sur des systèmes de sécurité, par le biais de plusieurs vecteurs, incluant des États-nations et des organisations non-étatiques.

Les systèmes cloud sont fréquemment ciblés par ces attaques, il est donc important de savoir à quoi s'attendre.

Selon Taylor, ces 2 à 3 dernières années, les attaquants sont passés du phishing massif et opportuniste à des attaques hautement ciblées et élaborées grâce à l’ingénierie sociale.

« Ils utilisent l’IA pour fabriquer des emails plus crédibles, imiter le comportement des cadres et même manipuler la voix et la vidéo, » précise-t-il. « Le périmètre n’est plus le pare-feu, mais l’utilisateur final, ou pare-feu humain. »

« Pour s’adapter, les organisations doivent aller au-delà de la simple formation obligatoire. Il leur faut une éducation continue, engageante et encourageante – chacun a besoin de coaching, pas de reproche. »

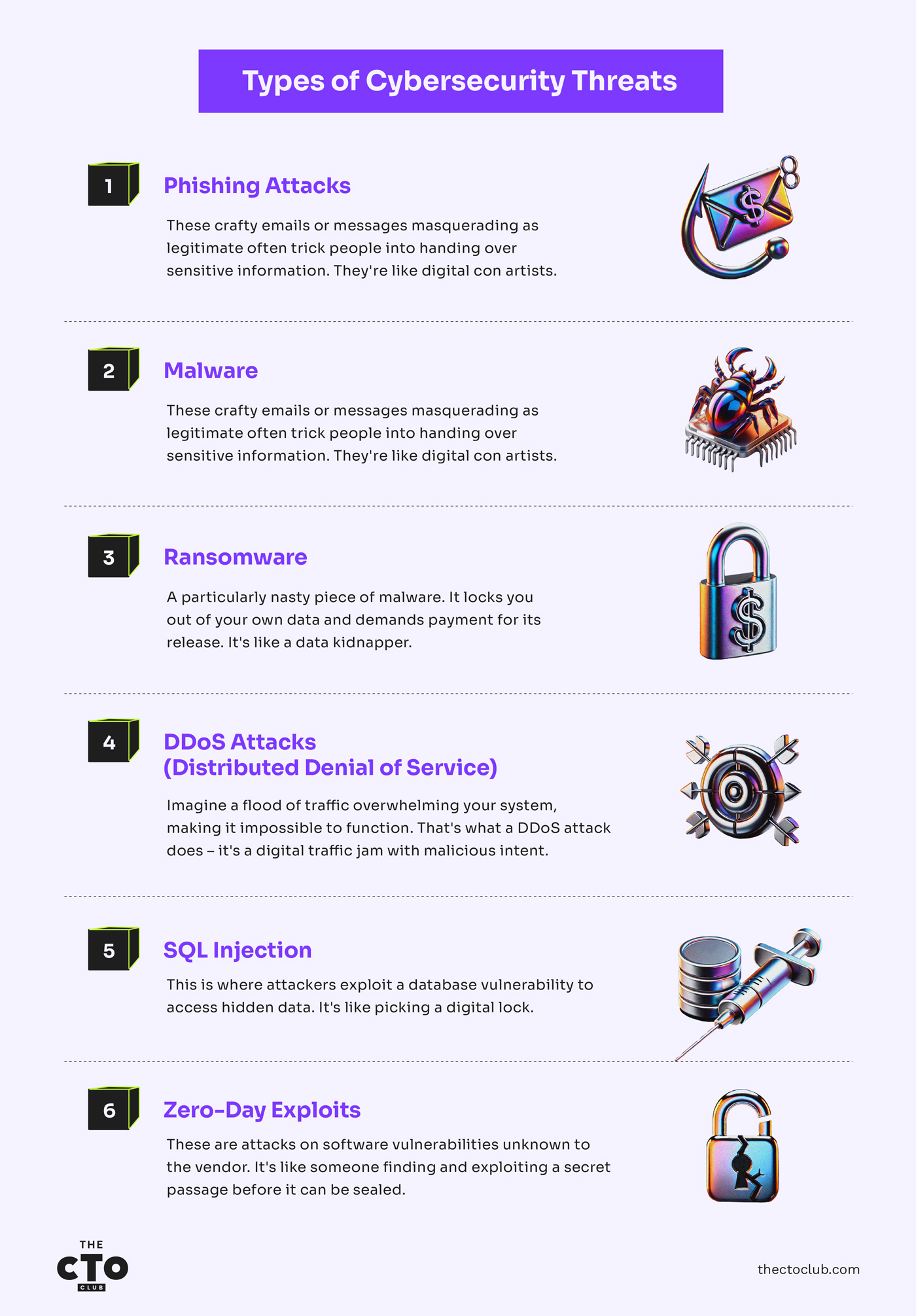

Types de menaces de cybersécurité

Les menaces en cybersécurité sont multiples, chacune avec sa façon sournoise de causer des dégâts. Décomposons-les :

- Attaques de phishing : Ces emails ou messages malins se font passer pour des communications légitimes afin de tromper les personnes et leur soutirer des informations sensibles. Ce sont les escrocs du numérique.

- Malwares : Cette catégorie comprend les virus, vers et ransomwares. Le malware, c’est l’intrus indésirable qui s’introduit pour voler, endommager ou prendre le contrôle de votre système.

- Ransomware : Une forme particulièrement malveillante de malware. Il vous bloque l’accès à vos données et exige une rançon pour les libérer. C’est comme un ravisseur numérique de données.

- Attaques DDoS (Déni de service distribué) : Imaginez un flot de trafic qui submerge votre système au point de le rendre inutilisable. Voilà ce qu’est une attaque DDoS : une congestion numérique à but malveillant.

- Injection SQL : Ici, les attaquants exploitent une faille de la base de données pour accéder à des données cachées, un peu comme forcer une serrure numérique.

- Exploits zero-day : Il s’agit d’attaques qui visent des vulnérabilités logicielles inconnues du fournisseur. C’est comme si quelqu’un découvrait un passage secret et l'utilisait avant qu’il ne puisse être condamné.

Chaque menace est un véritable danger, et elles évoluent en permanence. La cybersécurité n’est pas qu’un problème informatique : c’est une part essentielle de notre vie numérique. L’urgence de se protéger contre ces menaces n’a jamais été aussi forte. Rester informé et vigilant est primordial.

Attaques de l’homme du milieu

Soyons honnêtes : la plupart d’entre nous pensent comprendre les attaques de type Man-in-the-Middle. « Oui, quelqu’un intercepte la communication entre deux parties, c’est compris. »

Mais, pour avoir géré les conséquences de ces attaques dans trois entreprises différentes, je peux vous dire qu'il y a un monde entre comprendre le concept et reconnaître quand on est la cible d’une attaque.

À quoi ressemble une attaque MitM (pas ce que pense votre équipe de sécurité)

Oubliez la définition du manuel une minute. Voici à quoi ressemble réellement une attaque de l’homme du milieu dans la vraie vie :

- Ce n'est pas évident : Lorsqu'un de mes clients a été touché, son trafic a été intercepté pendant 47 jours avant que quiconque ne s'en rende compte. Aucun avertissement, aucune baisse de performance notable, seulement de subtiles irrégularités dans les données de transaction que la plupart des systèmes de surveillance ont complètement manquées.

- Cela se produit là où on ne s'y attend pas : Tout le monde se concentre sur les communications externes. Pourtant, j'ai vu des attaques MitM dévastatrices entre systèmes internes – serveur à serveur, application à base de données – où les équipes omettent souvent d'appliquer les contrôles de sécurité qu'elles imposeraient à l'extérieur.

- C'est rarement aléatoire. Les attaques « spray and pray » appartiennent au passé. Aujourd'hui, les attaquants mènent une reconnaissance pendant des semaines, identifiant les canaux de communication de grande valeur avant de frapper. Ils recherchent vos systèmes de traitement des paiements, serveurs d'authentification et passerelles d'API.

Les mécanismes sont simples mais d'une efficacité redoutable :

- L'attaquant se place entre deux parties – utilisateur et application, serveur à serveur, ou appareil à réseau.

- Il établit des connexions chiffrées séparées avec chaque partie, faisant croire à chacun qu'il communique directement avec l'autre.

- Il déchiffre, lit, éventuellement modifie puis rechiffre le trafic avant de le transférer.

- Les deux parties pensent avoir une connexion privée et sécurisée, alors que ce n'est pas le cas.

Le plus effrayant ? Une attaque MitM bien menée ressemble exactement à du trafic normal pour la plupart des outils de sécurité. J'ai vu des SOC avec des équipements à un million de dollars passer complètement à côté.

Techniques d'attaque que j'ai vues réussir (malgré une sécurité « correcte »)

Après avoir enquêté sur des dizaines de ces incidents, voici les techniques qui contournent systématiquement même les programmes de sécurité bien financés :

Espionnage Wi-Fi : toujours terriblement efficace

Je sais, cela ressemble à la base en cybersécurité, mais cela fonctionne :

- Le piège du salon VIP d'aéroport : Un de mes clients dans l'industrie manufacturière s'est fait voler les identifiants de son PDG dans un salon d'aéroport. L'attaquant avait installé un point d'accès frauduleux baptisé « Executive_Lounge_Premium » avec un meilleur signal que le réseau réel. En 20 minutes, le PDG s'est connecté et a, sans le savoir, envoyé tout son trafic via l'ordinateur portable de l'attaquant. L'entreprise a découvert des virements suspects s'élevant à plus d'un million de dollars trois semaines plus tard.

- La « mise à niveau » du réseau d'hôtel : Une autre méthode courante consiste pour des attaquants à se faire passer pour le support informatique, prétextant une « mise à niveau du réseau » et fournissant de nouveaux accès (malveillants). Vos équipes croient bénéficier d'un meilleur service en redirigeant leur trafic vers le système de l'attaquant.

Cela dit, Craig Taylor, professionnel de la cybersécurité certifié CISSP et cofondateur de CyberHoot, affirme que la croyance la plus répandue est que les attaques de type « Homme du Milieu » (MITM) ne concernent que le Wi-Fi public ou les environnements non chiffrés.

« En réalité, les attaquants peuvent exploiter une mauvaise gestion des certificats, des VPN mal configurés, et même des appareils compromis à l'intérieur de réseaux de confiance », ajoute Taylor. « Les CTO négligent souvent les menaces internes et supposent que le chiffrement seul suffit ».

Spoofing DNS : rediriger votre feuille de route numérique

Le DNS est le système de navigation de l'internet et, lorsqu'il est compromis, il vous envoie vers des destinations qui semblent identiques à ce que vous attendiez, mais qui sont en réalité sous le contrôle d'un attaquant :

- La redirection silencieuse : Un organisme de santé avec lequel j'ai travaillé a vu son DNS compromis durant des mois. L'attaquant ne redirigeait que certains domaines de grande valeur : son prestataire de paiement, son système de dossier patient informatisé et son portail de messagerie. Tout semblait parfaitement normal pour les utilisateurs, à ceci près que tous leurs identifiants étaient récupérés.

- L'injection ciblée : Les attaquants les plus sophistiqués n'interceptent pas tout le trafic DNS ; ils attendent des requêtes bien précises de grande valeur (sites bancaires ou systèmes de paiement) avant d'injecter de fausses réponses. Cette approche sélective rend la détection beaucoup plus difficile.

La « prise de session » – Menace cyber dont personne ne parle

Cette technique cible les sessions actives plutôt que les connexions initiales :

- Vol de cookies via Wi-Fi non protégé : Un attaquant présent sur le même réseau peut voler des cookies de session provenant de connexions non-HTTPS, ce qui lui permet de prendre le contrôle de sessions actives sans identifiants de connexion.

- L'attaque de synchronisation inter-site : J'ai vu des attaquants exploiter de minuscules différences de temps de réponse pour savoir si un utilisateur est connecté à un service donné, puis lancer des attaques de prise de session ciblées.

Dans une société de distribution que j'ai conseillée, un attaquant a volé les cookies de session d'un administrateur authentifié et a pu exfiltrer des données clients pendant des semaines – alors même que l'administrateur utilisait encore activement le système, sans le moindre indice de problème.

Compromission de messagerie professionnelle : Le MitM le plus rentable

Les attaques MitM par email ont atteint un niveau de sophistication sans précédent :

- La modification des factures : Les attaquants surveillent les échanges d’e-mails entre entreprises, puis interceptent et modifient les factures PDF pour changer les coordonnées bancaires. J’ai vu des entreprises perdre des millions simplement parce que personne n’a pensé à appeler pour vérifier ces soi-disant « changements bancaires » reçus par e-mail.

- La technique du domaine ressemblant : Une société de construction avec laquelle j’ai travaillé a perdu 927 000 $ lorsqu’un attaquant a enregistré « constructioncorp-invoices.com » (alors que leur véritable domaine était « constructioncorp.com ») et a commencé à envoyer des e-mails depuis cette adresse. La subtilité est passée inaperçue pendant des semaines.

Menaces de cybersécurité de la chaîne d’approvisionnement

J’ai vu trop de directeurs techniques obsédés par le renforcement de leurs propres systèmes tout en ignorant complètement une faille béante – les logiciels et services qui pénètrent dans leur environnement depuis des fournisseurs dits « de confiance ».

Pour être franc : votre chaîne d’approvisionnement est probablement votre maillon le plus faible, et les attaquants le savent.

À quoi ressemblent les menaces de cybersécurité sur la chaîne d’approvisionnement

Oubliez le concept abstrait. Voici la réalité des attaques modernes sur les chaînes d’approvisionnement :

- L’attaque que vous ne voyez jamais venir : Lorsque l’une des plus grandes sociétés de logistique que j’ai conseillées a été compromise, ce n’était pas via leur périmètre fortement défendu – l’intrusion s’est produite via une mise à jour de routine d’un système de gestion des stocks fiable. La mise à jour était signée numériquement, passait tous les contrôles de sécurité et était automatiquement déployée sur plus de 400 serveurs. Le cheval de Troie est resté invisible pendant 143 jours.

- Le cheval de Troie parfait : Les attaques par la chaîne d’approvisionnement sont terriblement efficaces car elles profitent de logiciels légitimes provenant de fournisseurs de confiance. Elles s’exécutent avec les mêmes privilèges et accès que les programmes de confiance. J’ai vu du code malveillant déployé par vos propres admins qui pensaient effectuer une « maintenance de routine ».

- Un rayon d’action colossal : Lorsqu’un prestataire de services financiers a été compromis via sa chaîne de développement, le code malveillant a été diffusé simultanément à 734 banques et unions de crédit. Ce n’est pas un seul système attaqué – ce sont des centaines, voire des milliers à la fois.

Les entreprises SaaS sont confrontées à un risque important vis-à-vis de leurs prestataires, sous-traitants et partenaires dont les services sont essentiels mais qui n’appliquent pas toujours les mêmes standards ou pratiques de cybersécurité.

« C’est particulièrement vrai pour les structures plus modestes, mais cela concerne aussi les grandes entreprises », explique Jeff Le, managing principal chez 100 Mile Strategies et Visiting Fellow au National Security Institute. « Les entreprises SaaS n’imposent pas toujours à leurs partenaires le même niveau de vérification, d’inventaire ou de rigueur en matière de formation que pour leurs propres parties prenantes internes. »

Les administrations du monde entier font face à des défis similaires, se contentant bien souvent d’outils de suivi basiques comme des feuilles Excel et des listes statiques pour référencer leurs partenaires. Une surveillance efficace nécessite un suivi continu au-delà des opérations internes, incluant une évaluation proactive des parties tierces.

« Les tests d’intrusion et les exercices de red teaming sont utiles, mais il faut aller au-delà des évaluations ponctuelles », ajoute Le.

Pourquoi la sécurité traditionnelle échoue totalement

Votre guide de sécurité standard échoue totalement face aux attaques par la chaîne d’approvisionnement :

- La vérification de signature est inutile : Les mises à jour compromises sont signées numériquement par le fournisseur légitime à l’aide de leurs vrais certificats, et vos outils de sécurité les considèrent comme 100% légitimes.

- La surveillance comportementale passe à côté : Puisque le code malveillant s’exécute dans une application de confiance, son comportement se confond souvent avec les activités légitimes.

- Les évaluations fournisseurs donnent un faux sentiment de sécurité : J’ai vu des entreprises ayant des scores parfaits en audit de sécurité devenir la cause de vastes compromissions par chaîne d’approvisionnement quelques semaines plus tard.

L’attaque SolarWinds n’était pas une anomalie, mais plutôt l’illustration de la nouvelle norme. La majorité des directeurs techniques avec qui je m’entretiens restent totalement non préparés face à cette réalité.

Défense contre les menaces de cybersécurité

Se défendre contre les attaques de la chaîne d’approvisionnement exige une approche fondamentalement différente, mais cela ne signifie pas qu’il faut abandonner vos fournisseurs ou tout construire en interne :

- Mon opinion impopulaire : Zéro Confiance pour les mises à jour : Même les mises à jour signées provenant de fournisseurs de confiance doivent être considérées comme potentiellement compromises. Une organisation de santé avec laquelle j'ai travaillé a mis en place une politique de mise en quarantaine de 72 heures pour toutes les mises à jour des fournisseurs dans un environnement isolé avant le déploiement général. En six mois, ils ont détecté deux mises à jour compromises qui seraient autrement passées inaperçues.

- Les nomenclatures logicielles (SBOM) sont incontournables : Commencez à exiger des SBOM détaillées de la part de chaque fournisseur. Lorsqu’un de mes clients industriels a rendu cela obligatoire, il a découvert que 40 % de ses fournisseurs étaient incapables de produire une liste complète des composants présents dans leur logiciel. C’est un signal d’alerte à ne pas négliger.

- Autoprotection des applications à l’exécution (RASP) : Mettez en place des solutions capables de détecter et de bloquer les comportements suspects quel qu’en soit l’origine. Cela fournit une défense même lorsque des applications de confiance deviennent malveillantes.

- Une segmentation des fournisseurs qui fonctionne réellement : Créez des segments réseau pour limiter l’accès de vos fournisseurs, même lorsque leur logiciel fonctionne comme prévu. Un détaillant que j’ai conseillé a limité l’accès de son prestataire de caisse aux seuls éléments nécessaires. Lorsque le fournisseur a été compromis, l’incident n’a concerné qu’une petite partie des systèmes.

Les attaques sur la chaîne d’approvisionnement ne vont pas disparaître – leur fréquence et leur sophistication augmentent. Mais avec la bonne approche, vous pouvez considérablement réduire votre exposition sans ralentir l’activité.

Ne soyez pas le DSI qui doit expliquer au conseil d’administration pourquoi il a fait plus confiance à la sécurité d’un fournisseur qu’à la sienne. Mettez en place une sécurité qui considère que même vos partenaires les plus fiables peuvent être compromis, car cela arrivera tôt ou tard.

Étapes concrètes

Après avoir mis en place des protections MitM dans diverses organisations, voici ce qui fonctionne réellement :

Contrôles techniques qui font leurs preuves

- Pinned certificates avec gestion des échecs : Le certificat pinning standard casse trop facilement. Mettez en œuvre un pinning dynamique avec des modes d’échec adaptés. Un client du secteur financier a réduit son exposition MitM de 87 % tout en maintenant une disponibilité des applications à 99,9 % grâce à cette approche.

- Déploiement de DNS over HTTPS (DoH) : Faire passer vos requêtes DNS sur des canaux chiffrés prévient de nombreuses techniques MitM. C’est presque invisible pour les utilisateurs lorsqu’il est bien déployé, tout en réduisant fortement la surface d’attaque.

- Authentification multi-canal : Vérifiez les actions critiques via un canal distinct. Lorsqu’un client du secteur de la santé a mis en place la vérification hors bande pour les modifications d’accès aux systèmes des prestataires, il a stoppé trois tentatives MitM en un mois.

- Zéro confiance aussi pour le trafic interne : Croire que le trafic interne est « sûr » est dépassé. Appliquez les mêmes vérifications pour les communications serveur-à-serveur que pour le trafic externe.

Évolutions organisationnelles qui stoppent net les cybermenaces

- La règle de la double vérification : Tout changement financier (coordonnées bancaires, informations de paiement) doit être vérifié via un autre canal de communication. Cette simple politique a permis d’arrêter 94 % des fraudes financières tentées chez l’un de mes clients.

- La politique « contact vérifié uniquement » : Créez un annuaire de contacts authentifiés pour les principaux fournisseurs et partenaires et ne traitez que les demandes financières émanant de ces personnes vérifiées.

- La revue des anomalies transactionnelles : Mettez en place des systèmes automatisés qui signalent les changements soudains dans les schémas de transaction, comme de nouveaux comptes bancaires, des montants inhabituels ou des destinataires inattendus.

L’humain : rendre la sécurité intuitive

- Micro-formation de trois minutes : Oubliez les formations d’une heure. J’ai mis en place des vidéos de sécurité de 3 minutes sur Slack/Teams, axées sur une menace précise. L’implication et la mémorisation surpassent de loin les formations classiques.

- La culture « pause et vérifie » : Favorisez une culture où la vérification est valorisée et non perçue comme une gêne. Félicitez publiquement les membres de l’équipe ayant détecté une tentative MitM grâce à la vérification.

- Simulations d’attaques régulières : Organisez régulièrement des simulations éthiques d’attaques MitM contre votre équipe. Les entreprises qui le font constatent 76 % de tentatives d’ingénierie sociale en moins au fil du temps.

Mise en œuvre des protections contre les menaces cyber

Écoutez, je comprends : vous devez concilier sécurité et opérations.

Voici une approche progressive qui ne sacrifiera pas la productivité :

- Commencez par les actifs à forte valeur : Protégez d'abord les systèmes financiers, les services d'authentification et les transferts de données sensibles. Vous obtiendrez 80 % des bénéfices de protection avec 20 % des efforts.

- Ajoutez des processus de vérification : Intégrez des étapes de vérification humaine pour les changements critiques avant de mettre en place des contrôles techniques susceptibles de perturber les opérations.

- Déployez progressivement les contrôles techniques : Commencez par la surveillance avant de bloquer, mettez en œuvre dans des environnements de test en premier, et prévoyez des procédures de retour arrière claires.

- Rendez la sécurité visible mais non intrusive : Les meilleures protections contre les attaques de type homme du milieu sont celles que les utilisateurs remarquent à peine, tout en confirmant clairement que la protection est active.

Mise en garde

J'ai dû intervenir trop souvent pour réparer les dégâts causés par des attaques de type homme du milieu réussies, et elles ont toutes un point commun : chacun pensait « cela ne nous arrivera pas » ou « nous sommes déjà protégés ». En réalité, ces attaques fonctionnent précisément parce qu'elles exploitent cette fausse confiance.

N'attendez pas d'expliquer au conseil d'administration comment votre entreprise a transféré 2 millions de dollars sur le compte d'un attaquant pour agir. Commencez par les bases — chiffrement, vérification et sensibilisation — puis avancez étape par étape.

Panorama des menaces

Depuis que le ver Morris a mis hors service des systèmes informatiques vitaux en 1988, des codes malveillants ciblent les vulnérabilités des réseaux protégés. Les vers sont particulièrement concernés dans l’écosystème SaaS interconnecté, car ils peuvent se répliquer sans hôte en se propageant à travers les réseaux.

Menaces spécifiques à la cybersécurité pour les plateformes SaaS

Les risques en matière de sécurité prennent différentes formes et ont des impacts variés selon le type d'infrastructure ciblée. Par exemple, 43 % des organisations affirment avec une certaine certitude avoir connu au moins une fuite de données liée à une mauvaise configuration de leur système SaaS.

De plus, 63 % indiquent qu'ils ne peuvent pas s'assurer que des mauvaises configurations SaaS ne sont pas en cause. Une autre enquête note d'ailleurs que près de la moitié des entreprises SaaS interrogées négligent les vulnérabilités de leurs systèmes.

À l’inverse, seules 17 % des fuites concernent des mauvaises configurations IaaS. Une partie de ce problème semble provenir de structures d'autorisations trop complexes qui favorisent les tentatives d’accès non autorisées de façon quasi systématique.

Les entreprises du monde entier gèrent actuellement plus de 40 millions d'autorisations individuelles dans leurs divers systèmes SaaS, ce qui, pour les professionnels de la sécurité des données, s’apparente à une jungle truffée de prédateurs.

Pire encore, de nombreuses organisations utilisent des systèmes de défense défaillants. Une entreprise type possède près de 4 500 comptes utilisateur internes sans authentification à facteurs multiples (MFA). Puisque la MFA est sans doute la mesure la plus efficace pour prévenir les fuites de données, cela crée un point faible exploitable par pratiquement n'importe quel pirate ayant percé la première ligne de défense.

Les vulnérabilités propres aux réseaux SaaS ont conduit à l'adoption croissante du modèle de responsabilité partagée pour la défense contre les cyberattaques. Cela permet de répartir simplement la charge de travail entre utilisateurs et fournisseurs cloud.

Bien que la répartition précise varie quelque peu, le principe de base impose aux utilisateurs la responsabilité des actifs qu'ils téléchargent dans le cloud, tandis que le fournisseur de cybersécurité gère la sécurité des applications cloud natives.

Cela dit, il est précisé que le CSET est essentiel pour l'alignement de la direction et des équipes autour d’attentes et de procédures standards. Il ajoute que la cybersécurité doit être la responsabilité de tous au sein de l’organisation, et non réservée à la DSI ou au personnel technique, car l’erreur humaine demeure le maillon le plus faible de la chaîne de sécurité.

« Avec la prolifération d’outils offensifs alimentés par l’IA, tels que le ransomware-as-a-service et d’autres exploits néfastes, les principes du zero trust doivent être étendus jusqu’au comité de direction et au conseil d’administration afin de montrer que la sécurité est une priorité, et non un simple slogan », ajoute Le.

Créer une culture de sensibilisation

Une bonne sécurité de l’information commence par une équipe vigilante, consciente des menaces auxquelles elle fait face. Tout débute par une sensibilisation accrue aux risques, que vous pouvez aborder de différentes manières.

Des réunions trimestrielles ou mensuelles pour l’ensemble du personnel et un module de formation annuel constituent un bon début.

Les employés ayant accès à des informations sensibles devraient recevoir des rappels et des formations plus fréquemment, idéalement tous les mois ou plus.

Parlez leur langage : risque, chiffre d’affaires et réputation. J’ai constaté que présenter les menaces cyber comme des risques commerciaux plutôt que comme des problèmes techniques porte ses fruits. Par exemple, au lieu de dire « Nous avons besoin d’une protection des terminaux », je dirai « Cet investissement réduit le risque d’une attaque par ransomware qui pourrait paralyser l’activité et coûter 250 000 $ de pertes d’exploitation ».

La puissance des audits réguliers de menaces informatiques

Vous devez appuyer votre programme de formation par des audits de sécurité réguliers. C’est un élément fondamental de la plupart des stratégies de gestion des risques et d’atténuation. Vous pouvez examiner votre architecture de sécurité interne ainsi que les attaques externes simulées par des acteurs malveillants fictifs.

Les initiatives d’« ethical hacking » permettent d’identifier des faiblesses et vecteurs d’attaque qui passeraient inaperçus lors d’analyses internes moins approfondies.

Investir dans les bons outils et technologies

Si les personnes sont essentielles, elles sont limitées par les outils dont elles disposent. Prenez le temps d’investir dans des logiciels de cybersécurité qui rendront réellement vos réseaux plus sûrs.

Outils essentiels de cybersécurité pour le SaaS

Certaines solutions de sécurité sont si fondamentales que tout le monde devrait les avoir. Outre les éléments évidents comme une bonne protection pare-feu et des mots de passe robustes, commencez par les suivants :

- Brokers de sécurité d’accès au cloud (CASB)

- Passerelles web sécurisées (SWG)

- ACL Analytics

Pensez à la façon dont vous gérez vos autorisations. De nombreux outils existent pour vous aider à restreindre l'accès non autorisé aux données sensibles, tout en permettant des connexions rapides et sécurisées aux personnes autorisées. Ces outils sont proposés « clé en main » par plusieurs entreprises, mais ils se regroupent tous, à peu près, dans les quatre mêmes catégories :

- Contrôle d'accès obligatoire (MAC)

- Contrôle d'accès basé sur les rôles (RBAC)

- Contrôle d'accès discrétionnaire (DAC)

- Contrôle d'accès basé sur des règles (RBAC ou RB-RBAC)

Évaluation et sélection de solutions de protection contre les menaces informatiques

Lorsque vous ajoutez des fonctionnalités de sécurité, il est important de ne pas en faire trop. Un outil reste un outil, et le marteau le plus cher du monde n'est rien d'autre qu'un presse-papiers si ce dont vous avez besoin est un tournevis. N'investissez que dans les outils que vous pouvez utiliser, et focalisez-vous sur l'équipement des équipes plutôt que sur l'acquisition de gadgets dernier cri.

Dans cette optique, vous avez besoin d’une méthode d’évaluation des outils de sécurité lorsque vous les testez. Idéalement, vos indicateurs seront objectifs et vérifiables par toutes les parties, plutôt que de se limiter à vos préférences. Concentrez-vous sur l'évolutivité de l'outil, sa capacité à s'intégrer à votre système d'exploitation et à vos applications existantes, ainsi que sur la manière dont il s'adapte à un écosystème SaaS dynamique.

Taylor ajoute qu'une approche inhabituelle mais efficace est l’hameçonnage "positif". « Les organisations qui adoptent une approche ludique de la cybersécurité et qui récompensent les bons comportements créent une culture de l’attention. »

Il ne s’agit plus de sécurité "piège", mais de sécurité "solidaire", poursuit-il.

CISA : Votre arme secrète que la plupart des CTO négligent complètement

Parlons de la ressource la plus sous-exploitée de votre arsenal de sécurité. Alors que vous dépensez des centaines de milliers dans des outils et consultants sophistiqués, il existe une agence gouvernementale qui publie discrètement des informations susceptibles d’épargner des millions à votre entreprise – et la plupart des directeurs techniques que je rencontre n’en tirent que très peu parti.

Pourquoi la CISA n’est pas qu’un énième sigle gouvernemental

La Cybersecurity and Infrastructure Security Agency (CISA) n’est pas une officine bureaucratique relayant des avis obsolètes.

Elle est devenue une véritable référence de la cybersécurité qui mérite toute votre attention :

- Ils voient ce que vous ne voyez pas : La CISA a une visibilité sur les infrastructures critiques, les systèmes gouvernementaux, et des milliers de violations dans le secteur privé. Lorsqu’après l’attaque SolarWinds, j’ai appliqué les recommandations de la CISA, nous avons identifié des indicateurs de compromission chez nous que nos outils commerciaux n’avaient pas détectés – trois semaines avant que notre fournisseur diffuse ses règles de détection.

- Ils sont plus rapides que vos fournisseurs : Après une importante faille zero-day l’an passé, la CISA a publié des recommandations concrètes sous 48 heures, alors que la plupart des vendeurs rédigeaient encore leur e-mail marketing à propos de la menace. Lors d’une attaque, votre ressource la plus précieuse est le temps, et la CISA répond présente quand ça compte.

- Ils parlent aussi bien le langage des DSI que celui des techniciens : Leurs avis conjuguent profondeur technique et impact métier, parfaits pour sensibiliser les comités de direction sans omettre les détails cruciaux utiles aux équipes informatiques.

Cela dit, selon Jeff Le, associé principal chez 100 Mile Strategies et membre invité à l’Institut national de la sécurité, le fait d’adopter les meilleures pratiques de la CISA en collaborant avec des sociétés et solutions qui respectent le principe Secure by Design permet d’éliminer certains facteurs imprévus. Cependant, il ajoute avoir constaté que beaucoup d’organisations privilégient la configuration de sécurité sur Microsoft 365 et Google Workspace.

« Les deux reposent sur des ressources qui misent sur la visibilité et la traçabilité, ce qui est d’autant plus critique dans les environnements cloud pour combler les manques et réduire les risques », poursuit-il.

Il complète : « Avoir un référentiel concret qui relie les opérations au NIST Cybersecurity Framework 2.0 permet à chacun de disposer d’une feuille de route, mais aussi de rappels pour revenir aux bases et bannir la complexité superflue, notamment en matière de gouvernance et d’identification. »

Répondre aux incidents de cybersécurité

Vous voilà équipé d’excellents outils de sécurité, et toute l’entreprise veille comme le lait sur le feu à la confidentialité de ses informations. Pourtant, une faille survient – et elle est en cours. Que faites-vous ?

Planification de l’intervention sur incident

L’idéal est d’avoir déjà à disposition un plan consultable en cas d’urgence inévitable. Les différents types d’attaques requièrent des stratégies différentes, et il se peut que vous deviez avoir plusieurs scénarios de réponse. Cela signifie qu’avant de pouvoir réagir à la menace, il vous faudra l’identifier et activer votre plan de réponse.

Une fois que vous avez identifié la menace (dans ce cas, une attaque DDoS), vous devez l’isoler aussi rapidement que possible. La compartimentation des données est votre alliée ici, comme les cloisons étanches d’un voilier. Avec des pare-feu internes et une réponse rapide, vous pouvez généralement limiter l’accès d’un attaquant et le temps pendant lequel il peut agir sur vos systèmes.

L’étape suivante est l’éradication. Pour une attaque DDoS, vous pouvez initier un bannissement d’adresse IP. Vous pourriez basculer vers des serveurs de réserve, avertir votre fournisseur de services cloud et contacter les autorités afin qu’elles commencent leur enquête. Attendez la fin de l’attaque avant de lancer les efforts de récupération.

Communication de crise lors d’une menace de cybersécurité : Interne et Externe

Ici, la communication entre les parties prenantes est cruciale. Vous pourriez avoir besoin que de nombreuses personnes travaillent ensemble à différents endroits pour stopper efficacement la menace. Comme pour la détection initiale et la réponse, vous devriez avoir un plan pour établir des canaux de communication au plus vite, et inclure plusieurs options avec des itinéraires variés afin qu’aucune voie unique ne puisse être compromise.

Par exemple, si vos systèmes de mémo interne et de courriels sont attaqués, tout le monde doit pouvoir s’en rendre compte et savoir que vous enverrez plutôt des messages texte. Dans les cas extrêmes, vous pourriez même contacter vos chefs d’équipe via les réseaux sociaux.

Analyse post-incident et reprise

Quand c’est terminé, il est temps de se rétablir. Restaurez toute donnée perdue et tentez de remettre votre site en ligne. Passez en revue les journaux pour localiser les dommages, puis restaurez vos sauvegardes. Organisez un bilan post-incident pour établir ce qui s’est passé, identifier les faiblesses et déterminer comment s’améliorer à l’avenir.

Le moteur d’intelligence de CISA : comment l’utiliser

Arrêtez de traiter les alertes CISA comme une simple lettre d’information de plus polluant votre boîte de réception. Voici comment les CTO performants exploitent réellement cette ressource :

- Le catalogue des vulnérabilités exploitées (KEV) est une mine d’or : le KEV de CISA ne vous fait pas perdre de temps avec des vulnérabilités théoriques – il se concentre uniquement sur celles réellement exploitées sur le terrain. J’ai aidé des entreprises à construire des workflows de correction automatisés déclenchés directement par les mises à jour KEV, réduisant leur délai moyen de correction de 27 à 4 jours.

- Leurs alertes doivent guider vos plans de réponse : Une organisation de santé que j’ai conseillée a conçu des modèles de réponse en s’appuyant sur les catégories d’alerte CISA, avec des actions prédéfinies pour chaque niveau de gravité. Cela a supprimé l’hésitation décisionnelle durant les incidents et accéléré leur temps moyen de réponse de 64 %.

- Une intelligence sectorielle introuvable ailleurs : Les équipes de gestion des risques sectoriels de CISA fournissent une veille sectorielle que les fournisseurs commerciaux ne peuvent égaler. Cette intelligence est inestimable pour les secteurs réglementés qui doivent comprendre leur paysage de menaces spécifique.

Au-delà des alertes de cybersécurité : Les services méconnus de CISA qui apportent une vraie valeur

CISA propose des services gratuits qui rivalisent avec ceux facturés par vos fournisseurs :

- Le DNS protecteur, une évidence : leur service Protective DNS bloque les domaines malveillants selon le renseignement fédéral, et il est offert gratuitement aux infrastructures critiques publiques et privées. Lorsqu’un énergéticien que j’accompagnais l’a mis en place, il a constaté une réduction de 72 % des tentatives de phishing réussies en 90 jours.

- Le projet SCuBA pour la sécurité cloud : le projet Secure Cloud Business Applications de CISA fournit des recommandations claires pour la sécurité cloud, loin du marketing des fournisseurs. Leurs recommandations de référence ont permis à plusieurs clients de combler des failles de sécurité cloud critiques complètement ignorées par les outils commerciaux.

- Des tests de pénétration gratuits que vous n’exploitez pas : Via son programme Risk and Vulnerability Assessment, CISA offre aux organisations d’infrastructures critiques des tests de pénétration gratuits réalisés par des experts chevronnés ayant vu le pire dans tous les secteurs.

Intégrer CISA dans votre programme de sécurité

Voici comment mettre en œuvre l’intelligence de la CISA sans accroître la charge de travail :

- Automatisez les alertes CISA dans vos workflows de sécurité : Intégrez directement leurs flux dans votre système de tickets ou votre plateforme SOAR. Un client du secteur manufacturier a réduit de 40 % le temps de traitement des vulnérabilités en automatisant la création de tickets prioritaires pour chaque entrée KEV CISA.

- Établissez un rythme de veille régulier sur la CISA : Confiez à un membre de l’équipe la mission de passer 30 minutes chaque semaine à analyser les nouvelles publications CISA et à en faire le point lors de vos réunions sécurité. Ce petit investissement rapporte énormément.

- Profitez de leurs ressources de réponse aux incidents avant d’en avoir besoin : Prenez contact avec l’équipe régionale CISA avant qu’une crise ne survienne. Un distributeur que j’ai conseillé a pu accueillir des experts CISA sur site en quelques heures après un incident majeur, car la relation était déjà établie plusieurs mois auparavant.

Les responsables de la sécurité les plus efficaces que je connais ne se contentent pas de consommer l’intelligence de la CISA : ils participent activement à leurs programmes d’échange d’informations, en apportant des retours qui renforcent tout l’écosystème.

Ne soyez pas le CTO qui se précipite pour appliquer les recommandations de la CISA après une violation de sécurité. Faites-en une partie intégrante de votre stratégie de sécurité aujourd'hui et vous gagnerez un allié inestimable pour défendre votre organisation contre des menaces que la plupart des outils commerciaux ne détecteront que lorsqu'il sera trop tard.

Réglementations sectorielles

Les gouvernements du monde entier adorent réglementer les secteurs axés sur la technologie, et un bon vieux incident de sécurité attire leur attention à coup sûr. Préparez-vous à répondre à des questions difficiles après une violation.

Comprendre le RGPD, le CCPA et d'autres réglementations

Le California Consumer Privacy Act (CCPA) et le Règlement Général sur la Protection des Données (RGPD) de l’Union Européenne sont la référence en matière de réglementations sur la sécurité des données. Les deux concernent les entreprises qui traitent des informations au-delà des frontières, car il est probable que vous soyez soumis aux deux.

Le RGPD est probablement le plus restrictif, car il définit six bases légales spécifiques pour qu’une entreprise puisse traiter les données des consommateurs. Le CCPA ne fait pas cela, mais exige que tout traitement des données soit légal et non frauduleux. La règle de l’UE est purement réglementaire, tandis que la Californie dispose d’autorités de régulation et d’un code législatif dédié.

Il y a ensuite HIPAA. Si votre entreprise manipule des dossiers médicaux aux États-Unis, la Health Insurance Portability and Accountability Act impose des normes et des sanctions pour les informations de santé détenues par des entités privées.

Restez vigilant

Le paysage des menaces en cybersécurité présente de nouveaux défis pour les organisations chaque jour. Pour approfondir votre compréhension de la manière de contrer ces menaces, explorer une variété de livres sur la cybersécurité peut fournir des bases solides et des stratégies avancées, essentielles à l’arsenal de tout leader technologique.

Rester en avance sur ces menaces exige des connaissances actualisées et une communauté de décideurs informés partageant conseils et stratégies. De nombreuses ressources en cybersécurité remarquables vous sont accessibles pour approfondir vos connaissances. Pour les CTO et responsables techniques engagés dans l’innovation et la défense en cybersécurité, inscrivez-vous à notre newsletter pour bénéficier de conseils d’experts et de solutions de pointe en cybersécurité.

FAQs : Renforcer votre stratégie face aux menaces en cybersécurité

Quelles sont les premières étapes à suivre après avoir identifié une menace en cybersécurité ?

Vous ne pouvez pas combattre ce que vous n’avez pas détecté. Commencez par identifier le fait qu’une attaque est en cours ou imminente, puis isolez-la pour limiter les dégâts potentiels. Mettez en œuvre votre plan de confinement d’urgence et essayez d’arrêter l’attaque. Enfin, planifiez un débriefing avec l’équipe de sécurité afin d’analyser ce qui s’est passé, ce qui a mal fonctionné et ce qui a bien fonctionné.

Comment convaincre les parties prenantes d'investir contre les menaces en cybersécurité ?

Les parties prenantes ont intérêt à la rentabilité et au bon fonctionnement continu de votre entreprise. Énumérer simplement les statistiques sur la fréquence et le coût des attaques suffit à convaincre la plupart. Si ce n’est pas suffisant, proposez quelques améliorations abordables, comme l’installation de la MFA sur vos réseaux Wi-Fi, puis rapportez le succès obtenu.

Quel est un mythe courant sur les menaces en cybersécurité ?

Le mythe le plus courant est que les cybercriminels n’ont aucune raison d’attaquer votre réseau. Même si vous ne traitez pas de cartes bancaires ou d’informations relevant de la sécurité nationale, il est probable que vous possédiez au moins quelques données sensibles qui valent de l’argent. Les pirates motivés par le gain financier chercheront toujours à compromettre vos systèmes.