10 Beste UEBA Tools Kurzliste

In der komplexen Landschaft der Unternehmenssicherheit sind für mich UEBA-Tools unverzichtbar geworden. Diese Tools erstellen eine Basislinie für das normale Verhalten und nutzen Sicherheitsanalysen, um abweichende Handlungen wie ungewöhnliche Downloads, Authentifizierungsversuche oder Cyberangriffe zu erkennen. Sie sind darauf ausgelegt, böswillige Insider, unbekannte Bedrohungen und Schwachstellen aufzudecken, die Firewalls und traditionelle Sicherheitsmaßnahmen möglicherweise übersehen.

Mit der Fähigkeit, Daten zu aggregieren und eine schnelle Reaktion auf Malware sowie andere Bedrohungen zu ermöglichen, gehören sie zu den Top-Empfehlungen von Gartner, wenn es darum geht, die Sicherheit von lokalen und SaaS-Netzwerken zu verbessern. Egal, ob Sie als Security Analyst proaktiv Schwachstellen begegnen wollen oder als Unternehmen mit den Herausforderungen moderner Cyberbedrohungen kämpfen: UEBA-Tools könnten die Lösung sein, die Sie benötigen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten UEBA Tools

Diese Vergleichstabelle fasst die Preisdetails meiner besten UEBA-Tool-Auswahl zusammen, damit Sie das passende Tool für Ihr Budget und Ihre Unternehmensanforderungen finden können.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für die Integration von SIEM und UEBA | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet für Application Performance Management | Kostenlose Demo + 15-tägige kostenlose Testversion verfügbar | Ab $11/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 3 | Am besten geeignet für die Überwachung groß angelegter Netzwerke | Kostenlose Demo verfügbar | Preisinformationen auf Anfrage | Website | |

| 4 | Am besten für zentrale Datenintegration | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten für automatisierte Bedrohungserkennung | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für die Erkennung von Insider-Bedrohungen | Not available | Preis auf Anfrage | Website | |

| 7 | Am besten für verhaltensorientierte Analysen in der Cloud | Not available | Ab $10/Nutzer/Monat (mindestens 5 Lizenzen) | Website | |

| 8 | Am besten für Compliance-Management | Not available | Ab $12/Nutzer/Monat (mind. 10 Nutzer) | Website | |

| 9 | Am besten geeignet für den Schutz sensibler Daten | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet für Sicherheit im Finanzsektor | Not available | Ab $15/Nutzer/Monat (mindestens 5 Plätze) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten UEBA Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten UEBA-Tools, die es auf meine Kurzliste geschafft haben. Meine Bewertungen bieten einen umfassenden Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und idealen Einsatzbereiche jedes Tools, damit Sie das passende für Ihre Anforderungen finden können.

Am besten geeignet für die Integration von SIEM und UEBA

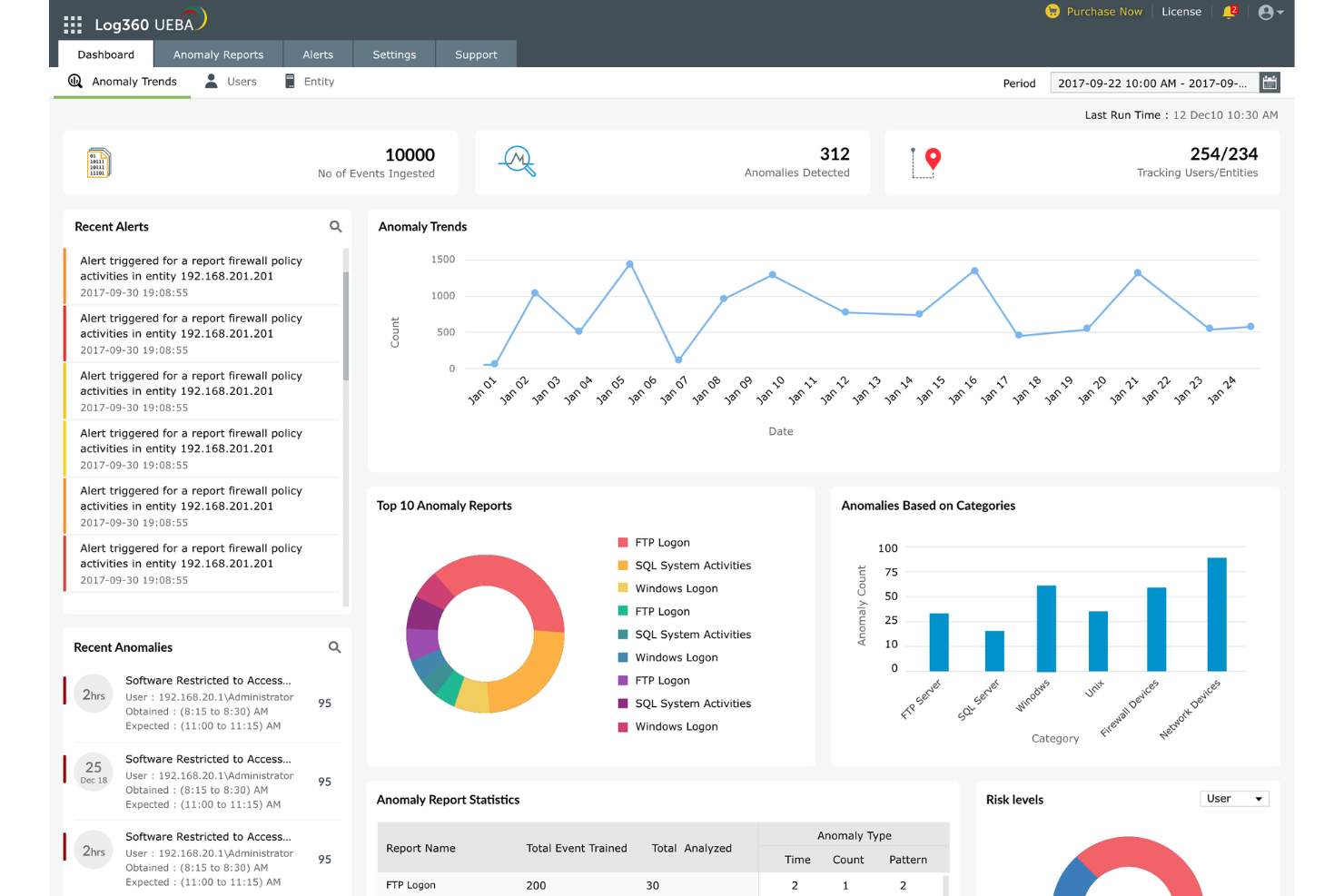

ManageEngine Log360 ist eine umfassende Lösung für Sicherheitsinformationen und Ereignismanagement (SIEM), die entwickelt wurde, um zentrale Transparenz und Kontrolle über die IT-Infrastruktur eines Unternehmens zu bieten. Sie integriert Protokollmanagement und Netzwerküberwachung, um Sicherheitsbedrohungen zu erkennen und zu mindern.

Warum ich ManageEngine Log360 ausgewählt habe: Es bietet fortschrittliche Anomalieerkennung, die auf maschinellen Lernalgorithmen basiert. Diese Funktion ermöglicht es dem System, ein Ausgangsverhalten von Benutzern zu definieren und dann Abweichungen von dieser Norm zu identifizieren, was auf potenzielle Sicherheitsbedrohungen wie Insider-Bedrohungen, kompromittierte Konten oder ungewöhnliche Zugriffsmuster hinweisen könnte.

Herausragende Funktionen & Integrationen:

Eine weitere bemerkenswerte Eigenschaft ist die nahtlose Integration von Log360 UEBA mit bestehenden Systemen für Security Information and Event Management (SIEM). Diese Integration bietet eine einheitliche Übersicht über Sicherheitsereignisse innerhalb des Unternehmens, erhöht die Transparenz und ermöglicht eine effektivere Erkennung und Reaktion auf Bedrohungen. Zu den Integrationen gehören Microsoft 365, Azure Active Directory, ManageEngine PAM360, Amazon Web Services (AWS), Microsoft Exchange, Microsoft Entra ID und Active Directory.

Pros and Cons

Pros:

- Umfassende Transparenz über verschiedene Systeme hinweg

- Effektiv für Audits auf allen IT-Ebenen

- Bietet über 1.000 vordefinierte Berichte

Cons:

- Protokolldaten könnten detaillierter sein

- Mögliche Probleme auf Linux-Plattformen

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

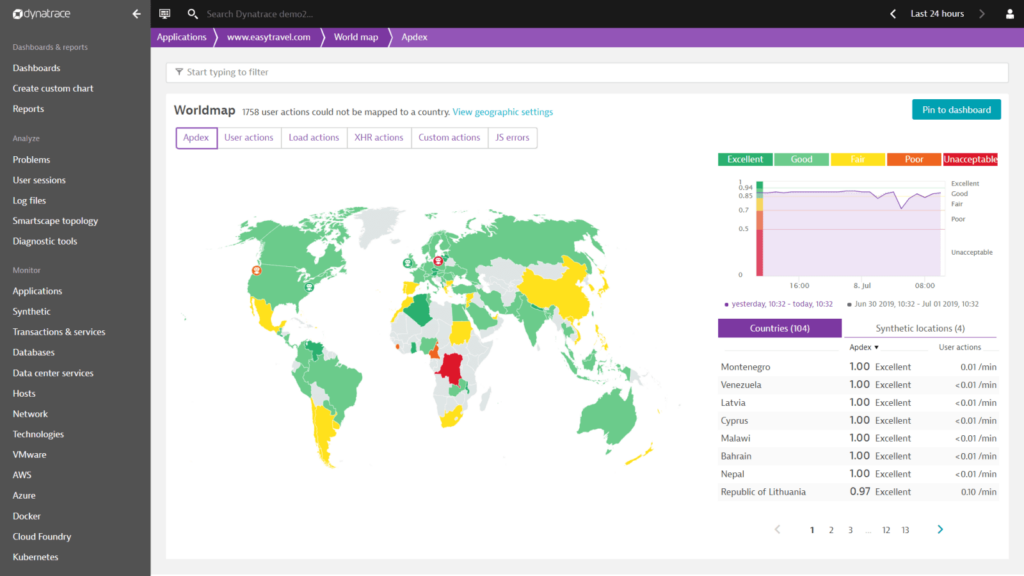

Dynatrace ist eine cloudbasierte Software-Intelligenz-Plattform mit Schwerpunkt auf Application Performance Management (APM). Sie überwacht und optimiert die Leistung von Anwendungen und bietet eine durchgängige Sichtbarkeit der Benutzererfahrung und Anwendungsinfrastruktur.

Warum ich Dynatrace ausgewählt habe: Ich habe Dynatrace nach sorgfältiger Evaluierung verschiedener Tools für das Application Performance Management ausgewählt. Was Dynatrace besonders macht, ist der KI-gestützte Überwachungsansatz, der bei der schnellen Erkennung und Diagnose von Problemen hilft. Die umfassenden Funktionen machen es besonders geeignet für das Application Performance Management, insbesondere für Organisationen, die tiefe Einblicke in ihre Anwendungslandschaft benötigen.

Hervorstechende Funktionen & Integrationen:

Dynatrace bietet Funktionen wie Real-User-Monitoring, synthetisches Monitoring und KI-gestützte Analysen. Es lässt sich mit gängigen DevOps- und Kollaborations-Tools wie JIRA, Slack und Jenkins integrieren und schafft so ein abgerundetes Ökosystem für Anwendungsentwicklung und Leistungsüberwachung.

Pros and Cons

Pros:

- Bietet einen umfassenden Überblick über die Anwendungsleistung

- KI-gestützte Analysen helfen bei der schnellen Problemfindung und -lösung

- Integration mit einer Vielzahl von DevOps-Tools

Cons:

- Die Preisgestaltung kann für kleinere Unternehmen eher hoch ausfallen

- Es benötigt Zeit, um alle Funktionen vollständig zu verstehen und zu nutzen

- Die anfängliche Einrichtung und Konfiguration kann für manche Nutzer komplex sein

Am besten geeignet für die Überwachung groß angelegter Netzwerke

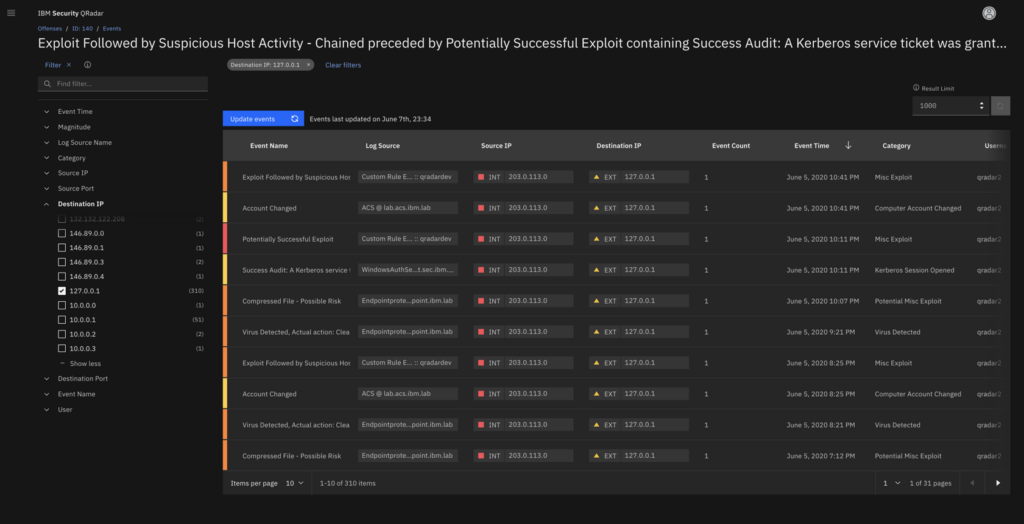

IBM Security QRadar SIEM ist eine umfassende Lösung, die Unternehmen Sicherheitsinformationen und Ereignismanagement (SIEM) bietet. Sie wurde entwickelt, um Daten im gesamten Netzwerk eines Unternehmens zu analysieren und potenzielle Sicherheitsbedrohungen zu identifizieren, was sie besonders für die Überwachung groß angelegter Netzwerke prädestiniert.

Warum ich IBM Security QRadar SIEM gewählt habe: Ich habe IBM Security QRadar SIEM für diese Liste ausgewählt, nachdem ich seine Fähigkeiten im Bereich Netzwerküberwachung sorgfältig bewertet und mit anderen SIEM-Lösungen verglichen habe. Die Fähigkeit dieses Tools, sich über umfangreiche Netzwerke hinweg zu skalieren, hebt es ab und liefert Einblicke sowie Erkennungen, die mit der Komplexität großer Organisationsstrukturen umgehen können.

Hervorstechende Funktionen & Integrationen:

IBM Security QRadar SIEM bietet Funktionen wie Anomalieerkennung, Flow-Processing, Datenanalytik und fortschrittliche Bedrohungsinformationen. Es integriert sich gut mit verschiedenen Bedrohungsdatenquellen, Plattformen für Vorfallreaktionen und weiteren Sicherheitstools, wodurch die Netzwerküberwachungsfähigkeiten verbessert werden.

Pros and Cons

Pros:

- Hoch skalierbar für die Überwachung großer Netzwerke

- Bietet fortschrittliche Analytik und Bedrohungsinformationen

- Unterstützt die Integration mit einer Vielzahl von Sicherheitstools

Cons:

- Preisinformationen sind nicht sofort verfügbar

- Kann für kleinere Unternehmen zu komplex sein

- Implementierung und Anpassung können spezielle Fachkenntnisse erfordern

LogRhythm UEBA bietet einen ganzheitlichen Ansatz für Sicherheit, indem Verhaltensmuster über das gesamte Netzwerk einer Organisation analysiert werden. Aus dieser Perspektive sticht die Lösung besonders hervor, wenn es darum geht, große Datenmengen zentral zu verwalten und zu integrieren.

Warum ich LogRhythm UEBA ausgewählt habe: Ich habe LogRhythm UEBA nach dem Vergleich zahlreicher Tools ausgewählt und festgestellt, dass es eine herausragende Wahl für die zentrale Datenintegration ist. Die Fähigkeit zur zentralen Datenintegration war ausschlaggebend und macht es zur idealen Lösung für Organisationen, die große Datenmengen gleichzeitig analysieren müssen.

Herausragende Funktionen & Integrationen:

LogRhythm UEBA überzeugt mit fortschrittlichem maschinellen Lernen für präzise Anomalieerkennung und maßgeschneiderte Risikobewertungen, wodurch Organisationen ein klares Bild potenzieller Bedrohungen erhalten. In Bezug auf Integrationen funktioniert es nahtlos mit SIEM-Lösungen, Cloud-Plattformen und verschiedenen Threat-Intelligence-Feeds und stellt sicher, dass unterschiedlichste Daten effizient aufgenommen werden können.

Pros and Cons

Pros:

- Fortschrittliches maschinelles Lernen zur präzisen Bedrohungserkennung

- Anpassbare Risikobewertung für eine individuelle Sicherheitsanalyse

- Umfangreiche Integrationsmöglichkeiten mit wichtigen Plattformen

Cons:

- Könnte für kleinere Unternehmen überwältigend sein

- Die anfängliche Einrichtung erfordert ein dediziertes Technikteam

- Preisinformationen sind nicht transparent auf der Website verfügbar

Cynet ist eine Cybersecurity-Plattform, die für automatisierte Bedrohungserkennung und -reaktion entwickelt wurde. Sie nutzt Algorithmen des maschinellen Lernens, um verschiedene Bedrohungen in Echtzeit zu erkennen und abzuwehren, was sie zu einer effizienten Lösung für Unternehmen macht, die eine schnelle Reaktion auf neue Bedrohungen benötigen. Der Schwerpunkt des Tools auf Automatisierung und rascher Erkennung macht es zur besten Wahl für automatisierte Bedrohungserkennung.

Warum ich Cynet ausgewählt habe: Ich habe Cynet aufgrund seines Engagements für die Automatisierung des oft komplexen Prozesses der Bedrohungserkennung und -reaktion gewählt. Dank fortschrittlicher Algorithmen des maschinellen Lernens hebt es sich von traditionellen Lösungen ab, die stärker auf manuelle Eingriffe setzen. Die Integration von Automatisierung in die Bedrohungserkennung und -reaktion begründet, warum ich Cynet für diesen spezifischen Einsatzzweck als beste Lösung erachte.

Herausragende Funktionen & Integrationen:

Cynet bietet automatisierte Bedrohungserkennung, Echtzeit-Reaktion und integrierte Endpoint Detection and Response (EDR). Es integriert sich mit führenden Drittanbieterlösungen wie SIEMs, SOARs und Ticketing-Systemen, was einen effizienten Arbeitsablauf in unterschiedlichen Sicherheitsumgebungen ermöglicht.

Pros and Cons

Pros:

- Starker Fokus auf Automatisierung bei der Bedrohungserkennung

- Integriert sich mit anderen wichtigen Cybersecurity-Tools

- Bietet detaillierte Analysen und Einblicke

Cons:

- Preisangaben sind nicht unmittelbar verfügbar

- Könnte für kleine bis mittelständische Unternehmen zu komplex sein

- Einige Nutzer bevorzugen möglicherweise mehr Kontrolle bei der manuellen Bedrohungsbehandlung

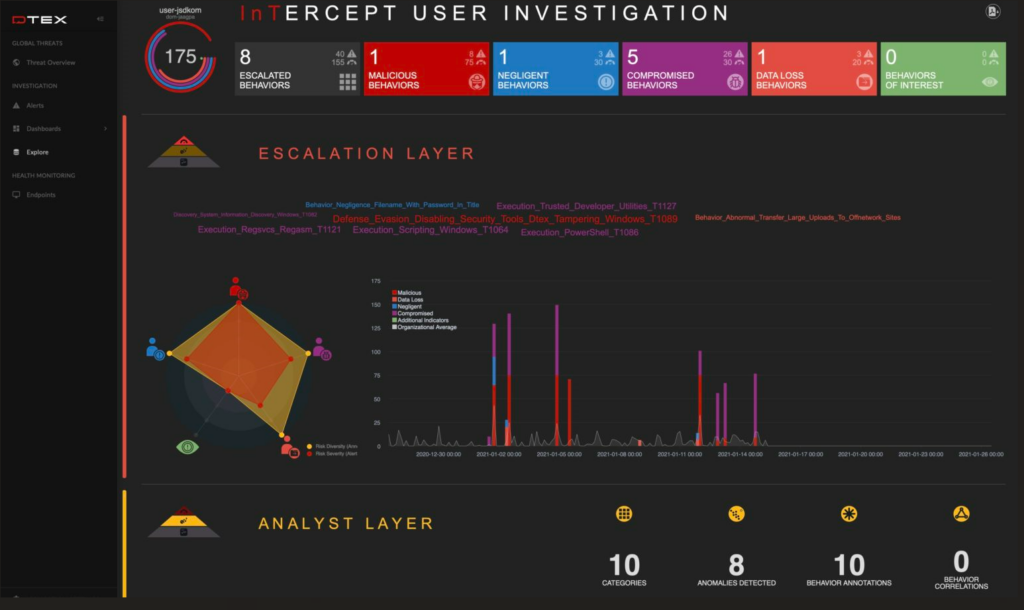

Dtex Systems ist auf die Erkennung und Überwachung von Bedrohungen von innen spezialisiert. Mit einem Schwerpunkt auf dem Erkennen ungewöhnlichen Nutzerverhaltens innerhalb eines Unternehmens eignet es sich am besten für Firmen, die sich gegen interne Risiken absichern möchten.

Warum ich Dtex Systems ausgewählt habe: Ich habe Dtex Systems ausgewählt, nachdem ich mir sein spezielles Augenmerk auf die Erkennung interner Bedrohungen genau angesehen habe. Unter den zahlreichen Tools, die ich analysierte, fiel es durch seinen gezielten Ansatz zur Überwachung der Nutzeraktivitäten im Unternehmen besonders auf. Dieser besondere Fokus macht es zu einer effektiven Lösung für Unternehmen, die sich vor internen Sicherheitsverstößen und unbefugtem Zugriff schützen wollen.

Herausragende Funktionen & Integrationen:

Dtex Systems bietet beeindruckende Funktionen wie umfassende Überwachung der Nutzeraktivitäten, Endpunkt-Transparenz und spezialisierte Insider-Threat-Intelligence. Bei den Integrationen arbeitet es effizient mit führenden SIEM-Systemen, HR-Plattformen und verschiedenen Cloud-Diensten zusammen und verbessert so seine Fähigkeit, verdächtige interne Aktivitäten zu identifizieren.

Pros and Cons

Pros:

- Spezialisiert auf Insider-Threat-Intelligence

- Starke Endpunkt-Transparenz für umfassende Kontrolle

- Vielfältige Integrationsmöglichkeiten mit anderen Plattformen

Cons:

- Für kleine Unternehmen eventuell ungeeignet

- Für optimale Nutzung ist ein dediziertes Sicherheitsteam erforderlich

- Keine transparenten Preisinformationen auf der Webseite

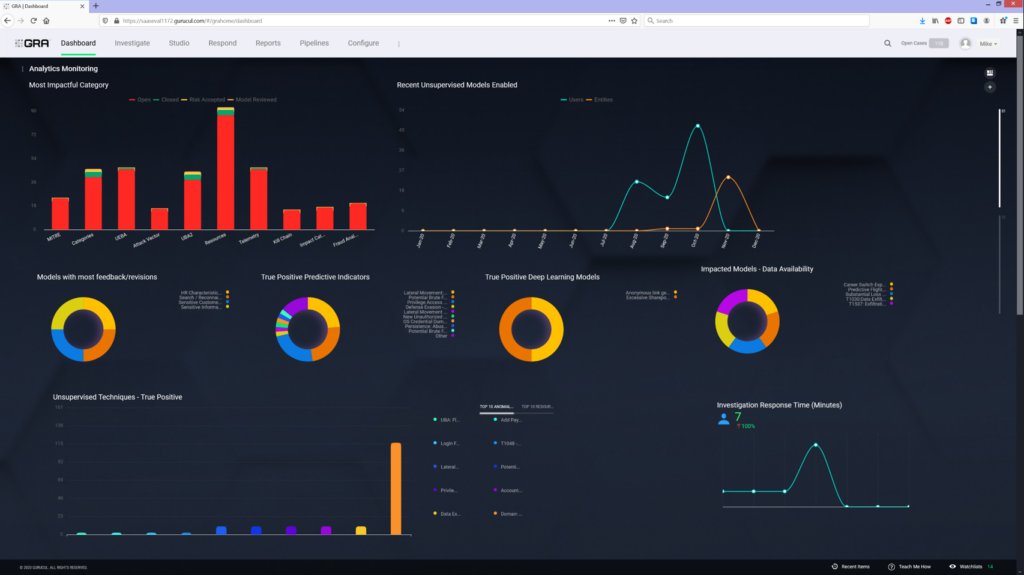

Gurucul Cloud Analytics wurde entwickelt, um verhaltensorientierte Analysen in der Cloud bereitzustellen, die Benutzer- und Entitätsinteraktionen innerhalb von Cloud-Umgebungen beobachten und interpretieren. Diese Spezialisierung macht das Tool zur ersten Wahl für Unternehmen, die stark auf Cloud-Dienste angewiesen sind und bei denen das Verständnis von Verhaltensmustern entscheidend ist.

Warum ich Gurucul Cloud Analytics ausgewählt habe: Ich habe Gurucul Cloud Analytics aufgrund des klaren Schwerpunkts auf cloudzentrierte Verhaltensanalysen gewählt. Nach Bewertung und Vergleich mehrerer Tools stach Gurucul für seinen konsequenten Ansatz heraus, Benutzer- und Entitätsverhalten in der Cloud zu analysieren. Damit ist es ideal für Unternehmen, die tiefe Einblicke in Aktivitäten ihrer Cloud-Infrastruktur benötigen.

Herausragende Funktionen & Integrationen:

Zu den wichtigsten Funktionen von Gurucul Cloud Analytics zählen die Erkennung von Anomalien in Echtzeit, Funktionen für die Bedrohungssuche innerhalb der Cloud und flexible Richtlinienkonfigurationen für spezielle organisatorische Anforderungen. Es integriert sich effizient mit verschiedenen Cloud-Plattformen wie AWS, Azure und Google Cloud sowie mit führenden SIEM-Systemen und Bedrohungsinformations-Feeds.

Pros and Cons

Pros:

- Speziell für cloudzentrierte Verhaltensanalysen konzipiert

- Echtzeit-Anomalieerkennung für schnelle Reaktion

- Große Auswahl an Integrationen mit wichtigen Cloud-Anbietern

Cons:

- Eventuell ungeeignet für Unternehmen mit geringem Cloud-Einsatz

- Benötigt technisches Know-how für volle Nutzbarkeit

- Mindestlizenzanzahl kann den Zugang für kleinere Teams einschränken

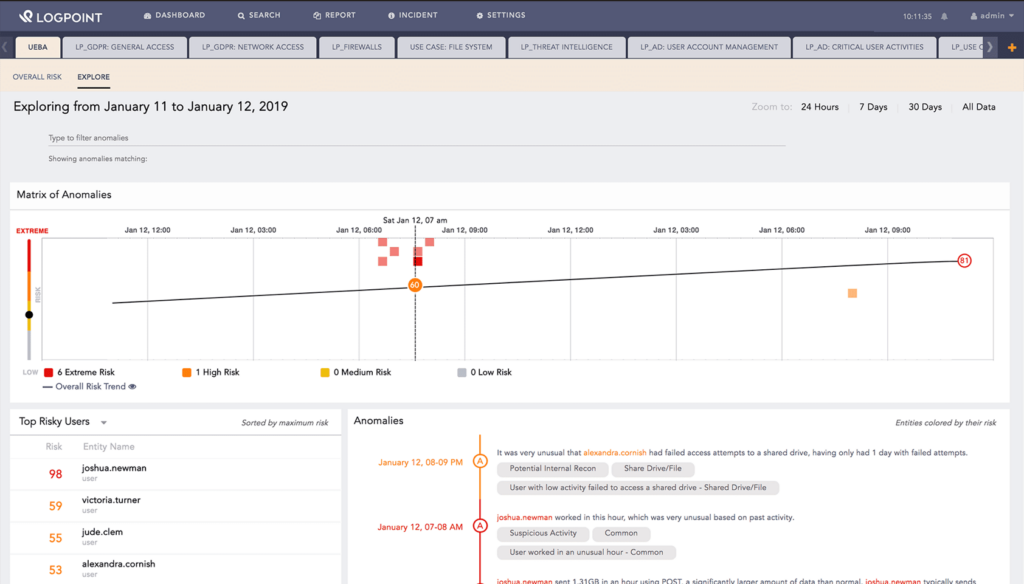

Logpoint konzentriert sich auf Compliance-Management und bietet Lösungen, die Unternehmen dabei unterstützen, unterschiedliche gesetzliche Anforderungen zu erfüllen. Logpoint stellt sicher, dass Unternehmen die Einhaltung von Branchenstandards und Vorschriften wahren können.

Warum ich Logpoint ausgewählt habe: Ich habe Logpoint nach dem Vergleich mehrerer Tools speziell wegen seines starken Schwerpunkts auf Compliance-Management gewählt. Die Art und Weise, wie Logpoint den Compliance-Prozess durch die Vereinheitlichung von Datenquellen und die Vereinfachung von Berichten optimiert, hebt es hervor. Es ist das beste Tool für Unternehmen mit komplexen Compliance-Anforderungen und besonderem Spezialisierungsbedarf.

Hervorstechende Funktionen & Integrationen:

Zu den Funktionen von Logpoint gehören umfassende Berichtsmöglichkeiten, individuell anpassbare Dashboards für spezifische Compliance-Anforderungen und eine Echtzeitüberwachung der Compliance-Einhaltung. Es lässt sich mit verschiedenen Unternehmensanwendungen und IT-Umgebungen integrieren, wodurch eine durchgängige Compliance-Überprüfung über unterschiedliche Plattformen hinweg ermöglicht wird.

Pros and Cons

Pros:

- Spezialisierter Fokus auf Compliance-Management

- Anpassbare Berichte und Dashboards für verschiedene Vorschriften

- Integration mit einer breiten Palette von Unternehmensanwendungen

Cons:

- Für Organisationen ohne umfangreiche Compliance-Anforderungen eventuell zu spezialisiert

- Mindestanzahl an Nutzern könnte für kleine Teams eine Hürde sein

- Erfordert Fachwissen, um das volle Potenzial auszuschöpfen

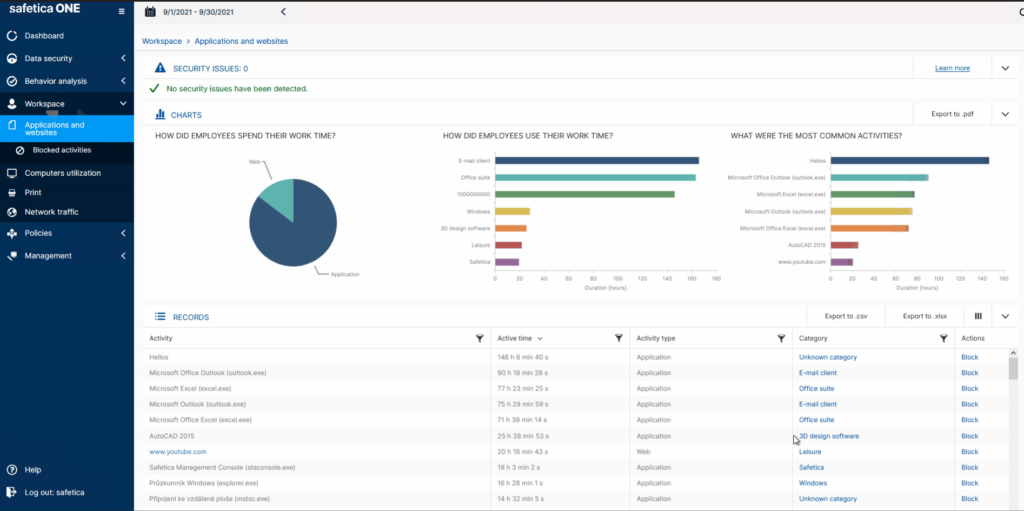

Safetica UEBA (User and Entity Behavior Analytics) ist eine Sicherheitsplattform, die zum Schutz sensibler Daten innerhalb eines Unternehmens entwickelt wurde. Durch die Nutzung von Verhaltensanalysen werden potenzielle Datenpannen oder Bedrohungen von innen erkannt und verhindert, wodurch das grundlegende Bedürfnis nach Schutz sensibler Daten erfüllt wird.

Warum ich Safetica UEBA ausgewählt habe: Ich habe Safetica UEBA ausgewählt, nachdem ich Sicherheitswerkzeuge sorgfältig geprüft und dabei besonders auf solche geachtet habe, die einen starken Schutz sensibler Daten bieten. Die einzigartige Kombination aus Verhaltensanalytik und Schutz vor Datenverlust hebt Safetica hervor. Ich habe es als die beste Lösung für Organisationen eingeschätzt, die spezialisierte Lösungen zum Schutz vor internen und externen Bedrohungen für sensible Daten benötigen.

Herausragende Funktionen & Integrationen:

Safetica bietet Funktionen wie Echtzeit-Erkennung von Bedrohungen, fortschrittliche Analysen des Nutzerverhaltens, Datensicherheit und Datenklassifizierung. Die Integration mit gängigen Endpoint-Protection-Plattformen und Security Information and Event Management (SIEM)-Systemen ermöglicht eine umfassende Sicherheitsumgebung.

Pros and Cons

Pros:

- Spezialisiert auf den Schutz sensibler Daten

- Bietet Echtzeit-Erkennung von Bedrohungen und Analysen

- Integriert sich mit gängigen Sicherheitsplattformen

Cons:

- Preisinformationen sind nicht transparent

- Könnte für kleine Unternehmen zu komplex sein

- Erfordert Fachkenntnisse bei Einrichtung und Verwaltung

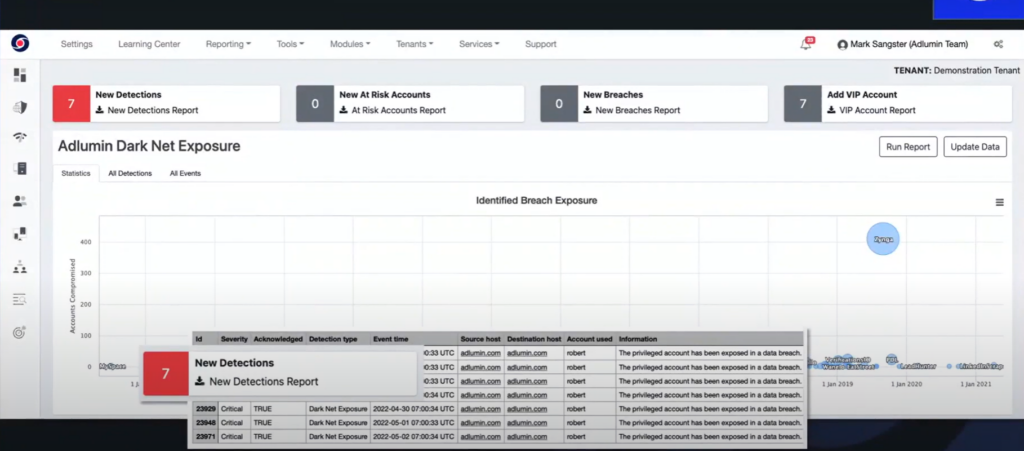

Adlumin bietet spezialisierte Sicherheitslösungen, die auf den Finanzsektor zugeschnitten sind. Der Fokus auf diese Branche gewährleistet umfassenden Schutz vor Bedrohungen, die speziell Banken, Kreditgenossenschaften und andere Finanzinstitute betreffen.

Warum ich Adlumin ausgewählt habe: Ich habe Adlumin auf Basis meiner Bewertung verschiedener auf Finanzsicherheit ausgerichteter Tools ausgewählt. Adlumins spezifische Ausrichtung auf den Finanzsektor unterscheidet es von anderen und bietet maßgeschneiderte Lösungen, um die einzigartigen Herausforderungen der Branche zu erfüllen. Ich habe festgestellt, dass diese Spezialisierung auf Sicherheitsanforderungen im Finanzbereich Adlumin zur besten Wahl für Institutionen macht, die ihre sensiblen Daten schützen und Branchenvorschriften einhalten möchten.

Herausragende Funktionen & Integrationen:

Adlumin bietet Funktionen wie Echtzeit-Bedrohungserkennung, maßgeschneiderte Compliance-Berichte und prädiktive Analysen, die speziell auf Finanzbedrohungen zugeschnitten sind. Es integriert sich mit wichtigen Bankensystemen, Zahlungsabwicklern und Kernbankplattformen, um einen ganzheitlichen Sicherheitsansatz für Finanzinstitute zu gewährleisten.

Pros and Cons

Pros:

- Spezialisiert auf Sicherheit im Finanzsektor

- Robuste Integration mit wichtigen Finanzplattformen

- Maßgeschneiderte Funktionen für Bedrohungserkennung und Compliance in der Finanzbranche

Cons:

- Für Nicht-Finanzsektoren möglicherweise ungeeignet

- Mindestplatzanzahl könnte für kleinere Organisationen einschränkend sein

- Fehlende Vielseitigkeit außerhalb des Finanzbereichs

Weitere UEBA Tools

Hier sind einige zusätzliche UEBA-Tools, die es nicht auf meine Kurzliste geschafft haben, aber dennoch einen Blick wert sind:

- ActivTrak

Am besten geeignet für die Nachverfolgung der Mitarbeiterproduktivität

- ManageEngine ADAudit Plus

Am besten geeignet für Active Directory-Audits

- Veriato

Am besten geeignet für die Überwachung von Benutzeraktivitäten

Auswahlkriterien für UEBA Tools

Bei der Auswahl der besten UEBA-Tools für diese Liste habe ich gängige Bedürfnisse und Herausforderungen von Käufern wie die Erkennung von Insider-Bedrohungen und das Management von Anomalien im Nutzerverhalten berücksichtigt. Zur strukturierten und fairen Bewertung habe ich dabei auf folgendes Rahmenwerk gesetzt:

Kernfunktionen (25 % der Gesamtnote)

Jede Lösung musste zur Aufnahme in diese Liste die folgenden typischen Anwendungsfälle abdecken:

- Erkennung von Insider-Bedrohungen

- Überwachung des Nutzerverhaltens

- Erkennung von Anomalien

- Generierung von Sicherheitswarnungen

- Integration mit bestehenden Sicherheitssystemen

Besondere Zusatzfunktionen (25 % der Gesamtnote)

Um die Auswahl weiter einzugrenzen, habe ich auch nach einzigartigen Features Ausschau gehalten, wie zum Beispiel:

- Fortgeschrittene Machine-Learning-Algorithmen

- Echtzeit-Datenanalyse

- Anpassbare Dashboards

- Cloud-Kompatibilität

- Compliance-Reporting

Benutzerfreundlichkeit (10 % der Gesamtnote)

Um mir ein Bild von der Benutzerfreundlichkeit jeder Lösung zu machen, habe ich folgende Kriterien betrachtet:

- Intuitives Interface-Design

- Einfache Navigation

- Geringe Einarbeitungszeit

- Responsives Design

- Anpassungsmöglichkeiten

Onboarding (10 % der Gesamtnote)

Um die Benutzerfreundlichkeit beim Einstieg zu bewerten, habe ich Folgendes geprüft:

- Verfügbarkeit von Schulungsvideos

- Zugang zu interaktiven Produkttouren

- Umfassende Benutzerhandbücher

- Chatbot-Unterstützung

- Webinare für neue Nutzer

Kundensupport (10% der Gesamtbewertung)

Um die Kundensupport-Dienste der jeweiligen Softwareanbieter zu bewerten, habe ich Folgendes berücksichtigt:

- Rund um die Uhr verfügbare Unterstützung

- Multikanal-Supportoptionen

- Reaktionszeit

- Zugang zu kompetenten Ansprechpersonen

- Verfügbarkeit von Hilfedokumentationen

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform einzuschätzen, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Flexible Tarifpläne

- Transparente Preisstruktur

- Kosten im Verhältnis zu den Funktionen

- Rabatte bei langfristigen Verpflichtungen

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich beim Lesen der Kundenrezensionen Folgendes beachtet:

- Gesamte Zufriedenheitsbewertungen

- Häufigkeit positiver Rückmeldungen

- Häufig gemeldete Probleme

- Anwenderempfehlungen

- Erfahrungsberichte zur Benutzerfreundlichkeit

Wie wählt man UEBA-Tools aus

Es ist leicht, sich in langen Feature-Listen und komplexen Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Softwareauswahlprozesses fokussiert bleiben, finden Sie hier eine Checkliste mit zu beachtenden Faktoren:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Unternehmen wachsen? Berücksichtigen Sie zukünftige Nutzerzahlen und Datenvolumen. Suchen Sie nach flexiblen Tarifen, die eine Expansion ermöglichen. |

| Integrationen | Funktioniert das Tool mit Ihren bestehenden Systemen? Prüfen Sie die Kompatibilität mit aktuellen Sicherheitslösungen und Software, um Datensilos zu vermeiden. |

| Anpassbarkeit | Können Sie das Tool auf Ihre Bedürfnisse zuschneiden? Prüfen Sie die Optionen zur Anpassung der Einstellungen und zur Erstellung individueller Berichte, die Ihren Arbeitsabläufen entsprechen. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche intuitiv? Stellen Sie sicher, dass Ihr Team das Tool schnell erlernen und bedienen kann, ohne umfangreiche Schulungen oder eine steile Lernkurve. |

| Implementierung und Einführung | Wie schnell können Sie loslegen? Prüfen Sie den Aufwand an Zeit und Ressourcen, um das Tool einzuführen und Ihr Personal zu schulen. |

| Kosten | Passt es zu Ihrem Budget? Vergleichen Sie die Tarifpläne und berücksichtigen Sie die Gesamtkosten des Besitzes, einschließlich versteckter Gebühren oder zusätzlicher Kosten für Zusatzfunktionen. |

| Sicherheitsmaßnahmen | Sind die Schutzfunktionen robust? Überprüfen Sie Verschlüsselungsstandards, Datenschutzrichtlinien und die Einhaltung von Branchenvorschriften. |

Was ist ein UEBA-Tool?

Ein UEBA-Tool (User and Entity Behavior Analytics) ist ein Sicherheitssystem, das maschinelles Lernen sowie Algorithmen nutzt, um Verhaltensmuster von Nutzern und weiteren Einheiten innerhalb des Netzwerks einer Organisation zu analysieren. Indem typische Verhaltensweisen verstanden werden, können diese Tools anomale Aktivitäten erkennen, die auf eine mögliche Sicherheitsbedrohung wie kompromittierte Zugangsdaten oder interne Bedrohungen hindeuten.

Funktionen

Achten Sie bei der Auswahl von UEBA-Tools auf folgende Schlüsselfunktionen:

- Überwachung des Benutzerverhaltens: Überwacht Benutzeraktivitäten, um ungewöhnliche Muster zu erkennen, die auf Sicherheitsrisiken hindeuten könnten.

- Anomalieerkennung: Analysiert Abweichungen vom typischen Verhalten, um potenzielle Bedrohungen von innen oder kompromittierte Konten zu identifizieren.

- Echtzeit-Benachrichtigungen: Liefert sofortige Hinweise auf verdächtige Aktivitäten, um eine schnelle Reaktion und Abwehr zu ermöglichen.

- Integrationsfähigkeiten: Verbindet sich nahtlos mit bestehenden Sicherheitssystemen und -software, um einen umfassenden Bedrohungsschutz zu gewährleisten.

- Anpassbare Dashboards: Ermöglicht es Nutzern, die Oberfläche und Berichte individuell an spezifische organisatorische Anforderungen und Arbeitsabläufe anzupassen.

- Algorithmen des maschinellen Lernens: Setzt fortschrittliche Algorithmen ein, um die Genauigkeit der Bedrohungserkennung im Laufe der Zeit zu verbessern.

- Compliance-Berichte: Erstellt Berichte, die Unternehmen bei der Einhaltung von Branchenvorschriften und Standards unterstützen.

- Skalierbarkeit: Passt sich wachsenden Datenmengen und Nutzerzahlen an und unterstützt das langfristige Wachstum des Unternehmens.

- Datenverschlüsselung: Stellt sicher, dass alle Benutzerdaten geschützt und vor unbefugtem Zugriff gesichert sind.

- Benutzerfreundliche Oberfläche: Bietet ein intuitives Design, das es den Nutzern erleichtert, das Tool effektiv zu bedienen und zu navigieren.

Vorteile

Der Einsatz von UEBA-Tools bringt Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Erkennt interne Bedrohungen und ungewöhnliche Aktivitäten und hilft, Datenlecks zu verhindern.

- Schnelle Reaktion: Dank Echtzeit-Benachrichtigungen kann sofort auf potenzielle Risiken reagiert werden.

- Höhere Compliance: Erstellt Berichte zur Unterstützung der Einhaltung von Branchenvorschriften und Standards.

- Skalierbarkeit: Wächst gemeinsam mit Ihrem Unternehmen und ermöglicht die problemlose Einbindung weiterer Nutzer und Daten.

- Effizienterer Ressourceneinsatz: Entlastet das IT-Team durch Automatisierung der Bedrohungserkennung und Reduzierung manueller Überwachung.

- Fundierte Entscheidungsfindung: Liefert Einblicke über anpassbare Dashboards und unterstützt so die strategische Planung.

- Gestärktes Vertrauen: Fördert das Vertrauen der Stakeholder durch die belegte Verpflichtung zur Datensicherheit.

Kosten & Preise

Für die Auswahl von UEBA-Tools ist es wichtig, die verschiedenen Preisstrukturen und -modelle zu verstehen. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzfunktionen und weiteren Faktoren. Die folgende Tabelle gibt einen Überblick über gängige Tarife, deren durchschnittliche Preise und typische Leistungsmerkmale von UEBA-Tool-Lösungen:

Vergleichstabelle der Tarife für UEBA-Tools

| Tariftyp | Durchschnittlicher Preis | Typische Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basis-Benutzerverhaltensüberwachung, eingeschränkte Benachrichtigungen und einfache Berichte. |

| Persönlicher Tarif | $10-$30/user/month | Erweiterte Überwachung, Anomalieerkennung und anpassbare Dashboards. |

| Business-Tarif | $30-$60/user/month | Echtzeit-Benachrichtigungen, Integrationsmöglichkeiten und Compliance-Berichte. |

| Enterprise-Tarif | $60-$100/user/month | Fortschrittliches maschinelles Lernen, volle Skalierbarkeit und umfassende Sicherheitsmaßnahmen. |

UEBA-Tools – Häufig gestellte Fragen

Hier sind einige Antworten auf häufig gestellte Fragen zu UEBA-Tools:

Sind UEBA-Tools für kleine Unternehmen geeignet?

Ja, viele UEBA-Tools bieten skalierbare Lösungen, die für kleine Unternehmen angepasst werden können. Selbst wenn ein vollumfängliches UEBA-Tool zunächst überfordernd erscheint, können kleine Unternehmen von einigen Kernfunktionen profitieren, um ihre Sicherheitslage zu verbessern. Es ist ratsam, sich an einen Anbieter zu wenden, der auf Lösungen für kleine Unternehmen spezialisiert ist, um die passende Option zu finden.

Wie verbessern UEBA-Tools die Sicherheit?

UEBA-Tools verbessern die Sicherheit, indem sie das Nutzerverhalten analysieren, um ungewöhnliche Aktivitäten zu erkennen, die auf Bedrohungen hinweisen könnten. Sie nutzen Algorithmen, um einen Ausgangswert für normales Verhalten zu bestimmen und alarmieren Sie, wenn Abweichungen auftreten. Dieser proaktive Ansatz hilft, Datenpannen und Insider-Bedrohungen zu verhindern und gibt Ihrem Sicherheitsteam ein beruhigendes Gefühl.

Können UEBA-Tools in bestehende Systeme integriert werden?

Ja, die meisten UEBA-Tools können in bestehende Sicherheitssysteme integriert werden. Sie bieten oft APIs oder Konnektoren, die eine nahtlose Integration mit SIEM-, IAM- und anderen Sicherheitslösungen ermöglichen. Diese Integration sorgt für eine umfassende Bedrohungserkennung über alle Plattformen hinweg, die Ihre Organisation nutzt, und erhöht somit das allgemeine Sicherheitsniveau.

Erfordern UEBA-Tools viel Wartung?

Nein, UEBA-Tools benötigen in der Regel keinen umfangreichen Wartungsaufwand. Sie beinhalten oft automatische Updates und cloudbasierte Verwaltung, was die Belastung Ihres IT-Teams reduziert. Nichtsdestotrotz sind regelmäßige Überprüfungen und gelegentliche Konfigurationsanpassungen empfehlenswert, um eine optimale Leistung zu gewährleisten und sich an verändernde Sicherheitsanforderungen anzupassen.

Wie geht es weiter?

Wenn Sie sich gerade über UEBA-Tools informieren, nehmen Sie Kontakt zu einem SoftwareSelect-Berater auf, um kostenlose Empfehlungen zu erhalten.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen aufgenommen werden. Anschließend erhalten Sie eine Auswahlliste geeigneter Software zur Prüfung. Die Berater unterstützen Sie auch im gesamten Kaufprozess, einschließlich Preisverhandlungen.