Beste Vulnerability-Scanning-Software Übersicht

Die Sicherheit Ihrer Systeme hat höchste Priorität. Als Technik-Experte kennen Sie die Herausforderungen, Ihre Daten vor Bedrohungen zu schützen. Vulnerability-Scanning-Software kann ein entscheidendes Werkzeug sein, damit Ihr Team potenzielle Risiken erkennt und behebt, bevor diese zu Problemen werden.

Ich habe jahrelang Software getestet und bewertet und weiß, wie wichtig es ist, Lösungen zu finden, die wirklich funktionieren. In diesem Artikel teile ich meine unabhängigen Empfehlungen für die besten Vulnerability-Scanning-Tools auf dem Markt.

Sie erfahren, wie diese Tools dabei helfen können, Ihre Systeme zu schützen und sich nahtlos in Ihre bestehenden Arbeitsabläufe einzufügen. Finden wir gemeinsam die passende Lösung für Ihre Anforderungen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Beste Vulnerability-Scanning-Software

Diese Vergleichstabelle fasst die Preisdetails meiner Top-Auswahl an Vulnerability-Scanning-Software zusammen, damit Sie die beste Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für KI-native Schwachstellenerkennung | Kostenloser Plan verfügbar | Ab $200/Monat | Website | |

| 2 | Am besten für Patch-Management geeignet | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten für Konfigurationsmanagement | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 4 | Am besten für Penetrationstester geeignet | Kostenloser Plan verfügbar | Ab $475/Nutzer/Jahr | Website | |

| 5 | Am besten für kleine Unternehmen geeignet | 7-tägige kostenlose Testversion + kostenlose Demo | Ab $4,390/Lizenz/Jahr | Website | |

| 6 | Am besten für Netzwerkerkennung | Not available | Kostenlos nutzbar | Website | |

| 7 | Am besten für Netzwerkanalyse | Kostenlos nutzbar | Website | ||

| 8 | Am besten für Echtzeit-Überwachung | Not available | Preis auf Anfrage | Website | |

| 9 | Am besten für Open-Source-Enthusiasten | Not available | Kostenlos nutzbar | Website | |

| 10 | Am besten für Cloud-Umgebungen geeignet | Kostenlose Demo verfügbar | Preis auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Vulnerability-Scanning-Software

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Vulnerability-Scanning-Software, die es auf meine Auswahlliste geschafft hat. Meine Bewertungen bieten Ihnen einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und optimalen Anwendungsfälle jedes Tools, damit Sie die beste Wahl für sich treffen können.

ZeroPath bietet eine KI-native Lösung für Schwachstellenscans, die speziell für Entwicklungs- und Sicherheitsteams entwickelt wurde, die weniger Ablenkung und klarere Einblicke wünschen. Wenn Sie für Codesicherheit verantwortlich sind – oder Ihr DevOps/DevSecOps-Team schneller und präziser arbeiten soll – spricht ZeroPath Ihre Sprache. Es zielt auf tiefergehende Schwachstellen wie Authentifizierungs- und Autorisierungsumgehungen, Logikfehler und riskante Abhängigkeiten ab, die von traditionellen SAST-Tools häufig übersehen werden.

Warum ich ZeroPath gewählt habe

Ich habe ZeroPath gewählt, weil es kontextbewusste KI-Analysen mit Ein-Klick-Behebung kombiniert, um genau die Arten von Schwachstellen anzugehen, auf die es bei einer Lösung für Schwachstellenscans wirklich ankommt. Die KI-native SAST-Engine erkennt Geschäftslogik-Fehler und Authentifizierungsumgehungen – Schwachstellen, die viele patternbasierte Scanner verpassen. Außerdem kann ZeroPath direkt mergefähige Pull Requests mit Patches erstellen, sodass Ihre Entwickler weniger Zeit mit Analyse und Behebung verbringen und mehr Zeit zum Entwickeln haben.

ZeroPath Hauptfunktionen

Neben der intelligenten Erkennung von Schwachstellen machen diese weiteren Funktionen ZeroPath zu einem wertvollen Tool:

- Secrets-Scanning: Erkennt freigelegte Schlüssel, Tokens oder Zugangsdaten in Repositories und meldet aktive Geheimnisse.

- Infrastructure as Code (IaC) Scanning: Erkennt Fehlkonfigurationen in IaC-Dateien (z.B. Terraform, YAML), bevor sie in Produktion gehen.

- Risikobasierte Priorisierung: Hilft Ihrem Team, sich mit einem risikobasierten Priorisierungssystem auf die kritischsten Schwachstellen zu konzentrieren.

- Policy Engine mit Regeln in natürlicher Sprache: Ermöglicht die Definition individueller Code- und Sicherheitsrichtlinien in Klartext und deren durchgehende Durchsetzung in allen Repositories.

ZeroPath Integrationen

Zu den Integrationen gehören GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Jenkins, Slack, Microsoft Teams und CircleCI.

Pros and Cons

Pros:

- Bietet klare Lösungsvorschläge, die Ihre Sicherheitsüberprüfung beschleunigen.

- Reduziert störende Funde, damit Ihr Team sich auf echte Probleme konzentrieren kann.

- Er entdeckt Logikfehler und versteckte Risiken, die bei normalen Scans übersehen werden könnten.

Cons:

- Es kann etwas Zeit erfordern, um den Workflow an die Automatisierung anzupassen.

- Die Integrationsmöglichkeiten reichen für komplexe Unternehmensumgebungen möglicherweise nicht aus.

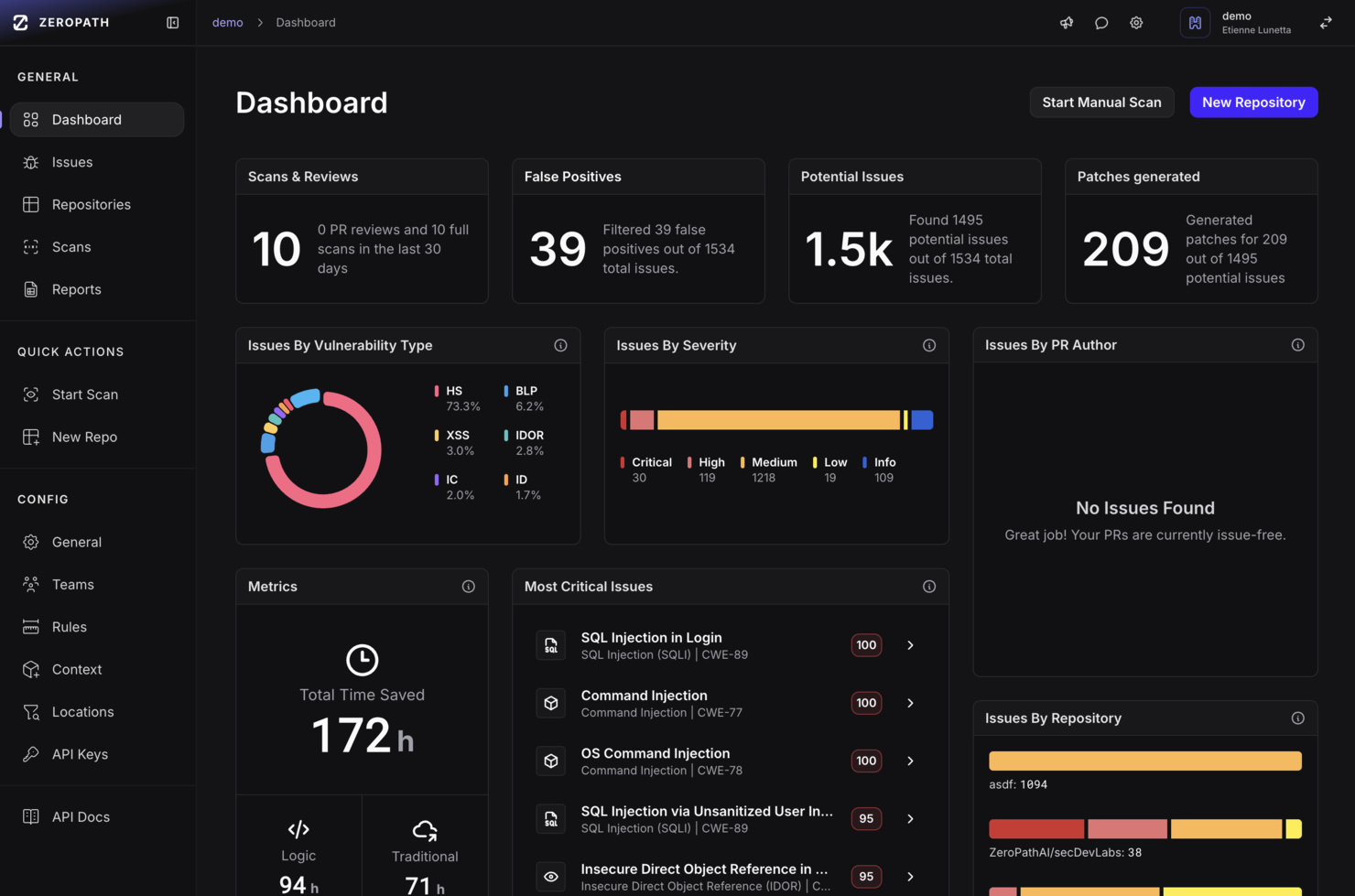

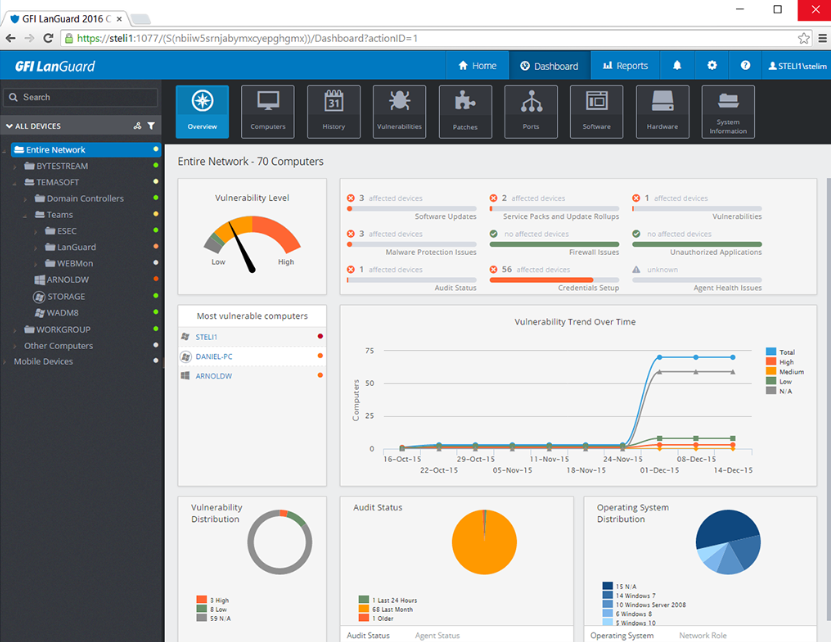

GFI LanGuard ist ein Netzwerk-Sicherheitsscanner, der für IT-Administratoren und Sicherheitsteams entwickelt wurde. Er unterstützt bei der Verwaltung von Patch-Bereitstellungen, Schwachstellenanalysen und Netzwerkaudits, um sicherzustellen, dass Systeme aktuell und sicher sind.

Warum ich GFI LanGuard gewählt habe: Besonders effektiv ist es beim Patch-Management und bietet automatisierte Patch-Bereitstellung für verschiedene Betriebssysteme. GFI LanGuard führt umfassende Schwachstellenanalysen durch, um potenzielle Sicherheitsbedrohungen zu identifizieren. Die Netzwerkaudit-Funktion des Tools liefert Einblicke in Netzwerkkonfigurationen und Sicherheitseinstellungen. Zudem stellt es detaillierte Berichte bereit, die Ihrem Team helfen, Sicherheitsprobleme effizient zu verstehen und zu beheben.

Herausragende Funktionen & Integrationen:

Funktionen umfassen automatisiertes Patch-Management, das den Prozess der Systemaktualisierung vereinfacht. Mit den Netzwerkaudit-Funktionen können Sie Konfigurationen und Sicherheitseinstellungen überprüfen. Das Tool bietet außerdem detaillierte Schwachstellenanalysen, um potenzielle Bedrohungen zu erkennen und zu beheben.

Integrationen umfassen Microsoft SCCM, Active Directory, VMware, Citrix, Oracle, SQL Server, Windows Server Update Services, Symantec, McAfee und Cisco.

Pros and Cons

Pros:

- Detaillierte Schwachstellenanalysen

- Umfassendes Netzwerkaudit

- Automatisierte Patch-Bereitstellung

Cons:

- Begrenzte Skalierbarkeit für große Netzwerke

- Hoher Ressourcenverbrauch

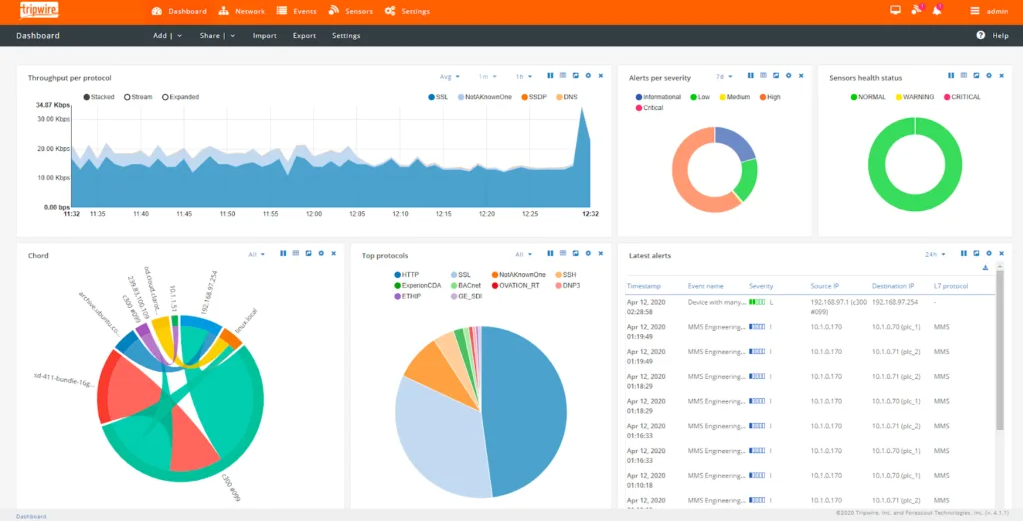

Tripwire ist ein Sicherheits- und Compliance-Tool, das für IT-Teams entwickelt wurde, die sich auf die Aufrechterhaltung der Systemintegrität und das Konfigurationsmanagement konzentrieren. Es hilft dabei, Änderungen an Systemkonfigurationen zu überwachen und zu erkennen, um die Einhaltung von Sicherheitsrichtlinien sicherzustellen.

Warum ich mich für Tripwire entschieden habe: Es ist ideal für das Konfigurationsmanagement aufgrund seiner detaillierten Änderungsüberprüfung. Tripwire überwacht Ihre Systeme kontinuierlich auf unbefugte Änderungen, die Sicherheitsrisiken darstellen könnten. Das Tool liefert umfassende Berichte, damit Ihr Team die Einhaltung von Industriestandards gewährleisten kann. Seine Fähigkeit zur Integration mit verschiedenen Plattformen macht es vielseitig für unterschiedliche IT-Umgebungen.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten die Erkennung von Änderungen in Echtzeit, die Sie bei unbefugten Änderungen alarmiert. Mithilfe der detaillierten Berichte können Sie die Einhaltung von Sicherheitsrichtlinien sicherstellen. Das Tool bietet zudem ein anpassbares Richtlinienmanagement, das auf die spezifischen Anforderungen Ihrer Organisation zugeschnitten werden kann.

Integrationen umfassen Splunk, ServiceNow, IBM QRadar, AWS, Azure, Puppet, Chef, Ansible, McAfee ePolicy Orchestrator und Cisco.

Pros and Cons

Pros:

- Anpassbares Richtlinienmanagement

- Detaillierte Compliance-Berichte

- Änderungsüberwachung in Echtzeit

Cons:

- Begrenzte Offline-Funktionalität

- Erfordert technisches Fachwissen

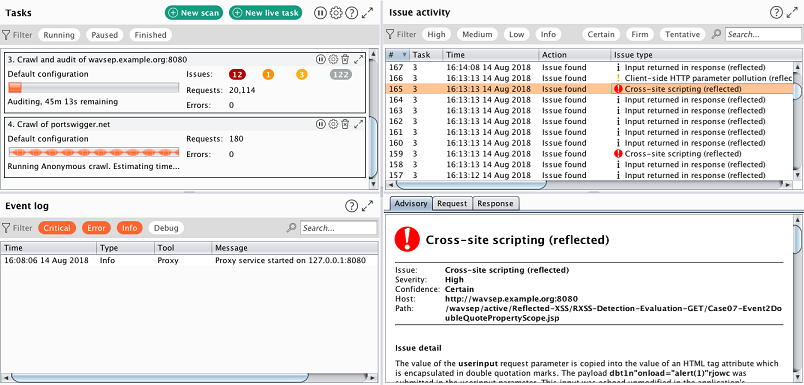

Burp Suite ist ein Web-Schwachstellenscanner, der für Penetrationstester und Sicherheitsexperten entwickelt wurde. Er hilft, Sicherheitslücken in Webanwendungen zu erkennen, und ist damit ein wertvolles Werkzeug für Sicherheitsprüfungen und die Gewährleistung der Sicherheit von Webanwendungen.

Warum ich Burp Suite gewählt habe: Es ist speziell für Penetrationstester konzipiert und bietet eine umfangreiche Suite an Tools für Sicherheitstests von Webanwendungen. Burp Suite stellt vielfältige Testmöglichkeiten bereit, einschließlich automatisierter und manueller Testoptionen. Die anpassbaren Scan-Funktionen ermöglichen es, Tests individuell an Ihre Anforderungen anzupassen. Die interaktive Oberfläche des Tools erleichtert eine tiefergehende Analyse und das Troubleshooting potenzieller Schwachstellen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen fortschrittliches Web-Schwachstellen-Scanning, das hilft, eine Vielzahl von Sicherheitsproblemen zu erkennen. Sie können die interaktive Oberfläche nutzen, um manuelle Tests für eine detailliertere Analyse durchzuführen. Das Tool bietet außerdem anpassbare Scan-Profile, sodass Sie gezielt bestimmte Bereiche überprüfen können.

Integrationen umfassen Jenkins, Jira, GitLab, GitHub, Azure DevOps, Bamboo, TeamCity, Slack, Splunk und Zapier.

Pros and Cons

Pros:

- Unterstützt automatisierte und manuelle Tests

- Für Web-Sicherheitsexperten konzipiert

- Interaktive Oberfläche für manuelle Tests

Cons:

- Komplexe Konfiguration

- Hoher Ressourcenverbrauch

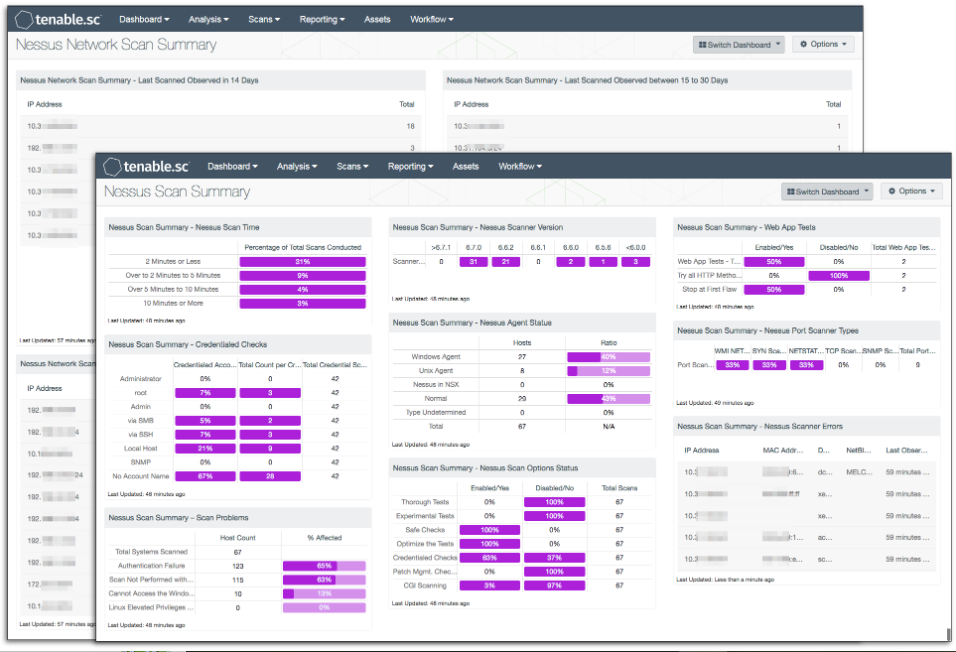

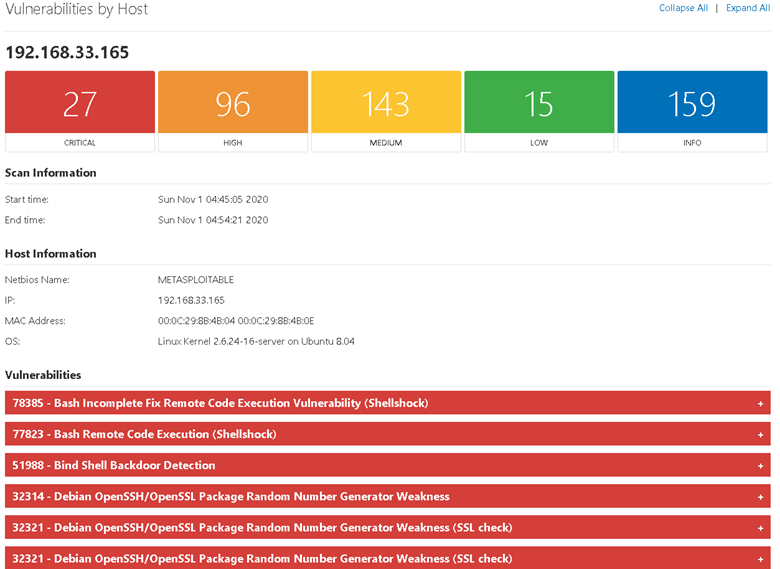

Nessus ist ein Schwachstellen-Scanner, der für kleine Unternehmen entwickelt wurde, um Sicherheitsrisiken zu erkennen und zu verwalten. Er führt Netzwerksicherheitsbewertungen und Schwachstellenmanagement durch und ist somit ein unverzichtbares Werkzeug für Cybersicherheitsexperten.

Warum ich Nessus gewählt habe: Seine Ausrichtung auf kleine Unternehmen unterscheidet es von anderen Lösungen. Nessus bietet unbegrenzte Schwachstellen-Scans und unterstützt verschiedene Bewertungssysteme wie CVSS v4. Es ermöglicht Konfigurations- und Compliance-Audits, die für kleine Unternehmen, die Sicherheitsstandards einhalten möchten, entscheidend sind. Die anpassbaren Berichte des Tools machen es einfach, die Ergebnisse zu verstehen und darauf zu reagieren.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen Live-Ergebnisse, die Echtzeit-Updates zu Schwachstellen liefern. Sie können Konfigurations- und Compliance-Audits durchführen, um sicherzustellen, dass Ihre Systeme branchenspezifische Standards erfüllen. Das Tool bietet zudem individuell anpassbare Berichte, sodass Sie die Informationen an Ihre Bedürfnisse anpassen können.

Integrationen gibt es mit Splunk, ServiceNow, AWS Security Hub, Azure Security Center, IBM QRadar, McAfee ePolicy Orchestrator, Cisco SecureX, Fortinet FortiSIEM, LogRhythm und Palo Alto Networks Cortex XSOAR.

Pros and Cons

Pros:

- Erweiterte Support-Optionen

- Individuell anpassbare Berichte

- Unbegrenzte Scans

Cons:

- Zusätzliche Kosten für Support

- Hohe Lernkurve

Nmap ist ein Tool zur Netzwerkerkennung und Sicherheitsüberprüfung, das von IT-Experten und Netzwerkadministratoren verwendet wird. Es hilft, Geräte in einem Netzwerk zu identifizieren und ihren Sicherheitsstatus zu beurteilen – ein unverzichtbares Werkzeug für Netzwerk-Mapping und das Erkennen von Schwachstellen.

Warum ich Nmap gewählt habe: Es ist bekannt für seine leistungsstarken Netzwerkerkennungsfunktionen. Nmap bietet eine breite Palette an Scan-Optionen, einschließlich TCP/IP-Fingerprinting zur Erkennung von Betriebssystemen. Mit der Skript-Engine können Scans gezielt auf spezifische Schwachstellen ausgerichtet werden. Die Kommandozeilenschnittstelle bietet fortgeschrittenen Nutzern Flexibilität und Kontrolle.

Herausragende Funktionen & Integrationen:

Funktionen umfassen TCP/IP-Fingerprinting, mit dem Betriebssysteme und Geräte im eigenen Netzwerk erkannt werden können. Über die Skript-Engine lassen sich Scans individuell auf bestimmte Netzwerkschwachstellen anpassen. Das Tool stellt außerdem detaillierte Netzwerk-Übersichten bereit und verschafft so einen umfassenden Überblick über die Netzwerkinfrastruktur.

Integrationen sind unter anderem Metasploit, Nessus, OpenVAS, Wireshark, Splunk, Snort, Nagios, Zabbix, SolarWinds und AlienVault.

Pros and Cons

Pros:

- Flexibilität über Kommandozeile

- Detaillierte Netzwerkübersichten

- Anpassbare Skript-Engine

Cons:

- Kein integriertes Reporting

- Begrenzte grafische Benutzeroberfläche

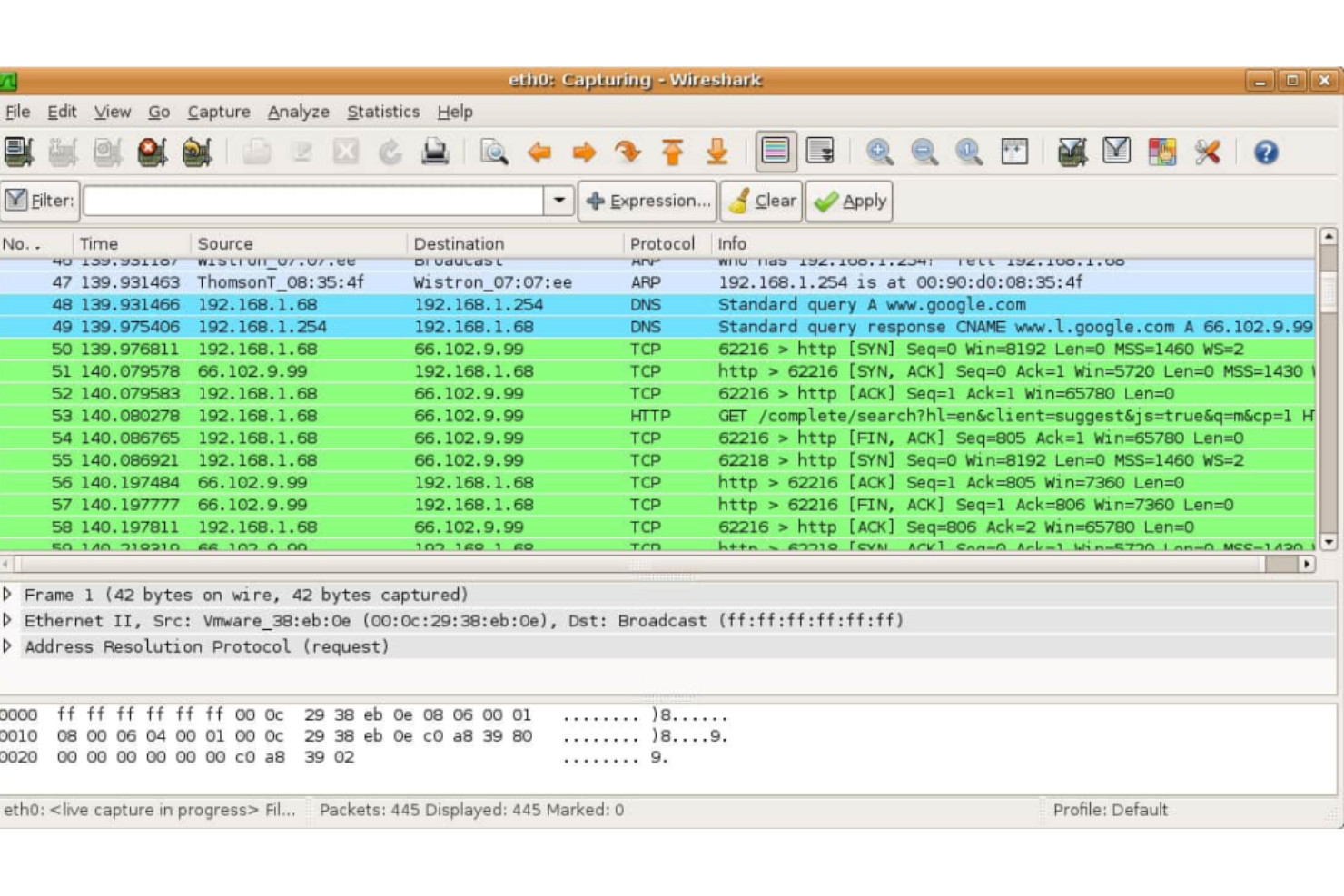

Wireshark ist ein Netzwerkprotokoll-Analysator, der für IT-Fachleute und Netzwerkadministratoren entwickelt wurde. Er hilft beim Erfassen und Analysieren des Netzwerkverkehrs und ist daher unverzichtbar zur Diagnose von Netzwerkproblemen und zur Gewährleistung der Sicherheit.

Warum ich Wireshark ausgewählt habe: Sein Fokus auf Netzwerkanalyse hebt es hervor. Wireshark bietet detaillierte Informationen zu Paketen und unterstützt eine große Bandbreite an Protokollen. Das Tool bietet farbcodierte Paketanalyse, mit der Sie Probleme schnell erkennen können. Die Möglichkeiten zur Echtzeiterfassung und zur Offline-Analyse machen es flexibel für verschiedene Netzwerkanforderungen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen umfassende Protokollunterstützung, sodass Sie eine Vielzahl von Netzwerkprotokollen analysieren können. Mit der Echtzeiterfassungsfunktion können Sie den Netzwerkverkehr live überwachen. Das Tool bietet außerdem erweiterte Filteroptionen, mit denen Sie gezielt bestimmte Daten herausfiltern können.

Integrationen umfassen TShark, WinPcap, USBPcap, AirPcap, CloudShark, NetworkMiner, PcapNG, CapLoader, NetFlow und Packet Sender.

Pros and Cons

Pros:

- Erweiterte Filtermöglichkeiten

- Echtzeit-Paketerfassung

- Umfassende Protokollunterstützung

Cons:

- Komplexe Benutzeroberfläche

- Netzwerkkenntnisse erforderlich

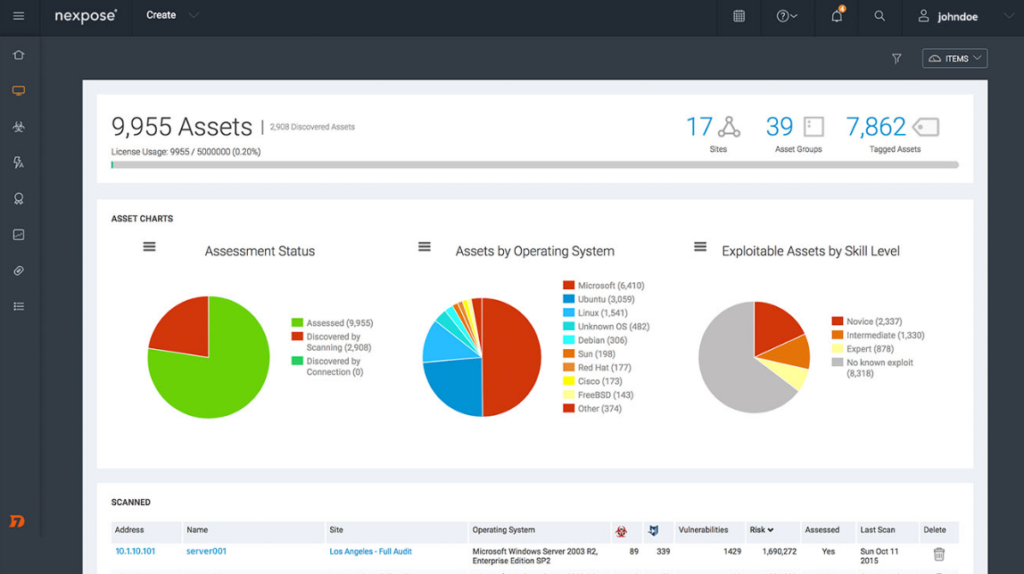

Nexpose ist ein Tool für das Schwachstellenmanagement, das für IT-Sicherheitsteams entwickelt wurde, die ihr Netzwerk in Echtzeit überwachen möchten. Es hilft dabei, Schwachstellen zu identifizieren und liefert umsetzbare Erkenntnisse zur Verbesserung der Netzwerksicherheit.

Warum ich Nexpose gewählt habe: Die Echtzeit-Überwachungsfunktionen machen es zu einer starken Wahl für dynamische IT-Umgebungen. Nexpose bietet adaptive Sicherheitsfunktionen, die sich automatisch an Änderungen im Netzwerk anpassen. Das Tool vergibt Risikobewertungen für Schwachstellen, damit Sie Prioritäten setzen und gezielt vorgehen können. Die Integration mit Metasploit ermöglicht tiefere Sicherheitsanalysen und Tests.

Herausragende Funktionen & Integrationen:

Funktionen umfassen adaptive Sicherheit, die sich automatisch an Netzwerkänderungen anpasst. Mit der Risikobewertung können Sie Schwachstellen priorisieren und sich auf die kritischsten Probleme konzentrieren. Das Tool stellt zudem detaillierte Berichte bereit, die Ihnen helfen, Ihren Sicherheitsstatus zu verstehen.

Integrationen umfassen ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, McAfee ePolicy Orchestrator, Cisco Firepower, Fortinet FortiGate, Palo Alto Networks und Symantec.

Pros and Cons

Pros:

- Detaillierte Risikobewertung

- Adaptive Sicherheitsfunktionen

- Echtzeit-Überwachung

Cons:

- Hohe Lernkurve

- Hoher Ressourcenverbrauch

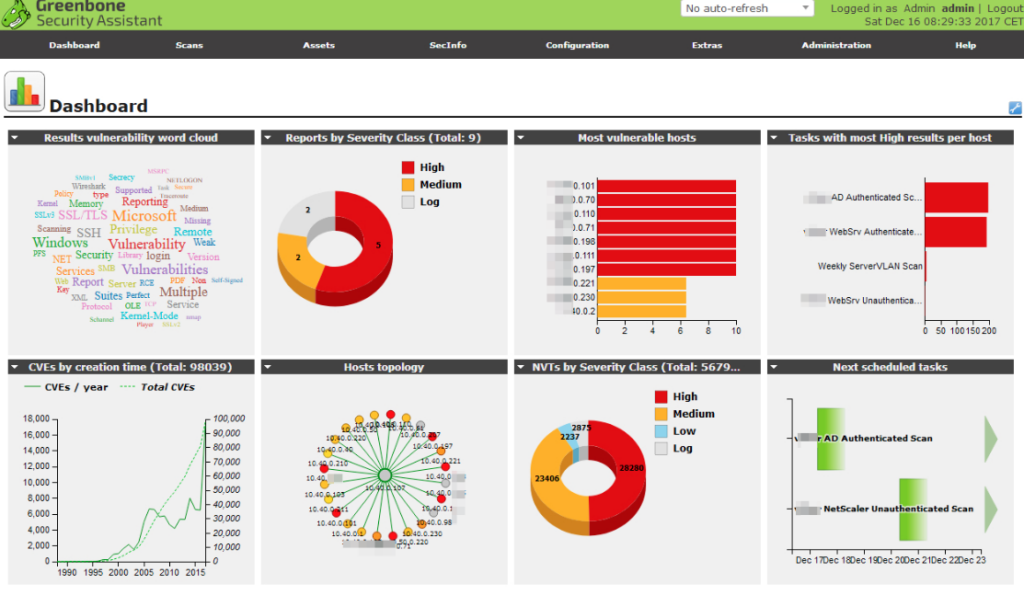

OpenVAS ist ein Open-Source-Tool zur Schwachstellenanalyse, das sich an Sicherheitsexperten und -enthusiasten richtet. Es hilft dabei, Schwachstellen in verschiedenen Systemen zu identifizieren und zu verwalten und ist damit wertvoll für Organisationen, die ihre Sicherheitslage verbessern möchten.

Warum ich OpenVAS gewählt habe: Aufgrund seiner Flexibilität und community-orientierten Entwicklung ist es bei Open-Source-Enthusiasten besonders beliebt. OpenVAS bietet umfangreiche Schwachstellentests und unterstützt eine Vielzahl von Betriebssystemen. Regelmäßige Updates sorgen dafür, dass stets die neuesten Schwachstellenprüfungen verfügbar sind. Die Open-Source-Natur des Tools ermöglicht es Ihnen außerdem, es an Ihre spezifischen Bedürfnisse anzupassen.

Herausragende Funktionen & Integrationen:

Funktionen sind u.a. eine breite Palette an Schwachstellentests, die regelmäßig aktualisiert werden, um neuen Bedrohungen gerecht zu werden. Sie können die Scan-Konfigurationen individuell an Ihre Anforderungen anpassen. Das Tool unterstützt außerdem verschiedene Betriebssysteme und ist so vielseitig in unterschiedlichen Umgebungen einsetzbar.

Integrationen umfassen Nagios, OTRS, Splunk, Elasticsearch, Kibana, Logstash, Graylog, Grafana, Prometheus und Checkmk.

Pros and Cons

Pros:

- Unterstützt mehrere Betriebssysteme

- Regelmäßige Schwachstellen-Updates

- Open-Source-Flexibilität

Cons:

- Erfordert technisches Fachwissen

- Eingeschränkte Dokumentation

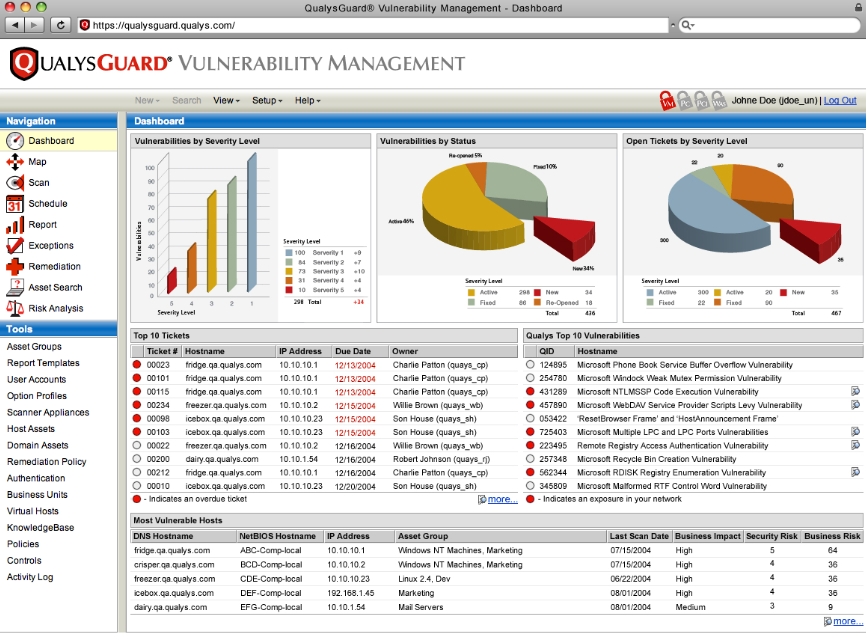

QualysGuard ist ein cloudbasiertes Vulnerability-Management-Tool, das für Unternehmen entwickelt wurde, die ihre IT-Umgebungen absichern möchten. Es unterstützt IT-Sicherheitsteams durch kontinuierliche Überwachung und Bewertung von Netzwerkschwachstellen.

Warum ich QualysGuard gewählt habe: Es überzeugt in Cloud-Umgebungen mit seiner cloudnativen Architektur, die eine einfache Bereitstellung und Skalierbarkeit ermöglicht. QualysGuard bietet eine Echtzeit-Transparenz über Ihre IT-Assets und Schwachstellen. Mit automatisierten Scans und detaillierten Berichten kann Ihr Team Sicherheitsprobleme schnell identifizieren und beheben. Das zentrale Dashboard des Tools liefert einen umfassenden Überblick über Ihre Sicherheitslage.

Herausragende Funktionen & Integrationen:

Funktionen umfassen die Echtzeit-Erkennung von Assets, sodass Sie alle Ihre IT-Assets im Blick behalten. Mit den automatisierten Scan-Funktionen können Sie regelmäßig auf Schwachstellen prüfen. Das Tool bietet außerdem detaillierte Compliance-Berichte zur Unterstützung der Einhaltung von Industriestandards.

Integrationen umfassen ServiceNow, Splunk, IBM QRadar, AWS Security Hub, Microsoft Azure, Tenable, Palo Alto Networks, Fortinet, McAfee und Cisco.

Pros and Cons

Pros:

- Automatisierte Schwachstellenscans

- Echtzeit-Transparenz

- Cloud-native Architektur

Cons:

- Benötigt Internetzugang

- Komplexe Konfiguration

Weitere Vulnerability-Scanning-Software

Hier sind einige zusätzliche Optionen für Vulnerability-Scanning-Software, die es nicht auf meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind:

- Nikto

Am besten geeignet für das Scannen von Webservern

- ZAP (Zed Attack Proxy)

Am besten für Sicherheitseinsteiger

- Acunetix

Am besten geeignet für Webanwendungssicherheit

Auswahlkriterien für Vulnerability-Scanning-Software

Bei der Auswahl der besten Vulnerability-Scanning-Software für diese Liste habe ich typische Käuferbedürfnisse und Herausforderungen wie einfache Integration und Echtzeit-Bedrohungserkennung berücksichtigt. Außerdem habe ich folgendes Bewertungsschema verwendet, um objektiv und strukturiert vorzugehen:

Kernfunktionalitäten (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden gängigen Anwendungsfälle abdecken:

- Erkennen von Schwachstellen in Netzwerksystemen

- Regelmäßige Sicherheitsscans durchführen

- Bereitstellung detaillierter Schwachstellenberichte

- Sicherstellung der Einhaltung von Sicherheitsstandards

- Anbieten von Echtzeit-Bedrohungsalarmen

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich außerdem nach besonderen Merkmalen gesucht, darunter:

- Integration mit verschiedenen Sicherheitstools

- Anpassbare Scanprofile

- Sicherheits-Testwerkzeuge

- Erweiterte Bedrohungsanalyse-Funktionen

- Automatisiertes Patch-Management

- Unterstützung für Cloud-Umgebungen

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jedes Systems einzuschätzen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation durch die Funktionen

- Anpassungsmöglichkeiten für Dashboards

- Minimale Lernkurve

- Zugänglichkeit auf verschiedenen Geräten

Onboarding (10 % der Gesamtpunktzahl)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren und Anleitungen

- Unterstützendes Onboarding-Team

- Umfassende Nutzerdokumentation

Kundensupport (10 % der Gesamtpunktzahl)

Um die Kundensupportdienste jedes Softwareanbieters zu beurteilen, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Live-Chat-Support

- 24/7 Kundenservice

- Zugang zu einer Wissensdatenbank

- Schneller E-Mail-Support

- Dedizierte Kundenbetreuer

Preis-Leistungs-Verhältnis (10 % der Gesamtpunktzahl)

Zur Bewertung des Preis-Leistungs-Verhältnisses jeder Plattform habe ich Folgendes betrachtet:

- Wettbewerbsfähige Preise im Vergleich zu ähnlichen Tools

- Flexible Abonnementoptionen

- Rabatte für jährliche Abrechnung

- Umfassender Funktionsumfang zum angegebenen Preis

- Verfügbarkeit einer kostenlosen Testversion oder Demo

Kundenbewertungen (10 % der Gesamtpunktzahl)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich beim Lesen der Kundenrezensionen Folgendes beachtet:

- Positives Feedback zur Zuverlässigkeit

- Hohe Bewertungen für Benutzerfreundlichkeit

- Empfehlungen des Kundensupports

- Berichte über schnelle Problemlösungen

- Empfehlungen von Fachleuten aus der Branche

Wie wählt man eine Schwachstellenscanner-Software aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrer individuellen Softwareauswahl den Überblick behalten, finden Sie hier eine Checkliste mit Faktoren, die Sie im Hinterkopf behalten sollten:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Stellen Sie sicher, dass das Tool mit Ihrem Unternehmen wachsen kann. Überprüfen Sie, ob es mit steigenden Datenmengen und Nutzerzahlen in Ihrem Netzwerk umgehen kann. |

| Integrationen | Suchen Sie nach Kompatibilität mit bestehenden Tools, die Ihr Team bereits einsetzt. Stellen Sie sicher, dass es mit Security Information and Event Management (SIEM) Systemen, Patch-Management-Tools und mehr zusammenarbeitet. |

| Anpassbarkeit | Prüfen Sie, ob die Software es ermöglicht, Scanprofile und Berichte individuell an Ihre spezifischen Anforderungen und Compliance-Vorgaben anzupassen. |

| Benutzerfreundlichkeit | Bewerten Sie die Benutzeroberfläche und wie intuitiv diese für Ihr Team ist. Ein einfach zu bedienendes Tool verringert den Schulungsaufwand und steigert die Produktivität. |

| Budget | Beachten Sie die Gesamtkosten des Eigentums, inklusive versteckter Gebühren. Der Preis sollte zu Ihrem Budget passen und dabei alle wesentlichen Sicherheitsanforderungen erfüllen. |

| Sicherheitsmaßnahmen | Überprüfen Sie die Fähigkeit des Tools, sensible Daten während der Scans zu schützen und die Einhaltung von Branchenstandards wie DSGVO oder HIPAA zu gewährleisten. |

| Support | Beurteilen Sie die Qualität des Kundensupports. Achten Sie auf 24/7-Erreichbarkeit, Live-Chat und umfassende Benutzeranleitungen, um Ihr Team bei Bedarf zu unterstützen. |

| Leistung | Beachten Sie die Geschwindigkeit und Effizienz der Scans, ohne dass es zu Systemverlangsamungen kommt. Schnelle Scans bedeuten weniger Ausfallzeiten und weniger Störungen für Ihren Betrieb. |

Trends bei Schwachstellenscanner-Software

In meinen Recherchen habe ich zahlreiche Produkt-Updates, Pressemitteilungen und Release-Logs verschiedener Anbieter von Schwachstellenscanner-Software ausgewertet. Hier sind einige der aufkommenden Trends, die ich im Blick behalte:

- Cloud-native Lösungen: Immer mehr Anbieter bieten cloud-native Schwachstellenscanner an, die sich direkt in Cloud-Plattformen integrieren. Dieser Trend erhöht die Skalierbarkeit und liefert Echtzeit-Einblicke. Anbieter wie QualysGuard haben sich darauf eingestellt und bieten nahtlose Cloud-Integration an.

- KI-basierte Analyse: Künstliche Intelligenz und maschinelles Lernen werden eingesetzt, um Muster zu analysieren und Schwachstellen vorherzusagen. Das hilft, Bedrohungen schneller zu identifizieren und die Anzahl von Fehlalarmen zu reduzieren. Tools wie Intruder integrieren KI, um die Bedrohungserkennung zu verbessern.

- Fokus auf IoT-Sicherheit: Mit der zunehmenden Verbreitung von IoT-Geräten konzentrieren sich Schwachstellenscanner nun auch auf deren Absicherung. Dazu gehört das Scannen auf typische Schwachstellen und die Sicherstellung von Firmware-Updates. Anbieter wie Outpost24 führen mit speziellen IoT-Scanning-Features.

- Benutzerfreundliche Oberflächen: Es gibt einen wachsenden Trend zur Vereinfachung der Nutzererfahrung. Anbieter überarbeiten ihre Oberflächen, um sie intuitiver zu gestalten, sodass Teams Schwachstellen einfacher verwalten können. Burp Suite hat seine Benutzeroberfläche zugunsten von Einsteigern und Experten verbessert.

- Kontinuierliche Compliance-Überwachung: Tools bieten nun kontinuierliche Compliance-Funktionen, die automatisch die Einhaltung von Branchenstandards überprüfen. Unternehmen bleiben so ohne manuellen Aufwand konform. ManageEngine Vulnerability Manager Plus bietet im Rahmen seines Angebots laufende Compliance-Prüfungen.

Was ist Schwachstellenscanning-Software?

Schwachstellenscanning-Software ist ein Tool, das Sicherheitslücken in Computersystemen, Netzwerken und Anwendungen erkennt. IT-Sicherheitsfachleute und Netzwerkadministratoren setzen diese Tools typischerweise ein, um Daten zu schützen und die Einhaltung von Sicherheitsstandards sicherzustellen. Automatisiertes Scannen, Echtzeit-Benachrichtigungen und Compliance-Überwachung unterstützen dabei, Bedrohungen zu identifizieren, die Sicherheit aufrechtzuerhalten und konform zu bleiben. Insgesamt bieten diese Tools für Unternehmen, die ihre IT-Sicherheit verwalten, essenziellen Schutz und ein beruhigendes Gefühl.

Funktionen

Achten Sie bei der Auswahl von Schwachstellenscanning-Software auf die folgenden wichtigen Funktionen:

- Automatisiertes Scannen: Erkennt Schwachstellen in Ihren Systemen und Anwendungen automatisch, spart Zeit und reduziert manuellen Aufwand.

- Echtzeit-Benachrichtigungen: Bietet sofortige Hinweise auf potenzielle Bedrohungen, sodass Sie schnell reagieren und Ihr Netzwerk schützen können.

- Compliance-Überwachung: Sorgt dafür, dass Ihre Systeme Branchenstandards und gesetzliche Anforderungen erfüllen, was hilft, Strafen zu vermeiden.

- Anpassbare Scan-Profile: Ermöglicht das gezielte Scannen bestimmter Bereiche, um die Effizienz Ihrer Sicherheitsbewertungen zu steigern.

- Integrationsfähigkeit: Verbindet sich mit anderen Sicherheitstools und Plattformen und ermöglicht so ein einheitliches Security Management.

- Detaillierte Berichte: Liefert umfassende Berichte zu Schwachstellen und Empfehlungen, um fundierte Entscheidungen zu ermöglichen.

- Benutzerfreundliche Oberfläche: Vereinfacht die Navigation und Bedienung, verringert die Einarbeitungszeit und steigert die Produktivität Ihres Teams.

- KI-basierte Analyse: Nutzt künstliche Intelligenz, um Schwachstellen vorherzusagen und zu identifizieren, verbessert die Erkennung von Bedrohungen und verringert Fehlalarme.

- Netzwerk-Mapping: Visualisiert die Architektur Ihres Netzwerks und erleichtert das Verständnis sowie das Management Ihrer Sicherheitslage.

Vorteile

Mit der Schwachstellenscanning-Software profitieren Ihr Team und Ihr Unternehmen von mehreren Vorteilen. Hier einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Erkennt und behebt Schwachstellen, bevor sie ausgenutzt werden können, und hält Ihre Systeme sicher.

- Zeitersparnis: Automatisiert routinemäßige Sicherheitsüberprüfungen, sodass Ihr Team sich auf andere wichtige Aufgaben konzentrieren kann.

- Regulatorische Compliance: Hilft Ihnen, Branchenstandards und gesetzliche Anforderungen zu erfüllen und so das Risiko von Strafen zu verringern.

- Proaktives Bedrohungsmanagement: Bietet Echtzeit-Benachrichtigungen und detaillierte Berichte, sodass Sie schnell auf potenzielle Bedrohungen reagieren können.

- Bessere Entscheidungsfindung: Verschafft Ihrem Team umfassende Daten und Einblicke für fundierte Sicherheitsentscheidungen.

- Kosteneinsparungen: Verhindert Sicherheitsvorfälle, die zu teuren Schäden und Ausfallzeiten führen könnten, und schützt damit Ihr Unternehmensergebnis.

Kosten & Preise

Um Schwachstellenscanning-Software auszuwählen, ist es wichtig, die verschiedenen Preismodelle und verfügbaren Pläne zu kennen. Wie bei Enterprise Penetration Testing Tools variieren die Kosten je nach Umfang der Funktionen, Teamgröße, Erweiterungen und weiteren Faktoren. Die nachfolgende Tabelle fasst gängige Pläne, deren Durchschnittspreise und übliche Funktionsumfänge von Schwachstellenscanning-Software-Lösungen zusammen:

Vergleichstabelle für Tarife von Schwachstellenscanning-Software

| Tariftyp | Durchschnittspreis | Häufige Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basis-Scan, eingeschränktes Reporting und Community-Support. |

| Persönlicher Tarif | $5-$25 /Benutzer /Monat | Automatisiertes Scannen, grundlegende Benachrichtigungen, eingeschränkte Integrationen und E-Mail-Support. |

| Business-Tarif | $30-$75 /Benutzer /Monat | Erweiterte Scan-Optionen, anpassbare Berichte, Echtzeit-Benachrichtigungen und telefonischer Support. |

| Enterprise-Tarif | $100-$300/Benutzer /Monat | Umfassendes Scanning, detailliertes Compliance-Reporting, dedizierter Account Manager und 24/7 Support. |

FAQ zu Schwachstellenscanning-Software

Hier finden Sie Antworten auf häufige Fragen zur Schwachstellenscanning-Software:

Was sind einige der Einschränkungen beim Schwachstellenscanning?

Das Schwachstellenscanning hat Einschränkungen wie die Erzeugung von Fehlalarmen (False Positives) und das Fehlen kontextbezogener Berichte. Es liefert möglicherweise keine Tiefenanalyse oder erkennt keine Schwachstellen in der Geschäftslogik. Sie sollten Scans durch weitere Sicherheitsmaßnahmen ergänzen, um einen umfassenden Schutz Ihrer Systeme zu gewährleisten.

Was kann ein Schwachstellenscanner nicht erkennen?

Schwachstellenscanner können Schwierigkeiten haben, unbekannte Schwachstellen zu erkennen, da sie auf Datenbanken bekannter Bedrohungen angewiesen sind. Sie sind auch beschränkt bei der Identifizierung komplexer Schwachstellen und Out-of-Band-Bedrohungen. Es ist wichtig, zusätzliche Sicherheitswerkzeuge und manuelle Tests einzusetzen, um diese Lücken zu schließen.

Was ist ein potenzieller Nachteil beim Ausführen eines Schwachstellenscans?

Das Durchführen eines Schwachstellenscans kann manchmal zu Fehlalarmen führen und unnötige Besorgnis auslösen. Scans können tiefere Probleme übersehen und identifizieren oft nur einen Teil der Schwachstellen. Verwenden Sie Scans im Rahmen einer umfassenden Sicherheitsstrategie, um diese Nachteile auszugleichen.

Wie oft sollten Schwachstellenscans durchgeführt werden?

Die Häufigkeit von Schwachstellenscans hängt von den Bedürfnissen Ihres Unternehmens und regulatorischen Anforderungen ab. Regelmäßige Scans, beispielsweise monatlich oder vierteljährlich, sind üblich. Sie sollten Scans jedoch auch nach größeren Systemänderungen oder Sicherheitsvorfällen durchführen, um den Schutz aufrechtzuerhalten.

Wie kann ich Fehlalarme beim Schwachstellenscanning reduzieren?

Um Fehlalarme zu reduzieren, stellen Sie sicher, dass Ihr Schwachstellenscanner mit den neuesten Definitionen aktualisiert ist. Passen Sie die Scaneinstellungen an Ihre Umgebung an und überprüfen Sie Ergebnisse durch manuelle Tests. Dieser Ansatz hilft Ihnen, sich auf tatsächliche Bedrohungen zu konzentrieren und die Systemsicherheit zu erhalten.

Was soll ich tun, wenn ein Schwachstellenscan eine kritische Bedrohung erkennt?

Wenn eine kritische Bedrohung erkannt wird, sollten Sie sofort Maßnahmen ergreifen, um das Risiko zu mindern. Befolgen Sie den Notfallplan Ihres Unternehmens, wenden Sie erforderliche Patches oder Sicherheitsmaßnahmen an und überwachen Sie das System genau. Die Zusammenarbeit mit Ihrem IT-Team sorgt für eine schnelle und effektive Reaktion.

Wie geht es weiter?

Steigern Sie das Wachstum Ihres SaaS-Unternehmens und Ihre Führungskompetenzen. Abonnieren Sie unseren Newsletter für die neuesten Einblicke von CTOs und angehenden Tech-Führungskräften. Wir helfen Ihnen, intelligenter zu skalieren und stärker zu führen – mit Leitfäden, Ressourcen und Strategien von Top-Expert:innen!