Kurzliste der besten Privileged Access Management-Lösungen

Die besten Privileged Access Management-Lösungen helfen Teams, administrative Berechtigungen zu steuern, das Risiko unbefugten Zugriffs zu reduzieren und sensible Systeme vor internen und externen Bedrohungen zu schützen. Diese Tools erleichtern die Durchsetzung von Least-Privilege-Richtlinien, das Überwachen risikoreicher Aktivitäten und die Sicherung von Anmeldedaten in verteilten Umgebungen.

Wenn Fehlkonfigurationen kritische Systeme offenlegen, manuelle Freigabeprozesse dringende Arbeiten verlangsamen oder privilegierte Konten nicht nachverfolgt werden, entstehen für Unternehmen größere Sicherheitslücken und ein höheres Betriebsrisiko. Diese Probleme erschweren es Sicherheits- und IT-Teams, den Überblick zu behalten, Audits zu unterstützen und schnell auf verdächtiges Verhalten zu reagieren.

Mit über 20 Jahren Branchenerfahrung als Chief Technology Officer habe ich dutzende Privileged Access Management-Lösungen in realen Umgebungen getestet und bewertet, um ihre Sicherheitsfunktionen, Audit-Features und Integrationsqualität zu evaluieren. Dieser Leitfaden stellt die besten Privileged Access Management-Lösungen vor. Jede Bewertung deckt Funktionen, Vor- und Nachteile sowie optimale Anwendungsfälle ab, damit Sie das richtige Tool auswählen können.

Warum Sie unseren Software-Reviews vertrauen können

Wir testen und bewerten SaaS-Entwicklungssoftware seit 2023. Als Technologie-Fachleute wissen wir, wie kritisch und schwierig es ist, die richtige Wahl bei der Softwareauswahl zu treffen. Wir investieren viel in tiefgreifende Recherchen, um unserer Zielgruppe eine bessere Entscheidungsgrundlage beim Softwarekauf zu bieten.

Wir haben über 2.000 Tools für verschiedene SaaS-Entwicklungszwecke evaluiert und mehr als 1.000 umfassende Software-Bewertungen geschrieben. Erfahren Sie wie wir Transparenz gewährleisten & sehen Sie sich unsere Methodik zur Softwarebewertung an.

Table of Contents

- Beste Software-Shortlist

- Warum Sie uns vertrauen können

- Spezifikationen vergleichen

- Bewertungen

- Weitere Privileged Access Management-Lösungen

- Ähnliche Bewertungen

- Auswahlkriterien

- Wie wählt man aus

- Trends bei Privileged Access Management-Lösungen

- Was sind Privileged Access Management-Lösungen?

- Funktionen

- Vorteile

- Kosten & Preise

- FAQs

Zusammenfassung der besten Privileged Access Management-Lösungen

Diese Vergleichstabelle fasst die Preisinformationen meiner besten Privileged Access Management-Lösungen zusammen, damit Sie die passende Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für smarte Rechte-Eskalation | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten geeignet für einen sicheren Passwort-Tresor | Nein | Ab $3.75/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten geeignet für die Einhaltung von Datenschutzvorschriften | Nein | Ab $10/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 4 | Am besten geeignet für agentenlosen PAM-Ansatz | 30-tägige kostenlose Testversion verfügbar | Ab $2/Nutzer/Monat | Website | |

| 5 | Am besten geeignet für Integration auf Unternehmensebene | Nein | Ab $50/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten für privilegierten Zugriff ohne Blind Spots | 30 Tage kostenlos testen | Ab $3/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten geeignet für kleine bis mittelgroße Unternehmen | Nein | Ab $7.95/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten für Skalierbarkeit branchenübergreifend | Not available | Preise auf Anfrage | Website | |

| 9 | Optimal für nahtlose Drittanbieter-Integrationen | Nein | Ab $23/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten geeignet für Identity Governance | Nein | Ab $10/Nutzer/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Privileged Access Management-Lösungen

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Privileged Access Management-Lösungen aus meiner Auswahl. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, um Ihnen die Wahl zu erleichtern.

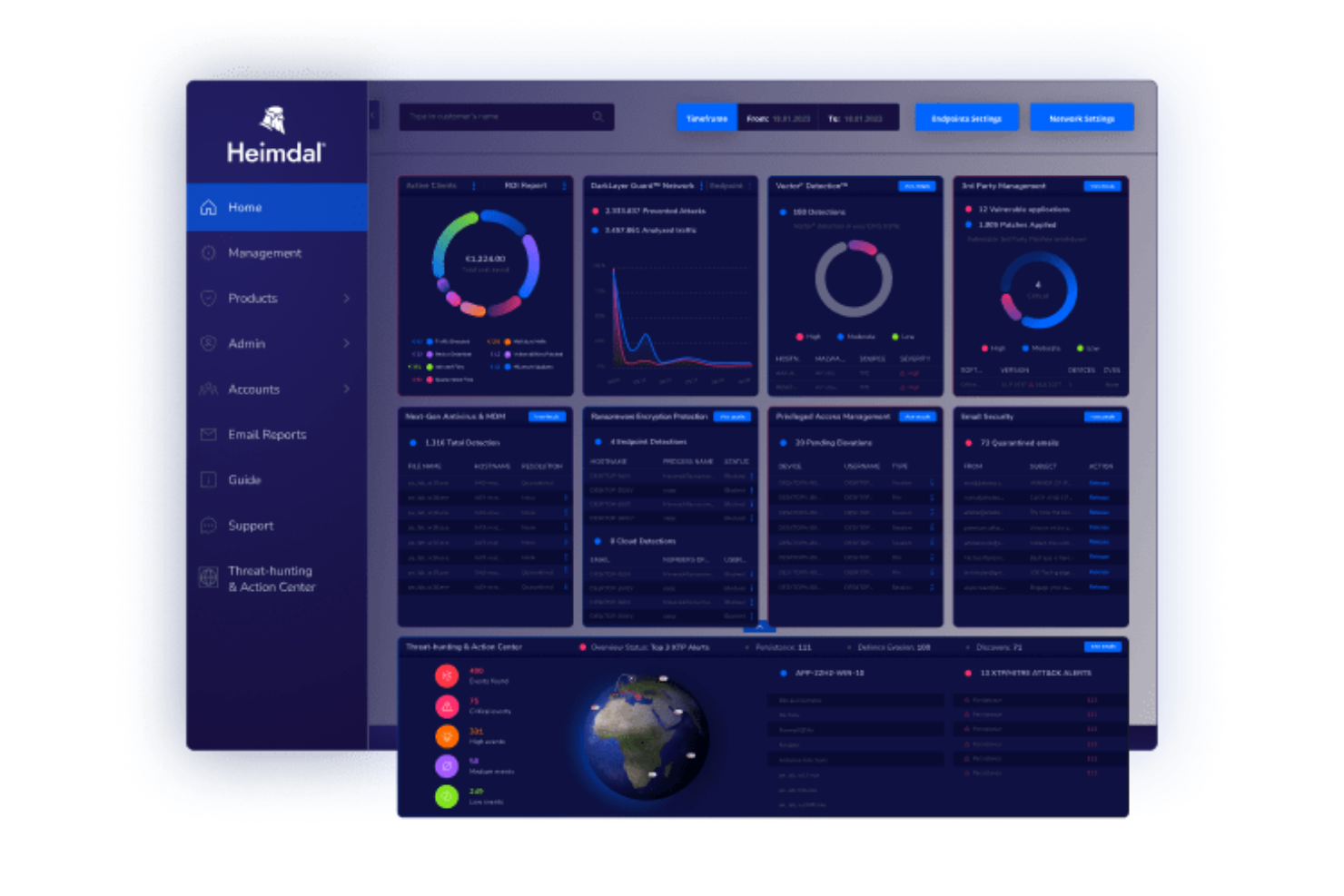

Im Bereich der Lösungen für das Privileged Access Management hebt sich Heimdal hervor, indem es auf die besonderen Sicherheitsherausforderungen verschiedener Branchen wie Gesundheitswesen, Regierung und Bildung eingeht. Es ist für Organisationen konzipiert, die Compliance und Datenverwaltung priorisieren, und bietet einen stabilen Rahmen zur Verwaltung des Zugriffs auf sensible Konten und Systeme. Durch die Abschaffung gemeinsamer Admin-Passwörter und das Blockieren unerlaubter Software-Installationen verschafft Heimdal Ihrem Team die nötigen Werkzeuge, um eine sichere und konforme IT-Umgebung aufrechtzuerhalten.

Warum ich Heimdal gewählt habe

Ich habe Heimdal wegen seines innovativen Ansatzes im Privileged Access Management gewählt, insbesondere aufgrund der Smart Privilege Elevation und Delegation Management Funktion. Dieses Tool automatisiert Administratoranfragen und ermöglicht das zeitlich begrenzte Gewähren von Admin-Rechten, die automatisch ablaufen, wodurch das Risiko von Rechteausweitung minimiert wird. Zudem stellt Heimdals Application Control mit AppFencing sicher, dass nur genehmigte Anwendungen im Netzwerk ausgeführt werden, indem nicht autorisierte Software-Installationen blockiert werden. Diese Funktionen helfen Ihrer Organisation, Sicherheit zu wahren, ohne an Effizienz einzubüßen.

Heimdal Hauptfunktionen

Neben den herausragenden Tools für die Berechtigungsverwaltung habe ich noch mehrere weitere Funktionen gefunden, die den Mehrwert erhöhen:

- Privilegierte Konto- & Sitzungsverwaltung: Diese Funktion zeichnet alle privilegierten Sitzungen auf und protokolliert sie, wodurch ein klarer Nachweis für Compliance- und Sicherheitsaudits entsteht.

- Just-in-Time-Zugriff: Bietet temporären Zugriff auf kritische Systeme nur dann, wenn er benötigt wird, und senkt so das Risiko eines Missbrauchs von Berechtigungen.

- Mobile Freigaben: Administratoren können Anfragen auch unterwegs genehmigen, sodass Ihr Team die Zugriffskontrolle auch außerhalb des Büros behält.

- Sofortige Compliance-Berichte: Erstellt detaillierte Berichte, die Ihrer Organisation helfen, verschiedene regulatorische Standards wie ISO 27001 und HIPAA einzuhalten.

Heimdal Integrationen

Zu den Integrationen zählen ConnectWise RMM, Autotask PSA und andere Drittanbieter-Cybersicherheitstools. Zudem bietet Heimdal eine API für individuelle Integrationen, damit Sie die Lösung an Ihre spezifischen Anforderungen anpassen können.

Pros and Cons

Pros:

- Feingranulare, rollenbasierte Zugriffskontrolle

- Automatisierte smarte Rechte-Eskalation

- Umfassende Protokollierung privilegierter Sitzungen

Cons:

- Bedienoberfläche kann komplex wirken

- Preise werden nicht öffentlich bekannt gegeben

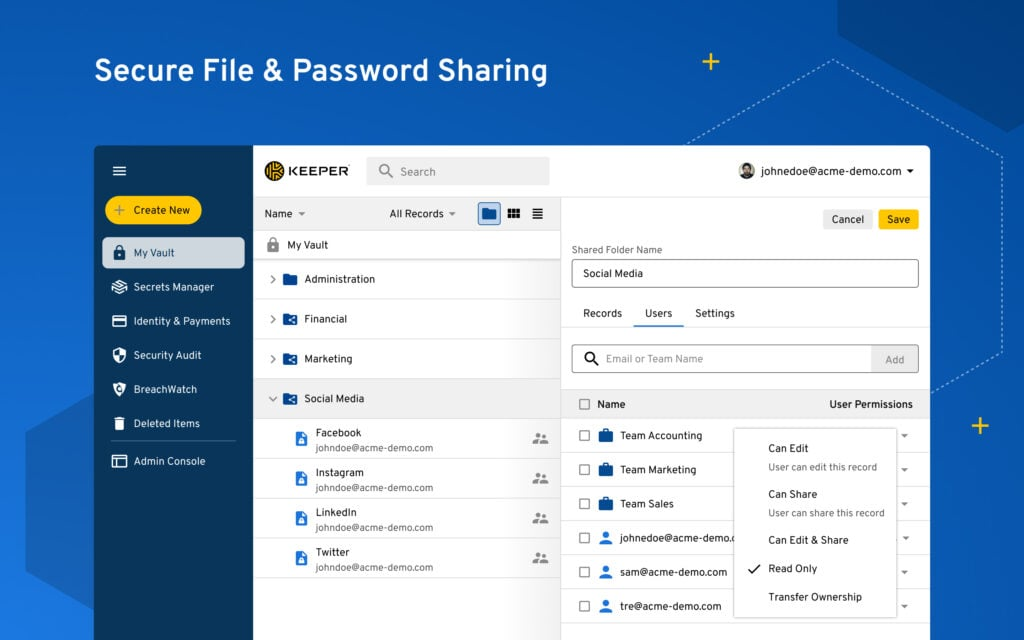

Keeper Security ist eine Passwortverwaltungs- und Privileged Access Management-Lösung, die für Unternehmen und Einzelpersonen entwickelt wurde. Sie konzentriert sich auf die Absicherung von Passwörtern und sensiblen Daten und bietet Funktionen, die die Sicherheit und Compliance verbessern.

Warum ich Keeper Security gewählt habe: Der sichere Passwort-Tresor hebt Keeper Security von anderen Lösungen ab. Die Plattform verwendet eine Zero-Trust- und Zero-Knowledge-Architektur, die eine durchgehende Verschlüsselung der Benutzerdaten sicherstellt. Funktionen wie Passwortfreigabe und Secrets Management erhöhen die Sicherheit für Ihr Team. Keeper Security ist FedRAMP-zertifiziert und erfüllt strenge Regierungsstandards, was sie ideal für Hochsicherheitsumgebungen macht.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Passwortfreigabe, Secrets Management und sicheres Dateiteilen. Ihr Team kann von passwortloser Authentifizierung profitieren, wodurch das Risiko von Sicherheitsverletzungen reduziert wird. Keeper Security bietet zudem die Einhaltung von Zertifizierungen wie HIPAA, DSGVO und PCI DSS.

Integrationen umfassen Microsoft Azure, Active Directory, LDAP, SSO, SAML, Google Workspace, Okta, Duo Security, Slack und Splunk.

Pros and Cons

Pros:

- Zero-Knowledge-Architektur

- FedRAMP-zertifiziert

- Passwortlose Authentifizierung

Cons:

- Für kleine Teams möglicherweise komplex

- Begrenzte Anpassungsmöglichkeiten

Cyberark

Am besten geeignet für die Einhaltung von Datenschutzvorschriften

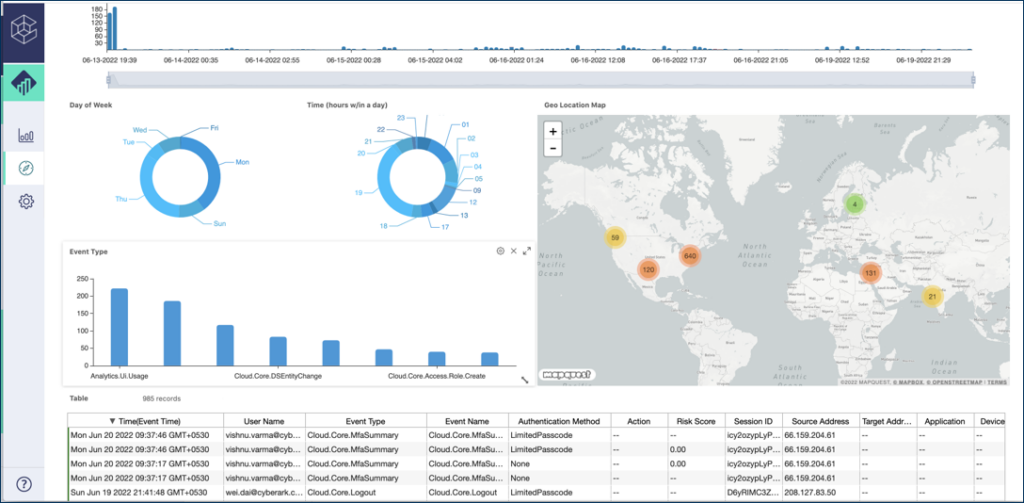

Cyberark ist ein führender Anbieter von Identity-Security- und Privileged-Access-Management-Lösungen und bedient Branchen wie Banken, Gesundheitswesen und Behörden. Das Unternehmen konzentriert sich auf die Absicherung privilegierter Zugänge und die Verbesserung der Sicherheit durch Funktionen wie Single Sign-On und Multi-Faktor-Authentifizierung.

Warum ich Cyberark ausgewählt habe: Cyberark ist führend bei der Einhaltung von Datenschutzvorschriften und daher die erste Wahl für regulierte Branchen. Die Identity Security Platform von Cyberark bietet intelligente Steuerung privilegierter Zugänge und Secrets Management, um strenge Compliance-Anforderungen zu erfüllen. Sie sorgt für robuste Sicherheitsmaßnahmen, ohne die Produktivität zu beeinträchtigen. Der starke Fokus der Plattform auf Compliance gewährleistet, dass Ihr Team regulatorische Standards effektiv einhalten kann.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Single Sign-On, Multi-Faktor-Authentifizierung und Secrets Management. Ihr Team profitiert zudem von Endpoint-Identity-Security zum Schutz der Endgeräte. Cyberark bietet außerdem Machine-Identity-Security zur Absicherung automatisierter Prozesse.

Integrationen umfassen Splunk, ServiceNow, SailPoint, Okta, Microsoft Azure, AWS, Google Cloud, SAP, Oracle und IBM.

Pros and Cons

Pros:

- Starke Compliance-Unterstützung

- Machine-Identity-Security

- Umfassende Branchenabdeckung

Cons:

- Hoher Ressourcenbedarf

- Erfordert technisches Fachwissen

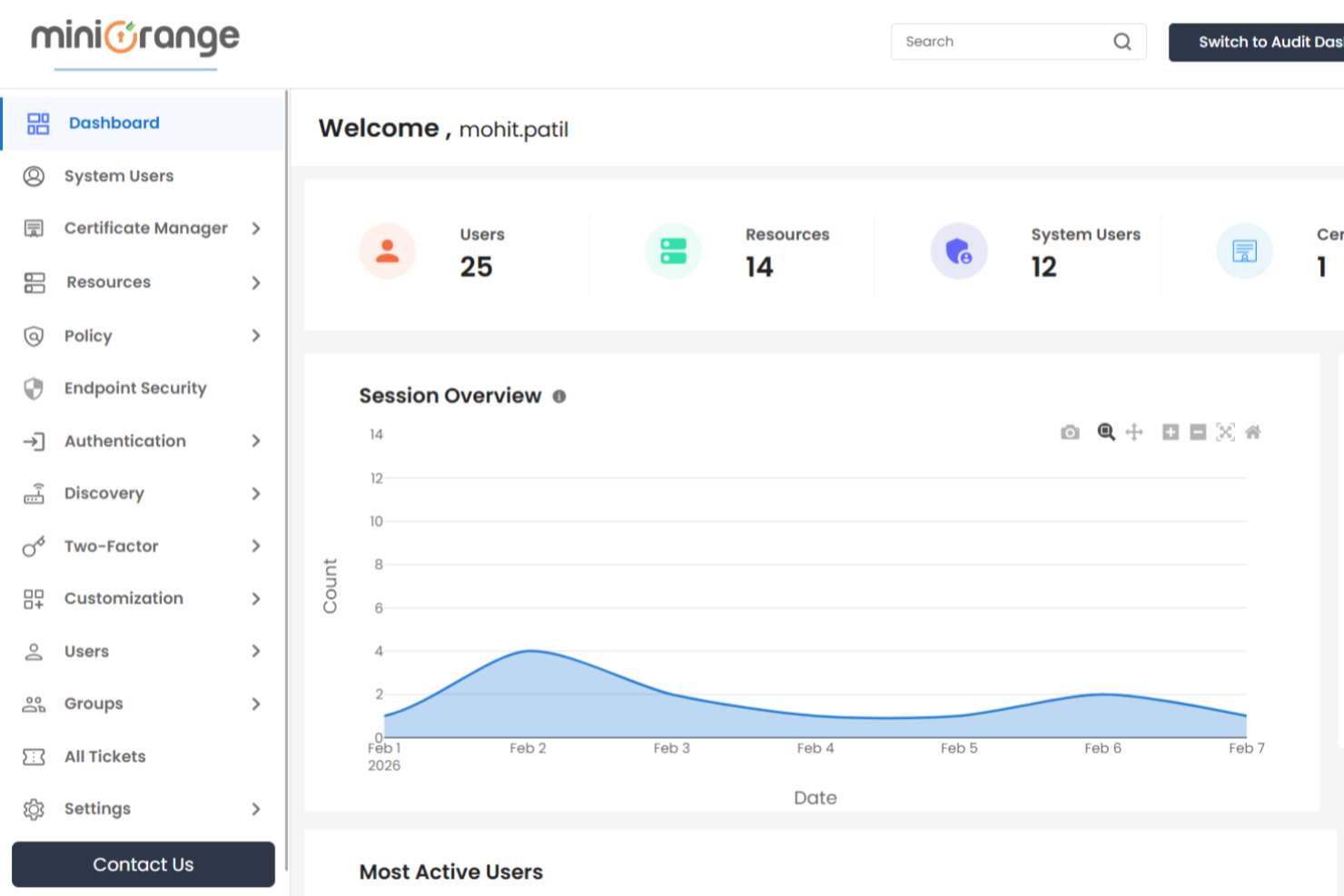

miniOrange PAM ist eine moderne, identitätsorientierte Privileged-Access-Management-Lösung, die für Unternehmen entwickelt wurde, die starke Sicherheitskontrollen für privilegierte Zugänge benötigen. Sie eignet sich besonders für regulierte Branchen wie Finanzwesen, Gesundheitswesen, Fertigungsindustrie und den öffentlichen Sektor, in denen der Schutz sensibler Daten und die Einhaltung von Compliance-Anforderungen unerlässlich sind. Mit Funktionen wie Passwort-Tresor, Sitzungsüberwachung und Just-in-Time-Zugriff hilft miniOrange PAM, Risiken zu minimieren und privilegierte Konten vor sich entwickelnden Cyber-Bedrohungen zu schützen.

Warum ich miniOrange PAM ausgewählt habe

Ich habe miniOrange PAM gewählt, weil es moderne, ausgereifte PAM-Funktionen mit einer starken identitätsorientierten Grundlage bietet. Es handelt sich um eine Cloud-First-Lösung, die zudem lokale und hybride Umgebungen unterstützt und somit Flexibilität über verschiedene Infrastrukturmodelle hinweg bietet. Besonders schätze ich fortschrittliche Funktionen wie Just-in-Time-Zugriffsmanagement, Überwachung und Aufzeichnung privilegierter Sitzungen, granulare Zugangskontrollen, Passwort-Tresor und automatisierte Anmeldeinformationsrotation. Diese Funktionen ermöglichen die Echtzeitüberprüfung privilegierter Aktivitäten und die temporäre Erhöhung von Zugriffsrechten auf Basis überprüfter Anforderungen – im Einklang mit dem Prinzip der minimalen Zugriffsrechte. Die agentenlose PAM-Architektur vereinfacht zudem die Implementierung und verbessert die Skalierbarkeit, was besonders hilfreich ist, wenn Sie privilegierte Sicherheit stärken möchten, ohne Endpunkt-Agenten zu verwalten.

Wichtige Funktionen von miniOrange PAM

Neben seinen umfassenden Funktionen zur Verwaltung privilegierter Zugänge habe ich noch mehrere Schlüsselfunktionen gefunden, die den Mehrwert erhöhen:

- Sitzungsüberwachung und Kontrolle: Bietet Echtzeitverfolgung und Aufzeichnung privilegierter Sitzungen und ermöglicht ein Eingreifen, wenn unbefugte oder riskante Aktivitäten erkannt werden.

- Starke identitätsbasierte Authentifizierung: Erzwingt den Zugang mit nativer SSO und Identitäts-MFA, wobei Gerätevertrauen, Standort und Risikosignale zur Stärkung der Verifizierung einbezogen werden.

- Just-in-Time-Privileged Access und EPM: Gewährt zeitlich begrenzten privilegierten Zugang über genehmigungsbasierte Workflows und entzieht automatisch die Rechte nach Ablauf, während Endpoint Privilege Management unnötige Administratorrechte entfernt und das Prinzip der minimalen Rechte auf Endgeräten umsetzt.

- KI-gesteuerte Bedrohungserkennung: Nutzt Anomalieerkennung, automatisierte Reaktionen und kontinuierliches Lernen, um verdächtiges Verhalten zu identifizieren und den Schutz privilegierter Konten zu verbessern.

miniOrange PAM-Integrationen

Integrationen umfassen Salesforce, Google Workspace, Microsoft 365, AWS, Azure, Slack, Jira, ServiceNow, Zoom, Dropbox, SSH, RDP sowie VPN- und VDI-Lösungen. Eine API steht ebenfalls zur Verfügung, um benutzerdefinierte Integrationen zu unterstützen.

Pros and Cons

Pros:

- Cloud-First- und Hybrid-Flexibilität

- Agentenloses PAM vereinfacht die Implementierung

- Starkes Endpoint Privilege Management

Cons:

- Komplexe Implementierungen erfordern eventuell Spezialisten

- Migrationen von Altsystemen benötigen ggf. Planung

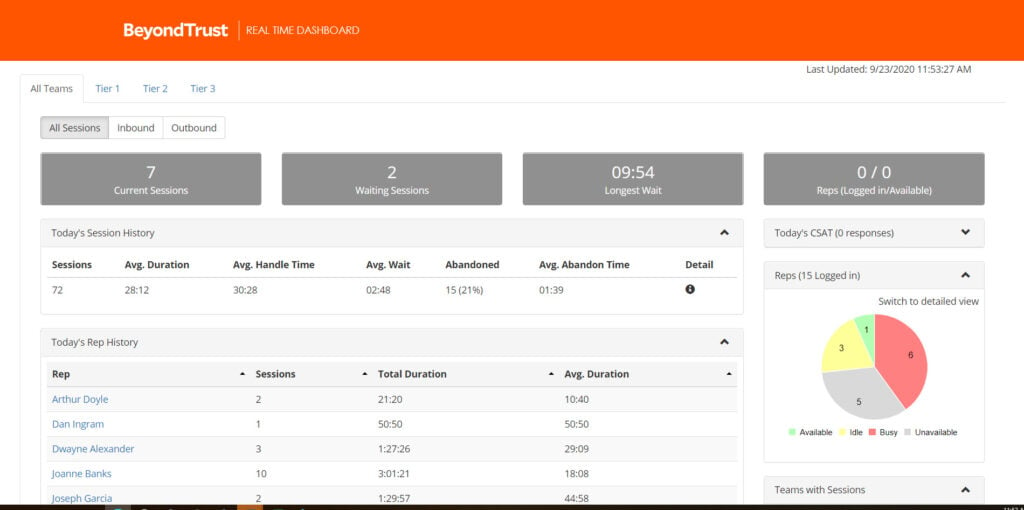

BeyondTrust ist eine Lösung für das Privileged Access Management, die speziell für große Unternehmen entwickelt wurde. Sie konzentriert sich auf die Sicherung und Verwaltung des Zugriffs in komplexen IT-Umgebungen und bietet Tools, die Kontrolle und Compliance verbessern.

Warum ich BeyondTrust gewählt habe: Es überzeugt durch die Integration auf Unternehmensebene und ist damit ideal für große Organisationen mit vielfältigen Systemen. Funktionen wie Sitzungsüberwachung und Echtzeit-Bedrohungsanalysen helfen, den Überblick zu behalten und die Sicherheit zu gewährleisten. Die Fähigkeit von BeyondTrust, sich in verschiedene Unternehmenssysteme zu integrieren, sorgt für reibungslose Abläufe. Das Tool bietet granulare Zugriffskontrollen und erhöht so die Sicherheit im Team.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen Sitzungsüberwachung, Echtzeit-Bedrohungsanalysen und granulare Zugriffskontrollen. Ihr Team kann das Schwachstellenmanagement nutzen, um potenzielle Risiken zu identifizieren und zu beheben. BeyondTrust bietet außerdem detaillierte Prüfpfade für Compliance-Zwecke.

Integrationen umfassen Microsoft Active Directory, LDAP, ServiceNow, Splunk, SailPoint, CyberArk, Okta, Duo Security, RSA und Google Workspace.

Pros and Cons

Pros:

- Detaillierte Prüfpfade

- Echtzeit-Bedrohungsanalysen

- Starke Integration auf Unternehmensebene

Cons:

- Die Ersteinrichtung kann zeitaufwändig sein

- Komplex für kleine Unternehmen

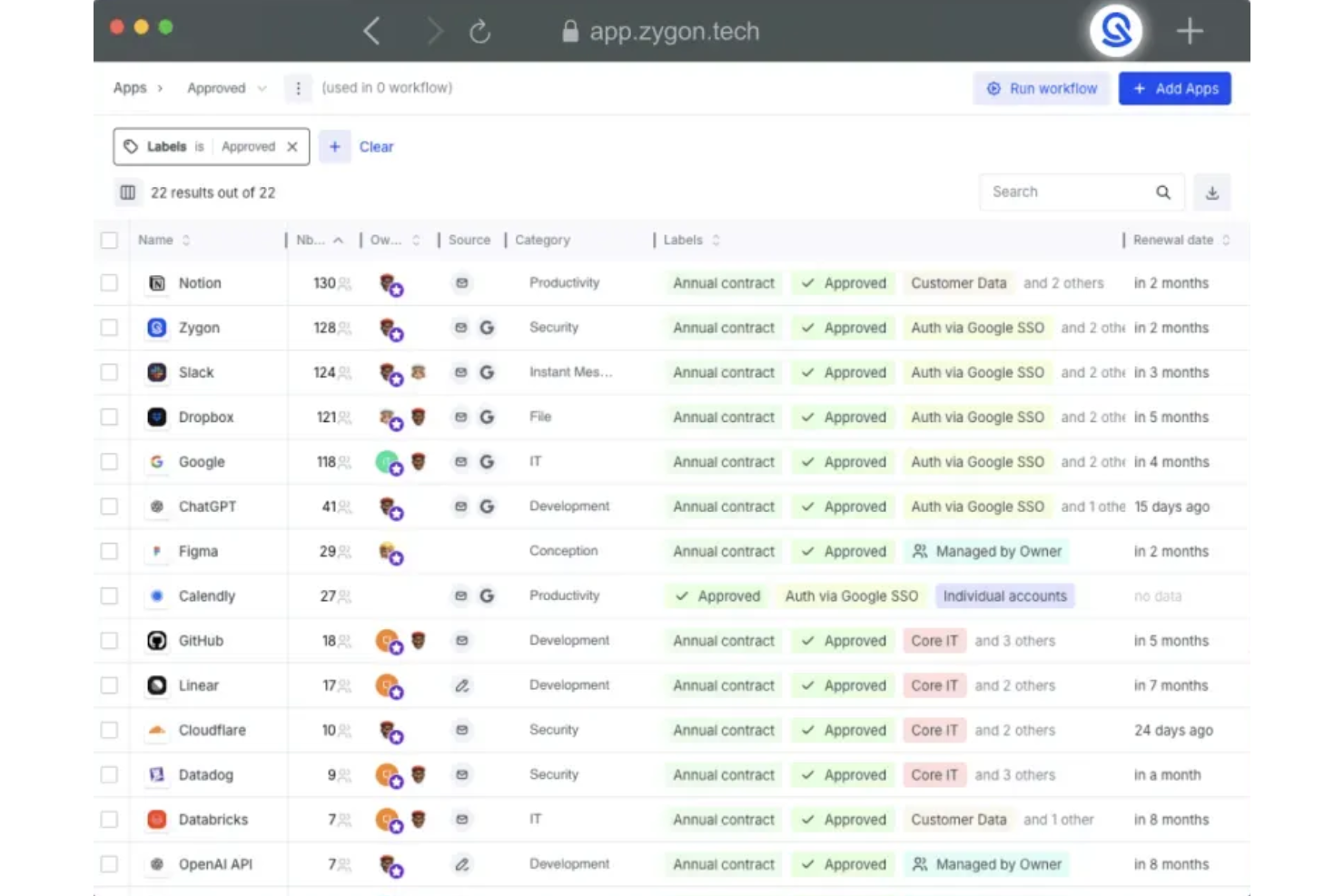

Zygon ist eine moderne Plattform für Identitätsgovernance, die IT- und Sicherheitsteams dabei unterstützt, Benutzeridentitäten zu kontrollieren, Zugriffe zu verwalten und Shadow IT zu erkennen. Sie vereint das Management des Identitätslebenszyklus, Zugriffsüberprüfungen und Governance-Workflows, um die Sicherheit in SaaS-Umgebungen zu stärken.

Warum ich Zygon ausgewählt habe: Ich habe Zygon gewählt, weil es schnellen, automatisierten Einblick in alle Anwendungen und Benutzeridentitäten bietet – entscheidend zur Reduzierung von unkontrolliertem Zugriff. Sie können in kurzer Zeit eine konsolidierte Übersicht aller Cloud-Konten aufbauen, auch über Shadow IT hinaus, wodurch privilegierte Zugriffe ohne Blind Spots abgesichert werden. Zygon automatisiert zudem die Stilllegung von Konten, Zugriffsüberprüfungen und Compliance-Workflows, was es zu einer guten Wahl für Teams macht, die Zeit sparen und auditbereit bleiben möchten.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen eine Echtzeit-Inventarisierung von Cloud-Identitäten, agentenlose und SCIM-lose Stilllegung sowie Massen-Zugriffsüberprüfungen. Zygon bietet außerdem eine Browser-Erweiterung zur Verwaltung von Apps ohne API-Anbindung und einen Auto-Provisioning Atlas zur Nachverfolgung von Authentifizierungsmethoden.

Integrationen sind Google Workspace, Microsoft 365, Entra ID, Okta, n8n, Make, Slack und Microsoft Teams.

Pros and Cons

Pros:

- Agentenlose und SCIM-lose Stilllegung

- Browser-Erweiterung für Apps ohne API

- Massen-Zugriffsüberprüfungen

Cons:

- Eingeschränkte erweiterte Berichte

- Kleinere Integrationsbibliothek

Am besten geeignet für kleine bis mittelgroße Unternehmen

ManageEngine PAM360 ist eine Lösung für das Privileged Access Management, die für kleine bis mittelgroße Unternehmen entwickelt wurde. Sie bietet eine zentrale Steuerung der IT-Infrastruktur und hilft dabei, privilegierte Konten effektiv zu verwalten und abzusichern.

Warum ich ManageEngine PAM360 ausgewählt habe: Die Eignung für kleine und mittlere Unternehmen macht das Tool besonders. Es bietet umfassendes Passwortmanagement und Sitzungsüberwachung, sodass es auch für Teams mit begrenzten IT-Ressourcen zugänglich ist. Zudem werden automatisierte Compliance-Berichte bereitgestellt, damit Ihr Unternehmen stets konform mit regulatorischen Vorgaben bleibt. Das intuitive Dashboard vereinfacht die Verwaltung, sodass Ihr Team sich auf Kernaufgaben konzentrieren kann, ohne sich in komplexen Prozessen zu verlieren.

Herausragende Funktionen & Integrationen:

Funktionen umfassen automatisierte Compliance-Berichte, Sitzungsüberwachung und ein intuitives Dashboard. Ihr Team profitiert von Echtzeit-Benachrichtigungen, um potenzielle Sicherheitsrisiken zu erkennen. ManageEngine PAM360 bietet außerdem Audit-Trails, um Benutzeraktivitäten nachzuverfolgen und Verantwortlichkeit sicherzustellen.

Integrationen umfassen Microsoft Active Directory, LDAP, ServiceNow, Jira, Azure, AWS, Google Cloud, Oracle, VMware und SAP.

Pros and Cons

Pros:

- Geeignet für kleine Unternehmen

- Automatisierte Compliance-Berichte

- Intuitive Benutzeroberfläche

Cons:

- Einfache Berichtsfunktionen

- Begrenzte erweiterte Funktionen

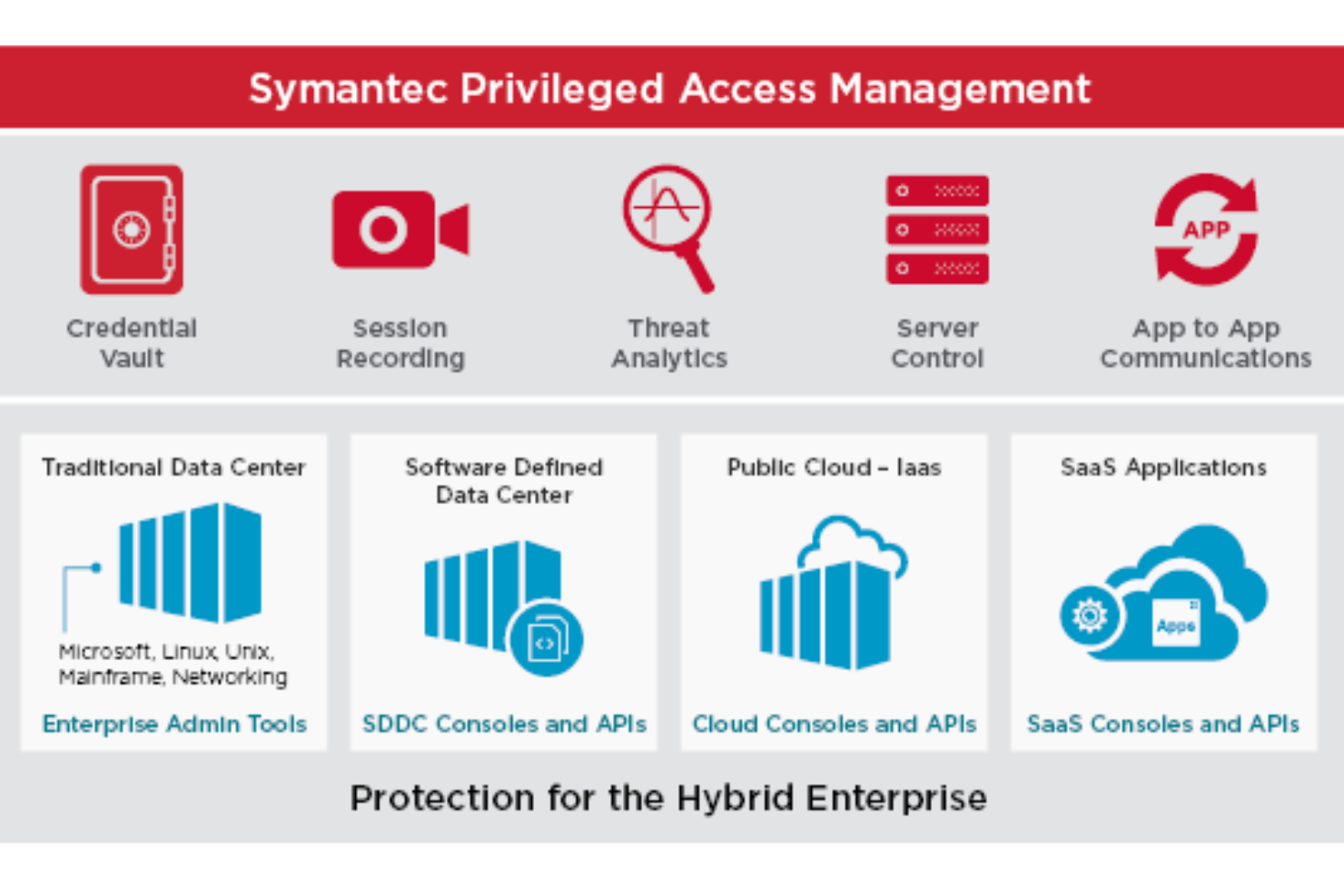

Broadcom ist eine Lösung für das Privileged Access Management, die Unternehmen in verschiedensten Branchen anspricht. Sie konzentriert sich darauf, skalierbare Sicherheitslösungen bereitzustellen, um privilegierte Konten effektiv zu verwalten und zu schützen.

Warum ich Broadcom ausgewählt habe: Die Skalierbarkeit in unterschiedlichen Branchen macht es vielseitig für verschiedene Unternehmensumgebungen einsetzbar. Broadcom bietet eine zentrale Richtlinienverwaltung und Zugangskontrollen, die für konsistente Sicherheitsmaßnahmen sorgen. Es ermöglicht eine automatisierte Bedrohungserkennung, um Risiken frühzeitig zu identifizieren und darauf zu reagieren. Die Flexibilität der Plattform erlaubt es, sich den spezifischen Anforderungen Ihrer Organisation anzupassen und macht sie somit für unterschiedliche betriebliche Anforderungen geeignet.

Herausragende Funktionen & Integrationen:

Funktionen umfassen zentrale Richtlinienverwaltung, automatisierte Bedrohungserkennung und flexible Zugangskontrollen. Ihr Team kann detaillierte Prüfprotokolle verwenden, um Benutzeraktivitäten nachzuverfolgen. Broadcom bietet zudem Echtzeit-Analysen zur Überwachung von Sicherheitsereignissen.

Integrationen umfassen Microsoft Active Directory, LDAP, ServiceNow, SAP, Oracle, IBM, AWS, Azure, Google Cloud und Splunk.

Pros and Cons

Pros:

- Flexible Zugangskontrollen

- Automatisierte Bedrohungserkennung

- Zentrale Richtlinienverwaltung

Cons:

- Laufende Wartung erforderlich

- Komplexe Ersteinrichtung

Auth0 ist eine Identitätsmanagement-Plattform, die sich an Entwickler und IT-Teams richtet. Sie bietet Authentifizierungs- und Autorisierungsdienste, damit Unternehmen den Benutzerzugang sicher verwalten und Identitäten effizient steuern können.

Warum ich Auth0 gewählt habe: Die Plattform überzeugt durch nahtlose Drittanbieter-Integrationen und ist dadurch vielseitig für unterschiedlichste Anwendungen einsetzbar. Dank der umfangreichen Integrationsmöglichkeiten kann Ihr Team Auth0 mühelos mit bestehenden Systemen verbinden. Die Plattform unterstützt verschiedene Authentifizierungsmethoden, was die Sicherheit erhöht, ohne das Nutzungserlebnis zu verkomplizieren. Die umfassende API-Unterstützung sorgt für Flexibilität und erlaubt es, die Lösung individuell an Ihre Bedürfnisse anzupassen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen mehrere Authentifizierungsmethoden, umfassende API-Unterstützung und anpassbare Anmeldebildschirme. Ihr Team profitiert von Echtzeit-Sicherheitsüberwachung zur Erkennung potenzieller Bedrohungen. Auth0 stellt zudem detaillierte Analysen bereit, mit deren Hilfe Sie die Nutzeraktivitäten verfolgen und Sicherheitsmaßnahmen verbessern können.

Integrationen sind beispielsweise Microsoft Azure, AWS, Google Cloud Platform, Salesforce, Slack, Twilio, Zendesk, GitHub, Zoom und Dropbox.

Pros and Cons

Pros:

- Umfassende API-Unterstützung

- Mehrere Authentifizierungsmethoden

- Umfangreiche Drittanbieter-Integrationen

Cons:

- Kann eine steile Lernkurve haben

- Kann ressourcenintensiv sein

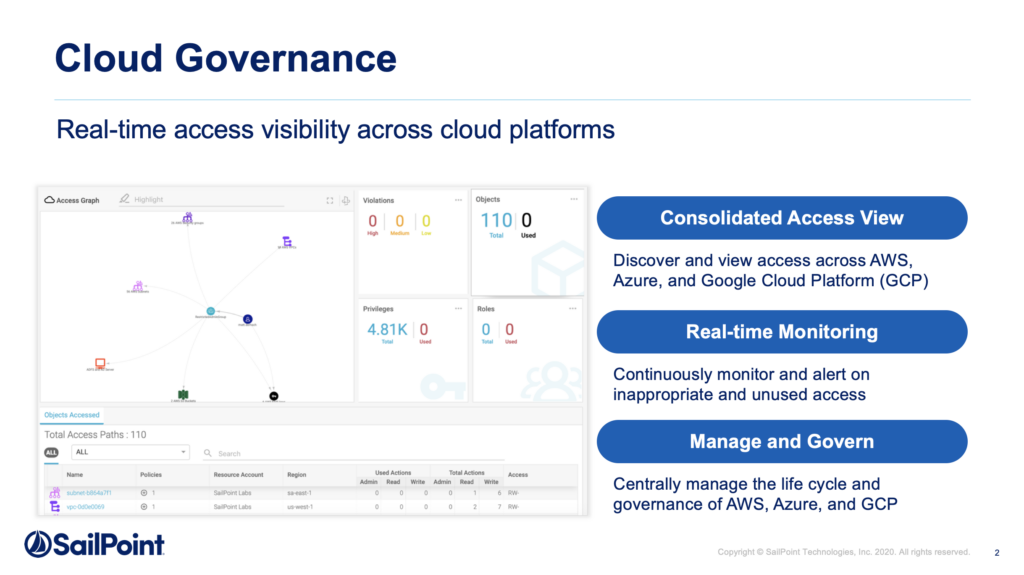

SailPoint ist eine Identity-Governance-Lösung, die speziell für Unternehmen entwickelt wurde, die digitale Identitäten verwalten und den Zugriff absichern müssen. Sie hilft Organisationen, Compliance sicherzustellen und Sicherheitsrisiken zu reduzieren, indem sie Transparenz darüber bietet, wer auf was Zugriff hat.

Warum ich SailPoint ausgewählt habe: Der Fokus auf Identity Governance hebt SailPoint hervor und stellt Werkzeuge bereit, die Compliance und Sicherheit gewährleisten. SailPoint bietet Funktionen wie Zugriffszertifizierung und Richtlinienmanagement, um Ihrem Team ein effektives Identitätsmanagement zu ermöglichen. Die Fähigkeit der Plattform, Zugriffsrisiken zu erkennen und zu minimieren, erhöht die Sicherheit Ihres Unternehmens. Mit SailPoint können Sie Zugriffsanfragen und -genehmigungen automatisieren und so den Identitätsmanagement-Prozess optimieren.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen Zugriffszertifizierung, Richtlinienmanagement und automatisierte Zugriffsanfragen. Ihr Team profitiert von detaillierten Berichten zur Überwachung der Compliance. SailPoint bietet außerdem rollenbasierte Zugriffskontrolle, damit Benutzer das passende Zugriffslevel erhalten.

Integrationen umfassen Microsoft Azure, AWS, ServiceNow, Workday, SAP, Salesforce, Oracle, Google Workspace, Okta und Box.

Pros and Cons

Pros:

- Detaillierte Compliance-Berichte

- Automatisierte Zugriffsanfragen und -genehmigungen

- Starke Identity-Governance-Funktionalitäten

Cons:

- Kann ressourcenintensiv sein

- Komplex für kleine Organisationen

Weitere Privileged Access Management-Lösungen

- One Identity

Am besten für cloudbasierte Lösungen

- Wallix

Am besten geeignet zur Verwaltung von Fernzugriffen

- Cakewalk

Am besten geeignet für eine benutzerfreundliche Oberfläche

Kriterien zur Auswahl der Privileged Access Management-Lösungen

Bei der Auswahl der besten Privileged Access Management-Lösungen für diese Liste habe ich auf typische Bedürfnisse und Probleme von Käufern geachtet, wie z. B. die Einhaltung von Compliance-Vorgaben und das Management von Fernzugriffen. Außerdem habe ich den folgenden Bewertungsrahmen angewendet, um eine strukturierte und faire Bewertung zu gewährleisten:

Kernfunktionen (25 % der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden gängigen Anwendungsfälle abdecken:

- Verwaltung privilegierter Konten

- Zugriff auf sensible Daten kontrollieren

- Überwachung von Benutzersitzungen

- Audit-Logs bereitstellen

- Sicherheitsrichtlinien durchsetzen

Weitere herausragende Funktionen (25 % der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich auch auf besondere Merkmale geachtet, wie zum Beispiel:

- Adaptive Authentifizierung

- Sitzungsaufzeichnungsmöglichkeiten

- Echtzeit-Bedrohungserkennung

- Automatisierte Compliance-Berichterstattung

- Rollenbasierte Zugriffskontrollen

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Übersichtliche Anleitungen

- Anpassungsmöglichkeiten

- Reaktionsfähigkeit des Designs

Onboarding (10% der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Unterstützende Chatbots

- Regelmäßige Webinare

Kundensupport (10% der Gesamtbewertung)

Um die Kundensupport-Dienste der jeweiligen Softwareanbieter zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Live-Chat

- Reaktionszeit auf Anfragen

- Qualität der Hilfedokumentation

- Zugriff auf ein dediziertes Support-Team

- Verfügbarkeit von 24/7-Support

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Funktionen, die in Basisplänen enthalten sind

- Flexible Preismodelle

- Rabatte bei längeren Laufzeiten

- Kosteneffizienz für kleine Teams

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich beim Lesen der Kundenbewertungen Folgendes berücksichtigt:

- Konstanz von positivem Feedback

- Häufig gemeldete Probleme

- Häufigkeit von Updates oder Verbesserungen

- Zufriedenheit mit dem Kundensupport

- Gesamtbewertung der Nutzerzufriedenheit

So wählen Sie die passende Privileged Access Management-Lösung aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrer individuellen Software-Auswahl den Überblick behalten, finden Sie hier eine Checkliste wichtiger Kriterien:

| Kriterium | Worauf achten? |

| Skalierbarkeit | Stellen Sie sicher, dass die Lösung mit Ihrem Unternehmen mitwachsen kann. Prüfen Sie, ob steigende Nutzerzahlen und mehr Daten ohne Leistungseinbußen unterstützt werden. |

| Integrationen | Überprüfen Sie, ob eine Integration mit bestehenden Systemen wie Active Directory, Cloud-Diensten oder anderen User Provisioning Software möglich ist, die Ihr Team nutzt. |

| Anpassbarkeit | Suchen Sie nach Möglichkeiten, die Lösung individuell auf Ihre Arbeitsabläufe und Sicherheitsrichtlinien zuzuschneiden. |

| Benutzerfreundlichkeit | Beurteilen Sie, ob die Oberfläche für Ihr Team intuitiv ist – so reduzieren Sie Trainingsaufwand und Bedienfehler. |

| Budget | Prüfen Sie, ob sich die Kosten mit Ihren finanziellen Möglichkeiten decken, auch im Hinblick auf mögliche versteckte Kosten für Zusatzfunktionen und Upgrades. |

| Sicherheitsmaßnahmen | Vergewissern Sie sich, dass die Lösung eine starke Verschlüsselungsverwaltung (PKI-Software), Multi-Faktor-Authentifizierung sowie die Einhaltung von Standards wie der DSGVO bietet. |

| Support-Dienste | Berücksichtigen Sie die Verfügbarkeit des Kundensupports – etwa per Live-Chat, Telefon oder E-Mail – für den Fall, dass Probleme auftreten. |

| Leistungsüberwachung | Stellen Sie sicher, dass das Tool Echtzeit-Einblicke in Systemleistung und Benutzeraktivitäten bietet, um mögliche Probleme rechtzeitig zu erkennen. |

Trends bei Privileged Access Management-Lösungen

Für meine Recherche habe ich zahlreiche Produkt-Updates, Pressemitteilungen und Release-Logs verschiedener Anbieter von Lösungen für Privileged Access Management ausgewertet. Hier sind einige der aufkommenden Trends, die ich momentan besonders beobachte:

- Zero-Trust-Architektur: Immer mehr Anbieter setzen auf Zero-Trust-Modelle, bei denen angenommen wird, dass Bedrohungen sowohl von außen als auch von innen kommen können. Dieser Ansatz erfordert eine kontinuierliche Überprüfung von Benutzern und Geräten und erhöht so die Sicherheit. Lösungen wie CyberArk haben dies in ihr Portfolio aufgenommen.

- Verhaltensanalysen: Anbieter integrieren Verhaltensanalysen, um Benutzeraktivitäten zu überwachen und Anomalien zu erkennen. Dadurch lassen sich verdächtige Aktivitäten frühzeitig identifizieren. Beispielsweise nutzt Ekran Verhaltensanalysen, um die Sicherheitsüberwachung zu verbessern.

- Cloud-native Lösungen: Es findet ein Wandel hin zu Cloud-nativen Architekturen statt, die Flexibilität und Skalierbarkeit bieten. Diese Lösungen sind für nahtlosen Einsatz in Cloud-Umgebungen konzipiert, wie es bei Anbietern wie PrivX der Fall ist.

- Passwortlose Authentifizierung: Der Trend zu passwortlosen Authentifizierungsmethoden nimmt zu. Diese Entwicklung reduziert das Risiko von Diebstahl von Zugangsdaten und verbessert die Benutzererfahrung. Anbieter wie BeyondTrust erforschen passwortlose Optionen in ihren Lösungen.

- Zentrale Endpunktverwaltung: Anbieter konzentrieren sich darauf, alle Endpunkte über eine einzige Plattform zu verwalten, was das Sicherheitsmanagement vereinfacht. Dieser Trend zeigt sich bei der besten Portal-Software, die zentrale Kontrolle und Überwachung wie jene von One Identity ermöglicht.

Was sind Privileged Access Management-Lösungen?

Privileged Access Management-Lösungen sichern und verwalten privilegierte Konten in einem Unternehmen. IT-Administratoren, Sicherheitsverantwortliche und Compliance-Beauftragte nutzen diese Tools typischerweise, um sensible Informationen zu schützen und regulatorische Vorgaben einzuhalten.

Funktionen wie Zero-Trust-Architektur, Verhaltensanalysen und passwortlose Authentifizierung helfen dabei, Zugriffe abzusichern, Anomalien zu erkennen und die Nutzererfahrung zu verbessern. Insgesamt stellen diese Werkzeuge sicher, dass nur autorisierte Nutzer Zugang zu kritischen Systemen erhalten – und senken dadurch das Risiko von Datenlecks.

Funktionen von Privileged Access Management-Lösungen

Bei der Auswahl von Privileged Access Management-Lösungen sollten Sie auf folgende Schlüsselfunktionen achten:

- Zero-Trust-Architektur: Verlangt kontinuierliche Überprüfung von Benutzern und Geräten, indem angenommen wird, dass Bedrohungen sowohl intern als auch extern bestehen können – und erhöht so die Sicherheit.

- Verhaltensanalysen: Überwacht Benutzeraktionen, um Anomalien zu erkennen und verdächtige Aktivitäten frühzeitig zu identifizieren.

- Passwortlose Authentifizierung: Verringert das Risiko von gestohlenen Zugangsdaten und verbessert das Benutzererlebnis durch Beseitigung von Passwörtern.

- Rollenbasierte Zugriffskontrolle: Sorgt dafür, dass Benutzer die passenden Zugriffsrechte haben und fördert somit Sicherheit und Compliance.

- Automatisierte Compliance-Berichte: Vereinfacht die Erstellung von Berichten, um sicherzustellen, dass Ihr Unternehmen regulatorischen Vorgaben entspricht.

- Sitzungsüberwachung: Verfolgt Benutzersitzungen in Echtzeit, um Kontrolle zu behalten und unautorisierte Aktivitäten zu erkennen.

- Cloud-native Architektur: Bietet Flexibilität und Skalierbarkeit und ist somit ideal für Organisationen, die auf Cloud-Dienste setzen.

- Zentrale Endpunktverwaltung: Ermöglicht zentrale Kontrolle und Überwachung aller Endpunkte und vereinfacht damit das Sicherheitsmanagement.

- Zertifizierung von Zugriffsrechten: Überprüft und zertifiziert regelmäßig Zugriffsrechte, um Sicherheit und Compliance zu gewährleisten.

- Echtzeit-Bedrohungserkennung: Erkennt potenzielle Sicherheitsbedrohungen, sobald sie auftreten, und ermöglicht ein schnelles Eingreifen.

Vorteile von Privileged Access Management-Lösungen

Die Implementierung von Privileged Access Management-Lösungen bietet Ihrem Team und Unternehmen zahlreiche Vorteile. Hier sind einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Durch Zero-Trust-Architektur und Verhaltensanalysen reduzieren diese Tools das Risiko von unautorisiertem Zugriff und Datenpannen.

- Regulatorische Compliance: Automatisierte Compliance-Berichte und regelmäßige Zertifizierung von Zugriffsrechten helfen Ihrer Organisation, Branchenstandards und gesetzliche Anforderungen zu erfüllen.

- Verbesserte Nutzererfahrung: Passwortlose Authentifizierung und rollenbasierte Zugriffskontrolle ermöglichen es Nutzern, benötigte Systeme leichter und sicher zu nutzen.

- Betriebliche Effizienz: Automatisierte Bereitstellung und Sitzungsüberwachung optimieren Abläufe, reduzieren die Arbeitsbelastung des IT-Teams und stellen dabei die Kontrolle sicher.

- Skalierbarkeit: Cloud-native Architekturen und zentrale Endpunktverwaltung ermöglichen Ihrem Unternehmen Wachstum, ohne bei Sicherheit oder Leistung Kompromisse eingehen zu müssen.

- Echtzeit-Reaktion: Die Erkennung von Bedrohungen in Echtzeit ermöglicht eine schnelle Identifikation und Eindämmung potenzieller Sicherheitsprobleme – und minimiert so Auswirkungen auf Ihr Geschäft.

- Zentralisierte Kontrolle: Einheitliches Management von Identitäten und Zugriffsrechten über verschiedene Umgebungen hinweg vereinfacht das Sicherheitsmanagement und stärkt die Governance.

Kosten und Preisgestaltung von Privileged Access Management-Lösungen

Die Auswahl von Privileged Access Management-Lösungen erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die untenstehende Tabelle fasst gängige Tarife, deren Durchschnittspreise sowie typische Merkmale von Privileged Access Management-Lösungen zusammen:

Tarifvergleichstabelle für Privileged Access Management-Lösungen

| Tariftyp | Durchschnittspreis | Gemeinsame Funktionen |

| Kostenloser Tarif | $0 | Grundlegende Zugriffskontrolle, eingeschränkte Benutzerverwaltung und Basisberichte. |

| Persönlicher Tarif | $5-$25 /Benutzer /Monat | Zugriff für einzelne Benutzer, Passwortverwaltung und grundlegende Sicherheitsmerkmale. |

| Geschäftstarif | $25-$50 /Benutzer /Monat | Mehrbenutzerunterstützung, Sitzungsüberwachung, rollenbasierter Zugriff und Compliance-Berichte. |

| Unternehmenstarif | $50-$100 /Benutzer /Monat | Erweiterte Sicherheitsanalysen, Integration mit anderen Systemen, unbegrenzte Benutzeranzahl und dedizierter Support. |

Häufig gestellte Fragen zu Privileged Access Management-Lösungen

Hier finden Sie Antworten auf häufig gestellte Fragen zu Privileged Access Management-Lösungen:

Wie funktioniert eine PAM-Lösung?

PAM-Lösungen schützen privilegierte Zugangsdaten, indem sie diese in einem sicheren Tresor speichern. Administratoren müssen das PAM-System nutzen, um auf diese Anmeldedaten zuzugreifen, wodurch jeder Zugriff authentifiziert und protokolliert wird. Dieser Prozess trägt dazu bei, sensible Konten vor unbefugter Nutzung zu schützen.

Was ist der Unterschied zwischen ZTNA und PAM?

PAM konzentriert sich auf die Sicherung und Verwaltung des Zugriffs auf kritische Systeme, während ZTNA strenge Zugriffskontrollen im gesamten Netzwerk durchsetzt. Beide sind für die Cybersicherheit wichtig, adressieren jedoch unterschiedliche Sicherheitsanforderungen. PAM verwaltet privilegierte Zugänge, während ZTNA kontinuierlich Benutzerzugriffe im gesamten Netzwerk prüft.

Was sind die Anforderungen für Privileged Access Management?

Effektives PAM erfordert Multifaktor-Authentifizierung, automatisierte Sicherheitsmaßnahmen und die Entfernung von Benutzerzugriffen auf Endgeräte. Das Etablieren von Baselines und die Überwachung von Abweichungen sind ebenfalls entscheidend für die Aufrechterhaltung der Sicherheit. Diese Praktiken helfen, unbefugten Zugriff zu verhindern und die Einhaltung von Vorschriften sicherzustellen.

Welches Risiko besteht beim Privileged Access Management?

Die Vernachlässigung von PAM kann zu Datenlecks, Privilegienerweiterungen und Bedrohungen durch Insider führen. Angreifer könnten erhöhte Zugriffsrechte missbrauchen und geschäftlichen sowie finanziellen Schaden anrichten. Durch die Implementierung von PAM werden diese Risiken gemindert, indem sensible Konten geschützt und Zugriffe überwacht werden.

Wie verringert PAM Insider-Bedrohungen?

PAM reduziert Insider-Bedrohungen, indem der Zugriff auf sensible Konten eingeschränkt und Benutzeraktivitäten überwacht werden. Es erzwingt strenge Kontrolle darüber, wer auf welche Ressourcen zugreifen darf, und verhindert so Missbrauch von Zugriffsrechten. Durch die Protokollierung aller Zugriffe schreckt PAM potenziell böswillige Handlungen ab.

Können PAM-Lösungen in bestehende Sicherheitssysteme integriert werden?

Ja, PAM-Lösungen lassen sich häufig in bestehende Sicherheitssysteme wie IAM, SIEM und andere IT-Tools integrieren. Diese Integration erhöht die Gesamtsicherheit, da der Zugriff zentral verwaltet und Aktivitäten plattformübergreifend überwacht werden können.

Wie geht es weiter?

Steigern Sie Ihr SaaS-Wachstum und Ihre Führungsqualitäten. Abonnieren Sie unseren Newsletter für aktuelle Einblicke von CTOs und angehenden Tech-Führungskräften. Wir helfen Ihnen dabei, intelligenter zu skalieren und stärker zu führen – mit Leitfäden, Ressourcen und Strategien von Top-Expert:innen!