10 Meilleure sélection d'outils UEBA

Dans le paysage complexe de la sécurité d'entreprise, j’ai trouvé les outils UEBA indispensables. Ces outils établissent une base de comportement standard, exploitant l’analytique de sécurité pour détecter des actions anormales comme des téléchargements inhabituels, des tentatives d’authentification ou des cyberattaques. Ils sont conçus pour surveiller les menaces internes malveillantes, les menaces inconnues, et les vulnérabilités que les pare-feux et mesures de sécurité traditionnelles peuvent manquer.

Grâce à leur capacité d’agréger les données et de permettre une remédiation rapide contre les malwares et autres menaces, ces outils figurent parmi les principales recommandations de Gartner pour renforcer la sécurité réseau sur site et SaaS. Que vous soyez un analyste sécurité cherchant à prévenir les vulnérabilités de manière proactive ou une organisation aux prises avec les défis des cybermenaces modernes, les outils UEBA pourraient être la solution qu’il vous faut.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils UEBA

Ce tableau comparatif résume les détails tarifaires de mes principales sélections d’outils UEBA pour vous aider à trouver le plus adapté à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l'intégration de SIEM et UEBA | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la gestion des performances applicatives | Démo gratuite + essai gratuit de 15 jours disponible | À partir de $11/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour la surveillance de réseaux à grande échelle | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour l'intégration centralisée des données | Not available | Tarification sur demande | Website | |

| 5 | Idéal pour la détection automatisée des menaces | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour la détection des menaces internes | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour l'analyse comportementale basée sur le cloud | Not available | À partir de $10/utilisateur/mois (minimum 5 utilisateurs) | Website | |

| 8 | Idéal pour la gestion de la conformité | Not available | À partir de $12/utilisateur/mois (min 10 postes) | Website | |

| 9 | Idéal pour la protection des données sensibles | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour la sécurité du secteur financier | Not available | À partir de $15/utilisateur/mois (minimum 5 licences) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils UEBA

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils UEBA ayant intégré ma sélection. Mes critiques offrent un aperçu approfondi des fonctionnalités clés, des avantages & inconvénients, des intégrations, et des cas d’utilisation idéaux pour chaque outil afin de vous aider à choisir celui qui vous conviendra le mieux.

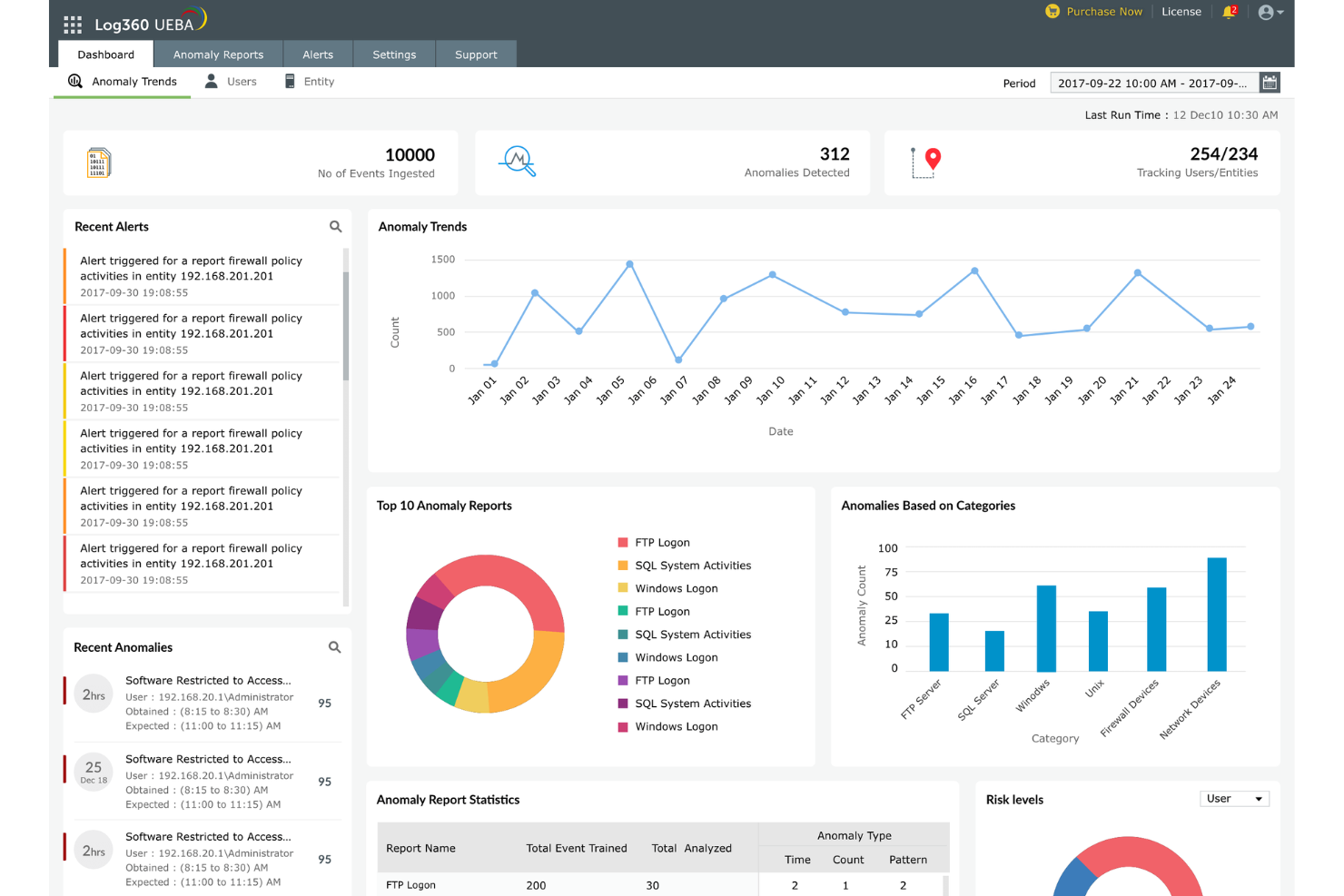

ManageEngine Log360 est une solution complète de gestion des informations et des événements de sécurité (SIEM) conçue pour offrir une visibilité et un contrôle centralisés sur l'infrastructure informatique d'une organisation. Elle intègre la gestion des journaux et la surveillance du réseau afin d'aider à détecter et à atténuer les menaces de sécurité.

Pourquoi j'ai choisi ManageEngine Log360 : Il propose des capacités avancées de détection d'anomalies grâce à des algorithmes d'apprentissage automatique. Cette fonctionnalité permet au système d'établir une base de comportement utilisateur normal, puis d'identifier les écarts par rapport à cette norme, ce qui peut révéler des menaces potentielles telles que des menaces internes, des comptes compromis ou des schémas d'accès inhabituels.

Fonctionnalités et intégrations remarquables :

Une autre fonctionnalité notable est l'intégration transparente de Log360 UEBA avec les systèmes SIEM existants. Cette intégration propose une vue unifiée des événements de sécurité à travers l'ensemble de l'organisation, renforçant la visibilité et permettant une détection et une réponse aux menaces plus efficaces. Les intégrations incluent Microsoft 365, Azure Active Directory, ManageEngine PAM360, Amazon Web Services (AWS), Microsoft Exchange, Microsoft Entra ID et Active Directory.

Pros and Cons

Pros:

- Visibilité complète sur divers systèmes

- Efficace pour l'audit à tous les niveaux IT

- Fournit plus de 1000 rapports prédéfinis

Cons:

- Les données de journalisation pourraient être plus détaillées

- Problèmes potentiels sur les plateformes Linux

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

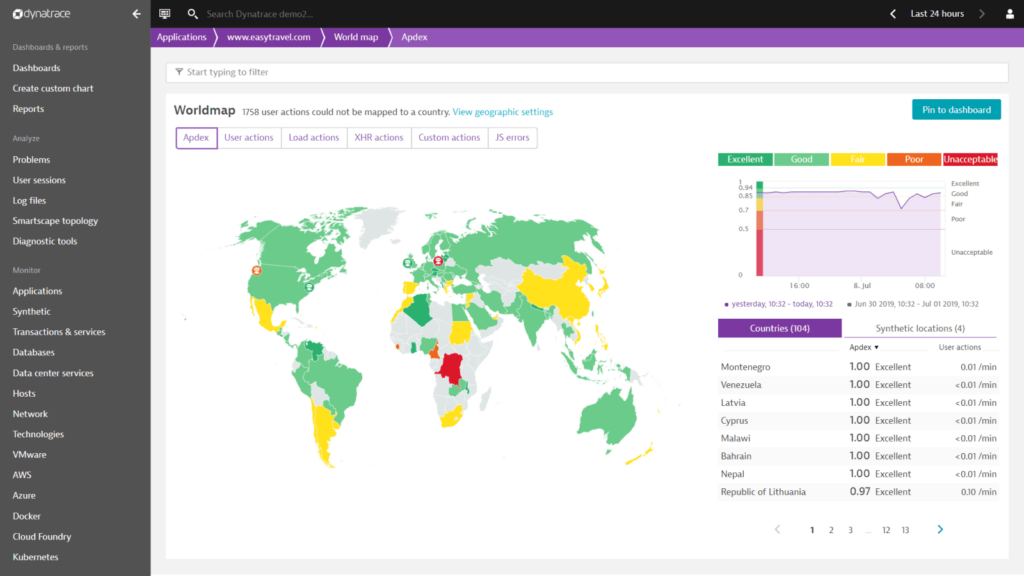

Dynatrace est une plateforme d'intelligence logicielle basée sur le cloud qui se concentre sur la gestion des performances applicatives (APM). Elle surveille et optimise les performances des applications, offrant une visibilité de bout en bout sur l'expérience utilisateur et l'infrastructure des applications.

Pourquoi j'ai choisi Dynatrace : J'ai choisi Dynatrace après avoir soigneusement évalué divers outils de gestion des performances applicatives. Ce qui distingue Dynatrace, c'est son approche de surveillance pilotée par l'IA, qui aide à la détection et au diagnostic rapides des problèmes. Ses fonctionnalités complètes en font la meilleure solution pour la gestion des performances applicatives, en particulier pour les organisations nécessitant une analyse approfondie de leur paysage applicatif.

Fonctionnalités et intégrations remarquables :

Dynatrace propose des fonctionnalités telles que la surveillance en temps réel des utilisateurs, la surveillance synthétique et l'analyse alimentée par l'IA. Il s'intègre avec des outils DevOps et de collaboration populaires tels que JIRA, Slack et Jenkins, créant ainsi un écosystème complet pour le développement des applications et la surveillance des performances.

Pros and Cons

Pros:

- Offre une vue complète des performances applicatives

- Les analyses pilotées par l'IA facilitent la détection rapide et la résolution des problèmes

- S'intègre à une large variété d'outils DevOps

Cons:

- La tarification peut être élevée pour les petites organisations

- Nécessite du temps pour maîtriser et exploiter toutes les fonctionnalités

- La configuration initiale peut être complexe pour certains utilisateurs

Idéal pour la surveillance de réseaux à grande échelle

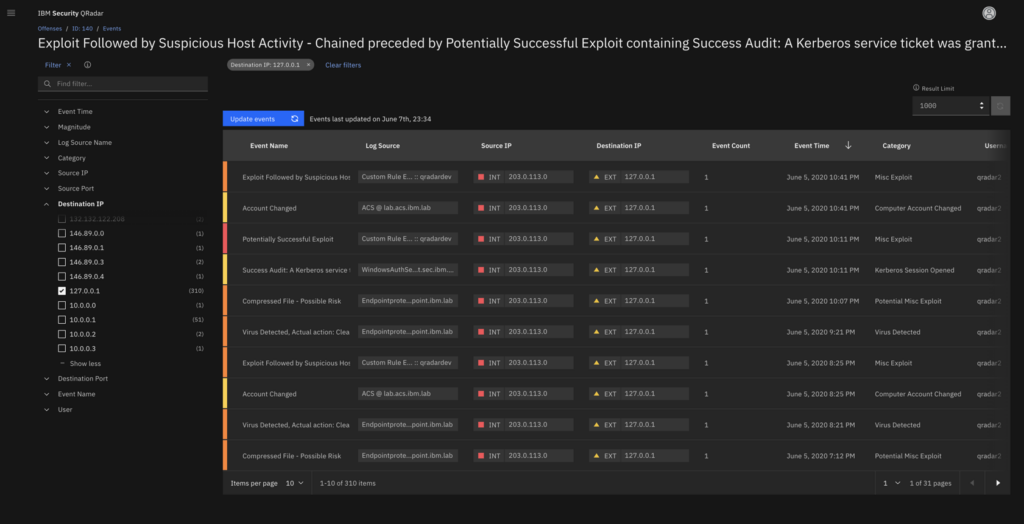

IBM Security QRadar SIEM est une solution complète qui offre aux organisations la gestion des informations et des événements de sécurité (SIEM). Elle est conçue pour analyser les données à travers l'ensemble du réseau d'une organisation, en identifiant les menaces potentielles, ce qui la rend particulièrement adaptée à la surveillance de réseaux à grande échelle.

Pourquoi j'ai choisi IBM Security QRadar SIEM : J'ai inclus IBM Security QRadar SIEM dans cette liste après avoir soigneusement évalué ses capacités en matière de surveillance réseau et l'avoir comparé à d'autres solutions SIEM. L'atout de cet outil réside dans sa capacité à s'adapter à des réseaux de grande envergure, fournissant des analyses et détections capables de gérer la complexité des structures organisationnelles importantes.

Fonctionnalités et intégrations remarquables :

IBM Security QRadar SIEM propose des fonctionnalités telles que la détection d'anomalies, le traitement des flux, l'analyse de données et une intelligence avancée contre les menaces. Il s'intègre efficacement avec différents flux d'informations sur les menaces, des plateformes de réponse aux incidents et d'autres outils de sécurité, renforçant ainsi ses capacités de surveillance réseau.

Pros and Cons

Pros:

- Extrêmement évolutif pour la surveillance de réseaux étendus

- Propose des analyses avancées et une intelligence contre les menaces

- Prise en charge de l'intégration avec une grande variété d'outils de sécurité

Cons:

- Les informations tarifaires ne sont pas facilement accessibles

- Peut être trop complexe pour les petites organisations

- La mise en œuvre et la personnalisation peuvent nécessiter des compétences spécialisées

LogRhythm UEBA offre une approche holistique de la sécurité, en analysant les schémas de comportement à travers l'ensemble du réseau d'une organisation. Grâce à cette perspective, il se distingue particulièrement dans la gestion et l'intégration centralisée de vastes quantités de données.

Pourquoi j'ai choisi LogRhythm UEBA : J'ai sélectionné LogRhythm UEBA après avoir comparé de nombreux outils et déterminé qu'il s'agissait d'un choix exceptionnel pour l'intégration centralisée des données. Sa capacité à intégrer les données de manière centralisée a été déterminante, en faisant la solution idéale pour les organisations confrontées à de grandes quantités de données nécessitant des analyses simultanées.

Fonctionnalités et intégrations remarquables :

LogRhythm UEBA propose un apprentissage automatique avancé pour une détection précise des anomalies et une évaluation du risque personnalisée, offrant ainsi aux organisations une vision claire des menaces potentielles. Du côté des intégrations, il fonctionne efficacement avec les solutions SIEM, les plateformes Cloud et diverses sources de renseignements sur les menaces, garantissant une collecte efficiente d'un large éventail de données.

Pros and Cons

Pros:

- Apprentissage automatique avancé pour une identification précise des menaces

- Évaluation du risque personnalisable pour une analyse de sécurité sur mesure

- Large éventail de capacités d'intégration avec les principales plateformes

Cons:

- Peut être déroutant pour les petites entreprises

- La configuration initiale nécessite une équipe technique dédiée

- Les informations tarifaires ne sont pas disponibles de manière transparente sur le site web

Cynet est une plateforme de cybersécurité conçue pour offrir une détection et une réponse automatisées aux menaces. Elle utilise des algorithmes d'apprentissage automatique pour reconnaître et contrer diverses menaces en temps réel, ce qui en fait une solution efficace pour les organisations nécessitant une réponse rapide aux menaces émergentes. L'accent mis par l'outil sur l'automatisation et la détection rapide fait de lui le meilleur choix pour la détection automatisée des menaces.

Pourquoi j'ai choisi Cynet : J'ai choisi Cynet pour son engagement à automatiser le processus souvent complexe de détection et de réponse aux menaces. Grâce à l'utilisation d'algorithmes d'apprentissage automatique avancés, il se distingue des solutions traditionnelles qui reposent davantage sur les interventions manuelles. L'intégration de l'automatisation dans la détection et la réponse aux menaces chez Cynet justifie pourquoi je le considère comme le meilleur pour ce cas d'utilisation spécifique.

Fonctionnalités et intégrations remarquables :

Cynet propose une découverte automatisée des menaces, une réponse en temps réel et une fonctionnalité intégrée d'Endpoint Detection and Response (EDR). Il s'intègre aux principales solutions tierces comme les SIEM, SOAR et les systèmes de gestion de tickets, facilitant ainsi un flux de travail efficace dans divers environnements de sécurité.

Pros and Cons

Pros:

- Forte concentration sur l'automatisation de la détection des menaces

- S'intègre avec d'autres outils essentiels de cybersécurité

- Fournit des analyses et des informations détaillées

Cons:

- Les informations tarifaires ne sont pas facilement accessibles

- Peut être trop complexe pour les petites et moyennes entreprises

- Certains utilisateurs pourraient préférer un contrôle manuel plus poussé du traitement des menaces

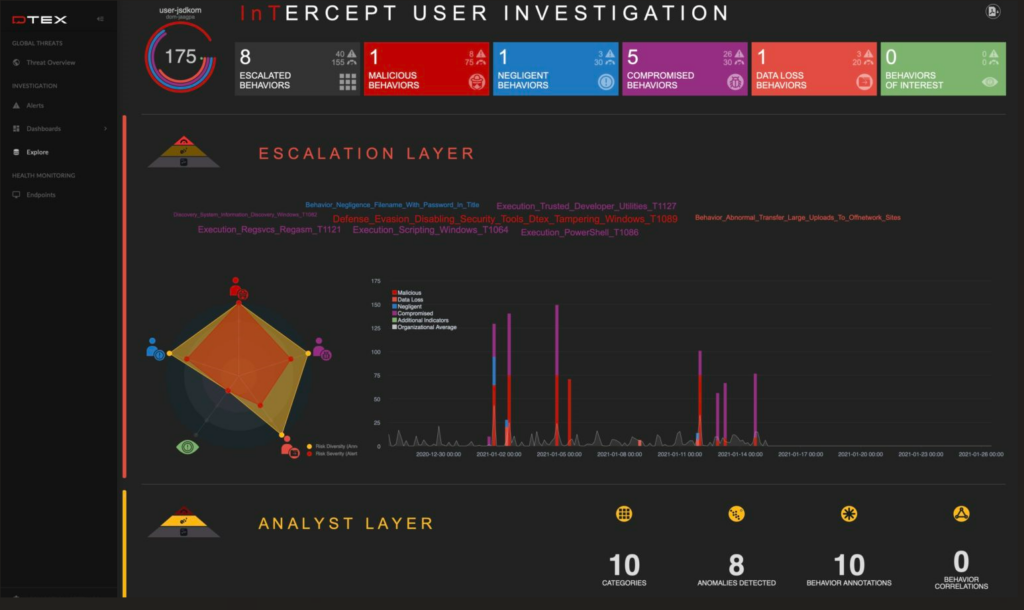

Dtex Systems se spécialise dans la détection et la surveillance des menaces internes. En mettant l'accent sur la reconnaissance des comportements inhabituels des utilisateurs au sein d'une organisation, il convient parfaitement aux entreprises souhaitant se protéger contre les risques internes.

Pourquoi j'ai choisi Dtex Systems : J'ai sélectionné Dtex Systems après avoir soigneusement étudié sa spécialisation dans la détection des menaces internes. Parmi la multitude d'outils que j'ai analysés, il s'est démarqué grâce à son accent particulier sur le suivi des activités des utilisateurs dans l'organisation. Cette focalisation unique en fait une solution efficace pour les entreprises préoccupées par les violations de sécurité internes et les accès non autorisés.

Fonctionnalités et intégrations remarquables :

Dtex Systems offre des fonctionnalités impressionnantes, telles qu'une surveillance complète de l'activité des utilisateurs, une visibilité approfondie des points de terminaison, et une veille spécialisée sur les menaces internes. Quant aux intégrations, il fonctionne efficacement avec les principaux systèmes SIEM, plateformes RH et divers services cloud, renforçant ainsi sa capacité à détecter les activités internes suspectes.

Pros and Cons

Pros:

- Spécialisé dans la veille sur les menaces internes

- Visibilité robuste des points de terminaison pour une supervision approfondie

- Grande variété de possibilités d'intégration avec d'autres plateformes

Cons:

- Peut ne pas convenir aux petites entreprises

- Nécessite une équipe de sécurité dédiée pour une utilisation optimale

- Manque de transparence sur les tarifs affichés sur le site web

Gurucul Cloud Analytics est conçu pour fournir des analyses comportementales basées sur le cloud, observant et interprétant les interactions des utilisateurs et des entités au sein des environnements cloud. Cette spécialisation en fait le choix idéal pour les organisations qui dépendent fortement des services cloud, où la compréhension des schémas de comportement est cruciale.

Pourquoi j'ai choisi Gurucul Cloud Analytics : J'ai sélectionné Gurucul Cloud Analytics en raison de son accent particulier sur l'analyse comportementale centrée sur le cloud. Après avoir évalué et comparé plusieurs outils, Gurucul s'est distingué par son approche dédiée à l'analyse du comportement des utilisateurs et des entités dans le cloud. Cela en fait la meilleure option pour les organisations qui ont besoin d'une compréhension approfondie des activités au sein de leur infrastructure cloud.

Fonctionnalités remarquables & intégrations :

Les principales fonctionnalités de Gurucul Cloud Analytics incluent la détection d'anomalies en temps réel, des capacités de chasse aux menaces dans le cloud, et des configurations de politiques flexibles adaptées aux besoins spécifiques des organisations. Il s'intègre efficacement avec diverses plateformes cloud telles qu'AWS, Azure et Google Cloud, ainsi qu'avec les principaux systèmes SIEM et flux de renseignements sur les menaces.

Pros and Cons

Pros:

- Adapté pour l'analyse comportementale centrée sur le cloud

- Détection d'anomalies en temps réel pour une réaction rapide

- Large gamme d'intégrations avec les principaux fournisseurs de cloud

Cons:

- Peut ne pas convenir aux organisations ayant une utilisation limitée du cloud

- Nécessite une certaine expertise technique pour une utilisation optimale

- L'exigence d'un nombre minimum de licences peut limiter l'accessibilité pour les petites équipes

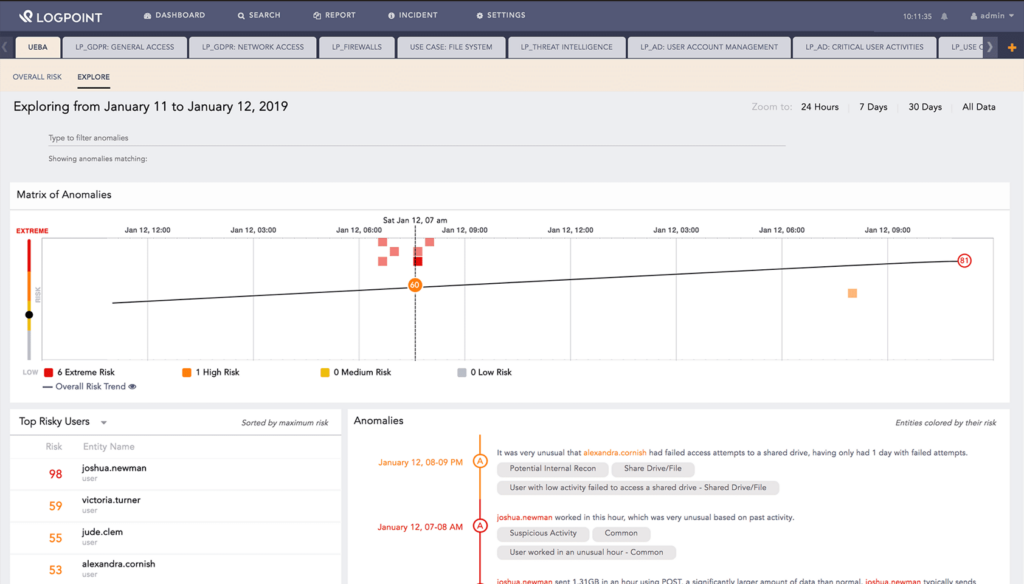

Logpoint se concentre sur la gestion de la conformité, offrant des solutions qui aident les organisations à répondre à diverses exigences réglementaires. Logpoint garantit que les entreprises peuvent maintenir leur conformité aux normes et réglementations sectorielles.

Pourquoi j'ai choisi Logpoint : J'ai choisi Logpoint après avoir comparé plusieurs outils, en particulier pour sa forte orientation sur la gestion de la conformité. Sa façon de simplifier le processus en unifiant les sources de données et en rendant les rapports plus accessibles le distingue nettement. C’est le meilleur outil pour les entreprises ayant des exigences de conformité complexes et cherchant une approche spécialisée.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités de Logpoint comprennent des capacités de reporting complètes, des tableaux de bord personnalisables adaptés à des besoins de conformité spécifiques, ainsi qu'une surveillance en temps réel du respect des normes. Il s'intègre à de nombreuses applications d'entreprise et environnements informatiques, assurant des contrôles de conformité cohérents sur diverses plateformes.

Pros and Cons

Pros:

- Accent spécialisé sur la gestion de la conformité

- Rapports et tableaux de bord personnalisables pour diverses régulations

- Intégration avec un large éventail d'applications d'entreprise

Cons:

- Peut s'avérer trop spécialisé pour les organisations sans besoins de conformité étendus

- L'exigence d'un nombre minimum de postes peut être un frein pour les petites équipes

- Nécessite une expertise pour exploiter pleinement ses capacités

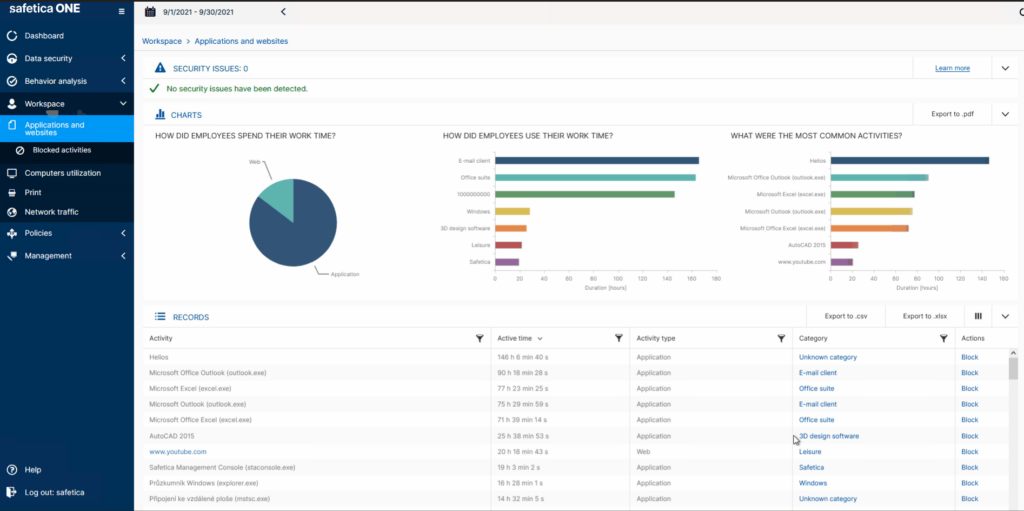

Safetica UEBA (User and Entity Behavior Analytics) est une plateforme de sécurité conçue pour protéger les données sensibles au sein d'une organisation. En utilisant l'analyse comportementale, elle identifie et prévient les potentielles violations de données ou menaces internes, répondant ainsi au besoin essentiel de protection des données sensibles.

Pourquoi j'ai choisi Safetica UEBA : J'ai choisi Safetica UEBA après avoir examiné minutieusement les outils de sécurité, en me concentrant sur ceux offrant une protection robuste des données sensibles. Le mélange unique d'analyse comportementale et de prévention des pertes de données de Safetica l'a fait ressortir du lot. J'ai estimé qu'il s'agit de la meilleure solution pour les organisations qui ont besoin de solutions spécialisées afin de se prémunir contre les menaces internes et externes envers les données sensibles.

Fonctionnalités remarquables & intégrations :

Safetica propose des fonctionnalités telles que la détection des menaces en temps réel, des analyses avancées du comportement des utilisateurs, la sécurité des données et la classification des données. Son intégration avec les principales plateformes de protection des points de terminaison et les systèmes de gestion des informations et des événements de sécurité (SIEM) permet d'assurer un environnement sécurisé.

Pros and Cons

Pros:

- Spécialisé dans la protection des données sensibles

- Offre une détection des menaces et des analyses en temps réel

- S'intègre avec les plateformes de sécurité courantes

Cons:

- Informations sur les tarifs non transparentes

- Peut être trop complexe pour les petites entreprises

- Nécessite une expertise pour l'installation et la gestion

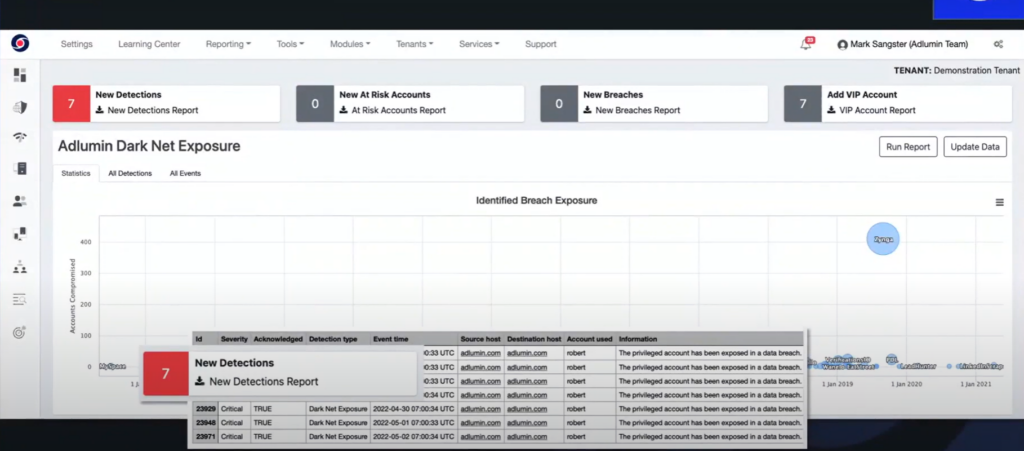

Adlumin propose des solutions de sécurité spécialisées, conçues pour le secteur financier. En se concentrant sur cette industrie, la plateforme offre une protection complète contre les menaces propres aux banques, coopératives de crédit et autres institutions financières.

Pourquoi j'ai choisi Adlumin : J'ai sélectionné Adlumin après avoir évalué divers outils axés sur la sécurité financière. L'orientation spécifique d'Adlumin vers le secteur financier la distingue, en proposant des solutions personnalisées pour relever les défis particuliers à cette industrie. J'ai estimé que cette spécialisation dans la sécurité financière en fait le meilleur choix pour les institutions cherchant à protéger leurs données sensibles et à se conformer aux réglementations du secteur.

Fonctionnalités clés & intégrations :

Adlumin propose des fonctionnalités telles que la détection de menaces en temps réel, des rapports de conformité adaptés et l'analyse prédictive des menaces financières. Il s'intègre aux principaux systèmes bancaires, processeurs de paiement et plateformes bancaires centrales, garantissant une démarche de sécurité globale pour les institutions financières.

Pros and Cons

Pros:

- Spécialisé dans la sécurité du secteur financier

- Intégration robuste avec les principales plateformes financières

- Fonctionnalités adaptées à la détection de menaces et à la conformité dans l'industrie financière

Cons:

- Peut ne pas convenir aux secteurs non financiers

- Exigence de nombre minimum de licences pouvant limiter les petites organisations

- Manque de polyvalence pour des applications hors du domaine financier

Autres outils UEBA

Voici quelques autres options d’outils UEBA qui n’ont pas été retenues dans ma sélection, mais qui méritent tout de même votre attention :

- ActivTrak

Idéal pour le suivi de la productivité des employés

- ManageEngine ADAudit Plus

Idéal pour l'audit d'Active Directory

- Veriato

Idéal pour la surveillance de l'activité des utilisateurs

Critères de sélection des outils UEBA

Pour choisir les meilleurs outils UEBA à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs ainsi que leurs difficultés, comme la détection des menaces internes et la gestion des anomalies de comportement des utilisateurs. J’ai également utilisé le cadre d’évaluation suivant pour garantir une sélection structurée et équitable :

Fonctionnalité essentielle (25 % du score total)

Pour être inclus dans cette liste, chaque solution devait répondre à ces cas d’utilisation courants :

- Détection des menaces internes

- Surveillance du comportement des utilisateurs

- Identification des anomalies

- Génération d’alertes de sécurité

- Intégration avec les systèmes de sécurité existants

Fonctionnalités complémentaires remarquables (25 % du score total)

Pour affiner davantage la sélection, j’ai aussi recherché des fonctionnalités uniques, telles que :

- Algorithmes avancés d’apprentissage automatique

- Analyse de données en temps réel

- Tableaux de bord personnalisables

- Compatibilité cloud

- Rapports de conformité

Facilité d’utilisation (10 % du score total)

Pour juger la convivialité de chaque système, j’ai pris en compte les éléments suivants :

- Interface intuitive

- Navigation facile

- Courbe d’apprentissage minimale

- Design réactif

- Options de personnalisation

Intégration et prise en main (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Accès à des visites interactives du produit

- Guides utilisateur complets

- Assistance par chatbot

- Webinaires pour les nouveaux utilisateurs

Support client (10 % du score total)

Pour évaluer les services d'assistance clientèle de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité d’une assistance 24h/24 et 7j/7

- Options d’assistance multicanales

- Délai de réponse

- Accès à des représentants compétents

- Disponibilité d'une documentation d'aide

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les critères suivants :

- Tarifs compétitifs

- Formules tarifaires flexibles

- Structure tarifaire transparente

- Coût par rapport aux fonctionnalités

- Réductions pour engagements à long terme

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Notes de satisfaction globale

- Fréquence des retours positifs

- Problèmes fréquemment signalés

- Recommandations des utilisateurs

- Témoignages sur la facilité d’utilisation

Comment choisir des outils UEBA

Il est facile de se perdre dans de longues listes de fonctionnalités et des grilles tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de points à garder à l’esprit :

| Facteur | Ce qu’il faut considérer |

|---|---|

| Évolutivité | L’outil peut-il évoluer avec votre organisation ? Pensez au nombre d’utilisateurs et au volume de données à venir. Recherchez des formules flexibles pour accompagner votre développement. |

| Intégrations | Fonctionne-t-il avec vos systèmes existants ? Vérifiez la compatibilité avec vos outils de sécurité et logiciels actuels pour éviter les silos de données. |

| Personnalisation | Pouvez-vous l’adapter à vos besoins ? Évaluez les options pour ajuster les paramètres et créer des rapports personnalisés correspondant à vos processus. |

| Facilité d’utilisation | L’interface est-elle intuitive ? Vérifiez que votre équipe peut rapidement apprendre à utiliser l’outil sans formation approfondie ni courbe d’apprentissage importante. |

| Déploiement et prise en main | Combien de temps pour démarrer ? Évaluez le temps et les ressources nécessaires pour déployer l’outil et former votre personnel. |

| Coût | Est-ce dans votre budget ? Comparez les plans tarifaires et considérez le coût total de possession, y compris les frais cachés ou les suppléments pour des fonctionnalités additionnelles. |

| Garanties de sécurité | Mesures de sécurité robustes ? Vérifiez les normes de chiffrement, les politiques de protection des données et la conformité avec la réglementation du secteur. |

Qu’est-ce qu’un outil UEBA ?

Un outil UEBA (User and Entity Behavior Analytics) est un système de sécurité qui utilise l’apprentissage automatique et des algorithmes pour analyser les schémas de comportement des utilisateurs et des entités au sein du réseau d’une organisation. En apprenant le comportement habituel, ces outils permettent de détecter les activités anormales qui pourraient indiquer une menace de sécurité potentielle, comme des identifiants compromis ou des menaces internes.

Fonctionnalités

Lorsque vous sélectionnez des outils UEBA, veillez à porter attention aux fonctionnalités clés suivantes :

- Surveillance du comportement des utilisateurs : Suit les activités des utilisateurs afin d'identifier des schémas inhabituels pouvant indiquer des menaces à la sécurité.

- Détection d'anomalies : Analyse les écarts par rapport au comportement habituel pour repérer d’éventuelles menaces internes ou des comptes compromis.

- Alertes en temps réel : Fournit des notifications immédiates concernant des activités suspectes pour permettre une réaction et une atténuation rapides.

- Capacités d'intégration : Se connecte sans problème aux systèmes et logiciels de sécurité existants afin d’assurer une couverture complète des menaces.

- Tableaux de bord personnalisables : Permet aux utilisateurs d’adapter l’interface et les rapports aux besoins et processus spécifiques de l’organisation.

- Algorithmes d’apprentissage automatique : Utilise des algorithmes avancés pour améliorer l’exactitude de la détection des menaces au fil du temps.

- Rapports de conformité : Génère des rapports qui aident les organisations à respecter les réglementations et normes du secteur.

- Scalabilité : S'adapte à l’augmentation des volumes de données et du nombre d’utilisateurs, soutenant la croissance organisationnelle à long terme.

- Chiffrement des données : Garantit que toutes les données des utilisateurs sont protégées et sécurisées contre tout accès non autorisé.

- Interface conviviale : Offre une conception intuitive qui permet aux utilisateurs de naviguer et d’utiliser l’outil facilement et efficacement.

Bénéfices

L’implémentation d’outils UEBA offre plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns dont vous pourrez bénéficier :

- Sécurité renforcée : Détecte les menaces internes et les activités inhabituelles, aidant à prévenir les violations de données.

- Réaction rapide : Les alertes en temps réel permettent d’agir immédiatement afin de réduire les risques potentiels.

- Meilleure conformité : Génère des rapports qui facilitent le respect des réglementations et normes du secteur.

- Scalabilité : Évolue avec votre organisation, accueillant plus d’utilisateurs et de données sans difficulté.

- Allocation efficace des ressources : Libère le personnel informatique grâce à l’automatisation de la détection des menaces et à la réduction de la surveillance manuelle.

- Prise de décision éclairée : Offre des informations via des tableaux de bord personnalisables, facilitant la planification stratégique.

- Confiance accrue : Renforce la confiance des parties prenantes en montrant l’engagement envers la sécurité des données.

Coûts & Tarification

Choisir des outils UEBA implique de comprendre les différents modèles de tarification et forfaits disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options additionnelles, et plus encore. Le tableau ci-dessous résume les formules courantes, leurs prix moyens, ainsi que les fonctionnalités typiques incluses dans les solutions d’outils UEBA :

Tableau comparatif des plans pour les outils UEBA

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Surveillance basique du comportement des utilisateurs, alertes limitées et rapports simples. |

| Forfait personnel | $10-$30/user/month | Surveillance améliorée, détection des anomalies et tableaux de bord personnalisables. |

| Forfait entreprise | $30-$60/user/month | Alertes en temps réel, capacités d’intégration et rapports de conformité. |

| Forfait Entreprise+ | $60-$100/user/month | Apprentissage automatique avancé, scalabilité complète et protections de sécurité complètes. |

FAQ sur les outils UEBA

Voici quelques réponses aux questions courantes sur les outils UEBA :

Les outils UEBA conviennent-ils aux petites entreprises ?

Oui, de nombreux outils UEBA proposent des solutions évolutives qui peuvent être adaptées aux petites entreprises. Même si un outil UEBA complet peut sembler intimidant, les petites entreprises peuvent profiter de certaines fonctionnalités essentielles pour améliorer leur posture de sécurité. Il est conseillé de consulter un fournisseur spécialisé dans les solutions pour petites entreprises afin de trouver la solution la mieux adaptée.

Comment les outils UEBA améliorent-ils la sécurité ?

Les outils UEBA améliorent la sécurité en analysant le comportement des utilisateurs pour détecter les activités inhabituelles susceptibles d’indiquer des menaces. Ils utilisent des algorithmes pour établir une base de référence des comportements normaux et vous alertent en cas d’écart. Cette approche proactive aide à prévenir les violations de données et les menaces internes, offrant ainsi une tranquillité d’esprit à votre équipe de sécurité.

Les outils UEBA peuvent-ils s'intégrer aux systèmes existants ?

Oui, la plupart des outils UEBA peuvent s’intégrer aux systèmes de sécurité existants. Ils sont souvent dotés d’API ou de connecteurs qui permettent une intégration transparente avec les solutions SIEM, IAM et autres outils de sécurité. Cette intégration garantit une détection complète des menaces sur toutes les plateformes utilisées par votre organisation, renforçant ainsi la posture de sécurité globale.

Les outils UEBA nécessitent-ils beaucoup de maintenance ?

Non, les outils UEBA ne nécessitent généralement pas une maintenance intensive. Ils incluent souvent des mises à jour automatiques et une gestion basée sur le cloud, ce qui réduit la charge de travail de votre équipe informatique. Cependant, une surveillance régulière et des ajustements occasionnels de la configuration peuvent être nécessaires pour garantir des performances optimales et s’adapter à l’évolution des besoins en sécurité.

Et après :

Si vous recherchez des outils UEBA, contactez un conseiller SoftwareSelect pour obtenir des recommandations gratuites.

Vous remplissez un formulaire puis un court échange permet de préciser vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à étudier. Ils vous accompagnent même tout au long du processus d'achat, y compris lors des négociations de prix.