10 Meilleurs outils IA de cybersécurité - Sélection

Les enjeux de cybersécurité sont une préoccupation constante pour les experts technologiques comme vous. Le paysage des menaces évolue, et les méthodes traditionnelles sont souvent insuffisantes. C’est là que les outils IA de cybersécurité interviennent, avec des fonctionnalités avancées capables de s’adapter en temps réel aux nouvelles menaces.

Les capacités d’IA aident votre équipe à détecter des anomalies, anticiper d’éventuelles violations de données, et réagir rapidement aux incidents. Ces outils sont essentiels pour maintenir un environnement sécurisé sans épuiser vos ressources.

Dans cet article, je partage mon avis objectif sur les meilleurs outils IA de cybersécurité actuellement disponibles. Vous découvrirez leurs fonctionnalités, leurs points forts, et comment ils peuvent répondre à vos problématiques de sécurité. Préparez-vous à explorer des solutions qui optimiseront vos stratégies de cybersécurité.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils IA de cybersécurité

Ce tableau comparatif synthétise les tarifs de mes principales recommandations d’outils IA de cybersécurité pour vous aider à trouver celui qui correspond à votre budget et vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l’atténuation adaptative des attaques DDoS | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la sécurité des terminaux pilotée par l'IA | Démo gratuite disponible | À partir de 179,99 $/terminal (facturé annuellement) | Website | |

| 3 | Idéal pour la protection IA des points de terminaison | Essai gratuit de 15 jours + démo gratuite disponible | À partir de $59.99/appareil/an (facturé annuellement) | Website | |

| 4 | Idéal pour la détection des menaces par email | Démo gratuite disponible sur demande | À partir de $1.65 par utilisateur actif/mois | Website | |

| 5 | Idéal pour la détection d’arnaques basée sur l’IA | Essai gratuit de 30 jours | À partir de 119,99 $/an (facturé annuellement) | Website | |

| 6 | Idéal pour l'intégration avec Microsoft 365 | Démo gratuite disponible | À partir de $4/heure | Website | |

| 7 | Meilleur pour la gestion des menaces cloud native | Démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Meilleur pour la défense réseau basée sur l'IA | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour une intelligence des menaces basée sur l'IA | Démo gratuite disponible | Tarification sur demande | Website | |

| 10 | Idéal pour les analyses de sécurité cloud | Démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils IA de cybersécurité

Retrouvez ci-dessous mes résumés détaillés des meilleurs outils IA de cybersécurité de ma sélection. Mes avis couvrent en profondeur les fonctionnalités clés, avantages et inconvénients, intégrations et cas d’usage idéal de chaque outil, afin de vous aider à choisir le meilleur pour vos besoins.

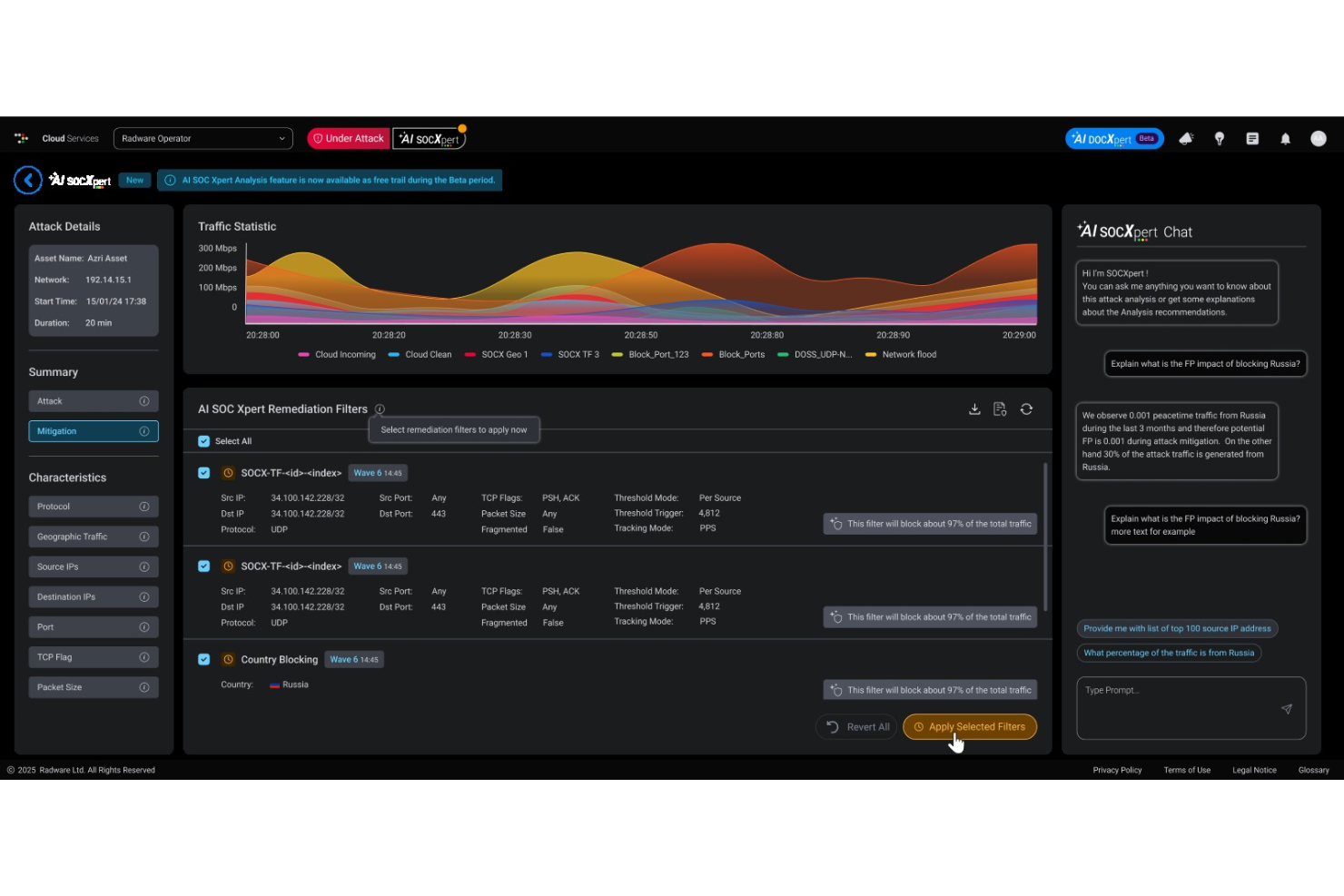

Radware intègre la détection et la mitigation des menaces alimentées par l’IA dans les domaines traditionnels de la cybersécurité, aidant les équipes à sécuriser les applications web, les API et les réseaux tout en s’adaptant à des attaques de plus en plus sophistiquées. Ses solutions séduisent les responsables de la sécurité et les équipes informatiques des moyennes et grandes entreprises, en particulier celles qui protègent des environnements hybrides et cloud sous la pression de menaces automatisées et pilotées par l’IA.

Pourquoi j’ai choisi Radware

J’ai choisi Radware parce que son approche axée sur la sécurité basée sur l’IA correspond aux besoins des équipes de cybersécurité modernes pour affronter directement des menaces intelligentes et automatisées. Sa technologie propriétaire EPIC-AI intègre le machine learning et l’IA générative dans les moteurs de protection centraux, offrant à votre équipe une détection et une réponse automatisées et adaptatives contre des menaces comme les attaques DDoS, les bots et les abus d’API. Radware a également récemment introduit Agentic AI Protection pour relever les défis de sécurité posés par les agents IA autonomes et les abus comportementaux dans les flux de travail en entreprise.

Fonctionnalités clés de Radware

En plus des défenses pilotées par l’IA mentionnées ci-dessus, Radware propose plusieurs autres capacités appréciées des équipes de sécurité et d’infrastructure :

- Bot Manager : Détecte et atténue le trafic non humain tentant d’exploiter des points de terminaison IA, garantissant la sécurité des modèles et des API.

- Service Cloud WAF : Fournit une protection continue par pare-feu applicatif web contre les menaces du Top 10 de l’OWASP et un apprentissage adaptatif des politiques pour personnaliser les défenses.

- Protection des API : Découvre et sécurise automatiquement les points de terminaison API à l’aide de politiques adaptées et de la prévention des attaques logiques.

- Cyber Controller : Centralise la gestion, la configuration et la visibilité du cycle de vie des attaques sur l’ensemble des produits de sécurité Radware.

Intégrations Radware

Radware s’intègre avec Cisco, IBM, Microsoft, Kentik, RSA SecurID, Elastic et FastNetMon. Ces intégrations renforcent ses capacités dans la sécurité réseau, la gestion et la collaboration dans divers secteurs.

Pros and Cons

Pros:

- Des modèles d’IA performants détectent rapidement de nouveaux schémas d’attaque.

- Agentic AI Protection réduit les abus automatisés des flux de travail.

- La mitigation des bots basée sur le comportement réduit l’épuisement des ressources.

Cons:

- Les modèles d’IA à haute précision requièrent parfois de longues périodes d’ajustement.

- Les mises à jour matérielles sur site peuvent créer une surcharge opérationnelle.

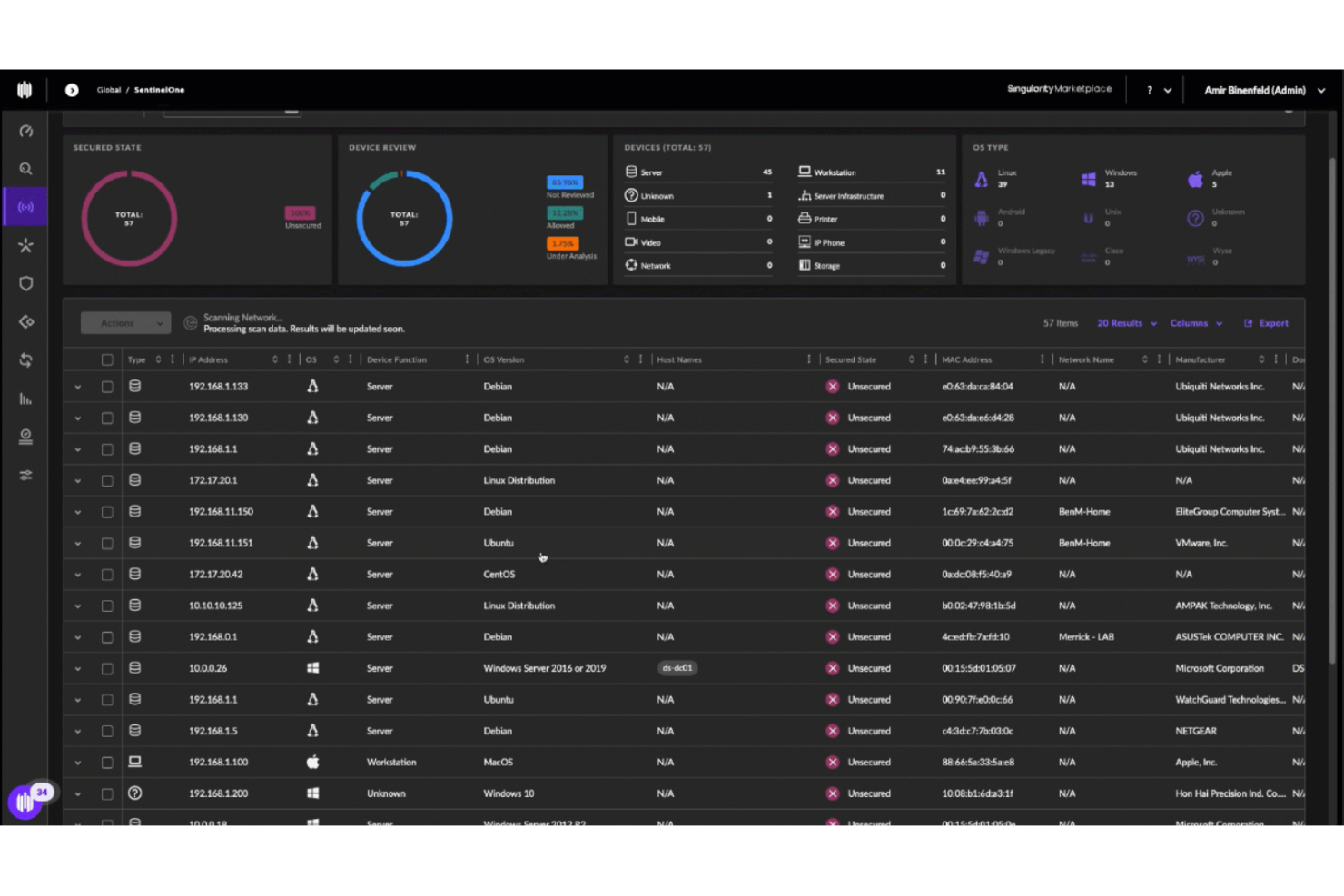

SentinelOne est une solution de cybersécurité axée sur la protection des terminaux basée sur l'IA. Elle s'adresse aux organisations souhaitant sécuriser leurs terminaux grâce à des capacités avancées de détection et de réponse aux menaces.

Pourquoi j'ai choisi SentinelOne : SentinelOne est reconnue pour sa sécurité des terminaux basée sur l'IA, offrant une détection et une réponse aux menaces en temps réel. Ses capacités d'IA comprennent des modèles comportementaux qui identifient et stoppent les menaces avant qu'elles ne causent des dégâts. Cette approche proactive permet à votre équipe de se concentrer sur d'autres tâches pendant que SentinelOne gère la sécurité. Ses fonctions de réponse automatisée assurent une neutralisation rapide des menaces, limitant ainsi d'éventuels dommages.

Fonctionnalités clés & intégrations :

Fonctionnalités : outils de chasse aux menaces pour révéler les menaces dissimulées, protection des terminaux pour un large éventail d'appareils, et automatisation de la gestion des incidents afin de réduire les interventions manuelles. Ces fonctionnalités permettent de maintenir un environnement sécurisé et efficace.

Intégrations : Splunk, ServiceNow, AWS, Microsoft Azure, Okta, IBM QRadar, Fortinet et Zscaler.

Pros and Cons

Pros:

- La réponse automatisée aux menaces réduit l'intervention manuelle

- Protection et surveillance des terminaux en temps réel

- Les modèles d'IA comportementale renforcent la sécurité

Cons:

- La configuration initiale peut être complexe

- Peut nécessiter un effort de gestion continu

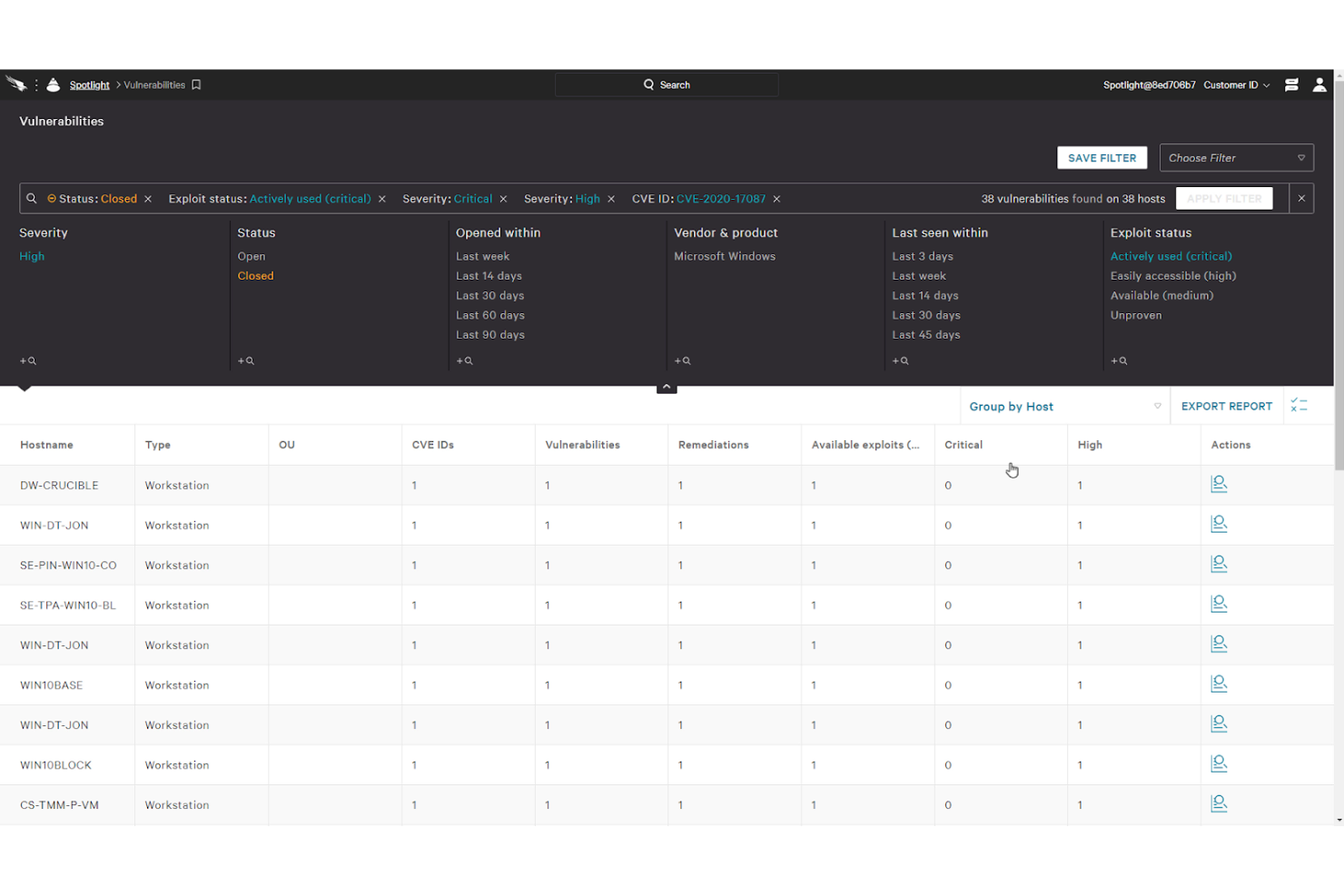

CrowdStrike est une plateforme de cybersécurité alimentée par l'IA, utilisée par les organisations qui ont besoin d'une protection avancée des points de terminaison. Elle propose des solutions de renseignement sur les menaces et de sécurité des terminaux qui tirent parti de l'IA pour détecter et répondre aux cybermenaces.

Pourquoi j'ai choisi CrowdStrike : CrowdStrike se concentre sur la protection des points de terminaison grâce à l'IA. Son renseignement sur les menaces, piloté par l'IA, fournit des informations en temps réel sur les menaces potentielles. La plateforme utilise l'apprentissage automatique pour analyser et identifier les activités suspectes sur les points de terminaison. Cette approche proactive garantit la protection de vos appareils contre les menaces cybernétiques en constante évolution.

Fonctionnalités & intégrations remarquables :

Fonctionnalités incluent des capacités de chasse aux menaces pour rechercher les menaces cachées, une visibilité en temps réel sur l'activité des points de terminaison, ainsi que des outils de réponse aux incidents pour agir lors d'événements de sécurité. Ces fonctionnalités renforcent la capacité de votre équipe à maintenir la sécurité des terminaux.

Intégrations incluent Splunk, ServiceNow, AWS, Google Cloud, Microsoft Azure, Okta, IBM QRadar, Zscaler et SailPoint.

Pros and Cons

Pros:

- Mises à jour en temps réel du renseignement sur les menaces

- Fonctionnalités proactives de chasse aux menaces

- Détection et réponse sur les points de terminaison

Cons:

- La configuration initiale peut être complexe

- Une surveillance continue est recommandée

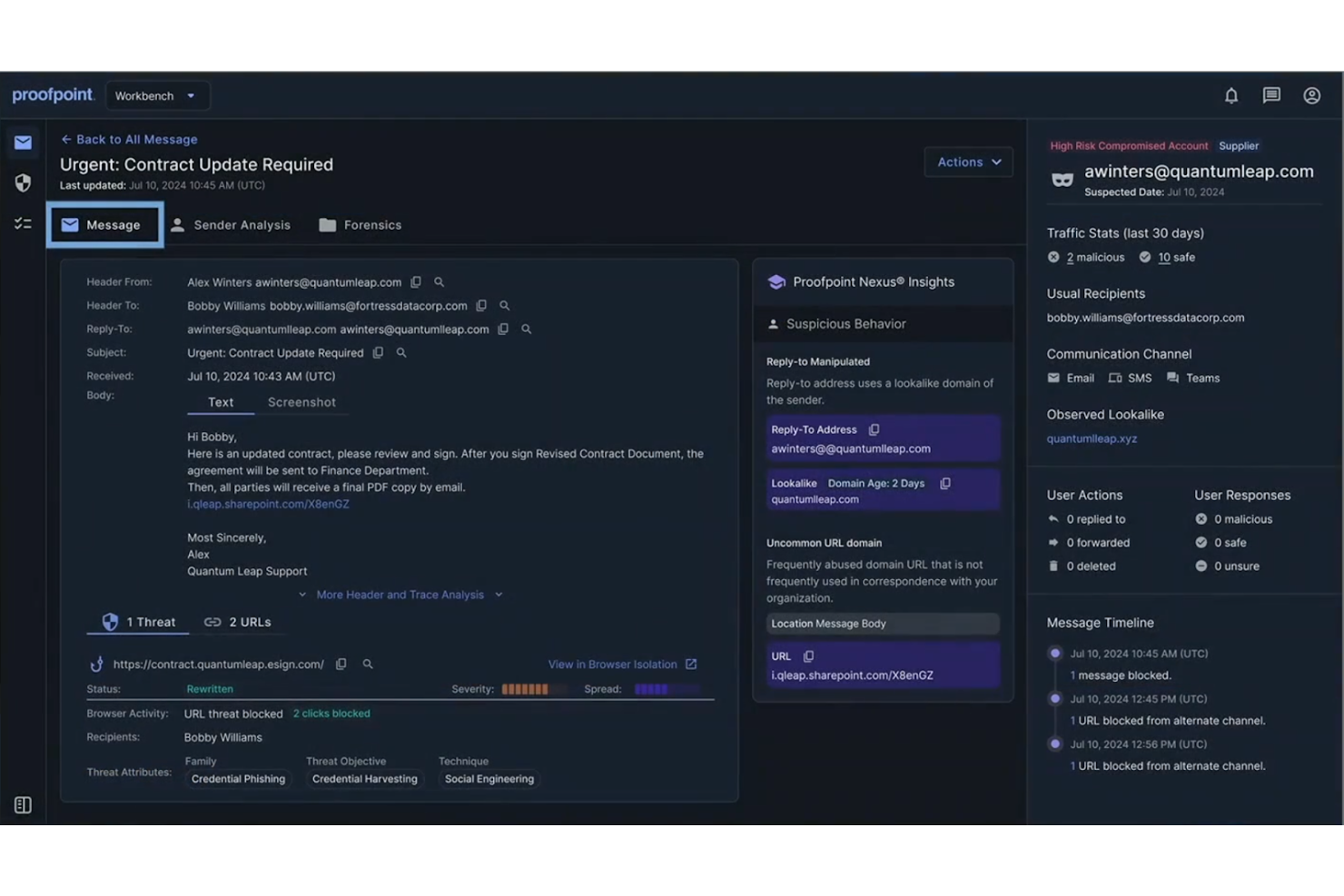

Proofpoint est une solution de cybersécurité utilisée par les organisations ayant besoin d'une sécurité avancée pour leurs emails. Elle aide les entreprises à détecter et à atténuer les menaces par email grâce à des fonctionnalités basées sur l'IA.

Pourquoi j'ai choisi Proofpoint : Les capacités d'IA de Proofpoint lui permettent d'identifier les attaques de phishing et les courriels malveillants. L'outil utilise l'apprentissage automatique pour s'adapter aux nouveaux schémas de menaces, fournissant une protection en temps réel à votre équipe. Avec Proofpoint, vous pouvez compter sur son IA pour protéger vos communications par email contre les attaques sophistiquées.

Fonctionnalités phares et intégrations :

Fonctionnalités comprenant une protection avancée contre les menaces qui analyse le contenu des emails pour détecter les risques, la prévention de la perte de données pour sécuriser les informations sensibles, et le chiffrement des emails pour garantir la confidentialité. Ces fonctionnalités protègent conjointement les canaux de communication de votre organisation contre les menaces.

Intégrations incluent Microsoft 365, Google Workspace, Slack, Salesforce, Box, Dropbox, Splunk, IBM QRadar et ServiceNow.

Pros and Cons

Pros:

- IA avancée pour la détection du phishing

- Surveillance des menaces email en temps réel

- Politiques de sécurité personnalisables

Cons:

- La configuration peut nécessiter une expertise en sécurité

- Ciblé principalement sur la sécurité des emails

Pour les entreprises à la recherche de solutions de cybersécurité avancées, Norton Small Business propose une approche personnalisée pour protéger vos actifs numériques. Conçue spécifiquement pour les petites entreprises, elle répond aux défis uniques auxquels sont confrontées les sociétés disposant de ressources informatiques limitées. En offrant des fonctionnalités telles que la protection contre les logiciels malveillants, la détection des menaces en temps réel et la sécurité des données, Norton garantit que votre entreprise reste protégée contre l'évolution des cybermenaces. Cela en fait un choix attrayant pour les propriétaires de petites entreprises et les responsables informatiques souhaitant sécuriser leurs opérations sans la complexité des solutions à grande échelle.

Pourquoi j’ai choisi Norton

J’ai choisi Norton pour son engagement à fournir aux petites entreprises des outils de cybersécurité essentiels intégrant des fonctionnalités basées sur l’IA. Parmi ses fonctionnalités phares, l’outil de détection d’arnaques doté d’intelligence artificielle est particulièrement important pour identifier les tentatives de phishing sophistiquées et les attaques d’ingénierie sociale. De plus, la détection des menaces en temps réel de Norton surveille activement et répond aux menaces émergentes, assurant la sécurité des données de votre entreprise. Ces caractéristiques correspondent aux besoins des petites entreprises qui cherchent une protection robuste contre les cybermenaces sans nécessiter de compétences informatiques poussées.

Fonctionnalités clés de Norton

En plus de la détection d'arnaques avec IA et de la détection des menaces en temps réel, Norton propose plusieurs autres fonctionnalités conçues pour les petites entreprises :

- Sécurité des appareils : Protège les appareils professionnels contre les logiciels malveillants et autres cybermenaces, garantissant ainsi des opérations sûres.

- Sauvegarde cloud : Offre 250 Go de stockage cloud sécurisé pour les données professionnelles critiques, avec une option de mise à niveau pour plus d’espace.

- VPN sécurisé : Chiffre votre connexion Internet, offrant ainsi confidentialité et sécurité lors des activités en ligne.

- Surveillance du dark web : Vous alerte si les données de votre entreprise apparaissent sur le dark web, permettant d’agir rapidement en cas de problème.

Intégrations Norton

Aucune intégration native n’est actuellement répertoriée par Norton.

Pros and Cons

Pros:

- VPN intégré et sécurité des points de terminaison

- Chiffrement de niveau bancaire pour sécuriser le trafic des entreprises

- Prend en charge plusieurs appareils et plateformes

Cons:

- Aucune adresse IP dédiée disponible

- Options de configuration VPN avancées limitées

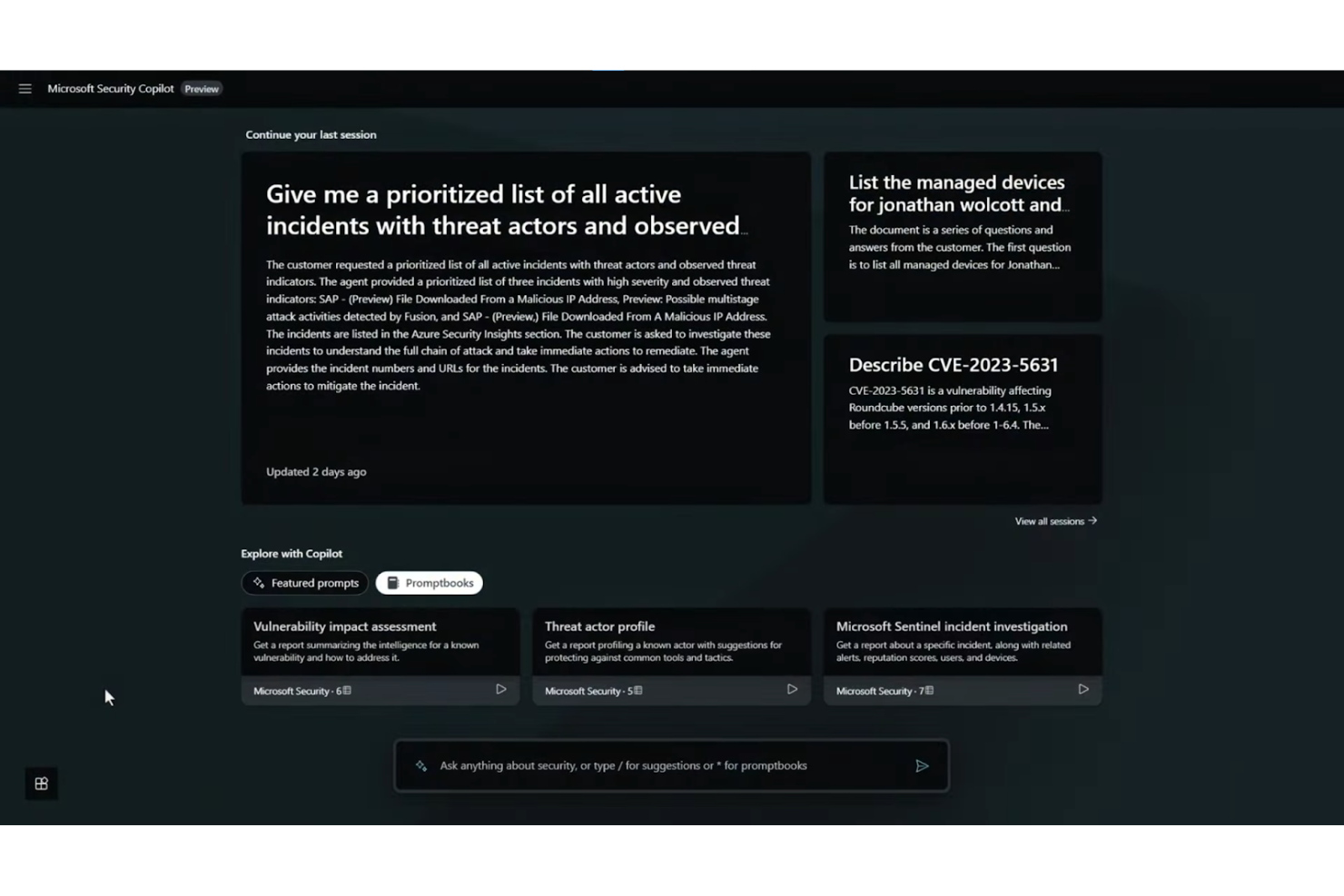

Microsoft Security Copilot est une solution de cybersécurité basée sur l'IA, conçue pour les organisations utilisant les produits Microsoft. Elle offre une détection avancée des menaces et une gestion de la sécurité, en s'appuyant sur l'intelligence artificielle pour renforcer votre écosystème Microsoft existant.

Pourquoi j'ai choisi Microsoft Security Copilot : Microsoft Security Copilot s'intègre à Microsoft 365, offrant une solution de sécurité cohérente. Ses fonctionnalités d'IA comprennent la détection des menaces qui utilise l'apprentissage automatique pour identifier les risques potentiels. Cette intégration avec Microsoft 365 permet une approche unifiée de la gestion de la sécurité de votre organisation.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent l'analytique avancée des menaces pour identifier les vulnérabilités, des outils de réponse aux incidents pour simplifier la gestion des menaces par votre équipe, ainsi que des outils de gestion de la conformité pour vous aider à respecter les standards de l'industrie. Ces fonctionnalités garantissent que votre organisation maintient une posture de sécurité solide.

Intégrations incluent Microsoft Defender (XDR), Microsoft Sentinel, Microsoft Intune, Microsoft Entra (Azure AD) et d'autres services de sécurité Microsoft.

Pros and Cons

Pros:

- Intégration facile avec les produits Microsoft

- Détection et analyses des menaces pilotées par l'IA

- Supporte la gestion de la conformité

Cons:

- Mieux adapté aux environnements Microsoft

- Peut nécessiter une expertise technique pour la configuration

Google Security Operations est une solution de sécurité cloud native conçue pour les organisations nécessitant des capacités avancées de gestion des menaces. Elle exploite l'IA pour offrir une détection et une réponse aux menaces de haut niveau dans les environnements cloud, garantissant la sécurité de votre infrastructure.

Pourquoi j'ai choisi Google Security Operations : Google Security Operations est conçue pour la gestion des menaces cloud native, proposant des analyses alimentées par l'IA afin de renforcer votre posture de sécurité. Ses fonctionnalités d'IA incluent une détection automatisée des menaces qui identifie les risques en temps réel. L'intégration de la plate-forme avec les services Google Cloud garantit une gestion de la sécurité facilitée. Cela en fait une solution idéale pour les équipes souhaitant protéger leurs actifs cloud.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprenant une réponse automatisée aux incidents pour réduire les efforts manuels, des analyses de sécurité offrant des informations détaillées sur les menaces potentielles, ainsi qu'un tableau de bord centralisé simplifiant la surveillance. Ces fonctionnalités aident votre équipe à maintenir un environnement cloud sécurisé et bien géré.

Intégrations avec AWS, Microsoft Azure Active Directory, les APIs cloud Office 365/Microsoft 365, et de nombreuses grandes plates-formes via le Hub de connecteurs et d'intégration Google SecOps.

Pros and Cons

Pros:

- Adapté aux environnements cloud natives

- Détection et réponse automatisées aux menaces

- Tableau de bord de gestion de la sécurité centralisé

Cons:

- Idéal pour les utilisateurs de Google Cloud

- La configuration varie selon l'environnement

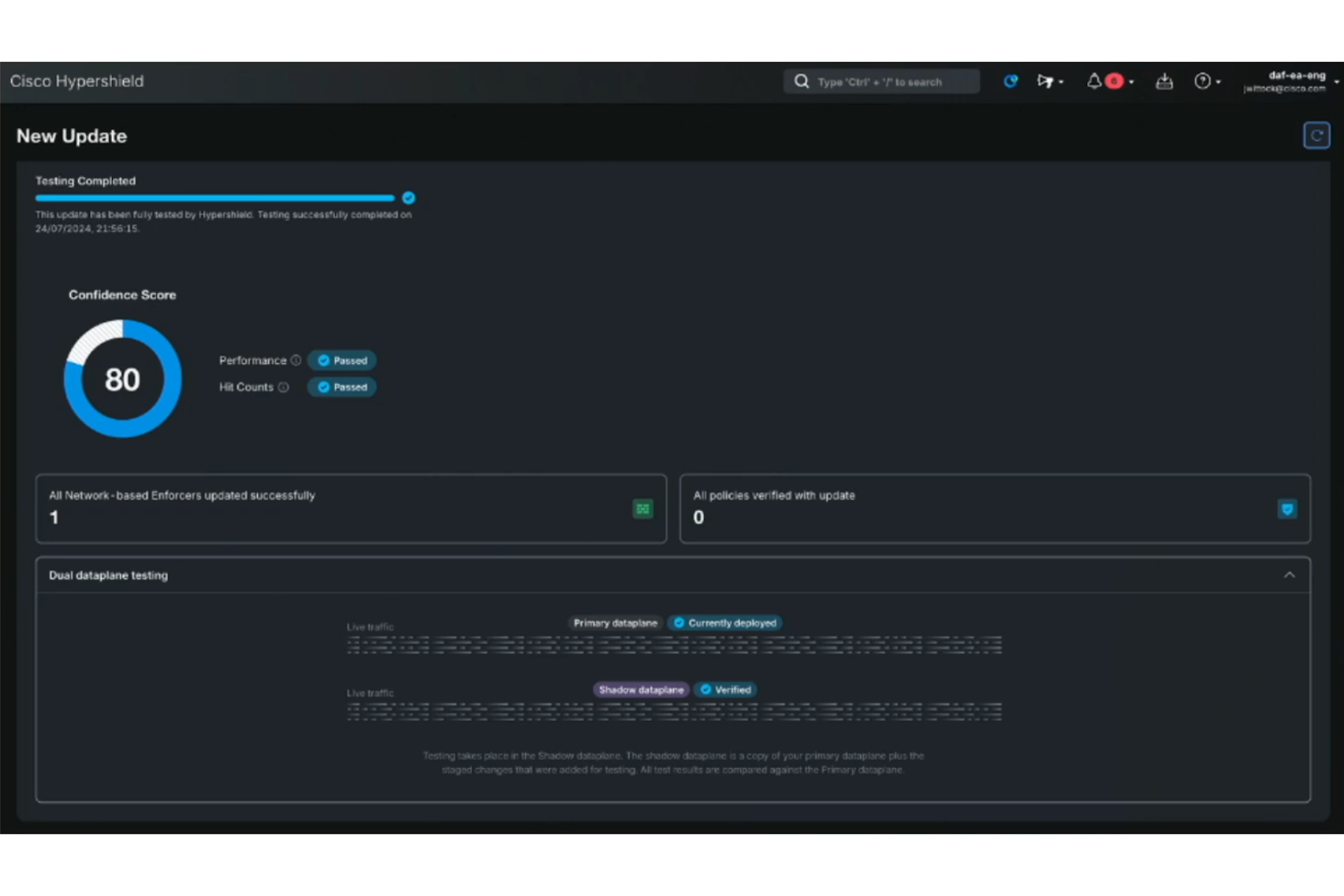

Cisco Hypershield offre une microsegmentation distribuée et une protection des charges de travail pour les environnements cloud modernes. Il s'adresse aux entreprises soucieuses de sécuriser leur infrastructure réseau grâce à une détection et une atténuation avancées des menaces.

Pourquoi j'ai choisi Cisco Hypershield : Cisco Hypershield se distingue par sa défense réseau basée sur l'IA, fournissant à votre équipe des outils alimentés par l'IA pour identifier et atténuer les menaces. Ses fonctionnalités IA incluent la détection des menaces en temps réel pour protéger votre réseau contre des menaces en constante évolution. La plateforme utilise l'apprentissage automatique pour s'adapter à de nouveaux schémas de menaces, assurant ainsi une protection continue. L'accent mis par Cisco Hypershield sur l'intégration de l'IA à la sécurité réseau en fait un choix solide pour les entreprises recherchant une protection avancée.

Fonctionnalités marquantes & intégrations :

Fonctionnalités comprennent la surveillance en temps réel de l'activité réseau, une réponse automatisée aux menaces pour réduire les interventions manuelles, et des analyses détaillées fournissant des informations sur les vulnérabilités potentielles. Ces fonctionnalités améliorent la capacité de votre équipe à maintenir un environnement réseau sécurisé.

Intégrations incluent Cisco Umbrella, Cisco SecureX, Cisco Firepower, Cisco AnyConnect, Cisco Meraki, Splunk, ServiceNow, Microsoft Azure, AWS, et Google Cloud.

Pros and Cons

Pros:

- Détection et réponse aux menaces en temps réel

- L'apprentissage automatique s'adapte aux nouvelles menaces

- Analyses de sécurité détaillées et informations précises

Cons:

- Le déploiement peut nécessiter une planification structurée

- Principalement axé sur la défense réseau

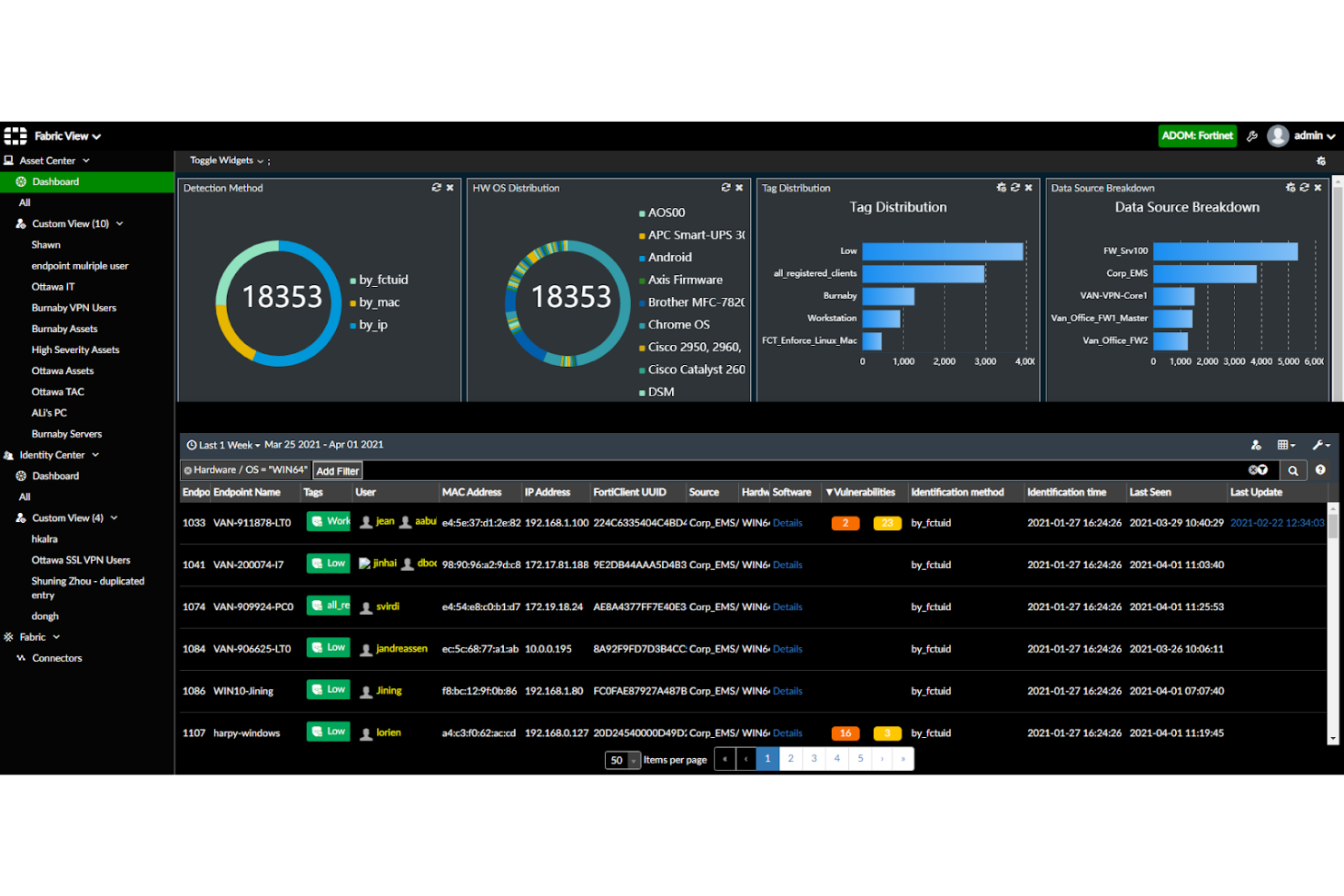

Fortinet est une plateforme de cybersécurité qui fournit une intelligence des menaces alimentée par l'IA, s'adressant aux entreprises à la recherche de solutions de sécurité réseau performantes. Elle offre une détection et une prévention avancées des menaces pour protéger votre infrastructure réseau.

Pourquoi j'ai choisi Fortinet : Fortinet fournit une intelligence des menaces basée sur l'IA, renforçant la posture de sécurité de votre réseau. Ses capacités d'IA incluent une analyse des menaces en temps réel afin d'identifier et de réduire les risques. La plateforme utilise l'apprentissage automatique pour s'adapter à l'évolution des menaces, assurant une protection continue. L'intégration de l'intelligence des menaces aux solutions de sécurité de Fortinet en fait un choix solide pour les entreprises.

Fonctionnalités et intégrations clés :

Fonctionnalités comprennent une protection avancée par pare-feu pour sécuriser votre périmètre réseau, des systèmes de prévention des intrusions pour détecter et bloquer les activités malveillantes, ainsi qu'un accès VPN sécurisé pour assurer la sécurité des connexions à distance. Ces fonctionnalités œuvrent conjointement pour maintenir un environnement réseau sécurisé.

Intégrations incluent Amazon Web Services (AWS), Microsoft Azure, Google Cloud, VMware et Cisco, ainsi que la prise en charge de systèmes SIEM centraux, réseau et identité supplémentaires.

Pros and Cons

Pros:

- Analyse et réponse aux menaces en temps réel

- L'apprentissage automatique s'adapte aux nouvelles menaces

- Fonctionnalités de sécurité réseau

Cons:

- Les fonctionnalités avancées requièrent une configuration minutieuse

- Peut être gourmand en ressources à gérer

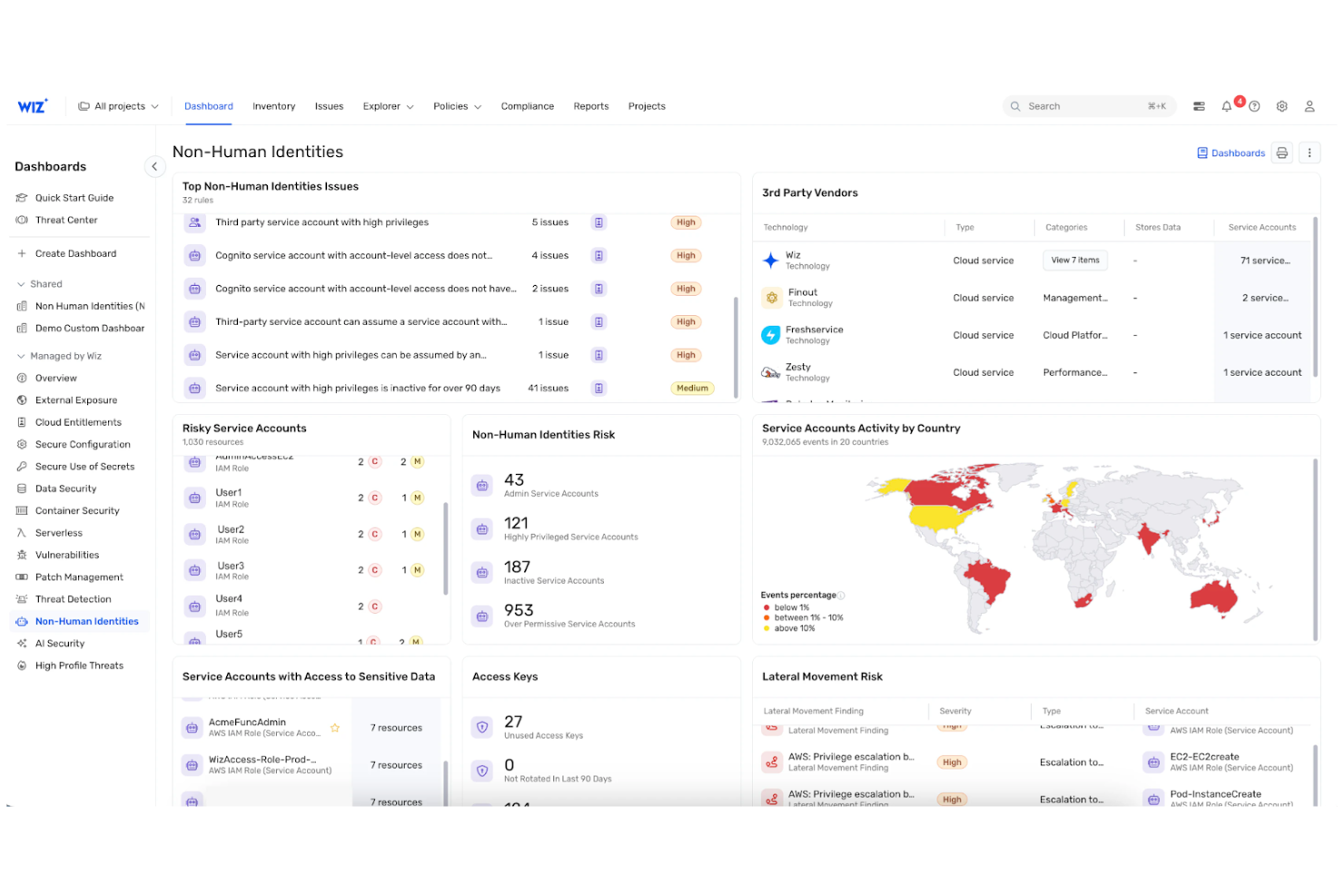

Wiz.io est une plateforme de sécurité cloud conçue pour les organisations qui ont besoin d’une visibilité sur leurs environnements cloud. Elle utilise l’IA pour fournir une visibilité et une évaluation des risques en temps réel, aidant votre équipe à sécuriser les ressources cloud.

Pourquoi j’ai choisi Wiz.io : Wiz.io excelle pour les analyses de sécurité cloud, offrant une vue claire de votre infrastructure cloud. Ses fonctionnalités d’IA comprennent une évaluation automatisée des risques pour identifier les vulnérabilités potentielles et une visibilité en temps réel permettant à votre équipe de résoudre les problèmes. L’interface intuitive de Wiz.io facilite la gestion et la sécurisation des environnements cloud.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent des évaluations de sécurité automatisées qui analysent les configurations cloud, des alertes en temps réel qui notifient votre équipe des risques potentiels, et un tableau de bord convivial qui simplifie les tâches de surveillance. Ces fonctionnalités garantissent que votre infrastructure cloud reste sécurisée et conforme.

Intégrations comprennent AWS, Microsoft Azure, Google Cloud, Kubernetes, Terraform, Slack, Jira, Datadog, Splunk et ServiceNow.

Pros and Cons

Pros:

- Visibilité et informations cloud en temps réel

- Évaluation automatisée des risques et alertes

- Interface conviviale pour une gestion simplifiée

Cons:

- Peut nécessiter une intégration avec des outils existants

- La configuration initiale peut être complexe

Autres outils IA de cybersécurité

Voici d’autres options d’outils IA de cybersécurité qui n’ont pas été retenues dans ma sélection, mais qui méritent d’être examinées :

- Darktrace

Concentré principalement sur la sécurité des e-mails

- Arctic Wolf

Idéal pour la détection et la réponse gérées

- Vectra AI

Idéal pour la détection des menaces réseau

- Lakera

Idéal pour la sécurité des modèles d'IA

- Securonix

Idéal pour l'analyse de sécurité basée sur l'IA

- HiddenLayer

Idéal pour l’intelligence des menaces basée sur l’IA

- Protect AI

Idéal pour la sécurité des applications d’IA

- NB Defense

Idéal pour la sécurité des notebooks

- Prompt Security

Idéal pour l'automatisation de la cybersécurité par l'IA

- Mindgard

Idéal pour l'évaluation des risques basée sur l'IA

Critères de sélection des outils IA de cybersécurité

Pour choisir les meilleurs outils IA de cybersécurité de cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs difficultés, comme la précision de la détection des menaces et la facilité d’intégration. J’ai également utilisé la structure suivante pour garantir une évaluation structurée et impartiale :

Fonctionnalité de base (25 % du score total)

Pour figurer dans cette sélection, chaque solution devait répondre à ces cas d’usage communs :

- Détection et prévention des menaces

- Gestion de la réponse aux incidents

- Surveillance réseau

- Protection des données

- Gestion de la conformité

Fonctionnalités complémentaires remarquables (25 % du score total)

Afin de restreindre la compétition, j’ai aussi recherché des fonctionnalités distinctives telles que :

- Renseignement sur les menaces piloté par IA

- Analyse comportementale

- Réponse automatisée aux incidents

- Intégration à la sécurité du cloud

- Alertes et rapports en temps réel

Facilité d’utilisation (10 % du score total)

Pour juger de l’ergonomie de chaque système, j’ai pris en considération les points suivants :

- Interface utilisateur intuitive

- Facilité de navigation

- Personnalisation des tableaux de bord

- Accessibilité des fonctionnalités

- Efficacité des flux de travail

Prise en main (10 % du score total)

Pour évaluer l’expérience d’onboarding sur chaque plateforme, j’ai considéré les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des chatbots pour l'assistance

- Manuels d'utilisation utiles

- Webinaires pour un apprentissage approfondi

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciels, j'ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24 et 7j/7

- Délai de réponse aux demandes

- Accès à une équipe de support dédiée

- Qualité de la documentation d’assistance

- Disponibilité d’un support par chat en direct

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en considération les points suivants :

- Tarification compétitive

- Gamme de fonctionnalités incluses

- Options d’évolutivité

- Flexibilité des formules tarifaires

- Disponibilité d’essais gratuits

Avis clients (10 % du score total)

Pour me faire une idée de la satisfaction client globale, j'ai observé les éléments suivants lors de la consultation des avis :

- Notes de satisfaction globale

- Bénéfices souvent mentionnés

- Retours sur le service client

- Avis sur la facilité d'intégration

- Commentaires sur l’efficacité des fonctionnalités

Comment choisir un outil de cybersécurité basé sur l'IA

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | Comment l’outil accompagnera-t-il la croissance de votre organisation ? Assurez-vous qu’il puisse gérer une augmentation des données et du nombre d’utilisateurs sans compromettre les performances. |

| Intégrations | L’outil s’intègre-t-il à vos systèmes existants ? Vérifiez la compatibilité avec des logiciels comme les systèmes SIEM ou les services cloud pour éviter des interruptions de flux de travail. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins spécifiques ? Recherchez la possibilité d’ajuster les paramètres, les rapports et les alertes pour correspondre à vos politiques de sécurité. |

| Simplicité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Testez la convivialité de l’outil pour garantir une prise en main efficace par votre personnel, avec un minimum de formation. |

| Mise en œuvre et intégration | Combien de temps faudra-t-il pour être opérationnel ? Prenez en compte le temps et les ressources nécessaires à la configuration, et si un support est disponible durant cette phase. |

| Coût | Quel est le coût total de possession ? Comparez les formules tarifaires, y compris les coûts cachés comme la maintenance ou les fonctionnalités supplémentaires, afin de respecter votre budget. |

| Protections de sécurité | Quelles protections l’outil propose-t-il ? Vérifiez la présence de fonctionnalités comme le chiffrement, les contrôles d’accès et des mises à jour régulières pour vous protéger contre les vulnérabilités. |

| Conformité réglementaire | L’outil respecte-t-il les réglementations du secteur ? Vérifiez la conformité avec des normes telles que le RGPD ou l’HIPAA, surtout si vous manipulez des données sensibles. |

Que sont les outils de cybersécurité basés sur l’IA ?

Les outils de cybersécurité basés sur l’IA sont des solutions logicielles qui utilisent l’intelligence artificielle pour renforcer les mesures de sécurité et protéger les actifs numériques. Les professionnels de la sécurité, les équipes informatiques et les administrateurs réseau utilisent généralement ces outils pour détecter les menaces plus rapidement et y répondre plus efficacement. La détection automatisée des menaces, l’analyse prédictive et la surveillance en temps réel permettent d’identifier les vulnérabilités et de réduire les risques de façon efficace. Ces outils offrent aux utilisateurs des capacités de sécurité avancées, réduisant la charge des opérateurs humains et améliorant la gestion globale des menaces.

Fonctionnalités

Lorsque vous choisissez des outils de cybersécurité avec IA, portez attention aux fonctionnalités clés suivantes :

- Détection automatisée des menaces : Utilise l’IA pour identifier et alerter les utilisateurs sur les menaces potentielles en temps réel, réduisant ainsi les temps de réaction.

- Analyses prédictives : Analyse les tendances des données pour anticiper les potentielles violations de sécurité, permettant une gestion proactive des menaces.

- Analyse comportementale : Surveille le comportement des utilisateurs et du réseau afin de détecter les anomalies susceptibles d’indiquer une menace pour la sécurité.

- Surveillance en temps réel : Offre une surveillance continue des activités du réseau pour permettre une identification immédiate des actions suspectes.

- Automatisation de la réponse aux incidents : Automatise les réponses aux menaces détectées, minimisant l’intervention manuelle et accélérant les délais de résolution.

- Analyse du comportement des utilisateurs : Suit et analyse les activités des utilisateurs afin d’identifier des schémas inhabituels pouvant révéler des menaces internes.

- Intégration à la sécurité du cloud : Garantit la compatibilité avec les services cloud pour protéger les données et applications dans les environnements cloud.

- Analyse des vulnérabilités : Analyse automatiquement les systèmes à la recherche de failles, permettant une correction rapide et un renforcement des défenses.

- Adaptation par apprentissage automatique : Apprend en continu à partir de nouvelles données afin d’améliorer les capacités de détection et de réponse aux menaces.

- Analytique de sécurité : Offre des analyses détaillées et des rapports sur les événements de sécurité pour aider les équipes à comprendre et à atténuer les risques.

Bénéfices

L’implémentation d’outils de cybersécurité basés sur l’IA apporte de nombreux avantages à votre équipe et à votre entreprise. Voici quelques-uns des bénéfices auxquels vous pouvez vous attendre :

- Posture de sécurité globale renforcée : L’IA crée une défense unifiée et continue qui réduit les angles morts sur les réseaux, les points d’accès et les environnements cloud.

- Moins d’attaques réussies : En identifiant des schémas de menaces subtils ou cachés, l’IA réduit les risques d’intrusions, de ransomwares et d’incidents internes.

- Réduction des coûts opérationnels : Le triage et la surveillance automatisés diminuent le besoin d’effectuer manuellement des tâches de sécurité, réduisant ainsi le coût des opérations de sécurité continues.

- Décisions plus rapides en situation de crise : L’IA condense des données complexes en informations claires permettant aux équipes de choisir la bonne réponse lors d’incidents.

- Meilleure allocation des ressources : L’IA priorise les vulnérabilités les plus critiques pour que l’équipe concentre ses efforts là où l’impact est le plus important.

- Moins de fatigue liée aux alertes : La hiérarchisation intelligente des alertes et la réduction du bruit limitent les faux positifs, maintenant l’attention des analystes sur les vraies menaces.

- Préparation accrue à la conformité : Les pistes d’audit automatisées, les contrôles de politique et l’évaluation des risques facilitent le respect des obligations réglementaires comme le RGPD ou l’HIPAA.

Coûts & Tarification

Choisir un outil de cybersécurité basé sur l’IA nécessite de comprendre les différents modèles de tarification et forfaits proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options supplémentaires, et plus encore. Le tableau ci-dessous résume les offres courantes, leurs prix moyens ainsi que les fonctionnalités typiquement incluses dans les solutions de cybersécurité IA :

Tableau comparatif des forfaits pour outils de cybersécurité IA

| Type de forfait | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Détection de menaces basique, accès limité aux fonctionnalités, et support communautaire. |

| Forfait personnel | $3-$60/mois | Détection avancée des menaces, rapports basiques, et support par e-mail. |

| Forfait entreprise | $60-$200/mois | Détection complète des menaces, surveillance en temps réel, analyse du comportement des utilisateurs, et support prioritaire. |

| Forfait entreprise étendu | $500+/mois ou personnalisé | Renseignement sur les menaces avancées, intégrations personnalisées, gestionnaire de compte dédié, et support 24/7. |

FAQ sur les outils de cybersécurité à base d’IA

Voici des réponses à des questions fréquentes au sujet des outils de cybersécurité utilisant l’IA :

Comment l’IA générative en cybersécurité peut-elle s’intégrer aux systèmes existants ?

La plupart des solutions proposent des API et des intégrations natives pour se connecter à votre infrastructure informatique actuelle. Par exemple, vous pouvez connecter votre outil avec des systèmes SIEM, des plateformes cloud et des logiciels de protection des terminaux. Cela renforce votre posture de sécurité en offrant une vision unifiée des menaces et en simplifiant les processus de réponse aux incidents. Avant l’achat, vérifiez la compatibilité avec vos systèmes existants pour garantir une intégration rapide.

Les outils de cybersécurité à base d’IA nécessitent-ils une formation spécialisée pour mon équipe ?

La plupart des outils de cybersécurité à base d’IA sont conçus pour être faciles à utiliser, bien qu’une formation soit utile pour des fonctionnalités comme l’analyse des menaces et l’ajustement des modèles. Recherchez des fournisseurs proposant des tutoriels, des webinaires et de la documentation pour aider votre équipe à maîtriser la plateforme.

Les outils IA en cybersécurité sont-ils efficaces contre les cyberattaques zero-day ?

Oui, les outils de cybersécurité à base d’IA sont efficaces contre les attaques zero-day et les malwares. L’IA aide grâce à l’apprentissage automatique et à la détection des anomalies pour repérer des comportements inhabituels, comme des modifications de fichiers inattendues ou des connexions réseau suspectes, que les outils traditionnels basés sur la détection par signature peuvent manquer. En analysant les schémas et les écarts par rapport à la norme, ils peuvent détecter rapidement des menaces potentielles ; toutefois, il reste essentiel de maintenir vos modèles d’IA à jour afin de lutter contre de nouveaux vecteurs.

Les outils de cybersécurité à base d’IA peuvent-ils aider à répondre aux exigences de conformité ?

Oui, de nombreux outils de cybersécurité à base d’IA sont conçus pour répondre aux exigences de conformité. Ils offrent des fonctionnalités comme le chiffrement des données, le contrôle des accès et la traçabilité des actions pour vous aider à respecter des réglementations telles que le RGPD ou l’HIPAA. Certains outils exploitent également l’IA pour surveiller en continu votre surface d’attaque, afin d’identifier rapidement de nouveaux actifs, de mauvaises configurations ou des failles. Beaucoup de plateformes proposent des tableaux de bord et des rapports de conformité qui facilitent le suivi du respect des réglementations. Assurez-vous que l’outil choisi est compatible avec les normes spécifiques à votre secteur afin d’éviter tout risque juridique.

Est-il possible de personnaliser les outils de cybersécurité à base d’IA selon des besoins spécifiques ?

Oui, la plupart des outils de cybersécurité à base d’IA proposent des options de personnalisation pour s’adapter à vos besoins particuliers. Vous pouvez par exemple ajuster les seuils d’alerte, les formats de rapport ou les niveaux d’accès utilisateur. Certains outils permettent également des intégrations personnalisées ou l’usage d’API pour adapter davantage la solution. Avant d’acheter, vérifiez les capacités de personnalisation afin de vous assurer que l’outil pourra s’adapter à vos exigences de sécurité uniques.

Et ensuite :

Si vous êtes en train de rechercher des outils de cybersécurité à base d’IA, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Il vous suffit de remplir un formulaire et d’échanger rapidement pour détailler vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner, et vous serez accompagné tout au long du processus d’achat, y compris lors de la négociation des prix.