Liste restreinte des meilleurs outils EDR

Les meilleurs outils EDR aident les équipes de sécurité à détecter les menaces précocement, à enquêter sur les activités suspectes, et à réagir rapidement aux attaques sur l’ensemble des terminaux. Ils offrent une visibilité en temps réel, une détection automatisée et une compréhension claire des comportements indiquant la présence de logiciels malveillants, de mouvements latéraux ou de comptes compromis.

Lorsque les lacunes en matière de sécurité restent inaperçues, que les enquêtes manuelles ralentissent les temps de réponse, ou que l’activité sur les terminaux est dispersée sur différents outils, les menaces peuvent se propager avant que les équipes n’aient une chance de les contenir. Ces défis augmentent les risques, compliquent la gestion des incidents et limitent l’efficacité des équipes de sécurité à protéger les utilisateurs et les systèmes.

Avec plus de 20 ans d’expérience dans l’industrie en tant que Chief Technology Officer, j’ai testé et évalué des dizaines d’outils EDR en conditions réelles afin d’analyser leur précision de détection, leurs fonctionnalités d’investigation, ainsi que leur qualité d’intégration. Ce guide met en avant les meilleurs outils EDR permettant aux équipes de réduire les risques de sécurité. Chaque revue détaille les fonctionnalités, les avantages et inconvénients, ainsi que les cas d’utilisation idéaux pour vous aider à choisir la solution adaptée.

Pourquoi faire confiance à nos avis sur les logiciels

Nous testons et évaluons des logiciels SaaS pour le développement depuis 2023. En tant qu’experts techniques, nous savons à quel point il est crucial, mais difficile, de faire le bon choix lors de la sélection d’un logiciel. Nous investissons dans une recherche approfondie pour aider notre audience à prendre de meilleures décisions d’achat.

Nous avons testé plus de 2 000 outils pour différents usages liés au développement SaaS et rédigé plus de 1 000 avis logiciels complets. Découvrez comment nous restons transparents et consultez notre méthodologie d’évaluation logicielle.

Résumé des meilleurs outils EDR

Ce tableau comparatif résume les informations tarifaires des meilleurs outils EDR pour vous aider à choisir la solution la mieux adaptée à votre budget et vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für fortschrittliche Bedrohungsmodelle und Analysen | Ab $18/Nutzer/Monat (mindestens 10 Lizenzen) | Website | ||

| 2 | Idéal pour une détection des menaces basée sur l'IA | Non | $45/user/month | Website | |

| 3 | Idéal pour les petites et moyennes entreprises | Non | $30/utilisateur/mois (facturé annuellement) | Website | |

| 4 | Idéal pour la scalabilité au niveau des entreprises | Not available | $40/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Am besten für API-Monitoring über mehrere Gateways hinweg | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 6 | Idéal pour les environnements cloud hybrides | Non | $59/utilisateur/an (facturation annuelle) | Website | |

| 7 | Idéal pour une architecture native au cloud | Non | Disponible sur demande | Website | |

| 8 | Idéal pour une réponse adaptative aux menaces | Not available | $25/utilisateur/mois (facturé annuellement) | Website | |

| 9 | Idéal pour les MSP et prestataires de services informatiques | Non | $20/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Idéal pour la chasse aux malwares | Non | $25/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils EDR

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils EDR figurant sur ma sélection restreinte. Mes avis vous offrent un aperçu complet des fonctionnalités clés, des points forts et points faibles, des intégrations, ainsi que des cas d’utilisation idéaux de chaque solution pour vous aider à faire le meilleur choix.

Agari DMARC Protection überzeugt durch den Einsatz fortschrittlicher Bedrohungsmodelle, um die Komplexität von E-Mail-basierten Bedrohungen zu entschlüsseln und bietet Nutzern eine klare, tiefgehende Analyse. Mit einem Schwerpunkt auf fortschrittlichem Modellieren liefert Agari detaillierte Einblicke in potenzielle Risiken.

Warum ich Agari DMARC Protection gewählt habe: Bei der Auswahl von DMARC-Tools hat mich Agaris Engagement für fortschrittliche Bedrohungsmodelle und Analysen besonders beeindruckt. Ich habe festgestellt, dass die Tiefe der Bedrohungsanalyse und das Bestreben, immer einen Schritt voraus zu sein, Agari einzigartig machen. Für Unternehmen, die eine umfassende und ausgefeilte Analyse gegenüber einfachen DMARC-Berichten bevorzugen, ist Agari DMARC Protection meine erste Wahl.

Hervorstechende Funktionen & Integrationen:

Die Stärke von Agari DMARC Protection liegt in der adaptiven Bedrohungsreaktion, identitätsbasierten Analysen und globalen Bedrohungsdaten. In puncto Integration ergänzt Agari die meisten wichtigen E-Mail-Plattformen sowie Sicherheitsökosysteme von Unternehmen und sorgt so für eine einheitliche Sicherheitsstrategie.

Pros and Cons

Pros:

- Fortschrittliche Bedrohungsmodellierung für tiefgehende Einblicke

- Adaptive Reaktion auf neu auftretende Bedrohungen

- Umfassende globale Bedrohungsdaten

Cons:

- Könnte für kleine Unternehmen überdimensioniert sein

- Höherer Preis im Vergleich zu manchen Alternativen

- Mindestanzahl an Lizenzen kann für kleinere Teams einschränkend sein

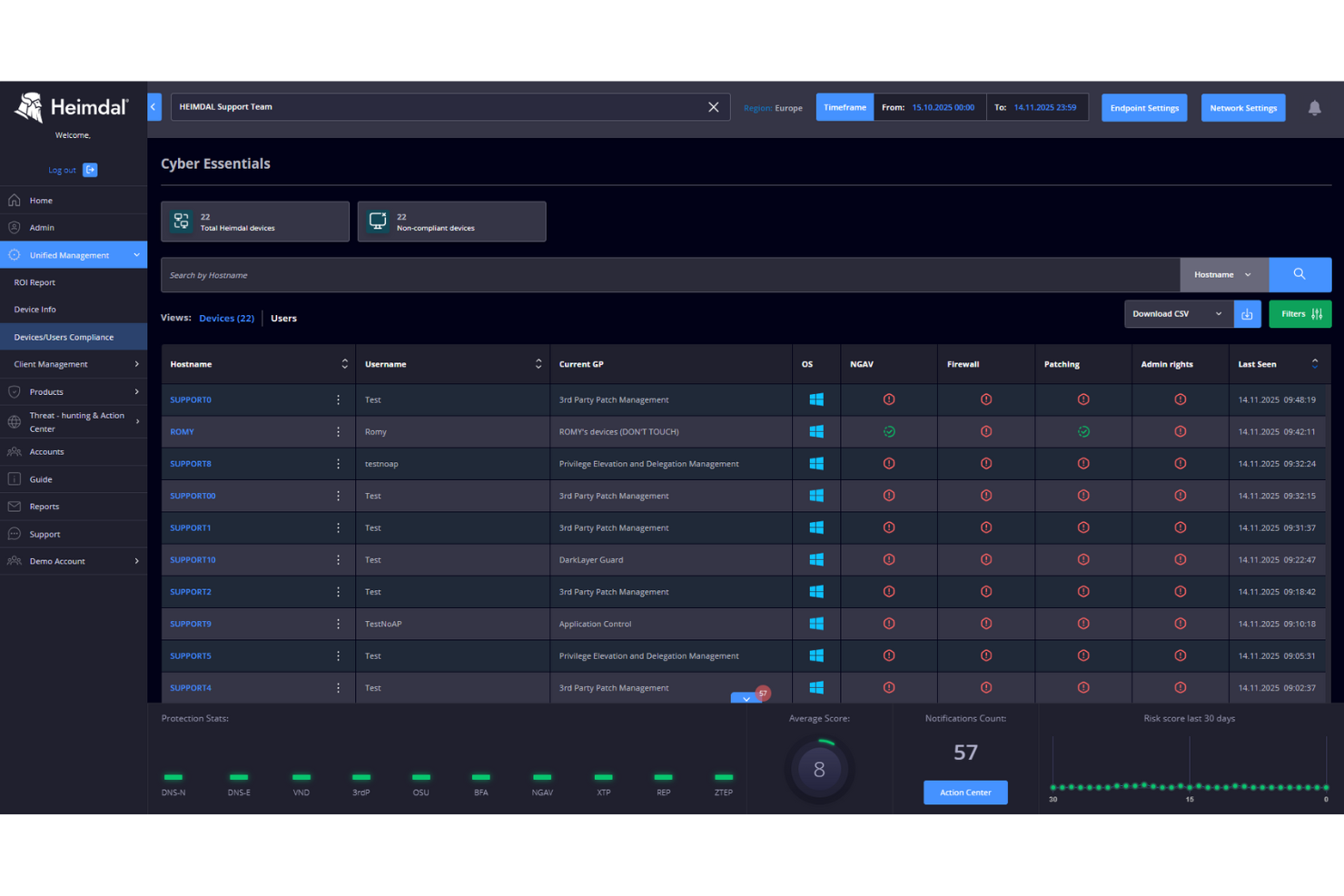

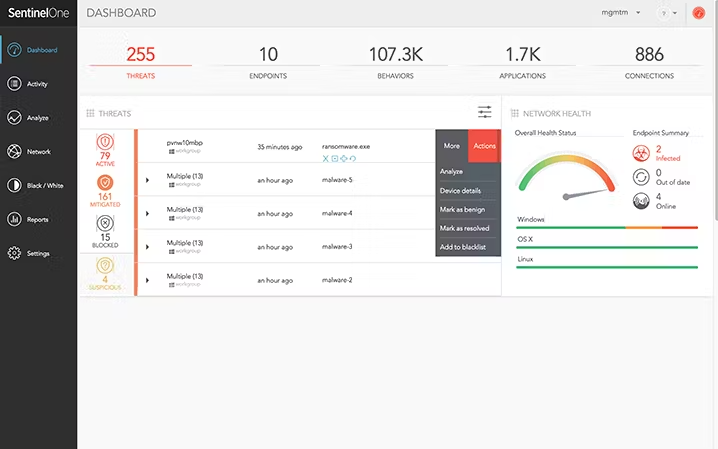

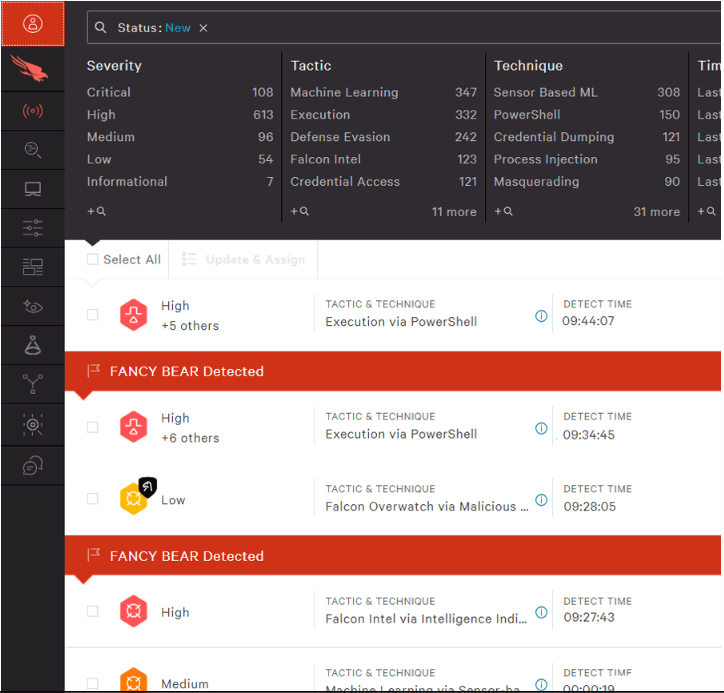

SentinelOne est une plateforme de cybersécurité basée sur l'IA, conçue pour un large éventail de secteurs, notamment la finance, la santé et l'éducation. Elle se concentre principalement sur la détection et la réponse aux incidents sur les terminaux (EDR), offrant des capacités de chasse aux menaces et d’analyse de données en temps réel afin de renforcer les processus de sécurité.

Pourquoi j'ai choisi SentinelOne : Son accent sur la détection de menaces pilotée par l'IA la distingue des autres solutions EDR. Ses fonctionnalités de prévention, de détection et de réponse autonomes sont des facteurs clés de différenciation, permettant à votre équipe d'automatiser efficacement les processus de sécurité. La plateforme Singularity intègre les opérations de sécurité, tandis qu’AI-SIEM améliore la gestion autonome de la sécurité. Ces caractéristiques contribuent à sa réputation de choix privilégié pour les organisations recherchant des solutions de cybersécurité efficaces.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent la chasse aux menaces en temps réel, qui permet à votre équipe d’identifier rapidement les menaces. Les capacités d’analyse de données de la plateforme fournissent des informations précieuses sur les vulnérabilités potentielles. Les services managés tels que Singularity MDR et Vigilance MDR offrent une couverture complète des terminaux et une surveillance 24h/24 et 7j/7.

Intégrations comprennent Splunk, IBM QRadar, ServiceNow, AWS, Azure, Google Cloud, Okta, CrowdStrike, Palo Alto Networks et Cisco.

Pros and Cons

Pros:

- Détection de menaces basée sur l'IA

- Processus de sécurité autonomes

- Chasse aux menaces en temps réel

Cons:

- Processus de configuration complexe

- Nécessite des connaissances techniques

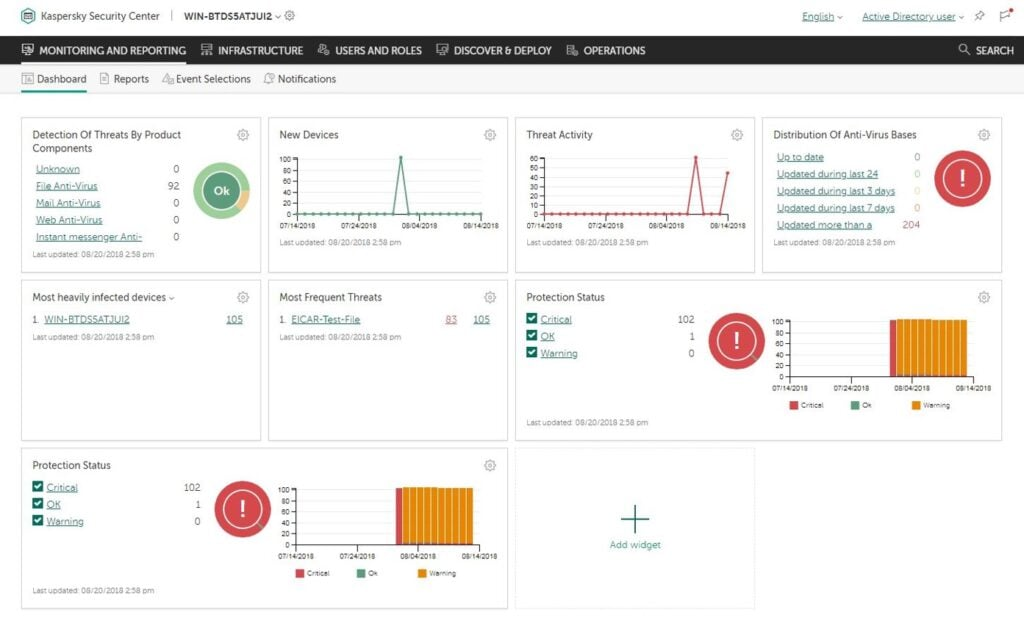

Kaspersky est une solution de cybersécurité conçue pour les petites et moyennes entreprises, axée sur la détection et la réponse aux menaces sur les endpoints (EDR). Elle fournit des fonctions de sécurité essentielles telles que la détection des menaces, l'analyse et la réponse aux incidents afin de protéger votre environnement professionnel.

Pourquoi j'ai choisi Kaspersky : Son approche ciblée pour les petites et moyennes entreprises la distingue des autres outils EDR. La solution offre des consoles de gestion conviviales, ce qui la rend accessible aux équipes ne disposant pas de compétences techniques avancées. Elle propose également une chasse automatisée aux menaces et une réponse aux incidents, des fonctionnalités cruciales pour les entreprises qui ont des ressources informatiques limitées. La capacité de l'outil à s'adapter à diverses tailles d'entreprise garantit que vos besoins en sécurité sont couverts efficacement.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : chasse automatisée aux menaces, permettant à votre équipe d’identifier les menaces de manière efficace. La console de gestion intuitive simplifie les tâches de surveillance, vous permettant de vous concentrer sur d’autres priorités. Les capacités de réponse aux incidents assurent une réaction rapide face aux potentielles failles de sécurité.

Intégrations : Microsoft Active Directory, VMware, Citrix, SIEM, IBM QRadar, Splunk, ServiceNow, ConnectWise et AWS.

Pros and Cons

Pros:

- Interface conviviale

- Politiques de sécurité personnalisables

- Détection efficace des menaces

Cons:

- Quelques faux positifs occasionnels

- Fonctionnalités de rapport basiques

Idéal pour la scalabilité au niveau des entreprises

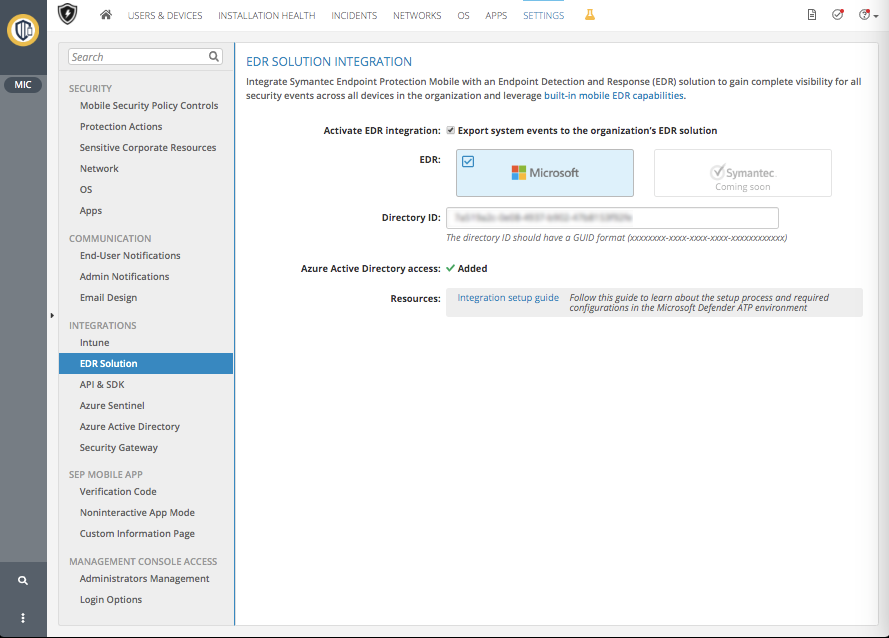

Broadcom Symantec Endpoint Security est une solution de sécurité complète conçue pour les grandes entreprises. Elle offre des capacités de protection, de détection et de réponse des terminaux pour sécuriser l'environnement informatique de votre organisation.

Pourquoi j'ai choisi Broadcom Symantec Endpoint Security : Son orientation vers la scalabilité au niveau des entreprises en fait une solution idéale pour les grandes structures. L'outil fournit une protection avancée contre les menaces et des analyses en temps réel, essentielles pour la gestion de réseaux étendus. Sa console de gestion centralisée simplifie la supervision pour votre équipe informatique. De plus, l'adaptabilité de la solution aux différentes infrastructures garantit qu'elle répond aux besoins variés des grandes entreprises.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : comprennent une protection avancée contre les menaces, assurant la sécurité de votre réseau face aux attaques sophistiquées. L'analyse en temps réel fournit des informations permettant à votre équipe de réagir rapidement aux menaces. La gestion centralisée simplifie la supervision de multiples terminaux à travers votre organisation.

Intégrations : incluent Microsoft Active Directory, IBM QRadar, Splunk, ServiceNow, AWS, Azure, Google Cloud, Cisco et VMware.

Pros and Cons

Pros:

- Adapté aux grandes entreprises

- Protection avancée contre les menaces

- Console de gestion centralisée

Cons:

- Nécessite des ressources informatiques dédiées

- Consommation élevée de ressources

DigitalAPI bietet eine vielseitige Plattform für Unternehmen, die ihre API-Verwaltung verbessern möchten – von der Entdeckung bis hin zur Monetarisierung. Speziell für regulierte Branchen wie Gesundheitswesen und Banken entwickelt, stellt sie ein einheitliches Kontrollsystem und ein Entwicklerportal bereit, die die Bereitstellung von APIs vereinfachen. Dadurch ist DigitalAPI eine solide Option für Unternehmen, die starke Governance und Sicherheit über ihre API-Operationen hinweg benötigen.

Warum ich DigitalAPI gewählt habe

Ich habe mich für DigitalAPI wegen seiner zentralisierten API-Governance und der detaillierten Analysen entschieden, die beide für effektives Monitoring unerlässlich sind. Das einheitliche Kontrollsystem ermöglicht es, APIs über mehrere Gateways hinweg zu verwalten und dabei Konsistenz und Sicherheit zu wahren. Die Analysen bieten klare Einblicke in die API-Leistung, sodass Probleme schneller erkannt und behoben werden können. Zusammengenommen machen diese Fähigkeiten DigitalAPI zu einer guten Wahl für Teams, die das API-Monitoring verbessern möchten.

DigitalAPI Hauptfunktionen

Neben den Governance- und Analysefähigkeiten habe ich noch weitere Funktionen gefunden, die für das API-Monitoring vorteilhaft sind:

- API-Marktplatz: Ermöglicht die Monetarisierung von APIs über eine externe Plattform und erweitert dadurch die Umsatzmöglichkeiten.

- Entwicklerportal: Bietet eine zentrale Anlaufstelle, wo Entwickler auf APIs zugreifen können und Integration sowie Verwaltung erleichtert werden.

- One-Click-Bereitstellung: Vereinfacht die Bereitstellung von APIs über mehrere Gateways hinweg und reduziert Zeit- und Betriebsaufwand.

- KI-Integration: Fügt APIs künstliche Intelligenz hinzu und unterstützt so fortschrittliche Funktionalitäten und Automatisierung.

DigitalAPI Integrationen

Von DigitalAPI sind derzeit keine nativen Integrationen gelistet.

Pros and Cons

Pros:

- Zentralisierte Governance über mehrere Gateways hinweg

- Detaillierte Analysen für die API-Performance

- Helix Gateway unterstützt den vollständigen Lebenszyklus

Cons:

- Keine gelisteten nativen Integrationen

- Preisinformationen nicht öffentlich verfügbar

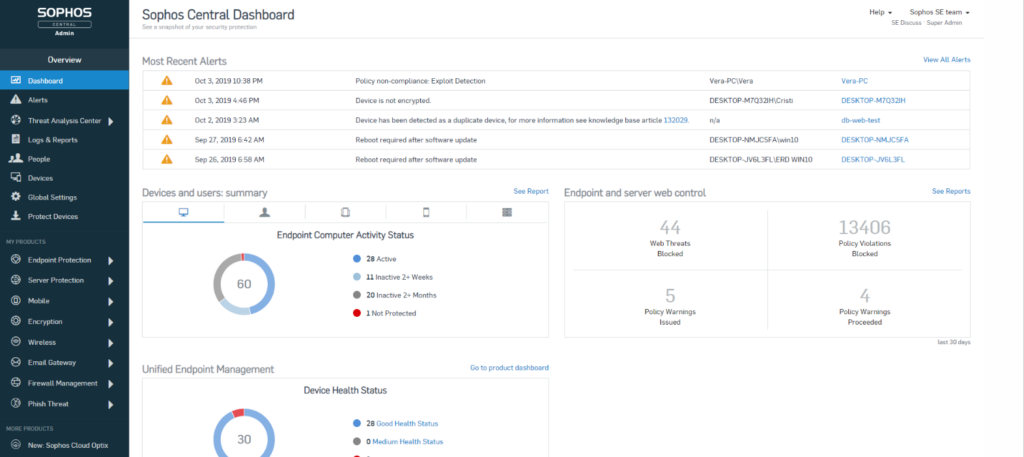

Acronis est une solution de cybersécurité et de protection des données conçue pour les entreprises opérant dans des environnements cloud hybrides. Elle offre des fonctions intégrées de sauvegarde, de reprise après sinistre et de protection des terminaux pour sécuriser vos données et systèmes.

Pourquoi j'ai choisi Acronis : Sa capacité à fonctionner efficacement dans des environnements cloud hybrides en fait un choix solide pour les entreprises avec des infrastructures informatiques diversifiées. L’outil propose une protection des données unifiée, garantissant la sécurité de vos données sur différentes plateformes. Les fonctionnalités de sauvegarde avancées permettent une récupération rapide en cas d’incident. Ses options de reprise après sinistre assurent la continuité des activités, limitant les interruptions au minimum.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : options avancées de sauvegarde permettant une récupération rapide des données. Les capacités de reprise après sinistre aident à maintenir la continuité des activités lors de perturbations. La protection des données unifiée sécurise vos données sur différentes plateformes pour une couverture complète.

Intégrations : Microsoft Azure, AWS, Google Cloud, VMware, Hyper-V, ConnectWise, Autotask, Plesk, cPanel et Parallels.

Pros and Cons

Pros:

- Fonctionnalités de sauvegarde avancées

- Efficace dans les environnements hybrides

- Protection des données complète

Cons:

- Configuration initiale complexe

- Nécessite une expertise technique

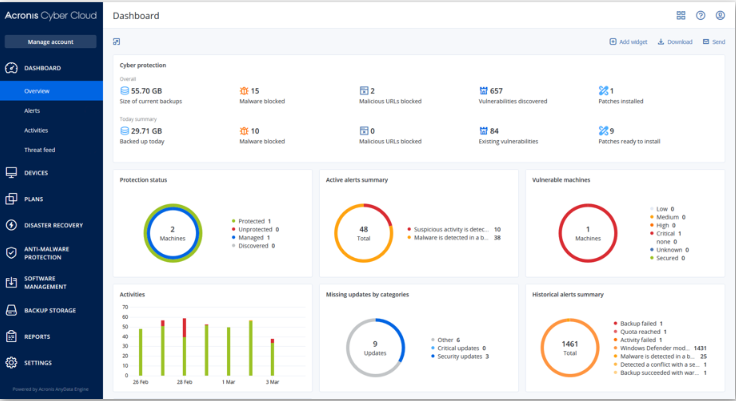

CrowdStrike Falcon® Go est une solution de protection des terminaux native au cloud conçue pour les entreprises recherchant une sécurité évolutive. Elle offre des capacités de détection des terminaux, de renseignement sur les menaces et de réponse pour aider à sécuriser l'environnement numérique de votre organisation.

Pourquoi j'ai choisi CrowdStrike Falcon® Go : L'architecture native au cloud de cet outil le rend idéal pour les organisations qui privilégient l'évolutivité et la flexibilité. Il fournit un renseignement sur les menaces en temps réel, permettant à votre équipe de réagir rapidement aux incidents. L'agent léger garantit un impact minimal sur les performances système, ce qui le rend adapté à des environnements informatiques variés. Sa facilité de déploiement et de gestion renforce encore son attrait pour des équipes de toutes tailles.

Fonctionnalités et intégrations :

Fonctionnalités : renseignement sur les menaces en temps réel maintenant votre équipe informée des menaces émergentes. L'agent léger assure le bon fonctionnement de vos systèmes sans problèmes de performance. La simplicité du déploiement permet à votre équipe de le mettre en place rapidement.

Intégrations : AWS, Microsoft Azure, Google Cloud, Splunk, ServiceNow, IBM QRadar, Okta, Palo Alto Networks, Cisco et Fortinet.

Pros and Cons

Pros:

- Architecture native au cloud

- Renseignement sur les menaces en temps réel

- Agent léger

Cons:

- Nécessite une connexion Internet constante

- Peut nécessiter un support technique

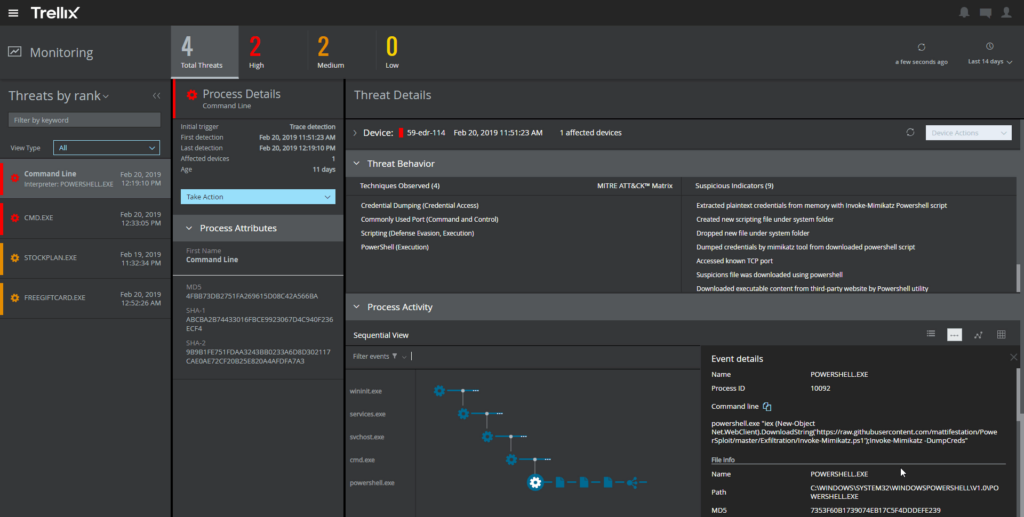

Trellix Endpoint Security est une solution de cybersécurité complète conçue pour les entreprises axées sur la protection des terminaux. Elle offre des capacités de réponse adaptative aux menaces, aidant votre équipe à gérer efficacement les incidents de sécurité.

Pourquoi j'ai choisi Trellix Endpoint Security : Son accent sur la réponse adaptative aux menaces le rend adapté aux environnements d'affaires dynamiques. L'outil comprend des fonctionnalités telles que l'analyse comportementale, qui aide votre équipe à identifier les activités inhabituelles. La remédiation automatisée garantit une action rapide contre les menaces détectées. La console de gestion centralisée simplifie la supervision, facilitant le maintien de la sécurité sur l'ensemble des terminaux.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent l'analyse comportementale qui détecte les activités inhabituelles et les menaces potentielles. La remédiation automatisée prend en charge rapidement les menaces, réduisant les temps de réponse. La console de gestion centralisée aide votre équipe à superviser efficacement toutes les opérations de sécurité.

Intégrations comprennent Microsoft Azure, AWS, Google Cloud, Splunk, ServiceNow, IBM QRadar, Palo Alto Networks, Cisco, Fortinet et Check Point.

Pros and Cons

Pros:

- Analyse comportementale incluse

- Réponse adaptative aux menaces

- Remédiation automatisée des menaces

Cons:

- Configuration initiale complexe

- Utilisation élevée des ressources

Idéal pour les MSP et prestataires de services informatiques

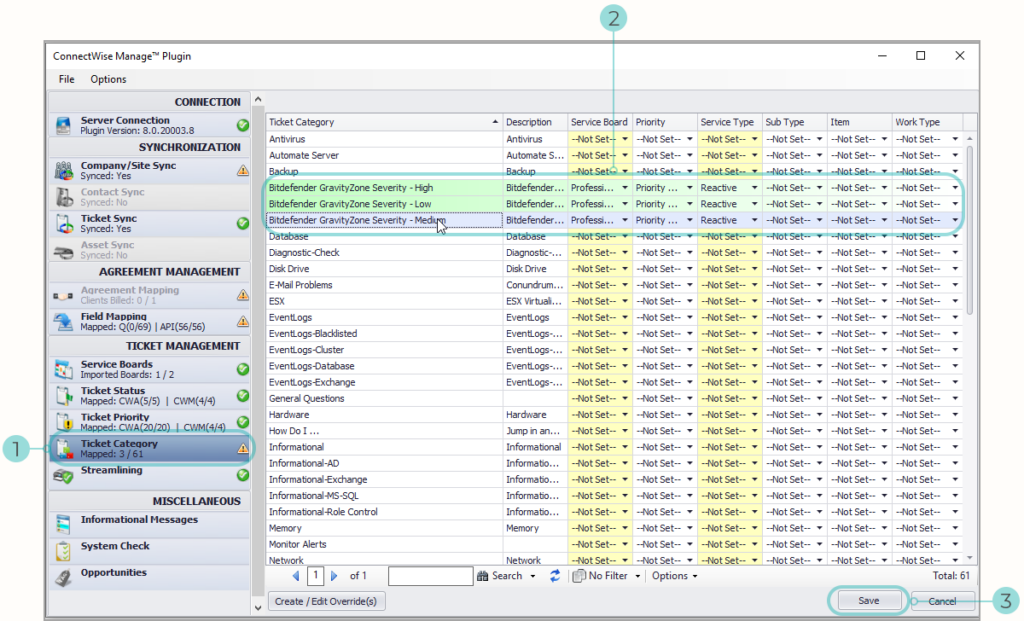

ConnectWise Endpoint Detection and Response (EDR) est une solution de cybersécurité conçue pour les fournisseurs de services managés (MSP) et les prestataires de services informatiques. Elle se concentre sur la détection, l’analyse et la réponse aux menaces afin de sécuriser efficacement les réseaux clients.

Pourquoi j’ai choisi ConnectWise Endpoint Detection and Response (EDR) : Ce service est spécialement destiné aux MSP, offrant des fonctionnalités adaptées aux environnements multi-locataires. L’outil propose une détection automatisée des menaces et des rapports détaillés, utiles pour la gestion de plusieurs clients. Sa console de gestion centralisée facilite le suivi des opérations de sécurité. L’adaptabilité de la solution lui permet de répondre aux besoins variés de clients différents.

Fonctionnalités remarquables & intégrations :

Fonctionnalités telles que la détection automatisée des menaces permettent à votre équipe d’identifier rapidement les risques. Des rapports détaillés offrent des informations sur les événements de sécurité, facilitant la communication avec les clients. La console de gestion centralisée simplifie la supervision de plusieurs environnements clients.

Intégrations disponibles avec Microsoft Azure, AWS, Google Cloud, Splunk, ServiceNow, IBM QRadar, Cisco, Palo Alto Networks, Fortinet et Check Point.

Pros and Cons

Pros:

- Spécialement conçu pour les environnements MSP

- Détection automatisée des menaces

- Rapports détaillés

Cons:

- Options de personnalisation limitées

- Peut être coûteux pour les petits prestataires

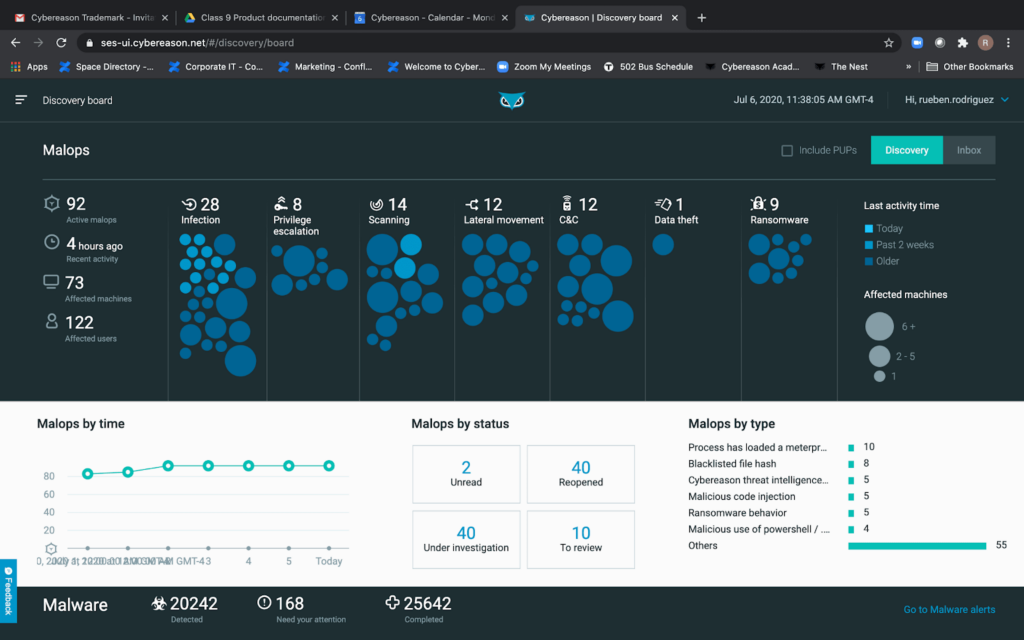

Cybereason EDR est une solution de cybersécurité axée sur la détection et la réponse aux menaces sur les terminaux, conçue pour les organisations ayant besoin de solides capacités de chasse aux malwares. Elle propose des fonctions de détection, d'analyse et de réponse aux menaces afin de protéger vos actifs numériques.

Pourquoi j'ai choisi Cybereason EDR : Son accent particulier sur la chasse aux malwares constitue un véritable atout pour les équipes nécessitant une identification avancée des menaces. L'outil intègre une analyse comportementale, qui aide votre équipe à détecter les activités suspectes. Grâce à ses outils d'investigation approfondie des menaces, vous pouvez explorer rapidement les éventuels incidents de sécurité. Les capacités de réponse automatisée garantissent à votre équipe d'agir rapidement pour neutraliser les menaces.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent l'analyse comportementale permettant d'identifier des anomalies et des menaces potentielles. Les outils d'investigation approfondie des menaces offrent à votre équipe la possibilité d'examiner les incidents en détail. Les capacités de réponse automatisée assurent une réaction rapide face aux menaces détectées.

Intégrations incluent Splunk, IBM QRadar, ServiceNow, AWS, Azure, Google Cloud, Palo Alto Networks, Cisco, Fortinet et Check Point.

Pros and Cons

Pros:

- Analyse comportementale incluse

- Chasse aux malwares avancée

- Investigation approfondie des menaces

Cons:

- Peut être coûteux pour les petites équipes

- Options de personnalisation limitées

Autres outils EDR

Voici d’autres options d’outils EDR qui n’ont pas été sélectionnées dans ma liste principale, mais qui valent tout de même le détour :

- VMware Carbon Black Endpoint

Idéal pour la sécurité native du cloud

- Kandji

Idéal pour la gestion des appareils Apple

- Cynet

Idéal pour la résolution automatique des menaces

Critères de sélection des outils EDR

Pour sélectionner les meilleurs outils EDR à inclure dans cette liste, j’ai pris en compte les besoins et points de douleur courants des acheteurs, tels que la détection des menaces en temps réel et la facilité d’intégration avec les systèmes existants. J’ai également utilisé le cadre suivant pour structurer et équilibrer mon évaluation :

Fonctionnalités de base (25 % de la note globale)

Pour être incluses dans cette sélection, les solutions devaient répondre à ces cas d’usage courants :

- Détecter et répondre aux menaces

- Fournir des alertes en temps réel

- Analyser les données liées aux menaces

- Gérer la sécurité des terminaux

- Automatiser les tâches de sécurité récurrentes

Fonctionnalités distinctives supplémentaires (25 % de la note globale)

Pour affiner encore la sélection, j’ai également recherché des atouts distinctifs, comme :

- Capacités avancées de recherche de menaces

- Intégration avec des outils SIEM

- Algorithmes d'apprentissage automatique

- Tableaux de bord personnalisables

- Compatibilité multi-plateforme

Facilité d'utilisation (10% du score total)

Pour évaluer la facilité d'utilisation de chaque système, j'ai pris en compte les points suivants :

- Interface utilisateur intuitive

- Facilité de navigation

- Paramètres personnalisables

- Courbe d'apprentissage minimale

- Conception esthétique

Intégration des utilisateurs (10% du score total)

Pour évaluer l'expérience lors de l'intégration sur chaque plateforme, j'ai pris en compte :

- Disponibilité de vidéos de formation

- Accès à des visites interactives du produit

- Fourniture de modèles

- Soutien par le biais de webinaires

- Accès à des chatbots pour l'assistance

Support client (10% du score total)

Pour évaluer le service client de chaque éditeur de logiciel, j'ai pris en compte :

- Disponibilité d'un support 24/7

- Accès à une base de connaissances

- Chat en direct réactif

- Gestionnaires de compte dédiés

- Documentation d'aide complète

Rapport qualité-prix (10% du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte :

- Tarifs compétitifs

- Formules d'abonnement flexibles

- Coût par rapport aux fonctionnalités proposées

- Réductions pour la facturation annuelle

- Période d'essai gratuite disponible

Avis clients (10% du score total)

Pour évaluer la satisfaction générale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes globales de satisfaction

- Retours sur la simplicité d'utilisation

- Commentaires sur le support client

- Rapports sur la fiabilité et la disponibilité du service

- Avis sur le jeu de fonctionnalités

Comment choisir des outils EDR

Il est facile de se laisser submerger par de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré durant votre processus unique de sélection de logiciel, voici une liste de points à garder en tête :

| Facteur | À prendre en compte |

| Évolutivité | Assurez-vous que l'outil peut accompagner la croissance de votre entreprise. Si votre équipe s'agrandit ou si le volume de vos données augmente, la solution EDR doit pouvoir gérer la charge supplémentaire sans difficulté. |

| Intégrations | Vérifiez si l'outil s'intègre à vos systèmes existants comme les outils SIEM, les services cloud et autres plateformes de sécurité pour garantir une approche cohérente de la sécurité. |

| Personnalisation | Recherchez des solutions qui permettent d'adapter les tableaux de bord, alertes et rapports à vos besoins et processus spécifiques. |

| Facilité d'utilisation | Une interface conviviale est essentielle. Votre équipe doit pouvoir utiliser l'outil facilement, sans formation approfondie. Privilégiez un design intuitif et des flux de travail simples. |

| Budget | Évaluez le coût total incluant les licences, le support et les éventuels modules complémentaires. Assurez-vous que cela rentre dans vos contraintes financières tout en offrant les fonctionnalités dont vous avez besoin. |

| Garantie de sécurité | Vérifiez la capacité de l'outil à protéger contre les menaces actuelles. Des fonctionnalités telles que la surveillance en temps réel, l'intelligence des menaces et les réponses automatisées sont essentielles. |

| Support | Considérez le niveau et la qualité du service client. Un support fiable peut faire toute la différence pour résoudre rapidement d'éventuels problèmes. |

| Conformité | Assurez-vous que l'outil respecte les réglementations propres à votre secteur, comme le RGPD ou HIPAA, afin d'éviter tout problème de conformité. |

Qu'est-ce que les outils EDR ?

Les outils EDR surveillent et répondent aux menaces de sécurité sur les équipements terminaux. Les professionnels informatiques, les analystes sécurité et les administrateurs réseau utilisent généralement ces outils pour renforcer la cybersécurité de leur organisation.

La surveillance en temps réel, l'intelligence des menaces et les capacités de réponse automatisée permettent de détecter les menaces, d'analyser les données et de réagir rapidement. Globalement, ces outils apportent des mesures de sécurité indispensables pour protéger votre environnement numérique contre d’éventuelles violations.

Fonctionnalités des outils EDR

Lorsque vous choisissez des outils EDR, soyez attentif aux fonctionnalités clés suivantes :

- Surveillance en temps réel : Observe en continu les terminaux pour détecter et signaler les activités suspectes, vous aidant ainsi à réagir rapidement aux menaces.

- Renseignement sur les menaces : Fournit des informations sur les nouvelles menaces, permettant à votre équipe de rester informée et préparée face aux attaques potentielles.

- Réponse automatisée : Prend automatiquement des mesures contre les menaces détectées, réduisant ainsi le temps et les efforts nécessaires pour une intervention manuelle.

- Analyse comportementale : Identifie les anomalies en analysant les schémas et comportements, ce qui permet de détecter des menaces sophistiquées.

- Gestion centralisée : Offre une console unique pour superviser tous les terminaux, simplifiant ainsi les opérations de sécurité pour votre équipe.

- Capacités d’intégration : Se connecte avec les outils et plateformes de sécurité existants pour offrir un écosystème de sécurité cohérent.

- Évolutivité : S’adapte à la croissance de votre organisation pour garantir que les mesures de sécurité restent efficaces à mesure que vos données et votre réseau se développent.

- Alertes personnalisables : Permet d’adapter les notifications à vos besoins spécifiques en matière de sécurité, afin de prioriser les alertes importantes.

- Récupération des données : Offre des options de sauvegarde et de restauration pour rétablir rapidement les données en cas d’incident, minimisant ainsi les temps d’arrêt.

- Soutien à la conformité : Garantit le respect des réglementations sectorielles comme le RGPD ou la HIPAA, vous aidant à éviter des problèmes de conformité.

Avantages des outils EDR

L’implémentation d’outils EDR offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques-uns de ceux auxquels vous pouvez vous attendre :

- Détection améliorée des menaces : La surveillance en temps réel et le renseignement sur les menaces permettent d’identifier rapidement les menaces, réduisant ainsi le risque d’intrusion.

- Temps de réaction plus courts : Les capacités de réponse automatisée permettent à votre équipe d’agir rapidement face aux menaces détectées, limitant ainsi les dommages.

- Visibilité accrue : La gestion centralisée offre une vue claire de tous les terminaux, ce qui facilite la supervision et la sécurisation de votre réseau.

- Réduction de la charge manuelle : L’automatisation des tâches de sécurité courantes libère du temps pour que votre équipe puisse se concentrer sur des activités plus stratégiques.

- Évolutivité : La capacité à évoluer avec votre organisation garantit que vos mesures de sécurité restent efficaces à mesure que votre entreprise se développe.

- Protection des données : Les fonctionnalités de sauvegarde et de restauration protègent vos données, assurant leur rétablissement rapide en cas d’incident.

- Conformité réglementaire : Le soutien à la conformité vous aide à respecter les normes du secteur, réduisant ainsi le risque de problèmes juridiques.

Coûts et tarification des outils EDR

La sélection d'outils EDR nécessite de comprendre les différents modèles de tarification et formules proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions EDR :

Tableau comparatif des formules pour les outils EDR

| Type de formule | Prix moyen | Fonctionnalités courantes |

| Formule gratuite | $0 | Détection basique des menaces, rapports limités et support communautaire. |

| Formule personnelle | $5-$25/user/month | Surveillance en temps réel, réponses automatisées et alertes personnalisables. |

| Formule entreprise | $30-$60/user/month | Renseignement avancé sur les menaces, gestion centralisée et capacités d’intégration. |

| Formule grand compte | $70-$100/user/month | Protection complète des terminaux, soutien à la conformité et gestion de compte dédiée. |

Outils EDR : FAQ

Voici des réponses aux questions courantes sur les outils EDR :

Quelles sont les limites de l’EDR ?

Les solutions EDR nécessitent un certain niveau d’expertise pour être déployées et gérées efficacement. Ce ne sont pas des outils à installer puis oublier ; votre équipe doit comprendre les concepts de cybersécurité et l’évolution du paysage des menaces. Cela peut représenter un défi pour les organisations sans personnel dédié à la sécurité informatique.

Ai-je besoin d’un antivirus si je possède un EDR ?

Même si les outils EDR offrent des capacités de détection et de réponse supérieures, ils ne remplacent pas toujours l’antivirus. De nombreuses solutions EDR sont conçues pour fonctionner avec les programmes antivirus traditionnels et apportent une couche de sécurité supplémentaire. Vous pourriez donc encore avoir besoin d’un antivirus pour une protection complète.

Comment fonctionnent les outils EDR ?

Les outils EDR surveillent en continu les points de terminaison connectés à un réseau, enregistrant les comportements afin d’aider votre équipe de sécurité à se défendre contre les menaces. Ils offrent des informations sur les activités suspectes, ce qui permet une détection et une réponse efficaces. Cette surveillance continue est cruciale pour garantir la sécurité.

Quelles sont les capacités de réponse de l’EDR ?

Les outils EDR offrent des fonctions avancées de détection, d’investigation et de réponse aux menaces, notamment la recherche d’incidents et la gestion des alertes. Ils aident à valider les activités suspectes, facilitent le threat hunting et permettent la détection et le confinement des activités malveillantes. Ces capacités sont essentielles pour une posture de sécurité proactive.

Les outils EDR peuvent-ils empêcher toutes les cybermenaces ?

Les outils EDR améliorent considérablement la détection et la réponse aux menaces, mais ils ne peuvent pas empêcher toutes les cybermenaces. Ils font partie d’une stratégie de sécurité globale et fonctionnent au mieux lorsqu’ils sont combinés avec d’autres mesures de protection. Votre équipe doit les utiliser en complément de pare-feu, d’antivirus et d’autres solutions afin d’assurer une sécurité maximale.

Comment les outils EDR s’intègrent-ils avec les systèmes existants ?

Les outils EDR s’intègrent souvent avec les systèmes SIEM, services cloud et autres plateformes de sécurité pour former un écosystème cohérent. Cette intégration permet de rationaliser les opérations de sécurité et d’offrir à votre équipe une approche unifiée pour gérer les menaces dans divers environnements.

Et maintenant ?

Stimulez la croissance de votre SaaS et développez vos compétences en leadership.

Abonnez-vous à notre newsletter pour recevoir les derniers conseils de CTOs et de leaders technologiques en devenir.

Nous vous aidons à évoluer intelligemment et à devenir un leader plus fort grâce à des guides, des ressources et des stratégies d’experts reconnus !