10 Meilleurs Logiciels de Contrôle d’Accès Réseau Shortlist

Here's my pick of the 10 best software from the 14 tools reviewed.

Les logiciels de contrôle d’accès réseau (NAC) aident les équipes informatiques à contrôler quels appareils et utilisateurs sont autorisés à accéder à leurs réseaux, selon l’identité, le rôle et l’état de sécurité.

De nombreuses organisations commencent à chercher une solution NAC lorsqu’elles peinent à gérer les appareils BYOD, à appliquer de façon cohérente les politiques d’accès, ou à détecter les connexions de systèmes non approuvés sur le réseau. Ces failles peuvent entraîner des risques de sécurité et compliquer la conformité, surtout dans des environnements vastes ou dynamiques.

J’ai travaillé avec des équipes réseau et sécurité dans différents secteurs pour évaluer, déployer et résoudre des problèmes liés aux systèmes NAC sur le terrain. Ce guide s’appuie sur ces expériences pour vous aider à choisir un outil adapté à votre environnement, qui offrira plus de contrôle à votre équipe sans complexifier la gestion.

Qu’est-ce qu’un logiciel de contrôle d’accès réseau ?

Un logiciel de contrôle d’accès réseau gère les utilisateurs et appareils pouvant se connecter à un réseau. Il est utilisé par les administrateurs informatiques et les équipes de sécurité pour bloquer les accès non autorisés et appliquer les règles de sécurité. Les fonctions de vérification d’identité, d’application des politiques et de détection des menaces facilitent la maîtrise des accès, la réponse aux risques et la sécurisation du réseau. Ces outils donnent plus de contrôle sur qui accède au réseau et ce qu’ils peuvent faire une fois connectés.

Table of Contents

- Meilleur résumé des logiciels de contrôle d'accès réseau

- Qu'est-ce qu'un logiciel de contrôle d'accès réseau ?

- Résumé des meilleurs logiciels de contrôle d'accès réseau

- Avis sur les meilleurs logiciels de contrôle d'accès réseau

- Autres logiciels de contrôle d'accès réseau

- Critères de sélection pour les logiciels de contrôle d'accès réseau

- Questions fréquentes

Résumé des Meilleurs Logiciels de Contrôle d’Accès Réseau

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la découverte et la surveillance du réseau | Essai gratuit de 30 jours + démo gratuite disponible | À partir de $149/technicien/mois (facturé annuellement) | Website | |

| 2 | Idéal pour l'accès réseau à confiance zéro | Essai gratuit de 14 jours + démonstration gratuite disponible | À partir de 7 $/utilisateur/mois (facturation annuelle) | Website | |

| 3 | Meilleur pour la sécurité en gestion immobilière | Not available | $1/utilisateur/mois (facturé annuellement) | Website | |

| 4 | Idéal pour la gestion unifiée des accès | Essai gratuit de 30 jours | Tarification sur demande | Website | |

| 5 | Idéal pour la protection des données des ressources humaines | Démo gratuite disponible + essai gratuit de 14 jours | $4/utilisateur/mois (facturation annuelle) | Website | |

| 6 | Idéal pour les exigences de conformité métier | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour la conformité en matière d'accessibilité | Not available | $50/user/month | Website | |

| 8 | Idéal pour les besoins de sécurité sur site | Not available | $15/utilisateur/mois (minimum 5 postes) | Website | |

| 9 | Idéal pour une visibilité complète des appareils | Not available | $22/user/month | Website | |

| 10 | Idéal pour la sécurité réseau basée sur le cloud | Not available | $14/user/month | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les Meilleurs Logiciels de Contrôle d’Accès Réseau

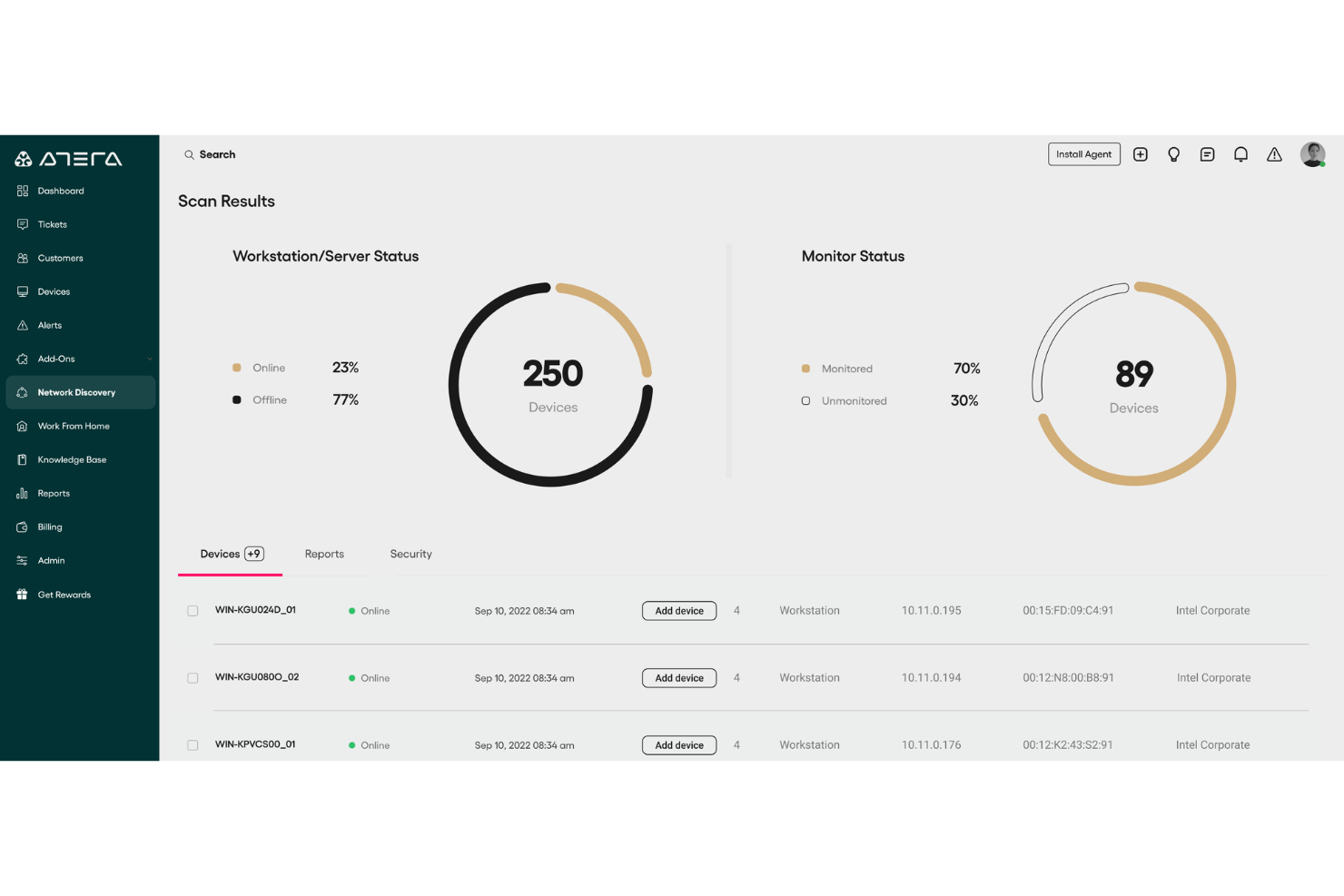

Atera propose une plateforme complète de gestion informatique qui va au-delà des solutions traditionnelles de contrôle d'accès réseau. Elle s'adresse particulièrement aux professionnels de l'informatique et aux fournisseurs de services gérés qui doivent maintenir un environnement réseau sécurisé et efficace. Grâce à des fonctionnalités telles que la détection automatisée des appareils et les alertes de sécurité, Atera vous aide à gérer les ressources réseau et à prévenir les accès non autorisés, garantissant ainsi des opérations fluides et sûres pour votre entreprise.

Pourquoi j'ai choisi Atera

J'ai choisi Atera pour son puissant outil de découverte réseau, essentiel pour le contrôle d'accès. Cette fonctionnalité utilise la technologie NMAP afin de détecter et d'identifier automatiquement les appareils sur votre réseau, ce qui vous permet de maintenir un inventaire à jour et de bloquer les équipements non autorisés. De plus, son tableau de bord centralisé offre des informations détaillées sur les appareils et des options de configuration d'alertes, permettant un suivi et une gestion proactive des changements réseau. Ces capacités répondent au besoin de préserver la sécurité et l'efficacité du réseau, faisant d'Atera un solide candidat pour ceux qui recherchent une solution de contrôle d'accès réseau.

Principales fonctionnalités d'Atera

En plus de son outil de découverte réseau, Atera propose d'autres fonctionnalités qui renforcent sa valeur en tant que solution de gestion réseau.

- Gestion automatisée des correctifs : Cette fonctionnalité garantit que tous vos systèmes sont à jour en appliquant automatiquement les correctifs, ce qui réduit les vulnérabilités.

- Supervision et gestion à distance (RMM) : Offre une visibilité complète sur tous les appareils du réseau, aidant à identifier et résoudre les problèmes à distance.

- Automatisations informatiques intelligentes : Automatise les tâches courantes et les alertes, libérant ainsi votre équipe pour se concentrer sur des activités plus stratégiques.

- Tableau de bord centralisé : Fournit une interface unique pour la gestion de toutes les ressources réseau, simplifiant la supervision et la prise de décision.

Intégrations d'Atera

Les intégrations incluent Splashtop, AnyDesk, TeamViewer, FreshBooks, QuickBooks, Xero, Zapier, Webroot, Acronis et Bitdefender.

Pros and Cons

Pros:

- Intègre RMM, helpdesk et automatisation sur une seule plateforme.

- Le tableau de bord centralisé simplifie la supervision et le reporting du réseau.

- Les données agent sur le système d'exploitation, l'IP et l'activité utilisateur permettent un audit précis des niveaux d'accès.

Cons:

- La montée en charge pour de très grands déploiements NAC peut exiger des modules ou niveaux de licence supplémentaires.

- Les moteurs de politiques NAC avancés peuvent être moins matures que ceux des outils spécialisés.

New Product Updates from Atera

Atera Enhances IT Autopilot With Automation and File Support

Atera’s IT Autopilot gets three major boosts: you can now attach common files for deeper analysis, automate IT tasks with clear workflows, and choose how the system follows up when users go silent. These updates help streamline IT operations and improve resolution efficiency. For more information, visit Atera’s official site.

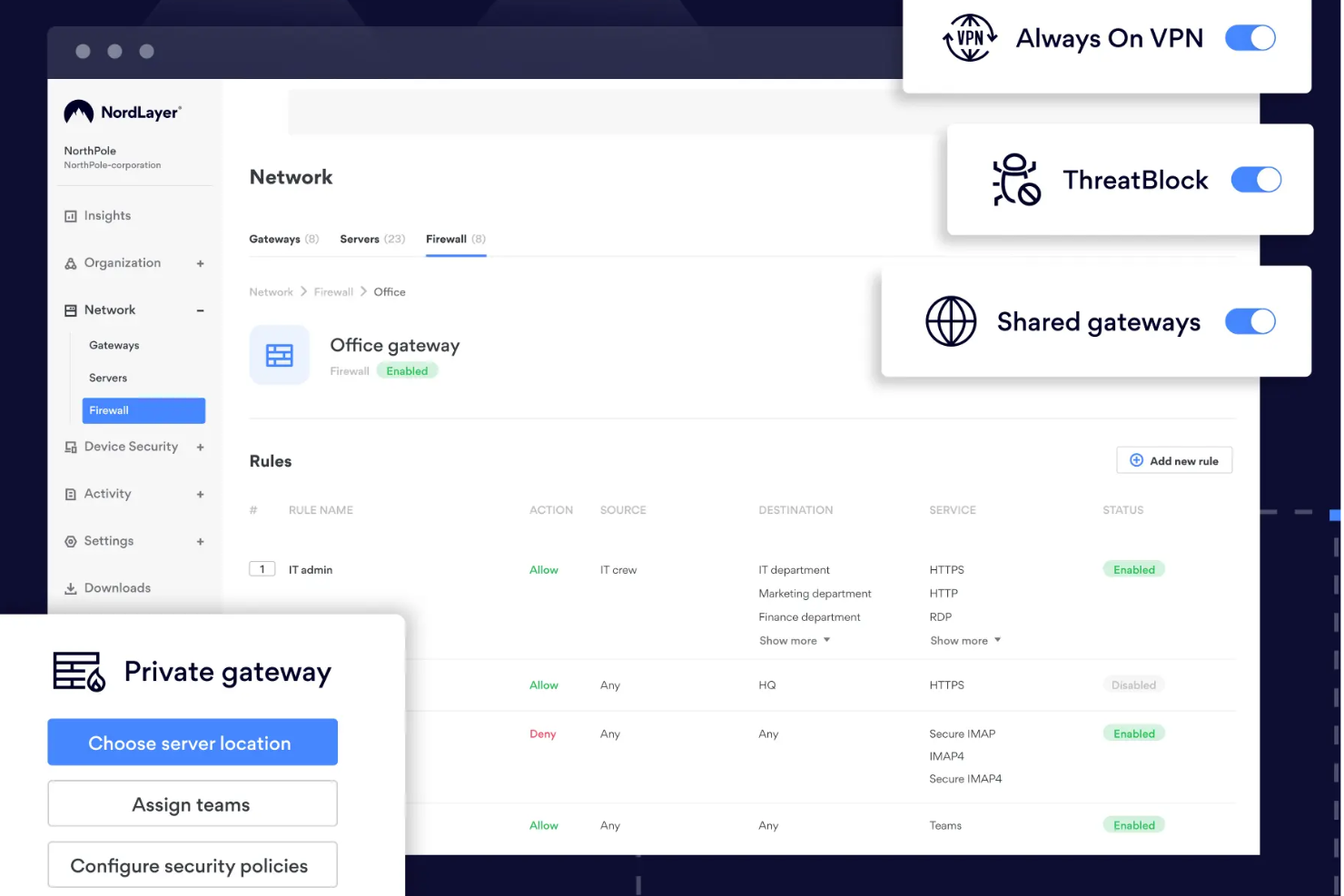

NordLayer est une solution de sécurité réseau conçue pour aider les entreprises à protéger leurs actifs numériques et à gérer un accès sécurisé aux ressources de l'entreprise. Elle propose des fonctionnalités comme l'accès réseau à confiance zéro (ZTNA) et un VPN professionnel afin de garantir que seuls les utilisateurs autorisés puissent accéder aux informations sensibles.

Pourquoi j'ai choisi NordLayer : J'apprécie son utilisation de l’accès réseau à confiance zéro (ZTNA). Cette approche garantit que chaque demande d’accès est vérifiée de manière approfondie, les autorisations n'étant accordées qu’aux utilisateurs et appareils authentifiés. Cela minimise le risque d'accès non autorisé et de potentielles violations de données, offrant ainsi à votre équipe un environnement sécurisé pour opérer. Une autre fonctionnalité que j'apprécie est le pare-feu cloud de NordLayer. Contrairement aux pare-feux matériels traditionnels, cette solution native dans le cloud offre une protection flexible et évolutive sans nécessiter de matériel supplémentaire.

Fonctionnalités et intégrations à retenir :

Parmi les autres fonctionnalités, on trouve la segmentation du réseau, qui vous permet de diviser votre réseau en segments plus petits pour contrôler l'accès et renforcer la sécurité. Cela signifie que vous pouvez restreindre l'accès aux données sensibles, en veillant à ce que seuls certains membres de l'équipe puissent accéder à certaines parties de votre réseau. De plus, NordLayer propose le filtrage DNS, vous permettant de bloquer l'accès à des sites malveillants ou indésirables. Quelques intégrations disponibles incluent Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud et AWS.

Pros and Cons

Pros:

- Utilise un cadre zéro confiance

- Mesures de sécurité comme le chiffrement AES-256 et l’authentification multi-facteurs

- Fournit une prise en charge VPN robuste

Cons:

- Le nombre d'emplacements de serveurs disponibles pourrait être augmenté

- La configuration du serveur peut être complexe

Condo Control est une solution logicielle en ligne conçue spécifiquement pour les gestionnaires immobiliers et les conseils de copropriété. Elle propose une gamme de fonctionnalités qui rationalisent les opérations, améliorent la communication et renforcent la sécurité des condominiums. Il est évident que Condo Control convient particulièrement à ceux du secteur de la gestion immobilière qui accordent la priorité à la sécurité.

Pourquoi j'ai choisi Condo Control : Lors de ma comparaison de divers outils de contrôle d'accès, l'accent mis par Condo Control sur la gestion immobilière et sa large gamme de fonctionnalités de sécurité ont retenu mon attention. Ce qui le distingue, c'est son approche globale de la sécurité en copropriété, du suivi des visiteurs à la gestion du stationnement. Je l'ai sélectionné comme « meilleur pour la sécurité de la gestion immobilière » en raison de ses fonctions spécialisées qui répondent aux besoins spécifiques de sécurité des copropriétés et des biens similaires.

Fonctionnalités remarquables & intégrations :

Condo Control propose de nombreuses fonctionnalités utiles telles que la gestion des visiteurs, la réservation d'espaces communs et le suivi des colis, qui contribuent toutes à renforcer la sécurité de la propriété. Côté intégrations, il peut être connecté à divers autres systèmes utilisés en gestion immobilière, comme les logiciels de comptabilité et les outils de communication, pour faciliter un flux de travail opérationnel sans interruption.

Pros and Cons

Pros:

- Fonctionnalités spécialisées pour la sécurité en copropriété

- Possibilité d'intégration avec d'autres outils de gestion immobilière

- Tarif d'entrée abordable

Cons:

- Les détails tarifaires sont annuels, non mensuels

- Moins adapté aux propriétés hors copropriété

- Fonctionnalité limitée en dehors de la gestion immobilière

Portnox est une solution logicielle de contrôle d'accès qui met l'accent sur une visibilité et un contrôle réseau complets. Cet outil excelle dans la gestion unifiée des accès à travers divers appareils et réseaux, ce qui en fait un choix idéal pour les organisations cherchant à assurer le contrôle et la sécurité depuis une seule plateforme.

Pourquoi j'ai choisi Portnox : J'ai sélectionné Portnox pour cette liste en raison de son focus sur la gestion unifiée des accès. L'élément distinctif est sa capacité à offrir une visibilité totale sur tous les appareils connectés, une aptitude moins répandue dans les autres outils que j'ai envisagés. Pour le cas d'usage de la gestion unifiée des accès, je considère que la force de Portnox réside dans sa capacité à proposer un contrôle centralisé sur un réseau diversifié.

Fonctionnalités et intégrations remarquables :

La fonctionnalité phare de Portnox est sa capacité à fournir une visibilité complète du réseau, permettant aux organisations de contrôler l'accès à tous les points de connexion. L'outil propose également des fonctions telles que le contrôle d'accès à distance, l'authentification basée sur les risques, et la détection d'anomalies sur le réseau. En ce qui concerne les intégrations, Portnox peut s'intégrer à une variété de systèmes d'entreprise, notamment les VPN, les commutateurs, les contrôleurs sans fil et les solutions de gestion des appareils mobiles, facilitant ainsi un flux de travail de sécurité plus homogène.

Pros and Cons

Pros:

- Fournit une visibilité complète du réseau

- Offre un contrôle centralisé sur différents réseaux et appareils

- S'intègre à un large éventail de systèmes d'entreprise

Cons:

- Les informations tarifaires ne sont pas facilement disponibles

- Peut être complexe pour les petites entreprises

- Le manque de transparence des prix peut constituer un obstacle pour certains utilisateurs potentiels

Idéal pour la protection des données des ressources humaines

Access PeopleHR est un logiciel spécialisé qui offre des services complets de protection des données des ressources humaines (RH). L’outil met l’accent sur la sécurisation des informations RH, garantissant que les données sensibles restent confidentielles, ce qui le rend idéal pour les organisations qui accordent la priorité à la sécurité des données RH.

Pourquoi j'ai choisi Access PeopleHR : J'ai sélectionné Access PeopleHR pour sa spécialisation dans la protection des données RH. Peu d’outils sur le marché se concentrent sur ce domaine particulier, ce qui en fait un choix remarquable. Il semble être le mieux adapté aux organisations souhaitant protéger leurs données RH grâce à son fort accent sur la confidentialité des informations RH.

Fonctionnalités clés & intégrations :

Access PeopleHR propose un ensemble solide de fonctionnalités telles que le chiffrement des données, des outils de conformité RGPD, et des options avancées de contrôle d’accès, contribuant ainsi à ses capacités avancées de protection des données RH. Le logiciel s’intègre efficacement aux systèmes RH et de paie courants, ajoutant une couche supplémentaire de sécurité à ces ressources souvent ciblées.

Pros and Cons

Pros:

- Spécialisé dans la protection des données RH

- Offre un chiffrement robuste et des outils de conformité

- Propose des intégrations avec les systèmes RH courants

Cons:

- La facturation annuelle peut en dissuader certains clients

- Manque certaines fonctionnalités générales de contrôle d'accès

- Le prix par utilisateur peut être élevé pour les grandes organisations

SAP Access Control est un outil puissant qui gère et surveille l'accès aux informations et processus critiques au sein de votre entreprise. Ce système est idéal pour garantir la conformité, en offrant une capacité inégalée à prévenir, détecter et remédier aux risques liés aux accès et aux autorisations.

Pourquoi j'ai choisi SAP Access Control : Lors de l'évaluation de différentes options, SAP Access Control s'est démarqué grâce à son analyse complète des risques, ses revues d'accès automatiques et périodiques, ainsi que sa gestion efficace des rôles. J'ai constaté que sa robustesse face aux problématiques de conformité en entreprise est réellement remarquable. SAP Access Control est « idéal pour les exigences de conformité métier » car il automatise non seulement les processus de conformité, mais fournit également des tableaux de bord pertinents pour l'évaluation et la réduction des risques et vulnérabilités.

Fonctionnalités et intégrations phares :

SAP Access Control propose une variété de fonctionnalités, dont l'analyse des risques, la certification des accès, la gestion des rôles et la gestion des accès d'urgence. Il aide à prévenir les violations de la séparation des tâches (SoD), fournit un accès d'urgence et améliore la performance des audits. SAP Access Control s'intègre parfaitement avec d'autres solutions SAP, permettant des flux de travail fluides et une gestion unifiée à l'échelle de l'entreprise.

Pros and Cons

Pros:

- Fonctionnalités complètes d'analyse des risques

- Processus de certification des accès rationalisés

- Gestion efficace des rôles et des accès d'urgence

Cons:

- Peut nécessiter une expertise technique lors de la mise en place

- La tarification n'est pas disponible facilement

- Peut être surdimensionné pour les petites entreprises aux besoins plus simples

La plateforme Level Access est excellente pour la conformité en matière d'accessibilité. En tant qu'outil, elle est conçue pour aider les organisations à s'assurer que leurs ressources numériques sont accessibles à tous les utilisateurs, ce qui correspond parfaitement aux besoins d'une entreprise soucieuse de respecter les normes d'accessibilité.

Pourquoi j'ai choisi la plateforme Level Access : J'ai choisi la plateforme Level Access en raison de son accent particulier sur l'accessibilité numérique. Cette orientation la différencie des solutions de sécurité plus générales, en faisant un choix de premier plan pour les organisations qui souhaitent rendre leurs ressources accessibles à tous. Cet engagement unique en faveur de l'inclusivité en fait le meilleur choix pour la conformité en matière d'accessibilité.

Fonctionnalités et intégrations remarquables :

Les principales fonctionnalités de la plateforme Level Access incluent des audits d'accessibilité complets, des modules de formation et un moteur de test alimenté par l'IA. Cet outil s'intègre efficacement à divers systèmes de gestion de contenu, renforçant ainsi sa capacité à surveiller et améliorer l'accessibilité de vos ressources numériques.

Pros and Cons

Pros:

- Accent mis sur l'accessibilité numérique

- Audits complets et modules de formation

- Compatibilité avec divers systèmes de gestion de contenu

Cons:

- Peut être trop spécialisé pour les entreprises cherchant des solutions de sécurité générales

- Le coût peut être élevé pour les petites organisations

- Peut nécessiter des connaissances techniques pour exploiter pleinement ses fonctionnalités

Avigon Unity Access est optimal pour les besoins de sécurité sur site. Il s'agit d'une solution de contrôle d'accès conçue pour protéger vos actifs sur site. Avec cet outil, les utilisateurs disposent d'un système fiable pour gérer l'accès physique à leurs installations, répondant ainsi aux exigences spécifiques d'une configuration de sécurité sur site.

Pourquoi j'ai choisi Avigilon Unity Access : J'ai sélectionné Avigilon Unity Access en raison de son orientation claire sur la sécurité sur site. Son système vise à offrir un contrôle robuste sur l'accès physique, ce qui le distingue des nombreuses solutions basées sur le cloud. Étant donné sa spécialisation, j'ai conclu que c'est la meilleure option pour la gestion de la sécurité sur site.

Fonctionnalités et intégrations remarquables :

L'application Avigilon Unity Access propose une interface intuitive et conviviale ainsi qu'une configuration système flexible. Elle s'intègre parfaitement à Avigilon Control Center (ACC), offrant ainsi une gestion unifiée de la sécurité et de la surveillance.

Pros and Cons

Pros:

- Spécialisé pour la sécurité sur site

- Intégration avec Avigilon Control Center

- Interface conviviale

Cons:

- Ne convient pas aux entreprises recherchant des solutions basées sur le cloud

- Exigence minimale de cinq postes, ce qui peut ne pas convenir aux petites entreprises

- Peut nécessiter une installation et une configuration professionnelles

Forescout est une solution robuste de contrôle d'accès réseau qui offre une visibilité et un contrôle en temps réel sur les appareils accédant à votre réseau. Il identifie, classe et évalue efficacement les appareils, ce qui en fait le meilleur choix pour une visibilité complète.

Pourquoi j'ai choisi Forescout : Dans ma recherche du meilleur logiciel NAC, les capacités de Forescout se sont démarquées, notamment sa visibilité sophistiquée des appareils. Ses fonctionnalités de classification dynamique et de gestion des actifs le distinguent des autres options. Pour les environnements où divers appareils se connectent et se déconnectent, je considère Forescout comme le meilleur choix. Il fournit une vue d'ensemble de tous les appareils sur votre réseau en temps réel, gérant efficacement les risques de sécurité liés aux appareils non reconnus.

Fonctionnalités phares & intégrations :

Les fonctionnalités de Forescout, telles que la découverte d'appareils, les vérifications automatisées de conformité et le contrôle d'accès basé sur des règles, sont essentielles pour maintenir un environnement réseau sécurisé. Sa capacité à s'intégrer à divers systèmes, y compris la gestion informatique, la défense contre les menaces et d'autres produits de sécurité, renforce son utilité.

Pros and Cons

Pros:

- Visibilité exceptionnelle des appareils en temps réel

- Vérifications automatisées de conformité

- Large éventail d'intégrations système

Cons:

- Prix plus élevé que certains concurrents

- Courbe d'apprentissage abrupte pour les nouveaux utilisateurs

- L'installation peut nécessiter une assistance d'expert

Portnox Clear est une solution de contrôle d'accès réseau native dans le cloud qui excelle dans la sécurisation des réseaux dans divers environnements. Elle est idéale pour les organisations à la recherche d'un outil de sécurité réseau robuste et basé sur le cloud afin de protéger leurs actifs numériques.

Pourquoi j'ai choisi Portnox Clear : J'ai choisi Portnox Clear car il offre une sécurité réseau basée sur le cloud de premier ordre, essentielle dans notre monde de plus en plus dépendant du cloud. La flexibilité d'une plateforme native cloud lui permet de s'adapter à différents environnements réseau, des infrastructures traditionnelles aux réseaux hybrides. Si vous cherchez une solution NAC capable de sécuriser votre réseau sans faille, quelle que soit sa complexité, Portnox Clear est votre meilleur choix pour la sécurité réseau basée sur le cloud.

Fonctionnalités clés & intégrations :

Portnox Clear propose des fonctionnalités dynamiques telles que l’authentification basée sur les risques, une visibilité réseau complète et une réponse automatique aux menaces. Ses capacités d’intégration sont remarquables, avec une compatibilité avec des plateformes comme Microsoft Azure, Okta et Fortinet, renforçant ainsi sa posture globale de sécurité réseau.

Pros and Cons

Pros:

- Excellente sécurité réseau basée sur le cloud

- Authentification dynamique basée sur les risques

- Prend en charge un large éventail d'intégrations

Cons:

- Peut nécessiter une expertise technique pour l'installation

- L'interface pourrait être plus intuitive

- Peut être coûteux pour les petites organisations

Autres Logiciels de Contrôle d’Accès Réseau

Vous trouverez ci-dessous une liste de logiciels de contrôle d’accès réseau supplémentaires que j’ai présélectionnés mais qui n’ont pas été retenus dans le top 10. Ils valent vraiment la peine d’être découverts.

- Genea Access Control

Idéal pour les besoins de sécurité physique intégrée

- Network Perspective

Idéal pour l’analyse des performances réseau

- NACVIEW

Idéal pour la surveillance réseau en temps réel

- Twingate

Idéal pour la sécurité d'une main-d'œuvre distante

Autres avis sur les logiciels de contrôle d’accès réseau

Critères de sélection pour un logiciel de contrôle d’accès réseau

Dans ma recherche du logiciel de contrôle d’accès réseau le plus efficace, j’ai passé beaucoup de temps à évaluer des dizaines d’outils. Chacun a été examiné selon des critères précis, essentiels pour assurer un contrôle d’accès réseau sûr et efficace. Voici les éléments clés qui ont guidé mon évaluation et qui devraient être pris en compte dans votre choix :

Fonctionnalités principales

- Capacité à authentifier et valider les appareils avant leur accès au réseau

- Possibilité d’appliquer des politiques sur une large gamme d’appareils et d’applications

- Capacité d’intégration à l’infrastructure existante pour exploiter les données dans les décisions de politique

- Fonctionnalités de réponse proactive aux menaces pour restreindre automatiquement l’accès ou isoler les menaces

Fonctionnalités clés

- Gestion des politiques : Cela implique la capacité de créer, de gérer et d'appliquer des politiques granulaires basées sur les rôles des utilisateurs, les types d’appareils et d'autres critères.

- Profilage des appareils : Le logiciel doit être capable d’identifier et de catégoriser les appareils qui se connectent au réseau.

- Réseau invité : Un bon logiciel de contrôle d'accès réseau doit proposer des fonctionnalités pour le réseau invité sécurisé, permettant un accès temporaire aux visiteurs.

- Surveillance et rapports en temps réel : Cette fonctionnalité offre une visibilité sur les activités du réseau, y compris les anomalies, pour une réponse rapide et une prise de décision éclairée.

- Capacités d'intégration : Le logiciel devrait pouvoir s'intégrer à d'autres systèmes tels que SIEM, MDM et des solutions d'intelligence sur les menaces afin d'améliorer ses fonctionnalités.

Facilité d’utilisation

- Interface intuitive : L’interface du logiciel doit être conviviale, permettant aux administrateurs réseau de gérer les politiques d'accès, de surveiller les activités et de répondre aux menaces sans difficulté.

- Intégration simple : L’outil doit offrir un processus d’installation facile, pour permettre un déploiement direct dans une infrastructure réseau existante.

- Support client réactif : En cas de difficultés ou de questions, le fournisseur du logiciel doit proposer une assistance complète, incluant documentation, tutoriels, chat en direct, e-mail ou support téléphonique.

- Contrôle d’accès basé sur les rôles (RBAC) : Le logiciel doit permettre la configuration de rôles et de permissions pour les utilisateurs, afin de gérer les accès à différents niveaux selon les profils.

Questions fréquemment posées

Quels sont les avantages d'utiliser un logiciel de contrôle d'accès réseau ?

L’utilisation d’un logiciel de contrôle d’accès réseau apporte de nombreux avantages, notamment :rnu003col class=u0022wp-block-listu0022u003ern tu003cliu003eu003cstrongu003eSécurité renforcéeu003c/strongu003e : Le logiciel NAC améliore la sécurité en s’assurant que seuls les appareils autorisés accèdent au réseau. Il vérifie utilisateurs et appareils avant d’accorder l’accès, limitant ainsi les risques de menaces informatiques.u003c/liu003ern tu003cliu003eu003cstrongu003eApplication des politiquesu003c/strongu003e : Avec ces outils, les organisations peuvent appliquer des politiques sur divers appareils et applications, renforçant la sécurité de leur réseau.u003c/liu003ern tu003cliu003eu003cstrongu003eVisibilité et contrôleu003c/strongu003e : Le logiciel NAC offre une vue complète de tous les appareils connectés et de leurs activités, permettant une surveillance et un contrôle en temps réel.u003c/liu003ern tu003cliu003eu003cstrongu003eRéponses automatiséesu003c/strongu003e : Le logiciel peut automatiser les réponses aux menaces potentielles, par exemple en isolant des systèmes ou en bloquant certains appareils, pour une action rapide en cas d’incident.u003c/liu003ern tu003cliu003eu003cstrongu003eConformité réglementaireu003c/strongu003e : Les outils NAC aident les organisations à respecter certains standards réglementaires relatifs à la sécurité des données et des réseaux.u003c/liu003ernu003c/olu003e

Combien coûtent généralement les outils de contrôle d'accès réseau ?

Le coût des outils de contrôle d’accès réseau varie considérablement selon les fonctionnalités, la taille de l’organisation et le nombre d’utilisateurs ou d’appareils à gérer. Les modèles de tarification sont généralement basés sur une licence par utilisateur ou par appareil, certains fournisseurs proposant des forfaits avec des fonctionnalités évolutives.

Quelle est la fourchette de prix typique pour les logiciels de contrôle d'accès réseau ?

Le prix des logiciels de contrôle d’accès réseau peut aller d’environ $5 par utilisateur et par mois à plusieurs centaines de dollars par utilisateur et par mois pour les solutions d’entreprise les plus avancées.

Quels sont les logiciels de contrôle d'accès réseau les moins chers et les plus chers ?

Le logiciel NAC le plus abordable de notre sélection est LiteManager, avec des formules à partir de $10 par mois. Du côté des solutions haut de gamme, les offres de Cisco peuvent atteindre plusieurs centaines de dollars par utilisateur et par mois, compte tenu de leurs fonctionnalités avancées et de leur robustesse.

Existe-t-il des options gratuites pour le contrôle d'accès réseau ?

Oui, certains outils comme PacketFence proposent une version gratuite et open source de leur logiciel NAC. Cependant, ces versions gratuites manquent souvent de fonctionnalités avancées et de support, et peuvent ne pas être adaptées aux réseaux complexes ou de grande taille.

Résumé

En résumé, choisir le bon logiciel de contrôle d’accès réseau est essentiel pour maintenir des réseaux sécurisés, accessibles et efficaces, en particulier dans le contexte actuel qui combine télétravail et diversité des appareils. Les solutions varient de celles conçues pour les petits réseaux, comme LiteManager, à celles destinées à un usage d'entreprise robuste comme Cisco.

Voici trois points clés à retenir de ce guide :

- Identifiez vos besoins : chaque solution de contrôle d'accès réseau possède ses propres atouts. Certaines sont conçues pour répondre aux besoins de la sécurité des employés à distance, tandis que d'autres excellent dans la sécurisation sur site. Comprendre les besoins de votre organisation et l'environnement réseau vous aidera à choisir l'outil adapté.

- Évaluez les fonctionnalités et caractéristiques principales : ne vous limitez pas aux capacités de base du contrôle d'accès réseau. Tenez compte de fonctionnalités additionnelles comme la détection d'intrusion, l'application de politiques et la réaction automatisée aux menaces. Les intégrations avec d'autres systèmes ou plateformes peuvent également renforcer la valeur de votre logiciel NAC.

- Prenez en compte la facilité d'utilisation et le support : un outil n'est utile que s'il est simple d'utilisation et que le support du fournisseur est à la hauteur. Privilégiez les solutions faciles à mettre en place et à utiliser, et assurez-vous que des ressources de formation et de support suffisantes sont proposées pour garantir une intégration en douceur.

Le choix d'un logiciel de contrôle d'accès réseau peut demander une analyse et une réflexion approfondies, mais avec une bonne connaissance de vos besoins et des options disponibles, vous pourrez choisir un outil qui renforcera grandement la sécurité et l'efficacité de votre réseau.

Qu'en pensez-vous ?

J'espère que ce guide vous a servi de ressource précieuse dans votre recherche du logiciel de contrôle d'accès réseau adapté. Mais le paysage technologique évolue sans cesse, et il se peut que d'excellentes solutions n'aient pas été citées ici.

Si vous avez découvert un outil qui, selon vous, mériterait de figurer dans cette sélection, n'hésitez pas à le partager. Je suis toujours prêt(e) à explorer de nouvelles solutions et à enrichir ce guide pour qu'il reste aussi complet et utile que possible. Vos suggestions pourraient aider d'autres lecteurs à trouver la solution idéale pour leurs besoins.