10 Meilleures Alternatives à Tenable - Shortlist

Trouver le bon logiciel de gestion de l’exposition peut s’avérer difficile, surtout si Tenable ne répond pas à vos besoins. Peut-être recherchez-vous de meilleures intégrations ou applications web, des fonctionnalités spécifiques, une plateforme basée sur le cloud ou une interface plus conviviale. Quelle que soit la raison, vous n’êtes pas seul à chercher des alternatives à Tenable.

D'après mon expérience, choisir le bon outil peut faire une grande différence pour votre équipe. Cela peut signifier une meilleure sécurité applicative, une gestion des correctifs plus simple et moins de casse-têtes. J'ai examiné plusieurs options pour vous aider à trouver celle qui vous conviendra le mieux.

Je vais vous guider à travers les meilleures alternatives à Tenable, en mettant en avant leur valeur ajoutée et la façon dont elles pourraient répondre à vos défis actuels. Ainsi, vous pourrez prendre une décision éclairée et trouver la solution la plus adaptée à votre équipe.

Qu’est-ce que Tenable ?

Tenable est un logiciel de gestion de l’exposition qui aide les entreprises à gérer leurs risques en matière de sécurité et leur charge de travail. Son outil de gestion des vulnérabilités, Tenable Nessus, est couramment utilisé par les professionnels IT, les équipes cybersécurité et les responsables des risques. Les fonctionnalités comme l’analyse de vulnérabilités, la gestion de la conformité et l’intelligence sur les menaces en temps réel aident à minimiser les risques de sécurité et à maintenir la conformité. De manière générale, Tenable facilite la gestion proactive et la mitigation des menaces cyber pour votre équipe IT.

Table of Contents

Résumé des Meilleures Alternatives à Tenable

Ce tableau comparatif résume les détails tarifaires de mes principales alternatives à Tenable pour vous aider à trouver celle qui convient à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la prévention des violations de sécurité | Plan gratuit disponible | À partir de 59,99 $ / appareil / an (facturation annuelle) | Website | |

| 2 | Idéal pour la visibilité cloud sans agent | Démo gratuite disponible | Tarifs sur demande | Website | |

| 3 | Idéal pour la détection et la réponse gérées | Essai gratuit + démo gratuite disponibles | À partir de $1.62/actif/mois (facturé annuellement) | Website | |

| 4 | Idéal pour les tests d'intrusion autonomes | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour la gestion des risques liés aux tiers | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour des tests de sécurité continus | Démo gratuite disponible | Tarifs sur demande | Website | |

| 7 | Idéal pour le triage automatisé des vulnérabilités | Démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Idéal pour la sécurité des réseaux | Démo gratuite + essai gratuit disponibles | Tarification sur demande | Website | |

| 9 | Idéal pour la quantification des risques | Démo gratuite disponible | Tarification sur demande | Website | |

| 10 | Idéal pour les workflows de remédiation automatisés | Démo gratuite disponible | Prix sur demande | Website |

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les Meilleures Alternatives à Tenable

Ci-dessous, vous trouverez mes analyses détaillées des meilleures alternatives à Tenable retenues dans ma sélection. Mes avis offrent un aperçu approfondi des fonctionnalités clés, des avantages et inconvénients, des intégrations et des cas d’usage idéaux pour chaque outil afin de vous aider à faire le meilleur choix.

CrowdStrike est une plateforme de cybersécurité principalement utilisée par les professionnels de l'informatique et de la sécurité pour se protéger contre les menaces informatiques. Elle se concentre sur la protection des terminaux, l'intelligence des menaces et la réponse aux incidents afin de sécuriser les actifs numériques de votre organisation.

Pourquoi c’est une bonne alternative à Tenable : La plateforme Falcon alimentée par l’IA de CrowdStrike offre une surveillance continue et une détection automatisée des menaces, permettant à votre équipe de garder une longueur d'avance sur les cybermenaces. Elle propose également une architecture native dans le cloud, garantissant évolutivité et flexibilité pour vos besoins de croissance sur l’ensemble de vos applications web.

Fonctionnalités remarquables et intégrations :

Fonctionnalités comprennent une détection intelligente des menaces utilisant l’apprentissage automatique pour repérer et répondre aux violations en temps réel. Elle propose aussi une protection des terminaux pour les appareils Windows, macOS et Linux, les protégeant contre les logiciels malveillants et autres menaces. De plus, son intelligence sur les menaces fournit des informations sur les cybermenaces émergentes, vous aidant à rester informé et préparé.

Intégrations : ServiceNow, Splunk, AWS, Microsoft Azure, Google Cloud, Okta, Cisco, Qualys, Rapid7 InsightVM, Zscaler, IBM et bien d’autres.

Pros and Cons

Pros:

- Architecture à agent unique et léger

- Scalable pour les entreprises en croissance

- Protection des terminaux solide

Cons:

- Nécessite une expertise technique

- Exigences élevées en matière de stockage local

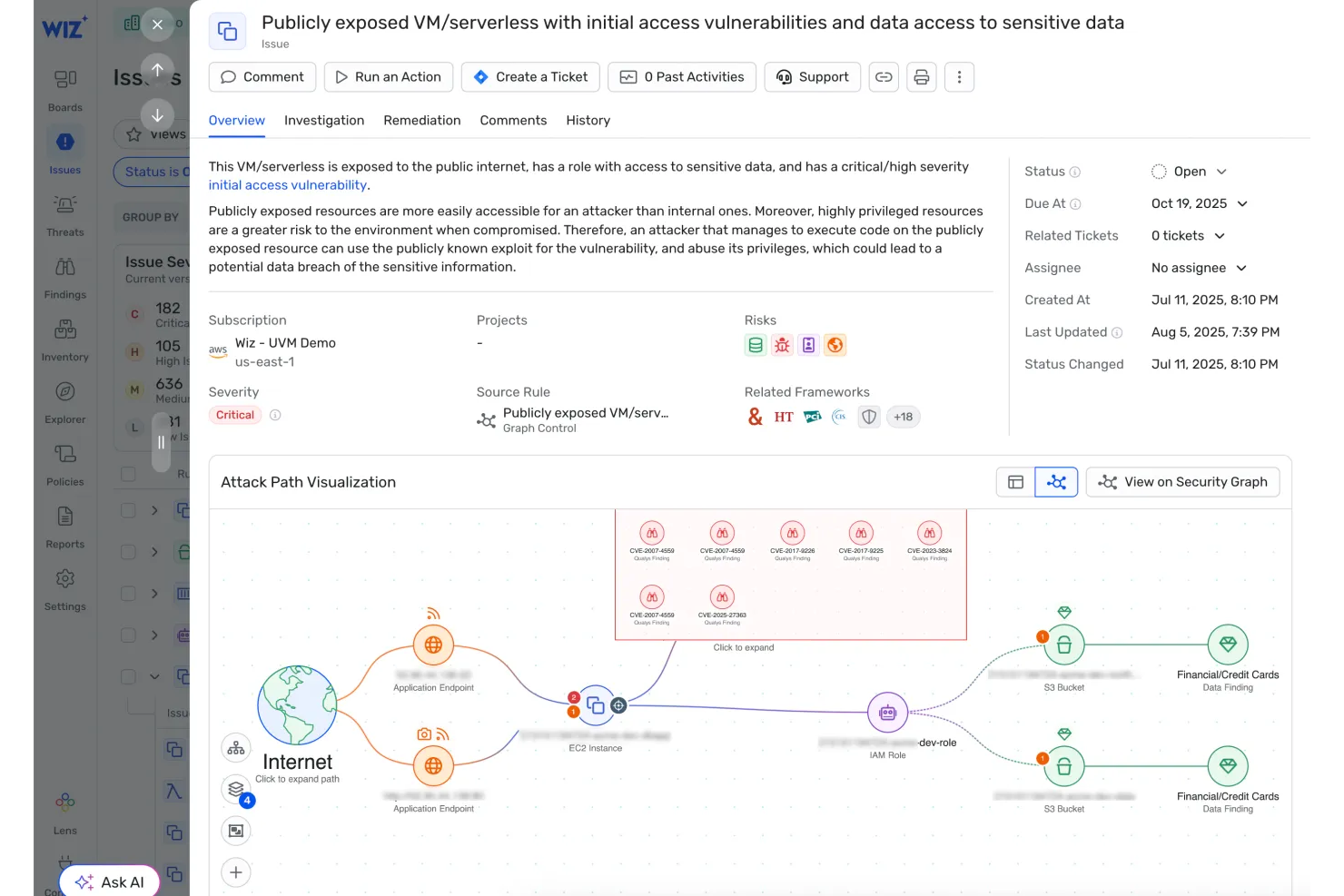

Wiz est une plateforme de sécurité cloud utilisée par les équipes de sécurité informatique pour gérer et sécuriser les environnements cloud. Elle permet de détecter et d'atténuer les risques, assurant ainsi la sécurité de votre infrastructure cloud face aux menaces.

Pourquoi c'est une bonne alternative à Tenable : Wiz offre une visibilité cloud sans agent pilotée par l'IA, ce qui vous permet d'observer et de sécuriser l'ensemble de votre environnement cloud sans avoir à installer d'agents. Cette fonctionnalité simplifie le déploiement et réduit la charge pour votre équipe. La surveillance continue vous tient informé des vulnérabilités potentielles et des erreurs de configuration. Grâce à des informations en temps réel, vous pouvez rapidement combler les failles de sécurité, ce qui en fait une excellente alternative à Tenable.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent des capacités d'évaluation des risques qui aident votre équipe à identifier et à hiérarchiser les vulnérabilités. Par exemple, vous pouvez visualiser toutes les machines virtuelles exposées publiquement présentant des vulnérabilités d'accès initial qui pourraient mener à l'accès à des données sensibles. Les flux de travail de remédiation automatisés garantissent que les menaces sont traitées de manière rapide et efficace.

Intégrations comprennent AWS, Microsoft Azure, Qualys, Rapid7 InsightVM, Google Cloud, Terraform, Jenkins, GitHub, GitLab, PagerDuty, Slack, et plus encore.

Pros and Cons

Pros:

- Déploiement sans agent

- Remédiation automatisée

- Outils de gestion de la conformité

Cons:

- Nécessite une expertise cloud

- Peut nécessiter une intégration avec d'autres outils de sécurité

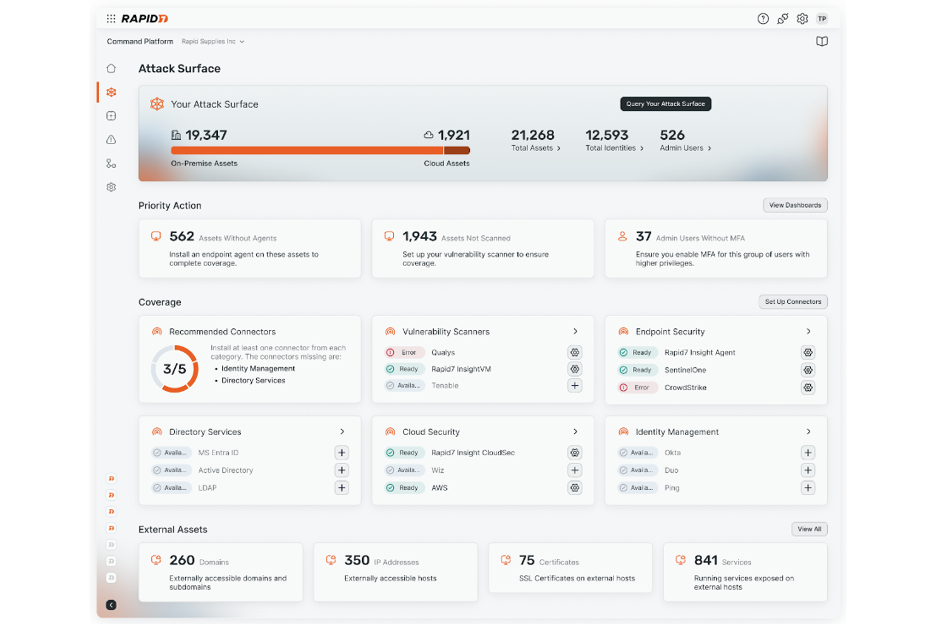

Rapid7 est une plateforme de cybersécurité utilisée par les professionnels de l'informatique et des centres opérationnels de sécurité (SOC) pour détecter, gérer et répondre aux menaces. Elle propose des outils de gestion des vulnérabilités, de détection d’incidents et de réponses automatisées pour sécuriser votre environnement numérique.

Pourquoi c’est une bonne alternative à Tenable : Rapid7 propose des services de détection et de réponse gérées pilotées par l’IA, permettant à votre équipe de se concentrer sur des initiatives stratégiques pendant que des experts prennent en charge la détection des menaces. Ses analyses en temps réel vous aident à identifier et à atténuer rapidement les risques. Les fonctionnalités d’automatisation de la plateforme accélèrent la réponse aux incidents.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent un renseignement automatisé sur les menaces qui permet à votre équipe de réagir face aux nouvelles menaces. La plateforme propose des analyses du comportement des utilisateurs afin de détecter les activités inhabituelles au sein de votre réseau. De plus, ses tableaux de bord personnalisables offrent des perspectives adaptées aux besoins de votre organisation, comme les actions prioritaires pour remédier aux failles de sécurité, le statut de couverture avec les connecteurs recommandés et les métriques d’exposition des actifs externes.

Intégrations incluent AWS, Microsoft Azure, Splunk, ServiceNow, Jira, Microsoft Sentinel, Cisco, Okta, et bien d’autres.

Pros and Cons

Pros:

- Détection et réponse gérées

- APIs intégrées

- Analyse du comportement des utilisateurs

Cons:

- Coûteux pour les petites entreprises

- Options de rapport limitées

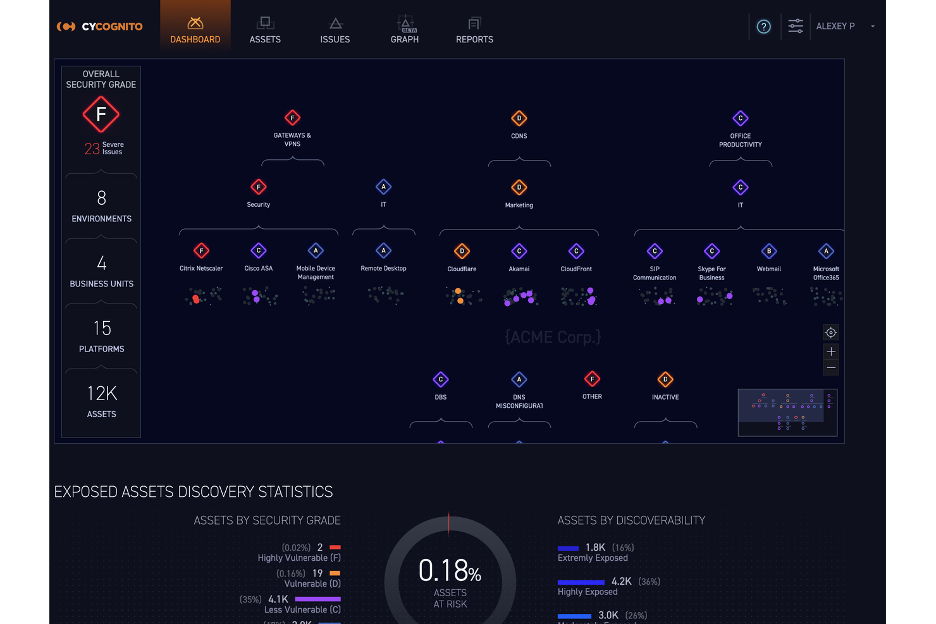

CyCognito est une plateforme de cybersécurité utilisée par les équipes informatiques pour identifier et gérer les risques de sécurité à travers leur empreinte numérique. Elle aide à révéler les vulnérabilités cachées et à prioriser les efforts de remédiation.

Pourquoi c'est une bonne alternative à Tenable : Les capacités de tests d'intrusion autonomes de CyCognito permettent à votre équipe de simuler des attaques et d'identifier les vulnérabilités sans intervention manuelle. Son évaluation des risques pilotée par l'IA fournit des informations sur les menaces potentielles, renforçant la capacité de votre équipe à prioriser la remédiation. La visibilité globale de la plateforme garantit une gestion efficace des risques sur l'ensemble des actifs.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprenant la surveillance continue pour garder à jour votre posture de sécurité. L'intelligence des menaces de la plateforme fournit un contexte sur les vulnérabilités et les risques. De plus, ses outils de reporting et son tableau de bord offrent des analyses détaillées de votre paysage de sécurité et de la topologie de votre environnement.

Intégrations incluent AWS, Microsoft Azure, Google Cloud, Qualys, Rapid7 InsightVM, ServiceNow, Splunk, et plus encore.

Pros and Cons

Pros:

- Cartographie automatisée de la surface d'attaque externe

- Visibilité globale

- Outils de reporting détaillés

Cons:

- Ciblé uniquement sur les actifs externes

- Ajustement des fonctionnalités chronophage

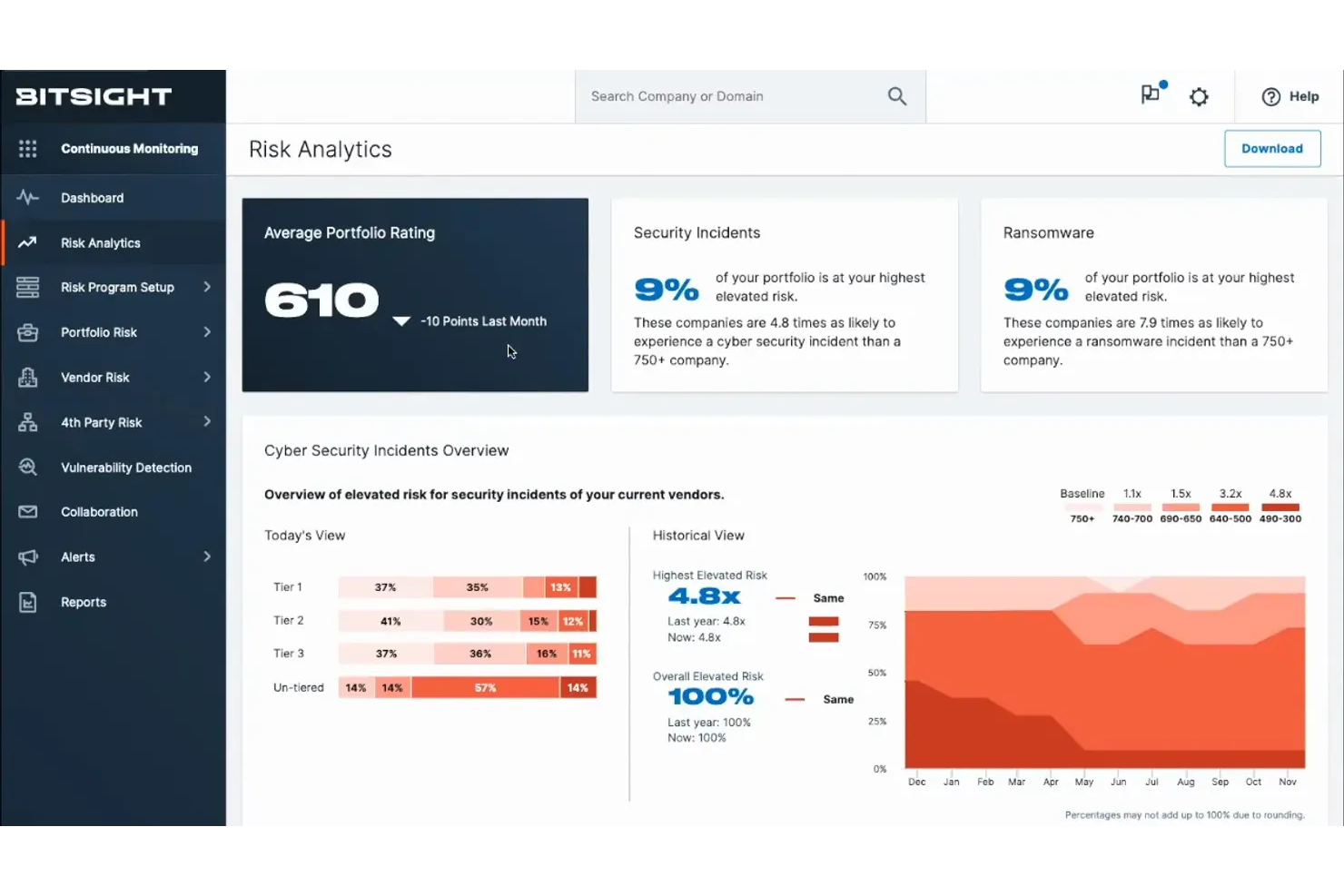

BitSight est une plateforme d'évaluation de la sécurité utilisée par les équipes de gestion des risques et de cybersécurité pour évaluer et gérer les risques liés aux tiers. Elle fournit des informations sur la performance en matière de sécurité des fournisseurs et partenaires, aidant votre équipe à prendre des décisions éclairées.

Pourquoi c'est une bonne alternative à Tenable : BitSight se concentre sur la gestion des risques liés aux tiers, offrant des évaluations de sécurité détaillées pour les fournisseurs et partenaires. Ses capacités de surveillance continue fournissent des informations en temps réel sur les risques potentiels. L'interface conviviale de la plateforme permet de comprendre et d'agir facilement sur les données de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent des outils d'évaluation des risques basés sur l'IA qui évaluent la posture de sécurité de vos fournisseurs. Le tableau de bord des risques vous offre une vue d'ensemble des incidents de cybersécurité ainsi qu'une distribution des risques par niveau. La plateforme propose des alertes automatisées pour vous informer de tout changement significatif dans les évaluations de sécurité. BitSight offre également des capacités d'analyse comparative afin de comparer vos performances de sécurité aux normes du secteur.

Intégrations incluent ServiceNow, Splunk, RSA Archer, Qualys, Microsoft Sentinel, AWS, Microsoft Azure, Google Cloud, Okta, et plus encore.

Pros and Cons

Pros:

- Concentration sur les risques tiers

- Alertes automatisées

- Capacités d'analyse comparative

Cons:

- Nécessite une gestion continue

- Dépendance aux sources de données externes

Cymulate est une plateforme de simulation d’attaques et de violations utilisée par les équipes de cybersécurité pour évaluer et améliorer leur posture de sécurité. Elle offre des tests de sécurité continus afin d’identifier les vulnérabilités et d’évaluer vos défenses face aux menaces potentielles.

Pourquoi c’est une bonne alternative à Tenable : Les outils de test de sécurité continus et automatisés de Cymulate permettent d’obtenir des évaluations approfondies de votre posture de sécurité. L’interface conviviale de la plateforme vous aide à comprendre rapidement les résultats des évaluations de vulnérabilité et à hiérarchiser la réponse de votre équipe informatique.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent une veille sur les menaces pilotée par l’IA qui vous tient informé des menaces émergentes et des vulnérabilités. La plateforme permet à votre équipe de simuler des attaques et de tester vos mesures de sécurité face à des scénarios réels. De plus, ses outils de reporting fournissent des analyses détaillées de votre posture de sécurité, vous aidant à prioriser les efforts de remédiation.

Intégrations incluent Splunk, ServiceNow, Rapid7 InsightVM, IBM QRadar, Cortex XSOAR, AWS GuardDuty, Microsoft Azure Sentinel, et bien d’autres.

Pros and Cons

Pros:

- Tests d’intrusion en continu

- Simulations de menaces automatisées

- Visualisation immédiate des failles de sécurité

Cons:

- Aucun mode de test hors ligne

- Principalement orienté cloud/virtuel

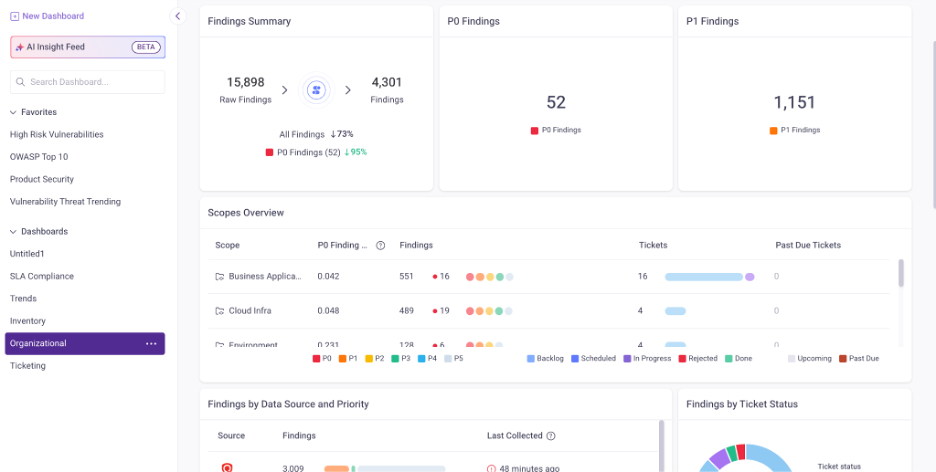

Seemplicity est une plateforme d'opérations de sécurité conçue pour les équipes de cybersécurité afin d'automatiser la gestion des vulnérabilités. Elle aide à prioriser et à corriger efficacement les vulnérabilités dans les systèmes de votre organisation.

Pourquoi c'est une bonne alternative à Tenable : Les agents IA de Seemplicity automatisent le triage des vulnérabilités et les workflows, permettant à votre équipe de gérer et de hiérarchiser les problèmes de sécurité avec précision. Son tableau de bord intuitif offre une visibilité claire sur les vulnérabilités, vous aidant à concentrer vos efforts sur les correctifs les plus importants.

Fonctionnalités marquantes et intégrations :

Fonctionnalités : alertes en temps réel qui tiennent votre équipe informatique informée des vulnérabilités critiques. La plateforme fournit des analyses détaillées pour vous aider à comprendre les tendances et les schémas de vos données de sécurité. Seemplicity propose également des rapports personnalisables, vous permettant d'adapter les informations à vos besoins spécifiques.

Intégrations : inclut AWS, Microsoft Azure, Rapid7, Qualys, Slack, Jira, ServiceNow, Microsoft Defender, Trello, et plus encore.

Pros and Cons

Pros:

- Triage automatisé des vulnérabilités

- Tableau de bord intuitif

- Rapports personnalisables

Cons:

- Scan de vulnérabilités basique

- Courbe d'apprentissage pour les nouveaux utilisateurs

Strata Cloud Manager est une plateforme de cybersécurité utilisée par les professionnels de la sécurité informatique pour protéger les réseaux contre les cybermenaces. Elle met l'accent sur la sécurité des réseaux, la sécurité du cloud et l'intelligence des menaces pour aider votre équipe à protéger les actifs numériques.

Pourquoi c'est une bonne alternative à Tenable : La sécurité réseau alimentée par l'IA de Strata Cloud Manager offre des capacités avancées et rapides de détection, de prévention et de remédiation des menaces. Le hub d'informations sur la posture de sécurité affiche en temps réel la note de santé des appareils embarqués, les alertes critiques et une analyse des tendances sur 30 jours. L'architecture native cloud de la plateforme permet une mise à l'échelle adaptée aux entreprises de toutes tailles. Ces fonctionnalités garantissent une protection totale de votre réseau, ce qui distingue Strata de Tenable.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : réponse automatisée aux menaces, qui aide votre équipe à agir rapidement en cas de brèche potentielle. La plateforme propose une sécurité des réseaux basée sur le principe du zéro confiance afin de garantir que seuls les utilisateurs autorisés accèdent à vos ressources. De plus, une intelligence détaillée sur les menaces et des évaluations de vulnérabilité offrent des informations sur les menaces de sécurité émergentes, vous tenant informé.

Intégrations : Prisma et d'autres encore.

Pros and Cons

Pros:

- Architecture cloud native et évolutive

- Réponse automatisée aux menaces

- Sécurité des réseaux zéro confiance

Cons:

- Processus de configuration complexe

- Forte dépendance au matériel

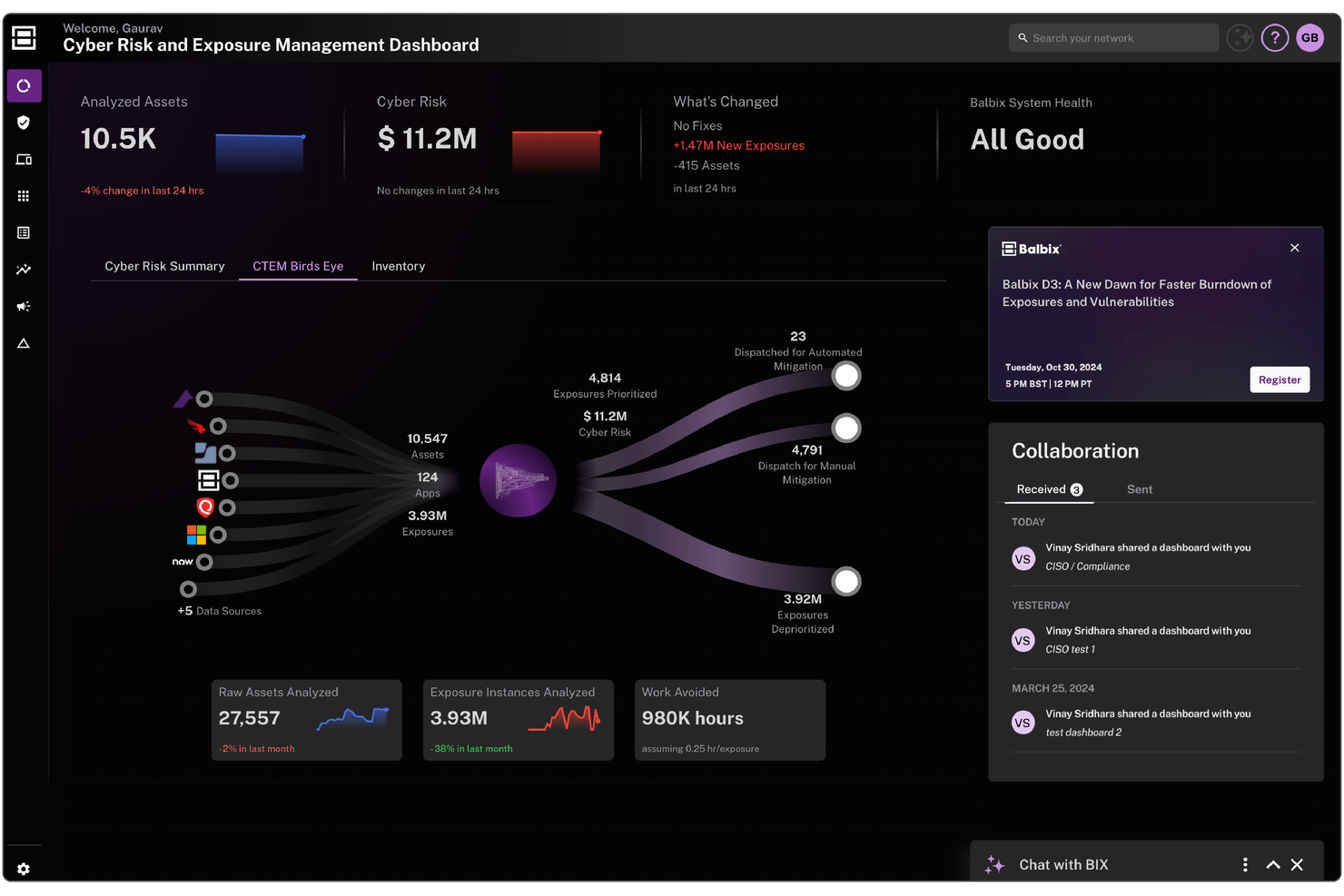

Balbix est une plateforme d'automatisation de la posture de cybersécurité utilisée par les équipes de sécurité pour prédire et atténuer les risques. Elle permet de quantifier les risques de cybersécurité et de prioriser les actions afin de réduire les menaces potentielles.

Pourquoi c'est une bonne alternative à Tenable : Balbix propose une quantification des risques basée sur l'IA, donnant à votre équipe SOC une vision claire des impacts potentiels des vulnérabilités. Ses outils d'analyse prédictive et de visualisation vous aident à anticiper et à corriger les failles de sécurité avant qu'elles ne deviennent problématiques.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent un inventaire automatisé des actifs pour suivre tous vos actifs numériques et leur état de sécurité. Le tableau de bord affiche des indicateurs de risque cyber, la priorisation de l'exposition et l'état de santé du système, avec des fonctionnalités de collaboration intégrées. La gestion des vulnérabilités basée sur les risques de la plateforme vous permet de prioriser les actions en fonction de l'impact potentiel.

Intégrations incluent AWS, Microsoft Azure, Google Cloud, ServiceNow, Splunk, Qualys, Rapid7 InsightVM, Okta, et plus encore.

Pros and Cons

Pros:

- Quantification des risques pilotée par l'IA

- Outils de visualisation

- Analytique financière des risques cyber

Cons:

- Dépend des API tierces pour les données

- Peu personnalisable

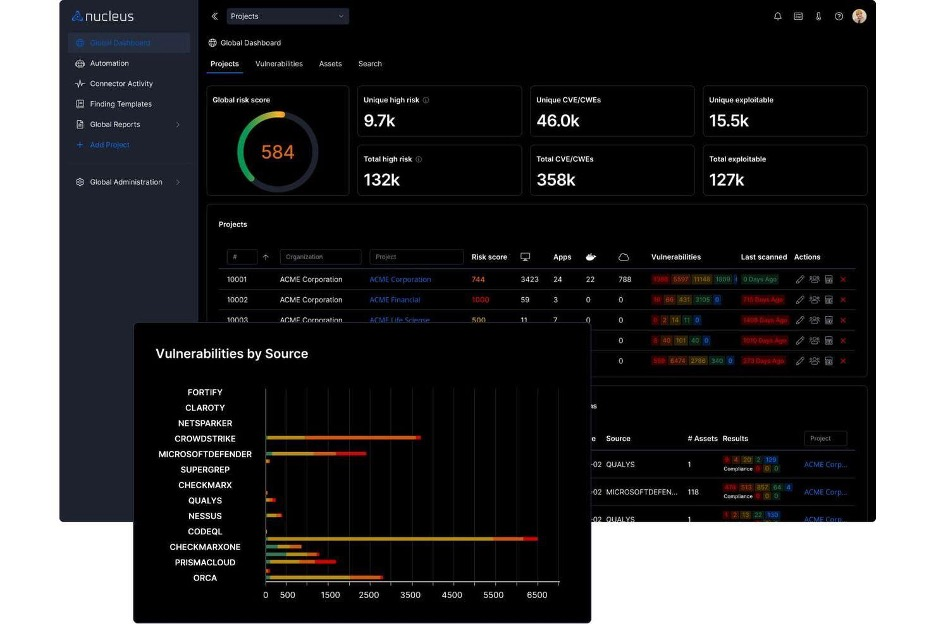

Nucleus Security est une plateforme de gestion des vulnérabilités pilotée par l’IA, utilisée par les équipes de sécurité informatique pour organiser et automatiser la remédiation des vulnérabilités. Elle aide à prioriser et gérer les vulnérabilités à travers les systèmes et applications web de votre organisation.

Pourquoi c’est une bonne alternative à Tenable : Nucleus Security propose des workflows automatisés de remédiation facilitant la gestion des vulnérabilités par votre équipe. Son tableau de bord centralisé offre une vue claire de votre posture de sécurité, vous permettant de prioriser efficacement les tâches. Grâce aux mises à jour en temps réel, vous pouvez rapidement vous adapter aux nouvelles menaces.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent des tableaux de bord personnalisables fournissant des renseignements sur l’état de sécurité de votre organisation. Cela inclut le scoring des risques, les vulnérabilités selon leur source et des métriques d’exposition au niveau des projets avec un suivi détaillé des CVE/CWE sur plusieurs outils de sécurité, afin de vous aider à prioriser les vulnérabilités.

Intégrations comprennent AWS, Microsoft Azure, Jira, ServiceNow, Splunk, Tenable, Qualys, Rapid7 InsightVM, Microsoft Defender, et plus encore.

Pros and Cons

Pros:

- Gestion centralisée des vulnérabilités

- Unification de l’ingestion des données de vulnérabilité

- Mises à jour en temps réel

Cons:

- Dépendance aux outils connectés

- Pas de moteur d'analyse interne

Autres Alternatives à Tenable

Voici quelques autres alternatives à Tenable qui n’ont pas été retenues dans ma shortlist mais qui méritent tout de même d’être considérées :

- Microsoft Defender

Idéal pour l'intégration avec les outils Microsoft

- runZero

Idéal pour la détection d'exposition à spectre complet

- Darktrace

Idéal pour la détection et la réponse aux menaces pilotées par l'IA

Critères de Sélection des Alternatives à Tenable

Pour sélectionner les meilleures alternatives à Tenable à inclure dans cette liste, j'ai pris en compte les besoins communs des acheteurs et les points de douleur spécifiques liés aux logiciels de gestion de l’exposition, comme la scalabilité et la facilité d'intégration. J'ai également appliqué le cadre suivant afin d’assurer une évaluation structurée et équitable :

Fonctionnalités essentielles (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d’utilisation fréquents :

- Identifier les vulnérabilités

- Fournir des évaluations de risques

- Permettre la détection des menaces

- Soutenir la gestion de la conformité

- Proposer une découverte des actifs

Fonctionnalités distinctives supplémentaires (25 % de la note globale)

Pour départager encore davantage les solutions, j’ai également recherché certaines fonctionnalités uniques, telles que :

- Analyses pilotées par l’IA

- Remédiation automatisée

- Tableaux de bord personnalisables

- Alertes en temps réel

- Intégration avec plusieurs fournisseurs de cloud

Facilité d’utilisation (10% du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Interface intuitive

- Navigation simple

- Paramètres personnalisables

- Disponibilité de guides utilisateurs

- Rapidité d’exécution

Intégration des nouveaux utilisateurs (10% du score total)

Pour évaluer l’expérience d’onboarding sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux webinaires

- Disponibilité de modèles

- Présence de chatbots pour l’accompagnement

Support client (10% du score total)

Pour évaluer les services d’assistance de chaque éditeur, j’ai pris en compte les éléments suivants :

- Disponibilité d’un support 24h/24 et 7j/7

- Délai de réponse aux demandes

- Accès à la documentation d’assistance

- Disponibilité du chat en direct

- Accès à un responsable de compte dédié

Rapport qualité/prix (10% du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Transparence des tarifs

- Disponibilité de formules flexibles

- Coût par rapport aux fonctionnalités proposées

- Options de remise pour la facturation annuelle

- Possibilité d’essai gratuit

Avis clients (10% du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Retours sur l’efficacité des fonctionnalités

- Commentaires sur la qualité du support

- Mention de la facilité d’utilisation

- Avis sur les capacités d’intégration

Pourquoi chercher une alternative à Tenable ?

Si Tenable constitue un bon choix de logiciel de gestion de l’exposition, il existe plusieurs raisons pour lesquelles certains utilisateurs recherchent des solutions alternatives. Vous cherchez peut-être une alternative à Tenable parce que…

- Vous avez besoin d’une meilleure intégration avec vos outils existants

- Votre équipe requiert davantage de fonctionnalités personnalisables

- Vous recherchez des options tarifaires plus abordables

- Vous avez besoin d’un support pour une zone géographique plus large

- Votre organisation souhaite des délais de déploiement plus courts

- Vous êtes en quête de capacités de reporting avancées

Si vous vous retrouvez dans l’un de ces cas, vous êtes au bon endroit. Ma sélection propose plusieurs logiciels de gestion de l’exposition mieux adaptés aux équipes confrontées à ces défis avec Tenable et en quête de solutions alternatives.

Fonctionnalités clés de Tenable

Voici quelques-unes des principales fonctionnalités de Tenable pour vous aider à comparer les offres des solutions alternatives :

- Analyse des vulnérabilités�0;: Identifie les faiblesses de sécurité sur l'ensemble de votre réseau pour vous aider à prioriser les correctifs.

- Priorisation basée sur les risques�0;: Utilise des analyses avancées pour concentrer vos efforts sur les vulnérabilités les plus critiques.

- Surveillance continue�0;: Surveille vos systèmes en temps réel pour détecter les menaces.

- Gestion de la conformité�0;: Accompagne votre équipe pour répondre aux exigences réglementaires et aux normes du secteur.

- Découverte des actifs�0;: Recense tous les appareils connectés à votre réseau afin d'améliorer la gestion de la sécurité.

- Analyse des chemins d'attaque�0;: Cartographie les voies d'attaque potentielles pour comprendre comment les menaces peuvent se propager dans votre environnement.

- Renseignement sur les menaces�0;: Fournit des informations sur les menaces émergentes pour aider votre équipe à garder une longueur d'avance sur les attaquants.

- Rapports intégrés�0;: Propose des rapports détaillés pour communiquer votre posture de sécurité aux parties prenantes.

- Conseils de remédiation�0;: Propose des mesures concrètes pour corriger les vulnérabilités identifiées.

- Sécurité du cloud�0;: Étend la protection aux environnements cloud, assurant une couverture globale pour tous les actifs.

Et ensuite�0;:

Si vous êtes en train de rechercher un logiciel de gestion des expositions, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et avez une brève discussion afin qu'ils puissent cerner précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris lors des négociations tarifaires.