Meilleurs logiciels de gestion des incidents (shortlist)

Voici ma sélection des meilleurs logiciels de gestion des incidents :

Le meilleur logiciel de gestion des incidents aide les équipes à détecter plus rapidement les menaces, à coordonner les étapes de réponse entre les équipes et à réduire les temps d'arrêt en automatisant les étapes clés du cycle de vie de l'incident.

Si vous avez déjà souffert de la saturation des alertes, de l'absence de voies d'escalade claires ou si vous avez dû assembler une réponse à l'aide d'outils déconnectés, vous savez combien il est difficile de gérer efficacement un incident sans la bonne solution. Le travail manuel ralentit la résolution, le contexte se perd entre les équipes, et l'analyse post-incident devient approximative.

J'ai testé des outils de gestion des incidents en environnement de production réel et travaillé avec des équipes de sécurité et de DevOps gérant des pannes critiques et des violations effectives. J'ai évalué la pertinence de ces plateformes pour gérer les alertes en temps réel, suivre les actions et soutenir la réponse aussi bien automatisée qu'humaine.

Ce guide détaille les plateformes offrant une détection rapide, des intégrations utiles et des workflows d'escalade clairs, afin que vous puissiez choisir une solution qui améliore le temps de réponse et offre à votre équipe un meilleur contrôle lors des événements critiques.

Pourquoi faire confiance à nos avis sur les logiciels

Nous testons et évaluons les logiciels SaaS pour le développement depuis 2023. En tant qu'experts techniques, nous savons combien il est crucial et complexe de choisir le bon logiciel. Nous misons sur une recherche approfondie pour aider notre audience à mieux acheter leur logiciel.

Nous avons testé plus de 2 000 outils pour différents usages liés au développement SaaS et rédigé plus de 1 000 évaluations logicielles complètes. Découvrez comment nous restons transparents et consultez notre méthodologie d'évaluation des logiciels.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres logiciels de gestion des incidents

- Avis connexes

- Critères de sélection

- Comment choisir

- Tendances

- Qu'est-ce qu'un logiciel de gestion des incidents ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQ

Résumé des meilleurs logiciels de gestion des incidents

Ce tableau comparatif synthétise les informations tarifaires de mes principaux logiciels de gestion des incidents afin de vous aider à trouver celui qui convient le mieux à votre budget et à vos besoins.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la préparation aux situations d'urgence | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour le reporting de conformité | Essai gratuit de 30 jours + démo gratuite | Tarification sur demande | Website | |

| 3 | Idéal pour la chasse proactive aux menaces | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour la gestion unifiée de la sécurité | Essai gratuit de 14 jours | $1,075/mois (facturé annuellement) | Website | |

| 5 | Idéal pour l'analyse en temps réel | Forfait gratuit disponible | Tarifs sur demande | Website | |

| 6 | Idéal pour l'évolutivité | Essai gratuit de 14 jours | $86/5 users/month | Website | |

| 7 | Idéal pour l'intelligence des menaces | Version gratuite disponible | À partir de $470/mois (ne comprend pas le coût de l'infrastructure) | Website | |

| 8 | Idéal pour la détection proactive des menaces | Not available | Tarification disponible sur demande | Website | |

| 9 | Idéal pour l’analyse comportementale | Essai gratuit de 90 jours | Tarification sur demande | Website | |

| 10 | Idéal pour la détection des menaces | Essai gratuit de 30 jours | À partir de $3,82/actif/mois | Website | |

| 11 | Idéal pour la protection des terminaux | Essai gratuit de 15 jours | À partir de 24,99 $/mois (facturé annuellement) | Website | |

| 12 | Idéal pour les analyses de sécurité des données | Essai gratuit de 30 jours | Tarifs sur demande | Website | |

| 13 | Idéal pour la détection des menaces pilotée par l'IA | Not available | Tarification disponible sur demande | Website | |

| 14 | Idéal pour la gestion des vulnérabilités | Essai gratuit de 7 jours | À partir de $3,344.25/65 atouts/an | Website | |

| 15 | Idéal pour la détection des vulnérabilités | Not available | Tarifs disponibles sur demande | Website | |

| 16 | Idéal pour la surveillance de l'intégrité des fichiers | Essai gratuit de 30 jours | Tarification sur demande | Website | |

| 17 | Idéal pour l'analyse de vulnérabilités tout-en-un | Essai gratuit de 14 jours | Tarifs sur demande | Website | |

| 18 | Idéal pour l'évaluation des menaces en temps réel | Not available | Tarification disponible sur demande | Website | |

| 19 | Idéal pour la détection complète des menaces | Essai gratuit de 14 jours disponible | Tarification sur demande | Website | |

| 20 | Idéal pour des analyses des menaces à valeur légale | Not available | Tarification disponible sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de gestion des incidents

Vous trouverez ci-dessous mes synthèses détaillées des meilleurs logiciels de gestion des incidents de ma sélection. Mes avis vous offrent un aperçu approfondi des fonctionnalités clés, des points forts et faibles, des intégrations et des cas d’utilisation idéaux pour chaque outil, afin de trouver celui qui vous conviendra le mieux.

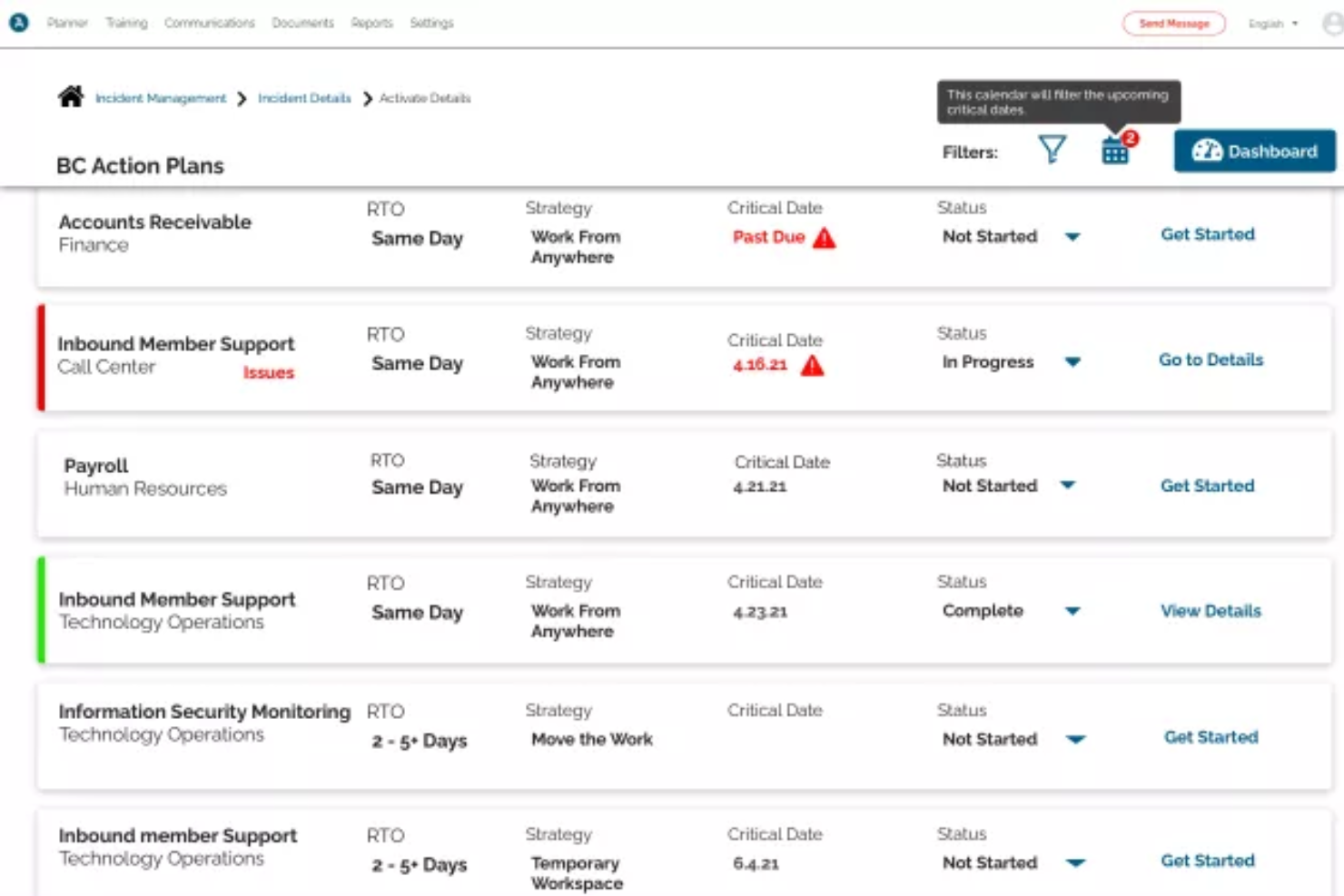

Preparis est une plateforme de gestion des incidents conçue pour aider les organisations à gérer efficacement les situations d'urgence. Elle s'adresse aux professionnels de la continuité d'activité en proposant des outils de déclaration d'incidents, de planification des réponses et de communication.

Pourquoi j'ai choisi Preparis : Cette solution est spécialement adaptée à la préparation aux situations d'urgence, offrant une visibilité à 360° grâce à des tableaux de bord intégrés pour documenter les incidents et assurer la conformité. Les salles de crise virtuelles permettent à votre équipe de coordonner les réponses en temps réel, améliorant votre capacité à adapter les plans en fonction des données en direct. La capacité de la plateforme à distribuer des listes d'actions garantit que chacun connaît son rôle en cas de crise. Ces fonctionnalités font de Preparis un excellent choix pour les équipes cherchant à améliorer leur préparation aux situations d'urgence.

Fonctionnalités remarquables & intégrations :

Fonctionnalités incluant la déclaration d'incidents, la planification des réponses et des outils de communication en temps réel. Vous pouvez mettre en place des salles de crise virtuelles pour coordonner les efforts de votre équipe. Les tableaux de bord intégrés offrent une vue à 360° pour vous aider à documenter les incidents et prendre des décisions fondées sur les données.

Intégrations incluent Slack, Microsoft Teams, Salesforce, Google Analytics, Tableau, Facebook, Twitter, LinkedIn, Instagram et Zendesk.

Pros and Cons

Pros:

- Outils de communication en temps réel

- Tableaux de bord à 360°

- Salles de crise virtuelles

Cons:

- Problèmes d'intégration signalés

- Capacités hors ligne limitées

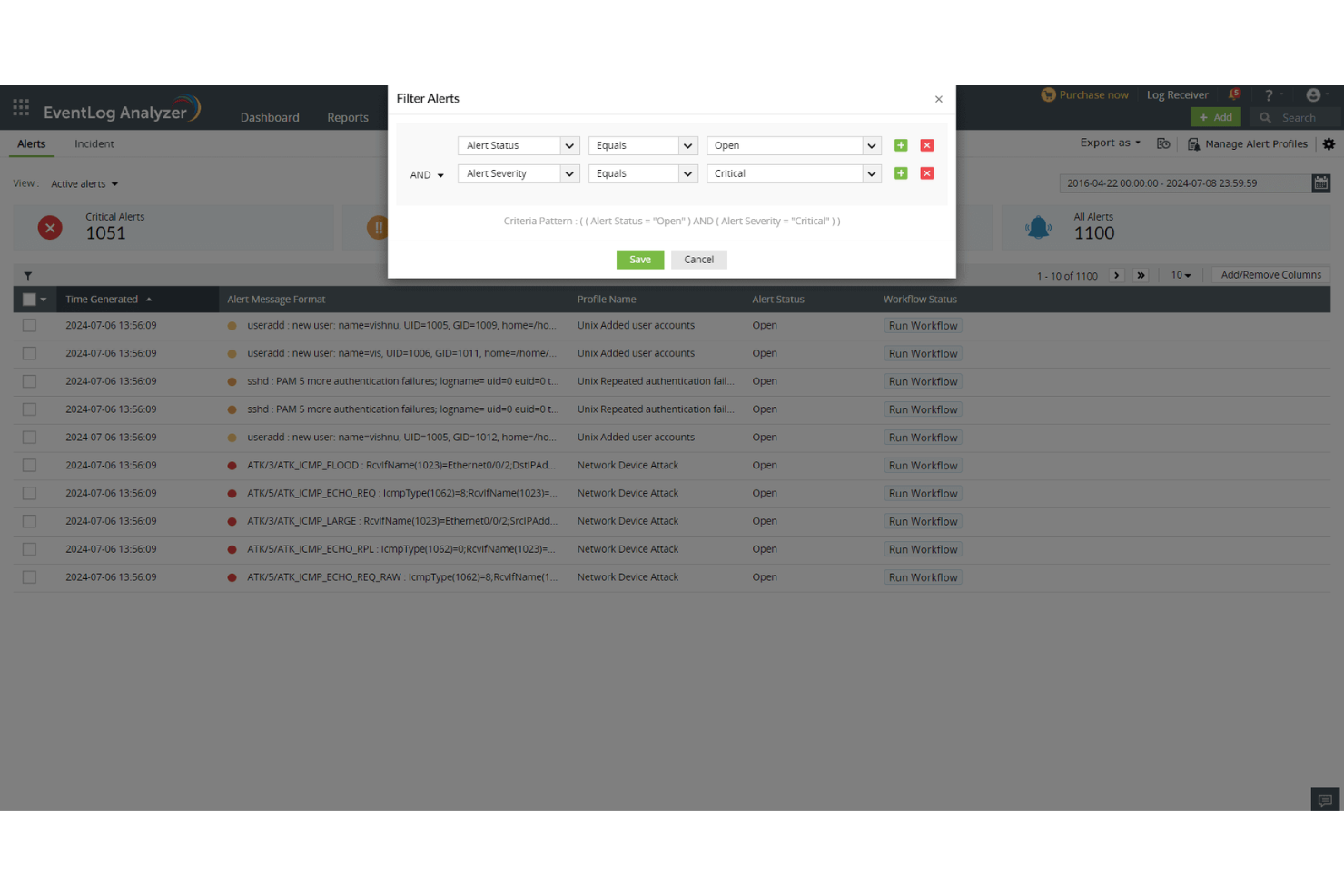

ManageEngine EventLog Analyzer s'adresse aux organisations à la recherche d'un logiciel de gestion des incidents fiable pour gérer et analyser efficacement leurs données de journalisation. Ses capacités de surveillance en temps réel des journaux et de gestion de la conformité le rendent attractif pour les équipes informatiques dans les secteurs où la sécurité et la conformité sont primordiales. En proposant des outils d'analyse approfondie des journaux, d'audit de sécurité et de génération de rapports de conformité, il répond aux défis liés à la protection des informations sensibles et au respect des exigences réglementaires, ce qui est essentiel pour des secteurs comme la finance et la santé.

Pourquoi j'ai choisi ManageEngine EventLog Analyzer

J'ai choisi ManageEngine EventLog Analyzer pour sa capacité remarquable en matière de reporting de conformité, essentielle pour les organisations traitant des données sensibles. L'outil propose des rapports de conformité prédéfinis pour des normes telles que PCI DSS, HIPAA et RGPD, facilitant ainsi le processus d'audit pour votre équipe. Son système d'alertes en temps réel garantit une notification immédiate en cas de violation de conformité, permettant une réponse rapide aux incidents. Ces fonctionnalités complètes de gestion des journaux, centrées sur la conformité, le rendent incontournable dans les secteurs où le respect des réglementations est crucial.

Principales fonctionnalités de ManageEngine EventLog Analyzer

En plus de ses points forts en matière de reporting de conformité, j'ai également identifié plusieurs autres fonctionnalités qui font de ManageEngine EventLog Analyzer un excellent choix pour la gestion des incidents :

- Audit des appareils réseau : Offre une surveillance complète des pare-feux, routeurs et commutateurs, garantissant que toute activité suspecte est rapidement détectée.

- Surveillance de l'intégrité des fichiers : Suit les modifications des fichiers et dossiers critiques, vous alertant en cas de modifications non autorisées pouvant indiquer une violation de sécurité.

- Réponse automatisée aux incidents : Propose des workflows prédéfinis pour traiter les incidents, permettant à votre équipe de répondre rapidement et efficacement aux menaces potentielles.

- Analytique de sécurité : Améliore la visibilité sur le réseau en analysant les journaux d'événements et en identifiant les menaces potentielles grâce à des analyses avancées.

Intégrations de ManageEngine EventLog Analyzer

Les intégrations incluent ManageEngine Log360, ADAudit Plus, Firewall Analyzer, Endpoint Central, Patch Manager Plus et Acronis Cyber Protect Cloud.

Pros and Cons

Pros:

- Création de rapports personnalisés

- Alertes en temps réel

- Rapports automatisés

Cons:

- Besoins de personnalisation

- Problèmes d'intégration

Pour les organisations à la recherche d'une solution logicielle fiable de réponse aux incidents, Heimdal propose une plateforme avancée conçue pour renforcer la cybersécurité dans de multiples secteurs. Adapté aux industries telles que la santé, le secteur public et l'éducation, Heimdal répond aux défis liés à la conformité avec des normes comme l'ISO 27001 et HIPAA. Avec des fonctionnalités telles que la sécurité réseau, la chasse aux menaces et la gestion des vulnérabilités, Heimdal assure une protection solide contre les cybermenaces, ce qui en fait un choix idéal pour les entreprises souhaitant protéger leurs actifs numériques.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour son approche unique de la réponse aux incidents, en particulier ses capacités d'Extended Detection and Response (XDR). La plateforme Heimdal se distingue par la détection et la réponse aux menaces en temps réel, soutenue par une surveillance 24/7 du Security Operations Center (SOC). Cela garantit à votre équipe une gestion rapide des potentielles violations, minimisant ainsi les temps d'arrêt et les dommages. De plus, l'intégration de Heimdal avec des outils tiers renforce sa flexibilité, faisant de cette solution un choix polyvalent pour les entreprises cherchant à renforcer leur défense en cybersécurité.

Fonctionnalités clés de Heimdal

En plus de ses remarquables capacités XDR, Heimdal offre plusieurs autres fonctionnalités clés qui renforcent l'efficacité de la réponse aux incidents :

- Sécurité réseau : Offre une protection complète contre les menaces basées sur le réseau, garantissant la sécurité des données de votre organisation.

- Chasse aux menaces : Identifie et neutralise de manière proactive les menaces potentielles avant qu'elles ne causent des dommages, améliorant ainsi la posture globale de sécurité.

- Gestion des vulnérabilités : Surveille et évalue en continu les vulnérabilités de votre système, vous permettant de corriger rapidement les faiblesses.

- Sécurité des endpoints : Sécurise tous les postes de travail de votre réseau, prévient les accès non autorisés et assure l'intégrité des données.

Intégrations Heimdal

Heimdal n’indique pas d’intégrations natives à ce jour ; toutefois, la plateforme prend en charge des intégrations personnalisées via API.

Pros and Cons

Pros:

- Automatise le déploiement des correctifs sur tous les endpoints

- Détection avancée des vulnérabilités et des menaces

- Visibilité détaillée sur les actifs et licences

Cons:

- Aucune intégration native disponible

- L’interface nécessite un temps d’adaptation

AlienVault USM est une plateforme unifiée de gestion de la sécurité conçue pour les équipes informatiques et de sécurité. Elle offre des fonctionnalités essentielles telles que la découverte des actifs, l'évaluation des vulnérabilités et la détection des intrusions.

Pourquoi j'ai choisi AlienVault USM : Elle propose une approche unifiée de la sécurité en combinant plusieurs outils essentiels au sein d'une seule plateforme. La découverte des actifs et l'évaluation des vulnérabilités sont intégrées pour permettre à votre équipe d'identifier facilement les risques. Les fonctionnalités de détection des intrusions et de surveillance comportementale collaborent afin de repérer les menaces en temps réel. Ces outils en font un choix solide pour ceux qui souhaitent centraliser leurs efforts de sécurité.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent la découverte des actifs, l'évaluation des vulnérabilités et la détection des intrusions. La surveillance comportementale assure une détection des menaces en temps réel. La plateforme propose également des capacités de gestion des informations et des événements de sécurité (SIEM).

Les intégrations incluent AWS, Azure, Google Cloud, Cisco, VMware, Microsoft Office 365, Salesforce, Slack, ServiceNow et Splunk.

Pros and Cons

Pros:

- Découverte facile des actifs

- Outils de sécurité unifiés

- Détection des menaces en temps réel

Cons:

- La configuration initiale peut nécessiter une expertise technique

- Quelques faux positifs

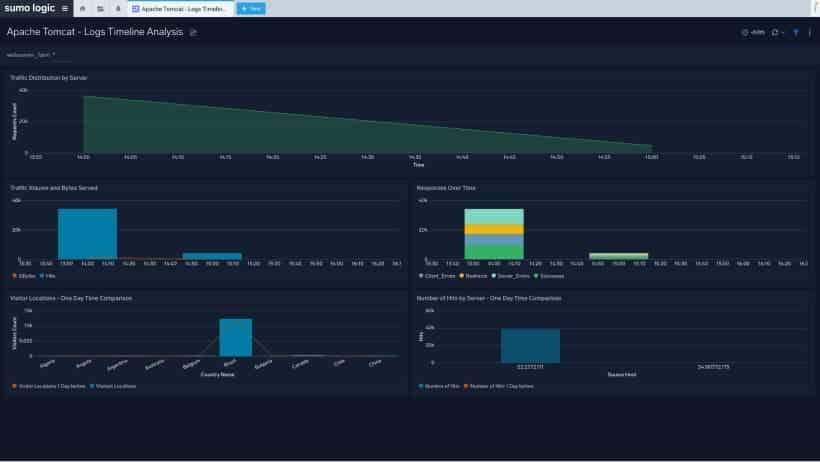

Sumo Logic est un service cloud de gestion et d'analyse des journaux conçu pour les équipes informatiques et de sécurité. Il vous aide à surveiller, dépanner et sécuriser vos applications et votre infrastructure.

Pourquoi j'ai choisi Sumo Logic : Il se distingue par ses analyses en temps réel, fournissant une intelligence continue qui permet à votre équipe de prendre rapidement des décisions éclairées. Les requêtes avancées et les tableaux de bord de la plateforme offrent une meilleure visibilité sur vos données, renforçant votre capacité à détecter et répondre aux incidents. Les fonctionnalités de détection d'anomalies vous alertent en cas d'activités inhabituelles, assurant la sécurité de vos systèmes. Ces atouts font de Sumo Logic un excellent choix pour les équipes ayant besoin d'informations immédiates.

Points forts & intégrations :

Fonctionnalités incluent des requêtes avancées et des tableaux de bord pour une analyse approfondie des données. La détection d'anomalies permet d'identifier les activités inhabituelles. La surveillance en temps réel garantit un contrôle constant de vos systèmes.

Intégrations comprennent AWS, Azure, Google Cloud, Kubernetes, Docker, Salesforce, Microsoft Office 365, Slack, ServiceNow et Splunk.

Pros and Cons

Pros:

- Intelligence continue

- Surveillance en temps réel

- Capacités de requête avancées

Cons:

- Capacités hors ligne limitées

- Consommation de ressources élevée

Splunk est une plateforme d'analyse de données conçue pour les équipes informatiques et de sécurité afin de surveiller et d'analyser les données machine. Elle fournit des informations qui soutiennent les opérations, la sécurité et l'intelligence d'affaires. Fergal Glynn, directeur marketing chez Mindgard, explique : « En utilisant Splunk Mission Control, j'ai mis en place un playbook qui géolocalise les IP suspectes et crée automatiquement des tickets. Ainsi, le nombre d'étapes manuelles a littéralement été réduit de moitié et j'ai pu investir mon temps à résoudre les problèmes plutôt qu'à les rechercher. »

Pourquoi j'ai choisi Splunk : Il peut gérer facilement de grands volumes de données. Ses capacités d'analyse en temps réel permettent à votre équipe d'agir rapidement sur les informations obtenues. Les tableaux de bord personnalisables vous aident à visualiser vos données de la manière qui convient le mieux à vos besoins. Ces caractéristiques font de Splunk un choix idéal pour les organisations cherchant à faire évoluer leurs efforts d'analyse de données.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent l'analyse de données en temps réel, ce qui vous aide à prendre des décisions rapides basées sur les dernières informations. Les tableaux de bord personnalisables vous permettent d'adapter l'affichage de vos données à des besoins spécifiques. Les capacités de machine learning de la plateforme renforcent l'aptitude de votre équipe à identifier les modèles et les anomalies.

Intégrations incluent AWS, Microsoft Azure, Google Cloud, ServiceNow, Salesforce, Cisco, VMware, Microsoft 365, Slack et Tableau.

Pros and Cons

Pros:

- Analyses en temps réel

- Gère de grands volumes de données

- Tableaux de bord personnalisables

Cons:

- Configuration initiale complexe

- Capacités hors ligne limitées

IBM Security QRadar SIEM est un outil de gestion des informations et des événements de sécurité (SIEM) destiné aux équipes de sécurité informatique. Il vous aide à détecter, enquêter et réagir face aux menaces de sécurité dans l'ensemble de votre organisation.

Pourquoi j'ai choisi IBM Security QRadar SIEM : Il offre une intelligence des menaces exceptionnelle, fournissant des analyses approfondies sur les problèmes de sécurité potentiels. Ses capacités d'analyse avancée aident votre équipe à identifier et à prioriser efficacement les menaces. La surveillance en temps réel vous permet d'être constamment informé de ce qui se passe sur votre réseau. Ces fonctionnalités font de QRadar SIEM un choix idéal pour les équipes cherchant à renforcer leur capacité de détection de menaces.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent des analyses avancées qui vous aident à prioriser les menaces en fonction de leur impact potentiel. La surveillance en temps réel garantit une vigilance constante sur votre réseau. L'outil propose également une analyse médico-légale détaillée pour faciliter les enquêtes après incident.

Intégrations incluent Splunk, ServiceNow, Palo Alto Networks, Cisco, Check Point, AWS, Microsoft Azure, IBM Cloud, VMware et SAP.

Pros and Cons

Pros:

- Surveillance du réseau en temps réel

- Intelligence profonde sur les menaces

- Capacités analytiques avancées

Cons:

- La configuration initiale peut nécessiter une expertise technique

- Options de personnalisation limitées

Cisco Secure Endpoint, anciennement connu sous le nom de AMP for Endpoints, est une solution cloud-native conçue pour renforcer la sécurité des terminaux de votre organisation. Elle se concentre sur l'amélioration des capacités de réponse aux incidents, vous fournissant les outils nécessaires pour détecter, gérer et répondre efficacement aux menaces.

Pourquoi j'ai choisi Cisco Secure Endpoint : L'une des raisons pour lesquelles j'ai sélectionné Cisco Secure Endpoint est ses capacités avancées de détection et réponse sur les terminaux (EDR). Cette fonctionnalité est cruciale pour identifier et gérer les menaces de manière proactive, permettant à votre équipe de réagir rapidement aux incidents. De plus, les capacités XDR intégrées offrent une vue unifiée des menaces sur divers vecteurs, automatisant la gestion des incidents et améliorant encore les temps de réponse.

Une autre fonctionnalité clé qui se distingue est Talos Threat Hunting, qui propose une détection de menaces pilotée par l'humain, alignée sur le cadre MITRE ATT&CK. Cette approche proactive aide à identifier les menaces cachées et fournit des alertes à forte fiabilité ainsi que des conseils de remédiation, garantissant que votre équipe garde toujours une longueur d'avance. Le contrôle des périphériques USB est une autre fonctionnalité essentielle, vous permettant de gérer l'utilisation des dispositifs et d'obtenir une visibilité lors des enquêtes.

Fonctionnalités et intégrations phares de Cisco

Fonctionnalités : gestion des vulnérabilités basée sur le risque, aidant à identifier et gérer les vulnérabilités pour réduire les surfaces d'attaque potentielles. La solution offre également une protection complète en combinant détection, réponse et gestion de l'accès utilisateur pour les terminaux, assurant une sécurité robuste. De plus, elle fournit des capacités d'investigation avancées, permettant une analyse plus approfondie des activités malveillantes et une amélioration des stratégies de réponse.

Intégrations : Cisco Duo, Email Threat Defense, Cisco Umbrella, Cisco Secure Cloud Analytics, Cisco XDR, Meraki, SD-WAN, Webex, Amazon Web Services, Google Cloud Platform, Microsoft Azure Cloud et Cisco SecureX.

Pros and Cons

Pros:

- Des capacités avancées de détection des menaces renforcent la sécurité en identifiant et en répondant efficacement à divers cybermenaces.

- L'intégration avec d'autres produits de sécurité Cisco fournit un écosystème de sécurité unifié.

- Des fonctionnalités de sécurité complètes offrent une protection multicouche et une visibilité sur les menaces.

Cons:

- Des défis d'intégration avec d'autres solutions de sécurité comme Microsoft Defender et ESET.

- Des performances plus lentes sur du matériel ancien peuvent poser problème pour les utilisateurs avec des systèmes obsolètes.

Carbon Black est une plateforme de sécurité des points de terminaison conçue pour les équipes informatiques et de sécurité axées sur la protection des appareils et des données. Elle vous aide à détecter, prévenir et répondre aux menaces ciblant vos endpoints.

Pourquoi j'ai choisi Carbon Black : Il excelle dans la sécurité des points de terminaison, offrant des mesures avancées de détection et de prévention des menaces. Ses capacités de surveillance continue fournissent à votre équipe des informations en temps réel sur les activités des endpoints. Les fonctionnalités de réponse aux incidents permettent d’agir rapidement pour atténuer les risques. Ces fonctionnalités font de Carbon Black un choix solide pour les équipes qui priorisent la protection des endpoints.

Fonctionnalités et intégrations phares :

Fonctionnalités incluent la détection avancée des menaces, qui vous aide à identifier rapidement les problèmes de sécurité potentiels. La surveillance continue vous tient informé des activités des endpoints en temps réel. Les capacités de réponse aux incidents permettent d’agir rapidement pour endiguer les menaces.

Intégrations comprennent Splunk, IBM QRadar, ServiceNow, Palo Alto Networks, Cisco, VMware, AWS, Microsoft Azure, Okta et Zscaler.

Pros and Cons

Pros:

- Aperçus en temps réel

- Détection avancée des menaces

- Surveillance continue des endpoints

Cons:

- Capacités hors ligne limitées

- Courbe d'apprentissage abrupte

Rapid7 InsightIDR est un outil de gestion des informations et des événements de sécurité (SIEM) conçu pour les équipes de sécurité informatique. Il vous aide à détecter, à enquêter et à répondre aux menaces sur l'ensemble de votre réseau.

Pourquoi j'ai choisi Rapid7 InsightIDR : Il excelle dans la détection des menaces grâce à l’analyse du comportement des utilisateurs pour identifier les anomalies. Ses chronologies d'incidents visuelles offrent une vue claire des incidents de sécurité potentiels, facilitant une réponse rapide de votre équipe. Les capacités de réponse automatisée réduisent le temps nécessaire pour atténuer les menaces. Ces fonctionnalités en font un choix solide pour les équipes axées sur une gestion proactive des menaces.

Fonctionnalités clés & intégrations :

Fonctionnalités : analyses du comportement des utilisateurs pour repérer les activités suspectes. Les chronologies d’incidents visuelles offrent une vue d’ensemble des événements de sécurité. Les fonctionnalités de réponse automatisée du logiciel vous aident à gérer efficacement les menaces.

Intégrations : AWS, Azure, Office 365, Cisco, Palo Alto Networks, VMware, Okta, Duo Security, ServiceNow et Splunk.

Pros and Cons

Pros:

- Capacités de réponse automatisée

- Détection des menaces efficace

- Chronologies visuelles des incidents

Cons:

- Options de personnalisation limitées

- Courbe d'apprentissage abrupte

CrowdStrike Falcon Insight est une solution de cybersécurité conçue pour les équipes de sécurité informatique axées sur la protection des terminaux. Elle vous aide à détecter et à répondre aux menaces sur tous les points de terminaison de votre réseau.

Pourquoi j'ai choisi CrowdStrike Falcon Insight : Elle offre une protection complète des terminaux, en utilisant l'intelligence sur les menaces pour détecter les menaces potentielles. Son agent léger minimise l'impact sur le système tout en fournissant une visibilité en temps réel sur les activités des terminaux. Les fonctionnalités de réponse automatisée aux menaces aident votre équipe à atténuer rapidement les risques. Ces capacités en font un excellent choix pour les équipes soucieuses de maintenir la sécurité des terminaux.

Fonctionnalités et intégrations phares :

Fonctionnalités incluent une visibilité en temps réel sur les activités des terminaux, ce qui vous permet de surveiller les menaces potentielles. L'agent léger garantit un impact minimal sur les performances du système. Les capacités de réponse automatisée aux menaces vous permettent de réagir rapidement aux incidents de sécurité.

Intégrations incluent AWS, Microsoft Azure, Google Cloud, ServiceNow, Splunk, Okta, Zscaler, VMware, Cisco et Palo Alto Networks.

Pros and Cons

Pros:

- Visibilité en temps réel

- Protection complète des terminaux

- Agent système léger

Cons:

- Courbe d'apprentissage abrupte

- Fonctionnalités hors ligne limitées

Varonis est une plateforme de cybersécurité conçue pour les équipes informatiques et de sécurité axées sur la protection des données et la détection des menaces. Elle vous aide à surveiller, analyser et sécuriser les données non structurées dans l’ensemble de votre organisation.

Pourquoi j’ai choisi Varonis : Elle excelle dans la fourniture d’analyses approfondies sur la sécurité des données, avec des fonctionnalités permettant de comprendre l’utilisation des données et les vulnérabilités potentielles. La détection automatique des menaces vous alerte en cas d’activités inhabituelles, renforçant ainsi vos efforts de protection. Grâce à des rapports détaillés, vous pouvez facilement suivre les accès et identifier les anomalies. Ces capacités font de Varonis un excellent choix pour les organisations ayant pour priorité la sécurité des données.

Fonctionnalités clés & intégrations :

Fonctionnalités : des rapports détaillés pour suivre les modèles d’accès et repérer les anomalies. La classification des données vous aide à comprendre la nature de vos données et leur utilisation. La détection automatique des menaces vous alerte sur les risques potentiels.

Intégrations : Microsoft 365, Active Directory, SharePoint, Exchange, Box, Google Drive, Salesforce, Okta, AWS et Azure.

Pros and Cons

Pros:

- Outils de classification des données

- Détection automatique des menaces

- Rapports d’accès détaillés

Cons:

- Consommation élevée de ressources

- Faux positifs occasionnels

Palo Alto Networks est un leader des solutions de cybersécurité, offrant des outils conçus pour renforcer les capacités de réponse aux incidents. Leur objectif est de prévenir, détecter et répondre aux menaces avec une grande précision.

Pourquoi j'ai choisi Palo Alto Networks : J'ai choisi Palo Alto Networks pour ses opérations de sécurité pilotées par l'IA, notamment grâce à Prisma AIRS. Cette plateforme utilise l'intelligence artificielle pour aider votre équipe à détecter plus rapidement les menaces et à y répondre plus efficacement, ce qui vous permet d'anticiper et d'atténuer les risques avant qu'ils ne s'aggravent.

Une autre raison est la détection et la réponse étendues offertes par Cortex XDR. Cet outil propose une détection complète des menaces sur tout votre réseau, vous offrant une visibilité sur les schémas d'attaque et permettant des actions ciblées pour les neutraliser, ce qui réduit les impacts opérationnels.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent l'orchestration de la sécurité avec Cortex XSOAR, qui automatise les opérations de sécurité pour améliorer les délais de réponse. La plateforme propose également des solutions de sécurité cloud axées sur la gestion de posture et la protection des charges de travail, protégeant vos environnements cloud contre les menaces. De plus, leurs services de renseignement sur les menaces offrent de la criminalistique numérique et des conseils d'experts, dotant votre équipe des outils nécessaires pour gérer les incidents de sécurité de front.

Les intégrations comprennent Ciena, Cisco Cloud Services Platform, Cisco Enterprise Computer System (ENCS), Citrix SD-WAN, Juniper NFX Network, NSX SD-WAN by VeloCloud, Nuage Networks, Versa Networks, Vyatta, PAN-OS, Cortex Data Lake et Prisma Access.

Pros and Cons

Pros:

- Fonctionnalités de sécurité complètes, incluant une protection avancée contre les malwares.

- Grande capacité d'intégration avec d'autres outils de sécurité.

- Mises à jour régulières et support par l'éditeur.

Cons:

- Problèmes de performance occasionnels en cas de trafic important.

- Certains utilisateurs constatent des délais dans les réponses du support.

Tenable est une plateforme de cybersécurité conçue pour les équipes informatiques et de sécurité axées sur la gestion des vulnérabilités. Elle vous aide à identifier, évaluer et gérer les vulnérabilités sur l'ensemble de votre réseau afin de maintenir la sécurité de vos systèmes.

Pourquoi j'ai choisi Tenable : Elle excelle dans la gestion des vulnérabilités en offrant des capacités d'analyse complètes couvrant l'ensemble de votre réseau. Ses analyses en temps réel fournissent des informations sur les risques potentiels, aidant votre équipe à hiérarchiser efficacement les efforts de remédiation. La surveillance continue de la plateforme vous permet de rester en avance sur les menaces émergentes. Ces fonctionnalités font de Tenable un choix solide pour les organisations souhaitant renforcer leur posture de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent des capacités de balayage complètes qui vous aident à identifier les vulnérabilités sur votre réseau. Les analyses en temps réel offrent des informations sur les risques potentiels, vous permettant de prioriser les actions correctives. La surveillance continue garantit que vous restez informé des menaces émergentes.

Intégrations incluent Splunk, ServiceNow, AWS, Microsoft Azure, IBM QRadar, Cisco, Palo Alto Networks, VMware, Google Cloud et Fortinet.

Pros and Cons

Pros:

- Surveillance continue des menaces

- Capacités de balayage complètes

- Analyses des risques en temps réel

Cons:

- Nécessite une expertise technique

- Complexité de la configuration initiale

Acunetix est un scanner de sécurité pour applications web qui aide les entreprises à identifier et à corriger rapidement les vulnérabilités dans leurs applications et APIs. En automatisant les tests de sécurité, il permet aux entreprises de maintenir des mesures de sécurité robustes et de protéger leurs actifs numériques contre les menaces potentielles.

Pourquoi j'ai choisi Acunetix : J'ai choisi Acunetix comme un bon logiciel de réponse aux incidents car il excelle dans la détection des vulnérabilités, identifiant plus de 7 000 failles. Cette capacité garantit que votre équipe peut traiter les menaces de sécurité potentielles avant qu'elles ne deviennent des incidents. De plus, Acunetix utilise l'IA pour l'évaluation prédictive des risques, ce qui permet de prioriser les vulnérabilités en fonction de leur niveau de gravité afin que votre équipe se concentre d'abord sur les problèmes les plus critiques.

Une autre raison de choisir Acunetix est sa capacité à réaliser des analyses illimitées en parallèle. Cette fonctionnalité garantit que votre équipe peut surveiller en continu les applications sans interruption, maintenant ainsi un environnement sécurisé. La fonctionnalité de scanning basé sur des preuves offre également une grande précision dans la détection des vulnérabilités, minimisant ainsi les faux positifs et assurant à votre équipe la fiabilité des résultats.

Principales fonctionnalités et intégrations d'Acunetix :

Fonctionnalités : des instructions détaillées pour la remédiation aident votre équipe à comprendre et corriger efficacement les vulnérabilités. La compatibilité de la plateforme avec divers frameworks et technologies permet une intégration simple dans vos systèmes existants. De plus, la plateforme Invicti Application Security offre une couverture de sécurité complète, donnant à votre équipe la possibilité d'étendre ses efforts de sécurité à mesure que votre organisation grandit.

Intégrations : GitHub, JIRA, ServiceNow, Jenkins, Okta, GitLab, Bugzilla, Mantis, Microsoft Teams et Azure Boards.

Pros and Cons

Pros:

- Capacités de scan automatisé permettant des évaluations efficaces des vulnérabilités.

- Grande précision dans la détection des vulnérabilités, réduisant les faux positifs.

- Guides de remédiation détaillés aidant les développeurs à corriger eux-mêmes les vulnérabilités.

Cons:

- Options de personnalisation limitées, les analyses fonctionnant souvent selon les réglages par défaut.

- Manque de fonctions avancées de reporting, ce qui limite l'analyse détaillée.

Tripwire est un outil de cybersécurité conçu pour les équipes informatiques et de sécurité axées sur la surveillance de l'intégrité et la conformité. Il vous aide à détecter les modifications et à assurer la sécurité de vos systèmes et de vos données.

Pourquoi j'ai choisi Tripwire : Il excelle dans la surveillance de l'intégrité, fournissant des informations détaillées sur les modifications de fichiers et de configurations système. Sa capacité à détecter les changements non autorisés aide votre équipe à maintenir la conformité et la sécurité. Des alertes automatisées vous informent de toute modification, permettant une réaction rapide. Ces fonctionnalités font de Tripwire un atout précieux pour les organisations qui placent l'intégrité des systèmes au premier plan.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : elles comprennent des informations détaillées sur les modifications de fichiers, ce qui vous aide à surveiller de près vos systèmes. Les alertes automatisées vous tiennent informé de tout changement non autorisé. L'outil propose également des rapports de conformité pour répondre à vos obligations réglementaires.

Intégrations : elles incluent Splunk, ServiceNow, IBM QRadar, AWS, Microsoft Azure, VMware, Cisco, Palo Alto Networks, McAfee et ArcSight.

Pros and Cons

Pros:

- Favorise l'intégrité des systèmes

- Alertes automatisées en cas de changement

- Surveillance détaillée des modifications de fichiers

Cons:

- Courbe d'apprentissage abrupte

- Consommation élevée de ressources

Greenbone OpenVAS est un outil open source d'évaluation des vulnérabilités qui aide les organisations à identifier et à corriger les faiblesses de sécurité au sein de leur infrastructure réseau. OpenVAS peut analyser et détecter les vulnérabilités de sécurité, puis fournir des détails et des suggestions pour les corriger.

Greenbone OpenVAS offre flexibilité, extensibilité et une communauté d'utilisateurs, ce qui en fait un bon choix pour maintenir une posture de sécurité solide.

Pourquoi j'ai choisi Greenbone OpenVAS : Greenbone OpenVAS s'est démarqué pour ses capacités de scan de vulnérabilités tout-en-un. Avec OpenVAS, je peux effectuer des évaluations de vulnérabilité sur l'ensemble de l'infrastructure réseau, obtenir des rapports détaillés et hiérarchiser les efforts de remédiation afin de garantir la solidité de ma sécurité.

Fonctionnalités remarquables et intégrations de Greenbone OpenVAS :

Fonctionnalités remarquables incluent un reporting complet et un support de surveillance en continu, me permettant d'identifier et d'évaluer les vulnérabilités de manière exhaustive sur mon infrastructure réseau. OpenVAS offre également la flexibilité de personnaliser les politiques d'analyse et de prioriser la remédiation des vulnérabilités en fonction de vos besoins spécifiques et de votre profil de risque.

Intégrations sont préconfigurées avec des plateformes de gestion des vulnérabilités, telles que Nessus et Qualys ; des systèmes de gestion de tickets comme JIRA et ServiceNow ; ainsi que des outils de reporting et d'analyse tels que Splunk et ELK Stack pour une analyse approfondie et une visualisation des données sur les vulnérabilités.

Pros and Cons

Pros:

- Analyse complète des vulnérabilités

- Politiques d'analyse personnalisables

- Support communautaire actif

Cons:

- Interface utilisateur peu intuitive

- Courbe d'apprentissage abrupte

LogRhythm est un logiciel de gestion des incidents conçu pour renforcer la cybersécurité et la conformité de votre organisation. Grâce à ses capacités de gestion des informations et des événements de sécurité (SIEM), il offre des outils efficaces pour surveiller, détecter et répondre aux incidents de sécurité.

Pourquoi j'ai choisi LogRhythm : J'ai sélectionné LogRhythm pour ses analyses en temps réel, essentielles à l'évaluation et à la réponse immédiates aux incidents. Cette fonctionnalité aide votre équipe à comprendre rapidement les menaces et à appliquer les actions nécessaires. Une autre raison est l'automatisation des réponses, qui réduit l'intervention manuelle, permettant à l'équipe de se concentrer sur des tâches plus critiques. Associées, ces fonctionnalités font de LogRhythm un choix pertinent pour améliorer la gestion des incidents.

LogRhythm propose également des playbooks personnalisables, qui définissent des procédures structurées pour des réponses cohérentes aux incidents. Ces playbooks garantissent que votre équipe applique les meilleures pratiques lors d'un incident, diminuant ainsi les risques d'erreurs. Par ailleurs, les rapports détaillés de LogRhythm facilitent la prise de décisions éclairées et contribuent au respect des normes du secteur. L'association de ces fonctionnalités confirme la valeur ajoutée de LogRhythm pour répondre efficacement aux incidents.

Fonctionnalités et intégrations remarquables de LogRhythm :

Fonctionnalités : orchestration de la sécurité, qui automatise les réponses aux incidents et gère les flux de travail de sécurité. L'architecture évolutive de LogRhythm s'adapte à tout type d'organisation, répondant à des besoins variés en matière de gestion d'incidents. De plus, son intégration avec les outils existants favorise une meilleure coordination des ressources de sécurité de votre organisation, optimisant ainsi l'efficacité globale.

Intégrations : Amazon Web Services (AWS), Nessus, Qualys, Okta, Office 365, Cisco IDS/IPS, produits Fortinet, IBM QRadar, Imperva, Juniper, ManageEngine et McAfee.

Pros and Cons

Pros:

- Gestion efficace des journaux à travers différents systèmes et environnements, assurant une couverture complète.

- Excellentes performances et rapport qualité/prix, particulièrement pour les grandes organisations, ce qui convient aux déploiements importants.

- Bon support pour les environnements cloud, facilitant les besoins de déploiement modernes.

Cons:

- Le volume élevé d'alertes peut provoquer une lassitude, risquant de submerger les équipes de sécurité.

- Certains utilisateurs jugent l'interface peu intuitive, ce qui peut nuire à la facilité d'utilisation et à l'efficacité.

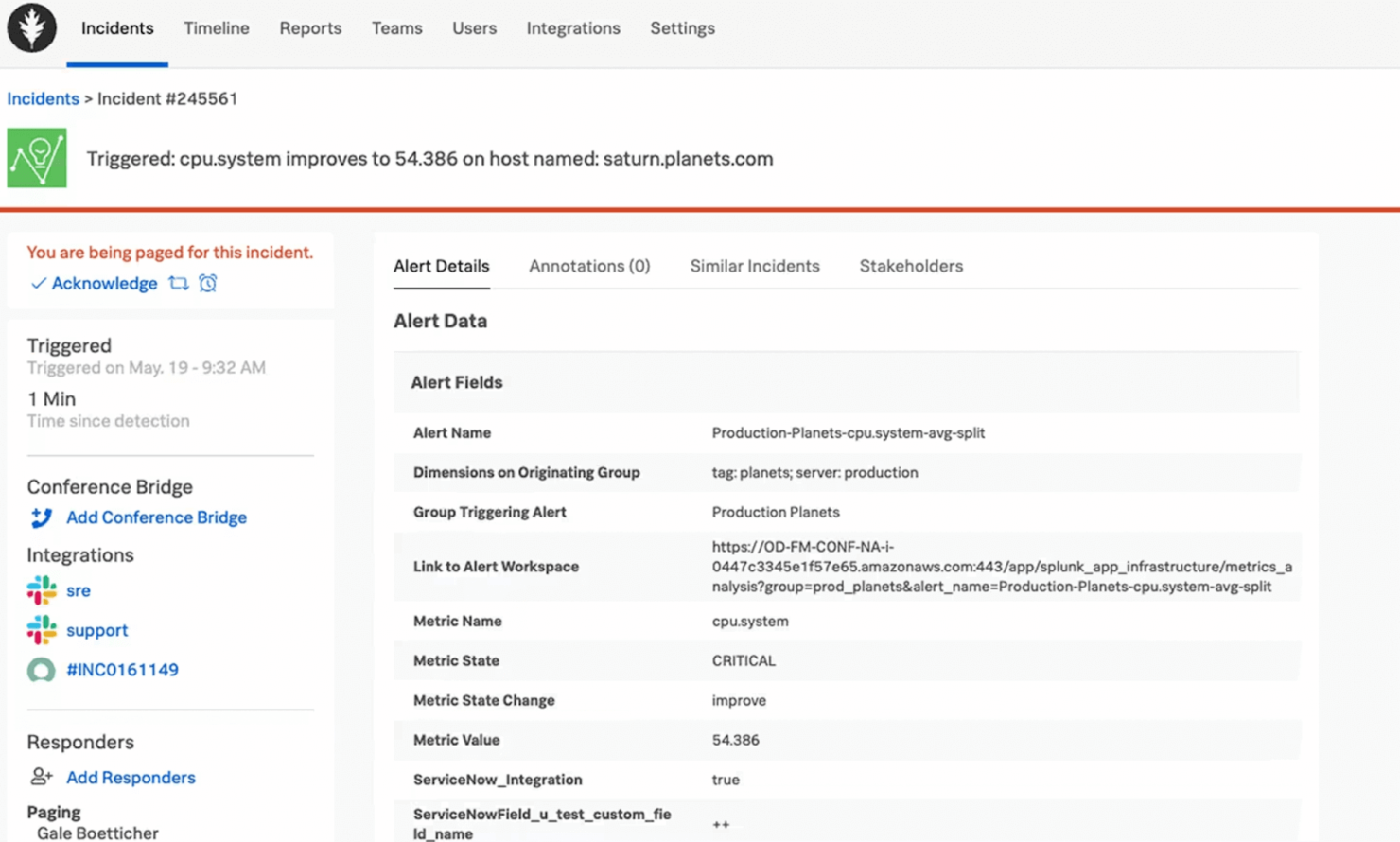

Cynet 360 est une plateforme de cybersécurité conçue pour offrir une protection complète contre les menaces dans votre environnement numérique. Elle propose une gamme de services et de fonctionnalités pour sécuriser les terminaux, réseaux et systèmes cloud contre les menaces potentielles.

Pourquoi j'ai choisi Cynet 360 : J'ai choisi Cynet 360 comme un bon logiciel de réponse aux incidents car il intègre des capacités étendues de détection et de réponse, ce qui permet d'identifier et d'atténuer les menaces à travers divers environnements. Cette fonctionnalité est cruciale pour la réponse aux incidents, car elle aide à détecter les menaces précocement et à y répondre rapidement. De plus, Cynet 360 propose une gestion centralisée des journaux, essentielle pour les enquêtes forensiques et la compréhension de l'étendue d'un incident.

Une autre raison pour laquelle j'ai choisi Cynet 360 est sa capacité d'orchestration, d'automatisation et de réponse de la sécurité (SOAR). Cette fonction automatise le processus d’investigation des menaces, ce qui vous fait gagner du temps et réduit le risque d’erreur humaine. Grâce à des services de détection et de réponse gérés 24h/24 et 7j/7, vous et votre équipe pouvez compter sur une surveillance continue et un support d’experts pour gérer efficacement les incidents.

Fonctionnalités et intégrations remarquables de Cynet 360

Fonctionnalités : analyse du comportement des utilisateurs, aidant à identifier les activités inhabituelles pouvant indiquer une menace de sécurité. La protection mobile est également intégrée, garantissant que vos appareils mobiles sont sécurisés contre les risques potentiels. De plus, la plateforme propose une remédiation automatisée, prenant des mesures immédiates pour neutraliser les menaces sans attendre une intervention humaine.

Intégrations : Microsoft Defender for Cloud, Google Cloud Security Command Center, Palo Alto Networks, CrowdStrike, Salesforce, Okta, Trend Micro, Sophos, Tenable, Cisco Umbrella, VMware Carbon Black Cloud et SentinelOne.

Pros and Cons

Pros:

- Propose des workflows de réponse aux incidents automatisés, réduisant le temps entre détection et remédiation.

- Offre une visibilité unifiée sur les terminaux, réseaux, utilisateurs et fichiers, aidant les équipes à consolider les outils.

- Facile à déployer avec un seul agent et une charge d'implémentation réduite, ce qui facilite un onboarding plus rapide.

Cons:

- Certains problèmes de performance lors de l'alerte et des actions à distance ont été signalés, ce qui peut ralentir la réponse dans les scénarios critiques.

- La personnalisation avancée et les API sont limitées, ce qui réduit la flexibilité pour des workflows complexes ou spécifiques.

La plateforme RSA NetWitness est un outil sophistiqué conçu pour renforcer les capacités de réponse aux incidents de votre organisation. Elle propose une suite de fonctionnalités permettant de détecter, d'enquêter et de réagir face aux menaces avec précision.

Pourquoi j'ai choisi la plateforme RSA NetWitness : Je l'ai choisie car elle offre une visibilité approfondie sur le trafic réseau, capturant logs et paquets afin de fournir une analyse à valeur légale des menaces. Cette fonctionnalité garantit que vous pouvez appréhender toute l’étendue d’une attaque, et pas seulement des incidents isolés, ce qui est essentiel pour une réponse efficace. De plus, l’identification des menaces en temps réel connecte différents points de données, permettant de comprendre et traiter rapidement les menaces.

Un autre atout de la plateforme RSA NetWitness réside dans ses workflows intelligents, qui automatisent les processus pour aider votre équipe à prioriser et à réagir plus efficacement face aux menaces. Grâce à l’analyse comportementale à l’échelle du cloud, la plateforme utilise l’apprentissage automatique pour détecter de subtils changements de comportement pouvant signaler des menaces, vous donnant ainsi une longueur d’avance pour atténuer les risques potentiels.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : détection et réponse réseau, qui vous offre une vue détaillée de l’activité du réseau pour identifier les menaces. Le module de gestion des informations et des événements de sécurité vous aide à gérer et analyser les données de sécurité à l’échelle de l’organisation. La détection et réponse sur les terminaux permet de surveiller l’activité des endpoints et de détecter rapidement aussi bien les attaques par malware que les attaques sans malware.

Intégrations : Azure Monitor, AWS S3, Cisco AMP, Google Cloud Platform, Dropbox, Cisco ASA, Symantec Endpoint Protection, Microsoft Windows, McAfee Endpoint Security, F5 BigIp ASM, Gigamon GigaSECURE et Ixia Vision ONE.

Pros and Cons

Pros:

- Des capacités complètes de détection des menaces permettent une surveillance efficace et une réponse rapide aux incidents.

- Une forte intégration avec les outils de sécurité existants améliore les workflows et l'exploitation des données.

- De nombreuses options de personnalisation des alertes et rapports répondent à des besoins organisationnels spécifiques.

Cons:

- Des problèmes de performance ponctuels lors des pics d'utilisation affectent la fiabilité.

- Un support limité pour certains systèmes anciens complique l'intégration.

Critères de sélection des logiciels de gestion des incidents

Pour choisir les meilleurs logiciels de gestion des incidents présentés ici, j’ai pris en compte les besoins courants et les points de douleur des acheteurs, tels que la capacité de détection des menaces et la conformité aux réglementations de sécurité. J'ai également utilisé le cadre suivant pour garantir une évaluation structurée et équitable :

Fonctionnalités principales (25% de la note totale)

Pour être inclus dans cette liste, chaque solution devait couvrir ces cas d’usage fréquents :

- Détection et surveillance des menaces

- Automatisation de la réponse aux incidents

- Analyse et gestion des journaux

- Rapports de conformité

- Alertes et notifications en temps réel

Fonctionnalités distinctives supplémentaires (25% de la note totale)

Pour distinguer davantage les concurrents, j’ai également recherché des fonctionnalités uniques, telles que :

- Renseignement avancé sur les menaces

- Analyse du comportement des utilisateurs

- Intégration avec des outils tiers

- Tableaux de bord personnalisables

- Fonctionnalités d'apprentissage automatique

Facilité d'utilisation (10 % du score total)

Pour évaluer la facilité d'utilisation de chaque système, j'ai pris en compte les éléments suivants�a0;:

- Interface utilisateur intuitive

- Navigation aisée

- Courbe d'apprentissage minimale

- Accessibilité sur tous types d'appareils

- Options de personnalisation

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l'expérience d'intégration sur chaque plateforme, j'ai pris en compte les éléments suivants�a0;:

- Disponibilité de vidéos de formation

- Tours interactifs du produit

- Accès à des modèles et des guides

- Webinaires d'intégration pour accompagner

- Chatbots réactifs pour l'assistance

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants�a0;:

- Disponibilité du support 24h/24 et 7j/7

- Multiples canaux de support

- Réactivité face aux demandes

- Base de connaissances complète

- Accès à un gestionnaire de compte dédié

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les éléments suivants�a0;:

- Tarification compétitive

- Structure tarifaire transparente

- Fonctionnalités incluses pour le prix

- Réductions pour les abonnements annuels

- Évolutivité des plans tarifaires

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients�a0;:

- Note globale de satisfaction

- Retours sur la fiabilité

- Commentaires sur la facilité d'utilisation

- Expériences avec le service client

- Retours sur le retour sur investissement

Comment choisir un logiciel de gestion des incidents

Il est facile de se perdre dans des listes interminables de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus de sélection de logiciel, voici une liste de points à garder à l'esprit�a0;:

| Facteur | Ce qu'il faut considérer |

| Évolutivité | Assurez-vous que le logiciel peut évoluer avec les besoins de votre organisation. Vérifiez sa capacité à gérer des volumes de données et un nombre d'utilisateurs accrus sans compromettre les performances. |

| Intégrations | Vérifiez que le logiciel s'intègre facilement à vos outils existants comme les systèmes SIEM, les services cloud et les solutions de sécurité des points de terminaison. Cela permet de rationaliser vos flux de travail et d'améliorer l'efficacité globale. |

| Personnalisation | Recherchez un logiciel vous permettant d'adapter les tableaux de bord, les alertes et les rapports à vos besoins spécifiques. La personnalisation garantit que l'outil répond à vos exigences opérationnelles uniques. |

| Facilité d'utilisation | Choisissez un logiciel avec une interface intuitive pour réduire la courbe d'apprentissage de votre équipe. Un design convivial accélère le déploiement et facilite l'adoption. |

| Budget | Évaluez le coût total de possession, y compris les frais d'abonnement, les coûts de mise en place et les éventuels modules complémentaires. Assurez-vous que le tout reste dans votre budget tout en répondant à vos besoins. |

| Garanties de sécurité | Vérifiez que le logiciel propose des fonctionnalités de sécurité robustes comme le chiffrement, des logiciels d'alerte IT et des mises à jour régulières. C'est essentiel pour protéger les données sensibles et rester conforme aux normes du secteur. |

| Services d'assistance | Prenez en compte le niveau de support client offert, comme la disponibilité 24h/24 et 7j/7 ou la présence d'un gestionnaire de compte. Un support rapide et fiable peut être crucial lors de la gestion d'incidents. |

| Conformité | Assurez-vous que le logiciel respecte les normes et exigences de conformité propres à votre secteur, comme le RGPD ou la HIPAA, pour éviter tout risque légal ou amende. |

Tendances du secteur des logiciels de gestion des incidents

Au cours de mes recherches, j'ai consulté d'innombrables mises à jour produit, communiqués de presse et journaux de versions publiés par différents éditeurs de solutions de gestion des incidents. Voici quelques tendances émergentes auxquelles je prête attention�a0;:

- Détection de menaces pilotée par l’IA : De plus en plus de fournisseurs utilisent l’intelligence artificielle pour renforcer les capacités de détection des menaces. L’IA permet d’identifier plus rapidement les schémas et anomalies, offrant des informations en temps réel. Des entreprises comme IBM QRadar sont à la pointe avec des analyses enrichies par l’IA.

- Solutions cloud-native : Les fournisseurs migrent vers des architectures cloud-native pour une meilleure évolutivité et flexibilité. Cette tendance soutient les équipes à distance et offre un accès plus facile aux mises à jour. Des solutions comme CrowdStrike Falcon sont entièrement basées sur le cloud, permettant un déploiement transparent.

- Modèles de sécurité Zero Trust : L’adoption d’une approche zéro confiance devient cruciale. Ce modèle garantit que chaque demande d’accès est vérifiée, réduisant ainsi le risque de menaces internes. Palo Alto Networks a intégré les principes du zéro confiance dans ses offres.

- Analyse comportementale : De plus en plus d’outils intègrent l’analyse comportementale pour détecter les activités inhabituelles des utilisateurs. Cela permet d’identifier les menaces internes et les comptes compromis. Rapid7 InsightIDR utilise l’analyse comportementale pour renforcer sa détection des menaces.

- Flux de veille sur les menaces intégrés : Les fournisseurs proposent de plus en plus des flux de renseignements sur les menaces intégrés pour fournir des informations actualisées sur les menaces. Cela aide les utilisateurs à mieux hiérarchiser les risques. FireEye Helix offre une intégration complète de la veille sur les menaces.

Qu’est-ce qu’un logiciel de réponse aux incidents ?

Un logiciel de réponse aux incidents est un ensemble d’outils conçus pour aider les organisations à détecter, gérer et répondre aux menaces cybersécuritaires. Les professionnels de la sécurité informatique et les équipes de réponse aux incidents utilisent généralement ces outils pour protéger leurs réseaux et leurs données.

La détection des menaces, la surveillance en temps réel et les alertes automatisées aident à identifier les risques et à gérer efficacement les incidents. Lors de l’évaluation des solutions, pensez à consulter des services complets de réponse aux incidents informatiques qui offrent ces capacités essentielles. Globalement, ces outils améliorent la capacité d’une organisation à maintenir la sécurité et la conformité.

Fonctionnalités d’un logiciel de réponse aux incidents

Lorsque vous choisissez un logiciel de réponse aux incidents, veillez à rechercher les fonctionnalités clés suivantes :

- Alerte automatisée : Avertit instantanément votre équipe lorsqu’une menace ou une activité inhabituelle est détectée, afin que vous puissiez réagir avant qu’un petit problème ne devienne majeur.

- Gestion des cas : Regroupe tous les détails de l’incident, les preuves et les communications en un seul endroit pratique. Cela vous aide à suivre l’avancement, à attribuer des tâches et à ne rien laisser passer.

- Automatisation des playbooks : Permet de créer et de déployer des procédures de réponse standardisées, étape par étape. L’automatisation des tâches courantes accélère la réaction et limite les erreurs, en particulier dans des moments de stress.

- Suivi et rapports d’incidents : Offre un moyen simple de suivre le cycle de vie de chaque incident, de la détection à la résolution, et de générer des rapports détaillés sur le traitement des affaires. Ces analyses permettent de repérer des tendances et d’améliorer vos processus au fil du temps.

- Intégrations tierces : Se connecte à vos autres outils de sécurité et informatiques (comme les SIEM, emails et systèmes de tickets), pour rassembler les données et coordonner les actions sans jongler entre différentes plateformes.

- Contrôles d’accès basés sur les rôles : Veille à ce que seules les bonnes personnes aient accès aux informations sensibles. Cela protège les données de votre organisation et garantit la confidentialité des détails lors d’un incident.

- Outils de communication : Met à disposition des canaux sécurisés pour que votre équipe puisse échanger, partager des informations et coordonner les réponses en temps réel. Une bonne communication est essentielle quand chaque seconde compte.

- Collecte de données forensiques : Facilite la collecte et la conservation des preuves critiques lors d’un incident. Vous pouvez ainsi comprendre ce qui s’est passé et soutenir toute enquête ou tout audit post-incident.

- Tableaux de bord personnalisables : Affiche les métriques et alertes les plus importantes dans un format clair et synthétique. La personnalisation du tableau de bord vous permet de repérer rapidement les tendances et de détecter les urgences.

Fonctionnalités courantes d’IA dans les logiciels de réponse aux incidents

Au-delà des fonctionnalités standards mentionnées ci-dessus, de nombreuses solutions intègrent l’intelligence artificielle avec des caractéristiques telles que :

- Détection automatisée des menaces : Utilise l’IA pour analyser en continu le trafic réseau et les journaux système, détectant plus rapidement et plus précisément que les outils à base de règles traditionnelles les schémas suspects ou comportements rares.

- Priorisation intelligente des alertes : Trie et classe les alertes en analysant leur contexte et leur impact potentiel. Vous pouvez ainsi vous concentrer sur ce qui compte vraiment au lieu d’être submergé par de fausses alertes.

- Analyse de la cause racine pilotée par l’IA : Examine de grandes quantités de données d’incident pour identifier rapidement pourquoi et comment un incident s’est produit. Cela accélère vos investigations et aide à éviter les répétitions.

- Détection d’anomalies : Utilise l’apprentissage automatique pour repérer les écarts par rapport au comportement normal des utilisateurs ou du système, signalant les premiers signes de compromission que les humains pourraient négliger.

- Prédiction d’incidents : Prédit les menaces ou vulnérabilités futures probables à partir de schémas passés, vous permettant de passer d’une réponse réactive à proactive et de combler les failles potentielles avant que les attaquants ne les exploitent.

Avantages des logiciels de réponse aux incidents

La mise en place d’un logiciel de réponse aux incidents offre de nombreux avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Détection plus rapide des menaces : La surveillance en temps réel et les alertes automatisées permettent à votre équipe d’identifier et de traiter rapidement les menaces.

- Conformité améliorée : Les fonctionnalités de rapport de conformité aident à répondre aux exigences réglementaires du secteur, réduisant ainsi le risque d’amendes.

- Posture de sécurité renforcée : La surveillance continue et les capacités de détection des menaces renforcent votre sécurité globale.

- Allocation efficace des ressources : L’analyse avancée permet de prioriser les menaces et de concentrer votre équipe sur les enjeux les plus urgents.

- Réduction du temps de réponse : L’automatisation de la réponse aux incidents minimise l’impact des violations de sécurité en permettant des actions rapides.

- Analyse approfondie des données : L’analyse du comportement des utilisateurs fournit des informations sur les menaces internes potentielles, renforçant les mesures de sécurité.

- Souplesse d’intégration : Les capacités d’intégration assurent une compatibilité avec les outils existants, améliorant l’efficacité des flux de travail.

Coûts et tarification des logiciels de réponse aux incidents

Choisir un logiciel de réponse aux incidents nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires et plus encore. Le tableau ci-dessous récapitule les formules courantes, leurs prix moyens ainsi que les fonctionnalités typiques incluses dans les solutions de réponse aux incidents :

Tableau comparatif des offres de logiciels de réponse aux incidents

| Type d’offre | Prix moyen | Fonctionnalités courantes |

| Offre gratuite | $0 | Logiciel de détection d’intrusion basique, alertes limitées, et support communautaire. |

| Offre personnelle | $5-$25/utilisateur/mois | Surveillance en temps réel, alertes automatisées et rapports basiques. |

| Offre professionnelle | $30-$75/utilisateur/mois | Analytique avancée, rapports de conformité, et analyse du comportement des utilisateurs. |

| Offre entreprise | $80-$150/utilisateur/mois | Tableaux de bord personnalisables, capacités d’intégration et support dédié. |

FAQ sur les logiciels de réponse aux incidents

Voici des réponses aux questions courantes sur les logiciels de réponse aux incidents :

Comment garantir l’efficacité d’un plan de réponse aux incidents avec un logiciel ?

Utilisez un logiciel qui prend en charge les tests réguliers, la surveillance en temps réel et des workflows clairs pour garder votre plan efficace. Suivez les incidents, automatisez les playbooks et analysez les mesures de réponse pour détecter rapidement les faiblesses. Assurez-vous que vos outils s’intègrent aux systèmes de communication et de journalisation, et planifiez des exercices de simulation réguliers pour tester votre équipe ainsi que la plateforme.

Comment l’analyse comportementale améliore-t-elle la réponse aux incidents ?

L’analyse comportementale détecte les schémas inhabituels en apprenant à reconnaître ce qui est “normal” pour vos systèmes. Avec les plateformes de réponse aux incidents, vous recevez des alertes sur les menaces potentielles grâce aux écarts repérés — comme des connexions provenant de lieux inhabituels ou des accès à des fichiers inattendus. Cela permet à votre équipe de repérer plus rapidement les attaques furtives ou évolutives que les règles standards pourraient manquer.

Quels sont les avantages des alertes automatiques pour les équipes de réponse aux incidents ?

Les alertes automatiques accélèrent votre réponse en notifiant immédiatement votre équipe en cas d’activité suspecte. Elles sont fiables et évitent que des incidents passent inaperçus, vous permettant de traiter les menaces dès qu’elles surviennent. Les alertes en temps réel améliorent la réactivité et garantissent à tous de suivre le même processus, assurant ainsi la cohérence entre les équipes.

Pourquoi la scalabilité est-elle importante dans un logiciel de réponse aux incidents ?

La scalabilité signifie que votre logiciel peut gérer davantage de données, d’utilisateurs et d’intégrations à mesure que votre organisation grandit. Vous ne serez pas ralenti et n’aurez pas besoin de changer de plateforme après une fusion ou lors d’une forte croissance. Pour les CTO, cela permet de protéger des environnements plus vastes et complexes avec les mêmes outils fiables.

Quelles intégrations le logiciel de réponse aux incidents doit-il permettre dans les environnements informatiques d’entreprise ?

Recherchez des solutions qui s’intègrent à votre SIEM, fournisseurs cloud, détection des terminaux, outils de gestion des tickets et plateformes de communication comme Slack ou Teams. Optez pour un logiciel capable de se connecter à vos plateformes de surveillance telles que u003ca href=u0022https://thectoclub.com/tools/sumologic-alternative/u0022u003eSumo Logic ou alternativeu003c/au003e aux outils DevSecOps. Des intégrations transparentes permettent de lancer des enquêtes, d’automatiser la création de tickets et d’escalader les incidents sans changer d’outil, rendant votre réponse plus rapide et mieux coordonnée.

Comment mesurer le ROI des investissements dans les logiciels de réponse aux incidents ?

Évaluez le ROI en suivant la réduction du temps de réponse aux incidents, le nombre réduit de violations graves et le gain de temps manuel pour votre équipe. Considérez aussi l’évitement d’amendes réglementaires, l’amélioration de la disponibilité et la réduction des coûts liés à l’investigation de faux positifs. Si votre plateforme optimise les workflows et assure la continuité de l’activité, vous constatez une réelle valeur ajoutée.

Un logiciel de réponse aux incidents peut-il aider à la conformité réglementaire ?

Oui, de nombreuses plateformes automatisent la collecte de preuves, garantissent une documentation complète des incidents et génèrent des rapports adaptés à la conformité. Cela simplifie les audits et vous aide à démontrer que votre réponse respecte des réglementations telles que le RGPD ou HIPAA — tout en réduisant le temps passé par vos équipes sur l’administratif.

Et après ?

Développez la croissance de votre SaaS et vos compétences en leadership.

Abonnez-vous à notre newsletter pour les derniers points de vue de CTO et de futurs leaders technologiques.

Nous vous aidons à évoluer plus intelligemment et à diriger plus efficacement grâce aux guides, ressources et stratégies des meilleurs experts !