Avec toutes les différentes façons dont les hackers peuvent attaquer les réseaux et systèmes de votre entreprise, vous vous demandez peut-être quelles sont les mesures de sécurité les plus efficaces pour les empêcher d'agir ? Entre les évaluations des vulnérabilités et les tests de pénétration, vous pouvez gagner un temps précieux en évitant de devoir corriger des problèmes plus tard.

Tout d'abord, il est essentiel de comprendre la différence entre les deux, car ces termes sont liés et, parfois, vous payez pour des services de test de pénétration et recevez un rapport de “test de pénétration” de cent pages décrivant les failles découvertes par un outil de scan de vulnérabilités.

De nombreuses entreprises effectuent des tests de pénétration qui s’avèrent être en réalité des évaluations de vulnérabilités. Ce problème est donc assez courant. Dans cet article, j’expliquerai les principales différences entre ces deux types de tests de sécurité : Test de Pénétration (PT) et Scan de Vulnérabilité (VS).

- Scan de Vulnérabilité

- Test de Pénétration

- Principales Différences entre le Scan de Vulnérabilité et le Test de Pénétration

- Pourquoi Réaliser des Scans de Vulnérabilité et des Tests de Pénétration ?

À lire aussi : 4 ÉTAPES POUR RÉUSSIR UN TEST DE PÉNÉTRATION RÉSEAU

Scan de Vulnérabilité

Les vulnérabilités sont comme de petits obstacles à franchir pour garantir la sécurité de l’infrastructure technologique de votre entreprise (pare-feux, applications web, etc.). Ces scans permettent d’identifier les problèmes potentiels liés au trafic réseau et à la sécurité des applications web, ainsi que de révéler toute faille pouvant être exploitée par des pirates cherchant des cibles faciles. Une évaluation type analysera votre pare-feu, applications web, serveurs ainsi que les autres appareils connectés à l’infrastructure technologique de l’entreprise, afin de détecter tout défaut ou problème potentiel.

Les vulnérabilités potentielles identifiées sont incluses dans le rapport. Puisque les résultats d'une évaluation de vulnérabilité ne sont pas liés à une tentative d'exploitation effective des faiblesses, certains d’entre eux peuvent être des faux positifs.

Une évaluation de sécurité exhaustive doit détailler le titre et le niveau de gravité (élevé/moyen/faible) de chaque vulnérabilité trouvée. Il est important de bien comprendre lesquelles sont critiques, afin de ne pas perdre de temps à corriger d'autres problèmes moins urgents — la confusion ne ferait qu’aggraver la situation !

Un bon moyen d’organiser vos résultats de sécurité est de les classer par gravité. Les vulnérabilités les plus sérieuses seront signalées comme « élevées » selon leur degré de dangerosité, suivies des problèmes moyens ou moindres — cela facilite l’identification rapide des priorités lors de l’analyse du rapport.

Test de Pénétration

Les spécialistes en test de pénétration sont des chasseurs qui utilisent leurs compétences pour identifier les vulnérabilités et sécuriser les informations. L’objectif d’un test de pénétration est de détecter les failles et de tenter de les exploiter afin d’accéder au système. Les tests de pénétration servent à vérifier l’authenticité des vulnérabilités découvertes et peuvent inclure des découvertes théoriques de vulnérabilités inexploitables, conformément à la PCI DSS.

Les pentesters procèdent en essayant d'éventuelles attaques sur les systèmes, que ce soit dans le but de piratage volontaire ou dans le cadre de recherches générales. Lorsqu’ils parviennent à pénétrer un système via une exploitation présentée comme légitime, cela apparaît dans votre rapport de test de pénétration aux côtés d’autres résultats tels que les failles découvertes et exploitées.

Le processus de test de pénétration joue un rôle clé pour évaluer le risque réel d’attaque dans le monde réel. L’expert utilise ses connaissances et compétences pour simuler ce qui pourrait se produire si une personne malveillante tentait de s’introduire sur votre réseau, permettant ainsi de voir à quel point il peut être facile ou difficile de pirater différentes combinaisons de matériels et logiciels.

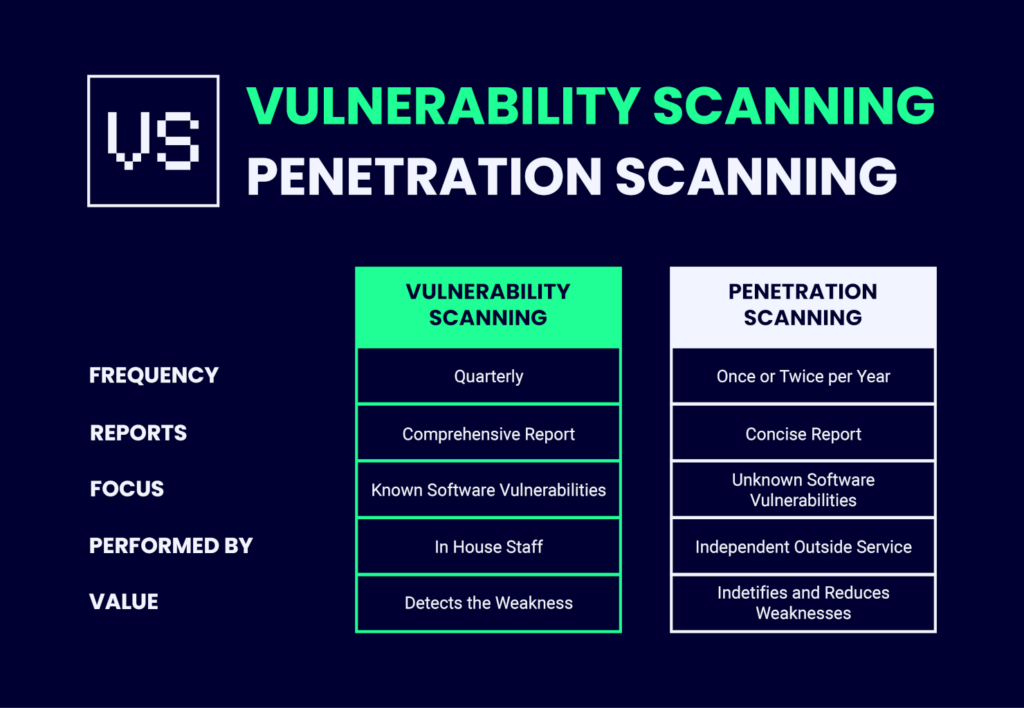

Principales Différences entre le Scan de Vulnérabilité et le Test de Pénétration

Test de pénétration VS scan de vulnérabilité : en quoi sont-ils réellement différents ?

Portée

La couverture des vulnérabilités est ce qui les distingue des tests de pénétration. Alors qu’un pentest portera généralement sur un seul aspect (de façon approfondie) afin de trouver des vulnérabilités, une évaluation couvre généralement de nombreux domaines, tels que l’identification des menaces ou des facteurs de risque pouvant entraîner des défaillances du système si elles ne sont pas correctement atténuées — cela comprend la compréhension du fonctionnement de votre réseau, afin d’anticiper tout changement sur la base des meilleures pratiques de sécurité.

Le test de pénétration est la solution idéale pour les clients qui souhaitent s'assurer que la sécurité de leur réseau n’a pas été compromise, mais qui ne disposent ni du temps ni du budget pour effectuer des examens complets. Ces spécialistes appliqueront une méthode « en profondeur » et testeront la présence de vulnérabilités selon leur gravité, en commençant en surface jusqu’aux serveurs centraux. C’est une démarche où la profondeur prime sur l’étendue car, s’il existe trop de failles, le processus de correction prendra plus de temps à long terme.

Niveau d'automatisation

L'automatisation est un excellent moyen de garantir que la sécurité de votre organisation reste à jour. Les évaluations de vulnérabilité sont souvent automatisées, ce qui signifie qu'elles peuvent être réalisées de manière plus efficace et avec une couverture plus large des vulnérabilités que si des humains les effectuaient une à une.

Les tests de pénétration, en revanche, combinent à la fois des procédures automatisées ainsi que des interventions humaines permettant d'explorer plus avant les problèmes—ce type de test ne fonctionnerait pas avec l'inflexibilité des robots !

Difficulté

La troisième différence tient à la difficulté d'effectuer chaque test ainsi qu'au niveau de compétence requis par le testeur. Les tests automatisés, largement utilisés lors de l'évaluation de la sécurité par la détection des vulnérabilités, nécessitent peu de qualifications et peuvent être menés par les membres de l’équipe sécurité. Cependant, il se peut que le personnel de sécurité de l'entreprise découvre certaines vulnérabilités qu'ils ne peuvent corriger et les omet du rapport. En conséquence, une évaluation des vulnérabilités réalisée par un prestataire externe peut s'avérer plus pertinente pour éliminer les faiblesses de sécurité. De plus, cela vous permet de connaître la stratégie de sécurité employée par le prestataire externe.

En revanche, les tests de pénétration exigent un niveau de connaissance bien plus élevé (en raison de la nature manuelle du processus) et sont généralement confiés à une entreprise spécialisée dans ce type de service.

Pourquoi effectuer des analyses de vulnérabilités et des tests de pénétration ?

Chaque jour, de nouvelles vulnérabilités sont découvertes et signalées. Bien que les réglementations de conformité ou les politiques de sécurité de base exigent au moins des correctifs mensuels, il est recommandé d'effectuer des vérifications de vulnérabilités encore plus régulières. En dressant un état précis de leur profil de sécurité, les entreprises peuvent en tirer un bénéfice considérable.

Selon la gravité des vulnérabilités, certains exploits peuvent commencer à se propager très rapidement. Les attaques zero-day surviennent plus fréquemment que ce que nous souhaiterions. Vous vous exposez à des risques potentiels si vous n'effectuez pas régulièrement des analyses de vulnérabilités et ne suivez pas leur correction.

Après avoir défini une fréquence d'analyse et résolu les problèmes au fur et à mesure qu'ils surviennent, vous disposerez d'une base solide pour répondre à vos exigences en matière de sécurité et de conformité.

Sur la base des résultats des analyses de vulnérabilité, il est conseillé de réaliser des tests de pénétration après quelques cycles d'analyse. Les avantages des tests de pénétration pour une organisation découlent du fait que les scanners de vulnérabilité sont limités dans leur capacité à détecter certaines vulnérabilités sur chaque actif concerné. Le véritable risque encouru en exploitant ces vulnérabilités peut ne pas être entièrement compris avant qu'un test de pénétration ne tente de les exploiter dans un contexte concret.

Au lieu de se concentrer sur une seule vulnérabilité, le testeur de pénétration peut combiner ou enchaîner plusieurs failles pour provoquer des impacts bien plus importants. En associant une liste de vulnérabilités dans des situations adaptées, un élément jugé peu critique lors du contrôle de vulnérabilité pourrait devenir le pivot d'une attaque plus élaborée.

L'environnement actuel des menaces est si sérieux que les entreprises ne peuvent se permettre de négliger la valeur de la combinaison de ces deux approches complémentaires.

Conclusion

L’évaluation des vulnérabilités et le test de pénétration peuvent sembler difficiles à comprendre pour les personnes non initiées, mais vous en connaissez désormais la différence ! Si les deux sont importants, il est clair que les organisations doivent adopter une gamme complète de mesures de cybersécurité, et non se limiter à la seule sécurité de l’information.

Vous avez des questions concernant l’un ou l’autre des tests évoqués aujourd’hui ? Faites-le-nous savoir ci-dessous ! Si cet article vous a été utile, abonnez-vous à la newsletter The QA Lead pour retrouver d’autres définitions, guides pratiques et conseils du secteur.

Liste d’outils associés :

- LOGICIELS D’ANALYSE DE VULNÉRABILITÉ UTILISÉS PAR LES QA

- LOGICIELS DE TEST DE PERFORMANCE POUR LES ÉQUIPES QA

- OUTILS DE TEST DE PÉNÉTRATION D’APPLICATIONS WEB

- OUTILS DE TEST DE PÉNÉTRATION POUR QA

À découvrir également :