Liste des meilleurs fournisseurs de sécurité cloud

Dans l’informatique en nuage, divers fournisseurs de sécurité cloud proposent des services complets pour sécuriser les applications SaaS, offrir la sécurité réseau et protéger les charges de travail sur site ainsi que les centres de données. Exploitant des API, des certifications et des fonctionnalités avancées, ces plateformes défendent contre les cyberattaques, priorisent la sécurité des données et proposent une sécurité e-mail contre les logiciels malveillants dans le cloud public.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs fournisseurs de sécurité cloud

u003cspan style=u0022font-weight: 400u0022u003eCe tableau comparatif résume les détails tarifaires de mes principales sélections de fournisseurs de sécurité cloud, pour vous aider à choisir la meilleure option selon votre budget et vos besoins professionnels.u003c/spanu003e

| Service | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection des menaces sur l'ensemble des endpoints | Essai gratuit + démonstration gratuite disponible | Tarif sur demande | Website | |

| 2 | Idéal pour les solutions de sécurité natives du cloud | Offre gratuite disponible | À partir de 59,99 $/appareil/an (facturé annuellement) | Website | |

| 3 | Idéal pour les capacités de pare-feu applicatif web | Formule gratuite + démo gratuite disponible | À partir de 20 $/mois (facturé annuellement) | Website | |

| 4 | Idéal pour la surveillance de la posture de sécurité cloud | Essai gratuit de 14 jours + formule gratuite disponible | À partir de $15/hôte/mois (facturation annuelle) | Website | |

| 5 | Idéal pour la gestion des vulnérabilités et de la conformité | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour la diffusion de contenu et la sécurité | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour la protection native de l'infrastructure AWS | Offre gratuite disponible | Tarification sur demande | Website | |

| 8 | Meilleur choix pour des services complets de gestion cloud | Démo gratuite disponible | Tarifs sur demande | Website | |

| 9 | Idéal pour une protection avancée contre les menaces | Not available | $25/utilisateur/mois (minimum 10 utilisateurs) | Website | |

| 10 | Idéal pour l’intelligence des menaces pilotée par l’IA | Not available | $20/utilisateur/mois (facturé annuellement) | Website |

Avis sur les meilleurs fournisseurs de sécurité cloud

u003cspan style=u0022font-weight: 400u0022u003eVous trouverez ci-dessous mes synthèses détaillées des meilleurs fournisseurs de sécurité cloud ayant rejoint ma liste restreinte. Mes avis vous présentent les services clés, les spécialités uniques ainsi que les points forts et faibles de chaque fournisseur, afin de vous aider à trouver l’option qui correspond à vos besoins.u003c/spanu003e

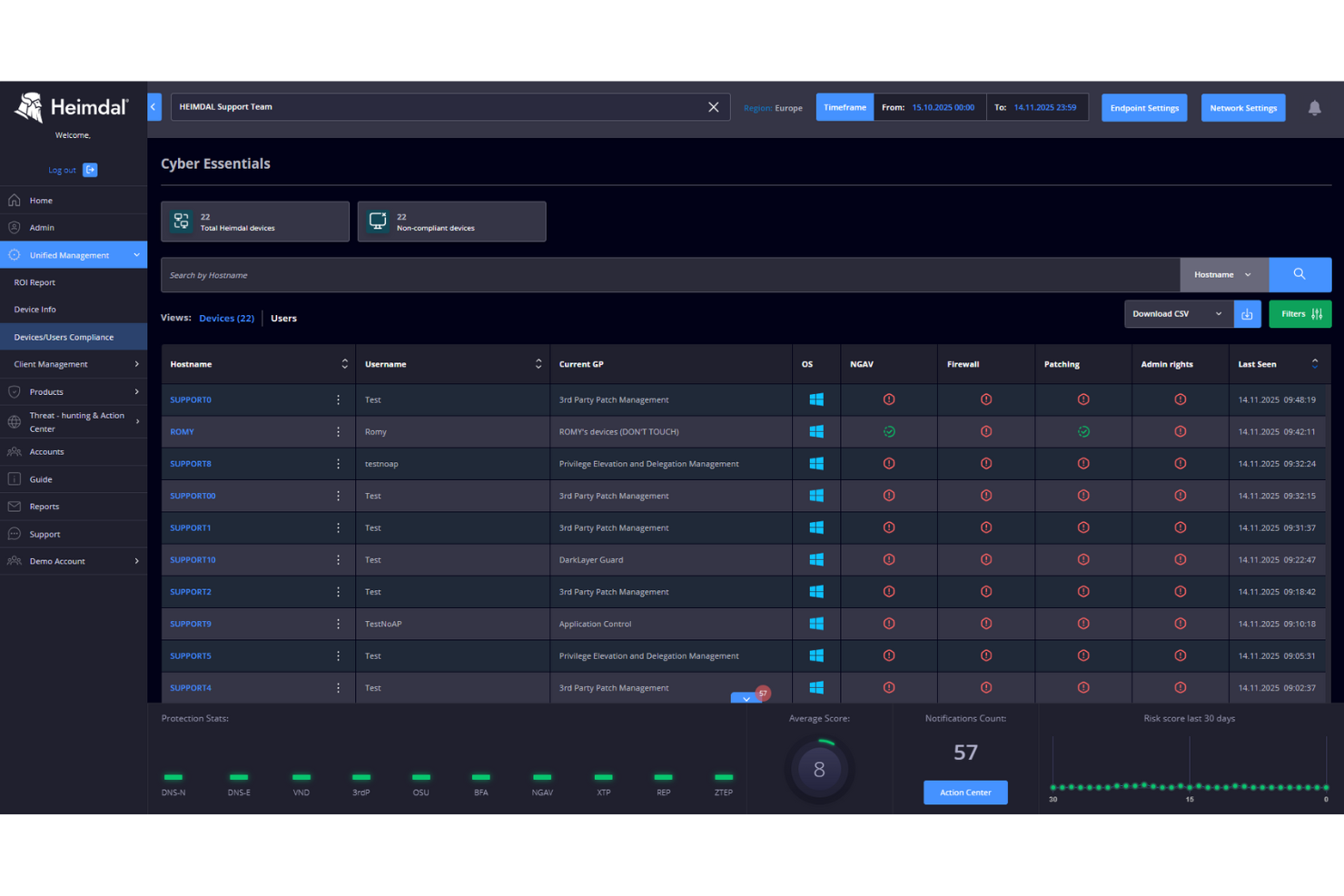

Heimdal propose une plateforme de cybersécurité unifiée qui répond aux besoins des entreprises recherchant des solutions de sécurité cloud robustes. Adapté à des secteurs tels que la santé, la finance et l'éducation, Heimdal répond efficacement aux défis liés à la gestion d'infrastructures de sécurité complexes. En regroupant divers outils de sécurité au sein d'un seul écosystème, Heimdal réduit la complexité et les coûts opérationnels, garantissant que votre organisation reste protégée contre les cybermenaces en constante évolution.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour sa capacité unique à intégrer la détection et la réponse étendues (XDR) ainsi que la gestion XDR dans une stratégie de sécurité cohérente, ce qui en fait un excellent choix pour les fournisseurs de sécurité cloud. La fonction XDR offre une détection complète des menaces sur les endpoints et dans les environnements cloud, tandis que la gestion XDR apporte un support 24/7 via un centre d'opérations de sécurité. Ces fonctionnalités sont essentielles pour les organisations qui souhaitent maintenir une protection continue contre les menaces sophistiquées, permettant ainsi aux équipes de sécurité de se concentrer sur des tâches stratégiques.

Principales fonctionnalités de Heimdal

En plus de ses capacités XDR, Heimdal propose plusieurs autres fonctionnalités qui renforcent son offre de sécurité cloud :

- Sécurité DNS : Protège contre les menaces web à l'aide de technologies IA/ML pour prévenir les fuites de données.

- Gestion des correctifs et des actifs : Automatise les processus de gestion des correctifs afin de garantir la conformité et réduire les risques de sécurité.

- Gestion de l'élévation et de la délégation des privilèges : Gère et sécurise l'accès privilégié afin d'éviter les violations non autorisées.

- Sécurité des e-mails : Défend contre les tentatives d'hameçonnage et les menaces véhiculées par e-mail grâce à des mesures de sécurité avancées.

Intégrations Heimdal

Les intégrations natives ne sont actuellement pas listées par Heimdal ; cependant, la plateforme prend en charge des intégrations personnalisées via API.

Pros and Cons

Pros:

- Automatise la gestion des correctifs sur tous les endpoints

- Détection solide des vulnérabilités et des menaces

- Visibilité détaillée des actifs et des licences

Cons:

- Aucune intégration native disponible

- L'interface nécessite un temps de prise en main

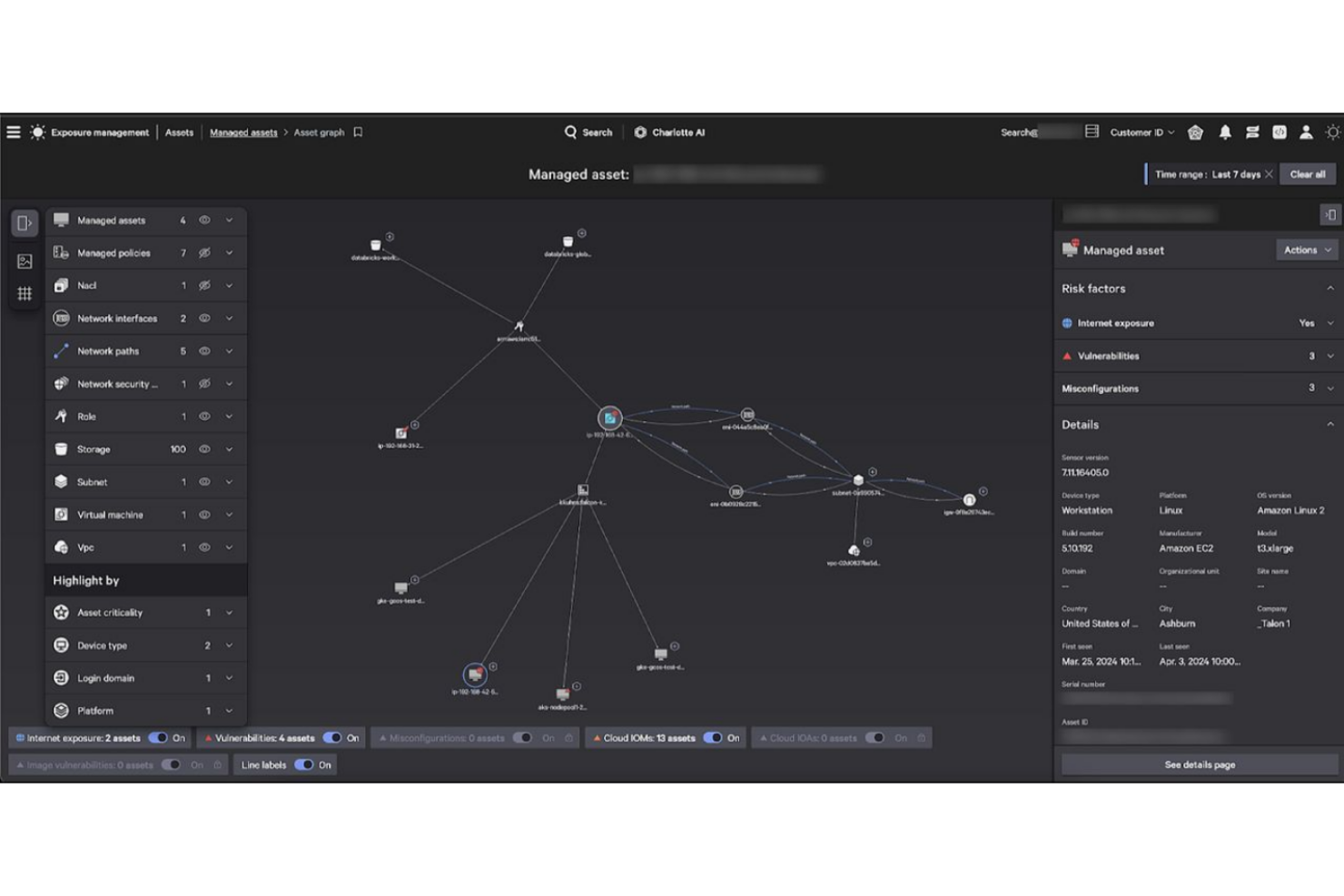

CrowdStrike est un leader en cybersécurité, proposant une gamme d'outils conçus pour protéger vos actifs numériques contre les cybermenaces. Grâce à son approche axée sur les solutions natives du cloud, CrowdStrike offre des mesures de sécurité pour assurer la protection et la sécurité de vos données dans le cloud.

Pourquoi j'ai choisi CrowdStrike : Leurs capacités de détection et de réponse dans le cloud sont conçues pour arrêter les attaques actives dans le cloud et prévenir les violations, garantissant que votre organisation reste protégée face aux menaces en constante évolution. De plus, la nouvelle génération de fonctionnalités de sécurité des identités offre une protection unifiée pour les identités, les protégeant tout au long de la chaîne d'attaque. Ceci est crucial dans le paysage numérique actuel, où le vol d'identité et l'accès non autorisé sont des préoccupations majeures.

Services remarquables : L'un des services phares est la détection et la réponse dans le cloud, qui offre une surveillance en temps réel et une détection des menaces, essentielles pour maintenir la sécurité de votre environnement cloud. Un autre service clé est la sécurité des applications par l'IA, qui utilise l'intelligence artificielle pour protéger les applications contre les menaces évolutives, assurant ainsi la continuité de vos opérations.

Secteurs ciblés : Santé, services financiers, administration publique, technologie et commerce de détail.

Spécialités : Renseignement sur les menaces avancées, réponse aux incidents, détection et réponse managées, sécurité des applications par l'IA, et détection et réponse dans le cloud.

Pros and Cons

Pros:

- Fournit des rapports détaillés qui aident à comprendre les incidents de sécurité

- Propose une surveillance continue pour une sécurité renforcée

- Équipe de support réactive et compétente

Cons:

- Des fausses alertes occasionnelles peuvent entraîner des enquêtes inutiles

- Peut consommer d'importantes ressources système, ce qui affecte les performances

Cloudflare propose une gamme de services de sécurité, notamment la protection contre les attaques DDoS, un pare-feu pour applications web et la sécurité du réseau de diffusion de contenu (CDN). Ils s'adressent aux entreprises souhaitant améliorer leur présence en ligne en renforçant leur sécurité et leurs performances.

Pourquoi j'ai choisi Cloudflare : Cloudflare intègre la sécurité CDN pour améliorer les performances des sites web tout en protégeant contre les attaques DDoS. Leur pare-feu applicatif aide votre équipe à sécuriser les applications contre les vulnérabilités courantes. Cette combinaison garantit que vos plateformes en ligne restent rapides et sûres, ce qui en fait une solution idéale pour les entreprises axées sur le maintien d'une forte présence numérique.

Services phares : L'un des services phares est le réseau de diffusion de contenu, qui accélère les performances des sites web en mettant en cache le contenu au plus près des utilisateurs. Un autre service clé est le chiffrement SSL/TLS, qui protège les données en transit, garantissant ainsi la sécurité des informations de vos utilisateurs lorsqu'ils accèdent à vos services.

Secteurs ciblés : E-commerce, services financiers, médias, technologie et santé.

Spécialités : Intégration de la sécurité CDN, protection DDoS, pare-feu applicatif web, chiffrement SSL/TLS et optimisation des performances.

Pros and Cons

Pros:

- Intégration robuste de la sécurité CDN

- Protection DDoS efficace

- Présence réseau mondiale

Cons:

- Options de personnalisation limitées

- Options de support basiques

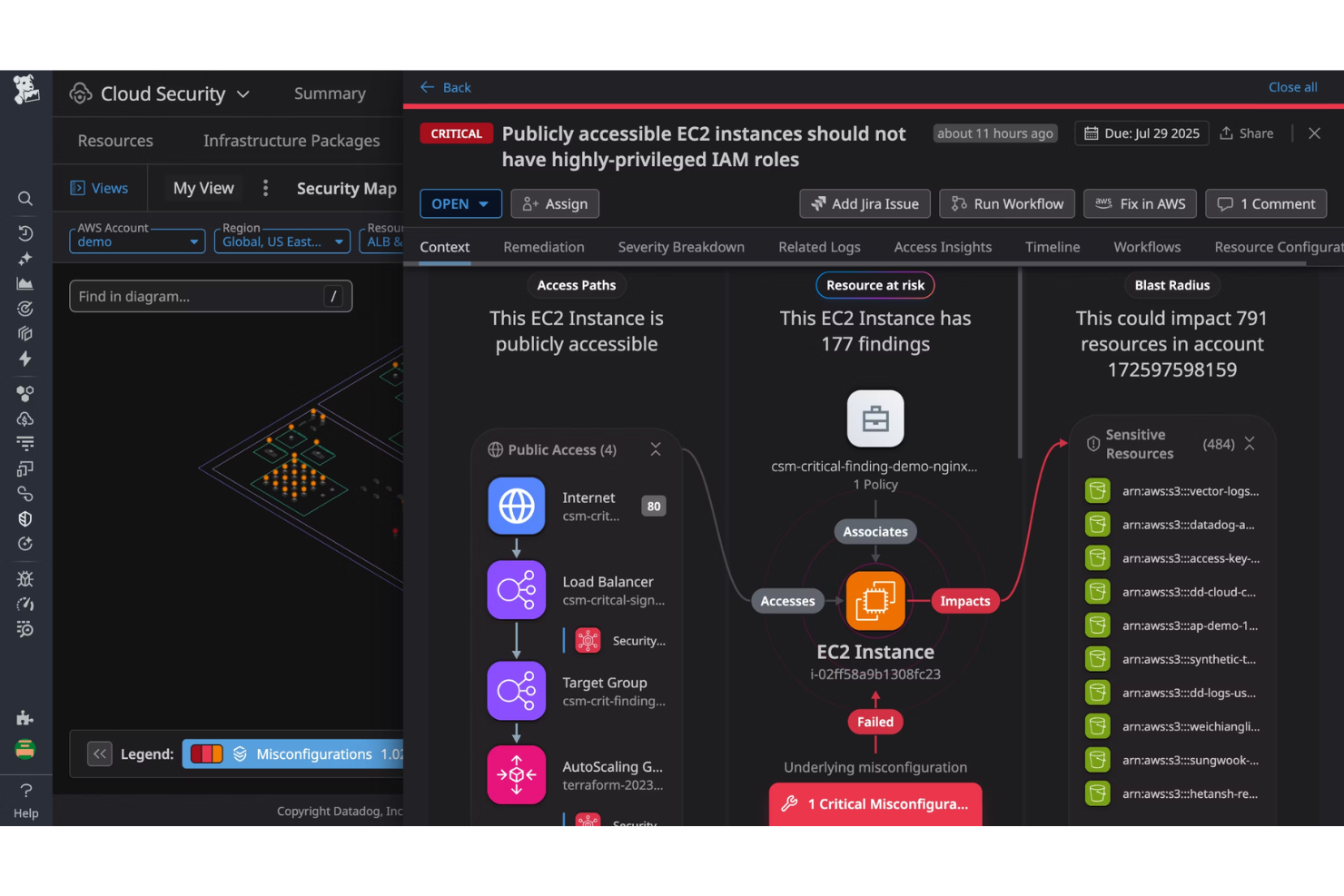

Datadog propose des services de gestion de la sécurité cloud axés sur la surveillance et la sécurisation des environnements cloud grâce à une visibilité en temps réel et à la détection des menaces. L’entreprise s’adresse aux organisations qui ont besoin d’une surveillance continue et d’analyses pour protéger leur infrastructure cloud.

Pourquoi j’ai choisi Datadog : Datadog est spécialisé dans la surveillance de la sécurité, offrant une visibilité en temps réel sur votre environnement cloud pour détecter les menaces potentielles. Leur plateforme fournit des analyses qui permettent à votre équipe de comprendre et de réagir rapidement aux incidents de sécurité. Cette approche garantit que votre infrastructure cloud reste sécurisée et conforme aux normes du secteur.

Services remarquables : Un service particulièrement notable est la gestion des journaux, qui aide votre équipe à collecter et à analyser les journaux pour obtenir des informations sur les activités du système et déceler d’éventuels problèmes. Un autre service clé est la surveillance du réseau, qui offre une visibilité sur votre trafic réseau pour vous aider à identifier et traiter efficacement les menaces en matière de sécurité.

Secteurs ciblés : Technologies, services financiers, santé, commerce de détail et commerce électronique.

Spécialités : Surveillance de la sécurité, visibilité en temps réel, détection des menaces, gestion des journaux et surveillance réseau.

Pros and Cons

Pros:

- Surveillance de la sécurité en temps réel

- Gestion complète des journaux

- Visibilité réseau avancée

Cons:

- Options de personnalisation limitées

- Peut nécessiter des intégrations supplémentaires

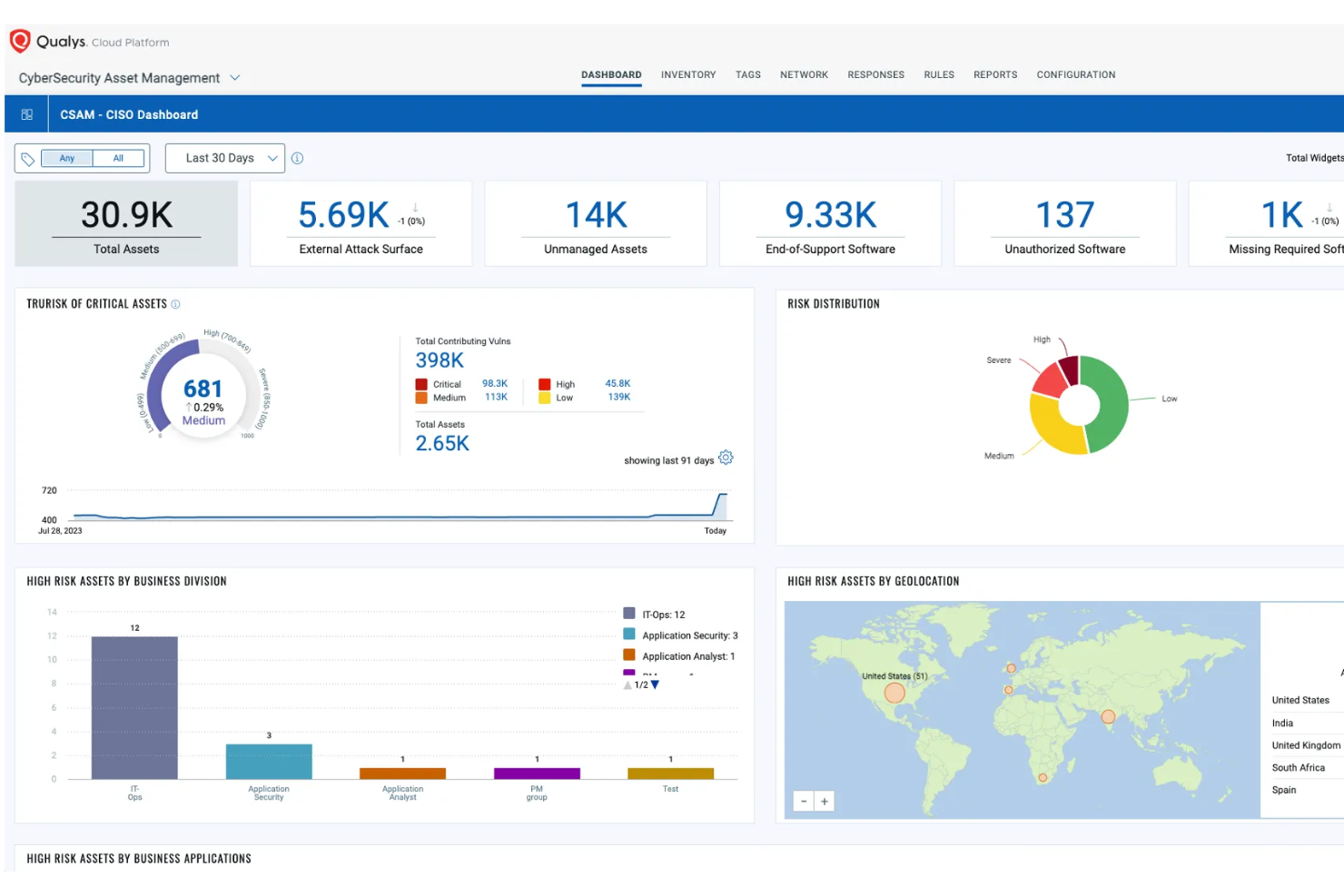

Qualys propose des services de sécurité basés sur le cloud, mettant l'accent sur la gestion des vulnérabilités, la conformité et la visibilité des actifs. Ils s'adressent aux entreprises qui exigent des évaluations de sécurité complètes et une surveillance en temps réel de leurs environnements informatiques.

Pourquoi j'ai choisi Qualys : Qualys excelle dans la gestion des vulnérabilités, fournissant des évaluations détaillées et des analyses qui aident votre équipe à identifier et à atténuer les risques. Leur plateforme offre une surveillance en temps réel, permettant à votre entreprise de devancer les menaces potentielles. Ces capacités sont essentielles pour les organisations nécessitant une gestion continue de la sécurité et de la conformité à travers toute leur infrastructure informatique.

Services phares : Un service phare est l'inventaire des actifs, qui offre à votre équipe une vue complète de tous les actifs informatiques, vous aidant à les gérer et à les sécuriser efficacement. Un autre service clé est la conformité aux politiques, qui vérifie vos systèmes en fonction des normes de l'industrie, garantissant que votre entreprise respecte les exigences réglementaires nécessaires.

Secteurs cibles : Services financiers, santé, commerce de détail, technologie et fabrication.

Spécialités : Gestion des vulnérabilités, conformité, visibilité des actifs, surveillance en temps réel et conformité aux politiques.

Pros and Cons

Pros:

- Gestion robuste des vulnérabilités

- Capacités de surveillance en temps réel

- Visibilité complète des actifs

Cons:

- Processus d'intégration complexe

- Options de support basiques

Akamai propose des services de sécurité cloud axés sur la diffusion de contenu, la performance web et la protection contre les attaques DDoS. Ils servent les entreprises qui ont besoin de protéger leur présence en ligne contre les menaces informatiques et de garantir des performances optimales de leur site web.

Pourquoi j'ai choisi Akamai : Akamai excelle dans la protection contre les attaques DDoS, offrant des services qui atténuent les attaques à grande échelle et assurent le bon fonctionnement de vos services en ligne. Leur réseau de diffusion de contenu améliore la performance web en distribuant le contenu de manière efficace. Cette combinaison de services garantit à votre entreprise une présence en ligne sécurisée et rapide, ce qui est essentiel pour la satisfaction et la confiance de vos clients.

Services phares : Un service remarquable est le pare-feu pour applications web, qui aide votre équipe à protéger les applications web contre les menaces en filtrant et en surveillant le trafic HTTP. Un autre service clé est la gestion des bots, qui identifie et atténue le trafic de bots malveillants, garantissant que votre site fonctionne de manière efficace et sécurisée.

Secteurs cibles : E-commerce, services financiers, médias, divertissement et technologie.

Spécialités : Protection contre les attaques DDoS, diffusion de contenu, performance web, pare-feu pour applications web et gestion des bots.

Pros and Cons

Pros:

- Excellente protection contre les attaques DDoS

- Diffusion de contenu efficace

- Performance web fiable

Cons:

- Processus de configuration complexe

- Courbe d'apprentissage élevée

Amazon Web Services (AWS) propose une variété de services de sécurité cloud, notamment la gestion des identités et des accès, la détection des menaces et la protection de l'infrastructure. Ils s'adressent aux entreprises de toutes tailles qui ont besoin de solutions de sécurité évolutives et flexibles pour protéger leurs environnements cloud.

Pourquoi j'ai choisi Amazon Web Services (AWS) : AWS propose des options de sécurité évolutives permettant à votre équipe d'adapter les mesures de sécurité à vos besoins. Leur service de gestion des identités et des accès vous aide à contrôler l'accès aux ressources AWS, tandis que les services de détection des menaces fournissent des informations en temps réel sur d'éventuels problèmes de sécurité. Cette flexibilité et cette évolutivité font d'AWS une solution idéale pour les entreprises souhaitant se développer sans compromettre la sécurité.

Services remarquables : Un service particulièrement notable est AWS Shield, qui protège vos applications contre les attaques DDoS, garantissant ainsi disponibilité et fiabilité. Un autre service clé est AWS CloudTrail, qui permet la gouvernance, la conformité ainsi que l’audit opérationnel et des risques, en enregistrant l'activité des comptes AWS.

Secteurs cibles : Services financiers, santé, commerce de détail, technologie et secteur public.

Spécialités : Options de sécurité évolutives, gestion des identités et des accès, détection des menaces, protection de l’infrastructure et audit de conformité.

Pros and Cons

Pros:

- Détection des menaces en temps réel

- Gestion complète des identités

- Support solide de la conformité

Cons:

- Configurations de services complexes

- Nécessite une expertise technique

Kyndryl propose une suite holistique de services de gestion cloud, garantissant aux entreprises une transition en douceur vers le cloud tout en optimisant leurs déploiements existants. Leur approche à 360 degrés couvre tous les aspects, de la mise en place de l'infrastructure à l'amélioration des mesures de sécurité.

Pourquoi j'ai choisi Kyndryl : Kyndryl a retenu mon attention grâce à ses solutions complètes de gestion cloud. Après des comparaisons minutieuses, j'ai déterminé que Kyndryl offrait une suite globale qui se démarque par sa complétude. Leur approche holistique du cloud, comprenant à la fois la configuration et la sécurité, en fait un choix évident pour les meilleurs services de gestion cloud complets.

Services phares : Kyndryl propose des fonctionnalités telles que l'infrastructure en tant que service (IaaS), les services de migration vers le cloud et des protocoles de sécurité cloud renforcés. Un autre service clé est l'analyse de données, fournissant des informations qui soutiennent la prise de décisions stratégiques et améliorent l'efficacité opérationnelle.

Secteurs ciblés : Services financiers, santé, industrie manufacturière, télécommunications et secteur public.

Spécialités : Services cloud managés, gestion d'infrastructure cloud, modernisation des applications, analyse de données et efficacité informatique.

Pros and Cons

Pros:

- Solutions de gestion cloud de bout en bout

- Expertise dans la configuration cloud et la sécurité

- Intégrations avec les principales plateformes

Cons:

- La transparence des prix pourrait être améliorée

- Peut être excessif pour les petites entreprises

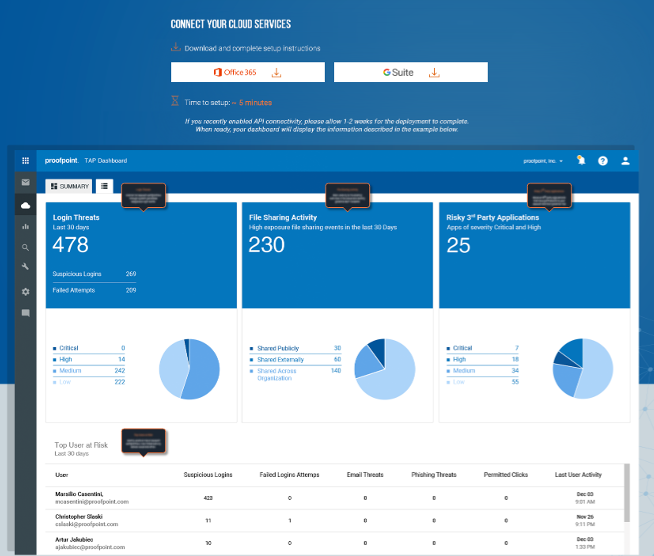

Dans le monde en constante évolution de la sécurité du cloud, Proofpoint se distingue comme une référence pour ceux qui privilégient la protection avancée contre les menaces. Leurs solutions vont en profondeur, veillant à ce que l'infrastructure cloud et ses utilisateurs soient protégés contre les menaces émergentes.

Pourquoi j'ai choisi Proofpoint Cloud Security : J'ai minutieusement passé en revue une multitude de solutions de sécurité cloud et la réputation ainsi que la performance de Proofpoint étaient difficiles à ignorer. Mon opinion, élaborée par comparaison et analyse, est que Proofpoint possède un avantage dans la compréhension du paysage moderne des menaces liées au cloud. Leur accent sur la protection avancée des menaces, allant au-delà des défenses superficielles, a été un facteur décisif pour le désigner « meilleur pour » cet environnement spécifique.

Services remarquables : L'un des services phares est la prévention de la perte de données, qui aide votre équipe à protéger les informations sensibles contre les accès non autorisés ou les fuites. Un autre service clé est l'isolation du navigateur, qui protège les utilisateurs en isolant le contenu web et en empêchant les malwares d'atteindre vos systèmes.

Secteurs cibles : Enseignement supérieur, services financiers, santé, administration et petites à moyennes entreprises.

Spécialités : Protection des e-mails, prévention de la perte de données, gestion des menaces internes, protection contre les menaces et résilience des utilisateurs.

Pros and Cons

Pros:

- Outils complets de protection des e-mails

- Protection ciblée contre les attaques avancées

- Intégrations avec les principales plateformes de collaboration cloud

Cons:

- Peut être excessif pour les petites organisations

- L’interface peut être déroutante pour les nouveaux utilisateurs

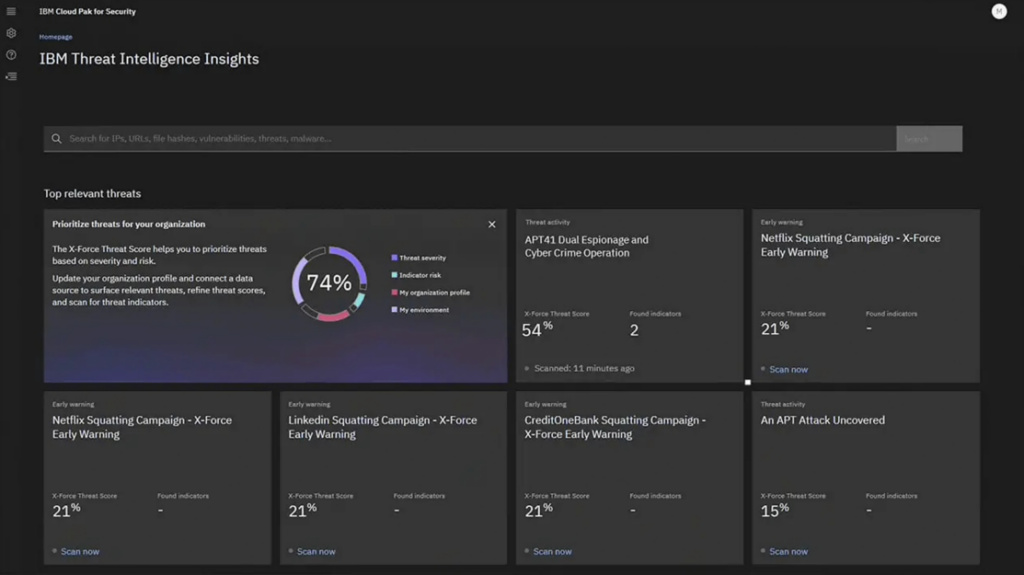

IBM Cloud Security exploite la puissance de l'intelligence artificielle pour détecter, analyser et contrer les menaces dans les environnements cloud. Sa capacité à utiliser l'IA permet aux entreprises de garder une longueur d'avance dans l'identification des vulnérabilités potentielles en matière de sécurité.

Pourquoi j'ai choisi IBM Cloud Security : Après une analyse approfondie et une comparaison, j'ai choisi IBM Cloud Security principalement pour son approche axée sur l'IA. L'association de l'IA à la sécurité cloud de cet outil est inégalée, offrant aux entreprises un avantage face à l'évolution des menaces. Compte tenu de cette approche remarquable, il est clair qu'IBM Cloud Security est « idéal pour » l'intelligence des menaces basée sur l'IA.

Services phares : Un des services phares est la gestion des identités et des accès, qui aide votre équipe à contrôler et surveiller l'accès des utilisateurs aux systèmes et données critiques. Un autre service clé est le chiffrement des données, qui protège les informations sensibles en chiffrant les données en transit et au repos.

Secteurs visés : Services financiers, santé, télécommunications, administration publique et commerce de détail.

Spécialités : Sécurité basée sur l'IA, gestion des menaces, protection des données, gestion des identités et des accès, et chiffrement des données.

Pros and Cons

Pros:

- Capacités avancées d’IA pour la détection des menaces

- Large éventail d’intégrations de plateformes cloud

- Vérifications de conformité en continu

Cons:

- Le coût peut être un frein pour les petites entreprises

- Certaines fonctionnalités avancées sont limitées aux niveaux supérieurs

Autres fournisseurs de sécurité cloud à mentionner

Vous trouverez ci-dessous une liste d’autres fournisseurs de sécurité cloud que j’ai présélectionnés, mais qui ne figurent pas dans le top 5. Cela vaut la peine de les découvrir.

- Cisco Cloud Security

Idéal pour une sécurité intégrée cloud native

- Palo Alto Networks

Idéal pour la gestion de la posture de sécurité multi-cloud

- Trustwave Managed Security Services

Idéal pour la détection des menaces 24h/24 et 7j/7

- Red Canary

Idéal pour la surveillance de milliers d'analyses

- Alert Logic

Idéal pour la visibilité sur les points d'extrémité

- Astra Pentest

Idéal pour les tests de pénétration automatisés et manuels

- Check Point Software

Idéal pour la prévention des menaces dans les environnements multi-cloud

- Fortinet Cloud Security

Utile pour la protection des applications

Qu’est-ce qu’un fournisseur de sécurité cloud ?

Les fournisseurs de sécurité cloud proposent des solutions spécialisées dans le cloud pour protéger les données, applications et infrastructures dans des environnements cloud. Ces prestataires sont essentiels pour les entreprises de toute taille, garantissant la protection des actifs numériques contre les menaces, les intrusions et les violations de données. En plus de la protection, ils aident les organisations à respecter les exigences réglementaires, à gérer les contrôles d’accès et à garantir l’intégrité des données entre les systèmes locaux et les plateformes cloud.

Ces solutions spécialisées comprennent des produits de sécurité puissants qui exploitent l’apprentissage automatique pour détecter les menaces, l’automatisation pour remédier aux incidents, et des mécanismes avancés de protection. Elles incluent également de nombreux services de cybersécurité, comme la sécurité des applications web, la prévention de la perte de données, l’authentification et les contrôles d’accès. Avec la montée des environnements multicloud et hybrides, ces fournisseurs proposent aussi des solutions garantissant une posture de sécurité cohérente entre différents prestataires et services cloud.

Critères de sélection pour choisir un fournisseur de sécurité cloud

Dans ma recherche du meilleur logiciel de sécurité cloud, j’ai exploré en profondeur les subtilités de chaque outil, testé leurs fonctionnalités, et je les ai comparés à mes critères rigoureusement sélectionnés. J’ai essayé plus de 20 outils, et si de nombreux produits se sont révélés intéressants, seuls quelques-uns se sont vraiment démarqués en répondant à certains critères essentiels et spécifiques. Voici les principaux aspects sur lesquels je me suis concentré lors de mon évaluation.

Fonctionnalités essentielles

- Protection des données : L’outil doit proposer des méthodes de chiffrement robustes pour garantir la sécurité des données, en transit comme au repos.

- Détection des menaces : Il doit pouvoir détecter et neutraliser de façon proactive toute menace potentielle avant qu’elle ne devienne problématique.

- Contrôle des accès : La gestion des accès utilisateurs et la possibilité d’imposer l’authentification multifacteur sont essentielles pour limiter les risques d’exposition des données.

- Gestion de la conformité : L’outil doit aider les entreprises à rester en conformité avec les réglementations propres à leur secteur.

Principales fonctionnalités

- Surveillance en temps réel : Surveillance continue des ressources cloud pour détecter toute activité inhabituelle ou tentative d'intrusion potentielle.

- Réponse aux incidents : Un système mis en place pour répondre aux menaces détectées, de préférence avec des capacités d'automatisation afin de réagir en temps réel.

- Capacités d’intégration : Le logiciel doit pouvoir s'intégrer facilement avec d'autres outils de l'entreprise, renforçant ainsi son utilité et assurant l'absence de failles de sécurité.

- Alertes personnalisables : Permettre aux utilisateurs d'adapter les réglages des alertes afin d'éviter la sursollicitation et de mettre en avant uniquement les menaces les plus pertinentes.

- Flux d’intelligence sur les menaces : Accès à des bases de données actualisées des menaces et vulnérabilités connues afin de toujours anticiper les potentielles attaques.

Ergonomie

- Tableau de bord intuitif : Pour un logiciel de sécurité cloud, un tableau de bord centralisé offrant une vue d’ensemble de la posture de sécurité, des incidents et autres indicateurs clés est essentiel.

- Politiques configurables : L’outil doit permettre aux administrateurs de définir et d’ajuster facilement les politiques de sécurité en fonction des évolutions des besoins métier.

- Contrôle d’accès basé sur les rôles : Un système simple permettant d’attribuer des rôles, garantissant que les employés accèdent uniquement à ce qui est pertinent pour leur fonction.

- Formation et support : Étant donné la complexité des tâches de sécurité, le logiciel doit fournir une documentation complète, des tutoriels et un support client réactif pour assister les utilisateurs.

Comment choisir un fournisseur de sécurité cloud

Il est facile de se perdre dans des listes interminables de services et des structures tarifaires complexes. Pour vous aider à privilégier ce qui compte le plus pour votre entreprise, gardez à l’esprit les facteurs suivants :

| Facteur | À prendre en compte |

|---|---|

| Objectifs d’entreprise | Assurez-vous que le fournisseur s’aligne sur vos objectifs, qu’il s’agisse de la protection des données, de la conformité ou du renforcement des mesures de sécurité. Votre équipe doit percevoir des avantages clairs dans ce partenariat. |

| Périmètre de service et SLA | Recherchez des accords de niveau de service (SLA) détaillés qui précisent le périmètre des prestations, les délais de réponse et les engagements de résolution. Cela vous aide à savoir à quoi vous attendre. |

| Disponibilité du support | Vérifiez si le support est disponible 24h/24 et 7j/7, et via plusieurs canaux comme le téléphone, l’e-mail et le chat. Un accès rapide à l’aide peut faire gagner du temps et réduire le stress de votre équipe. |

| Coûts et structure tarifaire | Vérifiez si la tarification est transparente et adaptée à votre budget. Évaluez s’il existe des frais cachés ou si la tarification évolue avec les besoins de votre entreprise. |

| Communication et rapports | Assurez-vous que le fournisseur propose des rapports réguliers sur l’état de la sécurité et les incidents. Une communication claire permet à votre équipe de rester informée et de prendre des décisions basées sur les données. |

| Capacités d’intégration | Vérifiez que le fournisseur peut s’intégrer à vos systèmes et outils existants. Cela garantit des opérations fluides et maximise la valeur des services de sécurité. |

| Réputation et avis | Consultez les avis clients et la réputation dans l’industrie. Des retours positifs et une solide expérience témoignent d’une fiabilité et d’une efficacité accrues dans la prestation de services. |

| Options de personnalisation | Recherchez des fournisseurs qui proposent des solutions sur mesure adaptées à vos besoins et exigences sectorielles spécifiques. Cette flexibilité peut améliorer l’efficacité des mesures de sécurité. |

Principaux services des fournisseurs de sécurité cloud

Lorsque vous choisissez un fournisseur de sécurité cloud, surveillez attentivement les services clés suivants :

- Détection et réponse aux menaces : Ce service identifie et atténue les menaces en temps réel, aidant votre équipe à protéger les données sensibles et à maintenir la sécurité.

- Chiffrement des données : Chiffre les données en transit et au repos afin de garantir que seuls les utilisateurs autorisés y ont accès, renforçant ainsi la sécurité des données.

- Gestion des identités et des accès : Contrôle qui peut accéder à vos ressources, évitant ainsi les accès non autorisés et protégeant vos systèmes.

- Conformité et évaluation des risques : Évalue votre posture de sécurité par rapport aux standards du secteur, garantissant la conformité et réduisant les risques juridiques.

- Surveillance de la sécurité du réseau : Surveille le trafic réseau pour détecter des activités suspectes, permettant d'agir rapidement contre les potentielles failles de sécurité.

- Pare-feu applicatif Web : Protège les applications Web en filtrant et surveillant le trafic HTTP, empêchant les attaques telles que l'injection SQL et le cross-site scripting.

- Protection contre les attaques DDoS : Protège vos services en ligne contre les attaques par déni de service distribué, assurant ainsi disponibilité et performance.

- Protection d'applications cloud natives : Sécurise les applications conçues dans le cloud, offrant une protection contre les vulnérabilités propres aux environnements cloud.

- Gestion des journaux : Collecte et analyse les journaux pour obtenir des informations sur l'activité du système, aidant à détecter et résoudre les problèmes de sécurité.

- Architecture Zero Trust : Met en place un modèle de sécurité qui vérifie chaque demande d'accès, quelle qu'en soit la source, pour renforcer la sécurité.

Avantages des fournisseurs de sécurité cloud

Collaborer avec un fournisseur de sécurité cloud apporte plusieurs avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Protection renforcée des données : Grâce au chiffrement des données et au contrôle des accès, vos informations restent protégées contre tout accès non autorisé.

- Gestion améliorée des menaces : Les services de détection et de réponse aux menaces permettent à votre équipe d'identifier et de neutraliser rapidement les menaces de sécurité.

- Conformité réglementaire : Les services de conformité et d'évaluation des risques garantissent que votre entreprise respecte les normes du secteur et évite les problèmes juridiques.

- Disponibilité accrue : La protection contre les attaques DDoS permet à vos services en ligne de fonctionner sans interruption, évitant les pannes et maintenant la confiance des clients.

- Scalabilité : Les fournisseurs proposent des solutions flexibles qui évoluent avec votre entreprise, vous assurant toujours un niveau de sécurité adapté.

- Efficacité opérationnelle : L'automatisation des processus de sécurité réduit la charge de travail de votre équipe informatique, lui permettant de se concentrer sur d'autres tâches essentielles.

Coûts et structures tarifaires des fournisseurs de sécurité cloud

Les fournisseurs de sécurité cloud proposent généralement des tarifs personnalisés pour répondre aux différents besoins, tailles et situations des entreprises. Les prestataires fonctionnent en général selon l'une des structures tarifaires suivantes :

- Abonnement : Une redevance récurrente, généralement mensuelle ou annuelle, pour l'accès continu aux services.

- À l'usage : Facturation basée sur l'utilisation réelle des services, comme le volume de données traité ou le nombre d'utilisateurs.

- À la mission : Un paiement unique pour des projets ou des mises en œuvre spécifiques, souvent avec un périmètre défini.

- Tarification par paliers : Différents niveaux de service à des tarifs variés, permettant aux entreprises de choisir selon leurs besoins.

- Périmètre du travail (SOW) : Tarification personnalisée selon les livrables et le travail spécifique requis pour un projet.

Principaux facteurs influençant la tarification des fournisseurs de sécurité cloud

Au-delà du modèle de tarification choisi, voici d'autres éléments qui peuvent influencer le coût des fournisseurs de sécurité cloud :

- Personnalisation : Plus la solution est adaptée à vos besoins spécifiques, plus le coût peut être élevé.

- Exigences de conformité : Se conformer aux réglementations ou standards du secteur peut augmenter le coût du fait de mesures de sécurité supplémentaires.

- Nombre d'utilisateurs : Plus le nombre d'employés ou d'utilisateurs accédant au service est important, plus le coût peut augmenter.

- Volume de données : La quantité de données traitées ou stockées peut impacter la tarification, particulièrement dans les modèles basés sur l'usage.

- Complexité des services : Des besoins de sécurité ou des intégrations plus complexes peuvent accroître le coût des services.

Avoir connaissance de ces facteurs avant de solliciter des devis personnalisés auprès des prestataires vous aidera à mieux anticiper, comparer et analyser les offres.

Questions les plus fréquentes concernant les fournisseurs de sécurité cloud (FAQ)

Quels sont les avantages d'utiliser les meilleurs outils de sécurité cloud ?

Les meilleurs fournisseurs de sécurité cloud offrent plusieurs avantages clés :rnu003cul class=u0022wp-block-listu0022u003ern tu003cliu003eu003cstrongu003eProtection des données renforcée :u003c/strongu003e Ils utilisent des méthodes de chiffrement avancées pour sécuriser les données aussi bien lors de leur transfert que pendant leur stockage.u003c/liu003ern tu003cliu003eu003cstrongu003eDétection proactive des menaces :u003c/strongu003e Ces outils sont conçus pour identifier et neutraliser les menaces avant même qu’elles ne s’aggravent, garantissant ainsi la continuité de l’activité.u003c/liu003ern tu003cliu003eu003cstrongu003eContrôle d’accès exhaustif :u003c/strongu003e Avec des fonctionnalités telles que l’authentification multifactorielle et la gestion des accès basée sur les rôles, ils assurent que seules les personnes autorisées peuvent accéder aux données sensibles.u003c/liu003ern tu003cliu003eu003cstrongu003eConformité réglementaire :u003c/strongu003e Les meilleurs outils aident les entreprises à respecter les réglementations propres à leur secteur, limitant ainsi les risques juridiques potentiels.u003c/liu003ern tu003cliu003eu003cstrongu003eFonctionnalités intégrées :u003c/strongu003e Ils s’intègrent souvent à d’autres outils d’entreprise, formant un filet de sécurité coordonné sur toutes les plateformes.u003c/liu003ernu003c/ulu003e

Combien coûtent généralement ces outils de sécurité cloud ?

Le prix des outils de sécurité cloud varie considérablement selon les fonctionnalités, les besoins en évolutivité et la réputation du fournisseur. On peut trouver des solutions à partir de 5 $/utilisateur/mois jusqu’à des offres d’entreprise dépassant 100 $/utilisateur/mois, voire davantage.

Existe-t-il différents modèles de tarification pour ces outils ?

Oui, les fournisseurs de sécurité cloud proposent généralement plusieurs modèles tarifaires, notamment :rnu003cul class=u0022wp-block-listu0022u003ern tu003cliu003eu003cstrongu003eTarification par utilisateur :u003c/strongu003e Le coût dépend du nombre d’utilisateurs accédant à l’outil.u003c/liu003ern tu003cliu003eu003cstrongu003eTarification selon les fonctionnalités :u003c/strongu003e Les forfaits sont définis selon les fonctionnalités incluses dans chaque offre.u003c/liu003ern tu003cliu003eu003cstrongu003eTarification selon le volume :u003c/strongu003e Les coûts sont calculés en fonction du volume de données ou du nombre d’actifs protégés.u003c/liu003ernu003c/ulu003e

Quelle est la fourchette de prix habituelle pour ces outils ?

Pour la plupart des outils de sécurité cloud, la moyenne se situe entre 10 $/utilisateur/mois pour les formules de base et plus de 150 $/utilisateur/mois pour des solutions d’entreprise complètes.

Quel logiciel de sécurité cloud est le plus abordable ?

Bien que les prix puissent fluctuer et dépendent d’accords ou de forfaits spécifiques, des outils comme Netskope et Zscaler proposent souvent des tarifs de départ compétitifs.

Quel logiciel est le plus onéreux ?

Les solutions orientées vers les grandes entreprises, comme Check Point Software et CrowdStrike, se positionnent souvent sur le segment haut de la gamme de prix en raison de leurs fonctionnalités avancées et de leur grande évolutivité.

Existe-t-il des options gratuites ?

Oui, certains fournisseurs proposent des versions ou des essais gratuits de leurs outils, même si celles-ci offrent généralement un nombre de fonctionnalités limité. Il est toujours conseillé d’explorer ces options gratuites afin de tester l’outil, mais il convient de garder à l’esprit que pour une protection complète, il est souvent nécessaire d’investir dans une formule premium.

Ces outils proposent-ils des remises ou des tarifs spéciaux ?

De nombreux fournisseurs de solutions de sécurité cloud offrent des réductions pour les engagements de longue durée, comme les abonnements annuels. Certains proposent également des tarifs particuliers pour les associations à but non lucratif, les établissements éducatifs ou les startups. Il est donc toujours conseillé de contacter directement le fournisseur pour demander s’il existe des offres promotionnelles ou des remises.

Résumé

Naviguer dans l'univers des fournisseurs de sécurité cloud peut sembler complexe étant donné la multiplicité des choix. Cependant, l'essence d'un bon outil de sécurité réside dans sa capacité à offrir une protection des données robuste, une détection proactive des menaces et une intégration avec d'autres outils d'entreprise ainsi qu'avec les plateformes de protection des charges de travail cloud. Les tarifs varient sur toute la gamme, du plus abordable au plus onéreux, la plupart des fournisseurs offrant des modèles flexibles selon le nombre d'utilisateurs, les fonctionnalités ou le volume de données. Il est essentiel d'évaluer les besoins spécifiques de votre organisation par rapport aux fonctionnalités et aux avantages de chaque outil.

Points clés à retenir :

- Identifiez les besoins fondamentaux : Avant d’examiner la multitude d’options, identifiez précisément les défis de sécurité auxquels votre organisation est confrontée. Qu’il s’agisse de chiffrement des données, de détection des menaces ou de conformité, comprendre vos besoins fondamentaux simplifiera le processus de décision.

- Prenez en compte l’utilisabilité et l’intégration : Le meilleur outil est celui qui offre non seulement une sécurité de haut niveau, mais qui s’intègre également parfaitement à vos systèmes existants et propose une interface intuitive. Cela garantit une transition plus fluide et maximise l’adoption par les utilisateurs.

- Examinez les modèles de tarification : Au-delà du tarif affiché, allez plus loin pour comprendre toutes les implications en termes de coûts. Certains outils peuvent engendrer des frais supplémentaires en fonction des volumes de données, de l’accès à certaines fonctionnalités ou même du nombre d’intégrations. Comprendre ces subtilités permet d’éviter toute mauvaise surprise par la suite.

Qu’en pensez-vous ?

Bien que j’aie fait de mon mieux pour établir une liste complète des principaux fournisseurs de solutions de sécurité cloud, le paysage technologique est vaste et en constante évolution. Peut-être avez-vous eu une excellente expérience avec un outil non mentionné ici, ou avez-vous récemment découvert une perle rare ? J’aimerais beaucoup en entendre parler. Vos retours et suggestions peuvent contribuer à améliorer les futures mises à jour de ce guide. Donc, si vous pensez qu’un autre acteur mérite d’être listé, n’hésitez pas à laisser un commentaire ou à me contacter. Collaborons ensemble afin de rendre cette ressource encore plus utile à tous.