Liste des meilleurs services de réponse aux incidents cyber

Les services de réponse aux incidents cyber aident les organisations à détecter rapidement les menaces, à contenir les violations de sécurité et à se remettre avec un minimum de perturbations. Si vous avez du mal à trier les alertes, si vous doutez que votre équipe soit capable de gérer une attaque en temps réel, ou si vous vous inquiétez des vulnérabilités cachées, vous n'êtes pas seul. Ces problèmes peuvent exposer votre environnement et surcharger votre équipe.

J'ai accompagné des entreprises confrontées exactement à ces enjeux, en les aidant à évaluer les prestataires et à mettre en place des solutions réellement efficaces en situation de crise. Ce guide partage les enseignements tirés de cette expérience terrain, en mettant en avant des prestataires reconnus pour leur expertise technique, leur réactivité et leur adaptation à différents secteurs.

Pourquoi faire confiance à nos avis

Nous testons et évaluons des logiciels et services de développement SaaS depuis 2023. En tant qu'experts tech, nous savons à quel point il est crucial et difficile de choisir le bon prestataire. Nous investissons dans une recherche approfondie pour aider notre audience à prendre de meilleures décisions d'achat.

Nous avons testé plus de 2 000 outils et des centaines de fournisseurs de services pour différents cas d'usage autour du développement SaaS, et rédigé plus de 1 000 avis complets. Découvrez comment nous restons transparents et consultez notre méthodologie de test.

Résumé des meilleurs services de réponse aux incidents cyber

Ce tableau comparatif résume les informations tarifaires de mes meilleures sélections de services de réponse aux incidents cyber pour vous aider à trouver celui qui correspond à votre budget et à vos besoins professionnels.

| Service | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection et la réponse aux menaces 24h/24 et 7j/7 | Essai gratuit + démonstration gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour l’accompagnement à la conformité | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour les enquêtes d'incidents | Tarification sur demande | Website | ||

| 4 | Idéal pour le renseignement sur les menaces | Not available | Tarifs sur demande | Website | |

| 5 | Idéal pour la détection managée | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour la cybercriminalistique | Not available | Tarifs sur demande | Website | |

| 7 | Idéal pour les clients du secteur de l'assurance | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour la réponse rapide | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour le marché britannique | Not available | Tarification sur demande | Website | |

| 10 | Meilleur choix pour le secteur de la santé | Démo gratuite disponible | Tarifs sur demande | Website |

Avis sur les meilleurs services de réponse aux incidents cyber

Vous trouverez ci-dessous mes résumés détaillés des meilleurs fournisseurs de services de réponse aux incidents cyber ayant intégré ma sélection. Mes avis présentent les services clés, les spécialités uniques, ainsi que les avantages et inconvénients de chaque prestataire pour vous aider à identifier celui qui correspond le mieux à vos besoins.

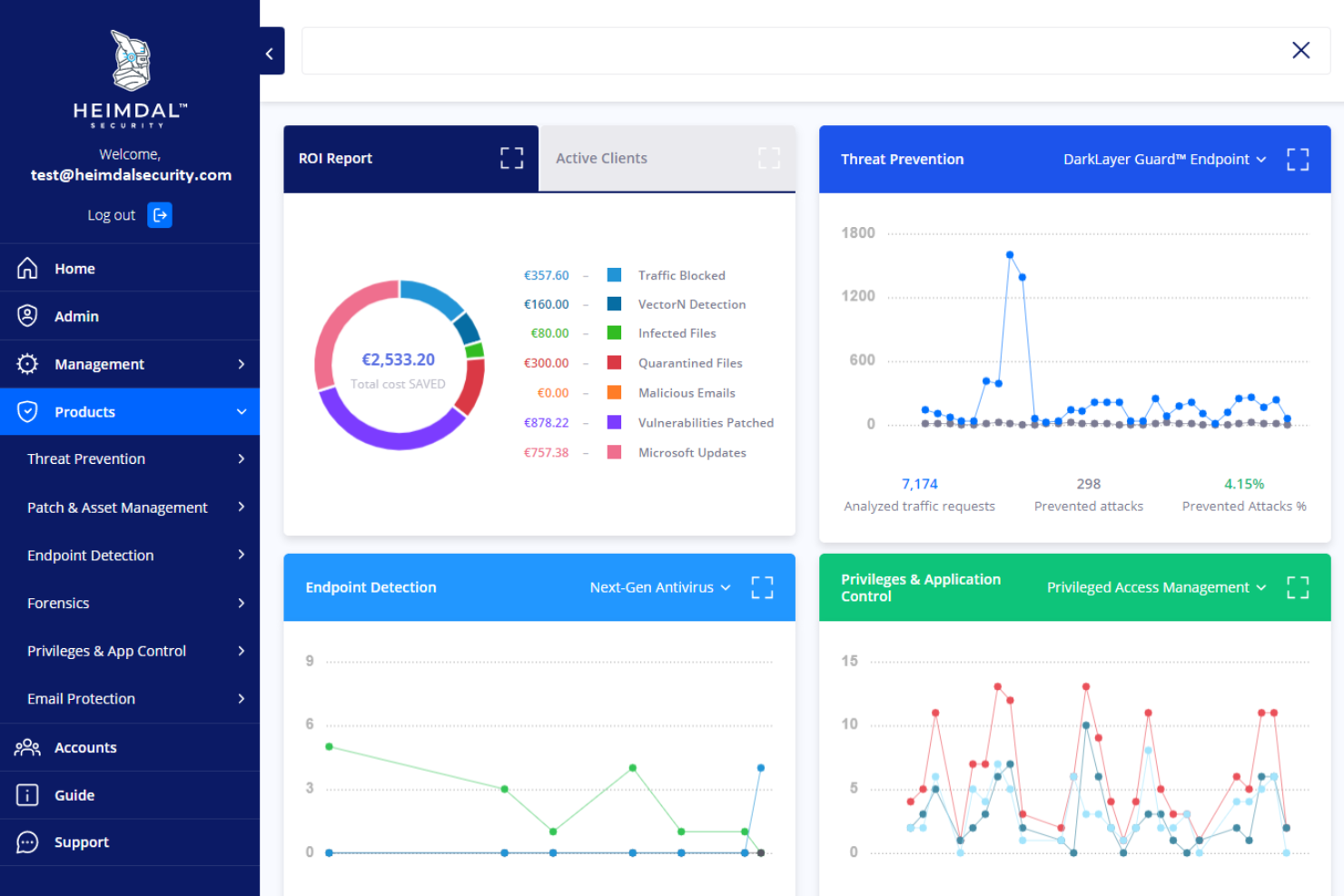

Lorsque la protection des actifs numériques de votre organisation est primordiale, Heimdal s'impose comme un choix convaincant pour ceux qui recherchent un service de réponse aux incidents de cybersécurité. Il s'adresse aux entreprises de divers secteurs, notamment la santé, la finance et le gouvernement, en proposant des solutions qui répondent à la complexité des menaces cybernétiques modernes. En mettant l'accent sur l'intégration de la prévention, de la détection et de la réponse, Heimdal aide votre équipe à naviguer dans les défis de la conformité et de la gouvernance des données, tout en maintenant l'efficacité opérationnelle.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour son service Managed Extended Detection & Response (MXDR), qui assure une protection continue grâce à un centre d'opérations de sécurité (SOC) disponible 24h/24 et 7j/7. Cette fonctionnalité est essentielle pour ceux qui ont besoin d'une détection des menaces en temps réel et de capacités de réponse rapide. La sécurité DNS de Heimdal, pilotée par l'IA/ML, est une autre caractéristique remarquable, empêchant efficacement les attaques basées sur le web et les violations de données. De plus, les fonctions d'Endpoint Detection & Response (EDR) de la plateforme offrent une détection des menaces améliorée, garantissant que votre organisation puisse gérer rapidement les incidents au fur et à mesure qu'ils surviennent.

Fonctionnalités clés de Heimdal

En plus de ses solutions principales, Heimdal propose plusieurs autres fonctionnalités qui améliorent ses capacités de réponse aux incidents de cybersécurité :

- Gestion des correctifs et des actifs : Des outils automatisés qui simplifient la conformité et réduisent les risques associés aux vulnérabilités.

- Gestion des accès privilégiés : Gère de manière sécurisée l'accès privilégié afin de réduire le risque d'intrusion non autorisée.

- Protection contre les ransomwares : Propose des solutions avancées pour se protéger contre les attaques de ransomware, préservant les données critiques.

- Sécurité des emails : Fournit une protection avancée contre le phishing et autres menaces véhiculées par email, garantissant des canaux de communication sûrs.

Intégrations Heimdal

Les intégrations natives ne sont pas actuellement listées.

Pros and Cons

Pros:

- Sa fonctionnalité de sécurité DNS est alimentée par la technologie IA/ML

- Propose une gestion automatisée des correctifs pour la conformité

- Inclut des mesures avancées de protection contre les ransomwares

Cons:

- Blocage excessif de sites web signalé

- Des lenteurs ponctuelles du logiciel sont constatées

Trustwave se concentre sur l’aide aux entreprises pour maintenir leur conformité avec diverses normes sectorielles, desservant une clientèle variée dans de nombreux secteurs d’activité.

Pourquoi j’ai choisi Trustwave : L’accent mis par Trustwave sur le soutien à la conformité en fait un partenaire idéal pour les entreprises devant se conformer à des exigences réglementaires strictes. Leurs services de sécurité gérés offrent une surveillance continue et une détection des menaces, garantissant que votre équipe demeure conforme aux normes du secteur. Cette priorité donnée à la conformité les distingue des autres prestataires.

Services remarquables : Les tests d’intrusion de Trustwave aident votre équipe à identifier et corriger les vulnérabilités de vos systèmes, renforçant ainsi votre posture de sécurité. Leur formation à la sensibilisation à la sécurité éduque votre personnel aux meilleures pratiques, réduisant ainsi le risque d’erreur humaine lors de violations de sécurité.

Secteurs cibles : Finance, santé, commerce de détail, éducation et secteur public.

Spécialités : Accompagnement à la conformité, services de sécurité gérés, détection des menaces, tests d’intrusion et formations de sensibilisation à la sécurité.

Pros and Cons

Pros:

- Équipe d’assistance expérimentée

- Solutions de sécurité personnalisables

- Surveillance continue des menaces

Cons:

- Concentration sur les secteurs très réglementés

- La tarification n'est pas disponible publiquement

Kroll se concentre sur les enquêtes médico-légales et la gestion des risques. Ils s'adressent aux organisations qui nécessitent une analyse approfondie et une gestion experte des incidents de cybersécurité.

Pourquoi j'ai choisi Kroll : Kroll est spécialisé dans les enquêtes sur les incidents, offrant des analyses médico-légales pour découvrir les causes profondes des failles. Leurs services de gestion des risques aident votre équipe à atténuer les menaces futures en identifiant les vulnérabilités. Cette approche axée sur les enquêtes approfondies et la gestion proactive des risques les rend idéaux pour les entreprises ayant besoin d'évaluations de sécurité complètes.

Services remarquables : Leurs services de notification de violation de données permettent à votre équipe de respecter les obligations légales après une faille, en vous aidant à gérer la communication de manière efficace. Les services de criminalistique numérique proposent une analyse détaillée des incidents cybernétiques, permettant de mieux comprendre l'ampleur et l'impact des failles.

Secteurs visés : Finance, santé, technologie, juridique et gouvernement.

Spécialités : Enquêtes sur les incidents, gestion des risques, criminalistique numérique, notification des violations de données et conseil en cybersécurité.

Pros and Cons

Pros:

- Notifications de violation complètes

- Services de conseil d'experts

- Forte orientation gestion des risques

Cons:

- Orienté vers les grandes entreprises

- Peu d'informations sur la période d'essai

Mandiant se concentre sur la gestion des violations de sécurité, l'atténuation des menaces et la réduction des risques. Ils interviennent dans un large éventail de secteurs, notamment la finance, l'industrie manufacturière et le secteur public.

Pourquoi j'ai choisi Mandiant : Mandiant excelle dans le renseignement sur les menaces, offrant des informations exploitables et des programmes sur mesure pour divers secteurs. Leur équipe de chercheurs de pointe et d'intervenants sur incidents garantit à votre équipe un accompagnement d'experts. Cette focalisation sur l'intelligence et les solutions personnalisées en fait un leader du secteur.

Services phares : Le conseil en sécurité IA de Mandiant aide votre équipe à exploiter l’intelligence artificielle afin de renforcer les dispositifs de cybersécurité. Leurs services de préparation stratégique préparent votre organisation aux menaces futures en développant des stratégies de sécurité robustes.

Secteurs visés : Finance, industrie, secteur public, santé et commerce de détail.

Spécialités : Réponse aux incidents, renseignement sur les menaces, sécurité IA, détection et réponse gérées, et surveillance continue.

Pros and Cons

Pros:

- Soutenu par Google Cloud

- Réputation solide dans le secteur

- Large éventail de services

Cons:

- Orienté grandes entreprises

- Peut ne pas convenir aux petites entreprises

Secureworks propose des services de détection et de réponse managées (MDR), axés sur la prévention, la détection et la réponse aux menaces 24h/24 et 7j/7. Ils s'adressent aux secteurs exigeant des mesures de cybersécurité strictes, tels que la finance et l'industrie.

Pourquoi j'ai choisi Secureworks : Secureworks se distingue par une détection gérée performante en offrant une prévention et une réponse aux menaces en continu 24h/24. Leur plateforme Taegis assure une sécurité globale à travers différents environnements, y compris le cloud et les réseaux. Cette priorité donnée à la surveillance et la réponse continues est idéale pour les équipes nécessitant une vigilance constante.

Services phares : Secureworks propose la chasse aux menaces, permettant d'identifier de manière proactive les menaces potentielles dans votre environnement, et ainsi aider votre équipe à les traiter avant qu'elles ne s'aggravent. Leurs services de conseil apportent une expertise pour améliorer votre posture de cybersécurité et relever des défis spécifiques.

Secteurs ciblés : Finance, industrie, éducation, santé et commerce de détail.

Spécialités : Détection et réponse managées, chasse aux menaces, réponse aux incidents, conseil en cybersécurité et sécurité cloud.

Pros and Cons

Pros:

- Approche collaborative

- Retours utilisateurs positifs

- Solides partenariats sectoriels

Cons:

- Peut ne pas convenir aux petites entreprises

- Détails tarifaires non publics

Group-IB est spécialisé dans la veille sur les menaces et les enquêtes forensiques. Ils desservent une large gamme de secteurs, proposant des solutions sur mesure pour prévenir et investiguer les cybermenaces.

Pourquoi j’ai choisi Group-IB : Group-IB excelle dans la cybercriminalistique, fournissant des analyses détaillées permettant de découvrir les causes profondes des incidents. Leurs services de veille sur les menaces aident votre équipe à anticiper et à atténuer les risques potentiels. Cette attention portée au détail forensique et leur gestion proactive des menaces en font un choix idéal pour les entreprises recherchant une vision approfondie de leur sécurité.

Services phares : Leurs services anti-piratage protègent vos actifs numériques en identifiant et supprimant les contenus non autorisés, vous aidant ainsi à préserver l'intégrité de votre marque. Les services de chasse aux menaces recherchent de façon proactive les menaces présentes dans votre réseau, permettant à votre équipe de traiter les vulnérabilités avant qu'elles ne s’aggravent.

Secteurs ciblés : Finance, télécommunications, énergie, commerce de détail et services publics.

Spécialités : Criminalistique informatique, veille sur les menaces, anti-piratage, chasse aux menaces et réponse aux incidents.

Pros and Cons

Pros:

- Solutions adaptées par secteur

- Forte expertise anti-piratage

- Gestion proactive des menaces

Cons:

- Peut ne pas convenir aux plus petites entreprises

- Les tarifs ne sont pas publics

Beazley fournit des services de réponse aux incidents cybernétiques avec un accent sur la gestion des risques et la gestion des violations de données. Ils s'adressent principalement au secteur de l'assurance, offrant des solutions sur mesure pour répondre aux besoins spécifiques de leurs clients.

Pourquoi j'ai choisi Beazley : Beazley se concentre sur les clients du secteur de l'assurance en intégrant la réponse aux incidents à des stratégies de gestion des risques. Leurs services comprennent la gestion des violations de données, garantissant que votre équipe peut gérer efficacement les incidents. Cette intégration de l'assurance et de la cybersécurité en fait un fournisseur unique pour les clients ayant besoin de solutions de gestion des risques complètes.

Services phares : Les services d'évaluation des risques aident votre équipe à identifier les vulnérabilités potentielles, renforçant ainsi votre posture globale de sécurité. Leurs services de réponse aux violations apportent un soutien immédiat en cas de violation de données, vous aidant à limiter les dégâts et à gérer la communication de manière efficace.

Secteurs cibles : Assurance, santé, finance, commerce de détail et technologie.

Spécialités : Gestion des risques, réponse aux violations de données, assurance cybersécurité, évaluation des risques et réponse aux incidents.

Pros and Cons

Pros:

- Soutien immédiat en cas de violation

- Solutions de gestion des risques intégrées

- Forte orientation vers le secteur de l'assurance

Cons:

- Peut ne pas convenir aux petites entreprises

- Orientation limitée en dehors du secteur de l'assurance

Sygnia propose des services de réponse aux incidents cyber, en se concentrant sur la mise en quarantaine rapide et la résolution des menaces informatiques. Ils s'adressent à une variété de secteurs, y compris le cloud et la technologie opérationnelle, et offrent des solutions adaptées pour renforcer la sécurité.

Pourquoi j'ai choisi Sygnia : Sygnia se distingue par une réponse rapide grâce à des équipes expérimentées issues des milieux militaires qui enquêtent et contiennent rapidement les menaces. Leurs services incluent des évaluations de la préparation cyber et la prévention des attaques par rançongiciel, garantissant que votre équipe soit prête à toute éventualité. Cette priorité donnée à la réactivité et à la préparation rend Sygnia idéale pour les organisations ayant besoin d'une gestion rapide et efficace des menaces.

Services remarquables : Le red teaming de Sygnia offre à votre équipe des simulations d'attaques réalistes pour identifier les vulnérabilités et renforcer les défenses. Leur veille sur les renseignements sur les menaces permet une surveillance continue pour détecter et traiter les menaces potentielles avant qu'elles ne s'aggravent.

Secteurs cibles : Finance, santé, énergie, technologie et gouvernement.

Spécialités : Réponse rapide, évaluations de préparation cyber, préparation contre les rançongiciels, veille sur les menaces et enquêtes forensiques.

Pros and Cons

Pros:

- Surveillance continue des menaces

- Simulations d'attaques réalistes

- Confinement rapide des menaces

Cons:

- Axé sur les grandes entreprises

- Informations limitées sur les essais

Redscan propose des services de cybersécurité tels que la détection des menaces, la réponse aux incidents et la gestion des vulnérabilités. L'entreprise se concentre sur les sociétés basées au Royaume-Uni, offrant des solutions conformes aux exigences réglementaires locales.

Pourquoi j'ai choisi Redscan : Redscan est conçu pour le marché britannique, fournissant des services adaptés aux normes locales de conformité et de sécurité. Leurs capacités en matière de détection des menaces et de réponse aux incidents permettent à votre équipe d'identifier et de neutraliser rapidement les menaces. Cet ancrage sur le marché britannique en fait un partenaire de choix pour les entreprises ayant besoin de solutions spécifiques à la région.

Services phares : Leurs tests d'intrusion aident votre équipe à identifier les faiblesses en matière de sécurité, offrant des analyses pour renforcer vos défenses. Les services de veille sur les menaces fournissent des informations actualisées sur les menaces émergentes, permettant à votre équipe de rester en avance sur les risques potentiels.

Secteurs cibles : Finance, santé, technologie, commerce de détail et secteur public.

Spécialités : Détection des menaces, réponse aux incidents, gestion des vulnérabilités, tests d'intrusion et veille sur les menaces.

Pros and Cons

Pros:

- Veille proactive sur les menaces

- Détection des menaces efficace

- Solutions régionales sur mesure

Cons:

- Peut ne pas convenir aux petites entreprises

- Portée limitée en dehors du Royaume-Uni

Pondurance propose des services de cybersécurité, notamment la détection et la réponse gérées, la réponse aux incidents et le soutien à la conformité. Ils se concentrent sur les secteurs ayant des exigences de sécurité strictes, comme la santé et la finance, en offrant des solutions personnalisées pour répondre aux exigences réglementaires.

Pourquoi j'ai choisi Pondurance : Pondurance se spécialise dans le secteur de la santé en proposant un accompagnement à la conformité et des services de détection gérée. Leurs capacités de réponse aux incidents garantissent que votre équipe peut réagir et atténuer rapidement les menaces. Cette expertise en conformité dans le secteur de la santé et en gestion proactive des menaces fait de Pondurance un partenaire solide pour les organisations de ce domaine.

Services remarquables : Leur gestion des vulnérabilités aide votre équipe à identifier et corriger les faiblesses en matière de sécurité, préservant ainsi une posture de sécurité robuste. La formation à la sensibilisation à la sécurité éduque vos collaborateurs aux meilleures pratiques, réduisant ainsi le risque d'erreurs humaines lors des violations de sécurité.

Secteurs cibles : Santé, finance, éducation, commerce de détail et énergie.

Spécialités : Détection et réponse gérées, réponse aux incidents, accompagnement à la conformité, gestion des vulnérabilités et formation à la sensibilisation à la sécurité.

Pros and Cons

Pros:

- Équipe de sécurité expérimentée

- Solutions adaptées aux secteurs d'activité

- Gestion proactive des menaces

Cons:

- Axé sur les secteurs réglementés

- Peut ne pas convenir aux petites entreprises

Autres services de réponse aux incidents cyber

Voici d’autres fournisseurs de services de réponse aux incidents cyber qui ne figurent pas dans ma sélection principale, mais qui méritent tout de même d’être consultés :

- Security Joes

Idéal pour les petites entreprises

- Herjavec Group

Idéal pour une portée internationale

- UnderDefense

Idéal pour une surveillance 24/7

Que proposent généralement les services de réponse aux incidents cyber ?

Les services de réponse aux incidents cyber sont des offres professionnelles qui aident les entreprises à détecter, répondre et se remettre des menaces informatiques. Ils peuvent inclure, par exemple :

- Détection et analyse des menaces

- Réponse aux incidents et reprise d'activité

- Évaluations des vulnérabilités

- Enquêtes informatiques et forensiques

- Formations à la sensibilisation à la sécurité

Les départements informatiques, les équipes de sécurité et les entreprises de tous secteurs ont généralement recours à ces services pour faire face à des défis comme les fuites de données, les enjeux de conformité ou la nécessité de renforcer les mesures de sécurité.

Critères de sélection pour les services de réponse aux incidents cyber

Pour constituer cette liste des meilleurs fournisseurs de services de réponse aux incidents cyber, j'ai pris en compte les besoins métier courants et les problématiques que ces prestataires adressent. Cela inclut la réduction du temps d'arrêt lors d'un incident cyber et le respect de la réglementation. J'ai également utilisé le cadre ci-dessous, structuré et équitable, pour évaluer chaque prestataire :

Services de base (25 % du score total)

Pour être pris en compte dans cette liste, chaque fournisseur devait offrir ces services fondamentaux :

- Détection des menaces

- Réponse aux incidents

- Évaluations des vulnérabilités

- Enquêtes forensiques

- Formation à la cybersécurité

Services supplémentaires remarquables (25 % du score total)

Pour affiner davantage la sélection, j’ai également recherché des services uniques ou particulièrement précieux, tels que :

- Renseignement avancé sur les menaces

- Surveillance en temps réel

- Solutions de sécurité personnalisées

- Soutien à la conformité selon les secteurs d’activité

- Analyses pilotées par l’IA

Expérience sectorielle (10 % du score total)

Pour évaluer l’expérience de chaque fournisseur dans le secteur, j’ai pris en compte les éléments suivants :

- Années d’activité

- Nombre de clients servis

- Expertise dans des secteurs spécifiques

- Antécédents avérés

- Certifications détenues

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque fournisseur, j’ai pris en compte les aspects suivants :

- Rapidité de la mise en place

- Clarté des instructions

- Disponibilité de ressources de formation

- Soutien lors de l’implémentation

- Facilité d’intégration

Support client (10 % du score total)

Pour évaluer le niveau de support client offert par chaque fournisseur, j’ai considéré les points suivants :

- Support disponible 24h/24, 7j/7

- Multiples canaux d’assistance

- Réactivité aux demandes

- Expertise de l’équipe de support

- Retour d’expérience des clients sur l’assistance

Rapport qualité/prix (10 % du score total)

Pour évaluer la tarification et le retour sur investissement potentiel avec chaque fournisseur, j’ai analysé les éléments suivants :

- Tarifs compétitifs

- Transparence de la structure tarifaire

- Variété des offres tarifaires

- Analyse coût/bénéfice

- Réductions pour les contrats longue durée

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction générale des clients existants, j’ai relevé les aspects suivants lors de la lecture des avis clients :

- Cohérence des retours positifs

- Forces fréquemment mentionnées

- Axes d’amélioration

- Satisfaction par rapport aux résultats

- Volonté de recommander

Comment choisir un prestataire de services de réponse aux incidents de cybersécurité

Il est facile de se perdre dans des listes interminables de services et des structures tarifaires complexes. Pour vous aider à prioriser les éléments les plus importants pour votre activité, gardez à l’esprit les facteurs suivants :

| Facteur | À prendre en compte |

| Objectifs de l’entreprise | Alignez les services du fournisseur sur vos objectifs stratégiques afin qu'ils répondent à vos besoins. |

| Périmètre de service et SLAs | Vérifiez que les offres de service et les accords de niveau de service couvrent vos exigences de sécurité spécifiques. |

| Disponibilité du support | Assurez-vous que le fournisseur propose un support 24h/24 et 7j/7, surtout si votre équipe est répartie dans le monde entier. |

| Coûts et structure tarifaire | Recherchez une tarification transparente et évaluez la valeur proposée par rapport au coût. |

| Communication et rapports | Évaluez la fréquence des mises à jour et la clarté de leurs rapports. |

| Expérience sectorielle | Considérez les fournisseurs ayant une expérience confirmée dans votre secteur pour un savoir-faire adapté. |

| Technologie et outils | Vérifiez que le fournisseur utilise des outils et technologies avancés, compatibles avec vos systèmes. |

| Évolutivité | Assurez-vous que les services pourront évoluer avec vos besoins au fil du temps. |

Services clés de réponse aux incidents de cybersécurité

Lors du choix d’un prestataire de services de réponse aux incidents de cybersécurité, assurez-vous de vérifier la présence des services clés suivants :

- Détection des menaces : Identifie rapidement les menaces potentielles pour minimiser les risques.

- Réponse aux incidents : Fournit une action immédiate pour contenir et résoudre les violations de sécurité.

- Évaluation des vulnérabilités : Évalue vos systèmes pour identifier et corriger les faiblesses de sécurité.

- Enquêtes forensiques : Analyse les incidents pour découvrir la cause première et éviter qu'ils ne se reproduisent.

- Formation à la sécurité : Sensibilise votre équipe aux bonnes pratiques pour réduire le risque d’erreur humaine.

- Veille sur les menaces : Offre des informations sur les menaces émergentes afin de vous préparer de manière proactive.

- Tests de pénétration : Simule des attaques pour évaluer vos défenses et améliorer les mesures de sécurité.

- Soutien à la conformité : S'assure que vos pratiques sont conformes aux réglementations et aux normes du secteur.

- Surveillance 24/7 : Offre une surveillance continue pour détecter et répondre aux menaces à tout moment.

- Gestion des risques : Aide à prioriser et à atténuer les risques pour protéger les actifs de votre entreprise.

Bénéfices des services de réponse aux incidents informatiques

Travailler avec un prestataire de services de réponse aux incidents informatiques offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques services de détection et de réponse managés auxquels vous pouvez vous attendre :

- Délai de réponse plus rapide : Les services de réponse aux incidents permettent de contenir et de résoudre rapidement les failles, réduisant ainsi les interruptions.

- Posture de sécurité renforcée : La détection des menaces et l’évaluation des vulnérabilités identifient et corrigent les faiblesses dans vos défenses.

- Conformité réglementaire : Le soutien à la conformité garantit que vos pratiques respectent les normes du secteur et évitent les sanctions.

- Sensibilisation accrue aux menaces : La veille sur les menaces informe votre équipe des menaces émergentes, permettant une préparation proactive.

- Réduction du risque d’erreurs humaines : La formation à la sécurité sensibilise votre personnel aux bonnes pratiques, diminuant la probabilité d’erreurs.

- Protection continue : La surveillance 24/7 garantit une vigilance constante pour détecter et répondre aux menaces à tout moment.

- Prise de décision éclairée : Les enquêtes forensiques offrent des informations sur les incidents, vous aidant à améliorer la sécurité grâce à des données concrètes.

Coûts et structures tarifaires des services de réponse aux incidents informatiques

Les services de réponse aux incidents informatiques sont généralement proposés à un tarif personnalisé afin de s’adapter aux besoins, tailles et circonstances variés de chaque entreprise. Les entreprises de cybersécurité à San Diego peuvent être adaptées à la gestion de violations de données de grande ampleur, tandis que les équipes de plus petites villes peuvent ne pas disposer de l’expertise nécessaire pour intervenir. Les prestataires travaillent généralement selon l'une des structures tarifaires suivantes :

- Abonnement : Facturation récurrente pour un accompagnement et des services continus.

- Au projet : Les coûts sont déterminés en fonction de la portée et de la durée spécifiques du projet.

- Taux horaire : La facturation dépend du nombre d’heures prestées par le fournisseur de services.

- Modèle de rétention : Un montant fixe est payé régulièrement pour conserver la disponibilité des services selon les besoins.

- Définition du périmètre (SOW) : La tarification est basée sur les livrables et tâches convenus dans un contrat.

Facteurs-clés qui influencent le prix des services de réponse aux incidents informatiques

Au-delà du modèle tarifaire choisi, voici d’autres facteurs pouvant influencer le coût des services de réponse aux incidents informatiques :

- Niveau de personnalisation : Plus les services sont adaptés à vos besoins spécifiques, plus le coût peut augmenter.

- Exigences de conformité : Respecter les réglementations du secteur peut entraîner une hausse des coûts dûe à l’expertise spécialisée nécessaire.

- Nombre d'utilisateurs : Un plus grand nombre d’employés ou d’utilisateurs peut augmenter les coûts, car les services évoluent avec la taille de votre entreprise.

- Complexité des incidents : La complexité des incidents potentiels et les mesures de réponse nécessaires peuvent influencer le prix. La cybersécurité dans les services financiers peut inclure une protection avancée, car ces institutions sont ciblées plus fréquemment.

- Intégration technologique : Les coûts peuvent augmenter si des outils et technologies avancés doivent être intégrés à vos systèmes existants.

Prendre connaissance de ces facteurs avant de solliciter des devis personnalisés auprès de prestataires vous aidera à mieux anticiper les coûts et à comparer les offres plus efficacement.

Service de réponse aux incidents cyber : FAQ

Voici des réponses aux questions fréquentes sur les services de réponse aux incidents cyber :

À quelle vitesse un service de réponse aux incidents cyber peut-il réagir à une menace ?

Les temps de réponse peuvent varier en fonction du fournisseur et du niveau de service (SLA) choisi. De nombreux prestataires proposent une surveillance 24/7, ce qui signifie qu’ils peuvent réagir aux menaces presque immédiatement. Il est important de discuter des délais de réponse avec les prestataires potentiels afin de s’assurer qu’ils répondent aux besoins de votre équipe.

Quels types d'incidents ces services gèrent-ils généralement ?

Les services de réponse aux incidents cyber traitent en général une large gamme d’incidents, comme les attaques de logiciels malveillants, les violations de données et les tentatives de phishing. Ils peuvent également intervenir en cas de menace interne ou de situations liées à des rançongiciels. Il est crucial de vérifier que le fournisseur envisagé a de l’expérience avec les types d’incidents spécifiques à votre entreprise.

Comment choisir le bon fournisseur pour mon entreprise ?

Le choix du bon fournisseur implique d’évaluer vos besoins spécifiques, tels que les exigences de conformité sectorielle et le niveau de support requis. Tenez compte de l’expérience du prestataire, de la gamme de services proposés et des structures tarifaires. Il est également utile de lire des avis et de demander des études de cas pour voir comment ils ont aidé d’autres entreprises comme la vôtre.

Ces services peuvent-ils aider à répondre aux exigences de conformité ?

Oui, de nombreux fournisseurs de services de réponse aux incidents cyber proposent une assistance pour se conformer à la réglementation du secteur. Ils peuvent vous aider à comprendre et à respecter les normes requises pour éviter des sanctions. N’oubliez pas de discuter de vos besoins spécifiques en matière de conformité avec les prestataires pour vérifier qu’ils disposent de la bonne expertise.

À quoi dois-je m'attendre lors du processus d'intégration ?

Lors de l’intégration, le prestataire évaluera votre posture de sécurité actuelle et identifiera d’éventuelles vulnérabilités. Il mettra probablement en place des outils de surveillance et établira des protocoles de communication. Ce processus est généralement simple, mais il est important de demander les délais et le support offert à ce stade.

Ces services conviennent-ils aux petites entreprises ?

Oui, de nombreux fournisseurs de services de réponse aux incidents cyber proposent des solutions évolutives adaptées aux petites entreprises. Ils savent que les équipes plus réduites ont des besoins et des budgets différents par rapport aux grandes entreprises. Lors de l’évaluation, recherchez des prestataires qui offrent des tarifs flexibles et des options de service qui peuvent évoluer avec votre société.

Et ensuite ?

Accélérez la croissance de votre SaaS et développez vos compétences en leadership. Abonnez-vous à notre newsletter pour recevoir les dernières analyses de CTO et de futurs leaders technologiques. Nous vous aiderons à évoluer intelligemment et à renforcer votre leadership grâce à des guides, des ressources et des stratégies d’experts reconnus !