Nous entendons parler de fuites de données tous les jours, du moins c’est l’impression que cela donne. Mais combien de personnes savent réellement ce que signifie ce terme ? Voici une définition sans détour à utiliser, offerte par Israel Mazin, cofondateur, PDG et président de Memcyco : « Une fuite de données est l’accès et l’extraction non autorisés d’informations sensibles, confidentielles ou protégées. »

D’ailleurs, si tout le monde semble parler des fuites de données, ce n’est pas un hasard : leur nombre ne cesse d’augmenter et 2023 a connu une forte hausse. Les professionnels de la sécurité et autres experts IT utilisent toute une gamme de logiciels de cybersécurité et d’outils, allant des évaluations des risques de sécurité à la gestion des incidents lorsqu’ils surviennent.

Dans cet article, je vais expliquer pourquoi et comment les fuites de données se produisent, et ce que les CTO ou autres responsables technologiques peuvent faire pour y faire face. C’est parti.

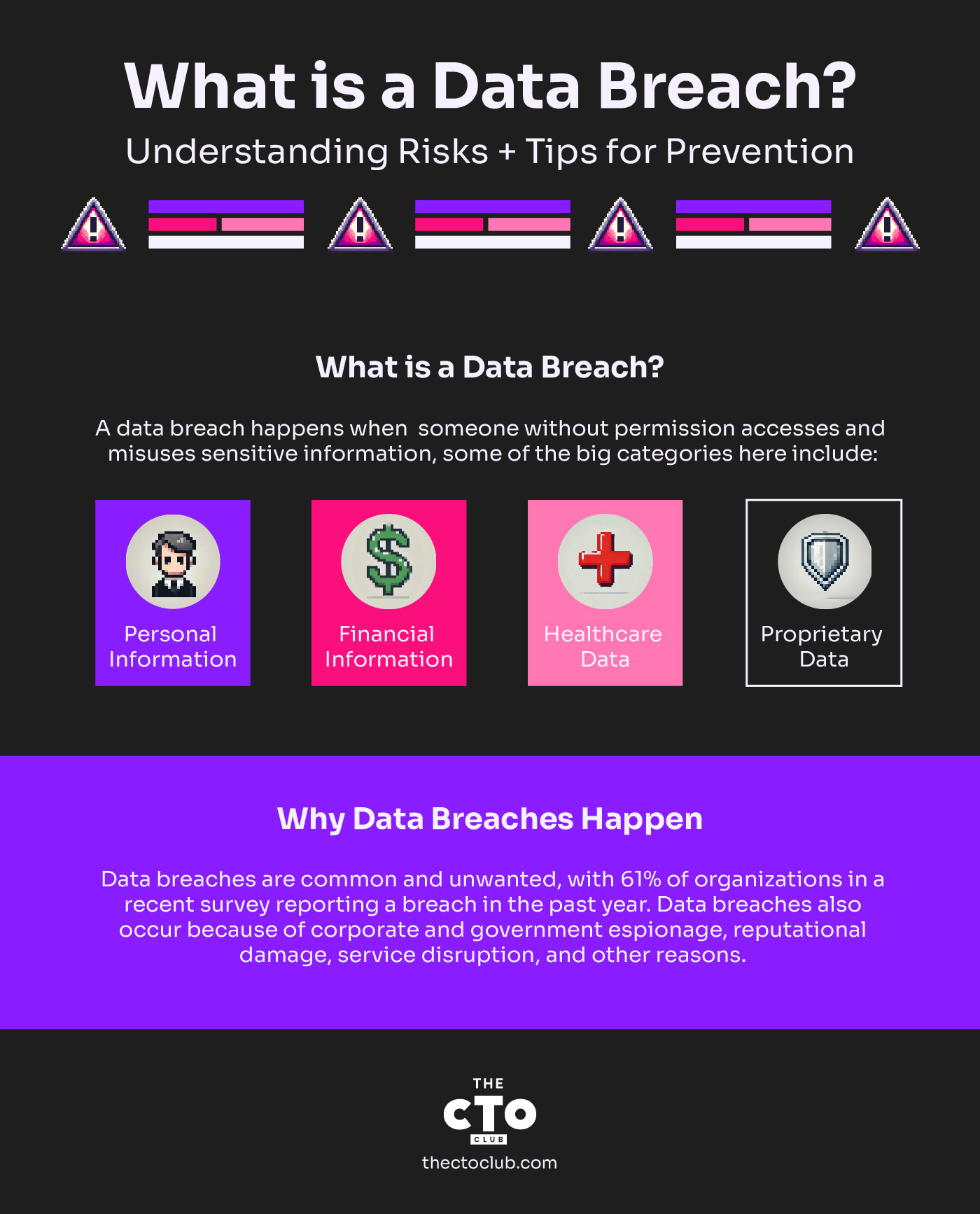

Qu’est-ce qu’une fuite de données ?

Voici encore quelques définitions simples d’une fuite de données :

- « Une fuite de données se produit lorsque des données confidentielles, protégées ou sensibles sont accédées, divulguées ou prises sans autorisation », indique Will Teevan, PDG de Recast Software

- « Une fuite de données, c’est un accès non autorisé ainsi que le vol, la modification, le transfert ou la vente de données privées ou sensibles à la suite d’un incident de sécurité », explique Andrew Kraut, ingénieur de recherche principal chez Permiso.

Ces définitions dégagent une tendance : une fuite de données implique un accès non autorisé à des informations sensibles, suivi d’un vol ou d’une autre utilisation non autorisée de ces informations.

Pratiquement toute information confidentielle – c’est-à-dire non accessible publiquement – peut aujourd’hui être considérée comme sensible, mais les grandes catégories comprennent notamment :

- Informations personnelles : Cela peut inclure toute donnée personnellement identifiable – aussi appelée PII – qu’une entreprise collecte sur ses clients, telles que adresses, numéros de téléphone, numéros de permis de conduire, numéros de passeport, numéros de sécurité sociale, dates de naissance, etc.

- Informations financières : Cela inclut généralement les numéros de comptes bancaires, de cartes de crédit ou d’autres identifiants de connexion que des pirates ou des cybercriminels pourraient utiliser pour compromettre ou voler de l’argent sur les comptes d’un particulier ou d’une organisation.

- Données médicales : Si cela peut légitimement être classé comme « informations personnelles », les données de santé méritent qu’on les distingue, car le secteur est devenu une cible de choix pour les cyberattaquants et autres acteurs malveillants cherchant à tirer profit du rançongiciel et d’autres vecteurs de menace.

- Données propriétaires : Il s’agit des informations privées ou exclusives d’une entreprise, allant de la propriété intellectuelle aux plans de recherche et développement, en passant par les stratégies de marché, etc.

Pourquoi les fuites de données se produisent

Inutile d’être CISO ou professionnel de la sécurité pour comprendre que les fuites de données sont problématiques. Aucune personne ni organisation ne souhaite en être victime – et pourtant, cela arrive régulièrement. Dans une enquête récemment menée par l’entreprise de Teevan, en partenariat avec le Ponemon Institute, 61 % des personnes interrogées ont déclaré que leur organisation avait subi une fuite de données au cours des 12 derniers mois.

Ces données soulignent la nature omniprésente des menaces liées à la cybersécurité et l’urgence pour les entreprises de renforcer leurs défenses.

Pourquoi les fuites de données sont-elles si fréquentes ? En résumé : elles fonctionnent. Les cyberattaquants et autres acteurs malveillants ont fait du cybercrime une véritable industrie florissante, avec un éventail d’outils et de techniques de plus en plus sophistiqués pour cibler leurs victimes. Si le profit financier est la principale motivation, ce n’est pas la seule. Les fuites de données se produisent également en raison d’espionnage industriel ou gouvernemental, de volonté de nuire à la réputation, de perturbation de service, etc.

Le hic, c’est que les cybercriminels peuvent se permettre d’échouer – souvent – alors que leurs cibles, généralement, ne le peuvent pas.

« Les attaquants n’ont besoin de réussir qu’une seule fois, alors que les défenseurs doivent réussir à chaque tentative », souligne Kraut.

-

Acronis Cyber Protect

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

IDrive

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.5 -

Dell PowerProtect Cyber Recovery

Visit Website

Comment les violations de données se produisent

Une autre raison majeure pour laquelle les violations de données se produisent est qu’il existe plus de risques de sécurité et vecteurs de menace dans notre ère de plus en plus numérique que jamais auparavant. « La complexité et la sophistication des menaces informatiques évoluent constamment », affirme Teevan.

De manière générale, ces menaces s’inscrivent généralement dans une ou plusieurs des catégories suivantes :

- Erreur humaine : Cela reste l’une des principales causes de violations de données : l’erreur est humaine. Dans un contexte de sécurité, cela peut englober tout, de l’utilisation (et la réutilisation) de mots de passe faibles, à une mauvaise manipulation accidentelle de données sensibles, en passant par des erreurs de configuration de comptes cloud et bien plus encore. Même quelque chose d’aussi « simple » qu’un téléphone ou un ordinateur portable perdu peut provoquer un incident de sécurité. De plus, il ne s’agit pas toujours d’une erreur – divers risques internes peuvent causer des failles de sécurité au sein de l’organisation.

- Cyberattaques : Cette catégorie a énormément évolué en ampleur et en complexité au fil du temps et englobe une grande variété d’outils et méthodes malveillants que les cybercriminels peuvent utiliser pour accéder de manière illicite aux données d’une organisation.

« Les cyberattaques, telles que les attaques de phishing, les malwares ou les ransomwares, exploitent les failles de sécurité afin d’obtenir un accès non autorisé aux systèmes », explique Teevan.

D’autres cyberattaques incluent le déni de service distribué (DDoS), des attaques visant à perturber ou à mettre hors service les applications Web d’une entreprise, ou encore le détournement de comptes cloud.

- Vulnérabilités système : Enfin, il existe un nombre infini de vulnérabilités potentielles — parfois résultant d’une erreur humaine initiale — dans les systèmes informatiques et métier d’une entreprise. Cela comprend les logiciels non patchés ou obsolètes, les erreurs de configuration de comptes Cloud ou SaaS, ou encore des outils, processus et politiques inadéquats pour limiter les risques et répondre aux incidents de sécurité.

Violations de données notables

Par où commencer ? Rien qu’au cours de la dernière décennie, on pourrait remplir un livre entier avec des violations de données notoires. En réalité, une liste Wikipédia des violations de données ressemble à un annuaire des grandes entreprises et agences gouvernementales, et comporte plus de 460 références.

Voici quelques exemples de violations notables :

- En 2013, la société Web Yahoo a été piratée lors de ce qui est souvent cité comme étant la plus grande violation de données jamais enregistrée. Il a ensuite été révélé que les 3 milliards de comptes utilisateurs de Yahoo ont été compromis lors de l’attaque.

- En 2009, Wired rapportait que la National Archives and Records Administration enquêtait sur une potentielle fuite de données personnelles concernant des dizaines de millions de vétérans américains. La cause ? Un disque dur défectueux renvoyé à un fournisseur sans qu’il ait été correctement effacé au préalable.

- Fin 2022, le créateur de jeux vidéo Activision a vu certaines données de jeu et d’employés dérobées après qu’un salarié ait été victime d’une arnaque de phishing.

- Fin 2023, des cybercriminels ont accédé aux données personnelles d’environ 6,9 millions de clients du site de généalogie et d’ascendance 23andMe — un chiffre bien supérieur à ce qui avait d’abord été rapporté.

Importance d’identifier rapidement les violations de données

Si vous examinez même brièvement l’histoire des violations de données, un schéma récurrent se dégage : si aucune violation n’est jamais « positive » (sauf du point de vue de l’attaquant), beaucoup tournent bien plus mal que nécessaire parce qu’elles sont passées inaperçues ou non signalées pendant trop longtemps. Par ailleurs, certaines organisations causent un préjudice bien plus grave que la fuite initiale simplement en tentant de cacher la situation plutôt que d’émettre une notification appropriée à destination des personnes concernées dans les meilleurs délais.

Détecter et réagir rapidement aux violations est crucial pour en limiter les conséquences. Ceci fonde l’approche sécuritaire dite « assumer la violation », où l’on considère inévitable la survenue d’incidents. Un état d’esprit similaire imprègne de nombreux concepts et stratégies modernes en matière de sécurité des données, tels que le « zero trust » et le principe du moindre privilège : les incidents de sécurité sont inévitables, alors pourquoi ne pas s’assurer que vos capacités de détection, de défense et de réponse aux incidents sont les plus solides possible ?

L'impact des violations de données sur les entreprises SaaS

Si cela est vrai pour les entreprises de toutes formes et tailles, c'est particulièrement important pour les entreprises SaaS, dont toute l'activité repose sur la confiance dans les produits et services numériques proposés par l'entreprise. Les violations de données dans le SaaS entraînent de multiples conséquences négatives lorsqu'elles ne sont pas détectées ou mal gérées par la suite, notamment :

- Pertes financières

- Atteinte à la réputation

- Conséquences juridiques et réglementaires

Si les pertes financières semblent les plus tangibles, les conséquences comme l’atteinte à la réputation peuvent durer bien plus longtemps, étant donné la confiance numérique requise pour réussir aussi bien dans le SaaS B2B que B2C.

Prévention et atténuation des violations de données

Les défis ici sont aussi évidents que nombreux. Toute organisation qui choisit d’ignorer la sécurité des données revient en quelque sorte à inviter une violation.

Alors, que faire ? Les experts recommandent diverses bonnes pratiques et outils pour la sécurité des données.

Bonnes pratiques pour la sécurité des données : 6 principes

1. Évaluer et renforcer votre posture de cybersécurité : « Commencez par évaluer vos mesures actuelles de cybersécurité », explique Teevan. « Utilisez des outils permettant de quantifier les risques potentiels, donnant un aperçu des vulnérabilités des systèmes et des applications obsolètes ».

2. Patch, Patch, Patch : Une gestion rigoureuse des correctifs est essentielle pour minimiser les vulnérabilités du système et réduire le nombre d’exploitations connues et inconnues (« zero-day ») dont les attaquants peuvent tirer parti.

« L’automatisation du processus de correctifs des systèmes d’exploitation et des applications est cruciale, car l’automatisation permet un déploiement rapide des mises à jour et réduit considérablement la fenêtre de vulnérabilité », précise Teevan.

3. Priorisez la visibilité et le contrôle de vos environnements : On dit souvent en sécurité informatique qu’on ne peut pas protéger ce que l’on ne voit pas : les acteurs malveillants prospèrent dans l’ombre, c’est-à-dire dans les zones des systèmes inconnues ou invisibles pour l’organisation. Cela inclut l’utilisation d’outils de surveillance du dark web pour repérer les données compromises qui y sont souvent échangées.

« Obtenir une vue d’ensemble de votre parc matériel et logiciel est essentiel pour prendre des décisions éclairées et évaluer efficacement les risques », indique Teevan. « Cette visibilité accrue sur les environnements informatiques permet d’identifier les vulnérabilités, de surveiller la santé des systèmes et de garantir que tous les actifs sont à jour et sécurisés contre les menaces potentielles ».

En plus de la visibilité et de la surveillance en temps réel, il vous faudra également une piste d’audit (« paper trail ») afin de soutenir les audits et disposer d’une compréhension précise des incidents de sécurité en cas de besoin. Kraut de Permiso recommande de consigner l’accès aux données : « Au-delà des obligations réglementaires, la journalisation des accès aux données est un excellent moyen de vérifier que les bonnes personnes ont (ou se voient refuser) l’accès aux bonnes données. »

4. Soyez rigoureux sur les permissions utilisateurs : L’erreur humaine existe toujours, mais on peut la gérer simplement en limitant l’accès aux données et aux systèmes pour que chacun n’ait que les droits strictement nécessaires à sa mission – rien de plus.

« Des droits d’administration excessifs ouvrent la porte aux attaques, » rappelle Teevan. « Limitez les accès utilisateurs aux seules fonctions nécessaires afin de réduire le risque d’actions non autorisées pouvant compromettre la sécurité. »

Kraut recommande de mettre en place ces stratégies de protection des données le plus tôt possible : « Intégrez des mesures de protection des données dès le départ : si vos ingénieurs ne peuvent pas accéder aux données confidentielles grâce à des contrôles techniques, il y a fort à parier que les attaquants n’y arriveront pas non plus. Ces contrôles sont bien plus difficiles à mettre en place une fois que les données existent déjà. »

De même, limiter l’erreur humaine comme cause première de fuite de données implique et impose l’utilisation de mots de passe robustes et d’outils comme l’authentification multi-facteurs.

5. Adoptez une approche de cybersécurité centrée sur l’humain : Ne considérez pas l’élément humain comme une faiblesse : vos équipes doivent au contraire constituer un de vos principaux points forts.

« Développez un programme de formation à la cybersécurité adapté et organisez régulièrement des simulations pour tester la préparation des employés », suggère Kraut. Cette stratégie proactive contribue à diminuer le risque lié à l’erreur humaine, qui reste un facteur majeur dans les violations de données.

Kraut suggère également une autre pratique centrée sur les personnes : « Vérifiez le travail des autres : chaque secteur d'activité peut bénéficier de cette pratique », dit-il. « Les compagnies aériennes commerciales ont deux pilotes pour se contrôler mutuellement. Les grimpeurs utilisent plusieurs points d’ancrage. Les ingénieurs en sécurité peuvent recourir à des revues de code et d’architecture pour détecter les oublis avant la mise en production. »

6. Réaliser des évaluations régulières des risques cyber : Effectuer des analyses de risques formelles permet d’identifier et de hiérarchiser les vulnérabilités. Faire appel à des experts externes peut apporter un regard objectif et renforcer l’efficacité de votre stratégie de cybersécurité.

Outils pour prévenir les fuites de données

Les violations de données peuvent survenir dans toute organisation, mais avec les bons outils et technologies, vous pouvez réduire considérablement votre risque.

Voici les principales catégories d’outils qui contribuent à protéger les données sensibles et à détecter les menaces avant qu’elles ne se transforment en incidents majeurs :

1. Outils de prévention de perte de données (DLP)

Les outils DLP sont conçus pour empêcher l’accès non autorisé ou la transmission de données sensibles. Ils surveillent et contrôlent les données en mouvement (comme les emails et les transferts de fichiers), les données au repos (stockées) et les données en cours d’utilisation (traitées). Les systèmes DLP identifient automatiquement les informations sensibles, comme les numéros de carte bancaire ou la propriété intellectuelle, et appliquent des politiques de sécurité pour prévenir les fuites.

- Outils recommandés : Symantec DLP, Digital Guardian, Forcepoint DLP

2. Outils de chiffrement

Le chiffrement est l’une des méthodes les plus efficaces pour protéger les données contre les compromissions. En chiffrant les données sensibles, même si elles sont interceptées ou consultées sans autorisation, elles restent illisibles. Les outils de chiffrement modernes permettent de sécuriser les données au repos, en transit et sur les appareils tels que les ordinateurs portables et les téléphones mobiles.

- Outils recommandés : BitLocker, VeraCrypt, AxCrypt

3. Systèmes de détection et de prévention d'intrusion (IDPS)

Les outils IDPS aident à détecter et prévenir les activités suspectes sur votre réseau susceptibles d’indiquer une intrusion. Ces systèmes surveillent le trafic à la recherche de comportements inhabituels et peuvent bloquer les attaques en temps réel, stoppant ainsi une intrusion avant qu’elle ne se produise. Ils fournissent également des alertes sur les menaces potentielles, permettant à votre équipe d’intervenir rapidement.

- Outils recommandés : Snort, Suricata, Cisco Firepower

4. Authentification multifacteur (MFA)

La MFA ajoute une couche supplémentaire de sécurité en demandant aux utilisateurs de vérifier leur identité via plusieurs moyens, comme un mot de passe et un code à usage unique envoyé sur leur téléphone. Même si les mots de passe sont compromis, la MFA complique considérablement la tâche des attaquants pour accéder illégalement aux systèmes ou aux données.

- Outils recommandés : Duo Security, Google Authenticator, Okta

5. Outils d'analyse et de gestion des vulnérabilités

Les scanners de vulnérabilités identifient les faiblesses de votre réseau, de vos systèmes et de vos logiciels que les attaquants pourraient exploiter. Effectuer régulièrement des analyses aide à combler les failles de sécurité avant qu’elles ne soient exploitées lors d’une fuite. Les plates-formes de gestion des vulnérabilités proposent aussi des recommandations de correctifs pour résoudre ces problèmes de manière proactive.

- Outils recommandés : Nessus, Qualys, OpenVAS

6. Outils de gestion des informations et des événements de sécurité (SIEM)

Les outils SIEM collectent, analysent et envoient des alertes sur les événements de sécurité en temps réel, aidant votre équipe à répondre plus rapidement aux menaces potentielles. En croisant les données provenant de différentes sources telles que les pare-feux, serveurs et applications, les systèmes SIEM offrent une vision globale de votre posture de sécurité et permettent de détecter les incidents précocement.

- Outils recommandés : Splunk, LogRhythm, IBM QRadar

7. Plateformes de protection des postes de travail (EPP)

Les terminaux comme les ordinateurs portables, les smartphones et les objets connectés sont des cibles privilégiées pour les attaquants. Les outils EPP protègent ces appareils contre les infections par des malwares, les attaques par ransomware et les accès non autorisés. Certaines plateformes avancées intègrent également des fonctionnalités de détection et de réponse sur les terminaux (EDR) pour la chasse aux menaces en temps réel et la remédiation.

- Outils recommandés : CrowdStrike Falcon, Sophos Intercept X, Carbon Black

L’utilisation combinée de ces outils permet de garantir à votre organisation une stratégie de défense multicouche, rendant la tâche plus complexe aux attaquants souhaitant compromettre vos systèmes. Du chiffrement et des DLP aux IDPS et SIEM, la mise en place de ces technologies offre un cadre de sécurité nécessaire pour protéger vos données contre les fuites potentielles.

En résumé

Les fuites de données sont un fléau qui ne fait qu'empirer. Cependant, la bonne nouvelle est qu’une combinaison adéquate d’outils technologiques, de stratégies proactives et d’un leadership technologique solide peut minimiser les risques et garantir une réponse et une résolution rapides en cas d’incident de sécurité.

Quelle est votre approche en matière de sécurité des données ? N’oubliez pas de vous abonner à la newsletter du CTO Club pour plus d’actualités du secteur et de discussions !