10 Beste Unified Threat Management Software Shortlist

Unified Threat Management (UTM) ist eine All-in-One-Cybersicherheitslösung, die mehrere Sicherheitsfunktionen auf einer einzigen Plattform oder in einem Gerät zusammenfasst, um Netzwerkschutz und Verwaltung zu vereinfachen.

In der Cybersicherheit sehen Sie sich ständigen Bedrohungen und Herausforderungen gegenüber. Es kann überwältigend sein, Ihr Netzwerk zu schützen – besonders, wenn Sie mehrere Tools gleichzeitig verwalten müssen. Hier kommt die Unified Threat Management Software ins Spiel. Sie vereinfacht die Sicherheit, indem sie zentrale Funktionen in einer einzigen Lösung bündelt und Ihnen die Arbeit erleichtert.

Ich habe Software unabhängig getestet und bewertet und kenne mich in der SaaS-Landschaft gut aus. Mein Ziel ist es, Ihnen eine unvoreingenommene, gut recherchierte Bewertung der besten verfügbaren Optionen zu bieten. Im Laufe dieses Artikels finden Sie Einblicke in die führenden Unified Threat Management Lösungen, die Ihnen helfen, fundierte Entscheidungen für Ihr Team zu treffen.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste Unified Threat Management Software Zusammenfassung

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für fortschrittliche Bedrohungserkennung | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $7/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 2 | Am besten geeignet für umfassende Bedrohungsintelligenz | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Beste Wahl für einen mehrschichtigen Verteidigungsansatz | Not available | Ab $14/Nutzer/Monat + $40 Grundgebühr pro Monat. | Website | |

| 4 | Am besten geeignet für Patch-Management und Schwachstellenscans | Kostenlose Demo verfügbar | Ab $15/Nutzer/Monat + $50 Grundgebühr pro Monat. | Website | |

| 5 | Am besten geeignet für integrierte System-Sicherheit | Kostenlose Demo verfügbar | Ab $9/Benutzer/Monat (mindestens 10 Benutzer). | Website | |

| 6 | Am besten geeignet für modulare Sicherheitsarchitektur | Not available | Preise auf Anfrage. | Website | |

| 7 | Am besten geeignet für sichere SD-WAN-Funktionen | 14-tägige kostenlose Testversion + kostenlose Demo | Ab $12/User/Monat (jährlich abgerechnet). | Website | |

| 8 | Am besten geeignet für die Erkennung verschlüsselter Bedrohungen | Kostenlose Version verfügbar | Ab $10/Nutzer/Monat (jährliche Abrechnung). | Website | |

| 9 | Am besten für Netzwerktransparenz über mehrere Firewalls hinweg | Not available | Preise auf Anfrage. | Website | |

| 10 | Am besten geeignet für großflächigen Netzwerkschutz | Not available | Preisgestaltung auf Anfrage. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste Unified Threat Management Software Bewertungen

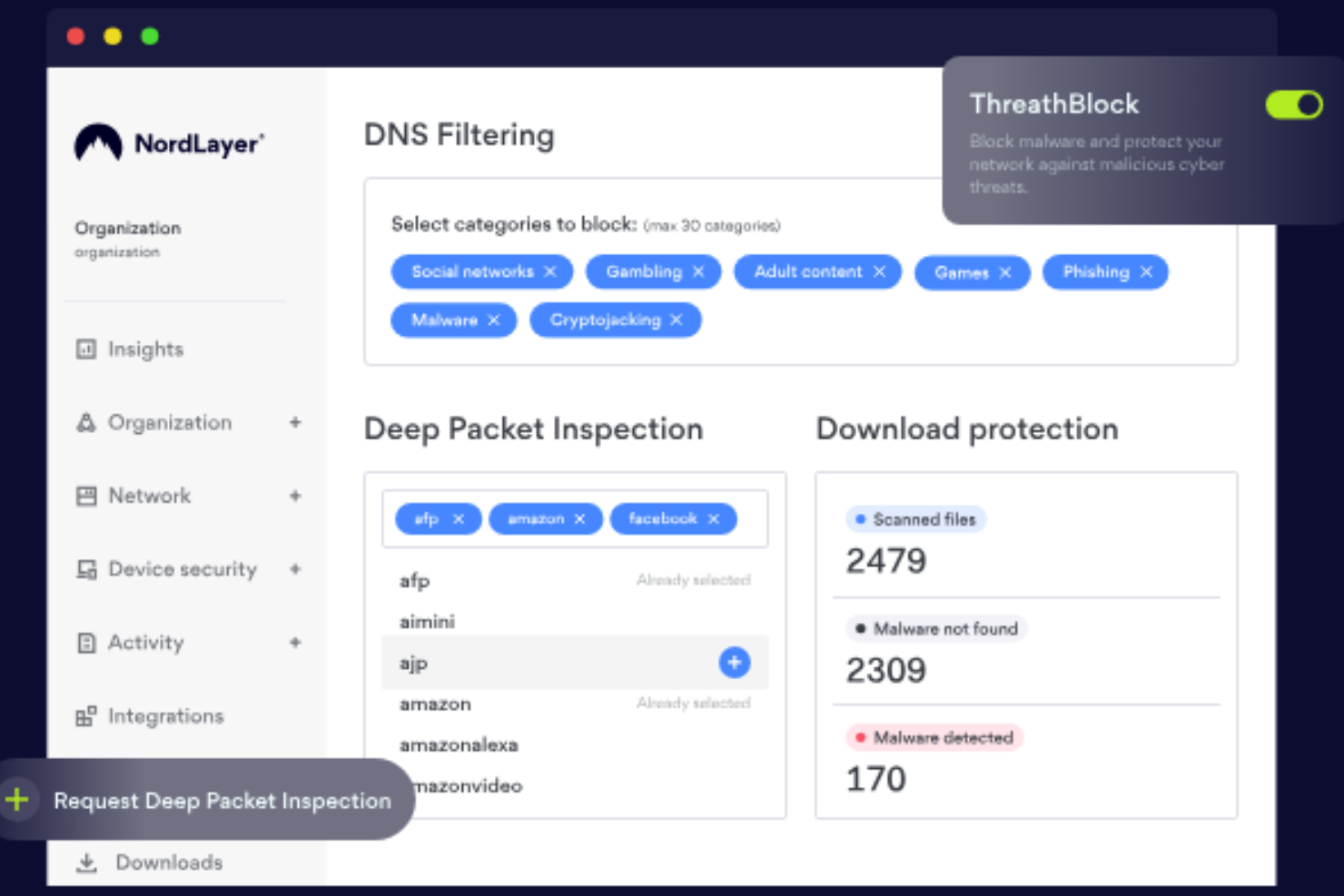

NordLayer ist eine Netzwerkzugriffssicherheitslösung, die entwickelt wurde, um Unternehmen vor Cyberbedrohungen zu schützen. Sie bietet Werkzeuge zur Überwachung, Erkennung und Verhinderung potenzieller Risiken, sodass die Daten Ihres Unternehmens sicher bleiben.

Weshalb ich mich für NordLayer entschieden habe: NordLayer zeichnet sich durch seine fortschrittlichen Bedrohungserkennungsfunktionen wie Dark-Web-Überwachung aus. Diese Funktion überwacht aktiv Erwähnungen Ihres Unternehmens in Dark-Web-Foren und illegalen Marktplätzen, sodass Sie potenzielle Datenlecks erkennen können, bevor sie zu echten Sicherheitsverletzungen werden. Gemeinsam mit dem Schutz vor Kontoübernahmen, der kompromittierte Mitarbeiteranmeldedaten in Echtzeit erkennt, kann Ihr Sicherheitsteam proaktiv reagieren, um unbefugten Zugriff zu verhindern.

Hervorstechende Funktionen & Integrationen:

Weitere wichtige Funktionen sind Deep Packet Inspection (DPI), die den Netzwerkverkehr analysiert, um nicht autorisierte Anwendungen und veraltete Protokolle zu blockieren. NordLayer bietet außerdem DNS-Filterung, die schädliche Websites blockiert, bevor Ihre Mitarbeitenden darauf zugreifen können, und dadurch Phishing-Angriffe und bösartige Downloads verhindert. Zu den Integrationen zählen Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud und AWS.

Pros and Cons

Pros:

- Nutzt ein Zero-Trust-Framework

- Sicherheitsmaßnahmen wie AES-256-Verschlüsselung und Multi-Faktor-Authentifizierung

- NordLayer unterstützt mehrere Betriebssysteme

Cons:

- Anzahl der verfügbaren Serverstandorte könnte erweitert werden

- Servereinrichtung kann komplex sein

New Product Updates from NordLayer

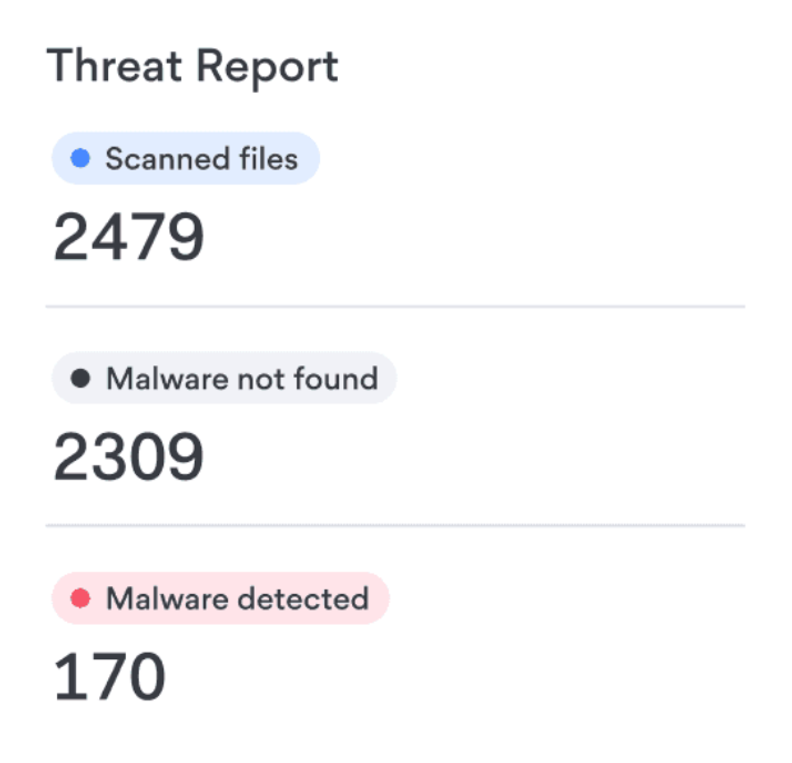

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

Am besten geeignet für umfassende Bedrohungsintelligenz

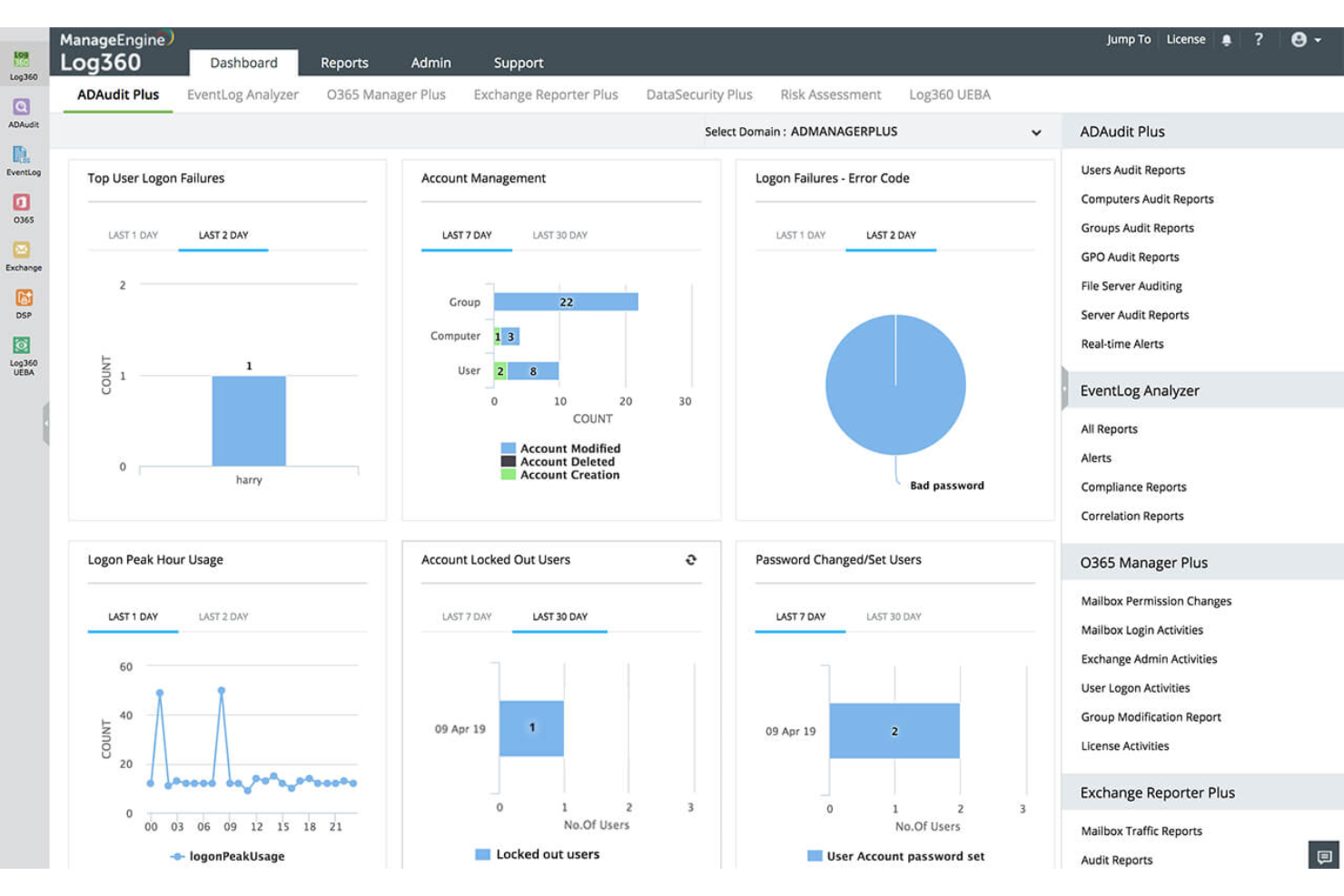

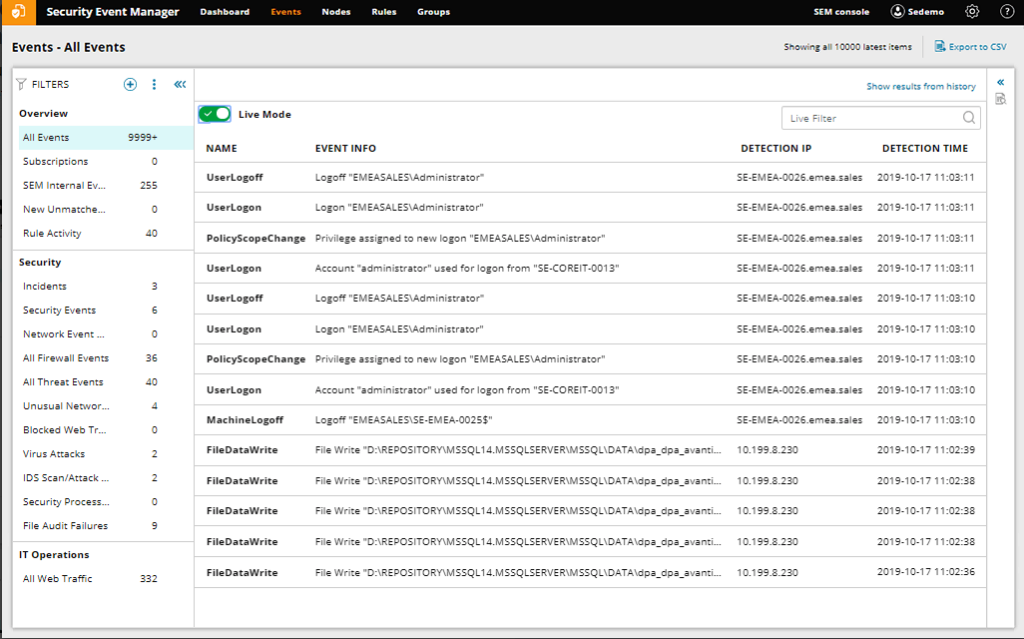

ManageEngine Log360 ist eine Security Information and Event Management (SIEM)-Lösung, die entwickelt wurde, um Sie bei der Abwehr von Bedrohungen in lokalen, Cloud- und Hybridumgebungen zu unterstützen. Sie bietet eine Echtzeit-Protokolldatenerfassung, Analyse, Korrelation und Archivierung, um die Sicherheitslage Ihres Netzwerks zu verbessern.

Warum ich ManageEngine Log360 ausgewählt habe: Mir gefallen die umfassenden Fähigkeiten zur Bedrohungsintelligenz. Es verfügt über eine integrierte globale IP-Bedrohungsdatenbank und unterstützt die Verarbeitung von STIX/TAXII-Bedrohungsfeeds, wodurch Sie externe Bedrohungen schnell identifizieren und darauf reagieren können. Dieser proaktive Ansatz hilft, potenzielle Angriffe zu mindern, bevor sie Ihr Netzwerk beeinträchtigen. Ein weiteres bemerkenswertes Merkmal ist das Echtzeit-Überwachungs- und Alarmsystem. Log360 ermöglicht es Ihnen, Ereignisse zeitgleich zu verfolgen und zu analysieren, wobei anpassbare Alarmprofile genutzt werden können, um Sie über verdächtige Aktivitäten zu informieren.

Herausragende Funktionen & Integrationen:

Weitere wichtige Funktionen sind Compliance-Berichte mit vordefinierten Vorlagen, die bei der Einhaltung von Anforderungen wie PCI DSS, DSGVO und HIPAA unterstützen. Die Lösung bietet zudem Datenvisualisierung über intuitive Dashboards und integrierte Berichte, was die Interpretation komplexer Daten erleichtert. Zu den Integrationen zählen Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure und Active Directory.

Pros and Cons

Pros:

- Umfassende Sicherheitsübersicht über lokale, Cloud- und Hybridnetzwerke

- Einhaltung gesetzlicher Vorschriften

- Vorfall-Management-Konsole

Cons:

- Protokolle sind schwer les- und verständlich

- Komplizierte Einrichtung und Konfiguration

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

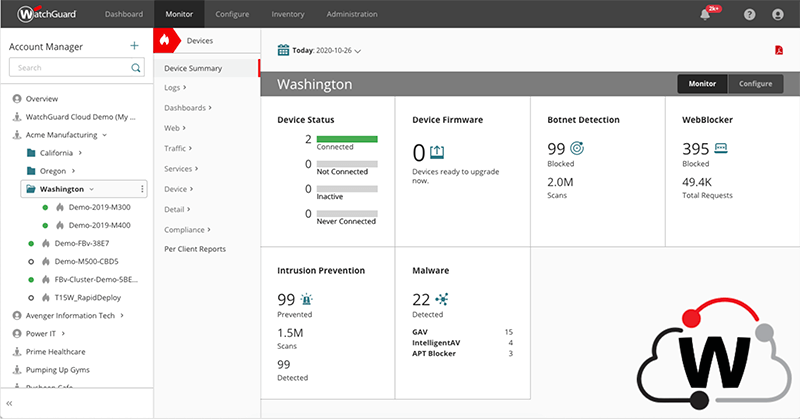

WatchGuard ist bekannt für seine mehrschichtige Verteidigungsstrategie, die sicherstellt, dass Bedrohungen an mehreren Fronten bekämpft werden. Der Fokus auf einen gestaffelten Ansatz gewährleistet einen tieferen und umfassenderen Schutz vor einer Vielzahl von Bedrohungen.

Warum ich WatchGuard ausgewählt habe: Meine Wahl fiel auf WatchGuard nach einer Bewertung seines Verteidigungsmechanismus, der auf verschiedenen Ebenen arbeitet. Der einzigartige, mehrschichtige Ansatz des Tools sorgt dafür, dass es keinen einzigen Ausfallpunkt gibt und somit eine widerstandsfähigere Sicherheit gewährleistet ist. Diese Methodik entspricht den Zielen von Organisationen, die eine umfassende Verteidigungsstrategie verfolgen.

Herausragende Funktionen & Integrationen:

WatchGuard bietet Funktionen wie Multi-Faktor-Authentifizierung, DNS-Schutz und fortschrittliche Malware-Erkennung. Zudem lässt es sich in führende SIEM-Lösungen und Threat-Intelligence-Plattformen integrieren, was die Sicherheitslage weiter verbessert.

Pros and Cons

Pros:

- Mehrschichtiges Verteidigungssystem

- Große Bandbreite an Sicherheitsfunktionen

- Zuverlässige Integration von Bedrohungsinformationen

Cons:

- Grundgebühr zusätzlich zum Nutzerpreis

- Die Ersteinrichtung kann komplex sein

- Die Benutzeroberfläche könnte intuitiver sein

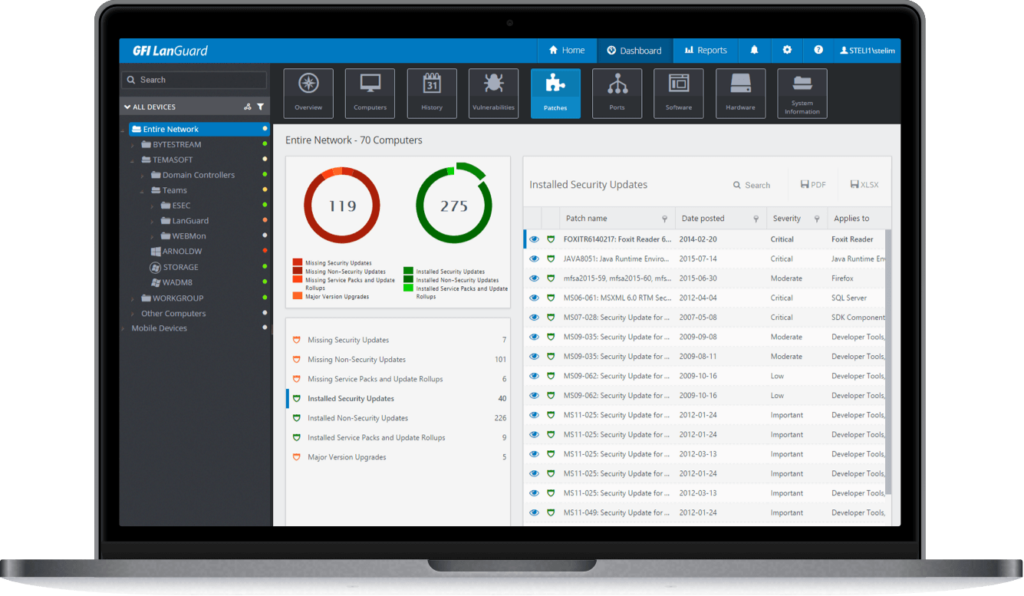

Am besten geeignet für Patch-Management und Schwachstellenscans

GFI LanGuard dient als umfassendes Tool für Schwachstellenmanagement und ist spezialisiert auf Netzwerkscans und Patch-Anwendungen. Mit seinen leistungsstarken Funktionen sorgt es dafür, dass Netzwerke nicht nur sicher, sondern auch auf dem neuesten Stand sind, wobei sein Können im Patch-Management und der Schwachstellensuche besonders hervorsticht.

Warum ich GFI LanGuard gewählt habe: Ich habe GFI LanGuard nach eingehender Bewertung seines Rufs für sorgfältiges Patch-Management und präzise Scan-Funktionen ausgewählt. Es erkennt nicht nur Schwachstellen, sondern automatisiert auch die Patch-Einspielung. Insbesondere seine Stärken im Patch-Management und die Präzision bei der Schwachstellenerkennung machen es zur besten Wahl für diese spezifischen Aufgaben.

Herausragende Funktionen & Integrationen:

GFI LanGuard bietet ein umfangreiches Patch-Management-System, Unterstützung für mehrere Betriebssysteme und mobiles Schwachstellen-Scanning. Es integriert sich nahtlos mit verschiedenen Betriebssystemen und Anwendungen und gewährleistet so einen breiteren Schutzumfang.

Pros and Cons

Pros:

- Breite Unterstützung für mehrere Betriebssysteme und Anwendungen

- Umfassende Erkennung von Schwachstellen

- Effiziente Patch-Bereitstellung

Cons:

- Zusätzliche Grundgebühr neben Nutzerpreisen

- Komplexe Einrichtung bei größeren Netzwerken

- Nicht ideal für kleine Netzwerke

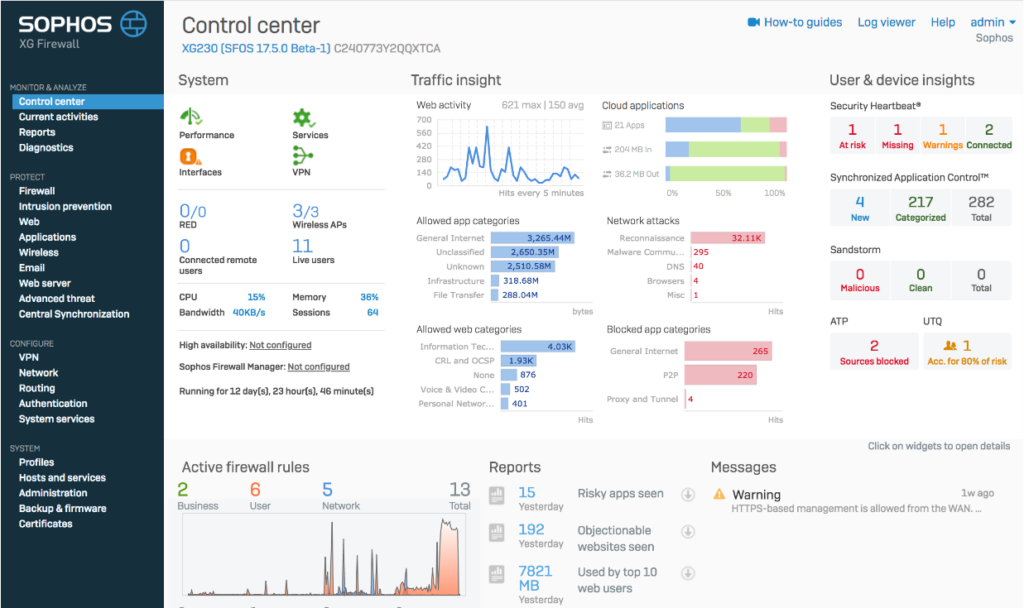

Sophos bietet eine ganzheitliche Sicherheitslösung an, die alles von der Endpunktschutz bis hin zu Firewall-Funktionen abdeckt. Der integrierte systemsichere Ansatz bedeutet, dass alle Sicherheitsmodule nahtlos zusammenarbeiten und so einen starken Schutz vor Cyberbedrohungen bieten.

Warum ich Sophos gewählt habe: Meiner Einschätzung nach macht gerade die integrierte Natur des Sophos-Sicherheitsangebots diese Wahl besonders überzeugend. Anstelle von voneinander getrennten Sicherheitsmodulen stellt Sophos ein einheitliches System bereit, bei dem sich die Komponenten gegenseitig ergänzen. Für Unternehmen, die einen integrierten Ansatz für Sicherheit suchen, ist Sophos eine naheliegende Auswahl.

Herausragende Funktionen & Integrationen:

Sophos überzeugt mit Funktionen wie synchronisierter Sicherheit, Deep-Learning-Malware-Erkennung und cloud-nativem Endpunktschutz. Darüber hinaus lässt sich Sophos in gängige IT-Management-Tools integrieren, was für reibungslose Abläufe und bessere Sicherheitsüberwachung sorgt.

Pros and Cons

Pros:

- Einheitlicher Sicherheitsansatz

- Fortschrittliche Methoden zur Schadsoftware-Erkennung

- Umfangreiche Integrationsmöglichkeiten

Cons:

- Mindestanzahl an Nutzern für einige Pläne erforderlich

- Fortgeschrittene Funktionen erfordern eventuell zusätzliche Schulungen

- Einige Nutzer berichten gelegentlich von Fehlalarmen

Am besten geeignet für modulare Sicherheitsarchitektur

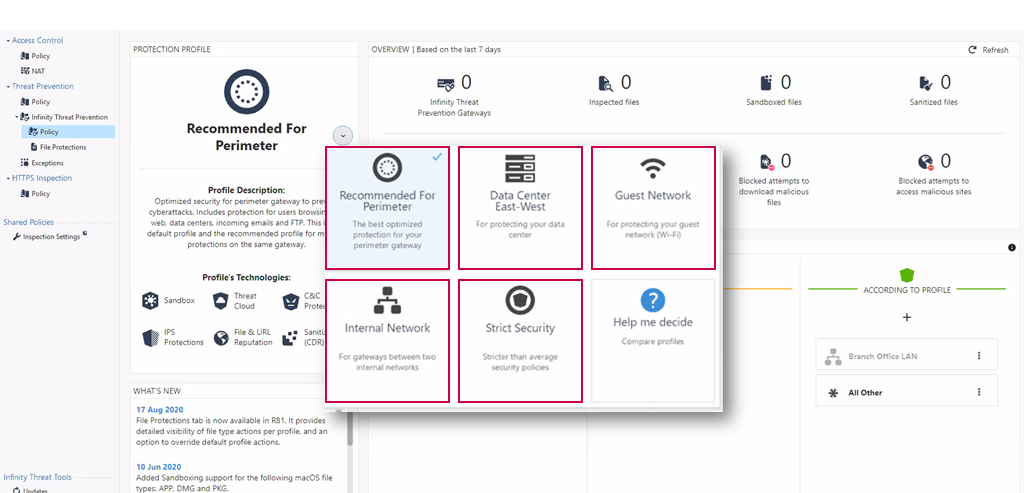

Check Point NGFWs bieten eine skalierbare Sicherheitslösung, die individuell auf die spezifischen Anforderungen verschiedener Organisationen zugeschnitten werden kann. Ihre modulare Architektur sticht hervor und ermöglicht es Unternehmen, ihre Sicherheitsinfrastruktur anhand spezifischer Anforderungen anzupassen.

Warum ich mich für Check Point Next Generation Firewalls (NGFWs) entschieden habe: Bei der Bewertung der zahlreichen verfügbaren Firewalls war die modulare Sicherheitsarchitektur von Check Point ein entscheidender Faktor für meine Wahl. Das Design ermöglicht es Unternehmen, ihre Sicherheitsprotokolle im Laufe der Zeit anzupassen und weiterzuentwickeln. Diese Modularität ist der Grund, warum ich Check Point für Unternehmen, die eine skalierbare und anpassbare Firewall-Lösung suchen, als besonders geeignet erachte.

Herausragende Funktionen & Integrationen:

Check Point NGFWs bieten Funktionen wie fortschrittlichen Bedrohungsschutz, Identitätsbewusstsein und sichere VPN-Dienste. Zudem lässt sich das System gut mit einer Vielzahl von Netzwerkmanagement- und Sicherheitstools integrieren, was einen kohärenten Sicherheitsansatz unterstützt.

Pros and Cons

Pros:

- Flexible modulare Architektur

- Breites Spektrum an erweiterten Funktionen

- Kompatibilität mit verschiedenen Netzwerktechnologien

Cons:

- Modulares Design könnte für kleine Unternehmen zu komplex sein

- Keine transparente Preisgestaltung

- Einige Nutzer finden die Dashboard-Oberfläche unübersichtlich

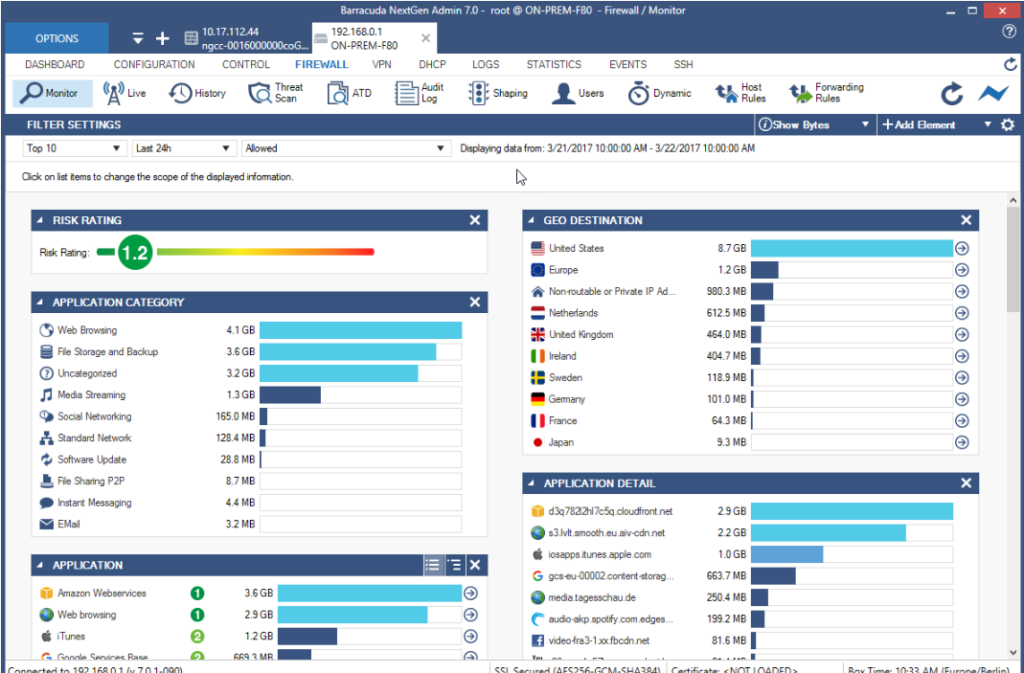

Barracuda CloudGen Firewall ist eine vielseitige Firewall-Lösung, die klassische Firewall-Funktionen mit modernen SD-WAN-Features hervorragend kombiniert. Angesichts der sich rasant verändernden Netzwerkinfrastrukturen ist ihre Stärke im Bereich SD-WAN-Sicherheit für Unternehmen unverzichtbar.

Warum ich Barracuda CloudGen Firewall gewählt habe: Nach der Evaluierung mehrerer Firewalls habe ich Barracuda CloudGen Firewall als führende Wahl bestimmt, da sie robuste Firewall-Funktionen mit SD-WAN-Fähigkeiten integriert. Der Fokus auf die Sicherheit von SD-WAN-Verbindungen stellt sicher, dass Unternehmen ihre Netzwerke ausbauen können, ohne bei der Sicherheit Kompromisse einzugehen – das macht sie zur Top-Wahl für genau diese Anforderungen.

Hervorstechende Funktionen & Integrationen:

Barracuda CloudGen Firewall bietet Funktionen wie automatisches Failover, Bedrohungsinformationen und Anwendungsoptimierung. Sie integriert sich mit verschiedenen Cloud-Plattformen wie AWS, Azure und Google Cloud und ermöglicht so eine abgestimmte Sicherheitsstrategie über hybride Netzwerke hinweg.

Pros and Cons

Pros:

- Sichere SD-WAN-Integration

- Kompatibilität mit Cloud-Plattformen

- Umfassende Bedrohungsinformationen

Cons:

- Jährliche Abrechnung könnte abschrecken

- Komplexität bei der Ersteinrichtung

- Erfordert fortgeschrittenes Wissen für die Feinabstimmung

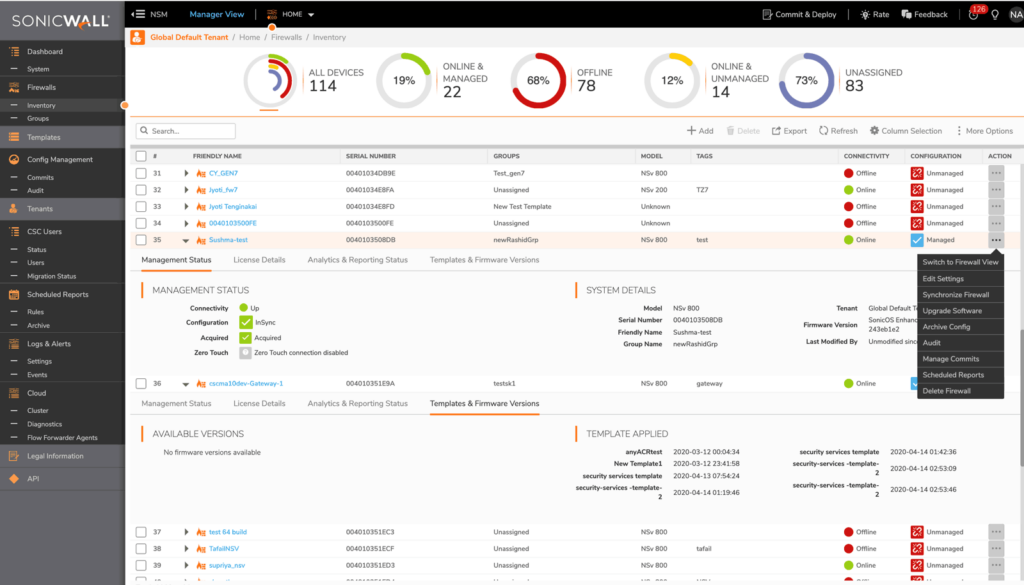

SonicWall bietet eine Suite von Cybersicherheits-Tools, die Unternehmen vor einer Vielzahl digitaler Bedrohungen schützen. Ein besonderes Unterscheidungsmerkmal von SonicWall ist die Fähigkeit, Bedrohungen zu erkennen, die sich im verschlüsselten Datenverkehr verbergen – ein wachsendes Problem in der heutigen Cyberlandschaft.

Warum ich SonicWall gewählt habe: Im Auswahlprozess hat sich SonicWall durch seine Kompetenz im Umgang mit verschlüsselten Bedrohungen ausgezeichnet. Nicht jedes Sicherheits-Tool auf dem Markt erkennt Bedrohungen innerhalb verschlüsselter Daten effektiv, aber SonicWall leistet dies mit hoher Effizienz. Für Unternehmen, die Wert auf eine starke Erkennung verschlüsselter Bedrohungen legen, bleibt SonicWall die bevorzugte Wahl.

Herausragende Funktionen & Integrationen:

Zu den wichtigsten Funktionen von SonicWall gehören die Deep Packet Inspection von SSL-Verkehr, Intrusion Prevention sowie Gateway-Antivirus. SonicWall bietet zudem Integrationen mit führenden Netzwerkmanagement-Systemen, was eine einheitliche Netzwerksicherheit und Bedrohungserkennung gewährleistet.

Pros and Cons

Pros:

- Effektive Erkennung verschlüsselter Bedrohungen

- Umfassende Sicherheits-Tool-Suite

- Große Bandbreite an Integrationsmöglichkeiten

Cons:

- Für optimale Nutzung ist Spezialschulung erforderlich

- Jährliche Abrechnung könnte manche Nutzer abschrecken

- Nicht die intuitivste Benutzeroberfläche

Am besten für Netzwerktransparenz über mehrere Firewalls hinweg

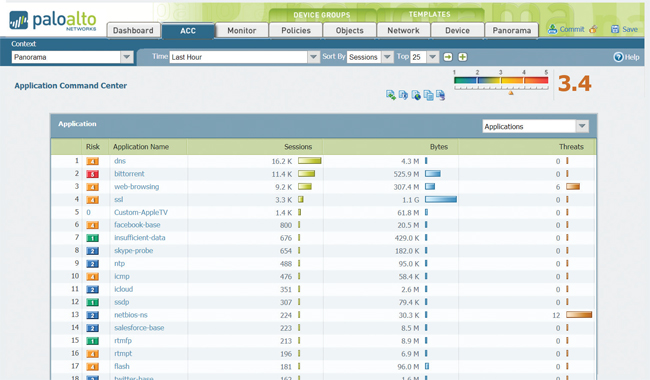

Palo Alto Networks Panorama glänzt als zentrale Verwaltungslösung und ermöglicht die Überwachung einer Vielzahl von Firewalls. Der klare Fokus auf Transparenz über weitreichende Netzwerkinfrastrukturen passt perfekt zur Bezeichnung 'am besten geeignet für netzwerkweite Sichtbarkeit'.

Warum ich Palo Alto Networks Panorama ausgewählt habe: Ich habe mich für Palo Alto Networks Panorama entschieden, da es eine unübertroffene Fähigkeit besitzt, mehrere Firewalls über eine einheitliche Plattform zu steuern. Das Design des Tools schafft eine Umgebung, in der Übersichtlichkeit auf Effizienz trifft – für mich die beste Wahl für alle, die tiefe Einblicke in ihr Netzwerk wünschen.

Herausragende Funktionen & Integrationen:

Mit Panorama profitieren Nutzer von einer vereinfachten Richtliniendurchsetzung, detaillierten Protokollierungen und aktuellen Bedrohungsinformationen. Zudem lässt sich das Tool problemlos mit anderen Sicherheitslösungen von Palo Alto integrieren, was eine konsistente Sicherheitsstrategie sicherstellt.

Pros and Cons

Pros:

- Effiziente Verwaltung mehrerer Firewalls

- Detaillierte Protokollierungsfunktionen

- Integration mit der Palo Alto Suite

Cons:

- Transparenz bei der Preisgestaltung fehlt

- Für kleine Netzwerke möglicherweise zu umfangreich

- Für optimale Leistung ist spezielle Hardware erforderlich

Juniper Firewall ist ein beständiger Akteur im Sicherheitsbereich und besonders bekannt für seine Fähigkeiten beim Schutz umfangreicher Netzwerke. Sein Design ist auf die Komplexität groß angelegter Operationen ausgelegt und unterstreicht somit seinen Anspruch auf umfassenden Netzwerkschutz.

Warum ich Juniper Firewall gewählt habe: Die Entscheidung für Juniper beruhte auf seinem langjährigen Ruf und der Leistung im Umgang mit weitläufigen Netzwerkumgebungen. Dieses Tool bringt nicht nur ein hohes Maß an Sicherheit, sondern lässt sich auch skalieren, um große Unternehmen zu unterstützen. Aufgrund seiner Kompetenz in diesem Bereich ist es die klare Wahl für umfassenden Netzwerkschutz.

Herausragende Funktionen & Integrationen:

Juniper Firewall ist mit dynamischem Richtlinienmanagement, Systemen zur Eindringungserkennung und fortschrittlichem Bedrohungsschutz ausgestattet. Darüber hinaus bietet es Integrationen mit den umfassenden Netzwerkmanagement-Tools von Juniper, um eine abgestimmte Sicherheitsstrategie zu gewährleisten.

Pros and Cons

Pros:

- Bewährte Erfolgsbilanz bei großen Netzwerken

- Fortschrittliche Bedrohungserkennung und-prävention

- Integration mit Juniper-Netzwerktools

Cons:

- Weniger geeignet für kleinere Unternehmen

- Steilere Lernkurve

- Preistransparenz könnte besser sein

Weitere Unified Threat Management Software

Nachfolgend finden Sie eine Liste zusätzlicher Unified Threat Management Software, die ich in die engere Auswahl genommen habe, die es aber nicht in die Top 10 geschafft haben. Sie sind definitiv einen Blick wert.

- Forcepoint NGFW

Am besten geeignet für die Vorfallseindämmung mit zentralisierter Steuerung

- HPE Aruba Networking

Am besten für die Sicherheit von mobilen Geräten und IoT-Geräten geeignet

- WatchGuard Unified Threat Management

Am besten für Bedrohungseinblicke in Echtzeit

- GFI KerioControl

E für umfassende Verkehrsanalyse

Verwandte Bewertungen

- Risk Management Software

- Vulnerability Management Tools

- Anti-Malware Software Lösungen

- Security Risk Assessment Tools

Unified Threat Management Software Auswahlkriterien

Bei der Auswahl der besten Unified Threat Management Software für diese Liste habe ich die häufigsten Bedürfnisse und Probleme der Käufer wie Netzwerksicherheit und einfache Verwaltung berücksichtigt. Außerdem habe ich den folgenden Rahmen genutzt, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionalität (25 % der Gesamtbewertung)

- Schutz vor Netzwerkbedrohungen

- Verwaltung von Firewall-Regeln

- Überwachung des Netzwerkverkehrs

- Bereitstellung von VPN-Funktionen

- Sicherstellung der Datenverschlüsselung

Zusätzliche herausragende Funktionen (25 % der Gesamtbewertung)

- Erweiterte Bedrohungserkennung

- Integration mit Cloud-Diensten

- Echtzeit-Analyse-Dashboard

- Automatisierte Bedrohungsabwehr

- Anpassbare Sicherheitsrichtlinien

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Dashboards

- Klare Berichtsfunktionen

- Minimale Einarbeitungszeit

Onboarding (10 % der Gesamtbewertung)

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren und Tutorials

- Umfassende Benutzerhandbücher

- Engagierter Onboarding-Support

Kundensupport (10% der Gesamtbewertung)

- 24/7 Support-Verfügbarkeit

- Mehrere Support-Kanäle

- Reaktionsschnelles Support-Team

- Zugang zu einer Wissensdatenbank

- Personalisierte Support-Optionen

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

- Wettbewerbsfähige Preisgestaltung

- Flexible Preispläne

- Transparente Kostenstruktur

- Rabatte für langfristige Nutzung

- Leistungsumfang im Verhältnis zu den Kosten

Kundenbewertungen (10% der Gesamtbewertung)

- Allgemeine Zufriedenheitsbewertungen

- Feedback zur Wirksamkeit der Funktionen

- Kommentare zur Benutzerfreundlichkeit

- Bewertungen zum Kundensupport

- Erfahrungsberichte zur Zuverlässigkeit und Leistung

Wie Sie die richtige Unified Threat Management-Software auswählen

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses stets den Überblick behalten, finden Sie hier eine Checkliste mit Faktoren, die Sie berücksichtigen sollten:

| Faktor | Was ist zu beachten |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen mitwachsen? Berücksichtigen Sie zukünftige Expansionspläne und stellen Sie sicher, dass das Tool erhöhten Verkehr und Nutzerzahlen ohne Probleme bewältigt. |

| Integrationen | Prüfen Sie, ob die Software mit bestehenden Systemen integriert werden kann. Achten Sie auf einen nahtlosen Datenfluss zwischen den Plattformen, um isolierte Informationen und manuelle Dateneingaben zu vermeiden. |

| Anpassbarkeit | Stellen Sie fest, ob die Software Einstellungen und Funktionen individuell anpassbar macht. Anpassungsfähigkeit kann die Effizienz Ihrer Arbeitsabläufe erhöhen. |

| Benutzerfreundlichkeit | Bewerten Sie die Benutzeroberfläche und das generelle Design. Ihr Team sollte das Tool schnell verstehen und effizient nutzen können, ohne umfangreiche Schulungen. |

| Implementierung und Onboarding | Prüfen Sie den Einrichtungsaufwand und benötigte Ressourcen. Suchen Sie nach Support während der Einführung, um einen reibungslosen Übergang und minimale Ausfallzeiten zu gewährleisten. |

| Kosten | Vergleichen Sie die Preismodelle mit Ihrem Budget. Achten Sie auf versteckte Gebühren, langfristige Verträge und ob die Kosten im Verhältnis zu den von Ihnen benötigten Funktionen stehen. |

| Sicherheitsvorkehrungen | Stellen Sie sicher, dass die Software starke Schutzmaßnahmen bietet. Prüfen Sie auf Verschlüsselung, regelmäßige Sicherheitsupdates und die Einhaltung von Branchenstandards. |

Was ist Unified Threat Management-Software?

Unified Threat Management-Software ist eine Sicherheitslösung, die mehrere Schutzfunktionen auf einer Plattform vereint. IT-Fachkräfte und Netzwerkadministratoren nutzen solche Tools in der Regel, um die Netzwerksicherheit effizient zu verwalten und zu schützen. Funktionen wie Firewall, Erkennung von Eindringversuchen und VPN-Fähigkeiten tragen dazu bei, Daten zu sichern und den Netzwerkverkehr zu steuern. Insgesamt vereinfachen diese Tools das Sicherheitsmanagement und erhöhen den Schutz gegen verschiedene Cyber-Bedrohungen – besonders in Kombination mit umfassender Firewall-Audit-Software.

Funktionen

Achten Sie bei der Auswahl von Unified Threat Management-Software auf folgende zentrale Funktionen:

- Firewall-Schutz: Überwacht und kontrolliert den ein- und ausgehenden Netzwerkverkehr und bildet eine Barriere zwischen Ihrem internen Netzwerk und potenziellen Bedrohungen.

- Erkennung von Eindringversuchen: Erkennt unbefugte Zugriffsversuche auf Ihr Netzwerk, warnt vor möglichen Sicherheitsverletzungen und ermöglicht schnelle Reaktionen.

- VPN-Funktionen: Ermöglicht sicheren Fernzugriff auf Ihr Netzwerk, wobei die Datenübertragung verschlüsselt und vor Abhörversuchen geschützt ist.

- Datenverschlüsselung: Schützt sensible Informationen, indem sie in einen Code umgewandelt werden, um unbefugten Zugriff und Datenverluste zu verhindern.

- Erweiterte Bedrohungserkennung: Erkennt und mindert komplexe Bedrohungen mithilfe von Echtzeitanalyse und maschinellen Lernverfahren.

- Zentrale Verwaltung: Bietet eine einheitliche Oberfläche zur Verwaltung aller Sicherheitsfunktionen und erleichtert so Kontrolle und Richtliniendurchsetzung.

- Anpassbare Sicherheitsrichtlinien: Ermöglicht die individuelle Anpassung der Sicherheitseinstellungen an spezifische Unternehmensanforderungen und erhöht so den Schutz.

- Echtzeit-Analysen: Bietet Einblicke in die Netzwerkaktivitäten und potenzielle Bedrohungen, sodass fundierte Sicherheitsentscheidungen getroffen werden können.

- Skalierbarkeit: Stellt sicher, dass die Lösung mit Ihrem Unternehmen wächst und steigende Anforderungen an Verkehr und Benutzerzahlen bewältigt.

- Unterstützung bei der Compliance: Hilft Ihrem Unternehmen, branchenspezifische Vorschriften und Standards einzuhalten und das Risiko von Compliance-Strafen zu reduzieren.

Vorteile

Die Implementierung von Unified-Threat-Management-Software bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Durch die Integration mehrerer Sicherheitsfunktionen bietet sie umfassenden Schutz vor einer Vielzahl von Cyber-Bedrohungen.

- Vereinfachte Verwaltung: Die zentrale Verwaltung ermöglicht die Überwachung aller Sicherheitsmaßnahmen über eine einzige Oberfläche und reduziert den Verwaltungsaufwand.

- Kosteneffizienz: Durch die Kombination mehrerer Sicherheitswerkzeuge in einer Lösung wird der Bedarf an separaten Einzelanwendungen reduziert und Kosten gespart.

- Verbesserte Compliance: Hilft sicherzustellen, dass Ihr Unternehmen durch die Einhaltung geeigneter Sicherheitsprotokolle Branchenstandards und Vorschriften entspricht.

- Skalierbarkeit: Passt sich dem Wachstum Ihres Unternehmens an, bewältigt steigende Netzwerkbelastung und Benutzeranforderungen, ohne Kompromisse bei der Sicherheit.

- Gesteigerte Produktivität: Vereinfachte Sicherheitsprozesse und automatisierte Reaktionen auf Bedrohungen entlasten Ihr Team und schaffen Raum für andere Prioritäten.

- Sicherer Fernzugriff: VPN-Funktionen ermöglichen sicheren Zugriff auf Ihr Netzwerk für externe Mitarbeiter und schützen Daten bei flexiblen Arbeitsmodellen.

Kosten & Preise

Die Auswahl einer Unified-Threat-Management-Software erfordert ein Verständnis der unterschiedlichen Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und weiteren Faktoren. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische enthaltene Funktionen von Unified-Threat-Management-Software-Lösungen zusammen:

Tarifvergleichstabelle für Unified-Threat-Management-Software

| Tariftyp | Durchschnittlicher Preis | Gängige Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Basis-Firewall-Schutz, eingeschränkte Bedrohungserkennung und einfache Berichte. |

| Persönlicher Tarif | $5-$15/user/Monat | Firewall-Schutz, VPN-Zugang, Erkennung von Eindringversuchen und grundlegende Analysen. |

| Business-Tarif | $20-$50/user/Monat | Erweiterter Bedrohungsschutz, erweiterte Berichterstattung, anpassbare Richtlinien und Support. |

| Enterprise-Tarif | $60-$100/user/Monat | Umfassende Sicherheitssuite, zentrale Verwaltung, Echtzeit-Analysen und Premium-Support. |

Unified Threat Management Software FAQs

Kann Unified Threat Management neben bestehenden Sicherheitstools eingesetzt werden?

Wie häufig sollte Unified Threat Management Software aktualisiert werden?

Welche Kennzahlen sollte ich im UTM-Dashboard überwachen?

Eignet sich Unified Threat Management für Remote- oder Hybrid-Teams?

Wie kann Unified Threat Management die IT-Arbeitslast verringern?

Wie teste ich eine UTM-Lösung am besten vor dem Kauf?

Beeinflusst Unified Threat Management die Internetgeschwindigkeit?

Was kommt als Nächstes

Wenn Sie sich über Unified Threat Management Software informieren, lassen Sie sich kostenlos von einem SoftwareSelect-Berater Empfehlungen geben.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen erfasst werden. Anschließend erhalten Sie eine engere Auswahl an Software, die Sie prüfen können. Die Beratung unterstützt Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.