Beste Incident-Response-Software Shortlist

Die beste Incident-Response-Software hilft Teams, Bedrohungen schneller zu erkennen, Reaktionsschritte teamübergreifend zu koordinieren und die Ausfallzeit zu minimieren, indem wichtige Teile des Incident-Lebenszyklus automatisiert werden.

Wenn Sie schon einmal unter Alarmmüdigkeit, unklaren Eskalationswegen oder der mühsamen manuellen Zusammenführung verschiedener Werkzeuge bei einem Vorfall gelitten haben, wissen Sie, wie schwer es ist, einen Vorfall ohne ein geeignetes System effektiv zu bewältigen. Manuelle Arbeit verzögert die Lösung, wichtige Informationen gehen zwischen Teams verloren und die Analyse nach dem Vorfall wird zum Ratespiel.

Ich habe Incident-Response-Tools in Live-Produktionsumgebungen getestet und mit Sicherheits- und DevOps-Teams zusammengearbeitet, die bedeutende Ausfälle und tatsächliche Sicherheitsvorfälle managen mussten. Ich habe bewertet, wie gut diese Plattformen Echtzeit-Benachrichtigungen verarbeiten, Maßnahmen dokumentieren und sowohl automatisierte als auch menschlich geführte Reaktionen unterstützen.

Dieser Leitfaden stellt Plattformen vor, die schnelle Erkennung, sinnvolle Integrationen und klare Eskalationsabläufe bieten, damit Sie ein Tool auswählen können, das die Reaktionszeit verkürzt und Ihrem Team bei kritischen Vorfällen mehr Kontrolle gibt.

Warum Sie unseren Software-Bewertungen vertrauen können

Wir testen und bewerten SaaS-Entwicklungssoftware seit 2023. Als Technik-Expert:innen wissen wir, wie entscheidend – und schwierig – es ist, die richtige Software auszuwählen. Wir investieren viel Zeit in gründliche Recherche, um unserer Community bessere Software-Entscheidungen zu ermöglichen.

Wir haben über 2.000 Tools für verschiedene SaaS-Entwicklungsanwendungsfälle getestet und mehr als 1.000 umfassende Software-Bewertungen geschrieben. Erfahren Sie hier mehr zu unserer Transparenz & informieren Sie sich über unsere Bewertungsmethodik.

Beste Incident-Response-Software im Vergleich

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Incident-Response-Software zusammen, damit Sie schnell die passende Lösung für Ihr Budget und Ihre Unternehmensanforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Notfallvorsorge | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten für Compliance-Berichte | 30-tägige kostenlose Testversion + kostenlose Demo | Preis auf Anfrage | Website | |

| 3 | Am besten für proaktives Threat Hunting geeignet | Kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten für einheitliche Sicherheit | 14-tägige kostenlose Testversion | $1,075/Monat (jährlich abgerechnet) | Website | |

| 5 | Am besten für Echtzeitanalysen | Kostenloser Tarif verfügbar | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für Skalierbarkeit | 14-tägige kostenlose Testphase | $86/5 Nutzer/Monat | Website | |

| 7 | Am besten für Bedrohungsinformationen | Kostenloser Tarif verfügbar | Ab $470/Monat (ohne Infrastrukturkosten) | Website | |

| 8 | Am besten für proaktive Bedrohungserkennung | Not available | Preise auf Anfrage erhältlich | Website | |

| 9 | Am besten geeignet für Verhaltensanalyse | 90-tägige kostenlose Testphase | Preise auf Anfrage | Website | |

| 10 | Am besten für Bedrohungserkennung | 30-tägige kostenlose Testversion | Ab $3.82/Asset/Monat | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Incident-Response-Software

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Incident-Response-Software, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Überblick über die wichtigsten Funktionen, Vor- u0026amp; Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, um das für Sie passende zu finden.

Preparis ist eine Plattform für Vorfallmanagement, die darauf ausgelegt ist, Organisationen bei der effektiven Bewältigung von Notfällen zu unterstützen. Sie richtet sich an Fachleute für Geschäftskontinuität und bietet Werkzeuge für Vorfallmeldung, Reaktionsplanung und Kommunikation.

Warum ich Preparis gewählt habe: Es ist speziell auf die Notfallvorsorge ausgerichtet und verschafft durch integrierte Dashboards eine 360°-Transparenz, um Vorfälle zu dokumentieren und die Einhaltung von Vorschriften sicherzustellen. Virtuelle Lagezentren ermöglichen es Ihrem Team, Reaktionen in Echtzeit zu koordinieren und Pläne flexibel anhand aktueller Daten anzupassen. Durch die Möglichkeit, Aktionslisten zu verteilen, weiß jeder im Krisenfall, was zu tun ist. Diese Funktionen machen Preparis zu einer ausgezeichneten Wahl für Teams, die ihre Notfallbereitschaft verbessern möchten.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen Vorfallmeldung, Reaktionsplanung und Werkzeuge für die Kommunikation in Echtzeit. Sie können virtuelle Lagezentren einrichten, um die Aktivitäten Ihres Teams zu koordinieren. Integrierte Dashboards bieten eine 360°-Sicht, die Ihnen hilft, Vorfälle zu dokumentieren und datenbasierte Entscheidungen zu treffen.

Integrationen beinhalten Slack, Microsoft Teams, Salesforce, Google Analytics, Tableau, Facebook, Twitter, LinkedIn, Instagram und Zendesk.

Pros and Cons

Pros:

- Kommunikationswerkzeuge in Echtzeit

- 360°-Transparenz durch Dashboards

- Virtuelle Lagezentren

Cons:

- Berichte über Integrationsprobleme

- Begrenzte Offline-Funktionen

ManageEngine EventLog Analyzer richtet sich an Unternehmen, die eine zuverlässige Incident-Response-Software zur effizienten Verwaltung und Analyse ihrer Protokolldaten suchen. Seine Fähigkeiten im Bereich Echtzeit-Protokollüberwachung und Compliance-Management machen es besonders für IT-Teams in Branchen attraktiv, in denen Sicherheit und Compliance von zentraler Bedeutung sind. Durch Werkzeuge für tiefgehende Protokollanalyse, Sicherheitsüberprüfung und Compliance-Berichterstattung begegnet es den Herausforderungen beim Schutz sensibler Daten und der Einhaltung gesetzlicher Vorschriften – ein entscheidender Faktor für Sektoren wie Finanzen und Gesundheitswesen.

Warum ich ManageEngine EventLog Analyzer ausgewählt habe

Ich habe ManageEngine EventLog Analyzer aufgrund seiner bemerkenswerten Fähigkeiten in der Compliance-Berichterstattung gewählt, die für Unternehmen mit sensiblen Daten unerlässlich ist. Das Tool bietet vordefinierte Compliance-Berichte für Normen wie PCI DSS, HIPAA und DSGVO, wodurch der Audit-Prozess für Ihr Team erleichtert wird. Das Echtzeit-Benachrichtigungssystem sorgt für sofortige Meldung von Compliance-Verstößen und ermöglicht so ein schnelles Incident-Response. Diese umfassenden Protokollmanagement-Funktionen mit Fokus auf Compliance machen es für Branchen, in denen regulatorische Vorschriften kritisch sind, unentbehrlich.

ManageEngine EventLog Analyzer Hauptfunktionen

Zusätzlich zu seinen Stärken im Bereich Compliance-Berichte habe ich noch weitere Funktionen gefunden, die ManageEngine EventLog Analyzer zu einer ausgezeichneten Wahl für Incident Response machen:

- Überwachung von Netzwerkgeräten: Bietet umfassende Überwachung von Firewalls, Routern und Switches, sodass verdächtige Aktivitäten schnell erkannt werden können.

- Dateiintegritätsüberwachung: Verfolgt Änderungen an kritischen Dateien und Ordnern und warnt Sie bei unautorisierten Modifikationen, die auf eine Sicherheitsverletzung hindeuten könnten.

- Automatisierte Incident Response: Stellt vordefinierte Workflows zur Bearbeitung von Vorfällen zur Verfügung, sodass Ihr Team schnell und effektiv auf potenzielle Bedrohungen reagieren kann.

- Sicherheitsanalysen: Verbessert die Netzwerksichtbarkeit durch Analyse von Ereignisprotokollen und Identifizierung potenzieller Bedrohungen mittels fortschrittlicher Analysen.

ManageEngine EventLog Analyzer Integrationen

Zu den Integrationen gehören ManageEngine Log360, ADAudit Plus, Firewall Analyzer, Endpoint Central, Patch Manager Plus und Acronis Cyber Protect Cloud.

Pros and Cons

Pros:

- Individuelle Berichtserstellung

- Echtzeit-Warnmeldungen

- Automatisierte Berichterstellung

Cons:

- Anpassungsbedarf

- Herausforderungen bei der Integration

Für Organisationen, die eine zuverlässige Incident-Response-Softwarelösung suchen, bietet Heimdal eine fortschrittliche Plattform, die die Cybersicherheit in mehreren Sektoren verbessert. Speziell auf Branchen wie Gesundheitswesen, öffentliche Verwaltung und Bildung zugeschnitten, begegnet Heimdal Herausforderungen wie der Einhaltung von Standards wie ISO 27001 und HIPAA. Mit Funktionen wie Netzwerksicherheit, Threat Hunting und Schwachstellenmanagement gewährleistet Heimdal einen robusten Schutz vor Cyber-Bedrohungen und ist somit eine ideale Wahl für Unternehmen, die ihre digitalen Werte absichern möchten.

Warum ich Heimdal ausgewählt habe

Ich habe Heimdal wegen seines einzigartigen Ansatzes für Incident Response gewählt, insbesondere aufgrund seiner Extended Detection and Response (XDR)-Fähigkeiten. Die Plattform von Heimdal überzeugt durch die Bereitstellung von Echtzeit-Bedrohungserkennung und -reaktion, unterstützt durch 24/7-Überwachung im Security Operations Center (SOC). So kann Ihr Team potenzielle Angriffe schnell erkennen und umgehend reagieren, wodurch Ausfallzeiten und Schäden minimiert werden. Darüber hinaus steigert Heimdals Integration mit Drittanbieter-Tools die Flexibilität und macht es zu einer vielseitigen Option für Unternehmen, die ihre Cybersicherheitsabwehr verstärken möchten.

Heimdal Hauptfunktionen

Neben seinen herausragenden XDR-Fähigkeiten bietet Heimdal mehrere weitere wichtige Funktionen, die seine Effektivität bei der Incident Response stärken:

- Netzwerksicherheit: Bietet umfassenden Schutz vor netzwerkbasierten Bedrohungen und sorgt dafür, dass die Daten Ihres Unternehmens sicher bleiben.

- Threat Hunting: Identifiziert und neutralisiert potenzielle Bedrohungen proaktiv, bevor Schaden entstehen kann und stärkt so Ihre generelle Sicherheitslage.

- Schwachstellenmanagement: Überwacht und bewertet kontinuierlich Schwachstellen in Ihrem System, sodass Sie Schwächen schnell beheben können.

- Endpunktsicherheit: Sichert alle Endpunkte innerhalb Ihres Netzwerks, verhindert unbefugten Zugriff und stellt die Datenintegrität sicher.

Heimdal Integrationen

Heimdal listet derzeit keine nativen Integrationen; die Plattform unterstützt jedoch API-basierte, individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiertes Patching sämtlicher Endpunkte

- Starke Schwachstellen- und Bedrohungserkennung

- Detaillierte Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Für die Benutzeroberfläche ist Einarbeitungszeit nötig

AlienVault USM ist eine einheitliche Sicherheitsmanagement-Plattform, die für IT- und Sicherheitsteams entwickelt wurde. Sie bietet grundlegende Sicherheitsfunktionen wie Asset-Erkennung, Schwachstellenbewertung und Eindringungserkennung.

Warum ich mich für AlienVault USM entschieden habe: Es bietet einen einheitlichen Ansatz für Sicherheit, indem mehrere wichtige Sicherheitswerkzeuge in einer Plattform vereint werden. Asset-Erkennung und Schwachstellenbewertung sind integriert, um Ihrem Team eine einfache Risikobewertung zu ermöglichen. Funktionen zur Eindringungserkennung und zum Verhaltensmonitoring arbeiten zusammen, um Bedrohungen in Echtzeit zu erkennen. Diese Tools machen es zu einer soliden Wahl für alle, die ihre Sicherheitsmaßnahmen zentralisieren möchten.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Asset-Erkennung, Schwachstellenbewertung und Eindringungserkennung. Verhaltensmonitoring ermöglicht die Erkennung von Bedrohungen in Echtzeit. Die Plattform bietet zudem Security Information and Event Management (SIEM)-Funktionen.

Integrationen umfassen AWS, Azure, Google Cloud, Cisco, VMware, Microsoft Office 365, Salesforce, Slack, ServiceNow und Splunk.

Pros and Cons

Pros:

- Einfache Asset-Erkennung

- Vereinheitlichte Sicherheitswerkzeuge

- Echtzeit-Erkennung von Bedrohungen

Cons:

- Die Ersteinrichtung kann technisches Fachwissen erfordern

- Gelegentliche Fehlalarme

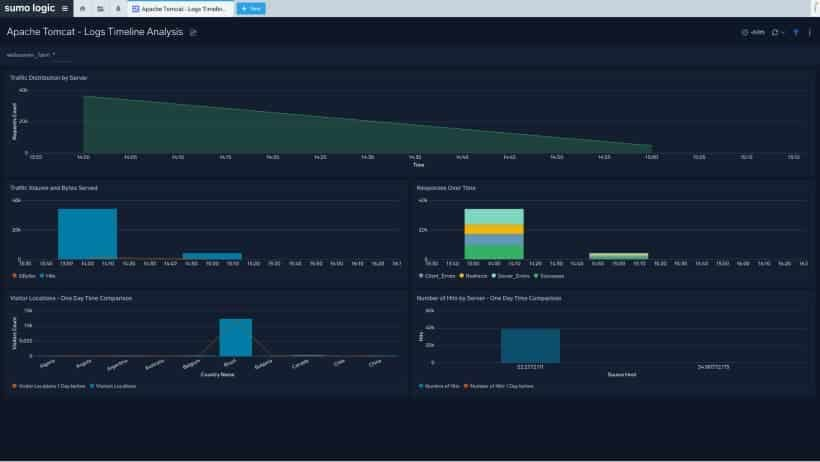

Sumo Logic ist ein cloudbasierter Dienst für Log-Management und Analytik, der speziell für IT- und Sicherheitsteams entwickelt wurde. Er unterstützt Sie beim Überwachen, Troubleshooting und Absichern Ihrer Anwendungen und Infrastruktur.

Warum ich Sumo Logic ausgewählt habe: Es glänzt durch Echtzeitanalysen und bietet kontinuierliche Erkenntnisse, die Ihrem Team helfen, schnell fundierte Entscheidungen zu treffen. Die fortschrittlichen Abfragen und Dashboards der Plattform verschaffen Ihnen wertvolle Einblicke in Ihre Daten und verbessern Ihre Fähigkeit, Vorfälle zu erkennen und darauf zu reagieren. Funktionen zur Anomalieerkennung warnen Sie bei ungewöhnlichen Aktivitäten und sorgen für Sicherheit Ihrer Systeme. Diese Fähigkeiten machen Sumo Logic zu einer wertvollen Wahl für Teams, die sofortige Einblicke benötigen.

Herausragende Funktionen & Integrationen:

Funktionen sind unter anderem fortschrittliche Abfragen und Dashboards für tiefgehende Datenanalysen. Die Anomalieerkennung unterstützt Sie bei der Identifikation ungewöhnlicher Aktivitäten. Das Echtzeit-Monitoring stellt sicher, dass Ihre Systeme ständig überwacht werden.

Integrationen umfassen AWS, Azure, Google Cloud, Kubernetes, Docker, Salesforce, Microsoft Office 365, Slack, ServiceNow und Splunk.

Pros and Cons

Pros:

- Kontinuierliche Erkenntnisse

- Echtzeitüberwachung

- Erweiterte Abfragefunktionen

Cons:

- Begrenzte Offline-Funktionalität

- Hoher Ressourcenverbrauch

Splunk ist eine Datenanalyseplattform, die für IT- und Sicherheitsteams entwickelt wurde, um Maschinendaten zu überwachen und zu analysieren. Sie liefert Erkenntnisse, die den Betrieb, die Sicherheit und die Geschäftsanalytik unterstützen. Fergal Glynn, CMO bei Mindgard, erklärte: „Mit Splunk Mission Control habe ich ein Playbook eingerichtet, das verdächtige IPs geolokalisiert und automatisch Tickets erstellt. Dadurch wurden die manuellen Schritte buchstäblich halbiert und ich konnte meine Zeit darauf verwenden, Probleme zu lösen statt ihnen nachzujagen.“

Warum ich Splunk gewählt habe: Es verarbeitet große Datenmengen mühelos. Die Echtzeit-Datenanalysefähigkeiten ermöglichen es Ihrem Team, schnell auf Erkenntnisse zu reagieren. Die anpassbaren Dashboards helfen Ihnen, Daten so zu visualisieren, wie es Ihren Anforderungen entspricht. Diese Funktionen machen Splunk zur idealen Wahl für Organisationen, die ihre Datenanalyse skalieren möchten.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten Echtzeit-Datenanalyse, die Ihnen hilft, schnelle Entscheidungen auf Grundlage aktueller Informationen zu treffen. Anpassbare Dashboards erlauben es, Ihre Datenansichten an spezifische Anforderungen anzupassen. Die Machine-Learning-Fähigkeiten der Plattform erweitern die Möglichkeit Ihres Teams, Muster und Anomalien zu erkennen.

Integrationen umfassen AWS, Microsoft Azure, Google Cloud, ServiceNow, Salesforce, Cisco, VMware, Microsoft 365, Slack und Tableau.

Pros and Cons

Pros:

- Echtzeit-Analysen

- Verarbeitet große Datenmengen

- Anpassbare Dashboards

Cons:

- Komplexe Ersteinrichtung

- Eingeschränkte Offline-Fähigkeiten

IBM Security QRadar SIEM ist ein Management-Tool für Sicherheitsinformationen und Ereignisse, das sich an IT-Sicherheitsteams richtet. Es hilft Ihnen, Sicherheitsbedrohungen in Ihrem gesamten Unternehmen zu erkennen, zu untersuchen und darauf zu reagieren.

Warum ich IBM Security QRadar SIEM ausgewählt habe: Es bietet außergewöhnliche Bedrohungsinformationen und liefert detaillierte Einblicke in potenzielle Sicherheitsprobleme. Die fortschrittlichen Analysefunktionen helfen Ihrem Team, Bedrohungen effektiv zu identifizieren und zu priorisieren. Die Überwachung in Echtzeit sorgt dafür, dass Sie stets über die Vorgänge in Ihrem Netzwerk informiert sind. Diese Eigenschaften machen QRadar SIEM zur idealen Wahl für Teams, die ihre Fähigkeiten zur Bedrohungserkennung verbessern möchten.

Herausragende Funktionen & Integrationen:

Funktionen umfassen fortschrittliche Analysen, mit denen Sie Bedrohungen entsprechend ihres potenziellen Einflusses priorisieren können. Die Überwachung in Echtzeit hält Ihr Netzwerk ständig im Blick. Das Tool bietet außerdem detaillierte forensische Analysen, die bei Untersuchungen nach Vorfällen unterstützen.

Integrationen umfassen Splunk, ServiceNow, Palo Alto Networks, Cisco, Check Point, AWS, Microsoft Azure, IBM Cloud, VMware und SAP.

Pros and Cons

Pros:

- Echtzeit-Netzwerküberwachung

- Detaillierte Bedrohungsinformationen

- Fortschrittliche Analysefähigkeiten

Cons:

- Die anfängliche Einrichtung kann technisches Fachwissen erfordern

- Begrenzte Anpassungsmöglichkeiten

Cisco Secure Endpoint, ehemals bekannt als AMP for Endpoints, ist eine cloud-native Lösung, die entwickelt wurde, um die Endpunktsicherheit Ihres Unternehmens zu stärken. Der Fokus liegt auf der Verbesserung der Fähigkeiten zur Vorfallreaktion und stellt Ihnen die notwendigen Tools bereit, um Bedrohungen effektiv zu erkennen, zu verwalten und darauf zu reagieren.

Warum ich Cisco Secure Endpoint ausgewählt habe: Ein Grund, warum ich mich für Cisco Secure Endpoint entschieden habe, sind die fortschrittlichen Funktionen zur Endpunkterkennung und Reaktion (EDR). Diese Funktion ist entscheidend für die proaktive Identifizierung und Verwaltung von Bedrohungen, damit Ihr Team schnell auf Vorfälle reagieren kann. Darüber hinaus bieten die integrierten XDR-Funktionen eine einheitliche Übersicht über Bedrohungen aus verschiedenen Vektoren, automatisieren das Vorfallmanagement und verbessern die Reaktionszeiten weiter.

Ein weiteres herausragendes Merkmal ist das Talos Threat Hunting, das durch Menschen gesteuerte Bedrohungserkennung bietet, die sich am MITRE ATT&CK-Framework orientiert. Dieser proaktive Ansatz unterstützt bei der Identifizierung versteckter Bedrohungen und liefert hochwertige Warnmeldungen sowie Empfehlungen zur Behebung. So ist Ihr Team immer einen Schritt voraus. Die Steuerung von USB-Geräten ist eine weitere wichtige Funktion, mit der Sie die Nutzung von Geräten steuern und während Untersuchungen Einblick gewinnen können.

Herausragende Funktionen und Integrationen von Cisco

Funktionen umfassen risikobasiertes Schwachstellenmanagement, das dabei hilft, Schwachstellen zu identifizieren und zu verwalten, um potenzielle Angriffsflächen zu reduzieren. Die Lösung bietet zudem umfassenden Schutz, indem Erkennung, Reaktion und Benutzerzugriffsmanagement für Endpunkte kombiniert werden – für eine robuste Sicherheit. Zudem stehen erweiterte Untersuchungsfunktionen zur Verfügung, die tiefere Einblicke in Bedrohungsaktivitäten ermöglichen und die Reaktionsstrategien verbessern.

Integrationen beinhalten Cisco Duo, Email Threat Defense, Cisco Umbrella, Cisco Secure Cloud Analytics, Cisco XDR, Meraki, SD-WAN, Webex, Amazon Web Services, Google Cloud Platform, Microsoft Azure Cloud und Cisco SecureX.

Pros and Cons

Pros:

- Erweiterte Bedrohungserkennung erhöht die Sicherheit, indem sie verschiedene Cyber-Bedrohungen effektiv identifiziert und darauf reagiert.

- Die Integration mit anderen Cisco-Sicherheitsprodukten sorgt für ein einheitliches Sicherheitsökosystem.

- Umfassende Sicherheitsfunktionen bieten mehrschichtigen Schutz und Transparenz bei Bedrohungen.

Cons:

- Integrationsprobleme mit anderen Sicherheitslösungen wie Microsoft Defender und ESET.

- Langsamere Leistung auf älterer Hardware kann bei Benutzern mit veralteten Systemen ein Problem darstellen.

Carbon Black ist eine Endpoint-Sicherheitsplattform, die für IT- und Sicherheitsteams entwickelt wurde, die sich auf den Schutz von Geräten und Daten konzentrieren. Sie hilft Ihnen, Bedrohungen für Ihre Endpunkte zu erkennen, zu verhindern und darauf zu reagieren.

Warum ich Carbon Black gewählt habe: Es überzeugt im Bereich Endpoint-Sicherheit und bietet fortschrittliche Bedrohungserkennung und -präventionsmaßnahmen. Die kontinuierlichen Überwachungsfunktionen verschaffen Ihrem Team Echtzeiteinblicke in die Endpunktaktivitäten. Die Incident-Response-Funktionen der Plattform ermöglichen schnelles Handeln zur Risikominderung. Diese Funktionalitäten machen Carbon Black zu einer verlässlichen Wahl für Teams, die Endpoint-Schutz priorisieren.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten fortschrittliche Bedrohungserkennung, die Ihnen hilft, potenzielle Sicherheitsprobleme schnell zu identifizieren. Die kontinuierliche Überwachung informiert Sie in Echtzeit über Endpunktaktivitäten. Mit Incident-Response-Funktionen können Sie Bedrohungen zügig abwehren.

Integrationen gibt es mit Splunk, IBM QRadar, ServiceNow, Palo Alto Networks, Cisco, VMware, AWS, Microsoft Azure, Okta und Zscaler.

Pros and Cons

Pros:

- Echtzeiteinblicke

- Fortschrittliche Bedrohungserkennung

- Kontinuierliche Überwachung der Endpunkte

Cons:

- Eingeschränkte Offline-Funktionen

- Hohe Lernkurve

Rapid7 InsightIDR ist ein Tool für Security Information and Event Management (SIEM), das für IT-Sicherheitsabteilungen entwickelt wurde. Es hilft Ihnen, Bedrohungen in Ihrem Netzwerk zu erkennen, zu untersuchen und darauf zu reagieren.

Warum ich Rapid7 InsightIDR ausgewählt habe: Das Tool überzeugt bei der Bedrohungserkennung durch den Einsatz von Benutzerverhaltensanalysen zur Identifikation von Anomalien. Seine visuellen Vorfall-Zeitleisten bieten einen klaren Überblick über potenzielle Sicherheitsvorfälle, sodass Ihr Team schneller reagieren kann. Die automatisierten Reaktionsfunktionen verkürzen die Zeit zur Eindämmung von Bedrohungen. Diese Merkmale machen es zu einer starken Wahl für Teams, die sich auf proaktives Bedrohungsmanagement konzentrieren.

Hervorzuhebende Funktionen & Integrationen:

Funktionen beinhalten Benutzerverhaltensanalysen, mit deren Hilfe Sie verdächtige Aktivitäten erkennen können. Visuelle Vorfall-Zeitleisten verschaffen Ihnen einen umfassenden Überblick über Sicherheitsereignisse. Die automatisierten Reaktionsmöglichkeiten des Tools unterstützen Sie bei einer effektiven Bedrohungsabwehr.

Integrationen umfassen AWS, Azure, Office 365, Cisco, Palo Alto Networks, VMware, Okta, Duo Security, ServiceNow und Splunk.

Pros and Cons

Pros:

- Automatisierte Reaktionsmöglichkeiten

- Effektive Bedrohungserkennung

- Visuelle Vorfall-Zeitleisten

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Hohe Lernkurve

Weitere Incident-Response-Software

Hier sind weitere Incident-Response-Software-Lösungen, die es zwar nicht auf meine Shortlist geschafft haben, die aber trotzdem einen Blick wert sind:

- CrowdStrike Falcon Insight

Am besten für Endpunktschutz geeignet

- Varonis

Am besten für Einblicke in die Datensicherheit

- Palo Alto Network

Am besten für KI-gestützte Bedrohungserkennung

- Tenable

Am besten für Schwachstellenmanagement geeignet

- Acutinex

Am besten für Schwachstellenerkennung

- Tripwire

Am besten geeignet zur Überwachung der Dateiintegrität

- Greenbone OpenVAS

Am besten für umfassende Schwachstellenüberprüfung geeignet

- LogRhythm

Am besten für die Bedrohungsbewertung in Echtzeit

- Cynet 360

Am besten für umfassende Bedrohungserkennung

- RSA NetWitness Platform

Am besten geeignet für forensische Einblicke in Bedrohungen

- LogPoint

Am besten für zentrale Protokollverwaltung geeignet

- McAfee ESM

Am besten für Echtzeit-Tracking und Analysen geeignet

- Cybereason Defense Platform

Am besten für Endpunktschutz

Kriterien für die Auswahl von Incident-Response-Software

Bei der Auswahl der besten Incident-Response-Software für diese Liste habe ich sowohl gängige Anforderungen von Käufern als auch typische Herausforderungen, wie Erkennung von Bedrohungen und Einhaltung von Sicherheitsvorschriften, berücksichtigt. Außerdem habe ich nachfolgendes Rahmenwerk verwendet, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle abdecken:

- Bedrohungserkennung und Monitoring

- Automatisierung von Incident-Response-Prozessen

- Log-Analyse und Verwaltung

- Compliance-Berichterstattung

- Echtzeit-Benachrichtigungen und -Alarme

Zusätzliche Besonderheiten (25% der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach einzigartigen Funktionen Ausschau gehalten, wie zum Beispiel:

- Erweiterte Bedrohungsinformationen

- Analyse des Benutzerverhaltens

- Integration mit Tools von Drittanbietern

- Individuell anpassbare Dashboards

- Funktionen für maschinelles Lernen

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu gewinnen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Einarbeitungszeit

- Zugänglichkeit auf verschiedenen Geräten

- Anpassungsmöglichkeiten

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich folgende Kriterien herangezogen:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Vorlagen und Leitfäden

- Unterstützende Onboarding-Webinare

- Reaktionsschnelle Chatbots zur Unterstützung

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu beurteilen, habe ich Folgendes berücksichtigt:

- Rund-um-die-Uhr-Support

- Mehrere Support-Kanäle

- Reaktionsgeschwindigkeit auf Anfragen

- Umfassende Wissensdatenbank

- Zugang zu dedizierten Account-Managern

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Transparente Preisstruktur

- Funktionsumfang im Verhältnis zum Preis

- Rabatte für Jahresabos

- Skalierbarkeit der Preismodelle

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen auf Folgendes geachtet:

- Allgemeine Zufriedenheitsbewertung

- Feedback zur Zuverlässigkeit

- Kommentare zur Benutzerfreundlichkeit

- Erfahrungen mit dem Kundensupport

- Berichte über die Rendite (ROI)

Wie wählt man Incident-Response-Software aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie den Überblick behalten, wenn Sie Ihren individuellen Auswahlprozess durchlaufen, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Worauf zu achten ist |

| Skalierbarkeit | Stellen Sie sicher, dass die Software mit den Anforderungen Ihres Unternehmens wachsen kann. Prüfen Sie, ob sie größere Datenmengen und mehr Nutzer verarbeiten kann, ohne die Performance zu beeinträchtigen. |

| Integration | Überprüfen Sie, ob sich die Software nahtlos in Ihre bestehenden Tools wie SIEM-Software-Systeme, Cloud-Dienste und Endpunktsicherheitslösungen integrieren lässt. Dies optimiert Ihre Arbeitsabläufe und verbessert die Effizienz. |

| Anpassbarkeit | Suchen Sie nach Software, bei der Sie Dashboards, Benachrichtigungen und Berichte an Ihre spezifischen Bedürfnisse anpassen können. Eine individuelle Anpassung stellt sicher, dass das Tool Ihre betrieblichen Anforderungen erfüllt. |

| Benutzerfreundlichkeit | Wählen Sie Software mit einer intuitiven Oberfläche, um die Einarbeitungszeit für Ihr Team zu verkürzen. Eine benutzerfreundliche Gestaltung beschleunigt die Bereitstellung und verbessert die Akzeptanz. |

| Budget | Bewerten Sie die Gesamtkosten, einschließlich Abo-Gebühren, Einrichtungskosten und möglicher Zusatzmodule. Achten Sie darauf, dass das Tool alle Anforderungen erfüllt und ins Budget passt. |

| Sicherheitsmaßnahmen | Vergewissern Sie sich, dass die Software über umfassende Sicherheitsfunktionen wie Verschlüsselung, IT-Alarmierungssoftware und regelmäßige Updates verfügt. Dies ist entscheidend für den Schutz sensibler Daten und die Einhaltung von Branchenstandards. |

| Support-Services | Berücksichtigen Sie das Angebot an Kundensupport – zum Beispiel Rund-um-die-Uhr-Hilfe und persönliche Account-Manager. Schneller und verlässlicher Support kann bei Vorfällen entscheidend sein. |

| Compliance | Stellen Sie sicher, dass die Software alle für Ihr Unternehmen geltenden Standards und Compliance-Anforderungen wie GDPR oder HIPAA erfüllt, um Sanktionen und rechtliche Probleme zu vermeiden. |

Trends bei Incident-Response-Software

In meiner Recherche habe ich zahlreiche Produktaktualisierungen, Pressemitteilungen und Release-Logs verschiedener Anbieter von Incident-Response-Software ausgewertet. Hier sind einige der aufkommenden Trends, die ich besonders beobachte:

- KI-gestützte Bedrohungserkennung: Immer mehr Anbieter setzen KI ein, um die Fähigkeiten zur Bedrohungserkennung zu verbessern. KI hilft dabei, Muster und Anomalien schneller zu erkennen und bietet Einblicke in Echtzeit. Unternehmen wie IBM QRadar sind führend im Bereich KI-gestützter Analysen.

- Cloud-native Lösungen: Anbieter verlagern ihre Architekturen verstärkt in die Cloud, was für bessere Skalierbarkeit und Flexibilität sorgt. Dieser Trend unterstützt Remote-Teams und vereinfacht den Zugriff auf Updates. Lösungen wie CrowdStrike Falcon sind vollständig cloudbasiert und ermöglichen eine nahtlose Bereitstellung.

- Zero-Trust-Sicherheitsmodelle: Die Implementierung eines Zero-Trust-Ansatzes wird immer wichtiger. Dieses Modell stellt sicher, dass jede Zugriffsanfrage überprüft wird, wodurch das Risiko interner Bedrohungen reduziert wird. Palo Alto Networks hat Zero-Trust-Prinzipien in sein Angebot integriert.

- Verhaltensbasierte Analysen: Immer mehr Tools integrieren verhaltensbasierte Analysen, um ungewöhnliche Benutzeraktivitäten zu erkennen. Dies hilft, interne Bedrohungen und kompromittierte Konten zu identifizieren. Rapid7 InsightIDR verwendet Verhaltensanalysen zur Optimierung der Bedrohungserkennung.

- Integrierte Threat-Intelligence-Feeds: Immer mehr Anbieter stellen integrierte Threat-Intelligence-Feeds zur Verfügung, die aktuelle Informationen über Bedrohungen liefern. Damit können Risiken besser priorisiert werden. FireEye Helix bietet eine umfassende Integration von Bedrohungsinformationen.

Was ist Incident Response Software?

Incident Response Software ist eine Sammlung von Tools, die Unternehmen dabei unterstützen, Cybersecurity-Bedrohungen zu erkennen, zu verwalten und darauf zu reagieren. IT-Sicherheitsfachleute und Incident-Response-Teams nutzen diese Tools in der Regel, um ihre Netzwerke und Daten zu schützen.

Bedrohungserkennung, Echtzeitüberwachung und automatisierte Warnmeldungen helfen dabei, Risiken zu identifizieren und Vorfälle effizient zu verwalten. Bei der Auswahl empfiehlt es sich, umfassende Cyber Incident Response Services zu prüfen, die diese essenziellen Funktionen bieten. Insgesamt steigern diese Tools die Fähigkeit eines Unternehmens, Sicherheit und Compliance aufrechtzuerhalten.

Funktionen von Incident Response Software

Achten Sie bei der Auswahl von Incident Response Software auf die folgenden Schlüsselfunktionen:

- Automatisierte Warnmeldungen: Benachrichtigt Ihr Team sofort, wenn Bedrohungen oder ungewöhnliche Aktivitäten erkannt werden, sodass Sie handeln können, bevor kleine Probleme zu großen werden.

- Fallmanagement: Organisiert alle Vorfalldetails, Beweismittel und die Kommunikation an einem zentralen Ort. So behalten Sie den Überblick, können Aufgaben zuweisen und stellen sicher, dass nichts übersehen wird.

- Playbook-Automatisierung: Ermöglicht das Erstellen und Einsetzen standardisierter, schrittweiser Reaktionsverfahren. Die Automatisierung von Routinetätigkeiten sorgt für eine schnellere und fehlerärmere Reaktion, besonders in Stresssituationen.

- Vorfallerfassung und -berichterstattung: Bietet eine einfache Möglichkeit, den Lebenszyklus jedes Vorfalls von der Entdeckung bis zur Lösung zu verfolgen und detaillierte Berichte darüber zu erstellen, wie der Vorfall gehandhabt wurde. Diese Erkenntnisse helfen Ihnen, Muster zu erkennen und Ihre Prozesse mit der Zeit zu verbessern.

- Integrationen mit Drittanbietern: Verbindet sich mit anderen Sicherheits- und IT-Tools (wie SIEMs, E-Mail- und Ticket-Systemen), sodass Sie Daten sammeln und koordiniert agieren können, ohne zwischen verschiedenen Plattformen wechseln zu müssen.

- Rollenbasierte Zugriffskontrollen: Stellt sicher, dass sensible Informationen nur den richtigen Teammitgliedern zugänglich sind. Das schützt die Daten Ihres Unternehmens und hält vertrauliche Details während eines Vorfalls sicher.

- Kommunikationstools: Bietet sichere Kanäle für Ihr Team, um in Echtzeit zu chatten, Updates zu teilen und die Reaktionen zu koordinieren. Gute Kommunikation ist entscheidend, wenn jede Sekunde zählt.

- Forensische Datenerfassung: Unterstützt die Sammlung und Sicherung kritischer Beweise während eines Vorfalls. So können Sie den Vorfall nachvollziehen und eventuelle Ermittlungen oder Audits nach dem Vorfall unterstützen.

- Anpassbare Dashboards: Zeigt die wichtigsten Kennzahlen und Warnmeldungen übersichtlich und auf einen Blick an. Durch die Personalisierung Ihres Dashboards erkennen Sie Trends und dringende Probleme schneller.

Typische KI-Funktionen von Incident Response Software

Über die Standardfunktionen von Incident Response Software hinaus integrieren viele dieser Lösungen KI mit Funktionen wie:

- Automatisierte Bedrohungserkennung: Nutzt KI, um den Netzwerkverkehr und Systemprotokolle kontinuierlich zu überwachen und verdächtige Muster oder ungewöhnliches Verhalten schneller und genauer als herkömmliche regelbasierte Tools zu erkennen.

- Intelligente Priorisierung von Warnmeldungen: Sortiert und stuft Warnungen ein, indem sie deren Kontext und potenzielle Auswirkungen analysiert. So können Sie sich auf das Wesentliche konzentrieren, anstatt in Falschmeldungen unterzugehen.

- KI-gestützte Ursachenanalyse: Durchsucht riesige Mengen an Vorfall-Daten, um schnell herauszufinden, warum und wie es zu einem Vorfall kam. Das beschleunigt Ihre Untersuchung und hilft, Wiederholungen zu vermeiden.

- Anomalieerkennung: Nutzt maschinelles Lernen, um Abweichungen vom normalen Benutzer- oder Systemverhalten zu erkennen und frühzeitige Anzeichen für eine Kompromittierung zu melden, die Menschen möglicherweise übersehen würden.

- Vorhersage von Vorfällen: Sagt wahrscheinliche zukünftige Bedrohungen oder Schwachstellen basierend auf historischen Mustern voraus, sodass Sie vom reaktiven zum proaktiven Handeln übergehen und potenzielle Lücken schließen können, bevor Angreifer sie entdecken.

Vorteile von Incident-Response-Software

Die Einführung von Incident-Response-Software bietet Ihrem Team und Unternehmen mehrere Vorteile. Hier sind einige, auf die Sie sich freuen können:

- Schnellere Bedrohungserkennung: Echtzeitüberwachung und automatisierte Warnungen helfen Ihrem Team, Bedrohungen schnell zu erkennen und anzugehen.

- Verbesserte Compliance: Compliance-Berichtsfunktionen unterstützen Sie bei der Einhaltung branchenspezifischer Vorschriften und reduzieren das Risiko von Strafen.

- Verbesserte Sicherheitslage: Durch kontinuierliche Überwachung und Bedrohungserkennung wird Ihre Gesamtsicherheit gestärkt.

- Effizientere Ressourcenzuweisung: Fortschrittliche Analysen priorisieren Bedrohungen, sodass Ihr Team sich auf die dringendsten Probleme konzentrieren kann.

- Reduzierte Reaktionszeit: Automatisierung in der Incident Response minimiert die Auswirkungen von Sicherheitsverletzungen und ermöglicht schnelle Maßnahmen.

- Aussagekräftige Datenanalyse: Analysen des Benutzerverhaltens liefern Einblicke in potenzielle Insider-Bedrohungen und verbessern die Sicherheitsmaßnahmen.

- Flexible Integration: Integrationsmöglichkeiten sorgen für einen reibungslosen Betrieb mit bestehenden Tools und verbessern die Workflow-Effizienz.

Kosten und Preise von Incident-Response-Software

Die Wahl einer Incident-Response-Software erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Pläne, deren Durchschnittspreise und typische Funktionen von Incident-Response-Software zusammen:

Vergleichstabelle für Pläne von Incident-Response-Software

| Plan-Typ | Durchschnittlicher Preis | Gemeinsame Funktionen |

| Free Plan | $0 | Basis-Intrusion Detection Software, begrenzte Warnungen und Community-Support. |

| Personal Plan | $5-$25/user/month | Echtzeitüberwachung, automatisierte Warnungen und grundlegende Berichterstattung. |

| Business Plan | $30-$75/user/month | Erweiterte Analysen, Compliance-Berichte und Analysen des Benutzerverhaltens. |

| Enterprise Plan | $80-$150/user/month | Anpassbare Dashboards, Integrationsmöglichkeiten und dedizierter Support. |

Häufig gestellte Fragen zur Incident Response Software

Hier finden Sie Antworten auf häufige Fragen zur Incident Response Software:

Wie können Sie die Wirksamkeit eines Incident Response Plans mit Software sicherstellen?

Verwenden Sie Software, die regelmäßige Tests, Echtzeitüberwachung und klare Workflows unterstützt, um Ihren Plan effektiv zu halten. Verfolgen Sie Vorfälle, automatisieren Sie Playbooks und überprüfen Sie Reaktionsmetriken, um Schwachstellen schnell zu erkennen. Stellen Sie sicher, dass Ihre Tools sich mit Kommunikations- und Protokollierungssystemen integrieren und planen Sie regelmäßige Tabletop-Übungen, um sowohl Ihr Team als auch die Plattform zu testen.

Wie verbessert Verhaltensanalyse die Incident Response?

Verhaltensanalyse erkennt ungewöhnliche Muster, indem sie lernt, wie ‘normal’ Ihre Systeme funktionieren. Mit Incident Response Plattformen erhalten Sie Warnmeldungen über potenzielle Bedrohungen durch Abweichungen, wie unerwartete Anmeldestandorte oder Dateizugriffe. So kann Ihr Team schnelle, schwer erkennbare oder sich entwickelnde Angriffe identifizieren, die mit Standardregeln möglicherweise übersehen werden.

Welche Vorteile bieten automatisierte Warnmeldungen für Incident Response Teams?

Automatisierte Warnmeldungen beschleunigen die Reaktion, indem sie Ihr Team sofort über verdächtige Aktivitäten informieren. Sie sind zuverlässig und verhindern, dass Vorfälle übersehen werden, sodass Sie Bedrohungen sofort angehen können. Echtzeit-Benachrichtigungen verbessern die Reaktionszeit und stellen sicher, dass alle denselben Prozess einhalten – für Konsistenz in allen Schichten.

Warum ist Skalierbarkeit bei Incident Response Software wichtig?

Skalierbarkeit bedeutet, dass Ihre Software mehr Daten, Benutzer und Integrationen bewältigen kann, wenn Ihr Unternehmen wächst. Sie geraten nicht ins Stocken oder müssen nach einer Fusion oder in einer Wachstumsphase die Plattform wechseln. Für CTOs garantiert das, dass größere und komplexere Umgebungen weiterhin mit demselben vertrauenswürdigen Toolset geschützt werden können.

Welche Integrationen sollte Incident Response Software für IT-Umgebungen im Unternehmen unterstützen?

Achten Sie auf Lösungen, die sich mit Ihrem SIEM, Cloud-Anbietern, Endpoint Detection, Ticket-Systemen und Kommunikationsplattformen wie Slack oder Teams integrieren lassen. Suchen Sie Software, die sich mit Ihren Monitoring-Plattformen wie u003ca href=u0022https://thectoclub.com/tools/sumologic-alternative/u0022u003eSumo Logic oder Alternativenu003c/au003e und DevSecOps-Tools verbinden lässt. Nahtlose Integrationen ermöglichen es, Untersuchungen zu starten, Tickets zu automatisieren und Vorfälle zu eskalieren, ohne das Tool zu wechseln – für schnellere und koordinierte Reaktionen.

Wie messen Sie den ROI bei Investitionen in Incident Response Software?

Messen Sie den ROI, indem Sie reduzierte Reaktionszeiten, weniger schwerwiegende Vorfälle und die eingesparte manuelle Arbeit Ihres Teams verfolgen. Berücksichtigen Sie auch vermiedene Bußgelder, bessere Verfügbarkeit und geringere Kosten für Untersuchungen von Fehlalarmen. Wenn Ihre Plattform Arbeitsabläufe vereinfacht und Ihr Geschäft reibungslos weiterläuft, erhalten Sie echten Mehrwert.

Kann Incident Response Software bei der Einhaltung gesetzlicher Vorschriften helfen?

Ja, viele Plattformen automatisieren die Beweissicherung, sorgen für lückenlose Dokumentation von Vorfällen und generieren prüfungsfertige Berichte. Das vereinfacht Audits und hilft Ihnen zu belegen, dass Ihre Reaktion den Regelwerken wie GDPR oder HIPAA entspricht – und reduziert gleichzeitig den Zeitaufwand für die Dokumentation.

Wie geht es weiter?

Stärken Sie das Wachstum Ihres SaaS und Ihre Führungskompetenzen.

Abonnieren Sie unseren Newsletter für die neuesten Einblicke von CTOs und aufstrebenden Tech-Führungskräften.

Wir unterstützen Sie mit Leitfäden, Ressourcen und Strategien von führenden Experten dabei, klüger zu skalieren und stärker zu führen!