Beste EDR-Tools Übersicht

Die besten EDR-Tools helfen Sicherheitsteams dabei, Bedrohungen frühzeitig zu erkennen, verdächtige Aktivitäten zu untersuchen und schnell auf Angriffe an Endpunkten zu reagieren. Sie bieten Echtzeit-Transparenz, automatisierte Erkennung und klare Einblicke in Verhaltensweisen, die auf Malware, laterale Bewegung oder kompromittierte Konten hindeuten.

Wenn Sicherheitslücken unbemerkt bleiben, manuelle Untersuchungen die Reaktionszeit verlangsamen oder Endpunktaktivitäten über verschiedene Tools verstreut sind, können sich Bedrohungen ausbreiten, bevor Teams sie eindämmen können. Diese Herausforderungen erhöhen das Risiko, erschweren die Reaktion auf Vorfälle und schränken die Möglichkeiten der Sicherheitsteams ein, Benutzer und Systeme zu schützen.

Mit über 20 Jahren Branchenerfahrung als Chief Technology Officer habe ich dutzende EDR-Tools unter realen Bedingungen getestet und bewertet, um deren Erkennungsgenauigkeit, Untersuchungsfunktionen und Integrationsqualität zu beurteilen. Dieser Leitfaden hebt die besten EDR-Tools hervor, die Teams helfen, Sicherheitsrisiken zu minimieren. Jede Rezension behandelt Funktionen, Vor- und Nachteile sowie die besten Anwendungsfälle, sodass Sie das passende Tool auswählen können.

Warum Sie unseren Software-Bewertungen vertrauen können

Wir testen und bewerten SaaS-Entwicklungssoftware seit 2023. Als Technikexperten wissen wir, wie entscheidend und schwierig die richtige Softwarewahl ist. Wir investieren viel in gründliche Recherchen, um unserem Publikum zu besseren Kaufentscheidungen zu verhelfen.

Wir haben über 2.000 Tools für verschiedene SaaS-Entwicklungsanwendungen getestet und mehr als 1.000 umfassende Software-Bewertungen verfasst. Erfahren Sie wie wir transparent bleiben & lesen Sie unsere Software-Bewertungsmethodik.

EDR-Tools Preisvergleich

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-EDR-Tool-Auswahl zusammen, damit Sie das passende für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Ransomware-Verschlüsselungsschutz | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten geeignet für KI-gestützte Bedrohungserkennung | Nein | $45/user/month | Website | |

| 3 | Am besten für kleine bis mittelgroße Unternehmen geeignet | Nein | $30/user/month (jährliche Abrechnung) | Website | |

| 4 | Am besten geeignet für Skalierbarkeit auf Unternehmensebene | Not available | $40/user/month (jährliche Abrechnung) | Website | |

| 5 | Am besten für integrierte Bedrohungsintelligenz geeignet | Nein | $20/user/month (jährlich abgerechnet) | Website | |

| 6 | Am besten geeignet für hybride Cloud-Umgebungen | Nein | $59/Nutzer/Jahr (jährlich abgerechnet) | Website | |

| 7 | Am besten geeignet für cloud-native Architektur | Nein | Auf Anfrage erhältlich | Website | |

| 8 | Am besten geeignet für adaptive Bedrohungsreaktion | Not available | $25/User/Monat (jährlich abgerechnet) | Website | |

| 9 | Am besten für MSPs und IT-Dienstleister geeignet | Nein | $20/user/month (jährliche Abrechnung) | Website | |

| 10 | Am besten geeignet für Malware-Jagd | Nein | $25/user/month (jährlich abgerechnet) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

EDR-Tools Testberichte

Im Folgenden finden Sie meine ausführlichen Zusammenfassungen der besten EDR-Tools, die es auf meine Auswahlliste geschafft haben. Meine Reviews geben Ihnen einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie das beste für Ihren Bedarf finden.

Heimdal bietet eine umfassende Cybersicherheitsplattform, die auf die Bedürfnisse von Branchen wie Gesundheitswesen, Bildung und kleinen bis mittelständischen Unternehmen (KMU) zugeschnitten ist, die einen robusten Endpunktschutz suchen. Die Endpoint Detection and Response (EDR)-Funktionen sind Teil einer einheitlichen Suite, die auch Netzwerksicherheit, Threat Hunting und E-Mail-Sicherheit umfasst. Durch die Integration dieser Features adressiert Heimdal die Herausforderungen von unbefugtem Zugriff und Cyberbedrohungen und ist somit eine wertvolle Wahl für Organisationen, die ihre IT-Sicherheitsinfrastruktur verbessern möchten.

Warum ich Heimdal gewählt habe

Ich habe Heimdal aufgrund seines einzigartigen Ansatzes ausgewählt, mehrere Sicherheitslösungen in einer einzigen Plattform zu vereinen – besonders attraktiv für Unternehmen, die ihre Cybersecurity-Maßnahmen effizient gestalten möchten. Die fortschrittlichen Threat-Hunting-Fähigkeiten in Kombination mit Echtzeit-Überwachung ermöglichen eine proaktive Bedrohungserkennung und -reaktion. Außerdem sorgt Heimdals Einhaltung von Standards wie Cyber Essentials und ISO 27001 für Sicherheit bei Unternehmen, die Wert auf regulatorische Vorgaben legen. Diese Eigenschaften machen Heimdal zu einer überzeugenden Wahl für alle, die ihren Endpunktschutz mit einer All-in-One-Lösung verstärken möchten.

Heimdal Hauptfunktionen

Zusätzlich zu dem integrierten Plattform-Ansatz bietet Heimdal mehrere herausragende Funktionen:

- Threat Intelligence Platform: Liefert Echtzeit-Bedrohungsinformationen, damit Ihr Team neuen Cyberbedrohungen stets einen Schritt voraus bleibt.

- Vulnerability Management: Automatisiert Patch-Management und Asset-Tracking, damit Ihre Systeme immer auf dem neuesten Stand sind.

- Ransomware Encryption Protection: Schützt Ihre Organisation vor Ransomware-Angriffen, indem unautorisierte Verschlüsselungsversuche unterbunden werden.

- Privilege Elevation & Delegation Management: Verwaltet Benutzerrechte zur Vermeidung von unbefugtem Zugriff und potenziellen Sicherheitsverstößen.

Heimdal Integrationen

Native Integrationen werden derzeit von Heimdal nicht aufgeführt; die Plattform unterstützt jedoch API-basierte, individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiert Patch-Management an Endgeräten

- Starke Erkennung von Schwachstellen und Bedrohungen

- Detaillierte Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Die Benutzeroberfläche erfordert eine Einarbeitungszeit

SentinelOne ist eine KI-gesteuerte Cybersecurity-Plattform, die für eine Vielzahl von Branchen wie Finanzwesen, Gesundheitswesen und Bildung entwickelt wurde. Im Mittelpunkt steht die Endpoint Detection and Response (EDR), die Funktionen zur Bedrohungsjagd in Echtzeit und Datenanalyse bereitstellt, um Sicherheitsprozesse zu verbessern.

Warum ich SentinelOne gewählt habe: Der Fokus auf KI-gestützte Bedrohungserkennung hebt sie von anderen EDR-Lösungen ab. Die autonomen Funktionen zur Prävention, Erkennung und Reaktion sind entscheidende Unterscheidungsmerkmale und ermöglichen es Ihrem Team, Sicherheitsprozesse effektiv zu automatisieren. Die Singularity-Plattform integriert Sicherheitsoperationen, während AI-SIEM das autonome Sicherheitsmanagement unterstützt. Diese Eigenschaften tragen dazu bei, dass SentinelOne als bevorzugte Wahl für Organisationen gilt, die nach effizienten Cybersecurity-Lösungen suchen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Bedrohungsjagd in Echtzeit, wodurch Ihr Team Bedrohungen schnell identifizieren kann. Die Datenanalyse-Fähigkeiten der Plattform liefern wertvolle Einblicke in potenzielle Schwachstellen. Verwaltete Dienste wie Singularity MDR und Vigilance MDR bieten umfassende Endpoint-Abdeckung und 24/7-Überwachung.

Integrationen umfassen Splunk, IBM QRadar, ServiceNow, AWS, Azure, Google Cloud, Okta, CrowdStrike, Palo Alto Networks und Cisco.

Pros and Cons

Pros:

- KI-gestützte Bedrohungserkennung

- Autonome Sicherheitsprozesse

- Bedrohungsjagd in Echtzeit

Cons:

- Komplexer Einrichtungsprozess

- Erfordert technisches Know-how

Kaspersky ist eine Cybersicherheitslösung, die speziell für kleine und mittelgroße Unternehmen entwickelt wurde und sich auf Endpoint Detection and Response (EDR) konzentriert. Sie bietet grundlegende Sicherheitsfunktionen wie Bedrohungserkennung, Analyse und Vorfallreaktion, um Ihre Unternehmensumgebung zu schützen.

Warum ich Kaspersky gewählt habe: Der gezielte Ansatz für kleine und mittelgroße Unternehmen hebt es von anderen EDR-Tools ab. Die Lösung stellt benutzerfreundliche Verwaltungskonsolen bereit, sodass sie auch für Teams ohne umfassende technische Kenntnisse zugänglich ist. Automatisiertes Threat Hunting und Incident Response sind besonders für Unternehmen mit begrenzten IT-Ressourcen entscheidend. Die Fähigkeit des Tools, sich an verschiedene Unternehmensgrößen anzupassen, sorgt dafür, dass Ihre Sicherheitsanforderungen effektiv erfüllt werden.

Herausragende Funktionen & Integrationen:

Funktionen umfassen automatisiertes Threat Hunting, das Ihrem Team hilft, Bedrohungen effizient zu identifizieren. Die intuitive Verwaltungskonsole vereinfacht die Überwachung, sodass Sie sich auf andere Prioritäten konzentrieren können. Die Fähigkeiten zur Reaktion auf Vorfälle ermöglichen schnelles Handeln bei potenziellen Sicherheitsverstößen.

Integrationen umfassen Microsoft Active Directory, VMware, Citrix, SIEM, IBM QRadar, Splunk, ServiceNow, ConnectWise und AWS.

Pros and Cons

Pros:

- Benutzerfreundliche Oberfläche

- Anpassbare Sicherheitsrichtlinien

- Effektive Bedrohungserkennung

Cons:

- Gelegentliche Fehlalarme

- Einfache Reporting-Funktionen

Am besten geeignet für Skalierbarkeit auf Unternehmensebene

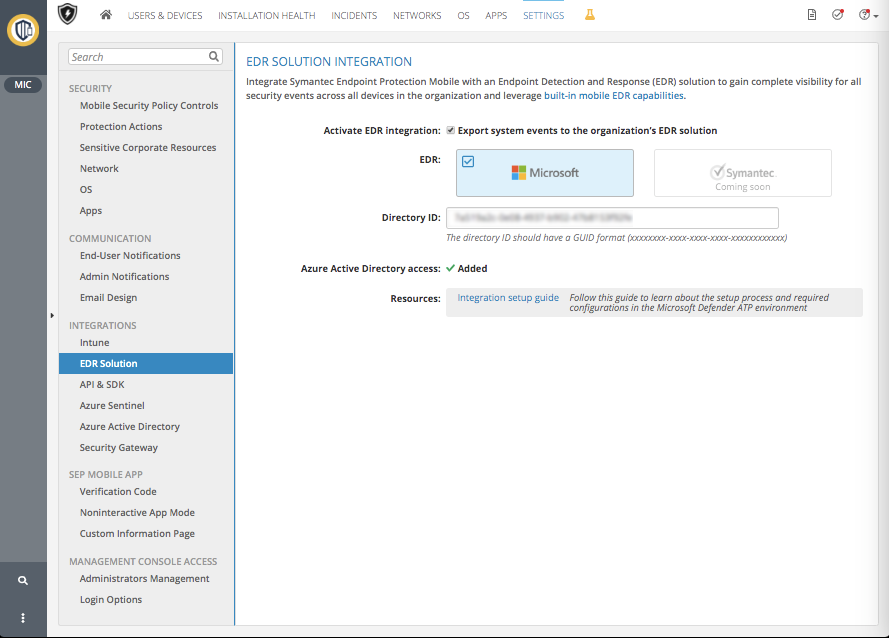

Broadcom Symantec Endpoint Security ist eine umfassende Sicherheitslösung, die für große Unternehmen entwickelt wurde. Sie bietet Endpunktschutz, Erkennung und Reaktionsmöglichkeiten, um die IT-Umgebung Ihres Unternehmens abzusichern.

Warum ich Broadcom Symantec Endpoint Security ausgewählt habe: Der Fokus auf Skalierbarkeit im Unternehmensmaßstab macht dieses Tool ideal für große Organisationen. Es bietet fortschrittlichen Bedrohungsschutz und Echtzeitanalysen, die für das Management umfangreicher Netzwerke essenziell sind. Die zentrale Verwaltungsoberfläche vereinfacht die Überwachung für Ihr IT-Team. Darüber hinaus sorgt die Anpassungsfähigkeit der Lösung an verschiedene Infrastrukturen dafür, dass sie den vielfältigen Anforderungen großer Unternehmen gerecht wird.

Hervorstechende Funktionen & Integrationen:

Zu den Funktionen gehören fortschrittlicher Bedrohungsschutz, der Ihr Netzwerk vor ausgeklügelten Angriffen schützt. Die Echtzeitanalyse bietet Einblicke, die Ihrem Team dabei helfen, schnell auf Bedrohungen zu reagieren. Zentrales Management vereinfacht die Überwachung mehrerer Endpunkte im gesamten Unternehmen.

Zu den Integrationen zählen Microsoft Active Directory, IBM QRadar, Splunk, ServiceNow, AWS, Azure, Google Cloud, Cisco und VMware.

Pros and Cons

Pros:

- Skalierbar für große Unternehmen

- Fortschrittlicher Bedrohungsschutz

- Zentrale Verwaltungsoberfläche

Cons:

- Benötigt dedizierte IT-Ressourcen

- Hoher Ressourcenverbrauch

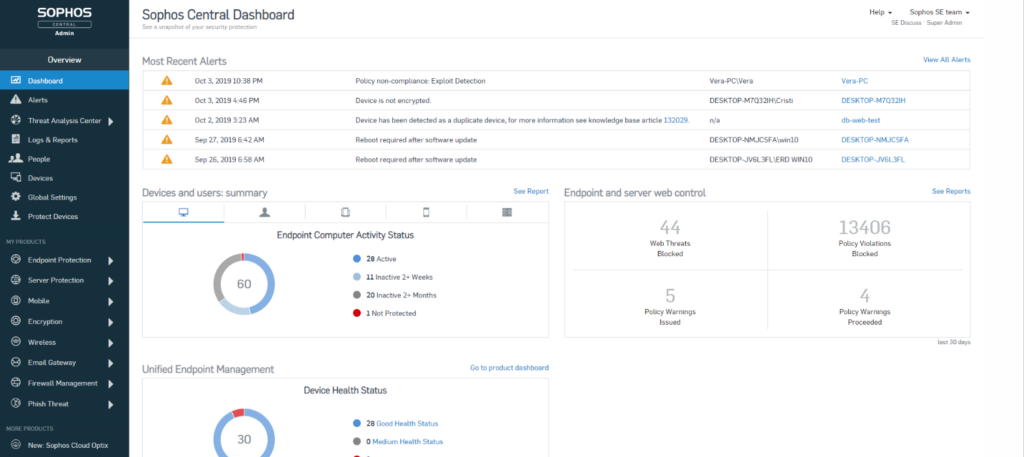

Sophos EDR ist eine Cybersicherheitslösung mit Schwerpunkt auf Endpoint Detection and Response, die für Unternehmen unterschiedlicher Größe geeignet ist. Sie bietet Funktionen zur Bedrohungserkennung, Untersuchung und Reaktion und verbessert so Ihre Sicherheitslage.

Warum ich Sophos EDR gewählt habe: Die integrierte Bedrohungsintelligenz macht sie zur Top-Wahl für Unternehmen, die umfassende Einblicke benötigen. Das Tool bietet synchronisierte Sicherheit, mit der Ihr Team Bedrohungen über mehrere Endpunkte hinweg effizient verwalten kann. Bedrohungsindikatoren liefern Echtzeitdaten, mit denen Sie Risiken schnell einschätzen und darauf reagieren können. Die Fähigkeit der Lösung, Bedrohungsanalysen in ihre Abläufe zu integrieren, sorgt dafür, dass Ihr Unternehmen über potenzielle Gefahren informiert bleibt.

Herausragende Funktionen & Integrationen:

Funktionen sind unter anderem synchronisierte Sicherheit, die eine nahtlose Kommunikation zwischen Endpunkten ermöglicht. Echtzeit-Bedrohungsindikatoren geben Ihrem Team die notwendigen Einblicke, um rasch zu handeln. Die Untersuchungsfunktionen des Tools erlauben eine detaillierte Analyse potenzieller Sicherheitsvorfälle.

Integrationen umfassen Microsoft Azure, AWS, Google Cloud, Splunk, ServiceNow, IBM QRadar, Palo Alto Networks, Cisco, Fortinet und Check Point.

Pros and Cons

Pros:

- Synchronisierte Sicherheitsfunktionen

- Integrierte Bedrohungsintelligenz

- Echtzeit-Bedrohungsindikatoren

Cons:

- Kann ressourcenintensiv sein

- Eingeschränkte erweiterte Berichterstattung

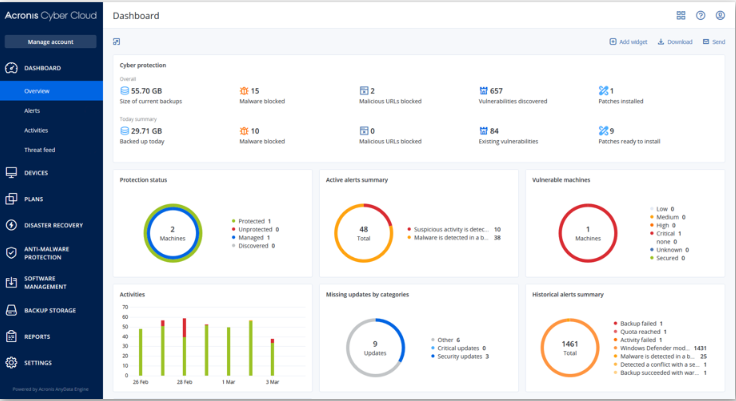

Acronis ist eine Cybersecurity- und Datenschutzlösung, die für Unternehmen konzipiert wurde, die in hybriden Cloud-Umgebungen arbeiten. Sie bietet integrierte Backup-, Notfallwiederherstellungs- und Endpunktschutzfunktionen, um Ihre Daten und Systeme zu sichern.

Warum ich Acronis ausgewählt habe: Die Fähigkeit, in hybriden Cloud-Umgebungen effektiv zu arbeiten, macht diese Lösung zu einer guten Wahl für Unternehmen mit vielfältigen IT-Infrastrukturen. Das Tool bietet einen einheitlichen Datenschutz, sodass Ihre Daten auf verschiedenen Plattformen sicher bleiben. Fortschrittliche Backup-Funktionen ermöglichen eine schnelle Datenwiederherstellung im Falle von Vorfällen. Die Notfallwiederherstellungsfunktionen bieten Sicherheit, da Sie wissen, dass Ihre Geschäftsvorgänge mit minimalen Unterbrechungen fortgesetzt werden können.

Herausragende Funktionen & Integrationen:

Funktionen umfassen erweiterte Backup-Optionen, die eine schnelle Datenwiederherstellung sicherstellen. Die Notfallwiederherstellungsfunktionen helfen, die Geschäftskontinuität bei Störungen aufrechtzuerhalten. Der einheitliche Datenschutz schützt Ihre Daten plattformübergreifend und bietet eine umfassende Abdeckung.

Integrationen umfassen Microsoft Azure, AWS, Google Cloud, VMware, Hyper-V, ConnectWise, Autotask, Plesk, cPanel und Parallels.

Pros and Cons

Pros:

- Erweiterte Backup-Funktionen

- Effektiv in hybriden Umgebungen

- Umfassender Datenschutz

Cons:

- Komplexe Ersteinrichtung

- Erfordert technisches Fachwissen

CrowdStrike Falcon® Go ist eine cloud-native Endpoint-Schutzlösung, die für Unternehmen entwickelt wurde, die Wert auf skalierbare Sicherheit legen. Sie bietet Funktionen zur Endpunkt-Erkennung, Bedrohungsanalyse und Reaktion, um die digitale Umgebung Ihres Unternehmens zu schützen.

Warum ich CrowdStrike Falcon® Go ausgewählt habe: Die cloud-native Architektur des Tools macht es ideal für Unternehmen, die Skalierbarkeit und Flexibilität priorisieren. Es liefert Echtzeit-Bedrohungsinformationen, sodass Ihr Team schnell auf Vorfälle reagieren kann. Der schlanke Agent sorgt dafür, dass die Systemleistung nur minimal beeinträchtigt wird, was es für unterschiedlichste IT-Umgebungen geeignet macht. Die einfache Bereitstellung und Verwaltung erhöht zusätzlich die Attraktivität für Teams jeder Größe.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten Echtzeit-Bedrohungsinformationen, die Ihr Team über neue Gefahren auf dem Laufenden halten. Der leichte Agent sorgt für einen reibungslosen Betrieb Ihrer Systeme ohne Performance-Probleme. Die einfache Implementierung ermöglicht es Ihrem Team, die Lösung schnell einzuführen.

Integrationen umfassen AWS, Microsoft Azure, Google Cloud, Splunk, ServiceNow, IBM QRadar, Okta, Palo Alto Networks, Cisco und Fortinet.

Pros and Cons

Pros:

- Cloud-native Architektur

- Echtzeit-Bedrohungsinformationen

- Leichter Agent

Cons:

- Ständige Internetverbindung benötigt

- Eventuell technischer Support erforderlich

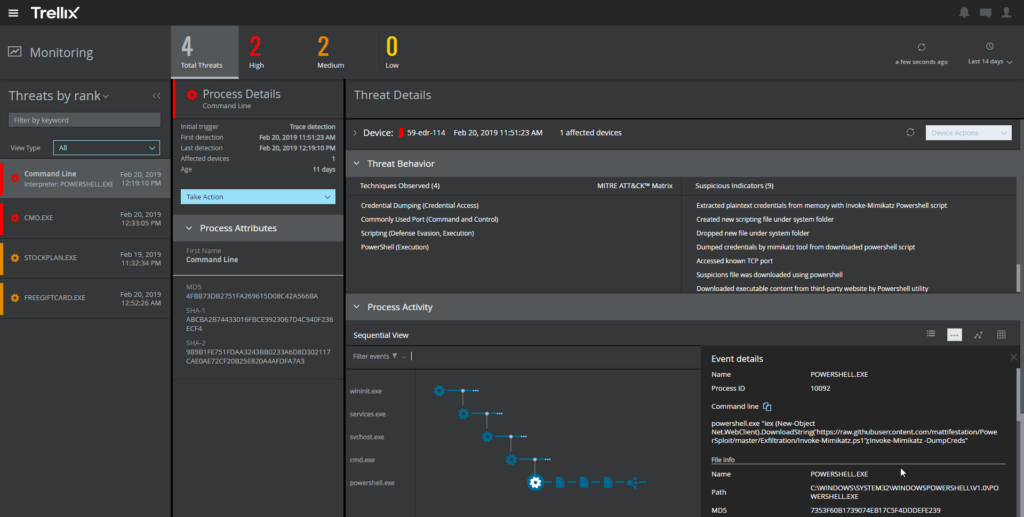

Trellix Endpoint Security ist eine umfassende Cybersicherheitslösung, die speziell für Unternehmen mit Fokus auf Endpunktschutz entwickelt wurde. Sie bietet adaptive Bedrohungsreaktionsfähigkeiten, die deinem Team helfen, Sicherheitsvorfälle effektiv zu managen.

Warum ich Trellix Endpoint Security ausgewählt habe: Der Fokus auf adaptive Bedrohungsreaktion macht dieses Tool besonders für dynamische Unternehmensumgebungen geeignet. Es verfügt über Funktionen wie Verhaltensanalytik, mit denen dein Team ungewöhnliche Aktivitäten erkennen kann. Die automatisierte Behebung sorgt für schnelle Maßnahmen gegen erkannte Bedrohungen. Die zentralisierte Management-Konsole vereinfacht die Übersicht und erleichtert deinem Team die Aufrechterhaltung der Sicherheit auf allen Endpunkten.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten Verhaltensanalytik zur Erkennung ungewöhnlicher Aktivitäten und potenzieller Bedrohungen. Die automatisierte Behebung kümmert sich schnell um Bedrohungen und verkürzt Reaktionszeiten. Die zentralisierte Management-Konsole unterstützt dein Team bei der effizienten Überwachung aller Sicherheitsaktivitäten.

Integrationen umfassen Microsoft Azure, AWS, Google Cloud, Splunk, ServiceNow, IBM QRadar, Palo Alto Networks, Cisco, Fortinet und Check Point.

Pros and Cons

Pros:

- Verhaltensanalytik inklusive

- Adaptive Bedrohungsreaktion

- Automatisierte Bedrohungsbehebung

Cons:

- Komplexe Ersteinrichtung

- Hoher Ressourcenverbrauch

Am besten für MSPs und IT-Dienstleister geeignet

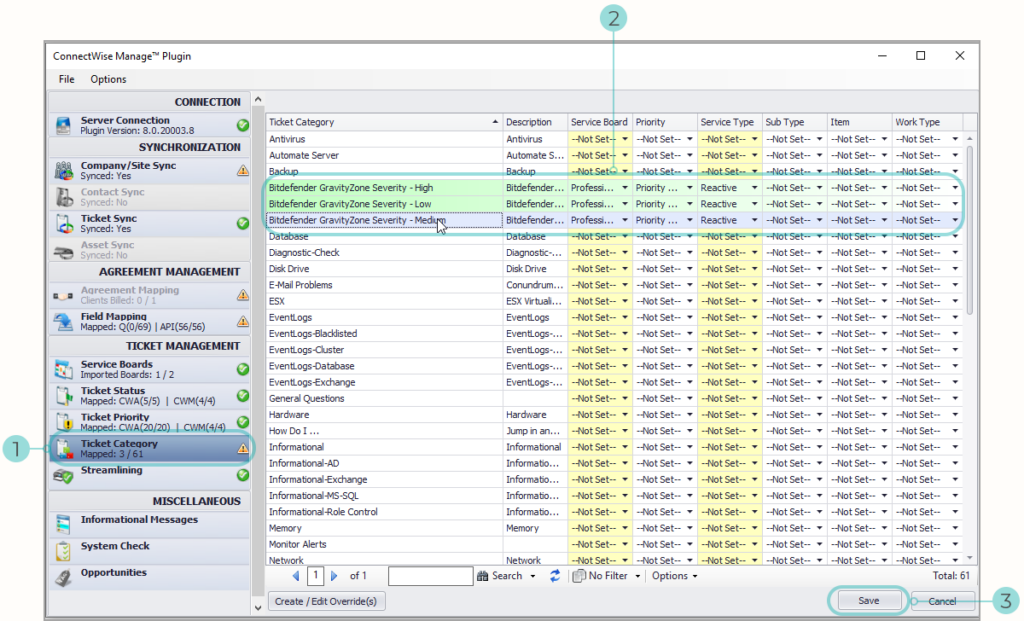

ConnectWise Endpoint Detection and Response (EDR) ist eine Cybersicherheitslösung, die speziell für Managed Service Provider (MSPs) und IT-Dienstleister entwickelt wurde. Sie konzentriert sich auf die Erkennung, Analyse und Reaktion auf Bedrohungen, um Kundennetzwerke effektiv zu schützen.

Warum ich ConnectWise Endpoint Detection and Response (EDR) gewählt habe: Es richtet sich gezielt an MSPs und bietet Funktionen, die Mehrmandantenumgebungen unterstützen. Das Tool ermöglicht automatisierte Bedrohungserkennung und detaillierte Berichte, was beim Management mehrerer Kunden wertvoll ist. Die zentrale Verwaltungsoberfläche erleichtert die Überwachung der Sicherheitsprozesse. Die Anpassungsfähigkeit der Lösung stellt sicher, dass sie den unterschiedlichen Anforderungen verschiedener Kunden gerecht wird.

Herausragende Funktionen & Integrationen:

Funktionen sind unter anderem die automatisierte Bedrohungserkennung, die Ihrem Team hilft, Risiken schnell zu identifizieren. Detaillierte Berichte liefern Einblicke in Sicherheitsereignisse und unterstützen die Kommunikation mit Kunden. Die zentrale Management-Konsole vereinfacht die Überwachung mehrerer Kundenumgebungen.

Integrationen umfassen Microsoft Azure, AWS, Google Cloud, Splunk, ServiceNow, IBM QRadar, Cisco, Palo Alto Networks, Fortinet und Check Point.

Pros and Cons

Pros:

- Speziell für MSP-Umgebungen entwickelt

- Automatisierte Bedrohungserkennung

- Detaillierte Berichtsfunktionen

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Kann für kleinere Anbieter teuer sein

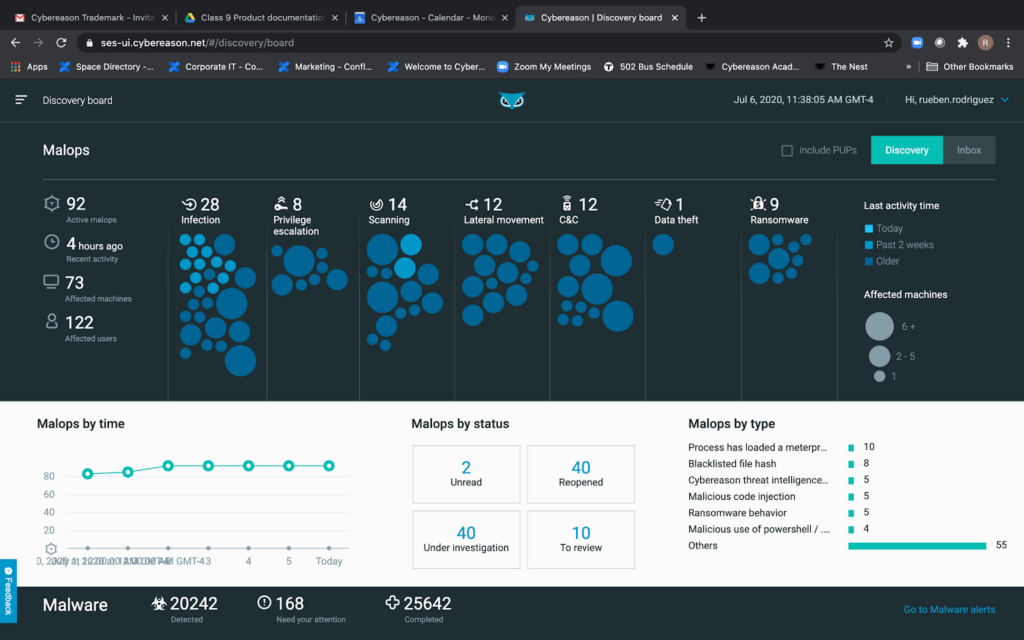

Cybereason EDR ist eine Cybersicherheitslösung, die sich auf Endpunkt-Erkennung und -Reaktion konzentriert und sich für Organisationen eignet, die starke Fähigkeiten zur Malware-Jagd benötigen. Sie bietet Funktionen zur Bedrohungserkennung, -analyse und -reaktion zum Schutz Ihrer digitalen Werte.

Warum ich Cybereason EDR ausgewählt habe: Die Betonung der Malware-Jagd ist ein entscheidendes Unterscheidungsmerkmal für Teams, die fortschrittliche Bedrohungserkennung benötigen. Das Tool umfasst Verhaltensanalysen, die Ihrem Team helfen, verdächtige Aktivitäten zu entdecken. Mit den umfassenden Werkzeugen zur Bedrohungsuntersuchung können Sie potenziellen Sicherheitsvorfällen zügig nachgehen. Automatisierte Reaktionsfunktionen sorgen dafür, dass Ihr Team Bedrohungen schnell neutralisieren kann.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Verhaltensanalysen zur Identifizierung von Anomalien und potenziellen Bedrohungen. Die umfassenden Werkzeuge zur Bedrohungsuntersuchung erlauben Ihrem Team, Vorfälle gründlich zu untersuchen. Automatisierte Reaktionsfunktionen gewährleisten eine schnelle Reaktion auf erkannte Bedrohungen.

Integrationen umfassen Splunk, IBM QRadar, ServiceNow, AWS, Azure, Google Cloud, Palo Alto Networks, Cisco, Fortinet und Check Point.

Pros and Cons

Pros:

- Verhaltensanalyse inbegriffen

- Fortschrittliche Malware-Jagd

- Umfassende Bedrohungsuntersuchung

Cons:

- Kann für kleine Teams kostspielig sein

- Begrenzte Anpassungsmöglichkeiten

Weitere EDR-Tools

Hier sind weitere EDR-Tool-Optionen, die es nicht auf meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind:

- VMware Carbon Black Endpoint

Am besten für cloud-native Sicherheit

- Kandji

Am besten für das Management von Apple-Geräten

- Cynet

E automatisierte Bedrohungsabwehr

EDR-Tools Auswahlkriterien

Bei der Auswahl der besten EDR-Tools für diese Liste habe ich typische Käuferbedürfnisse und Schmerzpunkte wie Echtzeit-Bedrohungserkennung und einfache Integration in bestehende Systeme berücksichtigt. Außerdem habe ich folgendes Bewertungsraster verwendet, um meine Bewertung strukturiert und fair zu halten:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle abdecken:

- Erkennen und Behandeln von Bedrohungen

- Echtzeit-Warnmeldungen

- Analyse von Bedrohungsdaten

- Verwaltung der Endpunktsicherheit

- Automatisierung von Routineaufgaben der IT-Sicherheit

Zusätzliche herausragende Funktionen (25 % der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch auf besondere Merkmale geachtet, wie zum Beispiel:

- Fortgeschrittene Bedrohungssuche

- Integration mit SIEM-Tools

- Algorithmen für maschinelles Lernen

- Anpassbare Dashboards

- Unterstützung mehrerer Plattformen

Benutzerfreundlichkeit (10 % der Gesamtpunktzahl)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu erhalten, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Einstellungen

- Minimale Einarbeitungszeit

- Ästhetisches Design

Onboarding (10 % der Gesamtpunktzahl)

Um die Erfahrung beim Einstieg in jede Plattform zu bewerten, habe ich Folgendes betrachtet:

- Verfügbarkeit von Schulungsvideos

- Zugang zu interaktiven Produkttouren

- Bereitstellung von Vorlagen

- Unterstützung durch Webinare

- Zugang zu Chatbots für Hilfestellung

Kundensupport (10 % der Gesamtpunktzahl)

Um die Serviceleistungen des Kundensupports der jeweiligen Softwareanbieter zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von 24/7-Support

- Zugang zu einer Wissensdatenbank

- Schneller Live-Chat

- Eigene Account-Manager

- Umfassende Hilfedokumentation

Preis-Leistungs-Verhältnis (10 % der Gesamtpunktzahl)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu prüfen, habe ich Folgendes bewertet:

- Konkurrenzfähige Preise

- Flexible Abonnementpläne

- Kosten im Verhältnis zu den angebotenen Funktionen

- Rabatte bei jährlicher Abrechnung

- Verfügbarkeit einer kostenlosen Testversion

Kundenbewertungen (10 % der Gesamtpunktzahl)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen Folgendes beachtet:

- Gesamtzufriedenheitsbewertungen

- Feedback zur Benutzerfreundlichkeit

- Kommentare zum Kundensupport

- Berichte über Zuverlässigkeit und Verfügbarkeit

- Meinungen zum Funktionsumfang

Wie wählt man EDR-Tools aus?

Es ist einfach, sich in langen Funktionslisten und komplizierten Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses den Überblick behalten, finden Sie hier eine Checkliste mit Faktoren, die Sie berücksichtigen sollten:

| Faktor | Darauf achten |

| Skalierbarkeit | Stellen Sie sicher, dass das Tool mit Ihrem Unternehmen mitwachsen kann. Wenn Ihr Team größer wird oder Ihr Datenvolumen steigt, sollte die EDR-Lösung die zusätzliche Last problemlos bewältigen. |

| Integrationen | Prüfen Sie, ob das Tool mit Ihren bestehenden Systemen wie SIEM-Tools, Cloud-Diensten und anderen Sicherheitsplattformen integriert werden kann, um einen einheitlichen Schutz zu gewährleisten. |

| Anpassbarkeit | Achten Sie auf Lösungen, mit denen Sie Dashboards, Alarme und Berichte auf Ihre individuellen Bedürfnisse und Abläufe zuschneiden können. |

| Benutzerfreundlichkeit | Eine benutzerfreundliche Oberfläche ist entscheidend. Ihr Team sollte das Tool ohne aufwändige Schulungen bedienen können. Achten Sie auf ein intuitives Design und einfache Abläufe. |

| Budget | Bewerten Sie die Gesamtkosten, einschließlich Lizenzgebühren, Support und möglichen Zusatzmodulen. Stellen Sie sicher, dass das Angebot Ihren finanziellen Rahmen nicht sprengt und Sie dennoch alle benötigten Funktionen erhalten. |

| Sicherheitsmaßnahmen | Überprüfen Sie, inwiefern das Tool vor aktuellen Bedrohungen schützt. Funktionen wie Echtzeitüberwachung, Bedrohungsinformationen und automatisierte Reaktionen sind unerlässlich. |

| Support | Berücksichtigen Sie Umfang und Qualität des Kundensupports. Zuverlässiger Support kann entscheidend sein, wenn Probleme schnell gelöst werden müssen. |

| Compliance | Stellen Sie sicher, dass das Tool branchenspezifische Vorschriften wie DSGVO oder HIPAA erfüllt, damit Sie keine Compliance-Probleme bekommen. |

Was sind EDR-Tools?

EDR-Tools überwachen Endgeräte und reagieren auf Sicherheitsbedrohungen. IT-Profis, Sicherheitsanalysten und Netzwerk-Administratoren nutzen solche Tools, um die Cybersicherheit ihrer Organisation zu verbessern.

Echtzeitüberwachung, Bedrohungsinformationen und automatisierte Reaktionen helfen dabei, Bedrohungen zu erkennen, Daten zu analysieren und schnell zu reagieren. Insgesamt bieten diese Tools wichtige Sicherheitsmaßnahmen, um Ihre digitale Umgebung vor potenziellen Angriffen zu schützen.

Funktionen von EDR-Tools

Beim Auswählen von EDR-Tools sollten Sie auf die folgenden Schlüsselfunktionen achten:

- Echtzeitüberwachung: Überwacht Endgeräte kontinuierlich, um verdächtige Aktivitäten zu erkennen und darauf hinzuweisen, wodurch Sie Bedrohungen schnell begegnen können.

- Bedrohungsinformationen: Bietet Einblicke in neue Bedrohungen, damit Ihr Team informiert bleibt und auf potenzielle Angriffe vorbereitet ist.

- Automatisierte Reaktion: Ergreift automatisch Maßnahmen gegen erkannte Bedrohungen und verringert so den manuellen Arbeitsaufwand und die Reaktionszeit.

- Verhaltensanalyse: Erkennt Anomalien durch Analyse von Mustern und Verhaltensweisen und hilft so, ausgeklügelte Angriffe zu entdecken.

- Zentrale Verwaltung: Bietet eine zentrale Konsole zur Überwachung aller Endgeräte, wodurch die Sicherheitsprozesse für Ihr Team effizienter werden.

- Integrationsfähigkeit: Lässt sich mit vorhandenen Sicherheitslösungen und Plattformen verbinden und schafft so ein einheitliches Sicherheitsökosystem.

- Skalierbarkeit: Passt sich dem Wachstum Ihres Unternehmens an und sorgt dafür, dass die Sicherheitsmaßnahmen auch bei zunehmendem Datenvolumen und Netzwerk bestehen bleiben.

- Anpassbare Benachrichtigungen: Ermöglicht es Ihnen, Benachrichtigungen individuell auf Ihre Sicherheitsanforderungen abzustimmen, sodass relevante Warnungen priorisiert werden.

- Datenwiederherstellung: Bietet Sicherungs- und Wiederherstellungsoptionen, um Daten im Schadensfall schnell wiederherzustellen und Ausfallzeiten zu minimieren.

- Unterstützung bei Compliance: Gewährleistet die Einhaltung von Branchenvorschriften wie DSGVO oder HIPAA und minimiert so das Risiko von Compliance-Verstößen.

Vorteile von EDR-Tools

Die Implementierung von EDR-Tools bringt Ihrem Team und Unternehmen zahlreiche Vorteile. Auf einige davon können Sie sich freuen:

- Verbesserte Bedrohungserkennung: Echtzeitüberwachung und Bedrohungsinformationen ermöglichen eine schnelle Identifikation von Gefahren und senken das Risiko von Sicherheitsvorfällen.

- Schnellere Reaktionszeiten: Automatisierte Reaktionen erlauben es Ihrem Team, umgehend auf entdeckte Bedrohungen zu reagieren und den Schaden zu begrenzen.

- Erhöhte Transparenz: Zentrale Verwaltung verschafft einen klaren Überblick über alle Endgeräte und erleichtert die Netzwerksicherheit.

- Reduzierter manueller Arbeitsaufwand: Die Automatisierung wiederkehrender Sicherheitsaufgaben entlastet Ihr Team und schafft Freiraum für strategischere Tätigkeiten.

- Skalierbarkeit: Die Fähigkeit, mit Ihrem Unternehmen mitzuwachsen, stellt sicher, dass Ihre Sicherheitsmaßnahmen bei Expansion weiterhin greifen.

- Datenschutz: Sicherungs- und Wiederherstellungsfunktionen schützen Ihre Daten und ermöglichen eine schnelle Wiederherstellung im Schadensfall.

- Einhaltung gesetzlicher Vorschriften: Unterstützung bei der Compliance hilft Ihnen, Branchenstandards zu erfüllen und senkt das Risiko rechtlicher Probleme.

Kosten und Preisgestaltung von EDR-Tools

Für die Auswahl von EDR-Tools ist es wichtig, die unterschiedlichen Preisstrukturen und Optionen zu verstehen. Die Kosten variieren nach Funktionen, Teamgröße, Zusatzmodulen und mehr. Die folgende Tabelle bietet einen Überblick über typische Pläne, deren durchschnittliche Preise sowie gängige Funktionen von EDR-Tools:

Vergleichstabelle für EDR-Tool-Tarife

| Tariftyp | Durchschnittlicher Preis | Typische Funktionen |

| Gratis-Tarif | $0 | Grundlegende Bedrohungserkennung, eingeschränkte Berichte und Community-Support. |

| Persönlicher Tarif | $5-$25/user/month | Echtzeitüberwachung, automatisierte Reaktionen und anpassbare Benachrichtigungen. |

| Business-Tarif | $30-$60/user/month | Erweiterte Bedrohungsinformationen, zentrale Verwaltung und Integrationsmöglichkeiten. |

| Enterprise-Tarif | $70-$100/user/month | Umfassender Endgeräteschutz, Compliance-Unterstützung und dediziertes Account-Management. |

EDR-Tools: Häufig gestellte Fragen

Hier finden Sie Antworten auf häufig gestellte Fragen zu EDR-Tools:

Was sind die Einschränkungen von EDR?

EDR-Lösungen erfordern ein gewisses Maß an Fachwissen, um sie effektiv einzusetzen und zu verwalten. Sie sind keine Selbstläufer; Ihr Team muss Cybersecurity-Konzepte und die sich ständig verändernde Bedrohungslandschaft verstehen. Das kann für Organisationen ohne dediziertes IT-Sicherheitspersonal eine Herausforderung darstellen.

Brauche ich noch Antivirus, wenn ich EDR habe?

Obwohl EDR-Tools eine überlegene Erkennung und Reaktionsfähigkeit bieten, ersetzen sie Antivirensoftware nicht immer. Viele EDR-Lösungen sind dafür ausgelegt, neben herkömmlichen Antivirus-Programmen zu arbeiten und bieten so eine zusätzliche Sicherheitsebene. Daher benötigen Sie für einen umfassenden Schutz möglicherweise weiterhin Antivirus-Software.

Wie funktionieren EDR-Tools?

EDR-Tools überwachen kontinuierlich die mit einem Netzwerk verbundenen Endpunkte und protokollieren Verhaltensweisen, um Ihrem Sicherheitsteam bei der Abwehr von Bedrohungen zu helfen. Sie bieten Einblicke in verdächtige Aktivitäten und ermöglichen so eine effektive Bedrohungserkennung und Reaktion. Dieses kontinuierliche Monitoring ist entscheidend für die Aufrechterhaltung der Sicherheit.

Welche Reaktionsmöglichkeiten bieten EDR-Tools?

EDR-Tools ermöglichen fortschrittliche Bedrohungserkennung, Untersuchung und Reaktion, einschließlich der Suche nach Vorfalldaten und der Priorisierung von Warnmeldungen. Sie unterstützen die Validierung verdächtiger Aktivitäten, fördern das Threat Hunting und erleichtern die Erkennung und Eindämmung bösartiger Aktivitäten. Diese Funktionen sind unerlässlich für eine proaktive Sicherheitsstrategie.

Können EDR-Tools alle Cyber-Bedrohungen verhindern?

EDR-Tools verbessern die Erkennung und Reaktion auf Bedrohungen erheblich, können aber nicht alle Cyber-Bedrohungen verhindern. Sie sind Teil einer umfassenderen Sicherheitsstrategie und funktionieren am besten in Kombination mit anderen Sicherheitsmaßnahmen. Ihr Team sollte sie gemeinsam mit Firewalls, Antivirus und weiteren Lösungen einsetzen, um maximalen Schutz zu gewährleisten.

Wie integrieren sich EDR-Tools in bestehende Systeme?

EDR-Tools lassen sich häufig in SIEM-Systeme, Cloud-Dienste und andere Sicherheitsplattformen integrieren, um ein ganzheitliches Sicherheitsökosystem zu schaffen. Diese Integration hilft, Sicherheitsoperationen zu optimieren, und bietet Ihrem Team einen einheitlichen Ansatz für die Bedrohungsabwehr in verschiedenen Umgebungen.

Wie geht es weiter?

Steigern Sie Ihr SaaS-Wachstum und Ihre Führungskompetenzen.

Abonnieren Sie unseren Newsletter für die neuesten Einblicke von CTOs und aufstrebenden Tech-Führungskräften.

Wir helfen Ihnen, intelligenter zu skalieren und stärker zu führen – mit Leitfäden, Ressourcen und Strategien von Top-Expert:innen!