10 Beste Managed Detection and Response Services Shortlist

Im Bereich der Cybersicherheit habe ich beobachtet, dass Antiviren-Tools und MSSPs zwar ein Fundament bilden, aber oft nicht ausreichen. Managed Detection and Response Services füllen diese Lücke. Diese Tools überwachen Bedrohungen proaktiv und reagieren in Echtzeit darauf, sodass Ihre Sicherheitsmaßnahmen von reiner Prävention zur aktiven Verteidigung übergehen.

Sie erkennen und bekämpfen Bedrohungen, bevor sie sich ausweiten, und verhindern so hektisches Handeln nach einem Sicherheitsvorfall. Wenn Ihnen dauerhafter Schutz zu viel erscheint, sind diese Services eine echte Entlastung. Lassen Sie uns Optionen erkunden, um Ihre Abwehr zu stärken.

Was ist ein Managed Detection and Response Service?

Ein Managed Detection and Response Service ist ein spezialisiertes Angebot zur Cybersicherheit, das Unternehmen nutzen, um Sicherheitsbedrohungen proaktiv zu identifizieren und zu beheben. Statt Unternehmen nur mit Tools auszustatten, kombiniert dieser Service moderne Technologie mit menschlicher Expertise, um potenzielle Bedrohungen in Echtzeit zu überwachen, zu erkennen und darauf zu reagieren.

Organisationen – von kleinen Unternehmen bis zu Großkonzernen – setzen solche Services ein, um ihre Sicherheitslage zu stärken und Bedrohungen effektiv und effizient zu begegnen, bevor sie eskalieren. Angesichts der sich ständig verändernden Bedrohungslandschaft sind MDR-Dienste entscheidend, um digitale Werte zu schützen und die betriebliche Integrität zu wahren.

Beste Managed Detection and Response Services Zusammenfassung

| Service | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet zur Erkennung von Verhaltensanomalien | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten für ganzheitliches Sicherheitsmanagement geeignet | Not available | Preise auf Anfrage | Website | |

| 3 | Beste Wahl für KI-basierte Erkennungsmethoden | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 4 | Am besten für integrierte Sicherheitsarchitekturen | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für cloud-native Abwehrmechanismen | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für Benutzerverhaltensanalysen | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet für fortschrittliche Bedrohungsaufklärung | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für hybride IT-Umgebungen | Not available | Preis auf Anfrage | Website | |

| 9 | Am besten geeignet für skalierbare Bedrohungserkennung | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet für nachhaltige Bedrohungsabwehr | Kostenlose Testversion verfügbar | Preis auf Anfrage | Website |

Beste Managed Detection and Response Services Bewertungen

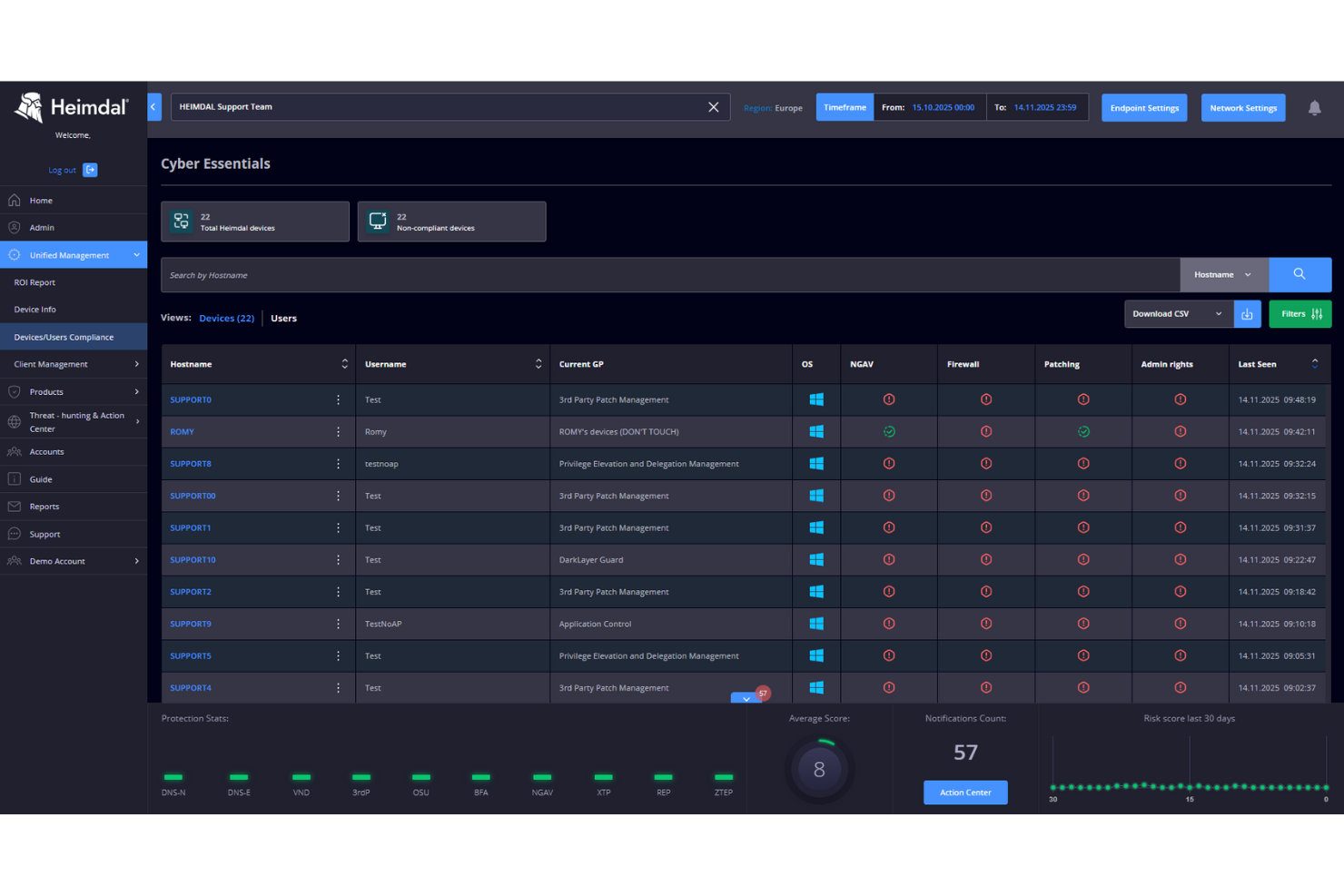

In der sich stetig wandelnden Welt der Cybersicherheit ist Heimdal ein unverzichtbarer Verbündeter für Unternehmen, die nach Managed Detection and Response Services suchen. Speziell für Branchen wie Gesundheitswesen, Regierung und kritische Infrastrukturen entwickelt, gehen Heimdals Lösungen gezielt auf Herausforderungen im Bereich Compliance und Risikomanagement ein. Durch die Nutzung ihrer Expertise können Sie Ihre Sicherheitslage verbessern und sicherstellen, dass Bedrohungen erkannt und abgewehrt werden, bevor sie Ihre Abläufe beeinträchtigen.

Warum ich Heimdal gewählt habe

Ich habe mich für Heimdal entschieden, weil sie fortschrittliche Technologie und kompetente menschliche Analyse in ihren Managed Detection and Response Services vereinen. Das 24/7-Monitoring sorgt dafür, dass Ihr Netzwerk ständig überwacht wird, sodass Bedrohungen sofort erkannt und darauf reagiert werden kann. Besonders schätze ich Heimdals Integration von Bedrohungsinformationen, die verwertbare Erkenntnisse liefern, um Ihr Unternehmen vor potenziellen Gefahren zu schützen. Der Fokus auf schnelles Incident Management bedeutet, dass Ihr Team Schwachstellen rasch adressieren und abwehren kann, um Ihr Unternehmen vor Cyberbedrohungen zu schützen.

Heimdal Hauptfunktionen

Zusätzlich zu umfassendem Monitoring und Bedrohungsinformationen habe ich noch weitere wertvolle Funktionen gefunden, die Ihre Cybersicherheitsmaßnahmen verstärken:

- Threat Hunting: Sucht proaktiv nach potenziellen Bedrohungen, die automatisierten Tools möglicherweise nicht sofort auffallen.

- Detaillierte Berichte: Bietet umfassende Einblicke in Ihre Sicherheitslandschaft und hilft Ihnen, fundierte Entscheidungen zu treffen.

- Verhaltensanalyse: Überwacht das Verhalten von Nutzern und Entitäten, um Anomalien zu entdecken, die auf Sicherheitsverletzungen hindeuten könnten.

- 24/7 SOC-Unterstützung: Stellt kontinuierliche Hilfe und Expertise bereit, um Sicherheitsvorfälle effektiv zu managen und darauf zu reagieren.

Heimdal Integrationen

Native Integrationen werden von Heimdal derzeit nicht gelistet; jedoch unterstützt die Plattform API-basierte, individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiert das Patchen auf allen Endpoints

- Starke Erkennung von Schwachstellen und Bedrohungen

- Detaillierte Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Bedarf einer Einarbeitungszeit für die Benutzeroberfläche

Am besten für ganzheitliches Sicherheitsmanagement geeignet

ConnectWise MDR bietet Unternehmen umfassende Sicherheitsdienstleistungen, um sicherzustellen, dass ihre Daten und Systeme vor Cyberangriffen geschützt bleiben. Der ganzheitliche Ansatz im Sicherheitsmanagement integriert verschiedene Werkzeuge und Strategien und macht das System zu einer All-in-one-Lösung für viele Organisationen.

Warum ich ConnectWise MDR ausgewählt habe:

Bei meiner Suche nach den besten MDR-Lösungen habe ich zahlreiche Serviceanbieter bewertet. ConnectWise MDR fiel mir durch seinen umfassenden Ansatz auf, der den Fokus auf ganzheitliches Sicherheitsmanagement legt. Die integrierte Methodik, mit der verschiedene Sicherheitsaspekte unter einem Dach abgedeckt werden, festigte seinen Platz auf meiner Liste und unterstrich seinen Ruf als Anlaufstelle für ein ganzheitliches Sicherheitsmanagement.

Herausragende Funktionen und Integrationen:

Eines der überzeugendsten Merkmale von ConnectWise MDR sind seine starken EDR-Funktionen, die die Endgerätesicherheit verbessern und das Risiko von Malware-Angriffen senken. Darüber hinaus helfen seine Tools für automatisierte Schadensbehebung, den Prozess der Vorfallsreaktion zu optimieren. Die Plattform verfügt außerdem über weitreichende Integrationsmöglichkeiten, insbesondere mit führenden SIEM-Technologien und Microsoft, sodass ein reibungsloser Fluss von Sicherheitsdaten und Telemetrie gewährleistet ist.

Pros and Cons

Pros:

- Umfassende MDR-Lösung, die ein breites Spektrum an Sicherheitsanforderungen abdeckt

- Starke EDR-Funktionen stärken den Endgeräteschutz

- Umfangreiche Integrationsmöglichkeiten, einschließlich führender SIEM-Technologien

Cons:

- Der ganzheitliche Ansatz könnte für kleinere Unternehmen ohne eigenes Sicherheitsteam überwältigend sein

- Die Preisstruktur ist für potenzielle Kunden möglicherweise nicht transparent oder einfach nachzuvollziehen

- Für eine maximale Nutzung ist ein gewisses Maß an interner Fachkompetenz erforderlich.

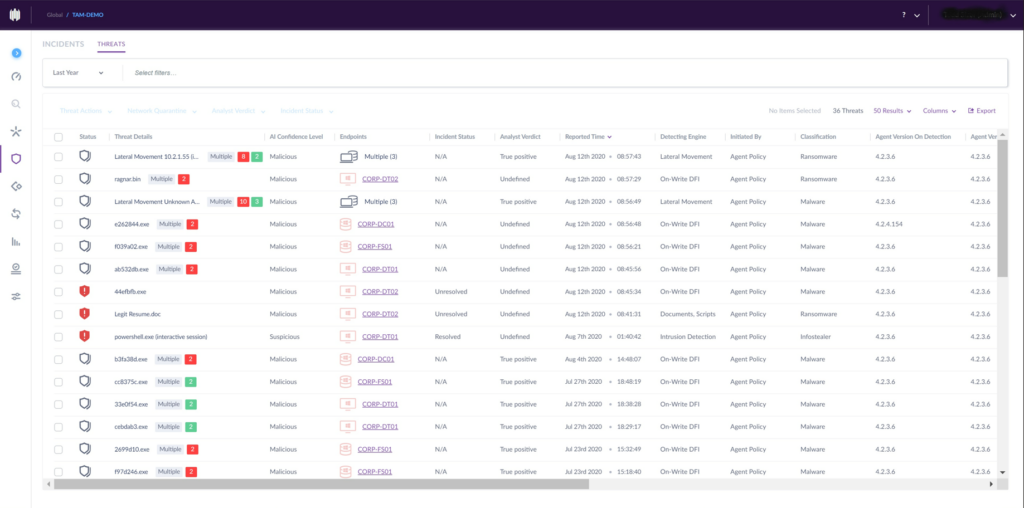

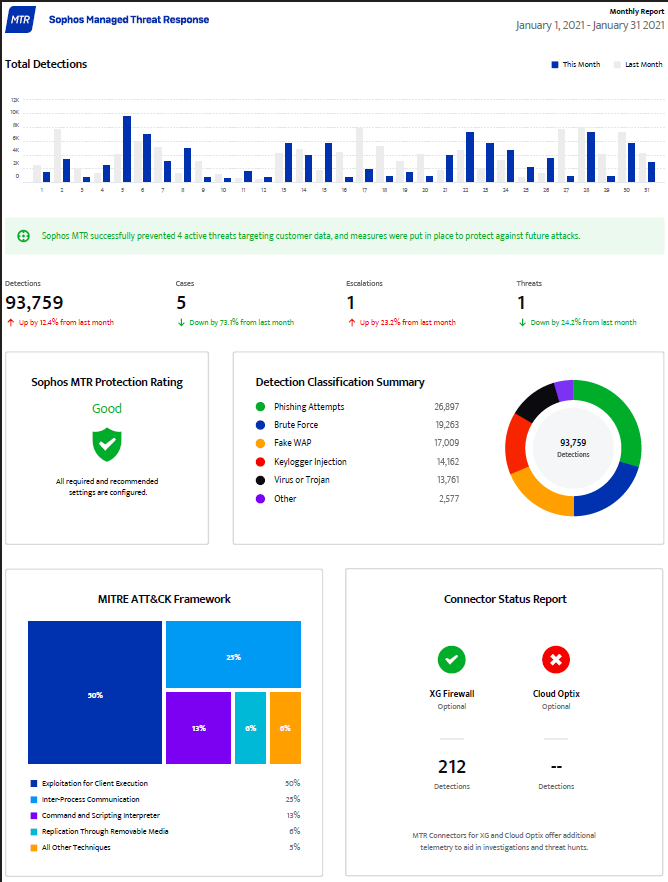

Sophos ist ein Schwergewicht in der Cybersicherheitslandschaft und bekannt dafür, modernste KI-Mechanismen zur Erkennung potenzieller Bedrohungen einzusetzen. Es zeichnet sich dadurch aus, dass es maschinelles Lernen nutzt, um ausgeklügelte Cyberangriffe zu erkennen, was seinem Ruf als beste Lösung für KI-basierte Erkennungsmethoden entspricht.

Warum ich Sophos ausgewählt habe:

Nach einem genauen Vergleich mehrerer Sicherheitslösungen fiel meine Wahl auf Sophos wegen seines innovativen Ansatzes. Ausschlaggebend war vor allem der besondere Fokus auf den Einsatz von KI zur Bedrohungserkennung – eine Methode, die eine beispiellose Genauigkeit und Schnelligkeit bietet. Da täglich immer mehr raffinierte Bedrohungen auftauchen, ist der Einsatz von KI an vorderster Front der Erkennung unerlässlich, was Sophos zur besten Wahl für KI-gesteuerte Methoden macht.

Herausragende Funktionen und Integrationen:

Sophos überzeugt mit starken EDR-Fähigkeiten, bietet Echtzeitreaktionen auf Vorfälle und minimiert die Auswirkungen von Schadsoftware. Besonders hervorzuheben sind die automatisierten Remediation-Funktionen, die es Sicherheitsteams ermöglichen, Bedrohungen schnell und ohne manuellen Aufwand zu bekämpfen.

In puncto Integration arbeitet Sophos mit führenden Plattformen wie Microsoft sowie verschiedenen SIEM-Systemen zusammen, was eine hohe Kompatibilität und eine verbesserte Sicherheitsüberwachung ermöglicht.

Pros and Cons

Pros:

- Fortschrittliche KI- und Machine-Learning-Mechanismen verbessern die Erkennungsgenauigkeit

- Starkes EDR-System für umfassende Endpunktsicherheit

- Effiziente Integration mit führenden Plattformen und SIEM-Systemen

Cons:

- Für Anwender ohne Erfahrung mit KI-Funktionen kann es eine gewisse Einarbeitungszeit geben

- Könnte für kleinere Unternehmen mit begrenztem Sicherheitsbedarf komplex erscheinen

- Gelegentliche Fehlalarme aufgrund sensibler KI-Erkennungsmethoden.

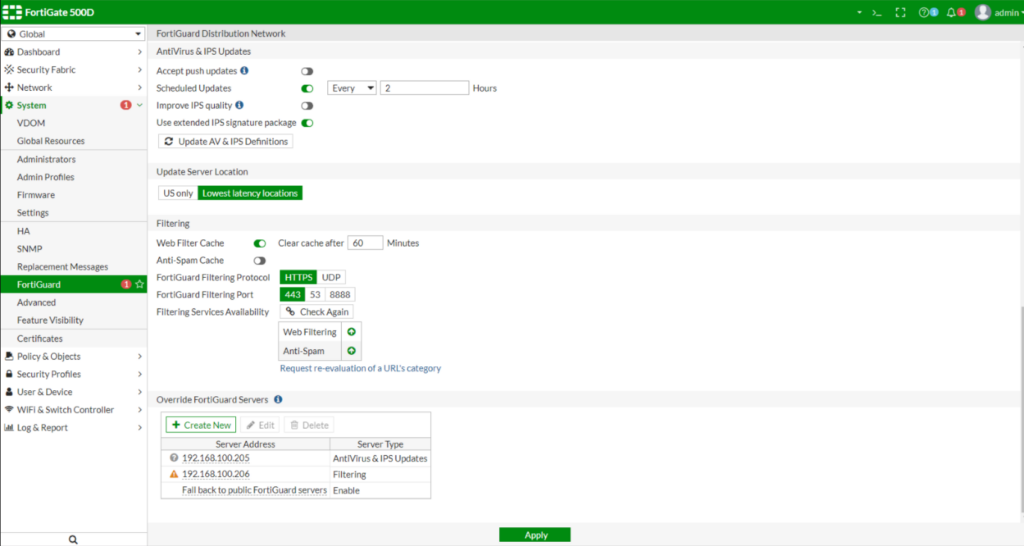

FortiGuard zeichnet sich durch die Bereitstellung robuster Sicherheitsdienste aus und integriert sich nahtlos in komplexe IT-Architekturen. Der Schwerpunkt auf einer integrierten Sicherheitsinfrastruktur ist der Schlüssel zum Erfolg von FortiGuard und gewährleistet einen ganzheitlichen Schutz über alle digitalen Bereiche hinweg.

Warum ich FortiGuard gewählt habe:

Bei meinem Vergleich verschiedener Sicherheitstools ist mir FortiGuard sofort aufgefallen. Während viele Tools eine breite Palette an Funktionen anbieten, hebt sich FortiGuard durch seinen Fokus auf eine vollständig integrierte Sicherheitsarchitektur besonders hervor. Ich habe es in diese Liste aufgenommen, weil Unternehmen, die einen ganzheitlichen Ansatz für ihre Sicherheitsstrategie suchen, enorm von dieser Integrationsstärke profitieren.

Hervorstechende Funktionen und Integrationen:

FortiGuard ist bekannt für seine hochmodernen EDR-Fähigkeiten, die die Endpunkterkennung stärken und Risiken im Zusammenhang mit Schadsoftware reduzieren. Seine fortschrittlichen Telemetriedaten verschaffen Sicherheitsteams einen entscheidenden Vorteil bei der Bekämpfung neuer Bedrohungen.

Bei der Integration stimmt FortiGuard mühelos mit den meisten SIEM-Tools, gängigen SaaS-Plattformen und Microsoft-Technologien überein und erweitert so die Möglichkeiten eines bestehenden Security Operations Centers.

Pros and Cons

Pros:

- Umfassende EDR-Funktionalität für robuste Endpoint-Sicherheit

- Telemetrie-Einblicke unterstützen eine schnelle Vorfallreaktion sowie die Erkennung neuer Bedrohungen

- Einfache Integration mit gängigen SIEM-Tools und im Microsoft-Ökosystem

Cons:

- Mangelnde transparente Preisgestaltung kann potenzielle Nutzer abschrecken

- Der starke Integrationsfokus kann für kleinere Teams überwältigend sein

- Erfordert eine steile Lernkurve für Nutzer, die mit integrierten Sicherheitsarchitekturen nicht vertraut sind.

Am besten geeignet für cloud-native Abwehrmechanismen

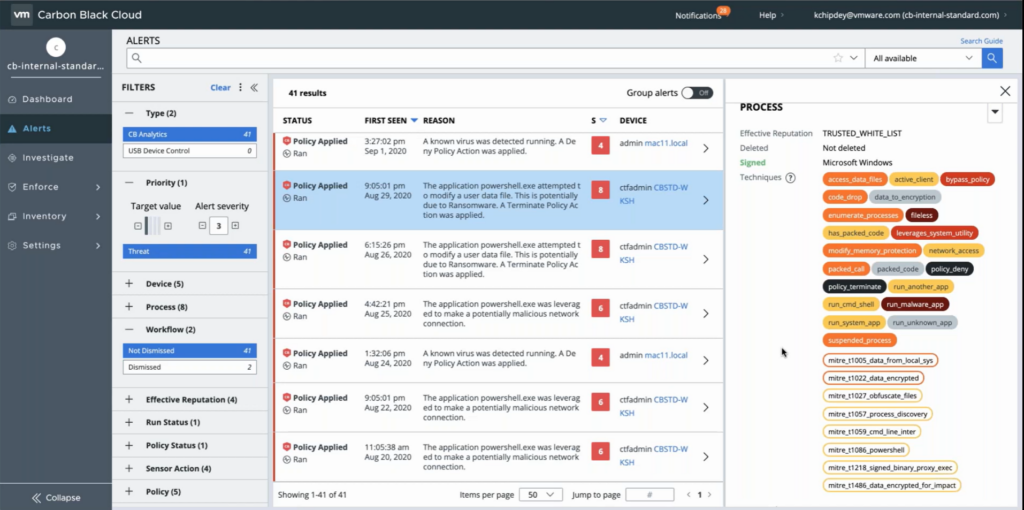

Carbon Black Cloud Managed Detection dient als führendes Werkzeug und bietet robuste, cloud-native Abwehrmechanismen gegen Cyber-Bedrohungen. Für Unternehmen, die in die Cloud wechseln, ist dieses Tool entscheidend und besticht durch seine Stärken bei der Verhinderung, Erkennung und Reaktion auf cloudbasierte Sicherheitsvorfälle.

Warum ich mich für Carbon Black Cloud Managed Detection entschieden habe:

Unter den zahlreichen Sicherheitslösungen, die ich geprüft habe, fiel meine Wahl auf Carbon Black aufgrund seines starken Fokus auf cloud-native Abwehr. In einer Zeit, in der immer mehr Unternehmen in die Cloud migrieren, ist der Bedarf an spezialisierten Abwehrmechanismen für Cloud-Umgebungen offensichtlich geworden. Ich bin zu dem Schluss gekommen, dass dieses Tool, dank seiner einzigartigen Positionierung und Cloud-First-Strategie, optimal für Organisationen ist, die besonderen Schutz für die Cloud suchen.

Herausragende Funktionen und Integrationen:

Carbon Black ist bekannt für seine EDR-Fähigkeiten und sorgt dafür, dass Endpunkt-Erkennung und Incident Response besonders im Cloud-Bereich erstklassig sind. Das Tool integriert sich zudem mit diversen Security Operations Center-Technologien und SIEM-Lösungen, wodurch Security-Teams Sicherheitsvorfälle leichter überwachen, auswerten und darauf reagieren können. Darüber hinaus steigert die robuste Integration mit Plattformen wie Microsoft den Mehrwert für Unternehmen.

Pros and Cons

Pros:

- Cloud-First-Ansatz sorgt für spezialisierte Abwehr in Cloud-Umgebungen

- Starke EDR-Funktionen bieten fortschrittlichen Endpunktschutz

- Integrationen mit wichtigen Plattformen wie Microsoft und beliebten SIEM-Tools

Cons:

- Der Fokus auf cloud-native Abwehrmechanismen ist wenig geeignet für Unternehmen mit starkem On-Premise-Anteil

- Könnte für Unternehmen ohne dediziertes Sicherheitsteam oder entsprechende Fachkenntnisse überwältigend sein

- Die fehlende Preistransparenz kann die Budgetplanung erschweren.

Am besten geeignet für Benutzerverhaltensanalysen

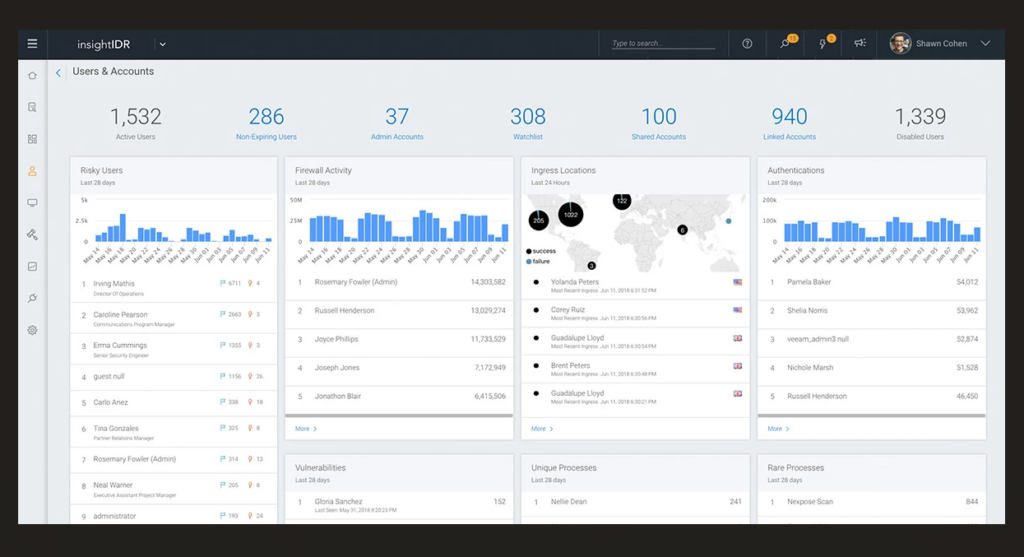

Rapid7 Managed Detection and Response Services ist eine umfassende Lösung, die sich auf die Nutzung von Benutzerverhaltensanalysen zur Erkennung und Behebung von Sicherheitsverletzungen spezialisiert hat. Der Hauptfokus liegt darauf, Benutzeraktivitäten zu verstehen und Anomalien zu identifizieren, die auf potenzielle Cyber-Bedrohungen hinweisen können.

Warum ich Rapid7 Managed Detection and Response Services gewählt habe:

Während meines Auswahlprozesses für Sicherheitsdienste ist Rapid7 besonders wegen seiner Stärken in der Benutzerverhaltensanalyse hervorgestochen. Ich habe es anhand verschiedener Kriterien bewertet und festgestellt, dass seine einzigartige Fähigkeit, Benutzeraktivitäten im Detail zu analysieren und ungewöhnliche Muster zu erkennen, es zur bevorzugten Lösung macht.

Die analytische Tiefe in Bezug auf das Benutzerverhalten, die dieses Tool von anderen Lösungen abhebt, hat mich zu dem Schluss geführt, dass es ideal für Unternehmen ist, die genau diese Form des Cyberschutzes wünschen.

Herausragende Funktionen und Integrationen:

Rapid7 ist bekannt für seine starken EDR- und Incident-Response-Fähigkeiten, die gewährleisten, dass Sicherheitsvorfälle schnell erkannt und bearbeitet werden. Die Integration des Tools mit Sicherheitsleitstellen-Werkzeugen und SIEM-Technologien sorgt für eine effiziente Sicherheitsüberwachung. Darüber hinaus stärken die Verbindungen mit Plattformen wie Microsoft und ManagedXDR-Anbietern seine Reichweite und Effektivität.

Pros and Cons

Pros:

- Herausragende Benutzerverhaltensanalysen ermöglichen die Früherkennung ungewöhnlicher Aktivitäten

- Effiziente Integration mit gängigen Plattformen wie Microsoft und SIEM-Tools

- Starke EDR- und Incident-Response-Fähigkeiten stärken die Verteidigungsmechanismen

Cons:

- Unternehmen, die nach einer allgemeineren Sicherheitslösung suchen, könnten die Spezialisierung als zu nischig empfinden

- Verlangt ein grundlegendes Verständnis von Benutzerverhaltensanalysen, um das volle Potenzial auszuschöpfen

- Fehlende Preistransparenz könnte die Budgetplanung für manche Organisationen erschweren.

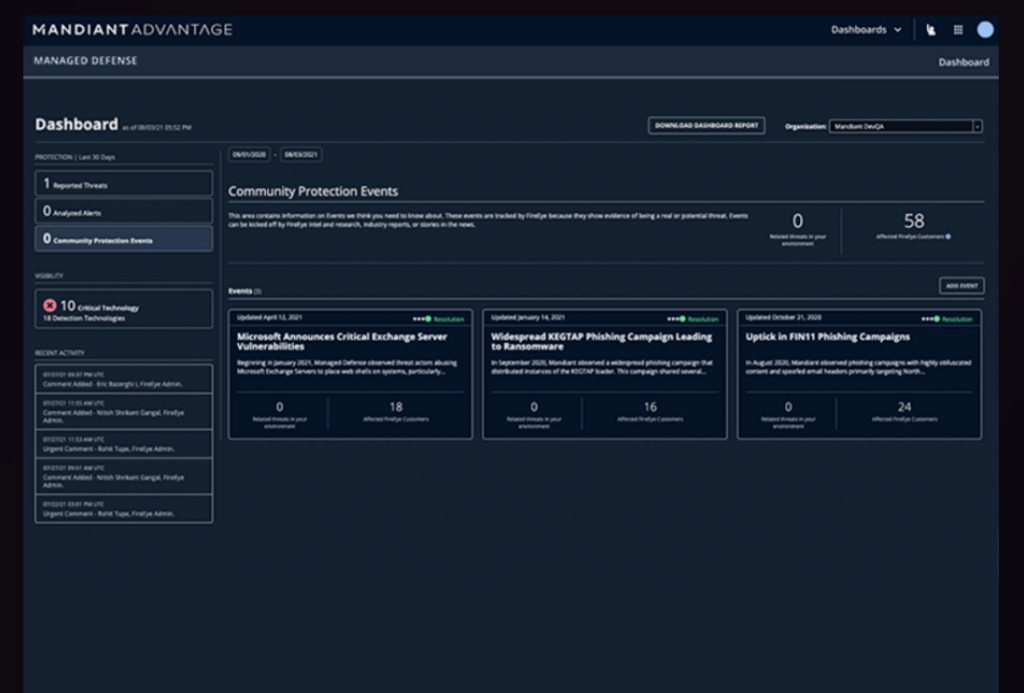

Mandiant liefert hochmoderne Sicherheitslösungen und positioniert Unternehmen an der Spitze der Cyberabwehr. Seine Stärke in fortschrittlicher Bedrohungsaufklärung hebt es hervor und verschafft einen Vorteil in der heutigen komplexen Cyberlandschaft.

Warum ich Mandiant ausgewählt habe:

Bei meiner Suche nach MDR-Anbietern war die Wahl von Mandiant eine bewusste Entscheidung, beeinflusst durch dessen einzigartigen Ansatz. Mandiant sticht kontinuierlich durch unvergleichliche Bedrohungsinformationen hervor und beleuchtet aufkommende Gefahren, die viele andere Dienste möglicherweise übersehen.

Gerade dieses Engagement für fortschrittliche Intelligenz hat mich zu dem Schluss geführt, dass Mandiant die erste Wahl für alle ist, die tiefere Einblicke in potenzielle Cyberbedrohungen suchen.

Herausragende Funktionen und Integrationen:

Mandiant ist bekannt für seine Fähigkeiten im Bereich maschinelles Lernen, die eine schnelle Reaktion auf Vorfälle unterstützen und Fehlalarme reduzieren. Die EDR-Funktionalität sorgt für umfassende Endpunktsicherheit und verstärkt den Schutz gegen Schadsoftware. Was die Integrationen betrifft, arbeitet Mandiant nahtlos mit bekannten SIEM-Tools, dem Microsoft-Ökosystem und verschiedenen SaaS-Anwendungen zusammen, um eine einheitliche Umgebung für das Security Operations Center (SOC) zu gewährleisten.

Pros and Cons

Pros:

- Tiefgehende fortschrittliche Bedrohungsanalyse für erhöhte Wachsamkeit

- Starke Machine-Learning-Komponenten für schnelle Incident Response

- Integration mit führenden SIEM-Tools und Microsoft-Produkten

Cons:

- Keine öffentlich einsehbare Preisstruktur

- Könnte für kleinere interne Sicherheitsteams zu komplex in der Implementierung sein

- Der Fokus auf fortschrittliche Funktionen könnte für manche Unternehmen die grundlegenden Sicherheitsbedürfnisse überschatten.

Am besten geeignet für hybride IT-Umgebungen

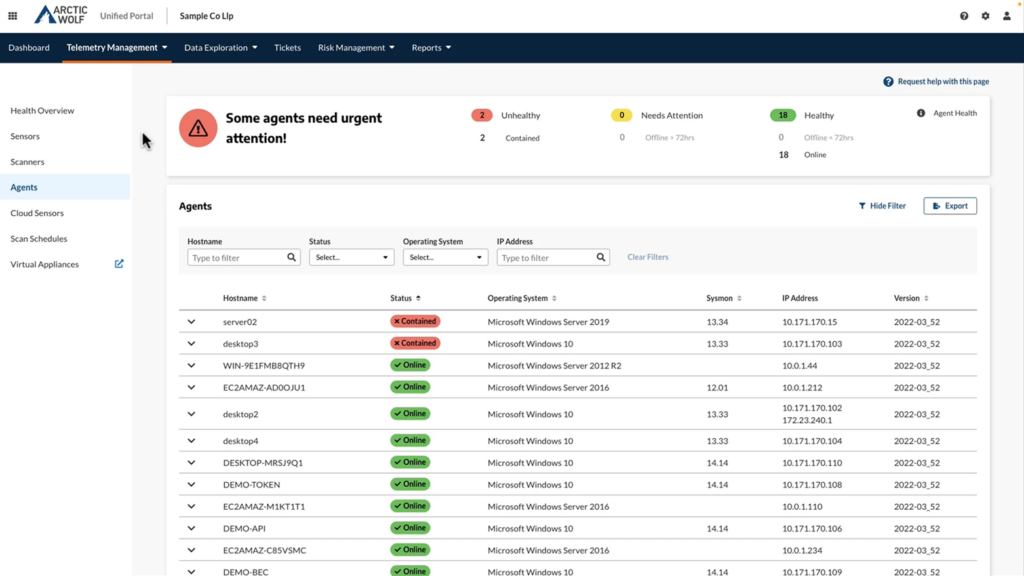

Arctic Wolf bietet eine umfassende MDR-Lösung, die speziell dafür entwickelt wurde, sowohl lokale als auch Cloud-Umgebungen effektiv zu überwachen. Angesichts der zunehmenden Komplexität von IT-Landschaften ist dieses Tool besonders für hybride Infrastrukturen ausgelegt und eignet sich somit am besten für Unternehmen mit traditionellen und modernen IT-Ressourcen.

Warum ich mich für Arctic Wolf Managed Detection and Response entschieden habe:

Bei meiner Recherche nach MDR-Lösungen hat sich Arctic Wolf als offensichtliche Wahl herausgestellt, da es besonders geschickt im Management hybrider IT-Umgebungen ist. Diese Entscheidung traf ich nach einem Vergleich der Fähigkeiten verschiedener Tools und der Bewertung ihrer Wirksamkeit über mehrere Plattformen hinweg.

Für Unternehmen, die sowohl auf lokale als auch auf cloudbasierte Infrastrukturen setzen, gewährleistet ein Tool wie Arctic Wolf eine konsistente und umfassende Sicherheitsüberwachung.

Hervorstechende Funktionen und Integrationen:

Arctic Wolf punktet mit seinen Fähigkeiten in der Endpunkterkennung und der Reaktion auf Sicherheitsvorfälle, sodass Bedrohungen unverzüglich erkannt und behandelt werden. Dank seines leistungsstarken SOC bietet das Tool einen umfassenden Überblick über die Angriffsfläche eines Unternehmens und ermöglicht es Sicherheitsteams, potenzielle Risiken zu priorisieren.

Darüber hinaus integriert sich die Plattform gut mit weit verbreiteter Software wie Microsoft und schafft so Synergien in den Sicherheitsoperationen und ermöglicht die Datenübertragung.

Pros and Cons

Pros:

- Speziell für hybride IT-Umgebungen entwickelt, deckt lokale und Cloud-Systeme gleichermaßen ab

- Leistungsstarke EDR- und SOC-Funktionen sorgen für Echtzeit-Erkennung und Reaktion auf Bedrohungen

- Effektive Integrationen mit gängigen Softwareplattformen verbessern den Technologie-Stack

Cons:

- Für reine Cloud- oder reine On-Premises-Setups möglicherweise nicht ideal

- Einige Nutzer könnten die Benutzeroberfläche anspruchsvoll finden, insbesondere ohne Erfahrung mit hybriden Umgebungen

- Aufgrund des umfassenden Funktionsumfangs könnte es für kleinere Unternehmen mit geringer IT-Komplexität überdimensioniert sein.

Secureworks ist eine führende Sicherheitslösung, die Unternehmen dabei unterstützt, Cyberbedrohungen zu erkennen und zu entschärfen. Die Fähigkeit, die Bedrohungserkennung zu skalieren, ermöglicht es, sich sowohl an wachsende Unternehmen als auch an Großunternehmen anzupassen.

Warum ich Secureworks ausgewählt habe:

Im Auswahlprozess der besten Sicherheitswerkzeuge stellte sich Secureworks als Spitzenreiter heraus. Ich habe es nicht nur wegen seines renommierten Status in der Branche ausgewählt, sondern auch aufgrund der einzigartigen Funktion der skalierbaren Bedrohungserkennung. Diese Anpassungsfähigkeit ist entscheidend für Unternehmen, die wachsen und eine Sicherheitslösung benötigen, die mit ihnen mitwächst. Deshalb ist es zweifellos die beste Wahl für skalierbare Bedrohungserkennung.

Herausragende Funktionen und Integrationen:

Secureworks bietet ein beeindruckendes EDR-System, das unerlässlich ist, um neue Bedrohungen zu bewältigen und Malware-Vorfälle zu reduzieren. Die Fähigkeiten im Bereich maschinelles Lernen verbessern den Erkennungsprozess und ermöglichen eine genauere Identifizierung von Cyberangriffen.

Darüber hinaus integriert sich Secureworks effizient mit wichtigen SIEM-Systemen und Plattformen wie Microsoft und bietet so ein umfassenderes Sicherheitsmonitoring.

Pros and Cons

Pros:

- Erweiterte EDR-Funktionen für umfassende Endpoint-Sicherheit

- Verwendet maschinelles Lernen zur verbesserten Bedrohungserkennung

- Starke Integrationen mit führenden SIEM-Technologien und Plattformen wie Microsoft

Cons:

- Für die volle Nutzung könnte internes Fachwissen erforderlich sein

- Transparenz bei der Preisgestaltung könnte für potenzielle Kunden klarer sein

- Einige Funktionen könnten für sehr kleine Unternehmen überdimensioniert sein.

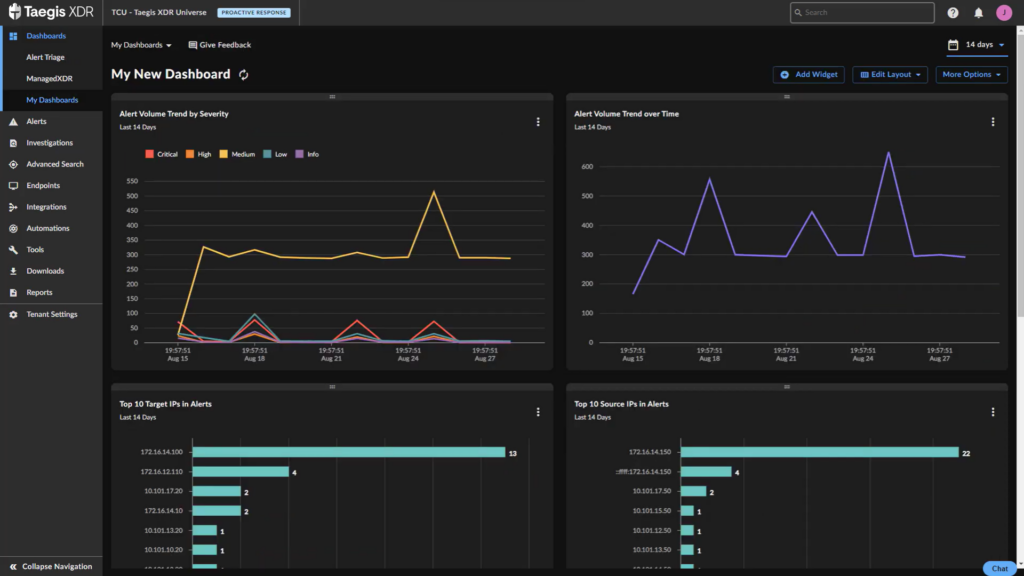

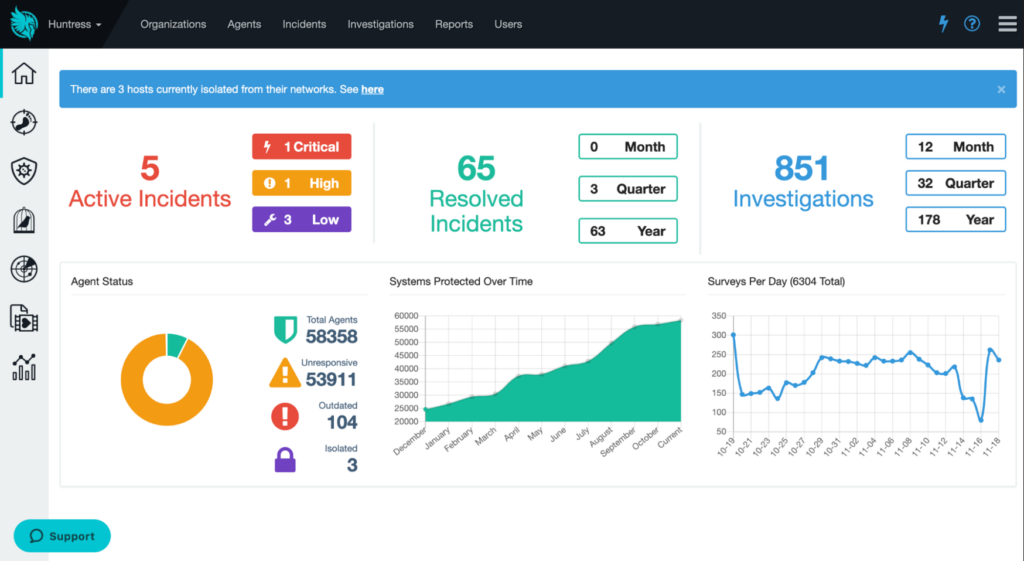

Huntress bietet umfassende Bedrohungserkennung und anhaltende Schadensbegrenzung für Unternehmen. Der Fokus auf die dauerhafte Beseitigung von Bedrohungen macht es zu einem wertvollen Werkzeug für Organisationen, die sich strikter Cyber-Hygiene verschreiben, insbesondere wenn eine nachhaltige Bedrohungsabwehr im Mittelpunkt steht.

Warum ich Huntress gewählt habe:

Bei der Auswahl des geeigneten Tools habe ich zahlreiche Sicherheitslösungen sorgfältig analysiert und verglichen. Ich habe mich vor allem deshalb für Huntress entschieden, weil das Tool konsequent Wert auf die nachhaltige Minderung von Bedrohungen legt. Dieses anhaltende Engagement hebt Huntress von anderen ab und bestätigt meine Überzeugung, dass das Tool bestens geeignet ist, um sicherzustellen, dass Bedrohungen nicht nur erkannt, sondern dauerhaft gemindert werden.

Herausragende Funktionen und Integrationen:

Huntress überzeugt mit seinen fortschrittlichen EDR-Funktionen, die Sicherheitsteams eine präzise Erkennung und Neutralisierung von Bedrohungen ermöglichen. Die automatisierten Schadensbegrenzungsfunktionen der Plattform beschleunigen zudem den Incident-Response-Prozess. Darüber hinaus steigern die Integrationsmöglichkeiten mit gängigen SIEMs und anderen Sicherheitswerkzeugen wie Microsoft die Effizienz der Lösung.

Pros and Cons

Pros:

- Dauerhafter Fokus auf langfristige Bedrohungsminderung sichert Schutz

- Fortschrittliche EDR-Funktionen zur präzisen Bedrohungserkennung und -behebung

- Große Auswahl an Integrationen, darunter führende SIEM-Technologien

Cons:

- Könnte für kleinere Organisationen ohne spezialisierte Sicherheitsanalysten komplex sein

- Kontinuierliche Minderung kann zusätzliche Ressourcen für die Optimierung erfordern

- Fehlende Preistransparenz könnte für manche Unternehmen eine Hürde darstellen.

Weitere Managed Detection and Response Services

Nachfolgend finden Sie eine Liste zusätzlicher Managed Detection and Response Services, die ich in die engere Auswahl genommen habe, die es aber nicht unter die Top 10 geschafft haben. Sie sind auf jeden Fall einen Blick wert.

- Expel

Am besten für operative 24/7-Einblicke

- Binary Defense

Am besten geeignet für individuelle Sicherheitsstrategien

- Netsurion Managed Threat Protection

Am besten geeignet für diversifizierten Endpunktschutz

Auswahlkriterien für Managed Detection and Response Services

Im weiten Feld der Managed Detection and Response (MDR) Services die passende Lösung für das eigene Unternehmen zu finden, ist kein einfaches Unterfangen. Auf Basis umfangreicher Recherche und eigener Praxiserfahrung habe ich zahlreiche dieser Tools persönlich getestet und bewertet. Bei den vielen getesteten Anbietern habe ich immer nach bestimmten Funktionen und Kriterien gesucht, damit sie nicht nur umfassende Sicherheit bieten, sondern auch die Nutzerfreundlichkeit verbessern.

Hier sind die wichtigsten Kriterien, die meine Auswahl geprägt haben:

Kernfunktionen

- Endpoint Detection and Response (EDR): Bietet Echtzeitüberwachung und Reaktionsmöglichkeiten auf potenzielle Sicherheitsbedrohungen.

- Security Operations Center (SOC): Gewährleistet die 24/7-Überwachung und Steuerung aller Sicherheitsmaßnahmen.

- Incident Response: Stellt schnelle Reaktionsmöglichkeiten zur Erkennung von Sicherheitsvorfällen bereit.

- Threat Intelligence: Liefert aktuelle Informationen über aufkommende Bedrohungen und Cyberrisiken.

- Automation Remediation: Unterstützt die automatisierte Umsetzung von Lösungsmaßnahmen und optimiert die Reaktionszeiten.

Schlüsselfunktionen

- Ransomware-Schutz: Schützt vor einer der häufigsten und schädlichsten Arten von Schadsoftware.

- Orchestrierung und Playbooks: Optimiert Reaktionsstrategien und gewährleistet schnelle sowie koordinierte Maßnahmen gegen Bedrohungen.

- Benachrichtigungen und Warnmeldungen: Informiert das Sicherheitsteam umgehend über mögliche Bedrohungen oder Sicherheitsverletzungen.

- Einhaltung von Standards: Entspricht anerkannten Normen wie Gartner und ISO und stellt somit Zuverlässigkeit und Vertrauenswürdigkeit sicher.

- Ursachenanalyse: Identifiziert und untersucht die Hauptursache einer Sicherheitsverletzung oder Schwachstelle.

Benutzerfreundlichkeit

- Intuitive Benutzeroberfläche: Angesichts der Komplexität von MDR-Lösungen ist ein leicht zu navigierendes Dashboard entscheidend. Diese Oberfläche sollte eine konsolidierte Übersicht über Bedrohungen, Arbeitslasten und Arbeitsabläufe bieten.

- Rollenbasierter Zugriff: Besonders wichtig für MDRs, da verschiedene Teammitglieder unterschiedliche Verantwortlichkeiten haben. Eine Mitarbeiterverwaltung sollte eine einfache Konfiguration des Zugriffs je nach Rolle ermöglichen.

- Lernbibliothek oder Schulungsprogramm: Aufgrund der inhärenten Komplexität vieler MDR-Tools kann eine integrierte Lernplattform oder ein strukturiertes Schulungsprogramm die Einarbeitung neuer Nutzer erheblich erleichtern.

- Schneller Kundensupport: Im Umgang mit potenziellen Bedrohungen ist ein zügiger und effizienter Kundensupport durch ein Expertenteam unerlässlich. Die Verfügbarkeit von Fachleuten, die anleiten und unterstützen, kann im Ernstfall einen großen Unterschied machen.

Die Wahl des richtigen MDR-Dienstes ist in der heutigen digitalen Welt von größter Bedeutung. Durch das Verständnis der grundlegenden Funktionen, die Identifizierung wichtiger Merkmale sowie die Sicherstellung benutzerfreundlicher Oberflächen und kompetenter Unterstützung können Organisationen ihre Abwehr gegen ein breites Spektrum von Cyberbedrohungen stärken.

Die häufigsten Fragen zu Managed Detection and Response Services (FAQs)

Welche Vorteile bieten Managed Detection and Response Services?

Managed Detection and Response (MDR) Services bieten Unternehmen zahlreiche Vorteile:

- Verbesserte Sicherheitsexpertise: MDR-Anbieter verfügen über ein Team von Sicherheitsexperten, das sich der Erkennung und Reaktion auf Bedrohungen widmet. So ist Ihr Unternehmen stets durch Spezialisten geschützt.

- Proaktives Threat Hunting: Statt nur auf Alarme zu warten, suchen MDR-Services aktiv nach Bedrohungen und neutralisieren diese, sodass auch neue und aufkommende Angriffe erkannt werden.

- 24/7-Überwachung: Diese Services bieten eine Rund-um-die-Uhr-Überwachung und stellen sicher, dass Cyberangriffe jederzeit erkannt und abgewehrt werden.

- Kosteneffizient: Eine firmeninterne Security-Abteilung aufzubauen ist teuer. MDR-Services bieten erstklassige Sicherheit zu einem Bruchteil der Kosten, sodass Unternehmen Ressourcen anderweitig einsetzen können.

- Integrierte Technologien: MDR-Lösungen sind oft mit neuesten Technologien wie Machine Learning, EDR und SOC kombiniert, sodass Unternehmen immer mit modernen Sicherheitstools ausgestattet sind.

Wie viel kosten Managed Detection and Response Services üblicherweise?

Die Preise für MDR-Services variieren je nach Umfang, Anzahl der abgedeckten Endpunkte sowie zusätzlichen gewünschten Features oder Integrationen. Die meisten Anbieter arbeiten mit einem Abonnementmodell und berechnen pro Endpunkt oder pro Nutzer.

Können Sie typische Preismodelle für MDR-Services erklären?

Natürlich. MDR-Services folgen in der Regel diesen Preismodellen:

- Pro Endpunkt: Die Abrechnung erfolgt basierend auf der Anzahl an geschützten Geräten oder Endpunkten.

- Pro Nutzer: Ein Festpreis pro Nutzer – unabhängig von der Zahl der verwendeten Geräte.

- Feste monatliche/jährliche Gebühr: Eine Pauschale für alle Services, ideal für größere Unternehmen.

Wie sieht die allgemeine Preisspanne für MDR-Services aus?

Die Preise für MDR-Services reichen von etwa $15/Nutzer/Monat für Basispakete bis über $100/Nutzer/Monat für umfassende Enterprise-Lösungen.

Welche ist die günstigste genannte Software?

Der Einstiegspreis einiger Tools liegt bei nur $7/Nutzer/Monat, wie beispielsweise bei Arctic Wolf Managed Detection and Response. Es ist jedoch wichtig, die enthaltenen Funktionen in dieser Preisklasse zu bewerten.

Welche Software ist die teuerste in der Liste?

Sophos und Secureworks liegen eher am oberen Ende der Preisskala, insbesondere wenn fortgeschrittenere Funktionen oder größere Abdeckungen gewählt werden.

Gibt es kostenlose MDR-Tools?

Die meisten MDR-Tools bieten aufgrund des hohen Ressourcen- und Fachkräfteaufwands keine komplett kostenlosen Versionen an. Manche Anbieter stellen jedoch zeitlich begrenzte Testphasen oder Basisversionen mit eingeschränkten Funktionen zur Verfügung. Es lohnt sich, jeden Anbieter auf etwaige Sonderaktionen oder Testangebote zu prüfen.

Weitere Bewertungen von Cybersecurity-Tools

- Schwachstellen-Management-Tools

- Systeme zur Erkennung und Verhinderung von Eindringversuchen

- Cybersecurity-Software

- SOC-Dienstleistungen

Zusammenfassung

Im sich ständig wandelnden Bereich der Cybersicherheit haben sich Managed Detection and Response (MDR) Services zu einem Schlüsselfaktor für Unternehmen entwickelt, die auf einen umfassenden Schutz vor Cyberbedrohungen setzen. MDR-Services bieten die Expertise spezialisierter Sicherheitsteams, proaktives Bedrohungs-Jagen und eine Überwachung rund um die Uhr – und damit einen ganzheitlichen Abwehrmechanismus für Organisationen.

Die angebotenen Tools unterscheiden sich in Funktionen, Integrationen und Preisgestaltung. Daher ist es für Unternehmen unerlässlich, die eigenen Anforderungen zu analysieren, bevor sie sich für eine bestimmte Lösung entscheiden.

Wichtigste Erkenntnisse

- Fachwissen zählt: Entscheiden Sie sich für MDR-Dienste, die über ein Team von Sicherheitsexperten mit nachgewiesener Erfahrung im Umgang mit verschiedenen Cyber-Bedrohungen verfügen. Deren Fachkenntnisse können die Abwehrmechanismen Ihres Unternehmens erheblich stärken.

- Integration und Funktionen: Bewerten Sie die Bandbreite an Technologien und Integrationen, die ein MDR-Tool bietet. Achten Sie auf Lösungen, die EDR, SOC und Funktionen für maschinelles Lernen beinhalten, um einen ganzheitlichen Sicherheitsansatz zu gewährleisten.

- Preistransparenz: Auch wenn Kostenbewusstsein wichtig ist, sorgt das Verständnis des Preismodells – ob pro Endpunkt, pro Nutzer oder als Pauschale – dafür, dass keine unerwarteten Ausgaben entstehen. Ebenso wichtig ist es, die gebotenen Funktionen auf den jeweiligen Preisstufen zu prüfen, um das beste Preis-Leistungs-Verhältnis zu gewährleisten.

Was denken Sie?

In unserer sich rasant entwickelnden Cybersicherheitslandschaft entstehen ständig neue und innovative Managed Detection and Response-Dienste. Obwohl ich mich bemüht habe, eine umfassende Liste bereitzustellen, gibt es zweifellos hervorragende Tools und Lösungen, die ich möglicherweise übersehen habe.

Ich lade alle Leser und Branchenexperten ein, weitere Dienste oder Tools zu nennen, die in dieser Liste nicht erwähnt wurden. Ihre Empfehlungen und Ihr Feedback erhöhen nicht nur den Wert dieser Ressource, sondern helfen auch dabei, Unternehmen Zugang zu den bestmöglichen Lösungen zu verschaffen. Ich bin gespannt auf Ihre Anregungen!