Bester Cloud-Sicherheitsanbieter-Shortlist

Im Cloud Computing bieten verschiedene Cloud-Sicherheitsunternehmen umfassende Dienste an, um SaaS-Anwendungen zu schützen, Netzwerksicherheit bereitzustellen und lokale Workloads sowie Rechenzentren abzusichern. Durch den Einsatz von APIs, Zertifizierungen und fortschrittlichen Funktionen schützen diese Plattformen vor Cyberangriffen, legen Wert auf Datensicherheit und bieten E-Mail-Schutz vor Schadsoftware in der Public Cloud.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Cloud-Sicherheitsanbieter

u003cspan style=u0022font-weight: 400u0022u003eDiese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Cloud-Sicherheitsanbietern zusammen, damit Sie den besten Anbieter für Ihr Budget und Ihre geschäftlichen Anforderungen finden können.u003c/spanu003e

| Service | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für die Bedrohungserkennung auf Endpunkten | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten für cloud-native Sicherheitslösungen | Kostenloser Tarif verfügbar | Ab $59.99/Gerät/Jahr (jährliche Abrechnung) | Website | |

| 3 | Am besten geeignet für Web Application Firewall-Funktionen | Kostenloser Tarif + kostenlose Demo verfügbar | Ab $20/Monat (jährliche Abrechnung) | Website | |

| 4 | Am besten geeignet für Cloud-Sicherheitsstatusüberwachung | 14-tägige kostenlose Testphase + kostenloser Plan verfügbar | Ab $15/Host/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten geeignet für Schwachstellen- und Compliance-Management | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 6 | Am besten für Content-Delivery und Sicherheit | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 7 | Am besten für den nativen Schutz der AWS-Infrastruktur geeignet | Kostenloser Tarif verfügbar | Preis auf Anfrage | Website | |

| 8 | Am besten geeignet für umfassende Cloud-Management-Services | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 9 | Am besten für fortschrittlichen Bedrohungsschutz geeignet | Not available | $25/Benutzer/Monat (mindestens 10 Lizenzen) | Website | |

| 10 | Am besten für KI-gesteuerte Bedrohungsaufklärung | Not available | $20/Benutzer/Monat (jährliche Abrechnung) | Website |

Bewertungen der besten Cloud-Sicherheitsanbieter

u003cspan style=u0022font-weight: 400u0022u003eNachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Cloud-Sicherheitsanbieter, die es auf meine Shortlist geschafft haben. Meine Bewertungen geben Ihnen einen Einblick in die wichtigsten Dienste, besonderen Spezialgebiete und Vor- u0026amp; Nachteile jedes Anbieters, um Ihnen bei der Auswahl zu helfen.u003c/spanu003e

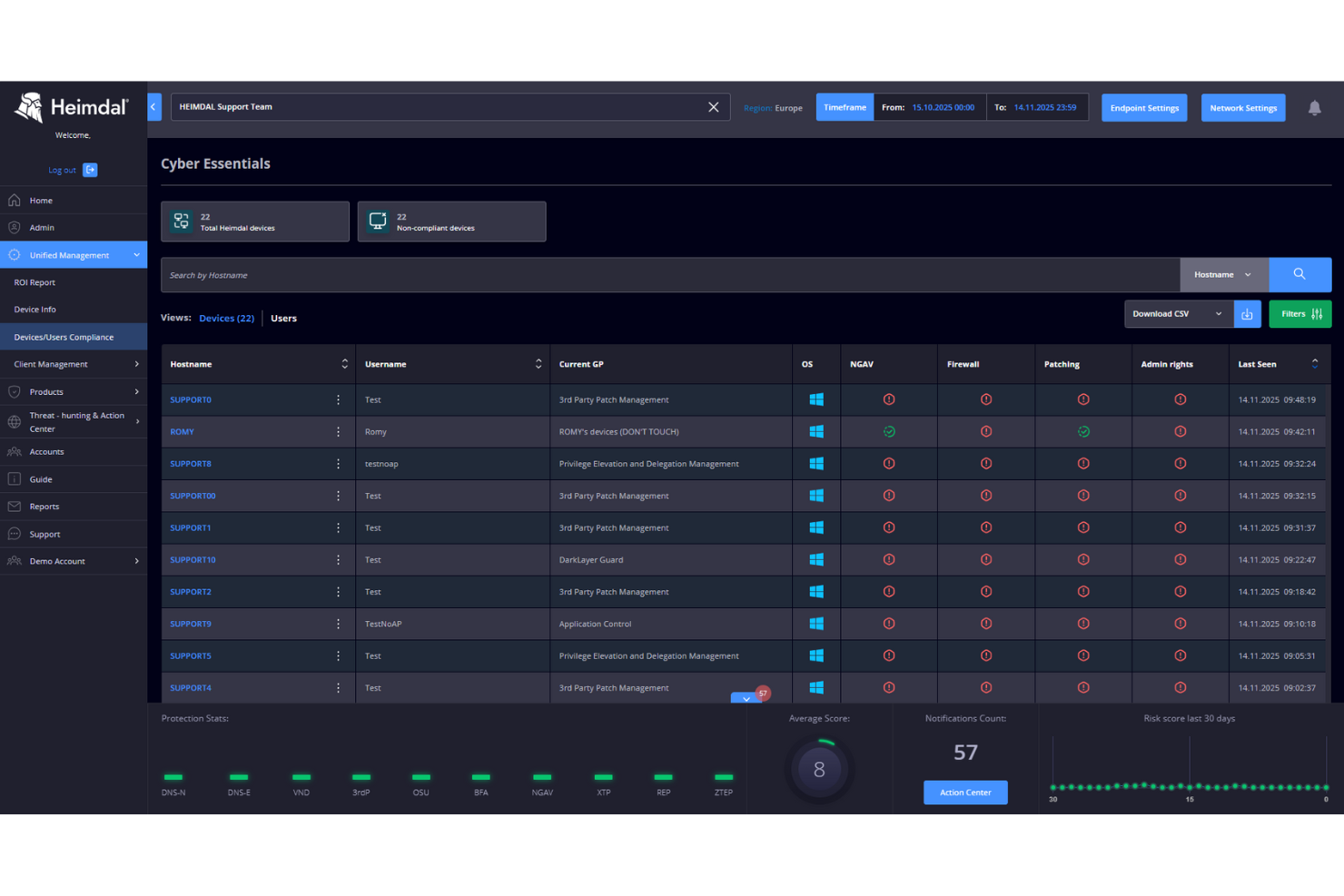

Heimdal bietet eine einheitliche Cybersicherheitsplattform, die Unternehmen robuste Cloud-Sicherheitslösungen zur Verfügung stellt. Speziell zugeschnitten auf Branchen wie Gesundheitswesen, Finanzwesen und Bildung, adressiert Heimdal effektiv die Herausforderungen beim Management komplexer Sicherheitsinfrastrukturen. Durch die Bündelung verschiedener Sicherheitstools in einem einzigen Ökosystem reduziert Heimdal Komplexität und Betriebskosten und sorgt dafür, dass Ihr Unternehmen vor sich ständig weiterentwickelnden Cyberbedrohungen geschützt bleibt.

Warum ich Heimdal ausgewählt habe

Ich habe Heimdal aufgrund seiner einzigartigen Fähigkeit ausgewählt, Extended Detection & Response (XDR) und Managed XDR in eine ganzheitliche Sicherheitsstrategie zu integrieren. Das macht es zu einer ausgezeichneten Wahl für Cloud-Sicherheitsanbieter. Die XDR-Funktion ermöglicht eine umfassende Bedrohungserkennung auf Endpunkten und in Cloud-Umgebungen, während Managed XDR einen 24/7-Support durch ein Security Operations Center bereitstellt. Diese Funktionen sind entscheidend für Unternehmen, die einen dauerhaften Schutz vor ausgeklügelten Cyberbedrohungen aufrechterhalten möchten und es Sicherheitsteams ermöglichen, sich auf strategische Aufgaben zu konzentrieren.

Heimdal Hauptfunktionen

Neben den XDR-Fähigkeiten bietet Heimdal mehrere weitere Funktionen, die das Cloud-Sicherheitsangebot verbessern:

- DNS-Sicherheit: Schützt mit KI/ML-Technologie vor webbasierten Bedrohungen und verhindert Datenpannen.

- Patch- & Asset-Management: Automatisiert Patch-Management-Prozesse, um Compliance sicherzustellen und Sicherheitsrisiken zu minimieren.

- Privilegien-Erhöhung & Delegationsverwaltung: Verwalten und sichern privilegierter Zugriffe, um unbefugte Zugriffe zu verhindern.

- E-Mail-Sicherheit: Schutz vor Phishing und E-Mail-basierten Bedrohungen durch fortschrittliche Sicherheitsmaßnahmen.

Heimdal-Integrationen

Aktuell listet Heimdal keine nativen Integrationen; die Plattform unterstützt jedoch API-basierte, individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiertes Patchen auf allen Endpunkten

- Starke Schwachstellen- und Bedrohungserkennung

- Detaillierte Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Die Benutzeroberfläche erfordert Einarbeitungszeit

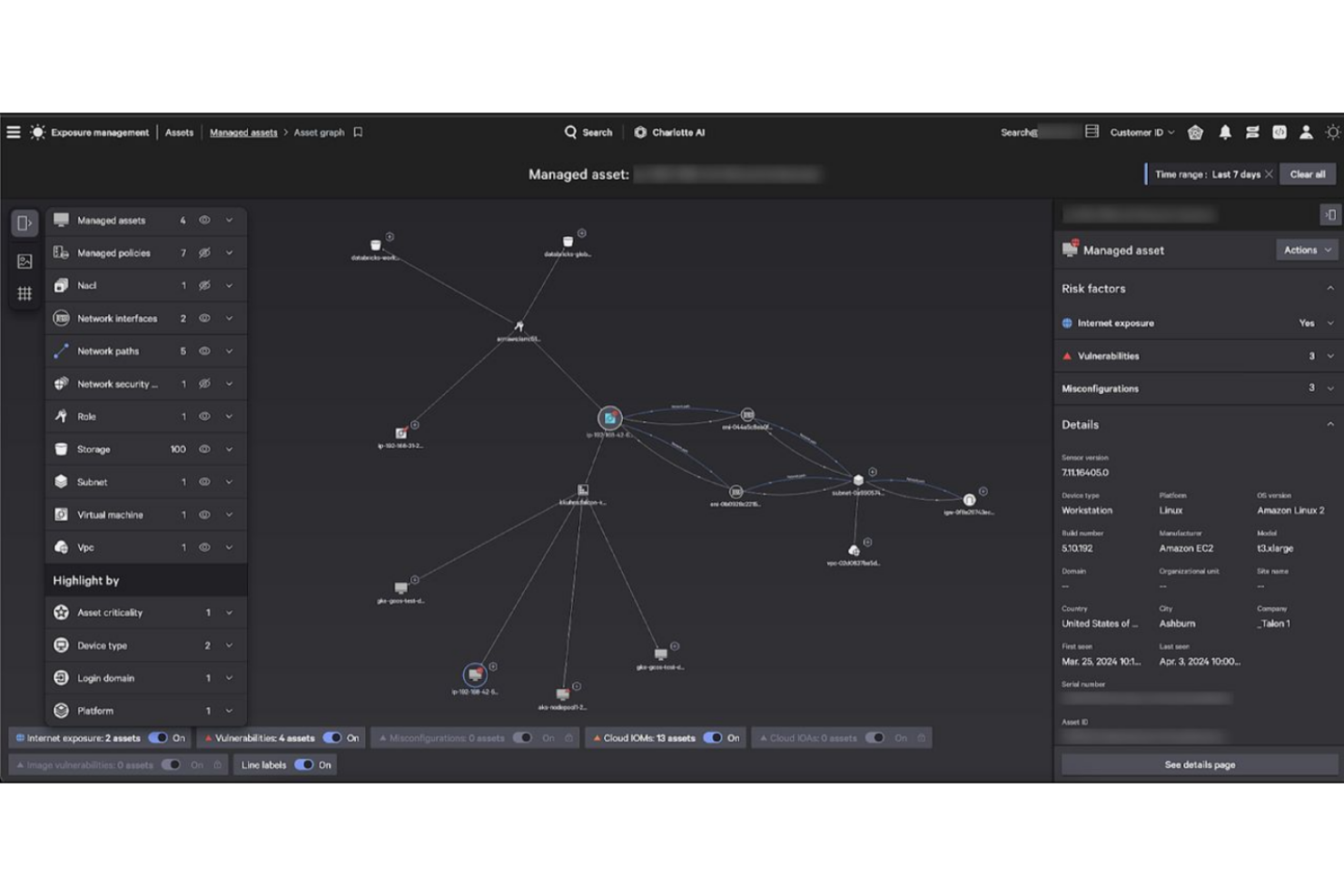

CrowdStrike ist ein führendes Unternehmen im Bereich Cybersicherheit und bietet eine Vielzahl von Tools, um Ihre digitalen Vermögenswerte vor Cyberbedrohungen zu schützen. Durch den Fokus auf cloud-native Lösungen stellt CrowdStrike Sicherheitsmaßnahmen bereit, die Ihre Daten sicher und geschützt in der Cloud halten.

Warum ich CrowdStrike ausgewählt habe: Deren Cloud-Erkennungs- und Reaktionsfunktionen sind darauf ausgelegt, aktive Angriffe in der Cloud zu stoppen und Sicherheitsverletzungen zu verhindern, sodass Ihr Unternehmen vor sich entwickelnden Bedrohungen geschützt bleibt. Außerdem bietet das Next-Gen-Identitätssicherheits-Feature einen einheitlichen Schutz für Identitäten – und sichert diese über die gesamte Angriffskette hinweg ab. Das ist in der heutigen digitalen Welt, in der Identitätsdiebstahl und unbefugter Zugriff große Sorgen bereiten, von entscheidender Bedeutung.

Herausragende Dienstleistungen: Eine der herausragenden Dienstleistungen ist die Cloud-Erkennung und -Reaktion, welche eine Echtzeitüberwachung und Bedrohungserkennung bietet – essenziell für die Absicherung Ihrer Cloud-Umgebung. Ein weiterer wichtiger Service ist die KI-Anwendungssicherheit, die künstliche Intelligenz nutzt, um Anwendungen vor neuartigen Bedrohungen zu schützen und so einen ununterbrochenen Geschäftsbetrieb sicherzustellen.

Zielbranchen: Gesundheitswesen, Finanzdienstleistungen, Regierung, Technologie und Einzelhandel.

Spezialgebiete: Erweiterte Bedrohungsinformationen, Vorfallreaktion, Managed Detection and Response, KI-Anwendungssicherheit sowie Cloud-Erkennung und -Reaktion.

Pros and Cons

Pros:

- Stellt detaillierte Berichte zur Verfügung, die helfen, Sicherheitsvorfälle zu verstehen

- Bietet kontinuierliches Monitoring für erhöhte Sicherheit

- Reaktionsschnelles und kompetentes Support-Team

Cons:

- Gelegentliche Fehlalarme können zu unnötigen Untersuchungen führen

- Kann erhebliche Systemressourcen beanspruchen und die Leistung beeinträchtigen

Cloudflare bietet eine Reihe von Sicherheitsdiensten an, darunter DDoS-Schutz, Web Application Firewall und Content Delivery Network (CDN)-Sicherheit. Sie richten sich an Unternehmen, die ihre Online-Präsenz durch verbesserte Sicherheit und Leistung stärken möchten.

Warum ich Cloudflare gewählt habe: Cloudflare integriert CDN-Sicherheit, um die Leistungsfähigkeit von Websites zu steigern und gleichzeitig vor DDoS-Angriffen zu schützen. Die Web Application Firewall hilft Ihrem Team dabei, Anwendungen vor gängigen Schwachstellen zu sichern. Diese Kombination sorgt dafür, dass Ihre Online-Plattformen sowohl schnell als auch sicher sind und eignet sich perfekt für Unternehmen, die Wert auf eine starke Online-Präsenz legen.

Herausragende Dienste: Ein herausragender Dienst ist das Content Delivery Network, das die Website-Leistung durch das Zwischenspeichern von Inhalten in der Nähe der Nutzer beschleunigt. Ein weiterer zentraler Dienst ist die SSL/TLS-Verschlüsselung, die Daten während der Übertragung schützt und so sicherstellt, dass die Informationen Ihrer Nutzer beim Zugriff auf Ihre Dienste geschützt sind.

Zielbranchen: E-Commerce, Finanzdienstleistungen, Medien, Technologie und Gesundheitswesen.

Spezialgebiete: CDN-Sicherheitsintegration, DDoS-Schutz, Web Application Firewall, SSL/TLS-Verschlüsselung und Leistungsoptimierung.

Pros and Cons

Pros:

- Starke CDN-Sicherheitsintegration

- Effizienter DDoS-Schutz

- Weltweites Netzwerk

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Nur grundlegende Supportoptionen

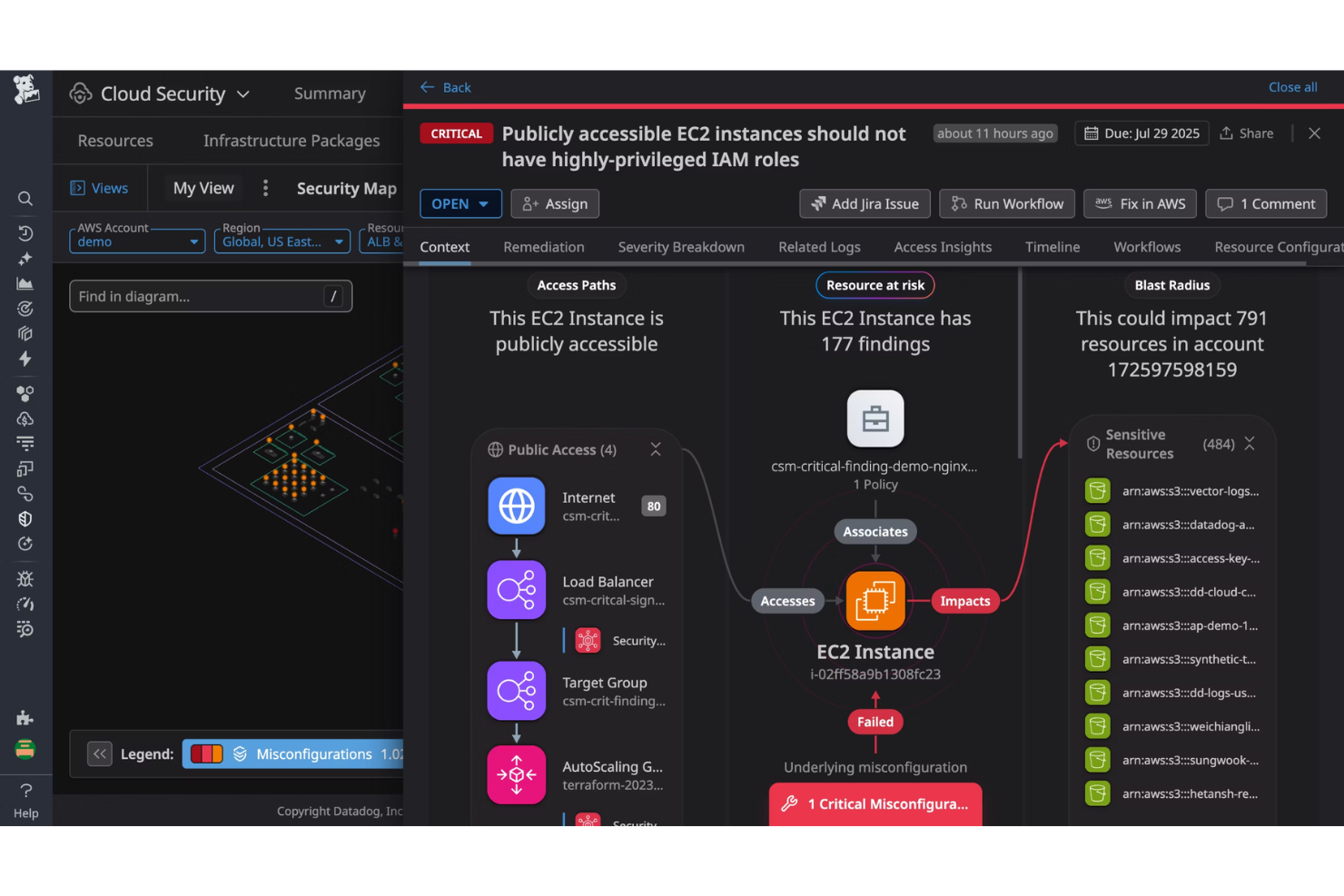

Datadog bietet Cloud-Sicherheitsmanagement-Dienste an, die sich auf die Überwachung und Sicherung von Cloud-Umgebungen durch Echtzeit-Transparenz und Bedrohungserkennung konzentrieren. Sie richten sich an Unternehmen, die eine kontinuierliche Überwachung und Analysen benötigen, um ihre Cloud-Infrastruktur zu schützen.

Warum ich Datadog gewählt habe: Datadog ist auf Sicherheitsüberwachung spezialisiert und bietet Echtzeit-Transparenz in Ihre Cloud-Umgebung, um potenzielle Bedrohungen zu erkennen. Ihre Plattform stellt Analysen bereit, die Ihrem Team helfen, Sicherheitsvorfälle schnell zu verstehen und darauf zu reagieren. Dieser Ansatz stellt sicher, dass Ihre Cloud-Infrastruktur sicher bleibt und den Branchenstandards entspricht.

Herausragende Dienste: Ein besonders herausragender Dienst ist das Log-Management, das Ihrem Team hilft, Protokolldaten zu sammeln und zu analysieren, um Einblicke in Systemaktivitäten und potenzielle Probleme zu erhalten. Ein weiterer wichtiger Service ist das Netzwerk-Monitoring, das Transparenz in Ihren Netzwerkverkehr bietet und Ihnen ermöglicht, Sicherheitsbedrohungen effizient zu erkennen und zu beheben.

Zielbranchen: Technologie, Finanzdienstleistungen, Gesundheitswesen, Einzelhandel und E-Commerce.

Spezialgebiete: Sicherheitsüberwachung, Echtzeit-Transparenz, Bedrohungserkennung, Log-Management und Netzwerküberwachung.

Pros and Cons

Pros:

- Echtzeit-Sicherheitsüberwachung

- Umfassendes Log-Management

- Starke Netzwerktransparenz

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Kann zusätzliche Integrationen erfordern

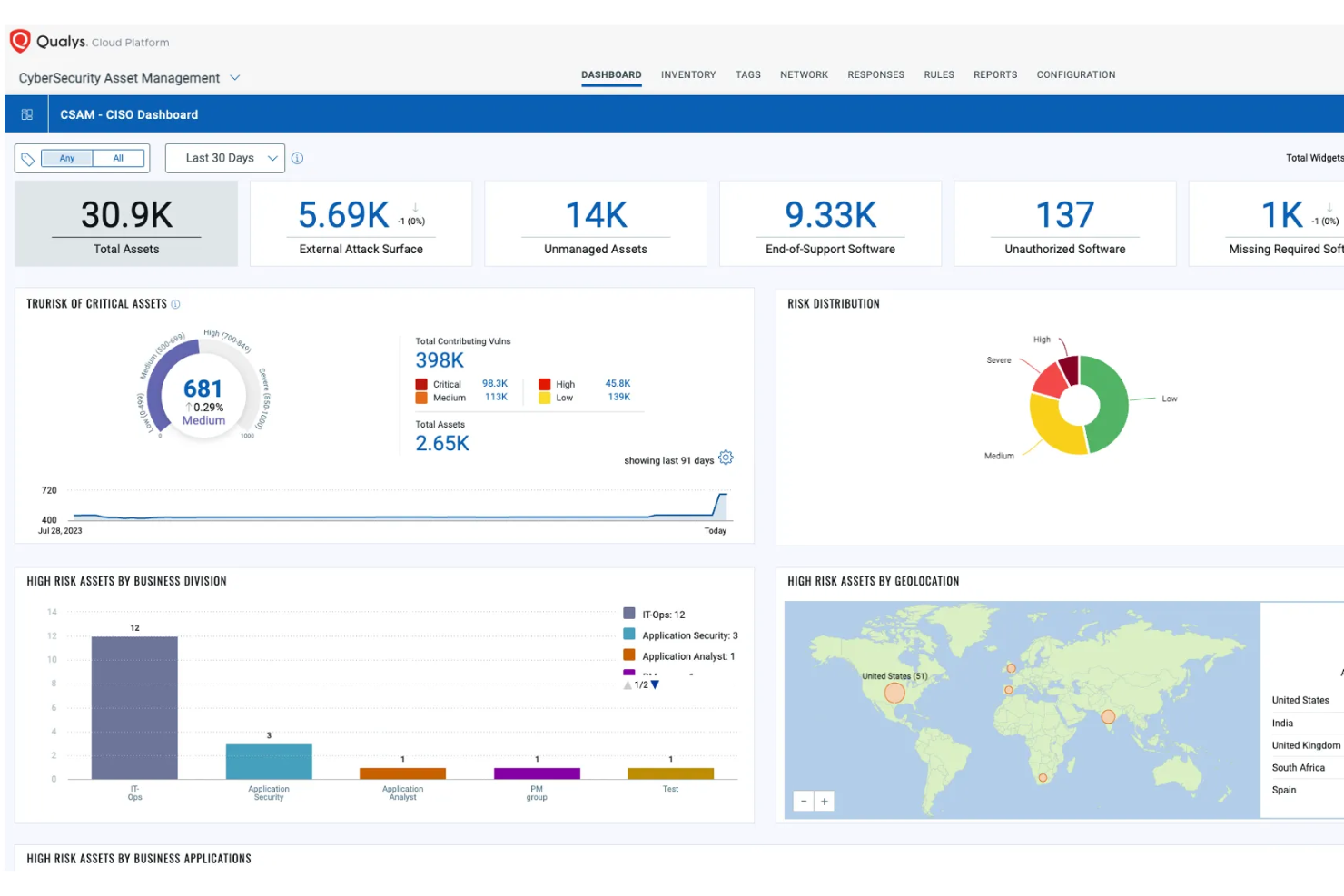

Qualys

Am besten geeignet für Schwachstellen- und Compliance-Management

Qualys bietet cloudbasierte Sicherheitsdienste mit Schwerpunkt auf Schwachstellenmanagement, Compliance und Asset-Sichtbarkeit. Das Unternehmen richtet sich an Firmen, die umfassende Sicherheitsbewertungen und eine Echtzeitüberwachung ihrer IT-Umgebungen benötigen.

Warum ich Qualys ausgewählt habe: Qualys glänzt im Schwachstellenmanagement und bietet detaillierte Analysen und Einblicke, die Ihrem Team helfen, Risiken zu erkennen und zu minimieren. Die Plattform ermöglicht eine Überwachung in Echtzeit und sorgt dafür, dass Ihr Unternehmen potenziellen Bedrohungen stets einen Schritt voraus ist. Diese Fähigkeiten sind entscheidend für Organisationen, die eine kontinuierliche Sicherheits- und Compliance-Überwachung in ihrer IT-Infrastruktur benötigen.

Hervorzuhebende Services: Ein herausragender Service ist das Asset-Inventar, das Ihrem Team einen vollständigen Überblick über alle IT-Assets verschafft und eine effektive Verwaltung und Absicherung ermöglicht. Ein weiterer wichtiger Service ist die Richtlinien-Compliance, die Ihre Systeme mit Branchenstandards abgleicht, damit Ihr Unternehmen notwendige Compliance-Anforderungen erfüllt.

Zielbranchen: Finanzdienstleistungen, Gesundheitswesen, Einzelhandel, Technologie und Fertigung.

Spezialgebiete: Schwachstellenmanagement, Compliance, Asset-Sichtbarkeit, Echtzeitüberwachung und Richtlinien-Compliance.

Pros and Cons

Pros:

- Starkes Schwachstellenmanagement

- Echtzeitüberwachung

- Umfassende Asset-Sichtbarkeit

Cons:

- Komplexer Integrationsprozess

- Einfache Supportoptionen

Akamai bietet Cloud-Sicherheitsdienste mit Fokus auf Content-Delivery, Web-Performance und DDoS-Schutz an. Sie bedienen Unternehmen, die ihre Online-Präsenz vor Cyber-Bedrohungen schützen und eine optimale Website-Performance sicherstellen müssen.

Warum ich Akamai gewählt habe: Akamai überzeugt beim Schutz vor DDoS-Angriffen und bietet Dienste, die groß angelegte Attacken abwehren und Ihre Online-Dienste reibungslos am Laufen halten. Ihr Content-Delivery-Netzwerk verbessert die Web-Performance durch effiziente Verteilung von Inhalten. Die Kombination dieser Leistungen sorgt dafür, dass Ihr Unternehmen sicher und schnell online bleibt – dies ist entscheidend für Kundenzufriedenheit und Vertrauen.

Herausragende Dienste: Ein herausragender Dienst ist die Web Application Firewall, die Ihr Team beim Schutz von Webanwendungen unterstützt, indem sie HTTP-Verkehr filtert und überwacht. Ein weiterer wichtiger Dienst ist das Bot-Management, das bösartigen Bot-Verkehr erkennt und abwehrt, sodass Ihre Website leistungsfähig und sicher arbeitet.

Zielbranchen: E-Commerce, Finanzdienstleistungen, Medien, Unterhaltung und Technologie.

Spezialgebiete: DDoS-Schutz, Content-Delivery, Web-Performance, Web Application Firewall und Bot-Management.

Pros and Cons

Pros:

- Starker DDoS-Schutz

- Effiziente Content-Delivery

- Zuverlässige Web-Performance

Cons:

- Komplexer Einrichtungsprozess

- Hohe Lernkurve

Am besten für den nativen Schutz der AWS-Infrastruktur geeignet

Amazon Web Services (AWS) bietet eine Vielzahl von Cloud-Sicherheitsdiensten an, darunter Identitäts- und Zugriffsmanagement, Bedrohungserkennung und Infrastrukturschutz. Sie bedienen Unternehmen jeder Größe, die skalierbare und flexible Sicherheitslösungen benötigen, um ihre Cloud-Umgebungen zu schützen.

Warum ich Amazon Web Services (AWS) gewählt habe: AWS bietet skalierbare Sicherheitsoptionen, mit denen Ihr Team die Sicherheitsmaßnahmen individuell an Ihre Bedürfnisse anpassen kann. Der Identitäts- und Zugriffsmanagementdienst hilft Ihnen, den Zugriff auf AWS-Ressourcen zu steuern, während Dienstleistungen zur Bedrohungserkennung in Echtzeit Einblicke in potenzielle Sicherheitsprobleme geben. Diese Flexibilität und Skalierbarkeit machen AWS ideal für Unternehmen, die wachsen möchten, ohne bei der Sicherheit Kompromisse einzugehen.

Hervorstechende Dienste: Ein herausragender Dienst ist AWS Shield, das Ihre Anwendungen vor DDoS-Angriffen schützt und so Verfügbarkeit und Zuverlässigkeit gewährleistet. Ein weiterer wichtiger Dienst ist AWS CloudTrail, das durch das Protokollieren von Kontenaktivitäten Governance, Compliance sowie operative und Risikoprüfungen ermöglicht.

Zielbranchen: Finanzdienstleistungen, Gesundheitswesen, Einzelhandel, Technologie und öffentliche Verwaltung.

Schwerpunkte: Skalierbare Sicherheitsoptionen, Identitäts- und Zugriffsmanagement, Bedrohungserkennung, Infrastrukturschutz und Compliance-Prüfung.

Pros and Cons

Pros:

- Bedrohungserkennung in Echtzeit

- Umfassendes Identitätsmanagement

- Starke Compliance-Unterstützung

Cons:

- Komplexe Servicekonfigurationen

- Erfordert technisches Fachwissen

Kyndryl bietet ein umfassendes Portfolio an Cloud-Management-Services, das Unternehmen einen reibungslosen Übergang in die Cloud sowie die Optimierung bestehender Umgebungen ermöglicht. Sie verfolgen dabei einen ganzheitlichen 360-Grad-Ansatz – von der Einrichtung der Infrastruktur bis hin zu erweiterten Sicherheitsmaßnahmen.

Warum ich Kyndryl gewählt habe: Kyndryl hat mich mit seinen umfassenden Cloud-Management-Lösungen überzeugt. Nach gründlichem Vergleich stellte ich fest, dass Kyndryl eine außergewöhnlich vollständige Suite anbietet, die in ihrer Gründlichkeit heraussticht. Der ganzheitliche Ansatz, der sowohl Einrichtung als auch Sicherheit abdeckt, machte Kyndryl zur klaren Wahl für die Kategorie „am besten geeignet für“ umfassende Cloud-Management-Services.

Herausragende Services: Kyndryl bietet Funktionen wie Infrastructure-as-a-Service (IaaS), Cloud-Migrationsdienste sowie erweiterte Cloud-Sicherheitsprotokolle. Ein weiteres zentrales Angebot ist die Datenanalyse, die Einblicke für strategische Entscheidungen liefert und die betriebliche Effizienz steigert.

Zielbranchen: Finanzdienstleistungen, Gesundheitswesen, Fertigung, Telekommunikation und öffentliche Hand.

Schwerpunkte: Verwaltete Cloud-Services, Verwaltung von Cloud-Infrastrukturen, Modernisierung von Anwendungen, Datenanalysen und IT-Effizienz.

Pros and Cons

Pros:

- Ganzheitliche End-to-End Cloud-Management-Lösungen

- Expertise sowohl bei Cloud-Einrichtung als auch -Sicherheit

- Integrationen mit führenden Plattformen

Cons:

- Die Preistransparenz könnte besser sein

- Für kleinere Unternehmen womöglich zu umfangreich

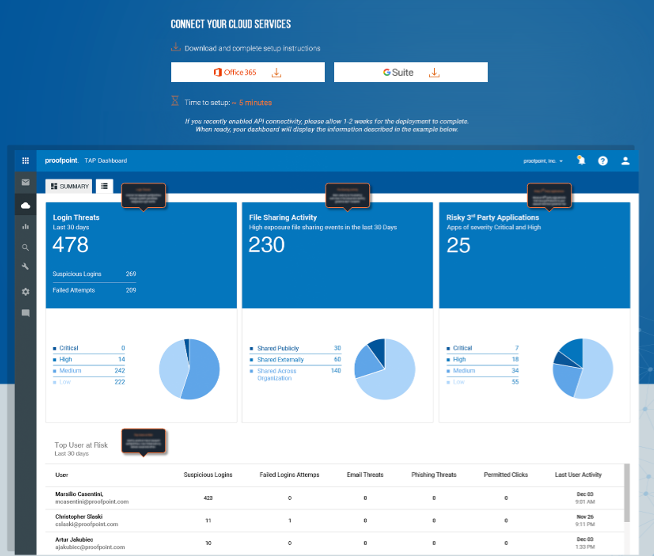

In der sich rasant entwickelnden Welt der Cloud-Sicherheit gilt Proofpoint als Leitstern für alle, die besonderen Wert auf fortschrittlichen Bedrohungsschutz legen. Ihre Lösungen greifen tief und sorgen dafür, dass sowohl die Cloud-Infrastruktur als auch deren Nutzerinnen und Nutzer vor neuen Gefahren geschützt sind.

Warum ich Proofpoint Cloud Security ausgewählt habe: Ich habe eine Vielzahl von Cloud-Sicherheitslösungen sorgfältig verglichen und Proofpoints Ruf wie auch Leistung waren nicht zu übersehen. Nach meinem Urteil und Vergleich verfügt Proofpoint über ein besonderes Verständnis der modernen Bedrohungslage in der Cloud. Ihr Fokus auf fortschrittlichen Bedrohungsschutz, der weit über oberflächliche Abwehrmechanismen hinausgeht, war ein entscheidender Grund, es als 'Bestes für' dieses Segment zu benennen.

Hervorzuhebende Dienste: Einer der auffälligsten Dienste ist der Schutz vor Datenverlusten (Data Loss Prevention), durch den Ihr Team sensible Informationen vor unbefugtem Zugriff oder Datenabfluss schützt. Ein weiterer zentraler Dienst ist die Browser-Isolierung, die Nutzerinnen und Nutzer absichert, indem Webinhalte isoliert und verhindert wird, dass Schadsoftware Ihr System erreicht.

Zielbranchen: Hochschulen, Finanzdienstleister, Gesundheitswesen, Regierung sowie kleine und mittelgroße Unternehmen.

Spezialisierungen: E-Mail-Schutz, Schutz vor Datenverlust, Verwaltung interner Bedrohungen, Bedrohungsschutz und Nutzerresilienz.

Pros and Cons

Pros:

- Umfassende E-Mail-Schutzfunktionen

- Spezialisierter Schutz vor gezielten Angriffen

- Integrationen mit führenden Cloud-Kollaborationsplattformen

Cons:

- Könnte für kleine Unternehmen zu umfangreich sein

- Die Benutzeroberfläche kann für Einsteiger überfordernd sein

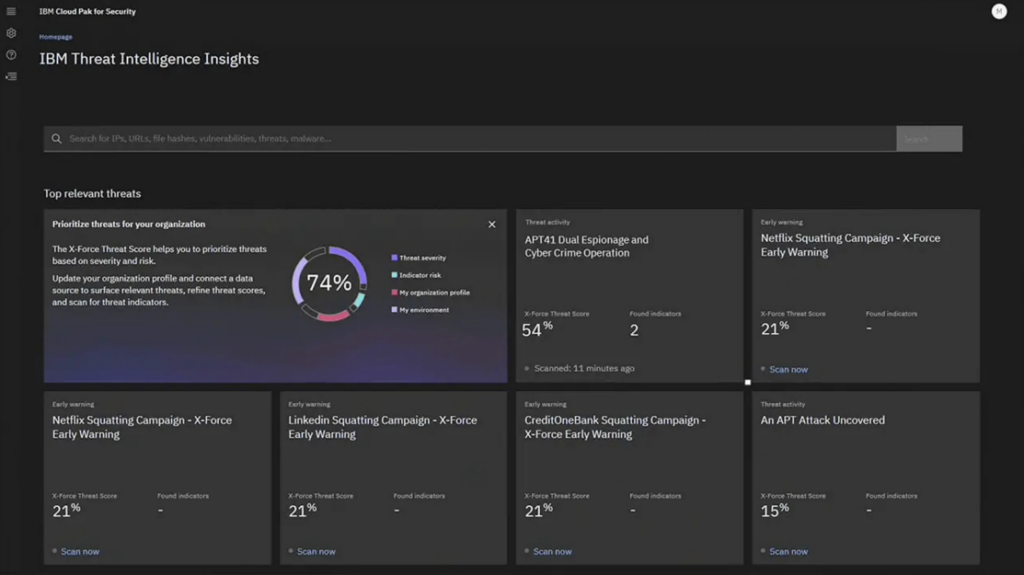

IBM Cloud Security nutzt die Leistungsfähigkeit künstlicher Intelligenz, um Bedrohungen in Cloud-Umgebungen zu erkennen, zu analysieren und abzuwehren. Die Fähigkeit, KI einzusetzen, stellt sicher, dass Unternehmen potenzielle Sicherheitslücken frühzeitig identifizieren können und einen Schritt voraus bleiben.

Warum ich IBM Cloud Security ausgewählt habe: Nach sorgfältiger Überlegung und einem Vergleich habe ich mich hauptsächlich aufgrund des KI-gesteuerten Ansatzes für IBM Cloud Security entschieden. Die Verbindung von künstlicher Intelligenz mit Cloud-Sicherheit ist unübertroffen und verschafft Unternehmen einen klaren Vorteil gegenüber sich stetig weiterentwickelnden Bedrohungen. Wegen dieser herausragenden Herangehensweise ist klar, warum IBM Cloud Security besonders für KI-basierte Bedrohungsaufklärung geeignet ist.

Hervorstechende Dienste: Einer der hervorstechenden Dienste ist das Identitäts- und Zugriffsmanagement, mit dem Ihr Team die Benutzerzugriffe auf kritische Systeme und Daten steuern und überwachen kann. Ein weiterer wichtiger Dienst ist die Datenverschlüsselung, die sensible Informationen durch Verschlüsselung der Daten sowohl während der Übertragung als auch im Ruhezustand schützt.

Zielbranchen: Finanzdienstleistungen, Gesundheitswesen, Telekommunikation, Behörden und Einzelhandel.

Spezialgebiete: KI-basierte Sicherheit, Bedrohungsmanagement, Datenschutz, Identitäts- und Zugriffsmanagement sowie Datenverschlüsselung.

Pros and Cons

Pros:

- Erweiterte KI-Funktionen für die Bedrohungserkennung

- Breites Spektrum an Integrationen mit Cloud-Plattformen

- Kontinuierliche Compliance-Prüfungen

Cons:

- Die Kosten können ein Faktor für kleinere Unternehmen sein

- Einige erweiterte Funktionen sind nur in höheren Tarifstufen verfügbar

Weitere bemerkenswerte Cloud-Sicherheitsanbieter

Nachfolgend finden Sie eine Liste weiterer Cloud-Sicherheitsanbieter, die ich in die engere Wahl gezogen habe, die es jedoch nicht in die Top 5 geschafft haben. Ein Blick lohnt sich trotzdem.

- Cisco Cloud Security

Am besten für integrierte cloud-native Sicherheit

- Palo Alto Networks

Am besten geeignet für das Management der Sicherheitslage in Multi-Cloud-Umgebungen

- Trustwave Managed Security Services

Am besten geeignet für 24/7-Bedrohungserkennung

- Red Canary

Am besten geeignet für die Überwachung von Tausenden von Analysen

- Alert Logic

Am besten geeignet für Endpunkt-Transparenz

- Astra Pentest

Am besten geeignet für automatisierte und manuelle Penetrationstests

- Check Point Software

Geeignet zur Bedrohungsprävention in Multi-Cloud-Umgebungen

- Fortinet Cloud Security

Geeignet für Anwendungsschutz

Was sind Cloud-Sicherheitsanbieter?

Cloud-Sicherheitsanbieter offerieren spezialisierte cloudbasierte Lösungen, um Daten, Anwendungen und Infrastrukturen in Cloud-Umgebungen zu schützen. Diese Anbieter sind für Unternehmen jeder Größe unerlässlich, da sie digitale Werte vor Bedrohungen, Angriffen und Datenverlust absichern. Neben dem Schutz helfen sie Unternehmen, regulatorische Anforderungen einzuhalten, Zugriffsrechte zu verwalten und die Datenintegrität zwischen lokalen Systemen und Cloud-Plattformen sicherzustellen.

Diese spezialisierten Lösungen umfassen robuste Sicherheitsprodukte, die maschinelles Lernen zur Bedrohungserkennung, Automatisierung zur Behebung von Risiken und fortschrittliche Schutzmechanismen nutzen. Sie bieten zudem verschiedene Sicherheitsdienste wie Webanwendungsschutz, Schutz vor Datenverlust sowie Authentifizierung und Zugriffskontrollen. Mit dem Aufkommen von Multi-Cloud- und Hybrid-Cloud-Umgebungen bieten diese Anbieter auch Lösungen an, die eine durchgängig konsistente Sicherheitslage über verschiedene Cloud-Anbieter und Dienste hinweg gewährleisten.

Auswahlkriterien für Cloud-Sicherheitsanbieter

Auf der Suche nach der besten Cloud-Sicherheitssoftware habe ich die Feinheiten jedes Tools genau untersucht, ihre Funktionen getestet und sie mit meinen selbst erarbeiteten Kriterien verglichen. Ich habe mehr als 20 Tools ausprobiert und obwohl viele beeindruckend waren, haben nur wenige wirklich meine spezifischen und kritischen Anforderungen erfüllt. Im Folgenden erläutere ich Ihnen die wichtigsten Aspekte, auf die ich bei meiner Bewertung geachtet habe.

Kernfunktionen

- Datenschutz: Das Tool sollte starke Verschlüsselungsmethoden bieten, damit Daten sowohl bei der Übertragung als auch bei der Speicherung geschützt sind.

- Bedrohungserkennung: Es sollte Bedrohungen proaktiv erkennen und neutralisieren, bevor sie zu einem ernsthaften Problem werden.

- Zugriffskontrolle: Die Verwaltung von Nutzerzugängen und die Möglichkeit, Multi-Faktor-Authentifizierung durchzusetzen, sind entscheidend, um Datenzugriffe zu beschränken.

- Compliance-Management: Das Tool sollte Unternehmen dabei helfen, branchenspezifische Vorschriften einzuhalten.

Wichtige Funktionen

- Echtzeitüberwachung: Kontinuierliche Überwachung von Cloud-Ressourcen, um ungewöhnliche Aktivitäten oder potenzielle Sicherheitsverletzungen zu erkennen.

- Vorfallreaktion: Ein System, das auf erkannte Bedrohungen reagiert, idealerweise mit Automatisierungsmöglichkeiten, um in Echtzeit zu handeln.

- Integrationsmöglichkeiten: Die Software sollte sich einfach mit anderen Unternehmenswerkzeugen integrieren lassen, um ihre Nützlichkeit zu erhöhen und Sicherheitslücken zu vermeiden.

- Anpassbare Warnmeldungen: Ermöglicht es den Nutzern, Alarmeinstellungen individuell anzupassen, um Alarmmüdigkeit zu vermeiden und nur die relevantesten Bedrohungen hervorzuheben.

- Bedrohungsinformations-Feeds: Zugriff auf aktuelle Datenbanken mit bekannten Bedrohungen und Schwachstellen, um potenziellen Angriffen einen Schritt voraus zu sein.

Benutzerfreundlichkeit

- Intuitives Dashboard: Bei Cloud-Sicherheitssoftware ist ein zentrales Dashboard, das einen Überblick über den Sicherheitsstatus, Vorfälle und weitere wichtige Kennzahlen bietet, unverzichtbar.

- Konfigurierbare Richtlinien: Das Tool sollte Administratoren ermöglichen, Sicherheitsrichtlinien einfach zu definieren und an den sich ändernden Geschäftsbedarf anzupassen.

- Rollenbasierter Zugriff: Ein einfaches System zur Zuweisung von Rollen, das sicherstellt, dass Mitarbeitende nur auf Bereiche zugreifen, die für ihre Aufgaben relevant sind.

- Lernen und Support: Aufgrund der Komplexität von Sicherheitsthemen sollte die Software umfassende Dokumentation, Tutorials und einen reaktionsschnellen Kundensupport bieten, um Nutzer zu unterstützen.

So wählen Sie einen Cloud-Sicherheitsanbieter aus

Bei der Vielzahl an Dienstleistungen und komplexen Preisstrukturen verliert man schnell den Überblick. Damit Sie sich auf die wichtigsten Aspekte für Ihr Unternehmen konzentrieren, sollten Sie die folgenden Faktoren berücksichtigen:

| Faktor | Worauf achten? |

|---|---|

| Geschäftsziele | Stellen Sie sicher, dass der Anbieter mit Ihren Zielen übereinstimmt – ob Datenschutz, Compliance oder höhere Sicherheitsmaßnahmen. Ihr Team sollte vom Zusammenspiel klar profitieren. |

| Serviceumfang und SLAs | Achten Sie auf detaillierte Service-Level-Agreements (SLAs), die den Serviceumfang, Reaktionszeiten und Lösungsgarantien klären. Das schafft Transparenz bezüglich Ihrer Erwartungen. |

| Verfügbarkeit des Supports | Überprüfen Sie, ob der Support rund um die Uhr und über mehrere Kanäle wie Telefon, E-Mail und Chat erreichbar ist. Schnelle Hilfe spart Ihrem Team Zeit und Stress. |

| Kosten und Preisstruktur | Bewerten Sie, ob die Preise transparent und für Ihr Budget angemessen sind. Achten Sie auf versteckte Gebühren oder darauf, ob sich die Kosten flexibel Ihrem Geschäftsbedarf anpassen. |

| Kommunikation und Berichte | Der Anbieter sollte regelmäßige Berichte zum Sicherheitsstatus und zu Vorfällen liefern. Klare Kommunikation hilft, Ihr Team informiert zu halten und fundierte Entscheidungen zu treffen. |

| Integrationsmöglichkeiten | Stellen Sie sicher, dass sich der Anbieter in Ihre bestehenden Systeme und Tools integrieren lässt. Das gewährleistet reibungslose Abläufe und maximiert den Mehrwert der Sicherheitsdienstleistungen. |

| Reputation und Bewertungen | Recherchieren Sie Kundenbewertungen und den Branchenruf. Positives Feedback und eine nachweisliche Erfolgsgeschichte sprechen für Zuverlässigkeit und Leistungsfähigkeit. |

| Anpassungsmöglichkeiten | Suchen Sie nach Anbietern, die maßgeschneiderte Lösungen für Ihre spezifischen Anforderungen und branchenspezifischen Vorgaben bieten. Diese Flexibilität verbessert den Schutz. |

Leistungen führender Anbieter für Cloud-Sicherheit

Achten Sie bei der Auswahl eines Anbieters für Cloud-Sicherheitslösungen auf die folgenden Schlüsselservices:

- Bedrohungserkennung und -reaktion: Dieser Service identifiziert und entschärft Bedrohungen in Echtzeit, sodass Ihr Team sensible Daten schützt und die Sicherheit aufrechterhält.

- Datenverschlüsselung: Verschlüsselt Daten während der Übertragung und im Ruhezustand, sodass nur autorisierte Nutzer darauf zugreifen können und die Datensicherheit verbessert wird.

- Identitäts- und Zugriffsmanagement: Steuert, wer auf Ihre Ressourcen zugreifen kann, verhindert unbefugten Zugriff und schützt Ihre Systeme.

- Compliance und Risikobewertung: Bewertet Ihre Sicherheitslage anhand von Branchenstandards, sorgt für Konformität und reduziert rechtliche Risiken.

- Netzwerksicherheitsüberwachung: Überwacht den Netzwerkverkehr auf verdächtige Aktivitäten und ermöglicht schnelles Handeln bei potenziellen Sicherheitsverstößen.

- Web Application Firewall: Schützt Webanwendungen, indem HTTP-Verkehr gefiltert und überwacht wird, um Angriffe wie SQL-Injection und Cross-Site-Scripting zu verhindern.

- DDoS-Schutz: Schirmt Ihre Onlinedienste gegen Distributed-Denial-of-Service-Angriffe ab und sorgt für Verfügbarkeit und Leistung.

- Anwendungsschutz für Cloud-native Umgebungen: Sichert in der Cloud entwickelte Anwendungen und bietet Schutz vor Schwachstellen, die typisch für Cloud-Umgebungen sind.

- Log-Management: Sammelt und analysiert Protokolldaten, um Einblicke in Systemaktivitäten zu gewinnen und Sicherheitsprobleme zu erkennen und zu beheben.

- Zero-Trust-Architektur: Setzt ein Sicherheitsmodell um, das jede Zugriffsanfrage unabhängig von der Quelle überprüft, um die Sicherheit zu erhöhen.

Vorteile von Cloud Security Providern

Die Zusammenarbeit mit einem Cloud Security Provider bietet Ihrem Team und Ihrem Unternehmen mehrere Vorteile. Hier sind einige, auf die Sie sich freuen können:

- Verbesserter Datenschutz: Mit Datenverschlüsselung und Zugriffskontrollen bleibt Ihre Information vor unbefugtem Zugriff geschützt.

- Verbessertes Bedrohungsmanagement: Bedrohungserkennungs- und Reaktionsdienste helfen Ihrem Team, Sicherheitsbedrohungen schnell zu erkennen und zu beheben.

- Regulatorische Compliance: Compliance- und Risikobewertungsdienste stellen sicher, dass Ihr Unternehmen Branchenstandards erfüllt und rechtliche Probleme vermeidet.

- Erhöhte Verfügbarkeit: DDoS-Schutz sorgt dafür, dass Ihre Onlinedienste reibungslos laufen, Ausfallzeiten verhindert werden und das Vertrauen der Kunden gesichert bleibt.

- Skalierbarkeit: Anbieter bieten flexible Lösungen, die mit Ihrem Unternehmen wachsen, sodass Sie immer über das passende Sicherheitsniveau verfügen.

- Betriebliche Effizienz: Automatisierte Sicherheitsprozesse verringern die Arbeitsbelastung Ihres IT-Teams, sodass es sich auf andere kritische Aufgaben konzentrieren kann.

Kosten und Preisstrukturen von Cloud Security Providern

Cloud Security Provider bieten ihre Leistungen in der Regel zu individuellen Preisen an, um unterschiedlichen Unternehmensbedürfnissen, -größen und -umständen Rechnung zu tragen. Anbieter arbeiten dabei in der Regel mit einem der folgenden Preismodelle:

- Abonnementbasiert: Eine wiederkehrende Gebühr, meist monatlich oder jährlich, für den fortlaufenden Zugriff auf die Services.

- Nutzungsbasiert: Abrechnung auf Basis der tatsächlichen Nutzung der Services, zum Beispiel nach verarbeitetem Datenvolumen oder Anzahl der Nutzer.

- Projektbasiert: Eine einmalige Gebühr für bestimmte Projekte oder Implementierungen, häufig mit klar definiertem Umfang.

- Gestaffelte Preise: Verschiedene Service-Niveaus zu unterschiedlichen Preisstufen, sodass Unternehmen entsprechend ihrem Bedarf wählen können.

- Umfang der Arbeit (SOW): Individuelle Preisgestaltung basierend auf den konkreten Anforderungen und zu leistenden Ergebnissen für ein Projekt.

Wichtige Faktoren, die die Preisgestaltung von Cloud Security Providern beeinflussen

Über das konkrete Preismodell hinaus gibt es weitere Faktoren, die die Kosten für Cloud Security Provider beeinflussen können:

- Individualisierung: Je individueller die Lösung auf Ihre Bedürfnisse zugeschnitten ist, desto höher kann der Preis ausfallen.

- Compliance-Anforderungen: Die Einhaltung von Branchenvorschriften oder -standards kann zusätzliche Sicherheitsmaßnahmen erfordern und damit die Kosten erhöhen.

- Anzahl der Nutzer: Je mehr Mitarbeiter oder Nutzer auf den Service zugreifen, desto höher können die Kosten ausfallen.

- Datenmenge: Die Menge der verarbeiteten oder gespeicherten Daten kann sich insbesondere bei nutzungsbasierten Modellen auf die Preise auswirken.

- Service-Komplexität: Komplexere Sicherheitsanforderungen oder Integrationen können die Kosten der Dienstleistungen erhöhen.

Wer diese Faktoren vorab kennt, kann beim Einholen von individuellen Angeboten die Kosten besser einschätzen und Angebote gezielter vergleichen.

Häufig gestellte Fragen zu Cloud-Sicherheitsanbietern (FAQs)

Welche Vorteile bieten die besten Cloud-Sicherheitstools?

Die besten Cloud-Sicherheitsanbieter bieten mehrere entscheidende Vorteile:rnu003cul class=u0022wp-block-listu0022u003ern tu003cliu003eu003cstrongu003eRobuster Datenschutz:u003c/strongu003e Sie nutzen fortschrittliche Verschlüsselungsmethoden, um Daten sowohl bei der Übertragung als auch bei der Speicherung zu schützen.u003c/liu003ern tu003cliu003eu003cstrongu003eProaktive Bedrohungserkennung:u003c/strongu003e Diese Tools sind darauf ausgelegt, Bedrohungen zu identifizieren und zu neutralisieren, noch bevor sie eskalieren, und damit die Geschäftskontinuität sicherzustellen.u003c/liu003ern tu003cliu003eu003cstrongu003eUmfassende Zugriffskontrolle:u003c/strongu003e Durch Funktionen wie Multi-Faktor-Authentifizierung und rollenbasierte Zugriffsrechte wird gewährleistet, dass nur autorisiertes Personal auf sensible Daten zugreifen kann.u003c/liu003ern tu003cliu003eu003cstrongu003eEinhaltung gesetzlicher Vorschriften:u003c/strongu003e Führende Tools helfen Unternehmen, branchenspezifische Regulierungen einzuhalten und so potenziellen rechtlichen Konsequenzen vorzubeugen.u003c/liu003ern tu003cliu003eu003cstrongu003eIntegrierte Funktionalität:u003c/strongu003e Sie lassen sich häufig mit anderen Unternehmenseinrichtungen verbinden und bilden ein zusammenhängendes Sicherheitsnetz über alle Plattformen hinweg.u003c/liu003ernu003c/ulu003e

Wie viel kosten diese Cloud-Sicherheitstools typischerweise?

Die Kosten für Cloud-Sicherheitstools variieren stark, abhängig von den Funktionen, dem Skalierungsbedarf und dem Ruf des Anbieters. Es gibt Lösungen, die bereits ab $5/Nutzer/Monat erhältlich sind, und Enterprise-Pläne, die über $100/Nutzer/Monat oder sogar noch höher liegen.

Gibt es verschiedene Preismodelle für diese Tools?

Ja, Cloud-Sicherheitsanbieter bieten üblicherweise mehrere Preismodelle an, darunter:rnu003cul class=u0022wp-block-listu0022u003ern tu003cliu003eu003cstrongu003ePreise pro Nutzer:u003c/strongu003e Die Kosten richten sich nach der Anzahl der Nutzer, die auf das Tool zugreifen.u003c/liu003ern tu003cliu003eu003cstrongu003eFunktionsbasierte Preisgestaltung:u003c/strongu003e Preisstufen werden je nach enthaltenen Funktionen angeboten.u003c/liu003ern tu003cliu003eu003cstrongu003eMengenbasierte Preise:u003c/strongu003e Die Kosten werden anhand der zu schützenden Datenmenge oder der Anzahl an Assets bestimmt.u003c/liu003ernu003c/ulu003e

Wie sieht die typische Preisspanne dieser Tools aus?

Für die meisten Cloud-Sicherheitstools liegt die durchschnittliche Preisspanne zwischen $10/Nutzer/Monat für Einsteigerpläne und über $150/Nutzer/Monat für umfassendere Enterprise-Lösungen.

Welche Cloud-Sicherheitssoftware ist am günstigsten?

Obwohl die genauen Preise schwanken und von bestimmten Angeboten oder Paketen abhängen, haben Tools wie Netskope und Zscaler oft wettbewerbsfähige Einstiegspreise.

Welche Software ist teurer?

Auf Unternehmen ausgerichtete Lösungen wie Check Point Software und CrowdStrike bewegen sich aufgrund ihres umfassenden Funktionsumfangs und ihrer Skalierbarkeit meist im oberen Preissegment.

Gibt es auch kostenlose Optionen?

Ja, einige Anbieter bieten kostenlose Versionen oder Testzeiträume ihrer Tools an, diese sind jedoch oft in ihren Funktionen eingeschränkt. Es empfiehlt sich stets, solche Gratisoptionen auszuprobieren, doch für einen vollständigen Schutz ist meist die Investition in einen Premium-Plan nötig.

Gibt es Rabatte oder besondere Konditionen?

Viele Cloud-Sicherheitsanbieter gewähren Rabatte bei längerfristigen Laufzeiten wie Jahresabonnements. Manche bieten auch Sonderpreise für gemeinnützige Organisationen, Bildungseinrichtungen oder Start-ups. Es lohnt sich immer, direkt beim Anbieter nach möglichen Rabatten oder Aktionen zu fragen.

Zusammenfassung

Die Orientierung im Bereich der Cloud-Sicherheitsanbieter kann aufgrund der Vielzahl an verfügbaren Optionen herausfordernd sein. Dennoch liegt das Wesentliche eines guten Sicherheitstools in dessen Fähigkeit, starken Datenschutz, proaktive Bedrohungserkennung und die Integration mit anderen Unternehmenstools und Cloud-Workload-Schutzplattformen zu bieten. Die Preise variieren von kostengünstig bis hin zu Enterprise-Niveau, wobei viele Anbieter flexible Modelle nach Nutzeranzahl, Funktionen oder Datenvolumen anbieten. Es ist entscheidend, die individuellen Anforderungen Ihres Unternehmens gegen die Merkmale und Vorteile jedes Tools abzuwägen.

Wichtige Erkenntnisse:

- Kernbedürfnisse identifizieren: Bevor Sie sich in die Vielzahl der Optionen stürzen, identifizieren Sie die spezifischen Sicherheitsherausforderungen, vor denen Ihre Organisation steht. Ob Datenverschlüsselung, Bedrohungserkennung oder Compliance – wenn Sie Ihre Kernbedürfnisse kennen, wird der Auswahlprozess deutlich vereinfacht.

- Benutzerfreundlichkeit und Integration berücksichtigen: Das beste Tool ist eines, das nicht nur höchste Sicherheit bietet, sondern sich auch nahtlos in Ihre bestehenden Systeme integrieren lässt und über eine intuitive Benutzeroberfläche verfügt. Das gewährleistet einen reibungslosen Übergang und fördert die Akzeptanz bei den Nutzerinnen und Nutzern.

- Preismodelle prüfen: Schauen Sie über den angegebenen Preis hinaus und ermitteln Sie die tatsächlichen Kosten. Manche Tools verursachen Zusatzkosten, zum Beispiel abhängig von Datenvolumen, Funktionsumfang oder der Anzahl der Integrationen. Wer diese Feinheiten kennt, wird später nicht von unerwarteten Ausgaben überrascht.

Was meinen Sie?

Ich habe mein Bestes getan, um eine umfassende Liste der führenden Cloud-Sicherheitsanbieter zusammenzustellen, doch die Technologielandschaft ist riesig und ständigen Veränderungen unterworfen. Vielleicht haben Sie großartige Erfahrungen mit einem Tool gemacht, das hier nicht erwähnt wurde, oder Sie haben vor Kurzem einen Geheimtipp entdeckt? Ich möchte gerne davon erfahren. Ihre Meinungen und Anregungen helfen dabei, diesen Ratgeber künftig zu verbessern. Falls Sie finden, dass ein weiteres Tool in diese Liste gehört, hinterlassen Sie gerne einen Kommentar oder nehmen Sie Kontakt auf. Lassen Sie uns gemeinsam dieses Nachschlagewerk für alle noch besser machen.