Kritische Rolle der Netzwerküberwachung: Proaktives Monitoring sichert einen reibungslosen Netzwerkbetrieb.

Netzwerk als Herz-Kreislauf-System: Hervorhebung der entscheidenden Rolle der Netzwerkgesundheit.

Vergleichbare Praktiken für Netzwerkgesundheit: Vergleich der Netzwerküberwachung mit persönlichen Gesundheitsgewohnheiten.

Unverzichtbare Netzwerküberwachung: Betonung der Bedeutung der Netzwerküberwachung.

Steigerung der Netzwerksicherheit: Hervorhebung des entscheidenden Zusammenhangs zwischen Überwachung und Sicherheit.

Netzwerküberwachung ist die kontinuierliche Praxis, die Gesundheit und Leistung eines Computernetzwerks zu verfolgen, um den reibungslosen Betrieb der Netzwerkdienste zu gewährleisten. Das Hauptziel der Netzwerküberwachung besteht darin, Probleme frühzeitig zu erkennen und zu beheben, um Ausfallzeiten zu minimieren und eine optimale Netzwerkleistung aufrechtzuerhalten.

„CTOs sollten Netzwerküberwachung wie das Blutgefäß- und Arteriensystem ihrer gesamten Organisation betrachten“, sagt Shankar Somasundaram, CEO von Asimily, einer Risikomanagementplattform für IoT-Gerätesicherheit. „Die Produktivität von Wissensarbeitern und Geschäftsprozessen hängt davon ab, dass Netzwerke für Geräte, Mitarbeiter, Partner und Kunden ordnungsgemäß funktionieren.“

Ein IT-Netzwerk mit dem menschlichen Herz-Kreislauf-System zu vergleichen, klingt vielleicht dramatisch. Doch das moderne Netzwerk muss die gesamte Organisation verbinden – ihre Menschen, Prozesse, Anwendungen, Daten, Geräte, Infrastruktur und mehr. Vor diesem Hintergrund ist der Vergleich nicht dramatisch – er trifft ins Schwarze.

Wir können die Metapher noch etwas ausführen: Genauso wie wir Maßnahmen für unsere kardiovaskuläre Gesundheit ergreifen, müssen Netzwerkadministratoren proaktiv die Gesundheit ihres Netzwerks überwachen – von der Leistung bis hin zu Sicherheit, Kosten und anderen Anforderungen. Leistungsüberwachungstools für Netzwerke helfen IT-Teams, potenzielle Engpässe, Ausfälle und andere Probleme proaktiv zu erkennen, bevor sie sich auf das Geschäftsergebnis auswirken.

In diesem Artikel beleuchten wir die Vorteile der Netzwerküberwachung sowie die sich entwickelnden Best Practices für CTOs zur Vermeidung kostspieliger Ausfälle.

Was ist Netzwerküberwachung?

Das Fachgebiet der Netzwerküberwachung verfolgt genau das Ziel, das wir eben beschrieben haben: Das gesamte Netzwerk einer Organisation zu erkennen und zu überwachen, um die Leistung zu maximieren und Risiken zu minimieren. Keine Netzwerküberwachung durchzuführen ist, als würde man im Dunkeln arbeiten – ahnungslos gegenüber möglichen Eindringlingen, Latenzproblemen oder anderen Leistungsproblemen, durch die Dienste bei hoher Auslastung nachlassen; die Liste ist lang.

Netzwerküberwachung bedeutet, Ihr Netzwerk und alles darauf im gewünschten und nicht im ausgefallenen Zustand zu halten: Verfügbarkeit (statt Ausfall), sicher (statt kompromittiert), schnell (statt langsam), verbunden (statt unzusammenhängend), kosteneffizient (statt teuer) usw.

Eine umfangreiche Auswahl an Netzwerküberwachungstools kann Administratoren dabei helfen, ihre Ressourcen abzubilden und zu überwachen. Netzwerkmanagement-Software kann helfen, eine Netzwerkkarte zu erstellen und die für die laufende Leistungsüberwachung und andere Anforderungen wichtigen Netzwerkdaten zu erfassen.

Best Practices zur Netzwerküberwachung für 2026

Nachdem wir das Warum der Netzwerküberwachung geklärt haben, ist es an der Zeit, über das Wie zu sprechen.

Netzwerküberwachung lässt sich im Wesentlichen in drei Phasen unterteilen: Planung, Implementierung und Reaktion. Alles beginnt mit der Entwicklung einer fundierten, sinnvollen Strategie.

Wenn dies erledigt ist, sollte man sich auch bewusst sein, dass Netzwerkmanagement – wie Netzwerkgeräte, Nutzer und IT-Infrastruktur im Allgemeinen – ein ständig weiterentwickelndes Feld ist. Vor diesem Hintergrund haben wir Somasundaram gebeten, Best Practices zu teilen, die man in 2026 und darüber hinaus im Blick behalten sollte. Das sagt er dazu:

1. Umsetzung der Identitätsdurchsetzung sicherstellen

Identität ist die neue Perimetergrenze. Somasundaram vertritt die Ansicht, dass Identitätsmanagement und -durchsetzung im Jahr 2026 neue Aufmerksamkeit erhalten werden: „[Sicherstellen], dass es eine spezifischere Durchsetzung der Identität gibt, bevor überhaupt etwas ins Netzwerk gelangen kann.“ Da Netzwerkgeräte immer vielfältiger und verteilter werden, reichen traditionelle Ansätze zur Netzwerksicherheit – etwa Firewalls und Endpunktschutz – nicht mehr aus.

2. Zero-Trust-Architekturen einführen

Zero-Trust-Prinzipien und -Architekturen sind nicht neu, aber laut Somasundaram werden sie sich in 2026 weiterentwickeln und ausreifen. Zum Beispiel: „UEBA (User and Entity Behavior Analytics) wird funktional nützlicher, um kurzfristig Authentifizierung und Autorisierung zu erlauben, bevor der Zugriff auf Ressourcen gewährt wird.“

3. Ihre SaaS-Sicherheitsstrategie festigen

SaaS-Sicherheitsmanagement ist bereit für den Sprung in den Mainstream. „Gerade blühen tausend Blumen auf“, so Somasundaram, und fügt hinzu, dass 2025 voraussichtlich entscheidend dafür sein wird, welche Ansätze und Tools sich als führend etablieren. Unabhängig davon hat die anhaltende Verbreitung von SaaS in Unternehmen eine weitere Ebene zur Netzwerküberwachung hinzugefügt. „Unternehmen werden verstehen, dass sie mehr SaaS-Anwendungen einsetzen und einen Teil der Autorisierungen auf niedrigere Ebenen ihrer Organisation übertragen müssen, während die Kontrolle auf höchster Ebene gewahrt bleibt.“

4. IoT wird weiterhin zunehmen und den Netzwerkverkehr antreiben

Für das IoT in Unternehmen ist es noch relativ früh. Somasundaram erwartet in den kommenden Jahren ein massives Wachstum sowohl bei hochwertigen Smart-Geräten als auch bei einfachen „dummen“ Geräten, die Netzwerke belasten werden. Egal wie diese Mischung in Ihrem Unternehmen aussieht – eines gilt für die Netzüberwachung immer: Diese Geräte werden den Netzwerkverkehr erhöhen, Punkt. „Das Einzige, was jedes IoT-Gerät – ob High-End oder Low-End – mit sich bringt, ist Netzwerkverkehr. Die Überwachung des Netzwerkverkehrs wird für Cybersecurity- und operative Zwecke noch wertvoller werden.“

Es wird eine ganze Reihe von Entwicklungen im Bereich KI geben, die es zu beobachten gilt. Ich denke, wir werden von einer Flut von Aktivitäten zu einer kleineren Anzahl übergehen, die mit der Zeit nützlicher und alltäglicher werden.

5. Ja, KI wird auch die Netzwerküberwachung verändern

Wir wissen es, wir wissen es – Sie haben vielleicht schon genug vom KI-Hype. Aber angesichts der bestehenden Verbindung zwischen Netzwerkmanagement und Automatisierung – inzwischen gehen diese Hand in Hand, und Fachleute empfehlen generell, so viel wie möglich von Ihrem Netzwerk-Monitoring zu automatisieren – liegt es nahe, dass auch KI irgendwann Netzwerk-Monitoring-Tools und Best Practices beeinflussen wird. Ganz so weit sind wir noch nicht, aber es lohnt sich, das im Auge zu behalten, denn der Schwung hinter KI-Tools in Unternehmen scheint keine Grenzen zu kennen.

-

NinjaOne

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

Auvik

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

Atera

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

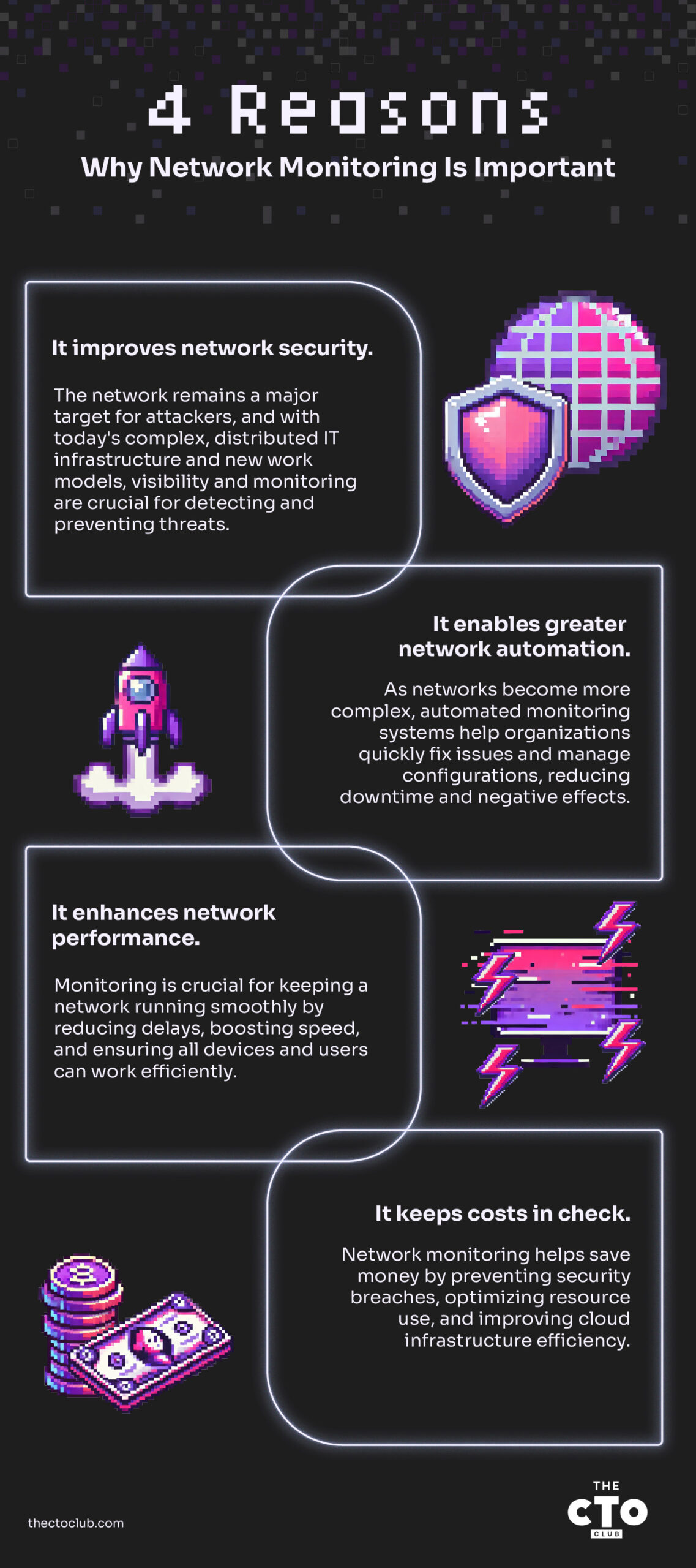

4 Gründe, warum Netzwerküberwachung wichtig ist

Bevor wir uns einige der aktuellen Best Practices und Tipps ansehen, ist es wichtig, die wesentlichen Vorteile der Netzwerküberwachung zu verstehen.

1. Sie verbessert die Netzwerksicherheit. Das Netzwerk ist seit jeher eine der wichtigsten Angriffsflächen für Angreifer und andere Akteure, die eine Organisation kompromittieren wollen. Das ist so wahr wie eh und je. Was sich in Bezug auf Netzwerksicherheit verändert hat, ist, dass das Netzwerk – und die IT-Infrastruktur generell – komplexer und verteilter sind als je zuvor.

Grundlegende Umbrüche in den IT-Betriebsmodellen (denken Sie an Cloud Computing und allgegenwärtige mobile Geräte) und neue Arbeitsformen (z. B. Remote- und Hybridbüros) machen Netzwerktransparenz und -überwachung noch wichtiger. Ganzheitliche Netzwerk-Performance-Daten ermöglichen IT-Teams, zu definieren, wie „normales Verhalten“ im Netzwerk aussieht – und dann, oftmals bereits mit automatisierten Reaktionen versehen, gewarnt zu werden, wenn das Netzwerk von dieser Basis abweicht.

Eine grundlegende Wahrheit bei der Netzwerksicherheit lautet: Sie können nur schützen, was Sie auch kennen oder sehen. Netzwerk-Transparenz und -Monitoring sind grundlegend, um Schwachstellen zu minimieren und Bedrohungen fernzuhalten. Effektive Netzwerküberwachung geht dabei über grundlegende Metriken hinaus. Techniken wie die Anomalieerkennung können verdächtige Aktivitäten aufspüren, die herkömmlicher, regelbasierter Überwachung entgehen würden. Anomalieerkennung funktioniert, indem sie Basiswerte für Netzwerkverhalten ermittelt und erhebliche Abweichungen als potenzielle Bedrohungen markiert.

Darüber hinaus verfolgt das Threat Hunting einen proaktiven Ansatz, um versteckte Bedrohungen im Netzwerk aufzuspüren. Durch die Analyse von Netzwerkdaten nach Anomalien und verdächtigen Mustern können IT-Teams potenzielle Sicherheitsvorfälle identifizieren und neutralisieren, bevor sie sich zu größeren Vorfällen entwickeln.

„Es ist das Wissen, dass dieser Teil des Netzwerks nicht in Schwierigkeiten ist“, sagt Somasundaram. „Es ist das Bewusstsein, dass sehr kluge Angreifer mit Automatisierung nicht gerade Informationen über Ihr Unternehmen entdecken, die ihre Aufmerksamkeit und Ressourcen auf Ihr Netzwerk lenken.“

2. Sie ermöglicht mehr Netzwerkautomatisierung. Da die Netzwerk-Infrastruktur immer vielfältiger, verteilter und komplexer wird, besteht eine der größten Herausforderungen beim Monitoring darin, dass die meisten Unternehmen unmöglich alles manuell im Blick behalten können.

Moderne Netzwerk-Überwachungssysteme ermöglichen deutlich mehr Automatisierung – sowohl bei Meldungen und deren Bearbeitung und Behebung als auch bei wichtigen Funktionen wie dem Konfigurationsmanagement. Wenn Netzwerkprobleme auftreten – und das werden sie – kann Automatisierung die Reaktionszeit senken und das Netzwerk schneller in den gewünschten Zustand zurückversetzen und so negative Auswirkungen begrenzen.

3. Es verbessert die Netzwerkleistung. Überwachung ist auch entscheidend, um eine effektive Netzwerkleistung sicherzustellen. Umfassende Leistungsdaten des Netzwerks helfen dabei, Möglichkeiten zur Verringerung der Latenz, zur Erhöhung der Bandbreite und zur Sicherstellung zu erkennen, dass alles und jeder, der sich mit einem Netzwerk verbindet – von Geräten bis zu Menschen – seine Aufgaben optimal erledigen kann.

4. Es hält die Kosten im Griff. Ein kurzer Rückblick auf Punkt 1: Netzwerksicherheitsverletzungen sind teuer, sowohl in finanzieller als auch in reputationsbezogener Hinsicht. Ihre Minimierung ist bereits eine Maßnahme zur Kosteneinsparung. Darüber hinaus bietet Netzwerküberwachung weitere Einsparpotenziale. So lassen sich beispielsweise unter- oder überbeanspruchte IT-Infrastruktur, wie CPU und andere Ressourcen, identifizieren, sodass Netzwerkadministratoren Verschwendung reduzieren und die Produktivität steigern können. Leistungsdaten und Metriken zu erfassen, sie auf ungenutzte Potenziale hin zu analysieren, ist einfach wirtschaftlich sinnvoll – und kommt durch eine smarte Netzwerküberwachungsstrategie zustande.

Über die Betriebszeit hinaus: Wichtige Netzwerkmetriken, die Sie berücksichtigen sollten

Während die Sicherstellung der grundlegenden Netzwerkfunktionalität von entscheidender Bedeutung ist, geht eine effektive Netzwerküberwachung im Jahr 2026 noch weiter. Allein zu wissen, ob Ihr Netzwerk verfügbar ist oder nicht, reicht zur Optimierung der Leistung und zur proaktiven Identifizierung potenzieller Probleme nicht aus. Genau hier wird die Überwachung spezifischer Netzwerkmetriken entscheidend. Diese Metriken liefern wertvolle Einblicke in den Zustand und die Effizienz Ihres Netzwerks und ermöglichen datengestützte Entscheidungen, um kostspielige Ausfälle zu vermeiden.

- Bandbreitennutzung: Die Menge an Datenverkehr, die zu einem bestimmten Zeitpunkt durch Ihr Netzwerk fließt. Die Überwachung der Bandbreitennutzung ermöglicht es, potenzielle Engpässe zu erkennen – entscheidende Informationen, um die Ressourcenverteilung zu optimieren und sicherzustellen, dass Ihr Netzwerk die Kapazität besitzt, künftiges Wachstum zu bewältigen. Übliche Nutzungsmuster variieren je nach Größe und Aktivität Ihrer Organisation. Plötzliche Ausschläge können jedoch auf unbefugten Zugriff, Anwendungsprobleme oder überlastete Netzwerkteilbereiche hinweisen.

- Warum das wichtig ist: Durch das Festlegen von Schwellenwerten und Benachrichtigungen zur Bandbreitennutzung können Sie rechtzeitig auf mögliche Probleme aufmerksam werden, bevor sie das Benutzererlebnis oder kritische Anwendungen beeinträchtigen.

- Latenz: Die Zeit, die Daten benötigen, um von einem Punkt Ihres Netzwerks zu einem anderen zu gelangen. Hohe Latenzen können die Nutzererfahrung erheblich beeinträchtigen, insbesondere bei Anwendungen, die eine Echtzeitreaktion verlangen. Akzeptable Latenzschwellen richten sich nach dem Anwendungszweck, im Allgemeinen gilt jedoch: je geringer die Latenz, desto besser. Die Überwachung der Latenz ermöglicht es, Ursachen für Verzögerungen wie überlastete Netzwerkteilbereiche, Hardwareeinschränkungen oder selbst geographische Distanzen zwischen Nutzern und Ressourcen zu erkennen.

- Warum das wichtig ist: Durch die proaktive Behebung solcher Probleme stellen Sie optimale Leistung für Ihre Nutzer und Anwendungen sicher.

- Fehlerraten: Nicht jedes Datenpaket erreicht sein Ziel fehlerfrei. Netzwerkfehler können aus unterschiedlichsten Gründen auftreten, zum Beispiel aufgrund von Hardwaredefekten, Signalstörungen oder Softwarefehlern. Die Überwachung von Fehlerraten hilft Ihnen, Trends und potenzielle Probleme in Ihrer Netzinfrastruktur zu erkennen. Es gibt verschiedene Fehlertypen, die jeweils unterschiedliche Auswirkungen haben. Beispiel: Eine hohe Paketverlustrate könnte auf defekte Netzwerkhardware oder überlastete Verbindungen hinweisen.

- Warum das wichtig ist: Wenn Sie die verschiedenen Fehlertypen verstehen und deren Auftreten überwachen, lassen sich potenzielle Probleme frühzeitig erkennen und Gegenmaßnahmen einleiten, bevor aus ihnen größere Störungen werden.

Praxisbeispiele für effektive Netzwerküberwachung

Netzwerküberwachung ist nicht nur theoretisch – sie bringt Unternehmen unterschiedlichster Branchen echte Vorteile. Hier sind einige Beispiele aus der Praxis, die zeigen, welche Auswirkungen eine effektive Netzwerküberwachung haben kann:

- Einzelhandelsriese verhindert Black Friday-Katastrophe

Stellen Sie sich die möglichen Folgen für einen großen Online-Händler vor, wenn an Black Friday – einem der umsatzstärksten Shoppingtage des Jahres – eine Netzwerksstörung auftritt. Genau dieses Szenario drohte einem großen Handelsunternehmen. Doch dank ihres umfassenden Netzwerküberwachungssystems konnten sie eine potenzielle Katastrophe abwenden.

Das Überwachungssystem erkannte im Laufe des Tages einen allmählichen Anstieg der Bandbreitennutzung. Durch die Analyse historischer Daten und die Festlegung individueller Schwellenwerte identifizierte das Netzwerkteam diesen Anstieg als ungewöhnlich im Vergleich zu den typischen Black-Friday-Trafficmustern. Diese frühzeitige Warnung ermöglichte es ihnen, schnell nachzuforschen und einen fehlerhaften Netzwerkswitch zu entdecken, der kurz vor seiner maximalen Auslastung stand. Der Switch wurde umgehend ausgetauscht, bevor es zu einer Überlastung und einem großflächigen Ausfall kommen konnte.

Dieser proaktive Ansatz, ermöglicht durch effektive Netzwerküberwachung, bewahrte das Unternehmen vor Millionenverlusten im Verkauf und einem erheblichen Imageschaden bei den Kund:innen.

- Krankenhaus sorgt für Kontinuität der Patientenversorgung

Die Aufrechterhaltung eines zuverlässigen Netzwerks ist für Krankenhäuser entscheidend, um eine unterbrechungsfreie Patientenversorgung zu gewährleisten. Eine Gesundheitseinrichtung implementierte eine Netzwerküberwachungslösung, die Echtzeiteinblicke in die Netzwerkleistung bot.

Eines Abends identifizierte das Überwachungssystem eine Anomalie bei der Latenz – der Reaktionszeit für Daten, die das Netzwerk durchlaufen. Eine genaue Untersuchung ergab, dass ein Router in einem kritischen Netzwerkteil, der für die Anbindung medizinischer Geräte und elektronischer Patientenakten verantwortlich ist, zu versagen drohte. Das IT-Team konnte das Problem isolieren und den Datenverkehr umleiten, bevor die Patientenversorgung oder der Zugriff des medizinischen Personals auf wichtige Informationen beeinträchtigt wurde.

Dieses schnelle Eingreifen, ermöglicht durch Netzwerküberwachung, stellte den reibungslosen Betrieb der IT-Infrastruktur des Krankenhauses sicher, rettete möglicherweise Leben und verhinderte Verzögerungen bei lebenswichtigen medizinischen Eingriffen.

Einrichtung von Netzwerküberwachungssystemen und Konfiguration von Alarmen

Nun kennen Sie alle bewährten Methoden zur Netzwerküberwachung und möchten Ihr System einrichten und konfigurieren. Netzwerküberwachungssysteme gibt es in verschiedenen Ausführungen, von On-Premises-Software bis zu cloudbasierten Lösungen. Der genaue Einrichtungsprozess hängt von der gewählten Plattform ab. Im Folgenden finden Sie jedoch eine allgemeine Schritt-für-Schritt-Anleitung, um den Einstieg zu erleichtern:

1. Wählen Sie Ihre Netzwerküberwachungslösung:

- Berücksichtigen Sie Ihre Anforderungen und Ihr Budget. Cloudbasierte Lösungen bieten einfache Handhabung, können jedoch Einschränkungen bei der Anpassung haben. On-Premises-Lösungen bieten mehr Kontrolle, erfordern aber mehr technisches Know-how für Einrichtung und Wartung.

2. Installieren oder Rufen Sie Ihre Überwachungssoftware auf:

- Befolgen Sie die Anweisungen des Anbieters für die Installation, wenn Sie eine On-Premises-Lösung nutzen. Cloudbasierte Plattformen erfordern in der Regel die Erstellung eines Kontos und einen Login.

3. Geräte zur Überwachung hinzufügen:

- Die meisten Lösungen bieten Methoden zur automatischen Erkennung von Geräten in Ihrem Netzwerk. Sie können auch bestimmte Geräte manuell per IP-Adresse oder Hostname hinzufügen.

4. Überwachungsparameter konfigurieren:

- Definieren Sie die Kennzahlen, die Sie für jedes Gerät überwachen möchten (z. B. Bandbreitennutzung, Latenz, Paketverlust).

- Legen Sie Schwellenwerte für Alarme fest. Dies sind Auslösepunkte für Benachrichtigungen, wenn eine bestimmte Kennzahl einen definierten Wert über- oder unterschreitet.

Hier wird ein Einheitsansatz schwierig.

Die idealen Kennzahlen und Schwellenwerte variieren je nach Netzwerkkonfiguration, Gerätetypen und geschäftlichen Anforderungen. Beispielsweise kann akzeptable Latenz für einen Webserver anders sein als für eine Echtzeit-Videokonferenz-Anwendung.

Hier einige allgemeine Best Practices für die Alarmkonfiguration:

- Mit einem fokussierten Satz starten: Überfordern Sie sich nicht mit zu vielen Alarmen. Wählen Sie zunächst kritische Kennzahlen und Geräte aus und erweitern Sie das Monitoring dann schrittweise.

- Realistische Schwellenwerte setzen: Vermeiden Sie überempfindliche Schwellenwerte, die bei kleinen Schwankungen ständig Alarme auslösen.

- Alarme priorisieren: Unterscheiden Sie zwischen kritischen, Warnungs- und Informationsalarmen je nach potenzieller Auswirkung.

- Alarm-Aktionen definieren: Legen Sie fest, was passiert, wenn ein Alarm ausgelöst wird (z. B. E-Mail-Benachrichtigung, SMS-Nachricht, automatisierte Problemlöseskripte).

5. Testen Sie Ihr Überwachungssystem:

- Simulieren Sie potenzielle Netzwerkprobleme (z. B. künstliche Überlastung der Bandbreite), um sicherzustellen, dass Alarme wie erwartet funktionieren.

Bauen Sie eine starke Grundlage auf

Die Art moderner Unternehmens-IT-Netzwerke hat sich im Laufe der Jahre zweifellos weiterentwickelt, aber die grundlegende Notwendigkeit, diese Netzwerke zu überwachen und zu verwalten, hat sich nicht geändert – sie ist entscheidend für ein effektives IT-Management und den Gesamterfolg einer Organisation.

Effektive Netzwerküberwachung ist das Fundament für bessere Performance, stärkere Sicherheit und geringere Kosten. Abonnieren Sie den Newsletter des CTO Club für mehr Branchennews und Diskussionen.