Endpoints sind Geräte – Smartphones, Laptops und Desktop-Computer –, die sich mit einem Netzwerk verbinden. Endpoints können anfällig für Cyberbedrohungen sein und Angreifern einen direkten Zugang zu sensiblen Informationen oder zur Störung von Netzwerkoperationen bieten.

Endpoint-Sicherheit (EPS) bedeutet, die Eintrittspunkte von Benutzergeräten vor der Ausnutzung durch bösartige Akteure und Kampagnen zu schützen. Es ist eine äußerst wichtige Investition, da Datenverstöße Unternehmen im Durchschnitt $9.44 Millionen im Jahr 2023 kosteten.

Was ist Endpoint-Sicherheit?

Endpoint-Sicherheit umfasst eine Reihe von Technologien und Maßnahmen, die darauf abzielen, die Endpunkte eines Netzwerks zu schützen. Zu den Fähigkeiten, Risiken im Zusammenhang mit Endpunktgeräten zu minimieren, gehören im Allgemeinen Antivirensoftware, Firewalls, Datenverschlüsselung, Einbruchserkennungs- und Präventionssysteme (IDPS) sowie regelmäßiges Patch-Management.

Endpoints sind oft das schwächste Glied in der Sicherheitskette eines Netzwerks. Daher erfordert deren Schutz die Implementierung von Sicherheitsmaßnahmen auf mehreren Ebenen, etwa im Netzwerk-, Host- und Applikationslayer.

Beispielsweise können Unternehmen durch die Kombination von Netzwerk-Firewalls, hostbasierten Firewalls und Firewalls auf Anwendungsebene unbefugten Zugriff von externen und internen Quellen verhindern. Dies stellt die Integrität und Verfügbarkeit der Endpoints und der von ihnen verarbeiteten Daten sicher.

Endpoint-Sicherheitslösungen helfen dabei, die gesamte Sicherheitslage einer Organisation zu verbessern — insbesondere im Hinblick auf Remote-Arbeit, da Mitarbeiter von überall aus mit unterschiedlichsten Geräten zugreifen.

Was sind Endpoints?

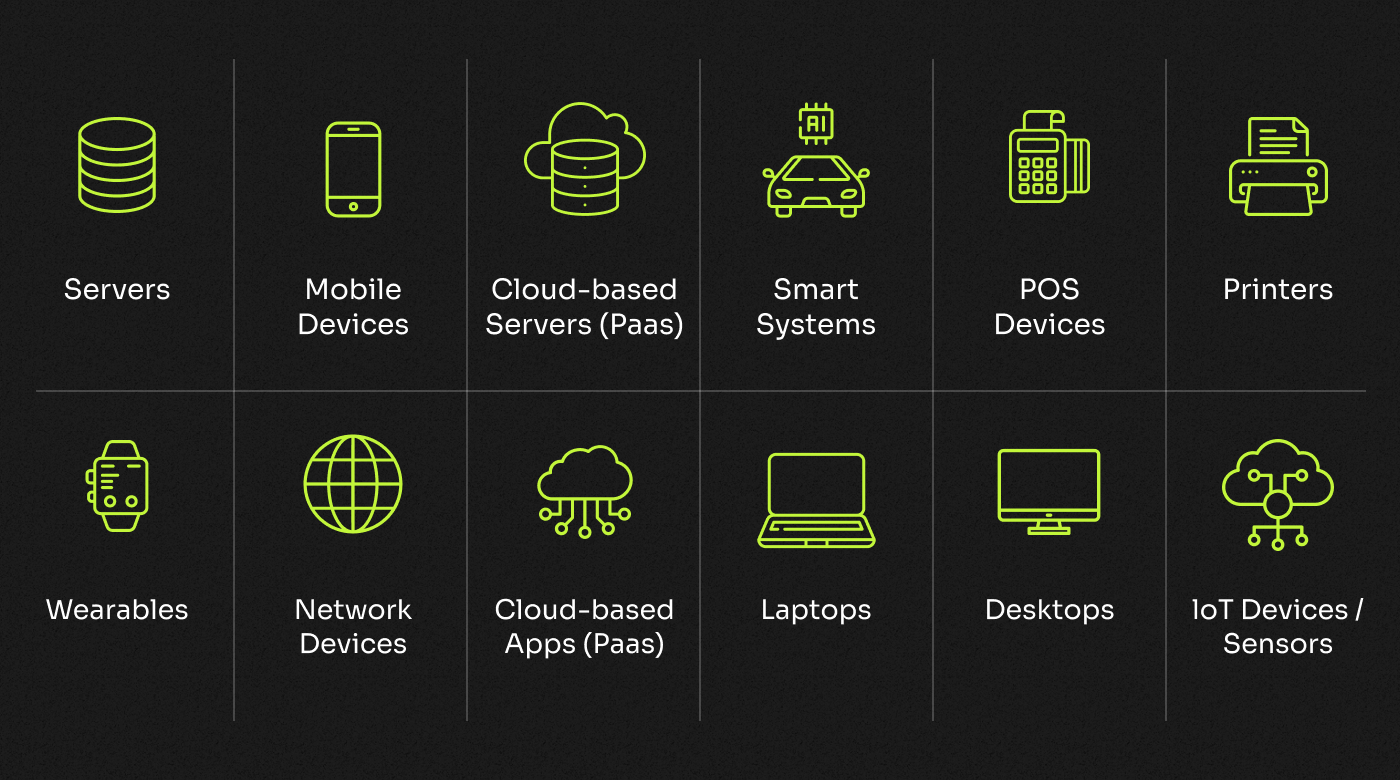

Endpunktgeräte können, müssen aber nicht, zu Folgendem gehören:

- Computer (Desktops und Laptops)

- Mobile Geräte (Smartphones und Tablets)

- Server

- Virtuelle Maschinen

- Netzwerk-Router

- Drucker, Faxgeräte und Scanner

- IoT-Geräte

Wie funktionieren Endpoint-Sicherheitsplattformen?

Jedes Tool unterscheidet sich, enthält aber typischerweise eine Suite von Funktionen, um Sicherheitsmaßnahmen über mehrere einzelne Geräte hinweg umzusetzen. Diese Werkzeuge überwachen, analysieren und protokollieren kontinuierlich das Verhalten der Endpoints, um in Echtzeit nach Anzeichen verdächtiger Aktivitäten zu suchen.

Eine grundlegende Sicherheitsschicht wird durch das Scannen eingehender Dateien auf Schadsoftware mit Antivirensoftware und durch das Einrichten von Firewalls zum Blockieren unerwünschter Verbindungen bereitgestellt. Zur Erkennung von Bedrohungen nutzen diese Tools verschiedene Methoden wie signaturbasierte Scans, heuristische Analysen und Machine-Learning-Algorithmen. Wird eine potenziell schädliche Datei erkannt, kann das Endpoint-Protection-System diese in Quarantäne verschieben, bevor sie ins Netzwerk gelangen darf.

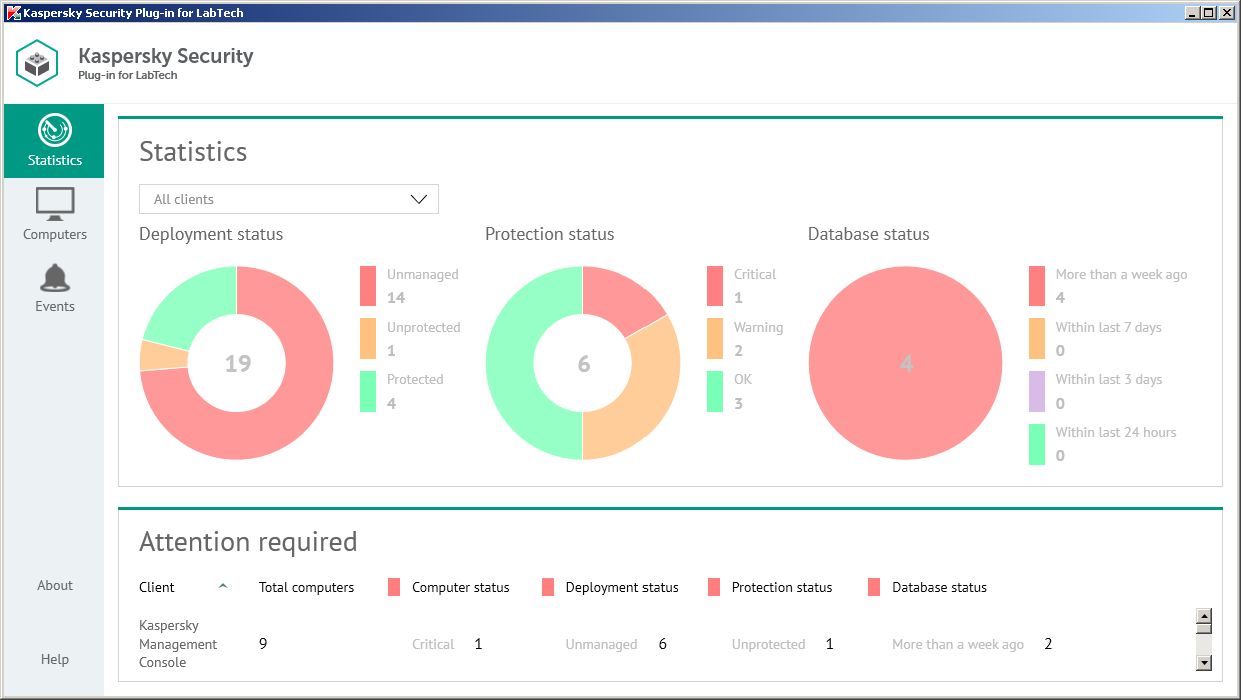

Endpoint-Protection-Systeme nutzen eine Management-Konsole, um eine zentrale Übersicht über alle Geräte, deren Sicherheitsstatus und erkannte Bedrohungen zu bieten. Diese Oberfläche ermöglicht es Administratoren, den Endpunktschutz auf sämtlichen Systemen des Kunden zu überwachen und zu steuern.

Administratoren können über die Konsole Richtlinien konfigurieren, Sicherheitsregeln festlegen und Updates oder Patches auf die Systeme des Kunden verteilen. Die Konsole ist in der Regel über einen sicheren Kommunikationskanal, wie etwa ein VPN oder eine verschlüsselte Verbindung, mit den Systemen verbunden, um die Vertraulichkeit und Integrität der zwischen Konsole und Endpunkten ausgetauschten Daten zu gewährleisten.

Zusätzlich umfasst der Endpunktschutz häufig Patch-Management-Kontrollen, um regelmäßige Aktualisierungen vorzunehmen und neu entdeckte Schwachstellen zu beheben.

Endpoint-Protection-Plattformen können in drei Modellen bereitgestellt werden: On-Premise, Hybrid und Cloud.

On-Premises

On-Premises Endpoint-Protection bedeutet, dass die Sicherheitsinfrastruktur im eigenen Rechenzentrum des Kunden eingesetzt wird. Dies bietet vollständige Kontrolle und ermöglicht es Organisationen, ihre Sicherheitsumgebung direkt zu überwachen. Es kann für Unternehmen geeignet sein, die strenge Compliance-Anforderungen haben oder sensible Daten ausschließlich intern halten müssen, wie zum Beispiel Finanzinstitute.

Cloud

Cloud-basierter Endpunktschutz basiert auf Sicherheitsdiensten, die in der Cloud gehostet werden. Dieses Modell bietet einfache Bereitstellung, Skalierbarkeit und Zugriff auf Sicherheitsfunktionen von jedem Standort aus. Es kann ideal für Organisationen mit begrenzten IT-Ressourcen sein oder für solche, die Wert auf Agilität und Remote-Management legen.

Hybrid

Ein Hybridmodell kombiniert sowohl lokale Komponenten als auch Cloud-basierte Systeme. Es bietet die Sicherheit und die detaillierte Kontrolle, einige Sicherheitsaspekte vor Ort zu verwalten, während gleichzeitig die Skalierbarkeit und der Komfort von Cloud-Diensten für andere Bereiche genutzt werden. Dies kann eine gute Wahl für Unternehmen sein, die Individualisierung und Skalierbarkeit ausbalancieren möchten.

Ein Gesundheitsdienstleister könnte zum Beispiel ein Hybridmodell wählen, um die besten Werkzeuge zur Einhaltung von Compliance-Anforderungen beim Schutz von Patientendaten zu erhalten und gleichzeitig von der Skalierbarkeit und der einfachen Bereitstellung cloudbasierter Dienste zu profitieren.

Fallstudie: Wie Allied Beverage Group einen Ransomware-Angriff stoppte

Um besser zu verstehen, wie Endpunktsicherheit in der Praxis funktioniert, betrachten wir einen Fall, in dem ein Getränkeunternehmen diese einsetzte, um sich vor Cyberbedrohungen zu schützen.

Allied Beverage Group ist ein bedeutender Getränkedistributor in den Vereinigten Staaten. Bereits beim Aufbau ihrer IT-Infrastruktur war ihnen klar, wie wichtig es ist, versteckte Bedrohungen an Kontrollpunkten zu erkennen, doch ihre Ressourcen begrenzten den Umfang ihres Sicherheitsteams.

Sie setzten eine bekannte Endpunktlösung von Cisco mit cloud-nativer Bereitstellung, umfassender Transparenz für Bedrohungsmanagement und verwalteten Threat-Hunting-Services ein. Mit dieser Plattform konnten sie schnell den Beginn eines Angriffs erkennen, bei dem ein unbefugter Benutzer versuchte, seine Benutzerrechte zu erweitern, um auf sensiblere Bereiche des Netzwerks zuzugreifen. Dank der frühzeitigen Erkennung konnte Allied das Problem schnell beheben, bevor ein echter Schaden entstand.

Als die COVID-Pandemie ausbrach, konnten sie trotz zuvor ausschließlich lokaler Arbeit problemlos 80 % ihrer Belegschaft auf Remote-Arbeit umstellen – dank der bereits vorhandenen Sicherheitsmaßnahmen auf den Endgeräten. Vertreter von Allied berichten, dass es ohne eine umfassende Endpunktsicherheitslösung schwierig gewesen wäre, ihre Geräte unter diesen Umständen wirksam zu schützen.

Der Wert der Endpunktsicherheit

In einer immer stärker vernetzten Welt sind Endpunktsicherheitslösungen entscheidend, um sensible Daten zu schützen und Cyberbedrohungen zu verhindern. Organisationen stehen einem sich ständig verändernden Spektrum potenzieller Risiken gegenüber, darunter Schadsoftware, Spyware, Ransomware, Phishing und Social Engineering-Angriffe sowie fortgeschrittenen Cyberangriffen wie Man-in-the-Middle-Schemata, verteilten Denial-of-Service-Attacken und Advanced Persistent Threats, die von Hackern mit unentdecktem Zugang erzeugt werden.

Mit 450.000 täglich neu entdeckten Schadprogrammen bezeichnen IT-Fachleute dies als wichtigste Sicherheitsbedrohung. Außerdem gab es im zweiten Quartal 2021 188,9 Millionen Ransomware-Angriffe.

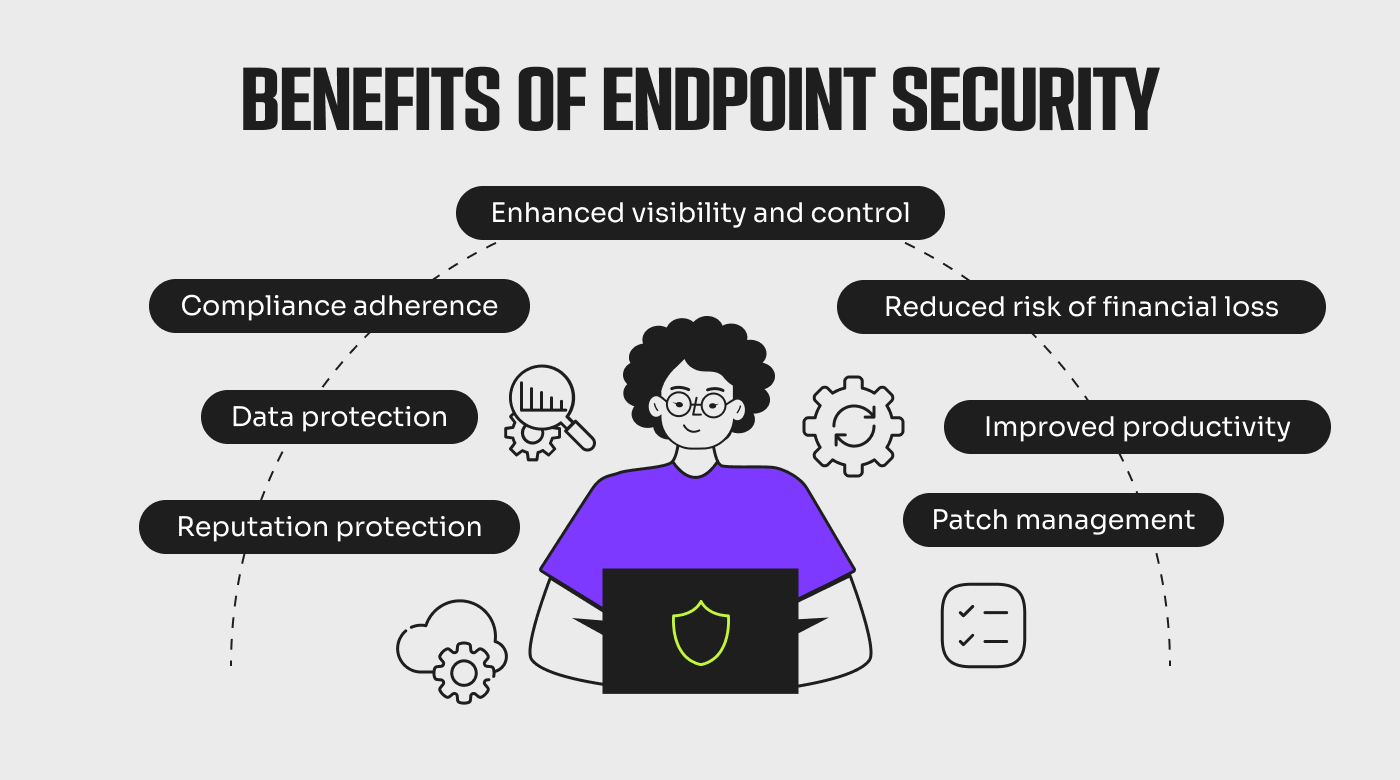

Zusätzlich zum essenziellen Geräteschutz ermöglichen Endpunktschutz-Tools es Ihnen, negative Auswirkungen proaktiv zu minimieren und zahlreiche weitere Vorteile für Ihr Unternehmen zu erzielen, darunter:

- Datenschutz: Erkennt Schadsoftware und verdächtiges Netzwerkverhalten und schützt so wichtige Daten auf Endgeräten, um Datenlecks zu verhindern. 65 % der Nutzer geben an, dass die Offenlegung sensibler Daten ihre größte Sorge bezüglich Cyberangriffen ist.

- Erhöhte Transparenz und Kontrolle: Bietet Einblick in den Sicherheitsstatus der Endpunkte, sodass Administratoren Sicherheitsrichtlinien durchsetzen, Vorfälle nachverfolgen und erforderliche Gegenmaßnahmen umsetzen können.

- Einhaltung von Compliance: Setzt Sicherheits- und Compliance-Anforderungen zur Erfüllung von Branchenvorgaben und Datenschutzgesetzen durch.

- Reduziertes Risiko finanzieller Verluste: Verhindert kostspielige Sicherheitsvorfälle, wie etwa Ransomware-Angriffe und Betriebsunterbrechungen, und spart somit unnötige Ausgaben ein.

- Schutz der Reputation: Bewahrt den guten Ruf der Organisation, indem Datenpannen und andere Sicherheitsvorfälle verhindert werden, die Vertrauen zerstören und der Marke schaden können.

- Patch-Management: Hält Software, Betriebssysteme und Anwendungen mit den neuesten Sicherheitsupdates aktuell.

- Verbesserte Produktivität: Schützt vor Ausfallzeiten, Datenverlusten und anderen Systemstörungen, damit Nutzer sicher und effizient arbeiten können. Fachleute für Cybersicherheit berichten, dass die negative Auswirkung auf die Produktivität die bedeutendste Folge von Endpunktangriffen war.

Zu berücksichtigende Faktoren

Um das Beste aus Ihrer Endpoint-Sicherheitsplattform herauszuholen, sollten Sie die Best Practices der Branche kennen und sorgfältig abwägen, welche Tools Sie anschaffen. Bevor ich auf meine Top-Empfehlungen für Endpoint-Sicherheit eingehe, sehen wir uns an, worauf Sie achten sollten:

- Bedrohungserkennung: Stellen Sie sicher, dass die Lösung über Mechanismen zur Echtzeit-Erkennung und -Abwehr von Cyber-Bedrohungen verfügt.

- Benutzerfreundlichkeit und Verwaltung: Achten Sie auf eine Lösung, die einfach zu bedienen ist und über zentrale Verwaltungsmöglichkeiten verfügt, sodass Sie Sicherheitsmaßnahmen schnell auf allen Endpunkten bereitstellen, überwachen und aktualisieren können.

- Integration: Berücksichtigen Sie die Fähigkeit der Lösung, sich in Ihre bestehende Sicherheitsinfrastruktur und andere Tools einzufügen, um ein einheitliches Sicherheitsökosystem zu gewährleisten.

- Performance-Auswirkungen: Bewerten Sie, wie sich die Lösung auf die Performance Ihrer Endgeräte auswirkt. Sie sollte die Produktivität der Nutzer nicht spürbar beeinträchtigen.

- Kompatibilität: Stellen Sie sicher, dass die Lösung mit den Betriebssystemen und Geräten Ihrer Organisation kompatibel ist. Sie sollte Endpunkte auf verschiedenen Plattformen wie Windows, macOS und mobilen Geräten schützen.

Werkzeuge, die Sie nutzen können

Sie wissen, dass Endpunktsicherheit notwendig ist, um Ihr Unternehmen zu schützen – aber angesichts der vielen verfügbaren Optionen ist es schwierig zu erkennen, welche für Sie die beste ist. Um Ihnen die Auswahl zu erleichtern, habe ich verschiedene Lösungen getestet und kann meine fünf Top-Empfehlungen aussprechen – jeweils mit dem Fokus auf ihre besonderen Stärken.

1. Kaspersky - Am besten für fortgeschrittene Power-User

Kaspersky bietet eine zentrale Verwaltungskonsole, mit der Administratoren Sicherheitsrichtlinien einfach auf mehreren Geräten bereitstellen, überwachen und steuern können.

Ich habe Kaspersky gewählt, weil es über umfangreiche Funktionen verfügt, von denen fortgeschrittene Nutzer besonders profitieren können, darunter:

- Fortschrittliche Bedrohungserkennung, die weit über klassischen Virenschutz hinausgeht – z.B. erkennt und verhindert sie die Übernahme von Administrator-Konten und nutzt Rollbacks, um vom Angreifer vorgenommene Änderungen rückgängig zu machen

- Automatisiertes Schwachstellen- und Patch-Management

- Plattformübergreifender Schutz – Windows, Linux, macOS, mobile Geräte und Server

- Ursachenanalyse macht den Angriffsverlauf sichtbar, inklusive Information darüber, wie der Angriff auf dem Endpunkt begonnen hat sowie Datei-Informationen wie Ursprungsort, Metadaten und digitale Signatur

2. Bitdefender - Am besten für Unternehmen

Die Endpoint-Sicherheitsplattform von Bitdefender nutzt fortschrittliche Algorithmen und maschinelles Lernen, um komplexe Cyberbedrohungen zu erkennen und zu blockieren. Die Lösung überwacht stetig Dateien und Prozesse in Echtzeit und verhindert so Malware-Infektionen.

Was mir an Bitdefender besonders gefällt, ist die breite Palette an Funktionen, von denen Unternehmen profitieren können, darunter:

- Verhaltensanalyse, die es ermöglicht, eine Grundlinie des erwarteten Verhaltens festzulegen, sodass Anomalien erkannt und als potenzielle Sicherheitsrisiken markiert werden können

- Internetschutz, der das Surfen im Web auf Endgeräten absichert

- Integrierte Firewall

- Anwendungs- und Gerätesteuerung

- Patch-Management

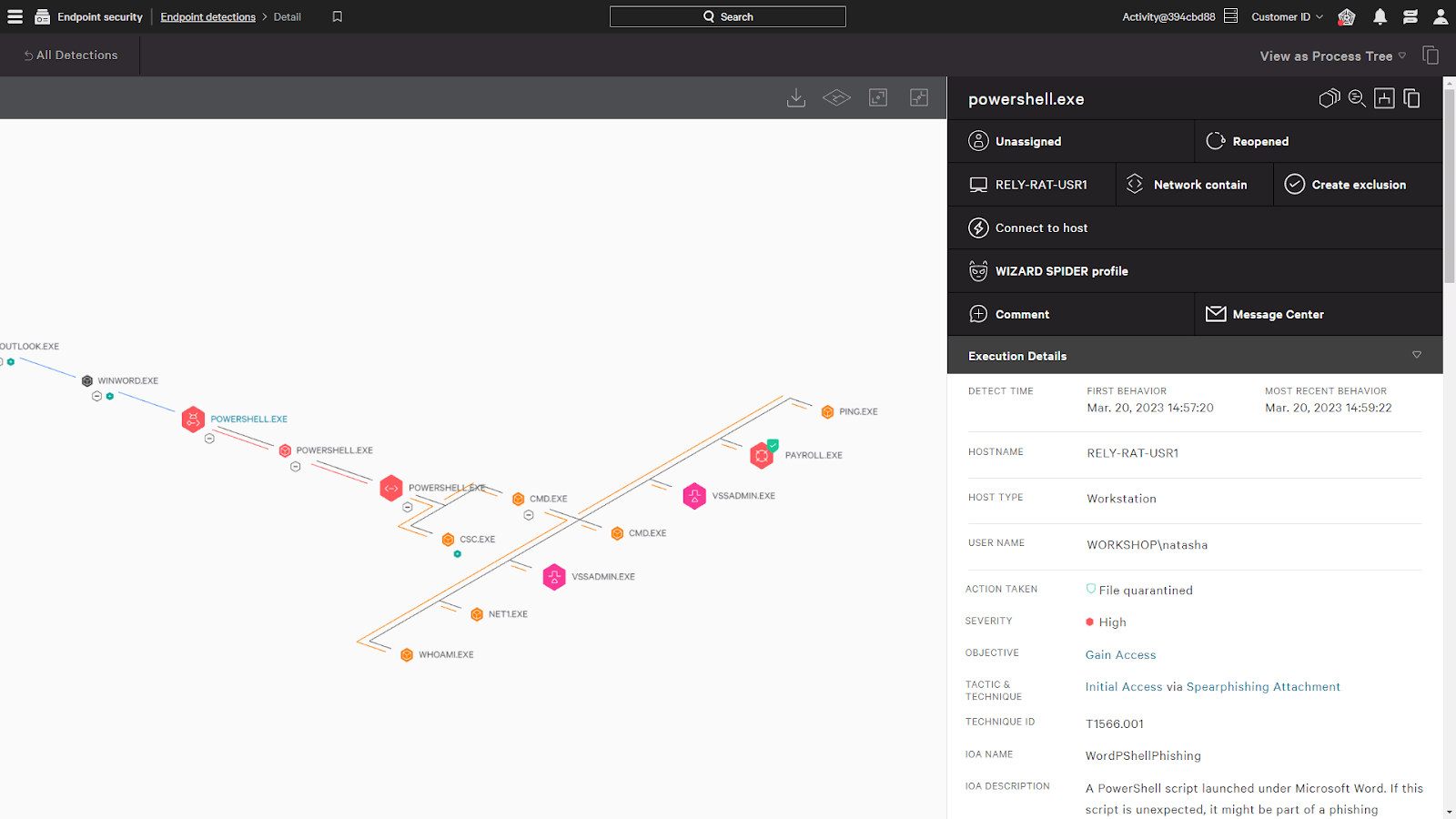

3. CrowdStrike Falcon Insight XDR - Am besten für vollständige Angriffstransparenz

Crowdstrike Falcon Insight XDR bietet umfassende Transparenz bezüglich des Status Ihrer Endgeräte und ermöglicht eine priorisierte Alarmierung, um Bedrohungen rechtzeitig zu begegnen.

Was mir an Crowdstrike besonders gefällt, ist, dass die Einrichtung nur wenige Minuten dauert und kein Neustart der Systeme notwendig ist. Es gibt automatisierte Updates, Sandbox-Einreichungen und detaillierte Täterprofile, um Ihnen mehr Informationen zu Angriffen zu liefern.

Ich finde, eine der stärksten Funktionen ist die Sammlung und Analyse von Telemetriedaten der Endpunkte. Es werden Daten von Endgeräten wie Computern, Servern und mobilen Geräten gesammelt und ausgewertet, um potenzielle Hinweise auf Kompromittierungen oder verdächtige Aktivitäten zu erkennen.

4. Sophos Intercept X - Am besten für die Erkennung von Schadsoftware

Sophos Intercept X nutzt Deep Learning-Algorithmen, um bekannte und unbekannte Schadsoftware zu verhindern. In meiner Analyse habe ich festgestellt, dass es alle Standardfunktionen einer Endpoint-Schutzplattform bereitstellt, wie Echtzeit-Bedrohungsinformationen, Exploit-Schutz und Ursachenanalyse.

Hervorzuheben ist aus meiner Sicht jedoch die Funktion CryptoGuard. Sie schützt vor Ransomware, indem sie unautorisierte Verschlüsselungsversuche in Echtzeit erkennt und verhindert.

Ein weiterer Pluspunkt ist, dass Web-Traffic gefiltert werden kann, um den Zugriff auf schädliche oder unangemessene Webseiten zu blockieren und so zu verhindern, dass Nutzer unwissentlich Schadsoftware herunterladen.

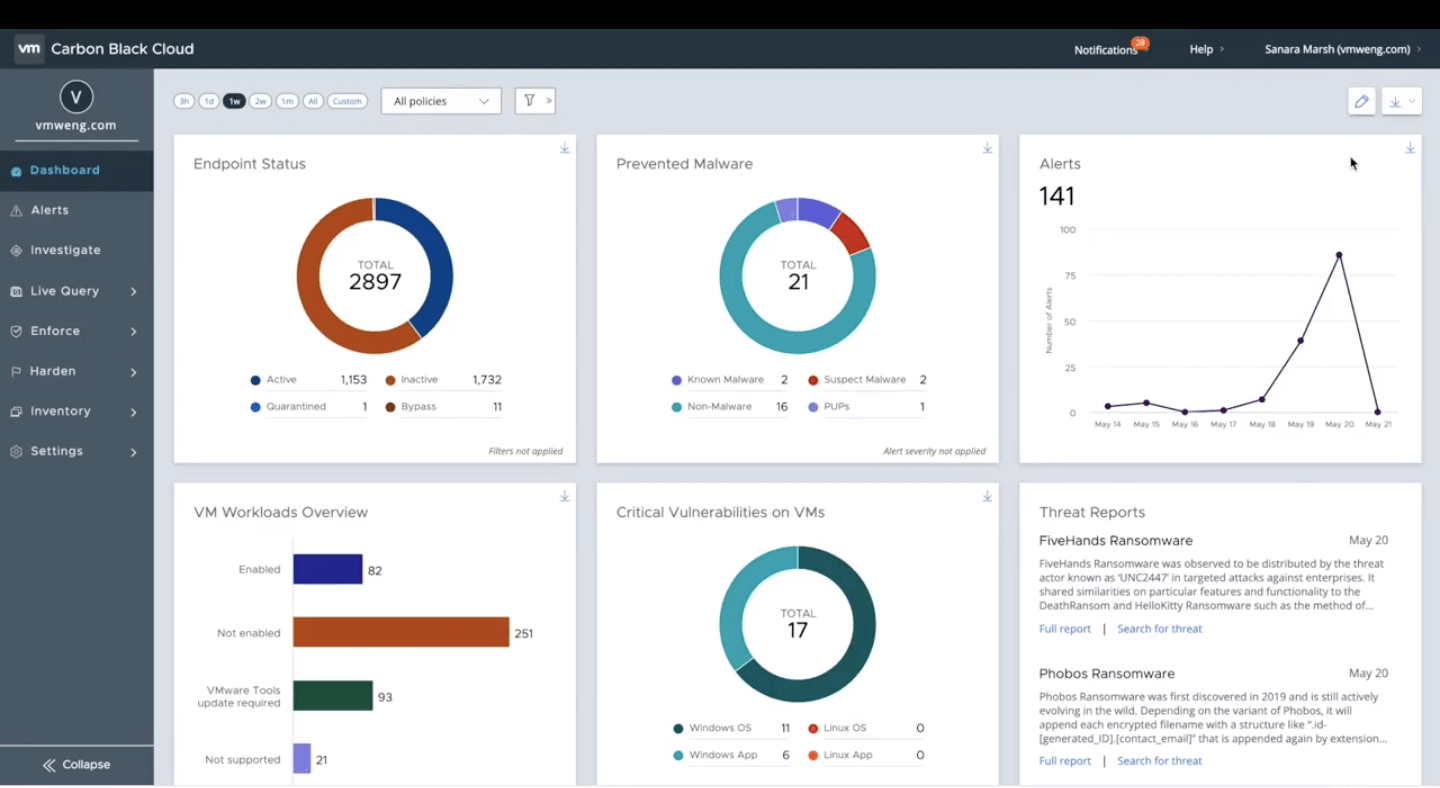

5. VMware Carbon Black Endpoint - Am besten für vielfältige Integrationen

VMware Carbon Black Endpoint analysiert das Verhalten von Endpunkten und verwendet maschinelle Lernalgorithmen, um verdächtige Aktivitäten aufzuspüren und zu kennzeichnen – und bietet so erweiterte Bedrohungserkennung.

Was mir an Carbon Black gefällt, ist, dass über 140 Integrationsmöglichkeiten bereitstehen, sodass es sich optimal in bestehende Arbeitsabläufe einbinden lässt. Die Integrationen sind nativ zu Splunk, ServiceNow, Netskope, LogRhythm, Exabeam und Sumo Logic vorhanden.

Einschränkungen der Endpunktsicherheit

Nehmen wir an, Sie haben das richtige Tool für Ihr Unternehmen gewählt. Großartig! Aber Ihre Reise ist damit noch nicht vorbei. Aus meiner Erfahrung in der Cybersicherheit weiß ich, dass es bei der Implementierung und laufenden Verwaltung weiterhin Herausforderungen geben kann.

Hier sind einige Hindernisse, auf die Sie vorbereitet sein sollten.

Komplexe Umgebungen

Organisationen müssen beim Schutz ihrer Endgeräte mit einer Vielzahl unterschiedlicher Betriebssysteme, Plattformen und Geräte in ihrem Netzwerk umgehen. Dazu gehören verschiedene Versionen von Windows, macOS und Linux oder mobile Betriebssysteme wie iOS und Android.

Jede Plattform erfordert möglicherweise spezifische Sicherheitsmaßnahmen und Konfigurationen, um Schutz vor Bedrohungen zu gewährleisten. Beispielsweise müssen Sie beim Bereitstellen einer Webanwendung auf einer Cloud-Plattform wie AWS Sicherheitsgruppen und Netzwerkzugriffssteuerungslisten (ACLs) einrichten sowie Web Application Firewalls (WAFs) konfigurieren, um sich vor potenziellen Angriffen zu schützen. Beim Bereitstellen einer mobilen App auf iOS hingegen sollten Sie die Verschlüsselung von Benutzerdaten und die Einhaltung der Apple-Richtlinien zu Datenschutz und Sicherheit berücksichtigen.

Sie verfügen möglicherweise über ein komplexes Netzwerk mit zahlreichen Zugangspunkten, Routern und Switches, die die Angriffsfläche vergrößern. Diese Vielfalt erschwert es, eine einheitliche Sicherheitslösung wirksam für alle Endpunkte umzusetzen.

Darüber hinaus verfügen Organisationen möglicherweise über eine große und vielfältige Belegschaft, einschließlich Remote-Mitarbeitern, Auftragnehmern und Partnern. Die Verwaltung und Absicherung der Endpunkte für diese dynamische Belegschaft kann eine Herausforderung sein.

Falsch Positive und Falsch Negative

Falsch Positive treten auf, wenn eine Sicherheitslösung eine harmlose Aktivität oder Datei fälschlicherweise als bösartig erkennt. Dies kann zu unnötigen Warnungen oder Maßnahmen führen, wie dem Blockieren legitimer Benutzeraktionen oder dem Quarantänisieren harmloser Dateien. Falsch Positive können die Produktivität beeinträchtigen und bei Anwendern und Administratoren für Frustration sorgen.

Falsch Negative hingegen entstehen, wenn eine Sicherheitslösung eine tatsächliche Bedrohung nicht erkennt. Dies kann aus mehreren Gründen passieren, etwa veraltete Bedrohungsinformationen, neue und unbekannte Angriffstechniken oder ausgeklügelte Verschleierungstaktiken von Cyberkriminellen. Falsch Negative können Endpunkte für Angriffe anfällig machen und zu Sicherheitsverstößen führen.

Benutzerbewusstsein und Schulung

Benutzerbewusstsein und Schulung sind wesentliche Bestandteile einer umfassenden Endpunktsicherheitsstrategie. Während Endpunktsicherheitslösungen gegen bekannte Bedrohungen schützen können, können Benutzeraktionen und -verhalten dennoch Schwachstellen verursachen.

Zum Beispiel kann ein Benutzer eine E-Mail erhalten, die scheinbar von einem seriösen Unternehmen oder einer Organisation stammt und ihn auffordert, auf einen Link zu klicken oder vertrauliche Informationen anzugeben. Ist der Benutzer nicht mit den Anzeichen für Phishing-Versuche vertraut, könnte er arglos darauf hereinfallen und so eine Sicherheitslücke verursachen.

Indem Organisationen ihre Mitarbeiter über gängige Formen von Social-Engineering-Angriffen sowie bewährte Methoden zu deren Erkennung und Umgang damit aufklären, können sie diese dazu befähigen, vorsichtiger und wachsamer zu handeln.

Sich entwickelnde Bedrohungen

Die größte Herausforderung für IT-Sicherheitsexperten bei ihren aktuellen Endpunktsicherheitslösungen ist der unzureichende Schutz vor den neuesten Angriffen.

Daher müssen sich Endpunktsicherheitslösungen ständig anpassen und weiterentwickeln, um neue Bedrohungen wirksam zu erkennen und ihnen entgegenzuwirken. Dies erfordert regelmäßige Updates der Threat-Intelligence-Feeds, die Informationen über die aktuellsten Malware-Signaturen und Angriffsmuster liefern.

Außerdem müssen Endpunktsicherheitslösungen, sobald neue Schwachstellen in Betriebssystemen und Software entdeckt werden, rasch in der Lage sein, Patches oder Updates bereitzustellen, um diese Schwachstellen zu beheben. Dies setzt eine regelmäßige Überwachung und Kommunikation mit Softwareanbietern voraus.

Bring Your Own Device (BYOD)

BYOD kann die Einführung von Endpunktsicherheitstools erschweren, vor allem wegen der wachsenden Komplexität durch die zunehmende Nutzung von mobilen Geräten und IoT-Geräten. Beispielsweise existieren weltweit bereits 14,3 Milliarden aktive IoT-Endpunkte.

Darüber hinaus verfügen Organisationen über weniger administrative Kontrolle und Sichtbarkeit bei BYOD- und IoT-Geräten. Dadurch wird es schwieriger, Sicherheitsrichtlinien durchzusetzen und sicherzustellen, dass Endpunktsicherheitstools korrekt auf Mitarbeitergeräten installiert und konfiguriert sind.

BYOD kann die Grenze zwischen privater und beruflicher Nutzung von Geräten verwischen. Mitarbeitende haben möglicherweise persönliche Apps, E-Mail-Konten und Dateien auf ihren Geräten, was das Risiko von Datenlecks erhöht.

Wenn ein persönliches Gerät eines Mitarbeiters mit Malware infiziert oder von Cyberkriminellen kompromittiert wird, kann dies die Daten und Systeme der Organisation bedrohen. Endpunktsicherheitstools müssen in der Lage sein, solche Bedrohungen auf Mitarbeitergeräten zu erkennen und darauf zu reagieren – eine komplexe Aufgabe.

Bewährte Methoden zur Einführung

Auch wenn Endpunktschutzmaßnahmen keinen vollständigen Schutz bieten, gibt es einige bewährte Methoden, die Ihre Organisation anwenden kann, um Risiken zu minimieren und die Sicherheit zu maximieren.

Regelmäßige Patches und Updates

Indem Betriebssysteme, Anwendungen und Software auf dem neuesten Stand gehalten werden, können Organisationen wirksam vor bekannten Schwachstellen schützen.

Dazu können Sie automatisierte Tools verwenden, um den Patch-Prozess zu optimieren und zeitnahe Updates auf allen Endpunkten sicherzustellen. Sie können einen regelmäßigen Patch-Deployment-Plan einrichten, um konsistente Updates zu gewährleisten, ohne den Geschäftsbetrieb zu stören.

Wenn Sie ein zentrales Patch-Management-System einsetzen, kann dieses Ihnen dabei helfen, Berichte zu erstellen, um den Fortschritt beim Patchen zu verfolgen und eventuelle Lücken zu identifizieren. Vor dem Ausrollen von Patches können Sie umfangreiche Tests durchführen, um potenzielle Systemstörungen oder Kompatibilitätsprobleme zu minimieren.

Zugangskontrollen

Zugangskontrollen sind Sicherheitsmaßnahmen, die den Zugriff auf ein System oder eine Ressource regeln und verwalten. Sie legen fest, welche Aktionen ein Benutzer im System oder an der Ressource durchführen darf, und stellen sicher, dass nur autorisierte Personen mit einem System interagieren können.

Im Rahmen von Zugangskontrollen können Sie:

- Robuste Authentifizierungsmechanismen wie Multi-Faktor-Authentifizierung (MFA) implementieren, um sicherzustellen, dass nur autorisierte Personen Zugriff auf Endpunkte erhalten

- Starke Passwortrichtlinien durchsetzen, einschließlich regelmäßiger Passwortänderungen und der Verwendung komplexer Passwörter

- Anwendungen auf eine Whitelist setzen, um zu steuern, welche Anwendungen auf den Endpunkten ausgeführt werden dürfen

- Rollenbasierte Zugriffskontrolle (RBAC) nutzen, um Privilegien entsprechend den Benutzerrollen und Verantwortlichkeiten zuzuweisen

- Das Prinzip der minimalen Rechte anwenden, um den Zugriff auf nur notwendige Ressourcen zu beschränken

- Verschlüsselung einsetzen, um sensible Daten auf Endpunkten zu schützen, zum Beispiel durch Festplatten- und Dateiverschlüsselung

- Sichere Verbindungsprotokolle wie Secure Sockets Layer (SSL) oder ein Virtual Private Network (VPN) nutzen, um Benutzer zu authentifizieren und ihre Identitäten zu überprüfen, bevor ihnen Zugriff auf einen Endpunkt gewährt wird

- Zugriffsprotokolle regelmäßig überwachen und auf verdächtige Aktivitäten analysieren

Netzwerksegmentierung

Netzwerksegmentierung ist eine Methode, ein Computernetzwerk in kleinere Teilnetzwerke, sogenannte Segmente, zu unterteilen. Unternehmen können beispielsweise eigene Segmente für verschiedene Benutzergruppen oder Abteilungen schaffen, wie etwa für Finanzen, Personalwesen und IT.

Durch die Trennung verschiedener Netzwerkteile können Unternehmen den Zugriff auf sensible Daten und Ressourcen einschränken und es Angreifern erschweren, sich seitlich im Netzwerk zu bewegen.

Ein gängiger Ansatz zur Netzwerksegmentierung ist der Einsatz von virtuellen LANs (VLANs). VLANs ermöglichen eine logische Trennung der Geräte innerhalb eines physischen Netzwerks und verringern die Angriffsfläche, die ein Angreifer ausnutzen kann.

Mitarbeiterschulungen und Sensibilisierung

Das Bewusstsein für die neuesten Bedrohungen zu schärfen, hilft, eine Sicherheitskultur im Unternehmen zu verankern und das Risiko menschlicher Fehler sowie Social-Engineering-Angriffe zu reduzieren. Zu den möglichen Maßnahmen zählen:

- Informationen über gängige Angriffsvektoren und Social-Engineering-Techniken weitergeben

- Simulierte Phishing-Übungen durchführen, um das Bewusstsein und die Reaktion der Mitarbeiter zu testen

- Anreize oder Belohnungen für Mitarbeitende anbieten, die gute Sicherheitspraktiken demonstrieren

- Spezielle Schulungen für Mitarbeitende in besonders risikobehafteten Rollen anbieten

- Mit IT- und Sicherheitsteams zusammenarbeiten, um sicherzustellen, dass die Schulungen auf die Sicherheitsrichtlinien und -verfahren des Unternehmens abgestimmt sind

- Mitarbeitende zum Vorfallreaktions-Management schulen – Rollen und Verantwortlichkeiten definieren, Kommunikationsprotokolle festlegen und die Schritte während sowie nach einem Vorfall skizzieren

- Schulungsmaterialien und Ressourcen regelmäßig aktualisieren, um neuen Sicherheitsrisiken Rechnung zu tragen

Kontinuierliche Überwachung und Threat Intelligence

Durch die Kombination von kontinuierlicher Überwachung und Threat Intelligence können Unternehmen Schwachstellen proaktiv erkennen, anomales Verhalten entdecken und Bedrohungen eindämmen, bevor sie erheblichen Schaden anrichten. Mit diesem Ansatz ist gewährleistet, dass Maßnahmen zur Endpunktsicherheit immer aktuell sind und auf die neuesten Bedrohungen abgestimmt werden, wodurch ein höheres Schutzniveau gegenüber Cyberangriffen erreicht wird.

Unternehmen können eine Endpoint-Security-Plattform mit Funktionen für Bedrohungsmanagement und Überwachung implementieren. Diese bieten eine zentrale Verwaltung, wodurch Unternehmen ihre Sicherheitsprozesse optimieren und die Übersicht über alle Endpunkte behalten können.

Fokussieren Sie die Endpunktsicherheit

Da Unternehmen sich ständig weiterentwickelnden Cyber-Bedrohungen gegenübersehen, bleibt es entscheidend, die Endpunktsicherheit zu priorisieren, um eine solide Verteidigung gegen potenzielle Angriffe aufrechtzuerhalten. Die Landschaft der Cyberbedrohungen stellt Unternehmen täglich vor neue Herausforderungen. Um Ihr Verständnis für den Umgang mit diesen Bedrohungen zu vertiefen, kann das Lesen einer Auswahl an informativen Büchern zur Cybersicherheit fundiertes Wissen und fortgeschrittene Strategien vermitteln.

Um diesen Bedrohungen einen Schritt voraus zu sein, braucht es nicht nur aktuelles Wissen, sondern auch eine Gemeinschaft informierter Führungskräfte, die Einsichten und Strategien miteinander teilen. Es gibt viele bemerkenswerte Cybersecurity-Ressourcen, mit denen Sie mehr erfahren können.

Für CTOs und technische Führungskräfte, die an vorderster Front der Innovation und Verteidigung im Bereich Cybersicherheit stehen: Abonnieren Sie unseren Newsletter für Expertenrat und wegweisende Lösungen für Endpunktsicherheit.