Liste restreinte des meilleurs outils de test d’intrusion

Voici ma liste restreinte des meilleurs outils de test d’intrusion :

Trouver le bon outil de test d’intrusion ne se résume pas aux fonctionnalités—c’est aussi une question de confiance. Confiance de ne pas rater de vulnérabilités critiques. D’assurer que vos efforts en matière de sécurité suivent la croissance de votre infrastructure. Et que l’outil choisi par votre équipe ne va pas ralentir votre cycle de développement ou vous inonder de faux positifs.

Le problème ? Beaucoup d’outils promettent une couverture complète mais se révèlent soit trop complexes, soit inefficaces en conditions réelles. Choisir le bon implique souvent de naviguer au milieu des arguments marketing sans avoir une vision claire de la façon dont il performera dans votre environnement spécifique.

Au cours des dernières années, j’ai travaillé en étroite collaboration avec des équipes d’ingénierie et de sécurité dans des environnements SaaS—pour évaluer, déployer et dépanner des outils de test d’intrusion, aussi bien dans des systèmes cloud natifs qu’hybrides. Ce guide regroupe ces expériences pratiques en recommandations concrètes, conçues pour les équipes qui attendent des résultats, pas seulement des rapports.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres outils de test d'intrusion

- Autres avis similaires

- Critères de sélection

- Comment choisir

- Tendances des outils de test d'intrusion

- Qu'est-ce que les outils de test d'intrusion ?

- Fonctionnalités

- Avantages

- Coûts et prix

- FAQ

Why Trust Our Software Reviews

Résumé des meilleurs outils de test d’intrusion

Ce tableau comparatif synthétise les informations tarifaires de mes principaux choix d’outils de test d’intrusion afin de vous aider à trouver celui qui conviendra le mieux à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for hybrid AI + human pentesting | Free plan available | From $200/month | Website | |

| 2 | Best for automated scanning | 14-day free trial + free demo available | From $149/month | Website | |

| 3 | Best for continuous testing | Free demo available | From $69/month | Website | |

| 4 | Best for business logic vulnerability detection | Free demo available | Pricing upon request | Website | |

| 5 | Best for agentic AI penetration tests | Free plan available + free demo | From $350/month | Website | |

| 6 | Best for developers | Free plan + free demo available | Pricing upon request | Website | |

| 7 | Best for web vulnerabilities | Free demo available | Pricing upon request | Website | |

| 8 | Best for web application protection | 14-day free trial + free demo | From $99/month | Website | |

| 9 | Best for Wi-Fi security | Not available | Free to use | Website | |

| 10 | Best for manual testing | Free plan available | From $475/user/year | Website | |

| 11 | Best for vulnerability assessment | 7-day free trial + free demo | From $4,390/license/year | Website | |

| 12 | Best for large-scale penetration testing | Free demo available | Pricing upon request | Website | |

| 13 | Best for open-source tools | Free demo available | Free to use | Website | |

| 14 | Best for penetration testing frameworks | Free plan available | Pricing available upon request | Website | |

| 15 | Best for enterprise use | Free demo available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis détaillés sur les meilleurs outils de test d’intrusion

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de test d’intrusion qui figurent dans ma liste restreinte. Mes avis présentent un aperçu complet des fonctionnalités clés, des avantages et inconvénients, des intégrations et des cas d’utilisation idéaux de chaque outil pour vous aider à faire votre choix.

Zeropath provides an AI-driven penetration testing solution tailored for innovative companies looking to proactively address security vulnerabilities in their code. With its advanced detection capabilities and seamless integration with development platforms, Zeropath appeals to organizations seeking to enhance their security posture by identifying and resolving issues before they become critical.

Why I Picked Zeropath

I picked ZeroPath because it approaches penetration testing with both automation and human expertise, giving you stronger, more reliable findings. Its AI engine continuously monitors your applications and flags vulnerabilities as soon as new code or features introduce risk. Then, seasoned pentesters validate the results and look for deeper attack chains that automated scanners typically miss. This gives your team clarity on what actually needs attention and why it matters.

Zeropath Key Features

In addition to its AI-driven detection and integration capabilities, I also found Zeropath offers several other notable features:

- Software Composition Analysis (SCA): This feature helps your team identify and manage open-source components within your code, ensuring compliance and security.

- Detailed Proof-of-Concept Exploitation: Each confirmed issue comes with clear, reproducible exploitation steps for your team to study.

- Automated Compliance Reporting: This tool provides real-time security metrics and compliance reports, helping your organization stay informed and compliant with industry standards.

- Custom Code Policies: You can define arbitrary security rules using natural-language policy syntax and enforce them across your repositories.

Zeropath Integrations

Integrations include GitHub, GitLab, Azure DevOps, and an API is available for custom integrations.

Pros and Cons

Pros:

- Continuous scanning and retesting ensure issues don’t creep back in.

- Automated vulnerability remediation streamlines security processes.

- AI-driven detection significantly reduces false positives.

Cons:

- You may need time to adjust your workflow around its automation.

- Dependence on AI means that edge-case detection still may vary.

Intruder is an automated vulnerability scanner designed for IT and security teams to identify cybersecurity weaknesses. It offers year-round protection and performs continuous vulnerability management, making it ideal for preventing data breaches.

Why I picked Intruder: Intruder excels at automated scanning, providing proactive change detection and detailed vulnerability reports. It uses advanced scanning technology similar to that used by major banks. The platform's noise reduction algorithm helps prioritize actionable insights. Intruder's user-friendly reports make it accessible for both technical and non-technical users.

Standout features & integrations:

Features include advanced scanning technology that identifies both known and emerging threats, a noise reduction algorithm that helps prioritize critical issues, and user-friendly reports that simplify understanding of security risks. The platform also offers expert analysis to catch vulnerabilities that automated scans might miss.

Integrations include Slack, Jira, AWS, Azure, Google Cloud, Microsoft Teams, Trello, GitHub, GitLab, and Bitbucket.

Pros and Cons

Pros:

- Proactive change detection

- Detailed vulnerability reports

- Easy to set up

Cons:

- May require technical knowledge

- Limited customization options

New Product Updates from Intruder

Intruder Partners With DomainTools for Enhanced Security

Intruder has partnered with DomainTools to integrate DNS data, enhancing security. This update helps security teams identify hidden subdomains and uncover Shadow IT risks more effectively. For more information, visit Intruder's official site.

Astra Pentest is a penetration testing tool designed for businesses seeking continuous security assessments. Its main users include IT security teams and developers focused on identifying and managing vulnerabilities.

Why I picked Astra Pentest: It provides continuous testing capabilities that set it apart from other tools. The platform offers automated vulnerability scanning and manual penetration testing, covering over 8,000 security tests. The centralized dashboard simplifies the process of tracking and remediating vulnerabilities. This makes it particularly suitable for teams needing constant security evaluation.

Standout features & integrations:

Features include automated vulnerability scanning that covers a wide range of threats, manual pentesting options for more detailed analysis, and a user-friendly dashboard that centralizes all findings for easy access. The tool's ability to conduct over 8,000 security tests ensures comprehensive coverage.

Integrations include Jira, Slack, GitHub, GitLab, Bitbucket, Asana, Trello, Azure DevOps, Zapier, and Microsoft Teams.

Pros and Cons

Pros:

- Continuous scanning capability

- Comprehensive test coverage

- Easy setup and use

Cons:

- Dashboard can be overwhelming at first

- Limited customization options

Escape offers a modern approach to penetration testing that addresses the unique challenges businesses across industries, such as finance and healthcare, face. Its focus on business logic, security, and seamless integration with CI/CD workflows makes it a valuable tool for security teams aiming to enhance their security posture without disrupting existing processes. With features like API discovery, AI-driven DAST, and tailored remediation strategies, Escape helps organizations quickly identify and mitigate vulnerabilities, ultimately improving their overall security landscape.

Why I Picked Escape

I picked Escape for its distinctive focus on business logic vulnerabilities, which are often overlooked by traditional penetration testing tools. Escape's AI-powered Dynamic Application Security Testing (DAST) not only detects these complex vulnerabilities but also integrates with CI/CD pipelines to ensure continuous security monitoring. This integration allows your team to stay ahead of potential threats by adapting to code changes and reducing the time required for testing from weeks to hours, making it a practical choice for organizations with frequent deployment cycles.

Escape Key Features

In addition to its focus on business logic vulnerabilities, Escape offers:

- API Discovery: Automatically identifies and documents APIs, ensuring comprehensive security coverage across your application.

- GraphQL Security Testing: Provides specialized testing capabilities for GraphQL APIs, addressing unique security challenges in modern applications.

- Custom Security Checks: Allows your team to create tailored tests that align with specific organizational needs and compliance requirements.

- Compliance Reporting: Generates detailed reports that help maintain adherence to standards like PCI-DSS, GDPR, and HIPAA.

Escape Integrations

Integrations include Jira, Jenkins, GitLab, GitHub, Slack, AWS, Azure, Google Cloud, Kubernetes, and Docker.

Pros and Cons

Pros:

- Seamless integrations that fit into existing development and security workflows

- Strong API vulnerability detection, including coverage for REST and GraphQL endpoints

- Continuous scanning and verification that support ongoing security monitoring

Cons:

- Setup process can be complex and may require configuration adjustments

- Platform upgrades can take time to apply and adapt to

Aikido Security is a security platform tailored for small businesses needing to secure code, cloud, and runtime environments. It serves IT security teams by providing a centralized system that integrates static and dynamic security testing.

Why I picked Aikido Security: I picked Aikido because it replaces slow, one-off pentests with ongoing, AI-driven testing that helps you see how vulnerabilities actually connect across your stack. Instead of isolated findings, it maps real attack paths, showing how an exploit could move through code or cloud environments. Results feed directly into developer tools, so fixes and retests happen within your normal workflow.

Standout features & integrations:

Features include AI-driven pentesting to replicate real attack behavior and attack path mapping to reveal how vulnerabilities connect across code and cloud.

Integrations include GitHub, GitLab, Bitbucket, Azure DevOps, AWS, Google Cloud, Azure, Jenkins, Jira, and Slack.

Pros and Cons

Pros:

- SOC 2 and ISO compliant

- Reduces false positives

- All-in-one security solution

Cons:

- May require technical knowledge

- Limited customization

New Product Updates from Aikido Security

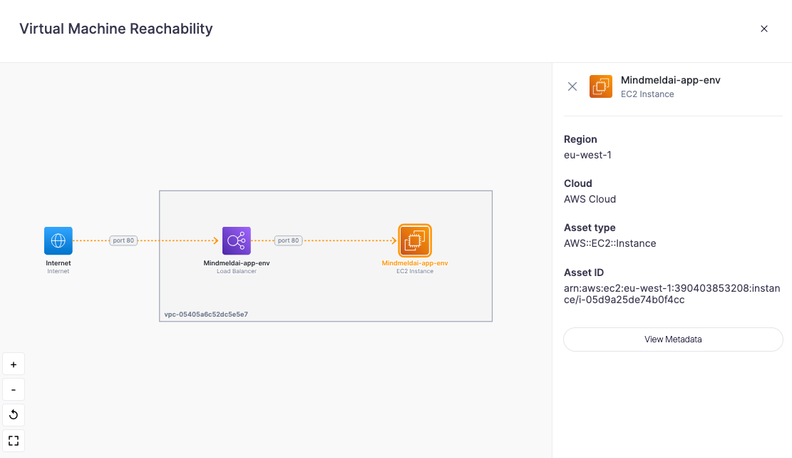

Aikido Security Adds Continuous Pentesting, VM Reachability, and IDE Scanning

Aikido Security introduces Aikido Infinite continuous pentesting, cloud VM reachability diagrams, and full workspace scanning across IDEs. These updates help teams identify exploitable vulnerabilities faster and strengthen security checks during development. For more information, visit Aikido Security’s official site.

New Relic is a software analytics and monitoring tool primarily used by developers to track application performance and infrastructure health. It provides insights into application behavior, helping teams optimize performance and troubleshoot issues.

Why I picked New Relic: Its detailed monitoring capabilities make it particularly useful for developers. New Relic offers real-time analytics that help you understand application performance. The tool's customizable dashboards allow you to focus on metrics that matter most to your team. Its alerting system ensures you’re notified of critical issues, enabling prompt responses.

Standout features & integrations:

Features include real-time performance monitoring that provides instant insights into application behavior. Customizable dashboards let you focus on specific metrics that are crucial for your operations. The alerting system automatically notifies you of any critical performance issues.

Integrations include AWS, Azure, Google Cloud, Kubernetes, Docker, Slack, PagerDuty, Jira, Trello, and GitHub.

Pros and Cons

Pros:

- Detailed performance insights

- Customizable dashboards

- Real-time data analysis

Cons:

- Can be resource-intensive

- Requires technical expertise

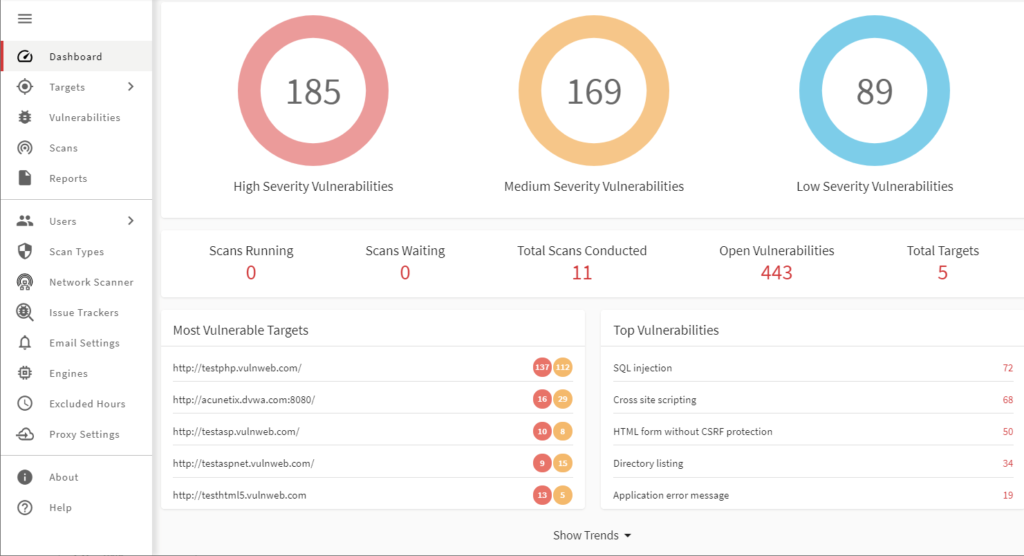

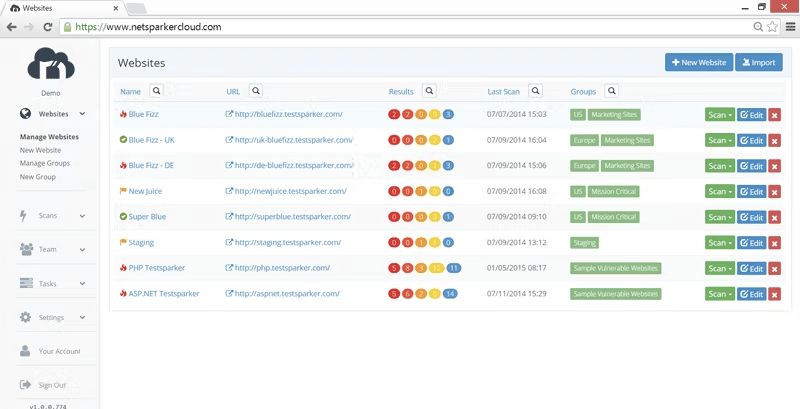

Acunetix is a web application security scanner primarily used by security professionals to identify vulnerabilities in web applications. It automates the process of finding security flaws, which helps teams improve their web security posture.

Why I picked Acunetix: It specializes in detecting web vulnerabilities, making it a top choice for web security. Acunetix features sophisticated scanning technology that identifies SQL injection, XSS, and other threats. Its ability to scan complex web applications ensures comprehensive security. The platform's detailed reports guide your team on how to remediate vulnerabilities effectively.

Standout features & integrations:

Features include advanced scanning capabilities that identify a wide range of web vulnerabilities. The platform supports both authenticated and unauthenticated scans, providing flexibility for different security needs. Acunetix also offers detailed reporting that helps your team understand and address security issues.

Integrations include Jira, Jenkins, GitHub, GitLab, Bitbucket, Microsoft TFS, Azure DevOps, Slack, Bamboo, and ServiceNow.

Pros and Cons

Pros:

- Supports complex web applications

- Detailed and actionable reports

- Detects a wide range of vulnerabilities

Cons:

- Can be resource-intensive

- Limited support for non-web applications

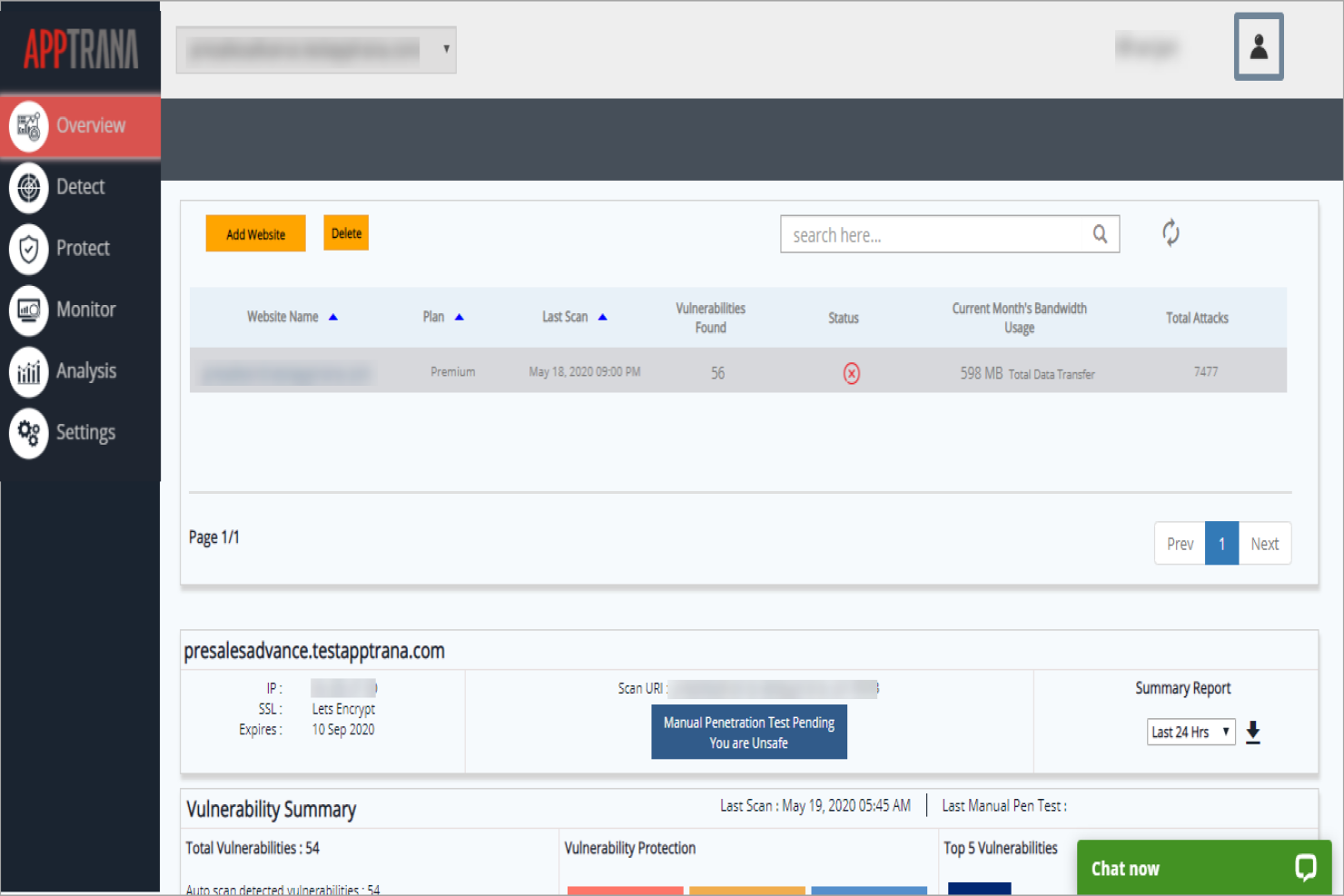

AppTrana is a web application firewall and security solution primarily used by businesses to protect their web applications from threats. It offers continuous monitoring and protection, making it vital for maintaining web security.

Why I picked AppTrana: It excels in providing web application protection with features like continuous threat monitoring. AppTrana includes automated vulnerability scanning and managed security services. Its round-the-clock monitoring helps ensure your web applications remain secure. The tool's ability to adapt to new threats keeps your security measures current.

Standout features & integrations:

Features include automated vulnerability scanning that identifies and mitigates potential threats. The platform provides managed security services for continuous protection and threat monitoring. AppTrana also adapts to new security threats, ensuring your web applications stay secure.

Integrations include AWS, Azure, Google Cloud, Cloudflare, Slack, Jira, GitHub, GitLab, Bitbucket, and Microsoft Teams.

Pros and Cons

Pros:

- Adapts to new threats

- Managed security services

- Continuous threat monitoring

Cons:

- Limited customization options

- May require technical expertise

Aircrack-ng is a suite of tools used for Wi-Fi network security testing, primarily by network administrators and security professionals. It helps in monitoring, testing, and cracking Wi-Fi networks to identify vulnerabilities.

Why I picked Aircrack-ng: It specializes in Wi-Fi security, offering tools for packet capturing, network testing, and password cracking. Aircrack-ng includes features like replay attacks and deauthentication to evaluate network defenses. Its ability to support multiple wireless adapters enhances testing capabilities. The tool's open-source nature allows you to customize it to fit your specific security needs.

Standout features & integrations:

Features include packet capturing for network analysis and testing. Aircrack-ng supports replay attacks and deauthentication to test network resilience. The tool is compatible with multiple wireless adapters, enhancing its flexibility for various testing scenarios.

Integrations include Metasploit, Wireshark, Nmap, Kismet, Snort, Ettercap, John the Ripper, Hydra, Netcat, and Tcpdump.

Pros and Cons

Pros:

- Open-source and customizable

- Supports multiple wireless adapters

- Specialized in Wi-Fi security

Cons:

- May not support all hardware

- Limited documentation

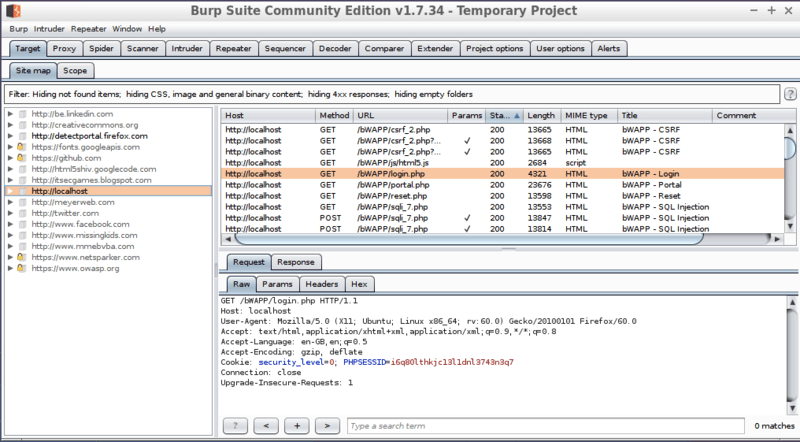

Burp Suite is a penetration testing tool commonly used by security professionals to conduct manual testing of web applications. It helps users identify security vulnerabilities and assess the security posture of their applications.

Why I picked Burp Suite: It offers extensive manual testing capabilities that are ideal for security experts. Burp Suite provides tools like the web vulnerability scanner and intruder for advanced testing. Its suite of tools allows for deep inspection and manipulation of web traffic. The customizable interface and detailed reports cater to professionals who need precise control over their testing environment.

Standout features & integrations:

Features include a web vulnerability scanner that identifies a wide array of security issues. The intruder tool allows for automated attacks and security testing. Burp Suite also offers an extensible framework, enabling users to add custom functionality.

Integrations include Jenkins, Jira, GitHub, GitLab, Azure DevOps, Slack, Trello, Bitbucket, Microsoft Teams, and Bamboo.

Pros and Cons

Pros:

- Detailed security reports

- Customizable interface

- Extensive manual testing tools

Cons:

- Limited automation options

- Requires technical expertise

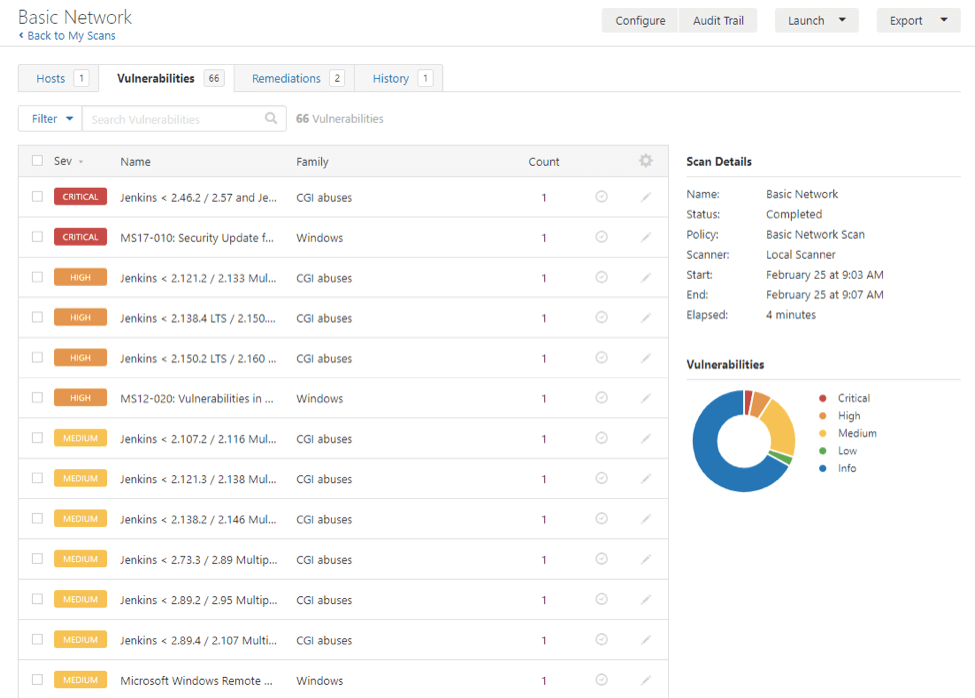

Nessus is a vulnerability assessment solution designed to help organizations identify and address security weaknesses across various systems and applications. It serves security practitioners by automating the process of detecting vulnerabilities, misconfigurations, and compliance issues within networks and devices.

Why I picked Nessus: It offers extensive coverage of Common Vulnerabilities and Exposures (CVEs), enabling you to identify a wide range of security issues. Its support for multiple vulnerability scoring systems, such as CVSS v4 and EPSS, assists in prioritizing remediation efforts effectively. The tool's policy creation is straightforward, allowing your team to initiate comprehensive scans with just a few clicks. Additionally, Nessus provides detailed reports that facilitate a clear understanding of your security posture.

Standout features & integrations:

Features include high-speed asset discovery, configuration auditing, and malware detection, which help you identify and mitigate potential threats promptly. The sensitive data discovery feature aids in locating and securing confidential information across your systems.

Integrations include compatibility with security information and event management (SIEM) systems, patch management solutions, and credential management tools, enhancing your organization's overall security framework.

Pros and Cons

Pros:

- Detailed reporting capabilities

- Straightforward policy creation

- Supports multiple vulnerability scoring systems

Cons:

- Initial setup can be complex for some users

- May require significant system resources during scans

CyCognito is an external attack surface management platform built for large-scale penetration testing and security monitoring. It helps security teams think like attackers by automatically mapping internet-exposed assets—no input or agent required—and continuously testing them for vulnerabilities.

Why I Picked CyCognito: I picked CyCognito for its unique ability to discover unmanaged assets and security gaps using attacker-style reconnaissance. Unlike tools that rely on static inventories, CyCognito autonomously uncovers forgotten or unknown assets across cloud and hybrid environments. I also like its contextual risk engine, which scores vulnerabilities based on exploitability and business impact.

Standout Features & Integrations:

Features include attacker-based asset discovery, continuous automated testing, and real-world exploit simulations. Its contextualization engine helps prioritize vulnerabilities based on actual risk rather than CVSS alone. The platform also includes automated remediation guidance.

Integrations include Axonius, Cortex XSOAR, ServiceNow, Splunk, and JupiterOne.

Pros and Cons

Pros:

- Intuitive interface with great visibility

- Strong exploit intelligence and prioritization

- Detailed reports and continuous testing

Cons:

- Reporting lacks customization for some roles

- Limited control over testing configurations

Kali Linux is an open-source penetration testing platform widely used by cybersecurity professionals and ethical hackers. It provides a suite of tools to conduct comprehensive security assessments and identify vulnerabilities.

Why I picked Kali Linux: Its open-source nature offers flexibility and customization for security experts. Kali Linux includes a wide array of pre-installed security tools for various testing needs. The platform is adaptable, allowing users to tailor it to specific security requirements. Its community-driven development ensures regular updates and improvements.

Standout features & integrations:

Features include a vast library of pre-installed security tools that cater to different testing scenarios. Kali Linux is highly customizable, enabling users to configure the platform to their specific needs. Its regular updates ensure the latest security tools are available to users.

Integrations include Metasploit, Wireshark, Aircrack-ng, Hydra, Nmap, Burp Suite, John the Ripper, Netcat, SQLmap, and Maltego.

Pros and Cons

Pros:

- Regular updates from the community

- Highly customizable environment

- Extensive tool library

Cons:

- Limited support for beginners

- Initial setup complexity

Metasploit is a penetration testing tool that helps you find weaknesses and test exploits in your systems. It works across Windows, Linux, and Mac OS X, and can be used on different devices. The tool gives you ways to isolate and show risks so you can plan remediations.

Why I picked Metasploit:

You can use its free version to test security gaps without extra cost. The tool lets you automate tests and exploits, saving your team from building them manually. It includes a large exploit database that gets new updates often. These features give you a strong starting point for testing across many systems.

Standout features & integrations:

Features include automation that reduces the need for manual work, an exploit database that grows with regular updates, and support across different operating systems. You can test and show weaknesses clearly to guide fixes. The tool also provides community resources that help you and your team learn faster.

Integrations include Kali Linux and Dradis.

Pros and Cons

Pros:

- Automation reduces manual work

- Large exploit database with updates

- Wide support across operating systems

Cons:

- Requires technical knowledge to use

- Setup may feel complex for beginners

Invicti is a web application security scanner tailored for enterprises to identify and manage vulnerabilities. It provides automated scanning and comprehensive reporting, helping security teams protect their web applications.

Why I picked Invicti: Its enterprise-level capabilities make it ideal for large organizations. Invicti offers automated vulnerability scanning with proof-based scanning to eliminate false positives. The tool's scalability supports extensive web application portfolios. With detailed reporting, your team can easily prioritize and address security issues.

Standout features & integrations:

Features include proof-based scanning that validates vulnerabilities to reduce false positives. The tool provides detailed reporting that helps prioritize security measures effectively. Invicti's scalability is designed to handle large numbers of web applications, making it suitable for enterprise use.

Integrations include Jira, Jenkins, GitHub, GitLab, Azure DevOps, Slack, ServiceNow, Bamboo, Bitbucket, and Microsoft Teams.

Pros and Cons

Pros:

- Detailed and actionable reports

- Scalable for large enterprises

- Proof-based scanning reduces false positives

Cons:

- Learning curve for new users

- Resource-intensive for smaller teams

Autres outils de test d’intrusion

Voici d’autres options d’outils de test d’intrusion qui n’ont pas été retenues dans ma liste principale, mais qui méritent tout de même votre attention :

- Core Impact

For multi-vector testing

- BreachLock

For cloud-based pentesting

- W3af

For web application auditing

- UnderDefense

For managed security services

- John the Ripper

Free password cracking tool

- NMap

Open source utility

- Wireshark

Open-source network protocol analyzer

- Canvas

For exploit development

- BeEF (Browser Exploitation Framework)

Penetration testing tool

- SQLMap

Open source penetration testing tool

- Zed Attack Proxy (ZAP)

For beginners

- Cain & Abel

For password recovery

- Indusface WAS Free Website Security Check

For vulnerability protection

Critères de sélection des outils de test d’intrusion

Pour sélectionner les meilleurs outils de test d’intrusion figurant dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs principaux points de douleur, tels que l’identification des vulnérabilités et la conformité aux normes de sécurité. J’ai également utilisé le cadre suivant afin d’assurer une évaluation structurée et impartiale :

Fonctionnalités de base (25 % de la note finale)

Pour apparaître dans cette liste, chaque solution devait répondre à ces cas d’usage essentiels :

- Identifier les vulnérabilités de sécurité

- Réaliser des analyses automatisées

- Fournir des rapports détaillés

- Permettre les tests manuels

- S’intégrer aux outils de sécurité existants

Fonctionnalités supplémentaires remarquables (25 % de la note finale)

Pour affiner davantage la sélection, j’ai aussi recherché des fonctionnalités uniques, telles que :

- Détection des menaces en temps réel

- Profils d’analyse personnalisables

- Analyse des vulnérabilités par intelligence artificielle

- Simulation d’attaques multi-vecteurs

- Outils de gestion de la conformité

Facilité d’utilisation (10 % de la note finale)

Pour évaluer l’ergonomie de chaque solution, j’ai pris en compte les critères suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Accès rapide aux fonctionnalités clés

- Peu de compétences techniques requises

- Documentation claire et concise

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Guides utilisateur complets

- Accès à des webinaires

- Support réactif lors de l’intégration

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les aspects suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux de support

- Délais de réponse rapides

- Personnel d’assistance compétent

- Accès à un forum communautaire

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai examiné les critères suivants :

- Tarifs compétitifs

- Différents forfaits tarifaires

- Fonctionnalités proposées à chaque niveau de prix

- Rentabilité pour les petites équipes

- Réductions pour les abonnements annuels

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des clients, j’ai pris en considération les éléments suivants lors de la consultation des avis :

- Notes de satisfaction globale

- Problèmes fréquemment signalés

- Retours sur l’efficacité des fonctionnalités

- Recommandations des utilisateurs

- Perception du support client

Comment choisir un outil de test d’intrusion

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de critères à garder en tête :

| Critère | Ce qu’il faut considérer |

| Évolutivité | Assurez-vous que l’outil peut accompagner le développement de vos besoins. Vérifiez s’il peut traiter un nombre croissant de tests et des volumes de données plus importants à mesure que votre organisation grandit. |

| Intégrations | Vérifiez si l’outil s’intègre avec vos logiciels et processus de sécurité existants. Privilégiez la compatibilité avec des outils d’observabilité comme New Relic ou ses alternatives. |

| Personnalisation | Privilégiez les options permettant d’adapter l’outil à vos besoins de sécurité spécifiques. Les profils d’analyse et options de rapports personnalisables sont essentiels. |

| Facilité d’utilisation | Évaluez si l’outil est convivial et intuitif. Votre équipe doit pouvoir s’y retrouver et l’utiliser sans formation poussée ni support technique intensif. |

| Budget | Prenez en compte les coûts totaux, y compris la mise en place et les éventuels frais supplémentaires. Vérifiez que l’outil correspond à votre budget tout en répondant à vos besoins essentiels. |

| Mécanismes de sécurité | Vérifiez les mesures de sécurité de l’outil pour la protection des données sensibles. Recherchez le chiffrement, un stockage sécurisé des données et la conformité aux normes du secteur. |

| Support | Analysez la disponibilité et la qualité du support client. Une assistance 24h/24 et 7j/7 avec de multiples moyens de contact peut être cruciale lors d’incidents de sécurité majeurs. |

| Réputation | Consultez les avis et témoignages d’autres utilisateurs. Un outil reconnu dans la communauté cybersécurité est un gage de fiabilité supplémentaire. |

Tendances des outils de test d’intrusion

Au cours de mes recherches, j’ai consulté une multitude de mises à jour produits, de communiqués de presse et de journaux de publication provenant de différents éditeurs d’outils de test d’intrusion. Voici quelques tendances émergentes que je surveille attentivement :

- Tests pilotés par l'IA : De nombreux outils intègrent désormais l'IA afin d'améliorer la détection des menaces et l'analyse des vulnérabilités. L'IA permet d'identifier rapidement des schémas et de prédire de potentielles failles de sécurité, ce qui en fait un atout précieux pour les utilisateurs souhaitant garder une longueur d'avance sur les menaces.

- Sécurité native du cloud : À mesure que les entreprises migrent vers le cloud, les outils de tests d'intrusion s'adaptent pour se concentrer sur les environnements cloud. Cette évolution garantit que les infrastructures cloud sont aussi sécurisées que les réseaux traditionnels, avec des fournisseurs comme BreachLock en tête de file.

- Tests continus : La demande croissante porte sur des outils offrant des évaluations de sécurité permanentes plutôt que des tests ponctuels. Les tests continus permettent aux entreprises de maintenir leur sécurité dans le temps, en s'assurant que les vulnérabilités sont détectées et résolues rapidement.

- Tests de sécurité IoT (Internet des Objets) : Avec la multiplication des objets connectés, il est nécessaire de disposer d'outils de tests d'intrusion capables d'évaluer la sécurité de ces dispositifs interconnectés. Les outils prenant en charge les tests IoT aident les entreprises à sécuriser leur réseau de dispositifs en pleine expansion.

- Tableaux de bord centrés utilisateur : Les fournisseurs améliorent leurs interfaces pour proposer des tableaux de bord plus intuitifs et informatifs. Ceux-ci offrent des analyses en temps réel et des données exploitables, facilitant l'évaluation et la réponse efficace des équipes face aux menaces de sécurité.

Qu'est-ce que les outils de tests d'intrusion ?

Les outils de tests d'intrusion sont des solutions logicielles conçues pour identifier et évaluer les vulnérabilités de sécurité des réseaux et des applications. Ils sont généralement utilisés par les professionnels de la cybersécurité, les hackers éthiques et les équipes de sécurité informatique afin de s'assurer que les systèmes sont protégés contre les menaces potentielles.

L'automatisation des scans, l'analyse des vulnérabilités et les rapports détaillés aident à identifier les points faibles, réaliser des évaluations continues de la sécurité et fournir des informations exploitables. Globalement, ces outils offrent aux entreprises la possibilité de protéger proactivement leurs actifs numériques et de maintenir une solide posture de sécurité.

Fonctionnalités des outils de tests d'intrusion

Lors du choix d'outils de tests d'intrusion pour les entreprises, surveillez les caractéristiques clés suivantes :

- Analyse automatisée : Identifie rapidement les vulnérabilités sur les réseaux et applications, ce qui permet de gagner du temps et des ressources pour les équipes de sécurité.

- Analyse des vulnérabilités : Offre des informations détaillées sur les potentielles menaces, aidant les équipes à hiérarchiser et à traiter efficacement les problèmes.

- Profils de test personnalisables : Permet aux utilisateurs d'adapter les analyses à leurs besoins spécifiques et d'assurer des évaluations de sécurité complètes et pertinentes.

- Détection des menaces en temps réel : Alerte les équipes sur les menaces imminentes et permet des réponses rapides en cas de tentative d'intrusion.

- Sécurité native du cloud : Offre des capacités de protection et de tests spécialement conçues pour les environnements cloud, en phase avec les tendances actuelles des infrastructures modernes.

- Test des dispositifs IoT : Évalue la sécurité des objets connectés pour garantir la sûreté de l'ensemble du réseau, incluant l'Internet des Objets.

- Rapports détaillés : Génère des rapports complets apportant des informations exploitables pour faciliter la correction des vulnérabilités.

- Tableaux de bord conviviaux : Proposent des interfaces intuitives pour une navigation aisée et un accès rapide aux données de sécurité critiques.

- Gestion de la conformité : Aide les organisations à satisfaire aux standards industriels et réglementaires grâce à des contrôles de conformité intégrés.

Avantages des outils de tests d'intrusion

L'intégration d'outils de tests d'intrusion apporte plusieurs avantages à votre équipe et à votre entreprise. Voici certains de ces bénéfices auxquels vous pouvez vous attendre :

- Renforcement de la posture de sécurité : En identifiant et corrigeant les vulnérabilités, ces outils permettent de consolider la défense de votre organisation contre les cybermenaces.

- Gestion proactive des menaces : La détection en temps réel des menaces et les tests continus permettent à votre équipe d'agir avant que les failles ne se transforment en incidents majeurs.

- Efficience des ressources : Les analyses automatisées font gagner du temps et de l'énergie, permettant à votre équipe de se concentrer sur des activités stratégiques de sécurité.

- Garantie de conformité : Les fonctionnalités intégrées de gestion de la conformité aident votre organisation à respecter les normes industrielles et les exigences réglementaires.

- Prise de décision améliorée : Les rapports détaillés offrent des informations exploitables qui aident votre équipe à prendre des décisions éclairées en matière de sécurité.

- Adaptation à l'infrastructure moderne : Les fonctionnalités telles que la sécurité native du cloud et les tests des dispositifs IoT garantissent des mesures de sécurité alignées sur les dernières tendances technologiques.

- Expérience utilisateur simplifiée : Les tableaux de bord intuitifs et les profils de tests personnalisables rendent ces outils accessibles et faciles à utiliser pour votre équipe.

Coûts et tarification des outils de tests d'intrusion

Choisir des outils de test d’intrusion nécessite de comprendre les différents modèles de tarification et forfaits disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et bien plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions d’outils de test d’intrusion :

Tableau comparatif des forfaits pour les outils de test d’intrusion

| Type de forfait | Prix moyen | Fonctionnalités courantes |

| Forfait gratuit | $0 | Analyse de vulnérabilités de base (scannage de vulnérabilités), rapports limités et support communautaire. |

| Forfait personnel | $10-$30/utilisateur/mois | Scannage automatisé, rapports de base et assistance par e-mail. |

| Forfait professionnel | $50-$100/utilisateur/mois | Capacités de scannage avancées, rapports détaillés, support d’intégration et assistance e-mail prioritaire. |

| Forfait entreprise | $150-$300/utilisateur/mois | Évaluations de sécurité complètes, profils de test personnalisables, gestionnaire de compte dédié et assistance 24h/24 et 7j/7. |

FAQ sur les outils de test d’intrusion

Voici quelques réponses aux questions courantes concernant les outils de test d’intrusion :

Quel outil est couramment utilisé pour les tests d’intrusion ?

Les tests d’intrusion impliquent souvent une variété d’outils, chacun adapté à des tâches différentes. Parmi les options les plus populaires figurent Metasploit pour l’exploitation des vulnérabilités, Nmap pour l’analyse réseau et Wireshark pour l’analyse de paquets. Le choix d’outils dépendra de vos besoins spécifiques et du périmètre de vos activités de test.

Les outils de test d’intrusion relèvent-ils de l’analyse de vulnérabilités ?

Oui, les outils de test d’intrusion constituent une partie de l’analyse de vulnérabilités. Alors que les scanners de vulnérabilités identifient les points faibles potentiels, les outils de test d’intrusion vont plus loin en tentant d’exploiter ces vulnérabilités. Cela permet de déterminer l’impact potentiel et le risque associé à chaque vulnérabilité.

Quelles sont les 5 principales techniques de test d’intrusion ?

Les techniques courantes de test d’intrusion incluent le test en aveugle, où les testeurs n’ont aucune connaissance préalable du système, et le test ciblé, qui implique la collaboration avec le personnel informatique. D’autres méthodes sont le test externe pour évaluer les ressources exposées sur Internet, le test interne pour les vulnérabilités du réseau interne, ainsi que le test en double aveugle pour simuler des attaques réelles.

À quelle fréquence devez-vous effectuer des tests d’intrusion ?

Il est recommandé de réaliser des tests d’intrusion au moins une fois par an. Des tests réguliers garantissent que vos mesures de sécurité sont à jour et en mesure de contrer efficacement les menaces émergentes. Selon votre secteur et votre niveau de risque, des tests plus fréquents peuvent être nécessaires pour maintenir la sécurité.

Quelle est la différence entre les tests d’intrusion automatisés et manuels ?

Les tests automatisés utilisent des outils pour détecter rapidement les vulnérabilités connues, offrant une grande couverture avec une intervention humaine minimale. Les tests manuels, en revanche, font appel à l’expertise de testeurs pour identifier des vulnérabilités complexes que les outils automatisés pourraient manquer. La combinaison des deux permet d’obtenir une évaluation de sécurité complète.

Comment les outils de test d’intrusion s’intègrent-ils aux systèmes de sécurité existants ?

Les outils de test d’intrusion proposent souvent des capacités d’intégration avec d’autres systèmes de sécurité comme les SIEM, les outils de gestion des vulnérabilités et les systèmes de gestion des tickets. Cela permet d’optimiser les workflows, de façon à ce que les vulnérabilités identifiées soient aisément suivies et traitées au sein de votre infrastructure de sécurité existante.

Quelle est la prochaine étape ?

Si vous êtes en train de rechercher des outils de test d’intrusion, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et discutez brièvement afin de préciser vos besoins spécifiques. Vous recevrez ensuite une sélection de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations de prix.