10 Meilleurs outils de sécurité API — Liste courte

Dans le paysage numérique actuel, protéger vos API est essentiel. Vous êtes probablement confronté à la complexité de la sécurisation de données sensibles tout en assurant la fluidité de vos systèmes. C’est un véritable défi d’équilibre, et c’est là que les outils de sécurité API entrent en jeu.

J’ai pris le temps d’examiner les meilleures options disponibles, pour vous éviter de le faire. Voici une liste des meilleurs choix qui peuvent protéger vos données et maintenir la confiance de vos utilisateurs.

Dans cet article, je partage mes avis indépendants et mes conseils pour vous aider à choisir l’outil adapté à votre équipe. Que vous soyez une petite startup ou une grande entreprise, il y a une solution pour chacun. Allons-y et trouvons celle qui vous conviendra le mieux.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de sécurité API

Ce tableau comparatif résume les informations tarifaires de ma sélection des meilleurs outils de sécurité API pour vous aider à trouver celui qui conviendra à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection des menaces basée sur l’IA | Essai gratuit de 30 jours + démonstration gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la découverte d’API cachées et non documentées | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour l'analyse approfondie de divers formats d'API | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour l’analyse du code source | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour les solutions de gestion des accès API | Plan gratuit disponible | Tarification sur demande | Website | |

| 6 | Meilleur pour les tests automatisés d’API | Essai gratuit de 14 jours | À partir de $50/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour une inspection rapide des points de terminaison d'API | Not available | À partir de 10 $/utilisateur/mois (minimum 3 utilisateurs) | Website | |

| 8 | Idéal pour la surveillance intelligente du trafic API | Not available | Tarification sur demande | Website | |

| 9 | Le meilleur pour les vulnérabilités des applications web | Essai gratuit disponible | À partir de 35 $/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Meilleur pour la sécurité des réseaux en périphérie | Not available | Tarif sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de sécurité API

Vous trouverez ci-dessous mes résumés détaillés sur les meilleurs outils de sécurité API qui figurent sur ma liste courte. Mes analyses offrent un aperçu approfondi des fonctionnalités principales, avantages & inconvénients, intégrations et usages idéaux de chaque outil afin de vous aider à faire le meilleur choix.

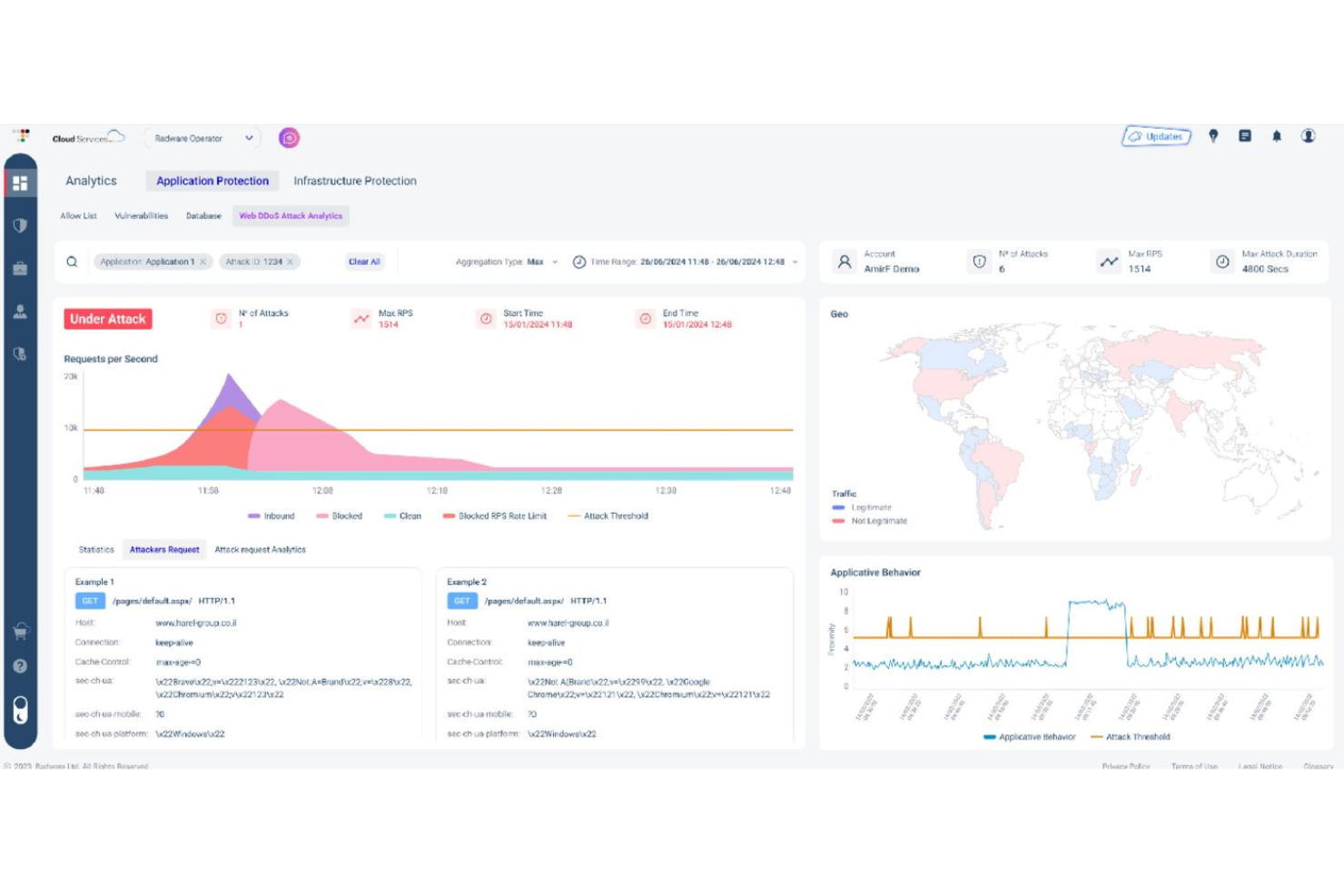

Radware propose un service de sécurité des API sophistiqué, conçu pour les entreprises souhaitant protéger leurs API, ce qui en fait une option solide pour les équipes ayant besoin d'une détection des menaces basée sur l’IA. Ce service s’adresse aux professionnels de la sécurité informatique et aux organisations soucieuses de maintenir une défense API fiable, en offrant des informations en temps réel et une protection automatisée contre des attaques complexes.

Pourquoi j'ai choisi Radware

J'ai choisi Radware pour sa détection des menaces via l’intelligence artificielle, qui combine la découverte des API, la défense de la logique métier et la protection à l’exécution sur une seule plateforme. Sa découverte automatisée des API offre une visibilité sur les API internes, tierces et cachées, tandis que la gestion de posture à l’exécution analyse le trafic en direct pour mettre en évidence les risques réels. La couche de protection de la logique métier surveille les flux de travail API afin d’identifier et de bloquer les attaques complexes, permettant ainsi aux équipes de traiter les risques courants de sécurité des API selon OWASP.

Fonctionnalités clés de Radware

En plus de la détection des menaces par l’IA, Radware propose :

- Protection adaptative : Maintient le trafic légitime des API même lors d’attaques DDoS de grande ampleur, assurant ainsi la continuité des activités.

- Plateforme unifiée : Favorise la collaboration entre les équipes Dev, Sec et DevSecOps, simplifiant la conformité et réduisant la complexité.

- Couverture complète : Offre une protection contre les 10 principaux risques de sécurité API OWASP et divers types d’attaques DDoS.

Intégrations Radware

Radware n’indique actuellement aucune intégration native. Cependant, des intégrations personnalisées peuvent être possibles via les API disponibles.

Pros and Cons

Pros:

- Détecte et bloque les attaques avancées sur les applications web

- Fournit une surveillance du trafic en temps réel et des alertes de menace

- Protège contre plusieurs catégories d’attaques OWASP

Cons:

- Les options de personnalisation sont limitées pour ajuster les configurations de sécurité

- Les outils de reporting sont difficiles à utiliser et à personnaliser efficacement

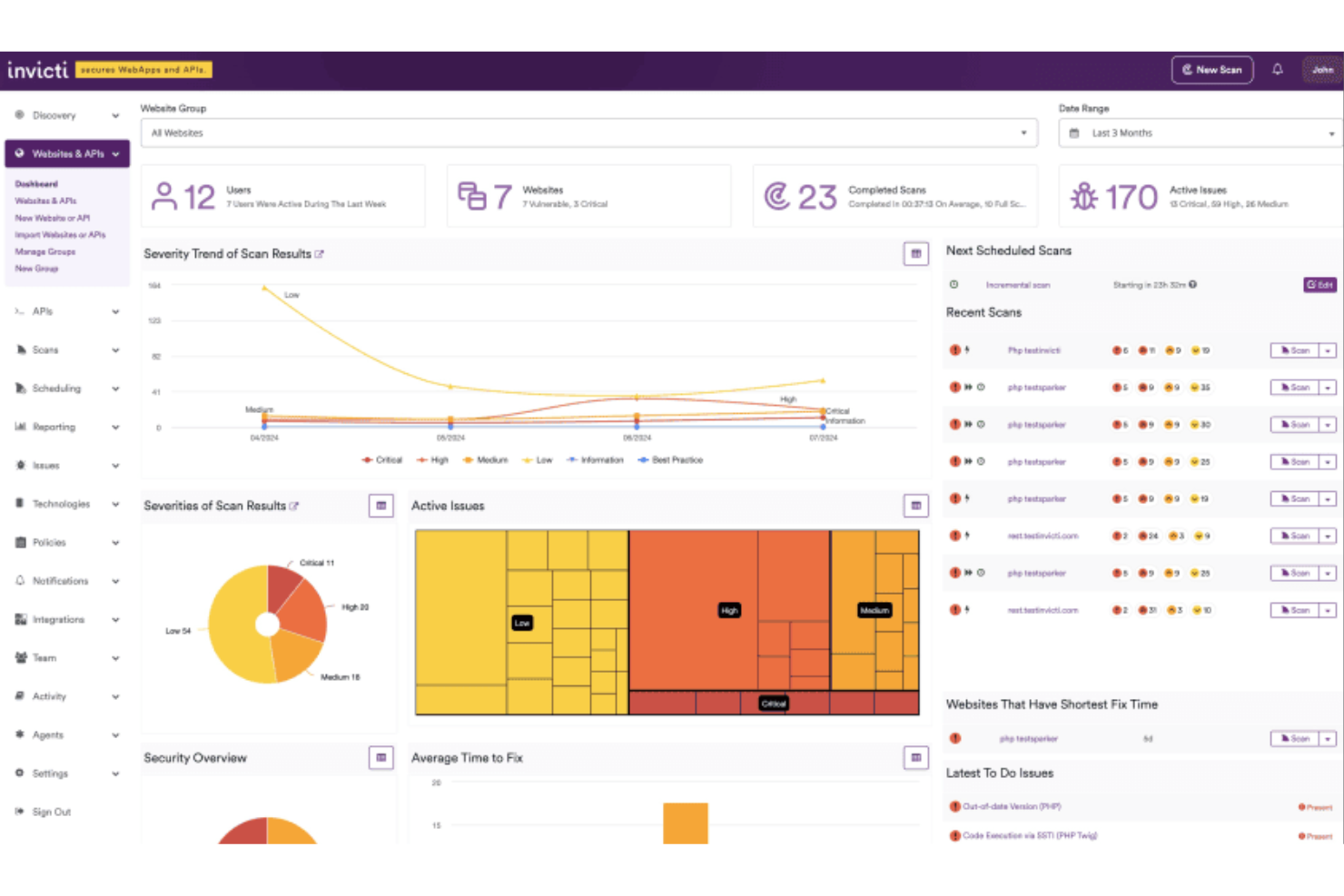

Invicti est un outil complet de sécurité des applications web et des API qui propose la découverte automatisée et des tests de sécurité pour les applications web et les APIs, permettant ainsi aux utilisateurs de détecter et corriger les vulnérabilités. La plateforme offre une visibilité sur les actifs web, les vulnérabilités et les efforts de remédiation, et s’intègre dans les workflows existants des développeurs pour produire un code plus sécurisé.

Pourquoi j'ai choisi Invicti :

L'un des aspects les plus convaincants d'Invicti est sa capacité à découvrir des API cachées et non documentées. Cela est crucial car de nombreuses failles de sécurité surviennent via des API oubliées ou négligées qui ne sont pas suffisamment sécurisées. La capacité de découverte d’API d’Invicti, intégrée au cycle de vie du développement logiciel, garantit que toutes les API, y compris celles qui sont cachées ou non reliées, sont identifiées et testées.

Fonctionnalités et intégrations remarquables :

Les tests dynamiques de sécurité applicative d’Invicti, combinés à la technologie de scan basée sur des preuves, fournissent des données précises et exploitables. La plateforme prend également en charge plusieurs types d’API, incluant REST, SOAP et GraphQL. Les intégrations comprennent MuleSoft Anypoint Exchange, Amazon API Gateway, Apigee API hub, Kubernetes, Azure Boards, Bitbucket, Bugzilla, FogBugz, DefectDojo, Freshservice, GitHub, GitLab, Jazz Team Server et Jira.

Pros and Cons

Pros:

- Génère des rapports de vulnérabilités détaillés

- Technologie de scan basée sur des preuves

- Facile à utiliser et à configurer

Cons:

- Options de personnalisation limitées

- La version entreprise peut être onéreuse pour certains utilisateurs

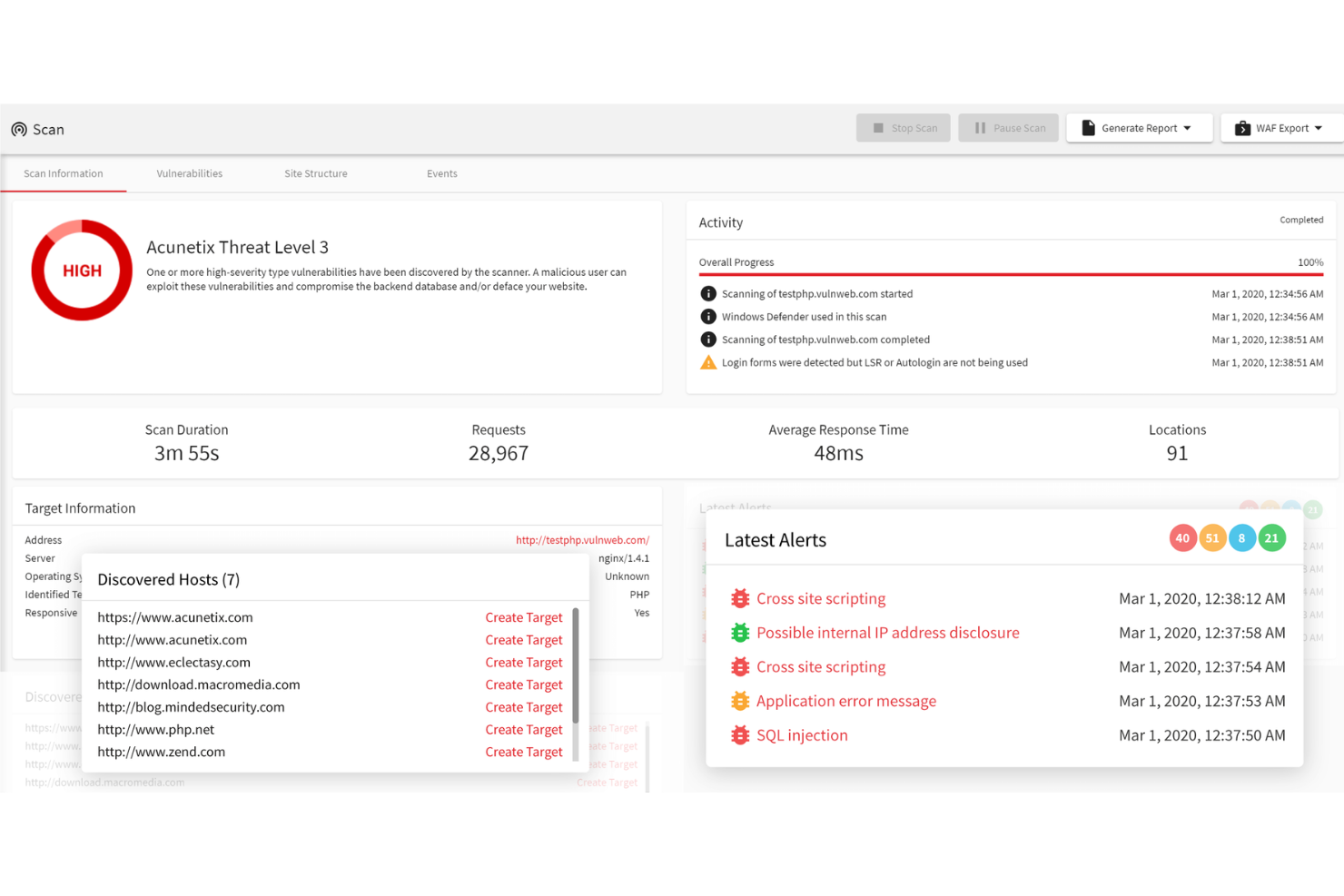

Acunetix est un scanner de sécurité pour les applications web et les API, qui automatise les tests de sécurité pour les entreprises et offre une solution complète pour découvrir, tester et corriger les vulnérabilités dans les applications web et les API.

Pourquoi j'ai choisi Acunetix :

J'apprécie sa capacité à effectuer des analyses approfondies de vulnérabilités sur différents formats d'API, notamment REST, SOAP et GraphQL. Cette polyvalence garantit que, quel que soit le type d'architecture API utilisée, Acunetix peut identifier et résoudre efficacement les failles de sécurité potentielles. L'outil prend en charge des vérifications de sécurité intégrées et permet l'importation de définitions d'API, ce qui simplifie la découverte et le test des points de terminaison API.

Fonctionnalités marquantes et intégrations :

Les fonctionnalités incluent la détection de plus de 12 000 vulnérabilités, y compris l'OWASP Top 10, les injections SQL et les XSS. La capacité de l'outil à fournir des résultats d'analyse exploitables en quelques minutes et à prioriser automatiquement les vulnérabilités à haut risque améliore également considérablement l'efficacité des équipes de sécurité. Les intégrations incluent MuleSoft Anypoint Exchange, Apigee API hub, Kubernetes, Azure Boards, BitBucket, Bugzilla, DefectDojo, FogBugz, Freshservice, GitHub, et GitLab.

Pros and Cons

Pros:

- Fonctionnalités avancées de reporting

- Reconnu pour sa rapidité d'analyse

- Capacité à identifier une grande variété de vulnérabilités

Cons:

- Options de personnalisation limitées

- Courbe d'apprentissage pour les débutants

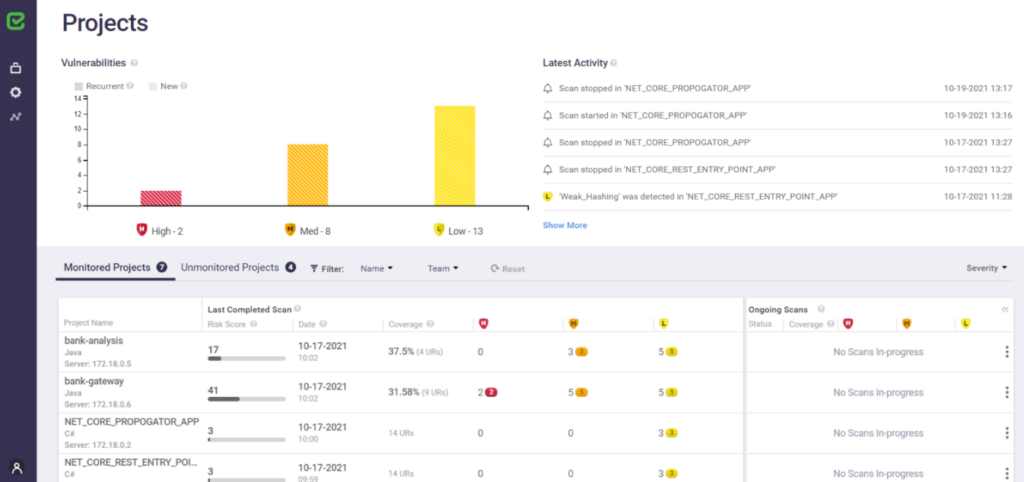

Checkmarx est une solution complète de sécurité logicielle spécialisée dans l’identification des vulnérabilités au sein du code source des applications. Grâce à une analyse approfondie du code, Checkmarx fournit aux développeurs des informations précieuses sur les potentielles failles de sécurité.

Pourquoi j'ai choisi Checkmarx :

Lors de la sélection des outils à mettre en avant, Checkmarx a attiré mon attention en raison de ses capacités avancées d'analyse du code. Sa particularité réside dans son aptitude à parcourir d'immenses volumes de code pour détecter même les vulnérabilités les plus subtiles. Je considère que Checkmarx est « Idéal pour l’analyse du code source » principalement en raison de sa volonté de garantir la robustesse et la sécurité des couches fondamentales des logiciels.

Fonctionnalités et intégrations remarquables :

L’une des fonctionnalités clés de Checkmarx est son Static Application Security Testing (SAST), qui examine le code à la recherche de vulnérabilités sans exécuter le programme. Son Open Source Analysis (OSA) offre également une visibilité sur la sécurité et la conformité des composants open source. Côté intégration, Checkmarx fonctionne facilement avec des outils et plateformes de développement populaires comme GitHub, GitLab et Jenkins, permettant un flux de travail fluide pour les développeurs.

Pros and Cons

Pros:

- Capacités de balayage du code approfondies et complètes

- Offre une visibilité sur les composants open source

- Intégration fluide avec les principales plateformes de développement

Cons:

- La prise en main peut être difficile pour les débutants

- Des fonctionnalités très riches pouvant être superflues pour les petits projets

- Des délais possibles dus à une analyse approfondie sur de grands volumes de code

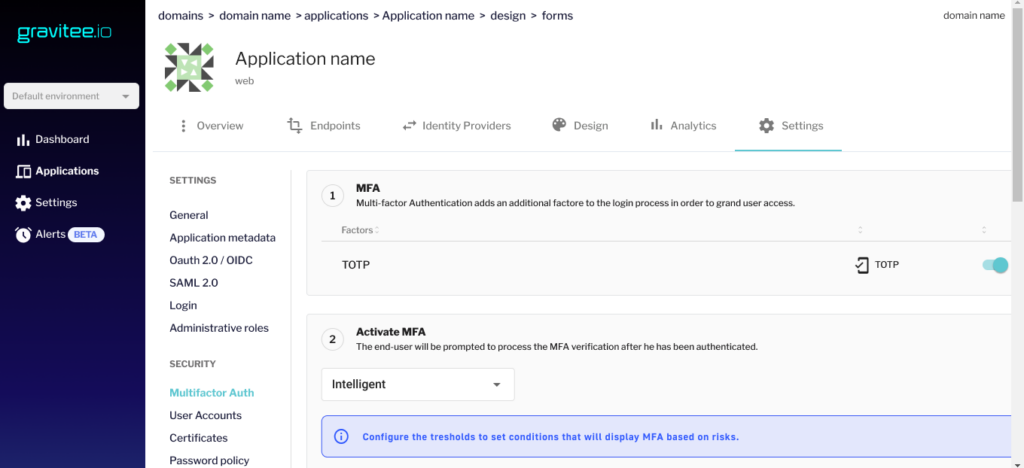

Gravitee offre une plateforme polyvalente pour la gestion et la surveillance des passerelles d'API. Leur volonté de proposer des solutions robustes de gestion des accès API confère aux organisations la flexibilité et le contrôle nécessaires sur leur écosystème API, faisant d’eux le choix privilégié pour la gestion des accès API.

Pourquoi j'ai choisi Gravitee :

Lors de la sélection des outils pour cette liste, Gravitee s'est démarqué de manière notable. Dans mon processus de comparaison et d’évaluation des différentes plateformes, j'ai choisi Gravitee en raison de son ensemble complet de fonctionnalités explicitement adaptées à la gestion des accès API. À mon sens, son engagement à renforcer le contrôle d’accès API et ses capacités extensibles en font le choix idéal « Meilleur pour les solutions de gestion des accès API ».

Fonctionnalités phares et intégrations :

Gravitee bénéficie d'une architecture décentralisée permettant une gestion API distribuée. Sa nature open source offre des options de personnalisation que de nombreuses plateformes fermées n’offrent pas. Côté intégration, Gravitee dispose d'un large éventail de connecteurs pour les fournisseurs d'identité populaires, garantissant la gestion des identités et des accès au sein de l’écosystème API.

Pros and Cons

Pros:

- L'architecture décentralisée garantit évolutivité et résilience

- Sa nature open source offre de vastes possibilités de personnalisation

- Prend en charge une large gamme de fournisseurs d'identité pour une intégration aisée

Cons:

- Peut requérir une expertise technique pour l'installation et la personnalisation

- Les organisations habituées aux systèmes fermés peuvent trouver l'open source déstabilisant

- Nécessite des mises à jour et une maintenance régulières pour rester sécurisé et efficace

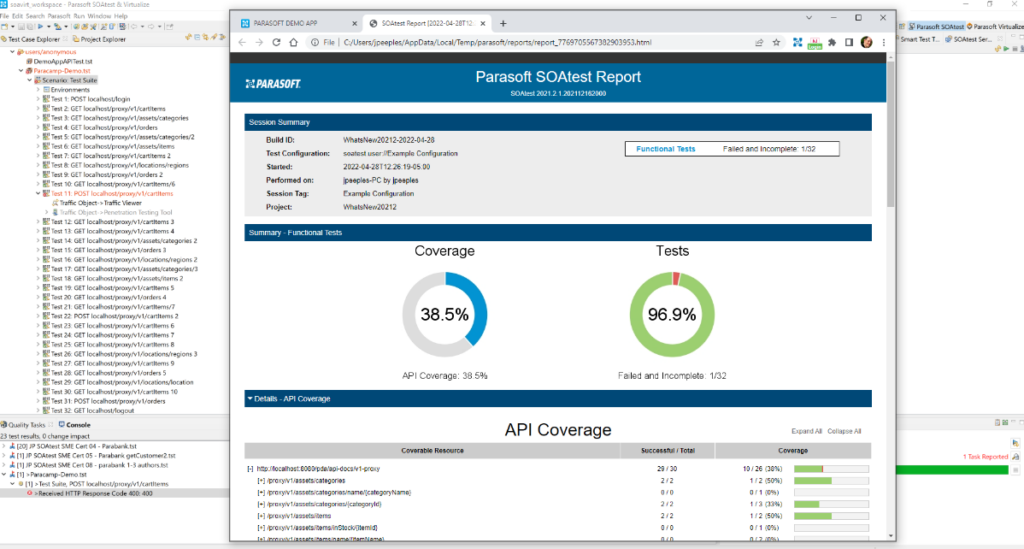

Parasoft SOAtest défend la simplification du processus de test des API. En automatisant des tests complexes, cet outil garantit le bon fonctionnement des API, confirmant ainsi son statut de premier choix pour les tests automatisés.

Pourquoi j'ai choisi Parasoft SOAtest :

Parmi la multitude d’outils de test d’API que j’ai examinés, l’engagement de Parasoft SOAtest envers l’automatisation a retenu mon attention. La plateforme s’est distinguée par sa gestion efficace de scénarios de test complexes, et j’ai constaté qu’elle apportait une réelle valeur ajoutée. Ses fonctionnalités expliquent clairement pourquoi cet outil mérite le titre de « Meilleur pour les tests automatisés d’API ».

Fonctionnalités et intégrations remarquables :

Parasoft SOAtest propose un ensemble complet de tests : sécurité, charge, et performance. Sa génération intelligente de tests, basée sur l'IA, permet d’identifier les défauts potentiels. Concernant les intégrations, Parasoft SOAtest fonctionne efficacement avec les outils CI/CD les plus répandus, assurant un flux de test fluide.

Pros and Cons

Pros:

- Large diversité de types de tests

- Génération de tests basée sur l’intelligence artificielle

- Forte compatibilité avec les pipelines CI/CD

Cons:

- Peut s’avérer disproportionné pour les petits projets

- La configuration initiale peut être complexe

- L’interface peut sembler chargée pour les nouveaux utilisateurs

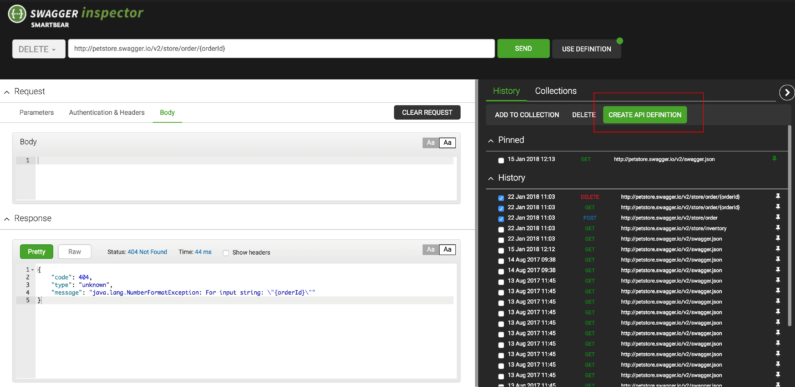

Swagger Inspector offre aux utilisateurs une approche claire et simplifiée pour tester et valider des points de terminaison d'API. Son efficacité à analyser rapidement et à fournir des résultats sur les points de terminaison d'API en fait l'outil idéal pour inspecter rapidement ces endpoints.

Pourquoi j'ai choisi Swagger Inspector :

En explorant différents outils d'inspection d'API, Swagger Inspector a retenu mon attention pour sa simplicité et sa rapidité d'exécution. Sa capacité à fournir un retour immédiat sur la performance et la fiabilité d'une API est unique. Cette rapidité inégalée dans l'analyse fait de lui le meilleur outil pour une inspection rapide des points de terminaison d'API.

Fonctionnalités phares et intégrations :

Swagger Inspector se distingue par son interface intuitive, permettant aux utilisateurs de tester et de générer rapidement une documentation OpenAPI. De plus, la nature basée sur le cloud de l'outil permet aux utilisateurs d'inspecter les endpoints depuis n'importe où sans aucune configuration. En ce qui concerne les intégrations, Swagger Inspector se synchronise avec SwaggerHub, ce qui permet une collaboration efficace et le partage de la documentation API.

Pros and Cons

Pros:

- Basé sur le cloud pour un accès et des tests facilités

- Interface intuitive pour une inspection rapide des endpoints

- Intégration facile avec SwaggerHub pour la collaboration

Cons:

- Options de personnalisation limitées

- Peut être trop simplifié pour des API très complexes

- Nécessite un accès internet constant pour de meilleures performances

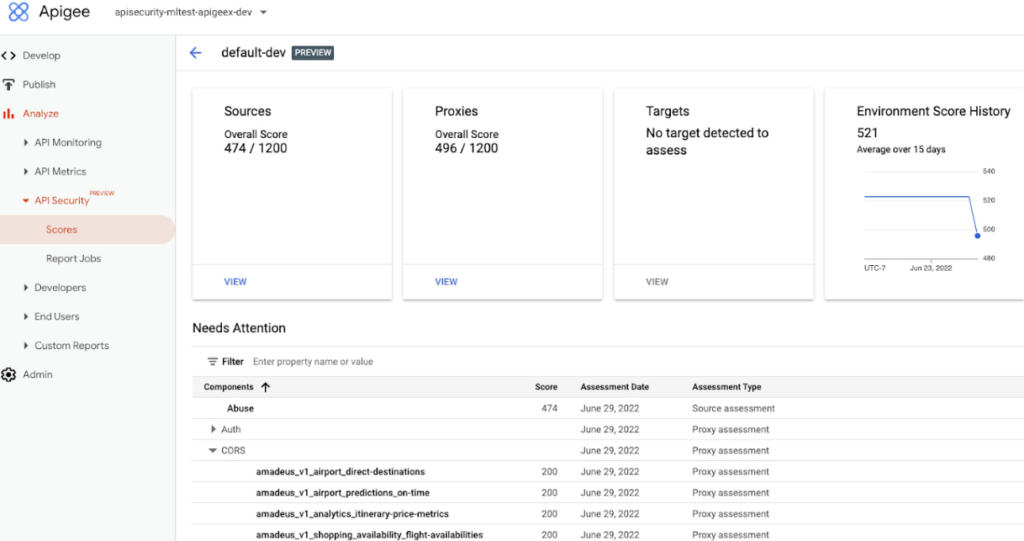

Apigee Sense de Google analyse le trafic des API pour détecter les anomalies et les menaces, offrant des informations pour une gestion efficace et sécurisée des API.

Pourquoi j'ai choisi Google Apigee Sense :

Après avoir examiné divers outils, j’ai conclu que Google Apigee Sense est la meilleure option pour une surveillance intelligente du trafic API. Ses fonctionnalités avancées d'analyse et de machine learning, combinées à des analyses détaillées du trafic API, fournissent des informations uniques que d’autres plateformes n’offrent pas. L’expertise de Google dans le domaine du machine learning se retrouve dans la capacité de cette plateforme à non seulement surveiller mais aussi comprendre le trafic API, lui conférant ainsi un avantage net sur les outils similaires.

Fonctionnalités et intégrations remarquables :

Google Apigee Sense excelle dans sa détection d’anomalies basée sur le machine learning, capable de discerner des schémas inhabituels et des menaces potentielles dans le trafic API. De plus, ses analyses comportementales des API offrent une vue granulaire sur la façon dont les API sont consultées et par qui. Côté intégration, puisque c’est un produit Google, Apigee Sense s’intègre parfaitement avec une suite d’autres outils Google Cloud Platform, renforçant ainsi ses fonctionnalités et sa portée.

Pros and Cons

Pros:

- Détection d'anomalies basée sur le machine learning

- Analyses comportementales détaillées des API

- Excellentes capacités d'intégration avec les outils Google Cloud Platform

Cons:

- Peut être complexe pour les débutants

- La structure tarifaire peut sembler floue pour certains

- La dépendance à l'écosystème Google Cloud ne convient pas à tous

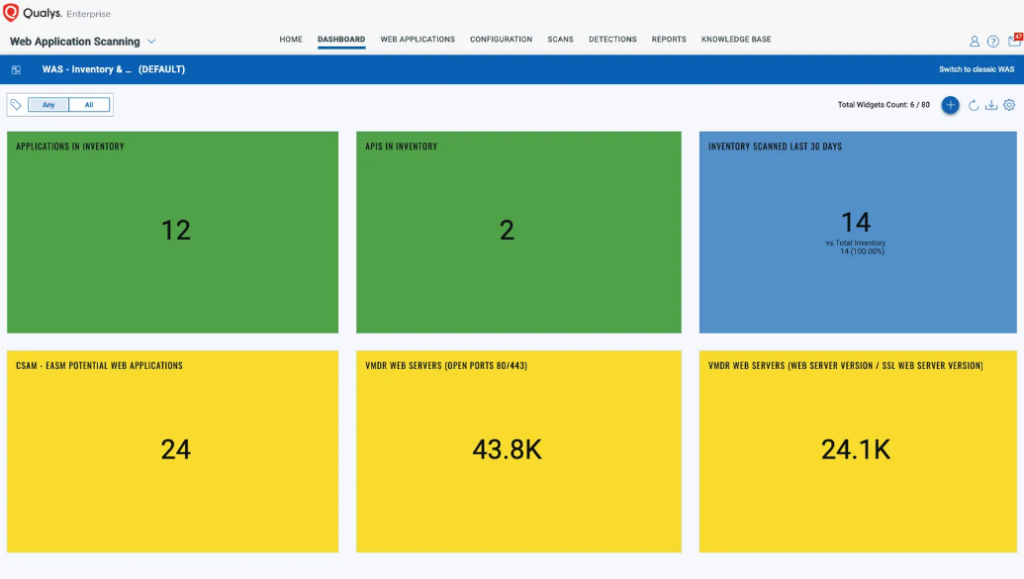

Le meilleur pour les vulnérabilités des applications web

Qualys Web Application Scanning analyse en profondeur les applications web afin de détecter et signaler les vulnérabilités. Grâce à ses capacités d’analyse minutieuse, cet outil garantit que les applications web restent résilientes face aux menaces potentielles, consolidant ainsi sa réputation de meilleur outil pour l’identification des vulnérabilités des applications web.

Pourquoi j’ai choisi Qualys Web Application Scanning :

Lorsque j’ai commencé à évaluer les outils d’analyse d’applications web, Qualys s’est immédiatement démarqué. Sa capacité à examiner les applications en profondeur et à trouver les vulnérabilités les plus minimes est inégalée. Ce niveau de rigueur est précisément la raison pour laquelle je l’ai désigné comme « Meilleur pour les vulnérabilités des applications web ».

Fonctionnalités et intégrations remarquables :

Qualys propose une surveillance continue, assurant que les applications web sont régulièrement contrôlées pour détecter les menaces potentielles. Sa précision Six Sigma permet de minimiser les faux positifs, garantissant des résultats fiables. Côté intégrations, Qualys s’aligne efficacement avec les principaux fournisseurs de cloud, ce qui le rend polyvalent dans des environnements variés.

Pros and Cons

Pros:

- La précision Six Sigma réduit les faux positifs

- Surveillance continue pour une protection ininterrompue

- Intégration efficace avec les principaux fournisseurs cloud

Cons:

- Nécessite une certaine expertise pour une utilisation approfondie

- L’interface peut être difficile pour les débutants

- Des fonctionnalités avancées peuvent être excessives pour les petites applications web

Edgio se spécialise dans la fourniture de solutions de pointe pour la sécurité réseau, en particulier à la périphérie. Son accent sur la protection des nœuds réseau distribués répond aux besoins croissants des infrastructures informatiques décentralisées actuelles, ce qui en fait une option particulièrement adaptée à la sécurité des réseaux en périphérie.

Pourquoi j'ai choisi Edgio :

Lors du processus de sélection des outils à présenter, Edgio a retenu mon attention. Après avoir comparé différentes plateformes, j'ai choisi Edgio pour son orientation marquée vers la sécurité des réseaux en périphérie. Leur approche, alliée à des fonctionnalités avancées, en fait le choix de référence pour « Meilleur pour la sécurité des réseaux en périphérie ».

Fonctionnalités et intégrations remarquables :

Edgio offre des capacités de surveillance en temps réel particulièrement robustes, permettant une détection immédiate des menaces à la périphérie. De plus, ses politiques de sécurité adaptatives garantissent que le réseau reste résilient face aux menaces émergentes. Côté intégrations, Edgio s'interface avec les principaux fournisseurs cloud, renforçant ainsi son adaptabilité et sa portée au sein d'environnements informatiques variés.

Pros and Cons

Pros:

- Surveillance en temps réel pour une détection immédiate des menaces

- Des politiques de sécurité adaptatives pour des environnements réseau dynamiques

- Intégration facile avec les principaux fournisseurs cloud

Cons:

- Peut présenter une courbe d'apprentissage plus raide pour ceux qui ne sont pas familiers avec les concepts de sécurité en périphérie

- La surveillance en temps réel peut nécessiter des ressources supplémentaires

- Sa spécialisation peut ne pas convenir à ceux qui recherchent une solution de sécurité plus généraliste

Autres outils de sécurité API

Voici une liste d’outils de sécurité API supplémentaires que j’ai présélectionnés, mais qui ne figurent pas dans le top 10. Ils valent tout de même le coup d’œil.

- Orca Security

Idéal pour une gestion approfondie de la posture de sécurité cloud

- Wallarm API Security Platform

Idéal pour l’analyse des menaces API en temps réel

- StackHawk

Meilleur pour la sécurité des API axée sur les développeurs

- ImmuniWeb

Idéal pour la sécurité API pilotée par l'IA

- 42Crunch

Idéal pour une protection API complète

- Astra Pentest

Idéal pour des tests d'intrusion API complets

Critères de sélection pour les outils de sécurité API

Pour sélectionner les meilleurs outils de sécurité API à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs difficultés, comme la protection des données sensibles et la conformité aux réglementations. J’ai également utilisé la méthode suivante pour traiter chaque évaluation de façon structurée et équitable :

Fonctionnalités de base (25 % de la note totale)

Pour figurer dans cette liste, chaque solution devait répondre aux besoins suivants :

- Protéger les API contre les accès non autorisés

- Surveiller le trafic API pour détecter des anomalies

- Garantir la conformité avec les normes de sécurité

- Chiffrer les données en transit et au repos

- Fournir des analyses et des rapports détaillés

Fonctionnalités remarquables complémentaires (25 % de la note totale)

Pour affiner davantage la sélection, j’ai pris en compte des critères différenciants, tels que :

- Détection automatisée des menaces

- Politiques de sécurité personnalisables

- Alertes et notifications en temps réel

- Intégration avec l’infrastructure de sécurité existante

- Analyse de sécurité basée sur l’IA

Facilité d’utilisation (10 % de la note totale)

Puis, pour évaluer l’ergonomie de chaque solution, j’ai pris en considération :

- Interface utilisateur intuitive

- Facilité de navigation

- Courbe d’apprentissage réduite

- Tableaux de bord personnalisables

- Documentation claire et concise

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l'expérience d'intégration proposée par chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux webinaires et tutoriels

- Guides d'installation étape par étape

- Support réactif lors de l'intégration

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque éditeur logiciel, j'ai pris en compte les éléments suivants :

- Support client disponible 24h/24 et 7j/7

- Multiples canaux d’assistance (e-mail, chat, téléphone)

- Accès à un gestionnaire de compte dédié

- Centre d’aide en ligne complet

- Temps de réponse rapide aux demandes

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les aspects suivants :

- Tarifs compétitifs au regard des fonctionnalités proposées

- Abonnements flexibles

- Prix transparents sans frais cachés

- Réductions pour les engagements annuels

- Disponibilité d’une version d’essai gratuite ou d’une démo

Avis des clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des utilisateurs, j'ai pris en compte les éléments suivants en consultant les avis :

- Note globale de satisfaction

- Cohérence des retours positifs

- Forces et faiblesses fréquemment mentionnées

- Régularité des mises à jour et des améliorations

- Témoignages et retours de réussite des clients

Comment choisir un outil de sécurité API

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de critères à garder à l’esprit :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | L’outil évoluera-t-il avec votre utilisation des API ? Recherchez des solutions capables de gérer une augmentation du trafic et des données sans perdre en performance. |

| Intégrations | Fonctionne-t-il avec vos systèmes existants ? Vérifiez que l’outil s’intègre parfaitement à votre environnement technologique actuel pour éviter les interruptions. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins ? Vérifiez la possibilité de modifier les paramètres et politiques pour répondre à vos exigences de sécurité. |

| Facilité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Un design convivial réduit le temps de formation et favorise l’adoption. |

| Mise en œuvre et intégration | À quelle vitesse pouvez-vous commencer ? Analysez le processus d’installation et l’accompagnement proposé pour une transition en douceur. |

| Coût | Est-il adapté à votre budget ? Comparez les offres et tenez compte des dépenses à long terme, y compris d’éventuels frais cachés. |

| Garanties de sécurité | Des protections solides sont-elles en place ? Vérifiez les dispositifs de sécurité de l’outil, comme le chiffrement et le contrôle d’accès, pour protéger vos données. |

| Exigences de conformité | L’outil répond-il aux normes de votre secteur ? Assurez-vous qu’il prend en charge les cadres de conformité nécessaires, comme le RGPD ou l’HIPAA, pour éviter tout problème juridique. |

Qu’est-ce qu’un outil de sécurité API ?

Les outils de sécurité API sont des solutions conçues pour protéger les API contre les accès non autorisés et les menaces potentielles. Ils sont généralement utilisés par des professionnels de l’informatique, des développeurs et des équipes de sécurité afin de sécuriser les données et d’assurer le respect des normes du secteur.

La surveillance, le chiffrement et le contrôle d’accès contribuent à protéger les informations sensibles, à s’intégrer aux systèmes en place et à maintenir la conformité réglementaire. Globalement, ces outils offrent les mesures de sécurité essentielles pour protéger vos API et vos données.

Fonctionnalités

Lors du choix de vos outils de sécurité API, veillez à rechercher les fonctionnalités clés suivantes :

- Contrôle d'accès : Gère qui peut accéder à vos API, garantissant que seuls les utilisateurs autorisés y aient accès.

- Chiffrement : Protège les données en transit et au repos, assurant la sécurité des informations sensibles.

- Supervision : Surveille le trafic API pour détecter toute activité inhabituelle, identifiant rapidement les menaces potentielles.

- Soutien à la conformité : Aide à respecter les normes du secteur telles que le RGPD ou l'HIPAA, évitant ainsi des problèmes juridiques.

- Capacités d'intégration : Fonctionne en toute transparence avec vos systèmes existants, réduisant les interruptions.

- Politiques personnalisables : Permet d'adapter les paramètres de sécurité à des besoins et exigences spécifiques.

- Alertes en temps réel : Fournit des notifications instantanées en cas de faille de sécurité ou d'anomalies.

- Analyses et rapports : Offre des informations sur l'utilisation des API et l'état de la sécurité, facilitant la prise de décision.

- Détection automatisée des menaces : Identifie et atténue les menaces grâce à une analyse pilotée par l'IA.

- Interface conviviale : Garantit une utilisation simple pour les équipes, réduisant le temps de formation et favorisant l'adoption.

Avantages

La mise en place d'outils de sécurité API offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Protection accrue des données : Les fonctions de chiffrement et de contrôle d'accès sécurisent les informations sensibles contre tout accès non autorisé.

- Conformité réglementaire : Le soutien à la conformité vous aide à respecter les normes du secteur telles que le RGPD, évitant ainsi d'éventuels problèmes juridiques.

- Meilleure détection des menaces : La détection automatisée des menaces et les alertes en temps réel permettent d'identifier et d'atténuer rapidement les risques de sécurité.

- Intégration transparente : Les capacités d'intégration assurent un fonctionnement fluide de l'outil avec vos systèmes existants, en limitant les interruptions.

- Prise de décision éclairée : Les analyses et les rapports fournissent des informations précieuses sur l’utilisation et la sécurité de vos API.

- Paramètres de sécurité personnalisés : Des politiques personnalisables permettent d’adapter les mesures de sécurité à vos besoins spécifiques.

- Facilité d’utilisation : Une interface conviviale garantit que votre équipe peut adopter l’outil rapidement et l’utiliser efficacement.

Coûts & Tarification

Le choix d’outils de sécurité API nécessite la compréhension des différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options supplémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctions généralement incluses dans les solutions de sécurité API :

Tableau comparatif des plans pour les outils de sécurité API

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan Gratuit | $0 | Supervision de base, contrôle d'accès limité et assistance communautaire. |

| Plan Personnel | $10-$30/user/month | Supervision avancée, chiffrement basique et support par e-mail. |

| Plan Entreprise | $50-$100/user/month | Suite complète de supervision, chiffrement renforcé, capacités d'intégration et support prioritaire. |

| Plan Grand Compte | $150-$300/user/month | Fonctions de sécurité complètes, politiques personnalisées, soutien à la conformité, gestionnaire de compte dédié et support 24/7. |

FAQ sur les outils de sécurité API

Voici des réponses à des questions fréquentes sur les outils de sécurité API :

Quels sont les risques de sécurité liés aux API ?

Les API sont exposées à des risques comme les violations de données, l’authentification faible et les points de terminaison non sécurisés. Un accès non autorisé peut exposer des données sensibles ou perturber les systèmes via des attaques telles que l’injection ou les attaques par déni de service (DoS). Vous devez vous concentrer sur une authentification forte et le chiffrement pour atténuer ces risques.

Comment tester les vulnérabilités de sécurité d’une API ?

Tester la sécurité des API implique des méthodes telles que les tests statiques et dynamiques, les tests d’intrusion et les tests de fuzzing. Ceux-ci permettent d’identifier les vulnérabilités en simulant des attaques. Des tests réguliers garantissent que vos API restent protégées contre de nouvelles menaces.

Quels sont les types de sécurité d’une API ?

La sécurité des API peut être catégorisée selon les protocoles comme SOAP, REST et GraphQL. Chacun utilise différentes méthodes pour sécuriser les données, telles que les signatures numériques dans SOAP ou l’authentification par jeton dans REST. Choisissez en fonction des besoins de votre système.

Comment les WAF et les passerelles API protègent-ils les API ?

Les pare-feux applicatifs Web (WAF) et les passerelles API protègent les API en filtrant et en surveillant le trafic. Ils bloquent les requêtes malveillantes et appliquent les politiques de sécurité, agissant comme une barrière contre les accès et attaques non autorisés.

L’architecture Zero Trust peut-elle garantir la protection des API ?

L’architecture Zero Trust améliore la sécurité des API en vérifiant chaque requête, quelle qu’en soit l’origine. Elle impose une authentification et une autorisation pour chaque interaction, réduisant ainsi les risques de violation grâce à une vérification continue.

Que faut-il pour protéger les API ?

La protection des API nécessite un mélange d’authentification, de chiffrement et de surveillance. Mettez en œuvre des contrôles d’accès stricts et effectuez des évaluations de sécurité régulières. Il est également crucial de rester à jour avec les correctifs de sécurité et de sensibiliser votre équipe aux bonnes pratiques.

Pourquoi y a-t-il une telle disparité de prix entre les différents outils ?

Le coût reflète souvent les capacités, l’évolutivité, le support et la réputation de la marque d’un outil. Les dispositifs conçus pour les grandes entreprises ou ceux offrant des fonctionnalités avancées de détection et d’atténuation des menaces sont généralement plus chers que les solutions de base destinées aux startups ou petites entreprises.

Et maintenant :

Si vous êtes en train de rechercher des outils de sécurité API, contactez gratuitement un conseiller SoftwareSelect pour recevoir des recommandations personnalisées.

Vous remplissez un formulaire puis discutez rapidement afin de préciser vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long de l’achat, y compris lors des négociations de prix.